DOT SC-001FR - Laptop PACKARD BELL - Kostenlose Bedienungsanleitung

Finden Sie kostenlos die Bedienungsanleitung des Geräts DOT SC-001FR PACKARD BELL als PDF.

Benutzerfragen zu DOT SC-001FR PACKARD BELL

0 Frage zu diesem Gerät. Beantworten Sie die, die Sie kennen, oder stellen Sie Ihre eigene.

Eine neue Frage zu diesem Gerät stellen

Laden Sie die Anleitung für Ihr Laptop kostenlos im PDF-Format! Finden Sie Ihr Handbuch DOT SC-001FR - PACKARD BELL und nehmen Sie Ihr elektronisches Gerät wieder in die Hand. Auf dieser Seite sind alle Dokumente veröffentlicht, die für die Verwendung Ihres Geräts notwendig sind. DOT SC-001FR von der Marke PACKARD BELL.

BEDIENUNGSANLEITUNG DOT SC-001FR PACKARD BELL

Starten Ihres Rechners 4

Drahtlose Verbindung 4

Registrierung 5

Software-Installation 6

Wiederherstellung 6

Gibt es Probleme? 6

Grundlagen fur den Computer 8

Sicherheit und angenehmes Arbeiten 8

Vorsichtsmaßnahmen 8

Vorsichtsmaßnahmen hinsichtlich ihrer Gesundheit 12

Kennenlernen des Computers 15

Ansicht von oben - Bildschirm 16

Ansicht von oben - Tastatur 17

Besondere Tasten 18

Ansicht von hinten 21

LinkeSeite 21

Rechte Seite 23

Unterseite 25

Aufwertung des Computers 27

Erweiterung mit Optionen 27

Anschliebsbare Optionen 27

Netzteil 33

Netzteil 33

Akku 34

Eigenschaften des Akkus 34

Einsetzen und Entfernen des Akkus 36

Laden des Akkus 37

Prüfen der Akkuladung. 37

Optimieren der Akkunutzungsdauer 38

Warnung bei geringer Akkuladung 38

Software 40

Verwendung von Windows und Ihrer

Software 40

Begrüfungscenter 40

Angebot fur Internetsicherheit 41

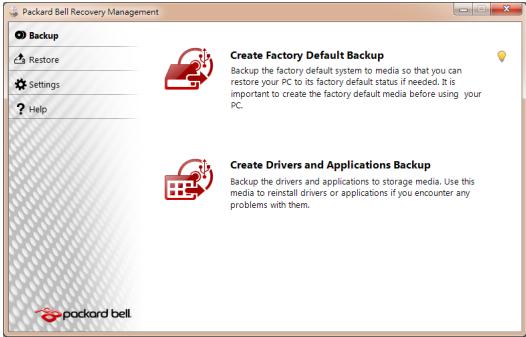

Packard Bell Recovery Management.... 41

Soziale Netzwerke (optional) 45

Internet 52

Erste Schritte im Internet 52

Schutzen des Computers 52

Wahlen Sie einen Internetdienstanbieter. 52

Netzwerkverbindungen 55

Surfen im Internet! 58

Sicherheit 61

Informationsstelle 77

Sichere Arbeit am Computer 77

Wartung 77

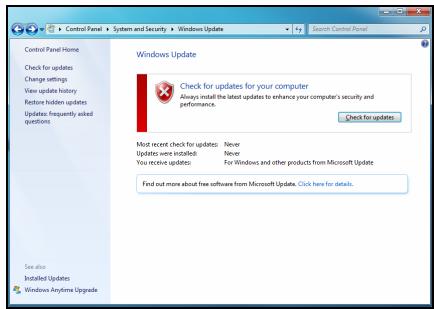

Updates 85

Windows-Remote-Unterstutzung 87

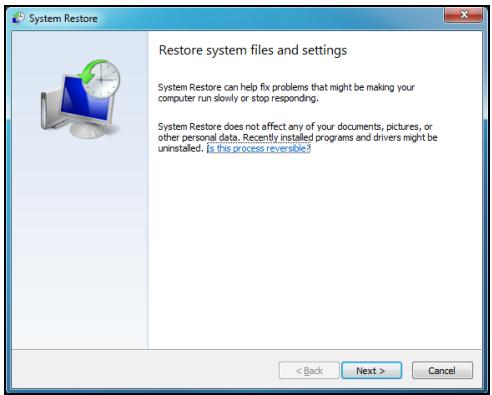

Wiederherstellung 88

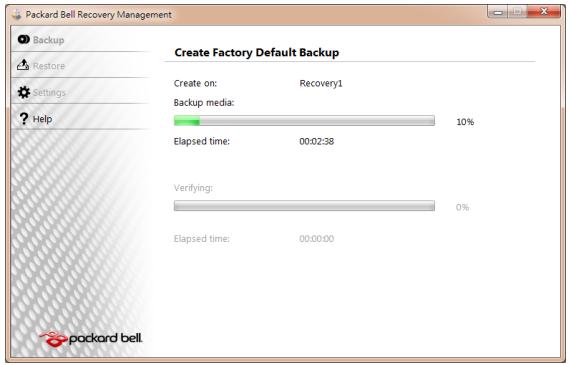

Packard Bell Recovery Management 88

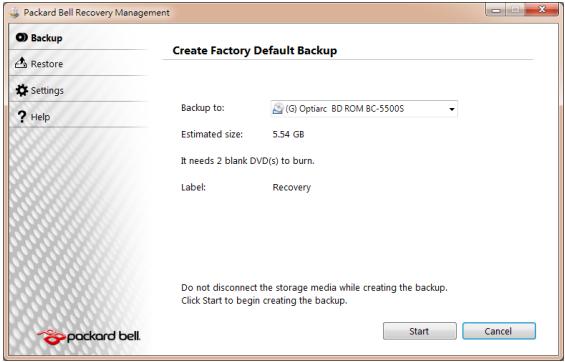

Anfertigen von Wiederherstellungs- Discs 89

Wiederherstellung des Systems 92

Arden der Wiederherstellung 93

Rechtsvorschriften 102

Umwelt 111

Softwarelizenz 113

Index 116

Copyright © 2011. Alle Rechte vorbehalten.

Benutzerhandbuch für Packard Bell dot s série

Originalausgabe: 7 November 2011

Besuchen Sie registration.packardbell.com und erhalten Sie mehr über die Vorteile, welche Packard Bell-Kunden **genießen.

Bemerkung: Alle Bilder hierin dieren lediglich zur Veranschaulichung. Die tatsächlichen Eigenschaften können sich von den Bildern unterscheiden.

STARTEN IHRES RECHNERS

Vielen Dank, dass Sie sich für einen Packard Bell-Computer entschieden haben!

Dieses Benutzerhandbuch soll Sie mit den Funktionen Ihres Computers vertraut machen und in der Anfangsphase unterstützen.

Nachdem Sie den Computer wie in der Anleitung gezeigt aufgestellt und gestartet haben, werden Ihnen Fragen gestellt, die Ihnen bei der Verbindung mit dem Internet halten. Der Computer konfiguriert anschließend die installierte Software.

DRAHTLOSE VERBINDUNG

Wenn Sie eine Verbindung zu einem drahtlosen Netz herstellen möchten, stellen Sie erst sicher, dass die Drahtlos-Funktionen auf dem Computer aktiviert sind und dass der Router oder das Modem, zu dem Sie eine Verbindung herstellen möchten, richtig konfiguriert ist.

- Ist die Drahtlos-Funktion nicht aktiviert, drücken Sie auf die Kommunikationstaste (ü), um den Launch Manager zu öffnen. Stellen Sie safer, dass WLAN auf Ein gestellt ist.

- Der Computer erkennt verfügbare Netze und zeigt sie an. Wahlen Sie Ihr Netz aus und geben Sie bei Bedarf das Kennwort ein.

- Nach einer kurzen Verzögerung sollte der Computer eine Verbindung zum Internet aufbauen.

Wird das Netz nicht entdeckt oder wird der Computer nicht mit dem Internet verbunden,lesen Sieitte die Informationen des Internetanbieters oder des Routers. Wenn der Computer gestartet wurde und betriebsbereit ist,öffnen Sie Internet Explorer und folgen Sie den Anweisungen.

Sie konnen stattdessen auch eine direkte Verbindung zu einem Netzwerkanschluss auf dem Router mit einem Netzwerkkabel herstellen. Erkundigen Sie sich beim Internetanbieter oderlesen Sie die Router-Bedienungsanleitung.

REGISTRIERUNG

Wenn Sie ihren Computer zum ersten Mal verwenden, sollen den Sie ihn registrierten. Sie kommt so in den Genuss einer Reihe von Vorteilen, einschließlich:

- Schnellere Dienstleistungen durch unsere geschulten Vertreter.

- Mitgliedschaft in der Packard Bell-Community: Empfang von Sonderangeboten und Teilnahme an Kundenumfragen.

- Empfang der aktuellsten Nachrichten von Packard Bell.

Wie Sie Ihr Produkt registrierten können

Während des erstmaligen Startens Ihr's Notebooks oder Desktopcomputers wird ein Fenster angezeigt, in dem Sie zur Registierung eingeladen werden. Geben Sie die Informationen ein und klichen Sie anschließend auf Weiter. Das zweite angezeigte Fenster enthalt optionsale Felder, über die Sie unsere Kundendienstleistungen für Sie better auf ihre Bedürfnisse abstimmen können.

Alternative Option

Sie können Ihr Packard Bell-Produkt auch über die Website registration.packardbell.com registrierten. Wahlen Sie Ihr Land aus und folgen Sie den einfahren Anweisungen.

Nach dem Registrierung durchgefuhrt wurde, senden wir Ihnen eine E-Mail zur Bestätigung, die wichtige Informationen enthalt, welche Sie an einem sicheren Ort aufbewahren们都it.

SOFTWARE-INSTALLATION

Der Computer installiert automatisch Software und bereit ihren Computer auf die Verwendung vor. Dies kann eine Weile dauern. Schalten Sie den Computer nicht aus und warten Sie, bis die Installation durchgeführt wurde.

WIEDERHERSTELLUNG

Sie sollenn so bald wie möglich Wiederherstellungs-Discs anfertigen. Mit dem Programm Packard Bell Recovery Management konnen Sie Wiederherstellungs-Disc erstellen und anschließend von Packard Bell bereitgestellte Anwendungen und Treiber wiederherstellen und neu installieren. Dafür benötigten Sie einen Satz beschreibenbarer DVDs.

GIBT ES PROBLEME?

Packard Bell bietet Ihnen mehrere Optionen zur Hilfe.

Notieren Sie auf dem damit vorgesehenen Platz auf diesen Handbuch die Seriennummer, das Datum und den Ort des Kaufs sowie den Modellnamen des Computers. Bewahren Sie auch ihren Kaufbeleg sicher auf. Sollten Sie uns anrufen, notieren Sie sichitte zuvor alle Fehlermeldungen im Zusammenhang mit dem Problem und halten Sie den Computer eingeschaltet bereit (sofern möglich). Nur so konnen wir einechnelle und optimale Hilfe garantieren.

Packard Bell-Website

Denken Sie daran, www.packardbell.de zu besuchen! Lesen Sie den Abschnitt Support; dieser enthalt aktuelle Informationen, Hilfe, Treiber und Downloads.

Garantie und Kontaktdaten

Hierfinden Sie Informationen zur Garantie Ihres Computers und dazu, wie Sie den technischen Support zu Garantiefragen rund um ihren Computer kontaktieren konnen.

GRUNDLAGEN FÜR DEN COMPUTER

SICHERHEIT UND ANGENEHMES ARBEITEN

Vorsichtsmaßnahmen

Beachten Sie die folgenden Empfehlungen, um den Computer auf angenehme Weise zu bedienen und gesundheitliche Probleme auszuschreiben.

Computerumfeld

Stellen Sieitte Folgendessicher:

- Der Computer steht auf einer stabilen Oberfläche, einem Ständer oder einem Tisch. Wenn er herunterfällt, könnte er ernsthaft beschädigt werden.

- Der Computer wird nicht auf einer vibrierenden Oberfläche oder während Sport, Training oder anderen Aktivitäten in einem dynamischen Umfeld benutzt. Bei Vibrationen und Bewegungen können sich Verbindungen lose, interne Componenten beschädigt werden und)sagar der Akku auslaufen.

- Der Computer steht weder im direkten Sonnenlicht noch in der Höhe von Hitzequellen.

- Der Computer steht nicht in der Höhe von magnetischen Feldern oder Geräten, welche statice Elektrizität erzeugen.

-

Der Computer befindet sich nicht{naher als 30 Zentimeter (ein Fuß) von einem Handy entfernt.

-

Der Computer befindet sich nicht an einem staubigen oder feuchten Ort.

- Der Computer wird nicht in der Höhe von Wasser benutzt. Verschüttten Sie auf keinen Fall irgendwelche Flüssigkeiten über den Computer.

- Der Computer wird nicht auf einen Teppich oder eine Oberfläche gestellt, der/die elektrisch aufgeladen ist.

Kabel

Stellen Sie Folgendes sicher:

- Kabel werden nicht gestrekt und sie sind so verlegt, dass niemand über sie stolpern kann.

- Andere Geräte werden nicht auf die Kabel gestellt.

- Sie schreiben das Netzkabel erst an den Computer und anschließend an die Netzsteckdose an.

- Sieziehen dasNetzkabel erst aus der Steckdose und anschliebend vom Computer ab.

- Sie stecken ein dreipoliges Kabel in eine geerdete Netzsteckdose.

- Die Netzsteckdose ist einfach zugänglich und befindet sich so nah wie möglich am Computer (überlasten Sie sie nicht mit zuvielen Vielfachsteckern).

Wenn für den Computer ein externes Netzteil verwendet wird:

-

Bedecken Sie das Netzteil nicht und stellen Sie keine Gegenstände darauf. Achten Sie darauf, dass sich das Netzteil nicht zu sehr erhitzt. Stellen Sie es nicht mit Gegenständen zu.

-

Verwenden Sie nur das Netzteil, das mit dem Computer gefelwert wird. Auch wenn andere Netzteile ähnlich aussehen, kann es bei ihrer Verwendung zur Beschädigung des Computers kommt. Wenn das Netzteil ausgetauscht werden muss, verwenden Sie nur ein neues Netzteil, das für die Verwendung mit dem Computer zugelassen ist.

Reinigen des Computers

- Trennen Sie den Computer immer erst von der Netzquelle, bevor Sieihn reinigen.

- Verwenden Sie zur Reinigung keine Flüssigkeiten oder Sprays. Verwenden Siestatt dessen ein feuchtes Tuch.

- Spruhen Sie Reinigungslösungen niemals direkt auf den Bildschirm.

- Sollten Sie Flüssigkeit über Ihr Notebook verschüttet haben, schalten Sie es unverzüglich aus,ziehen den Netzstecker, entfernen den Akku und stellen sicher, dass es vollständig getrocknet ist,bevor Sie es wieder einschalten. Warten Sie ggf. bis zum{nachsten Tag.

Hinweis: Wenn der Computer Einschübe für Speicherkarten oder Erweiterungsgerate besitzt, befinden sich in diesen Einschüben möglicherweise Schutzkarten aus Kunststoff. Diese Karten dieren dem Schutz nicht benutzter Einschübe vor Staub, metallischen Objekten und anderen Partikeln. Bewahren Sie diese Karten für den Fall auf, dass keine Speicherkarten in die Einschübe eingesetzt sind.

Reparatur des Computers

Versuchen Sie auf keinen Fall, den Computer selbst zu reparieren, da das Öffnen oder Entfernen der Abdeckungen Sie Teilen mit gefährlicher Spannung oder anderen Risiken aussetzen kann. Lassen Sie alle Reparaturen durch qualifiziertes Kundendienstpersonal ausführren.

Trennen Sie in den folgenden Fällen den Computer von der Netzquelle und wenden Sie sich an qualifiziertes Servicepersonal:

- Netzkabel oder -Stecker sind beschädigt, abgeschritten oder ausgefranst,

Flüssigkeit gelangte in das Produkt. - Das Produkt wurde Regen oder Wasser ausgesetzt.

- Das Produkt wurde fallengelassen oder das Gehäuse ist beschädigt

- Das Produkt zeigt Anzeichen von verminderter Leistung, die eine Wartung erfordern.

- Das Produkt kannriotzBeachtung der Bedienungsanleitung nicht normal in Betrieb genommen werden.

Hinweis: Ändern Sie nur die Einstellungen, die in den Betriebsanweisungen beschreiben werden, da das falsche Ändern anderer Einstellungen zu Schäden führen kann, die umfangreiche Reparaturen durch einen qualifizierten Techniker erfordern, um den Normalzustand des Gerätes wiederherzustellen.

- Der Computer und sein Zubehör können keine Teile enthalten. Halten Sie diese Teile außerhalb der Reichweite von Kleinkindern auf.

- Wenn Sie lange am Computer arbeiten oder spielien, legen Sie regelmäßige Pausen ein. Schauen Sie after Mal von ihrem Computerbildschirm weg. Benutzen Sie den Computer nicht weiter, wenn Sie mude sind.

- Richten Sie ihren Computer so ein, dass Sie in einer natürlichen, entspannten Haltung arbeiten können. Stellen Sie möglich benötigte Dinge in Reichweite auf.

- Stellen Sie den Computer direkt vor sich auf, um für optimalen Komfort und maximale Sicherheit zu sorgen. Achten Sie darauf, dass sich Tastatur und Touchpad in einer bequemen Höhe befinden. Der Bildschirm sollte ca. 45-70 cm (18-30 Zoll) Abstand zu ihren Augen haben.

Wenn Sie ihren Rechner halten über einen längeren Zeitraum am Schreibtisch benutzen, kann es sinnvoll sein, sich eine externe Tastatur zuzulegen, um die Bedienung angenehmer zu machen. - Um ihre Ohren zu schützen, sollen den Sie bei der Verwendung von Lautsprechern oder Kopfhörend die Lautstärke nach und nach erhöhen, bis Sie den Ton deutlich und angenehm horen konnen. Erhöhen Sie die Lautstärke nicht weiter, nachdem sich die Ohren an die aktuelle Lautstärke gewöhnt haben. Horen Sie Musik nicht über einen längeren Zeitraum bei zu hoher Lautstärke. Erhöhen Sie die Lautstärke nicht, um

Umgebungsgeräusche zu übertonen; verringern Sie die Lautstärke, wenn Sie Personen in ihrer Höhe nicht verstehen können.

- Wahlend der Benutzung konnen sich die Unterseite des Computers, das Netzteil und die Abluft aus den Lüftungsschlitzen stark erwärmen. Vermeiden Sie anhaltenden Körperkontakt und legen Sie den Computer während des Betriebs nicht auf Ihrm Schoß ab.

- Achten Sie darauf, dass die Belüftungsschlitze und -Öffnungen des Computers nicht verstellt oder verdeckt werden. Stellen Sie den Computer nicht auf eine weiche Oberfläche (z. B. einen Teppich, einen Stuhl oder ein Bett), die die Belüftungsöffnungen verdecken können.

- Stecken Sie keine Objekte durch die Belüftungsöffnungen und Gehäuseschlitze, da hierbei Teile mit gefährlicher Spannung berührt oder kurzgeschlossen werden können, was zu Feuer oder elektrischem Schlag führen kann.

-

Beschwerden in Händen, Handgelenken, Armen, Hals, Schultern, Beinen und Rücken können möglich auf bestimmte sich wiederholende Aktionen zurückgehrt werden. Sie können das Risiko dieser Beschwerden verringern, wenn Sie ihre Handgelenke und Höhe parallel über der Tastatur halten. Soltte es zu Schmerzen, Kribbeln, Taubheit oder anderen Beschwerden kommt, wenden Sie sichitte an einen Arzt.

-

Eltern sollenen darauf auf achten, wie ihre Kinder Zeit mit Computerspielen verbringen. Sollte Ihr Kind Symptome wie Schwindelgebung, verschommene Sicht, Zucken von Augen oder Muskeln, Bewusstseinsstörungen, Orientierungsstörungen, unbeabsichtigte Bewegungen oder Krämpfe aufweisen, beenden Sie SOFORT seine Verwendung des Computers und suchen Sie einen Arzt auf. Diese Symptome können selbst dann auftreten, wenn eine Person bisher nicht unter Epilepsie gelitten hat.

KENNENLERNEN DES COMPUTERS

Nachdem Sie den Computer wie im Übersichtsblatt gezeigt aufgestellt haben, finden Sie im Folgenden eine Übersicht über ihren neuen Packard Bell-Computer.

Packard Bell dot s seri

ANSICHT VON OBEN - BILDSCHIRM

| # | Symbol | Element | Beschreibung |

| 1 | Webcam | Web-Kamera für Videokommunikation. | |

| 2 | Anzeigebildschirm | Wird auch als LCD (Liquid-Crystal-Display) bezeichnet. Zeigt die Ausgabe des Computers an. | |

| 3 | Mikrofon | Internes Mikrofon für die Tonaufnahme. |

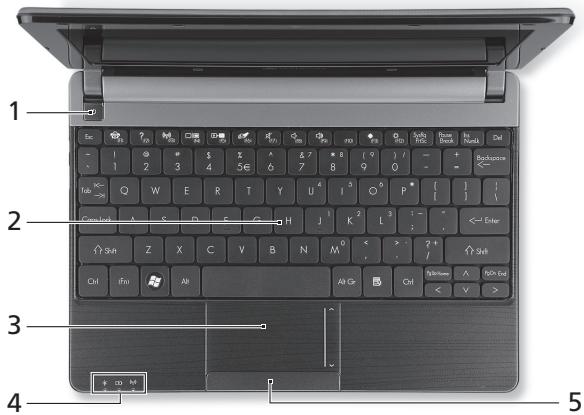

ANSICHT VON OBEN - TASTATUR

| # | Symbol | Element | Beschreibung |

| 1 | ○ | Ein/Aus-Taste/-Anzeige | Schaltet den Computer ein und aus. Zeigt den Ein/Aus-Status des Computers an. |

| 2 | Tastatur | Dient der Eingabe von Daten in den Computer.- Sondertasten werden auf Seite 18 beschrieben. | |

| 3 | Touchpad | Berührungssensible Zeigegerät, das die gleichen Funktionen besitzt wie eine Computer-Maus. | |

| 4 | Energieanzeige | Zeigt den Ein/Aus-Status des Computers an. | |

| Akku-Anzeige | Zeigt den Akkustatus des Computers an. - Ladevorgang: Die Leuchte erscheint geb, wenn der Akku aufgeladen wird. - Voll geladen: Die Leuchte erscheint blau, wenn Netzstrom verwendet wird. | ||

| Anzeige für Kommunikation | Zeigt den Verbindungsstatus der drahtlosen Geräte des Computers an. | ||

| 5 | Anklicktasten (links und rechts) | Die linke und rechte Seite der Taste dient als linke und rechte Auswahltaste. |

- Hinweis: Die Statusanzeigen auf der Vorderseite sind selbst dann zu sehen, wenn die Computerklappe geschlossen ist.

Besondere Tasten

Auf der Tastatur des Computers gibt es Tasten für besondere Funktionen. Die Funktion jeder Taste ist anhand eines Symbols erkennbar.

| Symbol | Funktion | Beschreibung |

| Fn | Taste für zweite Funktion | Aktiviert eine zweite Funktion auf bestimmen Tasten. Drücken Sie z. B. auf die Fn-Taste, um die Tasten F1 bis F12 zu aktivieren. |

| Soziale Netzwerke | Öffnet die Soziale Netzwerke Anwendung. - Ist diese Anwendung nicht installiert, wird mit der Taste die Instant Messaging Anwendung geöffnet. | |

| ? | Hilfe | Öffnet das Hilfe-MENU für den Computer. |

| (1) | Kommunikation | Aktiviert/Deaktiviert die Kommunikationsgeräte des Computers. |

| □□ | Display-Schalter | Wechselt die Anzeigeausgabe zwischen Anzeigebildschirm, externem Monitor (falls angeschlossen) und gleichzeitig beiden Anzeigen. |

| □□□ | Bildschirm leer | Schaltet die Hintergrundbeleuchtung des Bildschirms aus, um Energie zu sparen. Drücken Sie zum Einsatzten eine beliebige Taste. |

| ○ | Touchpad-Schalter | Schaltet das interne Touchpad ein oder aus. |

| Lautsprechersch alter | Schaltet die Lautsprecher ein und aus. | |

| Lautstärke - | Verringert die Lautstärke. | |

| Lautstärke + | Erhöht die Lautstärke. | |

| 秦 | Dunkler | Verringert die Bildschirmhelligkeit. |

| 赵 | Heller | Erhöht die Bildschirmhelligkeit. |

Direkttasten

Der Computer besitzt Direkttasten (Tastenkombinationen), mit denen Sie auf Num Lock, Funktionstasten und Navigationsbefehle zugreifen können.

Zum Aktivieren von Hotkeys müssen Sie zuerst die Fn-Taste (unter links) drücken und halten und dann die andere Taste der Hotkey-Kombination drucken.

| Direkttaste | Funktion | Beschreibung |

| Fn + Sondertasten (siehe Seite 18) | Funktionstaten | Aktiviert die Tasten F1 bis F12. |

| Fn + Bild auf | Startseite | Scrollen Sie hiermit zum Anfang eines Dokuments. |

| Fn + Bild ab | Ende | Scrollen Sie hiermit zum Ende eines Dokuments. |

ANSICHT VON HINTEN

| # | Symbol | Element | Beschreibung |

| 1 | Akkufach | Enthält den Akku des Computers. |

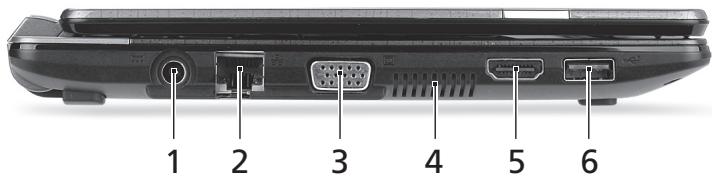

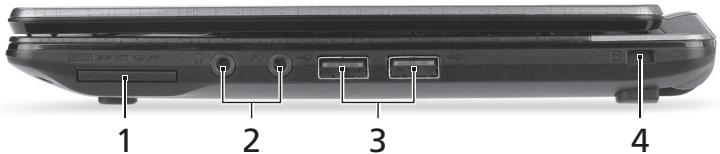

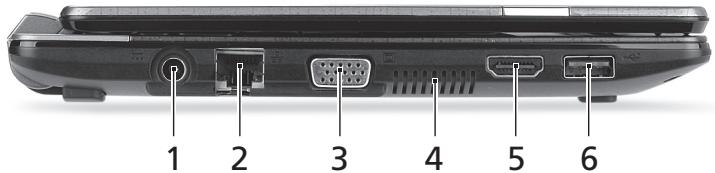

LINKE SEITE

| # | Symbol | Element | Beschreibung |

| 1 | DC-Eingangsbuchse | Schreiben Sie hier das Netzteil des Computers an. | |

| 2 | Ethernet (RJ-45)-Anschluss | Schreiben Sie hier ein auf Ethernet 10/100-basiertes Netzwerk an. | |

| 3 | Anschluss für externe Anzeige (VGA) | Dient dem Anschluss eines Anzeigegerätes (z. B. einem externen Monitor oder LCD-Projektor). | |

| 4 | Belüfung und Ventilator | Hiermit wird der Computer gekühlt. - Verdecken oder schließen Sie nicht die Öffnungen. | |

| 5 | HDMI | HDMI-Anschluss | Unterstützt digitale High-Definition-Video-Verbindungen. |

| 6 | ←+ | USB 2.0-Anschluss | Dient dem Anschluss von USB-Geräten (z. B. USB-Maus, USB-Kamera). |

| # | Symbol | Element | Beschreibung |

| 1 | IIIIMIM MULTIDIRECTIONAL PRO | Mehrere-in-1-Kartenleser | Eignet sich für Secure Digital (SD), MultiMediaCard (MMC), Memory Stick PRO (MS PRO) und xD-Picture Card (xD). - Drücken Sie hier, um die Karte zu entfernen/einzusetzen. Es kann nicht mehr als eine Karte gleichzeitig verwendet werden. |

| 2 | Mikrofonbuchse | Eignet sich für Eingaben aus externen Mikrofonen. | |

| Kopfhörer-/Lautsprecher-Buchse | Zum Anschluss von Audioausgabe-Geräten (z.B. Laufsprechem, Kopfhörem). - Eignet sich fürCompatible 3,5 mm Headsets mit integriertem Mikrofon (z.B. Acer Smartphone-Headsets). | ||

| 3 | USB 2.0-Anschluss | Dient dem Anschluss von USB-Geräten (z.B. USB-Maus, USB-Kamera). | |

| Stockplatz für Kensington-Schloss | Hier können Sie ein Kensington-kompatibles Sicherheitsschloss für den Computer anbringen. | ||

| 4 | K | - Binden Sie ein Diebstahlsicherungskabel an ein unbewegliches Objekt wie einen Tisch oder einen Griff einer abgeschlossenen Schublade. Stcken Sie das Schloss in den Anschluss für die Diebstahlsicherung, und schreiben Sie diese ab. Es gibt auch Modelle ohne Schlüssel. |

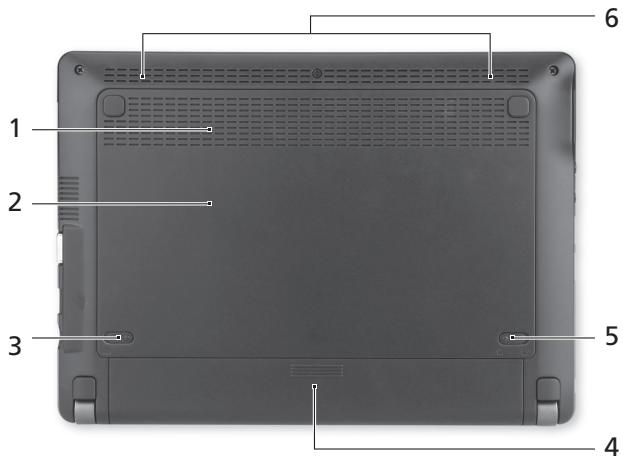

UNTERSEITE

| # | Symbol | Element | Beschreibung |

| 1 | Belüftung und Ventilator | Hiermit wird der Computer gekühlt. - Verdecken oder schließen Sie nicht die Öffnungen. | |

| 2 | M | Speicherfach | Enthält den Hauptspeicher des Computers. |

| Festplattenfach | Festplattenfach | Enthält die Computer-Festplatte (durch Schrauben gesichert). | |

| 3 | Verriegelung des Akkus | Entsprert den Akku für die Herausnahme. Schiben Sie die Verriegelung mit einem geeigneten Werkzeug auf. | |

| 4 | Akkufach | Enthält den Akku des Computers. | |

| 5 | Akkuverschluss | Sichert den Akku an seiner Position. | |

| 6 | Lautsprecher | Geben Sie Ton in Stereo aus. |

AUFWERTUNG DES COMPUTERS

ERWEITERUNG MIT OPTIONEN

Ihr Computer bietet Ihnen ein komplett mobiles Computererlebnis.

Anschliebare Optionen

Über die Anschlüsse konnen Sie Peripheriegeräte an den Computer anschließen. Anweisungen zum Anschließen unterschiedlicher externer Geräte an den Computer finden Sie im folgenden Abschnitt.

Speicherkartenleser

Speicherkarten werden für eine große Auswahr von Digitalkameras, PDAs, MP3-Player und Mobittelefone verwendet.

Einsetzen einer Speicherkarte

- Richten Sie die Karte so aus, dass ihre Kontaktstellen auf den Einschub gerichtet sind und nach unten zeigen.

- Schieben Sie die Karte vorsichtig in den Einschub hinein. Wenn sich die Karte nicht ohne Ausübung von Druck einschieben{lsst, andern Sie ihre Ausrichtung ein weniger.

- Drücken Sie die Karte soweit hinein, bis sie einrastet. Die Karte steht ein paar Millimeter aus dem Einschub hervor.

Wenn auf der Karte Dateien enthalten sind, wird möglicherweise das Windows-Fenster für die Automatische Wiedergabe angezeigt (dies hängt vom Inhalt der Karte ab) und Sie werden gefragt, ob Sie ein Programm für den Zugriff auf die Inhalte der Karte verwenden können. Wahlen Sie eine geeignete Option aus oder wahren Sie Abbrechen. Enthält die Karte keine Dateien bzw. nur unbekannte Dateien, werden die Inhalte der Karte in einem Fenster angezeigt.

SD-, SDHC- und SDXC-Karten

Unterschiedliche Arten von SD-Karten besitzen unterscheidliche Kapazitäten. Die Bauweise ist aber bei allen gleich. SD-Karten bieten ein Speichervermögen von bis zu 4 GB, SDHC-Karte von bis zu 32 GB und SDXC-Karten von bis zu 2048 GB (2 TB). Der Computer besitzt einen Kartenleser, der sich für SDHC- oder SDXC-Karten eignet.

Hinweis: SDXC-Speicherkarten können nur mit einem SDXC-kompatiblen Leser verwendet werden; SD- und SDHC-Karten können mit beliebigen Lesern verwendet werden.

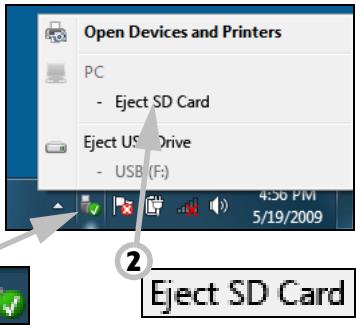

Entfernen einer Karte aus einem Speicherkartenleser

- Klichen Sie auf das Symbol für Hardware sicher entfernen im Benachrichtigungsbereich (neben der Uhr).

- Klichen Sie auf SD-Karte auswerfen (oder den Name des Gerätes).

- Warten Sie, bis eine Meldung Entfernen von Hardware sicher angezeigt wird.

- Entfernen Sie die Karte.

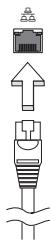

Integrierte Netzwerkfunktion

Die integrierte Netzwerkfunktion erhögt den Anschluss Ihres Computers an ein auf Ethernet basierendes Netzwerk.

Schlieben Sie ein Ethernet-Kabel an den Ethernet-Anschluss (RJ-45) am Computer und an eine Netzwerk-Buchse oder einen Hub des Netzwerks an.

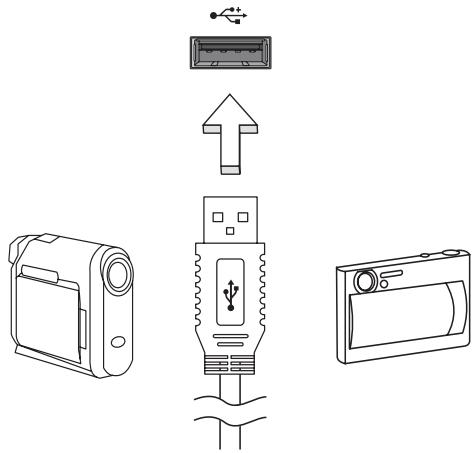

USB (Universal Serial Bus)-Anschluss

Beim USB-Anschluss handelt es sich um einen seriellen Hochgeschwindigkeits-Bus, an den Sie USB-Peripheriegeräte anschließen können, ohne Systemressourcen zu belegen.

Bestimmte Computer konnen einen oder mehrere USB 3.0 Anschlüsse besitzen. Die Anschlüsseähneln standardmäßigen USB-Anschlüsen, aber sie besitzen zusätzliche interne Verbindungen und sind blau. Sie konnen mit USB 3.0Compatible Geräte an diese Anschlüsse anschließen, um Schnellere Übertragungsgeschwindigkeiten zu nutzen.

VGA-Anschluss

Schlieben Sie hier einen Monitor mit einem VGA-Anschluss an. Der Monitor wird in der Regel mit einem geeigneten Kabel gefelft.

Gehen Sie folgendermaßen vor, um einen Monitor an den Computer anzuschreiben:

- Stellen Sie sicher, dass sowohl Computer als auch Monitor ausgeschaltet sind.

- Schlieben Sie das Videokabel an den Monitoranschluss am Computer an. Schrauben Sie das Kabel fest, um es zu sichern.

- Schlieben Sie das Netzkabel des Monitors an eine ordnungsgemäß geerdtete Netzsteckdose an.

- Folgen Sie den Setup-Anweisungen im Benutzerhandbuch des Monitors.

- Schalten Sie erst den Monitor und anschließend den Computer ein.

- Stellen Sie sichere, dass die aktuelle Auflösung und Aktualisierungsrate nicht die technischen Daten des Monitors überschreiben. Ändern Sie bei Bedarf die vom Computer benutzten Anzeigeeinstellungen.

Hinweis: So öffnen Sie die Anzeigeeinstellungen: Klichen Sie auf Start, Systemsteuerung, Erscheinung und Personalisierung. Klichen Sie auf die Kategorie Anzeige und wahren Sie anschließend Anzeigeeinstellungen ändern.

High-Definition Multimedia Interface (nur für bestimmte Modelle)

HDMI (High-Definition Multimedia Interface) ist eine von der Industrie Unterstützung, komplett digitale Audio-/ Videoschnittstelle. HDMI betet eine Schnittstelle zwischen kompatiblen Audio-/Videoquellen, z. B. Set-Top-Boxen, DVD-Playern und A/V-Empfängern, und digitalen Audiound/oder Videomonitoren, z. B. digitalen Fernsehern (DTV), über ein einzelnes Kabel.

Verwenden Sie die HDMI-Schnittstelle auf Ihr Computer, um anspruchsvolle Audio- und Videoausrüstung anzuschreiben. Einzelkabelanschluss ermöglich problemlose Einrichtung und schnelle Herstellung von Verbindungen.

Headphones und Mikrofon

An diese beiden Anschlüsse konnen Sie Audiogeräte anschließen. Schließen Sie Stereo-Headphones oder mit Strom versorgte Lautsprecher an den Headphone-Anschluss an. Wenn Sie ein Audiogerät an den Headphone-Anschluss anschließen, werden die integrierten Lautsprecher deaktiviert. Schließen Sie an den Mikrofon-Anschluss ein externes Mikrofon für Mono-Aufnahmen an; wenn Sie eine externes Mikrofon anschließen, wird das interne Mikrofon deaktiviert.

NETZTEIL

NETZTEIL

Unter Verwendung des gefelften externen Netzeils kann der Computer mit Netzstrom betriebenen werden. Im Lieferumfang befindet sich ein Netzkabel, das sich für das Land eignet, in dem der Computer gekauft wurde.

Das Netzeil versorgt den Computer mit Strom für den Betrieb undlädt gleichzeitig den Akku.

Achtung: Bedecken Sie das Netzteil nicht und stellen Sie keine Gegenstände darauf. Stellen Sie das Netzteil nicht mit Gegenständen zu, damit es während der Benutzung nicht zu stark erhützt.

Verwenden Sie nur das Netzteil, das mit dem Computer gefelwert wird. Auch wenn andere Netzteile ähnlich ausgehen, kann es bei ihrer Verwendung zur Beschädigung des Computers kommt.

Warning: Bei längerer Benutzung können sich der Akku und die Unterseite des Computers stark erwärmen. Dies istzar normal, kann aber bei längerer Berührung zu einer Verletzung führen.

AKKU

Der Rechner nutzt einen Akku, der zwischen Ladevorgängen eine lange Zeit benutzt werden kann.

Eigenschaften des Akkus

Der Akku besitzt die folgenden Eigenschaften:

- Nutzt die neuesten Standards der Akkutechnologie.

- Zeigt eine Warnung bei geringer Akkuladung.

Der Akku wird immer dann geladen, wenn Sie das Netzteil an den Rechner anschlieben. Der Rechner ermöglich des Laden während der Benutzung, so dass Sie den Akku laden konnen, während Sie den Rechner bedienen. Allerdings wird der Akku wesentlich schneller geladen, wenn der Rechner ausgeschaltet ist.

Die Verwendung des Akkus ist praktisch, wenn Sie auf Reisen sind oder wenn es einen Stromausfall gibt. Es ist ratsam, einen zusätzlichen voll geladenen Akku zur Sicherheit parat zu haben. Wenden Sie sich an ihren Handler, um zu erfahren, wie Sie einen Ersatzakku bestellen können.

Maximieren der Akkunutzungsdauer

Wie bei anderen Akkus auch kommt es bei ihrem Akku im Laufe der Zeit zu Verschleiß. Das bedeutet, dass die Leistung des Akkus abhängig von Zeit und Gebrauch abnimmt.

Um die Nutzungsdauer des Akkus zu maximieren, sollen den Sie folgende Empfehlungen beherzigen.

Konditionieren eines neuen Akkus

Bevor Sie einen Akku zum ersten Mal benutzen, sollenn Sie eine so genannte Konditionierung vornehmen:

- Setzen Sie den neuen Akku in den Rechner ein. Schalten Sie diesen nicht ein.

- Schließen Sie das Netzteil an und laden Sie den Akku vollständig.

- Ziehen Sie das Netzteil ab.

- Schalten Sie den Rechner ein und benutzen Sieihn mit Akkustrom.

- Brauchen Sie die Akkuladung ganz auf.

- Schlieben Sie das Netzteil wieder an und laden Sie den Akku erneut auf.

Wiederholen Sie diese Schritte, bis der Akku insgesamt dreimal aufgeladen und entladen wurde.

Nehmen Sie diese Konditionierung für alle neuen Akkus vor, oder dann, wenn Sie einen Akku für einen längeren Zeitraum nicht benutzt haben. Wenn Sie den Rechner für mehr als zwei Wochen nicht benutzen wollen, sollen den Akku Herausnehmen.

Warning: Setzen Sie den Computer keinen Temperaturen unter 0^ ( 32^ ) oder über 45^ ( 113^ ) aus. Extreme Temperaturen können den Akku negativ beeinflussen.

Durch die Konditionierung des Akkus gewährleisten Sie, dass sich der Akku maximal laden lasst. Wenn Sie die Konditionierung nicht durchfuhren, erhalten Sie nicht die maximale Akkuladung und die effektive Nutzungsdauer des Akkus verkurzt sich.

Dieutzungsdauer des Akkus wird darüber hinaus auch durch folgende Arten der Benutzung verkürzt:

- Dauerhafte Benutzung des Rechners mit Netzstrom, während der Akku eingesetzt ist. Wenn Sie ständig Netzstrom benutzen wollen, sollen den Akku Herausnahmen, nachdem er vollständig geladen wurde.

- Versäumen des oben beschriebenen Entladens und Ladens des Akkus.

- Häufiges Benutzten; je öfter Sie den Akku benutzen,estochneller verkurzt sich die Nutzungsdauer. Ein standardmäßiger Computerakku lassst sich etwa 300 Mal laden.

Einsetzen und Entfernen des Akkus

Wichtig! Bevor Sie den Akku Herausnahmen, sollen den Sie das Netzteil anschließen, wenn Sie beabsichtigen, ihren Rechner weiterhin zu benutzen. Ansonsten sollen den Sie den Rechner erst ausschalten.

Einsetzen eines Akkus:

-

Richten Sie den Akku am geöffneten Akkufach aus und setzen Sieihn mit den Kontaktstellen zuerst und seiner Oberseite nach oben zeigend ein.

-

Schieben Sie den Akku vorsichtig in das Akkufach hinein, bis er an seinem Platz festsitzt.

Herausnehmen des Akkus:

- Schieben Sie die Akkuverriegelung zur Seite, um den Akku zu offen.

- Ziehen Sie den Akku aus dem Fach.

Laden des Akkus

Wenn Sie den Akku laden möchten, stellen Sie erst sicher, dass er richtig in das Akkufach eingesetzt ist. Schließen Sie das Netzteil an den Rechner und an eine Netzsteckdose an. Sie konnen mit dem Bedieren des Rechners über Netzstrom fortfahren, während der Akku geladen wird. Allerdings wird der Akku wesentlich schneller geladen, wenn der Rechner ausgeschaltet ist.

Hinweis: Es wird empfohlen, dass Sie den Akku laden, bevor Sie die Arbeit für den Tag beenden. Wenn Sie den Akku über Nacht laden, bevor Sie auf Reisen gehen, können Sie am folgenden Tag gleich mit einem voll geladenen Akku mit der Arbeit beginnen.

Prüfen der Akkuladung

Die Energieanzeige von Windows zeigt die aktuelle Akkuladung an. Führn Sie den Mauszeiger über das Akku-/Energie-Symbol auf der Taskleiste, um die aktuelle Ladung des Akkus zu erfahren.

Optimieren der Akkunutzungsdauer

Durch Optimieren der Akkunutzungsdauer können Sie die Akkuleistung voll ausschöpfen, den Laden/Entladen-Kreislauf verlangern und die Effizienz des erneuten Ladens verbessern. Es wird Ihnen empfohlen, die folgenden Anregungen zu beherzigen:

- Kaufen Sie einen Ersatzakku.

- Benutzen Sie nach Möglichkeit Netzstrom und behalten Sie sich die Verwendung des Akkus für unterwegs vor.

- Nehmen Sie eine PC-Karte hereaus, wenn die Karte nicht benutzt wird, da sie Energie verbraucht (für ausgewählte Modelle).

- Lagern Sie den Akku an einem kühlen trockenen Ort. Die empfohlene Temperatur ist 10^ ( 50^ ) bis 30^ ( 86^ ). Bei hohenen Temperaturen entländt sich der Akku schneller selbst.

- Die Akkunutzungsdauer nimmt ab, wenn der Akku übermöig*häufig geladen wird.

- Behandeln Sie das Netzteil und den Akku pfleglich.

Warning bei geringer Akkuladung

Wenn Sie Akkustrom verwenden, sollenn Sie auf die Energieanzeige von Windows achten.

Warnhinweis: Schlieben Sie so Schnell wie möglich das Netzteil an, wenn die Warnung für geringe Akkuladung angezeigt wird. Wenn die Akkuladung vollständig aufgebraucht ist und sich der Rechner ausschaltet, können Daten verloren gehen.

Wenn die Warnung für geringe Akkuladung angezeigt wird, sollen den Sie je nach Situation folgendermaßen vorgehen:

| Situation | Empfohlene Vorgehensweise |

| Das Netzteil und Netzstrom besteht zur Verfügung. | 1. Schließen Sie das Netzteil an den Rechner und an eine Netzsteckdose an.2. Speichern Sie alle notwendigen Dateien.3. Fahren Sie mit ihrer Arbeit fort.Schalten Sie den Rechner aus, wenn Sie das Laden des Akkus beschleunigen möchten. |

| Ein voll geladener Ersatzakku besteht zur Verfügung. | 1. Speichern Sie alle notwendigen Dateien.2. Schließen Sie alle Anwendungen.3. Beenden Sie das Betriebssystem und schalten den Rechner aus.4. Ersetzen des Akkus5. Schalten Sie den Rechner ein und fahren mit ihrer Arbeit fort. |

| Das Netzteil oder Netzstrom besteht nicht zur Verfügung.Sie haben keinen Ersatzakku. | 1. Speichern Sie alle notwendigen Dateien.2. Schließen Sie alle Anwendungen.3. Beenden Sie das Betriebssystem und schalten Sie den Rechner aus. |

SOFTWARE

VERWENDUNG VON WINDOWS UND IHRER SOFTWARE

Packard Bell Computer enthalten Software, die bei der Verwendung des Computers hilfreich sein konnen; die auf Ihr Computer verfügbar baren Programme und Kategorien hangen von dem Modell ab, das Sie gekauft haben. Ein Großteil dieser Software ist bereits installiert und kann sehr genutzt werden; andere Programme stehen dagegen auf einer CD oder DVD zur Verfügung und müssen bei Bedarf installiert werden. Legen Sie hierfür die Installations-CD oder -DVD in das Laufwerk ein. Ein Installations-Assistant wird dann automatisch gestartet und Sie brauchen ludiglich den Anweisungen auf dem Bildschirm folgen.

Begrübungscenter

Wenn Sie den Computer zum ersten Mal einschalten, wird das Begrüßungscenter geöffnet. Im Begrüßungscenter erhalten Sie eine Einführung in die neuen Funktionen und Programme von Windows. Sie können das Begrüßungscenter auch später wieder aufrufen, indem Sie auf Start > Erste Schritte drucken.

Angebot für Internetsicherheit

Es ist äußert nicht, den Computer vor Viren und Angriffen aus dem Internet zu schützen (siehe Sicherheit auf Seite 61). Ein umfangreiches Programmpaket für die Internetsicherheit, einschließlich eines kostenlosten Testzeitraums, wird Ohnen angeboten, wenn Sie den Computer zum ersten Mal starten. Sie sollen den diesen Schutz nutzen, bevor Sie eine Internetverbindung herstellen. Das Programmpaket schützt ihren Computer und ihre persönlichen Daten (Bankinformationen, Kreditkartennummern, Kennworte usw.) vor den meisten aktuellen Gefahren aus dem Internet.

Um den Computer für zusätzliche Systemwiederherstellungsoptionen vorzubereiten, sollen Sie möglichst umgehend einen Satz Wiederherstellungsmedien anfertigen. Siehe Seite 88 für weitere Informationen.

Windows Media Player

Mit Windows Media Player können Sie MP3- oder WMA-Audiodateien, CDs oder die meisten Videodateien wiedergeben.

Hinweis: Für die Wiedergabe von DVD-Filmen sollen den Sie nicht den Windows Media Player benutzen. Andere Media-Player (z. B. PowerCinema) bieten zusätzliche Wiedergabeoptionen.

Windows Media Center (optional)

Bestimmte Computer verfügbar zudem über universelle Programme wie Windows Media Center. Diese Programme können vielfältige Multimediainhalte mit weniger verstandlichen Menüverarbeiten, die sich problemlos mit einer Fernbedienung steuern halten. Sie können sich Live

Fernsehen oder Aufzeichnungen ansehen (sofern Ihr Computer einen TV-Tuner hat), digitale Musik horen, Bilder oder Privatvideos zeigen, CDs und DVDs erstehen oder auf Inhalte von Online-Dienstanbietern zugreifen.

Um das auf Ihr dem Computer installierte Medienprogramm zu starten, klichen Sie entweder auf Start > Windows Media Center.

Setup

Achtung: Falls Ihr Computer eine Fernbedienung oder einen TV-Tuner besitzt, müssen diese Komponenten angeschlossen und aktiviert sein, bevor Sie das Medienprogramm erstmals aufrufen.

Wenn Sie das Medienprogramm zum ersten Mal aufrufen, erscheidt ein Konfigurierungsassistent, der eine grundlegende Einstellungen vornimmt. Wahlen Sie (sofern verfügbar) die Setup-Option Express. Bei Bedarf können Sie anschließend weitere Optionen konfiguieren.

Hinweis: Falls Sie eine Internetverbindung haben, können Sie über den Guide (Electronic Program Guide = Elektronischer Programmführer) eine Liste der laufenden TV-Sendungen aufrufen. Hier werden wegen Kanal- und Netzwerkinformationen auch der Titel, eine Beschreibung sowie die geplante Sendezeit angezeigt.

Cyberlink PowerDVD (optional)

Falls der Computer über ein Blu-ray-Laufwerk verfügt, können Sie sich mit PowerDVD Blu-ray-Filme anschauen. Um PowerDVD aufzurufen, legen Sie eine Blu-ray-Disc ein und warten, bis das Programm automatisch gestartet wird.

AutoPlay

Mit Hilfe der Windows AutoPlay-Funktion konnen Sie entscheiden, auf welche Weise Windows Mediendateien auf Geräten mit Wechselspeicher (Digitalkamera, CD, DVD usw.) handhaben soll.

Nachdem Sie einen Datenträger mit Dateien (z. B. DVD, USB-Stick oder Speicherkarte) eingelegt bzw. eingesetzt haben, entscheid in Windows ein

Dialogfenster, indem Sie entscheiden können, wie die Dateien geöffnet werden sollen.

Wenn Sie beispisseweise eine Audio-CD oder einen DVD-Film eingelegt haben, blendet Windows automatisch ein Dialogfeld mit der Frage ein, wie das Medium abgespielt werden soll. Falls Windows Sie auffordert, einen DVD-Player auszuwahlen, sollen den Sie immer den DVD-Player auswahlen, der sich im Software-Paket befindet (z. B. PowerDVD oder Windows Media Player).

Wiedergabe heruntergeladener Dateien

Heruntergeladene Dateien konnen mit den auf Ihr dem Computer installierten Medienprogrammen Funktionieren, eventuell aber auch spezielle Programme erfordern. Dateien mit DRM-Funktionen konnen unter Umständen nur mit bestimmen Programmen (z. B. iTunes, Windows Media Player) oder nur auf Geräten wiedergegeben werden, die für den jeweiligen Dateotyp vorgesehen sind. Andere Formate konnen einen Audio- oder Video-Codec erforderlich machen, der möglicherweise nicht auf dem Computer installiert ist.

Codec

Ein Codec ist eine Software, mit der man digitale Mediendateien wie Musiktitel oder Videos komprimieren oder dekomprimieren kann. Windows Media Player und andere Programme verwenden CODECs, um digitale Mediendateien abzuspielen und zu erstellen.

Wenn Sie beispiselsweise einen Musiktitel von einer Audio-CD auf den Computer kopieren, verwendet der Player den Windows Media AudioCodec, um den Titel in ein kompaktes WMA-Dateifformat zu komprimieren. Wenn Sie diese WMA-Datei (oder eine andere WMA-Datei beispiselsweise von einer Website) abspielen, verwendet der Player den Windows Media

Audio-Codec, um die Datei zu dekomprimieren, so dass die Musik über die Laufsprecher wiedergegeben werden kann.

Warum besteht ich die Meldung, dass auf meinem Computer ein Codec feht?

Wenn Sie die Meldung erhalten, dass auf dem Computer ein Codec feht, kann das daran liegen, dass eine von Ihnen benutzte Datei mit einem Codec komprimiert wurde, den Windows oder der Player seriengemäß nicht enthalt. In vielen Fällen konnen Sie den fehlenden Codec herunterlagen oder installieren, indem Sie die Web-Hilfe-Schaltfläche in der Fehlermeldung anklichen.

Weitere Hinweise finden Sie auch im Windows Hilfe- und Supportcenter.

Soziale Netzwerke (optional)

Die Anwendung Soziale Netzwerke ermöglich Ichnen die schnelle Anzeige der Aktualisierungen Ihrer Freunde, sowie das Erstellen ihrer eigenen Aktualisierungen, ohne dass Sie das Desktop verlassen müssen. Sie können Benachrichtigungen und Status-Updates direkt auf dem Desktop empfangen, indem Sie die Seitenleiste zur Überwachung mehrerer sozialer Netzwerke (Facebook, YouTube, Flickr und Twitter) verwenden.

Hinweis: Die Anwendung Soziale Netzwerke ist optional vorinstalliert und möglicherweise nicht auf allen Computern vorhanden.

Behalten Sie die Nachrichten und veröffentlichten Bilder ihrer Freunde immer im Blick; eine visuelle Benachrichtigung wird Sie informieren, wenn ein Freund (oder Abonnement) eine Aktivität zeigt.

Wenn sich auf der Tastatur Ihres Computers eine Taste für Soziale Netzwerke befindet (normalerweise die Taste rechts oben), können Sie diese drücken, um die Anwendung Soziale Netzwerke anzuzeigen.

Anmelden... oder Registrieren

Die Anwendung zeigt oben Ihr Profilbild und Kontoinformationen von Facebook. Falls Sie bislang noch kein Facebook-Profil erstellt oder darauf auf zugegriffen haben, zeigt das obere Bild einen namelungen weiß-blauen Platzhalter ohne Anzeige von Informationen an.

Wenn Sie die Anwendung Soziale Netzwerke zum ersten Mal starten, werden Sie gefragt, ob Sie sich bei ihren sozialen Netzwerken anmelden möchten. Falls dies nicht automatisch geschieht, klichen Sie auf Anmelden oben im Fenster Soziale Netzwerke. Wenn Sie nur ein neues Facebook-Profil erstellen möchten, klichen Sie auf Registrieren und folgen Sie den Anweisungen.

Hinweis: Für alle sozialen Aktivitäten wird ein Internetzugang besteht. Stellen Sie sicher, dass Sie mit dem Internet verbunden sind, bevor Sie diese Anwendung benutzen.

Zugriff gewähren

Um Aktualisierungen zu erhalten, müssen Sie den Zugriff auf ihre sozialen Netzwerke gewähren; jedem Konto muss separat aktiviert werden. Klichen Sie auf die Registerkarte für das Netzwerk, das Sie aktivieren möchten.

Sie benötigen ihren Kontonamen und das Kennwort für jeder Netzwerk oder,müssen ein neues Konto erstellen, falls Sie keines haben.

Wenn Sie bereits ein Konto besitzen, klichen Sie auf die Schaltfläche Anmeldung, um den Zugriff zu aktivieren oder Registrieren, um ein Konto zu erstellen.

Wenn Sie ein neues Konto erstellen möchten, geben Sieitte die geforderten Informationen mit ihrer E-Mail-Adresse und dem entsprechenden Kennwort ein. Sie konnen anschließend damit fortfahren, Zugriff auf Ihr Konto zu gewähren.

Erlauben Sie ggf.itte den Zugriff fur alle Schritte. Dies wird sicherstellen, dass alle Funktionen fur Soziale Netzwerke normal funktionieren.

Hinweis: Notieren Sie sich alle Informationen über neue Konten, einschließlich Kontonamen, E-Mail Adresse und Kennwort. Bewahren Sie diese Informationen an einem sicheren Ort auf, so dass Sie auf sie zusückgreifen können, wenn Sie zukünftig auf ihre Konten zugreifen.

Wenn Sie bereits ein Facebook-Konto besitzen, klichen Sie auf die Schaltfläche Anneldung, um den Zugriff zu aktivieren oder Bei Facebook registrierten, um ein Konto zu erstellen.

Wenn Sie Bei Facebook registrieren wahlen, geben Sieitte die geforderten Informationen mit ihrer E-Mail und dem entsprechenden Kennwort ein. Sie konnen anschließend damit fortfahren, Zugriff auf Ihr Konto zu gewährren.

Bitte erlauben Sie den Zugriff für alle Schritte. Dies wird sicherstellen, dass alle Funktionen für Soziale Netzwerke normal funktionieren.

YouTube

Wenn Sie bereits ein YouTube-Konto besitzen, geben Sie die Kontoinformationen ein und klichen Sie auf die Schaltfläche Anmeldung, um den Zugriff zu aktivieren oder Bei YouTube registrierten, um ein Konto zu erstellen.

flickr

Wenn Sie bereits ein flickr-Konto besitzen, klichen Sie auf die Schaltfläche Anmeldung, um den Zugriff zu aktivieren oder Bei flickr registrierten, um ein Konto zu erstellen. Bestätigen Sie, dass Sie vollen Zugriff gewähren. Dies wird sicherstellen, dass alle Funktionen für Soziale Netzwerke normal funktionieren.

ZuGriff auf ihre sozialen Netzwerke

Sobald Sie den Zugriff gewährt haben, werden Ihr Profilbild und ihre Statusinformation angezeigt. Sie können diese Informationen mit einem Klickactualisieren.

Schnellaktionen

Klichen Sie auf einen Link, um mehr in einem neuen Fenster anzuzeigen. D.h. klichen Sie auf einen Facebook-Eintrag, um Ihr Facebook-Konto zu öffnen und den Eintrag anzusehen; klichen Sie auf ein YouTube-Video, um das Video anzusehen.

Geben Sie ihren Status im Kasten Was machst dugen? ein und klichen Sie auf Teilen. Ihr Facebook-Freunde werden ihren Statussofar sehen.

Um ein neues Fotoalbum in Facebook zu erstellen, wahren Sie Bilder aus, die Sie hinzufugen möchten undziehen Sie sie auf Ihr Profilbild. Sie werden nach einem Albumnamen und einer Beschreibung gefragt. Klichen Sie auf Hochladen, um mit dem Kopieren der Bilder in Ihr Facebook-Konto zu beginnen.

Klichen Sie auf die Pfeile in der unteren Leiste 心 , um weitere Seiten zu-.

sehen, falls es mehr Einträge gibt als auf einer Seite angezeigt werden.

konnen.

Klichen Sie auf das Fragezeichen in der oberen Leiste , um die Hilfedatei für Soziale Netzwerke anzuzeigen.

Klichen Sie auf den Pfeil auf der Menüleiste, um die Vollbild-Anwendung zu minimieren und eine keine Hinweisleiste oben im Bildschirm anzuzeigen. Klichen Sie auf die Hinweisleiste (unter), um das Fenster als Vollbild mit einer Zusammenfassung der Aktivitäten ihrer Freunde anzuzeigen.

Hinweis: Benutzen Sie nicht das X-Symbol, um Soziale Netzwerke zu verlassen, es sei dess, dass Sie das Senden und Empfangen von Updates beenden möhen. Verwenden Sie den Pfeil in der oberen Leiste 日 , um die Hinweisleiste anzuzeigen.

Prufen Ihrer Newsfeeds und Informationen

Wahlen Sie die Registerkarte für das Netzwerk, das Sie anzeigen möchten:

Eine Reihe von Schaltflächen für das Netzwerk sind für das Netzwerk verfügbar. Streichen Sie über die Schaltfläche, um eine Beschreibung anzugeigen. Wahlen Sie die gewünschte Schaltfläche, um die Liste der Elemente anzugeigen und darüber zu blättern.

BeispielforFacebook-Registerkarten:

Die ersten Schaltfläche und der Anzeigebereich, wenn die ersten Registerkarte ausgewählt ist, sind der News Feed (für Facebook), Meist gesehen für YouTube und Kontakte für Flickr. Wenn es mehr Einträge gibt als auf einer Seite angezeigt werden konnen, zeigen Sie mit Hilfe der Pfeile unter weitere Seiten an.

Änderung von Einstellungen

Klichen Sie auf das Einstellungssymbol 串 , um auf die Einstellungen für soziale Netzwerke zuzugreifen.

Live-UpDate - Wenn die Schaltfläche Live-UpDate aktiv ist, können Sie eine aktualisierte Version der Anwendung Soziale Netzwerk herunterlagen und installieren.

Klichen Sie auf die Registerkarte für ein Netzwerk, um detaillierte Einstellungen anzuzeigen; Sie können einstellen, wie oft ein Netzwerk überprüft wird (das Aktualisierungsinterval) und sich in thisem Abschnitt von einzelnen Netzwerken abmelden.

Klichen Sie auf das X, um den Abschnitt Einstellungen zu verlassen.

ERSTE SCHRITTE IM INTERNET

Schützen des Computers

Es ist äußert nicht, den Computer vor Viren und Angriffen aus dem Internet zu schützen (siehe Angebot für Internetsicherheit auf Seite 41 und Sicherheit auf Seite 61). Wenn Sie den Computer zum ersten Mal einschalten, wird Ihnen ein umfassendes Sicherheitsprogramm für das Internet angeboten. Sie sollen den diesen Schutz so bald wie möglich aktivieren, insbesondere bevor Sie das Internet besuchen.

Wahlen Sie einen Internetdienstanieter

Das Internet ist zu einem selbstverständlichen Bestandteil des Computeralltags geworden. Mit ein paar einfachen Schritten konnen Sie sich Zugang zu einem überwältigenden Angebott an Wissen und Kommunikationsmöglichkeiten verschaffen. Um diese Schritte auszuführen, müssen Sie sich zuvor für einen Internetdienstanbieter (ISP) entscheiden, der die

Verbindung zwischen ihrem Computer und dem Internet bereitstellt. Zunachst sollen den Sie sich über die in ihrer Region verfügbaren ISPs informieren. Hilfreich ist auch, sich bei Freunden und Familienangehörigen nach deren Erfahrungen zu erkundigen oder Tests und Verbraucherumfragen zu Rate zuziehen. Vom ISP, für den Sie sich

entscheiden, erhalten Sie dann Anweisungen, wie die Internetverbindung herzustellen ist (eventuell benötigen Sie zusätzliche Software oder eine spezielle "Box", die an ihre Telefonleitung angeschlossen werden muss).

Verbindungsarten

Je nach Computermodell, Standort und Kommunikationsanforderungen haben Sie verschiedene möglichkeiten, eine Internetverbindung herzustehen.

DFU

Bestimmte Computer sind mit einem DFU ('Modem')-Anschluss ausgestattet. An diesen Anschluss lässt sich eine Telefonleitung anschreiben, um eine Verbindung zum Internet herzustellen. Dabei können Sie nur entweder das Modem oder das Telefon verwenden, nicht jedoch beides gleichzeitig. Diese Art der Verbindung empfeht sich nur bei einer begrenzten Internetnetzung, weil die Verbindungsgeschwindigkeit gering ist und die Verbindungsdbauser üblicherweise pro Stunde berechnet wird.

DSL (z. B. ADSL)

DSL (Digital Subscriber Line) ist eine „Dauerverbindung“, die über die Telefonleitung lauft. Da DSL und das Telefon nicht dieselben Frenzen verwenden, können Sie Ihr Telefon auch dann benutzen, wenn Sie mit dem Internet verbunden sind. Ob Sie DSL nutzen können, hangt von Ihrrem Standort ab (da dieser Dienst noch nicht flächendeckend angeboten wird). Die Verbindungsgeschwindigkeiten variieren,zwar je nach Standort, im Allgemeinen sorgt DSL aber für einechnelle und zuverlüssige

Internetverbindung. In der Regel werden für DSL feste monatliche Gebühren berechnet.

Hinweis: Für eine DSL-Verbindung benötigen Sie ein geeignetes Modem. Im Allgemeinen erhalten Sie ein solches Modem, wenn Sie sich bei Ihr dem ISP anmelden. Viele Modems haben einen so genannten Router für den Netzwerk- und WLAN-Zugang.

Kabel

Eine Kabelverbindung erhögt einen schellen und ständigen Internetservice über eine Kabelfernsehleitung. Diese Dienst ist im Allgemeinen in Großstädtens verfügbar. Dabei können Sie gleichzeitige Telefonieren, Kabelprogramme im Fernsehen ansehen und mit dem Internet verbunden sein.

3G (WWAN oder drahtloses Fernnetz)

Eine 3G-Verbindung erhöhtlichen Nutzen von Funknetzen (z. B. solchen, die von Mobiltelefonen genutzt werden), um eine Internetverbindung herzustellen, wenn Sie unterwegs sind. Der Einschub für eine SIM-Karte is möglicherweise in den Computer integriert. Es kann aber auch sein, dass Sie ein externes Gerät, z. B. ein USB-Modem oder ein geeignetes Mobiltelefon bestehtigen.

Hinweis: Wenn der Computer einen SIM-Karten-Einschub besitzt, bestehtigen Sie eine SIM-Karte und einen Netzbetriebervertrag.

Bevor Sie die 3G-Funktionen nutzen, erkundigen Sie sichitte beim Netzbetreiber, ob zusätzliche Kosten entstehen, insbesondere während des Roamings.

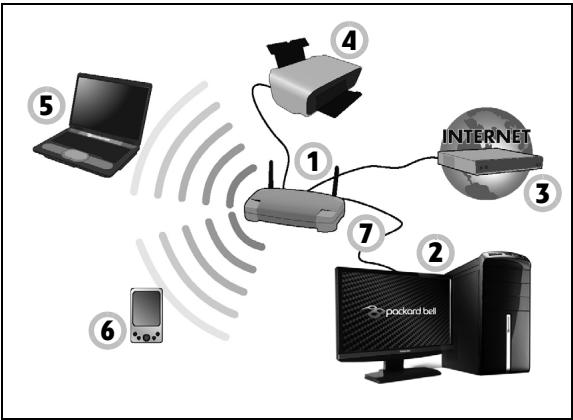

Ein LAN besteht aus einer Gruppe von Computern (z. B. innerhalb eines Bürogebäudes oder zuhause), die gemeinsam Kommunikationsleitungen und Ressourcen nutzen. Wenn Sie ein Netzwerk einrichten, konnen Sie Dateien, Peripheriegeräte (z. B. Drucker) und)sagar die Internetverbindung gemeinsam verwenden. Sie konnen ein LAN mittels verdrahteter (z. B. Ethernet) oder drahtloser Technik (z. B. WLAN oder Bluetooth) einrichten.

Drahtlosnetze

Bei einem Wireless LAN oder WLAN handelt es sich um ein kabelloses lokales Netzwerk, in dem mehrere Computer ohne Kabel miteinander verbunden sind. Das Einrichten eines drahtlosen Netzes ist einfach und erfolglichtlichen, Dateien, Peripheriegeräte und Internetverbindungen gemeinsam mit anderen zu nutzen.

Was sind die Vorteile eines drahtlosen Netzwerks?

Mobilität

Über ein WLAN konnen Sie und andere Benutzer in Ihr Heimnetzwerk gemeinsam auf Dateien und Geräte im Netzwerk, z. B. Drucker oder Scanner, zugreifen.

Darüber hinaus haben Sie die Möglichkeit, eine Internetverbindung für mehrere Computer zu verwenden.

Schnelle und einfache Installation

Die Installation eines WLAN-Systems kann schnell und muhelos abgeschlossen werden. Es ist nicht nötig, Kabel durch Wände und Decken zu verlagen.

Bestandteile eines WLANs

Um zuhause ein drahtloses Netzwerk einzurichten, sind die folgenden Komponenten erforderlich:

Zugangspunkt (Router)

Bei Zugangspunkten (Routern) handelt es sich um bidirektionale Sendeund Empfangsgeräte (so genannte Transceiver), die Daten an die Umgebung senden. Zugangspunkte fungieren als Mittler zwischen verkabelten und drahtlosen Netzwerken. Die meisten Router verfügen über ein integriertes DSL-Modem, mit dem Sie auf eine Hochgeschwindigkeits-DSL-Internetverbindung zugreifen konnen. In der Regel stellt Ihr Internetdienstanbieter ein Modem oder einen Router mit dem Abonnement der entsprechenden Dienstleistungen zur Verfügung. Ausfuhrliche Konfigurationsanweisungen finden Sie in der Dokumentation Ihres Zugangspunktes/Routers.

Netzwerkkabel (RJ45)

Mit dem Netzwerkkabel (auch RJ45 genannt) werden der Host-Computer und der Zugangspunkt miteinander verbunden (siehe Abbildung unten). Außen dem werden über diesen Kabeltyp die Peripheriegeräte an den Router angeschlossen.

Drahtloser Adapter

Normalerweise ist bereits ein internet Drahtlosadapter in Ihrlem

Computer installiert. Mit einer Schaltfläche bzw. einem

Steuerelement in Windows können Sie den Adapter aktivieren oder deaktivieren.

Abbildung eines Funktionierenden Netzwerks

- Zugangspunkt/ Router

- Desktop-Computer

- Modem

- Drucker

- Notebook-Computer

- PDA/Smartphone

- Netzwerkkabel (RJ45)

Aktivieren/Deaktivieren der drahtlosen Netzwerkverbindung

Die meisten Computer haben eine „WiFi"-Taste, mit der man die Netzwerkverbindung ein- oder ausschaltet. Ermöglicht der Computer den Zugriff auf ein WLAN, verfügt aber über keine Kommunikations-Taste, konnen Sie mit den Netzverwaltungsoptionen die WLAN-Netzfunktion aktivieren oder deaktivieren und festlegen, welche Inhalte über das Netz gesendet werden. Klichen Sie auf Start > Systemsteuerung > Netzwerk und Internet > Netzwerk- und Freigabecenter.

Warnhinweis: Die Verwendung von Drahtlos-Geräten auf einem Flug ist nicht erlaubt. Schalten Sie alle Geräte aus, bevor Sie an Bord eines Flugzeuges gehen; die Geräte können die Funktionen des Flugzeuges stären, Kommunikation unterbrechen und ihre Verwendung kann gegen Gesetze verstoßen.

Surfen im Internet!

Um im Internet zu surfen, benötigen Sie ein spezielles Programm, einen so genannten Internetbrowser. Der Internet Explorer macht das Surfen im Internet einfacher und{sicherer. Nachdem Sie ihren Internetanschluss konfiguriert und die Verbindung hergestellt haben, klichen Sie auf die Internet Explorer-Verknüpfung auf ihrem Desktop, um das Internet auf ganz neue Art zu erleben!

Merkmale des Internet Explorers

Dies ist die Startseite des Internet Explorers. Es folgt eine kurze Beschreibung einzeliger wichtiger Elemente Ihrnes neuen Browsers:

- Bing-Leiste: Führer Sie Suchen im Web durch und verwenden Sie die Bing-Funktionen für Hinweise auf Nachrichten, automatisches Ausführten von Formularen, sicheres Browsen und mehr.

- Zurück und Vorwärts Tasten: Navigieren Sie durch die Seiten, die Sie bereits beschucht haben.

-

Adressleiste: Geben Sie eine Internetadresse ein (z. B.: www.packardbell.de) und drücken Sie die Eingabetaste, um direkt zu dieser Internetseite zu gelangen.

-

Aktualisieren: Laden Sie hiermit die aktuelle Seite neu.

- Suchfeld: Durchsuchen Sie hiermit das Internet, ohne eine neue Seite aufrufen zu müssen.

- Registerkarten: Jede Registerkarte zeigt eine Website an. Mit den Registerkarten konnen Sie direkt von einer Website zu einer anderen wechseln.

- Neu Registerkarte: Öffnen Sie eine neue Registerkarte mit Links zu ihren Favoriten-Websites.

- Verkleinern, vergroßern oder schließen Sie das Fenster.

- Startseite, Favoriten und Extras: Öffnen Sie die Startseite; verwalten Sie ihre Favoriten-Websites, Feeds und den Verlauf; und greifen Sie auf Browser-Extras wie z. B. Drucken, Sicherheit und Optionen zu.

Achtung: Internet Explorer enthalt einen Phishing-Filter, der Sie vor potenziell oder betrügerischen Websites (Websites, die bereits serios aussehen, aber tatsächlich persönliche Informationen ausspahren sollen) warnt und ihren hilft, sich davon zu schützen. Sobald Sie auf eine mutmaßliche Phishing-Section kommt, wird die Adressleiste gelb und es erscheint ein Warnhinweis.

Packard Bell Website

Besuchen Sie doch zu Beginn einfach einmal unsere Website www.packardbell.de!

Packard Bell hat es sich zum Ziel gesetzt, Ohnen durchgangig einen individuellen Support anzubieten. Im Abschnitt Support finden Sie eine auf ihre speziellen Anforderungen zugeschnittene Hilfe.

www.packardbell.de ist Ihr Portal zu einer Welt von Online-Aktivitäten und -Diensten: Besuchen Sie uns regelmäßig für neue Informationen und Downloads!

Sicherheit

Sicherlich wollen auch Sie gern wollen, was das Internet alles zu bieten hat. Damit Sie sicher surfen können, hat Packard Bell das preisgekröne Norton Internet Security von Symantec bereits auf Ihr Computer installiert.

Das neue Norton Internet Security lauft unauffällig im Hintergrund, um komplexe heutige Bedrohungen zu blockieren und ihre Identität beim Online-Shopping, Online-Banking oder einfach beim Surfen zu schützen.

Norton Internet Security schützt Sie vor dem Diebstahl ihrer persönlichen Daten, erkennt und eliminiert Spionageprogramme, entfernt Viren und Internet-Würmer und bietet Schutz vor Hackern.

Definitionen

Was ist ein Virus?

Heimtückische Software, üblicherweise „Viren“ genannot, sind Programme, die speziell zu dem Zweck entwickelt wurden, Computer zu infizieren und zu beschädigen. Die meisten Viren werden über das Internet, per E-Mail oder über tückische Internetseiten übertragen. Ein typischer Virus

reproduziert sich und leitet sich dann unbemerkt selbst an andere Computer weiter. Andere Formen der Belastigung, wie Trojanische Pferde, Würmer oder Spam (unerwänschte Werbe-E-Mails) können ihren Computer auf entsprechliche Weise infizieren, Ressourcen verbrauchen oder ein Netzwerk blockieren.

Hinweis: Packard Bell garantiert, dass Ihr Computer zum Zeitpunkt des Kaufs absolut virenfrei ist, und haftet nicht für Virenschäden.

Was ist Spyware?

Spyware bezieht sich auf generell unerwünsche Programme, die, während Sie mit dem Internet verbunden sind, auf ihren Computer heruntergeladen werden –*hufig ohne Ihr Wissen. Nachdem so ein Programm ihren Computer infiziert hat, kann es ihre Surfaktivitäten ausforschen, personliche Informationen sammeln, Popup-Einblendungen anzeigen oder?sagar die Konfiguration Ihres Computers verändern. Spyware verbraucht die Ressourcen Ihres Computers, kann die Internetverbindung oder das gesamte Computersystem verlangsamen und?sagar Systemabstürze verursachen.

Mitunter wird sie von skruppelten Firmen benutzt, um auszuforschen, welche Websites Sie besuchen und dadurch ihre Surfgewohnheiten zu ermitteln, und umzielgerichtet Werbeeinblendungen auf ihrem Bildschirmerscheinen zu halten. Teilweise Goes Spyware jedoch über das bloße Verfolgen solcher Aktivitäten hinaus und überwacht Tastatureingaben, erfasst Kennwörter und andere Funktionen, was ein potenzielles Sicherheitsrisiko darstellt.

Was ist Malware?

Bössartige Software, auch Malware genannt, ist Software, die Ihr dem Computer absichtlich Schaden zufugen soll. Viren, Würmer und Trojaner fallen beispisseweise in diese Kategorie. Stellen Sie sichere, dass ihre Antivirus- und Anti-Malware-Programme immer auf dem neuesten Stand sind, um ihren Computer effektiv gegen Malware zu schützen.

Was ist eine persönliche Firewall?

Eine Firewall ist ein Programm, das den unbefugten Zugriff auf oder von einem privaten Netzwerk aus verhindert. Sie schützt ihren Internetanschluss wie ein Schutzschild vor einem unerwünschten Verbindungsaufbau, um möglicherweise die Kontrolle über ihren Computer zu gewinnen und Viren oder schädliche Programme zu installieren und/oder weiterzugeben. Jede Verbindung zu ihrem Computer wird überwacht - Programme, die versuchen, ohne ihre Erlaubnis Informationen zu empfangen, werden erkannt, woraufhin die Firewall einen Alarm auslõst. Anschließlich konnen Sie entscheiden, ob Sie die Verbindung zulassen können. Falls sie zu einem Programm führt, das Sie momentan verwenden, werden Sie die Verbindung in der Regel zulassen (z.B. eine Verbindung für ein Online-Spiel zu einem Multi-Player-Server oder für die Aktualisierung einer Enzyklopädie).

Wie Sie Ihr Computer schützen

Schutz vor Kriminalität im Internet ist keine komplizierte Angelegenheit -- mit etwas technischer Hilfe und gesundem Menschenverstand让他们 sich viiele Angriffe verhindern. In der Regel wollen Online-Täter sochnell und so einfach wie möglich zu Geldkommen. Je schwerer Sie es ihren

machen,estoehr lassen Sie sie in Ruhe undsuchen sich ein leichteres Opfer.Die nachfolgenden Tipps sind grundlegende Hinweise,wie Sie sich vor Betrug im Internet schutzen konnen.

Halten Sie ihren Computer mit den neuesten Korrekturprogrammen ("Patches") und Aktualisierungen ("Updates") auf einem aktuellen Stand. Eine der besten Möglichkeit, den Computer vor Angriffen zu schützen, besteht darin, Patches und andere Softwarekorrekturen möglichst schnell nach ihrer Verfügbarkeit zu nutzen. Indem Sie ihren Computer regelmäßigactualisieren, hindern Sie potenzielle Angreifer daran, Softwarefehler (Schwachstellen) auszunutzen, um in Ihr System einzudringen.

Den Computer stets auf dem aktuellsten Stand zu halten, schützt möglicherweise nicht vor allen Angriffen, macht es Hackern aber deutlich schwerer, auf Ihr System zuzugreifen, blockt weitere allgemeine und automatisierte Angriffe vollständig ab und reicht unter Umständen schon aus, um weniger entschlossene Angreifer dazu zu bringen, aufzugeben und sich nach irgendem weniger gut geschützten Computer umzusehen.

Neuere Versionen von Microsoft Windows und anderen gängigen Softwareprodukten halten sich so konfigurieren, dass Updates automatisch heruntergeladen und angewandt werden und Sie sich nicht mehr selbst darum kümmlern müssen. Indem Sie den Vorteil der „Auto-Update“-Funktionen Ihrer Software nutzen, haben Sie schon viel dafür getan, um sicher „online“ zu sein.

Schützen Sie ihren Computer mit Sicherheitssoftware.

Für einen grundlegenden Online-Schutz sind verschiedene Arten von Sicherheitssoftware erforderlich. Unentbehrliche Sicherheitskomponenten sind unter anderen Firewall- und Antivirenprogramme. Eine Firewall ist in der Regel die vorderste Verteidigungslie Ihr's Computers - sie kontrolliert, wer mit ihrem Computer online kommunizieren darf und welche Inhalte erlaubt sind. Stellen Sie sich eine Firewall als eine Art Polizist vor, der sãmtliche Daten überwacht, die auf und aus ihrem Computer kommt, und nur als sicher geltende Internet-Kommunikationsvorgänge zulässst. Alle anderen werden blockiert, so dass Ihr Computer vor möglichen Angriffen geschützt ist.

Die{nachste Verteidigungslinie ist invielen Fallen eine Antivirensoftware, die alle Online-Aktivitäten (z. B. E-Mail-Verkehr und Surfen im Internet) überwacht und Sie vor Viren, Wurmern, Trojanischen Pferden und sonstigen Arten heimtuckischer Programme schutzt. ihre Antiviren- und Antispionagesoftware sollenn Sie konfiguieren, dass sie bei jedem Herstellen der Internetverbindung automatisch aktualisiert wird.

Integrierte Sicherheitspakete, wie beiselsweise Norton Internet Security, kombinieren Firewall, Antiviren- und Antispionagefunktionen mit anderen Funktionen wie „Antispam" (Schutz vor unerwünschten E-Mails). Immer beliebter werden Kinderschutzprogramme, weil sie alle für den Online-Schutz erforderlichen Sicherheitsfunktionen in einem einzigen Paket anbieten. Viele Anwender bevorzugene die Verwendung eines umfangreichen Sicherheitsprogrammpakets, anstatt unterschiedliche Sicherheitsprogramme zu installieren, konfigurieren und aktualisieren.

Eine Vollversion von Norton Internet Security™ ist bereits auf Ihrm Packard Bell-System installiert. Sie finden ein kostenloses Abonnent für Virenschutz-Updates. Aktivieren Sie diesen Schutz auf jeder Fall!

Wahlen Sie sichere Kennwörter und bewahren Sie diese gut auf.

Kennwörter sind im Internet heutzutage unumganglich. Man grabaucht sie für nahezu alles – vom Blumenversand über Online-Banking bis hin zur Anmeldung auf der Internetseite seiner Fluggesellschaft, um zu sehen, wie viele Meilenpunkte man schon gesammelt hat. Die folgenden Tipps können Ohnen halten, Online-Vorgänge sicherer zu machen:

Wahlen Sie ein Kennwort, das man nicht so leicht erraten kann. Damit haben Sie schon den ersten Schritt dafür getan, dass Ihr Kennwort sicher ist und nicht in die falschen Höhe情况进行. Sichere Kennwörter haben mindestens acht Zeichen und bestehen aus einer Kombination von Buchstaben, Zahlen und Symbolen (z. B. # $ % !?). Folgendes sollen den Sie als Kennwort möglichst meiden: ihren Anmeldenamen (Login Name), auf persönlichen Angaben (z. B. Nachname) basierende Wörter sowie alle Begriffe, die man im Wörterbuch finden kann. Um Aktivitäten wie Online-Banking abzusichern, sollen den Sie versuchen, möglichst einzigartige Kennwörter zu finden.

- Bewahren Sie ihre Kennwörter sicher auf und versuchen Sie, nicht für jeder Online-Dienst dasselbe Kennwort zu benutzen.

- Aändern Sie Kennwörter regelmäßig, mindestens aber alle 90 Tage. Dadurch können Sie einen eventuellen Schaden begrenzen, falls sich davon应该如何 Zugriff auf Ihr Online-Account verschafft hat. Wenn

Ihnen irgendetwas verdächtig bei einem Ihrer Online-Konten vorkommen, sollenn Sie als erstes Ihr Kennwortändern.

Schützen Sie ihre persönlichen Daten.

Geben Sie persönliche Daten wie Name, Adresse, Telefonnummer und E-Mail-Adresse nur mit großer Vorsicht online weiter. Die Nutzung von Online-Diensten ist oft zwangslaufig mit der Preisgabe persönlicher Informationen verbunden, beispisseweise um die Bezahlung und den Versand einer erworbenen Ware abzuwickeln. Da sich dies setzen umgehen{lasst, finden Sie nachfolgend einige Ratschlage, wie man persönliche Informationen im Internet safer情况进行:

-

Achten Sie auf gefälschte E-Mails. Anzeichen damit, dass eine E-Mail betrügerisch sein können, sind Rechtschreibenfer, schlechte Grammatik, ungewöhnliche Formulierungen, Website-Adressen mit merkwürdigen Erweiterungen, Website-Adresse, die vollständig aus Zahlenstatt aus Wörtern bestehen, sowie alles, was vom Normalen abweicht. Beim so genommen Phishing erhalten man*häufig die Aufforderung,chnell zu reagieren, um eine Kontospertung zuverhindern oder seinen Schutz aufrechtzuerhalten, oder man wird genöttigt,sofar bestimmte Angaben zu machen,um Schlimmeres zuverhindern. Fallen Sie bloß nicht daraufuf herein.

-

Reagieren Sie nie auf E-Mails, in denen nach persönlichen Angaben gefragt wird. Kein serioses Unternehmen schickt Ohnen eine E-Mail, um persönliche Informationen einzuholen. Wenden Sie sich im Zweifelsfall Telefonisch an das betreffende Unternehmen oder geben Sie dessen Internetadresse in ihren Webbrowser ein. Klichen Sie auf

keinen Fall Hyperlinks in solchen Mitteilungen an, weil Sie dadurch auf beltrgerische, hinterhaltige Websites geraten konnten.

- Meiden Sie betrügerische Websites, die dazu dieren, an ihre persönliche Informationen zu kommt. Geben Sie beim Besuch einer Website die Adresse (URL) direkt in ihren Webbrowser ein, anstatt einem Hyperlink in einer E-Mail oder einer Sofortnachtricht (Instant Messaging) zu folgen. Häufig werden diese Hyperlinks von Betrugern gefälscht, damit sie überzeugend aussehen.

Achten Sie beim Einkaufen, Online-Banking oder bei sonstigen Webseiten, auf denen Sie vertrauliche Informationen weitergeben, immer auf das „S“ hinter der Buchstabenfolge „http“ (d. h. https://www.yourbank.com und nicht http://www.yourbank.com). Das „S“ besteht für „sicher“ und sollte immer erschienen, wenn Sie sich in einem Bereich befinden, in dem Sie nach ihren Anmeldedaten oder sonstigenSENSiblen Daten gefragt werden. Ein weiterer Hinweis darauf, dass Sie eine sichere Verbindung haben, ist das keine Schlosssymbol unter in Ihrhem Webbrowser (normalerweise rechts unter).

- Achten Sie in Programmen und bei Websites auf die Datenschutzrichtlinien. Es ist wichtig zu wissen, ob und wie eine Organisation persönliche Daten erfasst und verwendet, bevor man diese weitergibt.

- Schützen Sie ihre E-Mail-Adresse. Mitunter verschicken so genannte Spammer und Phisher Millionen von Nachrichten an existierende oder auch nicht existierende E-Mail-Adressen, in der Hoffnung, ein potenzielles Opfer zu finden. Falls Sie auf diese Nachrichten reagieren oder)sogar Bilder herunterlagen, werden Sie unweigerlich zu denen

Listen hinzugeführst und erhalten zukünftig noch weitere solcher Nachrichten. Seien Sie auch vorsichtig, wenn Sie ihre E-Mail-Adresse in Newsgroups, Blogs oder Online-Communities angegeben.

Angebote im Internet, die zu gut aussehen, um wahr zu sein, sind es in der Regel auch nicht.

Das alte Sprichwort „Man besteht im Leben nichts geschenkt" gilt auch heute noch. Vermeintlich „kostenlose" Software wie Bildschirmschoner oder Smileys, geheime Investmenttricks, die ungeheiten Reichtum versprechen, oder ein überraschender Gewinn bei einem vollig unbekannten Preisausschreiben sind Lockangebote von Firmen, um ihre Aufmerksamkeit zu gewinnen.

Während Sie vielweit nicht direkt mit Geld bezahlen, ist die angeforderte kostenlose Software oder Dienstleistung möglicherweise mit einer Werbesoftware ("Adware") kombiniert, die Ihr Verhalten ausforscht und unerwünschte Werbeangebote einblendet. Um vermeintliche Gewinne geltend zu machen, müssen Sie unter Umständen persönliche Informationen preisgeben oder irgendetwas kaufen. Falls ein Anebot so gut klingt, das man es kaum glauben kann, sollen den Sie einen anderen nach seiner Meinung dazu Fragen, das Kleingedruckte lesen oder am besten gleich ganz die Finger davon{lassen.

Sehen Sie sich regelmäßig ihre Bank- und Kreditkartenauszüge an.

Die Folgen von Internetkriminalität wie dem Diebstahl persönlicher Daten halten sichweitgehend mindern, wenn man den Vorfall bemerkt, kurz nachdem er erfolgte oder zum ersten Mal versucht wurde, diese Informationen zu benutzen. Eine der einfachsten Möglichkeit

festzustellen, ob etwas falsch gelaufen ist, besteht darin, seine Kontooder Kreditkartenauszüge auf Unregelmäßigkeiten zu überprüfen.

Außer dem verwenden weitere Banken und Dienstleistungsunternehmensspezielle Sicherheitsysteme, die auf ungewöhnliches Kaufverhalten reagieren (beispisseweige wenn keinard in Texas wohnt und urplützlich Kühlschranke in Budapest kauft). Unter Umständen ruft man Sie dann an, um sich von Ihnen bestätigten zu halten, dass alles seineichtigkeit hat. Nehmen Sie solche Anrufe nicht auf die leichte Schulter! Sie konnten der Hinweis darauf sein, dass etwas Schlimmes passiert ist und rasch Maßnahmen ergriffen werden müssen.

Schützen Sie ihren Computer mit Windows-Sicherheitsoptionen. Windows bietet eine Reihe von Schutzprogrammen.

Windows Wartungscenter

Windows hat einen zentralen Bereich, von dem aus Sie die Sicherheitseinstellungen Ihres Computers kontrollieren können, um sich vor Angriffen aus dem Internet zu schützen und sicherzustellen, dass die neuesten Sicherheits-Updates heruntergeladen und auf Ihr Computer installiert werden.

Um das Wartungscenter aufzurufen, klichen Sie auf Start > Systemsteuerung > Wartungscenter.

Im Fall eines Sicherheitsalarms (angezeigt im Infobereich befind der Uhr) konnen Sie auf den Benachrichtigungsballon klichen oder auf das keine Symbol für den Sicherheitshinweis doppelklichen. Soltte das Symbol ausgebrendet sein, klichen Sie auf den Pfeil, um alle Symbole im Infobereich anzuzeigen.

Das Wartungscenter zeigt den

Status und die Einstellungen für eineige der wichtigsten Anwendungen an, die ihren Computer schützen. Darüber hinaus wird von Microsoft Windows-Firewall, Windows-Defender und Automatische Windows-Updates als Teil eines umfassenden Schutzes für den Computer bereitgestellt. Die Antivirusanwendung variiert je nachdem, welche Programm auf dem Computer installiert ist.

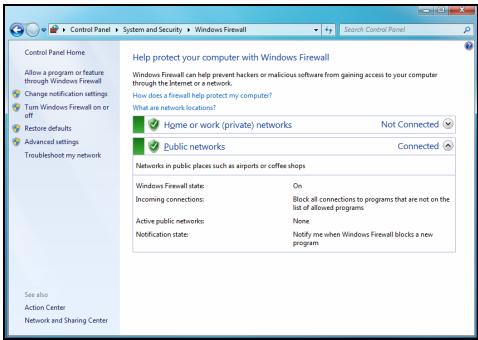

Windows-Firewall

Windows besitzt eine Firewall, die den Computer schützt, wenn dieser mit dem Internet verbunden ist. Sie verhindert, dass Programme ohne ihre Genehmigung auf das Internet zugreifen.

Bestimmte Programme müssen auf das Internet zugreifen, um richtig oder überhaupt Funktionieren zu können. In diesen Fall werden Sie in der Regel gefragt, ob Sie den Zugriff zulassen wollen, wenn Sie ein Programm installieren oder zum ersten Mal verwenden. Wenn Sie die Firewall-Einstellungen prufenmöchen, klichen Sie auf Start

Systemsteuerung > System und Sicherheit > Windows-Firewall.

Hinweis: Wenn Sie mit der Verwendung einer Firewall beginnen, befindet diese sich in einem „Lernmodus". Es werden möglicherweise Popupfenster angezeigt, um Sie darauf hinzuweisen, dass bestimmte Programme, die Sie kennen und die vertrauenswürdig sind, auf das Internet zugreifen möchten. Nach einer bestimmen Zeit kennt die Firewall ihrer Liste vertrauenswürdiger Programme und fragt Sie nicht wieder nach der Genehmigung, wenn diese Programme versuchen, auf das Internet zugreifen. Die Firewall schützt ihren Computer auch vor Programmen im Internet, die versuchen, auf ihren Computer zugreifen; es ist manchmal notwendig, dies zuzulassen, um Programmupdates, Downloads usw. zu erfolgenden.

Achtung: Die meisten Sicherheitsprogrammpakete bieten eine ähnliche Funktionalität und deaktivieren die Windows Firewall, um die Systemleistung zu verbessern.

Windows-Updates

Während einer bestehenden Internetverbindung kann Windows prüfen, ob wichtige Updates für ihren Computer vorhanden sind und diese automatisch installieren. Zu diesen Updates gehören Sicherheitsverbesserungen und Programmaktualisierungen, die die Leistungsfähigkeit Ihrches Computers verbessern undihn vor neuen Viren und Angriffen schätzen.

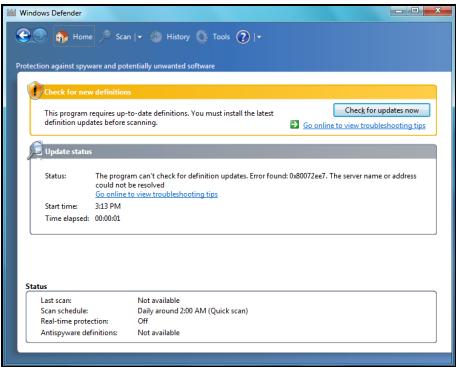

Windows-Defender

Windows-Defender schützt ihren Computer gegen bösartige und unerwünschte Software wie Spyware und Adware. Windows-Defender ist standardmäßig installiert und aktiviert.

Um Ihr Daten und ihren Computer better zu schützen, besitz Windows-Defender Optionen für den Echtzeitschutz. Der Echtzeitschutz zeigt Warnhinweise an, wenn

Spyware oder andere möglicherweise ungewünschte Softwareprogramme versuchen, sich selbst auf Ihr Computer zu installieren und auf ihm auszuführen. Sie werden auch darauf hingewiesen, falls Programme versuchen, wichtige Windows-Einstellungen selbstätig zu ändern.

Achtung: Die meisten Sicherheitsprogrammpakete bieten eine ähnliche Funktionalität und deaktivieren die Windows Defender, um die Systemleistung zu verbessern.

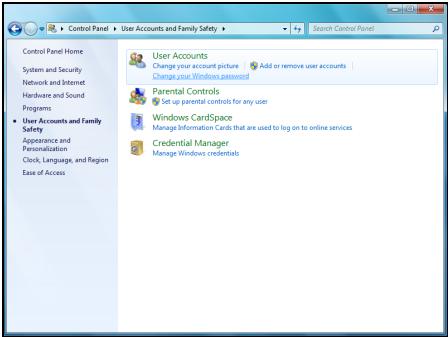

Benutzerkontensteuerung

Mit dem Steuerfeld Benutzerkonten konnen Sie verhindern, dass an Ihr dem Computer durch Unbefugte Änderungen vorgenommen werden. Bei aktivierter Benutzerkonten werden Sie um Erlaubnis gefragt bzw. zur Eingabe eines Administratorkennworts aufgefordert, bevor Aktionen durchgefuhrt werden, die den Betrieb des Computers storen konnten oder durch die Einstellungen, die andere Benutzer betreffen, geändert werden. Wenn eine Meldung der Benutzerkonten angezeigt wird,lesen Sie sie aufmerksam durch und stellen Sie safer, dass das Programm bzw. die Aktion, die gestartet werden soll, von Ihnen beabsichtig ist.

Durch die Bestätigungsaffordierung für Aktionen, bevör diese durchgeführt werden,HELP den Benutzerkonten-Einstellungen damit zu verhindern,dasschädliche Softwareprogramme (Malware)und Spyware ohne Genehmigung auf dem Computer installment werden oder Änderungen an ihm vornehmen.

Um auf die Benutzerkonto-Einstellungen zuzugreifen, klichen Sie auf Start > Systemsteuerung > Benutzerkonten und Jugendschutz > Benutzerkonten.

Hinweis: Sie können die Benutzerkonto-Steuernachrichten im Fenster Einstellungen zur Benutzerkontensteuerung deaktivieren (dies wird aber nicht empfohlen).

Anpassen der Internet Explorer-Sicherheitseinstellungen

Internetseiten verwenden keine Dateien, „Cookies" genannt, um Informationen über einen Benutzer und dessen Vorlieben zu gewinnen. Durch Anpassen der Sicherheitseinstellungen Ihr's Browsers konnen Sie festlegen, wie weitere - oder wie weniger - Informationen Sie von einer Internetseite zulassen möchten.

So rufen Sie die Internet Explorer-Sicherheitseinstellungen auf:

- Klichen Sie im Internet Explorer auf Extras > Internetoptionen.

- Bewegen Sie den Schieberegler auf der Registerkarte Datenschutz nach oben oder unter auf die gewünschte Einstellung.

Wie erkenne ich, dass mein Computer gefährdet ist?

Wenn das Watungscenter Alarm schlägt, sich der Computer merkwürdig verhält oder unerwartet abstrützt oder eineige Programme nicht korrekt Funktionieren, dann kann Ihr Computer mit bösartiger Software infiziert sein. Allerdings sollen den Sie nicht für jedem Computerproblem gleich einen Virus verantwortlich machen! Sollen Sie den Verdacht haben, dass Ihr Computer infiziert ist,ephemn Sie zuerst ein Update vor – sofern Sie es nicht bereits getan haben – und führen Sie das Antivirus- und Antispyware-Programm aus.

INFORMATIONSSTELLE

SICHERE ARBEIT AM COMPUTER

Um ihren neuen Computer optimal zu nutzen und sicherzustellen, dass er lange einwandfrei Funktioniert, sollen den Sie die folgenden Programme verwenden und regelmäßig die in thisem Handbuch beschriebenen Maßnahmen durchführren.

Wartung

Empfohlene Instandhaltungsmaßnahmen

Es gibt eine Reihe von Aufgaben, welche Sie regelmäßig (etwa einmal im Monat) durchführten sollenen, damit sich der Zustand des Computers nicht verschlechtert:

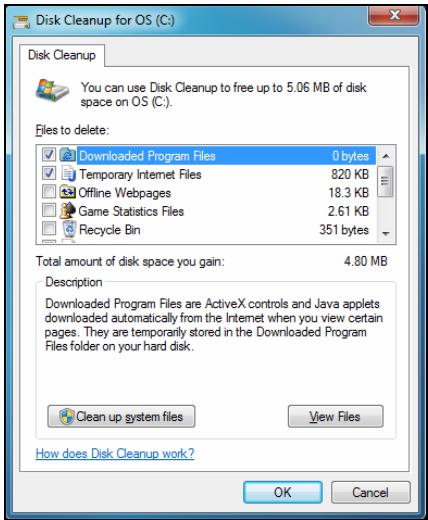

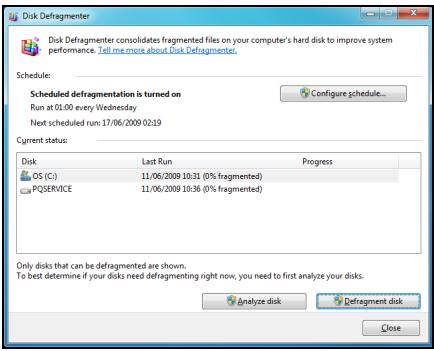

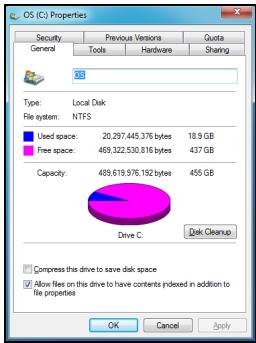

Fehlerüberprüfung