WRT320N - Drahtloser Router LINKSYS - Kostenlose Bedienungsanleitung

Finden Sie kostenlos die Bedienungsanleitung des Geräts WRT320N LINKSYS als PDF.

Laden Sie die Anleitung für Ihr Drahtloser Router kostenlos im PDF-Format! Finden Sie Ihr Handbuch WRT320N - LINKSYS und nehmen Sie Ihr elektronisches Gerät wieder in die Hand. Auf dieser Seite sind alle Dokumente veröffentlicht, die für die Verwendung Ihres Geräts notwendig sind. WRT320N von der Marke LINKSYS.

BEDIENUNGSANLEITUNG WRT320N LINKSYS

Das Produkt kann in allen EU Staaten ohne Einschränkungen eingesetzt werden (sowie in anderen Staaten die der EU Directive 1999/5/CE folgen) mit Aufnahme der folgenden aufgeführten Staaten:

Deutsch (German) - Umweltinformation für Kunden innerhalb der Europäischen Union

Die Europäische Richtlinie 2002/96/EC verlangt, dass technische Ausrüstung, die direkt am Gerät und/oder an der Verpackung mit thisem Symbol versehen ist, nicht zusammen mit unsortiertem Gemeindeabfall entsorgt werden darf. Das Symbol weist daraufhin, dass das Produkt von regulären Haushaltmull getrennt entsorgt werden sollte. Es liegt in Ihrer Verantwortung, theses Gerät und andere elektrische und elektronische Geräte über die damit zuständigen und von der Regierung oder örtlichen Behörden dazu bestimmen Sammelstellen zu entsorgen. Ordnungsgemäßes Entsorgen und Recyclenträgt dazu bei, potentielle negative Folgen für Umwelt und die menschliche Gesundheit zu vermeiden. Wenn Sie weitere Informationen zur Entsorgung ihrer Altgeräte benötigen, wenden Sie sichitte an die örtlichen Behörden oder städtischen Entsorgungs Dienste oder an den Handler, bei dem Sie das Produkt erworben haben.

Deutsch (German) - Umweltinformation für Kunden innerhalb der Europäischen Union

Die Europäische Richtlinie 2002/96/EC verlangt, dass technische Ausrüstung, die direkt am Gerät und/oder an der Verpackung mit thisem Symbol versehen ist, nicht zusammen mit unsortiertem Gemeindeabfall entsorgt werden darf. Das Symbol weist daraufhin, dass das Produkt von regulären Haushaltmull getrennt entsorgt werden solte. Es liegt in ihrer Verantwortung, these Gerät und andere elektrische und elektronische Geräte über die damit zuständigen und von der Regierung oder örtlichen Behörden dazu bestimmen Sammelstellen zu entsorgen. Ordnungsgemäß Entsorgen und Recyclenträgt dazu bei, potentielle negative Folgen für Umwelt und die menschliche Gesundheit zu vermeiden. Wenn Sie weitere Informationen zur Entsorgung ihrer Altgeräte benöttigen, wenden Sie sichitte an die örtlichen Behörden oder städtischen Entsorgungs Dienste oder an den Handler, bei dem Sie das Produkt erworben haben.

Info zu diesen Handbuch

Beschreibung der Symbole

Im Benutzerhandbuch finden Sie verschiedene Symbole, die auf bestimmte Elemente hinweisen. Nachfolgend finden Sie eine Beschreibung dieser Symbole:

HINWEIS: Dieses Häkchen kennzeichnet einen Hinweis, den Sie bei Verwendung des Produkts besonderss beachten sollenn.

WARNING: Dieses Ausrufezeichen kennzeichnet eine Warnung und weist darauf hin, dass unter bestimmen Umständen Schäden an Ihr Eigentum oder am Produkt verursacht werden konnen.

WEB: Dieses Globussymbol kennzeichnet eine interessante Website- oder E-Mail-Adresse.

Online-Ressourcen

Website-Adressen werden in thisem Dokument ohne http:// angegeben, da die meisten aktuellen Browser diese Angabe nicht benötigen. Falls Sie einen ätheren Browser verwenden, müssen Sie der Webadresse ggf. http://voranstellen.

| Ressource | Website |

| Linksys | www.linksys.com |

| Linksys International | www.linksys.com/international |

| Glossar | www.linksys.com/glossary |

| Netzwerksicherheit | www.linksys.com/security |

Copyright und Marken

cisco

Linksys, Cisco und das Cisco Logo sind eingetragene Marken bzw. Marken von Cisco Systems, Inc. und/oder deren Zweigunternehmen in den USA und anderen Ländern. Copyright © 2009 Cisco Systems, Inc. Alle Rechte vorbehalten. Andere Handelsmarken und Produktnamen sind Marken bzw. eingetragene Marken der jeweiligen Inhaber.

Kapitel 1: Produktübersicht 4

Vorderseite 4

Rückseite. 4

Aufbaumoglichkeiten. 4

Kapitel 2: Checkliste fur Wireless-Sicherheit 6

Allgemeine Richtlinien fur die Netzwerksicherheit 6

Weitere Sicherheitstipps 6

Kapitel 3: Erweiterte Konfiguration 7

Einrichtung > Grundlegende Einrichtung 7

Einrichtung > DDNS. 11

Einrichtung > MAC-Adresse kopieren. 12

Einrichtung > Erweitertes Routing. 12

Wireless > Grundlegende Wireless-Einstellungen 13

Wireless > Wireless-Sicherheit. 14

Wireless > Wireless-MAC-Filter 16

Wireless > Erweiterte Wireless-Einstellungen 17

Sicherheit > Firewall. 18

Sicherheit > VPN-Passthrough 19

Zugriffsbeschränkungen > Internetzugriff. 19

Anwendungen und Spieler > Einfache Port-Weiterleitung 20

Anwendungen und Spieler > Port-Bereich-Weiterleitung. 21

Anwendungen und Spieler > Port-Bereich-Triggering 22

Anwendungen und Spieler > DMZ 22

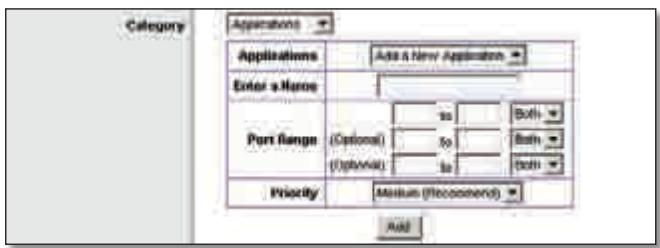

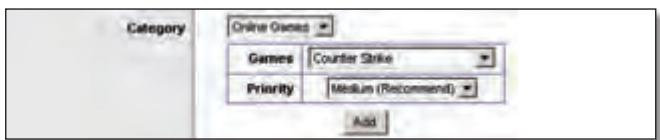

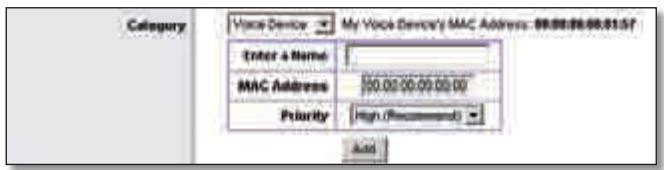

Anwendungen und Spieler > QoS (Quality of Service). 23

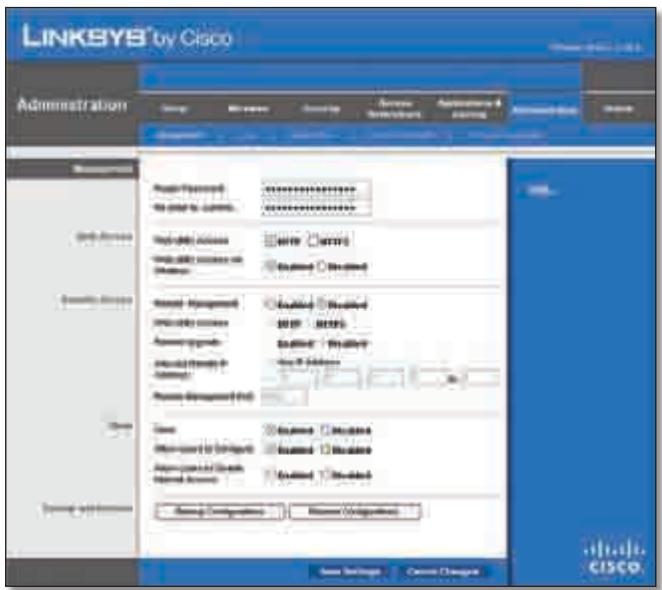

Verwaltung > Verwaltungsfunktionen 24

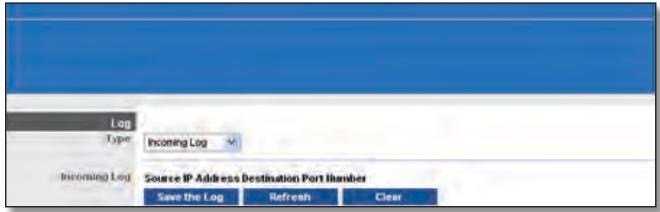

Verwaltung > Protokoll. 25

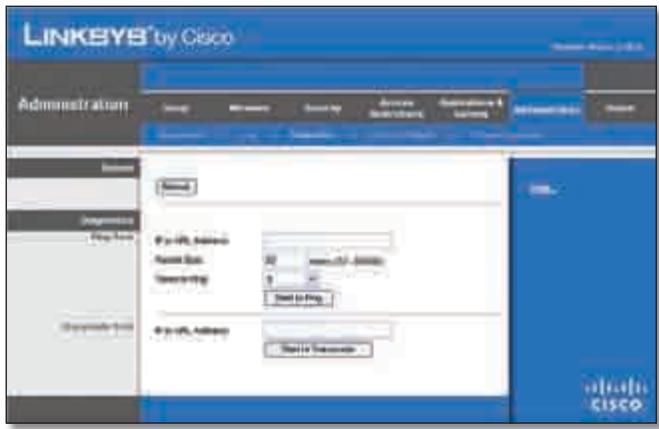

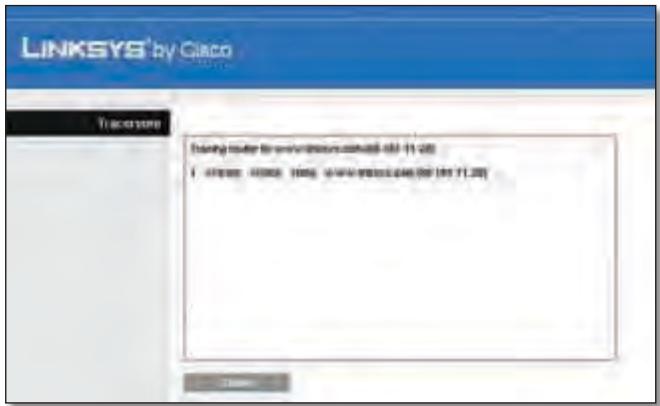

Verwaltung > Diagnose 26

Verwaltung > Werkseinstellungen 26

Verwaltung > Aktualisierenden der Firmware 27

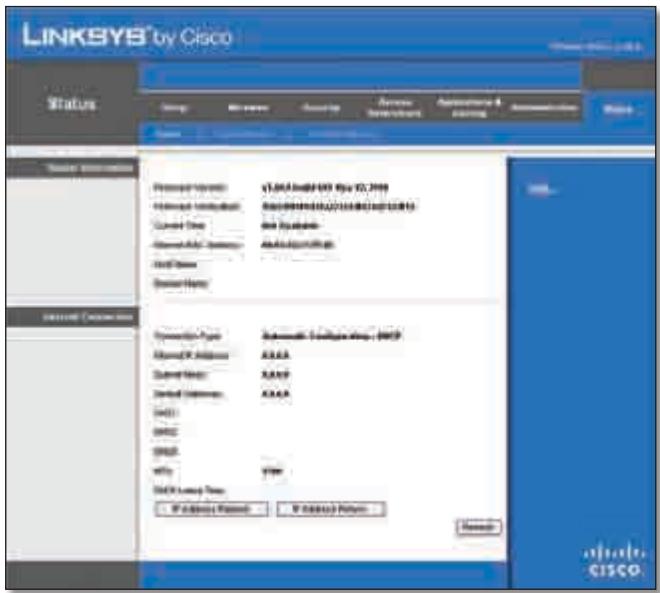

Status >Router. 27

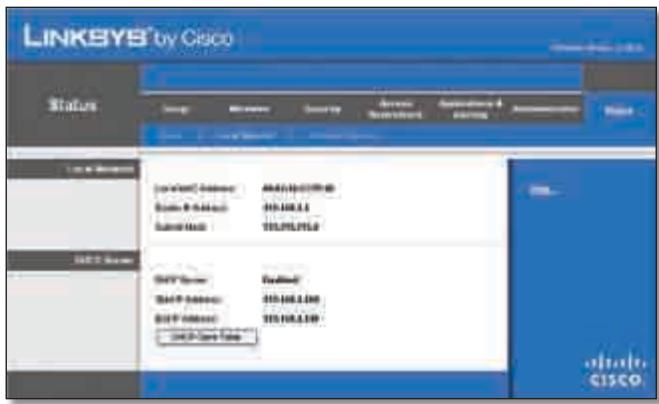

Status > Lokales Netzwerk. 28

Status > Wireless-Netzwerk 28

Anhang A: Fehlerbehebung 29

Anhang B: Spezifikationen 30

Anhang C: Garantieinformationen 31

Eingeschränkte Gewährleistung 31

Ausschlüsse und Einschränkungen 31

Kundendienst im Rahmen der Gewährleistung. 31

Technischer Support 32

Anhang D: Zulassungsinformationen 33

FCC Statement 33

Safety Notices. 33

Konformitätserklarung zur EU-Richtlinie 1999/5/EG (R&TTE-Richtlinie) .35

Wireless-Geräte (Wireless-N-, Wireless-G-, Wireless-A-, Wireless-B-Produkte) . . . . . . .36

CE-Kennzeichnung 36

Beschränkungen hinsichtlich der Verwendung des Produkts. 37

Technische Dokumente unter www.linksys.com/international. 37

Benutzerinformationen für Konsumgüter, die der EU-Richtlinie 2002/96/EG über Elektro- und Elektronik-Altgeräte (WEEE, Waste Electric and Electronic Equipment) unterliegen .38

Anhang E: Software-Lizenzvereinbarung 42

Software in Produktien von Linksys 42

Software-Lizenzen. 42

Kapitel 1: Produktübersicht

Vielen Dank, dass Sie sich für den Dual-Band Wireless-N Gigabit-Router entschieden haben. Der Router ermöglicht Ohnen den Zugriff auf das Internet, entweder über eine Wireless-Verbindung oder über einen der vier Switched Ports. Weiterhin konnen Sie mithilfe des Routers Ressourcen wie Computer gemeinsam nutzen. Während Sie online sind, tragen eine Reihe von Sicherheitsmerkmalen zur Sicherheit ihrer Daten sowie zu Ihr dem Datenschutz bei. Die Sicherheitsmerkmale umfassen WPA2-Sicherheit, eine SPI-Firewall (Stateful Packet Inspection) sowie NAT-Technologie. Über das bereitgestellte browserbasierte Dienstprogramm lässt sich der Router problemlos konfigurieren.

Vorderseite

1, 2, 3, 4 (Grün/Blau): These nummerierten LEDs entsprechen den nummerierten Ports auf der Rückseite des Routers und dieren den beiden folgenden Zwecken: Die betreffende LED leuchtet durchgehend, wenn der Router über diesen Port mit einem Gerät verbunden ist. Bei Netzwerkaktivität blinkt sie. Grün zeigt Gigabit-Geschwindigkeiten an, und blau zeigt die 10/100-Geschwindigkeiten an.

Wi-Fi Protected Setup: Wenn Sie Clientgeräte haben, beispelsweise Wireless-Adapter, die Wi-Fi Protected Setup unterstützen, können Sie Wi-Fi Protected Setup verwenden, um die Wireless-Sicherheit für Ihr(e) Wireless-Netzwerk(e) automatisch zu konfigurieren.

Weitere Informationen zur Verwendung von Wi-Fi Protected Setup finden Sie in „Kapitel 3: Erweiterte Konfiguration" unter „Wireless > Grundlegende Wireless-Einstellungen", oder starten Sie den Setup-Assistenten.

Wi-Fi Protected Setup LED (Blau/Orange): Leuchtet blau, wenn die Wireless-Sicherheitsfunktion aktiviert ist. Die LED blinkt während des Wi-Fi Protected Setups zwei Minuten lang blau.

Die LED leuchtet orange, wenn während des Wi-Fi Protected Setup-Prozesses ein Fehler auftritt. Vergewissern Sie sich, dass das Clientgerät Wi-Fi Protected Setup unterstützt.itte warten Sie, bis die LED erlischt, und versuchen Sie es dann erneut.

Die LED blinkt orange, wenn eine Wi-Fi Protected Setup-Session aktiv ist und eine zweite beginnt. Der Router unterstützt jeweils nur eine Session.itte warten Sie, bis die LED erlischt, bevor Sie eine neue Wi-Fi Protected Setup-Session beginnen.

Wireless (Blau): Die Wireless-LED leuchtet, wenn die Wireless-Funktion aktiviert ist. Wenn die LED blinkt, sendet oder empfängt der Router aktiv Daten über das Wireless-Network.

Internet (Blau): Die Internet-LED leuchtet, wenn eine Verbindung über den Internet-Port hergestellt wird. Wenn die betreffende LED blinkt,findet an thisem Port Netzwerkaktivitatstatt.

Netzstrom (Blau): Die Netzstrom-LED leuchtet, während der Router mit Strom versorgt wird. Wenn der Router beim Hochfahren eine Selfbstdiagnose durchfuhrt, blinkt die LED. Nach Abschluss der Diagnose leuchtet die LED konstant.

Rückseite

Internet: Der Internet-Port dient zum Anschlieben ihrer Kabel- oder DSL-Internetverbindung.

1, 2, 3, 4: These Ports (1, 2, 3, 4) verbinden den Router mit Computern in Wired-Netzwerken und anderen Ethernet-Netzwerkgeräten.

Reset: Es gibt zwei möglichkeiten, den Router auf die Werkseinstellungen zureckzusetzen. Halten Sie entweder die Reset-Taste ungebärf f芮 Sekunden lang gedrückt, oder stellen Sie die Standardeinstellungen im webbasierten Dienstprogramm des Routers unter Verwaltung > Werkseinstellungen wieder her.

Netzstrom: Das Netzteil wird am Netzstromanschluss angeschlossen.

Aufbaumfähkeiten

Der Router kann auf zwei verschiedene Arten installiert werden. Die ersten Mänglichkeit besteht darin, den Router horizontal auf einer Fläche aufzustellen. Die zweite Mänglichkeit besteht darin, denRouter an einer Wand zu befestigen.

Horizontale Installation

An der Unterseite des Routers befinden sich vier Gummifüsse. Positionieren Sie den Router auf einer ebenen Fläche in Höhe einer Steckdose.

Wandmontage

An der Unterseite des Routers befinden sich zwei Aussparungen für die Wandmontage. Der Abstand zwischen den LÖchern beträgt 152 mm.

Zur Befestigung des Routers sind zwei Schrauben erforderlich.

Empfohlenes Montagezubehor

| 4-5 mm | 1-1,5 mm | 2,5-3,0 mm |

†Hinweis: Die Darstellung des Montagezubehör ist nicht maßstabsgerecht.

HINWEIS: Linksys übernimmt keine Verantwortung für Schäden, die auf für die Wandmontage ungeeignetes Zubehör zurückzuführn sind.

Führn Sie die folgenden Schritte aus:

- Legen Sie eine Stelle fest, an der Sie den Router anbringen möchten. Die Wand, an der Sie den Router befestigen, muss glatt, flach, trocken und fest sein. Außer dem muss die Montageposition so gewählt werden, dass sie sich in der Höhe einer Steckdose befindet.

- Bohren Sie zwei Löscher in die Wand. Stellen Sie sicher, dass der Abstand zwischen den Lösern 152 mm beträgt.

- Drehen Sie in jedem Loch eine Schraube, wobei die Köfe der Schrauben jeweils 3 mm Herausstehen sollenn.

- Halten Sie den Router so, dass sich die beiden Aussparungen für die Wandmontage über den zwei Schrauben befinden.

- Platzieren Sie die Aussparungen für die Wandmontage auf den Schrauben, und schieben Sie den Router nach unten, bis die Schrauben fest in den Aussparungen für die Wandmontage sitzen.

Kapitel 2: Checkliste für Wireless-Sicherheit

Wireless-Netzwerke sind practisch und einfach zu installieren, folglich greifen immer mehr Privatanwender mit Highspeed-Internetzugriff darauf auf darüber. Da die Daten bei Wireless-Netzwerken per Funk übertragen werden, ist diese Art von Netzwerk anfälliger für unberechtigte Zugriffe als ein herkommliches Wired-Netzwerk. Wie Signale von mobilen oderchnulosen Telefonen konnen auch Signale aus Wireless-Netzwerken abgefangen werden. Da Sie unberechtigte Personen nicht physisch daran hindern konnen, eine Verbindung mit ihrem Wireless-Netzwerk herzustellen, müssen Sie eine zusätzliche Maßnahmen zum Schutz des Netzwerks ergreifen.

1. Ändern des Standardnamens für das Wireless-Netzwerk (SSID)

Wireless-Geräten wird werkseitig ein Standard-Wireless-Netzwerkname bzw. eine SSID (Service Set Identifier) zugewiesen. Dies ist der Name Ihres Wireless-Netzwerks, der bis zu 32 Zeichen umfassen darauf. Wireless-Produkte von Linksys verwenden linksys als Standardnamen für das Wireless-Netzwerk. Sie sollen den Wireless-Netzwerknamen in einen eindeutigen Namenändern, umihn von anderen Netzwerken zu unterscheiden, die möglicherweise in ihrer Umgebung vorhanden sind. Verwenden Sie jedoch keine personenbezogenen Informationen (wie etwa ihre Kontonummer), da diese Informationen bei der Sueche nach Wireless-Netzwerken für jeder sightbar sind.

2. Andern des Standardkennworts

Wenn Sie die Einstellungen von Wireless-Geräten wie Access Points und Routern ändern möchten, werden Sie zur Eingabe des Kennworts aufgefordert. Für diese Geräte wurde werkseitig ein Standardkennwort festgelegt. Das Standardkennwort von Linksys laut admin. Hacker kennen diese Kennwörter und konnten versuchen, damit auf Ihr Wireless-Gerät zuzugreifen und ihre Netzwerkeinstellungen zu ändern. Um jegliche unberechtigten Änderungen zu verhindern, sollen den Sie das Gerätekennwort so anpassen, dass es schwer zu erraten ist.

3. Aktivieren der MAC-Adressfilterung

Router von Linksys bieten Ihnen die Möglichkeit, die MAC-Adressfilterung (Media Access Control) zu aktivieren. Eine MAC-Adresse ist eine eindeutige Folge von Zahlen und Buchstaben, die dem jeweiligen Netzwerkgerät zugewiesen wird. Wenn die MAC-Adressfilterung aktiviert ist, konnen nur Wireless-Geräte mit bestimmten MAC-Adressen auf das Wireless-Netzwerk zugreifen. Beispelsweise konnen Sie die MAC-Adressen der verschiedenen Computer bei sich zu Hause angegeben, sodass nur diese Computer Zugang zu Ihrlem Wireless-Netzwerk haben.

4. Aktivieren der Verschlussung

Mit der Verschlussung werden die über ein Wireless-Netzwerk gesendeten Daten geschützt. WPA/WPA2 (Wi-Fi Protected Access) und WEP (Wired Equivalency Privacy)ieten verschiedene Sicherheitsstufen für die Wireless-Kommunikation.

Ein mit WPA/WPA2 verschlüsseltes Netzwerk ist sicherer als ein Netzwerk, das mit WEP verschlüsselt ist, da bei WPA/WPA2 eine Verschlüsselung mit dynamischen Schlüsseln verwendet wird. Um Daten zu schützen, während diese per Funk übertragen werden, sollen den Sie die höchste Verschlüsselungsstufe einsetzen, die von ihren Netzwerkgeräten Unterstützung wird.

Bei WEP handelt es sich um einen ätheren Verschlusselungsstandard, der eventuell auf bestimmten ätheren Geräten, die WPA nicht Unterstützung, die einzig verfügbare Möglichkeit ist.

Allgemeine Richtlinien für die Netzwerksicherheit

Samtliche Sicherheitsmaßnahmen für Ihr Wireless-Netzwerk sind jedoch zwecklos, wenn das zugrunde liegende Netzwerk nicht sicher ist.

- Schützen Sie alle Computer im Netzwerk sowie vertrauliche Dateien durch Kennwörter.

- Ändern Sie die Kennwörter regelmäßig.

- Installieren Sie Software für den Virenschutz und eine persönliche Firewall.

- Deaktivieren Sie die Dateifreigabe für Peer-to-Peer-Netzwerke, die gemeinsam auf Dateien zugreifen. Manche Anwendungen aktivieren die Dateifreigabe möglichereweise ohne Ihr Wissen bzw. ihre Zustimmung.

Weitere Sicherheitstipps

- Halten Sie Wireless-Geräte wie Router, Access Points oder Gateways von Außenwänden und Fenstern fern.

- Schalten Sie Wireless-Router, Access Points oder Gateways aus, wenn sie nicht genutzt werden (nachts, im Urlaub).

- Verwenden Sie sichere Kennwörter, die mindestens acht Zeichen lang sind. Kombinierten Sie Zahlen und Buchstaben, um keine Standardwörter zu verwenden, die in Wörterbuchern zu finden sind.

WEB: Weitere Informationen zur Wireless-Sicherheit\ finden Sie unter www.linksys.com/security

Kapitel 3: Erweiterte Konfiguration

Der Router steht direkt nach der Installation mit dem Setup-Assistenten (auf der CD-ROM) zur Verfügung. Sie können jedoch die erweiterten Einstellungen mithilfe des webbasierten Dienstprogramms ändern. In diesen Kapitel werden alle Webseiten des Dienstprogramms und deren Hauptfunktionen beschreiben. Sie können das Dienstprogramm über einen Web-Browser auf einem Computer aufrufen, der an den Router angeschlossenen ist.

Das webbasierte Dienstprogramm verfügbar über sieben Hauptregisterkarten: Setup (Einrichtung), Wireless, Security (Sicherheit), Restrictions (Zugriffsbeschränkungen), Applications & Gaming (Anwendungen und Games), Administration (Verwaltung) und Status. Wenn Sie auf eine der Hauptregisterkarten klichen, werden zusätzliche Registerkarten angezeigt.

HINWEIS: Wenn Sie den Router erstmals installieren, sollen den unbedingt den Setup-Assistenten auf der Installations-CD-ROM verwenden. Wenn Sie die erweiterten Einstellungen konfigurieren möchten, lessen Sie die Informationen über das webbasierte Dienstprogramm in dieser Kapitel.

Zugreifen auf das webbasierte Dienstprogramm

Um das webbasierte Dienstprogramm aufzurufen, starten Sie ihren Web-Browser, und geben Sie die Standard-IP-Adresse des Routers, 192.168.1.1, in das Feld Adresse ein. Drücken Sie anschließend die Eingabetaste.

Das Anmeldefenster wird angezeigt. (Unter anderen Betriebssystemen als Windows XP wird ein ähnliches Fenster angezeigt.) Lassen Sie das Feld Benutzername leer. Wenn Sie das webbasierte Dienstprogramm zum ersten Mal öffnen, verwenden Sie das Standardpassword admin. (Über die Registerkarte Administration (Verwaltung) können Sie im Fenster Management (Verwaltungsfunktionen) ein neuen Password festlegen.) Klichen Sie auf OK, um fortzufahren.

Anmeldefenster

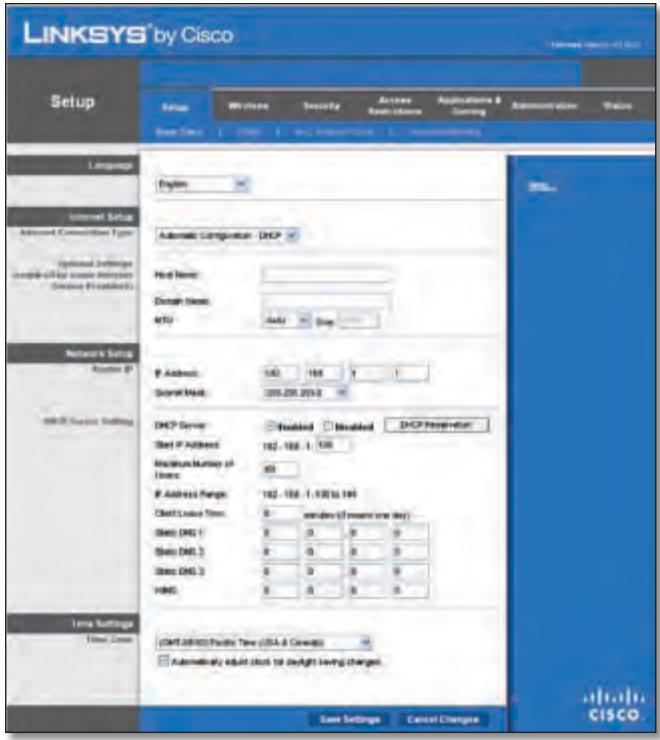

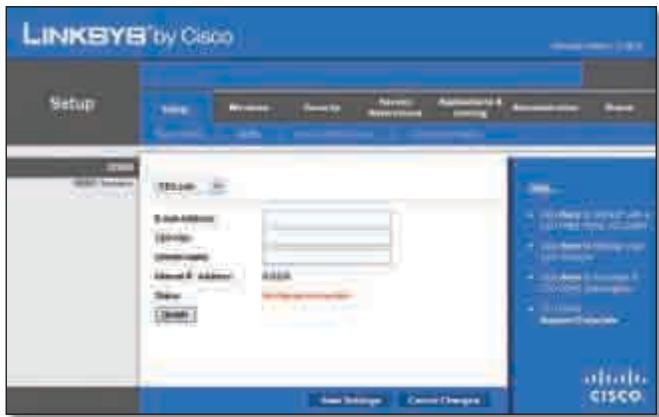

Einrichtung > Grundlegende Einrichtung

Im ersten geöffneten Fenster wird die Registerkarte Basic Setup (Grundlegende Einrichtung) angezeigt. Hier können Sie die allgemeinen Einstellungen des Routers ändern.

"Setup" (Einrichtung) > "Basic Setup" (Grundlegende Einrichtung)

Internet-Einrichtung

Im Bereich Internet Setup (Internet-Einrichtung) wird der Router für ihre Internetverbindung konfiguriert. Die meisten Informationen hierzu erhalten Sie von ihrem ISP.

Internet-Verbindungstyp

Wahlen Sie aus dem ↓Downtown-Menu den Typ der von Ihrem ISP bereitgestelltten Internetverbindung aus. Es sind folgende Typen verfügbar:

- Automatische Konfiguration - DHCP

- Statische IP-Adresse

- PPPoE

PPTP

L2TP - Telstra Cable (Telstra-Kabel)

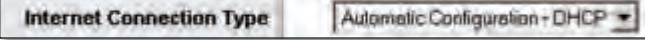

Automatische Konfiguration - DHCP

Standardmäßig ist der Internetverbindungstyp Automatic Configuration - DHCP (Automatische Konfiguration - DHCP) für den Router ausgewählt. Behalten Sie diese Einstellung nur bei, wenn DHCP von Ihr dem ISP unterstützt wird oder wenn Sie über eine dynamische IP-Adresse mit dem Internet verbunden sind. (These Options wird gewöhnlich für Kabelverbindungen verwendet.)

"Internet Connection Type" (Internetverbindungstyp) > "Automatic

Configuration - DHCP" (Automatische Konfiguration - DHCP)

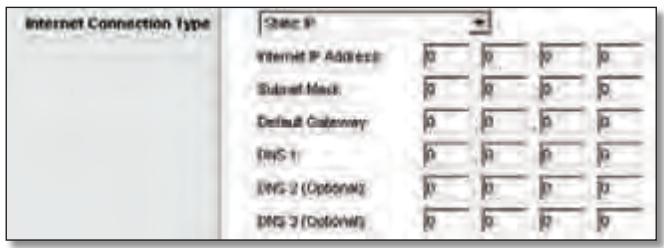

Statische IP-Adresse

Wenn Sie für die Internetverbindung eine permanente IP-Adresse verwenden müssen, wahren Sie die Option Static IP (Statische IP-Adresse) aus.

"Internet Connection Type" (Internet-Verbindungstyp) >

"Static IP" (Statische IP-Adresse)

Internet IP Address (Internet-IP-Adresse): Hierbei handelt es sich um die IP-Adresse des Routers, vom Standpunkt der Internetbenutzer aus gesehen. Sie erhalten die hier anzugebende IP-Adresse von Ihrm ISP.

Subnet Mask (Subnetzmaske): Hierbei handelt es sich um die vom Standpunkt der Internetbenutzer (einschließlich Ihrches ISPs) aus gesehene Subnetzmaske des Routers. Sie erhalten die Subnetzmaske von ihrem ISP.

Default Gateway (Standard-Gateway): Bei dieser Adresse handelt es sich um die IP-Adresse des ISP-Servers.

DNS 1-3: Sie erhalten von Ihrm ISP mindestens eine Server/IP-Adresse für das DNS (Domain Name System).

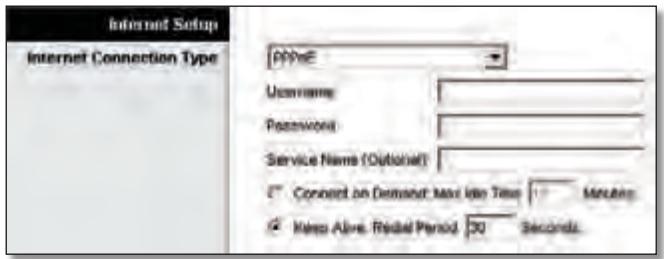

PPPoE

Einige ISPs mit DSL-Option verwenden PPPoE (Point-to-Point Protocol over Ethernet) zur Herstellung von Internetverbindungen. Wenn die Verbindung mit dem Internet über eine DSL-Leitung hergestellt wird, klaren Sie mit dem ISP, ob PPPoE verwendet wird. Falls ja, wahlen Sie die Option PPPoE aus.

"Internet Connection Type" (Internet-Verbindungstyp) > "PPPoE"

Username and Password (Benutzername und Password): Geben Sie Benutzernamen und Password ein, die Sie von Ihr ESP erhalten haben.

Service Name (Dienstname): Falls Ihnen Ihr ISP einen Dienstnamen genannot hat, geben Sie diesen ein.

Connect on Demand: Max Idle Time (Bei Bedarf verbinden: Max. Leerlaufzeit): Sie können den Router so konfigurieren, dass er die Internetverbindung nach einer bestimmten Leerlaufzeit (Max Idle Time; Max. Leerlaufzeit) trennt. Wenn ihre Internetverbindung wegen LeerLaufs getrennt wurde, kann der Router mithilfe der Option Connect on Demand (Bei Bedarf verbinden) ihre Verbindung automatisch wiederherstellen, sobald Sie erneut auf das Internet zugreifen. Aktivieren Sie zur Verwendung dieser Option Connect on Demand (Bei Bedarf verbinden). Geben Sie im Feld Max Idle Time (Max. Leerlaufzeit) die Anzahl der Minuten ein, nach deren Ablauf die Internetverbindung getrennt werden soll. Der Standardwert für die maximale Leerlaufzeit beträgt 15 Minuten.

Keep Alive: Redial Period (Verbindung aufrecht halten: Wahlwiederholung): Bei Auswahl dieser Option überprüft der Router die Internetverbindung in regelmäßigen Abständen. Wenn die Verbindung getrennt wird, stellt der Router ihre Verbindung automatisch wieder her. Aktivieren Sie zur Verwendung dieser Option Keep Alive (Verbindung aufrecht halten). Im Feld Redial Period (Wahlwiederholung) legen Sie fest, wie oft der Router ihre Internetverbindung überprüfen soll. Standardmäßig erfolgt die Wahlwiederholung nach 30 Sekunden.

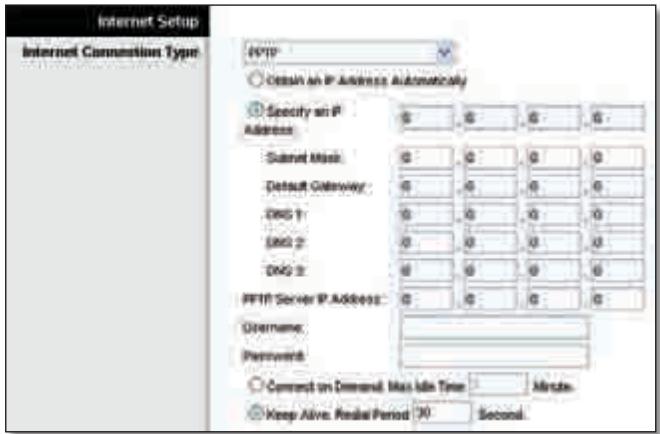

PPTP

PPTP (Point-to-Point Tunneling Protocol) ist ein Dienst, der nur für Verbindungen in Europa gültig ist.

"Internet Connection Type" (Internet-Verbindungstyp) > "PPTP"

Wenn DHCP von Ihr dem ISP unterstützt wird oder wenn Sie über eine dynamische IP-Adresse mit dem Internet verbunden sind, wahlen Sie Obtain an IP Address Automatically (IP-Adresse automatisch beziehen). Wenn Sie für die Internetverbindung eine permanente IP-Adresse verwenden, wahlen Sie Specify an IP Address (IP-Adresse festlegen). Konfigurieren Sie anschließend die folgende Einstellung:

- Specify an IP Address (IP-Adresse festlegen): Hierbei handelt es sich um die IP-Adresse des Routers, vom Standpunkt der Internetbenutzer aus gesehen. Sie erhalten die hier anzugebende IP-Adresse von Ihr demr ISP.

- Subnet Mask (Subnetzmaske): Hierbei handelt es sich um die vom Standpunkt der Internetbenutzer (einschließlich Ihres ISPs) aus gesehene Subnetzmaske des Routers. Sie erhalten die Subnetzmaske von Ihrlem ISP.

- Default Gateway (Standard-Gateway): Bei dieser Adresse handelt es sich um die IP-Adresse des ISP-Servers.

DNS 1-3: Sie erhalten von ihrer ISP mindestens einer Server-IP-Adresse für das DNS (Domain Name System).

PPTP Server IP Address (PPTP Server-IP-Adresse): Hierbei handelt es sich um die IP-Adresse des PPTP-Servers.

Username and Password (Benutzername und Password): Geben Sie Benutzernamen und Password ein, die Sie von ihrem ISP erhalten haben.

Connect on Demand: Max Idle Time (Bei Bedarf verbinden: Max. Leerlaufzeit): Sie können den Router so konfigurieren, dass er die Internetverbindung nach einer bestimmten Leerlaufzeit (Max Idle Time; Max. Leerlaufzeit) trennt. Wenn ihre Internetverbindung wegen LeerLaufs getrennt wurde, kann der Router mithilfe der Option Connect on Demand (Bei Bedarf verbinden) ihre Verbindung automatisch wiederherstellen, sobald Sie erneut auf das Internet zugreifen. Aktivieren Sie zur Verwendung dieser Option Connect on Demand (Bei

Bedarf verbinden). Geben Sie im Feld Max Idle Time (Max. Leerlaufzeit) die Anzahl der Minuten ein, nach denen Ablauf die Internetverbindung getrennt werden soll. Der Standardwert für die maximale Leerlaufzeit beträgt 15 Minuten.

Keep Alive: Redial Period (Verbindung aufrecht halten: Wahlwiederholung): Bei Auswahl dieser Option überprüft der Router die Internetverbindung in regelmäßigen Abständen. Wenn die Verbindung getrennt wird, stellt der Router ihre Verbindung automatisch wieder her. Aktivieren Sie zur Verwendung dieser Option Keep Alive (Verbindung aufrecht halten). Im Feld Redial Period (Wahlwiederholung) legen Sie fest, wie oft der Router ihre Internetverbindung überprüfen soll. Der Standardwert lautet 30 Sekunden.

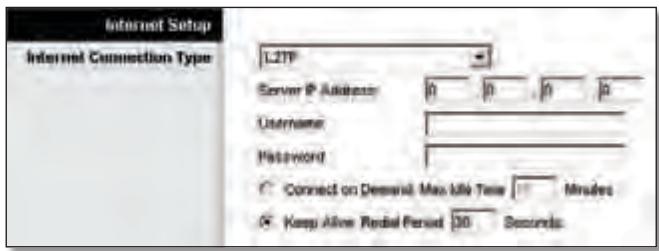

L2TP

L2TP ist ein Dienst, der nur für Verbindungen in Israel gültig ist.

"Internet Connection Type" (Internet-Verbindungstyp) > "L2TP"

Server IP Address (IP-Adresse des Servers): Dies ist die IP-Adresse des L2TP-Servers. Sie erhalten die hier anzugebende IP-Adresse von Ihrlem ISP.

Username and Password (Benutzername und Password): Geben Sie Benutzernamen und Password ein, die Sie von ihrem ISP erhalten haben.

Connect on Demand: Max Idle Time (Bei Bedarf verbinden: Max. Leerlaufzeit): Sie können den Router so konfigurieren, dass er die Internetverbindung nach einer bestimmten Leerlaufzeit (Max Idle Time; Max. Leerlaufzeit) trennt. Wenn ihre Internetverbindung wegen Leerlaufs getrennt wurde, kann der Router mithilfe der Option Connect on Demand (Bei Bedarf verbinden) ihre Verbindung automatisch wiederherstellen, sobald Sie erneut auf das Internet zugreifen. Aktivieren Sie zur Verwendung dieser Option Connect on Demand (Bei Bedarf verbinden). Geben Sie im Feld Max Idle Time (Max. Leerlaufzeit) die Anzahl der Minuten ein, nach denen Ablauf die Internetverbindung getrennt werden soll. Der Standardwert für die maximale Leerlaufzeit beträgt 15 Minuten.

Keep Alive: Redial Period (Verbindung aufrecht halten: Wahlwiederholung): Bei Auswahl dieser Option überprüft der Router die Internetverbindung in regelmäßigen Abständen. Wenn die Verbindung getrennt wird, stellt der Router ihre Verbindung automatisch wieder her. Aktivieren Sie zur Verwendung dieser Option Keep Alive (Verbindung aufrecht halten). Im Feld Redial Period (Wahlwiederholung) legen Sie fest, wie oft der Router ihre Internetverbindung überprüfen soll. Standardmäßig erfolgt die Wahlwiederholung nach 30 Sekunden.

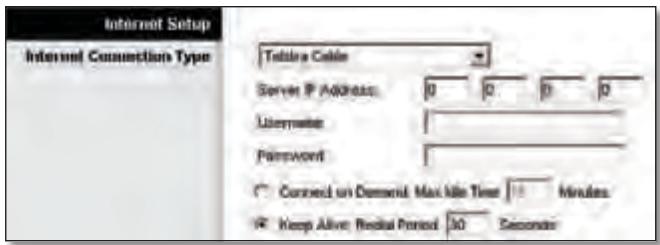

Telstra-Kabel

Telstra-Kabel ist ein Dienst, der nur für Verbindungen in Australien gültig ist.

"Internet Connection Type" (Internet-Verbindungstyp) > "Telstra Cable" (Telstra-Kabel)

Server IP Address (IP-Adresse des Servers): Dies ist die IP-Adresse des Heartbeat-Servers. Sie erhalten die hier anzugebende IP-Adresse von ihrem ISP.

Username and Password (Benutzername und Password): Geben Sie Benutzernamen und Password ein, die Sie von ihrem ISP erhalten haben.

Connect on Demand: Max Idle Time (Bei Bedarf verbinden: Max. Leerlaufzeit): Sie können den Router so konfigurieren, dass er die Internetverbindung nach einer bestimmten Leerlaufzeit (Max Idle Time; Max. Leerlaufzeit) trennt. Wenn ihre Internetverbindung wegen Leeraufs getrennt wurde, kann der Router mithilfe der Option Connect on Demand (Bei Bedarf verbinden) ihre Verbindung automatisch wiederherstellen, sobald Sie erneut auf das Internet zugreifen. Aktivieren Sie zur Verwendung dieser Option Connect on Demand (Bei Bedarf verbinden). Geben Sie im Feld Max Idle Time (Max. Leerlaufzeit) die Anzahl der Minuten ein, nach denen Ablauf die Internetverbindung getrennt werden soll. Der Standardwert für die maximale Leerlaufzeit beträgt 15 Minuten.

Keep Alive: Redial Period (Verbindung aufrecht halten: Wahlwiederholung): Bei Auswahl dieser Option überprüft der Router die Internetverbindung in regelmäßigen Abständen. Wenn die Verbindung getrennt wird, stellt der Router ihre Verbindung automatisch wieder her. Aktivieren Sie zur Verwendung dieser Option Keep Alive (Verbindung aufrecht halten). Im Feld Redial Period (Wahlwiederholung) legen Sie fest, wie oft der Router ihre Internetverbindung überprüfen soll. Standardmäßig erfolgt die Wahlwiederholung nach 30 Sekunden.

Optionale Einstellungen

Einige dieser Einstellungen sind unter Umständen für ihren ISP erforderlich. Klaren Sie jegliche Änderungen mit ihrem ISP ab.

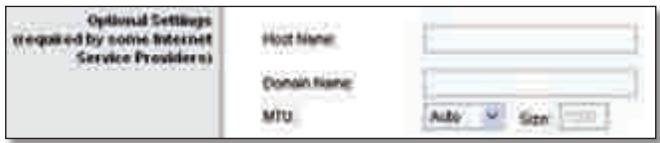

"Optional Settings" (Optionale Einstellungen)

Host Name and Domain Name (Hostname und Domännamen): In diese Felder können Sie einen Hostnamen und einen Domännamen für den Router eingeben. Für eineige ISPs, in der Regel Kabel-ISP's, sind diese Namen zu Identifikationszwecken erforderlich. Erfragen Sie bei Ihr ISP, ob Ihr Breitbart-Internetdienst mit einem Host- und Domännamen konfiguriert wurde. In den meisten Fällen können diese Felder leer gelassen werden.

MTU: MTU steht für Maximum Transmission Unit (Maximale Übertragungseinheit). Hiermit wird die größte zulässige Paketgröße für Internetübertragungen angegeben. Wahlen Sie Manual (Manuell) aus, wenn Sie die größte zu übertragende Paketgröße manuell eingeben möchten. Um den Router die Beste MTU für ihre Internetverbindung auswahlen zu halten, behalten Sie die Standardauswahl Auto (Automatisch) bei.

Size (Größe): Diese Option ist aktiviert, wenn Sie im Feld MTU die Option Manual (Manuell) ausgewählten haben. Hier sollte ein Wert zwischen 1200 und 1500 eingegeben sein. Die Standardgroße hangt vom Internet-Verbindungstyp ab:

DHCP, Static IP (Statische IP-Adresse) oder Telstra: 1500

- PPPoE: 1492

PPTP oder L2TP: 1460

Netzwerkeinrichtung

Im Bereich Network Setup (Netzwerkeinrichtung) werden die Einstellungen des Netzwerks geändert, das an die Ethernet-Ports des Routers angeschlossen ist. Die Wireless-Einrichtung erfolgt über die Registerkarte Wireless.

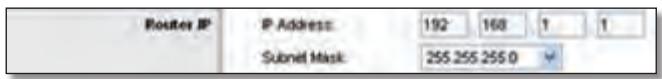

IP-Adresse des Routers

Hierbei handelt es sich sowohl um die IP-Adresse als auch die Subnetzmaske des Routers, vom Standpunkt des Netzwerks aus gesehen.

IP-Adresse des Routers

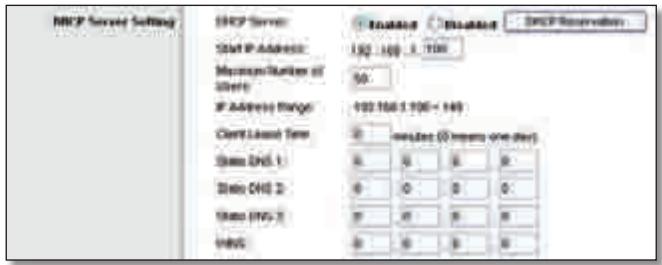

DHCP-Servereinstellungen

Mit diesen Einstellungen konnen Sie die DHCP-Serverfungkction (Dynamic Host Configuration Protocol) des Routers konfigurieren. Der Router kann als DHCP-Server für Ihr Netzwerk verwendet werden. Ein DHCP-Server weist jeder Computer im Netzwerk automatisch eine IP-Adresse zu. Wenn Sie die DHCP-Serverfungkction des Routers aktivieren, müssen Sie darüber sorgen, dass kein anderer DHCP-Server in Ihrnetzwerkvorhanden ist.

"DHCP Server Setting" (DHCP-Servereinstellungen)

DHCP Server (DHCP-Server): Die DHCP-Option istwerkseitig aktiviert. Wenn in Ihrer Netzwerk bereits ein DHCP-Server vorhanden ist oder kein DHCP-Server eingerichtet werden soll, wahlen Sie Disabled (Deaktiviert) aus (daraufhin sind keine weiteren DHCP-Funktionen verfügbar).

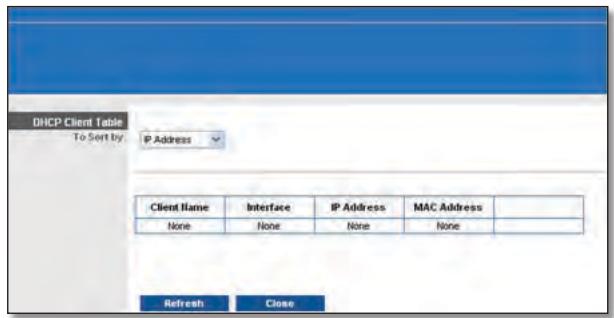

DHCP Reservation (DHCP-Reservierung): Klichen Sie auf diese Schaltfläche, wenn Sie einer MAC-Adresse eine feste lokale IP-Adresse zuweisen möchten.

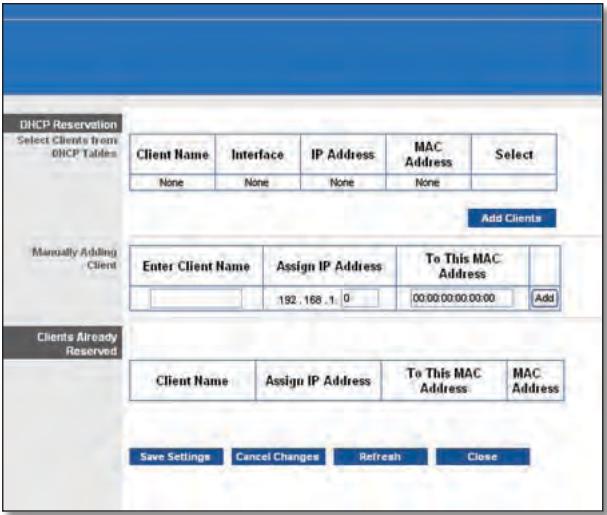

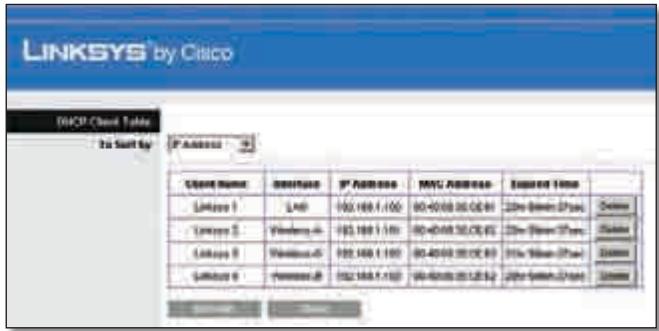

DHCP-Reservierung

Es wird eine Liste mit DHCP-Clients angezeigt, die folgende Informationen enthalt: Client Name (Client-Name), Interface (Schnittstelle), IP Address (IP-Adresse) und MAC Address (MAC-Adresse).

"DHCP Reservation" (DHCP-Reservierung)

- Select Clients from DHCP Table (Clients aus DHCP-Tabellen auswahlen): Klichen Sie auf das Kontrollkastchen Select (Auswahlen), um die IP-Adresse eines Clients zu reservieren. Klichen Sie anschließend auf Add Clients (Clients hinzufugen).

- Manually Adding Client (Manuelles Hinzufugen eines Clients): Wenn Sie eine IP-Adresse manuell zuweisen möchten, geben Sie im Feld Enter Client Name (Client-Namen eingeben) den Name des Clients ein. Geben Sie die gewünschte IP-Adresse im Feld Assign IP Address (IP-Adresse zuweisen) ein. Geben Sie die zugehörige MAC-Adresse im Feld To This MAC Address (Dieser MAC-Adresse zuweisen) ein. Klichen Sie anschließend auf Add (Hinzufugen).

Bereits reservierte Clients

Eine Listemit DHCP-Clients und ihren festen lokalen IP-Adressen wird im unteren Bereich des Fensters angezeigt. Wenn Sie einen Client aus dieser Listelöschen möchten, klichen Sie auf die Schaltflache Remove (Entfernen).

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen. Wenn Sie aktuelle Informationen anzeigen möchten, klichen Sie auf Refresh (Aktualisieren). Um diesen Fenster zu schreiben, klichen Sie auf Close (Schlieben).

Starting IP Address (Start-IP-Adresse): Geben Sie einen Wert ein, mit dem der DHCP-Server beim Zuweisen von IP-Adressen beginnen soll. Da die Standard-IP-Adresse des Routers 192.168.1.1 ist, muss die Start-IP-Adresse 192.168.1.2 oder higher lauten; sie davon 192.168.1.253 jedoch nicht überschreiben. Die Standard-Start-IP-Adresse lautet 192.168.1.100.

Maximum Number of Users (Maximale Anzahl der Benutzer): Geben Sie die maximale Anzahl der PCs ein, denen der DHCP-Server IP-Adressen zuweisen soll. Diese Zahlarf nicht länger als 253 sein. Die Standardeinstellung lautet 50.

IP Address Range (IP-Adressenbereich): Hier entscheidt der Bereich der verfügbaren IP-Adressen.

Client Lease Time (Client-Leasedauer): Bei der Client-Leasedauer handelt es sich um den Zeitraum, über den ein Netzwerkgerät mithilfe seiner aktuellen dynamischen IP-Adresse eine Verbindung mit dem Router herstellen darauf. Geben Sie den Zeitraum in Minuten ein, über den dem Benutzer diese dynamische IP-Adresse gewährt wird. Nach Ablauf these Zeitraums wird dem Benutzer automatisch eine neue dynamische IP-Adresse zugewiesen. Der Standardwert beträgt 0 Minuten, was einen Tag bedeutet.

Static DNS 1-3 (Statisches DNS 1-3): Mit dem DNS (Domain Name System) übersetzt das Internet Domänen- oder Websites-Names in Internetadressen oder URLs. Sie erhalten von ihrem ISP für den DNS-Server mindestens eine IP-Adresse. Wenn Sie eine andere IP-Adresse verwenden möchten, geben Sie diese in eines der Felder ein. Hier können Sie bis zu drei IP-Adressen für den DNS-Server eingeben. Der Router verwendet diese für einen Schnellenen Zugriff auf laufende DNS-Server.

WINS: Mit dem WINS (Windows Internet Naming Service) wird der Datenautausch jeder PCs mit dem Internet verwaltet. Wenn Sie einen WINS-Server verwenden, geben Sie hier die IP-Adresse these Servers ein. Ist dies nicht der Fall, lässt Sie diese Felder leer.

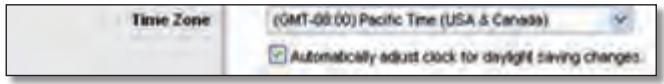

Zeiteinstellung

Time Zone (Zeitzone): Wahlen Sie die Zeitzone, in der sich Ihr Netzwerk befindet, aus thisem ↓Downtown-Menu aus. (Sie konnen die Zeit auch automatisch an die Sommerzeit anpassen halten.)

Zeiteinstellung

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Einrichtung > DDNS

Der Router verfügbar über die Funktion DDNS (Dynamic Domain Name System). Mit DDNS können Sie einer dynamischen Internet-IP-Adresse einen festen Host- und Domännamen zuweisen. DDNS kann sich für das Hosting ihrer eigenen Website, Ihres FTP-Servers oder anderer Server hinter dem Router als nützlich erweisen.

Bevor Sie diese Funktion verwenden können, müssen Sie sich beim DDNS-Dienstanbieter unter www.dyndns.org oder www.TZO.com für den DDNS-Dienst anmelden. Wenn Sie diese Funktion nicht verwenden möchten, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei.

DDNS

DDNS-Dienst

Wenn der verwendete DDNS-Dienst von DynDNS.org zur Verfugung gestellt wird, wahren Sie im Dropout-Menu die Option DynDNS.org aus. Wenn der verwendete DDNS-Dienst von TZO.com zur Verfugung gestellt wird, wahren Sie TZO.com aus. Die im Fenster DDNS verfügbar Funktionen hangen davon ab, welchen DDNS-Dienstanbieter Sie verwenden.

DynDNS.org

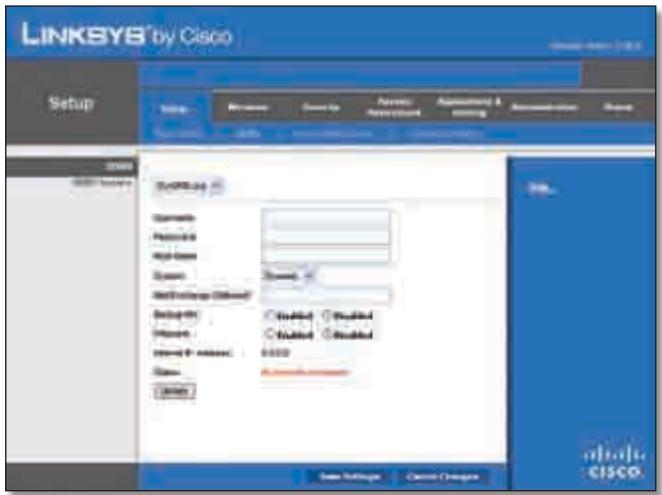

"Setup" (Einrichtung) > "DDNS" > "DynDNS"

User Name (Benutzername): Geben Sie den Benutzernamen für Ihr DDNS-Konto ein.

Password (Password): Geben Sie das Password für Ihr DDNS-Konto ein.

Host Name (Hostname): Hierbei handelt es sich um die vom DDNS-Dienst zugewiesene DDNS-URL.

System: Wahlen Sie den DynDNS-Dienst aus, den Sie verwenden: Dynamic (Dynamisch), Static (Statisch) oder Custom (Benutzerdefiniert). Die Standardauswahl ist Dynamic (Dynamisch)

Mail Exchange (Optional): Geben Sie die Adresse Ihres Mail Exchange-Servers ein, damit E-Mails an ihre DynDNS-Adresse zu Ihr dem Mailserver gelangen.

Backup MX (Sicherung MX): Mit dieser Funktion konnen Sie den Mail Exchange-Server zum Sichern verwenden. Wenn Sie diese Funktion deaktivieren möchten, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei. Zum Aktivieren dieser Funktion wahren Sie Enabled (Aktiviert) aus. Falls Sie sich nicht sicher sind, welche Einstellung Sie auswahlen sollen, gehalten Sie die Standardeinstellung Disabled (Deaktiviert) bei.

Wildcard (Platzhalter): Mit dieser Einstellung konnen Sie Platzhalter für ihren Host aktivieren oder deaktivieren. Wenn ihre DDNS-Adresse beispielsweise myplace.dyndns.org lautet und die Platzhalterfungtion aktiviert ist, Funktioniert x.myplace.dyndns.org ebenso (x ist der Platzhalter). Wenn Sie die Platzhalterfungtion deaktivieren möchten, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei. Wenn Sie die Platzhalterfungtion aktivieren möchten, wahlen Sie die Option Enabled (Aktiviert) aus. Falls Sie sich nicht sicher sind, welche Einstellung Sie auswahlen sollen, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei.

Internet IP Address (Internet-IP-Adresse): Die Internet-IP-Adresse des Routers wird hier angezeigt. Da es sich hierbei um eine dynamische Adresse handelt, kann sie sich ändern.

Status: Hier wird der Status der Verbindung mit dem DDNS-Dienst angezeigt.

Connect (Verbinden): Wenn Sie eine Aktualisierung manuell auslösen möchten, klichen Sie auf diese Schaltfläche.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

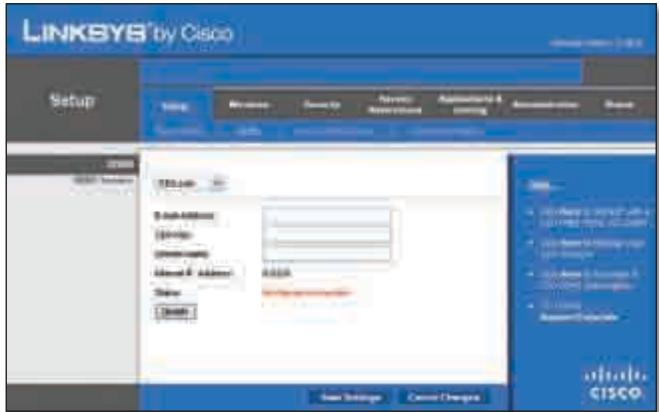

TZ0.com

"Setup" (Einrichtung) > "DDNS" > "TZO"

E-mail Address, TZO Key, Domain Name (E-Mail-Adresse, TZO-Password, Domänename): Geben Sie die Einstellungen des bei TZO eingerichteten Kontos ein.

Internet IP Address (Internet-IP-Adresse): Die Internet-IP-Adresse des Routers wird hier angezeigt. Da es sich hierbei um eine dynamische Adresse handelt, kann sie sich ändern.

Status: Hier wird der Status der Verbindung mit dem DDNS-Dienst angezeigt.

Connect (Verbinden): Wenn Sie eine Aktualisierung manuell auslösen möchten, klichen Sie auf diese Schaltfläche.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

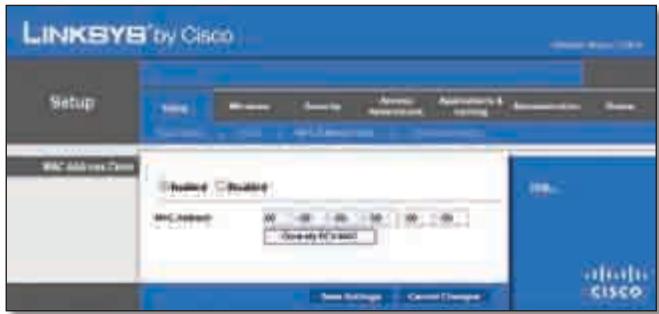

Einrichtung > MAC-Adresse kopieren

Eine MAC-Adresse ist ein 12-stelliger Code, der einem einzigen Hardwareobjekt zu Identifikationszwecken zugewiesen wird. Bei einigen ISPs (Internet Service Provider) ist für den Internetzugang die Registriierung einer MAC-Adresse erforderlich. Wenn Sie die MAC-Adresse nicht erneut bei ihrem ISP registrierten möchten, können Sie dem Router die aktuell bei ihrem ISP registrierte MAC-Adresse mit der Funktion zum Kopieren von MAC-Adressen zuweisen.

"Setup" (Einrichtung) > "MAC Address Clone" (MAC-Adresse kopieren)

MAC-Adresse kopieren

Enabled/Disabled (Aktiviert/Deaktiviert): Um die MAC-Adresse zu kopieren, wahren Sie die Option Enabled (Aktiviert) aus.

MAC Address (MAC-Adresse): Geben Sie hier die bei Ihr dem ISP registrierte MAC-Adresse ein.

Clone My PC's MAC (MAC-Adresse des PCs kopieren): Klichen Sie auf diese Schaltfläche, um die MAC-Adresse des Computers zu kopieren, den Sie gegenwärtig verwenden.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Einrichtung > Erweitertes Routing

In thisem Fenster werden die erweiterten Funktionen des Routers eingerichtet. Mit der Option Operating Mode (Betriebsmodus) können Sie die Arten der von Ihnen verwendeten erweiterten Funktionen auswahlen. Mit Dynamic Routing (Dynamisches Routing) wird die Paketübertragung in ihrem Netzwerk automatisch angepasst. Mit Static Routing (Statisches Routing) wird eine feste Route zu einem anderen Netzwerkziel festgelegt.

"Setup" (Einrichtung) > "Advanced Routing" (Erweitertes Routing)

Erweitertes Routing

NAT

Enabled/Disabled (Aktiviert/Deaktiviert): Wenn die Internetverbindung Ihres Netzwerks über diesen Router staatfindet, behalten Sie die Standardeinstellung Enabled (Aktiviert) bei. Wenn sich ein weiterer Router in Ihr dem Netzwerk befindet, wahlen Sie Disabled (Deaktiviert) aus. Wenn Sie die Einstellung NAT deaktivieren, wird die Einstellung Dynamic Routing (Dynamisches Routing) aktiviert.

Dynamisches Routing (RIP)

Enabled/Disabled (Aktiviert/Deaktiviert): Mit dieser Funktion kann sich der Router automatisch an Änderungen in der physischen Anordnung des Netzwerks anpassen und Routing-Tabellen mit weiteren Routern austauschen. Der Router legt die Route der Netzwerkpakete auf der Grundlage der gingsten Anzahl von so genannten Hops (Sprüngen) zwischen Quelle und Ziel fest. Wenn Sie die Einstellung NAT aktivieren, wird die Einstellung Dynamic Routing (Dynamisches Routing) automatisch deaktiviert. Wenn die Einstellung NAT deaktiviert ist, steht diese Funktion zur Verfügung. Wahlen Sie Enabled (Aktiviert), um die Funktion Dynamic Routing (Dynamisches Routing) zu verwenden.

Statisches Routing

Eine staatische Route ist ein vordefinierter Pfad, über den Netzwerkinformationen an einen bestimmten Host oder ein bestimmtes Netzwerk übertragen werden. Geben Sie die unter beschrieben Informationen ein, um eine neue staatische Route einzurichten.

Route Entries (Routeneinträge): Um eine staticische Route zwischen dem Router und einem anderen Netzwerk einzurichten, wahren Sie aus der Dropout-Liste eine Zahl aus. Klichen Sie auf Delete This Entry (Diesen Eintraglöschen), um eine staticische Route zulöschen.

Enter Route Name (Routennamen eingeben): Geben Sie hier einen Namen für die Route ein (maximal 25 alphanumeric Zeichen).

Destination LAN IP (IP-Adresse des Ziel-LANs): Bei der IP-Adresse des Ziel-LANs handelt es sich um die Adresse des entfernten Netzwerks oder Hosts, dem Sie eine staticiche Route zuweisen möchten.

Subnet Mask (Subnetzmaske): Die Subnetzmaske bestimmt, welcher Teil einer Ziel-LAN-IP-Adresse den Netzwerkbereich und welcher Teil den Hostbereich darstellt.

Gateway: Hierbei handelt es sich um die IP-Adresse des Gateway-Geräts, das eine Verbindung zwischen dem Router und dem Remote-Netzwerk bzw. -Host ermöglich.

Interface (Schnittstelle): These Schnittstelle gibt an, ob sich die Ziel-IP-Adresse im LAN & Wireless (Ethernet- und Wireless-Netzwerke) oder WAN (Internet) befindet.

Klichen Sie auf Show Routing Table (Routing-Tabelle anzeigen), um die bereits von Ihnen eingerichteten statischen Routen anzuzeigen.

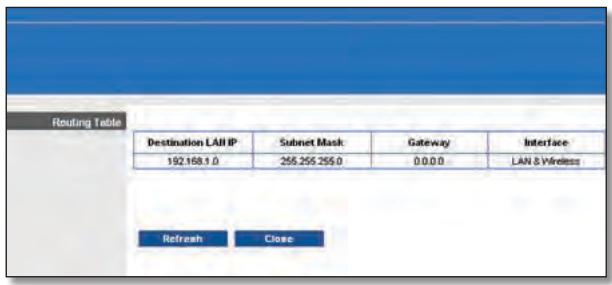

"Advanced Routing" (Erweitertes Routing) > „Routing Table" (Routing-Tabelle)

Routing-Tabelle

Für jeder Route werden die IP-Adresse des Ziel-LANs, die Subnetzmaske, das Gateway und die Schnittstelle angezeigt. Klichen Sie auf Refresh (Aktualisieren), um die angezeigten Informationen zuactualisieren. Klichen Sie zum Schlieben, these Fensters auf die Schaltfläche Close (Schlieben).

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Wireless > Grundlegende Wireless-Einstellungen

In thisem Fenster werden die grundlegenden Einstellungen für den Wireless-Netzwerkbetrieb festgelegt.

Es gibt zwei möglichkeiten zur Konfiguration der Wireless-Netzwerke eines Routers, manuell und WPS (Wi-Fi Protected Setup).

Bei Wi-Fi Protected Setup handelt es sich um eine Funktion, mit der Sie auf einfache Weise das Wireless-Network einrichten können. Wenn Sie Clientgeräte haben, beispelsweise Wireless-Adapter, die Wi-Fi Protected Setup unterstützen, können Sie Wi-Fi Protected Setup verwenden.

Configuration View (Konfigurationsansicht): Wahlen Sie zur manuellen Konfiguration des Wireless-Netzwerks Manual (Manuell) aus.fahren Sie mit dem Abschnitt „Basic Wireless

Settings" (Grundlegende Wireless-Einstellungen) fort. Wenn Sie Wi-Fi Protected Setup verwenden möchten, wahren Sie Wi-Fi Protected Setup. Fahren Sie mit dem Abschnitt „Wi-Fi Protected Setup" fort.

Grundlegende Wireless-Einstellungen

"Wireless" > "Basic Wireless Settings" (Grundlegende Wireless-Einstellungen (Manuelle Einrichtung))

Wireless Band (Wireless-Band): Hiermit konnen Sie den 2,4-GHz- oder 5,0-GHz-Frequenzbereich auswahlen.

Network Mode (Netzwerkmodus): In this dem Dropout-Menu können Sie die Wireless-Standards auswahlen, die in Ihr Netzwerk ausgeführten werden. Wenn Ihr Netzwerk Wireless-N-, Wireless-G- und Wireless-B-Geräte enthalt, behalten Sie die Standardeinstellung Mixed (Gemisch) bei. Wenn Ihr Netzwerk Wireless-G- und Wireless-B-Geräte enthalt, wahren Sie die Option BG-Mixed (BG-Gemisch) aus. Wenn ausschließlich Wireless-N-Geräte vorhanden sind, wahren Sie Wireless-N Only (Nur Wireless-N) aus. Wenn ausschließlich Wireless-G-Geräte vorhanden sind, wahren Sie Wireless-G Only (Nur Wireless-G). Wenn ausschließlich Wireless-B-Geräte vorhanden sind, wahren Sie Wireless-B Only (Nur Wireless-B). Wenn sich in Ihr Netzwerk keine Wireless-Geräte befinden, wahren Sie Disabled (Deaktiviert) aus.

Network Name (SSID) (Netzwerkname (SSID)): Bei der SSID handelt es sich um den Netzwerknamen, der von allen Punkten im Wireless-Network verwendet wird. Die SSID muss für alle Geräte im Wireless-Network identisch sein. Für die maximal 32 Zeichen lange SSID dürfen alle Zeichen der Tastatur verwendet werden. Es wird zwischen Groß- und Kleinschreibung 参数lich. Stellen Sie safer, dass diese Einstellung für alle Punkte im Wireless-Network dieselbe ist. Um die Sicherheit zu erhöhen, sollen den Sie die Standard-SSID (linksys) in einen eindeutigen Namen ändern.

Channel Width (Kanalbreite): Wahlen Sie die Option Auto (Automatisch), wenn der Router automatisch die korrekte Kanalbreite (20 MHz oder 40 MHz) ermitteln soll, oder wahren Sie die Standardeinstellung 20 MHz only (nur 20 MHz), wenn der Router nur im Modus Wireless-B und Wireless-G arbeiten soll. Die Beste Leistung erzielen Sie, wenn Sie die Einstellung Auto (Automatisch) beibehalten.

Wide Channel (Zusatzkanal): Wenn Sie Wide - 40MHz Channel (40-MHz-Zusatzkanal) als Einstellung für Radio Band (Frequenzband) ausgewählten haben, steht die Einstellung für ihren primären Wireless-N-Kanal zur Verfugung. Wahlen Sie im ↓Downtown-Menu einen beliebigen Kanal aus. Wenn Sie sich nicht sicher sind, welchen Kanal Sie wahlen sollen, behalten Sie die Standardeinstellung Auto (Automatisch) bei.

Channel (Kanal): Wahlen Sie einen Canal von 1 bis 11 oder die Standardeinstellung Auto (Automatisch).

SSID Broadcast (SSID-Übertragung): Wenn Wireless-Clients im lokalen Netzwerk nach einer Verbindung zu Wireless-Netzwerken suchen, erkennen sie die Übertragung der SSID über den Router. Zur Übertragung der SSID des Routers gehalten Sie die Standardeinstellung Enabled (Aktiviert) bei. Wenn Sie die SSID des Routers nicht übertragen möhen, wahlen Sie Disabled (Deaktiviert) aus.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Sie können aus drei Methoden auswahlen. Verwenden Sie die Methode, die auf das Clientgerät zutriftt, das Sie konfigurieren müssen.

HINWEIS: Wi-Fi Protected Setup kann jeweils nur ein Clientgerät konfigurieren. Wiederholen Sie die Anweisungen für jedem Clientgerät, das Wi-Fi Protected Setup unterstützt.

1. Methode

Verwenden Sie diese Methode, wenn das Clientgerät über eine Wi-Fi Protected Setup-Taste verfügbar.

- Drücken Sie auf dem Clientgerät die Taste Wi-Fi Protected Setup.

- Klichen Sie auf thism Bildschirm auf die Schaltfläche Wi-Fi Protected Setup.

- Wenn die Konfiguration des Clientgeräts beendet ist, klichen Sie auf OK. Weitere Anweisungen finden Sie in der Dokumentation oder erhalten Sie von dem Clientgerät.

2. Methode

Verwenden Sie diese Methode, wenn das Clientgerät über einen Wi-Fi Protected Setup-PIN verfügbar.

- Geben Sie die PIN-Nummer in das dazu vorgesehene Feld auf diesen Bildschirm ein.

-

Klichen Sie dann auf Register (Registrieren).

-

Wenn die Konfiguration des Clientgeräts beendet ist, klichen Sie auf OK. Weitere Anweisungen finden Sie in der Dokumentation oder erhalten Sie von dem Clientgerät.

3. Methode

Verwenden Sie diese Methode, wenn das Clientgerät die PIN des Routers abfragt.

- Geben Sie die PIN-Nummer ein, die auf diesen Bildschirm angegeben ist. (Sie finden die Nummer auch auf dem Etikett auf der Unterseite des Routers.)

- Wenn die Konfiguration des Clientgeräts beendet ist, klichen Sie auf OK. Weitere Anweisungen finden Sie in der Dokumentation oder erhalten Sie von dem Clientgerät.

Wi-Fi Protected Setup Status (Wi-Fi Protected Setup-Status), Network Name (SSID) (Netzwerkname (SSID)), Security (Sicherheit), Encryption (Verschlussung) und Passphrase werden im unteren Fensterbereich angezeigt.

HINWEIS: Wenn Sie Clientgeräte haben, die Wi-Fi Protected Setup nicht unterstützen, konfigurieren Sie diese unter Beachtung der Wireless-Einstellungen manuell.

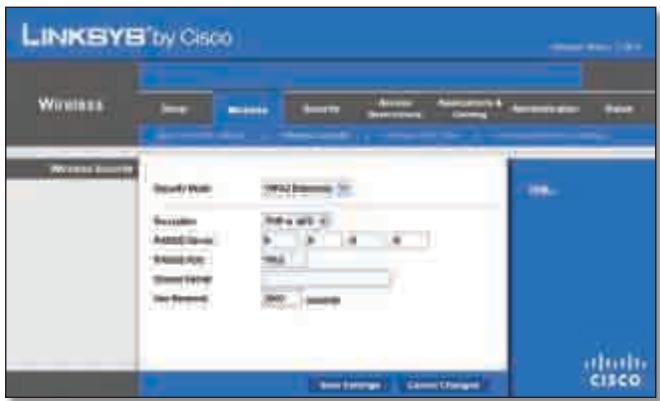

Wireless > Wireless-Sicherheit

Im Fenster Wireless Security (Wireless-Sicherheit) wird die Sicherheit Ihres Wireless-Networks konfiguriert. Der Router unterstützt sechs Optionen für den Wireless-Sicherheitsmodus: WPA Personal, WPA Enterprise, WPA2 Personal, WPA2 Enterprise, RADIUS und WEP. (WPA steht für Wi-Fi Protected Access. Dies ist ein higherer Sicherheitsstandard als die WEP-Verschlusselung. WEP steht für Wired Equivalent Privacy und RADIUS für Remote Authentication Dial-In User Service.) Im Folgenden werden diese sechs Sicherheitsstandards kurz erläutert. Genauere Anweisungen zur Konfiguration der Wireless-Sicherheit des Routers erhalten Sie in „Kapitel 2: Wireless-Sicherheit".

Wireless-Sicherheit

Sicherheitsmodus

Wahlen Sie die Sicherheitsmethode für Ihr Wireless-Netzwerk aus. Wenn Sie keine Wireless-Sicherheit verwenden möchten, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei.

WPA-Personal

HINWEIS: Wenn Sie WPA verwenden, MUSS jeder Gerät im Wireless-Netzwerk dieselbe WPA-Methode und denselben gemeinsamen Schlüssel verwenden, damit das Wireless-Netzwerk ordnungsgemäß Funktioniert.

"Security Mode" (Sicherheitsmodus) >,WPA Personal" (WPA-Personal)

Passphrase: Geben Sie eine Passphrase bestehend aus 8 bis 63 Zeichen ein.

Key Renewal (Schlüsselerneuerung): Legen Sie den Zeitaum für die Ernauerung des Schlüssels fest. Diese Zeitangabe teilt dem Router mit, wie oft die Verschlüsselungsschlüssel auszuauschen sind. Der Standard-Zeitaum für die Ernauerung des Schlüssels liegt bei 3600 Sekunden.

WPA2-Personal

"Security Mode" (Sicherheitsmodus) > "WPA2 Personal" (WPA2-Personal)

Encryption (Verschlusselung): WPA2 Unterstützung zwei Verschlusselungsmethoden (TKIP und AES) mit dynamischen Verschlusselungsschlüssen. Wahlen Sie den gewünschten Algorithmus, AES bzw. TKIP oder AES, aus. Die Standardeinstellung ist TKIP oder AES.

Passphrase: Geben Sie eine Passphrase bestehend aus 8 bis 63 Zeichen ein.

Key Renewal (Schlüsselerneuerung): Legen Sie den Zeitraum für die Ernauerung des Schlüssels fest. Diese Zeitangabe teilt dem Router mit, wie oft die Verschlüsselungsschlüssel auszuauschen sind. Der Standard-Zeitraum für die Ernauerung des Schlüssels liegt bei 3600 Sekunden.

WPA-Enterprise

Bei dieser Option wird WPA in Kombination mit einem RADIUS-Server verwendet. (These Vorgehensweise sollen nur verwendet werden, wenn ein RADIUS-Server mit dem Router verbunden ist.)

"Security Mode" (Sicherheitsmodus) > "WPA Enterprise" (WPA-Enterprise)

RADIUS Server (RADIUS-Server): Geben Sie die IP-Adresse des RADIUS-Servers ein.

RADIUS Port (RADIUS-Port): Geben Sie die Port-Nummer des RADIUS-Servers ein. Der Standardwert lautet 1812.

Shared Secret (Gemeinsames Geheimnis): Geben Sie den Schlüssel ein, der vom Router und dem zugehörigen Server gemeinsam verwendet wird.

Key Renewal (Schlüsselerneuerung): Legen Sie den Zeitraum für die Ernauerung des Schlüssels fest. Diese Zeitangabe teilt dem Router mit, wie oft die Verschlüsselungsschlüssel auszuauschen sind. Der standardmäßige Zeitraum für die Ernauerung des Gruppenschlüssels liegt bei 3600 Sekunden.

WPA2-Enterprise

Bei dieser Option wird WPA2 in Kombination mit einem RADIUS-Server verwendet. (These Vorgehensweise sollen nur verwendet werden, wenn ein RADIUS-Server mit dem Router verbunden ist.)

"Security Mode" (Sicherheitsmodus) > WPA2 Enterprise

(WPA2-Enterprise)

Encryption (Verschlusselung): WPA2 Unterstützung zwei Verschlusselungsmethoden (TKIP und AES) mit dynamischen Verschlusselungsschlüssen. Wahlen Sie den gewürschten Algorithmus, AES bzw. TKIP oder AES, aus. Die Standardeinstellung ist TKIP oder AES.

RADIUS Server (RADIUS-Server): Geben Sie die IP-Adresse des RADIUS-Servers ein.

RADIUS Port (RADIUS-Port): Geben Sie die Port-Nummer des RADIUS-Servers ein. Der Standardwert lautet 1812.

Shared Secret (Gemeinsames Geheimnis): Geben Sie den Schlüssel ein, der vom Router und dem zugehörigen Server gemeinsam verwendet wird.

Key Renewal (Schlüsselerneuerung): Legen Sie den Zeitraum für die Ernauerung des Schlüssels fest. Diese Zeitangabe teilt dem Router mit, wie oft die Verschlüsselungsschlüssel auszuauschen sind. Der standardmäßige Zeitraum für die Ernauerung des Gruppenschlüssels liegt bei 3600 Sekunden.

RADIUS

Bei dieser Option wird WEP in Kombination mit einem RADIUS-Server verwendet. (These Vorgehensweise sollen nur verwendet werden, wenn ein RADIUS-Server mit dem Router verbunden ist.)

"Security Mode" (Sicherheitsmodus) > "RADIUS"

WICHTIG: Wenn Sie die WEP-Verschlussung verwenden, MUSS jeder Gerät im Wireless-Netzwerk dasselbe WEP-Verschlussungsverfahren und denselben WEP-Verschlussungsschluss verwenden, damit das Wireless-Netzwerk ordnungsgemäß Funktioniert.

RADIUS Server (RADIUS-Server): Geben Sie die IP-Adresse des RADIUS-Servers ein.

RADIUS Port (RADIUS-Port): Geben Sie die Port-Nummer des RADIUS-Servers ein. Der Standardwert lautet 1812.

Shared Secret (Gemeinsames Geheimnis): Geben Sie den Schlüssel ein, der vom Router und dem zugehörigen Server gemeinsam verwendet wird.

Encryption (Verschlusselung): Wahlen Sie eine WEP-Verschlusselungsstufe aus: 40/64bits (10 hex digits) (40/64 Bit (10 Hexadzimalziffern)) oder 104/128 bits (26 hex digits) (104/128 Bit (26 Hexadzimalziffern)). Der Standardwert lautet 40/64 bits (10 hex digits) (40/64-Bit (10 Hexadzimalziffern)).

Passphrase: Geben Sie eine Passphrase zur automatischen Erstellung von WEP-Schlüssen ein. Klichen Sie anschließend auf Generate (Generieren).

Key 1 (Schlüssel 1): Wenn Sie keine Passphrase eingegeben haben, geben Sie den bzw. die Schlüssel manuell ein.

WEP

WEP ist eine einfache Verschlussungsmethode, die nicht so sicher wie WPA ist.

"Security Mode" (Sicherheitsmodus) > "WEP"

Encryption (Verschlusselung): Wahlen Sie eine WEP-Verschlusselungsstufe aus: 40/64bits (10 hex digits) (40/64 Bit (10 Hexadzimalziffern)) oder 104/128 bits (26 hex digits) (104/128 Bit (26 Hexadzimalziffern)). Der Standardwert lautet 40/64 bits (10 hex digits) (40/64-Bit (10 Hexadzimalziffern)).

Passphrase: Geben Sie eine Passphrase zur automatischen Erstellung von WEP-Schlüssen ein. Klichen Sie anschließend auf Generate (Generieren).

Key 1 (Schlüssel 1): Wenn Sie keine Passphrase eingebehen haben, geben Sie den bzw. die Schlüssel manuell ein.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Der Wireless-Zugriff kann mithilfe der MAC-Adressen der Wireless-Geräte innerhalb des Übertragungsbereichs Ihres Netzwerks gefiltert werden.

Enabled/Disabled (Aktiviert/Deaktiviert): Um Wireless-Benutzer nach der MAC-Adresse zu filtern, wobei der Zugriff entweder zugelassen oder verweigert wird, klichen Sie auf Enabled (Aktiviert). Wenn Sie die Benutzer nicht nach der MAC-Adresse filtern möchten, behalten Sie die Standardeinstellung Disabled (Deaktiviert) bei.

Zugriffsbeschränkung

Prevent (Verweigern): Aktivieren Sie diese Option, um den Wireless-Zugriff nach MAC-Adresse zu verweigern. Diese Option ist standardmäßig aktiviert.

Permit (Zulassen): Aktivieren Sie diese Option, um den Wireless-Zugriff nach MAC-Adresse zuzulassen. Diese Option ist standardmäßig deaktiviert.

MAC-Adressen-Filterliste

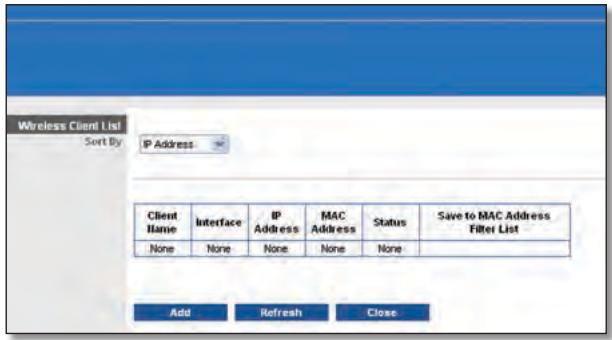

Wireless Client List (liste der Wireless-Clients): Klichen Sie hier, um das Fenster Wireless Client List (liste der Wireless-Clients) zu öffnen.

"Wireless Client List" (Liste der Wireless-Clients)

Liste der Wireless-Clients

In diesen Fenster werden Computer und andere Geräte im Wireless-Netzwerk angezeigt. Die Liste kann nach Client Name (Client-Name), Interface (Schnittstelle), IP Address (IP-Adresse), MAC Address (MAC-Adresse) und Status sortiert werden.

Aktivieren Sie das Kontrollkästchen Save to MAC Address Filter List (In der MAC-Adressen-Filterliste speichern) für jedem Gerät, das Sie der MAC-Adressen-Filterliste hinzufugen möchten. Klichen Sie anschließend auf Add (Hinzufügen).

Wenn Sie aktuelle Informationen abrufen möchten, klichen Sie auf Refresh (Aktualisieren). Wenn Sie these Fenster schreiben und zum Fenster Wireless MAC Filter (Wireless-MAC-Filter) zurückkehren möchten, klichen Sie auf Close (Schlieben).

MAC 01-50: Geben Sie die MAC-Adressen der Geräte ein, deren Wireless-Zugriff Sie blockieren oder zulassen möchten.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

Wireless > Erweiterte Wireless-Einstellungen

Im Fenster Advanced Wireless Settings (Erweiterte Wireless-Einstellungen) werden erweiterte Wireless-Funktionen für den Router eingestellt. Diese Einstellungen sollenn nur von einem erfahrenen Administrator angepasst werden, da falsche Einstellungen die Leistung im Wireless-Betrieb beeinträchtigen konnen.

"Wireless" > "Advanced Wireless Settings" (Erweiterte Wireless-Einstellungen)

Erweiterte Wireless-Einstellungen

AP Isolation (AP-Isolierung): Alle Wireless-Clients und Wireless-Geräte in Ihrnetzwerk werden voneinander isoliert. Wireless-Geräte können während dem Router kommunizieren, aber nicht miteinander. Klichen Sie zur Verwendung dieser Funktion auf Enabled (Aktiviert). Die AP-Isolierung ist standardmäßig deaktiviert.

Frame Burst (Rahmen-Burst): Durch Aktivieren dieser Option wird die Leistung Ihres Netzwerks gesteigert. Dies hängt jedoch vom Hersteller ihrer Wireless-Produkte ab. Behalten Sie zur Verwendung dieser Option die Standardeinstellung Enabled (Aktiviert) bei. Andernfalls wahlen Sie Disabled (Deaktiviert) aus.

Authentication Type (Authentifizierungstyp): Standardmäßig ist die Option Auto (Automatisch) ausgewählt, mit der sowohl der Authentifizierungstyp Open System (Offenes System) als auch Shared Key (Gemeinsamer Schlüssel) verwendet werden kann. Beim Authentifizierungstyp Open System (Offenes System) verwenden Absender und Empfänger KEINEN WEP-Schlüssel zur Authentifizierung. Beim Authentifizierungstyp Shared Key (Gemeinsamer Schlüssel) verwenden Absender und Empfänger einen WEP-Schlüssel zur Authentifizierung. Soll nur die Authentifizierung mit gemeinsamem Schlüssel zugelassen werden, während Sie Shared Key (Gemeinsamer Schlüssel) aus.

Basic Rate (Grundrate): These Einstellung verkorpert keine einzelné Übertragungsrate, sondern eine Reihe von Raten, mit denen der Router übertragen kann. Der Router teilt anderen Wireless-Geräten im Netzwerk seine Grundrate mit, sodass besteht ist, welche Raten verwendet werden. Der Router gibt außerdem besteht, dass automatisch die optimale Übertragungsrate ausgewähl wird. Die Standardeinstellung ist Default (Standard), wenn der Router bei allen standardmäßigen Wireless-Raten (1 - 2 Mbit/s, 5,5 Mbit/s, 11 Mbit/s, 18 Mbit/s und 24 Mbit/s) Übertragungen ausführten kann. Weitere verfügbar Optionen sind 1-2Mbps (1 - 2 Mbit/s) für die Verwendung mit ätherer Wireless-Technologie und All (Alle), wenn der Router bei allen Wireless-Raten Daten übertragen kann. Die Grundrate stellt nicht die tatsächliche Datenübertragungsrate dar. Wenn Sie die Datenübertragungsrate des Routers festlegen möchten, konfigurieren Sie die Einstellung Transmission Rate (Übertragungsrate).

Transmission Rate (Übertragungsrate): Die Datenübertragungsrate sollte gemäß der Geschwindigkeit des Wireless-Netzwerks eingestellt werden. Sie können aus einer Reihe von Übertragungsgeschwindigkeiten oder die Option Auto

(Automatisch) auswahlen, mit der der Router automatisch diechnellsmögliche Datenrate verwendet und die Funktion fürautomatischesFallback aktiviert wird. Mit der Funktion fürautomatischesFallback wird die optimale Verbindungsgeschwindigkeitzwischen dem Router und einemWireless-Clientermittelt.DieStandardeinstellung lautet Auto (Automatisch).

N-Transmission Rate (N-Übertragungsrate): Die Datenübertragungsrate solle gemäß der Geschwindigkeit des Wireless-Netzwerks eingestellt werden. Sie können aus einer Reihe von Übertragungsgeschwindigkeiten oder die Option Auto (Automatisch) auswahlen, mit der der Router automatisch diechnellsmögliche Datenrate verwendet und die Funktion für automatischesFallback aktiviert wird. Mit der Funktion für automatisches Rückback wird die optimale Verbindungsgeschwindigkeit zwischen dem Router und einem Wireless-Client ermittelt. Die Standardeinstellung lautet Auto (Automatisch).

CTS Protection Mode (CTS-Schutzmodus): Der Router verwendet automatisch den CTS (Clear-To-Send)-Schutzmodus, wenn bei ihren Wireless-N- und Wireless-G-Produkten schwerwiegende Probleme auftreten und diese in einer Umgebung mit hohem 802.11b-Datenverkehrsaufkommen keine Übertragungen an den Router ausführten konnen. Diese Funktion verbessertzar die Fähigkeit des Routers, alle Wireless-N- und -G-Übertragungen zu empfangen, verringgert jedoch auch betrachtlich seine Leistung. Die Standardeinstellung lautet Auto (Automatisch).

Beacon Interval (Beacon-Interval): Geben Sie einen Wert zwischen 1 und 65.535 Milliseconden ein. Der Wert des Beacon-Intervals gibt das Sendeinterval des Beacons an. Ein Beacon ist eine Paketübertragung des Routers zur Synchronisierung des Wireless-Netzwerks. Der Standardwert ist 100.

DTIM Interval (DTIM-Interval): Dieser Wert (zwischen 1 und 255) gibt das Intervall der DTIM (Delivery Traffic Indication Message) an. Ein DTIM-Feld ist ein Zeitkontrollfeld, das die Clients über das{nachste Fenster informiert, in dem nach Broadcast- und MulticastMeldungen gesucht wird. Wenn der Router Broadcast- oder Multicast-Meldungen fur die zugewiesenClients gesuffert hat, sendet er die{nachste DTIM mit einem DTIM-Intervallwert. Die zugewiesenClients empfangen das Beacon-Signal und sind zum Empfang der Broadcast- und Multicast-Meldungen bereit. Der Standardwert lautet 1.

Fragmentation Threshold (Fragmentierungsschwelle): Thiser Wert gibt die maximale Höhe eines Pakets an, bevor die Daten in mehrere Pakete unterteilt werden. Wenn Sie eine hohe Paketfehlerrate feststellen, können Sie die Fragmentierungsschwelleleitung anheben. Liegt die Fragmentierungsschwelle zu niedrig, kann dies zu einer Herabsetzung der Netzwerkleistung führen. Es wird empfohlen, den Standardwert nur gingefugig zu senken. In den meisten Fälle sollte der Standardwert der Fragmentierungsschwelle von 2346 beibehalten werden.

RTS Threshold (RTS-Schwelle): Bei einem schwankenden Datenfluss wird nur eine gingefügte Senkung des Standardwerts von 2347 empfohlen. Ist ein Netzwerkpaket kleiner als die voreingestellte RTS-Schwellengroße (Request to Send), wird der RTS/CTS-Mechanismus nicht aktiviert. Der Router sendet RTS-Blöcke (RTS = Request to Send) an eine bestimmte Empfangsstation und handelt das Senden eines Datenblocks aus. Nach dem Empfang eines RTS-Blocks anteortet die Wireless-Station mit einem CTS-Block (Clear to Send), um das Recht, mit der Übertragung zu beginnen, zu bestätigen. Der RTS-Schwellenwert sollte bei seinem Standardwert 2347 belassen werden.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerten), um ihre Änderungen zu verwerten.

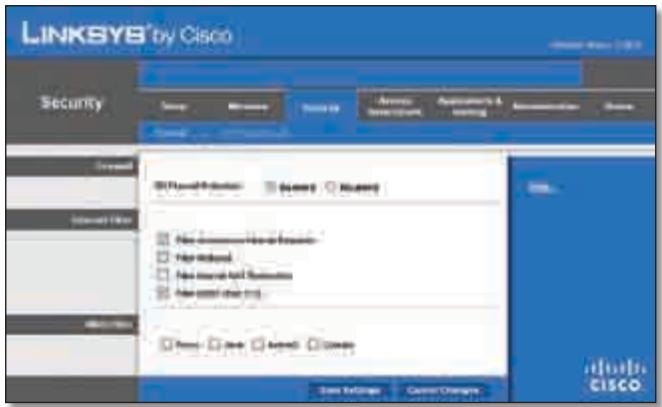

Sicherheit > Firewall

Das Fenster Firewall dient zum Konfigurieren einer Firewall, die verschiedene Arten unerwünschten Datenverkehrs im lokalen Netzwerk des Gateways Herausfiltern kann.

"Security" (Sicherheit) > "Firewall"

Firewall

SPI Firewall Protection (SPI-Firewall-Schutz): Wenn Sie Firewall-Schutz verwenden möchten, behalten Sie die Standardeinstellung Enabled (Aktiviert) bei. Wahlen Sie Disabled (Deaktivieren), um den Firewall-Schutz zu deaktivieren.

Internet-Filter

Filter Anonymous Internet Requests (Anonyme Internet-Anfragen filtrn): These Funktion macht es schwieriger, von außen in Ihr Netzwerk einzudringen. These Funktion ist standardmäßig aktiviert. Deaktivieren Sie die Funktion, um anonyme Internetanforderungen zuzulassen.

Filter Multicast (Multicast filter): Multicast ermittelicht mehrere gleichzeitige Übertragungen an bestimmte Empfänger. Wenn Multicastung zugelassen ist, können IP-Multicast-Pakete über den Router an die entsprechenden Computer weitergeleitet werden. Aktivieren Sie die Funktion, wenn Multicast-Übertragungen gefiltert werden sollen. Diese Funktion ist standardmäßig deaktiviert.

Filter Internet NAT Redirect (Internet-NAT-Umleitung filtrn): Mit dieser Funktion wird mithilfe der Port-Weiterleitung der Zugriff auf lokale Server von Computern in einem lokalen Netzwerk blockiert. Wahlen Sie diese Funktion aus, wenn die Internet-NAT-Umleitung gefiltert werden soll. Diese Funktion ist standardmäßig nicht aktiviert.

Filter IDENT (Port 113) (IDENT-Port 113 filter): Mit dieser Funktion wird verhindert, dass der Port 113 von Geräten außerhalb ihres lokalen Netzwerks abgefragt wird. Diese Funktion ist standardmäßig aktiviert. Deaktivieren Sie diese Funktion gegebenenfalls.

Web-Filter

Proxy: Die Verwendung von WAN-Proxy-Servern kann die Sicherheit des Gateways beeinträchtigen. Wenn Sie die Proxy-Filterung verweigern, wird der Zugriff auf alle WAN-Proxy-Server deaktiviert. Wahlen Sie diese Funktion aus, um die Proxy-Filterung zu aktivieren. Deaktivieren Sie die Funktion, um Proxy-Zugriff zuzulassen.

Java: Java ist eine Programmiersprache für Websites. Wenn Sie Java ablehnen, haben Sie möglicherweise keinen Zugriff auf Websites, die mit dieser Programmiersprache erstellt wurden. Wahlen Sie diese Funktion aus, um die Java-Filterung zu aktivieren. Deaktivieren Sie die Funktion, um Java-Nutzung zuzulassen.

ActiveX: ActiveX ist eine Programmiersprache für Websites. Wenn Sie ActiveX ablehnen, haben Sie möglicherweise keinen Zugriff auf Websites, die mit dieser Programmiersprache erstellt wurden. Wahlen Sie diese Funktion aus, um die ActiveX-Filterung zu aktivieren. Deaktivieren Sie die Funktion, um Nutzung von ActiveX zuzulassen.

Cookies: Bei einem Cookie handelt es sich um Daten, die von Websites auf einem Computer gespeichert und bei der Interaktion mit diesen Sites verwendet werden. Wahlen Sie diese Funktion, um Cookies zu filtern. Deaktivieren Sie die Funktion, um Cookie-Nutzung zuzulassen.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerten), um ihre Änderungen zu verwerten.

Sicherheit >VPN-Passthrough

Mithilfe des Fensters VPN Passthrough (VPN-Passthrough) konnen Sie VPN-Tunnel zulassen und die Daten mithilfe der Protokolle IPSec, PPTP oder L2TP durch die Firewall des Routers leiten.

IPSec Passthrough (IPSec-Passthrough): IPSec (Internet Protocol Security) ist ein Protokollsatz, der zur Implementierung eines sicheren Paketaustauschs auf der IP-Ebene verwendet wird. Um IPSec-Tunnel durch den Router zuzulassen, behalten Sie die Standardeinstellung Enabled (Aktiviert) bei.

PPTP Passthrough (PPTP-Passthrough): Mit PPTP (Point-to-Point Tunneling Protocol) kann das Point-to-Point Protocol (PPP) über einen Tunnel durch ein IP-Netzwerk geleitet werden. Um PPTP-Tunnel durch den Router zuzulassen, behalten Sie die Standardeinstellung Enabled (Aktiviert) bei.

L2TP Passthrough (L2TP-Passthrough): Mit der Methode L2TP (Layer 2 Tunneling Protocol) werden Point-to-Point-Sitzungen über das Internet auf der Ebene 2 aktiviert. Um L2TP-Tunnel durch den Router zuzulassen, behalten Sie die Standardeinstellung Enabled (Aktiviert) bei.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

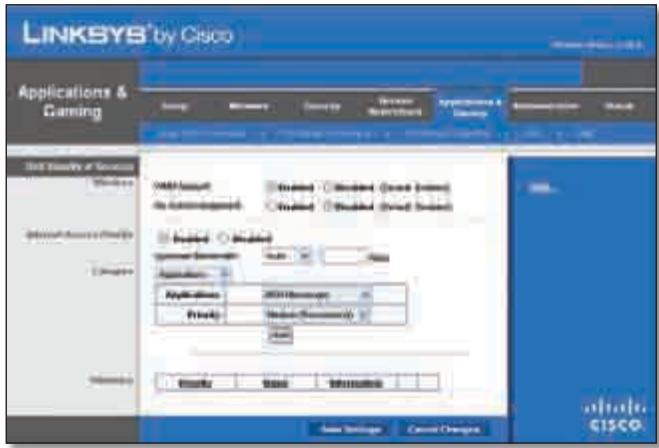

Zugriffsbeschränkungen > Internetzugriff

Im Fenster Internet Access (Internetzugriff) konnen Sie bestimmte Arten von Internetverwendung und -verkehr während bestimmter Tage und Uhrzeiten blockieren bzw. zulassen, wie z. B. Internetzugriffe, designierte Dienste und Websites.

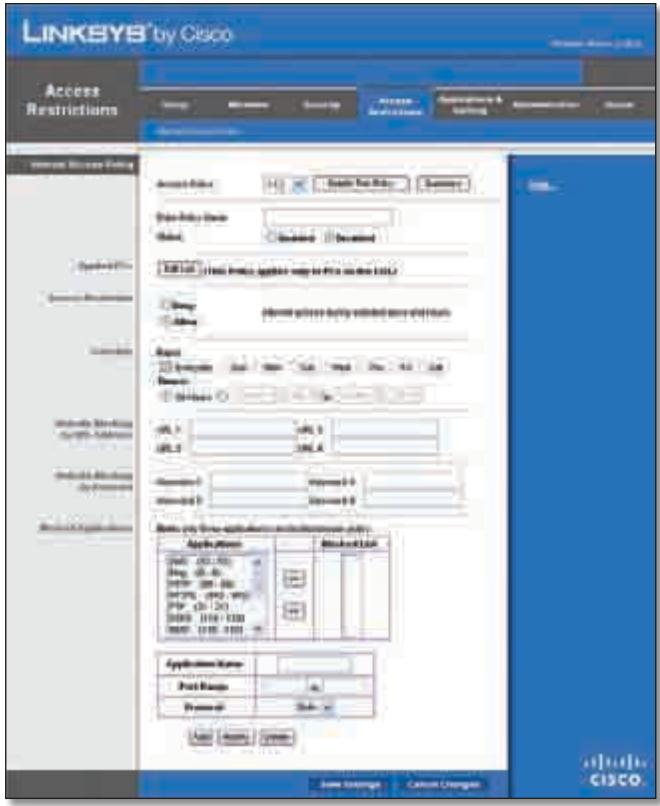

"Access Restrictions" (Zugriffsbeschränkungen) > "Internet Access" (Internetzugriff)

Richtlinien für Internetzugriff

Access Policy (Richtlinien für Zugriff): Der Zugriff kann über Richtlinien gesteuert werden. Mithilfe der Einstellungen in this dem Fenster konnen Sie eine Zugriffsrichtlinie aufstellen (nachdem Sie auf Save Settings (Einstellungen speichern) geklickt haben). Wenn Sie im ↓Downtown-Menu eine Richtlinie auswahlen, werden die Einstellungen dieser Richtlinie angezeigt. Wenn Sie eine Richtlinie löschen möchten, wahlen Sie die Nummer dieser Richtlinie aus, und klichen Sie auf die Schaltfläche Delete This Policy (These Richtlinie löschen). Klichen Sie zum Anzeigen aller Richtlinien auf Summary (Zusammenfassung).

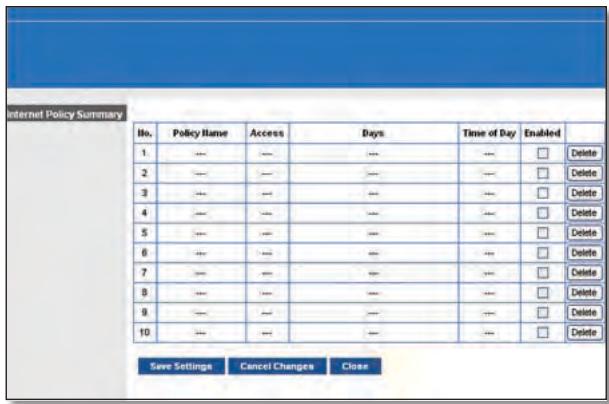

Zusammenfassung

Die Richtlinien sind mit folgenden Informationen aufgelistet: No. (Nr.), Policy Name (Richtliniename), Access (Zugriff), Days (Tage), Time (Uhrzeit) und Status (Enabled) (Aktiviert). Um eine Richtlinie zu aktivieren, wahren Sie Enabled (Aktiviert) aus. Um eine Richtlinie zulöschen, wahren Sie Delete (Löschen) aus. Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen. Um zum Fenster Internet Access Policy (Richtlinien für Internetzugriff) zurückzukehren, klichen Sie auf die Schaltfläche Close (Schließen).

"Summary" (Zusammenfassung)

Status: Richtlinien sind standardmäßig deaktiviert. Wenn Sie eine Richtlinie aktivieren möchten, wahren Sie im ↓Dropan-Menu zunachst die Nummer der Richtlinie und dann Enabled (Aktiviert) aus.

Um eine Richtlinie zu erstellen, befolgen Sie die Schritte 1 - 11. Wiederholen Sie diese Schritte, um jeweils eine weitere Richtlinie zu erstellen.

- Wahlen Sie aus dem ↓降落-Menu Access Policy (Richtlinien für Internetzugriff) eine Nummer aus.

- Geben Sie in das vorgesehene Feld einen Richtliniennamen ein.

- Um diese Richtlinie zu aktivieren, wahlen Sie Enabled (Aktiviert) aus.

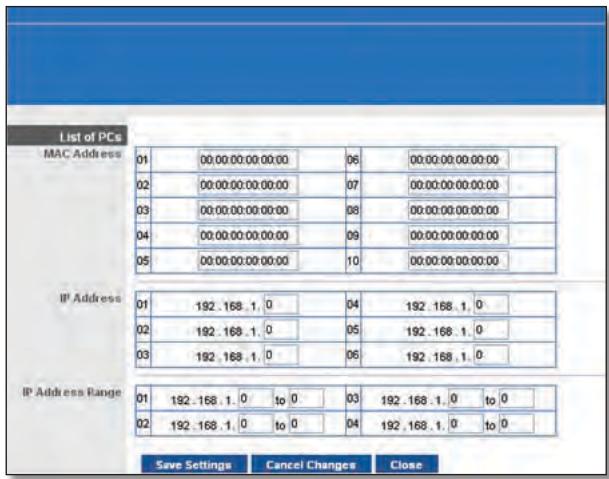

- Klichen Sie auf Edit List (Liste bearbeiten), um die PCs auszuwahlen, für die die Richtlinie gelten soll. Der Bildschirm List of PCs (PC-Liste) wird angezeigt. Ein PC kann nach MAC-Adresse oder IP-Adresse ausgewählt werden. Sie können auch eine Reihe von IP-Adressen eingeben, wenn die jeweilige Richtlinie für eine Gruppe von PCs gelten soll. Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen. Klichen Sie anschließend auf Close (Schlieben).

"List of PCs" (PC-Liste)

-

Wahlen Sie die entsprechende Option, Deny (Verweigern) oder Allow (Zulassen), aus, je nachdem, ob Sie den Internetzugriff für die im Fenster List of PCs (PC-Liste) aufgeführten Computer blockieren oder zulassen möchten.

-

Legen Sie fest, an welchen Tagen und zu welchen Uhrzeiten diese Richtlinie gelten soll. Wahlen Sie die einzelnen Tage aus, an denen die Richtlinie gültig sein soll, oder wahren Sie die Option Everyday (An allen Tagen) aus. Geben Sie anschließend den Gültigkeitszeitraum in Stunden und Minuten für die Richtlinie ein, oder wahren Sie die Option 24 Hours (24 Stunden) aus.

- Sie können Websites mit speziellen URLs blockieren. Geben Sie jeder URL in ein separates URL-Feld ein.

- Sie können Websites mit speziellen Schlüsselwörtern blockieren. Geben Sie jedem Schlüsselwort in ein separates Keyword-Feld (Schlüsselwort-Feld) ein.

- Sie können den Zugang zu verschiedenen Diensten filtern, auf die über das Internet zugegriffen werden kann, beisplesiweise FTP oder Telnet. (Sie können maximal drei Anwendungen pro Richtlinie blockieren.)

Wahlen Sie in der liste Applications (Anwendungen) die Anwendung aus, die blockiert werden soll. Klichen Sie dann auf die Schaltfläche , um die Anwendung derliste Blocked List (Lierte der blockierten Anwendungen) hinzuzufugen. Um eine Anwendung aus der liste Blocked List (Lierte der blockierten Anwendungen) zu halten, markieren Sie sie, und klichen Sie auf die Schaltfläche .

- Wenn die Anwendung, die Sie blockieren möchten, nicht in der,Liste aufgefuhrt ist oder wenn Sie die Einstellungen eines Diensts bearbeiten möften,geben Sie den Namen der Anwendung in das Feld Application Name (Anwendungsname) ein. Geben Sie den Bereich in die Felder Port Range (Port-Bereich) ein. Wahlen Sie im Dropdown-Menu Protocol (Protokoll) das zugehörige Protokoll aus. Klichen Sie anschließend auf Add (Hinzufugen).

Um einen Dienst zu bearbeiten, wahren Sie hin aus der,Liste Applications (Anwendungen) aus.Ändern Sie den Name, den Port-Bereich und/oder die Protokolleinstellung. Klichen Sie anschließend auf Modify (Bearbeiten).

Um einen Dienst zu Löschen, wahren Sieihn aus der Listene Applications (Anwendungen) aus. Klichen Sie anschließend auf Delete (Löschen).

11. Klichen Sie auf Save Settings (Einstellungen speichern), um die Einstellungen der Richtlinie zu speichern. Um die Einstellungen der Richtlinie zu verwerfen, klichen Sie auf Cancel Changes (Änderungen verwerfen).

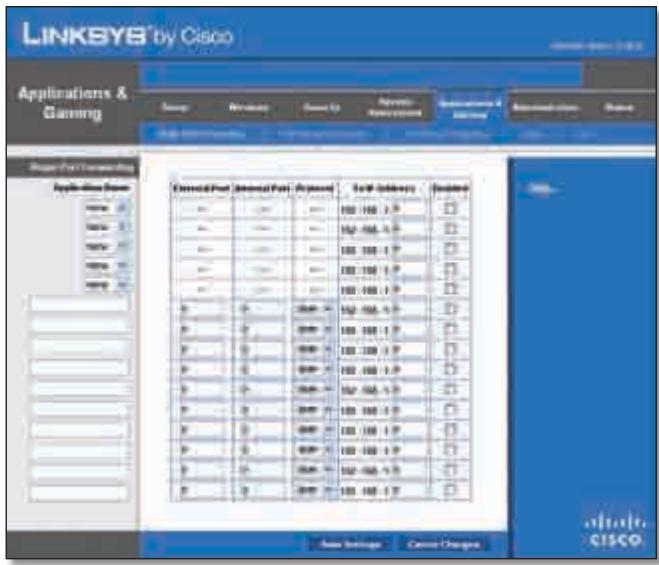

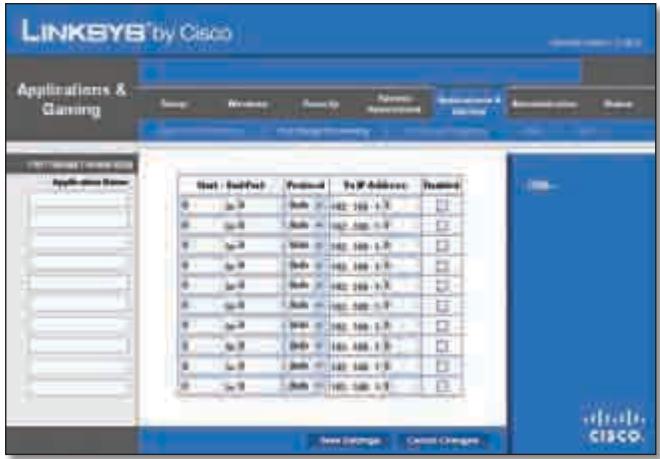

Anwendungen und Games > Einfache Port-Weiterleitung

Im Fenster Single Port Forwarding (Einfache Port-Weiterleitung) können Sie die Port-Dienste für allgemeine Anwendungen benutzerspezifisch anpassen.

Wenn Benutzer these Arten von Anfragen über das Internet an Ihr Netzwerk senden, leitet der Router these Anfragen and die entsprechenden Server (Computer) weiter. Bevor Sie die Weiterleitung verwenden, sollen den designierten PCs statische IP-Adressen zuweisen. (Verwenden Sie hierzu im Fenster Basic Setup (Grundlegende Einrichtung) die Funktion DHCP Reservation (DHCP-Reservierung).)

"Applications and Gaming" (Anwendungen und Spieler) > "Single Port Forwarding" (Einfache Port-Weiterleitung)

Einfache Port-Weiterleitung

Allgemeine Anwendungen stehen für die ersten fünf Einträge zur Verfügung. Wahlen Sie die entsprechende Anwendung aus. Geben Sie anschließend die IP-Adresse des Servers ein, der diese Anfragen erhalten soll. Wahlen Sie Enabled (Aktiviert) aus, um diesen Eintrag zu aktivieren.

Falls zusätzliche Anwendungen erforderlich sind, füssen Sie folgende Felder aus:

Application Name (Anwendungsname): Geben Sie den gewünschten Namen für die Anwendung ein. jeder Name damit maximal 12 Zeichen lang sein.

External Port (External Port): Geben Sie die Nummer des externen Ports ein, der vom Server oder von der Internetanwendung verwendet wird. Weitere Informationen finden Sie in der Dokumentation für die Internetanwendung.

Internal Port (Internet Port): Geben Sie die Nummer des internen Ports ein, der vom Server oder von der Internetanwendung verwendet wird. Weitere Informationen finden Sie in der Dokumentation für die Internetanwendung.

Protocol (Protokoll): Wahlen Sie das Protokoll für die jeweilige Anwendung aus: TCP, UDP oder Both (Beide).

IP Address (IP-Adresse): Geben Sie für jeder Anwendung die IP-Adresse des PCs ein, der die Anlagen erhalten soll. Wenn Sie dem Computer eine staticiche IP-Adresse zugewiesen haben, können Sie im Fenster Basic Setup (Grundlegende Einrichtung) auf die Schaltfläche DHCP Reservation (DHCP-Reservierung) klichen, um die staticiche IP-Adresse zuuchen.

Enabled (Aktiviert): Wahlen Sie für jeder Anwendung jeweils

Enabled (Aktiviert), um die Port-Weiterleitung zu aktivieren.

Klichen Sie auf Save Settings (Einstellungen speichern), um die Änderungen zu speichern, bzw. auf Cancel Changes (Änderungen verwerfen), um ihre Änderungen zu verwerfen.

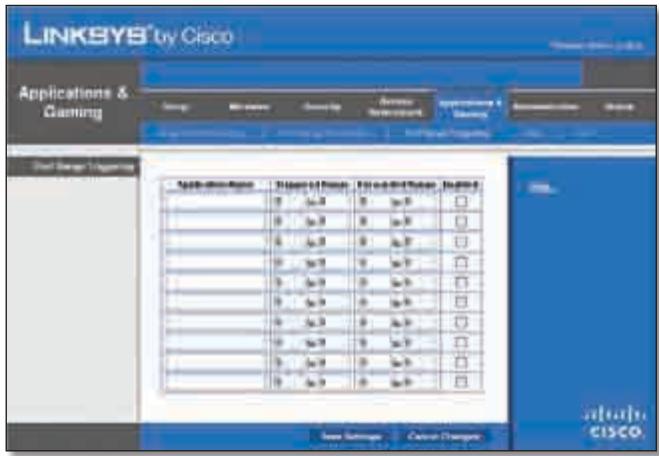

Anwendungen und Games > Port-Bereich-Weiterleitung

Im Fenster Port Range Forwarding (Port-Bereich-Weiterleitung) können Sie öffentliche Dienste, wie beispelsweise Webserver, FTP-Server, E-Mail-Server oder andere spezielle Internetanwendungen, in Ihr Netzwerk einrichten. (Unter speziellen Internetanwendungen

versteht man alle Anwendungen, die über den Internetzugang Funktionen wie z. B. Videokonferenzen oder Online-Spiele ausführren. Bei einigen Internetanwendungen ist keine Weiterleitung erforderlich.)

Wenn Benutzer these Arten von Anfragen über das Internet an Ihr Netzwerk senden, leitet der Router these Anfragen and die entsprechenden Server (Computer) weiter. Bevor Sie die Weiterleitung verwenden, sollen den designierten PCs staatische IP-Adressen zuweisen. (Verwenden Sie hierzu im Fenster Basic Setup (Grundlegende Einrichtung) die Funktion DHCP Reservation (DHCP-Reservierung).)

Wenn Sie alle Ports an einen PC weiterleiten müssen, klichen Sie auf die Registerkarte DMZ.

"Applications and Gaming" (Anwendungen und Spieler) > "Port Range Forwarding" (Port-Bereich-Weiterleitung)

Port-Bereich-Weiterleitung

Geben Sie zur Port-Weiterleitung in jeder Zeile die Informationen für die erforderlichen Kriterien ein.

Application Name (Anwendungsname): Geben Sie den gewünschten Namen für die Anwendung in diesen Feld ein. Jeder Namearf maximal 12 Zeichen lang sein.

Start~End Port (Start-Port - End-Port): Geben Sie die Nummer oder den Bereich der Ports ein, die vom Server oder von der Internetanwendung verwendet werden. Weitere Informationen finden Sie in der Dokumentation für die Internetanwendung.

Protocol (Protokoll): Wahlen Sie das Protokoll für die jeweilige Anwendung aus: TCP, UDP oder Both (Beide).