WRT320N - Routeur sans fil LINKSYS - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil WRT320N LINKSYS au format PDF.

| Caractéristiques | Détails |

|---|---|

| Type de produit | Routeur sans fil |

| Normes Wi-Fi | 802.11n, 802.11g, 802.11b |

| Vitesse maximale | Jusqu'à 300 Mbps |

| Fréquence | 2.4 GHz |

| Ports Ethernet | 4 ports LAN 10/100 Mbps, 1 port WAN 10/100 Mbps |

| Alimentation électrique | Adaptateur secteur 12V/1A |

| Dimensions approximatives | 23.1 x 16.5 x 4.5 cm |

| Poids | 0.68 kg |

| Compatibilités | Compatible avec tous les appareils Wi-Fi 802.11b/g/n |

| Fonctions principales | Partage de connexion Internet, sécurité WPA/WPA2, QoS (Quality of Service) |

| Entretien et nettoyage | Essuyer avec un chiffon doux, éviter les produits chimiques agressifs |

| Pièces détachées et réparabilité | Disponibilité limitée des pièces, réparation recommandée par un professionnel |

| Sécurité | WPA/WPA2, filtrage d'adresse MAC, pare-feu SPI |

| Informations générales | Idéal pour les petites et moyennes maisons, configuration facile via interface web |

FOIRE AUX QUESTIONS - WRT320N LINKSYS

Téléchargez la notice de votre Routeur sans fil au format PDF gratuitement ! Retrouvez votre notice WRT320N - LINKSYS et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil WRT320N de la marque LINKSYS.

MODE D'EMPLOI WRT320N LINKSYS

Avis d'Industrie Canada. 33

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparêils sans fil 34

Setup > DDNS > TZO

Avis d'Industrie Canada

Cet apparéil numérique de la classe B est conforme aux normes NMB-003 et RSS210 du Canada.

L'utilisation de ce dispositif est autorisée seulement aux conditions suivantes :

- il ne doit pas produit de brouillage et

- il doit accepter tout brouillage radioélectrique reçu, mémesicebrouillageestsusceptibledecompromettre le fonctionnement du dispositif.

Afin de réduire le risque d'interférence aux autres utilisateurs, le type d'antenne et son gain doivent être choisis de façon à ce que la puissance isotrope rayonnée équivalente (p.i.r.e.) ne soit pas supérieure au niveau requis pour obtenir une communication satisfaisante.

Avis d'Industrie Canada concernant l'exposition aux radiofréquences

Ce matériel est conforme aux limites établies par IC en matière d'exposition aux radiofréquences dans un environnement non contrôle. Ce matériel doit être installé et utilisé à une distance d'au moins 20 cm entre l'antenne et le corps de l'utilateur.

L'émetteur ne doit pas être place prés d'une autre antenné ou d'un autre émetteur, ou fonctionner avec une autre antenné ou un autre émetteur.

Wireless Disclaimer

Avis de non-responsabilité concernant les apparèils sans fil

Les performances maximales pour les reseaux sans fil sont tirées des specifications de la norme IEEE 802.11. Les performances réelles peuvent varier, notamment en fonction de la capacité du réseau sans fil, du débit de la transmission de données, de la portée et de la couverture. Les performances dépendent de facteurs, conditions et variables multiples, en particulier de la distance par rapport au point d'accès, du volume du traffic réseau, des matériaux utilisés dans le bâtiment et du type de construction, du système d'exploitation et de la combinaison de produits sans fil utilisés, des interférences et de toute autre condition défavorable.

Ce produit peut être utilisé dans tous les pays de l'UE (et dans tous les pays ayant transposés la directive 1999/5/CE) sans aucune limitation, excepté pour les pays mentionnés ci-dessous:

Pour la bande 2,4 GHz, l'equipement ne doit pas etre utilise en extérieur dans la bande 2454 - 2483,5 MHz. Il n'y a pas de restrictions pour des utilisations en interieur dans d'autres parties de la bande 2,4GHz.Consultez http://www.arcep.fr/ pour de plus amples details.

François (French) - Informations environnementales pour les clients de l'Union Européenne

La directive européenne 2002/96/CE exige que l'équipement sur lequel est apposé ce symbole 已 sur le produit et/ou son emballage ne soit pas jeté avec les autres ordures menagères. Ce symbole indique que le produit doit être éliminé dans un circuit distinct de celui pour les déchets des menages. Il est de votre responsabilité de jeter ce matériel ainsi que tout autre matériel électrique oulectronique par les moyens de collecte indiqués par le gouvernement et lesouvocs publics des collectivités territoriales. L'élimination et le recyclage enonne et due forme ont pour but de lutter contre l'impact néfaste potentiel de ce type de produits sur l'environnement et la santé publique. Pour plus d'informations sur le mode d'élimination de votre ancien équipement, veuillez prendre contact avec les pouvoirs publics locaux, le service de traitement des déchets, ou l'endetroit où vous avez acheté le produit.

Avis d'Industrie Canada. 34

Restrictions dans la bande 5 GHz. 34

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparêils sans fil 34

Software nos produits da Linksys 39

Suporte professionnel

Avis d'Industrie Canada

Cet apparéil numérique de la classe B est conforme aux normes NMB-003 et RSS210 du Canada.

L'utilisation de ce dispositif est autorisée seulement aux conditions suivantes:

- il ne doit pas produit de brouillage et

- il doit accepter tout brouillage radioélectrique reçu, même si ce brouillage est susceptible de compromètement le fonctionnement du dispositif.

Avis d'Industrie Canada concernant l'exposition aux radiofréquences

Ce matériel est conforme aux limites établies par IC en matière d'exposition aux radiofréquences dans un environnement non contrôle. Ce matériel doit être installé et utilisé à une distance d'au moins 20 cm entre l'antenne et le corps de l'utilisateur.

L'émetteur ne doit pas être place pres d'une autre antenné ou d'un autre émetteur, ou fonctionner avec une autre antenné ou un autre émetteur.

Restrictions dans la bande 5 GHz

-

L'appareil pour la bande de 5 150 à 5 250 MHz est concu pour usage à l'intérieur seulement afin de réduire le potentiel d'interférences pour les systèmes mobiles par satellite qui utilisent le même canal.

-

Cet apparéil est conçu pour fonctionner avec une antennée ayant un gain maximal de 4,35 dBi à 2,4 GHz et de 4,68 dBi à 5 GHz. Les antennes ayant un gain plus élevé sont strictement interdites par Industrie Canada. L'impédance d'antenna requise est de 50 ohms.

- Le tableau ci-dessous indique le gain d'antenne maximal pour les bandes 5 250-5 350 MHz et 5 470-5 725 MHz afin d'assurer la conformité aux limites PIRE :

| N° | Type d'antenne | Pour gain de 2,4 GHz (dBi) | Pour gain de 5 GHz (dBi) | Connecteur d'antenne |

| 1 | PIFA | < = 4,35 | < = 4,29 | S.O. |

| 2 | PIFA | < = 4,09 | < = 3,49 | S.O. |

| 3 | PIFA | < = 1,78 | < = 4,68 | S.O. |

Du fait que les radars haute puissance ont la priorité dans les bandes 5 250-5 350 MHz et 5 650-5 850 MHz, ils pourraient cause des interférences ou endommager les péripériques réseau sans fil.

Autres restrictions pour la bande 5 600-5 650 MHz : sauf avis contraire, les périphériques concernés par cette section ne doivent pas'être capables de transmettre dans la bande 5 600-5 650 MHz afin de protéger les radars d'Environnement Canada qui l'utilisent.

Wireless Disclaimer

Avis de non-responsabilité concernant les apparêils sans fil

Les performances maximes pour les reseaux sans fil sont tirées des specifications de la norme IEEE 802.11. Les performances réelles peuvent varier, notamment en fonction de la capacité du réseau sans fil, du débit de la transmission de données, de la portée et de la couverture. Les performances dépendent de facteurs, conditions et variables multiples, en particulier de la distance par rapport au point d'accès, du volume du traffic réseau, des matérieliaux utilisés dans le bathtub et du type de construction, du système d'exploitation et de la combinaison de produits sans fil utilisés, des interférences et de toute autre condition défavorable.

François (French) - Informations environnementales pour les clients de l'Union Européenne

La directive européenne 2002/96/CE exige que l'équipement sur lequel est apposé ce symbole 已 sur le produit et/ou son emballage ne soit pas jeté avec les autres ordures menagères. Ce symbole indique que le produit doit être éliminé dans un circuit distinct de celui pour les déchets des menages. Il est de votre responsabilité de jeter ce matériel ainsi que tout autre matériel électrique oulectronique par les moyens de collecte indiqués par le gouvernement et lesouvocs publics des collectivités territoriales. L'élimination et le recyclage enonne et due forme ont pour but de lutter contre l'impact néfaste potentiel de ce type de produits sur l'environnement et la santé publique. Pour plus d'informations sur le mode d'élimination de votre ancien équipement, veuillez prendre contact avec les pouvoirs publics locaux, le service de traitement des déchets, ou l'endetroit où vous avez acheté le produit.

Software nos produits da Linksys

Avis d'Industrie Canada. 33

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparèils sans fil 34

Avis d'Industrie Canada

Cet apparéil numérique de la classe B est conforme aux normes NMB-003 et RSS210 du Canada.

L'utilisation de ce dispositif est autorisée seulement aux conditions suivantes :

- il ne doit pas produit de brouillage et

- il doit accepter tout brouillage radioélectrique reçu, mémesicebrouillageestsusceptibledecompromettre le fonctionnement du dispositif.

Afin de réduire le risque d'interférence aux autres utilisateurs, le type d'antenne et son gain doivent être choisis de façon à ce que la puissance isotrope rayonnée équivalente (p.i.r.e.) ne soit pas supérieure au niveau requis pour obtenir une communication satisfaisante.

Avis d'Industrie Canada concernant l'exposition aux radiofréquences

Ce matériel est conforme aux limites établies par IC en matière d'exposition aux radiofréquences dans un environnement non contrôle. Ce matériel doit être installé et utilisé à une distance d'au moins 20 cm entre l'antenne et le corps de l'utilateur.

L'émetteur ne doit pas être place prés d'une autre antenné ou d'un autre émetteur, ou fonctionner avec une autre antenné ou un autre émetteur.

Wireless Disclaimer

Avis de non-responsabilité concernant les apparèils sans fil

Les performances maximales pour les reseaux sans fil sont tirées des specifications de la norme IEEE 802.11. Les performances réelles peuvent varier, notamment en fonction de la capacité du réseau sans fil, du débit de la transmission de données, de la portée et de la couverture. Les performances dépendent de facteurs, conditions et variables multiples, en particulier de la distance par rapport au point d'accès, du volume du traffic réseau, des matériaux utilisés dans le bâtiment et du type de construction, du système d'exploitation et de la combinaison de produits sans fil utilisés, des interférences et de toute autre condition défavorable.

Ce produit peut être utilisé dans tous les pays de l'UE (et dans tous les pays ayant transposés la directive 1999/5/CE) sans aucune limitation, excepté pour les pays mentionnés ci-dessous:

Pour la bande 2,4 GHz, l'équipment ne doit pas être utilisé en extérieur dans la bande 2454 - 2483,5 MHz. Il n'y a pas de restrictions pour des utilisations en interieur dans d'autres parties de la bande 2,4GHz. Consultez http://www.arcep.fr/ pour de plus amples détails.

François (French) - Informations environnementales pour les clients de l'Union Européenne

La directive européenne 2002/96/CE exige que l'équipement sur lequel est apposé ce symbole 已 sur le produit et/ou son emballage ne soit pas jeté avec les autres ordures menagères. Ce symbole indique que le produit doit être éliminé dans un circuit distinct de celui pour les déchets des menages. Il est de votre responsabilité de jeter ce matériel ainsi que tout autre matériel électrique oulectronique par les moyens de collecte indiqués par le gouvernement et lesouvocs publics des collectivités territoriales. L'élimination et le recyclage enonne et due forme ont pour but de lutter contre l'impact néfaste potentiel de ce type de produits sur l'environnement et la santé publique. Pour plus d'informations sur le mode d'élimination de votre ancien équipement, veuillez prendre contact avec les pouvoirs publics locaux, le service de traitement des déchets, ou l'endetroit où vous avez acheté le produit.

Directrices generales de sécurité de la red 6

Avis d'Industrie Canada. 33

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparciels sans fil 34

Software de produits Linksys 42

Directrices generales de sécurité de la red

Avis d'Industrie Canada

Cet apparéil numérique de la classe B est conforme aux normes NMB-003 et RSS210 du Canada.

L'utilisation de ce dispositif est autorisé seulement aux conditions suivantes :

- il ne doit pas produit de brouillage et

- il doit accepter tout brouillage radioélectrique reçu, mémesicebrouillageestsusceptibledecompromettre le fonctionnement du dispositif.

Afin de réduire le risque d'interférence aux autres utilisateurs, le type d'antenne et son gain doivent être choisis de façon à ce que la puissance isotrope rayonnée équivalente (p.i.r.e.) ne soit pas supérieure au niveau requis pour obtenir une communication satisfaisante.

Avis d'Industrie Canada concernant l'exposition aux radiofréquences

Ce matériel est conforme aux limites établies par IC en matière d'exposition aux radiofréquences dans un environnement non contrôle. Ce matériel doit être installé et utilisé à une distance d'au moins 20 cm entre l'antenne et le corps de l'utilateur.

L'émetteur ne doit pas être place prés d'une autre antenné ou d'un autre émetteur, ou fonctionner avec une autre antenné ou un autre émetteur.

Wireless Disclaimer

Avis de non-responsabilité concernant les apparèils sans fil

Les performances maximales pour les reseaux sans fil sont tirées des specifications de la norme IEEE 802.11. Les performances réelles peuvent varier, notamment en fonction de la capacité du réseau sans fil, du débit de la transmission de données, de la portée et de la couverture. Les performances dépendent de facteurs, conditions et variables multiples, en particulier de la distance par rapport au point d'accès, du volume du traffic réseau, des matérielux utilisés dans le[bâtiment et du type de construction, du système d'exploitation et de la combinaison de produits sans fil utilisés, des interférences et de toute autre condition défavorable.

Ce produit peut être utilisé dans tous les pays de l'UE (et dans tous les pays ayant transposés la directive 1999/5/CE) sans aucune limitation, excepté pour les pays mentionnés ci-dessous:

Pour la bande 2,4 GHz, l'équipment ne doit pas être utilisé en extérieur dans la bande 2454 - 2483,5 MHz. Il n'y a pas de restrictions pour des utilisations en interieur dans d'autres parties de la bande 2,4GHz. Consultez http://www.arcep.fr/ pour de plus amples détails.

François (French) - Informations environnementales pour les clients de l'Union Européenne

La directive européenne 2002/96/CE exige que l'équipement sur lequel est apposé ce symbole 已 sur le produit et/ou son emballage ne soit pas jeté avec les autres ordures menagères. Ce symbole indique que le produit doit être éliminé dans un circuit distinct de celui pour les déchets des menages. Il est de votre responsabilité de jeter ce matériel ainsi que tout autre matériel électrique oulectronique par les moyens de collecte indiqués par le gouvernement et lesouvocs publics des collectivités territoriales. L'élimination et le recyclage enonne et due forme ont pour but de lutter contre l'impact néfaste potentiel de ce type de produits sur l'environnement et la santé publique. Pour plus d'informations sur le mode d'élimination de votre ancien équipement, veuillez prendre contact avec les pouvoirs publics locaux, le service de traitement des déchets, ou l'endetroit où vous avez acheté le produit.

Software de produits Linksys

Routeur Gigabit sans fil N double bande

Modèle : WRT320N

A propos de ce guide

Description des icones

En parcourant le Guide de l'utilisateur, vous pouvez rencontres diverses icones qui attrient l'attention sur des éléments spécifique. Ces icones sont décrites ci-dessous :

REMARQUE : Cette coche indique un élément qui mérite une attention plus particulière lors de l'utilisation de votre produit.

AVERTISSEMENT : Ce point d'exclamation indique un avertissement et vous informe que votre installation ou votre produit peuvent être endommages.

WEB : Cette icône en forme de globe indique une adresse de site Web ou une adresse e-mail utile.

Ressources en ligne

Les adresses de site Web containues dans ce document ne comportent pas le préfixe http://car la plupart des navigateurs Web actuels n'en exigent pas l'utilisation. Si vous utilisez un ancien navigateur Web, vous devrez peut-être ajouter le préfixe http://aux adresses Web.

| Ressource | Site Web |

| Linksys | www.linksys.com |

| Linksys International | www.linksys.com/international |

| Glossaire (en Englais) | www.linksys.com/glossary |

| Sécurité réseau (en Englais) | www.linksys.com/security |

Copyright et marques

cisco

Linksys, Cisco et le logo Cisco sont des marques commerciales ou déposées de Cisco Systems, Inc. et/ou de ses filiales aux Etats-Unis et dans d'autres pays. Copyright © 2009 Cisco Systems, Inc. Tous droits réservés. Les autres noms de marques et de produits sont des marques commerciales ou déposées de leurs détenteurs respectifs.

Chapitre 1:Présentation du produit 4

Panneau avant 4

Panneau arrriere. 4

Options d'emplacement 4

Chapitre 2 :liste de vérification de la sécurité sans fil 6

Consignes de sécurité reseau d'ordre general 6

Consignes de sécurité supplémentaires 6

Chapitre 3 : Configuration avancée 7

Configuration > Configuration de base. 7

Configuration > DDNS 11

Configuration > Adresse MAC dupliquée 12

Configuration >Routage avancé. 12

Sans fil > Parametes sans fil de base 13

Sans fil > Sécurité sans fil. 14

Sans fil > Filtre MAC sans fil 16

Sans fil > Parametes sans fil avances 17

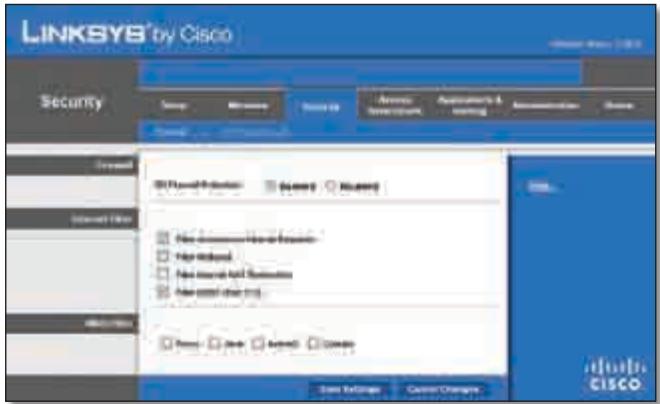

Sécurité > Pare-feu. 18

Sécurité > Passthrough VPN. 19

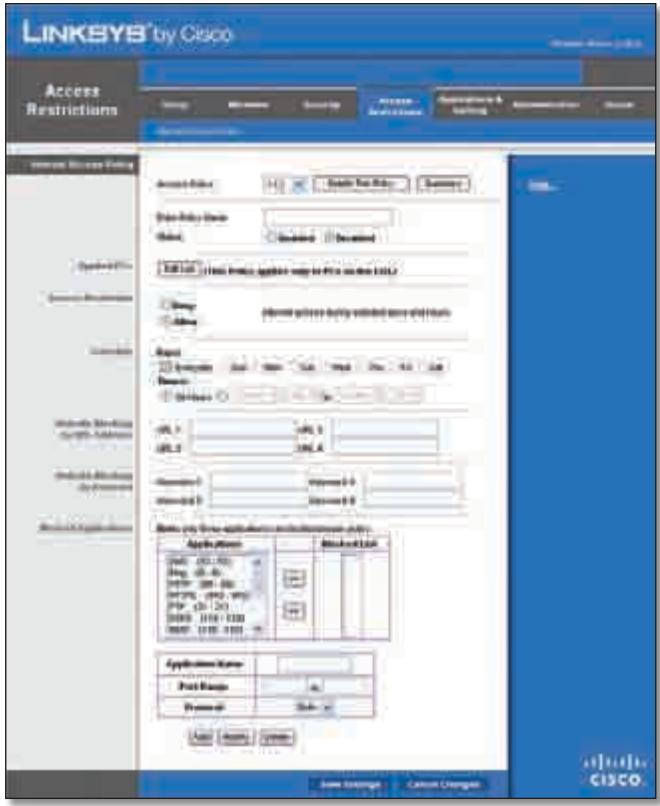

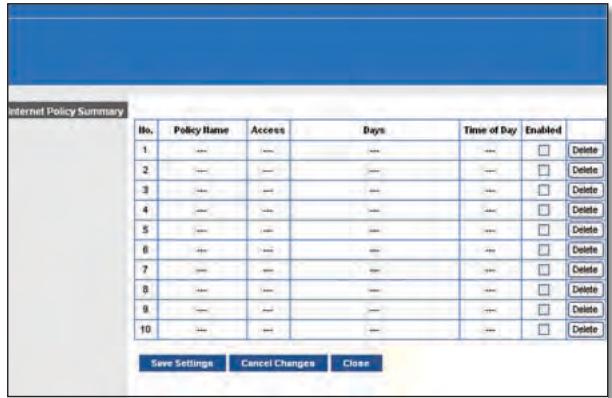

Restrictions d'accès > Accès Internet 19

Applications etieux > Transfert de connexion unique 20

Applications etieux > Transfert de connexion 21

Applications etieux>Déclenchement de connexion. 21

Applications et jeu > DMZ 22

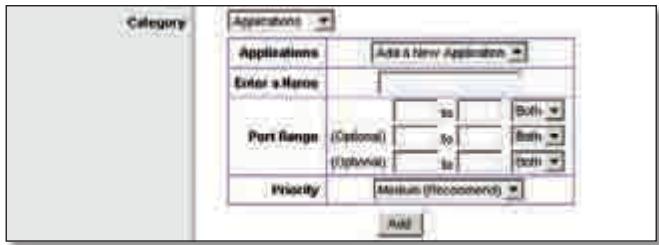

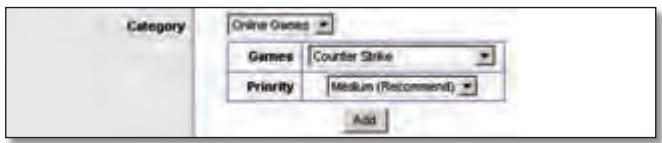

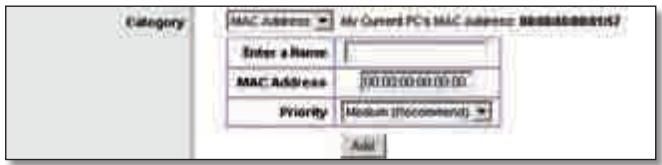

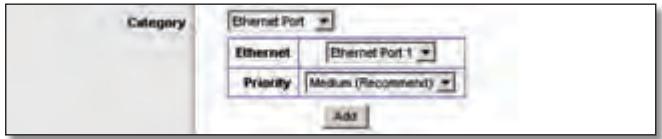

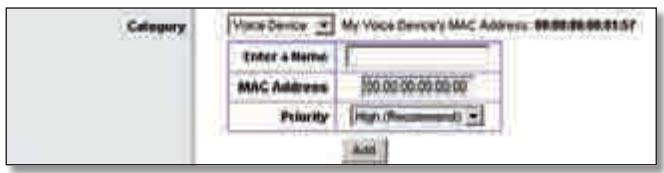

Applications et jeu > QS 22

Administration > Gestion 24

Administration > Fichier journal 25

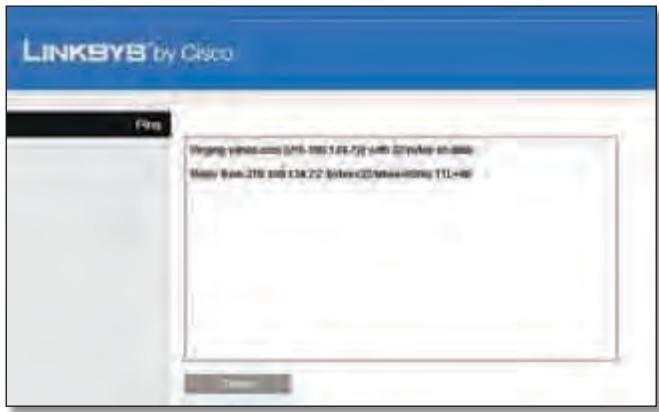

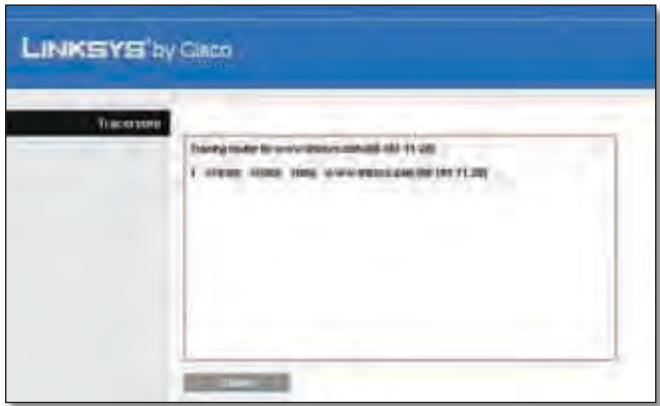

Administration > Diagnostics. 26

Administration > Paramètres d'usine 26

Administration > Mise à niveau du micrologiciel. 27

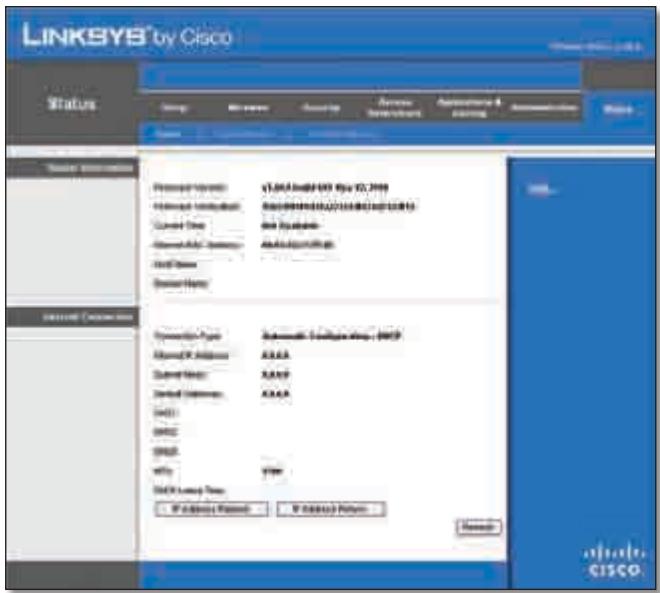

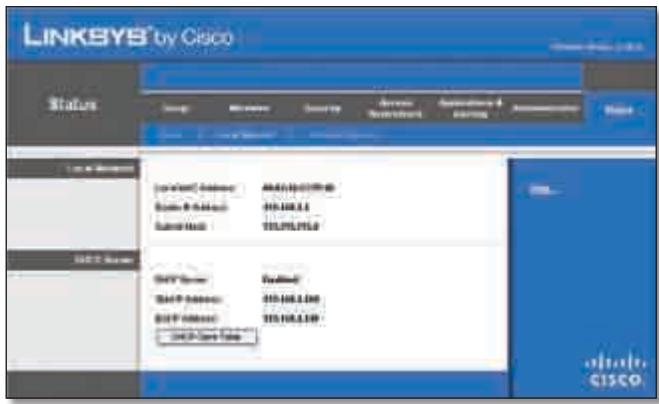

Etat > Routeur 27

Etat > Réseau local. 27

Etat > Réseau sans fil 28

Annexe A:Dépannage 29

Annexe B : Spécifications 30

Annexe C: Informations de garantie 31

Garantie limitée 31

Exclusions et limitations 31

Obtention du service de garantie 31

Support technique. 32

Annexe D: Réglementation 33

FCC Statement 33

Safety Notices. 33

Avis d'Industrie Canada. 33

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparèils sans fil 34

Déclaration de conformité concernant la directive européen 1999/5/CE (R&TTE) . . .35

Equipement sans fil (produits sans fil N/G/A/B). 36

Marquage CE 36

Restrictions d'utilisation du produit 37

Documents techniques disponibles sur le site www.linksys.com/international 37

Informations pour les utilisateurs sur les biens de consommation visés par la directive européenne 2002/96/CE relative aux déchets d'équipements électriques et électroniques (DEEE) 38

Annexe E:Contrat de licence logicielle 42

Logiciels fournis dans les produits Linksys. 42

Licences logicielles. 42

Chapitre 1 : Présentation du produit

Merci d'avoir besoin le routeur Gigabit sans fil N double bande de Linksys. Ce routeur vous permet d'acceder à Internet via une connexion sans fil ou via l'un de ses quatre ports de commutation. Vous pouvez également l'utiliser pour/partager des ressources, comme des ordinateurs. Un certain nombre de fonctions de sécurité vous aident à protéger vos données et votre vie privée lorsque vous étés en ligne. Elles comprendnent le système de sécurité WPA2, un pare-feu SPI (Stateful Packet Inspection) et la technologie NAT. La configuration du routeur est instantanée grâce à l'utilitaire basé sur un navigateur Web.

Panneau avant

1, 2, 3, 4 (vert/bleu) : ces voyants, dont les numérores correspondant aux numérores des ports indiqués sur le panneau arrière du routeur, replissant deux fonctions. Levoyant reste allumé en permanence lorsque le routeur est connecté à un périhérique via le port concerné. Il clignote pour indiquer une activités reseau. La couleur verte indique une vitesse de l'ordre du Gigabit, tandis que le bleu indique des vitesses de 10/100 Mbit/s.

Bouton Wi-Fi Protected Setup : si vous possédez des péripériques clients (tehs que des adaptateurs sans fil) prénant en charge la fonctionnalité Wi-Fi Protected Setup, vous pouvez utiliser cette-ci afin de configurer automatiquement la sécurité sans fil pour vos réseaux sans fil.

Pour utiliser la fonctionnalité Wi-Fi Protected Setup, executez l'Assistant de configuration ou reportez-vous à la section « Sans fil > Paramètres sans fil de base » du « Chapitre 3 : Configuration avancée »

Voyant Wi-Fi Protected Setup (bleu/orange) : levoyant s'allume en bleu lorsque la sécurité sans fil est activée. Il passa au bleu clignotant pendant deux minutes lors du processus Wi-Fi Protected Setup.

Si une erreur se produit pendant ce processus, levoyant s'allume en orange. Assurez-vous que le périphérique client prend en charge la fonctionnalité Wi-Fi Protected Setup. Attendez que le voyant s'éteigne, puis réessayez.

Levoyant clignote en orange lorsqu'une session Wi-Fi Protected Setup est active et qu'une seconde session démarre. Le routeur ne prend en charge qu'une seule session à la fois. Attendez que levoyant s'éteigne pour lancer une autre session Wi-Fi Protected Setup.

Sans fil (bleu): ce voyant s'allume lorsque la fonction sans fil est activée. Si levoyant clignote, cela signifie que le routeurtraite actuellément l'envoi ou la réception de données sur le réseau.

Internet (bleu): cevoyant s'allume desqu'une connexion est établie par l'intémediàre du port Internet. Unvoyant qui clignote indique une activités réseau sur le port Internet.

Alimentation (bleu): cevoyant s'allume et reste allumé tant que l'adaptateur est sous tension. Il clignote à chaque démarrage, lorsquelouteur passen en mode d'autodiagnostic. Une fois le diagnostic terminé, levoyant reste allumé en permanence.

Panneau arrête

Internet : ce port Gigabit doit être raccordé à votre connexion Internet cablelee ou DSL.

1, 2, 3, 4 : ces ports Gigabit (1, 2, 3, 4) permettent de connecter le routeur à des ordinateurs ainsi qu'à d'autres péripériques réseau Ethernet de votre réseau cable.

Reset (Réinitialisation): il existe deux façon de rétablier les paramètres d'usine de votre réseau. Appuyez sur le bouton Reset (Réinitialisation) pendant environ cinq secondes ou restaurez les paramètres par défaut à partir de l'écran Administration > Paramètres d'usine de l'utilitaire Web du réseau.

Power (Alimentation): ce port permet de raccorder l'adaptateur électrique.

Options d'emplacement

Il est possible d'installer le routeur de deux façon. Il peut être place horizontally sur une surface ou fixé au mur.

Position horizontal

Le panneau inférieur du routeur comporte quatre pieds en caoutchouc. Placez le routeur sur une surface plane à proximé d'une prise électrique.

Montage mural

Le panneau inférieur du routeur comporte deux orifices de montage mural. La distance entre ces orifices est de 152~mm .

Deux vis sont nécessaires pour la fixation du routeur au mur.

| Matériel de montage suggéré | ||

| 4-5 mm | 1-1,5 mm | 2,5-3 mm |

+Remarque: Les illustrations du matériel de montage ne sont pas à l'échelle.

REMARQUE : Linksys n'est pas responsable des dommages causés par une fixation incorrecte du matériel de montage.

Procedez comme suit :

- Déterminez l'emplacement du routeur. Assurez-vous que le mur est lisse, plat, sec et solide. Vérifiez également que l'emplacement du péripérisque est situé à proximité d'une prise electrique.

- Percez deux trouss dans le mur en veillant à ce qu'ils soient espaces de 152 mm.

- Insérez une vis dans chaque trou en laissant dépasser la tête de 3 mm.

- Positionné le routeur de sorte que les orifices de montage mural soient alignés sur les deux vis.

- Placez les orifices de fixation murale sur les vis et faites glisser le routeur vers le bas jusqu'à ce que les vis s'ajustent parfaitement dans les orifices.

Imprimez cette page en taille réelle.

Découpez en suivant les pointillés, puis placez la feuille sur le mur pour percer les trouss en respectant l'espacement requis.

Modèle de montage mural

Chapitre 2 : Liste de vérification de la sécurité sans fil

Très pratiques et d'une grande simplicité d'installation, les réseaux sans fil sont de plus en plus souvent choisis par les foyers disposant d'une connexion Internet haut débit. Toutefois, l'utilisation d'ondes radio rend les réseaux sans fil plus vulnérables aux intrusions que les réseaux câbés traditionnels. Tout comme les signaux de votre téléphone cellulaire ou sans fil, les signaux de votre réseau sans fil peuvent être interceptés. Etant donné qu'il est impossible de bloquer physiquement une connexion non autorisée à votre réseau sans fil, certaines mesures sont nécessaires pour garantir la sécurité de votre réseau.

1. Modifier le SSID ou nom de réseau sans fil par défaut

Tout périphérique sans fil possède un nom de réseau sans fil ou SSID (Service Set Identifier) par défaut configuré en usine. Il s'agit du nom de votre réseau sans fil ; il peut composer jusqu'à 32 caractères. Les produits sans fil Linksys utilisent linksys comme nom de réseau sans fil par défaut. Il vous est recommendé de changer le nom de votre réseau sans fil pour le différencier des autres réseaux sans fil. Veillez cependant à ne pas utiliser d'informations personnelles (telles que votre numéro de téléphone), car ces informations peuvent être consultées par toute personne à la recherche de réseaux sans fil.

2. Modifier le mot de passer par défaut

Pour les produits sans fil, tels que les points d'accès et les routeurs, un mot de passer vous est demandé si vous souhaitez modifier leurs paramètres. Ces péripériques possèdent un mot de passer par défaut configuré en usine. Le mot de passer Linksys par défaut est administr. Les pirates informatiques connaissent ces noms et peuvent les utiliser pour tenter d'acceder à votre péripérisque sans fil et de modifier vos paramètres réseau. Pour éviter toute modification non autorisée, personnalisez le mot de passer du péripérisque de sorte qu'il soit difficile à deviner.

3. Activer le filtrage des adresses MAC

Les routeurs Linksys permettent d'activer le filtrage d'adresses MAC (Media Access Control). Tout périphérique réseau se voit attribuer une adresse MAC unique, composée d'une série de chiffres et de lettres. Lorsque la fonction de filtrage des adresses MAC est activée, l'accès au réseau sans fil n'est autorisé qu'aux périphériques dont l'adresse MAC est reconnaue. Vous pouvez, par exemple, spécifique l'adresse MAC de chaque ordinateur de votre domicile de sorte quesons ces ordinateurs puissant acceder à votre réseau sans fil.

4. Activer le cryptage

Le cryptage protège les données transmises via un réseau sans fil. Les technologies WPA/WPA2 (Wi-Fi Protected Access) et WEP (Wired Equivalency Privacy) offrent différents niveaux de protection des communications sans fil.

Un réseau utilisant le cryptage WPA/WPA2 est plus sécurisé qu'un réseau utilisant le cryptage WEP, car WPA/WPA2 utilise une méthode de cryptage par clé dynamique. Afin de protégger les informations transmises par ondes radio, il est recommendé d'activer le niveau de cryptage le plus élevé pris en charge par votre matériel réseau.

Il est possible que les périphériques les plus anciens ne prenant pas en charge la sécurité WPA ne proposent que la méthode de cryptage WEP.

Consignes de sécurité reseau d'ordre général

La sécurité du réseau sans fil ne sert à rien si le réseau sous-jacent n'est pas sécurisé.

- Protégez l'accès à tous les ordinateurs du réseau à l'aide de mots de passer et protégez vos fichiers importants à l'aide de mots de passer individuels.

- Modifiez les mots de passer régulièrement.

- Installez un logiciel anti-virus et un pare-feu personnel sur chaque poste.

- Désactivez le partage de fichiers (point à point). Certaines applications sont susceptibles de partirager des fichiers sans demande de confirmation ou averissement.

Consignes de sécurité supplémentaires

- Maintenez routeurs, points d'accès et modems routeurs sans fil à distance des murs extérieurs et des fenêtres.

- Mettez hors tension les routeurs, points d'accès et modems routeurs lorsqu'ils ne sont pas utilisés (la nuit, pendant vos vacances, etc.).

Utilisez des phrases de passer d'au moins huit caractères et difficiles à deviner. Mélangez chiffres et lettres pour éviter tout mot pouvant se couver dans un dictionnaire.

WEB : Pour plus d'informations sur la sécurité sans fil, rendez-vous sur la page www.linksys.com/security.

Chapitre 3 : Configuration avancée

Vous pouvez commencer à utiliser le routeurès qu'il a été configuré à l'aide de l'Assistant de configuration (présent sur le CD-ROM). Néanmoins, vous pouvez modifier ses paramètres avances à l'aide de l'utilitaire Web du routeur. Ce chapitre déscrit chaque page Web de l'utilitaire ainsi que ses fonctions clés. Vous pouvez acceder à l'utilitaire à l'aide d'un navigateur Web, sur un ordinateur connecté au routeur.

Les onglets principaux de l'utilitaire Web sont les suivants : Setup (Configuration), Wireless (Sans fil), Security (Sécurité), Access Restrictions (Restrictions d'accès), Applications & Gaming (Applications etleans), Administration et Status (Etat). D'autres onglets apparaissent lorsque vous cliquez sur les onglets principaux.

REMARQUE : Lors de la première installation du routeur, utilisez l'Assistant de configuration du CD-ROM d'installation. Si vous souhaitez configurer les paramètres avancés, lisez ce chapitre pour en savoir plus sur l'utilitaire Web.

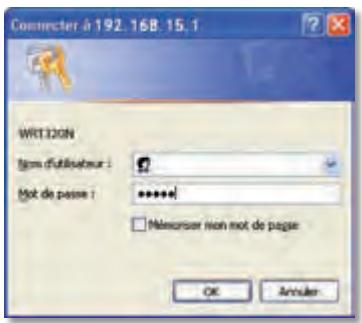

Accès à l'utilitaire Web

Pour acceder à l'utilitaire Web, lancez le navigateur Web de votre ordinateur, puis saisissez l'adresse IP par défaut du routeur, à savoir 192.168.1.1, dans le champ Adresse. Appuyez ensuite sur la touche Entrée.

Un écran de connexion apparait. (Les utilisateurs de systèmes autres que Windows XP obtiennent un écran semblable.) Ne replisssez pas le champ Nom d'utilitaire. Utilisez le mot de passer par défaut (admin) la première fois que vous ouvrez l'utilitaire Web. (Vous pouvez définir un nouveau mot de passer à partir de l'écran Management (Gestion) de l'onglet Administration.) Cliquez sur OK pour continuer.

Ecran de connexion

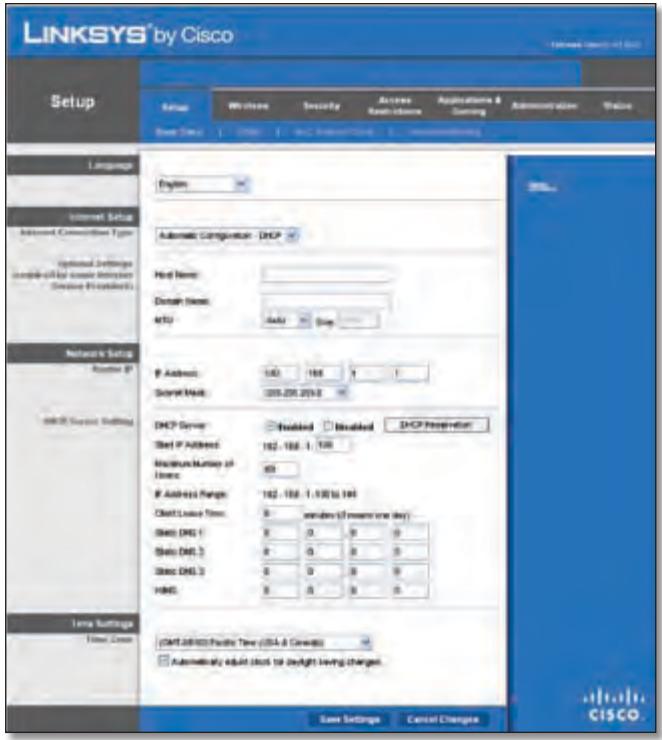

Configuration > Configuration de base

Le premier écran qui s'affiche est l'écran Basic Setup (Configuration de base). Les options de cet onglet vous permettent de modifier les paramètres généraux du routeur.

Setup > Basic Setup (Configuration > Configuration de base)

Configuration Internet

La section Internet Setup (Configuration Internet) permet de configurer votre routeur conformément à votre connexion Internet. Vous pouvez vousrialpart de ces informations auprès de votre fournisseur d'accès à Internet (FAI).

Type de connexion Internet

Dans le menu dérouulant Internet Connection Type (Type de connexion Internet), Sélectionnez le type de connexion Internet offert par votre FAI. Les différents types de connexion disponibles sont les suivants :

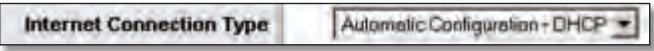

Automatic Configuration - DHCP (Configuration automatique - DHCP)

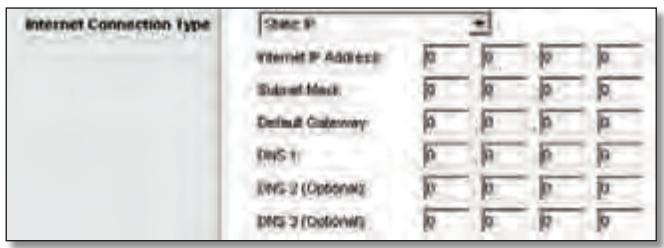

Static IP (Adresse IP statique)

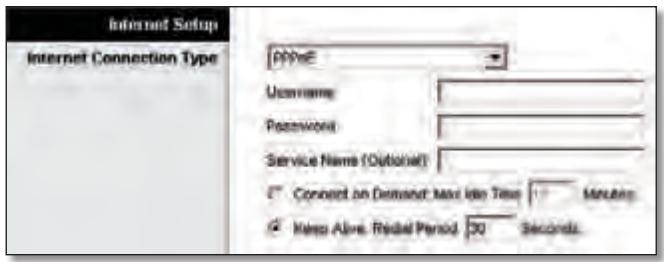

- PPPoE

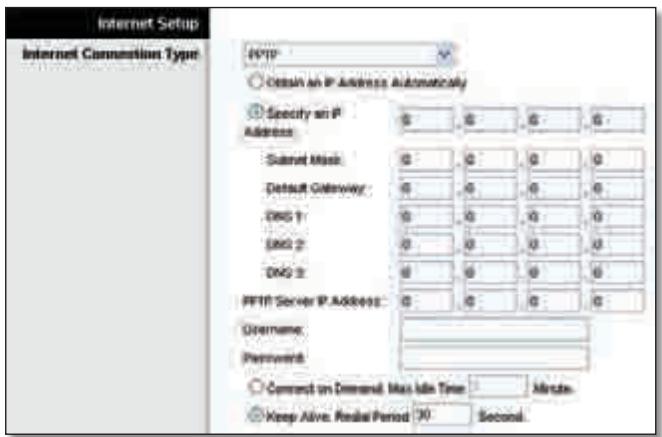

PPTP

L2TP

- Telstra Cable (Câble Telstra)

Configuration automatique - DHCP

Par défaut, le type de connexion Internet du routeur est définir sur Automatic Configuration - DHCP (Configuration automatique - DHCP). Vous doivent conserver cette option uniquement si vous FAI prend en charge le protocole DHCP ou si vous vous connectez via une adresse IP dynamique ( cette option s'applique généralement aux connexions par cable).

Internet Connection Type > Automatic Configuration - DHCP (Type de connexion Internet > Configuration automatique - DHCP)

Adresse IP statique

Si vous nevez obligatoirement utiliser une adresse IP permanente pour vous connecter à Internet, Sélectionnez l'option Static IP (Adresse IP statique).

Internet Connection Type > Static IP

(Type de connexion Internet > Adresse IP statique)

Internet IP Address (Adresse IP Internet): il s'agit de l'adresse IP du routeur, celle qu'elle apparaît sur Internet. Voitre FAI vous fournir a'adresse IP que vousdezvez spécifier dans ce champ.

Subnet Mask (Masque de sous-réseau) : il s'agit du masque de sous-réseau du routeur, tel qu'il est fourni aux utilisateurs sur Internet (y compris à votre FAI). Notre FAI vous fournira le masque de sous-réseau.

Default Gateway (Passerelle par défaut) : votre FAI vous fournir a l'adresse IP de son serveur.

DNS 1-3 : votre FAI vous fournir au moins une adresse IP de serveur DNS (Domain Name System).

PPPoE

Certain fournisseurs d'accès à Internet DSL utilisent le protocole PPPoE (Point-to-Point Protocol over Ethernet) pour établier des connexions Internet. Si vous étés connecté à Internet par l'intermédiaire d'une ligne DSL, demandez à votre FAI s'il utilise le protocole PPPoE. Si tel est le cas, vous devrez selectionner l'options PPPoE.

Internet Connection Type > PPPoE

(Type de connexion Internet > PPPoE)

Username et Password (Nom d'utilisateur et Mot de passer): saississez le nom d'utilisateur et le mot de passer fournis par votre FAI.

Service Name (Nom du service): si vous FAI vous a fourni cette information, saississez le nom du service.

Connect on Demand: Max Idle Time (Connexion à la demande : délambda d'inactivité maximal) : vous pouvez configurer le routeur afin qu'il désactive la connexion Internet après une période d'inactivité maximale donnée. Si votre connexion Internet a été désactivée pour cause d'inactivité, l'option de connexion à la demande permet au routeur de la rétablit automatiquement des que vous tentez d'acceder de nouveau à Internet. Pour utiliser cette option, sélectionnez Connect on Demand (Connexion à la demande). Dans le champ Max Idle Time (Délawd'inactivité maximal), saisissez le nombre de minutes que

vous souhaitez voir s'écouler avant la désactivation de votre connexion Internet. Par défaut, le salarié d'inactivité maximal est de 15 minutes.

Keep Alive: Redial Period (Maintenir la connexion : rappel après) : si vous sélectionnez cette option, le routeur procèle régulierement à une vérification de votre connexion Internet. Si vous etes déconnecté, le routeur rétablit alors automatiquement votre connexion. Pour utiliser cette option, sélectionnez Keep Alive (Maintenir la connexion). Dans le champ Redial Period (Rappel après), spécifiez la fréquence à laquelle le routeur doit vérifier votre connexion Internet. Par défaut, le temps devant s'écouler avant le rappel est de 30 secondes.

PPTP

Le protocole PPTP (Point-to-Point Tunneling Protocol) est un service appliqué uniquement dans le cadre de connexions intra-europeennes.

Internet Connection Type > PPTP (Type de connexion Internet > PPTP)

Si vous FAI prend en charge le protocole DHCP ou si vous vous connectez au moyen d'une adresse IP dynamique, Sélectionnez Obtain an IP Address Automatically (Obtenir une adresse IP automatiquement). Si vous doivent utiliser une adresse IP permanente pour vous connecter à Internet, Sélectionnez Specify an IP Address (Sécifier une adresse IP). Configurez ensuite les paramètres suivants:

- Specify an IP Address (Spcifier une adresse IP) : il s'agit de l'adresse IP du routeur, telle qu'elle apparait sur Internet. Voitre FAI vous fournira l'adresse IP que vous doivent spécifier dans ce champ.

- Subnet Mask (Masque de sous-reseau): il s'agit du masque de sous-reseau du routeur, tel qu'il est fourni aux utilisateurs sur Internet (y compris à votre FAI). Voiture FAI vous fournir a le masque de sous-reseau.

- Default Gateway (Passerelle par défaut) : votre FAI vous fournir a l'adresse IP de son serveur.

DNS 1-3 : votre FAI vous fournir au moins une adresse IP de serveur DNS (Domain Name System).

PPTP Server IP Address (Adresse IP du serveur PPTP) :\ votre FAI vous fournir a l'adresse IP du serveur PPTP.

Username et Password (Nom d'utilisateur et Mot de passer): saisissez le nom d'utilisateur et le mot de passer fournis par votre FAI.

Connect on Demand: Max Idle Time (Connexion à la demande : délambda d'inactivité maximal) : vous pouvez configurer le routeur afin qu'il désactive la connexion Internet après une période

d'inactivité maximale donnée. Si votre connexion Internet a été désactivée pour cause d'inactivité, l'option de connexion à la demande permet au routeur de la rétablir automatiquement des que vous tentez d'acceder de nouveau à Internet. Pour utiliser cette option, Sélectionnez Connect on Demand (Connexion à la demande). Dans le champ Max Idle Time (Délai d'inactivité maximal), saisisseze le nombre de minutes que vous souhaitez voir s'écouler avant la désactivation de votre connexion Internet. Par défaut, le délais d'inactivité maximal est de 15 minutes.

Keep Alive: Redial Period (Maintir la connexion : rappel après) : si vous selectionnez cette option, le routeur procèle régulièrement à une vérification de votre connexion Internet. Si vous étés déconnecté, le routeur rétablit alors automatiquement votre connexion. Pour utiliser cette option, selectionnez Keep Alive (Maintenir la connexion). Dans le champ Redial Period (Rappel après), spécifie la fréquence à laquelle le routeur doit vérifier votre connexion Internet. La valeur par défaut est de 30 secondes.

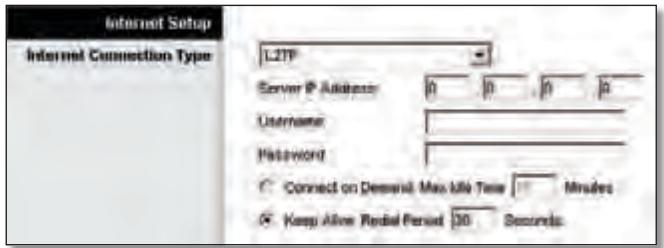

L2TP

L2TP est un service appliqué uniquement dans le cadre de connexions établies en Israël.

Internet Connection Type > L2TP (Type de connexion Internet > L2TP)

Server IP Address (Adresse IP du serveur) : il s'agit de l'adresse IP du serveur L2TP. Notre FAI vous fournir a'adresse IP que vous doivent specify dans ce champ.

Username et Password (Nom d'utilisateur et Mot de passer): saississez le nom d'utilisateur et le mot de passer fournis par votre FAI.

Connect on Demand: Max Idle Time (Connexion à la demande : délambda d'inactivité maximal) : vous pouvez configurer le routeur afin qu'il désactive la connexion Internet après une période d'inactivité maximale donnée. Si votre connexion Internet a été désactivée pour cause d'inactivité, l'option de connexion à la demande permet au routeur de la rétablit automatiquement dés que vous tentez d'acceder de nouveau à Internet. Pour utiliser cette option, Sélectionnez Connect on Demand (Connexion à la demande). Dans le champ Max Idle Time (Délambda d'inactivité maximal), saississez le nombre de minutes que vous souhaitez voir s'écouler avant la désactivation de votre connexion Internet. Par défaut, le délambda d'inactivité maximal est de 15 minutes.

Keep Alive: Redial Period (Maintenir la connexion : rappel après) : si vous sélectionnez cette option, le routeur procèle régulierement à une vérification de votre connexion Internet. Si vous étés déconnecté, le routeur rétablit alors automatiquement votre connexion. Pour utiliser cette option, sélectionnez Keep Alive (Maintenir la connexion). Dans le champ Redial Period (Rappel après), spécifie la fréquence à laquelle le routeur doit vérifier votre connexion Internet. Par défaut, le temps devant s'écouler avant le rappel est de 30 secondes.

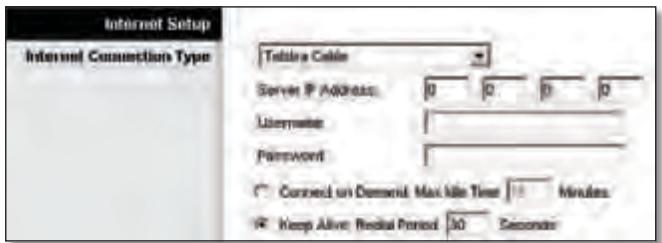

Cable Telstra

Le service de cable Telstra concerne uniquement les connexions établies sur le territoire australien.

Internet Connection Type > Telstra Cable Type de connexion Internet > Câble Telstra)

Server IP Address (Adresse IP du serveur) : il s'agit de l'adresse IP du serveur Heartbeat. Notre FAI vous fournira l'adresse IP que vous doivent spécifier dans ce champ.

Username et Password (Nom d'utilisateur et Mot de passer): saississez le nom d'utilisateur et le mot de passer fournis par votre FAI.

Connect on Demand: Max Idle Time (Connexion à la demande: délambda d'inactivité maximal): vous pouvez configurer le routeur afin qu'il désactive la connexion Internet après une période d'inactivité maximale donnée. SiVote connexion Internet a été désactivée pour cause d'inactivité, l'option de connexion à la demande permet au routeur de la rétablir automatiquement des que vous tentez d'acceder de nouveau à Internet. Pour utiliser cette option, selectionnez Connect on Demand (Connexion à la demande). Dans le champ Max Idle Time (Délai d'inactivité maximal), saississez le nombre de minutes que vous souhaitez voir s'écouler avant la désactivation de votre connexion Internet. Par défaut, le délambda d'inactivité maximal est de 15 minutes.

Keep Alive: Redial Period (Maintir la connexion : rappel après) : si vous selectionnez cette option, le routeur procèle régulierement à une vérification de votre connexion Internet. Si vous etes déconnecté, le routeur rétablit alors automatiquement votre connexion. Pour utiliser cette option, selectionnez Keep Alive (Maintenir la connexion). Dans le champ Redial Period (Rappel après), spécifie la fréquence à laquelle le routeur doit vérifier votre connexion Internet. Par défaut, le temps devant s'écouler avant le rappel est de 30 secondes.

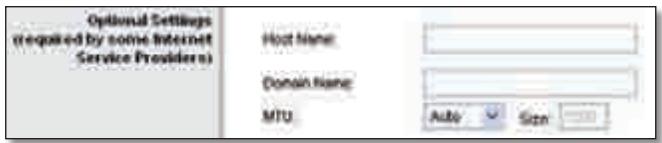

Optional Settings (Paramétres facultatifs)

Certsains paramètres décrits ci-après peuvent être exigés par votre FAI. Renseignez-vous auprès de ce dernier avant toute modification.

Optional Settings (Paramètres facultatifs)

Host Name et Domain Name (Nom d'hôte et Nom de domaine): ces champs permettent de spécifique un nom d'hôte et un nom de domaine pour le routeur. Certains FAI, notamment les fournisseurs d'accès par cable, exigent la saisie de ces deux noms à des fins d'identification. Vous devrez peut-être vérifier

aupres de votre FAI si vous service Internet à haut début a été configuré avec un nom d'hôte et un nom de Domaine. Dans la plupart des cas, vous pourrez laisser ces champs vides.

MTU: « MTU » signifie « Maximum Transmission Unit », c'est-à-dire « unité de transmission maximale ». Cette valeur correspond à la taille de paquet maximale autorisée pour la transmission Internet. Sélectionnez Manual (Manuel) pour saisir manuellement la taille maximale de paquet à transmettre. Pour laisser le routeur besoinir la valeur MTU la mieux adaptée à votre connexion Internet, conservez le paramètre par défaut Auto (Automatique).

Size (Taille): cette option est activée lorsque vous sélectionnez. Manual (Manuel) dans le champ MTU. Saisissez une valeur comprise entre 1200 et 1500. La taille par défaut varie en fonction du type de connexion Internet:

DHCP,resse IP statique ou Telstra:1500

- PPPoE:1492

- PPTP ou L2TP: 1460

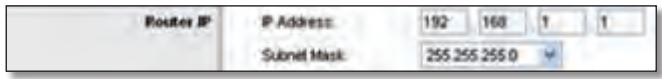

Configuration réseau

La section Network Setup (Configuration réseau) modifie les paramètres du réseau connecté aux ports Ethernet du routeur. La configuration sans fil s'effectue à partir de l'onglet Wireless (Sans fil).

Adresse IP du routeur

Cette section présente l'adresse IP et le masque de sous-reseau du routeur, tels qu'ils apparaissent sur votre réseau.

Router IP (Adresse IP du routeur)

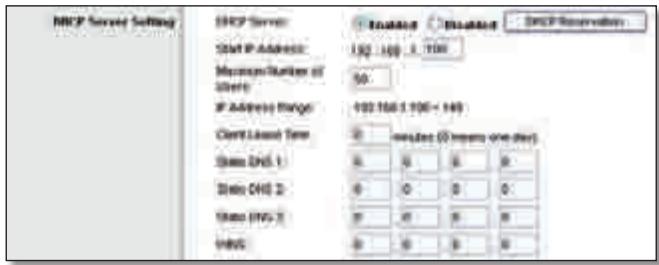

Paramètres du serveur DHCP

Les paramètres de cette section vous permettent de configurer le serveur DHCP (Dynamic Host Configuration Protocol) du réseau. Vous pouvez utiliser le réseau en tant que serveur DHCP de votre réseau. Un serveur DHCP attribue automatiquement une adresse IP à chaque ordinateur de votre réseau. Si vous choisissez d'activer l'options de serveur DHCP du réseau, assurez-vous qu'aucun autre serveur DHCP n'est présente sur votre réseau.

DHCP Server Setting (Paramètres du serveur DHCP)

DHCP Server (Serveur DHCP) : DHCP est activé par défaut. Si vous disposez déjà d'un serveur DHCP sur votre réseau ou si vous ne souhaitez utiliser aucun serveur DHCP, sélectionnez Disabled (Désactivé). Aucune autre fonctionnalité DHCP n'est alors disponible.

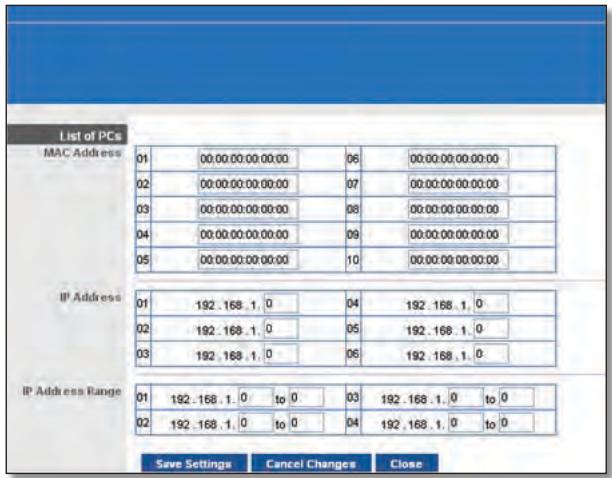

DHCP Reservation (Réreservation DHCP) : cliquez sur ce bouton si vous souhaitez attribuer une adresse IP locale fixe à une adresse MAC.

Réservation DHCP

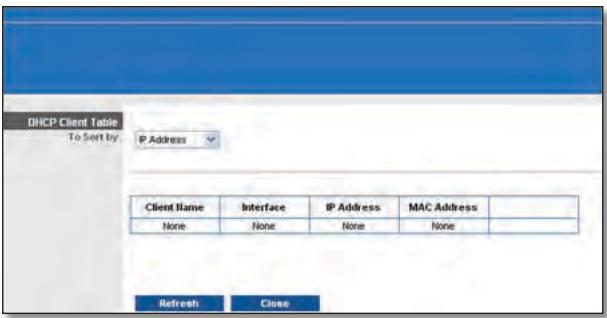

La liste des clients DHCP s'affiche avec les informations suivantes: Client Name (Nom du client), Interface, IP Address (Adresse IP) et MAC Address (Adresse MAC).

- Select Clients from DHCP Table ( Sélectionner les clients dans la table DHCP) : activez la case à cocher Select ( Sélectionner) pour réserver l'adresse IP d'un client. Cliquez ensuite sur Add Clients ( Ajouter les clients).

- Manually Adding Client (Ajout manuel de client) : pour attribuer manuellement une adresse IP, saisissez le nom du client dans le champ Enter Client Name (Saisir le nom du client). Saisissez l'adresse IP que vous souhaitez attribuer au client dans le champ Assign IP Address (Affecter l'adresse IP). Saisissez l'adresse MAC dans le champ To This MAC Address (A cette adresse MAC). Cliquez ensuite sur Add (Ajouter).

Clients déjà réservés

Une liste des clients DHCP et des adresses IP locales correspondantes s'affiche au bas de l'écran, dans la section Clients Already Reserved (Clients déjà réservés). Si vous souhaitez supprimer un client de la liste, cliquez sur Remove (Supprimer).

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler. Pour afficher les informations les plus récentes, cliquez sur Refresh (Actualiser). Pour quitter cet écran, cliquez sur le bouton Close (Fermer).

Start IP Address (Adresse IP de début): saisissez la valeur de début que devra utiliser le serveur DHCP pour la publication des adresses IP. L'adresse IP par défaut du routeur étant 192.168.1.1, l'adresse IP de début doit être 192.168.1.2, voire supérieure, mais rester inférieure à 192.168.1.253. L'adresse IP de début attribuée par défaut est 192.168.1.100.

Maximum Number of Users (Nombre maximal d'utilisateurs): saisissez le nombre maximal d'ordinateurs auxquels le serveur DHCP peut attribuer des adresses IP. Ce nombre ne peut pas être supérieur à 253. Par défaut, il est défini sur 50.

IP Address Range (Plage d'adresses IP) : indique la plage d'adresses IP disponibles.

Client Lease Time (Durée de connexion du client): cette option déterminé la période pendant laquelle un utilisateur du réseau est autorisé à se connecter au routeur à l'aide de son adresse IP dynamique actuelle. Saisissez la durée (en minutes) pendant laquelle l'adresse IP dynamique est allouée à l'utiliseur. Une fois ce délambda ecoulé, l'utiliseur se voit automatiquement attribuer une nouvelle adresse IP dynamique. La valeur par défaut est de 0 minutes, ce qui correspond à une journée.

Static DNS 1-3 (DNS statique 1 à 3): le système DNS (Domain Name System) est le service adopté par Internet pour convertir des noms de Domaine ou de site Web en adresses Internet ou URL. Notre FAI vous fournira au moins une adresse IP de serveur DNS. Si vous souhaitez utiliser une autre adresse, saisissez cette adresse IP dans l'un de ces champs. Vous pouvez taper jusqu'à trois adresses IP de serveur DNS. Le routeur utilise alors ces trois adresses IP pour acceder plus rapidement aux serveurs DNS opérationnels.

WINS: le système WINS (Windows Internet Naming Service) permet de:gérer l'interaction entre chaque ordinateur et Internet. Si vous optez pour un serveur WINS, saisissez son adresse IP dans ce champ. Autrement, laissez-le vide.

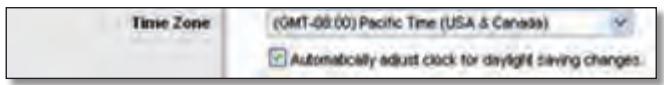

Réglage de l'heure

Time Zone (Fuseau horsere) : selectionnez le fuseau horsere de votre reseau dans le menu derouulant. Vous pouvez également regler automatiquement votre horloge pour le passage à l'heure d'etre.

Réglage de l'heure

Cliquez sur Save Settings (Enregister les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

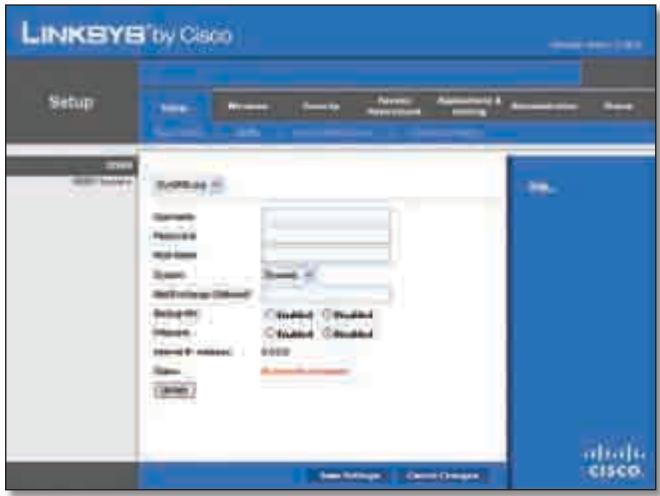

Configuration > DDNS

Le routeur inclut une fonction DDNS (Dynamic Domain Name System) vous permettant d'attribuer un nom de domaine et d'hôte fixe à une adresse IP Internet dynamique. Ceci peut s'avérer utile si vous hébergez votre propre site Web, un serveur FTP ou tout autre type de serveur avec le routeur.

Avant d'opter pour cette fonctionnalité, vous devez souscrite à un service DDNS auprès d'un fournisseur de service DDNS spécialisé, www.dyndns.org ou www.TZO.com. Si vous ne souhaitez pas utiliser cette fonction, conservez le paramètre par défaut, Disabled (Désactivé).

DDNS

Service DDNS

Si vous service DDNS est fourni par DynDNS.org, sélectionnez DynDNS.org dans le menu déroulant DDNS Service (Service DDNS). S'il est fourni par TZO, sélectionnez TZO.com. Les fonctions offertes par l'écran DDNS variant en fonction de leur fournisseur de service DDNS.

DynDNS.org

Setup > DDNS > DynDNS.org (Configuration > DDNS > DynDNS.org)

```bash User Name (Nom d'utilisateur) : saisissez le nom d'utilisateur de votre compte DDNS.

Password (Mot de passer): saisissez le mot de passer de votre compte DDNS.

Host Name (Nom d'hôte) : il s'agit de l'URL DDNS attribuée par le service DDNS.

System (Système) : sélectionnez le type de service DynDNS que vous utilisez : Dynamic (Dynamique), Static (Statique) ou Custom (Personnalisé). La sélection par défaut est Dynamic (Dynamique).

Mail Exchange (Optional) (Echange de courrier (facultatif)): saisissez l'adresse de votre serveur de messagerie, afin de rediriger les e-mails de votre adresse DynDNS vers votre serveur de messagerie.

Backup MX (Sauvegarde du dossier d'échange de courrier): cette fonction permet au serveur de messagerie de proceder à des sauvégardes. Pour désactiver cette fonction, conservez le paramètre par défaut, Disabled (Désactivé). Pour activer cette fonction, Sélectionnéz Enabled (Activé). Si vous avez des doutes quant au paramètre à Sélectionner, laissez Disabled (Désactivé).

Wildcard (Caracteré générique) : ce paramètre active ou désactive les caractères génériques pour votre hôte. Par exemple, si vous adresse DDNS est chezmoi.dyndns.org et que vous activez les caractères génériques, l'adresse x.chezmoi.dyndns.org fonctionnera tout aussi bien (x étant le caractère générique). Pour les désactiver, conservez le paramètre par défaut, Disabled (Désactivé). Pour les activer, Sélectionnez Enabled (Activé). Si vous ave des doutes quant au paramètre à selectionner, laissez Disabled (Désactivé).

Internet IP Address (Adresse IP Internet): l'adresse IP Internet du réseau est indiquée dans ce champ. Etant dynamique, cette adresse change.

Status (Etat) : l'etat de la connexion du service DDNS est spécifique dans ce champ.

Update (Mettre à jour): cliquez sur ce bouton pour lancer une mise à jour manuellement.

Cliquez sur Save Settings (Enregister les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

TZ0.com

Setup > DDNS > TZO.com (Configuration > DDNS > TZO.com)

E-Mail Address, TZO Key et Domain Name (Adresse e-mail, Clé TZO et Nom de domaine): saisissez les paramètres du compte configuré avec TZO.

Internet IP Address (Adresse IP Internet): l'adresse IP Internet du routeur est indiquée dans ce champ. Etant dynamique, cette adresse change.

Status (Etat) : l'etat de la connexion du service DDNS est spécifique dans ce champ.

Update (Mettre à jour): cliquez sur ce bouton pour lancer une mise à jour manuellement.

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

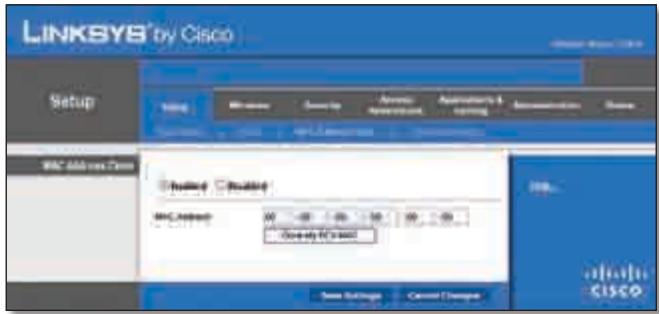

Configuration > Adresse MAC dupliquée

Une adresse MAC désigne un code à 12 chiffres attribué à un composant matériel unique en vue de son identification. Certains fournisseurs d'accès à Internet exigent l'enregistrement d'une adresse MAC pour acceder à Internet. Si vous ne souhaitez pas enregistrer une nouvelle adresse MAC chez votre fournisseur d'accès à Internet, vous pouvez attribuer au routeur l'adresse MAC actuellement enregistrée auprès de votre fournisseur d'accès à Internet via la fonctionnalité MAC Address Clone (Adresse MAC dupliquée).

Setup > MAC Address Clone (Configuration > Adresse MAC dupliquee)

Adresse MAC dupliquée

Enabled/Disabled (Acté/Désacté) : pour dupliquer l'adresse MAC, sélectionnéz Enabled (Acté).

MAC Address (Adresse MAC) : saississez dans ce champ l'adresse MAC enregistrée auprès de votre fournisseur d'accès à Internet.

Clone My PC's MAC (Dupliquer l'adresse MAC de mon ordinateur): cliquez sur ce bouton pour dupliquer l'adresse MAC de l'ordinateur que vous utilisez.

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

Configuration >Routage avancé

Vous pouvez faire appel aux options de cet écran pour définir les fonctions avancées du routeur. La section Operating Mode (Mode opérationnel) vous permet de sélectionner les types de fonctions avancées à utiliser. Les options de la section Dynamic Routing (RIP) (Routage dynamique (RIP)) vous permettent de régler automatiquement le mode de transmission des paquets sur votre réseau. Les options de la section Static Routing (Routage statique) permettent de définir un itinéraire fixe vers une autre destination du réseau.

Setup > Advanced Routing (Configuration > Routage avancé)

Routage avancé

NAT

Enabled/Disabled (Activé/Désactivé) : si le réseau en question héberge la connexion de votre réseau à Internet, conservez le paramètre par défaut Enabled (Activé). Si un autre réseau existe sur le réseau, sélectionnez Disabled (Désactivé). Lorsque le paramètre NAT est désactivié, le routage dynamique est activé.

Routage dynamique (RIP)

Enabled/Disabled (Activé/Désactivé) : cette fonction permet au routeur de s'adapter automatiquement aux modifications physiques apportées à la configuration du réseau et d'échanger les tables de routage avec les autres routeurs. Le routeur détermine l'itinéraire des paquets du réseau en fonction du plus petit nombre de sauts relevés entre le composant source et l'élement de destination. Lorsque le paramètre NAT est activé, le routage dynamique est désactivié. Lorsque le paramètre NAT est désactivié, cette fonction est disponible. Sélectionnez

Enabled (Activé) pour utiliser la fonction de routage dynamique.

Routage statique

Un itinétaire statique est une voie prédéfinie que les informations du réseau doivent emprunter pour atteindre un hôte ou un réseau spécifique. Saisissez les informations décrites ci-dessous pour définir un nouvel itinétaire statique.

Route Entries (Entrées d'itinétaire): pour définiir un itinétaire statique entre le routeur et un autre réseau,CHOISSEZ un numero dans la liste déroulante. Cliquez sur le bouton Delete This Entry (Supprimer cette entrée) pour supprimer un itinétaire statique.

Enter Route Name (Entrer le nom de l'itinétaire) : saississez dans ce champ le nom de l'itinétaire. Vous pouvez saisir jusqu'à 25 caractères alphanumeric.

Destination LAN IP (Adresse IP du réseau local de destination): cette option identifie l'adresse du réseau ou de l'hote distant auquel vous souhaitez attribuer un itinétaire statique.

Subnet Mask (Masque de sous-reseau): déterminé la portion de l'adresse IP du réseau local de destination qui correspond au réseau et celle qui correspond à l'hôte.

Gateway (Passerelle) : il s'agit de l'adresse IP de la passerelle permettant le contact entre le routeur et le réseau ou l'hote distant.

Interface : cette option vous indique si l'adresse IP de destination est située sur l'interface LAN & Wireless (LAN et Sans fil), c'est-à-dire les réseaux Ethernet et sans fil, ou sur l'interface WAN (Internet).

Cliquez sur Show Routing Table (Afficher la table de routage) pour visualiser les itinéraires statiques déjà définis.

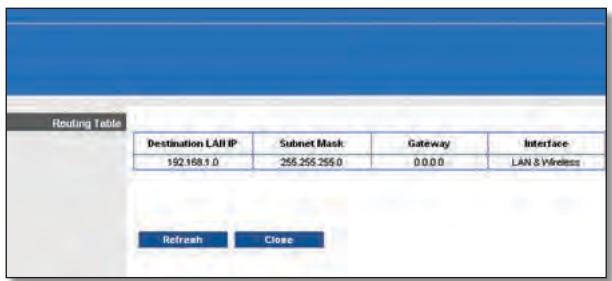

Advanced Routing > Routing Table (Routage avancé > Table de routage)

Table deroutage

Pour chaque itinéraire, l'adresse IP du réseau local de destination, le masque de sous-reseau, la passerelle et l'interface sont affichés. Cliquez sur Refresh (Actualiser) pourmettre à jour les informations.Cliquez sur Close (Fermer) pour quitter cet écran.

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

Sans fil > Paramètres sans fil de base

Les paramètres de base des réseaux sans fil sont définis dans cet écran.

Deux procédures permettent de configurer les réseaux sans fil du réseau : la configuration manuelle et la configuration Wi-Fi Protected Setup.

Wi-Fi Protected Setup est une fonction qui facilite la configuration de votre réseau sans fil. Si vous avez des péripériques clients (teils que des adaptateurs sans fil) prénant en charge le Wi-Fi Protected Setup, vous pouvez utiliser cette fonction.

Configuration View (Affichage de la configuration): pour configurer votre réseau sans fil manuellement, sélectionnez Manual (Manuel). Passez à la section « Basic Wireless Settings » (Paramètres sans fil de base). Pour utiliser le Wi-Fi Protected Setup, sélectionnez Wi-Fi Protected Setup. Passez à la section « Wi-Fi Protected Setup »

Paramètres sans fil de base

Wireless > Basic Wireless Settings (Sans fil > Paramètres sans fil de base) : configuration manuelle

Wireless Band (Bande sans fil): permet de seLECTIONner la bande 2,4 GHz ou 5 GHz.

Network Mode (Mode réseau) : dans ce menu déroulant, vous pouvez sélectionner les normes de connexion sans fil fonctionnant sur votre réseau. Si vous réseau compte des péripériques sans fil N, sans fil G et sans fil B, conservez le paramètre par défaut Mixed (mixte). Si vous réseau ne compte que des péripériques sans fil G et des péripériques sans fil B, Sélectionnez BG-Mixed (Mixte - BG). Si vous réseau compte des péripériques sans fil N uniquement, Sélectionnez Wireless-N Only (Sans fil N uniquement). Si vous réseau compte des péripériques sans fil G uniquement, Sélectionnez Wireless-G Only (Sans fil G uniquement). Si vous réseau compte des péripériques sans fil B uniquement, Sélectionnez Wireless-B Only (Sans fil B uniquement). Si vous réseau ne compte pas de péripériques sans fil, Sélectionnez Disabled (Désactivé).

Network Name (SSID) (Nom du réseau (SSID)): leSSID est le nom de réseau partagé par tous les points d'un réseau sans fil. Il doit être identique pour tous les périphériques du réseau sans fil. Ce paramètre tient compte de la casse et ne doit pas comprendre plus de 32 caractères. Tous les caractères du clavier peuvent être utilisés. Assurez-vous que ce paramètre est identique pour tous les points de votre réseau sans fil. Pour optimiser la sécurité de votre système, vous doivent remplancer le nom du réseau sans fil par défaut (linksys) par un nom unique.

Channel Width (Largeur du canal) : Sélectionnez Auto (Automatique) si vous souhaitez que le routeur détermine automatiquement la largeur de canal (20 MHz ou 40 MHz) à utiliser, ou laissez la valeur par défaut 20MHz only (20 MHz uniquement) si vous souhaitez que le routeur fonctionne en mode sans fil B et sans fil G uniquement. Pour des performances optimes, il est recommendé d'utiliser le paramètre Auto (Automatique).

Wide Channel (Canal à large bande) : si vous avez scélectionné Wide - 40MHz Channel (Large bande - Canal 40 MHz) comme paramètre de bande radio, ce paramètre sera disponible pour votre canal sans fil N principal. Sélectionnez un canal dans le menu

deroulant. Si vous avez des doutes quant au canal à seLECTIONner, Linksys vous recommende de conserver le paramètre par défaut Auto (Automatique).

Channel (Canal): Sélectionnez un canal entre 1 et 11, ou laissez la valeur par défaut Auto (Automatique).

SSID Broadcast (Diffusion SSID): lorsque des ordinateurs clients sans fil recherchent des réseaux sans fil auxquels s'associer, ils détectent le SSID diffusé par le routeur. Pour diffuser le SSID du routeur, conservez le paramètre par défaut Enabled (Activé). Si vous ne souhaitez pas diffuser le SSID du routeur, Sélectionnéz Disabled (Désactifé).

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

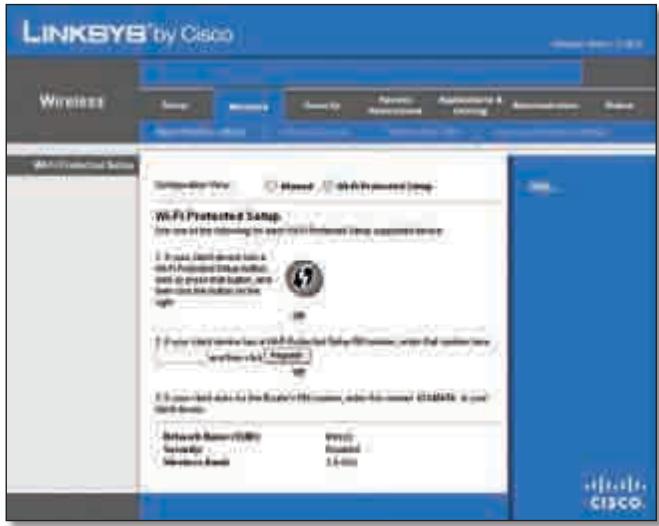

Trois méthodes sont disponibles. Utilisez la méthode qui s'applique au pérophérique client que vous configurez.

Wireless > Basic Wireless Settings (Sans fil > Paramètres sans fil de base) : configuration Wi-Fi Protected Setup

REMARQUE: Wi-Fi Protected Setup configure un seul péripérisque client à la fois. Répétez la méthode pour chaque péripérisque client prénant en charge la fonctionnalité Wi-Fi Protected Setup.

Méthode n° 1

Utilisez cette méthode si vous périphérique client dispose d'un bouton Wi-Fi Protected Setup.

- Cliquez ou appuyez sur le bouton Wi-Fi Protected Setup du pérophérique client.

- Cliquez sur le bouton Wi-Fi Protected Setup de cet écran.

- Une fois le périphérique client configuré, cliquez sur OK. Reportez-vous ensuite au guide de l'utilisateur de votre périphérique client pour obtenir des instructions supplémentaires.

Méthode n° 2

Utilisez cette méthode si vous périphérique client dispose d'un code PIN Wi-Fi Protected Setup.

- Saisissez le code PIN dans le champ correspondant de cet écran.

- Cliquez sur le bouton Register (Enregistrement).

- Une fois le périphérique client configuré, cliquez sur OK. Reportez-vous ensuite au guide de l'utilisateur de votre périphérique client pour obtenir des instructions supplémentaires.

Méthode n° 3

Utilisez cette méthode si vous pérIPHERique client demande le code PIN du routeur.

- Saisissez le code PIN indiqué sur cet écran (ce code est également noté sous le routeur).

- Une fois le périphérique client configuré, cliquez sur OK. Reportez-vous ensuite au guide de l'utilisateur de votre périphérique client pour obtenir des instructions supplémentaires.

Les éléments suivants s'affichent au bas de l'écran : Wi-Fi Protected Setup Status (Etat de la configuration WPS), Network Name (SSID) (Nom du réseau (SSID)), Security (Sécurité), Encryption (Cryptage) et Passphrase (Phrase de passer).

REMARQUE : Si vous possédez des périhériques clients qui ne prenent pas en charge le Wi-Fi Protected Setup, notez les paramètres sans fil et configurez manuellement ces périhériques.

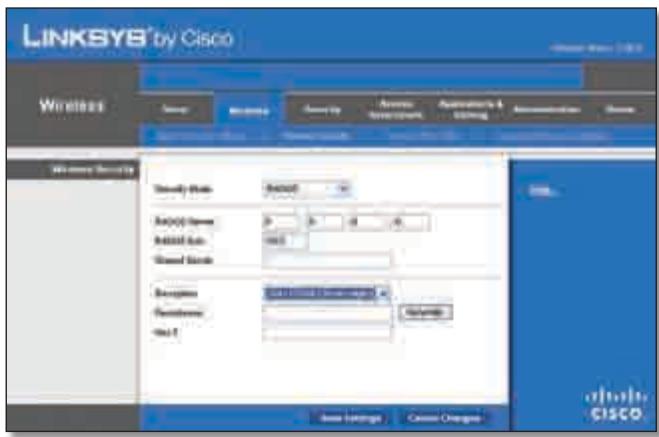

Sans fil > Sécurité sans fil

L'écran Wireless Security (Sécurité sans fil) permet de configurer la sécurité de votre réseau sans fil. Le routeur prend en charge six options en mode Sécurité sans fil : WPA Personal (WPA personnel), WPA Enterprise (WPA enterprise), WPA2 Personal (WPA2 personnel), WPA2 Enterprise (WPA2 enterprise), RADIUS et WEP. WPA est l'acronyme de « Wi-Fi Protected Access » et désigne une norme de sécurité plus puissantque que le système de cryptage WEP. WEP est l'acronyme de « Wired Equivalent Privacy » et RADIUS de « Remote Authentication Dial-In User Service ». Ces six méthodes font l'objet d'une description sommaire ci-après. Pour obtenir des instructions plus détaillées sur la configuration de la sécurité sans fil du routeur, consultez le « Chapitre 2 : Sécurité sans fil »

Sécurité sans fil

Mode de sécurité

Selectionnez la méthode de sécurité pour votre réseau sans fil. Si vous ne souhaitez pas utiliser cette fonction, conservez l'option par défaut, Disabled (Désactivé).

WPA personnel

REMARQUE : Si vous utilisez la technologie WPA, gardez toujours à l'esprit que chaque périhérique de votre réseau sans fil DOIT utiliser la même méthode WPA et la même clé partagée, sans quoi le réseau ne fonctionnera pas correctement.

Security Mode > WPA Personal (Mode de sécurité > WPA personnel)

Passphrase (Phrase de passer): saisissez une phrase de passer composée de 8 à 63 caractères.

Key Renewal (Renouvellement de clé) : saississez un délambda de renouvellement des clés pour indiquer au routeur à chaque fréquence il doit changer les clés de cryptage. La valeur par défaut du champ Group Key Renewal (Renouvellement des clés du groupe) est de 3600 secondes.

WPA2 personnel

Security Mode > WPA2 Personal (Mode de sécurité > WPA2 personnel)

Encryption (Cryptage): WPA2 prend en charge deux méthodes de cryptage, nommées TKIP et AES, associées à des clés de cryptage dynamiques. Sélectionnez le type d'algorithmme, AES ou TKIP or AES (TKIP ou AES). Le type d'algorithmme par défaut est TKIP or AES (TKIP ou AES).

Passphrase (Phrase de passer): saisissez une phrase de passer composée de 8 à 63 caractères.

Key Renewal (Renouvellement de clé) : saisissez un délié de renouvellement des clés pour indiquer au routeur à chaque féquence il doit changer les clés de cryptage. La valeur par défaut du champ Group Key Renewal (Renouvellement des clés du groupe) est de 3600 secondes.

WPA enterprise

Cette option associe le système WPA à l'utilisation conjointe d'un serveur RADIUS. Elle ne doit être utilisée que lorsqu'un serveur RADIUS est connecté au routeur.

Security Mode > WPA Enterprise (Mode de sécurité > WPA entreprise)

RADIUS Server (Serveur RADIUS) : saisissez l'adresse IP du serveur RADIUS.

RADIUS Port (Port RADIUS): saisissez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret (Secret partagé) : saisissez la clé partagée par le routeur et le serveur.

Key Renewal (Renouvellement de clé) : saississez un délié de renouvellement des clés pour indiquer au routeur à chaque féquence il doit changer les clés de cryptage. La valeur par défaut du champ Key Renewal (Renouvellement de clé) est de 3600 secondes.

WPA2 enterprise

Cette option associe le système WPA2 à l'utilisation conjointe d'un serveur RADIUS. Elle ne doit être utilisée que lorsqu'un serveur RADIUS est connecté au routeur.

Security Mode > WPA2 Enterprise (Mode de sécurité > WPA2 entreprise)

Encryption (Cryptage): WPA2 prend en charge deux méthodes de cryptage, nommées TKIP et AES, associées à des clés de cryptage dynamiques. Sélectionnez le type d'algorithmme, AES ou TKIP or AES (TKIP ou AES). Le type d'algorithmme par défaut est TKIP or AES (TKIP ou AES).

RADIUS Server (Serveur RADIUS) : saisissez l'adresse IP du serveur RADIUS.

RADIUS Port (Port RADIUS): saisissez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret (Secret partagé) : saisissez la clé partagée par le routeur et le serveur.

Key Renewal (Renouvellement de clé) : saississez un délié de renouvellement des clés pour indiquer au routeur à chaque féquence il doit changer les clés de cryptage. La valeur par défaut du champ Key Renewal (Renouvellement de clé) est de 3600 secondes.

RADIUS

Cette option associe le système WEP à l'utilisation conjointe d'un serveur RADIUS. Elle ne doit être utilisée que lorsqu'un serveur RADIUS est connecté au routeur.

Security Mode > RADIUS (Mode de sécurité > RADIUS)

IMPORTANT : Si vous utilisez le cryptage WEP, gardez toujours à l'esprit que chaque périphérique de votre réseau sans fil DOIT utiliser la même méthode de cryptage WEP et la même clé de cryptage, sans quoi votre réseau sans fil ne fonctionnera pas correctement.

RADIUS Server (Serveur RADIUS) : saisissez l'adresse IP du serveur RADIUS.

RADIUS Port (Port RADIUS): saisissez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret (Secret partagé) : saisissez la clé partagée par le routeur et le serveur.

Encryption (Cryptage) : Sélectionnez un niveau de cryptage WEP, c'est-à-dire 40/64 bits (10 hex digits) (40/64 bits (10 chiffres hexadécimaux)) ou 104/128 bits (26 hex digits) (104/128 bits (26 chiffres hexadécimaux)). Le niveau de cryptage par défaut est 40/64 bits (10 hex digits) (40/64 bits (10 chiffres hexadécimaux)).

Passphrase (Phrase de passer): saisissez une phrase de passer afin de générer automatiquement les clés WEP. Cliquez ensuite sur Generate (Générate).

Key 1 (Clé 1): si vous n'avez saisi aucune phrase de passer, entrez la clé WEP manuellement.

WEP

Le système WEP est une méthode de cryptage élémentaire, moins sécurisée que le système WPA.

Security Mode > WEP (Mode de sécurité > WEP)

Encryption (Cryptage) : Sélectionnez un niveau de cryptage WEP, c'est-à-dire 40/64 bits (10 hex digits) (40/64 bits (10 chiffres hexadécimaux)) ou 104/128 bits (26 hex digits) (104/128 bits (26 chiffres hexadécimaux)). Le niveau de cryptage par défaut est 40/64 bits (10 hex digits) (40/64 bits (10 chiffres hexadécimaux)).

Passphrase (Phrase de passer) : saisissez une phrase de passer afin de générer automatiquement les clés WEP. Cliquez ensuite sur Generate (Générer).

Key 1 (Clé 1): si vous n'avez saisi aucune phrase de passer, entrez la clé WEP manuellement.

Cliquez sur Save Settings (Enregister les paramètres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

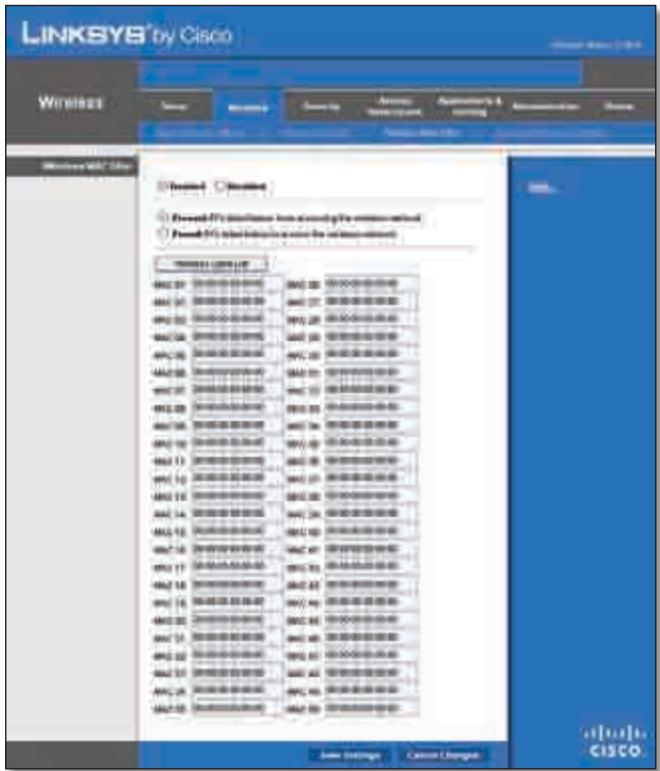

Sans fil > Filtre MAC sans fil

Vous pouvez filtrer l'accès sans fil selon les adresses MAC des péripériques sans fil qui émettent dans le rayon d'action de votre réseau.

Wireless > Wireless MAC Filter (Sans fil > Filtre MAC sans fil)

Filtre MAC sans fil

Enabled/Disabled (Actived/Désactived) : pour filtrer les utilisateurs sans fil, c'est-à-dire leur autoriser ou bloquer l'accès, en fonction de leur adresse MAC, Sélectionnéz Enabled (Actived). Si vous ne souhaitez pas filtrer les utilisateurs en fonction de leur adresse MAC, conservez le paramètre par défaut, Disabled (Désactived).

Restriction d'accès

Prevent (Bloquer) : Sélectionnéz cette option pour bloquer l'accès sans fil par adresse MAC. Cette option est sélectionnée par défaut.

Permit (Autoriser) : selectionnez cette option pour autoriser l'accès sans fil par adresse MAC. Cette option est désélectionnée par défaut.

Liste de filtrage des adresses MAC

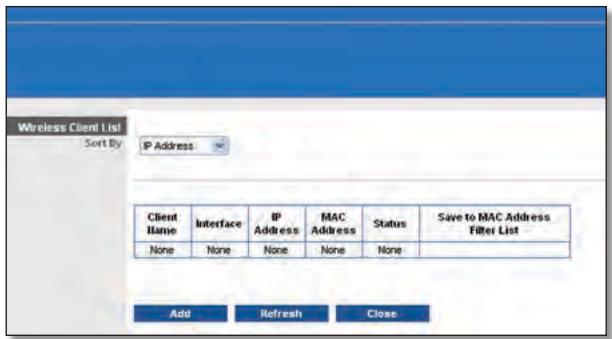

Wireless Client List (liste des clients sans fil): cliquez sur cette option pour ouvrir l'écran Wireless Client List (liste des clients sans fil).

Wireless Client List (Liste des clients sans fil)

Listedesclients sans fil

Cet écran répertorie les ordinateurs et autres périhériques présents sur le réseau sans fil. Vous pouvez trier cette liste en fonction des critères suivants : Client Name (Nom de client), Interface, IP Address (Adresse IP), MAC Address (Adresse MAC) et Status (Etat).

Selectionnez Save to MAC Address Filter List (Enregistrer dans la liste de filtrage des adresses MAC) en regard de tous les péripériques que vous souhaitez ajouter à la liste de filtrage des adresses MAC. Cliquez ensuite sur Add (Ajouter).

Pour récapérer les informations les plus récentes, cliquez sur Refresh (Actualiser). Pour quitter cet écran et revenir à l'écran Wireless MAC Filter (Filtre MAC sans fil), cliquez sur Close (Fermer).

MAC 01-50 : saisissez les adresses MAC des périhériques dont vous souhaitez bloquer ou autoriser l'accès sans fil.

Cliquez sur Save Settings (Enregistrer les paramétres) pour appliquer vos modifications ou sur Cancel Changes (Annuler les modifications) pour les annuler.

Sans fil > Paramètres sans fil avancés

L'écran Advanced Wireless Settings (Paramètres sans fil avances) permet de définir les fonctions sans fil avances du routeur. Il est préféable de réserver cette tâche à un administrateur chevronné, car des paramètres mal définis risqueraient de diminuer les performances de votre infrastructure sans fil.

Wireless > Advanced Wireless Settings (Sans fil > Paramétres sans fil avancés)

Paramètres sans fil avances

AP Isolation (Isolement AP) : isole les uns des autres tous les clients et périphériques sans fil du réseau. Les périphériques sans fil peuvent communiquer avec le routeur, mais pas entre eux. Pour utiliser cette fonction, Sélectionnez Enabled (Activé). Par défaut, AP Isolation (Isolement AP) est désactivé.

Frame Burst (Rafale de trames) : selon le fabricant de vos produits sans fil, vous pouvez optimiser les performances de votre réseau enCHOISIGANT d'activer cette option. Pour utiliser cette option, conservez la valeur par defaut : Enabled (Activé). Sinon, selectionnez Disabled (Désactivé).

Authentication Type (Type d'authentication): la valeur Auto (Automatique) définie par défaut vous permet de désirer entre une authentication Open System (Système ouvert) ou Shared Key (Clé partagée). En mode d'authentication Open System (Système ouvert), l'expéditeur et le destinataire n'utilisent PAS de clé WEP pour l'authentication. En revanche, ils utilisent ce type de clé en mode Shared Key (Clé partagée). Sélectionnez Shared Key (Clé partagée) pour utiliser exclusivement l'authentication par clé partagée.

Basic Rate (Taux de base) : en réalité, ce paramètre n'est pas un taux de transmission unique, mais une série de taux auxquels le routeur peut transmettre des données. Le routeur transmet son taux de base aux autres périhériques sans fil de votre réseau afin qu'ils connaissent les taux appliqués. Il informe également qu'il sélectionnera automatiquement le meilleur taux de transmission. L'options définie par défaut est Default (Par défaut) lorsque le routeur prend en charge tous les taux de transmission sans fil standard (1-2 Mbit/s, 5,5 Mbit/s, 11 Mbit/s, 18 Mbit/s et 24 Mbit/s). D'autres options disponibles sont 1-2Mbps (1-2 Mbit/s), utilisées dans le cadre de technologies sans fil plus ancienne, et All (Tous) lorsque le routeur prend en charge tous les taux disponibles pour la transmission sans fil de données. Le paramètre Basic Rate (Taux de base) n'indique pas le taux réel de transmission des données. Pour préciser ce dernier, utilisez l'options Transmission Rate (Taux de transmission).

Transmission Rate (Taux de transmission): vous doivent le taux de transmission des données en fonction de la vitesse de votre réseau sans fil. Vous pouvez faire votre choix parmi les diverses vitesses de transmission proposées ou sélectionner l'option Auto (Automatique) pour demander au routeur d'adopter automatiquement laaux de transmission le plusrapide possible et activer la fonctionnalité de reconnexion automatique.

Celle-ci est alors chargée de déterminer la meilleure vitesse de connexion possible entre le routeur et un client sans fil. La valeur par défaut est Auto (Automatique).

N Transmission Rate (Taux de transmission sans fil N) : vous nevez définir le taux de transmission des données en fonction de la vitesse de votre réseau sans fil N. Vous pouvez faire votrechioix parmi les diverses vittesses de transmission proposées ou selectionner l'option Auto (Automatique) pour demander au routeur d'adopter automatiquement le taux de transmission le plus rapide possible et activer la fonctionnalité de reconnexion automatique. Celle-ci est alors chargée de déterminer la meilleure vitesse de connexion possible entre le routeur et un client sans fil. La valeur par défaut est Auto (Automatique).

CTS Protection Mode (Mode de protection CTS) : le routeur bascule automatiquement en mode de protection CTS lorsque vos produits sans fil N et sans fil G rencontres des problèmes importants et ne sont plus en mesure de transmettre les données au routeur dans un environnement 802.11b dont le traffic est sature. Cette fonction augmente la capacité du routeur à capter toutes les transmissions sans fil N et sans fil G, mais réduit considérablement les performances. La valeur par défaut est Auto (Automatique).

Beacon Interval (Intervalle de transmission de balise): saississez une valeur comprise entre 1 et 65535 milliseconds. La valeur Beacon Interval (Intervalle de transmission de balise) indique l'intervalle de fréquence de la balise. Une balise désigne un paquet diffusé par le routeur pour synchroniser le réseau sans fil. La valeur par défaut est 100.

DTIM Interval (Intervalle DTIM): cette valeur, comprise entre 1 et 255, indique l'intervalle DTIM (Delivery Traffic Indication Message). Un champ DTIM est un champ de compte à rebours charged é informer les clients sur la prochaine fenêtre à utiliser pour écouter des messages de diffusion ou de multidiffusion. ÀpRES avoir mis en mémoire tampon les messages de diffusion ou de multidiffusion des clients qui lui sont associés, le routeur transmet le DTIM suivant en fonction d'une valeur d'intervalle DTIM. Ses clients sont informés par les balises et se préparent à receivevoir les messages de diffusion et de multidiffusion. La valeur par défaut est 1.

Fragmentation Threshold (Seuil de fragmentation): cette valeur permet de spécifier la taille maximale que peut atteindre un paquet avant que les données soient fragmentées en plusieurs paquets. Si le taux d'erreurs de paquet que vous rencontres est élevé, vous pouvez légèrement augmenter le seuil de fragmentation. Un seuil de fragmentation trop bas peut se traduire par des performances faibles au niveau du réseau. Seule une légère diminution de la valeur par défaut est recommendée. Dans la plupart des cas, il est préféable de conserver la valeur par défaut (2346).