MODE D'EMPLOI SRN873S Wisenet

Enregistreur vidéo en réseau

Manuel d'utilisation

SRN-473S/873S/1673S

Enregistreur vidéo en réseau manuel d'utilisation

Droits d'auteur

©2015 Samsung Techwin Co., Ltd. Tous droits réservés.

Marque commerciale

SAMSUNG TECHWIN est le logo déposé de Samsung Techwin Co., Ltd.

Le nom de ce produit est la marque commerciale déposée de SAMSUNG TECHWIN Co., Ltd.

Les autres marques commerciales mentionnées dans ce manuel sont des marques déposées de leurs propriétaires respectifs.

Restriction

Les droits de copyright de ce document sont la propriété exclusive de Samsung Techwin Co., Ltd. Ce document ne saurait en aucun cas être reproduit, distribué ou modifié, tout ou en partie, sans le consentement formel de Samsung Techwin.

Clause de non responsabilité

Samsung Techwin fait de son mieux pour vérifier l'intégrité et l'exactitude des contenus de ce document, mais aucune garantie formelle ne sera fournie à cet effet. L'utilisation de ce document et les résultats subséquents seront entièrement de la responsabilité de l'utilisateur. Samsung Techwin se réserve le droit de modifier les contenus de ce document sans avis préalable.

La conception et les caractéristiques techniques sont susceptibles d'être modifiées sans préavis.

L'identifiant initial de l'administrateur est "admin" et le mot de passe doit être défini lors de la première connexion.

Réglez le mot de passe de votre réseau sans fil si vous utilisez l'appareil avec un routeur sans fil. Si votre réseau n'est pas protégé par un mot de passe ou si vous utilisez le mot de passe par défaut du routeur sans fil, les données de votre vidéo peuvent être exposées à des menaces potentielles.

Veuillez changer leur mot de passe tous les trois mois afin de protéger sans risque les informations personnelles et éviter les préjudices occasionnés par un vol de données.

Veuillez noter qu’il en est de la responsabilité de l’utilisateur quant à la sécurité et autres problèmes causés par une mauvaise gestion du mot de passe.

Consignes de sécurité importantes

Lisez attentivement ces instructions d'utilisation avant d'utiliser l'appareil.

Conformez-vous à toutes les consignes de sécurité listées ci-dessous.

Conservez ces instructions d'utilisation en vue d'une consultation ultérieure.

1) Lisez les instructions. 2) Conservez les instructions. 3) Tenez compte de tous les avertissements. 4) Suivez toutes les instructions. 5) N'utilisez jamais cet appareil à proximité de l'eau. 6) Nettoyez uniquement avec un chiffon sec. 7) N'obstruez aucun orifice de ventilation, installez l'appareil conformément aux instructions du fabricant. 8) Ne l'installez pas à proximité d'une source de chaleur telle que des radiateurs, des registres de chaleur, des fours ou d'autres appareils (y compris des amplificateurs) produisant de la chaleur. 9) Ne démontez pas le dispositif de sécurité de la prise de terre ou de la prise polarisée. Les fiches polarisées disposent de deux broches, dont l'une est plus large que l'autre. En revanche, les prises de terre comportent deux broches ainsi qu'une broche de mise à la terre. Dans les deux cas, la broche large et la troisième broche garantissent votre sécurité. Si la fiche fournie ne s'adapte pas sur votre prise murale, renseignez-vous auprès d'un electricien pour remplacer celle-ci. 10) Protégez le cordon d'alimentation afin d'éviter qu'il ne soit piétiné ou pincé, tout particulièrement au niveau des fiches, des prises et au point où il sort de l'appareil. 11) Utilisez uniquement des accessoires spécifiés par le fabricant. 12) Utilisez uniquement un chariot, un socle, un trépied, une console ou une table spécifique par le fabricant ou vendue avec l'appareil. En cas d'utilisation d'un chariot, déplacez l'ensemble chariot/appareil avec précaution afin d'éviter toute blessure due à un basculement de cet ensemble. 13) Débranchez cet appareil en cas d'orage ou de non-utilisation prolongée. 14) Confiez l'ensemble des réparations au personnel qualifié. Une réparation est nécessaire en cas de dommage subi par l'appareil, quel qu'il soit : cordon d'alimentation ou fiche endommagée, projection de liquide ou chute d'objets sur l'appareil, exposition à la pluie ou à l'humidité, dysfonctionnement, chute.

Approbations des normes

Cet équipement a été testé et se conforme aux limites relatives à un appareil numérique de classe A, conformément à la partie 15 des Règlementations FCC. Ces limites sont élaborées pour fournir un degré raisonnable de protection contre les interférences dangereuses si l'équipement fonctionne dans un environnement commercial.

Cet équipement génère, utilise et peut produire une énergie à radio fréquence, s'il n'est pas installé et utilisé selon le manuel d'instruction, il peut causer des interférences nuisibles aux communications radiophoniques. Le fonctionnement de cet équipement au sein d'une zone résidentielle peut provoquer des interférences dangereuses, dans ce cas l'utilisateur est. Comme de corriger l'interférence à ses propres frais.

Avant le demarrage

Ce manuel fournit des informations de fonctionnement nécessaires à l'utilisation de l'appareil et contient une description de chaque pièce et sa fonction ainsi que le menu ou les paramètres du réseau. Gardez à l'esprit les mises en garde suivantes :

SAMSUNG est propriétaire des droits d'auteur de ce manuel.

Il ne peut être reproduit sans le consentement écrit de SAMSUNG.

Nous ne pouvons être tenus pour responsables des pertes relatives à ce produit, suite à l'utilisation d'un produit non conforme ou au non respect des instructions mentionnées dans ce manuel.

Si vous désirez ouvrir le boîtier de votre système pour vérifier les problèmes, veuillez consulter le technicien du point de vente où vous avez acheté le produit.

Avant d'ajouter un disque dur ou un périphérique de stockage externe (mémoire USB, disque dur USB, etc.), vérifiez s'il est compatible avec cet appareil. Pour la liste des compatibilités, veuillez contacter le distributeur.

Pile

Mettre un mauvais type de pile dans votre produit peut causer une explosion. Vous devez donc utiliser le même type que celle actuellement utilisée avec le produit.

Veuillez trouver ci-dessous les caractéristiques de la pile à utiliser.

Tension normale : 3V

Capacité normale : 210mAh

Charge standard continue : 0,4mA

Température de fonctionnement : -20°C ~ +70°C (-4°F ~ +158°F)

Attention

Branchez le cordon d'alimentation à une prise mise à la terre.

La prise d'alimentation fait office de système de déconnexion ; elle doit donc rester disponible en permanence.

Les piles ne doivent pas être exposées à des températures excessives, telles que la chaleur du soleil, le feu ou toute autre source de même type.

Il existe un risque d'explosion lié au remplacement de la batterie par un type de batterie inapproprié. Veillez à mettre au rebut les batteries usées selon les instructions fournies.

Arrêt système

Éteindre l'appareil alors qu'il est en fonctionnement ou effectuer des actions non autorisées peut endommager le disque dur ou le produit lui-même. En outre, cela peut causer un dysfonctionnement du disque dur lors de l'utilisation du produit.

Pour éteindre l'appareil en toute sécurité, cochez OK dans la fenêtre pop-up d'arrêt du système puis débranchez le câble d'alimentation.

Vous pouvez installer un système d'alimentation sans coupure pour garantir un fonctionnement sécurisé et prévenir les dommages causés par des coupures d'alimentation inattendues. (Pour toutes questions concernant les systèmes d'alimentation sans coupure, veuillez consulter vos distributeurs).

En cas de mise hors tension anormale, le redémarrage peut prendre plus de temps car le système restaure les données provenant du disque dur afin de garantir un fonctionnement correct.

Température de fonctionnement

La gamme de température de fonctionnement garantie de ce produit est de 0^ 40^ (32^ 104^)

Cet appareil peut ne pas fonctionner correctement si rangé pendant une période prolongée à des températures inférieures aux températures garanties.

Si vous désirez utiliser l'appareil suite à un rangement prolongé à température faible, installez le produit à température ambiante pendant quelques temps puis faites-le fonctionner.

La gamme de température relative au disque dur intégré est de 5^ 55^ (41^ 131^). Le disque dur peut ne pas fonctionner sous des températures inférieures aux températures garanties.

Port ethernet

Cet appareil est destiné à un usage en intérieur et l'ensemble du câblage de communication est limité pour l'intérieur d'un bâtiment.

Consignes de sécurité

L'identifiant initial de l'administrateur est "admin" et le mot de passe doit être défini lors de la première connexion.

Réglez le mot de passe de votre réseau sans fil si vous utilisez l'appareil avec un routeur sans fil. Si votre réseau n'est pas protégé par un mot de passe ou si vous utilisez le mot de passe par défaut du routeur sans fil, les données de votre vidéo peuvent être exposées à des menaces potentielles.

Veuillez changer votre mot de passe tous les trois mois afin de protéger sans risque les informations personnelles et éviter les préjudices occasionnés par un vol de données.

Veuillez noter qu’il en est de la responsabilité de l’utilisateur quant à la sécurité et autres problèmes causés par une mauvaise gestion du mot de passe.

TABLE DES MATIÈRES

Présentation

3 Consignes de Sécurité Importantes 4 Avant le Démarrage 6 Table des Matières 8 Caractéristiques 12 Noms des Composants et Fonctions (Façade) 13 Noms des Composants et Fonctions (Panneau Arrière) 15 Télécommande

Installation

17 Vérification de l'environnement d'installation 18 Installation du rack 19 Ajout de disque dur

Connexion à d'autres périphériques

26 Connexion à un périphérique externe 27 Connexion USB 28 Connexion de l'entrée/sortie d'alarme 31 Connexion réseau

34 Mise en route 38 Configuration de l'écran Live (Direct) 45 Mode Écran Live (Direct) 49 Zoom 50 État du PoE 51 Mise en page 52 Activation/Désactivation Audio 53 Surveillance des Événements 54 Comment Conserver le Format d'Image 55 Comment Afficher du Texte 56 Commande PTZ

Configuration du système

Configuration du périphérique

Configuration de l'enregistrement

Configurer l'événement

Configuration réseau

115 Qu'est-ce que Web Viewer ? 116 Connexion de Web Viewer

118 Live Viewer 120 Configuration de l'écran en direct (Live) 126 Contrôle d'une caméra réseau connectée

128 Search Viewer

133 Setup Viewer

151 Visionneur de sauvegarde au format SEC

Annexes

153 Caractéristiques du Produit 160 Vue du produit 163 Réglage par défaut 166 Dépannage (FAQ) 170 Open Source License Report on the Product

L'appareil permet d'enregistrer des données vidéo et audio depuis les caméras sans fil vers un disque dur, et de lire depuis le disque dur.

Il fournit également un environnement de surveillance à distance pour les données vidéo et audio sur le réseau à l'aide d'un ordinateur distant.

Interface utilisateur conviviale VGA, 4CIF, enregistrement pris en charge jusqu'au maximum de 3840x2160 (8M pixel)

Enregistrement et lecture vidéo

Enregistrement et lecture de données audio

Prend en charge la norme ONVIF Profile S et les protocoles RTP/RTSP Sortie vidéo Full HD via HDMI

Affichage des états de fonctionnement du disque dur à l'aide de HDD SMART

Réinscription du disque dur autorisée

Sauvegarde utilisant les protocoles USB 2.0 et un disque dur externe

Lecture simultanée de 4, 8 ou 16 canaux

Divers modes de recherche disponibles (Recherche par heures, événement, texte, sauvegarde)

Divers modes d'enregistrement disponibles (Normal, Événement et Enregistrement programme)

Entrée et sortie d'alarme

Fonction de contrôle à distance via Windows Network Viewer

Contrôle en direct de la caméra réseau

Fonction Assistant d'installation (Configuration Rapide)

Contenu

Déballez le produit et placez-le sur une surface plane ou à l'emplacement qui lui est réservé. Vérifiez que les éléments suivants sont contenus dans l'emballage, en plus de l'unité principale.

SRN-473S

Deux vis supplémentaires sont fournies pour installer un disque dur pour les modèles livrés sans disque dur.

SRN-873S

NVR

Souris

Cordon d'alimentation

CD du logiciel Network Viewer / manuel d'utilisation télécommande / piles télécommande (taille AAA)

Manuel utilisateur ou manuel de référence rapide

Crochet de fixation Vis de fixation du crochet

Bornier de connexion

SRN-1673S

NVR

Souris

Cordon d'alimentation

CD du logiciel Network Viewer / manuel d'utilisation Télécommande / Piles Télécommande (taille AAA)

Manuel utilisateur ou manuel de référence rapide

Crochet de fixation Vis de fixation du crochet

Borne de connexion

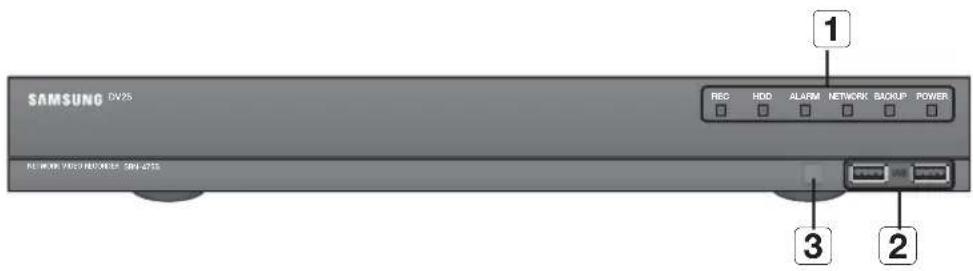

NOMS des composants et fonctions (façade)

SRN-473S

SRN-873S

SRN-1673S

Noms des éléments Fonctions 1 Voyant DEL REC: S'allume l'enregistrement est en cours. HDD: Affiche l'accès normal au disque dur.

Levoyant LED s'allume lors de l'accès au disque dur. ALARM: S'allume lorsqu'un événement se produit. NETWORK: Affiche la connexion au réseau et l'état du transfert des données. BACKUP: S'affiche lorsque la sauvegarde est en cours. POWER: Affiche le statut de l'alimentation ARRET / MARCHE. 2 USB Permet de connecter les péripériques USB. 3 Système de réception à distance Recoit le signal provenant de la telecommande.

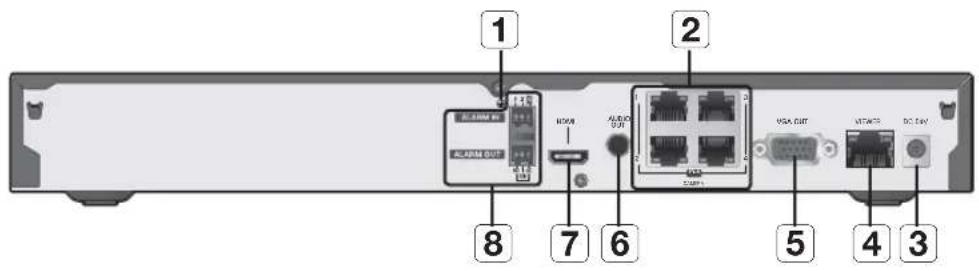

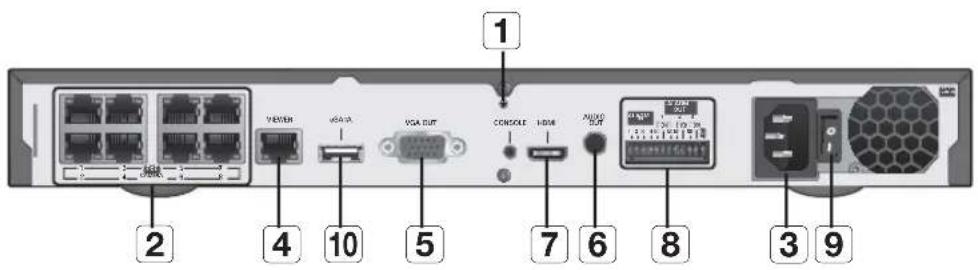

NOMS des composants et fonctions (panneau arrière)

SRN-473S

SRN-873S

SRN-1673S

Noms des éléments Fonctions

1 Mise à la terre Une borne pour connecter un cable de terre séparé.

■ Assurez-vous d'ajouter un cable de mise à la terre afin d'utiliser l'équipment en toute sécurité. 2 PoE (CAMERA) Port d'alimentation permettant de connecter uneamera. 3 Puisance Borne de connexion de l'alimentation. 4 VIEWER Port utilisé pour envoyer la video vers l'afficheur. SWITCH Port connecté à uneamera. Vous pouvez acceder au lecteur web de laamera pour configurer les paramètres détaillés de cette dernière. Noms des éléments Fonctions 5 VGA OUT Port de sortie du signal video VGA. 6 AUDIO OUT Port de sortie du signal audio (prise RCA). 7 HDMI Port de connecteur HDMI. 8 ALARM - ALARM IN: Ports d'entrée d'alarme.

SRN-473S: 1~2 CH

SRN-873S: 1~4 CH

SRN-1673S: 1~8 CH

- ALARM OUT: Ports de sortie d'alarme.

SRN-473S: 1CH

SRN-873S: 1~3 CH

SRN-1673S: 1~4 CH

- ALARM RESET: Port de réinitialisation de l'alarme.

■ Applicable uniquement au modele SRN-1673S. 9 Commutateur d'alimentation Interrupteur marche/arrêt. 10 eSATA Ports utilisés pour les connexions de péripériques de stockage externes. 11 USB Connecte les dispositifs USB.

[CONSOLE] est uncon à des fins de réparation uniquement.

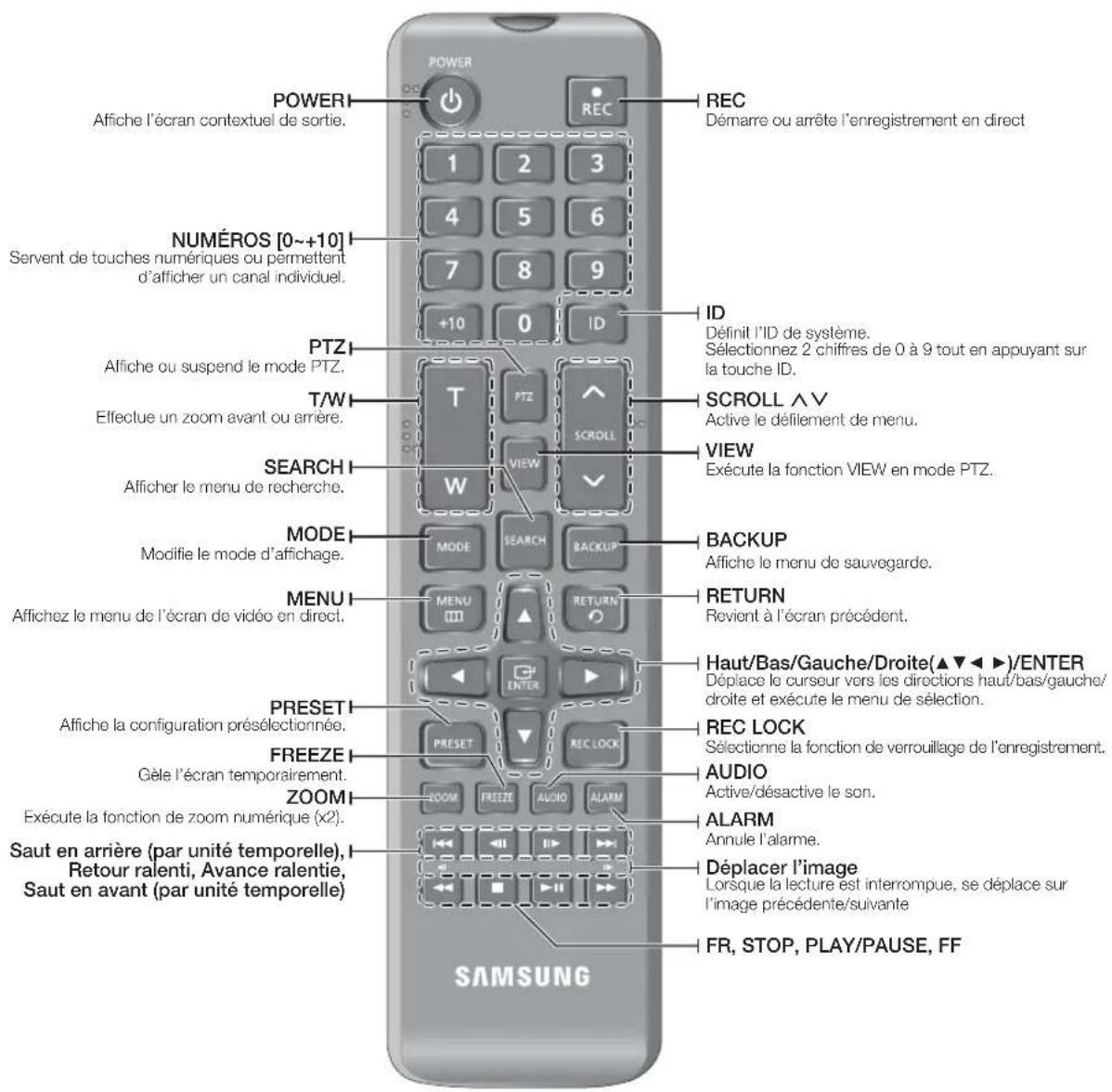

Utilisation des boutons du pavé numérique

CANAUX 1-9 Appuyez sur les boutons individuels de 1 à 9. CANAUX 10 Appuyez d'abord sur le bouton 0 [+10] puis sur le bouton 0 dans les 3 secondes qui suivent. CANAUX 11-16 Appuyez d'abord sur le bouton 0 [+10] puis sur l'un des boutons 1 à 6 dans les 3 secondes qui suivent

Modification de l'id de la télécommande

L'identifiant de commande à distance et l'identifiant du NVR doivent correspondre pour un fonctionnement correct.

Appuyez sur le bouton [ID] de la télécommande et vérifiez l'ID qui s'affiche à l'écran du magnétoscope numérique. L'ID par défaut de la télécommande est 00.

Entrez, dans l'ordre, deux chiffres de votre choix tout en appuyant sur le bouton [ID] de la télécommande.

Lorsque la saisie de l'ID est faite, appuyez à nouveau sur le bouton [ID] de la télécommande afin de vérifier le réglage.

Si vous desirez changer l'ID de la télécommande sur 08 : appuyez sur 0 et sur 8 dans l'ordre, tout en appuyant sur le bouton [ID] de la télécommande.

Pour changer l'ID du périhérique distant, veillez vous référer à « Périhérique distant ». (Page 85)

Installation

Voici quelques recommandations importantes qu'il convient de respecter avant d'utiliser le produit.

N'utilisez pas le produit en extérieur.

Ne versez pas de l'eau ou des liquides sur les connexions du produit.

Ne soumettez pas le système à une force ou une pression excessive.

Ne tirez pas sur le cordon d'alimentation.

Ne démontez pas l'appareil vous-même. N'exceedez pas la puissance nominale d'entrée/sortie de l'appareil.

Utilisez uniquement un cordon d'alimentation agréé.

Pour les produits équipés d'une masse d'entrée, utilisez une fiche d'alimentation avec mise à la terre.

Vérification de l'environnement d'installation

Cet appareil est un périphérique hautement sécurisé équipé d'un disque dur de grande capacité et de circuits imprimés majeurs.

Veuillez noter qu'une température interne du produit trop élevée peut provoquer une défaillance du système ou réduire sa durée de vie (voir la figure de droite). Gardez à l'esprit les instructions suivantes avant l'installation du produit.

[Figure 1]

Lors du montage de l'appareil sur un rack, respectez les instructions suivantes.

Vérifiez que l'intérieur du rack n'est pas hermétique.

Vérifie que la circulation de l'air est assurée au niveau des entrées/sorties tel qu'indiqué sur l'illustration.

Si vous empilez les appareils ou d'autres périphériques de montage en rack comme indiqué sur la figure 2, libérez de l'espace pour l'aération ou installez un ventilateur.

Pour une convection naturelle de l'air, placez l'entrée dans la partie inférieure du rack et la sortie dans la partie supérieure.

Il est fortement recommandé d'installer un moteur de ventilateur à l'entrée et à la sortie afin de favoriser la circulation de l'air. (Installez un filtre à l'entrée pour arrêter la poussière et les corps étrangers.)

Veillez à maintenir la température à l'intérieur du rack ou dans son environnement immédiat entre 0°C et 40°C (32^ 104^), tel qu'illustré sur la figure 1.

[Figure 2]

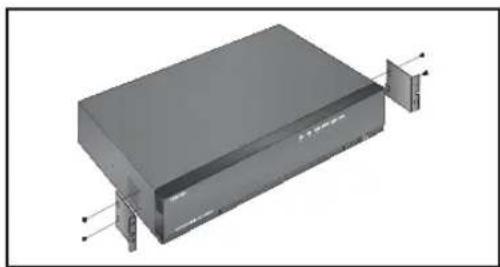

Installation du RACK

Installez le rack de support comme illustré sur la figure, puis serrez les vis de chaque côté (2 vis de chaque côté).

Serrez les vis de sorte que les vibrations ne les desserrent pas.

Prudence lors de l'installation du casier

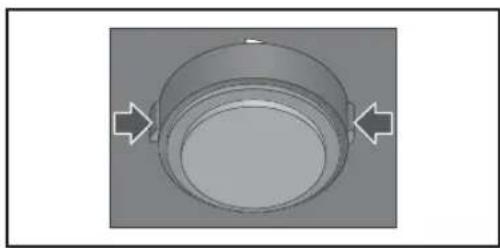

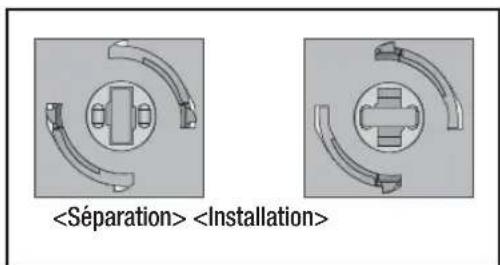

Pour installer plusieurs NVR dans le casier, veillez à séparer le PIED au bas de chaque NVR.

Il y a quatre PIEDs au bas d'un NVR. Appuyez sur les pièces projetées sur les deux extrémités de chaque « PIED » et tournez-le dans le sens antihoraire.

Le « PIED » est séparé du corps principal quand il est tourné vers la rainure de fixation.

Veillez à débrancher le cordon d'alimentation de la prise murale afin d'éviter toute électrocution, blessure ou endommagement du produit.

Veuillez consulter tout fournisseur pour de plus amples informations. Une installation ou des réglages non appropriés peuvent endommager le produit.

Nombre de disques durs pris en charge : SRN-473S : max 1

SRN-873S : max 2

SRN-1673S : max 4 peut être rajouté.

Veillez à débrancher le cordon d'alimentation de la prise murale avant de professionnel à l'installation.

Précautions à prendre pour éviter la perte de données (manipulation du disque dur)

Soyez vigilant afin de ne pas corrompre les données à l'intérieur du disque dur.

Avant d'ajouter un disque dur, vérifie sa compatibilité avec cet appareil.

En raison de sa nature sensible, le disque dur est particulièrement sujet aux défailances en cas de choc en cours de fonctionnement.

Veillez à protéger le disque dur de tels chocs.

Nous n'assumons aucune responsabilité en cas de dommages survenus au disque dur du fait de la négligence de

l'utilisateur ou d'une mauvaise utilisation.

Exemples de conditions susceptibles d'endommager le disque dur ou les données enregistrées

Pour minimiser le risque de pertes de données en raison d'un disque dur endommagé, veillez à sauvegarder vos données aussi souvent que possible.

S'il est exposé à un choc lors du démontage ou de l'installation, les données stockées dans le disque dur risquent d'être endommagées.

Une soudaine coupure de courant ou une mise hors tension de l'appareil lorsque le disque dur fonctionne peut l'endommager.

Le disque dur ou les fichiers qui y sont stockés risquent d'être endommagés si le corps principal est déplacé ou déplacé durant le fonctionnement du disque dur.

Précautions à prendre lors de l'installation d'un disque dur

Ne pas appliquer de force excessive sur le disque dur.

Assurez-vous de ne pas perdre les vis de désassemblage ou les accessoires.

Si les vis ou les accessoires ne sont pas correctement fixés, le produit pourra connaître une panne ou ne pas fonctionner correctement.

Vérifie la compatibilité du disque dur avant de l'ajouter à l'enregistreur.

Contactez votre revendeur local pour obtenir la liste des périphériques compatibles.

Installation du disque dur

Si le disque dur installé a été utilisé avec d'autres appareils, il sera automatiquement formaté.

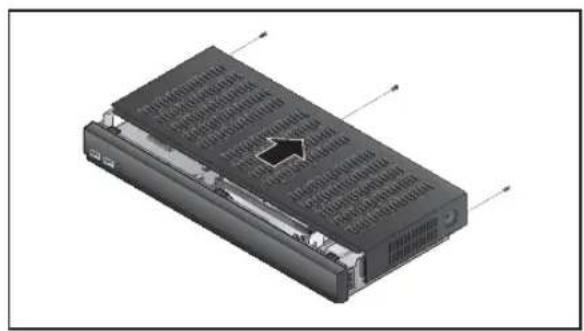

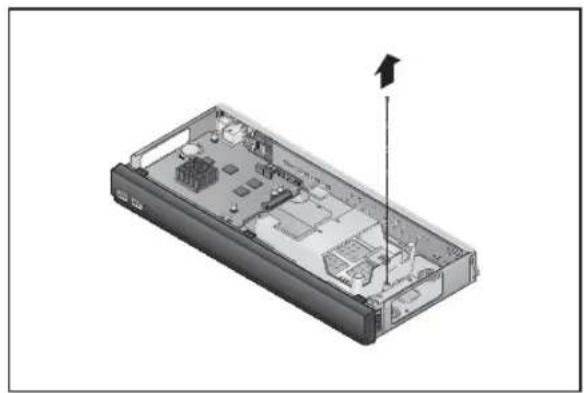

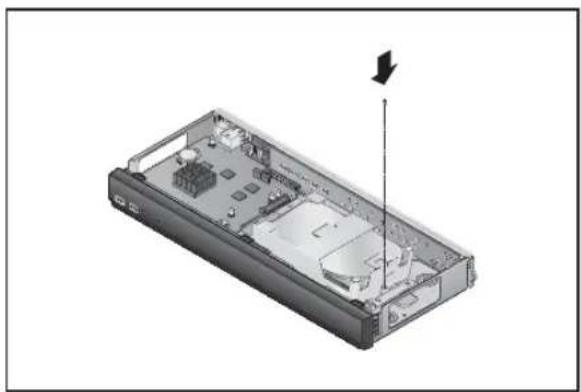

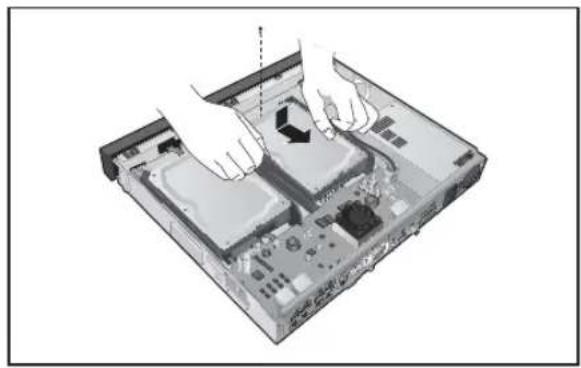

Après le démontage, pousser le couvercle vers l'arrière et le retirer.

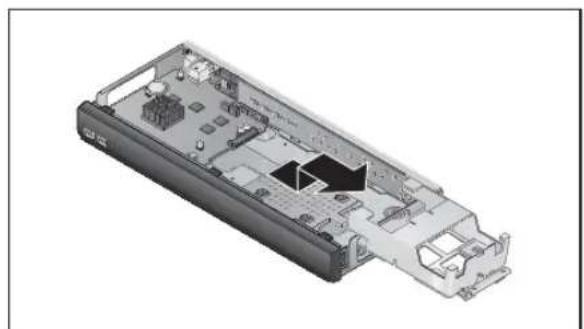

Dévisser une vis de pression du support.

Pousser le support dans le sens de la flèche sur la carte et le prisonner.

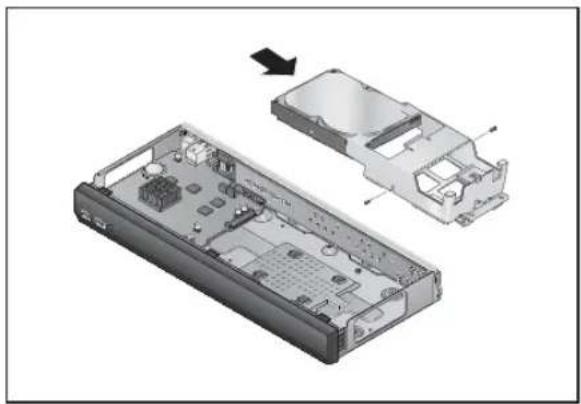

Après inséré le disque dur dans le support, serrer les vis de droite et de gauche pour le fixer.

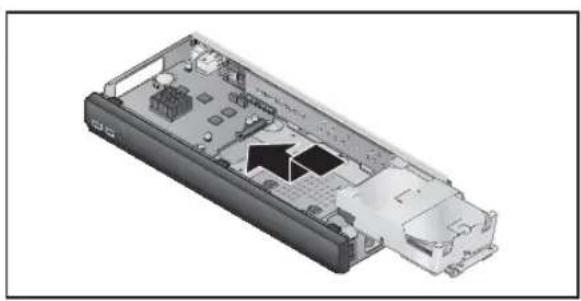

Localiser le support avec le disque dur installé dans une rainure du boîtier, le pousser dans le sens de la flèche et connecter le port de données d'alimentation sur la carte.

Serrer une vis de pression du support.

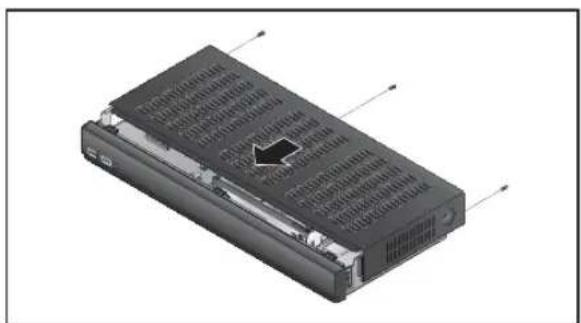

Fermer le couvercle, et serrer une vis de pression à l'armière.

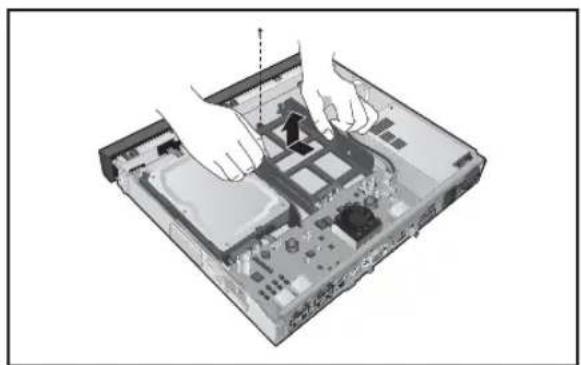

Tout d'abord, desserrer les vis situées à gauche, à droite et à l'arrière du boîtier et retirer le couvercle.

Desserrer une vis du support du disque dur et retirer le support.

irer le support du disque dur du corps principal.

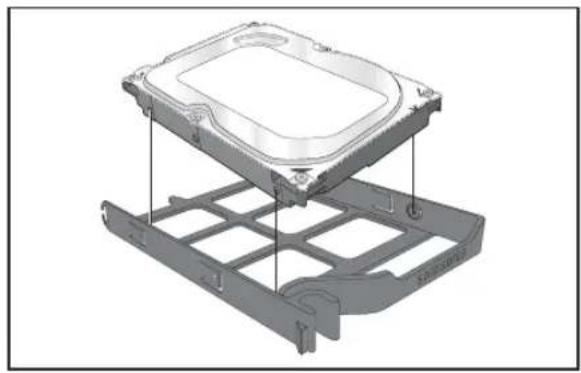

ÀpRES avoir aligné et inséré un côté du disque dur sur le support, ouvrir entièrement l'autre côté du support et insérer le disque dur entre eux.

Aligner un trou du support sur un trou de vis du disque dur pour les fixer.

Pousser le support avec le disque dur installé et serrer les vis pour le fixer.

Fermer le couvercle et serrer les vis pour le fixer.

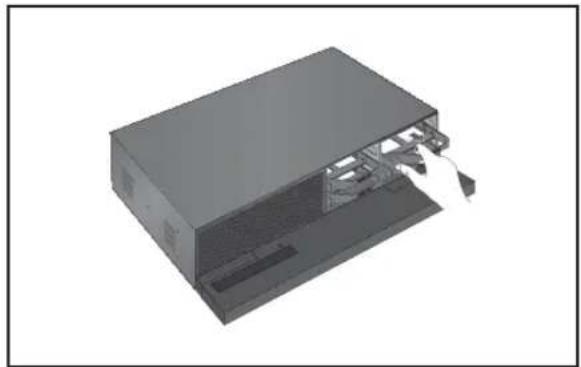

Comment ouvrir le couvercle avant et installer un disque dur

Ouvrir le couvercle avant.

Ouvrir le couvercle avant et vérifier le support d'installation du disque dur.

Libérer la connexion USB avant d'ouvrir le couvercle avant afin d'éviter tout dommage au port USB.

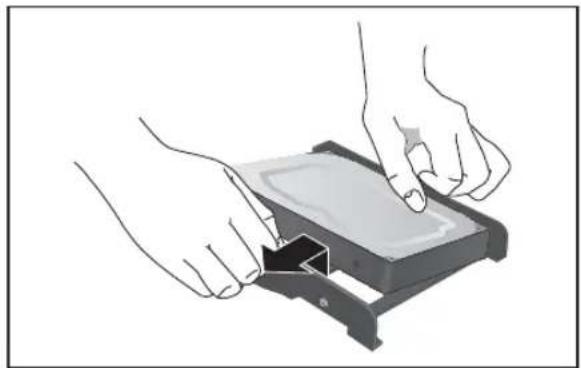

Pousser le verrou vers la droite et retirer le support du disque dur.

Veiller à ne pas égratigner vos mains lors du retrait du support du disque dur.

Aligner et insérer le disque dur dans le support. Après avoir inséré un côté, pousser et insérer légèrement l'autre côté.

Aligner le support avec le disque dur installé à l'aide du verrou du boîtier, et pousser le support dans le sens de la carte.

Le pousser jusqu'à ce que vous entendiez un clic d'emboitement. Si le disque dur n'est pas complètement connecté, il peut être détecté.

Pousser le couvercle avant vers le haut et le fermer.

Comment remplacer un disque dur installé

Ouvrir entièrement le support dans le sens de la flèche etsteroler le support du disque dur.

Ouvrir entièrement l'autre support et le retirer du support.

La procédure après l'échange du disque est identique à celle de la section « Comment installer le disque dur »

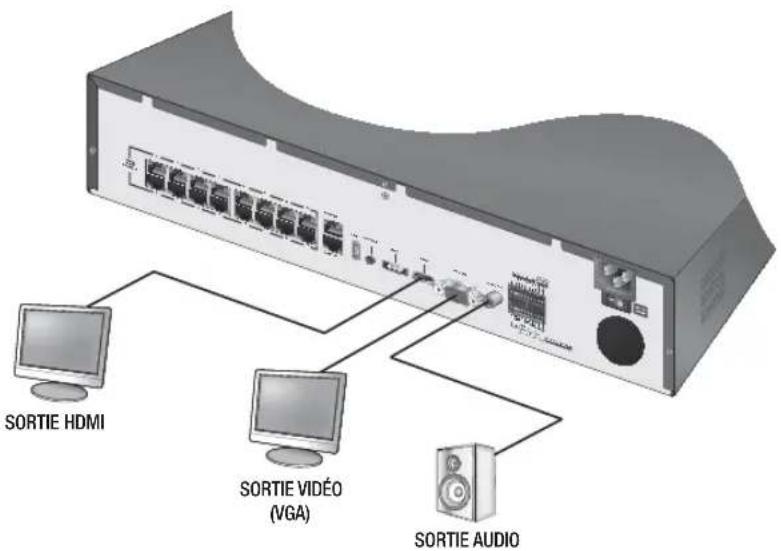

Connexion à un périphérique externe

Les illustrations suivantes sont extraites du modèle SRN-1673S.

Une source d'alimentation non adaptée ou ne fournissant pas le courant nominal approprié peut endommager le système. Assurez-vous que la valeur nominale de la source d'alimentation est adaptée avant d'appuyer sur le bouton de POWER.

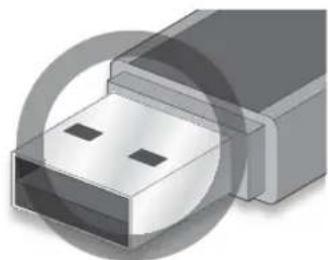

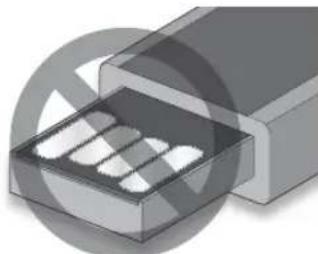

Connexion USB

Sur le devant du produit se trouve un port USB.

Un disque dur USB, une mémoire ou une souris peuvent être connectés aux ports USB.

Si un disque dur USB est relié au système, la reconnaissance du périhérique et ses réglages seront disponibles sous « Régl. > Périh > Perihefrique de stockage » (Page 83)

L'application ériphériques USB alors que le système est en cours d'exécution.

Si vous utilisez le périphérique USB à des fins de sauvegarde, formatez-le en FAT32 sur l'ordinateur au cas où celui-ci ne serait pas formaté sur l'enregistrement.

Certains périphériques USB peuvent ne pas fonctionner correctement suite à des problèmes de compatibilité, veillez donc vérifier le périphérique avant de l'utiliser.

Seuls les périhériques USB conformes aux normes (disposant d'un couvercle métallique) sont garantis pour le transfert de données

En cas d'usure des contacts électriques du périphérique USB, le transfert de données entre les périphériques peut ne pas fonctionner correctement.

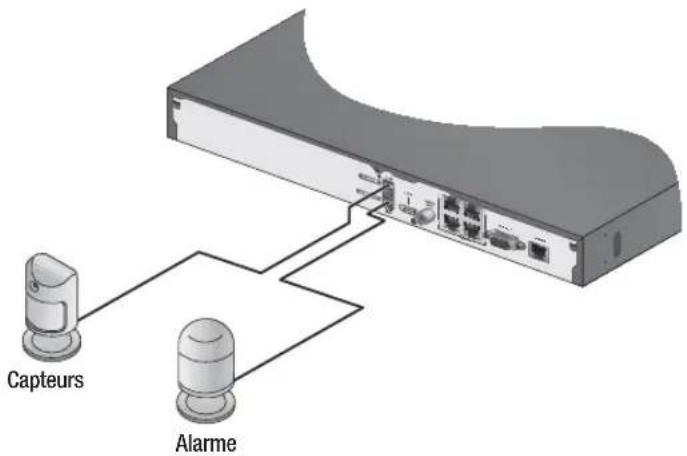

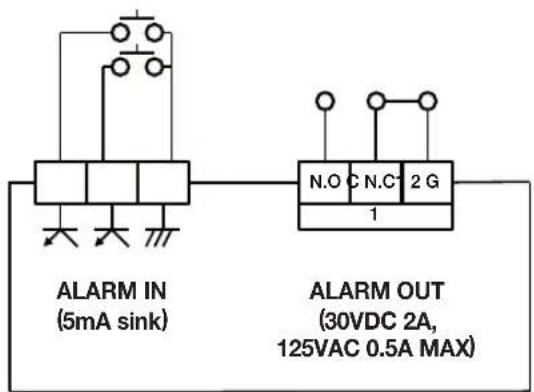

Connexion de l'entree/sortie d'alarme

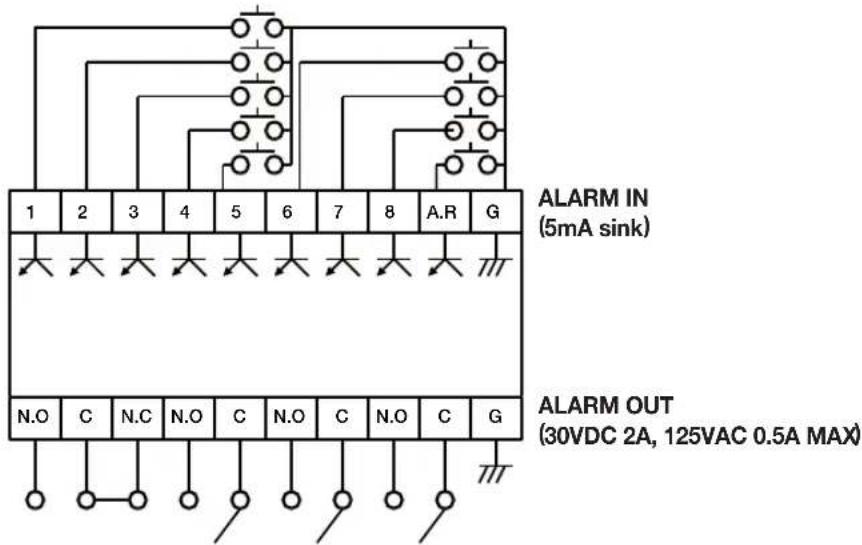

Le port d'entrée/sortie d'alarme situé à l'arrière de l'appareil est composé des éléments suivants.

SRN-473S

ALARM IN 1 ~ 2: Port d'entrée d'alarme

ALARM OUT: Port de sortie d'alarme

SRN-873S

ALARM IN 1 ~ 4: Port d'entrée d'alarme

ALARM OUT 1 ~ 3 : Port de sortie d'alarme

ALARM IN (5mA sink)

ALARM OUT (30VDC 2A, 125VAC 0.5A MAX)

ALARM IN 1 ~ 8 : Port d'entrée d'alarme

ALARM RESET: À la réception d'un signal de réinitialisation d'alarme, le système annule l'entrée de l'alarme en cours et reprend la détection.

ALARM OUT 1 ~ 4 : Port de sortie d'alarme

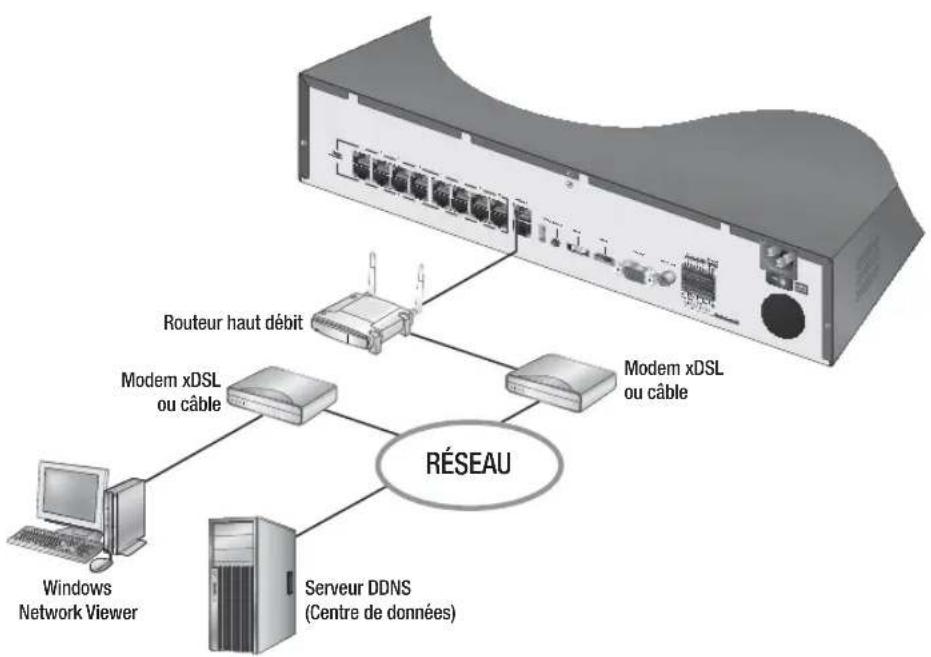

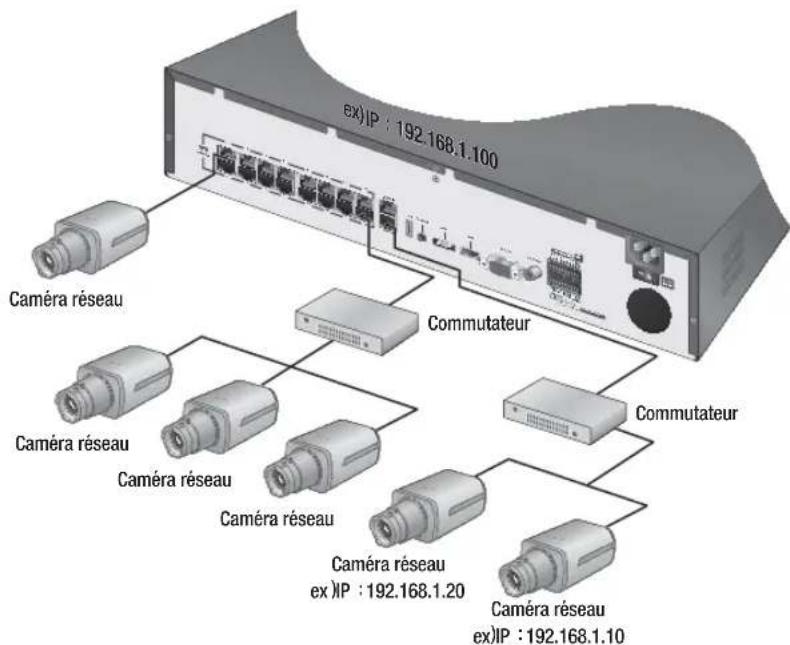

Pour plus d’informations sur la connexion au réseau, reportez-vous à « Configuration réseau » (Page 97) - Les illustrations suivantes sont extraites du modèle SRN-1673S.

Connexion au réseau via Ethernet (10/100/1000BaseT)

Connexion au réseau via un routeur

Connexion à d'autres périphériques

Connexion à Internet via PPPoE Connexion de la caméra réseau

Mode PnP

Démarrage du système

Branchez le cordon d'alimentation de l'enregistreur réseau dans la prise murale.

L'écran d'initialisation apparait. Le processus d'initialisation nécessite environ 2 minutes. Si un nouveau disque dur est installé, le processus d'initialisation pourra s'avérer plus long.

L'écran Live (Direct) apparaît avec un bip sonore.

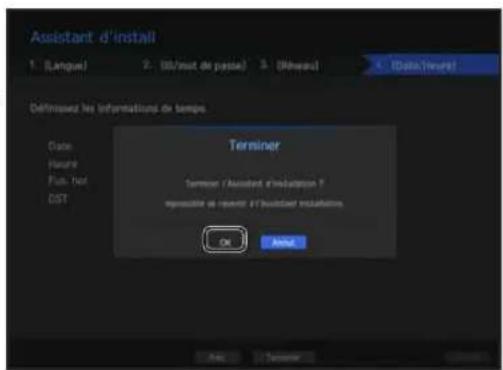

Assistant d'installation

Exécutez les étapes de l'assistant comme indiqué ci-dessous.

Dans l'écran, sélectionnez la langue et appuyez sur le bouton.

Dans l'écran, réglez le mot de passe et appuyez sur.

Si vous cliquez sur ①, un guide de base de définition d'un mot de passe est affiché.

Dans l'écran, réglez la méthode d'accès au réseau et l'environnement d'accès. Pour utiliser un intranet simple, cliquez sur.

Réseau 1 (Camera) : se connecte à la camera et reçoit le flux vidéo de la camera.

Réseau 2 (Visualisateur) : Ceci est un port permettant la transmission d'une image vers l'afficheur Web.

Configuration du réseau 1 / réseau 2

Type d'IP : Choisissez la méthode de connexion du réseau.

Adresse IP, masque de sous-réseau, passerelle, DNS (système de noms de domaine)

Si le câble LAN n'est pas connecté au port, le bouton configuration ne sera pas activé pour l'utilisation. Vérifie la connexion du câble LAN. Le serveur DHCP intégré dans NVR s'allumera automatiquement à l'étape 3. À cette étape, le fait d'utiliser le serveur DHCP existant dans le même réseau peut causer un problème, car deux serveurs DHCP fonctionneront simultanément. Pour plus de détails sur les paramètres du réseau, référez-vous au manuel de l'utilisateur.

Après avoir réglé les paramètres de, cliquez sur pour lancer la fenêtre de fin du réglage.

caméra et lancer l'écran d'enregistrement de la caméra.

Si 16 cameras ou moins sont cherchées, l'enregistrement sera automatique et les informations de la camera (pi/s, jours d'enregistrement) seront affichées.

S'il y a 16 cameras ou plus cherchées

la caméra cherchée sera automatiquement enregistrée et la valeur d'enregistrement initiale affichera.

Dans la fenêtre d'enregistrement de laamera, cliquez sur le bouton pour modifier les paramètres d'enregistrement définis automatiquement.

S'il y a plus de 16 caméras cherchées

Sélectionnez une caméra à enregistrer et cliquez sur le bouton. Une fois l'enregistrement de la caméra terminée, continuez aux mêmes étapes que celles de l'enregistrement automatique.

Arrêt du système

Appuyez sur le bouton [POWER] de votre télécommande ou sur dans le menu de l'écran de video en direct.

La fenêtre contextuelle de confirmation « Fermeture » s'affiche.

À l'aide des boutons directionnels de votre télécommande, sélectionnez puis appuyez sur le bouton [ENTER] ou cliquez sur. Le système s'éteint.

Seul l'utilisateur ayant l'autorisation de « Fermeture » peut éteindre le système.

Pour la gestion des droits d'accès, reportez-vous à « Utilisateur » Règles des droits d'accès » (Page 63)

Pour utiliser le menu NVR, vous devrez vous connecter avec un utilisateur autorisé à y accéder.

Depuis l'écran de vidéo en direct, cliquez avec le bouton droit de la souris ou appuyez sur le bouton [MENU] de votre télécommande. Le menu contextuel apparait sur l'écran, comme indiqué.

Sélectionnez.

La boîte de dialogue de connexion apparait.

Si vous cliquez sur l'un des boutons du menu de la télécommande qui exige de se connecter au paravant, l'écran de connexion s'affiche. L'identifiant du premier administrateur est « admin ». Son mot de passe doit être défini dans l'assistant d'installation. - Réglez le mot de passe de votre réseau sans fil si vous utilisez l'appareil avec un routeur sans fil. Si votre réseau n'est pas protégé par un mot de passe ou si vous utilisez le mot de passe par défaut, vous êtes exposés à des menaces potentielles. Veuillez changer votre mot de passe tous les trois mois afin de protéger sans risque les informations personnelles et éviter les préjudices occasionnés par un vol de données. Veuillez noter qu'il en est de la responsabilité de l'utilisateur quant à la sécurité et autres problèmes causés par une mauvaise gestion du mot de passe.

Pour modifier les privilèges d'accès, sélectionnez « Utilisateur > Configurations des Autorisations » (Page 63)

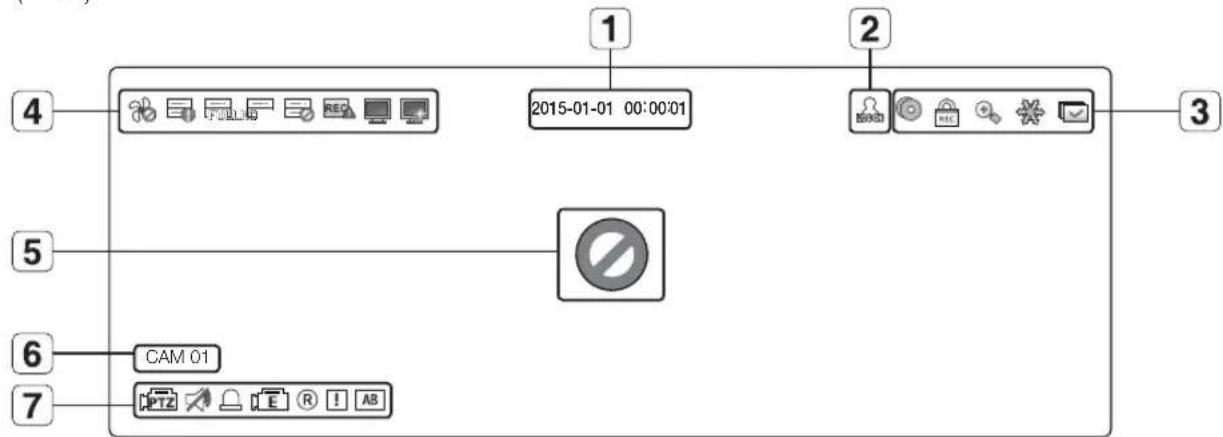

Icônes de l'écran live (direct)

Vue sur l'écran ou le fonctionnement de l'enregistrement réseau à l'aide des icônes de l'écran Live (Direct).

Nom Description 1 Date et heures actuelles Affiche l'heure et la date actuelles. 2 Infos connexion Lorsque vous étés connecté, l'icône « LOG ON » s'affiche. 3 Mode Écran L'affichage apparait lorsqu'une sauvégarde est en cours dans les conditions en direct. MEC Si l'accès au menu d'annulation de l'enregistrement est limité, alors il s'affiche uniquement quand il y a un enregistrement manuel en cours.

■ Seul un utilisateur avec le droit d'annuler l'enregistrement peut le faire. + Il s'affiche lorsque la fonction d'agrandissement est en marche. Cette icône est affichée lorsque vous appuyez sur la touche Figer. Il s'affiche lorsque tous les canaux sont commutés à l'intervalle de temps défini. 4 Fonctionnement du système Il s'affiche lorsque le ventilateur a un problème. Il s'affiche lorsque la date d'enregistrement ne peut être reçue correctement en raison d'un problème lié à l'appareil. FUJ S'affiche lorsque le disque dur est plein et l'enregistreur réseau dispose d'un espace insuffisant pour l'enregistrement. IN S'affiche en l'absence de disque dur installé ou lorsque le disque dur existant doit être remplaced. S'affiche lorsque le disque dur nécessite une vérification technique. 4 Fonctionnement du système REC Il s'affiche lorsque la quantité maximale autorisée de données pour chaque canal est dépassée. Il s'affiche lorsque le réseau est surcharge.

■ Il apparait lorsque l'allocation de réception maximale est atteinte, provoquant une surcharge du microprocesseur. Il disparaître si vous modifiez les paramétres de laamera ou supprimez uneamera pour réduire le charge de la performance. Il s'affiche lorsqu'il y a un micrologiciel disponible pour la mise à jour du serveur. 5 État de l'entrée videoe S'affiche en l'absence de toute entrée lorsque laamera est réglée sur <ON>. SAMSU S'affiche si aucun droit d'accès à la vue directe n'est octroyé. Si uneamera est en <ARRÊT>, ou si aucuneamera n'est enregistrée, ou qu'elle est en mode <Caché2>, rien ne sera affché sur l'écran.

Si laamera est réglée sur <Caché1>, la vente s'affiche mais pas les menus OSD. 6 Titre / canal deamera Affichage du titre de laamera et du numéro du canal. 7 Fonctionnement de laamera PITZ Cette icône s'affiche pour un canal auquel est connectée uneamera à disposifit PTZ. Affiche l'activation/la mise en sourdine audio. Ne s'affiche pas en mode video en cas de désactivation. Si le capteur est réglé sur <ON>, le signal d'entrée s'affiche sur l'écran du canal connecté. E Cette icône est affichée lorsque D'élection de mouvement est régé sur <ACTIVÉE> et qu'un mouvement ou un événement deamera est déclenché. R/E/S Il affiche l'état de l'enregistrement général /événement /prévu. I Il s'affiche quand il ne parvient pas à décoder toutes les trames en raison de la performance de décodage limitée et dans ce cas seul l'I-Frame est décodé. AB Affiché lorsqu'un événement POS (texte) se produit.

Information erreur

Si le disque dur intégré n'est pas connecté, l'icône « PAS DE DD » (—) s'affiche dans le coin supérieur gauche. Le cas échéant, contactez le centre de dépannage pour demander de l'assistance car ceci peut provoquer un dysfonctionnement au niveau de l'enregistrement, de la lecture ou de la sauvegarde.

Si le ventilateur ne fonctionne pas correctement ou connaît une défaillance, la fenêtre apparait et l'icône (♀) signalant la défaillance du ventilateur s'affiche dans le coin supérieur gauche.

Dans ce cas, vérifie que le ventilateur intérieur fonctionne.

Une défaillance du ventilateur pouvant raccourcir la durée de vie du produit, veillez à contacter le centre de dépannage pour demander de l'assistance.

Si vous voyez s'afficher à l'écran les icônes Err. ventil., PAS DE DD ou Echec disque dur, contactez le centre de dépannage pour de plus amples renseignements.

En plus des boutons de fonction de votre télécommande, vous pouvez cliquer avec le bouton droit de la souris ou appuyer sur le bouton [MENU] de votre télécommande à partir du mode de vidéo en direct. Vous afficherez ainsi le menu de l'écran de vidéo en direct, qui vous permettra d'accéder à l'ensemble des menus.

Le menu contextuel est différent selon si vous êtes connecté ou non, en mode de partage et selon les états de fonctionnement de l'enregistreur réseau.

L'utilisation des menus de vidéo en direct, de sauvegarde, d'enregistrement, d'arrêt de l'enregistrement, de recherche, de PTZ, de sortie d'alarme distante et d'arrêt peut être restreinte en fonction de la configuration des privilèges des utilisateurs.

Le menu mode unique n'est disponible qu'en mode Unique.

Si un menu s'affiche en en mode d'affichage d'un seul écran, il apparait en lorsqu'un seul canal est sélectionné en mode d'écran partagé.

Menu Description 1 Plein écran Sélectionnez le canal souhaité puis cliquez dessus en mode Mosaïque pour basculer sur le mode plein écran du canal sélectionné. 2 Commande PTZ Permet d'accéder au menu Commande PTZ. Le menu PTZ sera actif sur l'écran Live (Direct) après avoir sélectionné un seul canal. (Page 56) 3 ZOOM Vou陏vez agrandir l'écran sélectionné. (Page 49) 4 Prise Capture l'écran du canal sélectionné.

En mode Live mosaïque, effectuez un cli croit pour afficher le menu contextuel comme indiqué. En mode mosaïque, le menu contextuel est différent selon les états connecté/deconnecté.

Menu Description 1 Mode Scène Permet de sélectionner un mode pour l'écran Direct.

Se reporter à « Mode Écran Live (Direct) ». (Page 45) 2 Info can Il affiche les informations de connexion de la camera pour chaque canal.

Reportez-vous à la section « Informations relatives au canal ». (Page 47) 3 État en direct Affiche l'état en direct de laamera connectée à chaque canal.

Se reporter à « État en direct » (Page 48) 4 État de l'enreg. Affiche l'état de l'enregistrement de chaque canal.

Reportez-vous à « État de l'enreg. » (Page 48) 5 État du PoE Sélectionnez l' état PoE de chaque canal.

Voir « État du PoE ». (Page 50) 6 Mise en page Définissez la mise en page de chaque canal.

Reportez-vous à la section « Mise en page ». (Page 51) 7 Audio activé/désac. Permet d'activer/mettre en sourdine le son de la voie sélectionnée.

Se reporter à « Activation/désactivation Audio ». (Page 52) 8 Gel Permet d'interrompree momentanément la lecture de la video. Se reporter à « Gel ». (Page 52) 9 Arrêter alarme Permet d'arrêter la sortie d'alarme, de désactiver l'icône d'événement et de désactiver le séquencerage automatique.

Se reporter à « Surveillance des Événements ». (Page 53) 10 Enreg./Arrêt Permet de démarrer/arrêter l'enregistrement standard. 11 Ma. ratio pl. écran/Ma.le ratio du canal Le format d'image de canal est modifié.Voir « Comment Conserver le Format D'image ».(Page 54) 12 Lecture Se reporter à « Recherche et lecture > Lecture ».(Page 113) 13 Recher. Se reporter à « Recherche et lecture > Recher. ».(Page 109) 14 Sauveg Recherche un pérophérique de sauvegarde et exécute la sauvegarde pour chaque canal, ouprogramme la sauvegarde pour plus tard à un moment plus préféable. 15 Menu Accédez au menu principal. Reportez-vous aux paramètres du menu.(Page 59) 16 Rég rapide Les écrans « Caméra Enregist. » et « RÉglage d'enregistrement » apparaissent immédiatement. 17 Fermeture La boîte de dialogue de fermeture du système apparait. 18 Afficher/MasquerLanceur Permet d'afficher ou de masquer le lanceur. Se reporter à « Visualiser le menu Lanceur ».(Page 44) 19 Connex/Déconn Permet de vous connecter ou de vous déconnecter.

Le menu Lanceur apparait au bas de I'ecran Direct.

1. Sélectionnez dans le menu contextuel de l'écran Direct.

2. Positionnez le curseur sur le bouton et cliquez sur I'elément de votre可以选择 dans le menu Lanceur.

Si aucune entree n'est saisie pendant 10 secondes, le menu disparait de I'ecran.

Le menu Lanceur n'est accessible que via la souris.

Le modele SRN-473S ne prend en charge que le plein écran, l'écran partagé en 4 parties et l'écran à basculement automatique.

Le modele SRN-873S ne prend pas en charge les écrans partages en 13/16 parties.

Layout 01 1 Menu Description 1 Mise en page Sélectionnez la mise en page à afficher sur l'écran. 2 Réglage de la mise en page Vous pouvez définir, modifier ou supprimer la nouvelle mise en page de chaque canal. 3 Mode Écran Permet d'afficher une liste des modes de partage disponibles dans une barre d'outils.

Le mode d'écran actuel s'affiche en gris. 4 Bouton Extension de menu Cliqueur sur ce bouton permet d'afficher le menu masqué à droite. 5 Sauveg Recherche un péripérisque de sauvêgarde et exécute la sauvêgarde pour chaque canal, ou programme la sauvêgarde pour plus tard à un moment plus préféable. 6 Zoom Permet d'agrandir la zone sélectionnée. Ceci n'est disponible qu'en mode Single Live. 7 PTZ Si laamera réseau connectée au canal sélectionné prend en charge les fonctions PTZ, ce bouton permet d'activer le lanceur de commande PTZ. Ceci n'est valable que pour le mode Live unique. 8 Alarme Permet d'arrêtier l'alarme si celle-ci est activée. 9 Gel Permet de geler temporairement l'écran Live (Direct). 10 Prise Capture l'écran du canal sélectionné. 11 Texte La sortie texture est ACTIVÉE ou DÉSACTIVÉE 12 Lecture Permet de basculer en mode Lecture en cas d'existence d'un fichier à dire, et dans le cas contraire, de passer en mode Recherche. 13 Enreg. Permet de démarrer/d'arrêté l'enregistrement de l'écran Live (Direct).

16 videos en direct sont affichées sur un seul écran, 6 types d'écrans partages, et un écran à basculement automatique.

Méthode d'affichage du mode d'écran.

Si vous souhaitez modifier le mode de partage, Sélectionnez l'un des modes d'écran proposés par le menu de démarriage ou cliquez avec le bouton droit de la souris puis Sélectionnez l'un des modes de partage dans le menu des modes d'écran.

Appuyez sur le bouton [MODE] de votre télécommande pour le modifier en faisant défiler les options dans l'ordre indiqué par le menu de démarrage.

Le modele SRN-473S ne prend en charge que le plein ecran, l'ecran partagé en 4 parties et l'écran à basculement automatique.

Le modele SRN-873S ne prend pas en charge les écrans partagés en 13/16 parties.

CH1 CH2 CH3 CH4 CH5 CH6 CH7 CH8 CH9 CH10 CH11 CH12 CH13 CH14 CH15 CH16

CH1 CH3 CH2 CH1 CH5 CH6 CH7 CH3 CH2

Mode partagé en 16 Mode partagé en 9 Mode partagé en 4 Mode partagé en 6

CH1 CH2 CH3 CH4 CH5 CH6 CH10 CH7 CH8

CH2 CH3 CH4 CH5 CH6 CH7 CH8 CH1 CH19 CH10 CH11 CH13

Mode partagé en 8 Mode partagé en 13 Séquence auto Mode Unique

Défillement automatique des écrans

Le modele SRN-1673S peut afficher 16 videos en direct en plein écran de maniere séquentielle, un écran partagé en 4 parties et un écran partagé en 9 parties.

Mode Unique

Mode partagé en 4

Mode partagé en 9

En mode partagé, lorsque vous avez spécifique sous « Periph > Écran », la fonction Séquence auto est exécutée selon l'intervalle définir. (Page 85)

Lorsqu'un canal est modifie, une video peut etre affichee avec un retard en raison de I'environnement reseau.

Appuyez sur le bouton gauche/droit situé en façade ou sur la télécommande ou cliquez sur la touche directionnelle < / > pour passer sur le mode partagé suivant.

- Lorsque vous appuyez sur le bouton de direction vers la droite [ ] en mode partagé en 9 : Mode partagé en 9 (canaux CH 1~9) → Mode partagé en 9 (canaux CH 10~16) → Séquence auto

- Lorsque vous appuyez sur le bouton de direction vers la droite en mode partagé en 4 : Canaux (CH 1~4) → Canaux (CH 5~8) → Canaux (CH 9~12) → Canaux (CH 13~16) → Séquence auto

Réglage de voie

Yououpouvezafficherlavoiedanslazone devoe rchoixd'unecranpartagé.

1. Positionnez le curseur sur le nom de la camera de chaque voie afin d'afficher la touche < > sur la droite de l'écran.

2. Cliquez sur un nom deamera afin d'afficher une liste de voies parmi lesquels vous pourrez selectionner une voie différente.

3. Cliquez sur la voie que vous souhaitez selectionner. Le canal selectionné s'affiche sur l'écran. Si vous souhaitez modifier l'emplacement du canal, placez le curseur de la souris à l'endroit désire.

Ex: you souhaitez deplacer la zone du canal 1 vers la zone du canal 7.

CH1 CH2 CH3 CH4 CH5 CH6 CH7 CH8 CH9 CH10 CH11 CH12 CH13 CH14 CH15 CH16

Basculement en mode unique

Double-cliquez sur le canal desired sur I'ecran partagepour passer en mode plein ecran. Sur voite telecommande, appuyez sur le bouton correspondant au numero de canal pour passer en mode plein ecran. Voir Telecommande > Utilisation des boutons du pave numerieq (Page 16)

Ex: double-cliquez sur le canal 3 ou appuyez sur la touche 3 de votre télécommande.

CH1 CH2 CH3 CH4 CH5 CH6 CH7 CH8 CH9 CH10 CH11 CH12 CH13 CH14 CH15 CH16

Selectionnez dans le menu de l'écran en direct pour vérifier l'état de connexion de laamera à chaque canal.

État en direct

Selectionnez à partir du menu de l'écran en direct afin d'afficher l'etat et les informations de transfert de laamera connectée à chaque canal.

- Modèle : Affiche le nom du modele de laamera reliée à chaque canal.

- État : Affiche l'etat de connexion de laamera définie pour chaque canal.

- Adresse IP : Affiche l'adresse IP d'uneamera définie sur chaque canal.

- Codec : Affiche le profil en direct des informations de codec pour uneamera définie sur chaque canal.

- Résolution : Affiche la résolution du profil en direct d'uneamera définie sur chaque canal.

Vit. image : Affiche le taux de transmission de profil en direct pour uneamera définie sur chaque canal.

- Qualité : Affiche la qualité de transmission de profil en direct pour uneamera définie sur chaque canal.

État de l'enregistrement

Sélectionnez à partir du menu de l'écran en direct afin d'afficher le profil de laamera, la vitesse de prise de vue entrée/enregistrement et la vitesse bps entrée/limite/ enregistrement de chaque canal.

- Débit binaire total (enregistrement/maxi.): le débit binaire d'enregistrement affiche la quantité de données en cours d'enregistrement tandis que le débit binaire total indique le transfert de données maximal autorisé par le NVR.

- Profil : affiche le profil video configuré pour chaque canal.

- Image (ips) : Affiche la fréquence d/images par seconde (entree/enregistrement) pour chaque canal.

- Débit binaire. (bps)

- Limite / Entrée / Enreg. : affiche la quantité de données limite/d'entree/d'enregistrement pour chaque canal.

- Ent. / Limité: affiche le ratio entre les données en cours de transfert depuis laamera et le maximum autorisé tel qu'il a été définir par l'utilisateur.

- actuel : affiche l'etat d'enregistrement des données en cours de transfert.

- MAX: affiche les informations d'enregistrement relatives aux plus grandes données d'enregistrement; cela, a partir de la norme configurée et des événements enregistrés.

: recharge les informations d'enregistrement.

- Conf enr: L'écran de menu bascule sur l'écran de réglage d'enregistrement.

Un message d'advertisement peut apparaitre en fin de liste si le profil selectionne est remplaced par le NVR avec un profil disponible différent. Cela peut se produire si le profil selectionne n'arrive pas a produit des données video. Si Iecran affiche de la video, I'enregistre revient au profil selectionne et son nom s'affiche en jaune dans la liste.

Si I'enregistrement Vit image cle depasse la quantite de donnees autorise specifiee par le debit binaire limite, une fenetre contextualue d'alerte et un icone apparaissent a I'ecran.

La fenetre contextuelle d'alerte signalant un enregistrement limite ne se repete pas après s'etre affichee une fois sauf si les parametres de la camera ou de I'enregistrement sont modifiés. Elle peut apparaitre a nouveau si les parametres sont modifiés pour.notifier d'un tel statut.

Si vous souhaitez configurer que la fenêtre contextuelle d'alerte ne doit pas apparaitre, modifiez votre réglage

afin qu'il n'affiche pas les fenétres contextuelles.

Pour plus d'informations sur la limite de début binaire des données d'enregistrement, reportez-vous à « Reglage de l'enregistrement » (Page 90)

Cette fonction n'est active que pour le mode Live unique.

Si you utilise la fonction Loupe après avoir selectionné un seul écran, la zone selectionnée sera agrandie par 2.

1. Dans le menu de l'écran en direct, Sélectionnez .

Appuyez sur le bouton [ZOOM] de votre télécommande ou cliquez sur < 心 > dans le menu de demarrage. L'icone Loupe dans le milieu de I'ecran s'affiche.

2. Vous pouvez utiliser la touche directionnelle de la télécommande (▲▼▲▶) ou définir la zone à agrandir enclinquent/déplacant la souris.

3. Appuyez sur le bouton [ENTER] ou double-cliquez sur la zone selectionnee pour l'agrandir a deux fois.

- Une fois l'écran agrandi, vous pouvez cliquer/déplacer votre souris ou utiliser les touches de navigation de la télécommande (▲▼▲▶) pour déplacer la zone agrandie.

4. Dans le menu de l'écran en direct, Sélectionnez .

Appuyez sur le bouton [ZOOM] de votre télécommande ou cliquez sur < 品 > dans le menu de demarrage pour annuler le zoom.

État du POE

Vou puez consulter I'etat PoE de chaque port depuis I'ecran de video en direct.

1. Sélectionnez l'.

La fenêtre d'affichage de l'objet PoE s'affichera alors.

- Consommation (W) : Affiche la consommation d'énergie de PoE.

- 0 : Aucun apparéil n'est connecté à ce port, ou l'appareil connecté possède sa propre source d'alimentation.

- - : Dysfonctionnement du port (d'autres informations détaillées à propos de ce dysfonctionnement sont disponibles dans les informations supplémentaires).

- Les specifications électriques PoE sont les suivantes : SRN-1673S (16 ports) est de 200 W, SRN-873S (8 ports) est de 100 W, et SRN-473S (4 ports) est de 50 W. Si un seul port dépasse 36 W, ou si l'alimentation de tous les ports dépasse les specifications électriques PoE, l'alimentation des ports sera coupée dans un ordre séquentiel.

- PoE: Allume ou estint l'alimentation de laamera.

Dans ce cas, cela signifie que l'alimentation est activée ; dans le cas contraire, l'alimentation est désactivée.

- Informations supplémentaires : En cas de problème d'alimentation, cette section fournit des explications. Les alimentations peuvent par exemple reconnecter des problèmes de puissance excessive ( classe 1 à classe 4) et des erreurs de tension.

- Consommation totale de l'alimentation PoE : Affiche la consommation totale d'énergie de tous les ports.

2. Appuyez sur pour afficher l'écran précédent.

Niveau de bruit selon la consommation d'énergie poe

Modèle Niveau de bruit [dB] Alimentation PoE SRN-1673S 50 196W 48 154W 47 138W

Dans l'écran en direct, vous pouvez définir la mise en page pour chaque canal.

Configuration de la division d'écran du direct

Cette section définit comment sélectionner une série de canaux en fonction de leur usage/accessibilité et de les contrôle en les divisant dans un écran unique.

Example) Division d'écran « Lobby » - Caméra 1 vestibule, caméra 2 vestibule, caméra 2 entree principale Division d'écran « VIP » - Salle de réunion 1 du directeur, salle de réunion 2 du directeur, salon 1 du directeur, caméra du corridor au 7ème étage

Pour creer une nouvelle division d'écran, suivez ces étapes :

1 Ouvrez le menu de configuration de division d'écran de canal.

2 Cliquer sur.

3 Saisissez un nom pour les canaux selectionnés (p.ex., ELEVATOR).

4 Selectionnez les canaux que you souhaitez ajouter a la division d'ecran (p.ex., 2, 7, 10, 15).

5 Choisissez un mode de division à appliquer (p.ex., division en 4 écrans).

6 Cliquer sur OK>

7 Choisissez un canal pour le visionner sur I'ecran (p.ex., passer a ELEVATOR).

1. Sélectionnez la < 15 >.

L'écran de configuration de mise en page apparait.

- Nouveau : Vous pouvez configurer une nouvelle mise en page.

- Renommer : Vous pouvez apporter des modifications à la mise en page sélectionnée. La modification de la mise en page entraîne l'initialisation de l'ordre des canaux.

- Suppr : Vous pouvez supprimer la mise en page sélectionnée.

- Tableau canau : Vous pouvez selectionner les canaux dans le tableau à enregistrer ou à supprimer de la mise en page.

- Liste canaux : Vous pouvez selectionner les canaux dans la liste à enregistrer ou à supprimer de la mise en page

2. Appuyez sur le bouton<\Nouveau> et entrez le nom de la mise en page à ajouter.

3. Dans le ou , cliquez sur et selectionnez le canal à afficher sur l'écran de mise en page.

4. Cliquez sur < 0K> pour sauvegarder la mise en page selectionnee.

La division d'écran de chaque utilisateur est enregistrée séparément.

Yououpouvezactiver/desactiverlesoncorrespondanta lavoie en modeLive(Direct).

Activation/désactivation audio en mode unique

Sur cet écran, cliquez sur l'icone audio ( ) ou appuyez sur le bouton [AUDIO] de votre télécommande pour activer ou désactiver cette fonction.

Si you n'obtenez aucun son meme après avoir activé la sortie audio, assurez-vous que la camera reseau que you avez connectee prenne en charge la configuration audio et video.

L'icone du son peut s'afficher si le signal de son n'est pas émis.

Seule la voie pour laquelle l'option est reglee sur sous « Periph > Camera » affiche l'icone audio ( ) en mode Live (Direct) dont vous pouze vous servir pour activer/desactiver le son.

Ct i t l.

1. Appuyez sur le bouton [FREEZE] de votre télécommande ou cliquez sur < > dans le menu de démarrage.

La video en cours de lecture est en pause.

2. Appuyez sur le bouton [FREEZE] de votre télécommande ou cliquez sur < > dans le menu de démarrage.

La Pause est annulée. La lecture reprend.

Cette fonction affiche la voie en synchronisation avec un événement spécifique (Capt./Enr mvt/Perte video) s'il se produit. Dans « Écran > Affichage évén.», activez ou désactivez la surveillance des événements et spécifique leur heures d'affichage. (Page 85)

- Si plusieurs événements se produit simultanément, l'écran bascule en mode partagé.

- 2 à 4 événements : Mode partagé en 4

- 5 à 9 événements : Mode partagé en 9

- 10 à 16 événements : Mode partagé en 16

- Si le deuxième événement se produit durant la période définie pour , le premier événement durera jusqu'à la fin du second.

Ex: lorsque vous reglez sur 5 secondes et qu'un seul événement se produit sur la voie 1.

Survenue de I'évenement 5 secondes

Ex: lorsque vous reglez sur 5 secondes et qu'un deuxieme événement se produit sur la voie 2 durant la période définie après que le premier événement se soit produit dans la voie 1.

Survenue de I'evénement 4 secondes 9 secondes

Appuyez sur le bouton [ALARM] ou selectionnez pour initiaiser I'etat de sortie de I'alarme et annuler la fonction d'evénement.

Si you avez detemire une emission d'alarme a l'heure d'un preevement ou d'un post-evement dans les reglages d'enregistrement d'un evenement, cet enregistrement d'evenement s'effectue selon le type specifie (pré-evement ou post-evement).

En cas d'evénements en continu tels que la détction de mouvement, commuter sur un autre affichage de mode partagé peut ne pas être immédiat si une concatenation d'evénements s'enchaine, même lorsque vous avez arrêté l'alarme de l'évenement.

La video peut être différée en fonction de l'etat du réseau.

La sortie d'evénement peut etre differée du fait du temps necessaire au transfert de I'évenement provoquant l'alarme depuis la camera du réseau.

Le format d'image d'une video en direct peut etre modifie.

Le format d'image video de tous les canaux peut etre modifie en mode ecran partagé en direct.

1. Sélectionner dans le menu de l'écran en direct. Le format d'image de tous les canaux sera modifié.

2. Si vous souhaitez revenir au format d'image précédent, selectionner l'option de menu de .

Si vous scélectionnez un canal à partir d'un écran en direct ou d'un écran partagé, vous pouvez modifier son format d'image video.

1. Sélectionner dans le menu de l'écran en direct. Le format d'image du canal spécifique sera modifié.

2. Si vous souhaitez revenir au format d'image précédent, selectionner de nouveau .

Le NVR peut afficher du texte sur un écran en direct lorsqu'un périhérique texte est défini.

Cela est possible lorsqu'un périhérique texte est connecté.

- Comment désactiver la sortie texte : Sélectionner "ARRÉT" dans la liste de texte.

- Comment afficher sur d'autres périhériques de manière différente du périhérique prédéfini : Sélectionner un périhérique pour afficher à partir de la liste de texte.

Avec cet enregistreur reseau, vous pouvez configurer les reglages d'une camera PTZ aussi bien que ceux des cameras du commerce selon vos préférences.

Ce périhérique n'est actif que si une voie connectée à laamera PTZ est selectionnée.

Mise en route des fonctions de la caméra PTZ

Laamera PTZ ne sera activée que si sa voie est selectionnée, ce qui peut etre effectue comme suit :

- À l'aide de la télécommande : Appuyez sur le bouton [PTZ] de votre télécommande.

- À l'aide du menu du lanceur : cliquer sur > dans le menu du lanceur de l'écran Live (Direct).

- À l'aide du menu de l'écran Live (Direct): Sélectionnez dans le menu contextual de l'écran Live (Direct).

- À l'aide des icones de l'écran Live (Direct): cliquez simplement sur l'icone PT2 > sur l'écran Live (Direct).

- Cette fonction n'est disponible que si la camera PTZ est connectée et que son icone est affiché sur l'écran.

Meme si la camera reseau connectee ne prend pas en charge les fonctions PTZ, vous pouvez configurer les reglages de commande PTZ (si possible) en installing le pilote PTZ (periphérique physique).

- Cette fonction prend en charge uniquement une camera reseau avec la fonction PTZ de Samsung Techwin et une camera enregistrée dans l'ONVIF.

Utilisation de la caméra PTZ

Voupez utilise une camera PTZ unique pour executer les fonctions panoramicique, inclinaison et zoom pour contrcler plusieurs lieux, et personneliser les preréglages d'un mode souhaite.

1. Ouvrez le menu .

L'icone en bas à gauche sur l'écran devient jaune, ce qui indique que le système est passé au mode « PTZ Commande ». Vous verrez apparaître le menu du lanceur « PTZ Commande »

Le signe de fonctionnement (actif) PTZ peut etre actif meme si ce fonctionnement PTZ n'est pas disponible en mode normal. Veillez donc a terminer les reglages PTZ avant la procedure.

2. Reglez la zone enregistrée par laamera à l'aide de la boule PTZ du menu de démarrage ou appuyez sur le bouton gauche/droite (▲▼▲) de votre télécommande pour déplacer la zone enregistrée par laamera.

- Sensibilité : Ajustez la sensibilité des contrôles Pan et Tilt.

- Molette PTZ : cliquez sur une zone proche du centre pour déplacer lentement l'objet de laamera. Cliquer sur une zone éloignée la fait déplacer rapidement.

- Clique et maintainir la souris à gauche fait tourner laamera en sens inverse des aiguilles d'une montre. Clique et maintainir la souris à droite déplacent l'objectif de laamera dans le sens des aiguilles d'une montre.

- Zoom : permet d'activer la fonction de zoom de laamera PTZ.

- Iris: permet de régler la luminosité entrant dans laamera.

Focus : you pouze regler la mise au point manuellement.

- Balayage : swing est une fonction de surveillance qui permet de se déplacer entre deux points prédéfinis et vous permet de tracer le mouvement.

- Groupe : la fonction de groupe vous permet de regrouper les divers prêrglages avant de les appel en séquence.

- Trace : la fonction Suivi memorise la trace des mouvements que vous avez commandés et la produit à des fins de reference.

Tour: Surveillance tous les groupes créé par un utilisateur.

Certaines cameras peuvent différer dans le titre du menu et l'opération en ce qui concerne Balayage, Groupe, Tour et Trace.

Meme si la camera reseau prend en charge les fonctions PTZ par defaut, la commande PTZ ne peut etre activee que si son menu correspondant est actif dans le menu du lanceur.

Le prépréglage est une position spécifique mémorisée par laamera PTZ. Vous pouvez utiliser la fonction Prépréglage pour en définir jusqu'à 255 pour une seuleamera PTZ.

1. Cochez la case preréglage.

2. Sélectionnez < > . Le clavier virtuel apparait sur l'écran. Utilisez-le pour entrer le nom du prépréglage.

Reportez-vous à « Utilisation du clavier virtuel » (Page 61)

- : vous pouvez modifier les prééglages selon vos préférences.

:permet de supprimer un preréglage sélectionné.

:permet de supprimer tous les preréglages existants.

Voupez ajouter jusqu'à 255 prereglages, valeur maximale prise en charge par l'enregistreur reseau.

Si you remplacez une camera sur laquelle sont sauegardes vos prerégages par une autre, vous nece les reconfigurer.

3. Sélectionner OK>. Les prêrglages seront enregistrés sous le nom donné.

1. Cochez la case des prêrglages et Sélectionnez-en un à modifier ou à supprimer.

2. Si vous avez selectionné < >, saississez le nom désiré puis appuyez sur OK. Si vous avez selectionné < appuyez sur OK pour l'effacer.

:permét de supprimer tous les préroglages existants.

Si you supprimez tous les preréglages, ceux par defaut specifiés dans la camera reseau pourront également etreame supprimés.

Vouss pouvez configurer le système, les périhériques et les options d'enregistrement, d'evénement et de réseau.

Vou puez configurer les Date / Heure / Langue, Utilisateur, Propriétés système et Journal.

Vou puez vérifier et configurer la date / l'houre actuelle et les propriétés liées au temps, ainsi que la langue utilise pour l'interface à l'écran.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \Rightarrow <\text{Date/Heure/Langue}> \Rightarrow [\text{ENTER}] \Rightarrow \triangle \nabla \triangle \triangleright \Rightarrow [\text{ENTER}] ]

pour afficher l'écran de configuration de synchronisation du temps.

Si vous choisissez d'utiliser , l'heure actuelle sera synchronisée sur une base régulière par le serveur défini comme .

Si c'est le cas, vous ne pouvez pas modifier manuellement la configuration de l'heure.

- Synchronisation: Specifiez l'utilisation de la synchronisation avec le serveur de temps.

- Serveur synchro.: Entrez une adresse IP ou URL dans le serveur du temps.

- HeureERN. sync.: Affiche l'heure de synchronisation la plus recente du serveur de temps choisi.

- Activ. comme serv.: Configurer sur pour permettre au NVR d'agir comme serveur du temps pour les autres NVR.

- DST: Configurez l'Heure d'été avec sa période pour ramener le temps d'une heures plus tout que le TU de son fuseau horsaire au cours de la période définie.

- Langue: Sélectionnéz votre langue. Définit la langue de l'interface.

Anglais, François, Allemand, Espagnol, Italien, Chinois, Russe, Coreen, Polonais, Japonais, Néerlandais, Portugais, Turc, Tchéque, Danois, Suédois, Thai, Roumain, Serbe, Croatia, Hongrois, Grec, Finnois, et Norvégien sont pris en charge.

- Férié : Un utiliseur peut seLECTIONner des dates spécifiques comme jours fériés en fonction de ses propres préférences.

Les jours fériés sont appliqués dans le ou le réglage également.

par exemple) Le 7 janvier est selectionné et <1/7> est coché uniquement, le 7 janvier est défini comme un jour de congé tous les ans. Si <1/7> et <Jan 1er Mer> sont cochés, le 7 janvier et le premier mercredi de janvier sont définis comme jours de congé tous les ans.

Il est plus facile de selectionner les éléments à l'aide de votre souris.

1. Sélectionnéz l'année et le mois.

Après avoir sélectionné les touches < de l'écran à gauche et à droite de la roue, appuyez sur le bouton [ENTER] pour avancer ou revenir par intervalles de trois mois.

2. Sélectionnez la date désirée à l'aide du bouton directionnel puis appuyez sur le bouton [ENTER].

Une date est marquee en gris s'il existe des données pour la recherche du journal système, journal des événements, recherche de temps et recherche d'évenements.

Vou puez definir des autorisations pour chaque utiliseur pour une fonction et des parametes spécifiques du NVR.

Vous pouvez definir et modifier l'ID et le mot de passer de I'administrateur. L'administrateur peut utiliser et fixer tous les éléments et fonction du menu.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \nabla \Rightarrow <\text{Utilisateur}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \trianglerigt ]

Utilisation du clavier virtuel

1. La fenêtre du clavier virtuel apparaît pour les entrées alphanumeriques.

2. À l'aide de la touche directionnelle (▲▼▲▶), passes à l'onglet de texte suivant puis appuyez sur le bouton [ENTER].

3. Dans la zone supérieure de saisie de texte du clavier virtuel, il s'affiche une liste de mots candidats contenant le caractère selectionné.

4. Sélectionnez un mot dans la liste, ou utilisez le clavier pour entrer le mot en entier.

- S'il y a beaucoup de mots candidats, utilisez les boutons < > pour se déplacer entre eux en avant et en arrêté.

5. Sélectionnez OK>.

Le mot entre est applique.

Pour les majuscules, utilisez la touche.

Pour les caractères spéciaux, utilisez la touche

L'utilisation du clavier virtuel identique à l'utilisation normale du clavier dans notre région.

L'ID accepte uniquement des caractères alphanumeriques.

Configuration de l'utilisateur

Vou puez creer un groupe ou definir des autorisations pour chaque groupe.

Yououpouzajoutureunutilisateuretmodifierlesinformationdesl'tilisiateurenregistré.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \triangledown \Rightarrow <\text{Système}> \Rightarrow <\text{Utilisateur}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \triangledown \Rightarrow <\text{Utilisateur}> \Rightarrow \triangle \triangledown \triangle \triangleright \Rightarrow [\text{ENTER}] ]

Si vous voulez enregistrer un utilisateur

1. Cliquez sur le bouton < > pour lancer la fenetre contextuelle d'Ajout d'Utilisateur. Si vous désirez ajouter un utilisateur, cliquez sur < OK> .

2. Sélectionnez un groupe.

Lors de l'enregistrement d'un utilisateur, le groupe sélectionné sera automatiquement enregistré.

- Un groupe peut être modifié après la saisie de toutes les informations nécessaires.

3. Entrez le nom, l'ID, le mot de passer, et choisissez d'utiliser la visionneuse. Si vous activez l'utilisation de , vous aurez le droit d'utiliser le web viewer et le network viewer.

4. Cliquez sur OK>. Les informations utilisateurs enregistrées seront sauvégardés.

1. Pour effacer, cliquez sur le bouton [ ]

2. La fenêtre de confirmation de suppression apparait et vous pouvez selectionner un élément à supprimer et cliquez sur .

Configurations des autorisations

Vous pouvez définir un accès limite pour tous les utilisateurs généraux. L'utilisation des éléments avec restrictions nécessitent une connexion.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \triangledown \Rightarrow <\text{Utilisateur}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \triangleright <\text{Reg Autorisation}> \Rightarrow [\text{ENTER}] \Rightarrow \triangle \triangledown \triangleright \triangleright [\text{ENTER}] ]

, n'importe quel utiliseur peut acceder à l'element quel que soit le parametre .

S'il est coché ( ) dans , un utilisateur peut acceder à l'objet uniquelyment s'il a une autorisation dans le paramètre .

- Restriction accès au réseau : Restreint l'accès à distance à partir d'un réseau .

- Tous reseaux : Limité tous les cas d'accès via Network Viewer et Web Viewer.

- Web Viewer: Restreint l'accès via le Web Viewer.

- Déconnex. auto : Un utilisateur sera automatiquement déconnecté si aucune opération n'est effectuee sur le NVR pour une période de temps définie.

Saisie manuelle ID : Dans la fenetre de connexion, choisissez d'entrer un ID.

Si un nouveau groupe a un accès limite à tous les menus, les utilisateurs de ce groupe peuvent acceder uniquement aux menus de base et ne peuvent changer que leur mot de passer correspondant.

Si toutes les autorisations sont limitées, vous ne verrez que certains éléments de menu accessibles dans le menu de l'écran en Direct.

Modifier le mot de passe utilisateur

Si vous vous connectez avec le compte d'utiliser d'un groupe à accès restreint, vous ne pouvez changer que votre mot de passer.

1. Fournissez les données de connexion.

2. Sélectionnez . L'écran de gestion des autorisations s'affiche.

3. Sélectionnez . La boite de dialogue du mot de passer s'affiche.

4. Fournissez un nouveau mot de passer.

5. Sélectionnez OK>. L'ancien mot de passage sera changé pour un nouveau.

Voupe zier la version du syste, la mse a jour vers une nouvelle version, asi que la savegarde des donnees et l'initialisation.

Youou poze zier la version actuelle du logiciel et l'adresse MAC avant de proceder a la mise a niveau.

[ \text{[MENU]} \Rightarrow \text{[ENTER]} \Rightarrow \text{\triangledown} \Rightarrow \text{[Menu]} \Rightarrow \text{[ENTER]} \Rightarrow \text{[Système]} \Rightarrow \text{[Gestion système]} \Rightarrow \text{[ENTER]} \Rightarrow \text{\triangledown} \Rightarrow \text{[Info système]} \Rightarrow \text{[ENTER]} ]

Permettre à niveau la version actuelle du logiciel

1. Branchez un péripérisque de stockage du logiciel àmettre à jour.

Cela peut prendre environ 10 secondes pour reconnaître le périphérique.

- Les periphériques évolutifs incluent la clé USB et le péripérisque réseau.

Pourmettrea jourlerseau,leNVRactueldoitetreconnecteauseau. La mise a jour via le serveur proxy ne peut pas etree activee en raison de I'acces restreint.

2. Sélectionnez de la fenêtre .

3. Sélectionnez .

4. Lorsque le periphérique reconnu apparait, selectionnez < Mise a jour>.

Si you connectez un periphérique dans la fenetre de menu de mise à niveau, vous pouvez appuyer sur le bouton < pour rechercher les logiciels disponibles.

S'il y a une image de mise à niveau sur le réseau, la fenêtre contextuelle s'affiche.

Le bouton sera activé uniquement si la des est la même ou plus ancienne que celle de .

5. Appuyez sur OK> dans la fenetre « M à J logiciel »

La progression s'affiche pendant la mise a jour.

6. Lorsque la mise à jour est terminée, l'appareil redémarre automatiquement.

Ne mettez pas l'appareil hors tension jusqu'à la fin du redémarrage.

Si « Échéce de la mise à niveau. » apparait, réessayez de l'étape 4. Lorsque vous rencontres un échéc continu, consultez le centre de service d'assistance.

Réglages

Vou puez copier et importer les parametes NVR à l'aide d'un support de stockage.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \triangledown \Rightarrow <\text{Gestion système}> \Rightarrow [\text{ENTER}] \Rightarrow \triangledown \Rightarrow <\text{Réglages}> \Rightarrow [\text{ENTER}] \Rightarrow \triangle \triangledown \triangle \triangleright \Rightarrow [\text{ENTER}] ]

, une boîte de dialogue de confirmation pour « Retour Réglage Usine » apparait. Appuyez sur pour initiaiser le système aux paramètres d'usine.

- Àprouvés avoir modifié le mode, redémarrez l'appareil pour l'initialiser. (Mode PnP <-> Mode de configuration manuelle)

- Mise hors tension : Si l'alimentation est coupée, la première alarme est émise. Àpres avoir coché la case, si le bouton est enforcé, toutes les alarmes d'évenement définies pour la première alarme sont émises, et la première alarme ne peut pas être seLECTIONnée par une autre sortie d'alarme.

Si cette fonction est definié, la case à cocher de la première alarme et toutes les alarmes de l'écran de configuration des alarmes sont désactivées, sur Désactivée.

Pour initialiser la , vous devrez reinitialiser le mot de passer.

Si vous ave redemarre, reinitialisez-le avec l'assistant d'installation. Sinon, utilisez I'ecran de guidage.

Yououpouveznaviguer dans lesjournaux du systeme et des événements.

Vérification du journal du système

Le Journal système affiche le journal et l'horodatage pour chaque démarriage du système, chaque arrêt du système, et les changements sur les réglages du système.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \nabla \Rightarrow <\text{Infos journal}> \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Journal système}> \Rightarrow \triangle \nabla \triangle \triangleright \Rightarrow [\text{ENTER}] ]

Vérification du journal d'événements

Vou puez recherer des evénements enregistrés y compris les alarmes, les evénements des cameras et la perte video.

Il montre également le journal et son horodatage.

[ \text{[MEN]} \Rightarrow [\text{ENTER}] \Rightarrow \triangledown \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \triangledown \Rightarrow <\text{Infos journal}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \triangleright \trianglerigt ]

Vérification du journal de sauvegarde

Vou puez savoir qui a sauvegarde et les details (temps de sauvegarde, le canal, le periphérique a utiliser, le format de fichier, etc.)

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow <\text{Système}> \Rightarrow \triangleright \nabla \Rightarrow <\text{Infos journal}> \Rightarrow [\text{ENTER}] \Rightarrow \triangleright \nabla \Rightarrow <\text{Journal sauv.}> \Rightarrow [\text{ENTER}] \Rightarrow \triangle \nabla \triangle \triangleright \Rightarrow [\text{ENTER}] ]

Pour enregistrer une caméra

Vou puez enregister une camera reseau pour chaque canal et etablr la connexion entre eux.

[ \text{[MENU]} \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Menu}> \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Periph}> \Rightarrow \triangleright \Rightarrow <\text{Camera}> \Rightarrow [\text{ENTER}] \Rightarrow \nabla \Rightarrow <\text{Enreg cam}> \Rightarrow \triangle \nabla \triangleleft \triangleright \Rightarrow [\text{ENTER}] ]

Si vous souhaitez enregistrer une caméra en mode pnp

Si you connectez une camera en mode PnP, l'identifant initial, le mot de passage et le mode DHCP devont etre configres a I'avance.

Les cameras Samsung prenent en charge les protocoles Samsung, et les autres cameras fonctionnement selon le protocole Onvif.

En mode PnP, il est impossible de connecter un apparéil fonctionnant comme serveur DHCP à un port PoE ou un port de configuration deamera. (par exemple un concentrateur)

1. Dans le champs , cliquez sur le bouton .

2. Rechercher uneamera reliée au réseau.

Une camera déjà enregistrée sera marquee en bleu dans la liste.

Si vous recherchez a nouveau la camera ou si I'aresse IP est une ancienne adresse IP qui n'avait pas ete assignee par le serveur DHCP (telle que -192.168.1.100), appuyez alors sur la touche < > pour vérifier si une nouvelle adresse IP a ete assignee. Si I'aresse IP est always la meme, selectionnez alors Assigner adresse IP pour assigner manuellement I'aresse IP.

3. Sélectionner uneamera dans la liste des caméras pour voir un aperçu de son flux video en cours.

- Impossible d'afficher l'aperçu d'une camera ONVF.

4. Cochez la case a cote d'uneamera reseau au lacelle vous souhaitez vous connecter.

- Vous peuvent selectionner toutes les cameras reseau dans la liste et fournir des et à la fois.

Cliquez sur un en- tete en haut de liste pour trier la liste selon cet en- tete.

L'enregistrement d'une camera avec un compte d'utiliser autre qu'administrateur peut limiter le fonctionnement de la camera.

Si you modifie l'identifiat et le mot de passage de la camera a partir de I'ecran d'affichage des cameras, you devrez égarlement modifier l'identifiat et le mot de passage de la camera sur le NVR si cette camera y a déjà ete enregistrree.

5. Cliquez sur le bouton pour acceder aux et d'uneamera reseau selectionnée.

6. Appuyez sur le bouton pour étabir une connexion avec laamera.

7. Appuyez sur . pour enregistrer laamera selectionnée.

Rechercher manuellement et enregistrer une caméra réseau

1. Dans le menu ., cliquez sur le bouton .

2. La fenêtre de recherche manuelle apparait.

3. Sélectionnez un canal et le protocole utilisé pour la connexion à uneamera. Les éléments d'entrée peuvent varier en fonction du protocole sélectionné.

- SAMSUNG: Respectez les protocoles de réseau internes adoptés par Samsung Techwin.

- ONVIF : Signifie que l'appareil prend en charge les protocoques ONVIF. Sélectionnéz lors de la connexion d'uneamera dont le nom ne peut être trouvez dans la liste.

- RTSP: Se conformer à la norme RFC 2326, l'un des « (RTSP) Real Time Streaming Protocole » est pour la diffusion en temps réel.

4. Si vous sélectionné le protocole , vérifie les options selon le cas.

- Modèle : Sélectionnez un modele deamera.

- Caméra/Encodeur réseau Samsung : Signifie que laamera / le codeur prend en charge le protocole de SVNP de Samsung Techwin. Pendant la connexion d'uneamera qui ne figure pas dans la liste des caméras, sélectionnez laamera réseau Samsung / Encodeur.

- Cependant, vous nevez selectionner le nom du modele adequat de l'appareil, s'il est dans laiste. Certains des modles de cameras obsoletes ne peuvent pas etre pris en charge.

Les modeles ci-dessous sont abandonnés. Si vous les enregistrez avec ONVIF, certaines fonctions de laamera seront limitées ou provoqueront des erreurs.

Il est recommandé d'enregistrer le protocole Samsung.

- SNB-2000, SNB-3000, SNC-B2315, SNC-B2331, SNC-B2335, SNC-B5368, SNC-B5395, SNC-B5399, SNC-570, SNC-1300, SND-460V, SND-560, SND-3080, SND-3080C, SND-3080CF, SND-3080F, SND-3081, SNP-3301, SNP-3301H, SNP-3350, SNP-3370, SNP-3370TH, SNP-3750, SNV-3080, SNP-3430

- Type d'adresse : Sélectionnez un type d'adresse de laamera.

Le type d'adresse peut etre differenct selon le mode du produit connecté.

- Statique (IPv4)/Statique (IPv6) : Utilisé pour fournir l'adresse IP de laamera manuellement.

- iPOLiS DDNS: Valable uniquely si la camera est enregistree avec le serveur iPOLiS DDNS (www. samsungipolis.com). Fournir le nom de domaine enregistré pour les DDNS ID.

Ex) http://www.samsungipolis.com/snb5000 fournit 工 snb5000 pour iPOLiS DDNS