INTERNET SECURITY 11 - Logiciel de sécurité informatique KASPERSKY - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil INTERNET SECURITY 11 KASPERSKY au format PDF.

| Intitulé | Valeur / Description |

|---|---|

| Type de produit | Logiciel de sécurité Internet |

| Caractéristiques techniques principales | Protection contre les virus, logiciels espions, ransomwares et phishing |

| Fonctions principales | Analyse en temps réel, pare-feu, protection de la vie privée, gestion des mots de passe |

| Compatibilités | Windows, macOS, Android, iOS |

| Langues disponibles | Multilingue, incluant le français |

| Utilisation | Installation sur un ou plusieurs appareils, mise à jour automatique des définitions de virus |

| Maintenance et réparation | Mises à jour régulières via l'application, support technique disponible |

| Sécurité | Chiffrement des données, protection des transactions en ligne, contrôle parental |

| Informations générales | Licence valable pour une durée déterminée, renouvellement nécessaire après expiration |

FOIRE AUX QUESTIONS - INTERNET SECURITY 11 KASPERSKY

Questions des utilisateurs sur INTERNET SECURITY 11 KASPERSKY

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Logiciel de sécurité informatique au format PDF gratuitement ! Retrouvez votre notice INTERNET SECURITY 11 - KASPERSKY et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil INTERNET SECURITY 11 de la marque KASPERSKY.

MODE D'EMPLOI INTERNET SECURITY 11 KASPERSKY

Manuel de l'utilisateur

Chers utilisateurs!

Nous you remercions d'avoir choisi notre logiciel. Nous espereons que ce manuel you sera utile et qu'il repondra a la majorite des questions.

Attention! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après, Kaspersky Lab) et il est protégé par les législations de la Fédération de Russie et les accords internationaux sur les droits d'auteur. Toute copie ou diffusion illicite de ce document, intégrale ou partielle, est passible de poursuites civiles, administratives ou judiciaires, conformément aux lois applicables.

La copie sous n'importe qu'elle forme et la diffusion, y compris la traduction, de n'importe quel document sont admises uniquement sur autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagent peuvent être utilisés uniquement à des fins personnelles, non commerciales et informatives.

Ce document peut être modifié sans un avertissement préalable. La version la plus récente de ce document est accessible sur le site de Kaspersky Lab à l'adresse http://www.kaspersky.com/fr/docs.

Kaspersky Lab ne pourra etre tenue responsable du contenu, de la qualite, de I'actualite et de I'exactitude des textes utilisés dans ce manuel et dont les droits appartiennent à d'autres entités. La responsabilité de Kaspersky Lab en cas de dommages liés à l'utilisation de ces textes ne pourra pas non plus etre engagée.

Ce document reprend des marques commerciales et des marques de service qui appartiennent à leurs propriétaires respectifs.

Date d'edition: 04.02.2011

© 1997-2011 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.com/fr http://support.kaspersky.com/fr

CONTRAT DE LICENCE D'UTILISATEUR FINAL DE KASPERSKY LAB

AVIS JURIDIQUE IMPORTANT À L'INTENTION DE TOUS LES UTILISATEURS : VEUILLEZ LIRE ATTENTIVEMENT LE CONTRAT SUIVANT AVANT DE COMMENCER À UTILISER LE LOGICIEL.

LORSQUE VOUS CLIQUEZ SUR LE BOUTON D'ACCEPTATION DE LA FENÊTRE DU CONTRAT DE LICENCE OU SAISISSEZ LE OU LES SYMBOLES CORRESPONDANTS, VOUS CONSENTEZ À LIÉ PAR LES CONDITIONS GÉNÉRALES DE CE CONTRAT. CETTE ACTION EST UN SYMBOLE DE VOTRE SIGNATURE, ET VOUS CONSENTEZ PAR LA À VOUS SOUMETTRÉ AUX CONDITIONS DE CE CONTRAT ET À ÉTRÉ PARTIE DE CELUI-CI, ET CONVENEZ QUE CE CONTRAT A VALEUR EXECUTOIRE AU MÈME TITRE QUE TOUT CONTRAT ÉCRIT, NÉGOCIE SIGNED PAR VOS SOINS. SI VOUS N'ACCEPTEZ PAS TOUTES LES CONDITIONS GÉNÉRALES DE CE CONTRAT, ANNULEZ L'INSTALLATION DU LOGICIEL ET NE L'INSTALLALLEZ PAS.

APRÉS AVOIR CLIQUE SUR LE BOUTON D'ACCEPTATION DANS LA FENÊTRÉ DU CONTRAT DE LICENCE OU AVOIR SAISI LE OU LES SYMBOLES CORRESPONDANTS, VOUS POUVEZ VOUS SERVIR DU LOGICIEL CONFORMÉMENT AUX CONDITIONS GÉNÉRALES DE CE CONTRAT.

1. Définitions

1.1. On entend par Logiciel le logiciel et toute mise à jour, ainsi que tous les documents associés.

1.2. On entend par Titulaire des droits (propriété de tous les droits exclusifs ou autres sur le Logiciel) Kaspersky Lab ZAO, une société de droit russe.

1.3. On entend par Ordinateur(s) le matériel, en particulier les ordinateurs personnels, les ordinateurs portables, les stations de travail, les assistants numériques personnels, les "teléphones intelligents", les appareils portables, ou autres dispositifs électroniques pour lesquels le Logiciel a été concu où le Logiciel sera installé et/ou utilisé.

1.4. On entend par Utilisateur final (vous/votre) la ou les personnes qui installent ou utilisent le Logiciel en son ou en leur nom ou qui utilisent légalement le Logiciel ; ou, si le Logiciel est téléchargeé ou installé au nom d'une entité telle qu'un employeur, "Vous" signifie également l'entité pour laquelle le Logiciel est téléchargeé ou installé, et il est déclaré par la présente que ladite entité a autorisé la personne acceptant ce contrat à cet effet en son nom. Aux fins des générées, le terme "entité", sans limitation, se rapporte, en particulier, à toute société en nom collectif, toute société à responsabilité limitée, toute société, toute association, toute société par actions, toute fiducie, toute société en coparticicipation, toute organisation syndicale, toute organisation non constituée en personne morale, ou tout organisme public.

1.5. On entend par Partenaire(s) les entités, la ou les personnes qui distribuent le Logiciel conformément à un contrat et une licence concédée par le Titulaire des droits.

1.6. On entend par Mise(s) à jour toutes les mises à jour, les révisions, les programmes de correction, les améliorations, les patches, les modifications, les copies, les ajouts ou les packs de maintenance, etc.

1.7. On entend par Manuel de l'utilisateur le manuel d'utilisation, le guide de l'administrateur, le livre de reférence et les documents explicatifs ou autres.

2. Concession de la Licence

2.1. Le Titulaire des droits convient par la presente de Vous accorder une licence non exclusive d'archivage, de chargement, d'installation, d'exécution et d'affichage (" l'utilisation") du Logiciel sur un nombre spécifique d'Ordinateurs pour faciliter la protection de Notre Ordinateur sur lequel le Logiciel est installé contre les menaces décrites dans le cadre du Manuel de l'utiliser, conformément à toutes les exigences techniques décrites dans le Manuel de l'utiliser et aux conditions générales de ce Contrat (la "Licence") et vous acceptez cette Licence :

Version de démonstration. Si vous avez reçu, télécharge et/ou installé une version de démonstration du Logiciel et si l'on vous accorde par la présente une licence d'évaluation du Logiciel, vous ne pouvez utiliser ce Logiciel qu'à des fins d'évaluation et pendant la seule période d'évaluation correspondante, sauf indication contraire, à compter de la date d'installation initiale. Toute'utilisation du Logiciel à d'autres fins ou au-delà de la période d'évaluation applicable est strictement interdite.

Logiciel à environnement multis; Logiciel à langues multiples; Logiciel sur deux types de support; copies multiples; packs logiciels. Si vous utilisez differentes versions du Logiciel ou des editions en differentes langues du Logiciel, si vous receivez le Logiciel sur plusieurs supports, ou si vous receivez plusieurs copies du Logiciel de chaque façon que ce soit, ou si vous receivez le Logiciel dans un pack logarithiel, le nombre total de vos Ordinateurs sur lesquels toutes les versions du Logiciel sont autorises a etre installees doit correspondre au nombre d'ordinateurs précisé dans les licences que vous avez obtenues aprous du Titulaire des droits, sachant

que, sauf disposition contraire du contrat de licence, chaque licence acquise vous donne le droit d'insteller et d'utiliser le Logiciel sur le nombre d'Ordinateurs stipulé dans les Clauses 2.2 et 2.3.

2.2. Si le Logiciel a ete acquis sur un support physique, Voues avez le croit dutiliser le Logiciel pour la protection du nombre d'ordinateurs stipule sur I'emballage du Logiciel.

2.3. Si le Logiciel a ete acquis sur Internet, Voues pouez utilise le Logiciel pour la protection du nombre d'Ordinateurs stipulé lors de l'acquisition de la Licence du Logiciel.

2.4. Vous ne pouvez faire une copie du Logiciel qu'a des fins de sauvegarde, et seulement pour replacer l'exemplaire que vous avez acquis de manière légale si cette copie etait perdue, détruite ou devenait inutilisable. Cette copie de sauvegarde ne peut pas etre utilisée a d'autres fins et devra etre détruite si vous perdez le droit d'utilisation du Logiciel ou à l'échéance de Notre licence ou à la résiliation de celle-ci pour chaque raison que ce soit, conformément à la législation en vigueur dans votre pays de residence principale, ou dans le pays où Vous utilisez le Logiciel.

2.5. Vous pouvez transférer la licence non exclusive d'utilisation du Logiciel à d'autres personnes physiques dans la limite du champ d'application de la licence qui Vous est accordée par le Titulaire des droits, à condition que son destinataire accepte de respecter les conditions générales de ce Contrat et se substitue pleinement à vous dans le cadre de la licence que vous accorde le Titulaire des droits. Si Vous transférez intégralement les droits d'utilisation du Logiciel que vous accorde le Titulaire des droits, Vous devrez détruire toutes les copies du Logiciel, y compris la copie de sauvegarde. Si Vous étés le destinataire du transfert d'une licence, Vous doivent accepter de respecter toutes les conditions générales de ce Contrat. Si vous n'acceptez pas de respecter toutes les conditions générales de ce Contrat, Vous n'étés pas autorisé à installer ou utiliser le Logiciel. Vous doivent également, en qualité de destinataire de la licence transférée, de ne jour d'aucun droit autre que ceux de l'Utilisateur final d'origine qui avait acquis le Logiciel auprès du Titulaire des droits.

2.6. À compter du moment de l'activation du Logiciel ou de l'installation du fichier clé de licence (à l'exception de la version de démonstration du Logiciel), Vous pouvez bénéficier des services suivants pour la période définie stipulée sur l'emballage du Logiciel (si le Logiciel a été acquis sur un support physique) ou stipulée pendant l'acquisition (si le Logiciel a été acquis sur Internet):

-

Mises à jour du Logiciel par Internet lorsque le Titulaire des droits les publié sur son site Internet ou par le bias d'autres services en ligne. Toutes les Mises à jour que vous étés susceptible de receivevoir font partie intégrante du Logiciel et les conditions générales de ce Contrat leur sont applicables ;

-

Assistance technique en ligne et assistance technique par téléphone.

3. Activation et durée de validité

3.1. Si vous modifiez Notre Ordinateur ou procédez à des modifications sur des logiciels provenant d'autres vendeurs et installés sur celui-ci, il est possible que le Titulaire des droits exige que Vous procédiez une nouvelle fois à l'activation du Logiciel ou à l'installation du fichier clé de licence. Le Titulaire des droits se réserves le droit d'utiliser tous les moyens et toutes les procédures de vérification de la validité de la Licence ou de la légalité du Logiciel installé ou utilisé sur Notre ordinateur.

3.2. Si le Logiciel a ete acquis sur un support physique, le Logiciel peut etre utilise des l'acceptation de ce Contrat pendant la pereiode stipulée sur I'emballage et commencant à l'acceptation de ce Contrat.

3.3. Si le Logiciel a ete acquis sur Internet, le Logiciel peut etre utilise a sua re cetation de ce Contrat, pendant la pereiode stipulée lors de I'acquisition.

3.4. Vous avez le croit d'utiliser gratuitem une version de demonstration du Logiciel conformement aux dispositions de la Clause 2.1 pendant la seule perteode d'evaluation correspondante (30 jours) a compter de l'activation du Logiciel conformement a ce Contrat, sachant que la version de demonstration ne Vous donne aucun croit aux mises a jour et a l'assistance technique par Internet et par téléphone. Si le Titulaire des droits fixe une autre durée pour la période d'évaluation unique applicable, Vous serez informé(e) par notification.

3.5. Notre Licence d'utilisation du Logiciel est limitée à la période stipulée dans les Clauses 3.2 ou 3.3 (selon le cas) et la période restante peut être visualisée par les moyens décrits dans le Manuel de l'utilisateur.

3.6. Si vous avez acquis le Logiciel dans le but de l'utiliser sur plus d'un Ordinateur, Vote Licence d'utilisation du Logiciel est limitée à la période commencing à la date d'activation du Logiciel ou de l'installation du fichier clé de licence sur le premier Ordinateur.

3.7. Sans préjudice des autres recours en droit ou équité à la disposition du Titulaire des droits, dans l'eventualité d'unerupture de votre part de toute clause de ce Contrat, le Titulaire des droits sera en droit, à sa convenance et sans préavis, de révoquer cette Licence d'utilisation du Logiciel sans rembourse le prix d'achat en tout ou en partie.

3.8. Vous vous engagez, dans le cadre de votre utilisation du Logiciel et de l'obtention de tout rapport ou de toute information dans le cadre de l'utilisation de ce Logiciel, à respecter toutes les lois et réglementations internationales, nationales, étatiques, régionales et locales en vigueur, ce qui comprend, sans toutegois s'y limiter, les lois relatives à la protection de la vie privée, des droits d'auteur, au contrôle des exportations et à la lutte contre les outrages à la pudeur.

3.9. Sauf disposition contraire spécifquement enoncée dans ce Contrat, vous ne pouze transférer ni ceder aucun des droits qui vous sont accordés dans le cadre de ce Contrat ou aucune de vos obligations de par les presents.

3.10. Le détenteur des droits se réserves le droit de limiter la possibilité d'activation en dehors de la région dans laquelle le logiciel a été acquis auprès du détenteur des droits et/ou de ses partenaires.

3.11. Si vous avez acheté le logiciel avec un code d'activation valide pour la localisation de la langue parlée dans la région où il a ete acquis apres du detenteur des droits ou de ses partenaires, vous ne pouze pas activer le logiciel avec le code d'activation prevu pour la localisation d'une autre langue.

3.12. En cas de restrictions précises dans les clauses 3.10 et 3.11, vous trouvez des informations concernant ces restrictions sur l'emballage et/ou le site Web du détenteur et/ou de ses partenaires.

4.1 L'assistance technique décrite dans la Clause 2.6 de ce Contrat Vous est offerte lorsque la dernière mise à jour du Logiciel est installée (sauf pour la version de démonstration du Logiciel).

Service d'assistance technique : http://support.kaspersky.com

5 Recueil d'informations

5.1. Conformément aux conditions générales de ce Contrat, Vous consentez à communiquer au Titulaire des droits des informations relatives aux fichiers exécutables et à leurs sommes de contrôle pour améliorer Notre niveau de protection et de sécurité.

5.2. Pour sensibiliser le public aux nouvelles menaces et à leurs sources, et dans un souci d'amélioration de Vote sécurité et de Vote protection, le Titulaire des droits, avec votre consentement explicitement confirmé dans le cadre de la déclaration de recueil des données du réseau de sécurité Kaspersky, est autorisé à acceder à ces informations. Vous pouvez désactiver le réseau de sécurité Kaspersky pendant l'installation. Vous pouvez également activer et désactiver le réseau de sécurité Kaspersky à votre guise, à la page des options du Logiciel.

Vous reconnaissiez par ailleurs et acceptez que toutes les informations recueillies par le Titulaire des droits pourront et utilisees pour suivre et publier des rapportets relatifs aux tendances en matière de risques et de sécurité, à la seule et exclusive apppreciation du Titulaire des droits.

5.3. Le Logiciel ne traite aucune information susceptible de faire l'objet d'une identification personnelle et ne combine les données traitées avec aucune information personnelle.

5.4. Si vous ne souhaitez pas que les informations recueillies par le Logiciel soient transmises au Titulaire des droits, n'activez pas ou ne désactivez pas le réseau de sécurité Kaspersky.

6. Limitations

6.1. Vous vous engagez à ne pas émuler, cloner, luer, préter, donner en bail, vendre, modifier, décompiler, ou faire l'ingénierie inverse du Logiciel, et à ne pas démonter ou créé des travaux dérivés reposant sur le Logiciel ou toute portion de celui-ci, à la seule exception du droit inalienable qui Vous est accordé par la législation en vigueur, et vous ne devez autrement réduire aucune partie du Logiciel à une forme lisible par un humain ni transférer le Logiciel sous licence, ou toute sous-partie du Logiciel sous licence, ni autoriser une pierce partie de le faire, sauf dans la mesure où la restriction précédente est expressément interdite par la loi en vigueur. Ni le code binaire du Logiciel ni sa source ne peuvent être utilisés à des fins d'ingénierie inverse pour recréer le programme de l'algorithmme, qui est la propriété exclusive du Titulaire des droits. Tous les droits non expressement accordés par la présente sont réservés par le Titulaire des droits et/ou ses fournisseurs, suivant le cas. Tout utilise du Logiciel en violation du Contrat entraînera la résiliation immédiate et automatique de ce Contrat et de la Licence concédée de par les générantes, et pourra entraîner des poursuites pénales et/ou civiles à votre envirote.

6.2. Vous ne devrez transférer les droits d'utilisation du Logiciel à aucune pierce partie sauf aux conditions énoncées dans la Clause 2.5 de ce Contrat.

6.3. Vous vous engagez à ne communiquer le code d'activation et/ou le fichier clé de licence à aucune fierce partie, et à ne permettre l'accès par aucune fierce partie au code d'activation et au fichier clé de licence qui sont considérés comme des informations confidentielles du Titulaire des droits, et vous prendrez toutes les mesures raisonnables nécessaires à la protection du code d'activation et/ou du fichier clé de licence, étant entendu que vous pouvez transférer le code d'activation et/ou le fichier clé de licence à de fierces parties dans les conditions énoncées dans la Clause 2.5 de ce Contrat.

6.4. Vous vous engagez à ne louver, donner à bail ou préter le Logiciel à aucune pierce partie.

6.5. Vous vous engagez à ne pas vous servir du Logiciel pour la création de données ou de logiciels utilisés dans le cadre de la détction, du blocage ou du traitement des menaces décrites dans le Manuel de l'utilisateur.

6.6. Le Titulaire des droits a le droit de bloquer le fichier clé de licence ou de mettre fin à votre Licence d'utilisation du Logiciel en cas de non-respect de Your part des conditions générales de ce Contrat, et ce, sans que vous puissiez prétendre àaucun remboursement.

6.7. Si vous utilisez la version de démonstration du Logiciel, Vous n'avoz pas le droit de bénéficier de l'assistance technique stipulée dans la Clause 4 de ce Contrat, et Vous n'avoz pas le droit de transférer la licence ou les droits d'utilisation du Logiciel à une pierce partie.

7. Garantie limitée et avis de non-responsabilité

7.1. Le Titulaire des droits garantit que le Logiciel donnera des résultats substantiellement conformes aux specifications et aux descriptions énoncées dans le Manuel de l'utiliseur, étant toute fois entendu que cette garantie limite ne s'aquise pas dans les conditions suivantes : (w) des defaults de fonctionnement de Notre Ordinateur et autres non-respects des clauses du Contrat, auquel cas le Titulaire des droits est expressement dégagé de toute responsabilité en matière de garantie ; (x) les dysfonctionnements, les defaults ou les pannes résultat d'une utilisation abusive, d'un accident, de la négligence, d'une installation inappropriée, d'une'utilisation ou d'une maintenance inappropriée ; des vols ; des actes de vandalisme ; des catastrophes naturelles ; des actes de terrorisme ; des pannes d'electricité ou des surtensions ; des sinistres ; de l'alteration, des modifications non autorisées ou des réparations par toute partie autre que le Titulaire des droits ; ou des actions d'autres tierces parties ou Vos actions ou des causes échappant au contrôle raisonnable du Titulaire des droits ; (y) tout défaut non signalé par Vous au Titulaire des que possible après sa constatation ; et (z) toute incompatibilité causée par les composants du matériel et/ou du logiciel installés sur Notre Ordinateur.

7.2. Vous reconnaisssez, acceptez et convenez qu'aucun logiciel n'est exempt d'erreurs, et nous Vous recommendons de faire une copie de sauvegarde des informations de Notre Ordinateur, à la fréquence et avec le niveau de fiabilité adaptés à Notre cas.

7.3. Le Titulaire des droits n'offre aucune garantie de fonctionnement correct du Logiciel en cas de non-respect des conditions décrites dans le Manuel de l'utilisateur ou dans ce Contrat.

7.4. Le Titulaire des droits ne garantit pas que le Logiciel fonctionne correctement si Vous ne téléchargez pas régulierément les Mises à jour spécifiées dans la Clause 2.6 de ce Contrat.

7.5. Le Titulaire des droits ne garantit aucune protection contre les menaces décrites dans le Manuel de l'utilisateur à l'issue de l'échéance de la période indiquée dans les Clauses 3.2 ou 3.3 de ce Contrat, ou à la suite de la résiliation pour une raison quelconque de la Licence d'utilisation du Logiciel.

7.6. LE LOGICIEL EST FOURNI "TEL QUEL" ET LE TITULAIRE DES DROITS N'OFFRE AUCUNE GARANTIE QUANT À SON UTILISATION OU SES PERFORMANCES. SAUF DANS LE CAS DE Toute GARANTIE, CONDITION, DÉclaration OU TOUT TERME DON'T LA PORTÉE NE POTÉ ÉTRÉ EXCLUE OU LIMITÉE PAR LA LOI EN VIGUEUR, LE TITULAIRE DES DROITS ET SES PARTENAIRES N'OFFRENT AUCUNE GARANTIE, CONDITION OU DÉclaration (EXPLICITE OU IMPLICITE, QUE CE SOIT DE PARLA LÉGISLATION EN VIGUEUR, LE "COMMON LAW", LA COUTUME, LES USAGES OU AUTRES) QUANT À TOUTE QUESTION DONT, SANS LIMITATION, L'ABSENCE D'ATTEINTE AUX DROITS DE TIERCES PARTIES, LE CARACTÈRE COMMERCIALABLE, LA QUALITÉ SATISFAISANTE, L'INTÉRATION OU L'ADOQUATION À UNE FIN PARTICULIERÉ. VOUS ASSUMEZ TOUS LES DéFAUTS, ET L'INTÉGRAlitÉ DES RISQUES LIÉS À LA PERFORMANCE ET AU CHOIX DU LOGICIEL POUR ABOUTIR AUX RÉSULTATS QUE VOUS RECHERCHEZ, ET À L'INSTALLATION DU LOGICIEL, SON UTILISATION ET LES RÉSULTATS OBTENUS AU MOYEN DU LOGICIEL. SANS LIMITER LES DISPOSITIONS PRÉCÉDENTES, LE TITULAIRE DES DROITS NE FAIT AUCUNE DÉclaration ET N'OFFRE AUCUNE GARANTIE QUANT À L'ABSENCE D'ERREURS DU LOGICIEL, OU L'ABSENCE D'INTERRUPTIONS OU D'AUTRES PANNES, OU LA SATISFACTION DE TOUTES VOS EXIGENCES PAR LE LOGICIEL, QU'ELLES SOIENT OU NON DIVULGUEES AU TITULAIRE DES DROITS.

8. Exclusion et Limitation de responsabilité

8.1 DANS LA MESURE MAXIMALE PERMISE PAR LA LOI EN VIGUEUR, LE TITULAIRE DES DROITS OU SES PARTENAIRES NE SERONT EN AUCUN CAS TENUS POUR RESPONSABLES DE TOUT DOMMAGE SPECIAL, ACCESSOIRE, PUNITIF, INDIRECT OU CONSECUTIF QUEL QU'IL SOIT (Y COMPRIS, SANS TOUTEFOIS S'Y LIMITER, LES DOMMAGES POUR PERTES DE PROFITS OU D'INFORMATIONS CONFIDENTIELLES OU AUTRES, EN CAS D'INTERRUPTION DES ACTIVITÉS, DE PERTE D'INFORMATIONS PERSONNELLES, DE CORRUPTION, DE DOMMAGE À DES DONNÉES OU À DES PROGRAMMES OU DE PERTES DE CEUX-CI, DE MANQUEMENT À L'EXERCICE DE TOUT DEVOIR, Y COMPRIS Toute OBLIGATION STATUTAIRE, DEVOIR DE BONNE FOI OU DE DILIGENCE RAISONNABLE, EN CAS DE NÉGLIGENCE, DE PERTE ÉCONOMIQUE, ET DE Toute AUTRE PERTÉ PÉCUNIAIRE OU AUTRE PERTÉ QUELLE OU 'ELLE SOIT) DÉCOULANT DE OU LIÉ D'une MANIÈRE QUELCONQUE À L'UTILISATION OU À L'IMPOSSIBILITY D'UTILISATION DU LOGICIEL, À L'OFFRE D'ASSISTANCE OU D'AUTRES SERVICES OU À L'ABSENCE D'une TELLE OFFRE, LE LOGICIEL, ET LE CONTENU TRANSMIS PAR L'INTERMÉDIAIRE DU LOGICIEL OU AUTREMENT DÉCOULANT DE L'UTILISATION DU LOGICIEL, EN RELATION AXEC Toute DISPOSITION DE CE CONTRAT, OU DÉCOULANT DE Toute RuptURE DE CE CONTRAT OU DE TOUT ACTE DOMMAGEABLE (Y COMPRIS LA NÉGLIGENCE, LA FAUSSE D'DECLARATION, OU Toute OBLIGATION OU DEVOIR EN RESPONSABILITÉ STRICTE), OU DE TOUT MANQUEMENT À UNE OBLIGATION STATUTAIRE, OU DE Toute RuptURE DE GARANTIE DU TITULAIRE DES DROITS ET DE TOUT PARTENAIRE DE CELUI-CI, MÈME SI LE TITULAIRE DES DROITS OU TOUT PARTENAIRE A ETÉ INFORMÉ DE LA POSSIBILITÉ DE TELS DOMMAGES.

VOUS ACCEPTEZ QUE, DANS L'EVENTUALITE OU LE TITULAIRE DES DROITS ET/OU SES PARTENAIRES SONT ESTIMÉS RESPONSABLES, LA RESPONSABILITÉ DU TITULAIRE DES DROITS ET/OU DE SES PARTENAIRES SERA LIMITÉE AUX COûTS DU LOGICIEL. LA RESPONSABILITÉ DU

TITULAIRE DES DROITS ET/OU DE SES PARTENAIRES NE SAURAIT EN AUCUN CAS EXCEDER LES FRAIS PAYÉS POUR LE LOGICIEL AU TITULAIRE DES DROITS OU AU PARTENAIRE (LE CAS ÉCHÉANT).

AUCUNE DISPOSITION DE CE CONTRAT NE SAURAIT EXCLURE OU LIMITER Toute DEMANDE EN CAS DE DÉCÉS OU DE DOMMAGE CORPOREL. PAR AILLEURS, DANS L'EVENTUALITE OU Toute D'CHARGE DE RESPONSABILITÉ, Toute EXCLUSION OU LIMITATION DE CE CONTRAT NE SERAIT PAS POSSIBLE DU FAIT DE LA LOI EN VIGUEUR, ALORS SEULEMENT, CETTE D'CHARGE DE RESPONSABILITÉ, EXCLUSION OU LIMITATION NE S'APPLIQUERA PAS DANS VOTRE CAS ET VOUS RESTEREZ TENU PAR LES D'CHARGES DE RESPONSABILITÉ, LES EXCLUSIONS ET LES LIMITATIONS RESTANTES.

9. Licence GNU et autres licences de fierces parties

9.1 Le Logiciel peut comprendre des programmes concedés à l'utiliser sous licence (ou sous-licence) dans le cadre d'une licence publique générale GNU (General Public License, GPL) ou d'autres licences de logiciel gratuitessemblables, qui entre autres droits, autorisent l'utiliser à copier, modifier et redistribuer certains programmes, ou des portions de ceux-ci, et à acceder au code source ("Logiciel libre"). Si ces licences exigent que, pour tout logiciel distribué à quelqu'un au format binaire exécutable, le code source soit également mis à la disposition de ces utilisateurs, le code source sera être communiqué sur demande adressée à source@kaspersky.com ou fourni avec le Logiciel. Si une licence de Logiciel libre avait exiger que le Titulaire des droits accordé des droits d'utilisation, de reproduction ou de modification du programme de logiciel libre plus importants que les droits accordés dans le cadre de ce Contrat, ces droits prévaudront sur les droits et restrictions énoncés dans les générées.

10. Droits de propriété intellectuelle

10.1 Vous convenez que le Logiciel et le contenu exclusif, les systèmes, les idées, les méthodes de fonctionnement, la documentation et les autres informations containues dans le Logiciel constituent un élément de propriété intellectuelle et/ou des secrets industriels de valeur du Titulaire des droits ou de ses partenaires, et que le Titulaire des droits et ses partenaires, le cas échéant, sont protégés par le droit civil et pénal, ainsi que par les lois sur la protection des droits d'auteur, des secrets industriels et des brevets de la Fédération de Russie, de l'Union europeenne et des États-Unis, ainsi que d'autres pays et par les traités internationaux. Ce Contrat ne vous accorde aucun droit sur la propriété intellectuelle, en particulier toute marque de commerce ou de service du Titulaire des droits et/ou de ses partenaires (les "Marques de commerce"). Vous n'étés autorisé à utiliser les Marques de commerce que dans la mesure où elles permettent l'identification des informations imprimées par le Logiciel conformément aux pratiques admises en matière de marques de commerce, en particulier l'identification du nom du propriétaire de la Marque de commerce. Cette utilisation d'une marque de commerce ne vous donne aucun droit de propriété sur celle-ci. Le Titulaire des droits et/ou ses partenaires conservent la propriété et tout droit, titre et intérêt sur la Marque de commerce et sur le Logiciel, y compris sans limitation, toute correction des erreurs, amélioration, mise à jour ou autre modification du Logiciel, qu'elle soit apportée par le Titulaire des droits ou une pierce partie, et tous les droits d'auteur, brevets, droits sur des secrets industriels, et autres droits de propriété intellectuelle afférients à ce Contrat. Notre possession, installation ou utilisation du Logiciel ne transfère aucun titre de propriété intellectuelle à votre bénéfice, et vous n'acquerrez aucun droit sur le Logiciel, sauf dans les conditions expressement décrites dans le cadre de ce Contrat. Toutes les reproductions du Logiciel effectuees dans le cadre de ce Contrat doivent faire mention des mêmes avis d'exclusivité que ceux qui figurent sur le Logiciel. Sauf dans les conditions énoncées par les générantes, ce Contrat ne vous accorde aucun droit de propriété intellectuelle sur le Logiciel et vous convenez que la Licence telle que définie dans ce document et accordée dans le cadre de ce Contrat ne vous donne qu'un droit limité d'utilisation en vertu des conditions générales de ce Contrat. Le Titulaire des droits se réserve tout droit qui ne vous est pas expressement accordé dans ce Contrat.

10.2 Voues convenez de ne modifier ou alterer le Logiciel en aucune façon. Il vous est interdit d'éliminer ou d'alterer les avis de droits d'auteur ou autres avis d'exclusivité sur tous les exemplaires du Logiciel.

11. Droit applicable ; arbitrage

Ce Contrat sera régi et interprétré conformément aux lois de la Fédération de Russie sans réference aux règlements et aux principes en matière de conflicts de droit. Ce Contrat ne sera pas régi par la Conférence des Nations Unies sur les contrats de vente internationale de marchandises, dont l'application est strictement exclue. Tout litige auquel est susceptible de donner lieu l'interprétable ou l'application des clauses de ce Contrat ou toute rupture de celui-ci sera soumis à l'appréciation du Tribunal d'arbitrage commercial international de la Chambre de commerce et d'industrie de la Fédération de Russie à Moscou (Fédération de Russie), à moins qu'il ne soit régle par négociation directe. Tout jugement rendu par l'arbitre sera définitif et engagera les parties, et tout tribunal compétent pourra faire valor ce jugement d'arbitrage. Aucune disposition de ce Paragraphe 11 ne saurait s'opposer à ce qu'une Partie oppose un recours en redressement équitable ou l'obtienne auprès d'un tribunal compétent, avant, pendant ou après la procédure d'arbitrage.

12. Delai de recours.

12.1 Aucune action, quelle qu'en soit la forme, motivée par des transactions dans le cadre de ce Contrat, ne peut etre intentee par l'une ou l'autre des parties a ce Contrat au-delà d'un (1) an à la suite de la survence de la cause de I'action, ou de la discoverve de sa survence, mais un recours en contrefacon de droits de propriete intellectuelle peut etre intenté dans la limite du delai statutaire maximum applicable.

13. Intégralité de l'accord ; divisibilité ; absence de renoncement.

13.1 Ce Contrat constitue l'intégrality de l'accord entre vous et le Titulaire des droits et prévaut sur tout autre accord, toute autre proposition, communication ou publication préalable, par écrit ou non, relatifs au Logiciel ou à l'objet de ce Contrat. Vous convenez avoir lu ce Contrat et l'avoir compris, et vous convenez de respecter ses conditions générales. Si un tribunal compétent venait à déterminer que l'une des clauses de ce Contrat est nulle, non avenue ou non applicable pour une raisonquelconque, dans sa totalité ou en partie, cette disposition fera l'objet d'une interprétation plus limite de façon à revenir légale et applicable, l'intégrality du Contrat ne sera pas annulée pour autant, et le reste du Contrat conservera toute sa force et tout son effet dans la mesure maximale permise par la loi ou en équité de façon à préserver autant que possible son intention originale. Aucun renoncement à une disposition ou à une condition qualconque de ce document ne saurait etrevalable, a moins qu'il soit signifié par écrit et signé de votre main et de celle d'un représentant autorisé du Titulaire des droits, étant entendu qu'aucune exonération de rupture d'une disposition de ce Contrat ne saurait constituer une exonération d'une rupture préalable, concurrente ou subssequente. Le manquement à la stricte application de toute disposition ou tout droit de ce Contrat par le Titulaire des droits ne saurait constituer un renoncement à toute autre disposition ou tout autre droit de par ce Contrat.

14. Informations de contact du Titulaire des droits

Si vous souhaitez joindre le Titulaire des droits pour toute question relative à ce Contrat ou pour chaque raison que ce soit, n'hésitez pas à vous adresser à notre service clientèle aux coordonnées suivantes :

Kaspersky Lab ZAO, 10 build. 1, 1^st Volokolamsky Proezd

Moscou, 123060

Fédération de Russie

Tél.:+7-495-797-8700

Fax: +7-495-645-7939

E-mail: info@kaspersky.com

Site Internet: www.kaspersky.com

© 1997-2011 Kaspersky Lab ZAO. Tous droits réservés. Le Logiciel et toute documentation l'accompagnant font l'objet de droits d'auteur et sont protégés par les lois sur la protection des droits d'auteur et les Traits internationaux sur les droits d'auteur, ainsi que d'autres lois et traitsés sur la propriété intellectuelle.

CONTENU

CONTRAT DE LICENCE D'UTILISATEUR FINAL DE KASPERSKY LAB 3

PRESENTATION DU GUIDE 16

Dans ce document 16

Conventions 18

SOURCES D'INFORMATIONS COMPLEMENTAires 19

Sources d'informations pour une aide autonome 19

Discussion sur les logiciels de Kaspersky Lab dans le forum en ligne 20

Contacter le service commercial 20

Communication avec le Groupe de réduction de la documentation 20

KASPERSKY INTERNET SECURITY SPECIAL FERRARI EDITION 21

Nouveautés 21

Organisation de la protection de votre ordinateur 22

Distribution 24

Service pour les utilisateurs enregistrés 24

Configurations logicielle et matérielle 25

INSTALLATION ET SUPPRESSION DE L'APPLICATION 26

Procedure d'installation standard 26

Etape 1. Rechercher d'une version plus récente de l'application 27

Etape 2. Vérification de la configuration du système par rapport à la configuration requise 27

Etape 3. Sélection du type d'installation 28

Etape 4. Lecture du contrat de licence 28

Etape 5. Reglement d'utilisation de Kaspersky Security Network 28

Etape 6. Recherche d'applications incompatibles 28

Etape 7. Sélection du dossier d'installation 29

Etape 8. Préparation de l'installation 29

Etape 9. Installation 30

Etape 10. Activation de l'application 30

Etape 11. Enregistrement de l'utilisateur 30

Etape 12. Fin de l'activation 31

Etape 13. Analyse du système 31

Etape 14. Fin de l'Assistant 31

Premiereutilisation 31

Suppression de l'application 31

Etape 1. Enregistrement de données pour une réutilisation 32

Etape 2. Confirmation de la suppression du programme 32

Etape 3. Suppression de l'application. Fin de la suppression 33

GESTIONNAIRE DE LICENCES 34

Présentation du contrat de licence 34

Présentation de la licence 34

Présentation du code d'activation 35

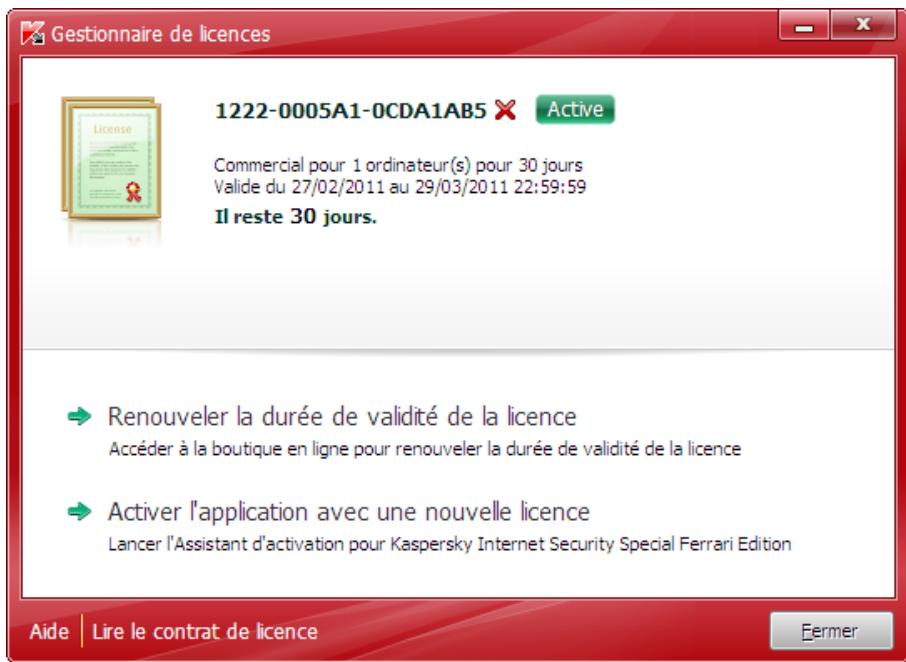

Consultation des informations sur la licence 35

INTERFACE DE L'APPLICATION 37

Icône dans la zone de notification 37

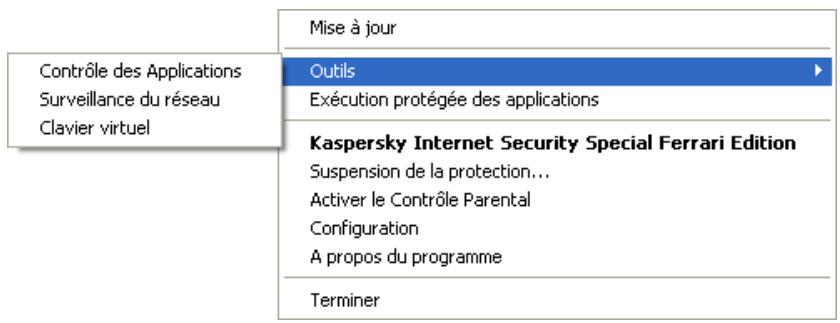

Menucontextuel 38

Fenetre principale de Kaspersky Internet Security 39

Fenetre de notification et messages contextuels 41

Fenetre de configuration des parametes de l'application 43

Kaspersky Gadget 44

LANCEMENT ET ARRET DE L'APPLICATION 45

Activation et désactivation du lancement automatique 45

Lancement et arrêt manuels de l'application 45

ETAT DE LA PROTECTION DE L'ORDINATEUR 46

Diagnostic et suppression des problèmes dans la protection de l'ordinateur 46

Activation et désactivation de la protection 47

Suspension et lancement de la protection 48

RESOLUTION DES PROBLEMES TYPES 50

Procedure d'activation de l'application 50

Procedure d'achat ou de renouvellement d'une licence 51

Que faire en cas d'affichage de notifications 52

Procedure de mise a jour des bases et des modules de l'application 52

Procedure d'analyse des secteurs importants de l'ordinateur 53

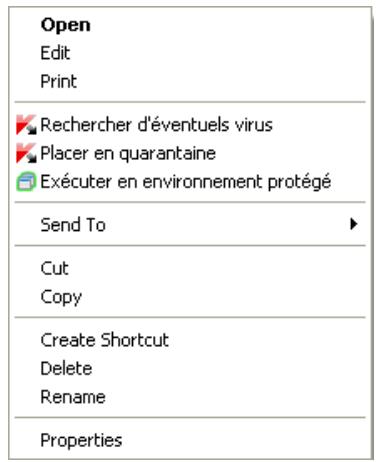

Procedure de recherche de virus dans un fichier, un dossier, un disque ou un autre objet 54

Procedure d'execution d'une analyse complète de l'ordinateur 56

Procedure de recherche de vulnérabilités sur l'ordinateur 57

Procedure de protection des données personnelles contre le vol 57

Protection contre le phishing 58

Clavier virtuel 58

Que faire si vous pensez que l'objet est infecté par un virus 59

Que faire avec un grand nombre de messages non sollicités 60

Que faire si vous pensez que votre ordinateur est infecté 62

Procedure de restauration d'un objet suprimé ou réparé par l'application 63

Procedure de creation du disque de dépannage et utilisation de celui-ci 63

Creation d'un disque de dépannage 64

Demarrage de I'ordinateur à l'aide du disque de dépannage 66

Emplacement du rapport sur le fonctionnement de l'application 66

Procedure de restauration des parametes standards d'utilisation de l'application 67

Procedure de transfert des paramètres de l'application dans une version de Kaspersky Internet Security installée sur un autre ordinateur 68

Utilisation de Kaspersky Gadget 69

CONFIGURATION ETENDUE DE L'APPLICATION 71

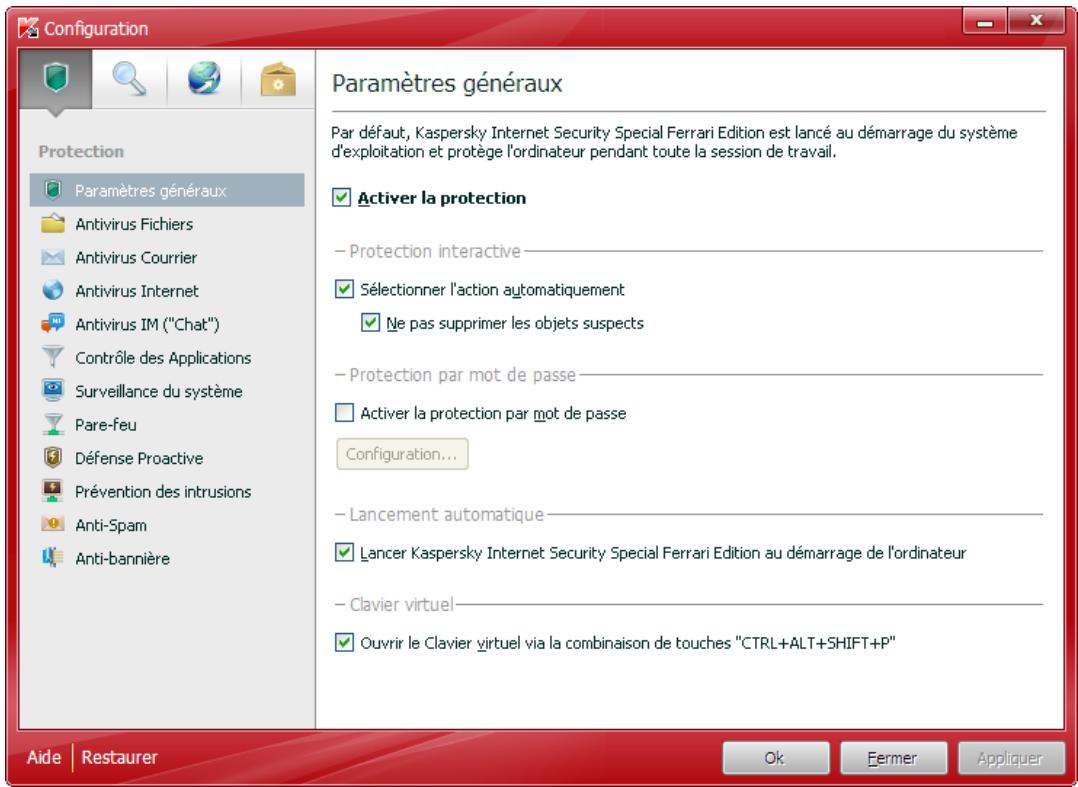

Paramètres principaux de la protection 72

Restriction de I'accès à Kaspersky Internet Security 72

Sélection du mode de protection 73

Analyse de l'ordinateur 73

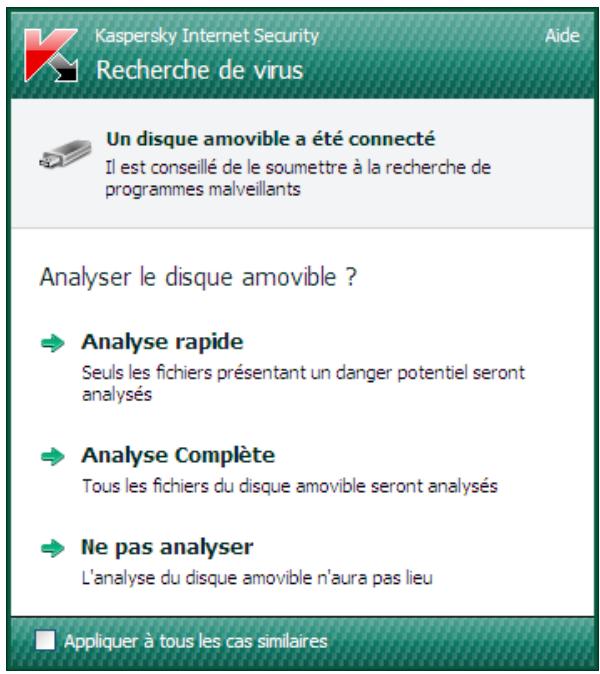

Recherche de virus 73

Recherche de vulnérabilités 81

Mise à jour 81

Selection de la source de mises à jour 83

Programmation de I'execution de la mise a jour 84

Annulation de la derniere mise a jour 85

Analyse de la quarantine après la mise a jour 86

Utilisation du serveur proxy 86

Lancement de la mise a jour avec les privilèges d'un autre utilisateur 86

Antivirus Fichiers 87

Activation et désactivation de l'Antivirus Fichiers 88

Arrêt automatique de l'Antivirus Fichiers 88

Constitution de la zone de protection 89

Modification et restauration du niveau de protection 89

Sélection du mode d'analyse 90

Utilisation de l'analyse heuristique 90

Sélection de la technologie d'analyse 91

Modification de l'action à réaliser sur les objets identifiés 91

Analyse des fichiers composés 91

Optimisation de l'analyse 92

Antivirus Courrier 93

Activation et désactivation de l'Antivirus Courrier. 94

Constitution de la zone de protection 94

Modification et restauration du niveau de protection 95

Utilisation de l'analyse heuristique 95

Modification de l'action à réaliser sur les objets identifiés 96

Filtrage des pieces jointes 96

Analyse des fichiers composés 96

Analyse du courrier dans Microsoft Office Outlook 97

Analyse du courrier dans The Bat! 97

Antivirus Internet. 98

Activation et désactivation de l'Antivirus Internet 100

Sélection du niveau de protection pour l'Antivirus Internet 100

Selection des actions à executer sur les objets dangereux 101

Analyse des liens par rapport aux bases d'URL de phishing ou suspects 101

Utilisation de l'analyse heuristique 102

Blocage des scripts dangereux 102

Optimisation de l'analyse 102

Module d'analyse des liens 103

Blocage de l'accès aux sites dangereux 104

Contrôle des requêtes adressées aux domaines régionaux 105

Contrôle des requêtes adressées aux services de transactions bancaires en ligne 105

Composition d'une liste d'adresses de confiance 105

Restauration des paramètres de fonctionnement de l'Antivirus Internet 106

Antivirus IM ("Chat") 106

Activation et désactivation de l'Antivirus IM 107

Constitution de la zone de protection 107

Sélection de la méthode d'analyse 107

Défense Proactive 108

Activation et déactivation de la Défense Proactive 109

Constitution d'un groupe d'applications de confiance 109

Utilisation de la liste des activités dangereuses 109

Modification d'une règle de contrôle de l'activité dangereuse 110

Surveillance du système 110

Activation et désactivation de la Surveillance de l'activité 111

Utilisation des modèles de comportement dangereux (BSS) 111

Retour à l'état antérieur aux actions du programme malveillant 112

Contrôle des Applications 112

Activation et déactivation du Contrôle des Applications 113

Répartition des applications selon les groupes de confiance 113

Consultation de l'activité des applications 115

Modification du groupe de confiance et restauration des groupes par défaut 115

Fonctionnement avec les règles du Contrôle des Applications 116

Protection des ressources du système d'exploitation et des données personnelles 120

Interpretation des données sur l'utilisation de l'application par les participants au KSN 121

Protection du réseau 122

Pare-feu 122

Prevention des intrusions 126

Analyse des connexions sécurisées 129

Surveillance du réseau 131

Configuration des paramètres du serveur proxy 132

Constitution de la liste des ports contrôlés 132

Anti-Spam 133

Activation et désactivation de l'Anti-Spam 135

Sélection du niveau de protection contre le courrier indésirable 136

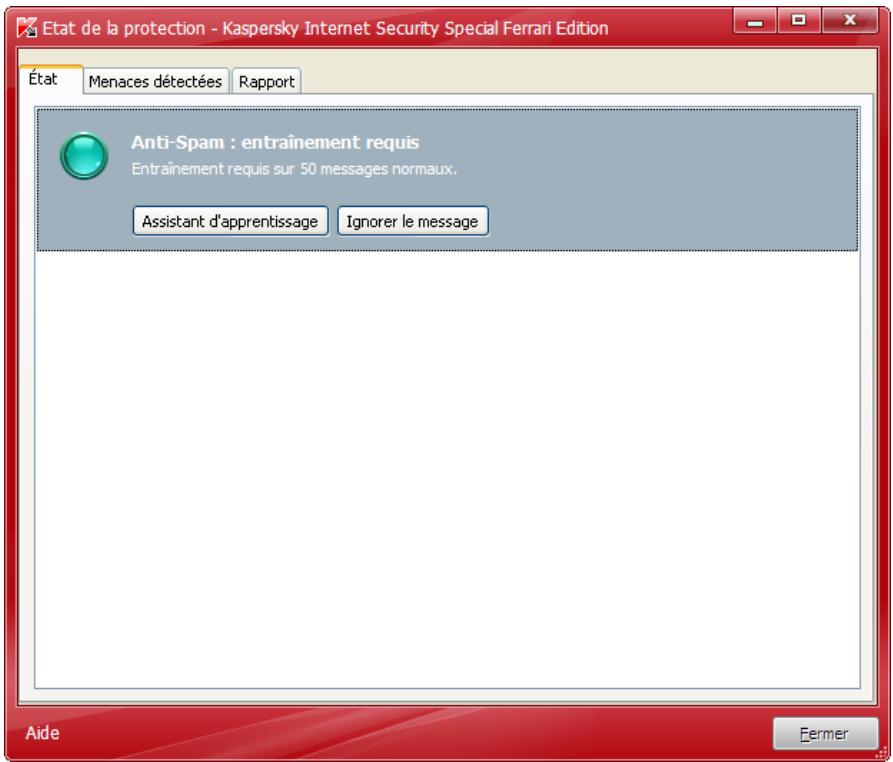

Entrainement d'Anti-Spam 136

Analyse des liens dans les messages 139

Identification du courrier indesirable sur la base des expressions et des adresses. Composition des listed ..140

Régulation des seuils d'indice de courrier indésirable 145

Utilisation des signes complémentaires qui influencent l'indice de courrier indésirable 146

Selection de l'algorithmé d'identification du courrier indésirable 146

Ajout d'une remarque à l'objet du message 147

Exclusion des messages Microsoft Exchange Server de l'analyse 147

Configuration du traitement du courrier indésirable par les clients de messagerie 148

Restauration des paramètres de fonctionnement recommendés de l'Anti-Spam 150

Anti-bannière 151

Activation et désactivation de l'Anti-bannière 151

Sélection des méthodes d'analyse 152

Composition des listedes d'adresses de bannières autorisées ou interdites 152

Exportation et importation des listedes d'adresses 153

Environnement protégé 154

Exécution des applications en mode protégé 154

Navigation sur les sites web en mode protégé 158

Contrôle Parental 159

Configuration du Contrôle Parental de l'utilisateur 160

Consultation des rapportes sur les actions de l'utilisateur 169

Zone de confiance 169

Composition de la liste des applications de confiance 170

Creation de règles d'exclusion 171

Performances et compatibilité avec d'autres applications 171

Sélection des catégories de menaces identifiées 172

Technologie de réparation de l'infection active 172

Répartition des ressources de l'ordinateur pendant la recherche de virus 173

Lancement des tâches en arrêté-plan 173

Paramétres de l'application en cas d'utilisation du mode plein écran. Mode yeux 174

Economie d'energie en cas d'alimentation via la batterie 174

Autodéfense de Kaspersky Internet Security 175

Activation et déactivation de l'autodélence 175

Protection contre l'administration externe 175

Quarantine et sauvegarde 176

Conservation des objets de la quarantaine et de la sauvegarde 176

Manipulation des objets en quarantine 177

Outils de protection complémentaire 178

Suppression des traces d'activité 179

Configuration du navigateur 180

Retour à l'etat antérieur aux modifications introduites par les Assistants 182

Rapports 183

Composition du rapport pour le composant sélectionné 183

Filtrage des données 184

Recherche d'evénements 184

Enregistrement du rapport dans un fichier 185

Conservation des rapport. 185

Purge des rapports 186

Entrées relatives aux événements non critiques 186

Configuration de la notification sur la disponibilité du rapport 186

Apparance de l'application 187

Graphisme de Kaspersky Internet Security 187

Eléments actifs de l'interface 187

Kiosque d'informations 188

Notifications 188

Activation et désactivation des notifications 189

Configuration des modes de notification 189

Participation au Kaspersky Security Network 190

VERIFICATION DE L'EXACTITUDE DE LA CONFIGURATION DE KASPERSKY INTERNET SECURITY 192

Virus d'essai EICAR et ses modifications 192

Test de la protection du traffic HTTP 193

Test de la protection du traffic SMTP 194

Vérification de l'exactitude de la configuration de l'Antivirus Fichiers 194

Vérification de l'exactitude de la configuration de la tâche d'analyse antivirus 195

Vérification de l'exactitude de la configuration de la protection contre le courrier indésirable 195

CONTACTER LE SERVICE D'ASSISTANCE TECHNIQUE 196

Mon Espace Personnel 196

Assistance technique par téléphone 197

Creation d'un rapport sur I'etat du système 197

Creation d'un filchier de trace 198

Envois des rapportes 198

Execution du script AVZ 199

ANNEXES 201

Etats de l'abonnement 201

ListedesnotificationsdeKasperskyInternetSecurity 203

Notifications dans n'importe quel mode de protection 203

Notifications dans le mode de protection interactif 209

Activation de l'application 222

Lancement de l'application 222

Arrêt de l'application 223

Administration des composants de l'application et des tâches 223

Recherche de virus 225

Mise à jour de l'application 227

Annulation de la derniere mise a jour 228

Exportation des paramètres de protection 228

Importation des paramètres de protection 229

Obtention du fichier de trace 229

Consultation de l'aide 229

Codes de回头 de la ligne de commande 230

Utilisation de l'application au départ de la ligne de commande 221

GLOSSaire 231

KASPERSKY LAB. 241

INFORMATIONS SUR LE CODE TIERS 242

Code d'application 242

AGG 2.4 244

ADOBE ABI-SAFE CONTAINERS 1.0 244

BOOST 1.39.0 245

BZIP2/LIBBZIP2 1.0.5 245

CONVERTUTF 245

CURL 7.19.4 245

DEELX-REGULAREXPRESSIONENGINE1.2 246

EXPAT 1.2, 2.0.1 246

FASTSCRIPT 1.90 246

FDLIBM 5.3 246

FLEX: THE FAST LEXICAL ANALYZER 2.5.4 247

FMT.H 247

GDTOA 247

GECKO SDK 1.8, 1.9, 1.9.1 248

ICU4C 4.0.1 256

INFO-ZIP 5.51 256

JSON4LUA 0.9.30 257

LIBGD 2.0.35 257

LIBJPEG 6B 258

LIBM (lrint.c v 1.4, lrintf.c,v 1.5) 259

LIBPNG 1.2.8, 1.2.9, 1.2.42 259

LIBUNGIF 3.0 260

LIBXDR 260

LREXLIB 2.4 260

LUA 5.1.4 261

LZMALIB 4.43 261

MD5.H. 261

MD5.H 262

MD5-CC 1.02 262

OPENSSL 0.9.8K. 262

PCRE 7.7, 7.9 264

SHA1.C 1.2 266

STLPORT 5.2.1 266

SVCCTL.IDL 266

TINYXML 2.5.3 266

VISUALSTUDIOCRTSOURCECODE8.0 266

WINDOWS TEMPLATE LIBRARY 8.0 .266

ZLIB 1.0.4, 1.0.8, 1.2.2, 1.2.3 270

Moyens d'exploitation 271

MS DDK 4.0, 2000 271

MS WDK 6000, 6001, 6002 271

WINDOWS INSTALLER XML (WIX) TOOLSET 3.0 271

Code d'application diffusé 275

GRUB4DOS 0.4.4-2009-10-16 (FILE GRUB.EXE) 275

SYSLINUX 3.86 (FILE SYSLINUX.EXE) ..... 279

Autres informations 283

INDEX 285

PRESENTATION DU GUIDE

Ce document est le guide d'installation, de configuration et d'utilisation de l'application Kaspersky Internet Security Special Ferrari Edition (ci-après Kaspersky Internet Security). Ce document est prévu pour un large public. L'utilisateur de l'application doit posseder des connaissances de base sur l'utilisation de l'ordinateur : connaissance de l'interface du système d'exploitation Windows, maîtrise des principales tâches, maîtrise des logiciels les plus utilisés pour lecourrier électronique et Internet, par exemple Microsoft Office Outlook et Microsoft Internet Explorer.

Objectif de ce document :

Aider l'utilisateur a installer lui-même l'application sur l'ordinateur, à l'activer et à réaliser une configuration optimale qui tient compte de ses besoin;

- Offrir un accès rapide aux informations pour répondre aux questions liées à l'application ;

- Présenter les autres sources d'informations sur l'application et les méthodes pour obtenir une assistance technique.

DANS CETTE SECTION

Dans ce document 16

Conventions 18

DANS CE DOCUMENT

Les sections suivantes sont presentées dans ce document :

Sources d'informations complémentaires

Cette rubrique decrit les sources d'informations complémentaires sur l'application et les sites sur lesquels il est possible de discuter de l'application, de partirager des idees, de poser des questions et d'obtenir des réponses.

Kaspersky Internet Security Special Ferrari Edition

Cette rubrique déscrit les fonctionnalités de l'application et offre des informations succinctes sur chacun de ses composants et sur les fonctions principales. ÀpRES la lecture de cette rubrique, vous connaitrez la distribution et l'ensemble des services accessibles aux utilisateurs enregistrés. La rubrique présente la configuration matérielle et logicielle requise pour l'installation de Kaspersky Internet Security.

Installation et suppression de l'application

Cette section contient les instructions qui vous aidont à installer l'application sur l'ordinateur et àactualiser la version precedente de l'application. Cette rubrique aussi décrit comment supprimer l'application de l'ordinateur.

Gestionnaire de licences

Cette rubrique contient les informations sur les notions générales utilisées dans le contexte de l'octroi de licences de l'application. Dans cette rubrique, vous apprendrez également comment prolonger automatiquement la durée de validité de la licence et où trouver les informations sur la licence actuelle.

Interface de l'application

Cette rubrique contient la description des éléments de base de l'interface graphique de l'application : l'icone et le menu contextualuel de l'application, la fenêtre principale, la fenêtre de configuration, les fenêtres des notifications.

Lancement et arrêt de l'application

Cette rubrique explique comment lancer et arrêter l'application.

Etat de la protection de l'ordinateur

Cette rubrique contient des informations qui permettront de confirmer si l'ordinateur est protégé ou si sa sécurité est menace. Elle explique également comment supprimer les menaces qui seprésentent. Cette rubrique explique aussi comment activer ou désactiver la suspension-temporaire de la protection pendant l'utilisation de Kaspersky Internet Security.

Résolution des problèmes types

Cette rubrique contient des instructions sur les principales tâches de l'application réalisées le plus souvent par l'utilisateur.

Configuration étendue de l'application

Cette rubrique contient des informations détaillées sur chacun des composants de l'application et une description de l'algorithmé de fonctionnement et de la configuration des paramétres du composant.

Validation de la configuration de l'application

Cette rubrique contient les recommendations sur la vérification de l'exactitude de la configuration des composants de l'application.

Contacter le service d'assistance technique

Cette rubrique contient les recommendations sur les demandes d'aide adressées à Kaspersky Lab depuis Mon Espace Personnel sur le site web du Service d'assistance technique et par téléphone.

Annexes

Cette rubrique contient des renseignements qui viennent completer le contenu principal du document.

Glossaire

Cette rubrique contient la liste des termes qui apparaissent dans le document et leurs definiptions.

CONVENTIONS

Les conventions décrites dans le tableau ci-dessous sont utilisées dans le guide.

Tableau 1. Conventions

| ÉXemple DE TEXTE | DESCRIPTION DE LA CONVENTION |

| N'oubliez pas que... | Les averissements apparaissent en rouge et sont encadrés. Les averissements contiennent des informations importantes, par exemple, les informations liées aux actions critiques pour la sécurité de l'ordinateur. |

| Il est conseilé d'utiliser ... | Les remarques sont encadrées. Les remarques fournissant des conseils et des informations d'assistance. |

| Exemple : ... | Les examples sontprésentés sur un fond jaune sous le titre "Exemple". |

| La mise à jour, c'est ... | Les nouveaux termes sont en italie. |

| ALT+F4 | Les noms des touches du clavier sont en caractères mi-gras et en lettres majuscules. Deux noms de touche unis par le caractère "+" représentent une combinaison de touches. |

| Activer | Les noms des éléments de l'interface sont en caractères mi-gras : les champs de saisie, les commandes du menu, les boutons. |

| Pour planifier une tâche, procédez comme suit : | Les phrases d'introduction sont en italie. |

| help | Les textes dans la ligne de commande ou les textes des messages affichés sur l'écran par l'application sont en caractères spéciaux. |

| <adresse IP de votre ordinateur> | Les variables sont écrites entre chevrons. La valeur correspondant à la variable remplace cette variable à chaque fois. Par ailleurs, les parentheses angulaires sont omises. |

SOURCES D'INFORMATIONS COMPLEMENTAires

Si vous avez des questions sur la selection, l'achat, l'installation ou l'utilisation de Kaspersky Internet Security, vous pourrez trouver les réponses en utilisant diverses sources d'informations. Vous pouvez ainsi désirir celle qui s'adapte le mieux à votre situation en fonction de l'importance et de l'urgence de la question.

DANS CETTE SECTION

Sources d'informations pour une aide autonome 19

Discussion sur les logiciels de Kaspersky Lab dans le forum en ligne 20

Communication avec le Groupe de réduction de la documentation 20

SOURCES D'INFORMATIONS POUR UNE AIDE AUTONOME

Kaspersky Lab propose les sources d'informations suivantes sur l'application :

La page de l'application sur le site de Kaspersky Lab ;

La page de l'application sur le site du support technique (dans la banque de solutions) ;

La page du service d'assistance interactive ;

Aide electronic.

Page du site de Kaspersky Lab

Cette page (http://www.kaspersky.com/fr/kaspersky_internet_security) fournit des informations générales sur l'application, ces possibilités et ses particularités.

Page sur le site du service du support technique (banque de solutions)

Cette page (http://support.kaspersky.com/fr/kis2011) reprend des articles publiés par les experts du service du support technique.

Ces articles proposent des informations utiles, des commandations et des réponses aux questions féquement posées sur l'achat, l'installation et l'utilisation de l'application. Ils sont regroupés par sujet, par exemple "Utilisation de la licence de l'application", "Configuration des mises à jour" ou "Suppression des erreurs de fonctionnement". Les articles peuvent répondre à des questions en rapport non seulement avec cette application, mais également avec d'autres applications de Kaspersky Lab. De plus, ils peuvent fournir des informations sur le service d'assistance technique en général.

Service d'assistance interactive

La page de ce service propose une base actualisée fréquement avec les questions fréquement posées sur l'utilisation de l'application. L'utilisation du service requiert une connexion à Internet.

Pour acceder à la page du service, cliquez sur le lien Assistance technique dans la fenetre principale, puis dans la fenetre qui s'ouvre, cliquez sur le bouton Assistance interactive.

Aide électronique

La distribution de l'application reprend le fichier d'aide complète et contextuelle. Il contient les informations sur la gestion de la protection de l'ordinaire : consultation de l'état de la protection, analyse de divers secteurs de l'ordinaire, exécution d'autres tâches. En plus, dans le fichier d'aide contextuelle et complète vous pouvez trouver les informations sur chaque fenêtre de l'application : description des paramêtres qui figurent dans chacune d'entre elles et liste des tâches executées.

Pour ouvrir le fichier d'aide, cliquez sur le bouton Aide dans la fenetre qui vous intesresse ou sur la touche F1 du clavier.

DISCUSSION SUR LES LOGICIELS DE KASPERSKY LAB DANS LE FORUM EN LIGNE

Si voit que question n'est pas urgente, you pouez en discuter avec les expert de Kaspersky Lab et d'autres utilisateurs dans notre forum à l'adresse http://forum.kaspersky.fr.

Sur le forum, vous pouvez consulter les sujets publiés, ajouter des commentaires, créé une nouvelle discussion ou lancer des recherches.

CONTACTER LE SERVICE COMMERCIAL

Si you avez des questions sur la selection ou l'achat de Kaspersky Internet Security ou la prolongation de la licence,

you pouze contacter le Service commercial (http://www.kaspersky.com/fr/contacts).

Contactez les collaborateurs du service commercial par courrier électronique à l'adresse sales@kaspersky.com.

COMMUNICATION AVEC LE GROUPE DE REDACTION DE LA DOCUMENTATION

Si you've des questions sur la documentation, si you've occured des erreurs ou si you souhaite envoyer des commentaires sur nos guides, you pouze contacter le groupe de réduction de la documentation technique. Pour s'adresser au Groupe de réduction de la documentation, envoyez la dette à l'adresse docfeedback@kaspersky.com. Indiquez "Kaspersky Help Feedback: Kaspersky Internet Security" comme le sujet de la dette.

KASPERSKY INTERNET SECURITY SPECIAL FERRARI EDITION

Cette rubrique déscrit les fonctionnalités de l'application et offre des informations succinctes sur chacun de ses composants et sur les fonctions principales. ÀpRES la lecture de cette rubrique, vous connaitrez la distribution et l'ensemble des services accessibles aux utilisateurs enregistrés. La rubrique présente la configuration matérielle et logicielle requise pour l'installation de Kaspersky Internet Security.

DANS CETTE SECTION

Nouveautes 21

Organisation de la protection de votre ordinateur 22

Distribution 24

Service pour les utilisateurs enregistrés 24

Configurations logicielle et matérielle 25

NouvEAUTES

Les innovations suivantes sont générées dans Kaspersky Internet Security :

Le nouveau composant de la protection Surveillance du système (cf. page 110) assures la surveillance de l'activité des applications dans le système et offre les informations aux autres composants de la protection. Outre cela, grâce à l'histoire enregistré sur l'activité des applications, le composant peut annuler les actions d'un programme malveillant lors de la détction de l'activité malveillante par des différents composants de la protection.

La fonctionnalité perfectionnée de l'Environnement protégé Bureau sécurisé (cf. page 154) représenté un bureau isolé sur lequel vous pouvez lancer les applications suspectes sans causeurs des dommages au système d'exploitation principal.

Pour augmenter la protection lors du travail sur Internet, de nouveaux modules ont ete ajoutes :

- Navigation sécurisée (cf. page 104) inclut le module d'analyse des liens, déjà présent dans la version précédente de l'application, et permet de bloquer l'accès aux sites Web dangereux, ce qui vous maintain dans les limites de la zone sécurisée d'Internet.

- Filtrage par géo localisation (cf. page 105) permet d'autoriser ou d'interdire l'accès aux sites Web en vertu de leur appartenance à certains domaines. Il est ainsi possible, par exemple, d'interdire l'accès à des sites web appartenant à des domaines régionaux représentant un risque d'infection très élevé.

Le Contrôle des Applications permet de déterminer plus efficacement les états des applications et de configurer les règles pour les applications, en utilisant les données de Kaspersky Security Network basées sur les statistiques du fonctionnement du Contrôle des Applications sur les ordinateurs d'une multitude d'utilisateurs.

- A l'aide de l'Analyse pendant les temps morts de l'ordinateur (cf. page 173), la recherche de virus peut être maintainant exécutée durant les périodes pendant lesquilles vous ne travailliez pas sur l'ordinateur et s'arrête quand vous reprenez le travail. Ceci permet d'analyser régulierement sans réduire les performances de l'ordinateur quand vous en avez besoin.

La fonctionnalité du Contrôle Parental (cf. page 159) est élargie : il est maintainant possible de contrôr l'accès de l'utilisateur à l'ordinateur et à Internet, le lancement par l'utilisateur des applications, de limiter l'affichage de pages Web au contenu indésirable et le téléchargement de fichiers depuis Internet, de contrôr les contacts de l'utilisateur dans les réseaux sociaux et via les messageries instantanées. Il est aussi possible de consulter les rapports sur les actions de l'utilisateur contrôle. Pour optimiser les paramètres du Contrôle Parental, il est possible d'exporter ou d'importer les paramètres de fonctionnement du composant pour le compte.

- Si vous utilise Kaspersky Internet Security sur un ordinateur tournant sous le système d'exploitation Microsoft Windows Vista ou Microsoft Windows 7, vous pouvez utiliser Kaspersky Gadget (ci-après gadget). Kaspersky Gadget permet d'accederrapidement aux fonctions principales de l'application : indication de l'état de la protection de l'ordinateur, analyse des objets, consultation des rapports sur le fonctionnement de l'application, etc.

ORGANISATION DE LA PROTECTION DE VOTRE ORDINATEUR

Kaspersky Internet Security protège votre ordinateur contre les menaces connues et nouvelles, les attaques de réseau et les escroqueries, les messages non sollicités et d'autres données indésirables.

Chaque type de menaces est traité par un composant de la protection particulier (cf. description des composants dans cette section). Il est possible d'activer et de désactiver les composants indépendamment les uns des autres et de configurer leur fonctionnement de la manière qui vous convient.

En plus de la protection en temps réel réalisée par des composants de la protection, il est recommandé d'analyser périodiquement votre ordinateur pour déceler d'eventuels virus. Cette opération s'impose pour exclure la possibilité de propagatedesprogrammes malveillants qui n'auraient pas été décelés par les composants de la protection en raison, par exemple, d'un niveau de protection faible ou pour toute autre raison.

La mise à jour des bases et des modules logiciels utilisés dans le fonctionnement de l'application est requise pour que Kaspersky Internet Security garantisse l'actualité de la protection. Par défaut, l'application est actualisée automatiquement. En cas de besoin, vous pouvez toujoursactualiser manuellement les bases et les modules logiciels.

Il est possible de contrôler le lancement des applications particulières installées sur votre ordinateur : le contrôle de l'activité des applications a été développé à cette fin. L'accès des applications aux données personnelles est contrôle d'une manière spéciale. Il s'agit des fichiers, des répertoires et des clés du registre qui contiennent les paramétres de fonctionnement et les données importantes des applications les plus souvent utilisées ainsi que les fichiers de l'utilisateur (répertoire Mes Documents, les fichiers cookie, les données relatives à l'activité de l'utilisateur). Les applications dont vous n'étés pas sur peuvent être lancées dans un environnement protégé spécial.

Certaines tâches spécifiques qui requirent une exécution episodique sont réalisées à l'aide d'outils et d'Assistant d'optimisation (cf. section "Outils de protection complémentaire" à la page 178): par exemple, la configuration du navigateur Microsoft Internet Explorer ou la suppression des traces d'activité de l'utilisateur dans le système.

Composants de protection

Les composants suivants assurent la protection en temps réel de votre ordinateur.

Antivirus Fichiers

L'Antivirus Fichiers permet d'éviter l'infection du système de fichiers de l'ordinateur. Le composant est lancé au démarrage du système d'exploitation. Il se trouve en permanence dans la mémoire vivie de l'ordinateur et il analyse tous les fichiers ouverts, enregistrés et exécutés sur l'ordinateur et sur tous les disques montés. Kaspersky Internet Security intercête chaque requête adressée à un fichier et recherche la présence eventuelle de virus connus dans ce dernier. Il sera possible de continuer à utiliser le fichier uniquement si celui-ci est sain ou s'il a pu être réparé par l'application. Si le fichier ne peut être réparé pour une raison quelconque, il sera supprimé. Une copie du fichier sera conservée dans la sauvegarde ou place en quarantine.

Antivirus Courrier

L'Antivirus Courrier l'ensemble du courrier entrant et sortant de votre ordinateur. Le message sera délivré au destinataire uniquement s'il ne contient aucun object dangereux.

Antivirus Internet

L'Antivirus Internet intercipe et bloque l'execution des scripts dans les pages Web si ceux-ci constituent une menace. Tout le traffic Web est également soumis à un contrôle strict. De plus, le composant bloque l'accès aux sites Web dangereux.

Antivirus IM ("Chat")

L'Antivirus IM garantit la sécurité de l'utilisation des messageries instantanées. Le composant protège les informations envoyées vers votre ordinateur via les protocoles des clients de messagerie instantanée. L'Antivirus IM vous protège pendant l'utilisation de nombreux clients de messagerie instantanée.

Défense Proactive

La Défense Proactive permet d'identifier un nouveau programme malveillant avant qu'il n'ait eu le temps de provoquer des dégats. Le composant repose sur la surveillance et l'analyse du comportement de toutes les applications installées sur l'ordinaireur. En fonction des tâches qu'ils exécutent, Kaspersky Internet Security decide si ces applications constituent un danger potentiel. Ainsi, l'ordinaireur est protégé non seulement contre les virus connus mais également contre les nouveaux virus qui n ont pas encore été étudiés.

Anti-phishing

Composant intégré à l'Antivirus Internet, l'Anti-Spam et l'Antivirus IM qui permet de vérifier si une URL apparait à la liste des URL suspectes ou de phishing.

Contrôle des Applications

Le Contrôle des Applications enregistré les actions réalisées par les applications dans le système et réglemente l'activité des applications sur la base du groupe dans lequel le composant place cette application. Un ensemble de règles est défini pour chaque groupe d'applications. Ces régles définissant l'accès des applications à diverses ressources du système d'exploitation.

Pare-feu

Le Pare-feu vous protège pendant l'utilisation des réseaux locaux et d'Internet. Le composant filttre toute l'activité de réseau selon deux types de règles : les règles pour les applications et les règles pour les paquets.

Prévention des intrusions

La Prévention des intrusions est lancée au démarrage du système d'exploitation et surveille l'activité du traffic entrant caractéristique des attaques de réseau. Dès qu'il décèle une tentative d'attaque contre votre ordinateur, Kaspersky Internet Security bloque toute activité de réseau de l'ordinateur qui vous attaque.

Anti-Spam

L'Anti-Spam s'intègre au client de messagerie de votre ordinateur et recherche la présence éventuelle de messages non sollicités dans tout le courrier entrant. Tous les messages non sollicités sont identifiés par un objet particulier. Il est possible également de configurer l'Anti-Spam pour le traitement du courrier indésirable (suppression automatique, enregistrement dans un réseau spécial, etc.). Le composant recherche également la présence éventuelle d'attaques de phishing dans les messages électroniques.

Surveillance du réseau

Ce composant a ete devellope pour consulter en temps reel les informations relatives a l'activite de reseau.

Anti-bannière

L'Anti-bannière bloque les messages publicitaires situés sur des bannières spéciales dans l'interface de diverses applications installées sur votre ordinateur ou dans des sites Web.

Contrôle Parental

Le Contrôle Parental a ete developpe pour proteger les enfants et les adolescents des menace liées à l'utilisation d'Internet et de I'ordinateur.

Le Contrôle Parental permet d'instaurer des restrictions souples sur l'accès aux ressources Internet et aux applications pour divers utilisateurs en fonction de l'âge. Il propose aussi des rapportes statistiques sur les actions des utilisateurs contrôlés.

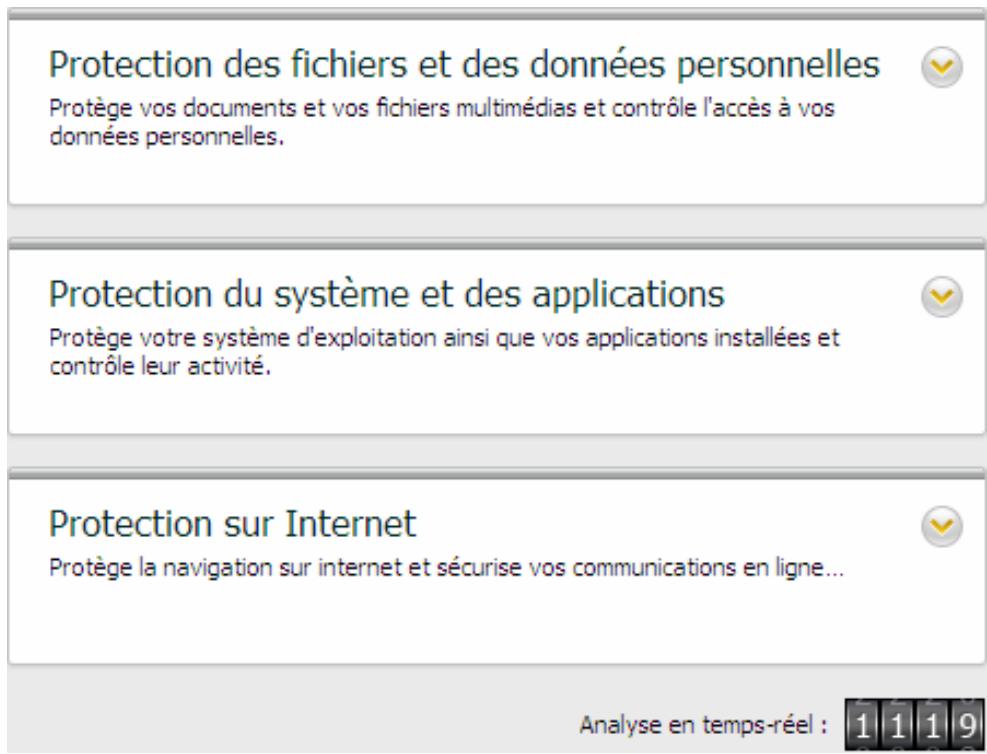

Les composants de l'application protégent trois groupes d'objects :

- Les fichiers, les données personnelles, les noms d'utilisateur et les mots de passer, les informations relatives aux cartes bancaires, etc. La protection de ces objets est garantie par l'Antivirus Fichiers, le Contrôle des Applications et la Défense proactive.

- Les applications installées sur l'ordinateur et les objets du système d'exploitation. La protection de ces objets est garantie par l'Antivirus Courrier, l'Antivirus Internet, l'Antivirus IM, le Contrôle des Applications, la Prévention des intrusions, l'Anti-Spam et la Défense proactive.

Utilisation du réseau : consultation de sites, utilisation de systèmes de paiement en ligne, protection du courrier contre les messages non sollicités et les virus, etc. La protection de ces objets est garantie par l'Antivirus Courrier, l'Antivirus Internet, l'Antivirus IM ("Chat"), le Pare-feu, la Prévention des intrusions, l'Anti-Spam, la Surveillance du réseau, l'Anti-bannière et le Contrôle Parental et l'Anti-Phishing.

La presentation évidente du groupement des composants selon les objets à protéger est visible dans la section Protection de la fenêtre principale de l'application (cf. section "Fenêtre principale de Kaspersky Internet Security" à la page 39).

DISTRIBUTION

Vou puez acheter Kaspersky Internet Security chez nos partenaires (version en boite) ou en ligne (par exemple, http://www.kaspersky.com/fr, rubrique Boutique en ligne).

Si vous achetez l'application en boîte, vous trouverez :

- Une pochette scellede contenant le CD d'installation avec les fichiers du logiciel et la documentation au format PDF ;

- Bref guide de l'utilisateur contenant le code de l'activation ;

Le contrat de licence (selon la région).

Lisez attentivement le contrat de licence (cf. section "Présentation du contrat de licence" à la page 34) !

Si vous achetez Kaspersky Internet Security dans la boutique en ligne, vous copiez le logiciel depuis le site Web de Kaspersky Lab. Outre le logiciel, la distribution reprend également leprésent guide. Le code d'activation est envoyé par courrier électronique après le paiement.

SERVICE POUR LES UTILISATEURS ENREGISTRES

Kaspersky Lab offe a ses clients legitimes tue une srie de services qui permectent d'accroitre l'efficacite de l'utilisation de l'application.

Au moment d'obtenir la licence, vous devenez un utilisateur enregistré et vous pouze utiliser les services suivants pendant la durée de validité de la licence :

- Mise à jour toutes les heures des bases de l'application et offre des nouvelles versions de cette application ;

- Consultations liées aux questions d'installation, de configuration et d'exploitation de l'application, via téléphone ou Mon Espace Personnel.

- Notifications sur la diffusion de nouveaux logiciels de Kaspersky Lab ou sur l'émergence de nouveaux virus. Ce service est offert aux utilisateurs qui se sont abonnés au bulletin d'informations de Kaspersky Lab sur le site du service d'Assistance technique (http://support.kaspersky.com/fr/subscribe).

Les questions relatives au fonctionnement et à l'utilisation des systèmes d'exploitation, des applications d'éditeurs tiers ou aux différentes technologies ne seront pas traitées.

CONFIGURATIONS LOGICIELLE ET MATERIELLE

Afin de garantir le fonctionnement normal de Kaspersky Internet Security, l'ordinateur doit répondre à la configuration minimum suivante.

Configuration générale :

480 Mo d'espace disponible sur le disque dur (y compris 380 Mo sur le disque système).

- CD-/DVD-ROM (pour l'installation de Kaspersky Internet Security depuis un cédérom).

- Connexion à Internet (pour la mise à jour des bases et des modules de l'application).

Microsoft Internet Explorer 6.0 ou suivant.

Microsoft Windows Installer 2.0.

Exigences pour les systèmes d'exploitation Microsoft Windows XP Home Edition (Service Pack 2 ou suivant), Microsoft Windows XP Professional (Service Pack 2 ou suivant), Microsoft Windows XP Professional x64 Edition (Service Pack 2 ou suivant):

- Proceseur Intel Pentium 800 MHz 32 bits (x86)/ 64 bits (x64) ou supérieur (ou analogue compatible);

512 Mo de mémoire vive disponible.

Exigences pour les systèmes d'exploitation Microsoft Windows Vista Home Basic, Microsoft Windows Vista Home Premium, Microsoft Windows Vista Business, Microsoft Windows Vista Enterprise, Microsoft Windows Vista Ultimate, Microsoft Windows 7 Starter, Microsoft Windows 7 Home Basic, Microsoft Windows 7 Home Premium, Microsoft Windows 7 Professional, Microsoft Windows 7 Ultimate :

- Proceseur Intel Pentium 1 GHz 32 bits (x86)/ 64 bits (x64) ou supérieur (ou analogue compatible);

1 Go de mémoire vive disponible (32 bits), 2 Go de mémoire vive disponible (64 bits).

En cas d'utilisation de Microsoft Windows XP (64-bit), l'utilisation de l'Environnement protégé est impossible. Sous les systèmes d'exploitation Microsoft Windows Vista (64-bit) et Microsoft Windows 7 (64-bit), l'utilisation de l'Environnement protégé est limitée.

Exigences pour les netbooks :

- Proceseur Intel Atom 1.33 MHz (Z520) ou analogue compatible.

- Carte video Intel GMA950 avec une mémoire d'au moins 64 Mo (ou analogue compatible).

- Écran de 10,1 pouces minimum.

INSTALLATION ET SUPPRESSION DE L'APPLICATION

Cette section contient les instructions qui vous aidont à installer l'application sur l'ordinateur et àactualiser la version precedente de l'application. Cette rubrique aussi décrit comment supprimer l'application de l'ordinateur.

DANS CETTE SECTION

Procedure d'installation standard 26

Mise à jour de la version précédente de Kaspersky Internet Security 31

Scenarios d'installation atypiques 31

Premiereutilisation 31

Suppression de l'application 31

PROCEDURE D'INSTALLATION STANDARD

L'installation de Kaspersky Internet Security s'opere en mode interactif à l'aide d'un Assistant d'installation.

L'Assistant se compose d'une série de fenêtres (étapes) entre lesquelles vous pouvez naviguer grâce aux boutons Précédent et Suivant. Pour quitter l'Assistant, cliquez sur le bouton Terminer. Pour interrompre l'Assistant à n'importe queelle étape, cliquez sur le bouton Annuler.

Si l'application est utilisée pour la protection de plus d'un ordinateur, elle sera installée de la même manière sur tous les ordinateurs. Notez que dans ce cas, la durée de validité de la licence commence à courir à partir de la première activation de l'application, conformément aux termes du contrat de licence.

Pour installer Kaspersky Internet Security sur votre ordinateur,

exécutez le fichier d'installation (fichier avec extension exe) sur le CD de l'application.

La procédure d'installation de Kaspersky Internet Security depuis une version téléchargeée via Internet est en tout point identique au processus d'installation depuis le CD.

DANS CETTE SECTION

Etape 1. Rechercher d'une version plus récente de l'application 27

Etape 2. Vérification de la configuration du système par rapport à la configuration requise 27

Etape 3. Sélection du type d'installation 28

Etape 4. Lecture du contrat de licence 28

Etape 5. Reglement d'utilisation de Kaspersky Security Network 28

Etape 6. Recherche d'applications incompatibles 28

Etape 7. Sélection du dossier d'installation 29

Etape 8. Préparation de l'installation 29

Etape 9. Installation 30

Etape 10. Activation de l'application 30

Etape 11. Enregistrement de l'utilisateur 30

Etape 12. Fin de l'activation 31

Etape 13. Analyse du système 31

Etape 14. Fin de l'Assistant 31

ETAPE 1. RECHERCHER D'UNE VERSION PLUS RECENTE DE L'APPLICATION

Avant l'installation, Kaspersky Internet Security vérifie la présence de l'application plus récente sur les serveurs de mises à jour de Kaspersky Lab.

Si les serveurs de Kaspersky Lab n'hébergent pas une version plus récente, l'Assistant d'installation de la version actuelle est lancé.

Si les serveurs de mises à jour hébergent une version plus récente, vous serez invite à la télécharger et à l'instructor sur toute ordinaire. Il est conseilé d'installer une nouvelle version de l'application, parce que les améliorations sont apportées à la nouvelle version. Ces améliorations permettent de protégger libre le ordinaire d'une manière plus efficace. Si vous refusez d'instructor la version plus récente, l'Assistant d'installation de la version actuelle sera lancé. Si vous déscièez d'instructor la nouvelle version, les fichiers de la distribution seront copés sur l'ordinaire et l'Assistant d'installation de la nouvelle version sera lancé automatiquement. Pour connaître la suite de l'installation de la version plus récente, lisez la documentation de la version correspondante de l'application.

ETAPE 2. VERIFICATION DE LA CONFIGURATION DU SYSTEME PAR RAPPORT A LA CONFIGURATION REQUISE