ANTI-HACKER 1.8 - Logiciel de sécurité informatique KASPERSKY - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil ANTI-HACKER 1.8 KASPERSKY au format PDF.

| Type de produit | Logiciel de sécurité informatique |

| Caractéristiques techniques principales | Protection contre les logiciels malveillants, pare-feu, protection de la vie privée, gestion des mots de passe |

| Utilisation | Installation sur ordinateurs Windows, Mac, et appareils mobiles |

| Maintenance et réparation | Mises à jour automatiques, support technique disponible en ligne |

| Sécurité | Analyse en temps réel, protection contre le phishing, sécurité des transactions en ligne |

| Informations générales | Licence valable pour un an, possibilité de renouvellement, interface utilisateur intuitive |

FOIRE AUX QUESTIONS - ANTI-HACKER 1.8 KASPERSKY

Questions des utilisateurs sur ANTI-HACKER 1.8 KASPERSKY

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Logiciel de sécurité informatique au format PDF gratuitement ! Retrouvez votre notice ANTI-HACKER 1.8 - KASPERSKY et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil ANTI-HACKER 1.8 de la marque KASPERSKY.

MODE D'EMPLOI ANTI-HACKER 1.8 KASPERSKY

Guide de l'utilisateur

© Kaspersky Lab

http://www.kaspersky.com/fr/

Date de révision: juillet 2005

Sommaire

CHAPITRE 1. KASPERSKY ANTI-HACKER 6

1.1.Introduction 6

1.2. Nouveautés de la version 1.8 7

1.3.Contenu du pack logiciel 7

1.4.Conventions 8

1.5. Assistance aux utilisateurs inscrits 9

CHAPITRE 2. INSTALLATION ET SUPPRESSION DU LOGICIEL 10

2.1. Spécifications matérielles et logicielles 10

2.2. Installation 11

2.3. Activation de la clé de licence 14

2.4. Suppression de l'application 14

CHAPITRE 3. PREMIERS PAS. 16

CHAPITRE 4. KASPERSKY ANTI-HACKER: PREVENTION DES ATTAQUES DE HACKERS 19

4.1. Principes de fonctionnement de Kaspersky Anti-Hacker 19

4.2.Niveaux de sécurité 20

4.3. Paramètres conseillés 21

CHAPITRE 5. EXECUTION DU LOGICIEL 25

5.1.Demarrage du logiciel 25

5.2. Menu Système 25

5.3.Fenetre principale 26

5.3.1. Menu 27

5.3.2.Barredoutils 30

5.3.3.Espace de travail 31

5.3.4.Barre d'etat 32

5.4. Menu contextual des boites de dialogue 32

5.5.Assistant de regles 33

5.6. Modification et enregistrement des paramétres de l'interface 33

5.7. Quitter l'application 36

CHAPITRE 6. ACTIVATION ET DEFINITION DES PARAMETRES DU SYSTEME DE SECURITE 37

6.1. Activation du système de sécurité et selection du niveau de sécurité 37

6.1.1. Activation du système de sécurité 37

6.1.2. Sélection du niveau de sécurité 39

6.1.3.Avertissement d'evénement reseau 40

6.1.4. Fenêtre interactive (niveau de sécurité Moyen) 41

6.1.5. Avertissement de remplacement d'un module exécutable 43

6.2. Comment réagit l'application en cas d'attaque ? 44

6.3. Personnalisation des règes d'application 45

6.3.1. Utilisation de la liste de règles 45

6.3.2.Ajoutd'une nouvelle ringle. 48

6.3.2.1.Etape 1. Personnelisation de la règle 48

6.3.2.2.Etape 2. Conditions de la regle 52

6.3.2.3. Étape 3. Actions supplémentaires 57

6.4. Personnalisation des règles de filtrage de paquets 58

6.4.1. Utilisation de la liste de règles 58

6.4.2. Ajout d'une nouvelle règ...... 61

6.4.2.1.Etape 1. Conditions de la regle 61

6.4.2.2. Étape 2. Nom de la règle et actions supplémentaires 65

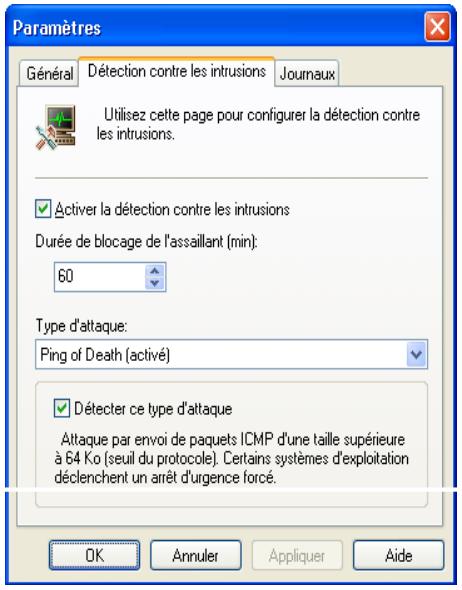

6.5.Detection contre les intrusions 66

6.5.1. Paramètres du détecteur d'intrusions 66

6.5.2.Listedesattaquesdetectedes 68

CHAPITRE 7. SUPERVISION DE L'ACTIVITE 70

7.1. Affichage de I'etat courant 70

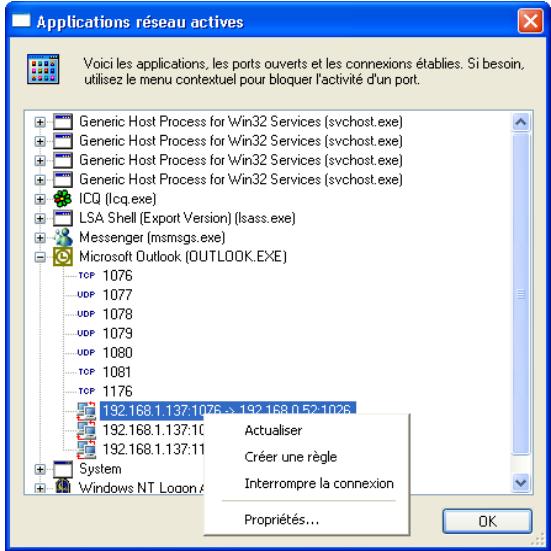

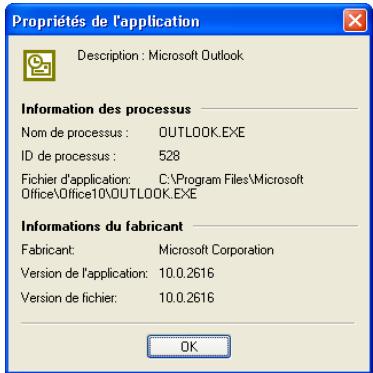

7.1.1. Applications actives 70

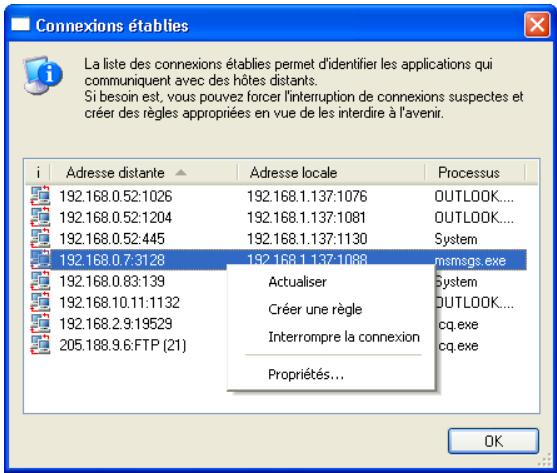

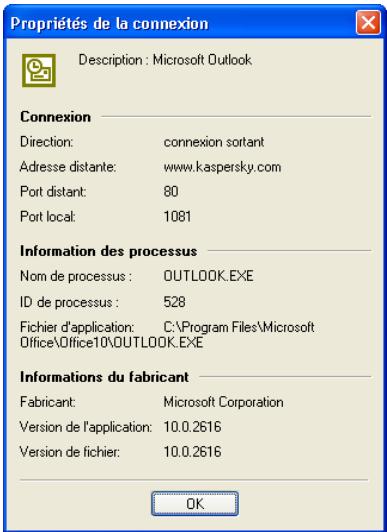

7.1.2. Connexions établies 73

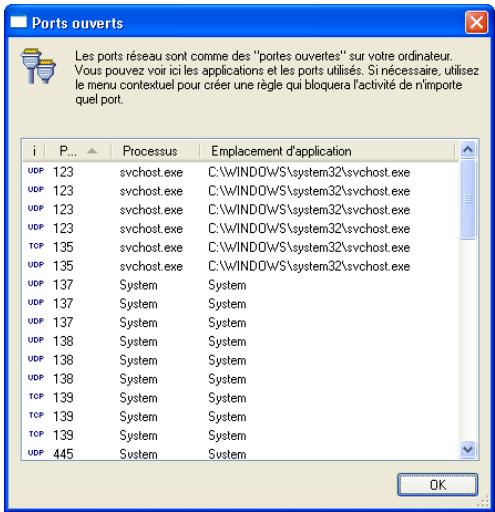

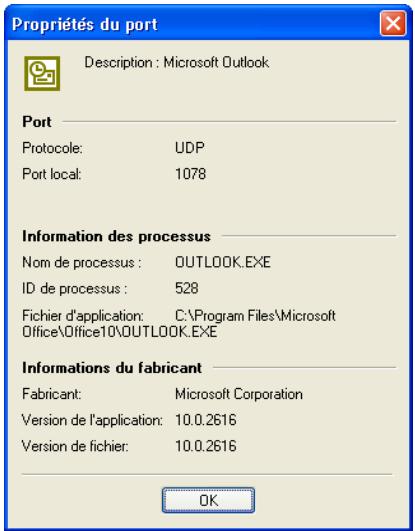

7.1.3. Ports ouverts 76

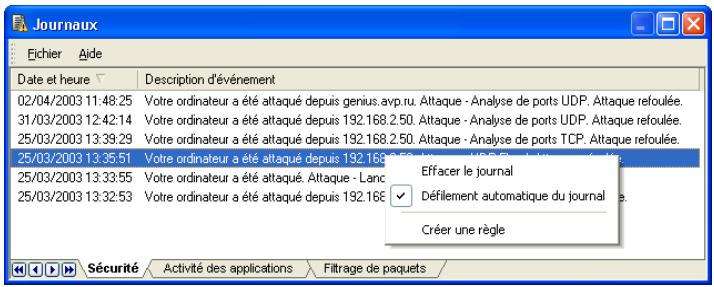

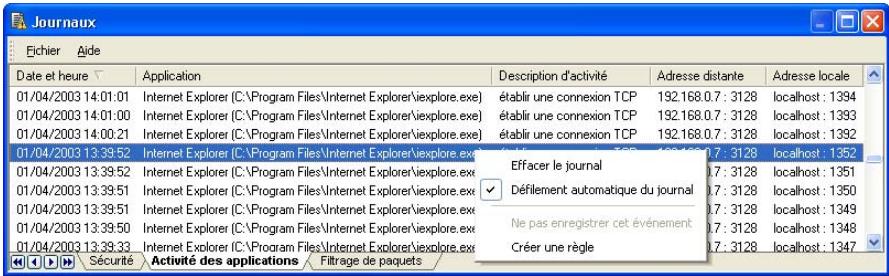

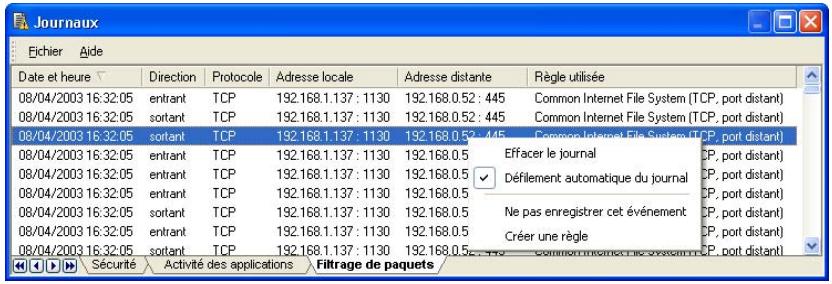

7.2. Utilisation des journaux 78

7.2.1.Affichage de la fenetre Joumaux 78

7.2.2. Organisation de la finetre Journaux 79

7.2.2.1.Menus 79

7.2.2.2.Tableau derapports 79

7.2.2.3.Onglets 80

7.2.3. Sélection du journal 80

7.2.3.1.Journal Sécurité 80

7.2.3.2.Activité des applications 81

7.2.3.3.Filtrage de paquets 82

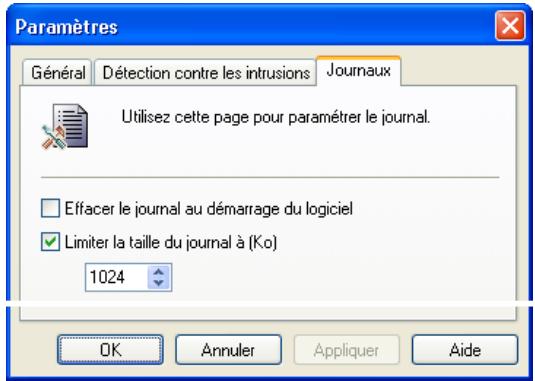

7.2.4. Definition des paramètres du journal 83

7.2.5.Enregistrement du journal dans un fichier 84

ANNEXE A. KASPERSKY LAB 85

A.1. Autres produits Kaspersky Lab 86

A.2. Comment nous contacter 91

ANNEXE B. INDEX 92

ANNEXE C. QUESTIONS FREQUENTES 93

ANNEXE D. CONTRAT DE LICENCE 94

CHAPITRE 1. KASPERSKY ANTI-HACKER

1.1. Introduction

Kaspersky Anti-Hacker est un pare-feu personnel destiné à la protection d'un ordinateur sous système d'exploitation Windows. Il le protège contre l'accès non autorisé aux données contenues et contre les attaques extérieures d'intrus provenant d'un réseau local adjacent ou de l'Internet.

Kaspersky Anti-Hacker:

- Surveillance l'activité réseau via protocole TCP/IP de toutes les applications fonctionnant sur votre machine. Le logiciel détecte n'importe qu'elle action suspecte des applications, vous en informe et si nécessaire, bloque l'accès de cette application au réseau. Cette solution permet de protéger vos données confidentielles de votre machine. Par exemple, si un cheval de Troie tente de transmettre des données vers l'extérieur, Kaspersky Anti-Hacker bloque l'accès à Internet du logiciel malveillant.

- Rend très difficile la détction de votre ordinateur depuis l'extérieur grâce à la technologie SmartStealth™. Les hackers ne trouvant pas de cible visible, toutes leurs tentatives de pénetrer dans votre ordinateur sont youées à l'échec. En outre, cette technique évite les attaques DoS (Refus de service) quel que soit leur type. Par ailleurs, lorsque vous travaillerez sur le Web sous ce mode, vous ne percevrez aucune contrepartie négative: le logiciel garantit la transparence et l'accès normal aux données.

- Bloque les attaques les plus fréquentes des hackers à l'aide de filtres permanents du traffic sortant ou entrant, et en informe l'utilisateur.

-

Surveille les tentatives d'analyse des ports qui precedent habituellément d'autres attaques, et interdit toute communication ultérieure avec la machine attaquante.

-

Permet l'examen de la liste des connexions établies, des ports ouverts et des applications reseau en execution et, le cas échéant, d'interrompre les connexions non souhaitées.

- Sécurise votre machine contre les attaques des hackers, sans configuration spéciale des paramètres logiciels. Le calculiel propose une administration simplifiée par cinq niveaux de sécurité disponibles: Bloquer tout, Haut, Moyen, Bas, Autoriser tout. Par défaut, le calculiel utilise le niveau Moyen: ceci vous permet de vous familiariser avec les configurations du système de sécurité proposées automatiquement en fonction de vos réponses à divers événements.

- Offre une grande flexibilité dans la configuration du système de sécurité. Vous pouvez en particulier définir un filtré logiciel des opérations réseau souhaitées, et configurer le système de détction contre les intrusions.

- Permet l'enregistrement de certains événements réseau liés à la sécurité dans des registres à usages divers. Si besoin, vous pouvez définir le niveau de détaill des registres du journal.

Le logiciel peut être utilisé comme un produit séparé, ou intégré dans un ensemble de plusieurs solutions Kaspersky Lab.

Attention! Kaspersky Anti-Hacker ne protège pas votre ordinateur contre les virus ou les logiciels malveillants susceptibles de détruire ou d'endommager vos données. Pour cela, nous vous conseillons d'utiliser Kaspersky Anti-Virus Personal.

1.2. Nouveautés de la version 1.8

Pa rapport à la version 1.7, cette nouvelle version permet d'ajouter une clé de licence via les moyens spéciaux de la fenêtre principale du logiciel ou au départ du groupe Demarrer Programmes Kaspersky Anti-Hacker.

1.3. Contenu du pack logiciel

Vou pouve acquerir Kaspersky Anti-Hacker chez un distributeur ou détaillant, ou visitor l'un de nos magasins en ligne (par exemple, http://www.kaspersky.com/fr - rubrique E-Store / Particuliers).

Le pack logiciel en boite content :

- Le CD ROM d'installation où les fischiers du logiciel sont enregistrés; la clé de licence 365 jours est inclue et présente sur le CDROM, séparément ou incluse dans le fjichier executable.

- Le manuel de l'utilisateur avec le contrat de licence utilisé imprimé à la fin de ce manuel.

Si vous achetez Kaspersky Anti-Hacker en ligne, et dés la réception de votre paiement, vous receivez un email contenant des liens personnels pointants sur le site Web de Kaspersky Lab pour télécharger :

- le fichier d'installation contenant votre clé de licence d'un an,

- votre clé de licence un an seule (utile dans le cas où vous auriez déjà installé une version avec une clé d'essay),

- la version électronique de ce manuel (format Adobe PDF).

La licence utilisateur constitue l'accord juridique passé entre vous et Kaspersky Lab, stipulant les conditions d'utilisation duprogiciel que vous avez acquis. Lisez la attentivement!

1.4. Conventions

Cet ouvrage utilise plusieurs conventions pourmettre en relief les différentes parties de la documentation.

| Convention | Usage |

| Texte gras | Titres de menus, commandes, titres de fenètres, éléments de boîtes de dialogue, etc. |

| Note. | Information complémentaire, remarques. |

| Attention ! | Informations essentielles. |

| Pour uivez les étapes ci-après 1. Étape 1. 2. ... | définitions à suivre. l'application, |

| Tâche | Exemple de tâche qu'un utiliser doit accompilir pendant l'utilisation de l'application. |

| Solution | Solution à la tâche. |

1.5. Assistance aux utilisateurs inscrits

Kaspersky Lab propose un large évantail de services à ses utilisateurs inscrits leur permettant d'utiliser plus efficacement Kaspersky Anti-Hacker.

Si vous vous inscrivez et achetez une souscription, vous receivez les services suivants pour toute la période de votre inscription :

- Nouvelles versions du logiciel, fournies gratuitement ;

- Assistance téléphonique et par courrier électronique sur l'installation, la configuration et l'utilisation du logiciel;

- Informations sur les nouveaux produits et les nouveaux virus d'ordinateurs (pour les abonnés au bulletin de Kaspersky Lab).

Kaspersky Lab ne fournit pas d'informations concernant l'administration ou l'utilisation de votre système d'exploitation ou d'autres technologies.

CHAPITRE 2. INSTALLATION ET SUPPRESSION DU LOGICIEL

2.1. Spécifications matérielles et logicielles

Pour exécuter Kaspersky Anti-Hacker, votre système doit répondre aux spécifications matérielles et logicielles suivantes :

- Systeme d'exploitation préinstallé Microsoft Windows version 95 OSR2/98/ME/NT 4.0/2000/XP;

- Pour installer sous Microsoft Windows NT 4.0/2000/XP, vous doivent posseder des privilèges administrateur;

- Protocole TCP/IP opérationnel;

- Réseau local (Ethernet) ou connexion téléphonique (modem standard ou ADSL).

Microsoft Internet Explorer version 5.0 est suivante ; -

Au moins 50 Mo d'espace libre pour les fichiers d'application, plus de l'espace pour les journaux de l'application

Pour opérer sous Windows® 95 OSR2/98/Me/NT 4.0, vous devez avoir : -

Proesseur Intel Pentium® 133MHz ou supérieur sous Windows 98 or Windows NT 4.0;

- Proesseur Intel Pentium® 150MHz ou supérieur sous Windows 95 OSR2/Me;

32 Mo de mémoire vive ;

Service Pack v. 6.0 ou supérieur préinstallé sous Windows NT 4.0 Workstation ;

-

pour opérer sous Windows 2000, vous nevez avoir :

-

Proesseur Intel Pentium® 133MHz ou supérieur;

64 Mo de mémoire活着; -

Pour opérer sous Windows XP, vous devez avoir :

-

Processeur Intel Pentium® 300MHz ou supérieur;

128 Mo de mémoire vive.

2.2. Installation

Lancez l'application Setup.exe dans le CD pour démarrer le programme d'installation. L'assistant d'installation procèle par dialogues. Chaque dialogue de l'assistant contient un certain nombre de boutons permettant de contrôle le déroulement de l'installation. Les principaux boutons sont :

- Ok: confirme les actions;

Annuler: annule la ou les opérations; - Suivant: se déplace à l'étape suivante;

- Précédent : se déplace à l'étape précédente.

Avant d'installer Kaspersky Anti-Hacker assurez-vous de quitter toutes les applications ouvertes sur votre ordinateur.

Etape 1. Première fenêtre de la procédure d'installation

Dès le lancement du filchier setup.exe, l'écran affiche une boîte de dialogue qui contient des informations générales sur le lancement de l'installation de Kaspersky Anti-Hacker sur votre ordinateur

Cliquez sur Suivant > pour poursuivre l'installation. Pour annuler l'installation, cliquez sur Annuler.

Etape 2. Lecture du contrat de licence

La boîte de dialogue suivante contient le texte du contrat de licence entre vous et Kaspersky Lab. Lisez-le attentivement. Cliquez sur J'accepte pour marquer votre accord avec toutes les dispositions du contrat. La procédure d'installation se poursuivra.

Etape 3. Saisie des informations utiliser

Saisissez le nom d'utilisateur et le nom de l'organisation. Par défaut, les champs de cette fenêtre reconnent les informations du registre du système d'exploitation. Vous pouvez les modifier.

Cliquez sur Suivant > pour poursuivre l'installation.

Etape 4. Installation de la clé de licence

C'est à cette étape que vous procédez à l'installation de la clé de licence pour l'utilisation de Kaspersky Anti-Hacker. Cette clé est votre clé personnelle qui reprend toutes les informations fonctionnelles indispensablees au fonctionnement de Kaspersky Anti-Hacker, à savoir : le nom et le numéro de licence ainsi que sa date d'expiration.

Le logiciel ne peut fonctionner sans clé de licence.

Sélectionnez la clé de licence dans la boîte de dialogue traditionnelle de seLECTION des fichiers puis, cliquez sur Suivant > afin de poursuivre l'installation.

Si vous ne possédez pas la clé au moment de l'installation (ex.: vous l'avez commandée en ligne mais ne l'avez pas encore reçue), vous pourrez l'inverter par la suite. N'oubliez pas que sans la clé, Kaspersky Anti-Hacker ne fonctionnera pas.

Etape 5. Choix du nom du groupe d'applications du menu Demarrer\Programmes

Cette étape vous permet de définir le dossier de votre ordinateur dans lequel le logiciel sera installé. Par défaut, il s'agit de: Program Files\Kaspersky Lab\Kaspersky Anti-Hacker.

Pour changer la destination, cliquez sur Parcourir..., selectionnez le dossier souhaité dans la fenêtre traditionnelle de selection puis, cliquez sur Suivant >.

La procédure de copie des fichiers de Kaspersky Anti-Hacker sur votre ordinateur peut commencer.

Etape 6. Copie des fichiers sur le disque

Le déroulement de l'opération est reflêté par la barre de progression dans la boîte de dialogue État de l'installation.

Etape 7. Fin de l'installation

La boîte de dialogue Fin de l'installation renferme les informations relatives à la fin de l'installation de Kaspersky Anti-Hacker.

En vue de confluence l'installation, il est indispensable d'enregistrer toute une série de services dans le système. Le programme d'installation vous proposera de redémarrer l'ordinateur. Cette étape est INDISPENSABLE pour terminer correctement l'installation du logiciel.

Pour terminer l'installation du logiciel :

- Choisissez l'une des deux options suivantes :

Oui, redémarrer lieutenant

Non, redémarrer plus tard

- Cliquez sur Terminer.

2.3. Activation de la clé de licence

Si vous n'avez pas activé la clé de licence pendant l'installation de Kaspersky Anti-Hacker, le logiciel ne fonctionnera pas

Il est indispensable d'activer la clé pour avoir accès à toutes les fonctions du produit.

Pour activer la clé de licence, réalisez l'un des deux opérations suivantes:

- Dans le menu Demarrer → Programme, sélectionnez le groupe Kaspersky Anti-Hacker et sélectionnez Installer une clé de licence dans le menu déroulant.

- Indiquez dans la fenêtre le nom du filchier de clé de licence. Pour ce faire, cliquez sur Parcourire et Sélectionnez la clé de licence au départ de la fenêtre standard de sélection.

ou

Faites un double clic gauche sur le nom de la clé de licence. La clé sera activée automatiquement

ou

Copiez la clé de licence dans le réseau Program Files\Common Files\Kaspersky Lab.

2.4. Suppression de l'application

Pour supprimer Kaspersky Anti-Hacker procédez comme suit :

Dans la barre des tâches du bureau de Windows, cliquez sur Démarrer et choisissez Programmes Kaspersky Anti-Hacker Suppression de Kaspersky Anti-Hacker.

Cela entrainera l'ouverture de l'Assistant de suppression du logiciel.

Etape 1. Première fenêtre de la procédure de suppression

Cette fenêtre vous avertit du lancement de la procédure de désinstallation de Kaspersky Anti-Hacker. Pour poursuivre, cliquez sur Suivant.

Etape 2. Suppression du logiciel

Cette boîte de dialogue reprend le dossier duquel le logiciel sera supprimé. Cliquez sur Supprimer afin de lancer la procédure de désinstallation de Kaspersky Anti-Hacker. La fenêtre de l'Assistant de suppression affiche une barre de progression.

Etape 3. Fin de la méthode de désinstallation

La boîte de dialogue Fin de la désinstallation contient des informations relatives à la fin de la désinstallation de Kaspersky Anti-Hacker. Pour que la désinstallation soit complète, il faudra redémarrer l'ordinateur

Pour terminer la déinstallation du logiciel :

- Choisissez l'une des deux options suivantes :

Oui, redémarrer maintainant

Non, redemarrer plus tard

- Cliquez sur Terminer.

Pour ajouter ou supprimer l'application, cliquez sur l'icone Ajout ou suppression de programmes dans le Panneau de contrôle.

CHAPITRE 3. PREMIERS PAS

Aussitot après l'installation du programme et le redémarrage de votre ordinateur, le système de sécurité est activé. En pratique, à ce moment précis, Kaspersky Anti-Hacker se trouve déjà en train de surveiller les tentatives attaques contre votre machine ou d'établissement de connexion de vos applications via un réseau local ou Internet.

Après avoir ouvert une session de travail, vous pouvez commencer à travailler comme d'habitude. S'il n'existe aucune connexion réseau active, la présence du

système de sécurité de votre machine est signalée simplement par l'icone dans la barre d'état système. Si vous cliquez sur l'icone, la fenêtre principale de l'application s'affiche à l'écran. Cette fenêtre vous permet d'examiner les informations sur le niveau de sécurité courant, et le cas échéant, de le modifier (pour de plus amples détails sur la fenêtre principale de l'application, reportez-vous au sous-chapitre 5.3 à la page 26). Le niveau Moyen est activé par défaut. Ce niveau permit de configurer votre système de sécurité par dialogues interposés. Dans la plupart des cas, vous n'aurez pas à configurer vous-même votre système : par défaut, les connexions sur le réseau sont autorisées pour les applications les plus fraisquement utilisées, strictement en fonction de leur type. Cependant, vous devrez parfois configurer manuellement votre système de sécurité. Prenons comme modèle l'exemple ci-dessous.

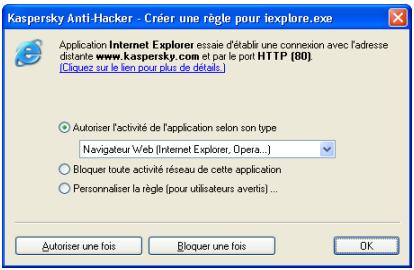

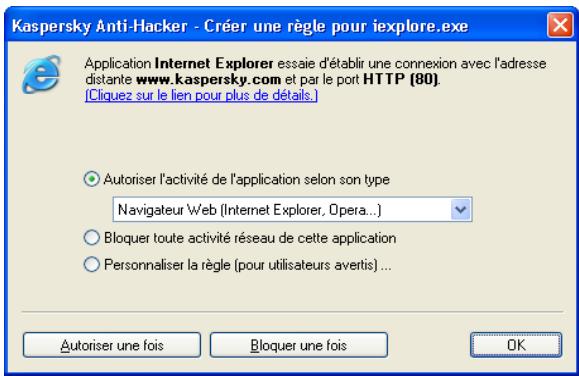

Tâche : Supposons que votre ordinateur est connecté à Internet ; vous lancez Microsoft Internet Explorer et entreprises www.kaspersky.com dans le champ adresse. Le message suivant s'affiche à l'écran : Créer une règle pour IEXPLORER.EXE (Figure 1).

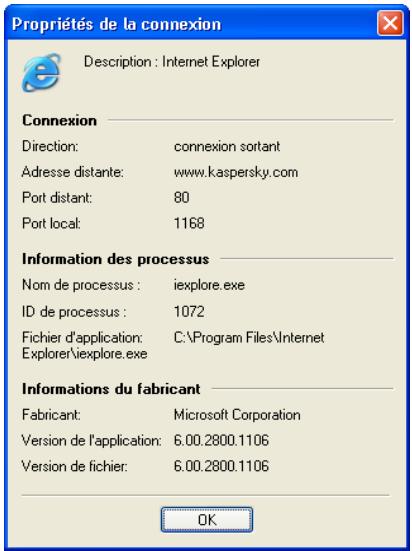

Dans la partie supérieure de la boîte de dialogue sont affichés l'icone de l'application concernée, son nom (ici, Microsoft Internet Explorer), l'adresse du site www.kaspersky.com, et le port utilisé pour établier la connexion. Pour examiner d'autres détails sur l'application, cliquez simplement sur le lien souligné (Figure 2).

La connexion réseau demandée ne sera pas établie avant d'avoir choisi comment:gérer l'activité de cette application. Pour ce faire, vous doivent au message sur l'écran.

Figure 1. Fenêtre interactive du système de sécurité

Figure 2. Informations obtenues sur la connexion

Procedez comme suit :

- Activez l'option Autoriser l'activité de cette application selon son type etCHOISSEZ Navigateur Web (IE, Netscape...) dans la liste déroulante ;

- Cliquez sur Ok.

Après cela, Kaspersky Anti-Hacker permettra à l'application Microsoft Internet Explorer d'étabrir la connexion. En outre, l'application sera autorisée à étabrir n'importe qu'elle autre connexion conforme à son type.

Vou aurez certainement remarqué les trois options offertes par la boîte de dialogue Créer une règle pour IEXPLORER.EXE :

- Autoriser l'activité de cette application selon son type (l'option可以选择 dans l'exemple précédent). Cette option ne permet que les communications reseau compatibles avec la catégorie d'application spécifique. Sélectionnez la catégorie souhaitée dans la liste déroulante.

Vou puez autoriser l'application à effectuer toutes les activités en seLECTIONnant Autoriser tout dans la liste déroulante.

- Bloquer toute activités réseau de cette application. Cette option empêche l'application spécifique de réaliser tout type d'activité sur le réseau, y compris l'opération décrite.

- Personnaliser la rège. Cette option permet de spécifique les opérations autorisées pour l'application. Activez cette option puis cliquez sur Ok pour afficher la fenêtre de l'assistant de règles. L'assistant de règles permet de définir les conditions d'autorisation d'une opération (pour de plus amples détails sur l'assistant de règles, reportez-vous au sous-chapitre 6.3.2 à la page 48).

Si vous ne savez pas qu'elle option désirir, Sélectionnez Autoriser une fois ou Bloquer une fois en bas de la boîte de dialogue. Vous pourrez ensuite observer le comportement de l'application et decide l'option souhaïée.

Si vous fermez la fenêtre interactive en cliquant sur × dans l'angle supérieur droit, l'opération en question sera bloquée pour cette fois.

Cette procédure par dialogues interposés vous permet donc de configurer de manière appropriée le système de sécurité de votre ordinateur.

Pour examiner la liste des règles définies, Sélectionnez Règes d'application dans le menu Service, ou cliquez sur dans la barre d'outils de la fenêtre principale.

Nous vous conseillons d'utiliser le mode de sécurité Moyenpendent les premières semaines, après avoir installé le logiciel. Le logiciel pourra ainsi configurer automatiquement la sécurité du système en fonction de vos réponses à plusieurs événements. Créez les règles permettant les opérations reseau standard.

Après une période d'apprentissage, vous pouvez basculer au niveau de sécurité Haut, et sécuriser votre ordinateur contre tout événement réseau non autorisé ou contre toute attaque de hackers. Gardez toutes à l'esprit que les nouvelles applications que vous installez seront par défaut interdites d'accès au réseau local et à Internet. Pour informer Kaspersky Anti-Hacker de ces nouvelles applications, vous devrez basculer de nouveau à Moyen ou définir manuellement les règles appropriées pour ces applications.

CHAPITRE 4. KASPERSKY ANTI -HACKER : PREVENTION DES ATTAQUES DE HACKERS

4.1. Principes de fonctionnement de Kaspersky Anti-Hacker

Kaspersky Anti-Hacker sécurise votre ordinateur contre les attaques provenant du réseau et protège vos données confidentielles. Pour ce faire, Kaspersky Anti-Hacker surveille toutes les opérations réseau sur votre ordinateur. Il existe deux formes de procédé sur le réseau :

- Au niveau des applications (opérations de haut niveau). Dans ce niveau, Kaspersky Anti-Hacker analyse l'activité des applications réseau, y compris des navigateurs Web, des programmes de messagerie, de transfert de fichiers et autres.

- Au niveau des paquets (opérations de bas niveau). Avec ce niveau, Kaspersky Anti-Hacker analyse les paquets de données envoyés ou reçus par votre carte réseau ou votre modem.

Vous utilisez Kaspersky Anti-Hacker pour creer des règles spéciales de filtrage pour les opérations réseau. Un certain filtrage est effectué automatiquement par le système de détction contre les intrusions, qui est capable de détecter des analyses de ports, des attaques DoS, etc., et de bloquer l'assailant. En outre, vous pouvez définir vos propres règles de filtrage pour renforcer la protection de votre machine.

Pour chaque type d'opération réseau, Kaspersky Anti-Hacker gère des listes séparées de règles.

- Règles d'application. Vous sélectionnez ici l'application souhaïette et autorisez les activités compatibles avec son type. Si besoin, vous pouvez définir un nombre quelconque de règles pour chaque application. Si une activités sur le réseau ne satisfaisant pas les conditions de la règle est

détestée sur votre machine, le programme vous en informé et vous permet de bloquer toute action non souhaitée (avec le niveau Moyen actifé). Pour définir la règle la plus simple possible pour une application donnée, Sélectionnez simplement son type dans la liste déroulante (pour de plus amples détails reportez-vous au sous-chapitre 6.3.2.1 à la page 48). Pour définir une règle plus complexe, spécifiez les services et les adresses distances qui seront autorisés pour cette application.

- Les règles de filtrage de paquets autorisent ou bloquent les paquets réseau envoyés ou reçus par votre machine. Ces règles examinent l'entête du paquet (protocole utilisé, numéro de port, adresse IP, etc.) puis prennant des décisions en fonction de ces données. Ces règles s'appliquent à toutes les applications réseau fonctionnant sur votre machine. Si vous créez par exemple une règle pour bloquer une certaine adresse IP, toutes les communications réseau avec cette adresse seront interdites.

La priorité des règles de filtrage de paquets est plus haute que celle des règles d'application, autrement dit, ces règles sont exécutées en premier lieu. Par exemple, si vous créez une règle pour bloquer tous les paquets entrants et sortants, l'exécution de cette règle annule l'application d'autres règles associées aux applications.

4.2. Niveau de sécurité

Le logiciel propose auCHOIS les niveaux de securite suivants :

- Autoriser tout : désactive le système de sécurité de votre machine. Quand ce niveau de sécurité est sélectionné, toute activités sur le réseau de votre machine est autorisée.

- Bas: permet l'activité sur le réseau de toutes les applications, sauf de celles explicitement interdites par des règles d'application définies par l'utilisateur.

- Moyen : vous informe de tous les événements du réseau en rapport avec vos applications et vous permet de configurer votre système de sécurité pour un rendement optimum. Si une application réseau sur votre ordinateur tente de connecter avec le réseau local ou Internet, le mode interactif sera activé. Les détails des applications et des opérations réseau seront affichés sur votre écran. En fonction de ces données, le logiciel vous offre le choix : autoriser ou bloquer pour cette fois l'évenement, bloquer complètement l'activité de cette application, autoriser l'activité de l'application en fonction de son type, ou définiir des

paramétres de communication réseau supplémentaires. En fonction de votre réseau, le logiciel creée une règle pour cette application qui sera par la suite appliquée de manière automatique.

- Haut: interdirit l'activité sur le réseau de toutes les applications, sauf de celles explicément autorisées par des règles d'application définies par l'utilisateur. Lorsque ce niveau de sécurité est activé, la fenêtre interactive du logiciel n'est pas affichée, et toutes les tentatives d'établissement de connexions non définies par des règles utilisateur sont bloquées.

Rappelez-vous que toutes les applications installées après avoir activé ce niveau de sécurité sont par défaut interdites d'accès à Internet ou au réseau local.

- Bloquer tout : désactive toute communication de votre ordinateur avec Internet ou un réseau local. Ce niveau équivalent à la situation où votre ordinateur se trouve physiquement déconnecté, et toutes les tentatives d'établissement de connexions via Internet ou le réseau local sont bloqués.

Lorsque vous activez les niveaux Haut, Moyen ou Bas, vous pouvez activer la sécurité supplémentaire Mode invisible (reportez-vous au sous-chapitre 5.3.3 à la page 31). Ce mode n'autorise que les activités pour lesquelles vous avez pris l'initiative. Tous les autres types d'activités (accès depuis l'extérieur dans votre machine, interrogation de celle-ci à l'aide de l'utilitaire ping, etc.) sont interdits, à moins d'être explicitement autorisés par les règles utilisateur.

En pratique, cela peut dire que l'ordinateur devient « invisible » de l'extérieur. Les hackers perdent leur cible de vue et toutes leurs tentatives de pénétrer dans votre ordinateur sont youées à l'éché. En outre, cette technique évite les attaques DoS (Refus de service) quel que soit leur type.

Par ailleurs, lorsque vous travaillerez sur le Web sous ce mode, vous ne percevez aucune contrepartie négative: Kaspersky Anti-Hacker autorise l'activité sur le réseau lorsque l'initiative provient de votre machine.

Attention! Le système de détction contre les intrusions est activé pour tous les niveaux de sécurité à l'exception de Autoriser tout. Mais vous pouvez si nécessaire le désactiver manuellement (reportez-vous au sous-chapitre 6.5.1 à la page 66).

4.3. Paramètres conseillés

Quels composants de Kaspersky Anti-Hacker utiliser, et quel niveau de sécurité désoirir ? La réponse dépend de la tâche que vous souhaitezaccomplir.

Tâche 1. Comment protégger vos données contre des attaques de l'extérieur par Internet ?

Les deux méthodes suivantes sont principalement utilisées par les hackers pour dérober ou endommager les données d'un utilisateur via Internet: déténération dans un ordinateur cible en profitant de défaillances logicielles de l'ordinateur, et infection d'un ordinateur cible à l'aide d'un cheval de Troie.

Si vous apprenez qu'il existe une défaillance dans une application installée dans votre machine, assurez-vous de créé une rècle de blocage pour cette application. Nous vous conseillons de créé une rècle de blocage complexe (reportez-vous au sous-chapitre 6.3.2.1 à la page 48) afin de prendre en compte cette défaillance.

Supposons que votre ordinateur est infecté par un cheval de Troie à travers une disquette ou par un message électronique, et que le programme malveillant tente de transmettre certaines données via Internet. Kaspersky Anti-Hacker sécurise facilement vos données en bloquant cette opération (niveau Haut), ou en vous informant de manière appropriée (niveau Moyen).

Attention! Kaspersky Anti-Hacker ne protège pas votre ordinateur contre les virus ou les logiciels malveillants.

Par exemple, un cheval de Troie peut utiliser le logiciel de messagerie standard de votre ordinateur pour transférer ailleurs vos données confidentielles. Dans cette situation, Kaspersky Anti-Hacker ne sera pas en mesure d'empêcher ses agissements. En outre, si votre ordinateur est infecté par un virus ou un programme malveillant, vos données pourront être simplement détrites et leur ordinateur doivent une source de virus. Dans ce cas, Kaspersky Anti-Hacker ne peut que prévenir partiellement des conséquences de l'infection. Pour protégger efficacement votre système contre les virus et les programmes malveillants, nous vous conseillons d'utiliser un logiciel antivirus personnel comme Kaspersky Anti-Virus Personal, combiné avec Kaspersky Anti-Hacker. Nous vous conseillons également la création de règles d'application, afin que les applications de l'ordinateur n'executent que les activités strictement prévues par leur type. Il est également conseillé d'utiliser la liste des règles d'application pour affecter ces types d'activités aux applications strictement associées aux opérations autorisées. Vous réduirez ainsi au minimum le risque d'opérations reseau non autorisées dans votre machine.

Supposons que vous observez que votre ordinateur est constamment attaqué par certaine machine distante.

Tâche 2. Comment bloquer des attaques provenant de certaines adresses Internet ?

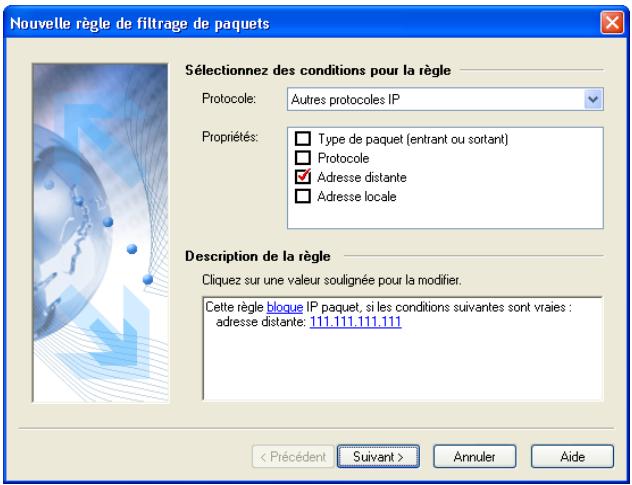

Vous pouvez interdire à votre ordinaire toute communication avec certaines adresses distantes en configurant des règes de filtrage de paquets appropriées. Par exemple, la Figure 3 vous montre la rège de blocage des communications avec l'adresse 111.111.111.111.

Pour éviter ce genre de situation, il est conseilé de laisser le système de détction contre les intrusions activé.

Figure 3. Règle de blocage des communications avec une adresse suspecte

Vou pousse par exemple utiliser Kaspersky Anti-Hacker pour bloquer l'affichage de bannières sur les pages Web. Pour ce faire, créez une règle de filtrage de paquets pour bloquer les communications avec les sites Web qui les transmettent habituèlement (par exemple, linkexchange.ru).

Supposons que vous craignez une attaque provenant du réseau local ou que vous souhaitez sécuriser vos données personnelles contre le vol.

Tâche 3. Surveillance des opérations sur le réseau local

L'ordinateur communique avec un réseau local au niveau du système d'exploitation. Par conséquent, il n'est pas toujours possible, d'identifier l'application concernée. Dans ce cas, la sécurisation de vos données passée par la création appropriée d'une rège de filtrage par paquets.

Pour simplifier la configuration du système de sécurité, Kaspersky Anti-Hacker préinstalle certaines règes de filtrage de paquets pour permettre les communications à travers le réseau local. Le réseau local est autorisé par défaut. Vous pouvez cependant redéfinir ces règles de filtrage, afin de bloquer complètement l'accès au réseau local, ou au contraire de le réserver à certains postes uniquement.

CHAPITRE 5. EXECUTION DU LOGICIEL

5.1. Demarrage du logiciel

Kaspersky Anti-Hacker commence à protégé votre ordinateur aussitôt après l'ouverture d'une session de travail. Si vous quittez le logiciel, vous pouvez le lancer à nouveau manuellement.

Pour lancer Kaspersky Anti-Hacker, procédez comme suit :

- Dans la barre des tâches du bureau de Windows, cliquez sur Demarrer et choisissez Programmes Kaspersky Anti-Hacker Kaspersky Anti-Hacker.

- Cliquez sur l'icone dans la barre d'etat système avec le bouton gauche de la souris, ou encore, cliquez avec le bouton droit sur l'icone et selectionnez Ouvrir Kaspersky Anti-Hacker... dans le menu contextual presenté à l'écran.

La fenêtre principale de Kaspersky Anti-Hacker s'affiche à l'écran (reportez-vous au sous-chapitre 5.3 à la page 26).

Vous pouvez également lancer le logiciel directement à partir de son repertoire. Ouvrez l'explorateur de Windows et cherchez le repertoire de Kaspersky Anti-Hacker (le chemin d'accès par défaut est C:\Program Files\Kaspersky Lab\Kaspersky Anti-Hacker). Double-cliquez sur le fichier KAVPF.exe situé sous ce repertoire.

5.2. Menu Système

Après son démarrage, le logiciel affiche l'icone dans la barre d'état système.

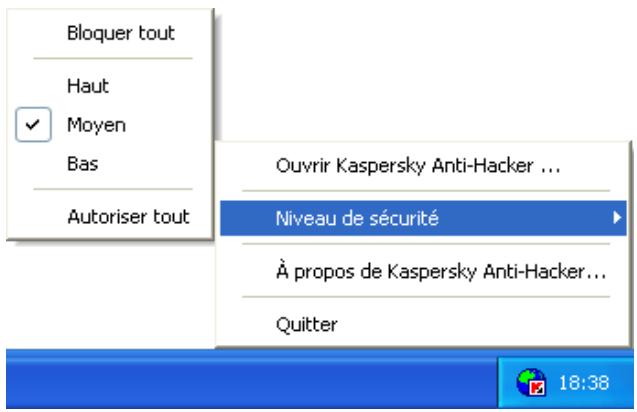

Cliquez sur cette icône avec le bouton droit pour afficher le menu contextual (Figure 4) qui contient les commandes suivantes :

Tableau 1

| Menu →commands | Usage (Cette commande...) |

| Ouvrir Kaspersky Anti-Hacker... | ouvre la fenêtre principale de l'application. |

| Niveau de sécurité | bascule vers un autre niveau de sécurité: Bloquer tout, Haut, Moyen, Bas, Autoriser tout. Pour de plus amples détails sur les niveaux de sécurité, reportez-vous au sous-chapitre 4.2 à la page 20. |

| À propos de Kaspersky Anti-Hacker... | Affiche les détails du logiciel et des informations sur les clés utilisées. |

| Quitter | Décharge le logiciel de la mémoire de l'ordinateur. |

Figure 4. Menu contextual

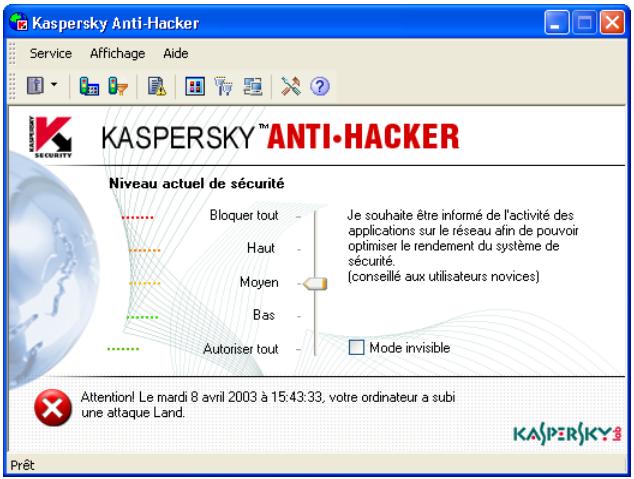

5.3. Fenêtre principale

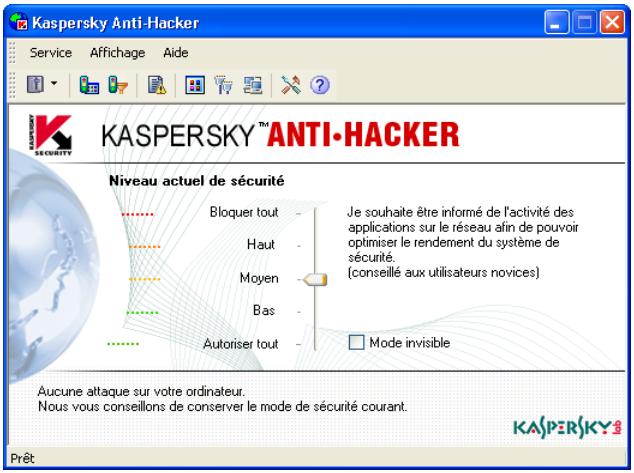

Au démarrage de l'application, la fenêtre principale s'affiche à l'écran (Figure 5). La fenêtre principale de Kaspersky Anti-Hacker permet de sélectionner le niveau

de sécurité, d'examiner l'etat courant de votre système de sécurité, de modifier les paramètres de filtrage de paquets et d'examiner ou de configurer les journaux historiques.

Figure 5. La fenêtre principale de Kaspersky Anti-Hacker

La fenêtre principale de Kaspersky Anti-Hacker est composée des éléments suivants :

- Le menu;

La barre d'outils ;

L'espace de travail ;

La barred'etat.

5.3.1. Menus

Sur la partie supérieure de la fenêtre principale figure une barre de menus. Vous pouvez la faire glisser à l'aide de votre souris et la placer n'importe où à l'intérieur ou à l'extérieur de la fenêtre principale.

Certaines commandes de menu peuvent également être activées à l'aide des boutons correspondants de la barre d'outils. Pour de plus amples détails sur les

fonctions associées aux boutons de la barre d'outils et aux commandes de menus, reportez-vous au sous-chapitre 5.3.2 à la page 30.

Tableau 2

| Menu →commande | Usage (Cette commande...) |

| Service → Règles d'application | Oùuvre la fenêtre de règles d'application. |

| Service → Règles de filtrage de paquets | Oùuvre la boîte de dialogue Règles de filtrage de paquets. |

| Service → Niveau de sécurité | Sélectionne le niveau de sécurité nécessaire: • Bloquer tout • Haut • Moyen • Bas • Autoriser tout Vou陏vez également sélectionner le niveau de sécurité souhaité à l'aide des options représentes dans l'espace de travail. Pour de plus amples détails, reportez-vous au sous-chapitre 4.2 à la page 20. |

| Service → Paramètres | Oùuvre une fenêtre permettant de configurer les journaux historiques de sécurité, le démarrage du système de sécurité et les paramètres de détention des attaques. |

| Service → Quitter | Décharge le logiciel de la mémoire de l'ordinateur. |

| Affichage → Barres d'outils | Permet de désir parmi les options d'interface suivantes: • Barre d'outils Standard: affiche ou masque la barre d'outils Standard • Personaliser: affiche une boîte de dialogue permettant de personneliser l'interface graphique du logiciel |

| Affichage → Barre d'état | Affiche ou masque la barre d'état. |

| Affichage → Journaux | Ouvre la fenêtre du journal pour: • Sécurité • Activité des applications • Filtrage de paquets |

| Affichage → Afficher | Ouvre des boîtes d'information avec les détails du système. • Applications actives: répertorie les applications réseau en exécution • Ports ouverts: répertorie les ports ouverts de votre machine; • Connexions établies: la liste des connexions établies. |

| Aide → À propos de Kaspersky Anti-Hacker... | Ouvre les détails du logiciel et des informations sur les clés utilisées. |

| Aide → Kaspersky Anti-Hacker sur le Web | Ouvre la page Web officielle de Kaspersky Lab |

| Aide → Installer une clé de licence... | Ajoute une nouvelle clé de licence pour Kaspersky Anti-Hacker. |

5.3.2. Barre d'outils

La barre d'outils du logiciel se trouve sous la barre de menus. Si besoin, vous pouvez la faire glisser à l'aide de votre souris et la placer n'importe où à l'intérieur ou à l'extérieur de la fenêtre principale.

La barre d'outils contient des boutons. Enclinquent sur les outils, il est possible de lancer plusieurs commandes. Vous pouvez également masquer ou afficher la barre d'outils en selectionnant la commande Standard du sous-menu Barres d'outils du menu Affichage. Vous pouvez enfin ajouter ou supprimer des boutons de la barre d'outils (reportez-vous au sous-chapitre 5.6 à la page 33).

Tableau 3

| Bouton | Menu → Commande | Usage (Ce bouton...) |

| Service → Niveau de sécurité | Sélectionne le niveau de sécurité nécessaire : • Bloquer tout • Haut • Moyen • Bas • Autoriser tout Pour de plus amples détails, reportez-vous au sous-chapitre 4.2 à la page 20. | |

| Service → Règles d'application | Ouvre la fenêtre de règles d'application. | |

| Service → Règles de filtrage de paquets | Ouvre la boîte de dialogue Règles de filtrage de paquets. | |

| Affichage → Journaux → Sécurité | Ouvre la fenêtre du journal Sécurité. | |

| Affichage → Afficher → Applications actives | Répertorie les applications réseau en exécution. | |

| Affichage → Afficher → Ports ouverts | Répertorie les ports ouverts de votre machine. | |

| Affichage → Afficher → Connexions établies | Affiche la liste des connexions établies. | |

| Service → Paramètres | Ouvre une fenêtre permettant de configurer les journaux historiques de sécurité, le démarrage du système de sécurité et les paramètres de détention des attaques. | |

| Aide → Rubriques de l'aide... | Ouvre les rubriques de l'aide. |

5.3.3. Espace de travail

L'espace de travail de la fenêtre principale contient une échelle de sécurité et des informations sur l'état courant de votre système de sécurité.

L'échelle de sécurité vous permet de selectionner l'un des niveaux de sécurité suivants :

- Bloquer tout

Haut

Moyen - Bas

Autoriser tout

Vouss pouvez basculer vers un autre niveau de sécurité en faisant glisser le curseur le long de l'échelle. Une description détaillée du niveau de sécurité associé apparait sur la droite du curseur (pour de plus amples détails reportez-vous au sous-chapitre 4.2 à la page 20) et les nouveaux paramètres sont appliqués immédiatement.

Lorsque vous activez les niveaux Haut, Moyen ou Bas, vous pouvez activer la sécurité supplémentaire Mode invisible (reportez-vous au sous-chapitre 4.2 à la page 20).

En dessous de l'échelle figurent des détails sur la dernière attaque de hackers détectée par le logiciel. Les informations indiquent la date et l'heure, le type et l'adresse de l'ordinateur source de l'attaque.

5.3.4. Barre d'etat

Sur la partie inférieure de la fenêtre principale figure la barre d'objet. Elle affiche des astuces sur l'élement actuellément sélectionné dans la fenêtre principale. Vous pouvez également masquer ou afficher la barre en sélectionnant la commande Barre d'objet du menu Affichage.

5.4. Menu contextuel des boîtes de dialogue

Les menus contextuels permettent d'exécuter des commandes associées à une boîte de dialogue en particulier.

Pour afficher le menu contextuel de la boîte de dialogue, cliquez à l'intérieur avec le bouton droit de la souris.

5.5. Assistant de règles

L'assistant: L'assistant est générale, qui est générale et constitutifs.

- Terminé: applique les paramètres définis et creée la rège.

Annuler:annule la procedure. - Suivant >: passer à l'étape suivante de l'assistant.

- <Préçédent: revient à l'étape précédente de l'assistant.

Aide: affiche les rubriques de l'aide.

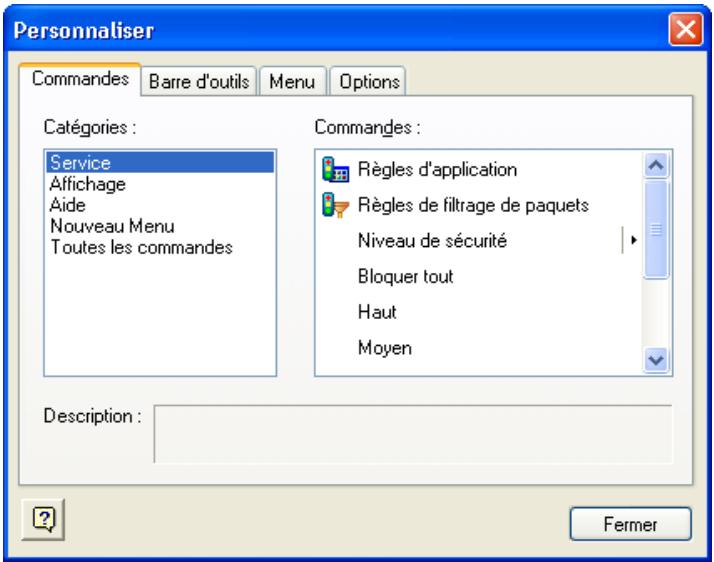

5.6. Modification et enregistrement des paramètres de l'interface

Pour modifier les paramètres de l'interface, Sélectionnez Personnel dans le sous-menue Barres d'outils du menu Affichage.

La boîte de dialogue Personnel s'affiche à l'écran (Figure 6).

Figure 6. Boite de dialogue Personaliser

Pour modifier l'interface, nous vous conseillons d'organiser votre écran pour que la boîte de dialogue Personneliser ne recouvre pas la barre de menus et la barre d'outils de la fenêtre principale.

Utilisez l'onglet Commandes pour modifier la presentation des menus et barres d'outils de la fenêtre principale. Pour ajouter une nouvelle commande, faites glisser la commande souhaitation dans la liste vers la barre de menus ou vers la barre d'outils. Pour supprimer une commande de la barre de menus ou de la barre d'outils, faites-la glisser en dehors de la fenêtre principale.

Les onglets Barre d'outils et Menu permettent de rétabir l'apparce originale de votre barre d'outils et de vos menus, respectivement.

L'onglet Options permet d'activer ou désactiver les info-bulles des boutons de la barre d'outils, deCHOISIR leur taille et de définiRr la presentation de votre barre de menus.

Si besoin, vous pouvez modifier les titres des commandes de menu et des boutons, afficher les boutons sous forme d'image, ou de texte.

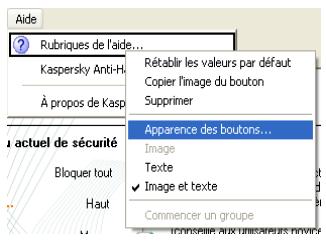

Pour modifier le titre ou les autres propriétés d'une commande ou d'un bouton, procédez comme suit :

- Ouvrez la boîte de dialogue Personnel et Sélectionnez la commande (ou le bouton) souhaitée dans la fenêtre principale.

-

Cliquez avec le bouton droit de la souris. Sélectionnez la commande souhaïée dans le menu contextual à l'écran :

-

Supprimer: supprime le bouton ou la commande de menu sélectionné(e).

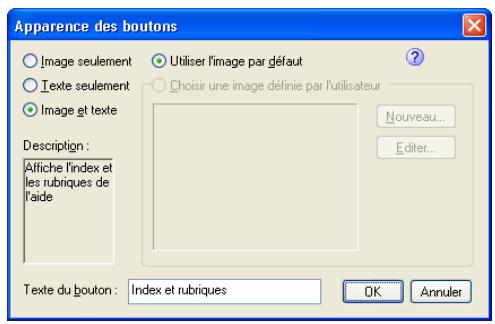

- Apparance des boutons: permet de modifier le libellé. Une boîte de dialogue avec le même libellé s'affiche à l'écran. Modifiez le libellé du bouton ou de la commande de menu dans le champ Texte du bouton (Figure 7). Cliquez sur Ok.

- Image : affiche le bouton ou la commande de menu sous forme d'image.

- Texte : affiche le bouton ou la commande de menu sous forme de texte.

- Image et texte : affiche la commande de menu ou le bouton avec une image et du texte.

- Commencer un groupe : insère un séparateur juste avant la commande de menu (ou le bouton) SéLECTIONNée.

Figure 7. Modification des propriétés de commandes

Les paramètres de la nouvelle interface sont enregistrés automatiquement et appliqués immédiatement après les modifications. Ces modifications seront conservées pour toutes les sessions ultérieures avec l'application.

5.7. Quitter l'application

Pour décharger l'application de la mémoire de l'ordinateur, Sélectionnez Quitter dans le menu contextuel de l'application ou dans le menu Service de la fenêtre principale. Vous pouvez également fermer la fenêtre principale en cliquant sur × dans l'angle supérieur droit de la fenêtre.

Cependant, si la case Afficher l'icone de l'application dans la barre d'etat système est cochée, le historiel n'est pas déchargé de la mémoire de l'ordinateur lorsque vous fermez la fenêtre principale de l'application. Cette case est cochée par défaut, mais vous pouvez la désactiver le cas échéant (reportez-vous au sous-chapitre 6.1.1 à la page 37). En plaçant l'icone dans la barre d'etat système, le historiel signale sa présence dans la mémoire de l'ordinateur.

CHAPITRE 6. ACTIVATION ET DEFINITION DES PARAMETRES DU SYSTEME DE SECURITE

6.1. Activation du système de sécurité et selection du niveau de sécurité

6.1.1. Activation du système de sécurité

Votre système de sécurité est activé aussitôt après l'installation de Kaspersky Anti-Hacker et le redémarrage de l'ordinateur. Àpres son démarrage, le logiciel affiche l'icone dans la barre d'état système. Par défaut, le logiciel applique le niveau Moyen et si une application de votre ordinateur tente de connecter avec le réseau local ou Internet, le mode interactif est activé. Le détaill des applications et des opérations réseau estprésenté à l'écran. En fonction de ces données, le logiciel vous offre le choix : autoriser ou bloquer pour cette fois l'événement, bloquer complètement toute activités de l'application, autoriser l'activité de l'application en fonction de son type, ou définir une règle complexe pour cet événement. En fonction de votre réseau, le logiciel crée une règle pour cette application qui sera par la suite appliquée de manière automatique.

Kaspersky Anti-Hacker commence à protéger votre ordinaire aussitôt après l'ouverture d'une session de travail. Vous pouvez cependant paramétrer le logiciel pour que la sécurité soit activée juste après le démarrage du système d'exploitation Windows.

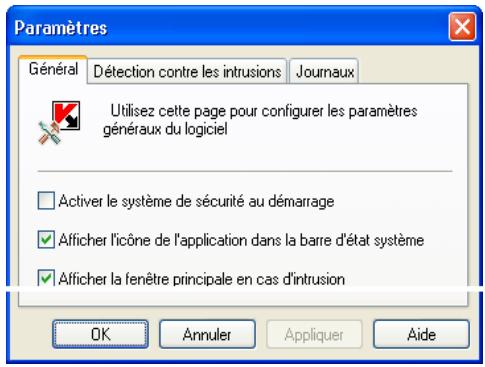

Pour lancer et activer Kaspersky Anti-Hacker immédiatement après le démarrage du système d'exploitation, procédez comme suit :

- Sélectionnéz Paramètres dans le menu Service.

- Dans l'onglet Général de la boîte de dialogue Paramètres (Figure 8), cochez la case Activer le système de sécurité au démarrage. Dans ce cas, le logiciel est lancé avec les paramètres utilisateur immédiatement après le démarrage du système d'exploitation, mais la journalisation restera cependant désactivée. Si le logiciel utilise le niveau Moyen, toutes les communications réseau seront automatiquement autorisées jusqu'à ce que vous ouvriez une session sur le poste de travail, parce que la fenêtre interactive ne peut pas être affichée sans la présence d'un utilisateur dans le système. Dans l'intervalle, les niveaux Bas ou Autoriser tout, autoriseront les communications réseau inconnues, tandis que les autres niveaux sécurité les bloqueront.

Supposons que votre ordinateur est connecté à un réseau local et que vous activez le logiciel pour qu'il lance le système de sécurité juste après le démarrage du système d'exploitation. Par ailleurs, vous avez bloqué tout le traffic du réseau avec le niveau de sécurité Bloquer tout, ou avec une règle de filtrage de paquets applicable pour tous les niveaux de sécurité (à l'exception du niveau Autoriser tout). Dans ce cas, vous attendrez plus longtemps que d'habitude avant de vous connecter au système, et une fois connecté, vous découvert que le réseau local n'est pas disponible.

Figure 8. Boite de dialogue Paramètres

Vous pouvez modifier l'affection du bouton × dans l'angle supérieur droit de la fenetre principale. Par défaut, ce bouton permet de réduire la fenêtre principale à

une icône dans la barre d'été système, en conservant le logiciel dans la mémoire de l'ordinateur.

Pour modifier l'affection du bouton × pour qu'il décharge le logiciel de la mémoire de l'ordinateur lors de la fermeture de la fenêtre principale, procédez comme suit:

- Sélectionnez Paramétres dans le menu Service.

- Dans l'onglet Général de la boîte de dialogue Paramètres (Figure 8) annulez la coche de la case Afficher l'icone de l'application dans la barre d'état système.

Par défaut, si le logiciel détecte une attaque contre votre machine, la fenêtre principale s'ouvre en affichtant un message associé.

Pour désactiver l'affichage de la fenêtre principale chaque fois qu'une intrusion est détectée, procédez comme suit :

- Sélectionnez Paramétres dans le menu Service.

- Dans l'onglet Général de la boîte de dialogue Paramètres (Figure 8) annulez la coche de la case Afficher la fenêtre principale en cas d'intrusion.

6.1.2. Sélection du niveau de sécurité

Vous pouvez modifier le niveau de sécurité en faisant glisser le curseur le long de l'échelle dans la fenêtre principale de l'application, ou en selectionnant la commande Niveau de sécurité dans le menu Service. Vous pouvez également selectionner la commande correspondante du menu Système.

You pouvez basculer vers l'un des niveaux de sécurité suivants :

- Bloquer tout

Haut

Moyen

Bas

Autoriser tout

Lorsque l'un des niveaux Haut, Moyen ou Bas est activé, vous pouvez en plus cocher la case correspondante au mode de sécurité Mode invisible.

Les niveaux de sécurité sont appliqués aussitôt après leur sélection par l'utilisateur.

Pour de plus amples détails sur les niveaux de sécurité disponibles, reportez-vous au sous-chapitre 4.2 à la page 20.

6.1.3. Avertissement d'événement réseau

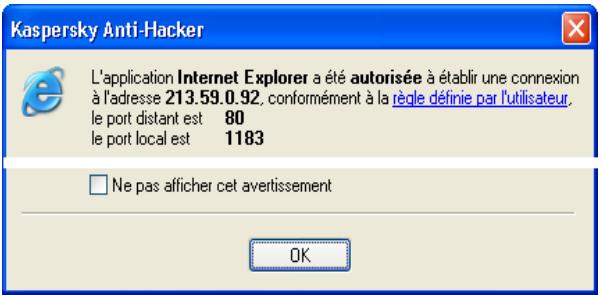

Si vous cochez la case Afficher l'advertisement après avoir créé une règle (reportez-vous au sous-chapitre 6.3.2.3 à la page 57, et au sous-chapitre 6.4.2.2 à la page 65), le logiciel affichera le message associé à chaque exécution de la règle (Figure 9).

Reportez-vous à la Figure 9 pour un exemple de message représenté lors de l'application de la règle de filtrage de paquets appropriée. Le message donne la description des adresses distante et locale associées ainsi que les ports utilisés.

You pouvez examiner la règle de filtrage correspondante en cliquant sur le lien.

Vou puez également désactiver les avertissements ultérieurs pour ce même événement. Pour ce faire, cochez la case Ne pas afficher cet avertissement.

Figure 9. Exemple d'ajretissement de Kaspersky Anti-Hacker

Lors de la création d'une règle, cochez la case Enregistrer l'événement si vous souhaitez enregistrer l'événement correspondant.

6.1.4. Fenêtre interactive (niveau de sécurité Moyen)

La fenêtre interactive (Figure 10) est affichée chaque fois que le logiciel détecte un événement inconnu et que le mode de sécurité Moyen est selectionné.

Sur la partie supérieure de la boîte de dialogue figure le nom de l'application qui demande la connexion avec une machine distante, ainsi que l'adresse et les numérores de port de cette machine. Vous pouvez si besoin obtenir des détails sur la connexion demandée en cliquant sur le lien ...détails.

Pour autoriser ou bloquer cette opération concrète, cliquez sur Autoriser une fois ou Bloquer une fois, respectivement.

Figure 10. Exemple de fenêtre interactive

Si vous fermez la fenêtre interactive en cliquant sur X dans l'angle supérieur droit, l'opération en question sera bloquée pour cette fois.

Pour définiir une règle permettant de contrôle par la suite les événements généres par cette application, choisissez l'une des actions répertoriées et cliquez sur Ok. Ce faisant, la nouvelle règle sera ajoutée à votre liste de règles d'application.

- Autoriser l'activité de cette application selon son type. Cette action autorise uniquement les communications reseau compatibles avec la catégorie d'application specifiée. Sélectionnez le type souhaité dans la liste déroulante (pour de plus amples détails, reportez-vous au sous-chapitre 6.3.2.1 à la page 48).

- Désactiver toute activités réseau de l'application. Cette action empêche l'application spécifique de réaliser tout type d'activité sur le réseau, y compris l'opération spécifique.

- Personnelier la règle... - Cette action permet de spécifique les opérations autorisées pour l'application. Si vous désissez cette option puis cliquez sur Ok, la boîte de dialogue de l'assistant de règles s'affiche à l'écran (pour de plus amples détails sur l'assistant, reportez-vous au sous-chapitre 6.3.2 à la page 48).

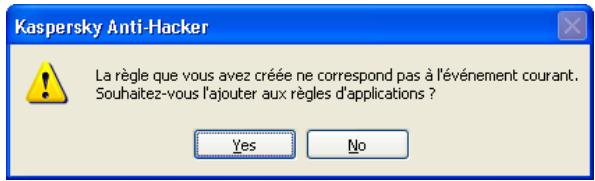

Si vous créez une règle qui ne correspond pas à l'événement décrit, le message correspondant s'affiche à l'écran (Figure 11). Vous pouvez ensuite cliquer sur Oui pour ajouter la nouvelle règle à la liste, ou sur Non, en cas d'erreur. Dans les deux cas, l'application vous invite à selectionner une autre option dans la liste de la fenêtre interactive.

Figure 11. La règle que vous avez créé ne correspond pas à l'évenement courant

Remarque: si de nombreux logiciels dans votre ordinateur tentent d'effectuer pendant une courte période de temps des opérations réseau non prévues par les règles utiliser, il se forme une queue de requêtes de création de règles. Ces requêtes afficheront à tour de role la fenêtre interactive. Vous doivent alors définir la réponse du logiciel aux actions de la première des applications, puis à celles de la seconde, et ainsi de suite. Toutes les applications de la queue resteront en attente de votre décision.

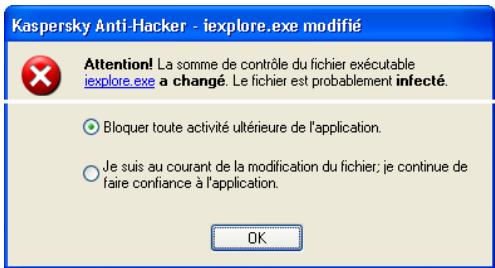

6.1.5. Avertissement de remplacement d'un module executable

Kaspersky Anti-Hacker protège vos applications réseau contre les tentatives non autorisées de remplacement de ses propres fichiers exécutables originaux. Lorsqu'une tentative de remplacement est détectée, Kaspersky Anti-Hacker affiche l'advertissement approprié (Figure 12).

You've already got the right to choose parmi the options suivantes :

- Bloquer toute activité ultérieure de l'application : toute opération réseau ultérieure est bloquée pour cette application. La règle de blocage appropriée sera ajoutée en début de liste et toutes les autres règles d'application seront désactivées. Nous vous conseillons de lancer votre logiciel antivirus afin d'analyser la présence d'un virus dans cette application, de la récapuérer depuis un copie de sauvégarde ou de la réinstaller directement. Ensuite, supprimez la règle de blocage, puis réactivez les autres règles dans la liste des règles d'application. Si Kaspersky Anti-Hacker affiche à nouveau le message indiquant que le module exécutable a été remplaced,CHOISSEZ l'options ci-dessous.

- Je suis au courant de la modification du fichier; je continue de faire confiance à l'application : toutes les règles utilisateur disponibles pour l'application seront également valables pour le fichier modifié.

Cliquez sur OK.

Figure 12. Avertissement de remplacement d'un module exécutable

6.2. Comment réagit l'application en cas d'attaque ?

Lorsque le système de sécurité detecte une attaque de hacker contre votre machine, il affiche la fenêtre principale de l'application (si la case Afficher la fenêtre principale en cas d'intrusion est cochée. Reportez-vous au souschapitre 6.1.1 à la page 37). Dans cette éventualité, assurez-vous de dire soignement les détails sur l'attaque au bas de la fenêtre; le logiciel indique la date, l'heure et le type d'attaque (Figure 13).

Une telle attaque est bloquée. Le logiciel Bloque également la machine de l'assailant pendant la durée définie dans les paramètres (reportez-vous au sous-chapitre 6.5 à la page 66).

Figure 13. Exemple de message de détction d'attaque

Supposons que vous observez que votre ordinateur est constamment attaqué par une certaine machine distante. Vous pouvez interdre à votre ordinateur toute communication avec certaines adresses distances en configurant des règles de filtrage de paquets appropriées (reportez-vous au sous-chapitre 6.4 à la page 58).

En cas d'attaques féquentes en provenance d'une certaine adresse distante, nous vous conseillons de basculer vers le niveau de sécurité Bloquer tout et d'en informer votre administrateur système ou votre fournisseur Internet.

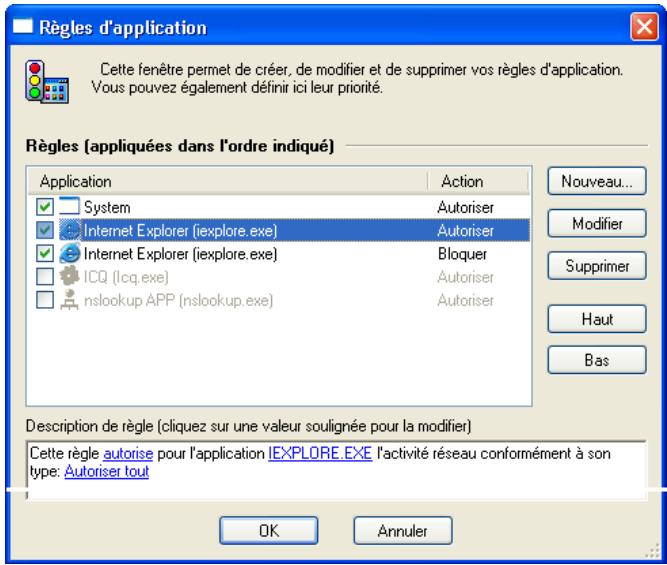

6.3. Personalisation des règes d'application

6.3.1. Utilisation de la liste de règles

Pour afficher la liste des règles d'application sur votre écran,

Sélectionnez Régles d'application dans le menu Service.

La boîte de dialogue Règles d'application s'affiche à l'écran (Figure 14).

Figure 14. Boite de dialogue Régles d'application

Dans la partie supérieure de la boîte de dialogue se trouve la liste des règles d'application. La colonne Application contient les iconônes et les noms des applications associées ainsi qu'une case permettant d'activer ou de désactiver les règles. La colonne Action contient les détails des actions effectuees par la règle correspondante : Autoriser pour les règles permettant certains événements, et Bloquer pour celles qui au contraire les bloquent.

Les règles sont classées en fonction de leur priorité. La rège en début de liste sera appliquée la première, et uniquement alors, le logiciel appliquera la seconde, et ainsi de suite. Si une application tente d'exécuter une opération reseau, le logiciel parcours la liste au complet à la recherche d'une rège correspondant à ce type d'opération. Si aucune rège correspondante n'est reconnaue, l'action par défaut est alors appliquée (reportez-vous au souschapitre 4.2 à la page 20). Par conséquent, si vous souhaitez bloquer certaines opérations uniquement pour une application, vous doivent creer deux règes : la première rège spécifiera que cette application pourra exécuter, tandis que la seconde bloquera toutes les autres opérations. En outre, la première rège doit figurer avant la seconde dans la liste des règles. En procédant ainsi, lorsque votre application tentera d'exécuter une opération autorisée, Kaspersky Anti-Hacker retrouvera la rège qui l'y autorise au cours de sa recherche dans la liste des règles. Si l'opération n'est pas désirée, Kaspersky Anti-Hacker appliquera en revanche la seconde rège, qui bloque toutes les opérations de cette application.

Par exemple, la Figure 14, la troisième règle d'application bloque l'accès Internet de l'application MS Internet Explorer, mais la seconde l'autorise à communiquer par Internet en utilisant le protocole HTTP. Dans la mesure où la seconde règle possède une priorité plus élevé que la troisième, MS Internet Explorer est autorisé à communiquer avec des serveurs HTTP distants (et uniquement avec eux).

Rappelez-vous que seules les règles dont les cases sont cochées sont exécutées. Par exemple, dans la Figure 14 les cases des quatrième et cinquième règles ne sont pas cochées.

Pour activer ou désactiver une règle d'application,

Activez ou désactivez la case correspondante dans la liste des règles d'application.

À droite de la liste de règles se trouvent les boutons suivants :

- Nouveau... - permet de creator une nouvelle règle. Si vous cliquez sur ce bouton, la boîte de dialogue de l'assistant de règles d'application s'affiche à l'écran.

- Modifier : permet de modifier la règle sélectionnée. Si vous cliquez sur ce bouton, la boîte de dialogue de l'assistant de règles d'application s'affiche à l'écran.

-

Supprimer : supprime la règle sélectionnée de la liste.

-

Haut: déplace la règle SéLECTIONNée une ligne vers le haut, ce qui augmente sa priorité.

- Bas : déplace la règle sélectionnée une ligne vers le bas, ce qui diminue sa priorité.

Pour modifier une règle sélectionnée dans la liste, vous pouvez également utiliser la touche

Vou puez égarlement modifier la liste à partir du menu contextual, qui comprend les commandes suivantes :

- Modifier : permet de modifier la règle sélectionnée.

- Supprimer : supprime la règle sélectionnée de la liste.

- Dupliquer la rège : creée une copie de la rège sélectionnée. La copie sera placée juste après la rège sélectionnée.

En dessous de la liste, la section Description de la rège contient les détails de la rège séLECTIONnée dans la section supérieure. comme la même section se retrouve dans les dialogues de l'assistant de règes, nous allons en parler ici avec un peu plus de détaill.

La description de la règle contient du texte en noir qui n'est pas modifiable, et du texte en bleu qu'il faut replacer par les valeurs appropriées. Lorsque certains paramètres sont réalisés en gras, cela peut dire que leur valeur est essentielle pour la règle.

Pour saisir ou modifier la valeur requise dans la description de la règle,

- Cliquez sur le lien souligné approprié dans la section Description de la règle.

- Dans la boîte de dialogue qui s'affiche à l'écran, Sélectionnez la valeur souhaitée (pour de plus amples détails, reportez-vous aux sous-chapitres suivants).

Sur la partie inférieure de la boîte de dialogue Règles d'application se trouvent les boutons suivants :

- Ok: reférer la boîte de dialogue et enregistrre les modifications apportées.

- Annuler : referme la boîte de dialogue sans enregistrer les modifications.

Toutes les modifications apportées à la liste sont appliquées immédiatement après leur enregistrement.

6.3.2.Ajout d'une nouvelle règle

Pour lancer l'assistant de règles d'application:

Cliquez sur Nouveau... dans la boîte de dialogue Règles d'application (Figure 14).

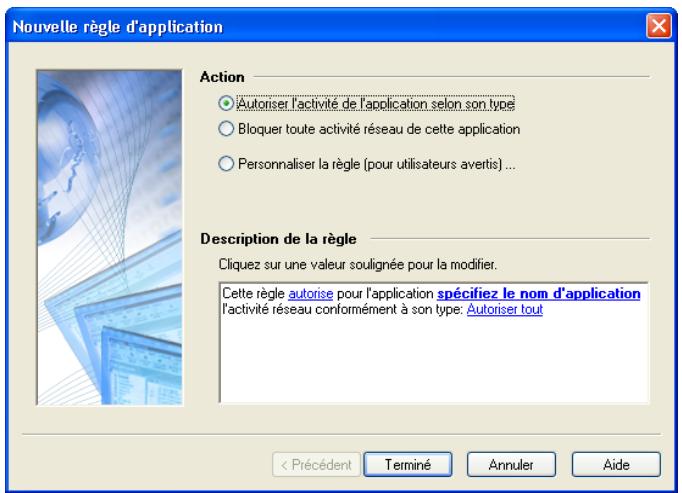

6.3.2.1. Étape 1. Personnalisation de la règle

Lorsque vous lancez l'assistant, une boîte de dialogue comme celle de la Figure 15 s'affiche à l'écran.

Figure 15. La première boîte de dialogue de l'assistant de règles d'application

La liste Action vous donne le choix entre les trois options suivantes :

Action

Autoriser l'activité de l'application selon son type.

- Désactiver toute activité réseau de l'application.

- Personnaliser la règle.

Description de la regle

Cliquez sur une valeur soulignee pour la modifier.

Cette rege autorise pour l'application IEXPLORE EXE l'activité réseau conformément à son type: Navigateur Web (Internet Explorer, Opera...)

Cliquez sur une valeur soulignee pour la modifier.

Cette rege bloque pour l'application IEXPLORE.EXE toute activités reseau

Cliquez sur une valeur soulignee pour la modifier.

Cette règle bloque pour l'application IEXPLORE EXE l'établissement des connexions vers un ordinateur distant via le protocole TCP

Si vous sélectionnez Personnelier la règle, la boîte de dialogue suivante de l'assistant peut vous suggérer de définir des paramètres supplémentaires.

- Type d'application Internet (client ou serveur)

- Protocole

- Adresse distante

- Port distant

Port local

Pour creer une règle autorisant l'activité de l'application selon son type:

- Sélectionnez Autoriser l'activité de l'application selon son type dans la liste d'options de la section Action.

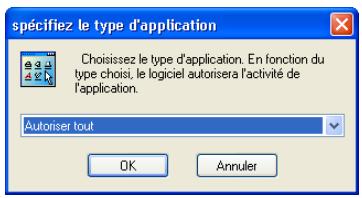

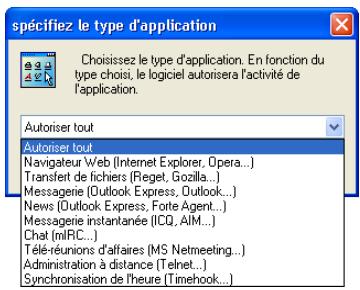

- Cliquez sur le lien spécifiez le nom d'application dans la section Description de la règle. Spécifiez le nom de l'application requise dans la boîte de dialogue Spécifier le type d'application sur l'écran.

- Définissez le type d'application en cliquant sur le lien approprié dans la section Description de la rège. La valeur par défaut est Autoriser tout ce qui n'impose aucune limitation aux privilèges de l'application. Pour modifier cette valeur, cliquez sur l'application et Sélectionnez une autre valeur dans la liste déroulante de la boîte de

dialogue Spécifier le type d'application (Figure 16). Cliquez ensuite sur Ok.

- Navigateur Web : pour Internet Explorer, Netscape Navigator et d'autres navigateurs Web. Autorise les communications via les protocôtes HTTP, HTTPS, FTP et les serveurs proxy.

- Transfert de fichiers : pour des logiciels comme Reget, Mozilla et similaires. Autorise les communications via les protocôtes HTTP, HTTPS, FTP, TFTP et les serveurs proxy standard.

- Messagerie : pour MS Outlook, MS Outlook Express, the Bat et autres logiciels de messagerie. Autorise les communications via les protocoles SMTP, NNTP, POP3, IMAP4.

- News : pour les logiciels Forte Agent et autres. Autorise les communications via les protocoles SMTP et NNTP.

- Messagerie instantanée : pour des logiciels de chat comme ICQ, AIM et d'autres. Autorise les communications via le serveur proxy standard ainsi que les connexions directes ordinateur à ordinateur.

- Internet Relay Chat: pour des logiciels comme mIRC et similaires. Autorise l'authentication standard de l'utilisateur sur des reseaux IRC et l'accès aux ports des serveur IRC.

- Télé-reunions d'affaires: pour MS NetMeeting et autres logicielssemblables. Autorise les communications via les protocoles HTTP et HTTPS et les serveurs proxy standard. Cette catégorie prend également en charge les communications avec le réseau local (LDAP et autres).

- Administration à distance: pour Telnet, etc. Autorise les communications via les protocôles Telnet et SSH.

- Synchronisation de l'heure: pour des logiciels comme Timehook et similaires. Autorise les connexions aux serveurs de date et heures.

Figure 16. Sélection du type d'application

Pour bloquer toutes communications de l'application avec le réseau,

- Sélectionnez Désactiver toute activités de l'application dans la liste des options de la section Action.

- Cliquez sur le lien spécifiez le nom d'application dans la section Description de la règle. Spécifiez le nom de l'application requise dans la boîte de dialogue Spécifier le type d'application sur l'écran.

Si les paramètres précédents ne vous permettent pas de créé la rège souhaïée (si par exemple vous souhaïez autoriser les communications avec une adresse IP déterminée), vous pouvez configurer une rège plus complexe.

Pour configurer une règle complexe, procédez comme suit :

- Sélectionnez Personnelier la règle dans la liste d'options de la section Action.

- Cliquez sur le lien spécifiez le nom d'application dans la section Description de la règle. Spécifiez le nom de l'application requise dans la boîte de dialogue Spécifier le type d'application sur l'écran.

-

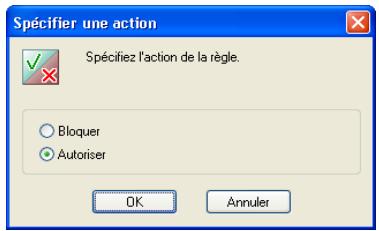

Cliquez sur le lien Autoriser tout dans la section Description de la règle. Sélectionnez l'action souhaitée dans la liste d'options de la boîte de dialogue Spécifier une action (Figure 17) puis cliquez sur Ok :

-

Bloquer tout

Autoriser tout -

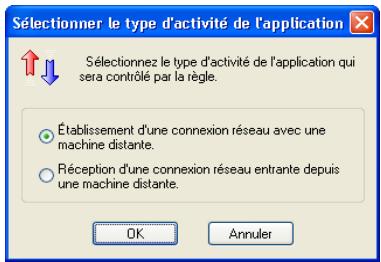

Sélectionnez l'activité de l'application à surveiller et contrôler à l'aide de cette règle; établissement (par défaut) ou réception de connexion. Pour modifier l'activité par défaut, cliquez sur le lien l'établissement de connexions dans la section Description de la règle. Sélectionnez l'options Réception d'une connexion réseau entrante depuis une machine distante dans la boîte de dialogue Sélectionner le type d'activité de l'application (Figure 18) puis cliquez sur Ok.

Après avoir choisi toutes les options dans la première étape de l'assistant, cliquez sur Suivant >.

Figure 17. Sélection de l'action

Figure 18. Sélection du type d'activité de l'application

Si vous cliquez sur Suivant > mais n'avez pas sélectionné d'application, un message vous invitant à le faire s'affiche à l'écran.

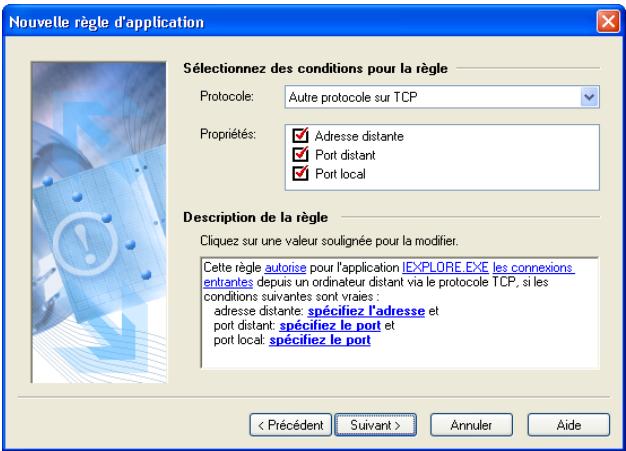

6.3.2.2. Étape 2. Conditions de la règle

L'assistant des conditions de la rège s'affiche à l'écran si vous avez sélectionné. Personneliser la rège à la première étape de l'assistant.

Dans cet assistant, vous spécifie le protocole, l'adresse de la machine distante et les ports utilisés.

La liste déroulante Protocole : de cette boîte de dialogue contient les protocoles prédéterminés suivants ainsi que les numérodes port correspondants :

-

HTTP

-

IMAP

SMTP

- NNTP

POP3

DNS

Si vous souhaitez définir un autre numero de port, sélectionnez l'une des entrées de la liste déroulante suivante :

- Autre protocole sur TCP : pour des services utilisant le protocole TCP

- Autre protocole sur UDP : pour des services utilisant le protocole UDP

La liste Paramètres contient des paramètres supplémentaires, et son contenu dépend directement du protocole besoin dans la liste déroulante précédente.

Adresse distante: l'adresse de l'ordinateur distant associé à la communication. Pour définir l'adresse, cliquez sur le lien spécifiez l'adresse correspondant dans la section Description de la règle. Pour spécifique plus d'une adresse, maintenez enforcée la touche

Port distant : le nombre de port distant. Pour spécifique le port, cliquez sur le lien spécifie le port à gauche de port distant dans la section Description de la règle. Pour spécifique plus d'un port, maintenez enforcée la touche

Port local : le numéro de port local. Pour spécifique le port, cliquez sur le lien spécifique le port à gauche de port local dans la section Description de la règle. Pour spécifique plus d'un port, maintenez enforcée la touche

Figure 19. Définition des conditions de la règle

6.3.2.2.1. Définition de l'adresse ou de la plage d'adresses

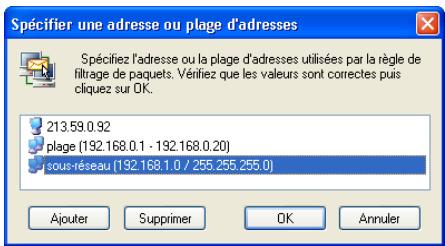

Pour définiir les adresses souhaitées, vous devez utiliser deux boîtes de dialogue.

La boîte de dialogue Spécifier une adresse ou plage d'adresses (Figure 20) apparait lorsque vous cliquez sur le nom du paramètre adresse tout en maintainant la touche

Figure 20. Boite de dialogue Spécifier une adresse ou plage d'adresses

Utilisez ici les boutons Ajouter et Supprimer pour ajouter le nombre souhaité d'adresses ou de plages d'adresses d'ordinateurs, des adresses de sous-réseau.

Une fois la configuration de la liste d'adresses terminée, cliquez sur Ok et returnez à la boîte de dialogue de l'assistantant de règles.

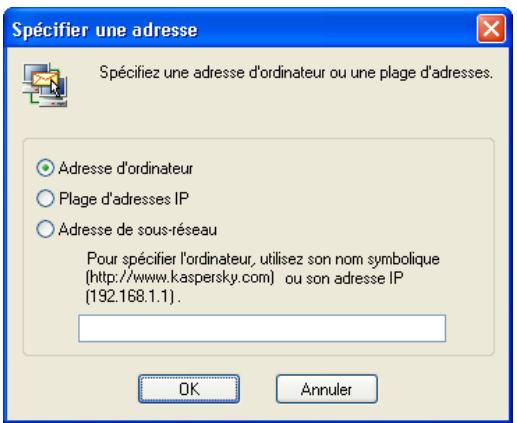

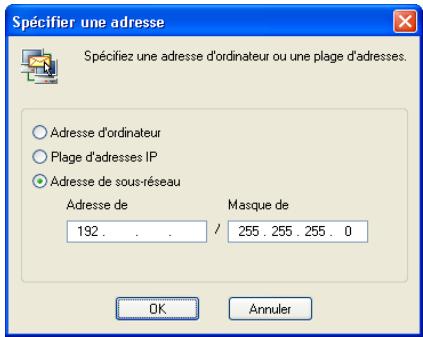

Lorsque vous cliquez sur Ajouter dans la boîte de dialogue Spécifier une adresse ou plage d'adresses, la boîte de dialogue Spécifier une adresse (Figure 21) s'affiche à l'écran. La même boîte de dialogue apparait lorsque vous cliquez sur le nom de l'adresse directement dans l'Assistant de création nde règles..

La boîte de dialogue Spécifier une adresse permet de spécifier l'adresse, la plage d'adresses ou l'adresse de sous-réseau utilisé dans la règle (Figure 21).

Figure 21. Boîte de dialogue Spécifier une adresse avec l'option Adresse d'ordinateur.

- Adresse d'ordinateur: désignez l'ordinateur d'après son adresse symbolique (www.kaspersky.com) ou son adresse IP (192.168.1.1).

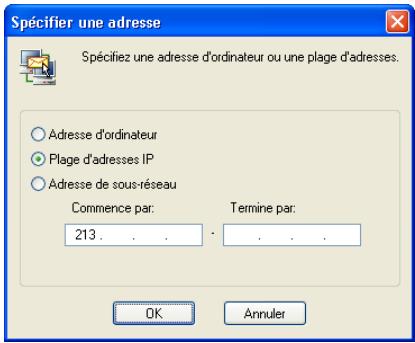

- Plage d'adresses IP : spécifie la plage d'adresses dans les champs Commence par : et Termine par : (Figure 22).

- Adresse de sous-réseau: spécifiez l'adresse de sous-réseau dans le champ Adresse de sous-réseau: et le cas échéant, le masque de sous-réseau dans le champ Masque de sous-réseau: (Figure 23).

Figure 22. Boîte de dialogue Spécifier une adresse avec l'options Plage d'adresses IP

Figure 23. Boîte de dialogue Spécifier une adresse avec l'option Adresse de sous-réseau

Après avoir indiqué l'adresse requise, cliquez sur Ok.

6.3.2.2.2. Définition d'un port ou d'une plage de ports

Deux boîtes de dialogue permettent de définir le numéro ou les numérios de ports souhaités.

La boîte de dialogue Port apparait lorsque vous maintainez enforcée la touche

Figure 24. Boite de dialogue Port

Utilisiez ici les boutons Ajouter et Supprimer pour ajouter le nombre souhaité de ports ou de plages de ports de l'ordinateur. Une fois la configuration de la liste de ports terminée, cliquez sur Ok pour returner à la boîte de dialogue de l'assistant de règles.

Lorsque vous cliquez sur Ajouter dans la boîte de dialogue Spécifiez un port ou une plage de ports, la boîte de dialogue Port (Figure 21) s'affiche à l'écran. La même boîte de dialogue apparait lorsque vous cliquez sur le lien spécifiez le port du second assistant de règles, sans enforcer la touche

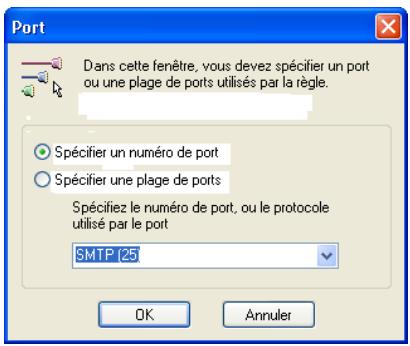

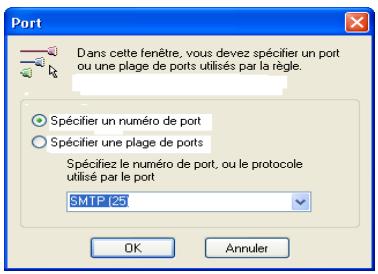

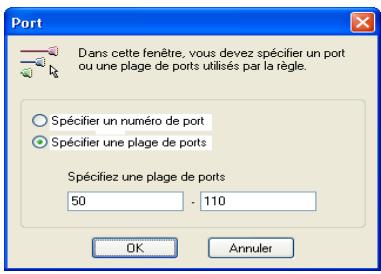

La boîte de dialogue Port permet de spécifique le numéro ou la plage de numérios de port dans la règle (Figure 25).

Vous ave le choix parmi les deux options suivantes :

- Spécifier un numéro de port : Sélectionnez l'une des valeurs prédéfinies dans la liste déroulante ou entrez le numéro de port à l'aide du clavier.

- Spécifier une plage de ports : spécifiez la plage de ports en indiquant le premier port dans la première zone de texte, puis le dernier port dans la seconde (Figure 26).

Figure 25. Boite de dialogue Port

Figure 26. Définition de la plage de numérios de ports

Après avoir indiqué le numero ou les numérodesports,cliquez sur Ok.

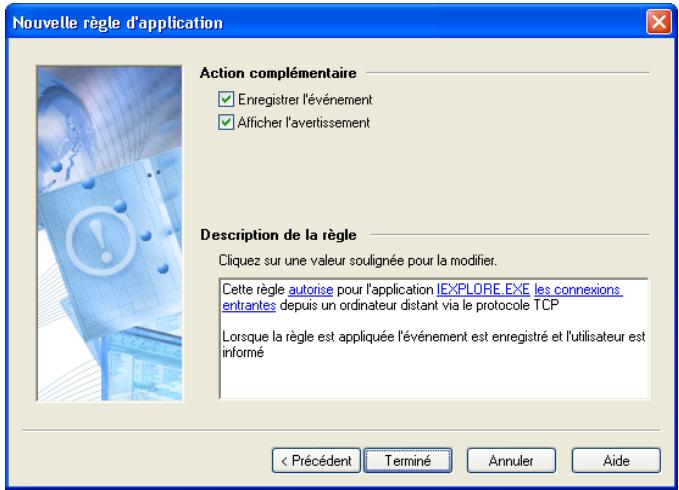

6.3.2.3. Étape 3. Actions supplémentaires

La troisième étape de l'assistant permit d'ajouter des actions supplémentaires pour la règle. La boîte de dialogue contient deux cases à cocher : Enregistrer l'événement : si cette case est cochée, les événements détectés sont

enregistrés, et si la case Afficher l'advertisement est cochée, le message correspondant est affché (Figure 9).

Figure 27. Actions supplémentaires pour la règle

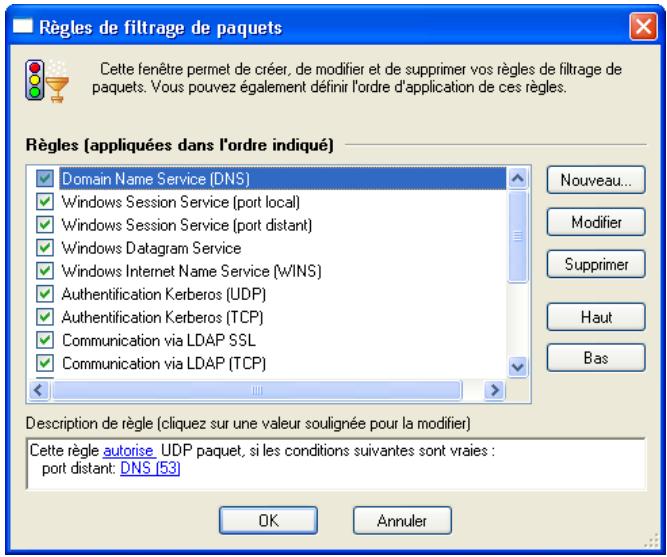

6.4. Personnalisation des règles de filtrage de paquets

6.4.1. Utilisation de la liste de règles

La gestion de la liste des règles de filtrage de paquets ressemble beaucoup à celle de la liste des règles d'application.

Pour afficher la liste des règles de filtrage de paquets à l'écran,

sLECTIONnez Regles de filtrage de paquets dans le menu Service.

La boîte de dialogue Règles de filtrage de paquets s'affiche à l'écran (Figure 28).

Figure 28. Boîte de dialogue Règles de filtrage de paquets

La partie supérieure de la boîte de dialogue contient la liste des règles de filtrage de paquets. Des cases à cocher en face de chaque règle permettent d'activer ou de désactiver ces dernières.

Les régles sont classées en fonction de leur priorité; la règle en début de liste sera appliquée la première, et uniquement alors, le logiciel appliquera la seconde, et ainsi de suite. Rappelez-vous que seules les régles dont les cases sont cochées sont exécutées.

Pour activer ou désactiver une rège de filtrage de paquets,

active ou désactivez la case correspondante dans la liste des règles de filtrage de paquets.

À droite de la liste de règles se trouvent les boutons suivants :

-

Nouveau... - permet de creator une nouvelle rège. Si vous cliquez sur ce bouton, la boîte de dialogue de l'assistant de règles de filtrage de paquets s'affiche à l'écran.

-

Modifier : permet de modifier la règle sélectionnée. Si vous cliquez sur ce bouton, la boîte de dialogue de l'assistant de règles de filtrage de paquets s'affiche à l'écran.

- Supprimer: supprime la règle sélectionnée de la liste.

- Haut: déplace la règle SéLECTIONNée une ligne vers le haut, ce qui augmente sa priorité.

- Bas : déplace la règle sélectionnée une ligne vers le bas, ce qui diminue sa priorité.

Pour modifier une rècle sélectionnée dans la liste, vous pouvez également utiliser la touche

Vous pouvez également modifier la liste à partir du menu contextuel, qui comprend les commandes suivantes :

- Modifier: permet de modifier la règle sélectionnée;

- Supprimer: supprime la règle sélectionnée de la liste;

- Dupliquer la rège : creée une copie de la rège sélectionnée. La copie sera placée juste après la rège sélectionnée.

En dessous de la liste, la section Description de la règle contient les détails de la règle séLECTIONnée dans la section supérieure. comme la même section se retrouve dans les dialogues de l'assistant de règes, nous allons en parler ici avec un peu plus de détaill.

La description de la règle contient du texte en noir qui n'est pas modifiable, et du texte en bleu qu'il faut replacer par les valeurs appropriées. Lorsque certains paramètres sont réalisés en gras, cela peut dire que leur valeur est essentielle pour la règle.

Pour saisir ou modifier la valeur requise dans la description de la règle,

-

Cliquez sur le lien souligné approprié dans la section Description de la règle.

-

Dans la boîte de dialogue qui s'affiche à l'écran, Sélectionnez la valeur souhaitée (pour de plus amples détails, reportez-vous aux sous-chapitres suivants).

Sur la partie supérieure de la boîte de dialogue Règles de filtrage de paquets se trouvent les boutons suivants :

- Ok: reférer la boîte de dialogue et enregistrre les modifications apportées.

- Annuler: reférer la boîte de dialogue sans enregistrer les modifications.

Toutes les modifications apportées à la liste sont appliquées immédiatement après leur enregistrement.

Les règles de filtrage de paquets ont une priorité plus haute que les règles d'application et sont par conséquent executées en premier.

6.4.2. Ajout d'une nouvelle règle

La gestion de l'assistant des règes de filtrage de paquets ressemble beaucoup à celle de l'assistant des règes d'application. Il ne compte cependant qu'avac deux boîtes de dialogue.

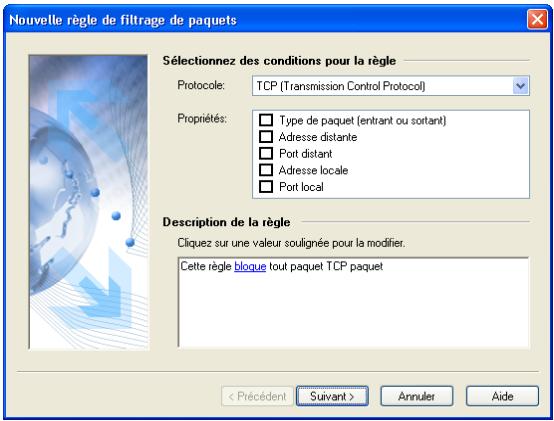

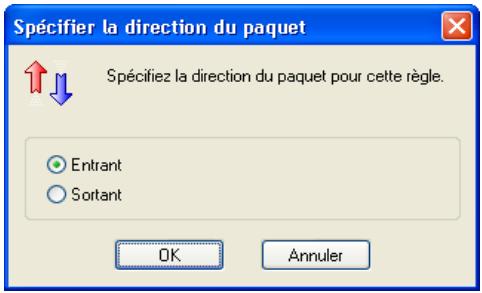

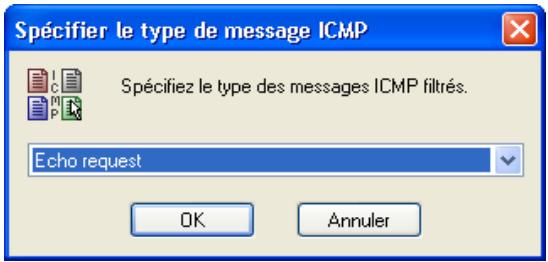

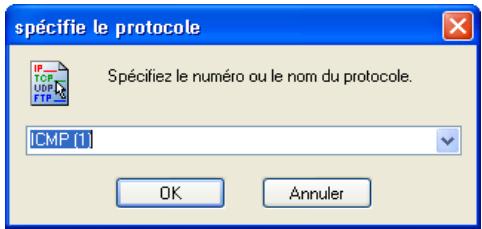

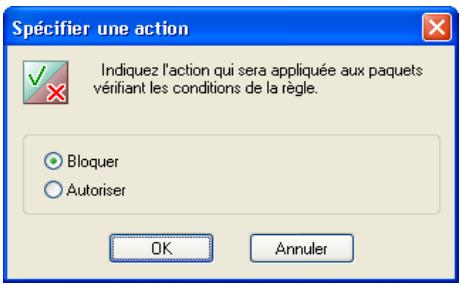

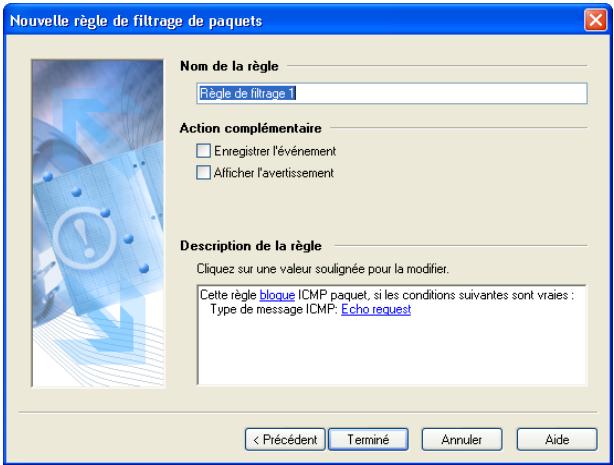

6.4.2.1. Étape 1. Conditions de la règle