PX4904675 - Routeur 7LINKS - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil PX4904675 7LINKS au format PDF.

| Caractéristiques Techniques | Routeur 7LINKS PX4904675 |

|---|---|

| Type de connexion | Wi-Fi 802.11ac |

| Fréquence | 2.4 GHz et 5 GHz |

| Vitesse maximale | Jusqu'à 1200 Mbps |

| Ports Ethernet | 4 ports LAN Gigabit |

| Fonctionnalités de sécurité | WPA/WPA2, pare-feu intégré |

| Utilisation recommandée | Idéal pour les foyers et les petites entreprises |

| Maintenance | Redémarrage régulier, mise à jour du firmware |

| Dimensions | Non spécifiées |

| Poids | Non spécifié |

| Accessoires inclus | Adaptateur secteur, câble Ethernet |

FOIRE AUX QUESTIONS - PX4904675 7LINKS

Questions des utilisateurs sur PX4904675 7LINKS

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Routeur au format PDF gratuitement ! Retrouvez votre notice PX4904675 - 7LINKS et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil PX4904675 de la marque 7LINKS.

MODE D'EMPLOI PX4904675 7LINKS

Routeur Wi-Fi 300 Mbps

avec 4 ports Ethernet et 2 antennes

Votre nouveau routeur Wi-Fi ....6

Contenu 6

Consignes préalables....7

Consignes de sécurité....7

Consignes importantes pour le traitement des déchets....7

Déclaration de conformité....8

Description du produit....9

Mise en marche....11

Installation et alimentation électrique....11

Établir la connexion Wi-Fi ....11

Établir la connexion par câble réseau.... 12

Configurer l'adresse IP de l'ordinateur.... 12

Configuration ....13

Ouvrir l'interface de configuration 13

L'interface de configuration 13

Changer le mot de passe....14

Modes de fonctionnement....15

Aperçu des modes de fonctionnement.... 15

Utilisation comme point d'accès.... 15

Utilisation comme routeur.... 15

Utilisation comme routeur.... 15

Utilisation comme répéteur Wi-Fi 16

Utilisation comme répéteur WISP 16

Utilisation comme client.... 16

Utilisation comme client WISP.... 17

Changer le type de connexion.... 17

Type de connexion : IP statique (fixe).... 17

Type de connexion : DHCP (autoconfig.) 17

Type de connexion : PPPoE (ADSL).... 18

Point d'accès.... 18

Routeur....19

Répéteur 20

Répéteur WISP 21

Client 22

Client WISP 23

Exporter les paramètres....26

Restaurer les paramètres par défaut....26

Mettre à jour le firmware 27

Annexe 28

Caractéristiques techniques....28

Questions et réponses....28

Adresse IP, nom et mot de passe par défaut du routeur ?...... 28

Nom d'utilisateur et mot de passe pour l'interface utilisateur ? .... 28

Oublié le mot de passe admin. Que dois-je faire ?......28

Impossible de trouver le routeur via Wi-Fi....29

Impossible de trouver le routeur via la connexion par câble......29

Mesures de sécurité dans les réseaux Wi-Fi 30

Glossaires Réseaux....31

Appareils 31

Terminologie de base en matière de réseaux.... 32

Services dans les réseaux....37

Texte de licence GPL....41

VOTRE NOUVEAU ROUTEUR WI-FI

CHÈRE CLIENTE, CHER CLIENT,

Nous vous remercions d'avoir choisi ce routeur Wi-Fi, qui vous permettra de connecter dès à présent vos appareils sans fi I à Internet avec un débit pouvant atteindre 300 Mbps. Son antenne double vous garantit un Wi-Fi particulièrement fi able et une réception optimale.

Afin d'utiliser au mieux votre nouveau routeur Wi-Fi, veuillez lire attentivement ce mode d'emploi et respecter les consignes et astuces suivantes.

CONTENU

- Routeur Wi-Fi

• Bloc d'alimentation 5 V / 1.000 mA / DC - Câble RJ-45

- Mode d'emploi

CONSIGNES PRÉALABLES

CONSIGNES DE SÉCURITÉ

- Ce mode d'emploi vous permet de vous familiariser avec le fonctionnement du produit. Conservez-le précieusement afi n de pouvoir le consulter en cas de besoin.

- Pour connaître les conditions de garantie, veuillez contacter votre reven- deur. Veuillez également tenir compte des conditions générales de vente !

- Veillez à utiliser le produit uniquement comme indiqué dans la notice. Une mauvaise utilisation peut endommager le produit ou son environnement.

- Le démontage ou la modification du produit affecte sa sécurité. Attention, risque de blessure !

- N'ouvrez jamais le produit vous-même. Ne tentez jamais de réparer vous-même le produit !

- Manipulez le produit avec précaution. Un coup, un choc, ou une chute, même de faible hauteur, peut l'endommager.

- N'exposez pas le produit à l'humidité ni à une chaleur extrême.

- Ne plongez jamais le produit dans l'eau ni dans aucun autre liquide.

- Conservez le produit hors de la portée des enfants!

- Surveillez les enfants pour vous assurer qu'ils ne jouent pas avec l'appareil.

- Cet appareil n'est pas conçu pour être utilisé par des personnes (y compris les enfants) dont les capacités physiques, sensorielles ou mentales sont réduites, ou des personnes dénuées d'expérience ou de connaissance, sauf si elles ont pu bénéfi cier, par l'intermédiaire d'une personne responsable de leur sécurité, d'une surveillance ou d'instructions préalables concernant l'utilisation de l'appareil.

- Si le câble d'alimentation est endommagé, il doit être remplacé par le fabricant, son service après-vente ou des personnes de qualifi cation similaire afi n d'éviter tout danger. N'utilisez pas l'appareil tant que la réparation n'a pas été eff ectuée.

- Aucune garantie ne pourra être appliquée en cas de mauvaise utilisation.

- Le fabricant décline toute responsabilité en cas de dégâts matériels ou dommages (physiques ou moraux) dus à une mauvaise utilisation et/ou au non-respect des consignes de sécurité.

- Sous réserve de modifi cations et d'erreur !

CONSIGNES IMPORTANTES POUR LE TRAITEMENT DES DÉCHETS

Cet appareil électronique ne doit PAS être jeté dans la poubelle de déchets ménagers. Pour l'enlèvement approprié des déchets, veuillez vous adresser aux points de ramassage publics de votre municipalité.

Les détails concernant l'emplacement d'un tel point de ramassage et des éventuelles restrictions de quantité existantes par jour/mois/année, ainsi que sur des frais éventuels de collecte, sont disponibles dans votre municipalité.

La société PEARL.GmbH déclare le produit PX-4904 conforme aux directives actuelles suivantes du Parlement Européen : 1999/5/CE, concernant les équipements hertziens et les équipements terminaux de télécommunications, 2006/95/CE, relative au matériel électrique destiné à être employé dans certaines limites de tension, et 2011/65/UE, relative à la limitation de l'utilisation de certaines substances dangereuses dans les équipements électriques et électroniques.

PEARL.GmbH, PEARL-Str. 1-3, 79426 Buggingen, Allemagne

Kuichan, A.

Directeur Service qualité

Dipl. Ing. (FH) Andreas Kurtasz

21.05.2013

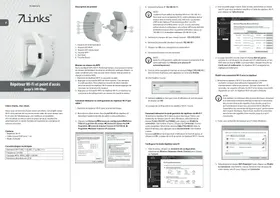

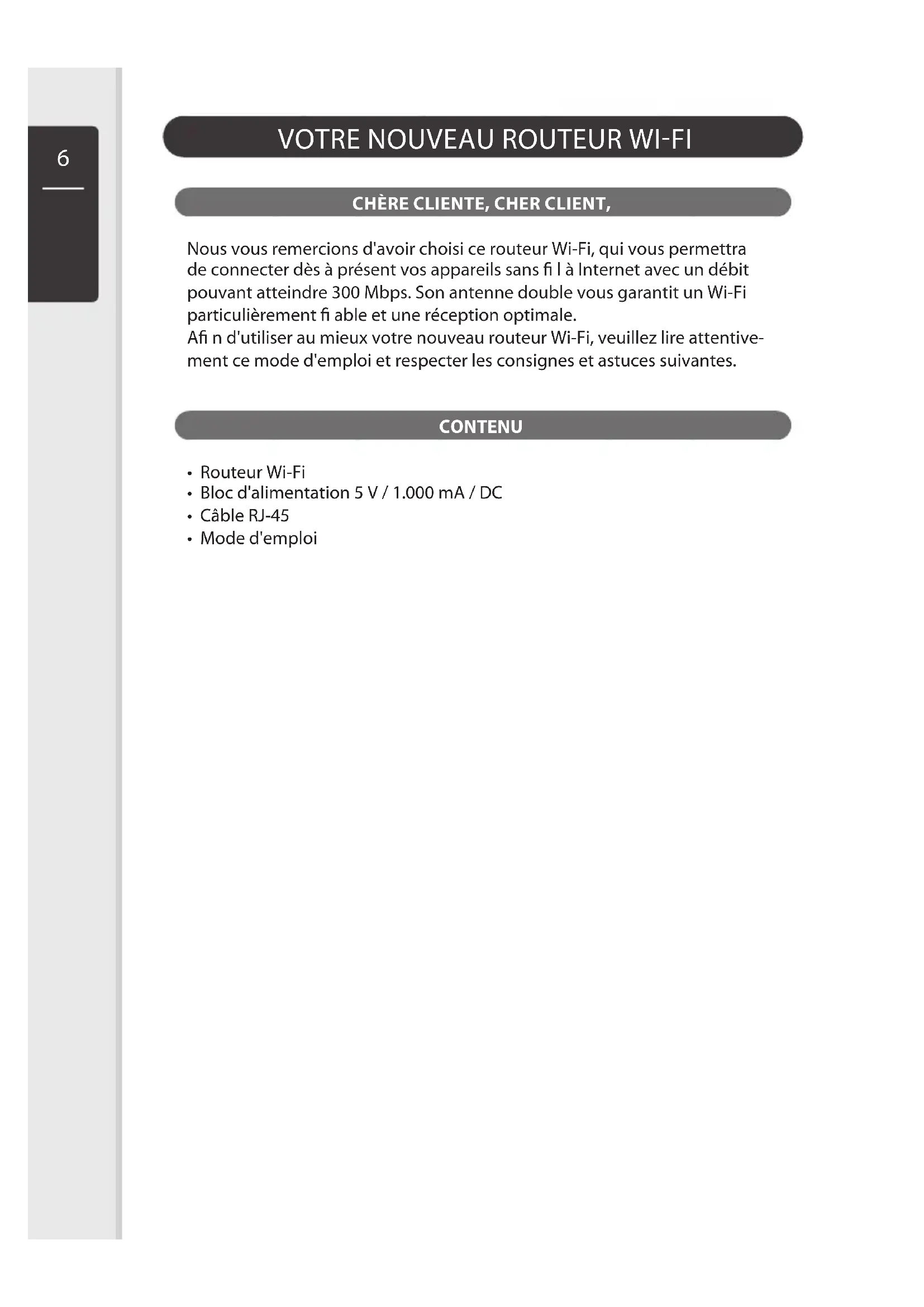

DESCRIPTION DU PRODUIT

text_image

1 2 3 4 5 LAN4 LAN3 LAN2 LAN1 WAN POWER| 1 | Ports LAN (1-4) | Vous pouvez raccorder des appareils réseau aux ports LAN par câble RJ-45. |

| 2 | Port WAN | Utilisez le port WAN pour vous connecter à un autre réseau (par ex. à un modem DSL). |

| 3 | Prise d'ali-mentation | Branchez ici le bloc d'alimentation au secteur. |

| 4 | WPS/Tou-che Reset | La touche WPS vous permet de connecter rapidement et sans saisie de mots de passe un appareil compatible WPS avec le routeur. Pour cela, activez la fonction WPS sur votre appareil et appuyez brièvement sur la touche WPS. La connexion est établie automatiquement.La même touche vous permet de restaurer les paramètres par défaut du routeur. Pour cela, appuyez sur la touche WPS/Reset pendant env. 10 secondes, jusqu'à ce que le routeur redémarre. |

| 5 | Antenne | Les antennes servent à la transmission de signaux Wi-Fi. |

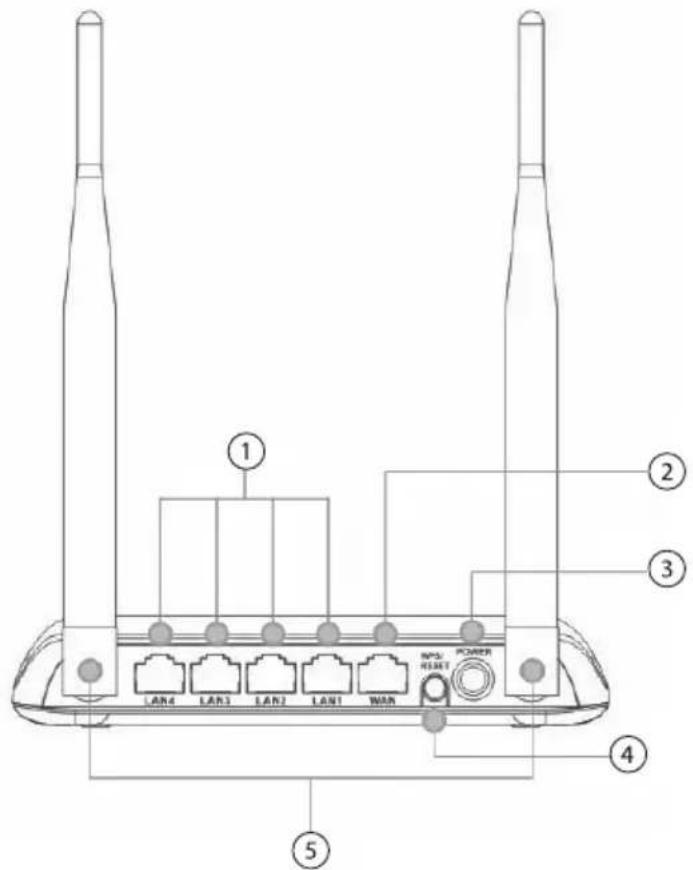

text_image

W-NET ① ② ③ ④| 1 | LED de fonctionnement | Indique le statut de fonctionnement du routeur. |

| 2 | LED Wi-Fi Indique | le statut de la connexion Wi-Fi |

| 3 | LED WAN Indique | le statut de la connexion WAN |

| 4 | LED LAN Indique | le statut de la connexion LAN |

MISE EN MARCHE

Dans ce chapitre, vous trouverez toutes les informations nécessaires à la mise en marche du routeur.

INSTALLATION ET ALIMENTATION ÉLECTRIQUE

L'emplacement où vous installerez le routeur dépend de l'usage que vous souhaitez en faire :

- si vous souhaitez mettre en place un réseau Wi-Fi avec le routeur, installez-le à proximité du modem. Connectez ensuite le modem au port Wi-Fi du routeur à l'aide du RJ-45-Kabel.

- Si vous souhaitez utiliser le routeur comme répéteur pour renforcer un réseau Wi-Fi existant, installez-le à mi-chemin entre le routeur du réseau existant et les terminaux.

- Si vous souhaiter utiliser le routeur comme client pour connecter un ordinateur sans carte Wi-Fi à un réseau Wi-Fi existant, installez-le à proximité de l'ordinateur concerné.

Branchez ensuite le bloc d'alimentation dans une prise murale et le câble dans le connecteur d'alimentation du routeur. Le routeur s'allume.

NOTE:

veillez toujours à maintenir une distance suffi sante par rapport aux sources de perturbations tels les grands boîtiers métalliques, les chauff ages et autres objets similaires.

ÉTABLIR LA CONNEXION WI-FI

Dans votre ordinateur, cherchez les réseaux sans fi I sous Windows (Démarrer ➔ Panneau de configuration ➔ Centre Réseau et partage ➔ Connexion à un réseau). Une liste de toutes les connexions Wi-Fi disponibles à proximité s'affi che.

Sélectionnez le réseau PX-4904 et cliquez sur Connecter. Dans la fenêtre qui s'affiche, tapez le mot de passe 12345678 et cliquez sur Connecter.

NOTE : si vous utilisez Windows XP, cherchez toutes les connexions Wi-Fi disponibles à proximité en sélectionnant Démarrez ➔ Panneau de configuration ➔ Connexion réseau et Internet ➔ Connexion réseau ➔ Connexion réseau sans fil

Si vous cliquez sur l'entrée Afficher réseaux sans fil disponibles, tous les réseaux sans fi l s'affi chent. Si vous utilisez un autre programme pour la gestion de la connexion sans fi l, cherchez les réseaux sans fi l à travers le programme utilisé.

ÉTABLIR LA CONNEXION PAR CÂBLE RÉSEAU

Connectez un des ports LAN situés à l'arrière du routeur Wi-Fi au port réseau de votre ordinateur à l'aide du câble réseau RJ-45.

Configurer l'adresse IP de l'ordinateur

Par défaut, le routeur est confi guré pour attribuer automatiquement des adresses IP aux appareils connectés. Si vous n'arrivez pas à vous connecter au routeur, il vous faudra éventuellement ajuster les paramètres de votre ordinateur.

Windows Vista/7 : Cliquez sur Démarrer ➔ Panneau de configuration ➔ Centre Réseau et partage ➔ Connexion LAN ➔ Propriétés ➔ Protocole Internet Version 4 (TCP/IPv4) ➔ Propriétés.

Windows XP : Cliquez sur Démarrer ➔ Panneau de configuration ➔ Centre Réseau et partage ➔ Connexions réseau ➔ Connexion LAN ➔ Propriétés ➔ Protocole Internet (TCP/IPv4) ➔ Propriétés.

Sélectionnez ensuite Obtenir adresse IP automatiquement et Obtenir adresse du serveur DNS automatiquement puis cliquez sur OK.

Vous pouvez confi gurer le routeur via une interface Web. À partir de cette interface, vous pouvez régler tous les paramètres et sélectionner les modes de fonctionnement.

OUVRIR L'INTERFACE DE CONFIGURATION

- Connectez le routeur Wi-Fi à l'ordinateur à partir duquel vous souhaitez le confi gurer. Pour cela, vous pouvez vous connecter soit par Wi-Fi, soit via le câble réseau.

- Ouvrez un navigateur Web (par ex. Internet Explorer) et tapez http://192.168.1.1 dans la zone d'adresse.

- Le champ pour saisir un nom d'utilisateur et mot de passe s'ouvre. Saisissez admin dans les deux champs puis appuyez sur OK. L'interface de confi guration s'ouvre.

L'INTERFACE DE CONFIGURATION

| 1 | Ici, vous pouvez régler la langue de l'interface de confi guration. |

| 2 | Pour affi cher les paramètres avancés, cliquez sur l'icône à côté de Avancé. |

| 3 | Voici les six modes de fonctionnement du routeur Pour les détails, voir chapitre suivant. Pour sélectionner un mode de fonctionnement, cliquez dessus. |

| 4 | Ici s'affi chent les possibilités de confi guration pour le mode de fonctionnement sélectionné. |

| 5 | Cliquez sur Enregistrer/Appliquer pour enregistrer les modifications apportées à la confi guration ou sur Annuler pour rejeter les modifi cations. |

CHANGER LE MOT DE PASSE

Après la première connexion au routeur, il est recommandé de changer de mot de passe. Pour cela, veuillez suivre les étapes suivantes.

- Ouvrez l'interface de confi guration du routeur et connectez-vous.

- Cliquez sur l'icône en forme de roue dentée à côté de Avancé.

- Dans le menu de sélection de gauche sélectionnez Administration puis Mot de passe.

- Saisissez le nouveau mot de passe puis confi rmez-le en le saisissant une seconde fois.

- Cliquez sur Enregistrer/Appliquer pour confirmer le nouveau mot de passe ou sur Annuler pour le rejeter. Le routeur redémarre.

NOTE : si vous avez oublié votre mot de passe, vous pouvez restaurer les paramètres par défaut du routeur. Pour cela, appuyez 10 secondes sur la touche WPS/Reset située à l'arrière du routeur. Les paramètres par défaut du routeur sont restaurés. Attention ! Cette opération eff ace défi nitivement tous les réglages précédents !

MODES DE FONCTIONNEMENT

Le routeur vous propose six modes de fonctionnement diff érents au choix.

APERÇU DES MODES DE FONCTIONNEMENT

Utilisation comme point d'accès

Dans ce mode, vous connectez par câble réseau le routeur à un autre routeur ou commutateur qui est intégré à un réseau avec connexion Internet. Votre ordinateur peut se connecter au routeur par Wi-Fi.

Matériel nécessaire :

- Routeur

• Ordinateur avec carte Wi-Fi/adaptateur Wi-Fi - Commutateur réseau ou routeur avec connexion Internet

• Câble réseau RJ-45

Utilisation comme routeur

Dans ce mode, vous connectez par câble réseau le routeur à un modem ADSL qui établit la connexion à Internet. Votre ordinateur peut se connecter au routeur par Wi-Fi.

Matériel nécessaire :

- Routeur

- Ordinateur avec carte Wi-Fi/adaptateur Wi-Fi

• Modem ADSL avec connexion Internet

• Câble réseau RJ-45

Utilisation comme répéteur Wi-Fi

Dans ce mode, vous utilisez le routeur pour capter et amplifi er le signal d'un réseau sans fi I existant. La portée du réseau est ainsi augmentée.

Matériel nécessaire :

- Routeur

- Ordinateur avec carte Wi-Fi/adaptateur Wi-Fi

- Accès à un réseau sans fi l

Utilisation comme répéteur WISP

Dans ce mode, vous utilisez le routeur pour capter et amplifi er le signal d'un réseau WISP (Wireless Internet Service Provider) existant. Les ordinateurs peuvent ensuite se connecter au réseau WISP via Wi-Fi.

Matériel nécessaire :

- Routeur

- Ordinateur avec carte Wi-Fi/adaptateur Wi-Fi

- Accès à un WISP

NOTE : un réseau WISP (appelé aussi WIAP, Wireless Internet Access Provider) est un réseau sans fi I mis à disposition par un fournisseur afi n de permettre un accès à Internet sans fi I. Ce type de réseau est souvent proposé dans des régions ne disposant pas d'accès fi laire à Internet. Un réseau WISP a une portée nettement supérieure au Wi-Fi habituel ; elle peut atteindre plusieurs kilomètres. Pour plus de détails, adressez-vous aux diff érents fournisseurs d'accès.

Utilisation comme client

Dans ce mode, vous utilisez le routeur pour permettre à un ordinateur ne disposant pas de connexion Wi-Fi de se connecter à un réseau sans fi I. Le routeur fait alors offi ce d'adaptateur Wi-Fi externe pour l'ordinateur.

Matériel nécessaire :

- Routeur

- Ordinateur avec adaptateur réseau

• Câble réseau RJ-45 - Accès à un réseau sans fi l

Utilisation comme client WISP

Dans ce mode, vous utilisez le routeur pour permettre à un ordinateur ne disposant pas de connexion Wi-Fi de se connecter à un réseau WISP. Le routeur fait alors offi ce d'adaptateur Wi-Fi externe pour l'ordinateur.

Matériel nécessaire :

- Routeur

- Ordinateur avec adaptateur réseau

• Câble réseau RJ-45 - Accès à un WISP

CHANGER LE TYPE DE CONNEXION

Dans certains modes de fonctionnement, vous pouvez modifi er le type de connexion : IP statique, Conf i guration Automatique (IP dynamique, DHCP) ou PPPoE.

Type de connexion : IP statique (fi xe)

L'attribution d'une adresse IP statique est utile lorsqu'il faut accéder souvent à cet appareil en particulier ou bien dans des réseaux nécessitant un degré de sécurité élevé.

Saisissez une adresse IP fi xe valable pour le routeur, le masque de sous-réseau, la passerelle par défaut ainsi que l'adresse IP du serveur DNS préféré et du serveur DNS auxiliaire.

Assurez-vous que l'adresse IP statique ne se trouve pas dans la plage d'adresses IP du répéteur.

NOTE:

si vous utilisez une adresse IP statique, l'IP de la passerelle par défaut sera inscrite automatiquement dans les propriétés TCP/IP de la connexion Wi-Fi, même si vous avez sélectionné "Obtenir une adresse IP automatiquement".

Type de connexion : DHCP (autoconfi g.)

En règle générale, le DHCP est paramétré de manière à attribuer automatiquement une adresse IP à votre PC ou ordinateur portable, ce qui garantit une connexion facile au sein des réseaux domestiques.

Vous avez ici la possibilité de donner un nom d'hôte au routeur.

Type de connexion : PPPoE (ADSL)

Si vous sélectionnez l'option DHCP, vous serez invité à saisir le nom d'utilisateur ainsi que le mot de passe défi nis par votre fournisseur d'accès.

POINT D'ACCÈS

En mode "Point d'accès", vous connectez par câble réseau le routeur à un autre routeur ou commutateur intégré à un réseau avec connexion Internet. Le routeur établit une connexion Wi-Fi à laquelle les appareils concernés peuvent se connecter.

- Connecter le commutateur réseau / routeur au routeur Wi-Fi avec un câble réseau RJ-45.

- Allumez le commutateur / routeur et branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à un ordinateur, ouvrez l'interface de confi guration du routeur et connectez-vous.

- Sélectionnez le mode de fonctionnement Point d'accès.

- Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

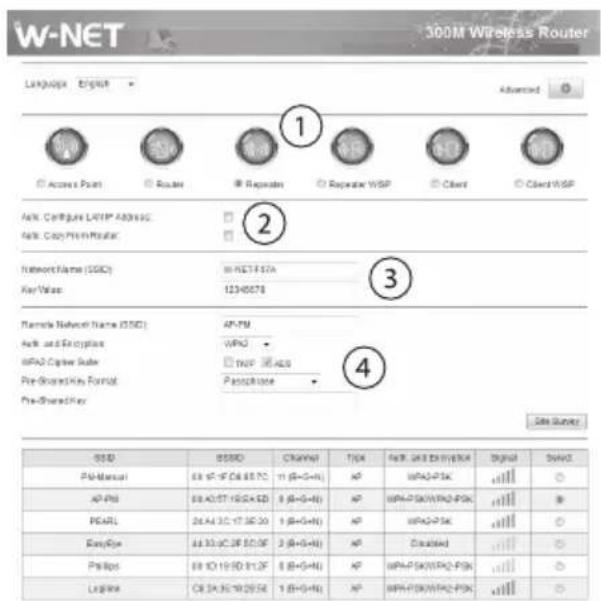

text_image

W-NET 300M Wireless Router Language: English Advanced 1 Access Point Router Repeater Repeater WISP Client Client WISP Auto. Configure LAN IP Address: 2 Network Name (SSID): W-NET-F07A Key Value: 12345678 3 SaveApply Cancel 4| 1 | Ici, sélectionnez Point d'accès. |

| 2 | Si le routeur doit confi gurer les adresses réseau automatiquement, cochez ici. |

| 3 | Saisissez ici le nom et le mot de passe souhaités pour le réseau sans fil. |

| 4 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configurati-on ou sur Annuler pour la rejeter. |

ROUTEUR

En mode "Routeur", vous connectez par câble réseau le routeur à un modem ADSL qui établit la connexion à Internet. Votre ordinateur peut se connecter au routeur par Wi-Fi et accéder ainsi à Internet.

- Connectez le modem ADSL au routeur Wi-Fi avec un câble réseau RJ-45.

- Allumez le commutateur / routeur et branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à un ordinateur, ouvrez l'interface de confi guration du routeur et connectez-vous.

- Sélectionnez le mode Routeur.

- Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

text_image

W-NET 300M Wireless Router Language: English Advanced Access Point Router Repeater Repeater WiSP Client Client WiSP Network Name (BSD): Wi-NET-F674 Key Value: 12345878 Connection Type: Fixed IP Auto Config (DHCP) PPPoE Dial-Up Host Name: Wi-NET-F679 MAC Address Clone: 00.00.00.00.00.00 Auto Fill Clear SavSApply Cancel| 1 | Ici, sélectionnez Routeur. |

| 2 | Saisissez ici le nom et le mot de passe souhaités pour le réseau sans fil. |

| 3 | Saisissez ici le type de connexion pour le réseau sans fi l (voir p.17). |

| 4 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configurati-on ou sur Annuler pour la rejeter. |

RÉPÉTEUR

En mode "Répéteur", vous utilisez le routeur pour capter et amplifi er le signal d'un réseau sans fi l existant. La portée du réseau est ainsi augmentée.

- Assurez-vous que le réseau Wi-Fi souhaité est actif.

- Branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à un ordinateur, ouvrez l'interface de confi guration du routeur et connectez-vous.

- Sélectionnez le mode Répéteur.

- Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

text_image

W-NET 300M Wireless Router Language English Advanced Access Point Router Repeater Repeater WSP Client Client WSP Accr. Configure L41P ADDRESS Accr. Copy Print Router Network Name (SSDC) Key Value: W-NET-F57A 123-65278 Network Network Name (SSDC) Accr. and Encryption WPAO Copy Substr Pre-Glassed Key Format Passage AP-PM WPAO THWP ALG Pre-Derived Key Site Survey SSD SSSD CAMN TPX Net: 24 KB EX HY/SEA Digital SHAC PAM-Maxon 68.97.97.68.69.7C 11 (8+0+0) AP WPAO-PSK ... AP-PM 68.40.57.15.64.5.6D 3 (8+0+0) AP WPAO-PSK/WPAO-PSK ... PEARL 26.44.3C.17.36.20 1 (8+0+0) AP WPAO-PSK ... EasyBox 44.33.4C.2F.5C.5F 2 (8+0+0) AP Caslanal ... Phillips 68.10.19.5D.51.2F 5 (8+0+0) AP WPAO-PSK/WPAO-PSK ... LinkLine 68.24.3C.19.29.5E 1 (8+0+0) AP WPAO-PSK/WPAO-PSK ...⑤

| 1 | Ici, sélectionnez Répéteur. |

| 2 | Si le routeur doit confi gurer les adresses réseau automatiquement, cochez Confi gurer automatiquement l'adresse IP.Si les paramètres du réseau sans fi I établi par le routeur (nom et mot de passe) doivent être copiés à partir des paramètres du routeur, cochez Copier automatiquement du routeur. |

| 34 | Si vous n'avez pas sélectionné Copier automatiquement du rou- teur, saisissez ici le nom et le mot de passe souhaités pour le réseau sans fil.Ici vous pouvez sélectionner le réseau sans fi l qui doit être renforcé. Cliquez sur Site Survey, pour affi cher tous les réseaux sans fi l disponibles à proximité. Sélectionnez le réseau sans fi l souhaité, les paramètres seront transmis automatiquement. Le cas échéant, saisissez le mot de passe exigé pour se connecter au réseau sans fi l. |

| 5 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configuration ou sur Annuler pour la rejeter. |

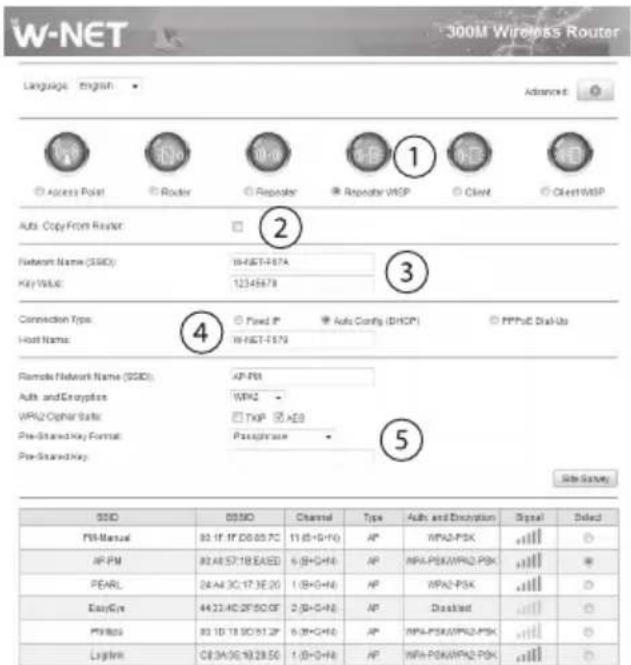

RÉPÉTEUR WISP

En mode "Répéteur WISP", vous utilisez le routeur pour capter le signal d'un réseau WISP (Wireless Internet Service Provider) existant. Les ordinateurs peuvent ensuite se connecter au réseau WISP via Wi-Fi.

- Assurez-vous que le réseau Wi-Fi souhaité est actif.

- Branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à un ordinateur, ouvrez l'interface de confi guration du routeur et connectez-vous.

- Sélectionnez le mode Répéteur WISP.

- Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

| 1 | Ici, sélectionnez Répéteur WISP. |

| 2 | Si les paramètres du réseau sans fi l établi par le routeur (nom et mot de passe) doivent être copiés à partir des paramètres du routeur, cochez Copier automatiquement du routeur. |

| 3 | Si vous n'avez pas sélectionné Copier automatiquement du rou- teur, saisissez ici le nom et le mot de passe souhaités pour le réseau sans fil. |

| 4 | Saisissez ici le type de connexion pour le réseau sans fi l du routeur (voir p.17). |

| 5 | Ici vous pouvez sélectionner le réseau sans fi l qui doit être renfor- cé. Cliquez sur Site Survey, pour affi cher tous les réseaux sans fi l disponibles à proximité. Sélectionnez le réseau sans fi l souhaité, les paramètres seront transmis automatiquement. Le cas échéant, saisissez le mot de passe exigé pour se connecter au réseau sans fi l. |

| 6 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configuration ou sur Annuler pour la rejeter. |

CLIENT

En mode "Client", vous utilisez le routeur pour connecter un ordinateur ne disposant pas de connexion Wi-Fi à un réseau sans fi I. Le routeur fait alors offi ce d'adaptateur Wi-Fi externe pour l'ordinateur.

- Assurez-vous que le réseau Wi-Fi souhaité est actif.

- Branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à l'ordinateur souhaité par un câble réseau, ouvrez l'interface de confi guration du routeur et connectez-vous.

- Sélectionnez le mode Client.

- Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

| 1 | Ici, sélectionnez Client. |

| 2 | Si le routeur doit confi gurer les adresses réseau automatiquement, cochez Confi gurer automatiquement l'adresse IP. |

| 3 | Ici vous pouvez sélectionner le réseau sans fi I auquel l'ordinateur doit se connecter. Cliquez sur Site Survey pour affi cher tous les réseaux sans fi I disponibles à proximité. Sélectionnez le réseau sans fi I souhaité, les paramètres seront transmis automatiquement. Le cas échéant, saisissez le mot de passe exigé pour se connecter au réseau sans fi I. |

| 4 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configurati-on ou sur Annuler pour la rejeter. |

CLIENT WISP

Dans ce mode, vous utilisez le routeur pour permettre à un ordinateur ne disposant pas de connexion Wi-Fi de se connecter à un réseau WISP. Le routeur fait alors offi ce d'adaptateur Wi-Fi externe pour l'ordinateur.

- Assurez-vous que le réseau Wi-Fi souhaité est actif.

- Branchez le routeur Wi-Fi au secteur.

- Connectez le routeur à l'ordinateur souhaité par un câble réseau, ouvrez l'interface de confi guration du routeur et connectez-vous.

-

Sélectionnez le mode Client WISP.

-

Effectuez les réglages souhaités (voir ci-dessous) puis cliquez sur Enregistrer/Appliquer

| 1 | Ici, sélectionnez Client WISP. |

| 2 | Indiquez ici le type de connexion pour le routeur (voir p.17). |

| 3 | Ici vous pouvez sélectionner le réseau sans fi l auquel l'ordinateur doit se connecter. Cliquez sur Site Survey pour affi cher tous les réseaux sans fi l disponibles à proximité. Sélectionnez le réseau sans fi l souhaité, les paramètres seront transmis automatiquement. Le cas échéant, saisissez le mot de passe exigé pour se connecter au réseau sans fi l. |

| 4 | Cliquez sur Enregistrer/Appliquer pour enregistrer la configuration ou sur Annuler pour la rejeter. |

PARAMÈTRES AVANCÉS

Dans les Paramètres avancés, vous pouvez modifier les paramètres du routeur (par ex. la langue), charger une mise à jour du fi rmware, sauvegarder les paramètres ou restaurer les paramètres par défaut du routeur. Pour affi cher les paramètres avancés, cliquez sur Avancé (icône de roue dentée).

Vous trouverez ici diff érentes catégories et sous-catégories dans lesquelles vous pourrez effet actuer diff érents réglages spécifi ques.

ATTENTION!

si vous n'avez aucune expérience en matière de réseaux, faites-vous conseiller par un spécialiste. Vous risquez de modifier des paramètres et d'empêcher ainsi le bon fonctionnement du routeur.

Pour retourner à la page de confi guration, cliquez sur Accueil.

CATÉGORIES

Statut

Dans la catégorie Statut, vous pouvez voir dans les différentes sous-catégories un aperçu des paramètres et informations de transmission actuels du routeur.

Sans fi l

Dans la catégorie Sans fil, vous pouvez régler diff érents paramètres pour les réseaux sans fi I, par ex. la bande de fréquences utilisée, le mot de passe prédéfi ni ou les paramètres WSP.

Réseau

Dans la catégorie Réseau, vous pouvez modifi er les paramètres LAN du routeur, par ex. son adresse IP prédéfi nie et le type de connexion WAN.

Firewall (pare-feu)

Dans la catégorie Firewall, vous pouvez régler diff érents paramètres de sécurité, bloquer ou débloquer des ports, fi ltrer des adresses IP ou MAC ou rediriger des ports.

Paramètres QoS

Dans la catégorie Paramètres QoS, vous pouvez défi nir des paramètres pour la qualité de service, par ex. les vitesses de téléchargement.

Administration

Dans la catégorie Administration, vous pouvez défi nir les paramètres de base, par ex. modifi er le mot de passe, mettre à jour le fi rmware, défi nir le fuseau horaire ou consulter un journal système.

EXPORTER LES PARAMÈTRES

Si vous enregistrez vos paramètres dans un fi chier de sauvegarde, vous pouvez si nécessaire restaurer les paramètres qui y sont enregistrés. Il peut être utile de créer un fi chier de sauvegarde lorsque vous souhaitez tester de nouveaux paramètres sans perdre l'accès aux paramètres précédents.

Cliquez sur la catégorie Administration puis, dans la sous-catégorie Paramètres, sur Exporter vers fichier. Enregistrez le fichier à l'emplacement souhaité. Ce fi chier contient tous les paramètres du moment de la sauve-garde.

Pour relancer le fi chier de sauvegarde afi n de restaurer les paramètres qui y sont enregistrés, cliquez sur Rechercher. Sélectionnez l'emplacement de mémoire où vous avez enregistré le fi chier.

Puis cliquez sur Restaurer. Pour que les modifi cations soient prises en compte, le routeur est redémarré.

RESTAURER LES PARAMÈTRES PAR DÉFAUT

Vous pouvez restaurer les paramètres par défaut du routeur soit dans les paramètres avancés, soit directement à partir de l'appareil, si vous n'avez plus accès au logiciel. Les données d'accès par défaut remplacent les données d'accès modifiées (utilisateur et mot de passe) et vous pouvez forcer le changement de votre propre adresse IP.

Pour cela, maintenez appuyée la touche de réinitialisation du routeur pendant 5 à 10 secondes. Tous les réglages effectués sont supprimés.

Su vous souhaitez restaurer les paramètres par défaut du répéteur à partir du logiciel, ouvrez dans la catégorie Administration la sous-catégorie Paramètres. Cliquez surCharger les paramètres par défaut. Tous les réglages eff ectués seront perdus.

Pour que les modifi cations soient prises en compte, le routeur est redémarré.

Mettre à jour le fi rmware

Il est conseillé de mettre régulièrement à jour le fi rmware du répéteur, pour pouvoir bénéfi cier de la correction d'éventuelles erreurs de l'ancien fi rmware ou profi ter de nouvelles fonctions.

Si, dans la catégorie Administration vous ouvrez la sous-catégorie Mettre à jour le fi rmware, la version et du fi rmware actuellement installé s'affi chent.

Si vous souhaitez installer un nouveau firmware, cliquez sur Rechercher. Saisissez ici l'emplacement dans votre PC où se trouve le nouveau fi rmware et confi rmez votre sélection en cliquant sur Ouvrir.

Cliquez ensuite sur Mettre à jour pour commencer à télécharger le dernier firmware en date.

NOTE:

vous trouverez la dernière mise à jour du fi rmware sur www.pearl.de. Cliquez en bas sur le lien Assistance (Manuels, FAQ, Pilotes & Co.). Saisissez ensuite le numéro d'article PX-4904 dans le champ de recherche en haut. Une liste des téléchargements disponibles s'affi che. Enregistrez le fi chier sur votre PC ou ordinateur portable.

ANNEXE

CARACTÉRISTIQUES TECHNIQUES

| Normes Wi-Fi IEEE 802.11 | b/g/n (11/54/150/300 Mbps) |

| Antennes 5 dBi | |

| Ports 4 ports Ethernet (RJ-45) | |

| Fréquence Wi-Fi 2,4 GHz | |

| Cryptage WPA, WPA2 | |

| Modes de fonctionnement | Point d'accès, routeur, répéteur, répéteur WISP, client, client WISP |

| Dimensions 150 x 100 x 28 mm (sans les antennes) | |

FOIRE AUX QUESTIONS

Quels sont l'adresse IP, le nom et le mot de passe par défaut du routeur ?

| Adresse IP par défaut 192.168.1.1 | |

| Nom par défaut (SSID) PX-4904 | |

| Mot de passe par défaut 12345678 |

Quels sont les nom d'utilisateur et mot de passe pour l'interface utilisateur ?

| Nom d'utilisateur admin (ne peut pas être modifié) |

| Mot de passe par défaut admin |

J'ai oublié mon mot de passe admin. Que dois-je faire ?

Maintenez appuyée la touche de réinitialisation du routeur pendant au moins 5 à 10 secondes. Les paramètres par défaut du routeur sont restaurés. Tous les réglages effectués sont supprimés.

Vous pouvez aussi réinitialiser le routeur à partir des paramètres avancés comme décrit sous "Restaurer les paramètres par défaut".

Impossible de trouver le routeur via Wi-Fi

- Vérifi ez si la connexion Wi-Fi de votre ordinateur portable est allumée (activée).

- Contrôlez les paramètres de la carte de connexion Wi-Fi dans le Centre Réseau et partage (Windows 7/Vista) ou les Connexions réseau (Démarrer Panneau de configuration Connexions réseau et internet Connexions réseau (Windows XP).

- Recherchez de nouvelles connexions réseau sans fil Gérer les réseaux sans fil (Windows 7/Vista) ou cliquez sur Afficher les réseaux sans fil disponibles ou bien utilisez le programme que vous utilisez pour gérer la connexion sans fi I (Windows XP).

- Contrôlez l'adresse IP de votre ordinateur portable (192.168.1.X ou adresse IP automatique).

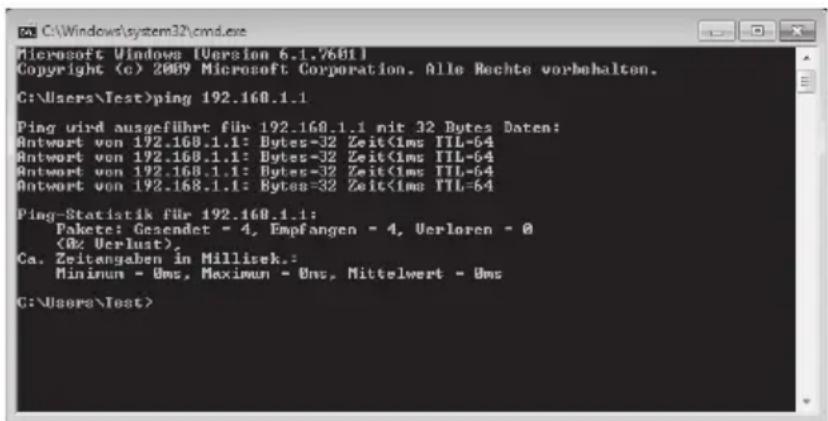

Impossible de trouver le routeur via la connexion par câble.

Contrôlez la connexion en effetectuant un "ping". Cette opération consiste à envoyer une petite quantité de données à une adresse IP donnée afin de contrôler l'accessibilité et la qualité de la connexion. Par défaut, l'adresse IP du routeur est 192.168.1.1 (paramètre usine).

Sous Windows 7/Vista, ouvrez la ligne de commande en cliquant sur Dé-marrer et en tapantcmd dans la ligne située juste au-dessus. Dans la fenêtre qui s'affi che, tapez ping 192.168.1.1.

Sous Windows XP, ouvrez la ligne de commande en cliquant sur Démarrer et en cliquant sur Exécuter. Tapez cmd dans la ligne qui s'affiche et confirmez en cliquant sur OK. Dans la fenêtre qui s'affiche, tapez ping 192.168.1.1.

Lorsque le PC est correctement connecté au routeur, des indications de temps s'affichent dans les lignes situées en dessous de l'entrée.

Lorsque le PC ne trouve pas le routeur, le résultat "Hôte non accessible" s'affi che. Aucune connexion n'est établie.

Vérifi ez à présent les possibilités suivantes :

Est-ce que le routeur est raccordé correctement à l'ordinateur au moyen du câble LAN ?

Les LED du port LAN/WAN doivent briller.

Est-ce que la confi guration TCP/IP du PC est correcte ?

Si vous utilisez une adresse IP statique, celle-ci doit se trouver dans la plage d'adresses IP 192.168.1.2-192.168.1.254.

MESURES DE SÉCURITÉ DANS LES RÉSEAUX WI-FI

En premier lieu, il faut remplacer le WEP par le WPA ou WPA2. Dans la plupart des cas, il suffi t pour cela de mettre à jour le pilote ou le fi rmware. S'il n'est pas possible de désactiver le WEP, il est recommandé de respecter les mesures provisoires de base suivantes afi n de minimiser le risque d'attaques du réseau Wi-Fi par des tiers :

- Activez impérativement la protection par mot de passe ! Le cas échéant, modifi ez le mot de passe par défaut du point d'accès.

- Si vous utilisez le cryptage WEP parce qu'un des appareils connectés n'est pas compatible WPA ou WAP2, choisissez un mot de passe d'au moins 128 bits composé d'une combinaison libre de lettres, de chiff res et de caractères spéciaux.

- Activez la liste de contrôle d'accès (ACL = Access Control List) pour n'autoriser que les terminaux possédant une adresse MAC connue. Sachez toutefois qu'une adresse MAC peut être librement paramétrée au moyen du pilote, ce qui fait qu'il est très facile de faire passer une adresse autorisée recopiée pour sa propre adresse.

- Utilisez un SSID raisonnable : Le SSID du point d'accès ne doit pas contenir d'allusions à votre nom, aux appareils utilisés, à l'usage auquel il est destiné ni à son emplacement.

- La désactivation de la diff usion SSID (Broadcasting) est controversée. Bien que celle-ci empêche toute connexion accidentelle au réseau Wi-Fi, lorsque la diff usion est désactivée, le SSID peut être recopié par un "renifl eur" (dispositif d'analyse des réseaux Wi-Fi), notamment lorsqu'un terminal se connecte au point d'accès.

- Les appareils Wi-Fi (comme le point d'accès) ne devraient pas être confi gurés via Wi-Fi, mais exclusivement via une connexion fi laire.

- Éteignez systématiquement les appareils Wi-Fi lorsque vous ne les utilisez pas. Eff ectuez régulièrement des mises à jour du fi rmware à partir du point d'accès, pour obtenir des mises à jour sécurisées.

- Vous pouvez modifi er la portée du Wi-Fi en réduisant la puissance

d'émission ou l'emplacement de l'appareil Wi-Fi (cela ne sert toutefois pas à améliorer la sécurité active, seulement à limiter la zone d'attaque).

GLOSSAIRES RÉSEAUX

Comme il existe souvent, lorsqu'il est question de réseaux, des ambiguïtés et des termes équivoques, ce glossaire a pour but d'apporter un peu de lumière sur un certain nombre de termes. Ci-après, vous trouverez une explication des composants de base d'un réseau domestique courant ainsi que des applications et services utilisés.

Appareils

- Point d'accès

Le point d'accès ou Acces-Point est la "station de base" dans un réseau sans fi I (Wi-Fi). Dans les réseaux domestiques, cette fonction est souvent prise en charge par un routeur.

- Modem DSL

Le modem DSL relie votre ordinateur à Internet. Si vous souhaitez avoir un accès à Internet à partir de plus d'un ordinateur, il vous faut un routeur branché directement derrière le modem DSL.

- Modem câble

On appelle modem câble l'appareil qui transmet des données par réseaux de télévision par câble et qu'on utilise pour les accès Internet haut débit par connexion fi laire (Internet par câble).

- Hub-réseau

Par le passé, les hubs-réseau ont été utilisés comme "point de jonction" pour connecter entre eux plusieurs appareils réseaux. Aujourd'hui, ils ont toutefois été largement remplacés par les commutateurs réseau.

• Câbles réseau/câbles Ethernet

Il en existe deux variantes : câbles "Patch" et câbles "Crossover".

Les câbles Patch sont les câbles utilisés le plus fréquemment dans les réseaux. On les utilise pour connecter des ordinateurs à des commutateurs, hubs ou routeurs.

Les câbles Crossover, en revanche, sont utilisés pour connecter directement deux ordinateurs entre eux, sans recourir à un réseau.

Les câbles généralement fournis avec les produits réseau sont les câbles Patch.

- Cartes réseau

De nos jours, les cartes réseau sont souvent intégrées aux cartes mères (Mainboards). Les raccords ressemblent aux raccordements téléphoniques. La désignation technique des fi ches correspondant à ces raccords est RJ-45. Elles servent à transmettre des données à un réseau.

- Commutateur réseau

Les commutateurs sont utilisés comme "point de jonction" de réseaux. Ils servent à regrouper plusieurs appareils réseau "sur un câble". Les commutateurs sont souvent regroupés en raccordements logiques et relient par ex. tous les ordinateurs d'un bureau. En couplant plusieurs commutateurs, on obtient un réseau complexe ressemblant à une structure arborescente.

- Routeur

Les routeurs gèrent le contrôle d'accès des différents ordinateurs réseau l'un par rapport à l'autre ainsi que l'accès Internet pour tous les ordinateurs se trouvant dans le réseau. Les routeurs sont disponibles soit avec une connexion par câble, soit avec une connexion Wi-Fi. La plupart des routeurs courants prennent aussi en charge des fonctions spéciales comme par ex. DHCP, QoS, Firewall, NTP,...

• Cartes Wi-Fi et dongles Wi-Fi

Les réseaux sans fi I, appelés aussi réseau Wi-Fi, sont de plus en plus utilisés. Pour pouvoir se connecter à un réseau Wi-Fi, il faut du matériel spécifi que. Ce matériel se présente souvent sous la forme de cartes Wi-Fi ou de dongles (clés) Wi-Fi. Les cartes Wi-Fi sont utilisés pour les ordinateurs de bureau (ordinateur "normaux"), alors que les dongles Wi-Fi sont souvent conçu pour une utilisation mobile (ordinateurs portables) et fonctionnent via USB.

Terminologie de base en matière de réseaux

- Plage d'adresses

Une plage d'adresses est un groupe d'adresses IP ou MAC défi ni, qui regroupe ces dernières en une "unité administrative".

- Liste noire

En matière de réseaux, on appelle liste noire une liste défi nissant les appareils auxquels l'accès à un appareil donné (par ex. routeur) est explicitement interdit. Tous les autres appareils sont acceptés par l'appareil qui gère l'accès au moyen de la liste noire. En opposition à la liste noire, il existe la liste blanche.

- Navigateur

On appelle "navigateur" les logiciels utilisés essentiellement pour l'affi chage de sites Web. Les navigateurs les plus connus sont Internet Explorer, Mozilla Firefox, Opera et Google Chrome.

- Client

Le terme "client" désigne toute application faisant appel aux données d'un serveur. Dans les réseaux domestiques, le lien serveur-client classique est souvent créé au moment de l'attribution d'adresses IP dans le réseau. À ce moment-là, l'ordinateur, en tant que client DHCP, demande au serveur DHCP (le plus souvent le routeur) une adresse IP valide, qui lui est attribuée par le serveur DHCP.

- Protection de flux (Flood Protection)

Ce terme désigne un mécanisme de protection visant à protéger les serveurs ou routeurs d'une accumulation massive de requêtes venant de l'extérieur.

Le terme anglais désignant cette technique vient de sa comparaison avec un barrage protégeant la terre des inondations.

- Modèle OSI (Développement de réseaux)

Le modèle OSI permet la visualisation des protocoles utilisés dans les réseaux. Chaque niveau de ces modèles se base sur les niveaux sous-jacents. De ce fait, un appareil se voit attribuer une adresse MAC, mais pas d'adresse IP (dans le cas des commutateurs) ; en revanche, un appareil ayant une adresse IP se voit TOUJOURS attribuer une adresse MAC.

- Adresse IP

Les adresses IP sont utilisés pour intégrer de manière fl exible des ordinateurs, imprimantes ou autres appareils dans un réseau. Il convient toutefois faire la distinction entre les adresses IP privées et les adresses IP globales.

Les adresses IP globales sont souvent attribuées de manière dynamique (DHCP) par les fournisseurs d'accès Internet. Elles servent à fournir à votre ordinateur ou réseau domestique un accès à Internet. Dans le réseau domestique, les adresses IP privées sont attribuées soit de manière statique ("manuellement"), soit de manière dynamique (DHCP) par l'utilisateur lui-même.

Les adresses IP attribuent de manière univoque un appareil spécifi que à un réseau précis.

EXEMPLE :

les adresses IP sont les adressages les plus connus dans le réseau et se présentent sous la forme suivante : par ex. 192.168.0.1

• FAI

FAI est l'abréviation de "Fournisseur d'accès à Internet". Ce terme est employé pour désigner des organismes proposant à un réseau ou à un

ordinateur individuel un accès à Internet. En Allemagne, le FAI le plus connu est sans doute T-Online, mais Freenet, Arcor, 1&1 et Kabel-Deutschland comptent aussi parmi les FAI.

• LAN

LAN (Local Area Network, en français "Réseau Local") désigne un réseau composé d'ordinateurs et d'autres appareils réseau ayant une plage d'adresses commune et étant de ce fait regroupés en une structure.

- Phrase secrète

Le terme "Phrase secrète" désigne un mot clé ou une phrase devant être saisi(e) comme clé de sécurité lors de la connexion à des réseaux cryptés WPA/WPA2.

- Port

Le port désigne une interface logicielle permettant aux applications de votre ordinateur de communiquer avec les applications d'un fournisseur. On distingue deux protocoles principaux :

TCP et UDP.

EXEMPLE :

les applications Internet les plus courantes sont les navigateurs (Internet Explorer, Mozilla Firefox, etc.), qui communique dans la plupart des cas avec les serveurs des fournisseurs d'accès via le port TCP 80.

• PoE

"Power over Ethernet" désigne un procédé permettant d'alimenter en électricité des appareils réseau via le câble Ethernet.

- Protocole

Dans un réseau, les protocoles sont des normes qui défi nissent comment les paquets de données sont transférés d'un appareil réseau à l'autre, ce qui permet aux diff érents appareils de communiquer entre eux.

- Clé prépartagée (Pre-Shared Key)

Pre-Shared key ("clé prépartagée") ou PSK désigne un procédé de cryptage dans lequel les clés utilisées doivent être connues des deux participants avant la connexion (cf. aussi WPA/WPA2).

- Adresse MAC

L'adresse MAC désigne l'adresse physique d'un composant de réseau (par ex. carte réseau, dongle Wi-Fi, imprimante, commutateur). Les adresses MAC sont toujours clairement attribuables aux adresses IP.

Les adresses d'autres appareils réseau connectés sont enregistrés par chaque appareil dans ce qu'on appelle un tableau ARP. Ces tableaux

ARP sont utiles notamment dans la recherche de panne, lorsqu'un appareil sans adresse IP (par ex. un commutateur) dans le réseau ne montre aucune fonction.

EXEMPLE :

une adresse MAC ressemble par ex. à ceci : 00:00:C0:5A:42:C1

• Mots de passe sécurisés

On entend par "mot de passe sécurisé" les mots de passe répondant à certaines exigences précises afi n ne pas pouvoir être facilement décryptés par des pirates.

Généralement, un mot de passe sécurisé doit avoir une longueur minimum et contenir plusieurs caractères spéciaux. En règle générale : plus le mot de passe est long et plus il contient de caractères spéciaux, meiux il est protégé contre le décryptage.

- SSID

SSID (Service Set Identifi er) est le nom donné à un réseau Wi-Fi. Ce SSID est souvent diff usé publiquement (cf. UDP) pour permettre aux appareils mobiles de "voir" le réseau.

- Sous-réseau

Les sous-réseaux sont les regroupements d'adresses IP individuelles en structures de réseaux. C'est ce qui fait qu'au bureau, les ordinateurs d'un service sont souvent regroupés en un sous-réseau et les ordinateurs d'un autre service en un autre sous-réseau. Les sous-réseaux constituent donc une simple mesure de structuration. L'espace du sous-réseau est toujours communiqué au moment de l'attribution d'une adresse IP. Dans les réseaux domestiques, on n'installe normalement pas de sous-réseaux. C'est pour cela que, dans les systèmes Windows, le masque de sous-réseau par défaut est 255.255.255.0. Les adresses IP disponibles sont donc les adresses allant de xxx.xxx.xxx.1 à xxx.xxx.xxx.254.

• TCP (Transmission Control Protocol)

Le TCP (protocole de contrôle de transmission) est employé pour demander de manière ciblée des informations à un interlocuteur spécifi que (cf. exemple sous Port).

- Trafic

Le terme "trafi c" désigne les quantités de données échangées entre deux organismes ou l'ensemble du trafi c de données dans une section de réseau.

• UDP (User Datagram Protocol)

Le protocole UDP (protocole de datagramme utilisateur) est ce qu'on appelle un protocole de diff usion (broadcast). En anglais, le terme "broadcast" est également utilisé pour les émissions radio ou télé. Ce protocole fonctionne eff ectivement de manière très similaire. Il est utilisé pour envoyer des paquets de données à tous les appareils accessibles dans le réseau et pour attendre la confirmation provenant de ces appareils. Le plus souvent, le protocole UDP est utilisé par des applications lorsqu'il y a un doute sur l'existence d'un correspondant dans le réseau.

• UPnP

Ce terme désigne le protocole "Universal Plug and Play". Ce protocole est utilisé principalement pour contrôler des imprimantes ou autres périphériques de ce type à travers un réseau.

- Cryptage

Les mécanismes de cryptage sont utilisés dans les réseaux pour protéger vos données contre les attaques de tiers. Ces mécanismes de cryptage fonctionnent un peu comme ceux d'une carte de débit. Les données ne peuvent être décryptées qu'avec le mot de passe correct (le PIN correct).

• VPN

VPN (Virtual Private Network, en français "réseau privé virtuel") désigne une interface dans un réseau qui permet de relier des appareils à un réseau voisin sans que les deux réseaux aient besoin d'être compatibles.

• WAN

WAN (Wide Area Network, en français "réseau étendu") désigne un réseau d'ordinateurs et autres appareils réseau couvrant une grande zone géographique et constitué d'un grand nombre de composants. L'exemple le plus connu de WAN est Internet. Un WAN peut toutefois aussi être constitué de seulement deux LAN géographiquement distincts.

- Liste blanche

En matière de réseaux, on appelle liste blanche une liste défi nissant les appareils auxquels l'accès à un appareil donné (par ex. routeur) est explicitement autorisé. Tous les autres appareils sont rejetés par l'appareil qui gère l'accès au moyen de la liste blanche. En opposition à la liste blanche, il existe la liste noire.

Services sur les réseaux

• DHCP (Dynamic Host Configuration Protocol)

DHCP désigne la répartition dynamique d'adresses IP dans les réseaux. Ces adresses sont dynamiques parce qu'elles peuvent être réattribuées à tout moment et sans diffi culté particulière. Les adresses IP dynamques peuvent aussi être appelées adresses IP empruntées.

Ces adresses IP empruntées sont dotées d'une "date de péremption" appelée "Lease Time (durée de bail)". Un ordinateur ne demandera une nouvelle adresse IP au serveur DHCP que si son "bail" est écoulé. Ceci constitue toutefois aussi une éventuelle source d'erreurs, car cela peut provoquer des incohérences entre le serveur DHCP et les clients DHCP.

NOTE:

les ordinateurs Windows sont confi gurés par défaut en tant que client DHCP pour pouvoir être connectés facilement à un réseau domestique.

• DNS (Domain Name Server)

Le DNS est un serveur qui prend en charge la traduction d'adresse IP en adresses Internet courantes. www.google.de, par exemple, devient l'adresse IP : 74.125.39.105. Si, pendant une confi guration, vous êtes invité à saisir l'adresse IP DNS, l'adresse demandée est toujours celle du serveur off rant le service DNS. Pour des raisons de stabilité, les serveurs DNS sont souvent indiqués deux fois, sous le nom de DNS primaire (ou DNS 1) ou DNS secondaire (DNS 2).

- Filtre

Cf. Firewall (pare-feu)

- Firewall (pare-feu)

Un Firewall (pare-feu) est un mécanisme de sécurité présent la plupart du temps comme serveur sur les routeurs, mais il est aussi intégré dans Windows (depuis XP). Il ne permet que l'accès à des ports préréglés, bloque les adresses IP confi gurées précédemment et est censé protéger votre réseau d'attaques nuisibles.

- FTP/NAS (File Transfer Protocol/ Network Access Storage)

Le FTP (protocole de transfert de fi chiers) est un service principalement utilisé pour le tranfert de fi chiers. Ce service permet de transférer facilement des fi chiers d'un ordinateur à un autre ordinateur éloigné, un peu comme Windows Explorer. Les "Serveurs NAS" font eux-aussi souvent appel à ce service pour permettre l'accès à un disque dur à partir de l'ensemble du réseau.

• Passerelle (par défaut)

Est appelée "passerelle" l'interface qui permet aux ordinateurs dans le réseau domestique de communiquer avec les ordinateurs à l'extérieur. Dans ce sens, elle est comparable au routeur. La passerelle recueille et

envoie les requêtes des clients et les transmet aux serveurs correspondants sur Internet. Au même titre, la passerelle renvoie les réponses des serveurs aux clients ayant fait la requête.

- HTTP/Serveur Web (Hypertext Transfer Protocol)

Le service HTTP (en français "protocole de transfert hypertexte") est ce que le public appelle "Internet". Ici, il s'agit toutefois seulement d'une simplification, car Internet en soi est une structure évoluée qui contient pratiquement tous les serveurs. HTTP est utilisé pour le transfert et l'affichage des sites Web.

- Flux de média

Ce groupe de serveurs est utilisé par de multiples appareils et fournisseurs. Les exemples les plus connus sont les stations radio internet, les vidéos à la demande et les caméras IP. Ces fl ux utilisant diff érents protocoles et versions de protocole, il peut arriver que les serveurs et les clients soient incompatibles.

• NTP

NTP (Network Time Protcol, en français "protocole d'heure réseau") désigne un protocole qui permet de synchroniser via votre réseau vos paramètres de date et d'heure sur une référence d'heure. Ce service est mis à disposition par des serveurs répartis dans le monde entier.

- PPPoE

PPPoE, une abréviation de l'anglais "PPP over Ethernet", désigne l'utilisation du protocole réseau Point-to-Point Protocol (PPP) à travers une connexion Ethernet. En Allemagne, le PPPoE est utilisé principalement en relation avec des raccords ADSL. ADSL signifi e DSL asynchrone et désigne l'utilisation d'une ligne téléphonique ou internet. ADSL est la norme en Allemagne.

La raison principale pour laquelle on utilise le PPPoE est qu'il permet de mettre à disposition l'authentifi cation et la confi guration réseau (adresse IP, passerelle)

sur Ethernet, qui est plus rapide.

• PPTP

Protocole pour l'établissement d'une connexion réseau VPN (Point-to-Point-Transfer-protocole).

- QoS (Quality of Service, en français "qualité de service")

Le QoS est utilisé dans les réseaux pour garantir à des clients ou services donnés une largeur de bande défi nie pour le trafi c de données. On pourrait le comparer à une autoroute, où, même en cas d'embouteillage, la bande d'arrêt d'urgence peut être utilisée par les véhicules de secours. Le QoS est utilisé à chaque fois qu'il s'agit de garantir que certains services sont toujours disponibles, sans pour autant

devoir tenir compte du reste du trafi c de données.

- Samba/SMB

Ces termes désignent un serveur spécifi quement conçu pour les réseaux Windows. Ce service permet lui-aussi un accès simple et rapide à des fi chiers se trouvant sur d'autres ordinateurs (dans ce qu'on appelle des "dossiers partagés"). Ce service est toutefois limité aux réseaux domestiques et ne peut être utilisé qu'exceptionnellement à travers internet.

- Serveur/service de serveur

Un serveur doit toujours être considéré comme un fournisseur de services réseau. Certaines applications sont aussi appelées serveurs. Les serveurs les plus connus sont, entre autres, les serveurs Web, le DHCP ou les serveurs e-mail. Plusieurs de ces services peuvent être disponibles sur un ordinateur ou d'autres appareils (par ex. des routeurs) simultanément.

On appelle serveurs également les ordinateurs dont l'unique fonction consiste à proposer et à gérer des services de serveur.

- Attribution statique d'adresses

Dans le cas de l'attribution statique d'adresses, toutes les adresses réseau d'un réseau sont assignées de manière fi xe. Chaque client (ordinateur) du réseau a une adresse IP fi xe ; le masque de sous-réseau, la passerelle par défaut et le serveur DNS ne sont pas paramétrables et c'est avec ces données que le client doit se connecter au serveur*. Un nouveau client (ordinateur) doit d'abord recevoir une adresse IP valide non encore attribuée et le reste des données avant de pouvoir utiliser le réseau.

L'attribution manuelle d'adresses est utile surtout pour les imprimantes réseau ou autres appareils de ce type auxquels il faut accéder souvent, ou bien dans des réseaux nécessitant un degré de sécurité élevé.

- Torrents

Les torrents désignent eux-aussi un service de transfert de données. Ce service peut être considéré en une certaine mesure comme un "FTP dispersé", car ici le transfert de données de fi chiers individuels est demandé à plusieurs fournisseurs ("Seeds"). Pour ce faire, les fi chiers n'ont même pas besoin d'être disponibles dans leur intégralité chez le fournisseur (celui-ci est lui aussi en train de télécharger le fi chier tout en fournissant déjà les parties de fi chier dont il dispose déjà). Ces sources "incomplètes" sont appelées "Leeches".

- WEP et WPA

Le Wired Equivalent Privacy (WEP) est l'ancien algorythme de cryptage par défaut pour le Wi-Fi. Sa fonction est de réguler l'accès au réseau tout en garantissant la confi dentialité des données. En raison de plusi-

eurs points faibles, ce procédé est considéré comme peu fi able. C'est pourquoi il est conseillé d'utiliser le cryptage WPA, très fi able, dans les installations Wi-Fi.

Le Wi-Fi Protected Access (WPA) est une méthode de cryptage moderne pour les réseaux Wi-Fi. Il a été introduit pour remplacer le WEP et ne présente pas ses faiblesses.

Ce produit contient un logiciel distribué entièrement ou partiellement sous licence publique générale GNU, Version 2 (GPL).

Vous trouverez ci-après l'intégralité de la version actuelle de ce texte de licence.

Puisqu'il s'agit d'un logiciel libre de droits, ses développeurs déclinent toute responsabilité en cas de dégâts ou dommages (physiques ou moraux) dus à une mauvaise utilisation.

Veuillez noter que la garantie du matériel n'est bien entendu pas concernée. Si vous avez des questions, n'hésitez pas à nous contacter. Pour cela, rendez-vous sur www.pearl.fr.

Avertissement

Ce contrat est une licence de logiciel libre issue d'une concertation entre ses auteurs afi n que le respect de deux grands principes préside à sa rédaction :

* d'une part, le respect des principes de diff usion des logiciels libres : accès au code source, droits étendus conférés aux utilisateurs,

* d'autre part, la désignation d'un droit applicable, le droit français, auquel elle est conforme, tant au regard du droit de la responsabilité civile que du droit de la propriété intellectuelle et de la protection qu'il off re aux auteurs et titulaires des droits patrimoniaux sur un logiciel.

Les auteurs de la licence CeCILL (pour Ce[a] C[nrs] I[nria] L[ogiciel] L[ibre]) sont :

Commissariat à l'Énergie Atomique - CEA, établissement public de recherche à caractère scientifique, technique et industriel, dont le siège est situé 25 rue Leblanc, immeuble Le Ponant D, 75015 Paris.

Centre National de la Recherche Scientifi que - CNRS, établissement public à caractère scienti- fi que et technologique, dont le siège est situé 3 rue Michel-Ange, 75794 Paris cedex 16.

Institut National de Recherche en Informatique et en Automatique - INRIA, établissement public à caractère scientifi que et technologique, dont le siège est situé Domaine de Voluceau, Rocquencourt, BP 105, 78153 Le Chesnay cedex.

Préambule

Ce contrat est une licence de logiciel libre dont l'objectif est de conférer aux utilisateurs la liberté de modification et de redistribution du logiciel régi par cette licence dans le cadre d'un modèle de diffusion en logiciel libre.

L'exercice de ces libertés est assorti de certains devoirs à la charge des utilisateurs afi n de préserver ce statut au cours des redistributions ultérieures.

L'accessibilité au code source et les droits de copie, de modification et de redistribution qui en découlent ont pour contrepartie de n'off rir aux utilisateurs qu'une garantie limitée et de ne faire peser sur l'auteur du logiciel, le titulaire des droits patrimoniaux et les concédants successifs qu'une responsabilité restreinte.

A cet égard l'attention de l'utilisateur est attirée sur les risques associés au chargement, à l'utilisation, à la modification et/ou au développement et à la reproduction du logiciel par l'utilisateur étant donné sa spécifi cité de logiciel libre, qui peut le rendre complexe à manipuler et qui le réserve donc à des développeurs ou des professionnels avertis possédant des connaissances informatiques approfondies. Les utilisateurs sont donc invités à charger et tester l'adéquation du logiciel à leurs besoins dans des conditions permettant d'assurer la sécurité de leurs systèmes et/ou de leurs données et, plus généralement, à l'utiliser et l'exploiter dans les mêmes conditions de sécurité. Ce contrat peut être reproduit et diff usé librement, sous réserve de le conserver en l'état, sans ajout ni suppression de clauses.

Ce contrat est susceptible de s'appliquer à tout logiciel dont le titulaire des droits patrimoniaux décide de soumettre l'exploitation aux dispositions qu'il contient.

Article 1 - DÉFINITIONS

Dans ce contrat, les termes suivants, lorsqu'ils seront écrits avec une lettre capitale, auront la signifi cation suivante :

Contrat : désigne le présent contrat de licence, ses éventuelles versions postérieures et annexes.

Logiciel : désigne le logiciel sous sa forme de Code Objet et/ou de Code Source et le cas échéant sa documentation, dans leur état au moment de l'acceptation du Contrat par le Licencié.

Logiciel Initial : désigne le Logiciel sous sa forme de Code Source et éventuellement de Code Objet et le cas échéant sa documentation, dans leur état au moment de leur première diffusion sous les termes du Contrat.

Logiciel Modifi é : désigne le Logiciel modifi é par au moins une Contribution.

Code Source : désigne l'ensemble des instructions et des lignes de programme du Logiciel et auquel l'accès est nécessaire en vue de modifi er le Logiciel.

Code Objet : désigne les fi chiers binaires issus de la compilation du Code Source.

Titulaire : désigne le ou les détenteurs des droits patrimoniaux d'auteur sur le Logiciel Initial.

Licencié : désigne le ou les utilisateurs du Logiciel ayant accepté le Contrat.

Contributeur : désigne le Licencié auteur d'au moins une Contribution.

Concédant : désigne le Titulaire ou toute personne physique ou morale distribuant le Logiciel sous le Contrat.

Contribution : désigne l'ensemble des modifi cations, corrections, traductions, adaptations et/ou nouvelles fonctionnalités intégrées dans le Logiciel par tout Contributeur, ainsi que tout Module Interne.

Module : désigne un ensemble de fi chiers sources y compris leur documentation qui permet de réaliser des fonctionnalités ou services supplémentaires à ceux fournis par le Logiciel.

Module Externe : désigne tout Module, non dérivé du Logiciel, tel que ce Module et le Logiciel s'exécutent dans des espaces d'adressage diff érents, l'un appelant l'autre au moment de leur exécution.

Module Interne : désigne tout Module lié au Logiciel de telle sorte qu'ils s'exécutent dans le même espace d'adressage.

GNU GPL : désigne la GNU General Public License dans sa version 2 ou toute version ultérieure, telle que publiée par Free Software Foundation Inc.

Parties : désigne collectivement le Licencié et le Concédant.

Ces termes s'entendent au singulier comme au pluriel.

Article 2 - OBJET

Le Contrat a pour objet la concession par le Concédant au Licencié d'une licence non exclusive, cessible et mondiale du Logiciel telle que défini nie ci-après à l'article 5 pour toute la durée de protection des droits portant sur ce Logiciel.

3.1 L'acceptation par le Licencié des termes du Contrat est réputée acquise du fait du premier des faits suivants :

* (i) le chargement du Logiciel par tout moyen notamment par téléchargement à partir d'un serveur distant ou par chargement à partir d'un support physique;

* (ii) le premier exercice par le Licencié de l'un quelconque des droits concédés par le Contrat.

3.2 Un exemplaire du Contrat, contenant notamment un avertissement relatif aux spécifi cités du Logiciel, à la restriction de garantie et à la limitation à un usage par des utilisateurs expéri- mentés a été mis à disposition du Licencié préalablement à son acceptation telle que défi nie à l'article 3.1 ci dessus et le Licencié reconnaît en avoir pris connaissance.

Article 4 - ENTRÉE EN VIGUEUR ET DURÉE

4.1 ENTRÉE EN VIGUEUR

Le Contrat entre en vigueur à la date de son acceptation par le Licencié telle que défini ne en 3.1.

4.2 DURÉE

Le Contrat produira ses eff ets pendant toute la durée légale de protection des droits patrimoniaux portant sur le Logiciel.

Article 5 - ÉTENDUE DES DROITS CONCÉDÉS

Le Concédant concède au Licencié, qui accepte, les droits suivants sur le Logiciel pour toutes destinations et pour la durée du Contrat dans les conditions ci-après détaillées.

Par ailleurs, si le Concédant détient ou venait à détenir un ou plusieurs brevets d'invention protégeant tout ou partie des fonctionnalités du Logiciel ou de ses composants, il s'engage à ne pas opposer les éventuels droits conférés par ces brevets aux Licenciés successifs qui utilise-raient, exploiteraient ou modifi eraient le Logiciel. En cas de cession de ces brevets, le Concédant s'engage à faire reprendre les obligations du présent alinéa aux cessionnaires.

5.1 DROIT D'UTILISATION

Le Licencié est autorisé à utiliser le Logiciel, sans restriction quant aux domaines d'application, étant ci-après précisé que cela comporte :

- la reproduction permanente ou provisoire du Logiciel en tout ou partie par tout moyen et sous toute forme.

- le chargement, l'affi chage, l'exécution, ou le stockage du Logiciel sur tout support.

- la possibilité d'en observer, d'en étudier, ou d'en tester le fonctionnement afi n de déterminer les idées et principes qui sont à la base de n'importe quel élément de ce Logiciel; et ceci, lorsque le Licencié eff ectue toute opération de chargement, d'affi chage, d'exécution, de transmission ou de stockage du Logiciel qu'il est en droit d'eff ectuer en vertu du Contrat.

5.2 DROIT D'APPORTER DES CONTRIBUTIONS

Le droit d'apporter des Contributions comporte le droit de traduire, d'adapter, d'arranger ou d'apporter toute autre modification au Logiciel et le droit de reproduire le logiciel en résultant.

Le Licencié est autorisé à apporter toute Contribution au Logiciel sous réserve de mentionner, de façon explicite, son nom en tant qu'auteur de cette Contribution et la date de création de celle-ci.

5.3 DROIT DE DISTRIBUTION

Le droit de distribution comporte notamment le droit de diff user, de transmettre et de communiquer le Logiciel au public sur tout support et par tout moyen ainsi que le droit de mettre sur le marché à titre onéreux ou gratuit, un ou des exemplaires du Logiciel par tout procédé.

Le Licencié est autorisé à distribuer des copies du Logiciel, modifié ou non, à des tiers dans les conditions ci-après détaillées.

5.3.1 DISTRIBUTION DU LOGICIEL SANS MODIFICATION

Le Licencié est autorisé à distribuer des copies conformes du Logiciel, sous forme de Code Source ou de Code Objet, à condition que cette distribution respecte les dispositions du Contrat dans leur totalité et soit accompagnée :

-

d'un exemplaire du Contrat,

-

d'un avertissement relatif à la restriction de garantie et de responsabilité du Concédant telle que prévue aux articles 8 et 9, et que, dans le cas où seul le Code Objet du Logiciel est redistribué, le Licencié permette aux futurs Licenciés d'accéder facilement au Code Source complet du Logiciel en indiquant les modalités d'accès, étant entendu que le coût additionnel d'acquisition du Code Source ne devra pas excéder le simple coût de transfert des données.

5.3.2 DISTRIBUTION DU LOGICIEL MODIFIÉ

Lorsque le Licencié apporte une Contribution au Logiciel, les conditions de distribution du Logiciel Modifi é en résultant sont alors soumises à l'intégralité des dispositions du Contrat.

Le Licencié est autorisé à distribuer le Logiciel Modifi é, sous forme de code source ou de code objet, à condition que cette distribution respecte les dispositions du Contrat dans leur totalité et soit accompagnée :

-

d'un exemplaire du Contrat,

-

d'un avertissement relatif à la restriction de garantie et de responsabilité du Concédant telle que prévue aux articles 8 et 9, et que, dans le cas où seul le code objet du Logiciel Modifi é est redistribué, le Licencié permette aux futurs Licenciés d'accéder facilement au code source complet du Logiciel Modifi é en indiquant les modalités d'accès, étant entendu que le coût additionnel d'acquisition du code source ne devra pas excéder le simple coût de transfert des données.

5.3.3 DISTRIBUTION DES MODULES EXTERNES

Lorsque le Licencié a développé un Module Externe les conditions du Contrat ne s'appliquent pas à ce Module Externe, qui peut être distribué sous un contrat de licence différent.

5.3.4 COMPATIBILITÉ AVEC LA LICENCE GNU GPL

Le Licencié peut inclure un code soumis aux dispositions d'une des versions de la licence GNU GPL dans le Logiciel modifié ou non et distribuer l'ensemble sous les conditions de la même version de la licence GNU GPL.

Le Licencié peut inclure le Logiciel modifié ou non dans un code soumis aux dispositions d'une des versions de la licence GNU GPL et distribuer l'ensemble sous les conditions de la même version de la licence GNU GPL.

Article 6 - PROPRIÉTÉ INTELLECTUELLE

6.1 SUR LE LOGICIEL INITIAL

Le Titulaire est détenteur des droits patrimoniaux sur le Logiciel Initial. Toute utilisation du Logiciel Initial est soumise au respect des conditions dans lesquelles le Titulaire a choisi de diff user son œuvre et nul autre n'a la faculté de modifi er les conditions de diff usion de ce Logiciel Initial.

Le Titulaire s'engage à ce que le Logiciel Initial reste au moins régi par le Contrat et ce, pour la durée visée à l'article 4.2.

6.2 SUR LES CONTRIBUTIONS

Le Licencié qui a développé une Contribution est titulaire sur celle-ci des droits de propriété intellectuelle dans les conditions définies par la législation applicable.

6.3 SUR LES MODULES EXTERNES

Le Licencié qui a développé un Module Externe est titulaire sur celui-ci des droits de propriété intellectuelle dans les conditions défi nies par la législation applicable et reste libre du choix du contrat régissant sa diffusion.

6.4 DISPOSITIONS COMMUNES

Le Licencié s'engage expressément :

- à ne pas supprimer ou modifi er de quelque manière que ce soit les mentions de propriété intellectuelle apposées sur le Logiciel;

- à reproduire à l'identique lesdites mentions de propriété intellectuelle sur les copies du Logiciel modifié ou non.

Le Licencié s'engage à ne pas porter atteinte, directement ou indirectement, aux droits de propriété intellectuelle du Titulaire et/ou des Contributeurs sur le Logiciel et à prendre, le cas échéant, à l'égard de son personnel toutes les mesures nécessaires pour assurer le respect des dits droits de propriété intellectuelle du Titulaire et/ou des Contributeurs.

7.1 Le Contrat n'oblige en aucun cas le Concédant à la réalisation de prestations d'assistance technique ou de maintenance du Logiciel.

Cependant le Concédant reste libre de proposer ce type de services. Les termes et conditions d'une telle assistance technique et/ou d'une telle maintenance seront alors déterminés dans un acte séparé. Ces actes de maintenance et/ou assistance technique n'engageront que la seule responsabilité du Concédant qui les propose.

7.2 De même, tout Concédant est libre de proposer, sous sa seule responsabilité, à ses licenciés une garantie, qui n'engagera que lui, lors de la redistribution du Logiciel et/ou du Logiciel Modifié et ce, dans les conditions qu'il souhaite. Cette garantie et les modalités financières de son application feront l'objet d'un acte séparé entre le Concédant et le Licencié.

Article 8 - RESPONSABILITÉ

8.1 Sous réserve des dispositions de l'article 8.2, le Licencié à la faculté, sous réserve de prouver la faute du Concédant concerné, de solliciter la réparation du préjudice direct qu'il subirait du fait du Logiciel et dont il apportera la preuve.

8.2 La responsabilité du Concédant est limitée aux engagements pris en application du Contrat et ne saurait être engagée en raison notamment :

(i) des dommages dus à l'inexécution, totale ou partielle, de ses obligations par le Licencié, (ii) des dommages directs ou indirects découlant de l'utilisation ou des performances du Logiciel subis par le Licencié et (iii) plus généralement d'un quelconque dommage indirect. En particulier, les Parties conviennent expressément que tout préjudice financier ou commercial (par exemple perte de données, perte de bénéfici ces, perte d'exploitation, perte de clientèle ou de commandes, manque à gagner, trouble commercial quelconque) ou toute action dirigée contre le Licencié par un tiers, constitue un dommage indirect et n'ouvre pas droit à réparation par le Concédant.

9.1 Le Licencié reconnaît que l'état actuel des connaissances scientifi ques et techniques au moment de la mise en circulation du Logiciel ne permet pas d'en tester et d'en vérifi er toutes les utilisations ni de détecter l'existence d'éventuels défauts. L'attention du Licencié a été attirée sur ce point sur les risques associés au chargement, à l'utilisation, la modifi cation et/ou au développement et à la reproduction du Logiciel qui sont réservés à des utilisateurs avertis.

Il relève de la responsabilité du Licencié de contrôler, par tous moyens, l'adéquation du produit à ses besoins, son bon fonctionnement et de s'assurer qu'il ne causera pas de dommages aux personnes et aux biens.

9.2 Le Concédant déclare de bonne foi être en droit de concéder l'ensemble des droits attachés au Logiciel (comprenant notamment les droits visés à l'article 5).

9.3 Le Licencié reconnaît que le Logiciel est fourni „en l’état“ par le Concédant sans autre garantie, expresse ou tacite, que celle prévue à l’article 9.2 et notamment sans aucune garantie sur sa valeur commerciale, son caractère sécurisé, innovant ou pertinent.

En particulier, le Concédant ne garantit pas que le Logiciel est exempt d'erreur, qu'il fonctionnera sans interruption, qu'il sera compatible avec l'équipement du Licencié et sa confi guration logicielle ni qu'il remplira les besoins du Licencié.

9.4 Le Concédant ne garantit pas, de manière expresse ou tacite, que le Logiciel ne porte pas atteinte à un quelconque droit de propriété intellectuelle d'un tiers portant sur un brevet, un logiciel ou sur tout autre droit de propriété. Ainsi, le Concédant exclut toute garantie au profi t du Licencié contre les actions en contrefaçon qui pourraient être diligentées au titre de l'utilisation, de la modification, et de la redistribution du Logiciel. Néanmoins, si de telles actions sont exercées contre le Licencié, le Concédant lui apportera son aide technique et juridique pour sa défense. Cette aide technique et juridique est déterminée au cas par cas entre le Concédant concerné et le Licencié dans le cadre d'un protocole d'accord. Le Concédant dégage toute responsabilité quant à l'utilisation de la dénomination du Logiciel par le Licencié. Aucune garantie n'est apportée quant à l'existence de droits antérieurs sur le nom du Logiciel et sur l'existence d'une marque.

Article 10 - RÉSILIATION

10.1 En cas de manquement par le Licencié aux obligations mises à sa charge par le Contrat, le Concédant pourra résilier de plein droit le Contrat trente (30) jours après notification adressée au Licencié et restée sans effet.

10.2 Le Licencié dont le Contrat est résilié n'est plus autorisé à utiliser, modifi er ou distribuer le Logiciel. Cependant, toutes les licences qu'il aura concédées antérieurement à la résiliation du Contrat resteront valides sous réserve qu'elles aient été eff ectuées en conformité avec le Contrat.

11.1 CAUSE EXTÉRIEURE

Aucune des Parties ne sera responsable d'un retard ou d'une défaillance d'exécution du Contrat qui serait dû à un cas de force majeure, un cas fortuit ou une cause extérieure, telle que, notamment, le mauvais fonctionnement ou les interruptions du réseau électrique ou de télécommunication, la paralysie du réseau liée à une attaque informatique, l'intervention des autorités gouvernementales, les catastrophes naturelles, les dégâts des eaux, les tremblements de terre, le feu, les explosions, les grèves et les confl its sociaux, l'état de guerre...

11.2 Le fait, par l'une ou l'autre des Parties, d'omettre en une ou plusieurs occasions de se prévaloir d'une ou plusieurs dispositions du Contrat, ne pourra en aucun cas impliquer renonciation par la Partie intéressée à s'en prévaloir ultérieurement.

11.3 Le Contrat annule et remplace toute convention antérieure, écrite ou orale, entre les Parties sur le même objet et constitue l'accord entier entre les Parties sur cet objet. Aucune addition ou modifi cation aux termes du Contrat n'aura d'eff et à l'égard des Parties à moins d'être faite par écrit et signée par leurs représentants dûment habilités.

11.4 Dans l'hypothèse où une ou plusieurs des dispositions du Contrat s'avérerait contraire à une loi ou à un texte applicable, existants ou futurs, cette loi ou ce texte prévaudrait, et les Parties feraient les amendements nécessaires pour se conformer à cette loi ou à ce texte. Toutes les autres dispositions resteront en vigueur. De même, la nullité, pour quelque raison que ce soit, d'une des dispositions du Contrat ne saurait entraîner la nullité de l'ensemble du Contrat.

11.5 LANGUE

Le Contrat est rédigé en langue française et en langue anglaise, ces deux versions faisant également foi.

Article 12 - NOUVELLES VERSIONS DU CONTRAT

12.1 Toute personne est autorisée à copier et distribuer des copies de ce Contrat.

12.2 Afin d'en préserver la cohérence, le texte du Contrat est protégé et ne peut être modifié que par les auteurs de la licence, lesquels se réservent le droit de publier périodiquement des mises à jour ou de nouvelles versions du Contrat, qui posséderont chacune un numéro distinct. Ces versions ultérieures seront susceptibles de prendre en compte de nouvelles problématiques rencontrées par les logiciels libres.

12.3 Tout Logiciel diff usé sous une version donnée du Contrat ne pourra faire l'objet d'une diffusion ultérieure que sous la même version du Contrat ou une version postérieure, sous réserve des dispositions de l'article 5.3.4.

Article 13 - LOI APPLICABLE ET COMPÉTENCE TERRITORIALE

13.1 Le Contrat est régi par la loi française. Les Parties conviennent de tenter de régler à l'amiable les différends ou litiges qui viendraient à se produire par suite ou à l'occasion du Contrat.