PX4860675 - Wifi répéteur 7LINKS - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil PX4860675 7LINKS au format PDF.

| Type de produit | Répéteur Wi-Fi et point d'accès |

| Marque | 7Links |

| Modèle | PX4860675 |

| Normes Wi-Fi | IEEE 802.11 b/g/n |

| Débit maximal | 150 Mbps |

| Fréquence | 2,4 GHz |

| Ports | 1 port RJ-45 10/100 Mbps (LAN/WAN) |

| Cryptage | WEP 64/128 bits, WPA, WPA2 |

| Modes de fonctionnement | Répéteur, Routeur + Point d'accès, Routeur + Client |

| Protocoles | TCP/IP, PPPoE, DHCP |

| Alimentation | Prise secteur directe, consommation environ 2 W |

| Dimensions (approx.) | 7,0 × 5,5 × 2,5 cm |

| Poids (approx.) | 50 g |

| Adresse IP par défaut | 192.168.2.1 |

| SSID par défaut | 7Links-Repeater |

| Mot de passe Wi-Fi par défaut | 12345678 |

| Bouton Reset | Oui (maintenir 5-10 secondes pour réinitialiser) |

| Entretien et nettoyage | Utiliser un chiffon sec, ne pas exposer à l'humidité |

| Sécurité | Ne pas ouvrir l'appareil, éviter les chocs et l'eau |

| Pièces détachées / Réparabilité | Non disponible, contacter le SAV en cas de défaut |

FOIRE AUX QUESTIONS - PX4860675 7LINKS

Questions des utilisateurs sur PX4860675 7LINKS

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Wifi répéteur au format PDF gratuitement ! Retrouvez votre notice PX4860675 - 7LINKS et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil PX4860675 de la marque 7LINKS.

MODE D'EMPLOI PX4860675 7LINKS

Répéteuretpointd'accèsWi-Fi 150 Mpbs

SOMMAIRE

Chapitre 1- Introduction. 5

Votre nouveau repeteur 150 Mbps et point d'accès Wi-Fi............6

Contenu 6

Caracteristiques techniques. 6

Conseils pour l'utilisation de cette notice 7

Symbolesutilisés. 7

Mises en forme du texte utilisées. 7

Structure 8

Consignes préalables 9

Consignes de sécurité 9

Consignes importantes pour le traitement des déchets. 9

Déclaration de conformité 10

Description du produit 11

Chapitre 2 - Emplacement et connexion 13

Explications préalables 14

Choisir un emplacement et étabir la connexion 15

Etablir une connexion via Wi-Fi 16

Établir une connexion avec un cable réseau 17

Chapitre 3 - Configuration du repéteur 19

Configuration du repéteur 20

Configuration via Wi-Fi 20

Configuration par connexion cablee 21

Chapitre 4 - Confi guration des modes de fonctionnement. 25

Configurer les modes de fonctionnement 26

Routeur + AP 26

Mode repéteur 28

Routeur+Mode Client 30

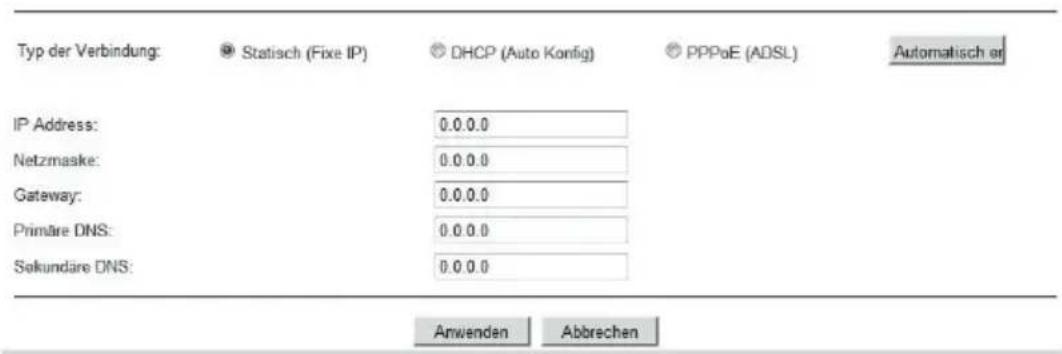

Réglages des types de connexion 32

Type de connexion IP statique (fixe) 32

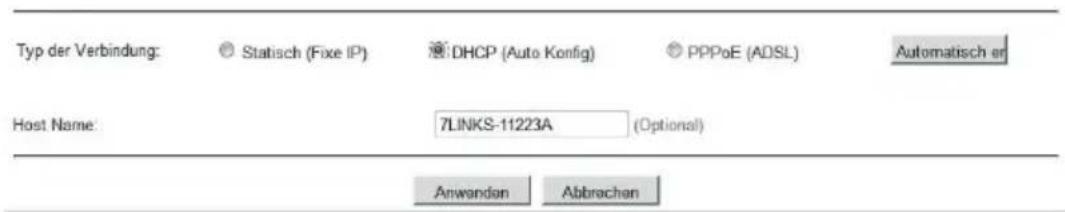

Type de connexion DHCP (config. auto) 32

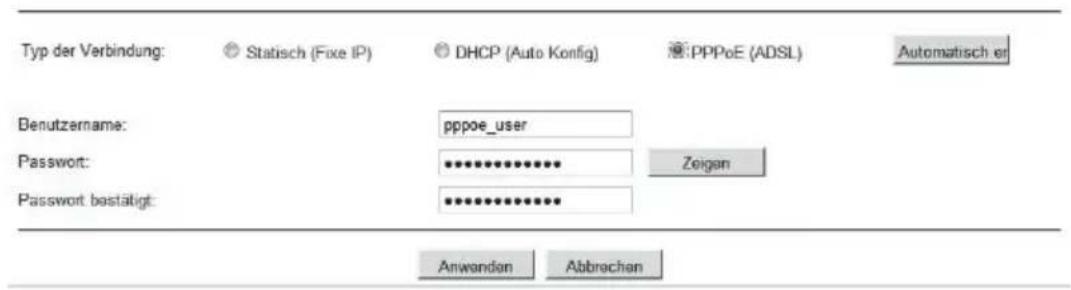

Type de connexion PPPoE (ADSL) 33

Chapitre 5 - Reglages avancés. 35

Réglages avancés 36

Voir le statut 36

Réglage de la langue 36

Modifier le mot de passer pour les réglages avancés 37

Sauvegarde Backup 37

Redemarrage du repeteur 37

Réinitialiser les paramètres d'usine 38

Firmware 38

Foire aux questions 42

Quels sont l'adresse IP, le nom et le mot de passer par défaut du répéteur ? 42

Nom d'utilisateur et mot de passer pour les parametes avancés 42

J'ai oublie mon mot de passer administrateur. Que doit je faire ? 42

Le Notebook ne trouve pas le repéteur via Wi-Fi. 42

Le PC ne trouve pas le repéateur via un cable de connexion 43

Notions de base annexes à propos des réseaux 45

Matériel 45

Termes reseau de base 46

Services reseau 50

Mesures de sécurité dans les reseaux Wi-Fi 54

Chapitre 1 Introduction

VOTRE NOUVEAU RÉPÉTEUR 150 MBPS ET POINT D'ACCès WI-FI

CHÈRE CLIENTE, CHER CLIENT,

Nous vous remercions d'avoir choisi cet article. Avec ce repéteur Wi-Fi pratique, vous pouvez élargir votre réseau Wi-Fi existant, ajouter un autre réseau ou un connecter sans cable un PC autonome non compatible Wi-Fi à un réseau Wi-Fi.

Afin d'utiliser au mieux votre nouveau produit, veuilles lire attentivement ce mode d'emploi et respecter les consignes et astuces suivantes.

CONTENU

- Repéteur Wi-Fi

Mode d'emploi

CHARACTERISTIQUES TECHNIQUES

| Standards Wi-Fi : 802.11 | b/g/n (11/ 54/ 150 Mpbs/s) |

| Protocoles TCP/IP, PPPoE | DHCP |

| Port 10/100 Mbps LAN/WAN | |

| Fréquence : 2,4 GHz | |

| Cryptage : WEP de 64/128 bits, WPA, WPA2 | |

| Modes de fonctionnement | Routeur+Mode AP, Mode Répéteur, Mode Routeur+Mode Client |

| Puisance absorbée : env. 2 W | |

CONSEILS POUR L'UTILISATION

DE CETTE NOTICE

Pour utiliser ce manuel le plus effi cacement possible, il est nécessaire de clarifi er certains termes et symboles que vous rencontres dans ce guide.

SYMBOLS UTILISÉS

| ! | Ce symbole signale les dangers possibles et les informations importantes sur l'utilisation du produit. Il est utilisé chaque fois que votre attention est particulièrement nécessaire. |

| Ce symbole indique les conseils et les informations utiles pour une'utilisation optimale du produit. |

MISES EN FORME DU TEXTE UTILISÉES

| MAJUSCULES | Les majuscules sont utilisées pour nommer des touches, des branchements ou autres composants du produit. |

| Caracteres gras | Les caractères gras sont utilisés pour reconnaître des éléments du menu ou du logiciel. |

| 1. Énumérations2. Énumérations3. Énumérations | Les énumérations sont utilisées chaque fois que l'utilisateur doit suivre plusieurs étapes, ou pourprésenter les caractéristiques du produit. |

| • Puces• Puces• Puces | Les puce permutationt de lister plusieurs informations. Elles permettent principalement de mistroux identifi er la hierarchie de l'information. |

STRUCTURE

Ce mode d'emploi est divisé en six grandes parties :

| Introduction | Vous trouvez ici des notes sur l'utilisation de ce guide, des consignes de sécurité importantes concernant le produit, et un aperçu du produit et des données techniques. |

| Emplacement et connexion | Explications concernant lechio de l'emplacement et la première connexion |

| Confi guration du répêuteur | Instructions pour la confi guration du répêuteur via Wi-Fi ou via connexion par cable réseau |

| Confi guration des modes de fonctionnement | Instructions concernant lechio des modes de fonctionnement Routeur+Point d'accès, Répêuteur ou Routeur+Client |

| Réglages avancés | Instructions concernant les paramètres avancés comme la langue, le statut, le mot de passer et autres. |

| Annexe | Dépannage (résolution de problèmes), glossaire, |

CONSIGNES PREALABLES

CONSIGNES DE SECURITÉ

- Ce mode d'emploi vous permet de vous familiariser avec le fonctionnement du produit. Conservez-le afi n de pouvoir le consulter en cas de besoin.

- Pour connaître les conditions de garantie, veuilles contacter votre revendeur. Veuilles également tener compte des conditions générales de vente!

- Veillez à utiliser le produit uniquement comme indiqué dans la notice. Une mauvaise utilisation peut endommager le produit ou son environnement.

- Le démontage ou la modifi cation du produit aff ecte sa sécurité. Attention, risque de blessure!

- N'ouvre jamais le produit vous-même. Ne tentez jamais de réparer vous-même le produit!

- Manipulez le produit avec précaution. Un coup, un choc, ou une chute, même de faible hauteur, peuvent l'endommager.

- N'exposez pas le produit à l'humidité ni à une chaleur extreme.

- Ne plongez jamais le produit dans l'eau ni dans chaque autre liquide.

- Surveillance les enfants pour vous assurer qu'ils ne jouent pas avec l'appareil.

- Cet apparéil n'est pas conscience pour être utilisé par des personnes (y compris les enfants) dont les capacities physiques, sensorielles ou mentales sont réduites, ou des personnes dénuées d'expérience ou de connaissance, sauf si elles ont pu bénéficier, par l'intémediaire d'une personne responsable de leur sécurité, d'une surveillance ou d'instructions préalables concernant l'utilisation de l' apparéil.

- Si le cable d'alimentation est endommagé, il doit être remplace par le fabricant, son service après-vente ou des personnes de qualifi cation similaire a fi n d'éviter tout danger. N'utilisez pas l'appareil tant que la réparation n'a pas été effectuee.

- Aucune garantie ne pourra etre appliquee en cas de mauvaise utilisation.

- Le fabricant décline toute responsabilité en cas de dégats matériels ou dommages (physiques ou moraux) dus à une mauvaise utilisation et/ou au non-respect des consignes de sécurité.

- Sous réserve de modification et d'erreur!

CONSIGNES IMPORTANTES POUR LE TRAITEMENT DES DÉCHETS

Cet apparéil électronique ne doit PAS être jeté dans la poubelle de déchets menagers. Pour l'enlèvement approprié des déchets, veuillez vous adresser aux points de ramassage publics de votre municipalité.

Les détails concernant l'emplacement d'un tel point de ramassage et des éventuelles restrictions de quantité existantes par jour/mois/année, ainsi que sur des frais éventuels de collecte, sont disponibles dans votre municipalité.

La société PEARL.GmbH déclare ce produit PX-4860 conforme aux directives actuelles suivantes du Parlement Européen: 1999/5/CE, concernant les équipements hertziens et les équipements terminaux de télécommunications, 2006/95/CE, relative au matériel électrique destiné à être employé dans certaines limites de tension, et 2011/65/UE, relative à la limitation de l'utilisation de certaines substances dangereuses dans les équipements électriques etlectroniques.

PEARL.GmbH, PEARL-Str. 1-3, 79426 Buggingen, Allemagne

k1b2 = 4

Directeur Service Qualité

Dipl. Ing. (FH) Andreas Kurtasz

21.05.2013

C∈

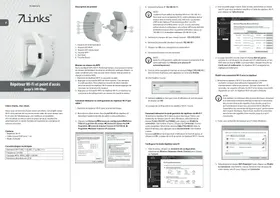

DESCRIPTION DU PRODUIT

| ① | Touches Reset (réinitialisation) |

| ② | Voyant LED d'alimentation |

| ③ | Wi-Fi |

| ④ | Port RJ-45 |

Chapitre 2 Emplacement et connexion

EXPLICATIONS PREALABLES

La connexion Internet à un fournisseur est établie vie un routeur DSL. Généralement, un routeur Wi-Fi à modem DSL intégré est utilisé à cet eff et. Cela signifi e qu'un accès Internet vers l'extérieur est établi via le modem intégré et qu'un réseau domestique est automatiquement mis en place via le routeur. Vous pouvez utiliser plusieurs PC simultanément dans un réseau. Le transfert de données à l'intérieur du réseau est alors génér par le routeur. Le fournisseur fournit généralement un nom et un mot de passer pour le réseau. Pour des raisons de sécurité, vous devriez changer ces deux données.

Vouss pouvez connecter directement un PC au routeur à l'aide d'un cable réseau ou utiliser la fonction Wi-Fi et connecter sans fi I vos Notebooks, tablettes, smartphones et autres.

Le repêteur vous permet d'agrandir le réseau existant. Cela peut s'avérer nécessaire si le signal de connexion vers le routeur est trop faible (routeur dans le bureau au sous-sol et PC pour les devoirs à l'étage) et que l'appareil Wi-Fi ne peut pas capter les signaux du routeur.

Pour cette extension de réseau, le repêuteur off re trois différentes possibités (modes). Vous pouvez simplement élargir la zone de signal de votre réseau existant, ajouter un réseau au réseau existant avec le repêuteur ou encore étabrir une connexion sans fi l entre un PC autonome et le routeur Wi-Fi existant (le repêuteur sert alors de dongle Wi-Fi).

CHOISIR UN EMPLACEMENT ET ÉTABLIR LA ConnexION

Le repéteur doit dans tous les cas pouvoir étabir une connexion au réseau existant via Wi-Fi ou y'était directement connecté par un cable réseau.

Choisissez comme emplacement le point à mi-chemin entre le routeur du réseau existant et les apparciels à connecter. Si aucune prise ne s'y trouve, testez plusieurs endroits différents.

Veillez à le maintainir éloigné de sources d'interférences comme de grands boîtiers en métal, des chauff ages et autres.

ÉTABLIR UNE CONNEXION VIA WI-FI

Recherche les réseaux sans fi I avec votre Notebook sous Windows (Démarrer Panneau de configuration Centre réseau et partage Connexion à un réseau). Toutes les connexions Wi-Fi disponibles à proximé sont listedes.

Choisissez le réseau 7links-repeater et cliquez sur Connecter. Entrez le mot de passer 12345678 dans la fenetre qui s'est ouverte puis cliquez sur Connecter.

SI vous utilisez Windows XP, recherche toutes les connexions sans fil à proximate en selectionnant Demarrer Panneau de configuration Connexions reseau et Internet Connexions reseau Connexion au reseau sans fil. Si vous cliquez sur « Afficher les reseaux sans fil disponibles», tous les reseaux Wi-Fi s'affi chent. Si vous utilisez un autre programme pour la gestion des connexions sans fil, recherche les connexions Wi-Fi avec ce programme.

ÉTABLIR UNE CONNEXION AVEC UN CÂBLE RÉSEAU

Branchez le cable reseau dans le port au-dessous du repeteur et connectez l'autre extrémité du cable avec votre ordinateur.

UoixuUoo

muaaee

2

Chapitre 3 Confi guration du repeteur

CONFIGURATION DU REPÉTEUR

CONFIGURATION VIA WI-FI

En mode confi guration du repeteur, vous pouvez changer le nom du réseau et le mot de passer par défaut (conseilé) et procédez à d'autres réglages.

Le PC sur lequel vous procédez à la configuration doit être connecter au repêuteur.

Ouvrez vous navigateur Internet (Internet Explorer, Mozilla Firefox) et saisissez http://192.168.2.1 dans la barre d'adresse, puis appuyez sur la touche Entrée. La page de configuration du repéteur Wi-Fi s'ouvre.

7Links

Sprache:

Modell:

Erweiterte

Einstellungen

Deutsch

50.30.1.1905

Si vous n'avez pas de connaissances en matière de réseaux, demandez conseil à un spécialiste.

Pour la confi guration du repéteur, vous devez changer momentarilyanément l'adresse IP de votre PC pour qu'il puisse être clairment localisé. A la fi n de la confi guration, vous pouvez rétabrir l'adresse IP ou en receivevoir une automatiquement.

- Branchez le repéteur Wi-Fi dans la prise électrique.

- Branchez le cable réseau dans le port RJ-45 au-dessous du repéteur. Et connectez l'autre extrémité du cable avec votre ordinateur.

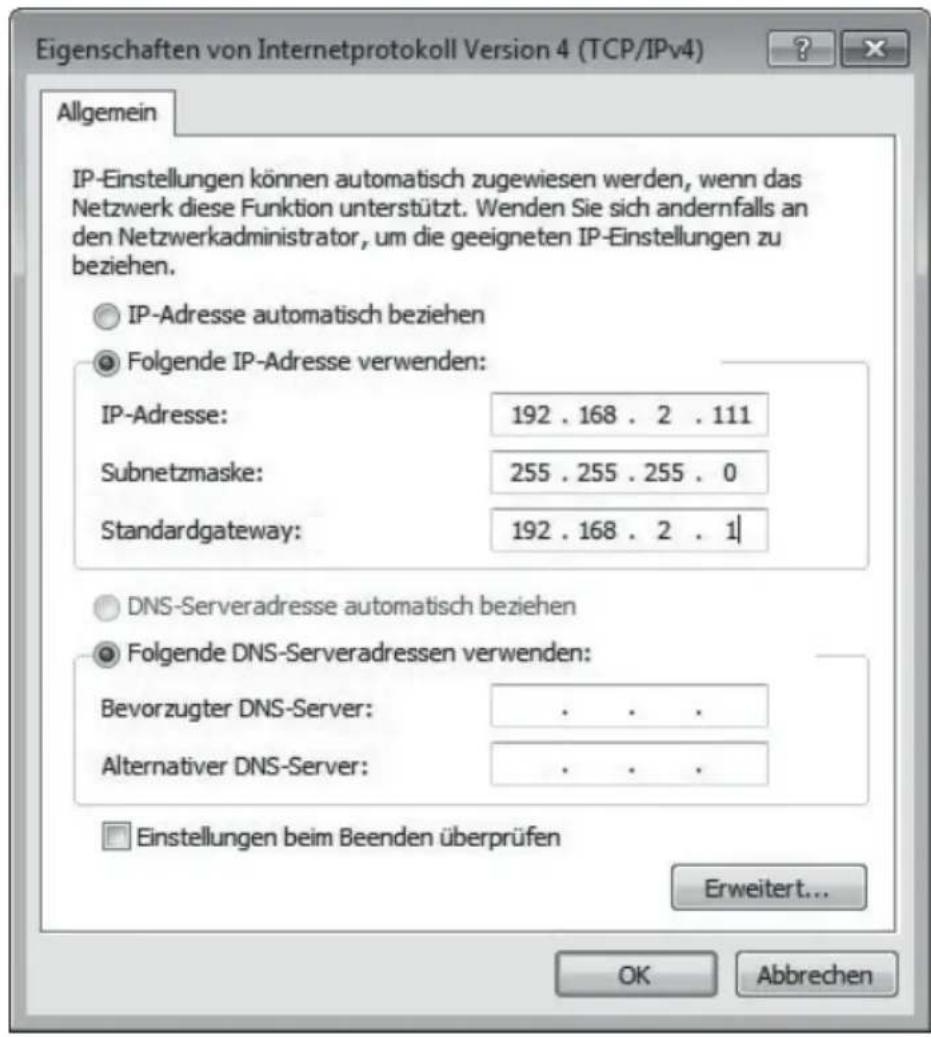

- Sous Windows 7/Vista, cliquez sur Demarrer Panneau de configuration Centre reseau et partage Connexion à un reseau Caracteristiques Protocole Internet Version 4 (TCP/IPv4) Caracteristiques Utiliser l'adresse IP suivante.

- Sous Windows XP, cliquez sur Demarrer Panneau de configuration Centre reseau et partage Connexion a un reseau Caracteristiques Protocole Internet (TCP/IP) Caracteristiques Utiliser l'adresse IP suivante.

- Saisissez l'adresse IP 192.168.2.111.

NOTE:

L'adresse IP par défaut du repéteur Wi-Fi est 192.168.2.1. Pour avoir accès au repéteur Wi-Fi, votre ordinateur doit se couver sur le maîme réseau (192.168.2.X). Les derniers chiffres de la l'adresse IP ne doivent pas été 1 ou 255. Sélectionnez un chiffre entre 1 et 255.

- Saisissez le masque de sous-reseau suivant: 255.255.255.0.

- Saisissez la passerelle standard suivante 192.168.10.1.

- Cliquez sur OK pour enregistrer les paramétres.

- Fermez les fenêtres encore ouvertes.

NOTE:

Après la confi guration, réglez de nouveau le paramètre IP de

votre ordinateur sur Obtenir une adresse IP

automatiquement, comme décrit sous le point 3.

- Ouvrez votre navigateur Internet et saisissez http://192.168.10.1 dans la barre d'adresse, puis appuyez sur la touche Entrée.

- La fenêtre de confi guration du répéteur s'ouvre.

Chapitre 4 Configuration des modes de fonctionnement

CONFIGURER LES MODES DE FONCTIONNEMENT

Trois différents modes de fonctionnement sont à votre disposition dans la configuration: Routeur+AP, repêuteur, routeur+client.

- Si vous sélectionné répéteur, le réseau Wi-Fi existant est étendu par la zone de signal du répéteur.

- Si vous sélectionné Routeur+AP, le réseau Wi-Fi existant est étendu et le repéteur devient également un point d'accès supplémentaire (Access Point). Vous pouvez attribuer le nom de réseau que vous souhaitez à ces extensions de réseau.

- Si vous sélectionnez Routeur+Client, vous pouvez brancher un PC autonome dépourvu de Wi-Fi au répéteur à l'aide d'un cable et le connecter au routeur Wi-Fi via Wi-Fi.

Si vous selectionnez Routeur AP, le réseau Wi-Fi existant est étendu par un réseau supplémentaire et ainsi, le repéteur devient également un point d'accès supplémentaire (Access Point).

EXAMPLE:

Pour cela, le repéteur doit être connecter au routeur via un cable réseau.

Cliquez sur la touche Routeur+AP de la page de configuration.

Router+AP

Par défaut, le champ nom du réseau (SSID): indique le nom 7Links-repeater pour le nouveau Wi-Fi étendu. Le mot de passage est 12345678.

NOTE:

Il est conseilé de modifier les deux données. N'utilise pas un nom de réseau explicite pour éviter que d'eventuels agresseurs ne puissant facilement aff ecter le routeur.

Dans la mesure du possible, utilisez pour le mot de passer le cryptage WPA2 en combinaison avec le type de cryptage AES et saisissez une combinaison sans logique, composée de chiff res et de lettres comme „Die\ist€in\icheresP@ssw0rt" par exemple.

NOTE:

Les routeurs anciers ne peuvent souvent pas prendre en charge simultanément le decryptage WPA et WPA2. Si l'appareil prend uniquement en charge le cryptage WPA, tous les appareils branchés par la suite seront aussi restreints au decryptage WPA.

Sélectionnez ensuite le Type de connexion, comme décrit sous Définir le type de connexion. Si vous appuyez sur Reconnaître autom., le type de connexion prédéfi ni (généralement DHCP) sera selectionné. Confirmez votre choix avec Appliquer.

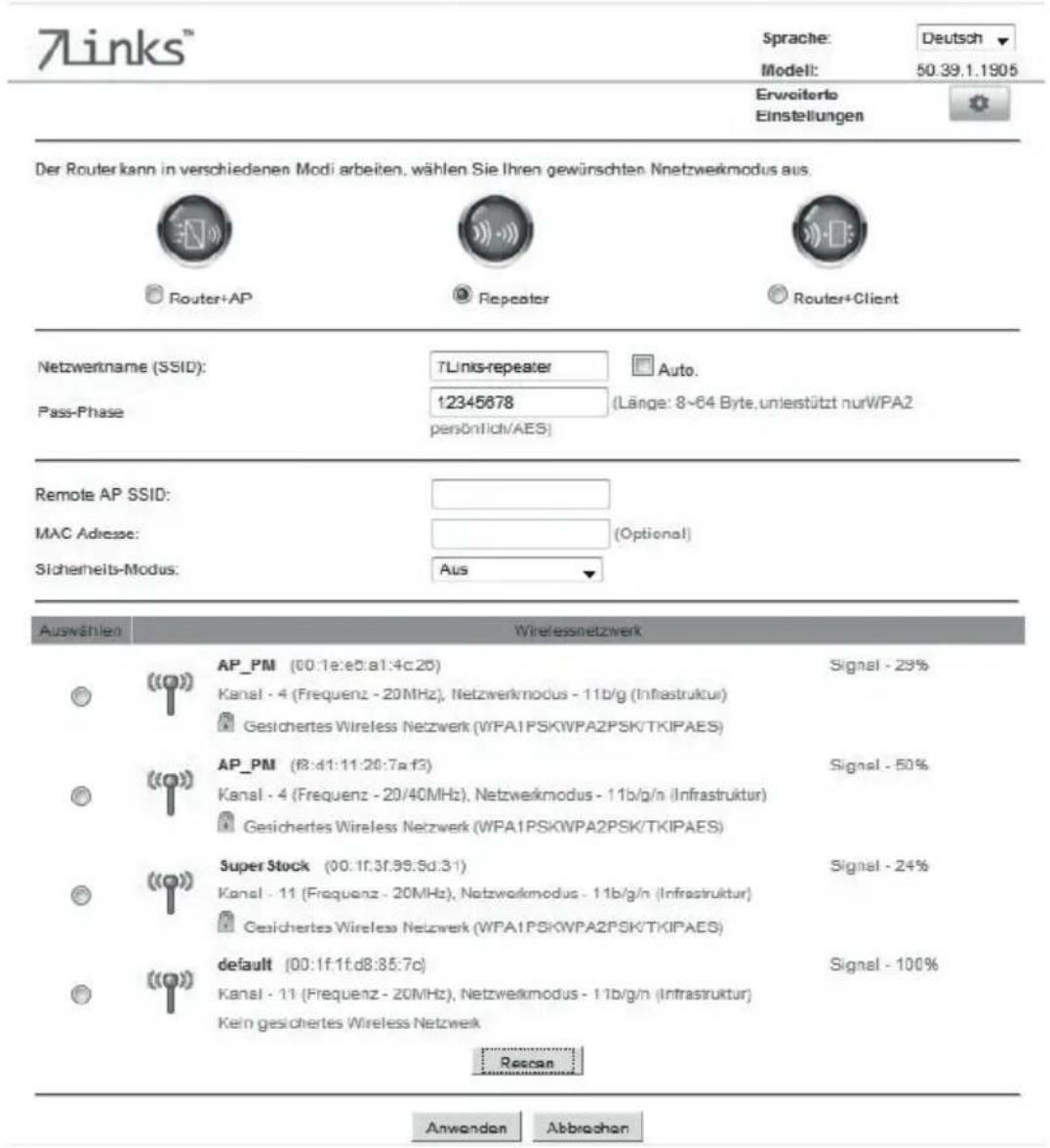

MODE RÉPÉTEUR

Le reseau Wi-Fi existant est etendu par la zone de signal du repéteur.

Lorsque vous cliquez sur le bouton Rechercher, les reseaux sans fil sont recherchés et affi chés à la fi n du processus de recherche.

Cliquez sur le bouton Régier pour relancer la recherche.

Cochez le réseau souhaite.

Lorsque vous cochez la case Reprendre les paramètres du nom de réseau AP distant, le nom de réseau que vous saississez sera utilisé.

Réglez le mode de sécurité sur WPA2 et Sélectionnez AES comme type de cryptage. Saisissez un nouveau mot de passer sur (par ex.

Dieist€inicheresP@ssw0rt). Confirmez vos saisies en cliquant sur le bouton Appliquer.

Les paramètres d'utilisateurs sont alors actualisés. Le cas échéant, vous devez procéder à divers réglages sous Réglages avancés, comme par exemple, ajuster les canaux.

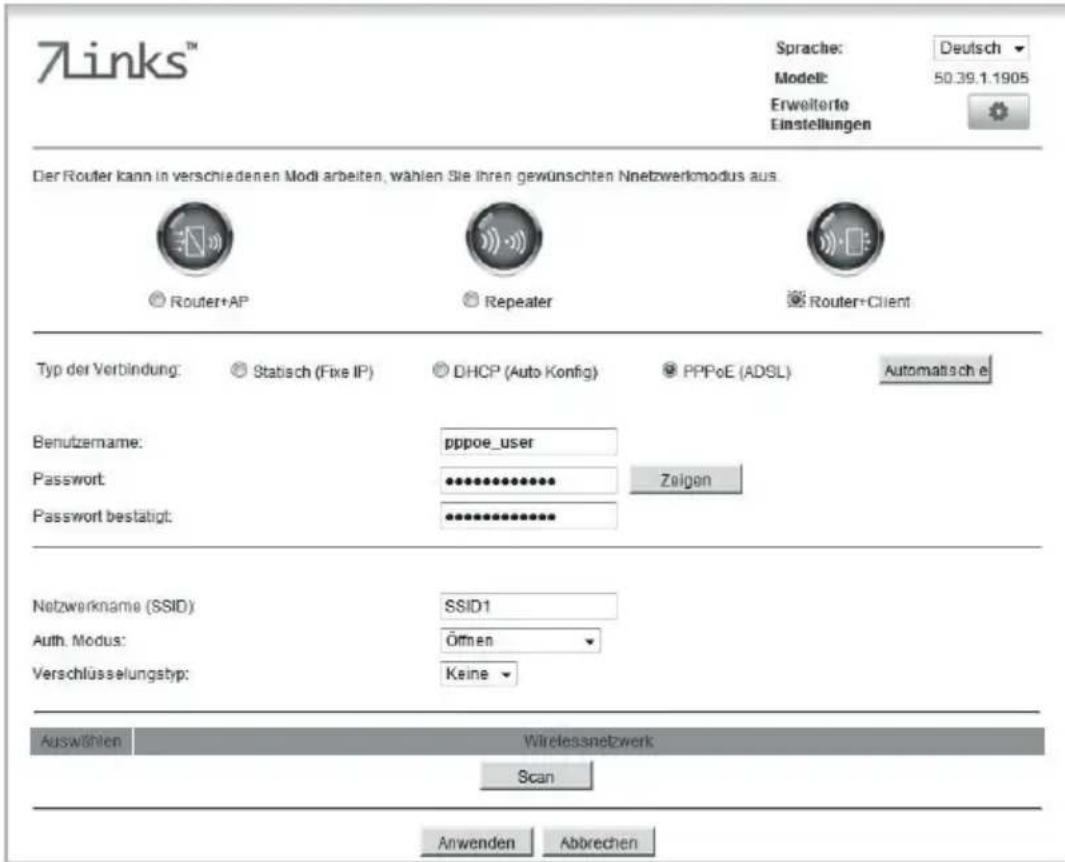

ROUTEUR+MODE CLIENT

Si vous selectionnez Routeur+Client, vous pouvez brancher un PC autonome depourvu de Wi-Fi au repéteur à l'aide d'un cable et le connecter au routeur Wi-Fi via Wi-Fi.

Lorsque vous cliquez sur le bouton Rechercher, les réseaux sans fil sont recherchés et affi chés à la fi n du processus de recherche.

Cliquez sur le bouton Régier pour relancer la recherche.

Cochez le réseau souhaite.

Le nom de réseau du réseau selectionné ainsi que son adresse MAC s'inscrit automatiquement sous Nom de réseau du point d'accès distant.

Réglez le mode de sécurité sur WPA2 et Sélectionnez AES comme type de cryptage. Saisissez un nouveau mot de passer sur (par ex.

Dieist€inicheresP@ssw0rt). Confirmez vos saisies en cliquant sur le bouton Appliquer.

Les paramètres d'utilisateur sont alors actualisés. Le cas échéant, vous devez procéder à divers réglages, comme par exemple, ajuster les canaux, etc.

RÉGLAGES DES TYPES DE ConnEXION

Voussouspouvez uniquement selectionner les types de connexion IP statique, DHCP et PPPoE dans les modes de fonctionnement Routeur+AP et Routeur+Client.

Type de connexion IP statique (fi xe)

L'assignation d'une adresse IP statique est utile pour les apparciels auxquels on accede souvent, ou dans des reseaux particulièrement sécurisés. Saisissez une adresse IP fixe valide pour le repéteur, le masque de sous-reseau, la passerelle par défaut, l'IP du serveur DNS préfééré et alternatif. Veillez à ce que l'adresse IP statique ne se trouve pas dans la même plage d'adresse que le repéteur.

NOTE:

Lorsque vous utilisez une IP statique, l'IP de la passerelle par défaut est inscrite dans les caractéristiques TCP/IP de la connexion Wi-Fi, même si vous avez sélectionné « Obtenir automatiquement une adresse IP »

Type de connexion DHCP (confi g. auto)

Généralement, DHCP est installé par défaut pour que vous PC ou Notebook puisse obtenir une adresse IP automatiquement et simplifiér ainsi la connexion au réseau domestique.

Vouvasce la possibilité d'attribuerg un nom dhote au repeteur.

Type de connexion PPPoE (ADSL)

Lorsque vous sélectionnez l'option PPPoE, il vous est demandé de saisir le nom d'utilisateur et le mot de passée déterminés par votre fournisseur. Lorsque vous appuyez sur le bouton Affidé le mot de passée s'affi che.

Chapitre 5 Réglages avancés

RéGLAGES AVANCÉS

Dans les réglages avances, vous pouvez modifier tous les réglages du routeur, comme par exemple, la langue ainsi que télécharger un logiciel actuel, enregistrer une sauvégarder des réglages du repêuteur ou réinitialiser le repêuteur.

Lorsque vous cliquez sur le bouton Reglages avancés, vous doivent saisir admin comme nom d'utilisateur et comme mot de passer également.

lci, vous disposez des quatre catégories Réseau, Wi-Fi, Gestion et Statut avec différentes sous-catégories dans lesquelles vous pouvez procéder à divers réglages spécifique qués.

ATTENTION!

Si vous n'avez pas de connaissances en matière de réseaux, demandez conseil à un spécialiste. Vous pourriez modifier des réglages qui empêcheraient le bon fonctionnement du repéteur.

Lorsque vous cliquez sur Home à droite, vouseturnez à la page de configuration.

VOIR LE STATUT

Dans la catégorie Statut, vous pouvez visualiser d'un esul coup d'oeil les réglages et les informations de transmission les plus récents du repéteur. Cliquez sur le bouton Actualiser pour actualiser les informations de transmission.

RéGLAGE DE LA LANGUAGE

Voussouspèce régler la langue en ouvrant la catégorie Gestion et la sous-categorié Gestion. Dans la rubrique Réglages de la langue, cliquez sur le menu déroulant. Sélectionnez la langue souhaitée.

Appuyez sur la touche Appliquer pour confirmer votre choix.

MODIFIER LE MOT DE PASSE POUR LES RÉGLAGES AVANCÉS

Lorsque vous ouvrez la sous-catégorie Gestion dans la catégorie Gestion, vous pouvez modifier le mot de passer dans la rubrique Réglages administrateur. Saisissez deux fois le nouveau mot de passer dans les champs correspondants et confirmez la modifi cation en cliquant sur le bouton Sauvegarder.

Il est alors nécessaire de redémarrer le repéteur pour que les modifi cations soient prises en compte.

SAUVEGARDE BACKUP

Si vous enregistrer vos réglages dans un fi chier de sauvegarde, vous pourrez, si nécessaire rétablir les réglages qui y sont enregistrrés. Il est utile d'enregistrer un fi chier de sauvegarde si vous souhaitez essayer des réglages et pouvoir ensuite retrouver les réglages précédents.

Dans la catégorie Gestion et la sous-catégorie Redémarrage, cliquez sur le bouton Redémarrage. Enregistrez le fi chier sous le nom suivant backupSettings.dat à l'endetroit souhaité. Tous les réglages au moment de la sauvegarde sont enregistrés dans ce fi chier.

Si vous voulez à nouveau charger le fi chier de sauvegarde pour rétablier les réglages qu'il contient,-cliquez sur le bouton Rechercher. Sélectionnez l'emplacement où vous avez enregistré backupSettings.dat.

Cliquez ensuite sur le bouton Restaurer.

Le repéteur doit être redémarrer pour que les modifi cations soient prises en compte.

REDÉMARRAGE DU REPÉTEUR

Si le repéteur ne fonctionnait pas bien, procédez à un redémarrage. La confi guration du repéteur resteinchangée. Un redémarrage est toutjours eff ectué automatiquement si les modifi cations des réglages le nécessitant.

Dans la catégorie Gestion et la sous-catégorie Redémarrage, cliquez sur le bouton Redémarrage. Le repéteur redémarre.

RéINITIALISER LES PARAMÉTRES D'USINE

Vous pouvez restaurer les paramètres par défaut du répéteur soit par les paramètres avancés, soit directement sur l'appareil si vous n'avez plus accès au logiciel. Les données d'accès qui ont été modifiées sont restaurées (utilisateur et mot de passe) et vous pouvez forcer le changement de son adresse IP.

Pour cela, maintenez enforcée la touche Reset du répéteur pendant 5 à 10 secondes. Tous les réglages effectuels jusqu'à seront effaces. Cela ne supprime aucune des données stockées sur le disque dur!

Si vous poulez restaurer les paramètres par défaut du répéteur via le logiciel, ouvrez la catégorie Gestion et la sous-catégorie Réglages. Cliquez sur Charger les paramètres par défaut. Tous les réglages effectuels seront perdus.

Le repéteur doit être redémarrer pour que les modifi cations soient prises en compte.

FIRMWARE

Le repéteur devrait toujours être doté du dernier fi rmware pour éviter d'eventuelles erreurs de l'ancien fi rmware et disposer des nouvelles fonctions.

La date du firmware en cours d'utilisation s'affiche dans la catégorie Gestion et la sous-catégorie Firmware.

Pour charger un nouveau firmware, cliquez sur le bouton Rechercher. Saisissez l'emplacement de votre PC où se trouve le nouveau fi chier firmware et confirmez votrechioix en cliquant sur le bouton Ouvrir. Cliquez ensuite sur le bouton Upgrade pour commencer à charger le fi rmware actuel.

NOTE:

Vous trouvrez le dernier fi rmware sur www.pearl.de. Sur le cote gauche de la page, cliquez sur Support (FAQ, Treiber & Co.). Saisissez dans le champ de recherche la referece de l'article, PX-4860. Une liste s'affi che avec les tléchéargements disponibles. Enregistrez le fi chier sur votre PC ou Notebook.

AANNS

aennnne

Chnnnne 5

Chapitre 6 Annexe

FOIRE AUX QUESTIONS

QUELS SONT L'ADRESSE IP, LE NOM ET LE MOT DE PASSE PAR DÉFAUT DU RÉPÉTEUR?

| IP par défaut 192.168.2.1 | |

| Nom par défaut (SSID) 7Links-Repeater | |

| Mot de passer par défaut 12345678 |

NOM D'UTILISATEUR ET MOT DE PASSE POUR LES PARAMÉTRES AVANCÉS

Nom d'utilisateur: admin (impossible à modifi er)

Appuyez pendant 5 à 10 secondes sur la touche Reset. Le repéteur est réinitialisé aux paramètres par défaut. Tous les réglages eff ectués jusqu'à partir seront eff acés. Cela ne supprime aucune des données stockées sur le disque dur!

Vous pouvez aussi réinitialiser le repéateur via les Réglages avancés, comme décrit sous Restaurer les paramètres par défaut.

LE NOTEBOOK NE TROUVE PAS LE RÉPÉTEUR VIA WI-FI.

- Vérifi ez que la fonction Wi-Fi de votre Notebook est activée.

-

- Verifi ez les paramétres de la connexion Wi-Fi dans Réseau et partage (Windows 7/Vista) ou Connexion réseau (Démarrer → Panneau de configuration → Connexions réseau et Internet → Connexions réseau (Windows XP).

- Recherche les nouvelles connexions reseau sans fi I sous „Gérer les reseaux sans fi I" (Windows 7/Vista) ou cliquez sur „Affi cher les reseaux sans fi I" ou utilisez votre programme de gestion des connexions sans fi I (Windows XP).

- Vérifiez l'adresse IP de votre Notebook (192.168.2.X ou adresse IP automatique).

LE PC NE TROUVE PAS LE RÉPÉTEUR VIA UN CÂBLE DE ConnEXION

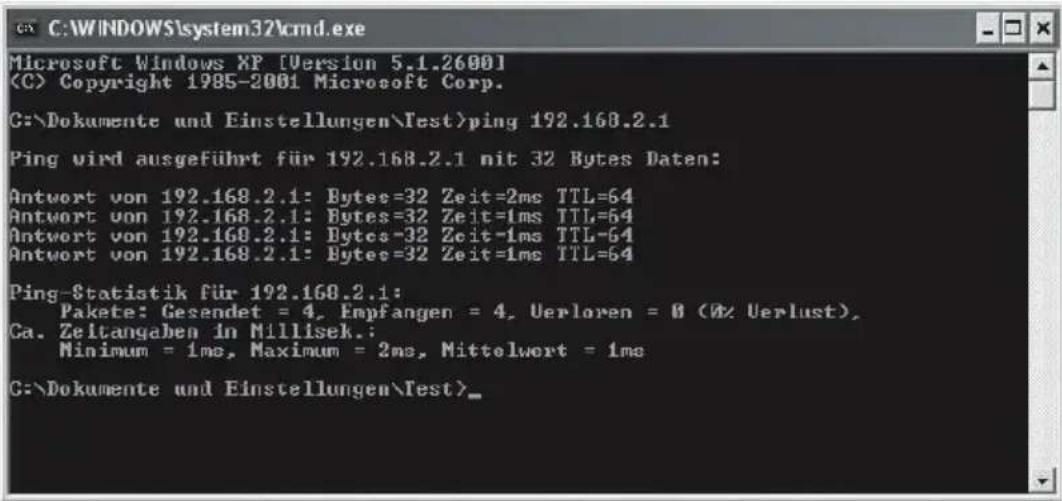

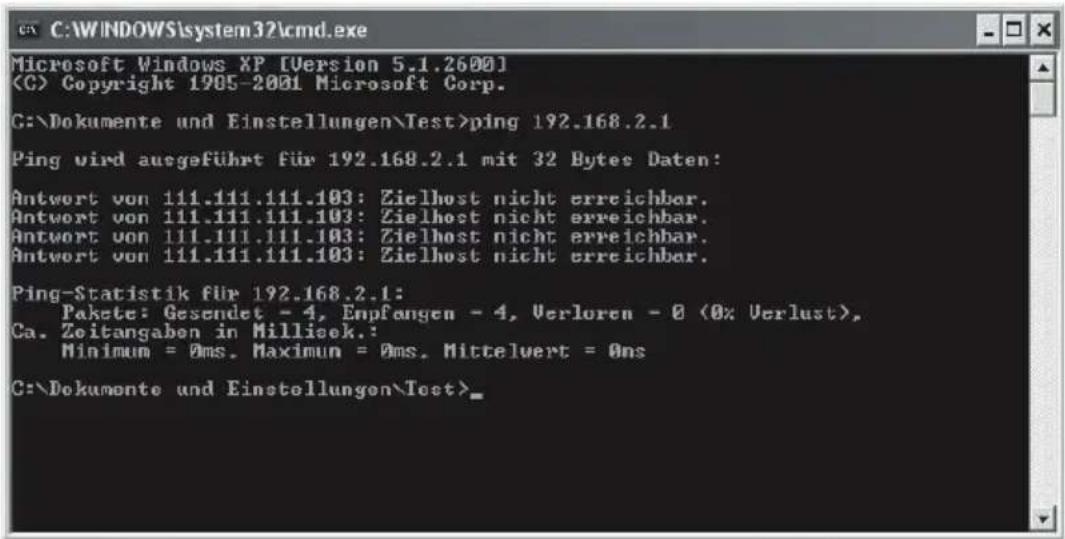

Vérifi ez le branchement en procédant à ce qu'on appelle un "ping". Cela consiste à envoyer un petit paquet de données à un IP déterminé pour tester l'accessibilité et la qualité de la connexion. L'IP du repéteur est 192.168.2.1 par défaut (réglages d'usine).

Sous Windows 7/Vista, ouvre la barre de commande en cliquant sur Demarrer puis en saississant cmd dans le champs au-dessus. Entrez ping 192.168.2.1 dans la fenetre qui s'est ouverte.

NOTE:

Sous Windows XP, ouvrez la barre de commande en cliquant sur Demarrer puis en cliquant sur Appliquer. Saisissez cmd dans le champs ouvert et confirmez en cliquant sur le bouton OK. Entrez ping 192.168.2.1 dans la fenêtre qui s'est ouverte.

Si le PC est correctement branché au répéteur, des données de temps devraient être visibles dans la ligne sous la saisie.

Si le PC ne trouve pas le repéateur, le résultat "Hôte cible non accessible" s'aff che. Aucune connexion n'est établie.

Vérifi ez les possibilités suivantes:

La connexion physique entre le repéteur et le cable LAN est-elle en ordre?

-> La LED du port LAN/WAN-Ports doit briller.

La configuration TCP/IP du PC est-elle correcte?

> Si vous utilisez une adresse IP statique, celle-ci doit se couver dans la même plage d'adresse IP que 192.168.2.2-192.168.2.254.

NOTIONS DE BASE ANNEXES À PROPOS DES RÉSEaux

Ce glossaire vous aide à mieux comprendre certains termes liés aux réseaux. Le paragraphe suivant présente le matériel de base pour un réseau local classique ainsi que les applications et services associés.

MATÉRIEL

Point d'accès

Le point d'accès ou Access-Point est la "station de base" dans un réseau sans fi I (Wi-Fi). Cette fonction est souvent assurée par un routeur dans les réseaux locaux.

Bluetooth

La connexion Bluetooth est une connexion sans fi I, ad-hoc. Un ou plusieurs appareils peuvent être connectés directement. Le Bluetooth est une connexion lente et ne convient que pour de petits réseaux.

Modem ADSL

Le modem ADSL connecte votre ordinateur à Internet. Si vous poulez avoir accès à Internet sur plusieurs ordinateurs via une ligne, vousdezvez brancher un routeur directement derriere le modem ADSL. Généralement le modem ADSL est intégré dans un routeur.

Modem cable

Un modem cable est un apparéil qui envoie les données via le réseau cable (telé) et permet une connexion à Internet haut débit via le cable.

Hub réseau

Les hubs réseau permettent de connecter plusieurs apparéils réseau entre eux. Ils ont été remplacés aujourd'hui par des switches réseau.

Câble réseau/câble Ethernet

Il existe deux variantes possibles. Les cables "droits" et "croisés". Les cables droits sont le plus souvent utilisés dans les réseau. Ils permettent la connexion entre ordinateur et switches, hubs ou routeurs. Les cables croisés sont utilisés pour connecter directement deux ordinateurs entre euxsainsutiliser de réseau.

Cartes réseau

Aujourd'hui, les cartes réseau sont souvent intégrées directement sur les cartes mères. Les connecteurs sont semblables à ceux du téléphone mais en plus gros. Le connecteur réseau se nomme RJ-45. Les cartes réseau permettent le transfert de données avec un réseau.

Switch réseau

Les switches sont des multiprises réseau. Ils permettent le branchement de plusieurs appareils réseau sur un même cable. Les switches sont souvent agencés de manière logique, par exemple pour connecter tous les ordinateurs d'un bureau. En couplant plusieurs switches, on obtient un réseau complexe avec une structure en arborescence.

Routeur

Les routeurs permettent la gestion d'accès de tous les ordinateurs du réseau entre eux et avec Internet. Le branchement au routeur peut se faire par cable ou par Wi-Fi selon le modele. La plupart des routeurs supportent aussi les fonctions DHCP, QoS, Firewall, NTP, etc.

Généralement, le modem ADSL est déjà intégré dans le routeur.

Cartes Wi-Fi et dongles Wi-Fi

De plus en plus de réseaux fonctionnement maintainant sans fi I, en Wi-Fi. Un matériel spécial est requis pour pouvoir se connecter à un réseau Wi-Fi. Ce matériel existe déjà sous forme de cartes Wi-Fi ou dongles Wi-Fi (clés). Les cartes Wi-Fi sont utilisées dans les ordinateurs de bureau (à tour), et les dongles Wi-Fi sont只不过 adaptés à une utilisation mobile (PC portables) et se branchent via USB.

TERMES RÉSEAU DE BASE

Plagedadresses

Une plage d'adresses es un groupe défini d'adresses IP ou MAC rassemblées en une même "unité de gestion".

Blacklist (liste noire)

Une Blacklist en réseau est une liste de périphériques dont la connexion est refusée (par exemple à un routeur). Tous les autres apparèils sont acceptés par le dispositif qui reglemente l'accès via la Blacklist. Il existe aussi une liste inverse nommée Whitelist (liste blanche).

Browser (Navigateur)

Un Browser est un programme qui permet de naviguer sur Internet. Les navigateurs les plus connus sont Internet Explorer, Mozilla Firefox, Opera et Google Chrome.

Client

Un Client est une application qui prend en compte les données d'un service serveur. Une connexion classique Client-Serveur est souvent presente dans les reseaux domestiques lors de l'assignation automatique des adresses IP. L'ordinateur est alors un client DHCP qui demande une adresse IP valide à un serveur DHCP (souvent le routeur) qui les distribue.

Flood Protection

Ce terme déscrit un mécanisme de protection des serveurs ou routeurs, qui les protège contre l'accumulation massive de demandes de renseignements venues de l'extérieur.

On peut le comparer à un barrageage qui protège les terres contre une inondation.

Adresse IP

Les adresses IP sont utilisées pour connecter ordinateurs, imprimantes ou autres apparèils sur un réseau. Il faut faire la distinction entre adresse IP globale et privée.

Les adresses IP globales sont souvent données de manière dynamique par les fournisseurs d'accès à Internet (voir DHCP). Elles rendent votre réseau local, ou un ordinateur seul, accessible depuis Internet.

Les adresses IP privées sont données de manière dynamique (DHCP) ou statique (attribuée "à la main") par l'utilisateur.

Les adresses IP assignent un appareil à un réseau précis.

EXAMPLE:

LES adresses IP sont l'adressage le plus courant sur le réseau et ont la forme suivante: p.ex. 192.168.0.1

ISP (FAI)

ISP est l'abréviation de "Internet Service Provider", soit "Fournisseur d'Accès à Internet" (FAI). Ce terme est utilisé pour les entreprises qui proposent un moyen d'accès au réseau Internet. En France, les FAI les plus connus sont Orange, Free, Bouygues et Neuf-SFR.

LAN

Le LAN (Local Area Network) est un réseau "géographiquement restreint". On l'utilise partout où plusieurs PC sont connectés ensemble. Il existe plusieurs possibilités pour cela : Ethernet (câblage fixe), Wi-Fi ou Bluetooth (connexion sans fi I) et d'autres réseaux, qui ne s'appliquent cependant pas au réseau local. Des ordinateurs et autres appareils en réseau qui disposent d'un adressage-commun qui sont ainsi regroupés dans une même structure.

Modèle OSI (interconnexion réseau)

Le modele OSI permet l'interconnexion des protocoles reseaux utilisés.

Chaque couche envoie des données à la couche du dessous. Par exemple,

un apparéil dispose ainsi d'une adresse MAC mais pas d'une adresse IP (pour switches) ; cependant un apparéil avec adresse IP dispose TOUJOURS d'une

adresse MAC.

Passphrase (phrase de passer)/mot de passer

Une Passphrase désigne un ou plusieurs mots-clés qui servent de question de sécurité; ils doivent être saisis avant la connexion à un réseau crypté WPA / WPA2.

Port

Le port est une connexion logicielle qui permet la communication entre des applications de votre ordinateur et des applications tierces. Il faut principalement désigner ici deux protocoles : TCP et UDP.

EXAMPLE:

L'application principale pour Internet est un navigateur (Internet Explorer, Mozilla Firefox, etc.) utilisant principalement le port TCP 80 pour communiquer avec les serveurs des hébergeurs de pages web.

POE

Power over Ethernet (PoE) désigne un processus qui permet d'alimenter électriquement des appareils réseau via un cable Ethernet.

Protocole

Les protocôtes en réseau sont des standards pour les paquets de données que les apparciels s'échangent afin de permettre une communication claire.

Pre-Shared Key (Clé pré-partagée)

Pre-Shared Key ("Clé pré-partagée") aussi abrégé en PSK, déscrit un type de cryptage qui oblige les deux partis à connaître la clé avant de pour se connecter (voir aussi WPA/WPA2).

Adresse MAC

L'adresse MAC désigne l'adresse physique d'un composant réseau (p.ex carte réseau, dongle Wi-Fi, imprimante, switch). Les adresses MAC restent les mêmes pour un même apparéil contrairement aux adresses IP qui peuvent varier car elles sont attribuées des la fabrication. Les adresses MAC des apparéils réseau connectés sont enregistrées dans un tableau dit ARP. Les tableaux ARP peuvent permettre de dépanner un apparéil du réseau qui ne dispose pas d'adresse IP (p.ex. switch).

EXAMPLE:

Une adresse MAC ressemble a cela : 00:00:C0:5A:42:C1

Mots de passage sécurisés

Un mot de passer sécurisé désigne un mot de passer qui remplit certaines conditions afin n de ne pas être décrypté facilement en cas d'attaque pirate. Le mot de passer sécurisé a généralement une longueur minimale et contient plusieurs caractères spéciaux. Une règle de base s'applique ici : plus le mot de passer est long et plus il contient de caractères spéciaux, plus il est sécurisé contre le décryptage.

SSID

Le SSID (Service Set Identifi er) est le nom de réseau d'un réseau Wi-Fi. Ce SSID est souvent diff usé (voir UDP) publiquement afi n de prendre le réseau visible par les appareils mobiles qui youdraient s'y connecter.

Le SSD peut être nommé librement. Il faut tout de même veiller à ce que le nom ne soit pas trop explicite pour ne pas facilititer la tâche aux indiscrets. Il est conseilé deCHOISIR des designations generales qui ne permettent pas de deviner l'adresse ou l'appareil.

Sous-réseau

Les sous-reseaux sont un regroupement d'adresses IP en structure réseau. Ceci permet de regrouper les ordinateurs de chaque bureau dans un sousréseau distinct. Les sous-reseaux sont donc une structure utile. Une saisie du sous-reseau va de pair avec celle d'une adresse IP.

Dans un réseau local, il n'est normalement pas utile de confi gurer des sous-réseaux. C'est pourquoit le sous-réseau Windows par défaut est 255.255.255.0. Vous disposez ainsi des adresses IP xxx.xxx.xxx.1 à xxx.xxx. xxx.254.

Le protocole TCP est utilisé pour demander des informations précises à un correspondant distant (voir Port).

Traffic

Le trafc désigne la quantité de données échangées entre deux endroits, mais aussi tous les déplacements de données dans un segment de réseau.

UDP (Utilisateur Datagram Protocol)

Le protocole UDP est un protocole dit "Broadcast'. Broadcast est aussi utilisé en anglais pour déscriè les diff useurs Radio ou TV. Ce protocole fonctionne de manière similaire. Il est utilisé pour envoyer des paquets de données dans tous les reseaux accessibles et attend ensuite le retour de ces apparèils. Le protocole UDP est rundout utilisé pour les applications quand il n'est pas certain qu'un récepteur correspondant est disponible sur le réseau.

UPNP

Cet acronymme déscrit le protocole "Universal Plug and Play". Ce protocole est principalement utilisé pour:gérer les imprimantes et autres périhériques similaires via un réseau.

Cryptage

Les techniques de cryptage sont utilisées dans des réseaux pour protégger vos données contre les accès non autorisés. Ces mécanismes de cryptage fonctionnent de manière similaire à une carte de crédit. C'est seulement avec le bon mot de passer (code PIN) que les données peuvent être décryptées.

VPN

VPN (Virtual Private Network) désigne une interface réseau qui permet de connecter des appareils à un réseau voisin sans que ce dernier soit compatible.

WAN

Le WAN (Wide Area Network) est un réseau qui s'étend sur une grande zone géographique. Les WAN mettent en réseau diverses LAN et aussi des ordinateurs seuls. Les WAN peuvent appartenir à des organisations particulières ou à des fournisseurs Internet pour offrir un accès Internet. L'exemple le plus connu est "Internet". Un WAN peut aussi se composer uniquement de deux réseaux LAN.

Whitelist(liste blanche)

Une Whitelist en réseau est une liste d'appareils dont la connexion est acceptée explicitement (par exemple à un routeur). Tous les autres apparèils sont refusés par le dispositif qui reglemente l'accès via la Whitelist. Il existe aussi une liste inverse nommée Blacklist.

SERVICES RÉSEAU

Le DHCP est l'assignation automatique des adresses IP dans le réseau. Ces adresses sont dites dynamiques car elles peuvent etre modifi es facilement et a tout moment. Les adresses IP dynamiques peuvent etre décrites comme des adresses IP louées.

Ces adresses IP louées contiennent une "Date de péremption" aussi appelé "Lease Time". Un ordinateur demandera une nouvelle adresse IP au serveur DHCP une fois que le "Lease" est écoulé. Ceci est cependant une source d'erreur car il peut survenir des incohérances entre serveur DHCP et Clients DHCP.

NOTE: Les ordinateurs Windows sont confi gures par défaut comme clients DHCP pour permettre un branchement simple au réseau domestique.

DNS (Domain Name Server)

DNS est un service réseau qui traduit les adresses IP en adresses Internet. Par exemple, www.google.de équivaut à l'adresse IP : 74.125.39.105. Si vous doivent saisir une adresse IP DNS pendant une confi guration, saisissez toujours l'adresse du serveur DNS. Pour des raisons de sécurité contre les pannes, les serveurs DNS fonctionnent souvent par paires et sont nommés DNS favori (ou DNS primaire) et DNS alternatif (ou DNS secondaire).

Filtre

Voir aussi Firewall

Firewall (pare-feu)

Un Firewall ou pare-feu est un mécanisme de sécurité qui fonctionne souvent sur les routeurs comme un service réseau mais qui est également intégré dans Windows (depuis XP). Il permet l'accès via certains ports, bloque les adresses IP confi gurées précédemment et évite les accès dangereux à votre réseau. Le fi rewall n'est cependant pas un programme antivirus.

Firmware

Le fi rmware (logiciel d'exploitation) d'une station de base (routeur) doit toujours etre a jour. Cela permet, par exemple, de combler les lacunes de securite d'un fi rmware ancien et de metre à disposition de nouvelles fonctions. Le cas echeant, il est meme possible de metre en place un cryptage securise apres la mise-à-jour de la station de base. La confi guration devrait etre reglee via une connexion LAN directe par cable reseau et non par le reseau, pour eviter qu'un agresseur ait un acces direct aux données de securite.

FTP/NAS (File Transfer Protocol/ Network Access Storage)

FTP est un service serveur qui est principalement utilisé pour transférer des fi chiers. Ce service permet de transférer facilement des fi chiers d'un ordinateur à un autre via une interface similaire à l'explorateur Windows. Les serveurs NAS proposent aussi ce service pour permettre l'accès à un disque dur sur l'ensemble du réseau.

Passerelle (standard)

La passerelle est l'interface qui permet la communication entre les ordinateurs du réseau local et les ordinateurs de l'extérieur. Elle va de pair avec votre routeur. La passerelle rassemble les demandes des Clients et les transfère aux serveurs correspondants sur Internet. La passerelle distribue aussi les réponses des serveurs aux Clients qui avaient fait la demande.

Serveur Web/HTTP (Hypertext Transfer Protocol)

Ce service est aussi couramment appelé "Internet". Mais il s'agit d'une vulgarisation car l'Internet en soi est une structure supérieure qui contient presque tous les services réseau. HTTP est utilisé pour le transfert et l'aff chage de pages web.

Mediastreams (flux média)

Ce groupe de services réseau est utilisé par de nombreux apparéils et fournisseurs. Les exemples les plus connus sont les webradios, la Video-On-Demand (video à la demande) et les caméras IP. Ces fl ux en direct utilisent diff érents protocôles et versions. C'est pourquoi il peut survenir des incompatibilités entre serveur et client.

NTP

NTP (Network Time Protocole) désigne un protocole qui permet de régler la date et l'heure de l'ordinateur via le réseau. Ce service est fourni par des serveurs répartis dans le monde entier.

PPPoE

PPPoE signifi e PPP over Ethernet et désigne un protocole réseau Point-to-Point Protocol (PPP) via une connexion Ethernet. PPPoE est souvent utilisé en France avec les connexions ADSL. ADSL signifi e DSL Asynchrone et désigne l'utilisation d'une même ligne pour le téléphone et Internet. ADSL est le standard en France.

La raison principale pour l'utilisation du PPPoE est la possibilité de prendre disponible l'authentifi cation et la confi guration réseau (adresse IP, passerelle) sur le rapide réseau Ethernet.

PPTP

Protocole pour étabir une connexion réseau VPN (protocole Point-to-Point-Transfer).

QoS est utilisé dans les réseaux pour certains Clients ou Services afni de leur assurer une certaine bande passante garantie pour les transferts de données. On peut comparer cela à une autoroute qui même en cas de bouchon garde toujours une voie libre qui peut être utilisée en cas d'urgence. Le QoS est toujours utilisé quand il faut garantir la disponibilité de certains services – sans comprométtre le reste des transferts de données.

Samba/SMB

Cela désigne un service de serveur utilisé spécifique sur les réseaux Windows. Ce service permet également un accès rapide et facile aux données stockées sur d'autres ordinateurs (dans les "dossiers partages"). Toutefois, ce service est limité aux réseaux domestiques, et n'est pasçu pour être contrôle via Internet.

Serveur/Service serveur

Un serveur est uneASF de prestataire de services en reseau.Des applications simples sont aussi denommées services serveur. Les plus connus sont entre autre Webserver, DHCP ou serveur E-Mail. Plusieurs de ces services peuvent etre disponibles simultanement sur un ordinateur ou d'autres appareils (p.ex. routeurs). Les serveurs sont aussi appelés ordinateurs car leur fonction unique est de fournir et de gerer des services reseau.

Assignnation d'adresse statique

L'assignation d'adresse IP statique s'oppose à l'assignation dynamique DHCP et toutes les adresses d'un réseau restent fi xes. Chaque Client (ordinateur) du réseau dispose de sa propre adresse IP, masque sous-réseau, passerelle standard et serveur DNS fi xe. Il doit seprésenter au serveur avec ces données.

Un nouveau Client (ordinateur) doit d'abord être confi gure avec une adresse IP valide et encore disponible avant de pouvoir utiliser le réseau.

L'assignation d'adresse IP manuelle est utile pour les imprimantes réseau ou autres apparèils auxquels on accède souvent, ou dans des réseaux particulièrement sécurisés.

Torrents

Les torrents sont aussi un service de transfert de fi chiers. Ce service peut être considéré comme uneASF de "FTP distribue"car les données d'un meme fi chier proviennent de plusieurs sources ("Seed").Meme les sources qui n'ont pas encore le fi chier integral peuvent en distribuer les parties qu'ils ont déjà reçu. Ces sources incomplètes sont appelées "leeches".

WEP/WPA et WPA2 (IEE 802.11i)

Wired Equivalent Privacy (WEP) is l'algorithm de cryptage standard pour les ancients reseaux Wi-Fi. Il reglemente l'accès au réseau et assure la confi dentialité des données. Les nombreuses faibesses de cet algorithme en font un cryptage qui n'est plus sécurisé. Le WPA (Wi-Fi Protected Access) est un intermédiaire entre le WEP et le cryptage plus sur WPA2, qui utilise le processus de cryptage AES (Advanced Encryption Standard). De plus, le protocole de cryptage CCMP a été ajouté et rend possible le cryptage entre deux appareils (ad-hoc) connectés directement sans fi I. C'est pourquoi les installations Wi-Fi devraient utiliser un cryptage WPA2 plus sur.

Les routeurs ne peuvent souvent pas prendre en charge simultanément le décryptionage WPA et WPA2. Si l'appareil ancien utilise prend uniquement en charge le cryptage WPA, tous les apparciels branchés par la suite seront aussi restreints au cryptage WPA. Le cryptage WPA/WPA2 est réputé très sur.

MESURES DE SECURITE DANS LES RÉSEaux WI-FI

En premier lieu, ne pas utiliser le WEP, mais préférer le cryptage WPA ou WPA2. Cet objectif est souvent atteint par une simple mise à jour des pilotes ou du fi rmware. Si vous étés obligé d'utiliser le WEP, certaines mesures doivent être prises pour minimier le risque d'accès indésirable au réseau Wi-Fi:

- Activez toujours la protection par mot de passer! Modifi ez eventuèlement le mot de passer du point d'accès.

- Si vous utilisez le cryptage WEP parce qu'un des périhériques connecté ne prend pas en charge le WPA ni le WPA2, utilisez alors une clé WEP de 128 bits minimum, avec lettres, chiffres et caractères spéciaux en ordre aléatoire.

- Activez la liste de contrôle d'accès (ACL = Access Control List) pour que le routeur accepte uniquement des périphériques avec adresse MAC connue. Notez qu'une adresse MAC est facilement modifiable par logiciel, de sorte qu'une adresse MAC acceptée peut être réassignée par n'importe qui.

- Utilisez un SSID bien refl échi : Le SSID du routeur (ou Access-Point) ne doit pas conténir votre nom ni ne doit permettre d'identifi er votre matériel et/ou emplacement d'utilisation.

- La désactivation de la publication du SSID (Broadcasting) est sujette à controverse. Elle empêche une connexion accidentelle au réseau Wi-Fi, mais un SSID cache restera tout de même détectable avec des logiciels dits "sniff er" (appareils d'analyse de LAN).

- Il est préférible de confi gurer les périphériques Wi-Fi (tout comme le point d'accès) avec une connexion fi laire.

- Éteignez les périphériques Wi-Fi quand ils ne sont pas utilisés.

- Procedez régulierement à des mises à jour du fi rmware du point d'accès af n d'obtenir les mises à jour de sécurité.

- Vous pouvez maîtriser la portée du réseau sans fi I en réduisant la puissance d'envoi ou enCHOIsissant l'emplacement du périhérique sans fi I (ceci n'est pas une mesure de sécurité active mais limite seulement le rayon d'attaque possible).

Toutes ces mesures de sécurité restent quasiment inutiles en cas d'utilisation d'un cryptage WEP. Avec les bons outils et connaissances techniques, un cryptage WEP peut être piraté aidément, en 5 à 10 minutes.