MODE D'EMPLOI SRN4000 Hanwha

ENREGISTREUR VIDÉO EN RÉSEAU

Manuel d'utilisation

SRN-4000

Enregistreur video en réseau Manuel d'utilisation

Droits d'auteur

©2014 Samsung Techwin Co., Ltd. Tous droits réservés.

Marque commerciale

SAMSUNG TECHWIN est le logo déposé de Samsung Techwin Co., Ltd.

Le nom de ce produit est la marque commerciale déposée de Samsung Techwin Co., Ltd.

Les autres marques commerciales mentionnées dans ce manuel sont des marques déposées de leurs propriétaires respectifs.

Restriction

Les droits de copyright de ce document sont la propriété exclusive de Samsung Techwin Co., Ltd. Ce document ne saurait en aucun cas etre reproduit, distribue ou modifie, tout ou en partie, sans le consentement formel de Samsung Techwin.

Clause de non responsabilité

Samsung Techwin fait de son moyen pour vérifier l'intégrité et l'exactitude des contenus de ce document, mais aucune garantie formelle ne sera fournie à cet effet. L'utilisation de ce document et les résultats subséquents seront entieriement de la responsabilité de l'utilisateur. Samsung Techwin se reserve le droit de modifier les contenus de ce document sans avis préalable.

La conception et les caractéristiques techniques sont susceptibles d'être modifiées sans préavis.

Lidentifant initial de I administrateur est "admin" et le mot de passé doit être définis lors de la premiere connexion.

Réglez le mot de passer de votre réseau sans fil si vous utilisez l'appareil avec un routeur sans fil. Si vous réseau n'est pas protégé par un mot de passer ou si vous utilisez le mot de passer par défaut du routeur sans fil, les données de votre video peuvent être exposées à des menaces potentielles.

Veuillez Changeer voit de passes tous les trois mois afin de protetei sans risque les informations personnelles et eviter les prejudices occasionnes par un vol de donnees.

Veuillez noter qu'il en est de la responsabilité de l'utiliser quant à la sécurité et autres problèmes causés par une mauvaise gestion du mot de passer.

CONSIGNES DE SECURITE IMPORTANTES

Lisez attentivement ces instructions d'utilisation avant d'utiliser l'appareil

Conformez-vous à toutes les consignes de sécurité listedes ci-dessous.

Conservez ces instructions d'utilisation en vue d'une consultation ultérieure.

1) Lisez les instructions.

Approbations des Normes

FCC

Cet équipement a ete teste et se conforme aux limites relatives a un apparieil numerique de classe A, conformement a la partie 15 des Reglementations FCC. Ces limites sont elaborees pour fournir un degré raisonnable de protection contre les interférences dangereuses si l'equipement fonctionne dans un environnement commercial.

Cet équipement génére, utilise et peut produces une énergie à radio fréquence, s'il n'est pas installé et utilisé selon le manuel d'instruction, il peut causer des interférences nuisibles aux communications radiophoniques. Le fonctionnement de cet équipement au sein d'une zone résidentielle peut provoquer des interférences dangereuses, dans ce cas l'utilisateur est.Commé de corriger l'interférence à ses propres frais.

AVANT LE DEMARRAGE

Ce manuel fournit des informations de fonctionnement nécessaires à l'utilisation de l'appareil et contient une description de chaque piece et sa fonction ainsi que le menu ou les paramétres du réseau. Gardez à l'esprit les mises en garde suivantes :

SAMSUNG est propriété des droits d'auteurs de ce manuel.

Attention

Pile

Mettre un mauvais type de pile dans votre produit peut cause une explosion. Vous doivent donc utiliser le même type que celle actuellément utilisé avec le produit.

Veuillez trouver ci-dessous les caractéristiques de la pile à utiliser.

Tensionnormale:3V

Attention

Branchez le cordon d'alimentation à une prise mise à la terre.

Les piles ne doivent pas etre exposées à des températures excessives, telles que la chaleur du soleil, le feu ou toute autre source de même type.

Il existe un risque d'explosion lié au remplacement de la batterie par un type de batterie inapproprié. Veillez àmettre au rebut les batteries usées selon les instructions fournies.

Arrêt système

Eteindre l'appareil alors qu'il est en fonctionnement ou effectuer des actions non autorisées peut endommager le disque dur ou le produit lui-même. En outre, cela peut cause un dysfonctionnement du disque dur lors de l'utilisation du produit.

Pour couper l'alimentation en toute sécurité, appuyez sur le bouton frontal de mise sous/hors tension situé sur l'appareil pour afficher le message de confirmation.

Cliquez sur < OK> puis débranchez le cable d'alimentation.

Vouss pouvez installer un systeme d'alimentation sans coupure pour garantir un fonctionnement sécurisé et prévenir les dommages causés par des coupures d'alimentation inattendues. (Pour toutes questions concernant les systèmes d'alimentation sans coupure, veuillez consulterer vos distributeur).

En cas de mise hors tension anormale, le redemarrage peut prendre plus de temps car le système restaure les données provenant du disque dur afin de garantir un fonctionnement correct.

Température de fonctionnement

La gamme de température de fonctionnement garantie de ce produit est de 0^ 40^ (32^ 104^)

Cet apparéil peut ne pas fonctionner correctement si rangiépendant une période prolongée à des températures inférieures aux températures garanties.

Si vous désirez utiliser l'appareil suite à un rangement prolongé à température faible, installez le produit à température ambiente pendant quelques temps puis faites-le fonctionner.

La gamme de température relative au disque dur intégré est de 5^ 55^ ( 41^ 131^ ). Le disque dur peut ne pas fonctionner sous des températures inférieures aux températures garanties.

Port Ethernet

Cet apparéil est destiné à un usage en interieur et l'ensemble du câblage de communication est limité pour l'intérieur d'un[bâtiment.

Consignes de sécurité

L'identifant initial de l'administrateur est "admin" et le mot de passage doit être définis lors de la première connexion.

Réglez le mot de passer de votre réseau sans fil si vous utilisez l'appareil avec un routeur sans fil. Si vous réseau n'est pas protégé par un mot de passer ou si vous utilisez le mot de passer par défaut du routeur sans fil, les données de votre video peuvent être exposées à des menaces potentielles.

Veuillez Changeer voit de passe tous les trois mois afin de proteger sans risque les informations personnelles et eviter les prejudices occasionnés par un vol de donnees.

Veuillez noter qu'il en est de la responsabilité de l'utilisateur quant à la sécurité et autres problèmes causés par une mauvaise gestion du mot de passer.

TabLe deS maTièreS

préSenTaTion

3 3 Consignes de Sécurité Importantes

4 Avant le Démarriage

6 Table des Matières

8 Caracteristicques

10 Noms des Composants et Fonctions (Façade)

11 Noms des Composants et Fonctions (Panneau Arrière) inSTaLLaTion

12 12 Vérification de l'environnement d'installation

13 Installation du rack

13 Ajout de Disque dur Connexion à d'auTreS périphériqueS

15 15 Connexion à un périhérique externe

16 Connexion USB

17 Connexion de l'entrée/Sortie d'alarme

18 Connexion reseau Live

21 21 Mise en route

23 Configuration de l'écran Live (Direct)

30 Mode Écran Live (Direct)

34 Zoom

35 Mise en page

35 Activation/Désactivation Audio

36 Gel

36 Surveillance des Événements

37 Commande PTZ ConfiguraTion du menu

40 40 Configuration du Systeme

51 Configuration du Périhérique

72 Configuration de l'enregistrement

76 Configurer l'évenement

80 Configuration réseau

reCherChe eT LeCTure

92

92 Recherche

démarrage de Web vieWer

98

98 Qu'est-ce que Web Viewer?

Live viewer

101

101 Live Viewer

SearCh vieWer

112

112 Search Viewer

SeTup vieWer

116

116 Setup Viewer

baCKup vieWer

134

134 Visionneur de Sauvegarde au Format SEC

annexeS

136

136 Caracteristiques du Produit

CaraCTériSTiqueS

L'appareil permet d'enregistrer des données video et audio depuis les cameras sans fil vers un disque dur, et de dire depuis le disque dur.

Il fournit également un environnement de surveillance à distance pour les données video et audio sur le réseau à l'aide d'un ordinateur distant.

Interface utiliseur conviviale

VGA, 4CIF, enregistrement pris en charge jusqu'à un maximum de 2592X1944 (5M pixel)

Enregistrement et lecture videoe

Enregistrement et lecture de données audio

Prend en charge la norme ONVIF Pofile S et les protocoles RTP/RTSP

Lecture de videos haute définition via un cable HDMI

Affichage des états de fonctionnement du disque dur à l'aide de HDD SMART

Réinscription du disque dur autorisé

Sauvegarde utilisant les protocoles USB 2.0 et un disque dur externe

Lecture simultanée de 16 chaînes

Divers modes de recherche disponibles (Recherche par heures, événement, sauvegarde et carte thermique)

Divers modes d'enregistrement disponibles (Normal, Évenement et Enregistrement programme)

Entrée et sortie d'alarme

Fonction de contrôle à distance via Windows Network Viewer

Contrôle en direct de laamera reseau

Fonction Détction de mouvement avancée (AMD) / Carte thermique (Détction de Voiture/Personne)

Fonction Assistant d'installation (Configuration Facile, Configuration Rapide)

Contenu

Déballez le produit et placez-le sur une surface plane ou à l'emplacement qui lui est réservé.

NVR Souris Cordon d'alimentation CD du Logiciel Network Viewer / manuel d'utilisation Manuel utilisé ou manuel de référence rapide Vis de montage du disque dur Bornier de connexion Montage en rack Vis de montage du chassis Clé de verrouillage de porte du disque dur

nomS deS CompoSanTS eT fonCTionS (faCade)

Noms des éléments Fonctions 1 Clé de verrouillage de porte du disque dur 2 Alimentation 3 Voyant DEL 4 HDD 5 USB

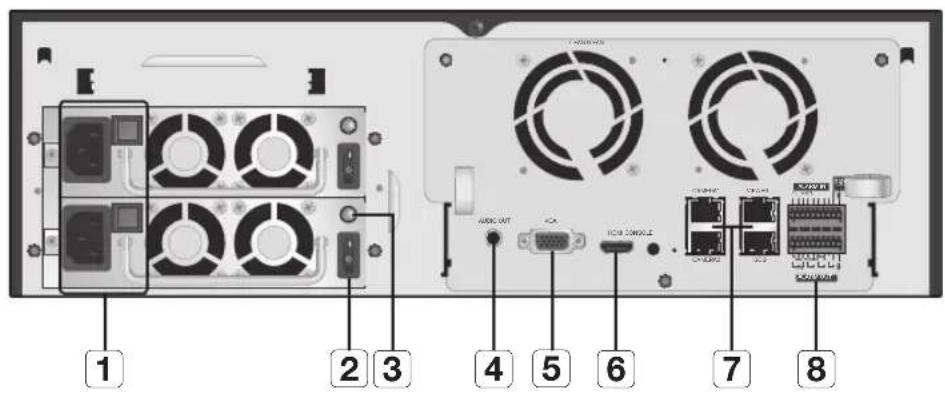

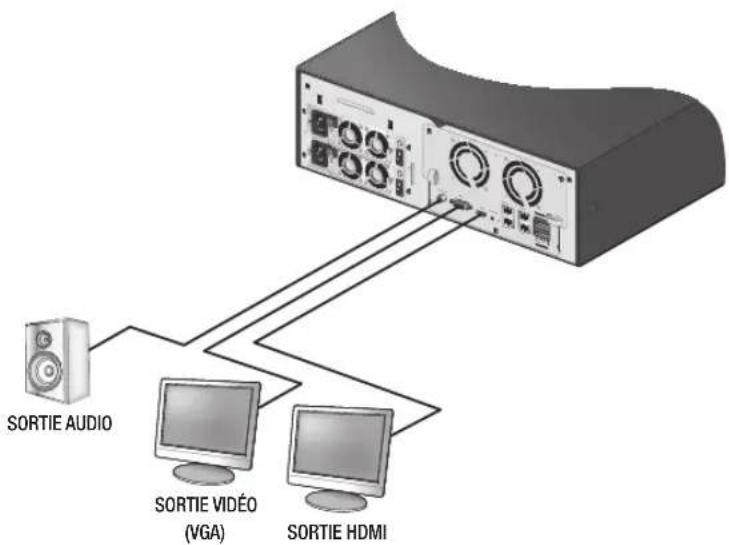

Noms des éléments Fonctions 1 Puisance Borne de connexion de l'alimentation.

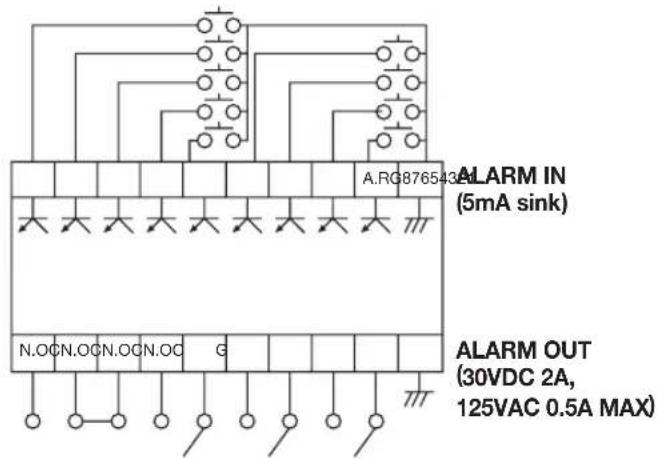

■ Avec une alimentation en duplex, même si vous connectez une seule alimentation, elle peut fonctionner correctement. Cependant, pour la fiabilité, il est recommendé d'utiliser des alimentations séparées. Si un seul bloc d'alimentation n'est pas connecté pendant le fonctionnement, l'avertisseur SMPS s'éteint et vous pouvez appuyer sur le bouton de la boîte rouge pour éteindre la sonnerie. 2 Commutateur d'alimentation C'est un commutateur de commande de l'alimentation électrique. 3 LED d'état SMPS Affiche le SMPS à l'aide d'un LED coloré. Une lumière rouge signifie que l'alimentation électrique est coupée et la lumière verte signifie que tout est normal. 4 AUDIO OUT Port de sortie du signal audio (prise RCA). 5 VGA Port de sortie du signal video VGA. 6 HDMI Port de connecteur HDMI. 7 CAMERA1 Port pour connexions de la camera, destiné à receivevoir la video à partir d'uneamera. CAMERA2 Port pour connexions de la camera, destiné à receivevoir la video à partir d'uneamera. VIEWER Port utilisé pour envoyer la video vers l'afficheur. iSCSI Port destiné à établier une connexion avec l'iSCSI externe. 8 ALARM - ALARM IN : Ports d'entrée d'alarme.

- ALARM RESET : Port de réinitialisation d'alarme.

- ALARM OUT : Ports de sortie d'alarme.

[CONSOLE] est concu à des fins de réparation uniquement.

Voici quelques recommandations importantes qu'il convient de respecter avant d'utiliser le produit.

N'utilisez pas le produit en extérieur.

Ne versez pas de l'eau ou des liquides sur les connexions du produit.

Ne soumettez pas le système à une force ou une pression excessive.

Ne tirez pas sur le cordon d'alimentation.

Ne démontré pas l'apparil vous-même.

N'excédez pas la puissance nominale d'entrée/sortie de l'appareil.

Pour les produits équipés d'une masse d'entrée, utilisez une fiche d'alimentation avec mise à la terre.

verifiCaTion de L'environnement d'inSTaLLaTion

Cet apparéil est un périhérique hautement sécurisé équipé d'un disque dur de grande capacité et de circuits imprimés maièurs.

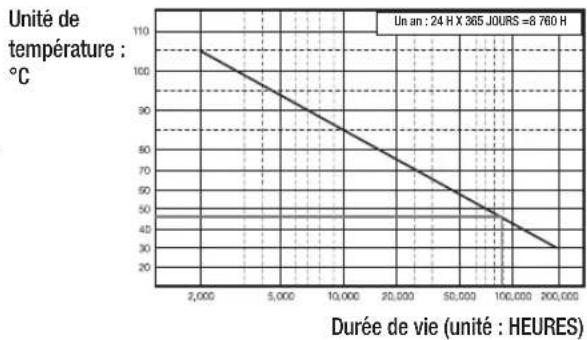

Veuillez noter qu'une température interne du produit trop élevée peut provoquer une défaillance du système ou écapter sa durée de vie (voir la figure de droite). Gardez à l'esprit les instructions suivantes avant l'installation du produit.

Lors du montage de l'appareil sur un rack, respectez les instructions suivantes.

Vérifiez que l'intérieur du rack n'est pas hermétique.

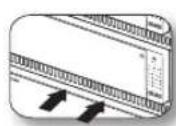

Verifiez que la circulation de l'air est assurée au niveau des entrées/sorties tel qu'indiqué sur l'illustration.

Si vous empíze les apparèils ou d'autres périhériques de montage en rack comme indiqué sur la figure 2, librez de l'espace pour l'aération ou installez un ventilateur.

Pour une convection naturelle de l'air, placez l'entrée dans la partie inférieure du rack et la sortie dans la partie supérieure.

Il est fortement recommandé d'installer un moteur de ventilateur à l'entrée et à la sortie afin de favoriser la circulation de l'air. (Installez un filtre à l'entrée pour arreter la poussière et les corps étrangers.)

Veillez à maintainir la température à l'intérieur du rack ou dans son environnement immédiat entre 0^ et 40^ (32^ 104^) , tel qu'illustré sur la figure 1.

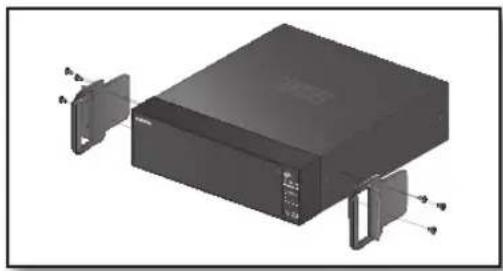

INSTALLATION DU RACK

Installez le rack de support comme illustré sur la figure, puis serrez les vis de chaque côte (3 vis de chaque côte).

Serrez les vis de sorte que les vibrations ne les desserrent pas.

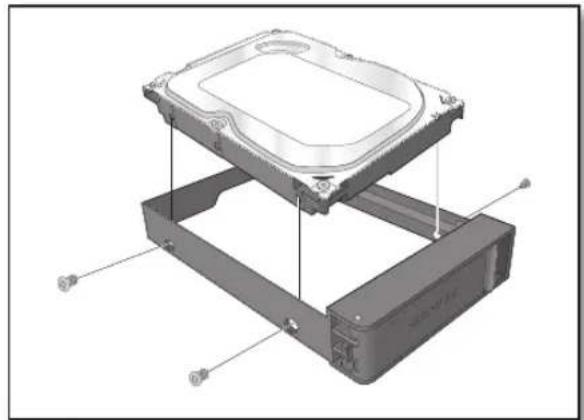

AJOUT DE DISQUE DUR

Veillez à débrancher le cordon d'alimentation de la prise murale afin d'eviter toute electrocution, blessure ou endommagement du produit.

Veuillez consultier toute fournisseur pour de plus amples informations. Une installation ou des réglages non appropriés peuvent endommager le produit.

Nombre de disques durs pris en charge: Jusqu'a 12 disques durs peuvent etre pris en charge

- Précautions à prendre pour éviter la perte de données (manipulation du disque dur)

Soyez vigilant afin de ne pas corrompre les données à l'intérieur du disque dur.

Avant d'ajouter un disque dur, vérifie sa compatibilité avec cet apparéil.

En raison de sa nature sensible, le disque dur est particulierement sujet aux defaillances en cas de chocol en cours de fonctionnement.

Veillez à protéger le disque dur de tels chocs.

Nous n'assumons aucune responsabilité en cas de dommages survenus au disque dur du fait de la néligence de l'utilateur ou d'une mauvaise utilisation.

Exemples de conditions susceptibles d'endommager le disque dur ou les données enregistrées

Pour minimiser le risque de pertes de données en raison d'un disque dur endommagé, veilz à sauvegarder vos données aussi souvent que possible.

S'il est exposé à un chocol lors du démontage ou de l'installation, les données stockées dans le disque dur risquent d'être endommagées.

Une soudaine coupure de courant ou une mise hors tension de l'appareil lorsque le disque dur fonctionne peut l'endommager.

Le disque dur ou les fichiers qui y sont stockés risquent d'être endommages si le corps principal est déplace ou heures durant le fonctionnement du disque dur.

Précautions à prendre lors de l'installation d'un disque dur

Ne pas appliquer de force excessive sur le disque dur.

Assurez-vous de ne pas perdre les vis de désassemblage ou les accessoires.

Si les vis ou les accessoires ne sont pas correctement fixe(s), le produit pourra connaître une panne ou ne pas fonctionner correctement.

Vérifiez la compatibilité du disque dur avant de l'ajouter à l'enregistreur.

Contactez votre revendeur local pour obtenir la liste des périhériques compatibles.

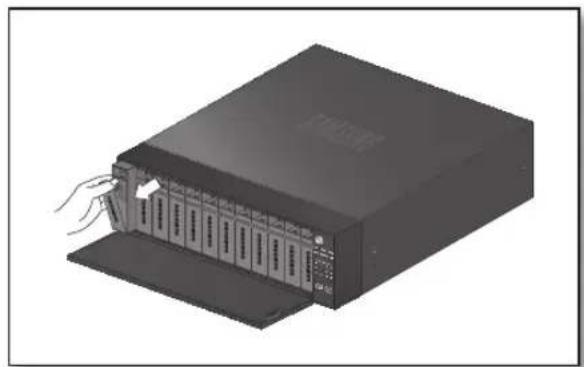

Lorsque you montez un disque dur

Appuyez sur le bouton à l'avant pour ouvrir le couvercle frontal.

ÀpRES avoir appuyé sur le bouton bleu du support du disque dur, tirez-le manuellement pour séparer le support du disque dur du corps principal.

Montez le disque dur sur le support du disque dur et vissez-le à l'aide des vis fournies.

Une fois le disque dur monté sur le support, poussez le support dans le corps principal et fermez le couvercle frontal.

connexion à d'autres périphériques

Connexion à un périphérique exTerne

Une source d'alimentation non adaptée ou ne fournissant pas le courant nominal approprié peut endommager le système. Assurez-vous que la valeur nominale de la source d'alimentation est adaptée avant d'appuyer sur le bouton de démarrage.

connexion à d'autres périphériques

CONNEXION USB

Sur le devant du produit se trouve un port USB.

Voues pouvez connecter au port USB un disque dur USB, un lecteur CD/DVD USB, une memoire USB ou une souris.

Si un disque dur USB est relié au système, la reconnaissance du périhérique et ses réglages seront disponibles sous « Configuration du Menu > Periph > Périhérique de stockage » (Page 63)

L'appareil prend en charge la fonction de remplacement des composants à chaud, ce qui permet de connecter ou de déconnecter les péripériques USB alors que le système est en cours d'exécution.

Si you utilisez le periphérique USB à des fins de sauvegarde, formatez-le en FAT32 sur l'ordinateur au cas ou celui-ci serait pas formated sur I'enregistreur reseau.

Certains péripériques USB peuvent ne pas fonctionner correctement suite à des problèmes de compatibilité, veuillez donc vérifier le péripéroide avant de l'utiliser.

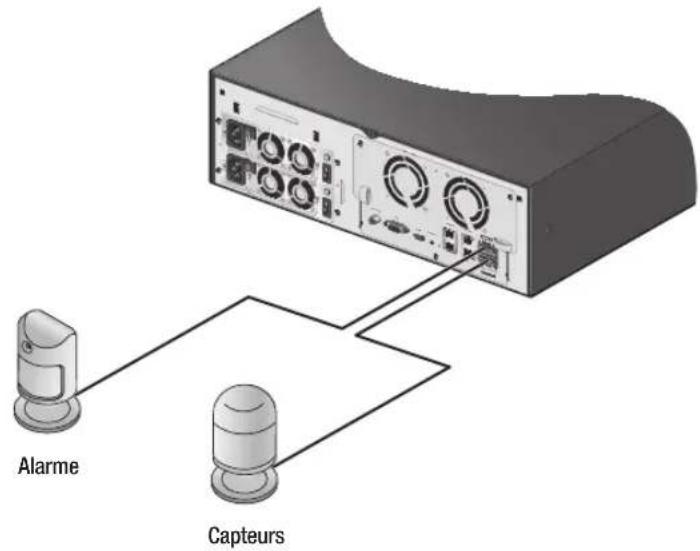

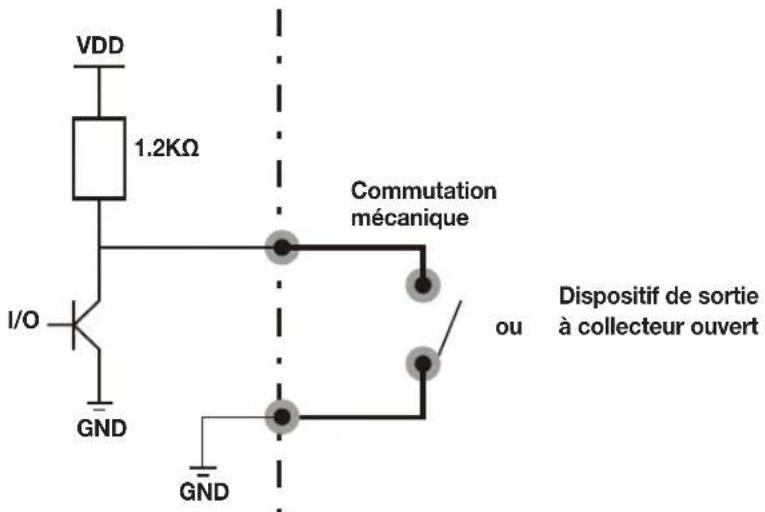

Le port d'entrée/sortie d'alarme situé à l'arrière de l'appareil est composé des éléments suivants.

ALARM IN 1 ~ 8: Port d'entrée d'alarme

ALARM RESET: À la réception d'un signal de réinitialisation d'alarme, le système annule l'entrée de l'alarme en cours et reprend la détction.

ALARM OUT 1 ~ 4 : Port de sortie d'alarme

N.C

connexion à d'autres périphériques

CONNEXION RÉSEAU

Pour plus d'informations sur la connexion au réseau, reportez-vous à « Configuration réseau » (Page 80)

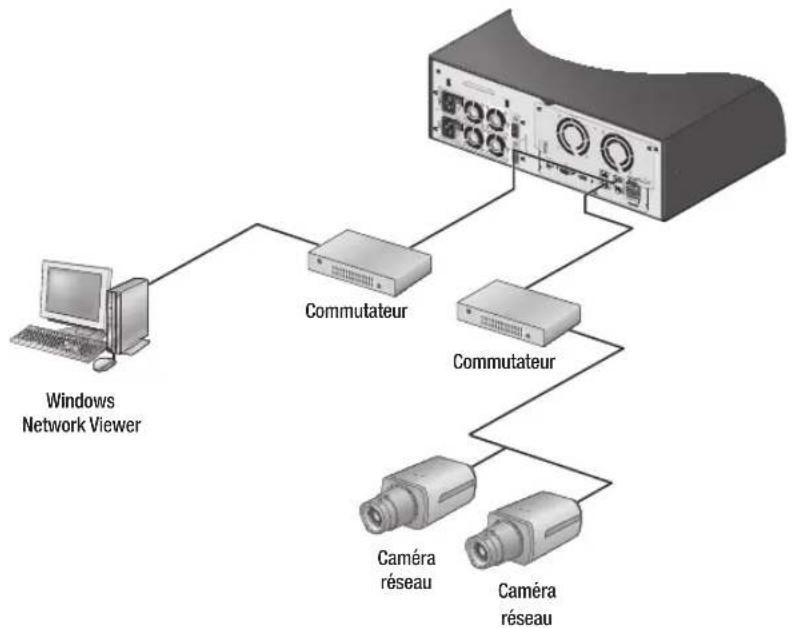

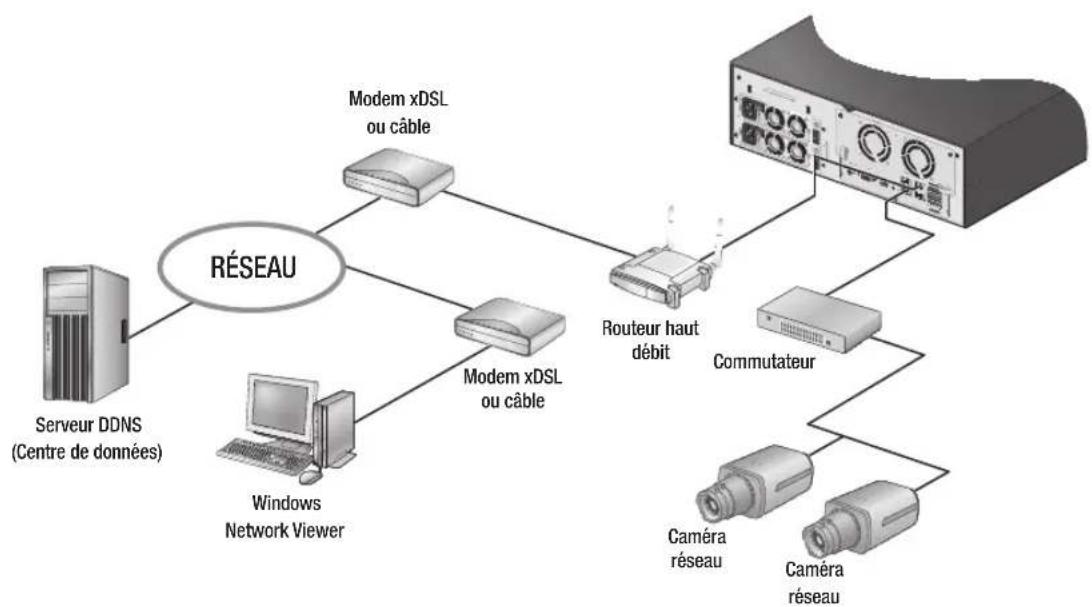

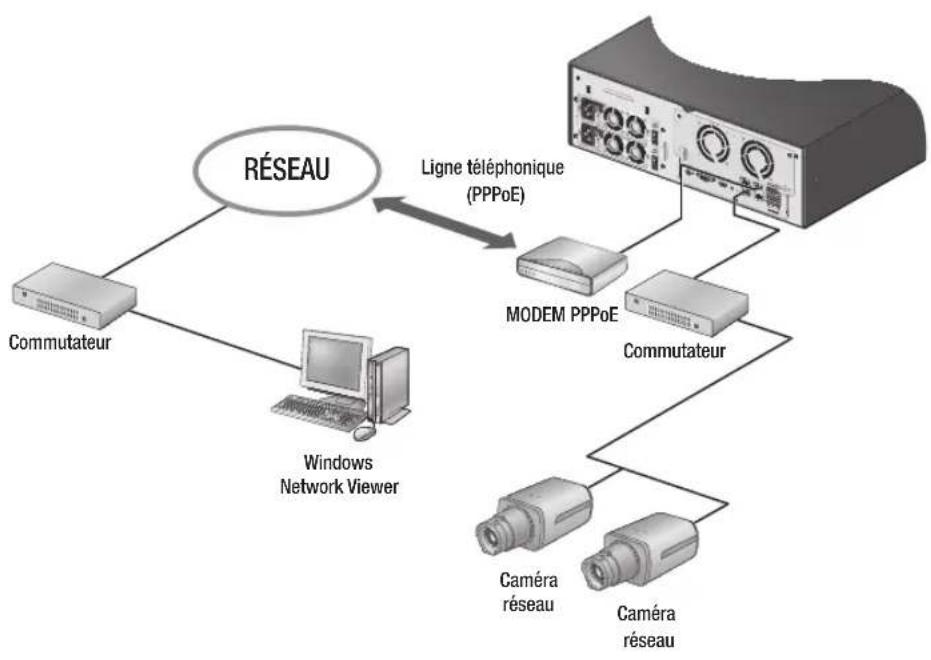

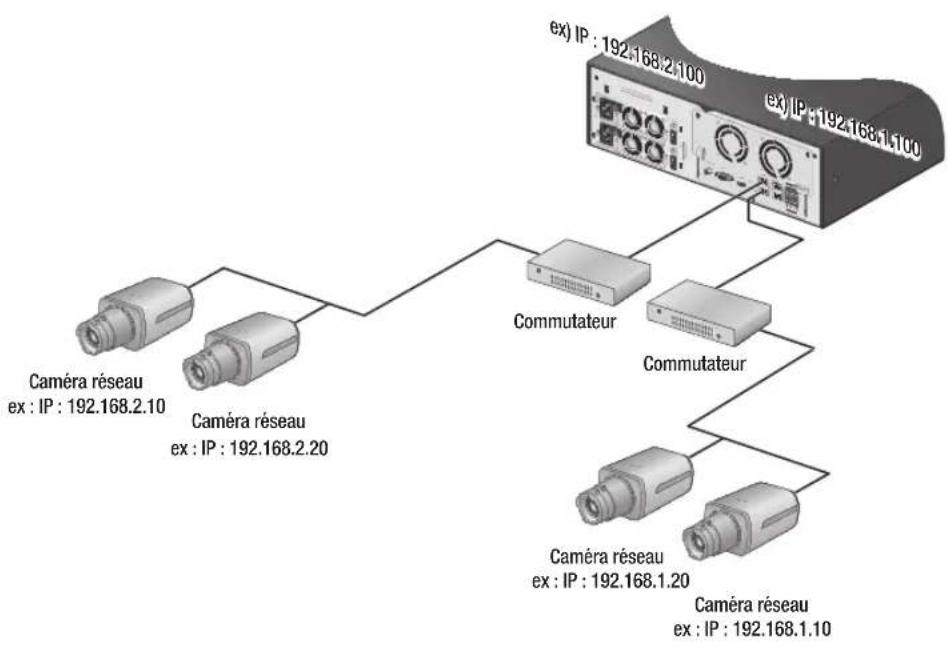

Connexion au réseau via Ethernet (10/100/1000BaseT)

Connexion au réseau via un routeur

connexion à d'autres périphériques

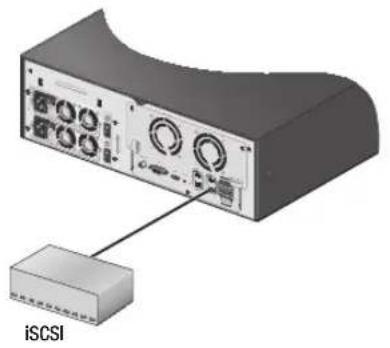

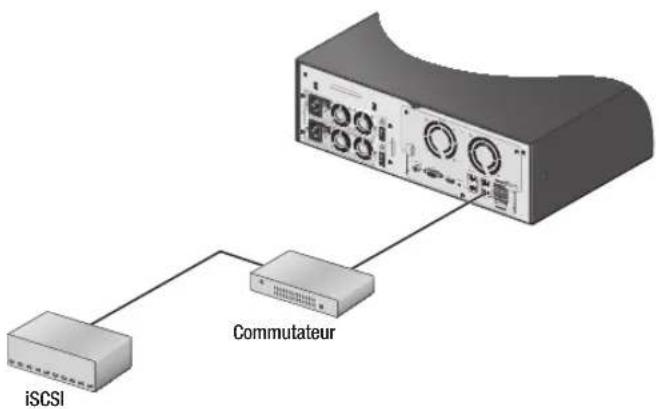

Connector le iSCSI

Connector directement au NVR

Un commutateur peut être utilisé pour la connexion

Démarrage du système

Branchez le cordon d'alimentation de l'enregistreur réseau dans la prise murale.

Si I'alimentation est connectee, appuyez longuement sur le bouton d'alimentation à l'avant.

L'écran d'initialisation apparait.

Le processus d'initialisation nécessite environ 2 minutes.

Si un nouveau disque dur est installé, le processus

d'initialisation pourra s'avérer plus long.

Easy Setup

Ce paramètre permet de configurer facilement langue, ID / mot de passer, reseaux, et date / heures.

L'écran d'initialisation apparait lorsque vous démarrez le produit. Ensuite l'écran apparait. pour passer à l' étape suivante.

Àprouv avoir entré et confirmé le, appuyez sur le bouton pour passer à l'étape suivante.

Àpès avoir configuré l'environnement de l'accès réseau, appuyez sur le bouton pour passer à l'étape suivante.

Avec avoir configuré la date / heures, appuyez sur le bouton

pour lancer la fenêtre popup d'enregistrement de laamera.

Appuyez sur le bouton pour lancer I'ecran d'enregistrement de laamera et appuyez sur le bouton

pour lancer I'écran en direct.

Pour en savoir plus sur comment enregistrer uneamera, reportez-vous à la section « Pour enregistrer uneamera » (Page 51)

La fenetre d'enregistrement de la camera apparait uniquement lorsqu'il n'y a pas de camera enregistree sur un canal.

ÀpRES que toutes les étapes soient terminées en utilisant les informations IPv4 du réseau régles à l' étape 4, le serveur DHCP commercera automatiquement a fonctionner de nouveau.

La camera peut être recherchée en moins d'une minute après le démarrage du serveur DHCP.

Arrêt du système

Dans le menu de l'écran en direct, Sélectionnez .

La fenêtre contextuelle de confirmation « Fermeture » s'affiche.

Cliquez sur OK> Le système s'eteint.

Seul l'utilisateur ayant I'autorisation de «Fermeture » peut eteindre le systeme.

Pour la gestion des droits d'accès, reportez-vous à « Utilisateur >Réglages des droits d'accès ».(Page 44)

Connex

Si you souhaitez acceder a un menu spécifique de l'enregistreur reseau ou a un menu restreint, vous devez obtenir le droit d'acces correspondant.

Cliquez avec le bouton croit de la souris sur l'écran du mode en direct.

Sélectionnez . La boîte de dialogue de connexion apparait.

L'identifant initial de l'administrateur est «admin» et le mot de passage doit être définis lors de la première connexion.

Pour la restriction des droits d'accès, reportez-vous à « Utilisateur > Réglages des droits d'accès » (Page 44)

CONFIGURATION DE L'ÉCRAN LIVE (DIRECT)

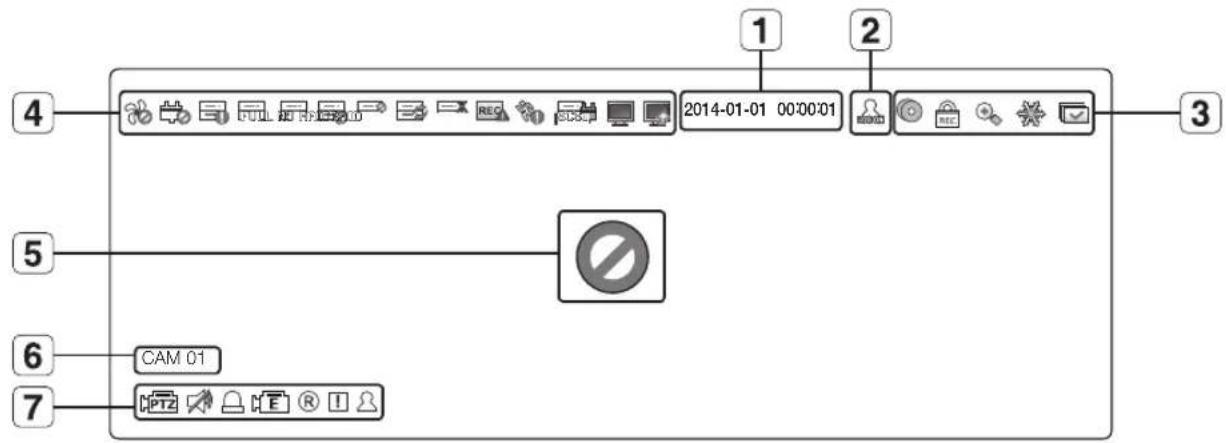

Icônes de l'écran Live (Direct)

Vou puez verifier l'etat ou le fonctionnement de I'enregistreur reseau a I'aide des icones de I'ecran Live (Direct).

Nom Description 1 Date et heures actuelles Affiche l'heure et la date actuelles. 2 Infos connexion Lorsque vous étés connecté, l'icône « LOG ON » s'affiche. 3 Mode Écran L'affichage apparait lorsqu'une sauvegarde est en cours dans les conditions en direct. REC Si l'accès au menu d'annulation de l'enregistrement est limité, alors il s'affiche uniquement quand il y a un enregistrement manuel en cours.

■ Seul un utilisateur avec le droit d'annuler l'enregistrement peut le faire. + Il s'affiche lorsque la fonction d'agrandissement est en marche. # Cette icône est affichée lorsque vous appuyez sur la touche Figer. √ Il s'affiche lorsque tous les canaux sont commutés à l'intervalle de temps défini. 4 Fonctionnement du système Il s'affiche lorsque le ventilateur a un problème. # Il s'affiche lorsque l'alimentation a un problème. # Il s'affiche lorsque la date d'enregistrement ne peut être reçue correctement en raison d'un problème lié à l'appareil. # S'affiche lorsque le disque dur est plein et l'enregistreur réseau dispose d'un espace insuffisant pour l'enregistrement. # S'affiche en l'absence de disque dur installé ou lorsque le disque dur existant doit être remplaça. # S'affiche lorsque le disque dur nécessite une vérification technique. Nom Description 4 Fonctionnement du système PFDI Il s'affiche lorsqu'il y a un disque dur défectueux dans le RAID. Il y a une ou deux défaillances du disque dur mais vous pouvez toujours le dire ou écrire dessus. Il s'affiche lors de la récapération d'une erreur du RAID. Il s'affiche lorsque vous ne pouvez pas écrire sur le RAID en raison d'un dysfonctionnement du disque dur. Il s'affiche lorsque la quantité maximal autorisée de données pour chaque canal est dépassée. Il s'affiche lorsque, en raison d'une déterioration des performances du réseau (10fps ou moins), la fonction AMD échoue. Il s'affiche lorsqu'un pérophérique iSCSI est déconnecté. Il s'affiche lorsque le réseau est surcharge. Il apparait lorsque l'allocation de réception maximale est atteinte, provoquant une surcharge du microprocesseur. Il disparait si vous modifie les paramétres de laamera ou supprimez uneamera pour réduire le charge de la performance. Il s'affiche lorsqu'il y a un micrologiciel disponible pour la mise à jour du serveur. 5 État de l'entrée videoe 0 SANSU Si uneamera est en <ARRÉT>, ou si aucuneamera n'est enregistrée, ou qu'elle est en mode <Cache2>, rien ne sera affché sur l'écran. Si laamera est réglée sur <Cache1>, la vente s'affiche mais pas les menus OSD. 6 Titre / canal deamera Affichage du titre de laamera et du numéro du canal. 7 Fonctionnement de laamera PZ AFFiche l'activation/là mise en sourdine audio. Ne s'affiche pas en mode video en cas de désactivation. Si le capteur est régé sur <ON>, le signal d'entrée s'affiche sur l'écran du canal connecté. Cette icône est affichée lorsque D'étection de mouvement est régé sur <ACTIVÉE> et qu'un mouvement ou un événement deamera est déclenché. Il affiche l'état de l'enregistrement général /evénement /prévu. Il s'affiche quand il ne parvient pas à décoder toutes les trames en raison de la performance de décodage limitée et dans ce cas seul l'I-Frame est décodé. Il s'affiche quand un événement AMD se produit.

Info erreur

Si le disque dur intégré n'est pas connecté, l'icone « PAS DE DD » ( — ) s'affiche dans le coin supérieur gauche. Le cas échéant, contactez le centre de dépannage pour demander de l'assistance car ceci peut provoquer un dysfonctionnement au niveau de l'enregistrement, de la lecture ou de la sauvegarde.

Si le ventilateur ne fonctionne pas correctement ou connait une défaillance, la fenêtre apparait et l'icone (♂) signalant la défaillance du ventilateur s'affiche dans le coin supérieur gauche.

Dans ce cas, vérifie que le ventilateur interieur fonctionne.

Une défaillance du ventilateur pouvant raccourcir la durée de vie du produit, veilles à contacter le centre de dépannage pour demander de l'assistance.

Si you voez s afficher a I'ecran les icones Err. ventil., PAS DE DD ou Echec disque dur, contactez le centre de depannage pour de plus amples renseignements.

Si vous cliquez avec le bouton droit de la souris en mode d'écran en direct, l'opération lancera le menu de l'écran en direct où vous pouvez acceder à chaque menu.

Le menu contextual est différent selon si vous étés connecté ou non, en mode de partage et selon les états de fonctionnement de l'enregistreur réseau.

Selon les droits d'accès de l'utilisateur, vous pouze avoir un accès limiteaux éléments du menu de Live View, Sauvegarde, Arrêt de l'enregistrement, Recherche, PTZ, Sortie d'alarme à distance et Quitter.

Le menu mode unique n'est disponible qu'en mode Unique.

Le menu contextuel du mode 1 canal en mode partagé est différent de celui qui s'affiche en mode Unique.

Menu Description 1 Plein écran Sélectionnez le canal souhaité puis cliquez dessus en mode Mosaïque pour basculer sur le mode plein écran du canal sélectionné. 2 Commande PTZ Permet d'acceder au menu Commande PTZ. Le menu PTZ sera actif sur l'écran Live (Direct) après avoir sélectionné un seul canal. (Page 37) 3 ZOOM Vou陏vez agrandir l'écran sélectionné. (Page 34) 4 Prise Capture l'écran du canal sélectionné.

En mode Live mosaïque, effectuez un cli croit pour afficher le menu contextuel comme indiqué. En mode mosaïque, le menu contextuel est différent selon les états connecté/deconnecté.

Menu Description 1 Mode Scène Permet de sélectionner un mode pour l'écran Direct.

Se reporter à « Mode Écran Live (Direct) ».(Page 30) 2 Info canal Il affiche les informations de connexion de laamera pour chaque canal.

Reportez-vous à la section « Informations relatives au canal ».(Page 31) 3 État en direct Affiche l'état en direct de laamera connectée à chaque canal.

Se reporter à « État en direct »(Page 33) 4 État de l'enreg. Affiche l'état de l'enregistrement de chaque canal.

Reportez-vous à « État de l'enreg. »(Page 33) 5 Mise en page Définissez la mise en page de chaque canal.

Reportez-vous à la section « Mise en page ».(Page 35) 6 Audio activé/désac. Permet d'activer/mettre en sourdine le son de la voie sélectionnée.

Se reporter à « Activation/désactivation Audio ».(Page 35) 7 Gel Permet d'interr compromise momentarilyément la lecture de la video. Se reporter à « Gel ».(Page 36) 8 Arrêter alarme Permet d'arrêter la sortie d'alarme, de désactiver l'iconde d'événement et de désactiver le séquencerage automatique.

Se reporter à « Surveillance des Événements ».(Page 36) 9 Enreg./Arrêt Permet de démarrer/arrêter l'enregistrement standard. 10 Lecture Se reporter à « Recherche et lecture > Lecture ». (Page 96) 11 Recher. Se reporter à « Recherche et lecture > Recher. ». (Page 92) 12 Sauveg Recherche un périhérique de sauvégarde et exécute la sauvégarde pour chaque canal, ou programme la sauvégarde pour plus tard à un moment plus préféable. 13 Menu Accédez au menu principal. Reportez-vous aux paramètres du menu. (Page 40) 14 Rég rapiède Les écrans « Caméra Enregist. » et « Réglage d'enregistrement » apparaissent immédiatement. 15 Fermeture La boîte de dialogue de fermeture du système apparaît. 16 Afficher/Masquer

Lanceur Permet d'afficher ou de masquer le lanceur. Se reporter à « Visualiser le menu Lanceur ».

(Page 29) 17 Connex/Déconn Permet de vous connecter ou de vous déconnecter.

Le menu Lanceur apparait au bas de I'ecran Direct.

1. Sélectionnez dans le menu contextual de l'écran Direct.

2. Positionnez le curseur sur le bouton et cliquez sur l'element de votrechioix dans le menu Lanceur.

Si aucune entree n'est saisie pendant 10 secondes, le menu disparait de I'ecran.

Le menu Lanceur n'est accessible que via la souris.

Layout 01 Layout 01 1 3 4 5 2 6 7 9 10 8 11 12 Menu Description 1 Mise en page Sélection nez la mise en page à afficher sur l'écran. 2 Réglage de la mise en page Vous pouvez définir, modifier ou supprimer la nouvelle mise en page de chaque canal. 3 Mode Écran Permet d'afficher une liste des modes de partage disponibles dans une barre d'outils.

Le mode d'écran actuel s'affiche en gris. 4 Bouton Extension de menu Cliqueur sur ce bouton permet d'afficher le menu masqué à droite. 5 Sauveg Recherche un pérophérique de sauvêgarde et exécute la sauvêgarde pour chaque canal, ou programme la sauvêgarde pour plus tard à un moment plus préféable. 6 Zoom Permet d'agrandir la zone sélectionnée. Ceci n'est disponible qu'en mode Single Live. 7 PTZ Si laamera réseau connectée au canal sélectionné prend en charge les fonctions PTZ, ce bouton permet d'activer le lanceur de commande PTZ. Ceci n'est valable que pour le mode Live unique. 8 Alarme Permet d'accêter l'alarme si celle-ci est activée. Menu Description 9 Gel Permet de geler temporairement l'écran Live (Direct). 10 Prise Capture l'écran du canal sélectionné. 11 Lecture Permet de basculer en mode Lecture en cas d'existence d'un fichier à生存, et dans le cas contraire, de passer en mode Recherche. 12 Enreg. Permet de démarrer/d'arrête l'enregistrement de l'écran Live (Direct).

MODE ÉCRAN LIVE (DIRECT)

Vou puez dire qu'a 64 canaux video en direct en mode unique, en mode en 6 ou en mode sequence auto.

L'enregistreur video en reseau (NVR) en direct demande le profil de la camera le plus proche pour chaque taillde canal. Prenez l'exemple du mode d'ecran en 16 sur le moniteur 1280x1024. Chaque taillde canal sera de 320x256. Si le profil de la camera connectee prend en charge trois résolutions de 1920x1080, 1280x1024 et 720x480, I'enregistreur video en reseau demande le profil le plus proche sur 720x480.

Basculement en mode partagé

Voupez ealement lre 64 canaux en direct dans I'ordre de : modes Unique, Divise en 4 parties, Divise en 9 parties et Divise en 16 parties.

Sequence auto

En mode partagé, lorsque vous avez spécifique sous « Réglage du péripérisque > Écran », la fonction Sérieance auto est executée selon l'intervalle défin. (Page 70)

Lorsque you changez de voie, la video peut etre differée selon I'etat du reseau.

Basculement manuel

Cliquez sur la touche fléchéée < / > pour passer au mode partagé suivant.

- Si vous appuyez sur le bouton de croite] [en Mode partagé en 16 :

Canal (canaux CH 1 à 16) → Canal (canaux CH 17 à 32) → Canal (canaux CH 33 à 48) → Canal (canaux CH 49 à 64)

Selectionnez dans le menu de l'écran en direct pour vérifier l'état de connexion de laamera à chaque canal.

Réglage de voie

Yououpouvezafficherlavoiedanslazonedevoretchoixd'unécranpartagé.

1. Positionnez le curseur sur le nom de la camera de chaque voie afin d'afficher la touche < > sur la droite de l'écran.

2. Cliquez sur un nom deamera afin d'afficher une liste de voies parmi lesquels vous pourrez selectionner une voie différente.

3. Cliquez sur la voie que vous souhaitez selectionner.

Cette voie remplacera I'actuelle.

Utilisez le curseur pour selectionner une voie à déplacer, faites-la glisser et déposez-la sur la voie souhaitee.

Cette action peut également modifier la position de la voie.

Ex: en basculant de la voie 1 à la voie 7

CH1 CH2 CH3 CH4 CH5 CH6 CH7 CH8 CH9 CH10 CH11 CH12 CH13 CH14 CH15 CH16

Basculement en mode Unique

En mode partagé, selectionnez et double-cliquez sur la voie de votre choix pour passer sur son mode Unique.

Ex:Lorsque yousdouble-cliquez sur la voie 一 3

Q=1 CH2 G=3 CH4 Q=5 CH6 G=7 CH8 Q=9 CH10 G=11 CH12 Q=13 CH14 G=15 CH16

Etat en direct

Selectionnez à partir du menu de l'écran en direct afin d'afficher l'etat et les informations de transfert de laamera connectée à chaque canal.

- Modèle : Affiche le nom du modele de laamera reliée à chaque canal.

- État : Affiche l'etat de connexion de laamera définie pour chaque canal.

: Affiche l'adresse IP d'une camera definite sur chaque canal.

- Codec : Affiche le profil en direct des informations de codec pour uneamera définie sur chaque canal.

- Résolution : Affiche la résolution du profil en direct d'uneamera définie sur chaque canal.

- Vit. image : Affiche le taux de transmission de profil en direct pour une camera définie sur chaque canal.

- Qualité : Affiche la qualité de transmission de profil en direct pour uneamera définie sur chaque canal.

Etat de l'enreg.

Selectionnez à partir du menu de l'écran en direct afin d'afficher le profil de laamera, la vitesse de prise de vue entrée/enregistrement et la vitesse bps entrée/limite/ enregistrement de chaque canal.

- Débit binaire total (enregistrement/maxi.): le débit binaire d'enregistrement affiche la quantité de données en cours d'enregistrement tandis que le débit binaire total indique le transfert de données maximal autorisé par le NVR.

- Profil : affiche le profil video configuré pour chaque canal.

- Image (ips): Affiche la fréquence d'images par seconde (entree/enregistrement) pour chaque canal.

- Débit binaire. (bps)

- Limite / Entre / Enreg. : affiche la quantite de donnees limite/d'entree/d'enregistrement pour chaque canal.

- Ent. / Limité: affiche le ratio entre les données en cours de transfert depuis laamera et le maximum autorisé tel qu'il a été définir par l'utilisateur.

- actuel : affiche l'etat d'enregistrement des données en cours de transfert.

- MAX : affiche les informations d'enregistrement relatives aux plus grandes données d'enregistrement ; cela, a partir de la norme configurée et des événements enregistrés.

: recharge les informations d'enregistrement.

- Conf enr: L'écran de menu bascule sur l'écran de réglage d'enregistrement.

- Un message d'ajretissement peut apparaitre en fin de listede si le profil selectionné est remplaced par le NVR avec un profil disponible différent. Cela peut se produire si le profil selectionné n'arrive pas à produit des données video. Si l'écran affiche de la video, l'enregistreur revient au profil selectionné et son nom s'affiche en jaune dans la liste.

Si I'enregistrement Vit image cle depasse la quantite de donnees autorise specifiee par le debit binaire limite, une fenetre contextuelle d'alerte et un icone apparaissent a I'ecran.

La fenêtre contextuelle d'alerte signalant un enregistrement limite ne se repete pas après s'être affichee une fois sauf si les parametes de la camera ou de I'enregistrement sont modifiés. Elle peut apparaitre a nouveau si les parametes sont modifiés pour notification d'un tel statut.

Si vous souhaitez configurer que la fenetre contextuelle d'alerte ne doit pas apparaitre, modifiez votre réglage

afin qu'il n'affiche pas les fenêtres contextualles.

Pour plus d'informations sur la limite de débit binaire des données d'enregistrement, reportez-vous à « Reglage de

I'enregistrement. (Page 73)

ZOOM

Cette fonction n'est active que pour le mode Live unique.

Si you utilisez la fonction Loupe apres avoir selectionné un seul écran, la zone selectionnée sera agrandie par 2.

1. Dans le menu de l'écran en direct, Sélectionnez .

Vou puez égarlement cliquer sur < 心 > dans le menu de lancement.

L'icone Loupe dans le milieu de I'écran s'affiche.

2. Faites glisser et déposer avec votre souris pour sélectionner la zone à agrandir.

3. Double-cliquez dessus pour agrandir la zone selectionnee par 2.

- Dans l'écran agrandi, vous pouvez glisser et déposer la zone sélectionnée pour l'agrandissement.

4. Dans le menu de l'écran en direct, Sélectionnez .

Cliquez sur < 一 > dans le menu de demarrage pour libérer la fonction d'agrandissement.

Normal>

Dans l'écran en direct, vous pouvez définir la mise en page pour chaque canal.

1. Sélectionnez la . L'écran de configuration de mise en page apparait.

- Nouveau : Vous pouvez configurer une nouvelle mise en page.

- Renommer : Vous pouvez apporter des modifications à la mise en page sélectionnée.

La modification de la mise en page entraine l'initialisation de l'ordre des canaux.

Suppr : Vous pouvez supprimer la mise en page selectionnée.

- Tableau canau : Vous pouvez selectionner les canaux dans tableau à enregistrer ou à supprimer de la mise en page.

- Lieste canaux : Vous pouvez selectionner les canaux dans la liste à enregistrer ou à supprimer de la mise en page.

2. Appuyez sur le bouton et entrez le nom de la mise en page à ajouter.

3. Dans le ou , cliquez sur et selectionnez le canal à afficher sur l'écran de mise en page.

4. Cliquez sur pour sauvegarder la mise en page sélectionnée.

La division d'écran de chaque utilisateur est enregistrée séparément.

ACTIVATION/DÉSACTIVATION AUDIO

Vou puez activer/desactiver le son correspondant à la voie en mode Live (Direct).

ACTIVATION/DÉSACTIVATION audio en mode Unique

Cliquez sur I'icone audio (I sur I'ecran pour la mesure en mode ARRET/MARCHE.

Si you ave correctement configre la sortie audio mais qu'aucun son n'est emis, verifiez si la camera reseau connectee.

pend en charge le signal son et si you ave correctement configre les parametes du son. L'icone du son peut s'afficher si le signal de son n'est pas emis.

Seule la voie pour laquelle l'option est reglee sur sous « Periph > Camera » affiche l'icone audio ( ) en mode Live (Direct) dont vous pouvez vous servir pour activer/desactiver le son.

GEL

Ct i t l.

1. Cliquez sur < 品> du mode de demarrage. La video en cours de lecture est en pause.

2. Cliquez sur < > La Pause est annulée. La lecture reprend.

SURVEILLANCE DES ÉVÉNEMENTS

Cette fonction affiche la voie en synchronisation avec un événement spécifique (Capt./Enr mvt/Perte video) s'il se produit. Dans « Écran > Affichage évén.», activez ou désactivez la surveillance des événements et spécifique leur heures d'affichage. (Page 70)

- Si plusieurs événements se produit simultanément, l'écran bascule en mode partagé.

- 2 à 4 événements : Mode partagé en 4

- 5 à 9 événements : Mode partagé en 9

- 10 à 16 événements : Mode partagé en 16

- Si le deuxième événement se produit durant la période définie pour , le premier événement durera jusqu'à la fin du second.

Ex: lorsque vous reglez sur 5 secondes et qu'un seul événement se produit sur la voie 1.

Ex: lorsque vous reglez sur 5 secondes et qu'un deuxieme événement se produit sur la voie 2 durant la période définie après que le premier événement se soit produit dans la voie 1.

Selectionnez pour initiaiser l'etat de sortie d'alarme et désactiver la fonction de I'evénement.

Si vous avez déterminé une émission d'alarme à l'heure d'un pré-evénement ou d'un post-evénement dans les réglages d'enregistrement d'un événement, cet enregistrement d'évenement s'effectue selon le type spécifique (pré-evénement ou post-evénement).

En cas d'evénements en continu tels que la détction de mouvement, commuter sur un autre affichage de mode partagé peut ne pas etre immediatis une concatenation d'evénements s'enchaine,meme lorsque vous avez arrete l'alarme de I'evénement.

La video peut être différée en fonction de l'etat du réseau.

La sortie d'evénement peut etre differe du fait du temps neceassaire au transfert de I'evenement provoant l'alme depuis la camera du reseau.

COMMANDPETZ

Avec cet enregistrure reseau, vous pouvez configurer les reglages d'une camera PTZ aussi bien que ceux des cameras du commerce selon vos préférences.

Péripétrique PTZ

Ce périphérique n'est actif que si une voie connectée à laamera PTZ est seLECTIONnée.

Mise en route des fonctions de laamera PTZ

Laamera PTZ ne sera activée que si sa voie est selectionnée, ce qui peut etre effectue comme suit :

- À l'aide du menu du lanceur : cliquer sur > dans le menu du lanceur de l'écran Live (Direct).

- À l'aide du menu de l'écran Live (Direct) : Sélectionnez dans le menu contextuel de l'écran Live (Direct).

- A l'aide des icones de l'écran Live (Direct) : cliquez simplement sur I'icone 1 sur l'écran Live (Direct).

Cettefonctionn'estdisponibuequeisiacameraPTZestconnecteeetque son < _口> icone est affiché sur I'ecran.

Meme si la camera reseau connectee ne prend pas en charge les fonctions PTZ, vous pouvez configurer les reglages de commande PTZ (si possible) en installing le pilote PTZ (periphérique physique).

- Cette fonction prend en charge uniquement une camera reseau avec la fonction PTZ de Samsung Techwin et une camera enregistrree dans l'ONVIF.

utilisation de laamera pTZ

Voupeus utilise une camera PTZ unique pour executer les fonctions panoramicque, inclinaison et zoom pour contrcler plusieurs lieux, et personaliser les preréglages d'un mode souhaite.

1. Ouvrez le menu .

L'icone <[PTZ] en bas à gauche sur l'écran devient jaune, ce qui indique que le système est passé au mode « pTZ Commande ». Vous verrez apparaitre le menu du lanceur « pTZ Commande »

Le signe de fonctionnement (actif) PTZ peut etre actif meme si ce fonctionnement PTZ n'est pas disponible en mode normal.

Veillez donc a terminer les reglages PTZ avant la procedure.

2. Utilisez la Roue de PTZ dans le menu de lancement pour ajuster l'emplacement de l'enregistrement par une camera.

Sensibilité: Ajustez la sensibilité des contrôles Pan et Tilt.

- Molette PTZ : cliquez sur une zone proche du centre pour déplacer lentement l'objet de laamera. Cliquer sur une zone éloignée la fait déplacer rapidement.

- Clicer et maintainir la souris à gauche fait tourner laamera en sens inverse des aiguilles d'une montre. Clicer et maintainir la souris à droite déplacent l'objectif de laamera dans le sens des aiguilles d'une montre.

- Zoom : permet d'activer la fonction de zoom de laamera PTZ.

- Iris: permet de régler la luminosité entrant dans laamera.

Focus : you pouvez régler la mise au point manuellement.

- Balayage : swing est une fonction de surveillance qui permet de se déplacer entre deux points prédéfinis et vous permet de tracer le mouvement.

- Groupe : la fonction de groupe vous permet de regrouper les divers prêrglages avant de les appeler en séquence.

- Trace : la fonction Suivi memorise la trace des mouvements que vous avez commandés et la produit à des fins de reference.

Tour:Surveille tous les groupes crees par un utilisateur.

Certaines cameras peuvent différer dans le titre du menu et l'opération en ce qui concerne Balavage, Groupe, Tour et Trace.

Meme si la camera reseau prend en charge les fonctions PTZ par defaut, la commande PTZ ne peut etre activee que si son menu correspondant est actif dans le menu du lanceur.

PréRéglage

Le préréglage est une position spécifique ménorisée par laamera PTZ. Vous pouvez utiliser la fonction Préréglage pour en définir jusqu'à 255 pour une seuleamera PTZ.

Pour ajouter un préréglage

1. Cochez la case preréglage.

2. Sélectionnez

Le clavier virtuel apparait sur I'ecran. Utilisez-le pour entre le nom du prereglage.

Reportez-vous à « Utilisation du clavier virtuel ».(Page 42)

- Renommer : vous pouvez modifier les prééglages selon vos préférences.

Suppr:permet de supprimer un preréglage sélectionné.

- Suppr tout : permet de supprimer tous les prêrglages existants.

Vouespuvezajouter jusqu'a255preréglages,valeurmaximale prise encharge par l'enregistreureseau.

Si you remplacez une camera sur laquelle sont sauegardes vos preréglages par une autre, vous nece les reconfigurer.

3. Sélectionner OK>

Les prêrglages seront enregistrés sous le nom donné.

Pour changer ou supprimer un préreglage enregistré

1. Cochez la case des préroglages et Sélectionnez-en un à modifier ou à supprimer.

2. Appuyez sur < ou < selon votre besoin.

:permét de supprimer tous les prérglages existants.

Si you supprimez tous les prerégliages, ceux par defaut specifiés dans la camera reseau pourront également etre supprimés.

3. Entrez un nouveau nom et appuyez sur OK>.

Vous pouvez configurer le système, les périphériques et les options d'enregistrement, d'évenement et de réseau.

CONFIGURATION DU SYSTÉME

Vou puez configurer les Date / Heure / Langue, Utilisateur, Propriétés système et Journal.

Date/Heure/Langue

Vou puez verifier et configurer la date / l'heure actuelle et les propriétés liées au temps, ainsi que la langue utilise pour l'interface à l'écran.

- Date: Permet de configurer la date et le format qui s'affichent à l'écran.

- Heure: Permet de configurer la date et le format qui s'affichent à l'écran.

- Fus. hor.: Définit le fuseau horsaire de votre région sur la base du temps universel (UT).

TU (Temps universel) est le temps universel standard et la base des fuseaux horaires du monde.

- Sync. hor.: Sécicfiez l'utilisation de la synchronisation avec le serveur de temps.

Cliquez sur le bouton pour afficher I'ecran de configuration de synchronisation du temps.

Si vous choisissez d'utiliser , l'heure actuelle sera synchronisée sur une base régulière par le serveur défini comme .

Si c'est le cas, vous ne pouvez pas modifier manuellement la configuration de l'heure.

- Synchronisation : Spécifiez l'utilisation de la synchronisation avec le serveur de temps.

- Serveur synchro. : Entrez une adresse IP ou URL dans le serveur du temps.

- Heure dem. sync.: Affiche l'heure de synchronisation la plus récente du serveur de temps choisi.

- Activ. comme serv.: Configurer sur pour permettre au NVR d'agir comme serveur du temps pour les autres NVR.

- DST: Configurez l'Heure d'été avec sa période pour ramener le temps d'une heures plus tout que le TU de son fuseau horsaire au cours de la période définie.

- Langue : Sélectionnez votre langue. Définit la langue de l'interface.

Anglais, Francais, Allemand, Espagnol, Italien, Chinois, Russe, Coreen, Polonais, Japonais, Nederlandais, Portugais, Turc, Tchèque, Danois, Suédois, Thai, Roumain, Serbe, Croatie, Hongrois, Grec, Finnois, et Norvégien sont pris en charge.

Ferie : Un utiliseur peut selectionner des dates specifiques comme jours feries en fonction de ses propres

préférences.

Les jours fériés sont appliqués dans le ou le réglage également.

par exemple chaque premier jour de l'année est configuré comme un jour férié si vous Sélectionnez 1er Janvier et cochez <1/1>, et chaque premier jour de l'année et tous les premiers mercredis de Janvier sont configures pour etre des vacances si vous cochez <1/1> et .

Pour utiliser le calendrier

1. Sélectionnez l'année et le mois.

Selectionnez la clé < > sur les deux extrémites de l'année et du mois pour revenir / avancer à l'année précédente / suivante ou les trois mois précédents / suivants.

2. Sélectionnez la date et cliquez sur le bouton OK>

Une date est marquee en gris s'il existe des données pour la recherche du journal syste, joural des événements, recherche de temps et recherche d'evénements.

Utilisateur

Vou puez definir des autorisations pour chaque utiliseur pour une fonction et des parametes spécifiques du NVR.

Vou puez defineir et modifier l'ID et le mot de passage de I'administrateur. L'administrateur peut utiliser et fixer tous les éléments et fonction du menu.

- ID:Changer l'ID de I'admin.

- Nouveau : Saisissez un nouveau mot de passer.

L'ID initial de l'administrateur est « admin » et le mot de passée doit être configuré lors de la première connexion.

Veuiliez changer votre mot de passer tous les trois mois afin de proteter les renseignements personnels en toute sécurité et prévenir le vol d'informations.

Sachez que l'utilisateur est responsable de la sécurité et de tout autre problème causé par la mauvaise gestion d'un mot de passer.

Utilisation du Clavier Virtuel

1. La fenêtre du clavier virtuel apparaît pour les entrées alphanumeriques.

2. À l'aide de la souris, cliquez sur l'onglet du caractère désiré.

3. Dans la zone supérieure de saisie de texte du clavier virtuel, il s'affiche une liste de mots candidats contenant le caractère selectionné.

4. Sélectionnez un mot dans la liste, ou utilisez le clavier pour entrer le mot en entier.

S'il y a beaucoup de mots candidats, utilisez les boutons < < > pour se déplacer entre eux en avant et en arriere.

5. Sélectionnez OK>.

Le mot entre est appliqué.

Pour les majuscules, utilisez la touche.

Pour les caractères spéciaux, utilisez la touche .

L'utilisation du clavier virtuel identique à l'utilisation normale du clavier dans notre région.

L'ID accepte uniquement des caractères alphanumerices.

- Un mot de passer doit être une association de chiffres et de lettres avec huit caractères ou plus. Il ne doit pas avoir de caractères spéciaux tels que &', #', <', >', {}, ', '', ' ~'.

Configuration de l'utilisateur

Voupez creer un groupe ou definir des autorisations pour chaque groupe.

Voupez ajouter un utilisateur et modifier les informations de l'utilisateur enregistré.

Si vous désirez ajouter un groupe

1. Cliquez sur le bouton < > pour lancer la fenetre contextuelle d'Ajout de Groupe. Si vous désirez ajouter un groupe, cliquez sur .

2. Appuyez sur l'élément nom du groupe pour lancer le clavier virtuel utilisé pour saisir les noms de groupe. Entrez le nom du groupe à enregistrer.

- Vous pouvez ajouter un maximum de 10 groupes.

Si vous voulez définir des autorisations de groupe

Définir des autorisations pour acceder à chaque groupe.

Les utilisateurs de chaque groupe ne peuvent acceder qu'aux éléments attenants à une coche.

1. Sélectionnez le menu pour définir les autorisations de groupe.

Le menu avec des autorisations d'accès apparait quand un utilisateur du groupe se connecte

- Visu Live : Vous pouvez définir des autorisations pour acceder à l'écran en direct pour chaque canal.

- Recher. : Vous pouvez définir des autorisations pour acceder au menu de recherche pour chaque canal.

- Sauveg : Vous pouvez définir des autorisations pour acceder au menu de sauvegarde pour chaque canal.

- Menu : Vous pouvez sélectionner et configurer le menu de réglage qui peut être consulté. Un utilisateur du groupe ne peut acceder qu'au menu sélectionné. Si vous sélectionné le menu, l'écran de réglage de l'autorisation du menu s'affiche.

- Stop enregis., PTZ, Camde S. alarme, Ferneture: Vous pouvez selectionner ces fonctions à ajouter à des autorisations d'un groupe.

2. Cliquez sur <0k> .

Cochez un utilisateur de groupe pour lui donner l'autorisation d'acceder à l'élement sélectionné.

Si vous voulez enregistrer un utilisateur

1. Cliquez sur le bouton < > pour lancer la fenetre contextuelle d'Ajout d'Utilisateur. Si vous désirez ajouter un utilisateur, cliquez sur < OK> .

2. Sélectionnez un groupe.

Lors de l'enregistrement d'un utilisateur, le groupe sélectionné sera automatiquement enregistré.

- Un groupe peut être modifié après la saisie de toutes les informations nécessaires.

3. Entrez le nom, l'ID, le mot de passer, etCHOISSEZ d'utiliser la visionneuse. Si vous activez l'utilisation de Visualisateur>, vous aurez le droit d'utiliser le web viewer et le network viewer.

4. Cliquez sur OK>. Les informations utilisateurs enregistrées seront sauvegardés.

1. Pour effacer, cliquez sur le bouton [ ]

2. La fenêtre de confirmation de suppression apparait et vous pouvez selectionner un élément à supprimer et cliquez sur .

Configurations des Autorisations

Vou puez définir un accès limite pour tous les utilisateurs généraux. L'utilisation des éléments avec restrictions nécessitant une connexion.

- Accès limite : Tous les éléments de menu autorisés pour un utilisateur peuvent être définis avec un accès restreint.

- (Loche: Restreint

- (mon coché : Accessible

S'il n'est pas coché ( ) dans , n'importe quel utiliseur peut acceder à l'élement quel que soit le paramètre .

S'il est coche ( ) dans , un utiliseur peut acceder à l'elément uniquement s'il a une autorisation dans le parametre .

- Restriction accès au réseau : Restreint l'accès à distance à partir d'un réseau .

- Tous réseaux: Limité tous les cas d'accès via Network Viewer et Web Viewer.

- Web Viewer : Restreint l'accès via le Web Viewer.

- Déconnex. auto: Un utiliseur sera automatiquement déconnecté si aucune opération n'est effectuee sur le NVR pour une période de temps définie.

- Saisie manuelle ID : Dans la fenêtre de connexion,CHOISSES d'entrée un ID.

Si l'utilisateur a un accès limite

Si un nouveau groupe a un accès limite à tous les menus, les utilisateurs de ce groupe peuvent acceder uniquement aux menus de base et ne peuvent changer que leur mot de passer correspondant.

Si toutes les autorisations sont limitées, vous ne verrez que certains éléments de menu accessibles dans le menu de l'écran en Direct.

Modifier le mot de passer utiliseur

Si vous vous connectez avec le compte d'utilisateur d'un groupe à accès restreint, vous ne pouvez changer que votre mot de passer.

1. Fournissez les données de connexion.

2. Sélectionnez . L'écran de gestion des autorisations s'affiche.

3. Sélectionnez . La boîte de dialogue du mot de passer s'affiche.

4. Fournissez un nouveau mot de passer.

5. Sélectionnez OK>. L'ancien mot de passer sera changé pour un nouveau.

gestion du Systeme

Vou puez verifier la version du système, la mise à jour vers une nouvelle version, ainsi que la sauvegarde des données et l'initialisation.

Yououpouvezverifierla versionactuelledulogicieletladresseMACavantdeprocederàlaisemea niveau.

- Info système : Affiche les informations du système actuel.

Les valeurs ne peuvent pas etre modifiées par un utiliseur.

- Version Micom : Ceci est la version du Micom.

- M à J logiciel : Met à jour le logiciel du NVR.

- Nom du péripérique: S'affiche si I'afficheur réseau est connecté à NVR.

Pourmettrea nivea la version actuelle dulogiciel

1. Branchez un périhérique de stockage du logiciel àmettre à jour.

Cela peut prendre environ 10 secondes pour reconnaître le périhérique.

- Les peripériques évolutifs incluent la clé USB et le péripérisque réseau.

Pourmettrea jourle reseau,le NVR actuel doit etre connecte au reseau. La mise a jour via le serveur proxy ne peut pas etre activee en raison de l'acces restreint.

2. Sélectionnez de la fenêtre .

3. Sélectionnez .

4. Lorsque le periphérique reconnu apparait, selectionnez < Mise a jour>.

Si you connectez un périhérique dans la fenêtre de menu de mise à niveau, vous pouvez appuyer sur le bouton < pour rechercher les logiciels disponibles.

S'il y a une image de mise à niveau sur le réseau, la fenêtre contextualue s'affiche.

Le bouton sera activé uniquement si la des est la même ou plus ancienne que celle de .

5. Appuyez sur OK> dans la fenetre « M à J logiciel »

La progression s'affiche键盘 la mise a jour.

6. Lorsque la mise à jour est terminée, l'appareil redémarre automatiquement.

Ne mettez pas l'appareil hors tension jusqu'à la fin du redémarrage.

Si « Éché de la mise à niveau. » apparait, réessayez de l'étape 4. Lorsque vous rencontres un éché continu, consultez le centre de service d'assistance.

Réglages

YououpouvezcopieretimporerlesparametesNVRaI'aide d'un supportde stockage.

- Periph. stock.: Affiche le péripérisque de stockage connecté.

- Exporter: Exporte les paramètres NVR au périphérique de stockage connecté.

- Importer : Importe les paramètres NVR du périhérique de stockage et les applique au NVR.

- Decochez la case d'un élément que vous souhaitez importer

Seuls les articles autres que celui sélectionné seront appliquées au NVR.

- Retour Réglage Usine : Restaure les paramétres d'usine par défaut du NVR.

Décochez la case d'un élément que vous souhaitez réinitialiser. Ensuite, seuls les articles autres que celui sélectionné reviendront aux paramétres d'usine.

Si vous sélectionné , une boîte de dialogue de confirmation pour « Retour Réglage Usine » apparait. Appuyez sur pour initiaïser le système aux paramétres d'usine.

Lorsque you initiaizez le systeme sans changer la , vous nevez saisir l'identifant (ID) et le mot de passage pour vous connecter au systeme après son redemarrage. L'identifant et le mot de passage sont respectivement « admin » et « 4321 »

Veuillez Change le mot de passage après vous estre connecté.

Voupez naviguer dans les journaux du systeme et des événements.

Vérification du journal du système

Le Journal système affiche le journal et l'horodatage pour chaque démarche du système, chaque arrêt du système, et les changements sur les réglages du système.

- Rech date: Cliquez sur l'icone Calendrier pour afficher la fenetre du calendrier, ou utilisez les touches de direction pour indiquer la période de recherche du journal système.

Pour utiliser le calendrier, voir « Pour utiliser le calendrier ».(Page 41)

- Recher. : Spécifiez la date et appuyez sur ce bouton pour afficher le résultat de la recherche dans la liste des journaux.

- Type: Quand il y a trop de journaux, vous pouvez afficher leurs du format souhaite en selectionnant le type.

- Exporter : Conservez toutes les informations consignées enregistrées dans le NVR sur le support de stockage.

Vérification du journal d'événements

Voupe recher des enrgres y compris les alarmes, les evenements des cameras et la perte video.

Il montre également le journal et son horodatage.

- Rech date : Cliquez sur l'icone Calendrier pour afficher la fenetre du calendrier, ou utilisez les touches de direction pour indiquer la période de recherche du journal système.

Pour utiliser le calendrier, voir « Pour utiliser le calendrier ».(Page 41)

- Recher. : Spécifiez la date et appuyez sur ce bouton pour afficher le résultat de la recherche dans la liste des journaux.

- Type: Quand il y a trop de journaux, vous pouvez afficher les journaux du format souhaite en selectionnant le type.

- Exporter : Conservez toutes les informations consignées enregistrées dans le RNV sur le support de stockage.

Vérification du journal de sauvegarde

Voupez saoir qui a sauegarde et les details (temps de sauegarde, le canal, le peripherique autiliser, le format de fichier, etc.)

- Rech date : Cliquez sur l'icone Calendrier pour afficher la fenetre du calendrier, ou utilisez les touches de direction pour indiquer la période de recherche du journal système.

Pourutiliserlecalendrier,voir«Pourutiliserlecalendrier》.(Page41)

- Recher. : Spécifiez la date et appuyez sur ce bouton pour afficher le résultat de la recherche dans la liste des journaux.

Vouspouvez configurer la camera, un periphérique de stockage et un moniteur.

Caméra

Pour enregistrer uneamera

Vou puez enregistrer une camera reseau pour chaque canal et etablr la connexion entre eux.

Aperçu : Affiche la video du canal comme une image courante.

- Protocole : Affiche les informations de protocole d'uneamera reseau enregistrree.

- Modèle : Affiche le nom du modele de laamera.

- Adresse IP: Affiche l'adresse IP de la camera réseau.

- Connexion : Affiche l'etat de la connexion.

- Deb. Bin.: Affiche la volume total des données reçues par le canal.

Performance: Affiche le taux d'occupation de la performance necessaire pour receivevoir la quantite de donnees. Une camera enregistrree avec le protocole RTSP ou ONVIF peut occuper deux fois la capacite de la quantite de donnees existante.

Si le NVR a ete initiaise, il ne peut pas connecter a des cameras. Configure d'abord les parametes de reseau, et ajoute des cameras.

Pour plus de détails sur les paramètres réseau, reportez-vous à « Configuration réseau » (Page 80)

Rechner automatiquement et enregistrer une camera reseau

1. Dans le champs , cliquez sur le bouton .

2. Rechercher uneamera reliée au réseau.

- Une camera déjà enregistrée sera marquee en bleu dans la liste.

Si you recherche a nouveau la camera ou si I'aresse IP est une ancienne adressie IP qui n'avait pas ete assignee par le serveur DHCP (telle que -192.168.1.100), appuyez alors sur la touche < 一> pour verifier si une nouvelle adressie IP a ete assignee. Si I'aresse IP est always la meme, selectionnee alors Assigner adressie IP pour assigner manuellement I'aresse IP.

3. Sélectionner uneamera dans la liste des caméras pour voir un aperçu de son flux video en cours.

4. Cochez la case a cote d'une camera reseau a laquelle vous souhaitez vous connecter.

- Vous pouze selectionner toutes les cameras reseau dans la liste et fournir des et à la fois.

- Cliquez sur un en-tête en haut de liste pour trier la liste selon cet en-tête.

L'enregistrement d'une camera avec un compte d'utilisateur autre qu'administrateur peut limiter le fonctionnement de la camera.

5. Cliquez sur le bouton pour acceder aux et d'uneamera reseau selectionnée.

6. Appuyez sur le bouton pour étabir une connexion avec laamera.

7. Appuyez sur . pour enregistrer laamera selectionnée.

Rechercher manuellement et enregistrer une camera reseau

1. Dans le menu ., cliquez sur le bouton .

2. La fenêtre de recherche manuelle apparait.

3. Sélectionnez un canal et le protocole utilisé pour la connexion à uneamera. Les éléments d'entrée peuvent varier en fonction du protocole sélectionné.

- SAMSUNG: Respectez les protocoles de réseau internes adoptés par Samsung Techwin.

- ONVIF : Signifie que l'appareil prend en charge les protocoques ONVIF. Sélectionnéz lors de la connexion d'uneamera dont le nom ne peut être trouve dans la liste.

La camera ne peut pas etre connecte si le decalage horaire entre la camera ONVIF et NVR depasse plus de 2 minutes.Dans ce cas, synchronisez l'heure de la camera ONVIF pour le NVR ou reglez le temps de la camera et du NVR a un meme serveur NTP (sils sont dans le meme fuseau horaire), ou rendez le NVR un serveur NTP.

- RTSP: Se conformer à la norme RFC 2326, l'un des « (RTSP) Real Time Streaming Protocole » est pour la diffusion en temps réel.

4. Si vous sélectionné le protocole , vérifie les options selon le cas.

- Modèle : Sélectionnez un modele deamera.

- Caméra/Encodeur réseau Samsung : Signifie que laamera / le codeur prend en charge le protocole de SVNP de Samsung Techwin. Pendant la connexion d'uneamera qui ne figure pas dans la liste des camères, sélectionnez laamera réseau Samsung / Encodeur.

- Cependant, vous nevez selectionner le nom du modele adequat de l'appareil, s'il est dans laiste. Certains des modetes de cameras obsoletes ne peuvent pas etre pris en charge.

Les modeles ci-dessous sont abandonnés. Si vous les enregistrez avec ONVIF, certaines fonctions de laamera seront limitées ou provoqueront des erreurs.

Il est recommandé d'enregistrer le protocole Samsung.

- SNB-2000, SNB-3000, SNC-B2315, SNC-B2331, SNC-B2335, SNC-B5368, SNC-B5395, SNC-B5399, SNC-570, SNC-1300, SND-460V, SND-560, SND-3080, SND-3080C, SND-3080CF, SND-3080F, SND-3081, SNP-3301, SNP-3301H, SNP-3350, SNP-3370, SNP-3370TH, SNP-3750, SNV-3080, SNP-3430

- Type d'adresse : Sélectionnez un type d'adresse de laamera.

Le type d'adresse peut etre differenct selon le mode du produit connecté.

- Statique (IPv4)/Statique (IPv6) : Utilisé pour fournir l'adresse IP de laamera manuellement.

- iPOLiS DDNS: Valable uniquely si la camera est enregistree avec le serveur iPOLiS DDNS (www. samsungipolis.com). Fournir le nom de domaine enregistré pour les DDNS ID.

Ex) http://www.samsungipolis.com/snb5000 fournit 工 snb5000 pour iPOLiS DDNS

-URL:Utilisé pour l'entrée d'adresse URL.

- Reportez-vous au manuel d'utilisation de la camera connectée et vérifie les specifications de DDNS pris en charge par la camera.

- Adresse IP: Fournir l'adresse IP de laamera.

- Port périphér. : Fournir le port périphérique de laamera.

- Port HTTP : Fournir le port HTTP de laamera.

- ID: Fournir l'ID de laamera que vous souhaitez enregistrer.

- Mot de p.: Entrez le mot de passer de laamera à enregistrer.

5. Sélectionnez ou pour le protocole et saisissez votre entrée pour chaque champ qui s'affiche.

- Adresse ONVIF / RTSP URL : Entrez l'adresse d'accès RTSP de la camera qui prend en charge le protocole ONVIF ou RTSP.

Pour plus de détails sur l'adresse de RTSP, reportez-vous au manuel de chaqueamera réseau applicable.

- ID: Entrez l'identifant d'accès via le protocole ONVIF/RTSP.

- Mot de p.: Entrez le mot de passer d'accès via le protocole ONVIF/RTSP.

Mode : Selectionnez un mode pris en charge par laamera de reseau en mode connexion RTSP.

- TCP : Le type de connexion à la camera réseau passera à « RTP sur TCP »

- UDP: Le type de connexion à la camera réseau passera à « RTP sur UDP »

- HTTP: Le type de connexion à laamera réseau passera à « RTP sur TCP (HTTP) »

- HTTPS : Le type de connexion à laamera réseau passera à « RTP sur TCP (HTTPS) »

Si vous souhaitez vérifier les détails de l'erreur d'enregistrement de laamera

Si vous avez échoué à enregistrer uneamera, la raison de l'éché sera affichée.

- La connexion a échoué en raison d'une erreur inconnue. : Ce message apparait si l'appareil n'a pas pu être enregistré en raison du statut de connexion inconnu.

- En raison du verrouillage du compte de laamera, l'accès a échoué.: Ce message s'affiche lorsque vous entrez un mauvais ID / mot de passer 5 fois pour vous connecter sur le compte de laamera.. Essayez de vous connecter à nouveau après 30 secondes. Si le même message apparait, vous devrez peut-être vérifier si quelqu'un a essayé d'acceder à votre compte deamera de l'extérieur.

- Connexion réussie.: Ce message apparait si laamera est connectée avec succès.

- Information de modulo incorrecte. Fournir les informations de modulo correct.: Ce message s'affiche si les informations du modulo fournies pour l'enregistrement de laamera sont incorrectes.

- Échec de l'authentication : Ce message s'affiche si l'ID ou le mot de passer fournis pour l'enregistrement de laamera sont incorrents.

- La connexion a échoué car trop d'utilisateurs essaient simultanément l'accès. : Ce message apparait si le nombre d'utilisateurs simultanés dépasse la limite supérieure.

- La connexion a échoué en raison d'informations de port HTTP incorrectes.: Ce message apparait si le nombre de port HTTP de laamera n'est pas valide

- La connexion a échoué. État de connexion inconnu.: Ce message apparait si laamera n'a pas réussi à se connecter en raison d'une erreur inconnue.

- Modification de modulo de l'utilisateur : Lors de l'enregistrement d'une nouvelleamera, elle est nommée en fonction des paramétres par défaut du périphérique si l'utilisateur règle le modulo sur . En cas d'éché de l'enregistrement automatique, l'utilisateur peut changer le nom de modulo de laamera à enregistrer.

Modifier le profil de laamera

Lorsqu'uneamera est ajoutée pour la première fois, elle est ajoutée comme profil par défaut de H.264, MPEG4 et MJPEG dans l'ordre temporairement.

Pour modifier son profil, reportez-vous à la section « Réglage du profil d'enregistrement de la camera reseau » (Page 74) ou « Configuration du Direct » (Page 61).

En cas d'enregistreur video en reseau, si vous reglez 3 profils differents pour un profil en direct, d'enregistrement et de reseau, une camera produira des flux video en consquence, disposant de formats de flux différents. Notez surtout que le profil en direct peut varier en fonction du mode de partage d'écran utilisé.

Pour les cameras, en cas d'application avec seulement un profil, la vitesse d'enregistrement produit est fixe comme spécifié par l'appareil. En cas d'application avec des profils multiples, la vitesse d'enregistrement du flux de la vente produits n'est pas garantie. Par exemple, en cas d'application avec 2 profils de 30 fps, laamera peut transmettre des flux à 20 fps.

Configuration ONVIF

Dans le bas de l'écran d'ajout de laamera, cliquez sur le bouton pour définir les paramétres supplémentaires des cameras avec le protocole ONVIF.

Vou puez modifier les informations unquement si le compte utiliseur (comte de la camera utilise pour l'enregistrement de la camera) est utilise pour dire les informations de I'utilisateur et une connexion est etable avec le privilege dadministration.

Profil

Voie : Il affiche la liste de caméras enregistrées avec le réglage ONVIF.

- Ajouter profil : Vous pouvez ajouter un profil deamera.

Après l'ajout d'un profil, cliquez sur le bouton < OK> pour I'ajouter a la liste.

- Suppr : Àpès avoir sélectionné le profil à supprimer, cliquez sur le boutonSuppr pour le supprimer.

- Informations profil : Vous pouvez définir les détails du profil sélectionné.

Après avoir terminé le réglage de chaque éléments, cliquez sur le bouton pour enregistrer les modifications.

Utilisateur

- Ajouter utilis. : Vous pouvez ajouter un utilisateur deamera.

Après l'ajout d'un utiliseur, cliquez sur le bouton pour l'ajouter à la liste.

- Suppr : Àpès avoir séLECTIONné l'utilisateur à supprimer, cliquez sur le bouton pour le supprimer.

- Informations utilisateur : Vous pouvez définir les détails de l'utilisateur sélectionné.

Réseau

You pouvez définir les détails du réseau.

Type d'IP : Choisissez parmi les types d'IP IPv4/IPv6.

- DHCP: Sélectionné si vous souhaitez utiliser le DHCP.

DNS / Serveurs NTP : Uniquement si le parametre DHCP est sur, la case DHCP est activée.

Si le DHCP est coché, vous pouvez enter manuellement l'adresse IP.

Relais

Yououpouvezdéfinirles détailsdrelais.

Sortie numérique : Vous pouvez selectionner un canal de sortie numérique.

Mode relais : Sélectionnéz soit le mode stable bi soit le mode mono.

Relais en attente : Sélectionnez le mode de veille relais ouvert ou fermé.

- Attente: Sélectionnez le temps d'attente de l'opération de relais.

Événement

YououpezdefinirledetallsdeI'evénement.

- Événements compatibles (caméra) : Il affiche la liste de tous les événements pris en charge par uneamera en utilisant le protocole ONVIF.

- Evén. Comp. NVR : Vous pouvez mapper la liste des événements pris en charge par uneamera à des événements que le NVR peut détecter. Il n'y a pas de valeur par défaut. Il ne montre que la valeur envoyée par uneamera.

Configuration de laamera

Vou puez modifier les parametes video d'une camera reseau enregistrree pour chaque canal.

- Ajout : Vous pouvez ajouter un profil deamera. Cliquez sur le bouton Ajout pour lancer la fenetre d'ajout. Entrez l'information et cliquez sur le bouton pour l'aigueter à la liste.

- Suppr : Vous pouvez supprimer le profil sélectionné de la liste.

- Sélection de laamera : Sélectionnez le canal de laamera pour changer les paramétres de transmission video.

- Profil : Montré un profil video pour laamera connectée.

- Codec : Montré les informations codec pour le profil sélectionné.

- Résolution : Vous pouvez changer la résolution du profil sélectionné.

Vit. image : Yous pouvez changer la fréquence de transmission du profil sélectionné.

- Qualité : Vous pouvez changer la qualité video du profil sélectionné.

- Contr. déb. Bin. : Vous pouvez changer le début binaire pour la transmission video du profil sélectionné.

Si vous modifiez les parametes d'un profil spécifique pour chaque mode, la portée effective de la vitesse de transmission peut etre modifiee en consequence.

Ex) si vous définièsez le taux de transmission du premier profil à 30fps, le taux d'envoi du deuxième profil sera changé à 15fps.

Les elements de menu, sauf Codec, Resolution, Debit de transfert, et Qualite de transfert peuvent etre configres dans le menu des parametes de la camera reseau.

Si you modifie les parametes du profil en cours, vous pouze nxtrner une lecture interrompe de l'enregistrement ou de Iecran en direct pour un certain temps.

- Les modifications apportées à la page de configuration de laamera sont appliquées immédiatement, tandis que les modifications apportées via la page Internet de laamera peuvent nécessiter jusqu'à 3 minutes.

Régl.

Dans le bas de l'écran de réglage de laamera, appuyez sur le bouton pour régler votre apparéil tout en regardant la vente en direct de laamera sélectionnée.

Si voire camera ne prend pas en charge SUNAPI ou les autorisations d'administrateur, vous ne pouze pas vous y connecter. En outre, vous serez dirigé vers la page de la camera avec le premier numero.

Pour plus de renseignements sur les réglages de laamera, veuillez vous reférer au manuel de l'utilisateur. Les paramètres et specifications opérationnelles varient en fonction de chaqueamera.

- Cette fonction n'est pas prise en charge sur certains modèles.

SSDR

S'il existe une différence significative entre les zones noires et les zones claires, augmentez la luminosité des parties sombres pour dévelopir le niveau de luminosité de l'ensemble de la zone. Le mode, le niveau et la gamme D peuvent être régles.

Ctre/jour

Vou puez afficher les zones claires et sombres. Les mode, niveau WDR, niveaux de noir / blanc WDR peuvent etre regles.

Expositi.

VoupeuzreglerI'expositiondevotrecamera.

Le reglage de la luminosité, l'obturator, SSNR, Sens-up, obturator / objectif et les gains peuvent être régles.

Jour/Nuit

Vou puez modifier le mode pour ajuster la couleur et le contraste.

Le mode, le temps, le changement de luminosité, l'heure de l'alarme, entree / sortie d'alarme, négatif couleur, commutation jour / nuit et simple mise au point, ainsi que le temps d'activation peuvent etre regles.

Spécial

DIS (anti-tremblements), l'utilisation des niveaux de désembuage peuvent être régles.

focus

Yououpouzereglerlatnettetede lavideodevotrecamera.

Les éléments de mise au point simple et les paramètres de Focus-initialisation peuvent être régles.

pivoter

Les modes de pivotement et de retournement peuvent être régles.

Après avoir terminé le réglage de laamera, cliquez sur le bouton pour revenir à l'écran précédent.

Configuration du Direct

Voupez changer les parametes de transfert en direct (live) de la camera reseau.

- Remp. à chaud : Vous pouvez sélectionner le mode de configuration de profil en direct.

Si vous sélectionné , les éléments de configuration de profil sont actifs et vous pouvez modifier les paramétres manuellement.

- AUTO. : Pour la surveillance en direct, le profil qui correspond approximativement à la résolution de sortie de chaque canal doit être sélectionné automatiquement.

par exemple, Profil camera : Trois profils (1280 x 720, 800 x 600 et 640 x 480) sont compatibles.

Si la résolution de l'écran de sortie est de 1920 × 1080 :

Le profil 1280× 720 est selectionné automatiquement si la résolution du canal unique est de 1920× 1080 Le profil 640× 480 est selectionné automatiquement si la résolution du canal en 16 canaux partages est de 480× 270

- Manuel : La surveillance en direct est effectue avec le profil selectionné par l'utilisateur dans les profils enregistrés de laamera.

- Enreg.: La surveillance en direct est effectuee avec le profil configured pour I'enregistrement.

- Profil : Vous pouze selectionner le profil video des parametes de laamera connectee.

- Codec : Affiche le codec du profil d'enregistrement sélectionné.

- Résolution : Affiche la résolution du profil sélectionné.

Vit. image : Affiche la vitesse d'enregistrement du profil selectionné.

- Qualité : Affiche la qualité du transfert video du profil sélectionné.

Configuration des canaux

Vos pouvez configurer les paramètres video pour chaque canal.

- Appliquer à CH : Si vous sélectionnez , la fenêtre de confirmation « Appliquer à CH » apparait.

Après la sélection des canaux auxquels les réglages seront appliqués, cliquez sur pour les appliquer aux canaux sélectionnés.

- Video

- : Vous pouvezmettre en ACTIVÉ / ARRÉT laamera du canal sélectionné.

- : Affiche des informations autres que la video du canal selectionné.

Pour la protection de la vie privée, il n'affiche pas la video en cours d'enregistrement.

- : N'affiche rien d'autre qu'un écran vide pendant que l'enregistrement continue.

Si le canal est en mode <Caché1> ou <Caché2> , le son du canal n'est pas audible.

Cependant, le son du canal est enregistré si son réglage audio est réglé sur , même si le son n'est pas entendu en mode en Direct.

Audio

- S'il est regle sur , vous pouvez activer l'audio du canal ACTIVE / ARRET sur l'écran en Direct.

- S'il est regle sur < ARRET, le son du canal est hors de I'ecran en direct et non enregistré.

- Nomamera : Indiquez un nom deamera.

Vou pouvez saisir jusqu'à 15 caractères, espace inclus.

Yououpezverifierlesinformationdesperhequesdestockage.

Voupe zier les peripheriques de stockage et leur capacite, l'utilisation aisi que le statut. Les peripheriques disponibles sont des disques durs et dispositifs USB (memoire, disque dur).

- État du Stockage : Affiche l'etat de fonctionnement d'un périphérique de stockage.