Smart Security 9 - Logiciel audio et/ou vidéo ESET - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil Smart Security 9 ESET au format PDF.

| Caractéristiques techniques | Protection antivirus et antispyware, pare-feu, filtre anti-spam, protection des transactions en ligne |

|---|---|

| Utilisation | Installation facile, interface utilisateur intuitive, protection en temps réel |

| Maintenance et réparation | Mises à jour automatiques des définitions de virus, support technique disponible |

| Sécurité | Analyse des fichiers et des e-mails, protection contre les menaces en ligne, sécurité des réseaux Wi-Fi |

| Informations générales | Compatible avec Windows, Mac et Android, licence valable pour plusieurs appareils |

FOIRE AUX QUESTIONS - Smart Security 9 ESET

Questions des utilisateurs sur Smart Security 9 ESET

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Logiciel audio et/ou vidéo au format PDF gratuitement ! Retrouvez votre notice Smart Security 9 - ESET et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil Smart Security 9 de la marque ESET.

MODE D'EMPLOI Smart Security 9 ESET

Guide de l'utilisateur

versions 9.0 et ulterieures)

Microsoft®Windows 10/8.1/8/7/Vista/XP

Cliquez ici pour télécharger la derniere version de ce document.

ESET SMART SECURITY

Copyright ©2015 de ESET, spol. s r. o.

ESET Smart Security a ete devellope par ESET, spol. s r.o.

Pour plus d'informations, visitez www.eset.com/fr.

Tous droits réservés. Aucune partie de cette documentation ne peut être reproductive, stockée dans un système d'archivage ou transmise sousquelque forme ou parquelque moyen que ce soit, électronique, mécanique, photocopie, enregistrement, numérisation ou autre, sans l'autorisation écrite de l'auteur.

ESET, spol. s r. o. se réserve le droit de modifier les applications décrites sans préavis.

Assistance clientèle internationale: www.eset.com/support

RéV. 10/6/2015

Table des matieres

- ESET Smart Security 6

1.1 Nouveautés de la version 9....7

1.2 Configuration système. 7

1.3 Prevention.. 8 - Installation.. 9

2.1 Live installer 9

2.2 Installation hors connexion. 10

2.2.1 Paramètres avances 11

2.3 Problèmes d'installation courants 12

2.4 Activation du produit 12

2.5 Saisie de la dé de licence 13

2.6 Mise à niveau vers une nouvelle version 13

2.7 Première analyse après l'installation 14 - Guide du débutant 15

3.1 Fenetre principale de l'application. 15

3.2 Mises à jour 17

3.3 Configuration de la zone Fiable. 18

3.4 Antivol. 20

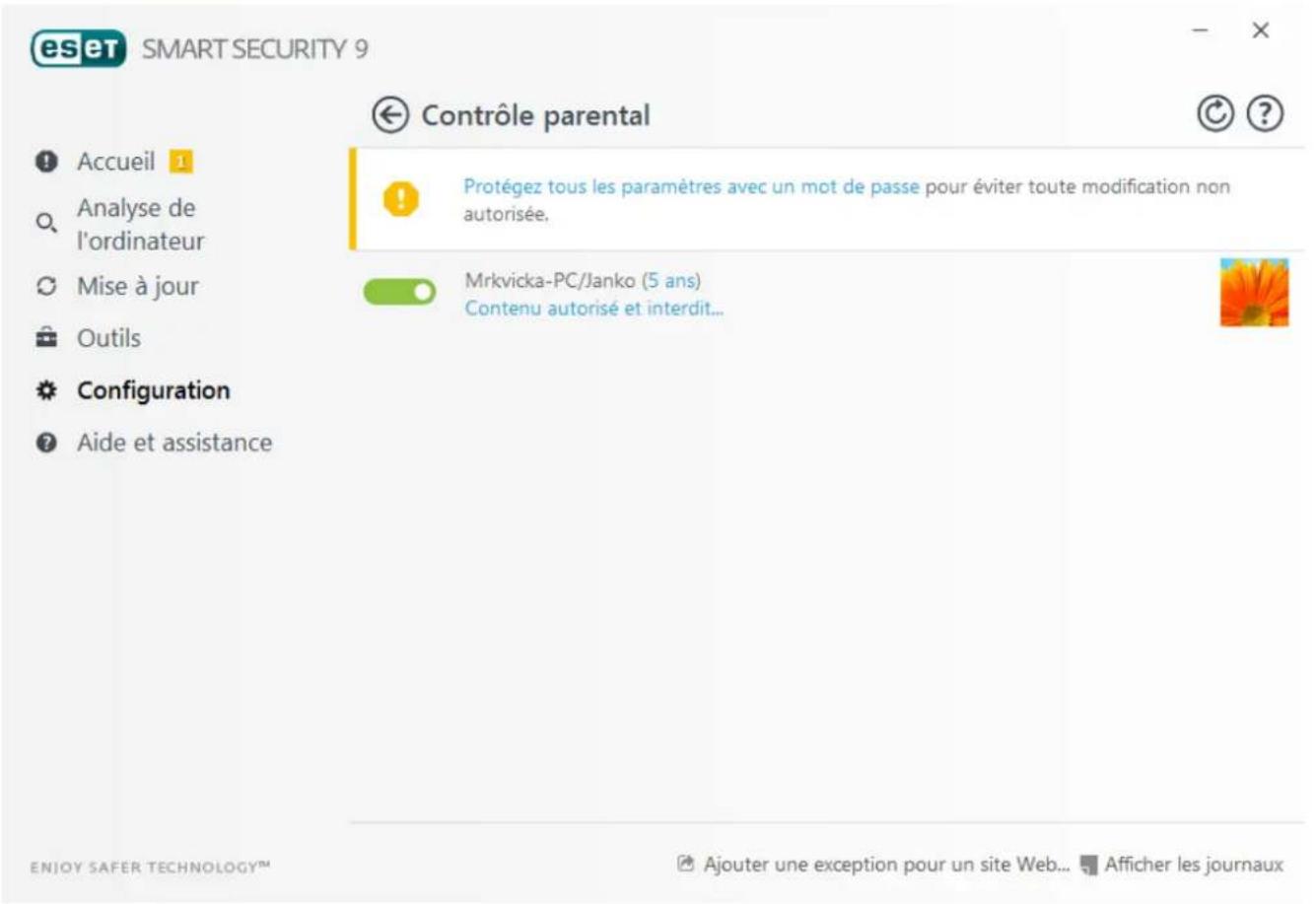

3.5 Outils du contrôle parental. 20

4. Utilisation d'ESET Smart Security. 21

4.1 Protection de l'ordinateur 23

4.1.1 Antivirus.. 24

4.1.1.1 Protection en temps reel du système de fichiers...25

4.1.1.1.1 Autres paramètres ThreatSense 26

4.1.1.1.2 Niveau de nettoyage 26

4.1.1.1.3 Quand faut-il modifier la configuration de la protection en temps réel 27

4.1.1.1.4 Vérification de la protection en temps réel. 27

4.1.1.1.5 Que faire si la protection en temps réel ne fonctionné pas ? 27

4.1.1.2 Analyse d'ordinateur. 28

4.1.1.2.1 Lanceur d'analyses personalisées 29

4.1.1.2.2 Progression de l'analyse 30

4.1.1.2.3 Profils d'analyse 31

4.1.1.3 Analyse au demarrage 31

4.1.1.3.1 Vérification automatique des fichiers de démarrage....31

4.1.1.4 Analyse en cas d'inactivité 32

4.1.1.5 Exclusions 32

4.1.1.6 Paramétres ThreatSense 33

4.1.1.6.1 Nettoyage 38

4.1.1.6.2 Extensions de fichier exclues de I'analyse 39

4.1.1.7 Une infiltration est détectée 39

4.1.1.8 Protection des documents.. 41

4.1.2 Supports amovibles.. 41

4.1.3 Contrôle de péripérisque. 42

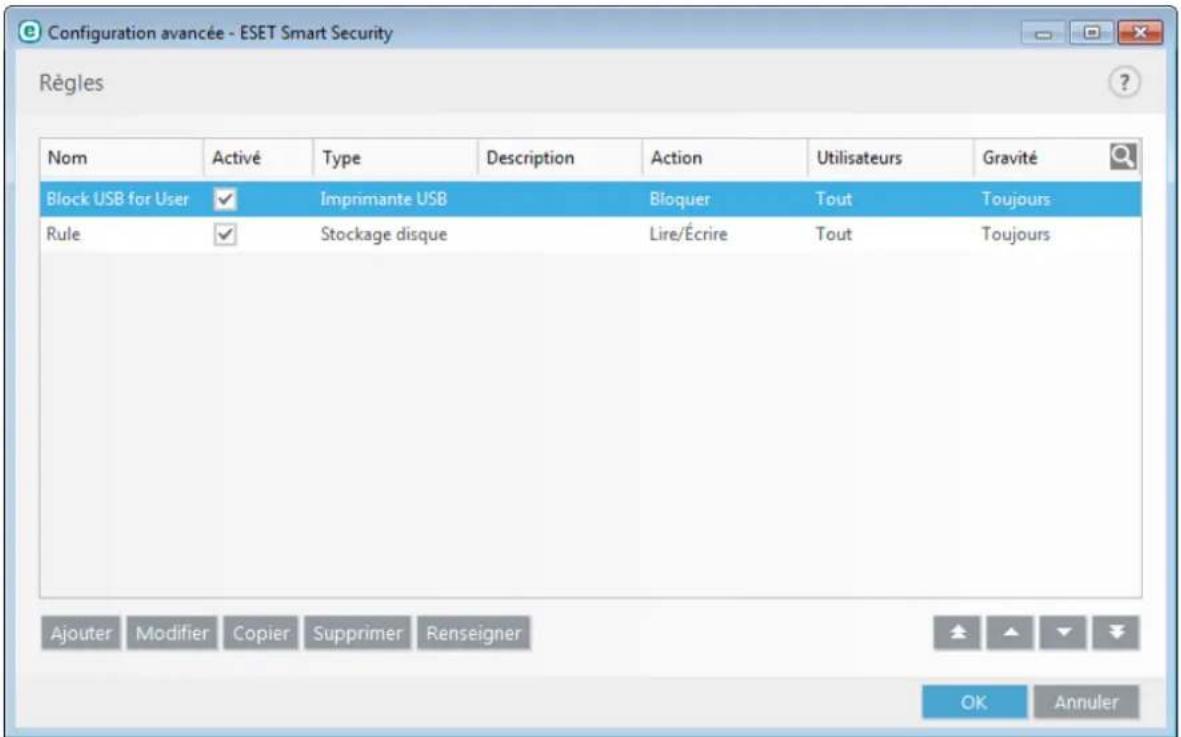

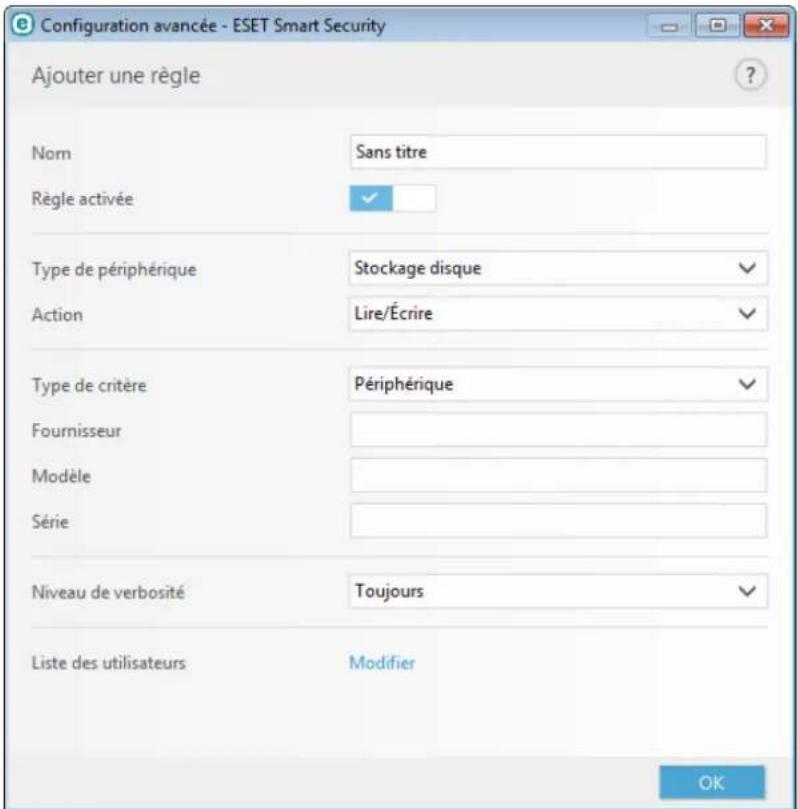

4.1.3.1 Editeur de regles de contrôle de périhérique. 43

4.1.3.2 Ajout de regles de contrôle de péripérisque. 44

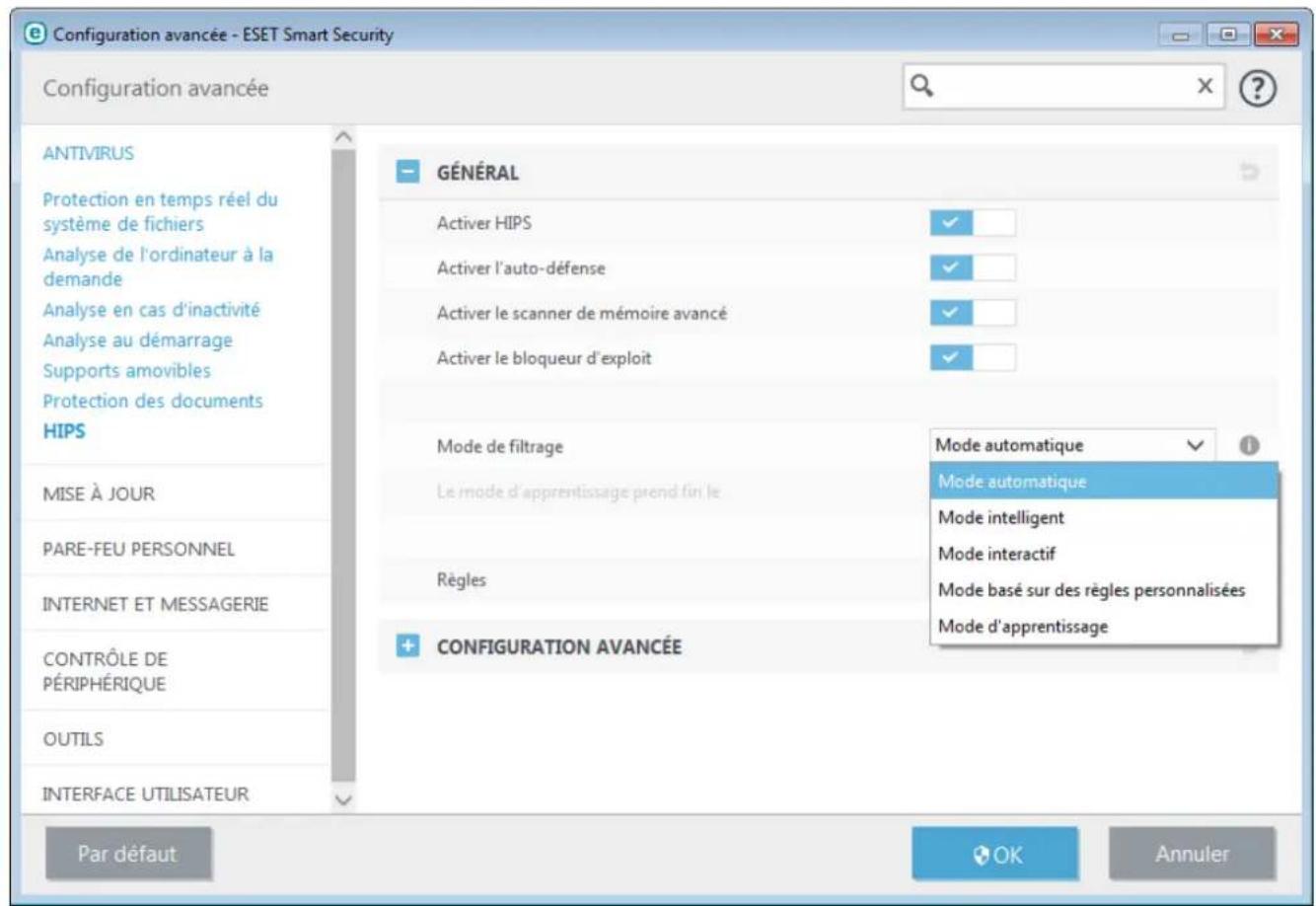

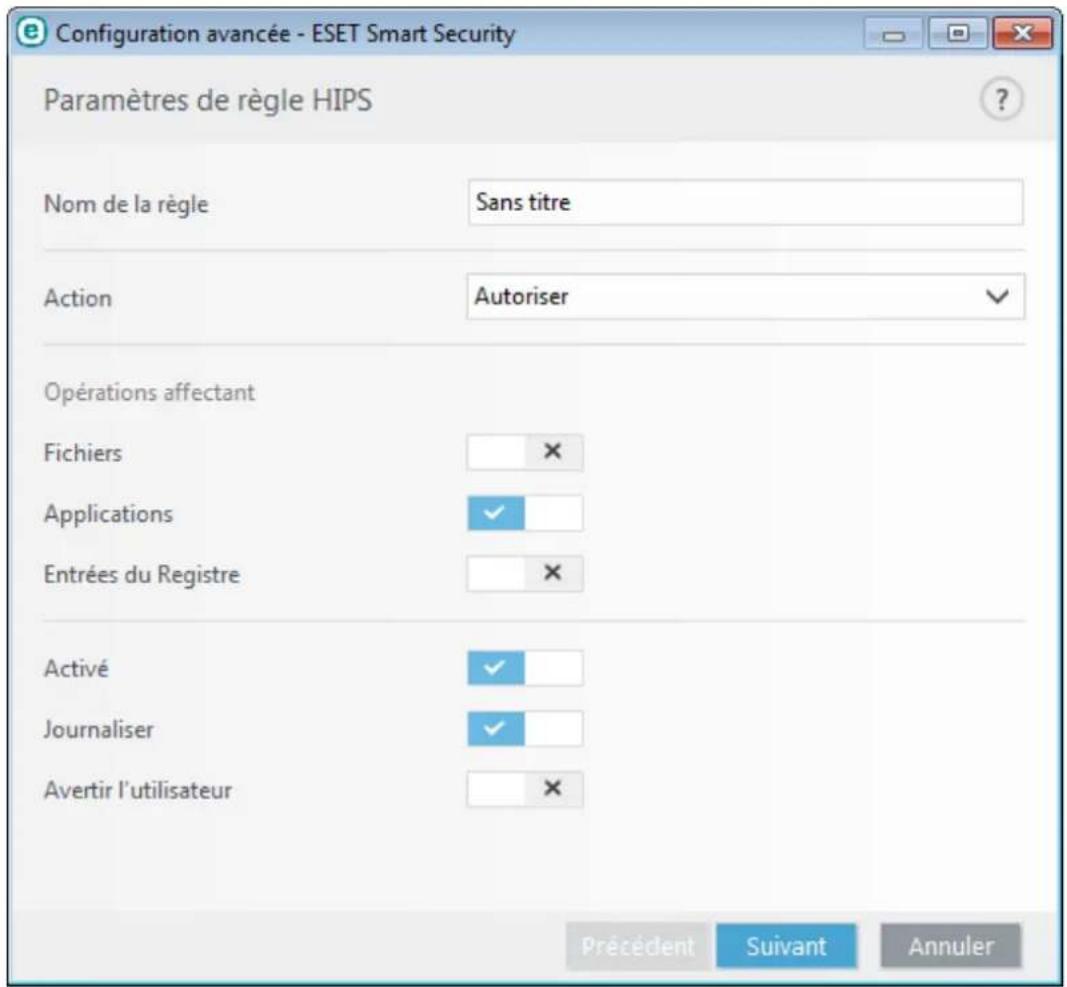

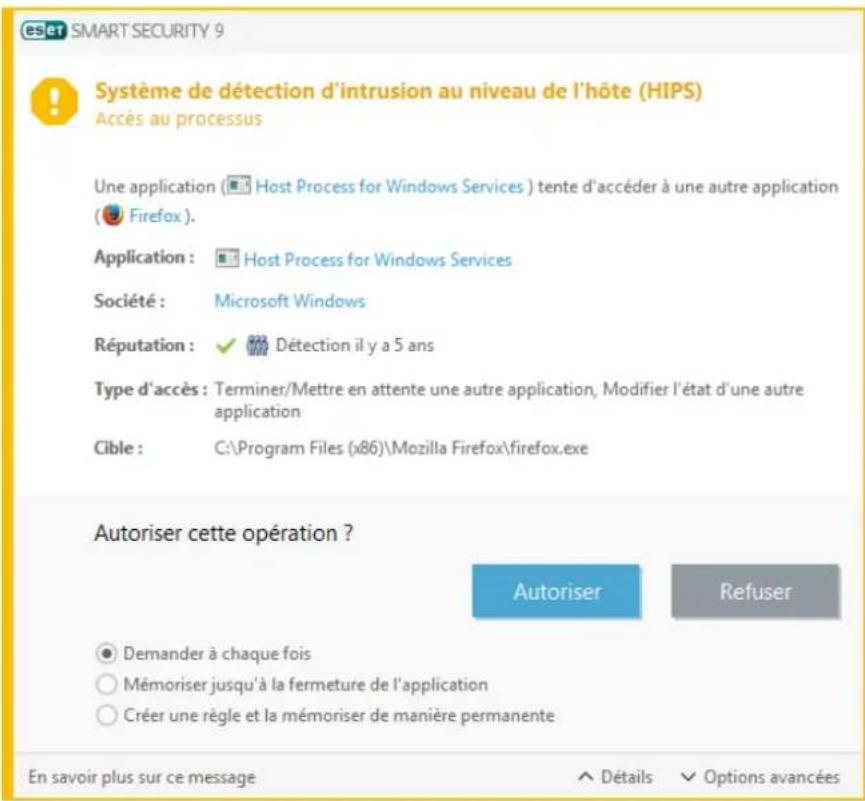

4.1.4 Systeme de détction d'intrusion au niveau de l'hote (HIPS). 45

4.1.4.1 Configuration avance 47

4.1.4.2 Fenetre interactive HIPS. 48

4.1.5 Mode joueur.. 48

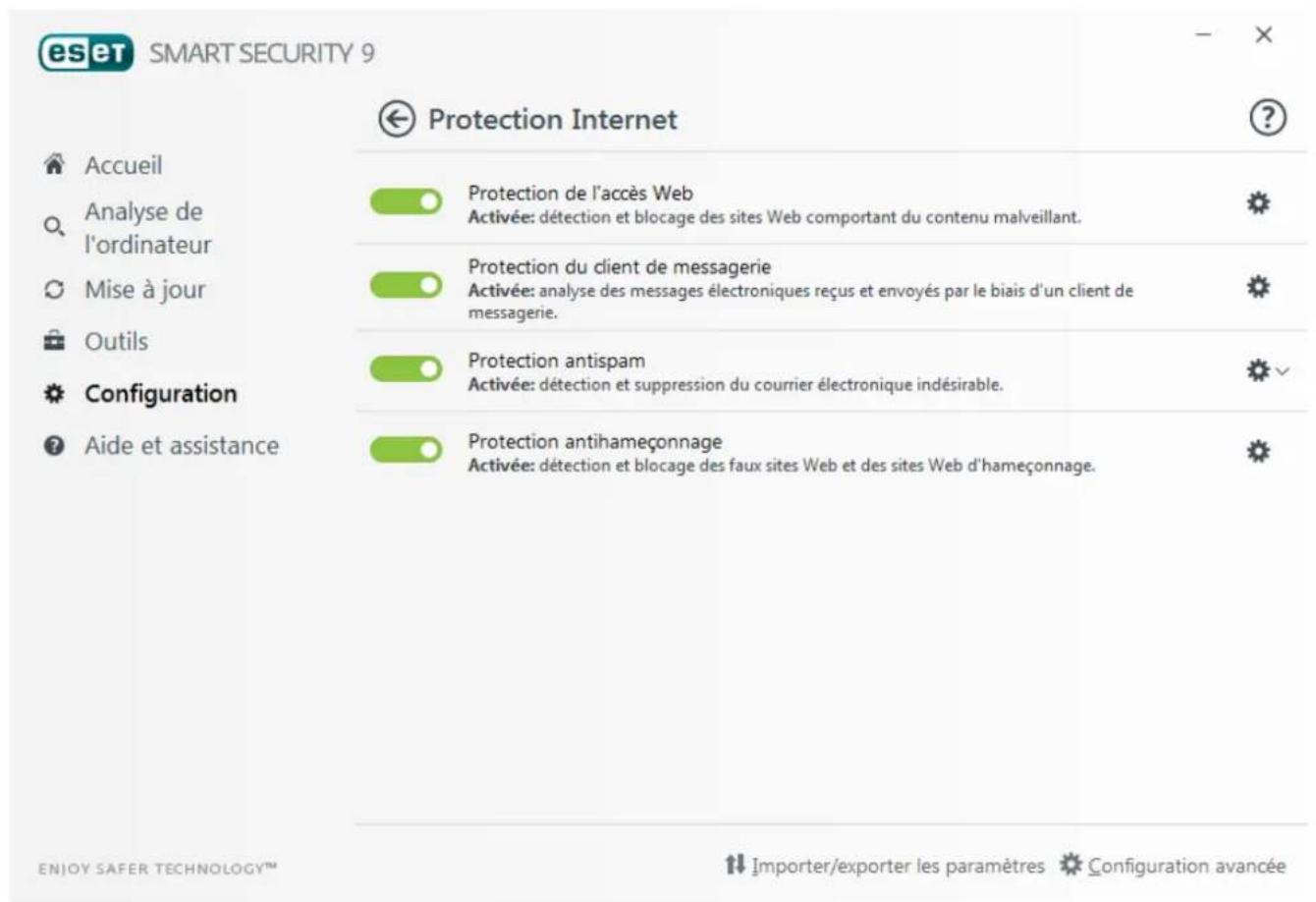

4.2 Protection Internet 49

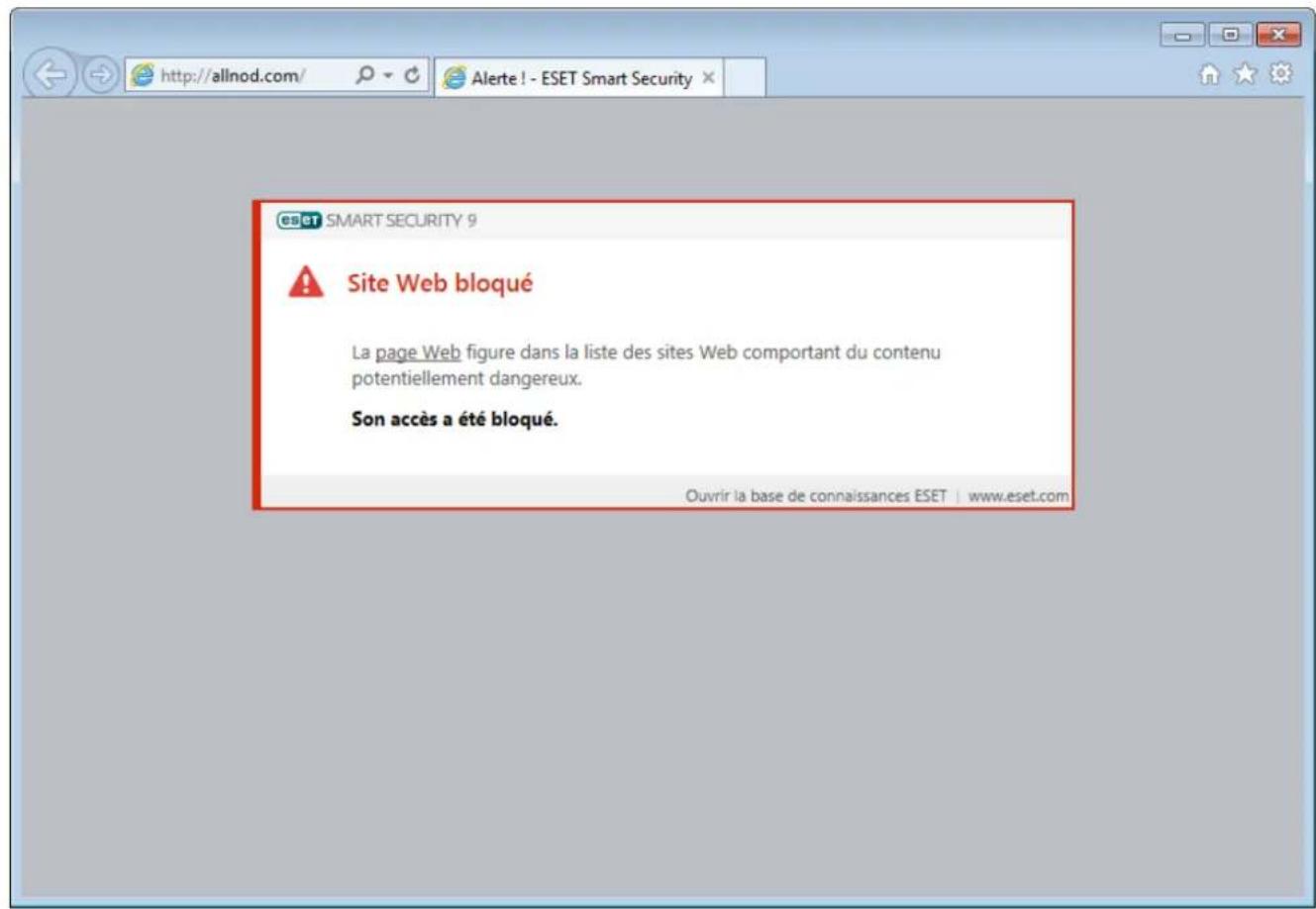

4.2.1 Protection de l'acces Web. 50

4.2.1.1 General 51

4.2.1.2 Protocoles Web.. 51

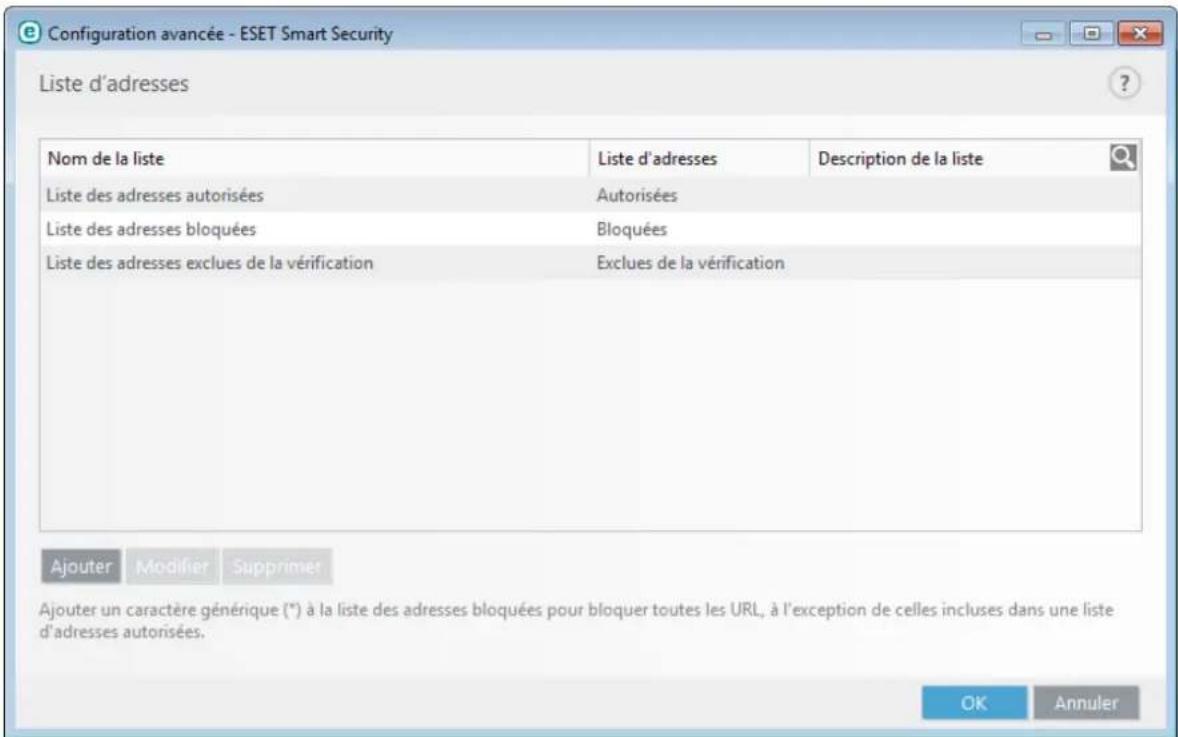

4.2.1.3 Gestion d'adresse URL 51

4.2.2 Protection du client de messagerie.. 53

4.2.2.1 Clients de messagerie 53

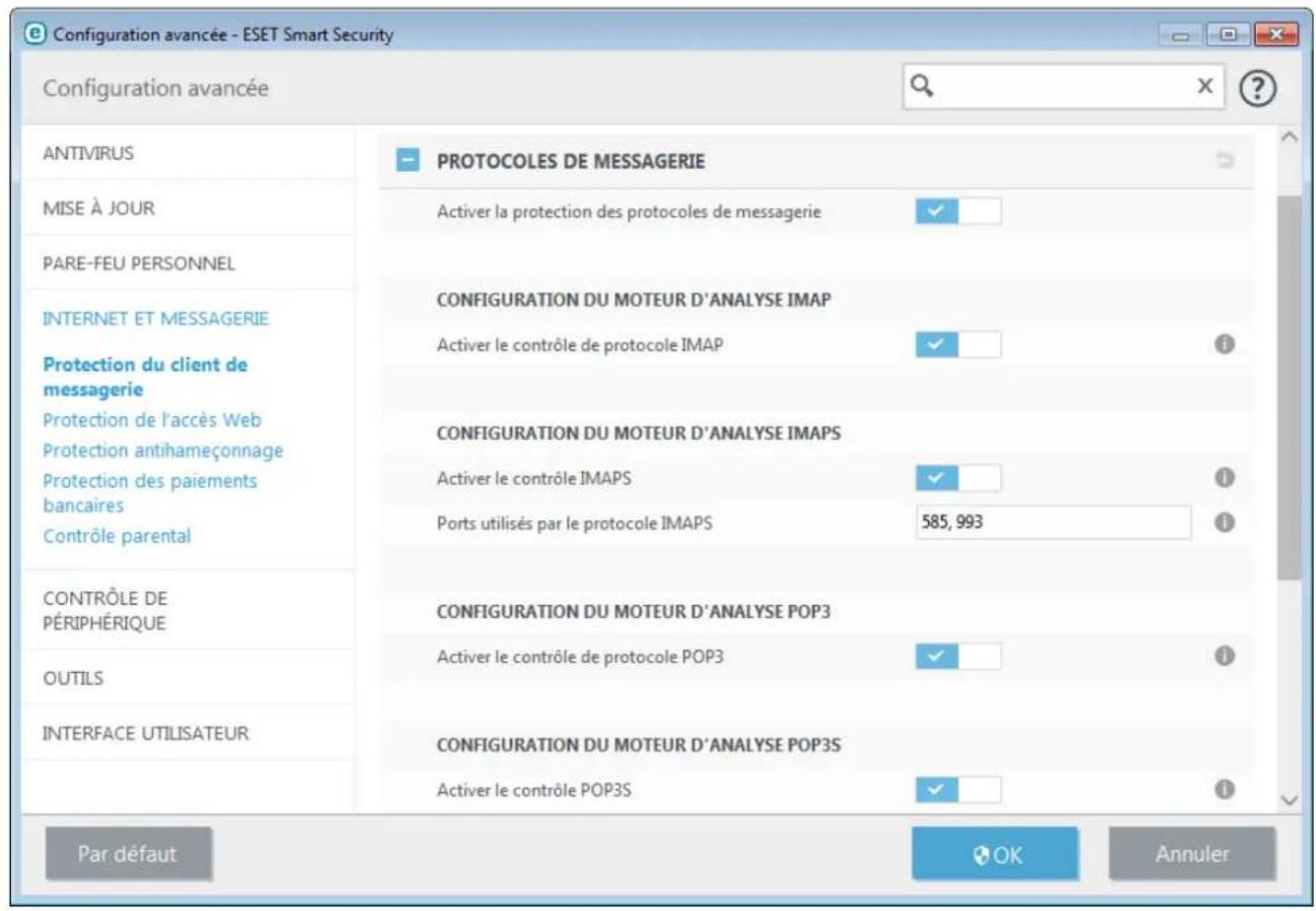

4.2.2.2 Protocoles de messagerie.. 54

4.2.2.3 Alertes et notifications.. 55

4.2.2.4 Intégration aux clients de messagerie 56

4.2.2.4.1 Configuration de la protection du client de messagerie. 56

4.2.2.5 Filtre POP3,POP3S. 56

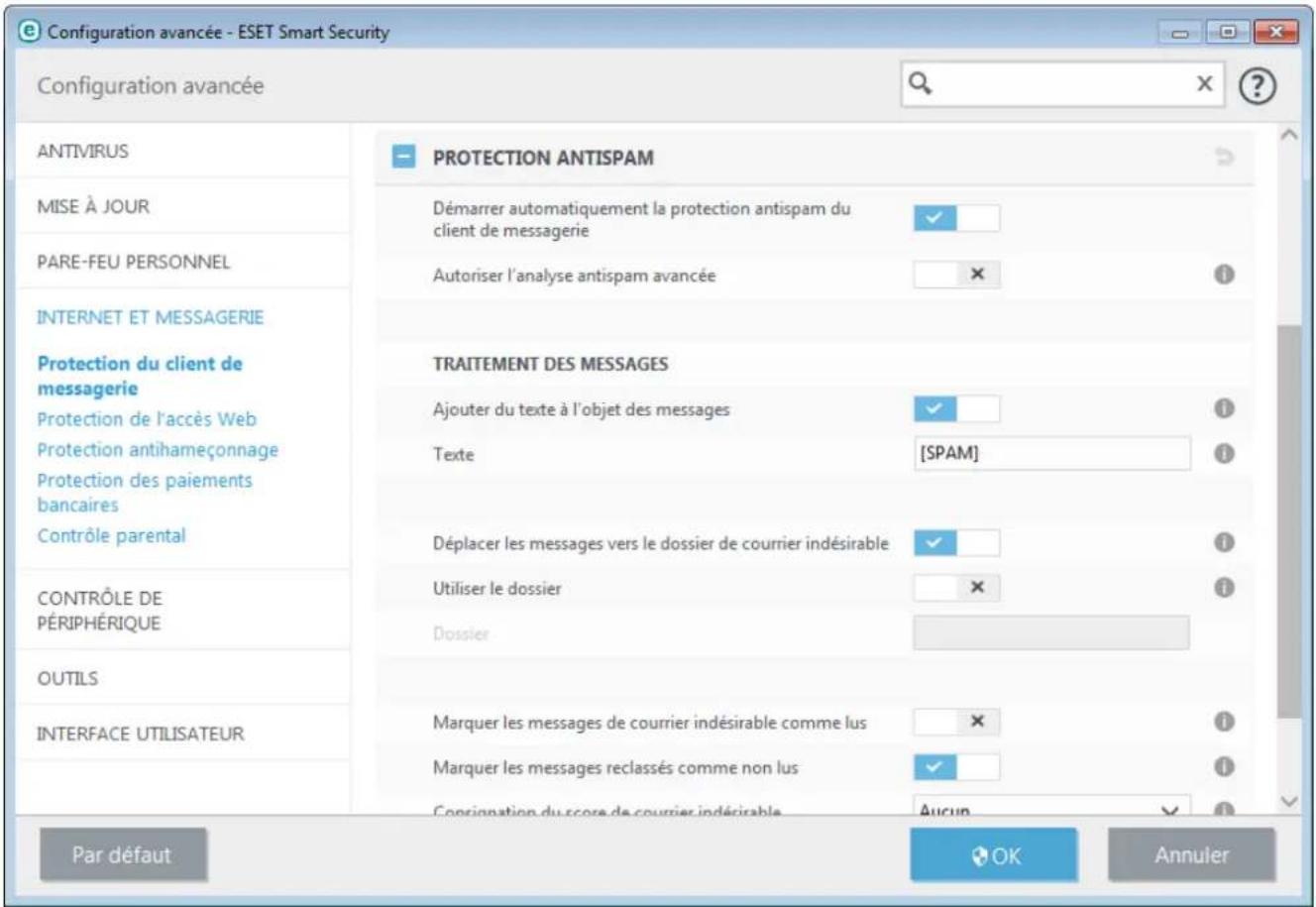

4.2.2.6 Protection antispam.. 57

4.2.3 Filtrage des protocoles.. 58

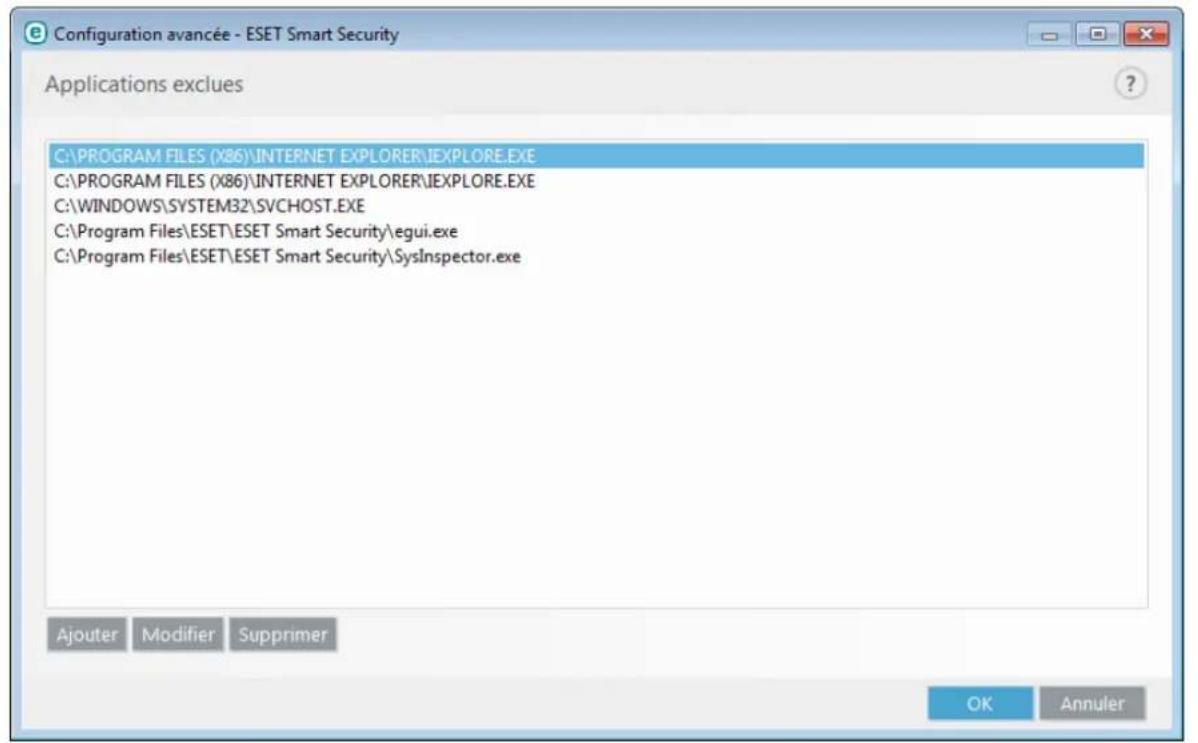

4.2.3.1 Web et clients de messagerie 59

4.2.3.2 Applications exclues.. 59

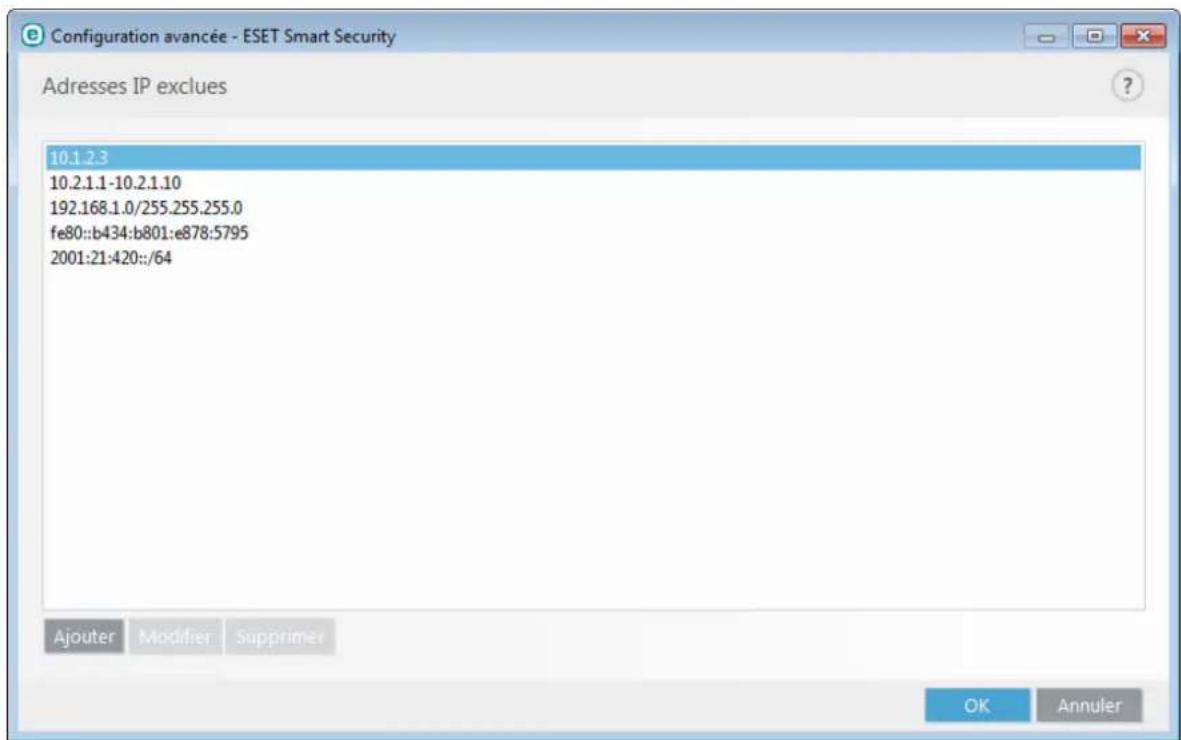

4.2.3.3 Adresses IP exclues.. 60

4.2.3.3.1 Ajouter une adresse IPv4.. 60

4.2.3.3.2 Ajouter une adresse IPv6.. 60

4.2.3.4 SSL/TLS.. 61

4.2.3.4.1 Certificates.. 62

4.2.3.4.2 LiTe des certificats connus.. 62

4.2.3.4.3 Lieste des applications filtrées par le protococse SSL....63

4.2.4 Protection antihameonnage.. 63

4.3 Protection du réseau 64

4.3.1 Pare-feu personnel.. 66

4.3.1.1 Parametes du mode d'apprentissage.. 67

4.3.2 Profils du pare-feu.. 68

4.3.2.1 Profils attribués aux cartes réseau....69

4.3.3 Configuration et utilisation des regles.. 69

4.3.3.1 Regles du pare-feu.. 70

4.3.3.2 Utilisation de règles 71

4.3.4 Configuration des zones.. 71

4.3.5 Réseauxconnus. 72

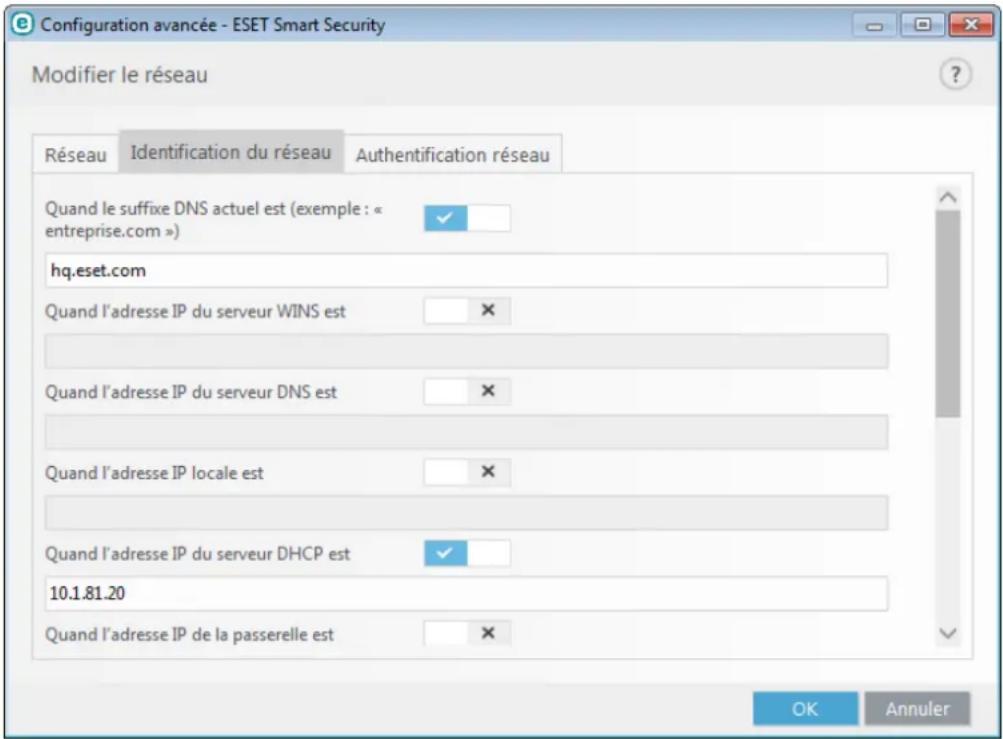

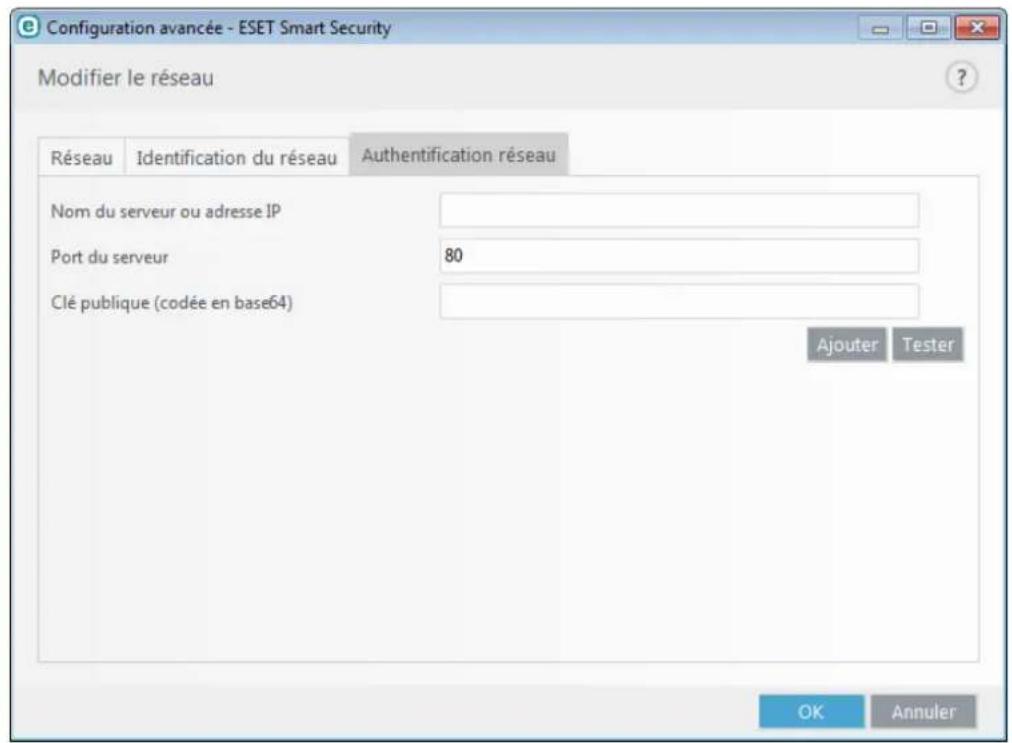

4.3.5.1 Editeur de reseaux connus. 72

4.3.5.2 Authentication reseau - Configuration du serveur.....75

4.3.6 Journalisation. 75

4.3.7 Etablissement d'une connexion -detection.. 76

4.3.8 Résolution des problèmes liés au pare-feu personnel ESET 77

4.3.8.1 Assistant de dépannage.. 77

4.3.8.2 Consignation et création de règles ou d'exceptiones à partir du journal

4.3.8.2.1 Creer une règle à partir du journal. 77

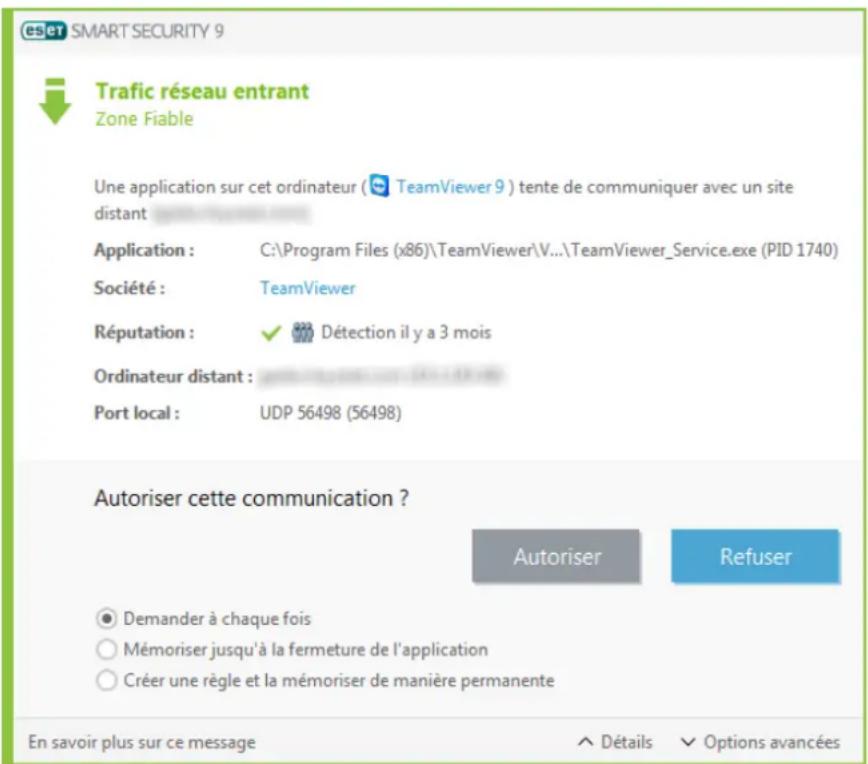

4.3.8.3 Création d'exceptiona partir des notifications du pare-feu personnel. 78

4.3.8.4 Journalisation PCAP avancée.. 78

4.3.8.5 Résolution des problèmes liés au filtrage des protocôles 78

4.4 Outils de sécurité 79

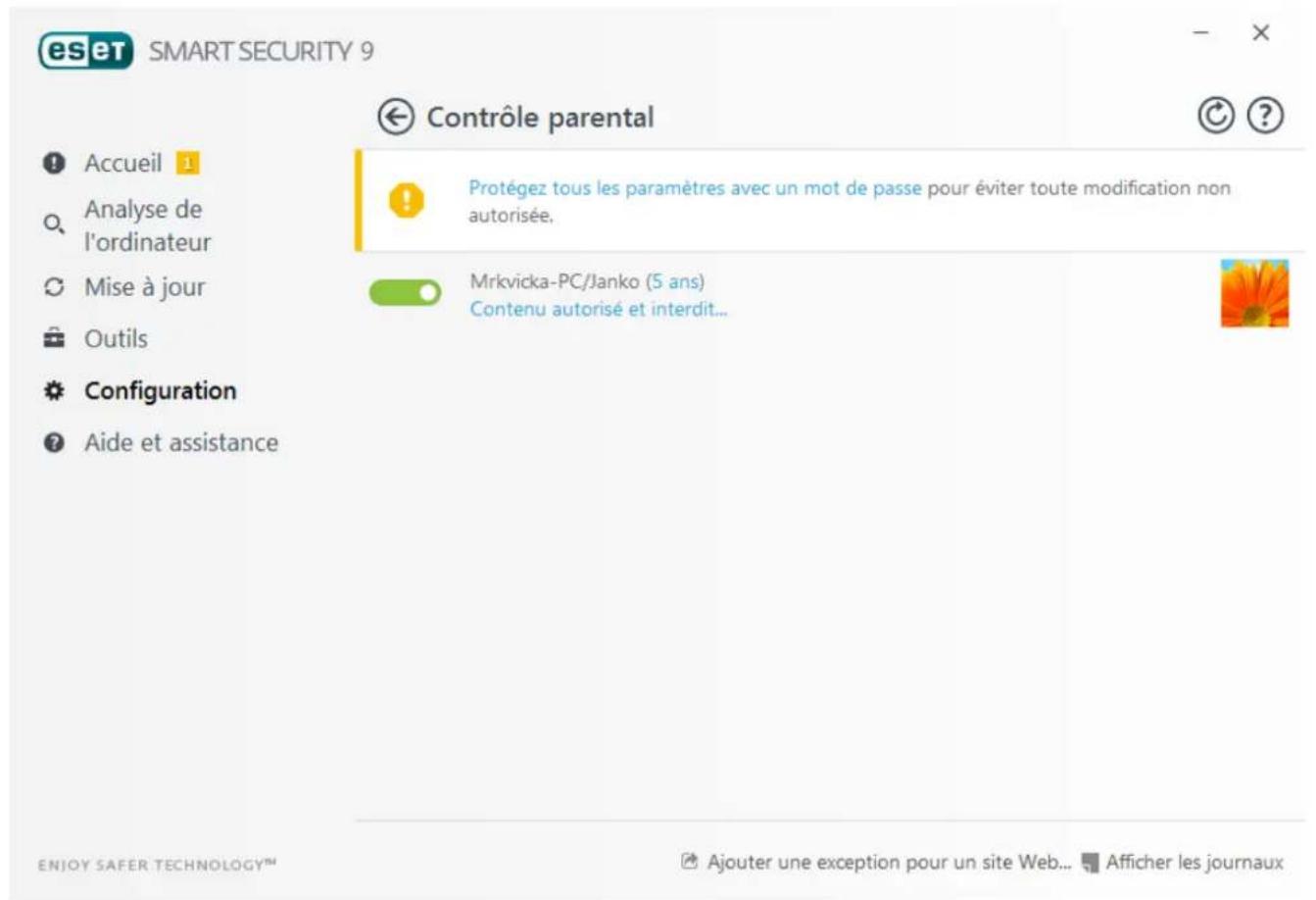

4.4.1 Contrôle parentaL 79

4.4.1.1 Categories.. 81

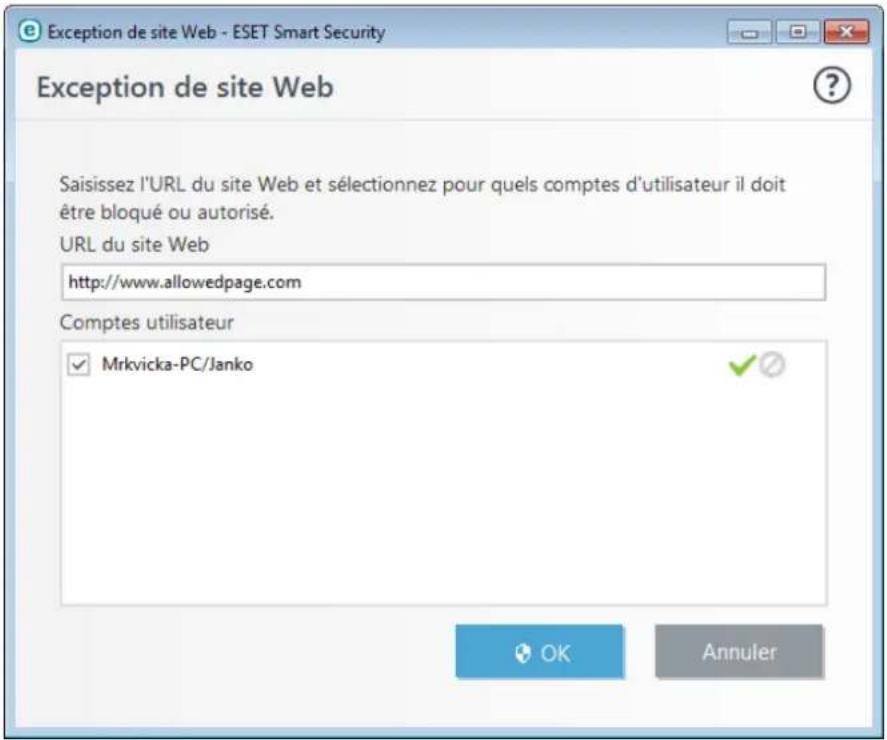

4.4.1.2 Exceptions de site Web.. 82

4.5 Mise à jour du programme 82

4.5.1 Mise à jour les paramétres. 85

4.5.1.1 Profils de mise à jour.. 87

4.5.1.2 Configuration avancée des mises à jour... 87

4.5.1.2.1 Mode de mise a jour.. 87

4.5.1.2.2 Proxy HTTP 87

4.5.1.2.3 Se connecter au reseau local en tant que... 88

4.5.2 Annulation des mises à jour 89

4.5.3 Comment creer des tches de mise a jour.. 90

4.6 Outils 91

4.6.1 Outils dans ESET Smart Security.. 92

4.6.1.1 Fichiers journaux 93

4.6.1.1.1 Fichiers journaux 94

4.6.1.1.2 Microsoft NAP.. 95

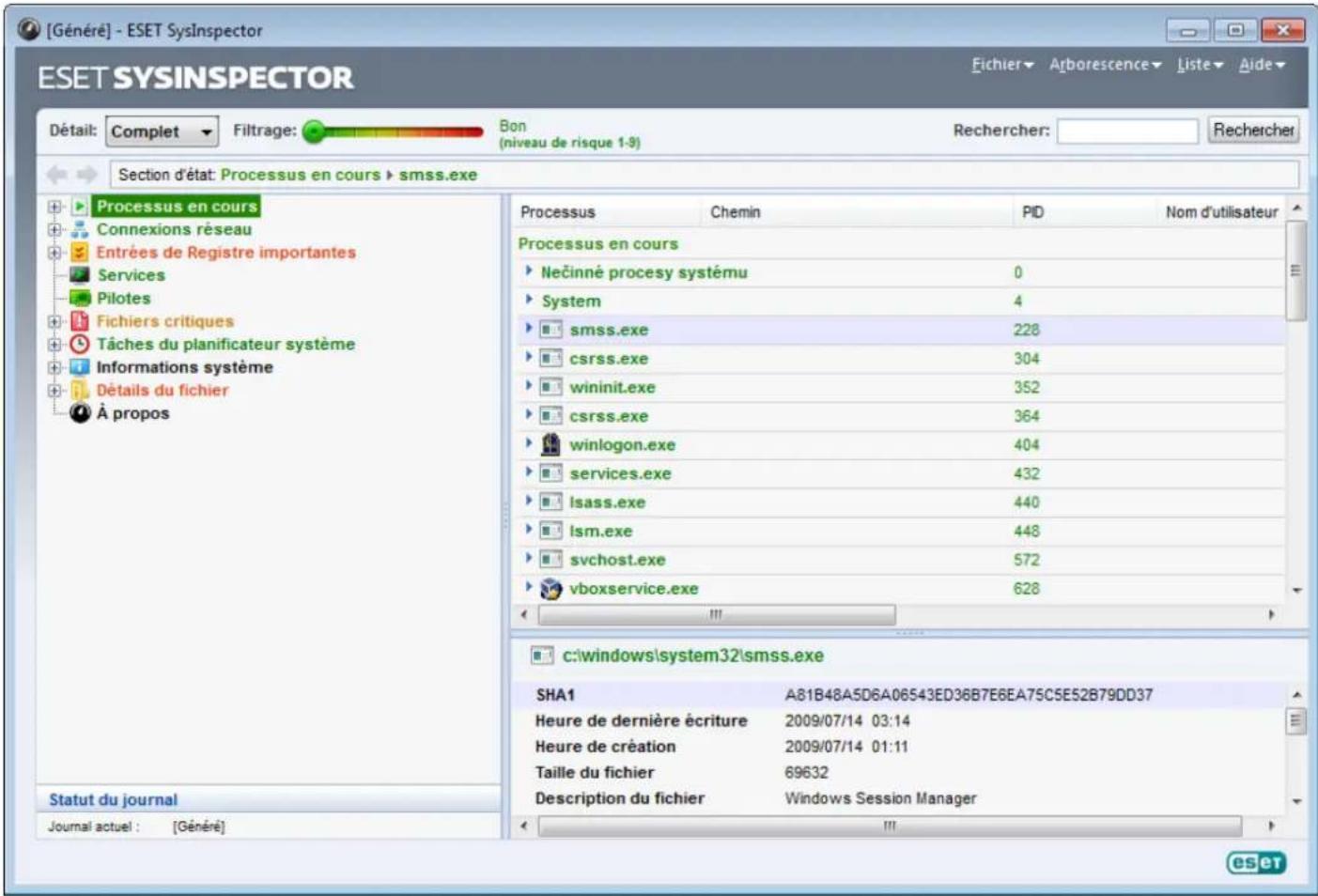

4.6.1.2 Processus en cours.. 96

4.6.1.3 Statistiques de protection 97

4.6.1.4 Surveiller l'activité 98

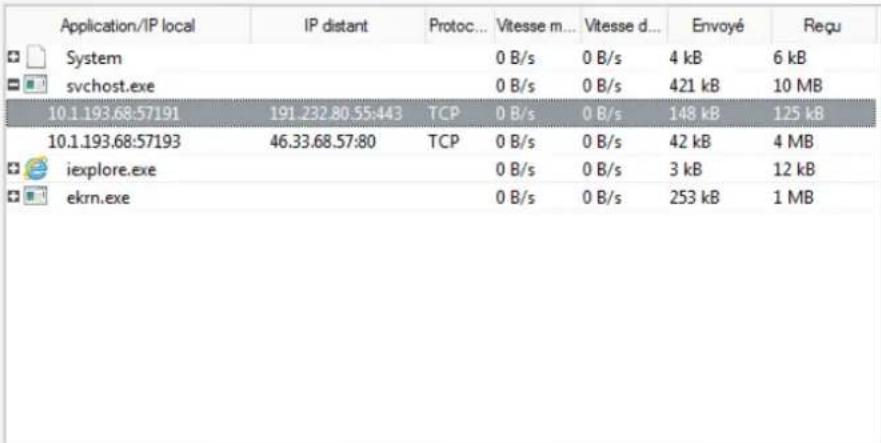

4.6.1.5 Connexions reseau 99

4.6.1.6 ESET SysInspector 100

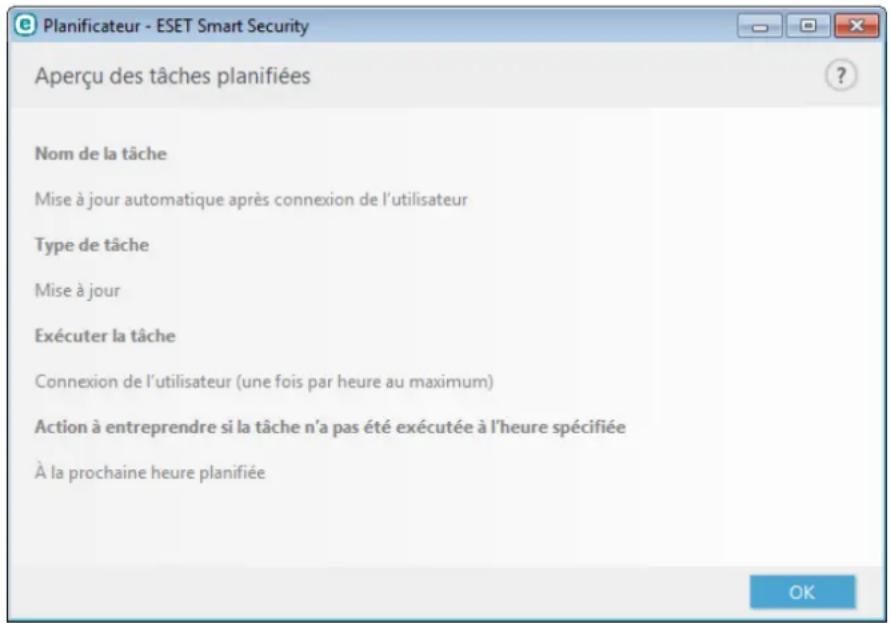

4.6.1.7 Planificateur 101

4.6.1.8 ESET SysRescue. 103

4.6.1.9 ESETLiveGrid 103

4.6.1.9.1 Fichiers suspects 104

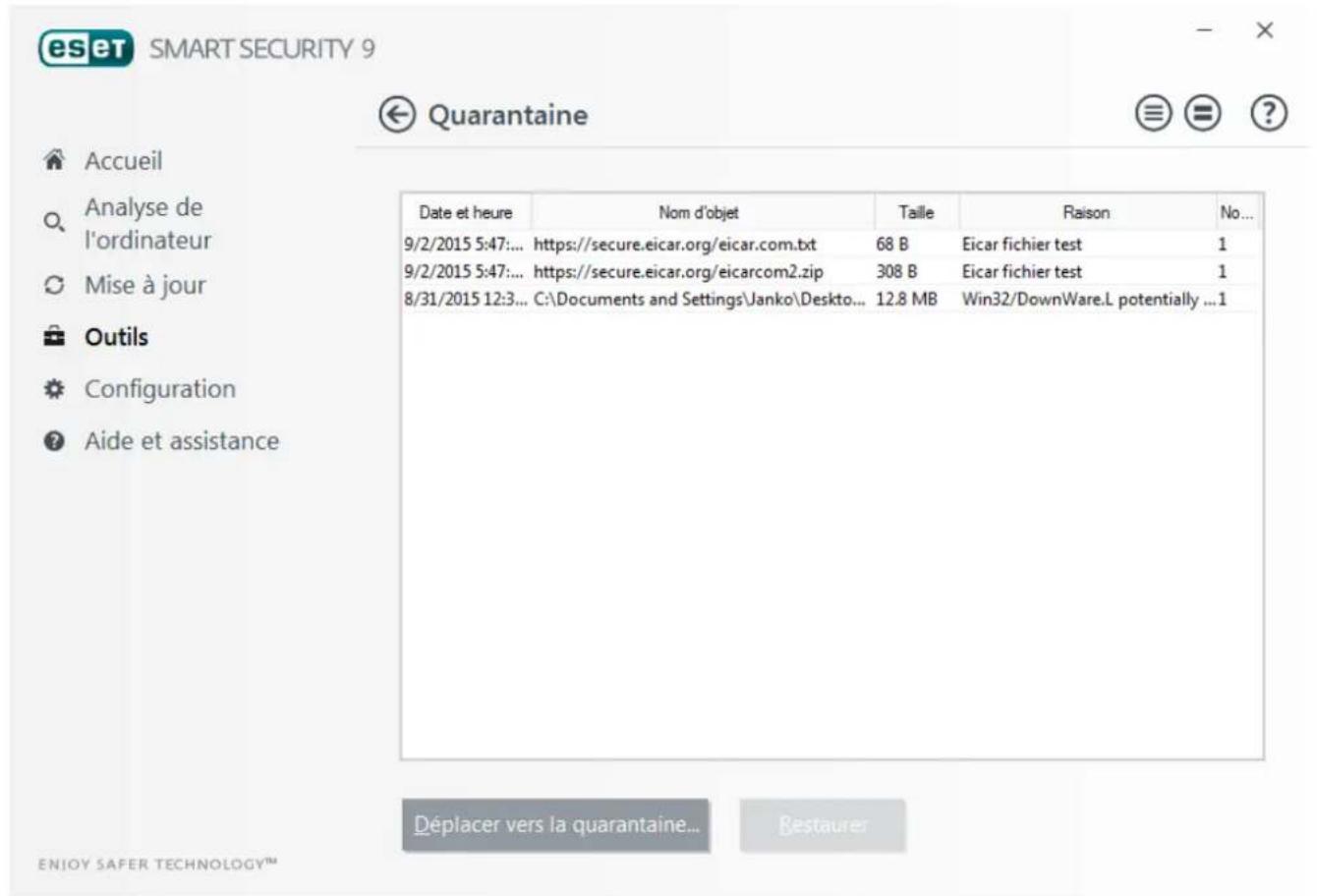

4.6.1.10 Quarantine 105

4.6.1.11 Serveur proxy 106

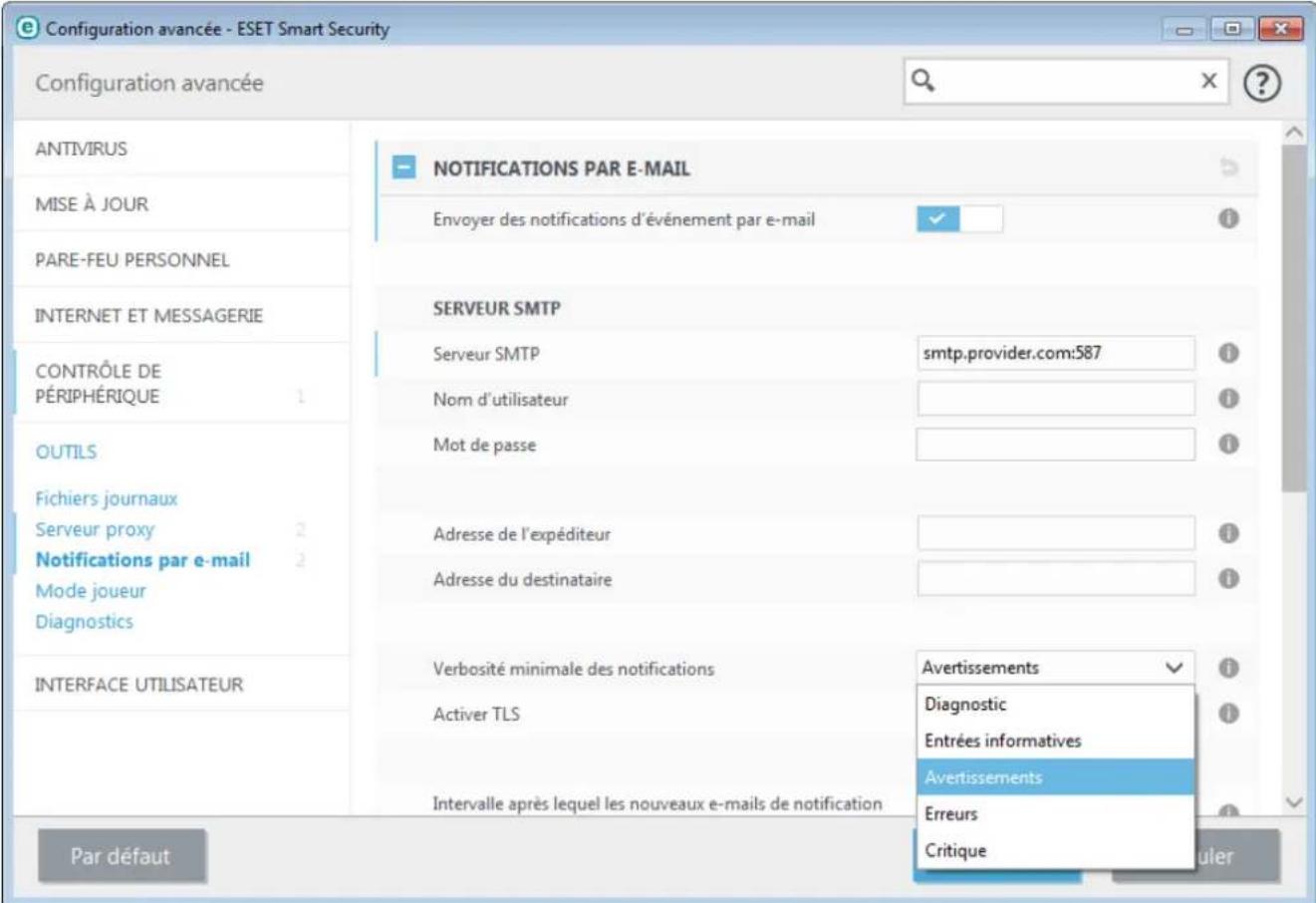

4.6.1.12 Notifications par e-mail 107

4.6.1.12.1 Format des messages.. 108

4.6.1.13 Sélectionner un échantillon pour analyse 109

4.6.1.14 Microsoft Windows® update.... 109

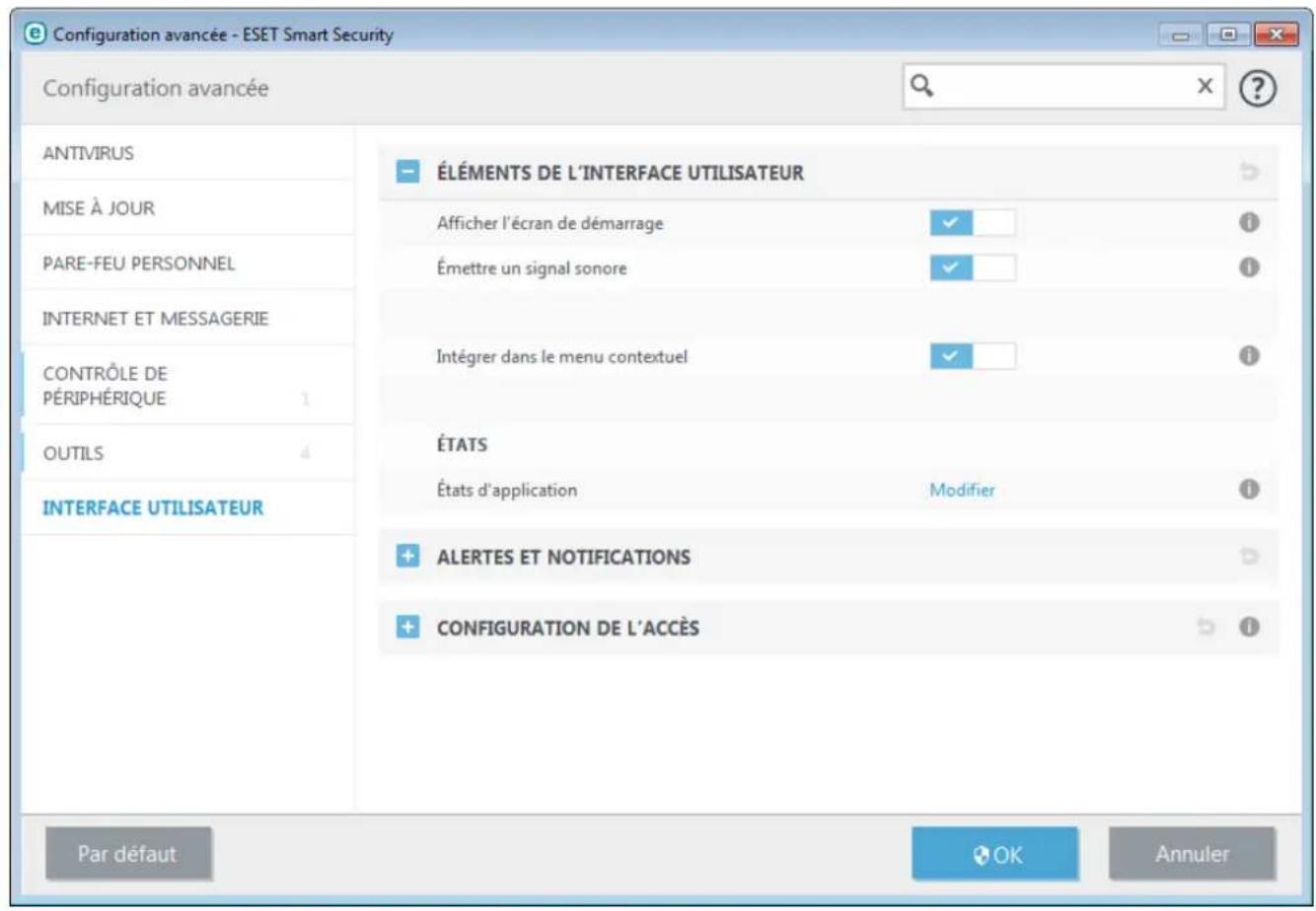

4.7 Interface utilisateur 110

4.7.1 Éléments de l'interface utilisé 110

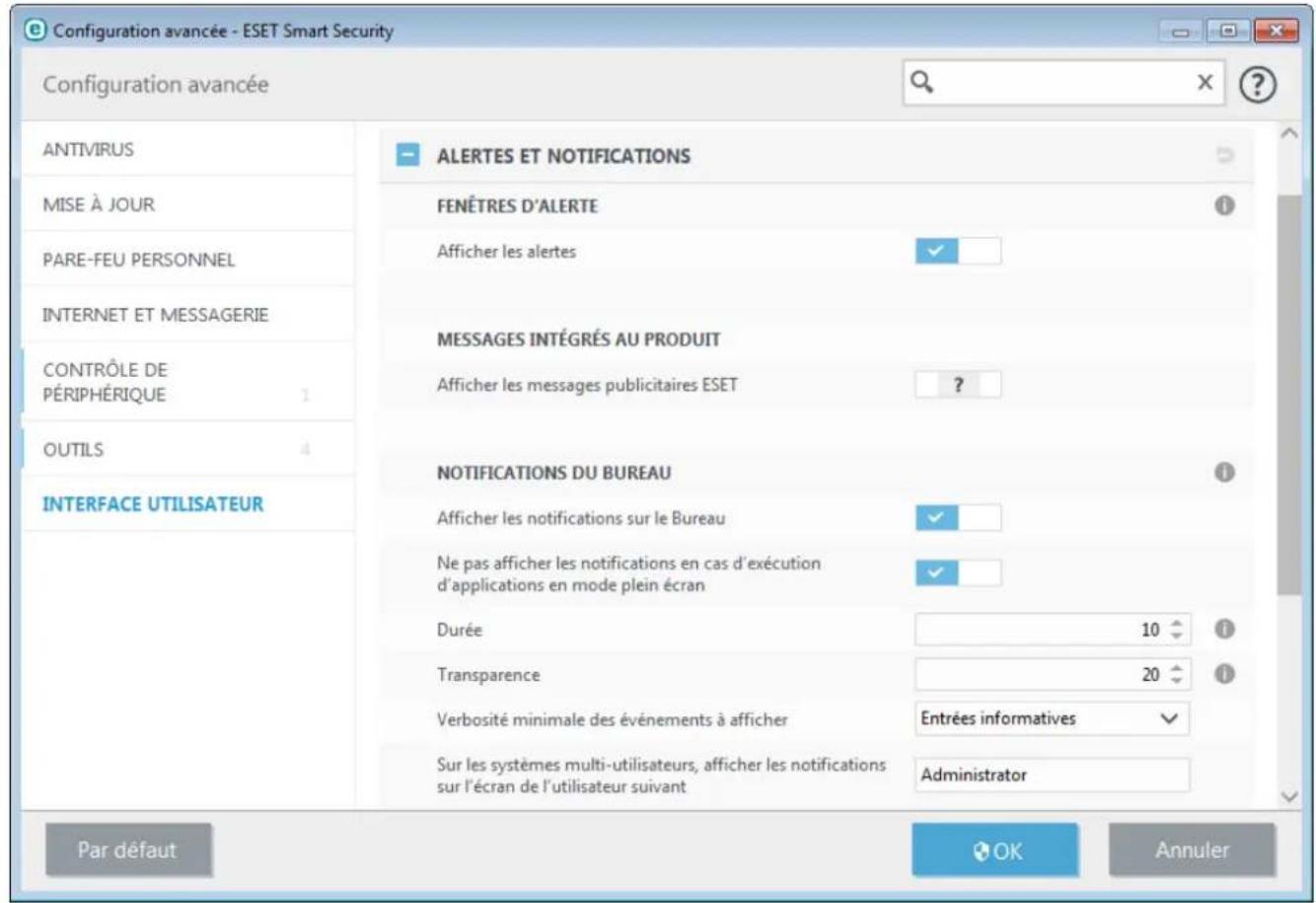

4.7.2 Alertes et notifications.. 112

4.7.2.1 Configuration avancee 113

4.7.3 Fenêtes de notification masquées 113

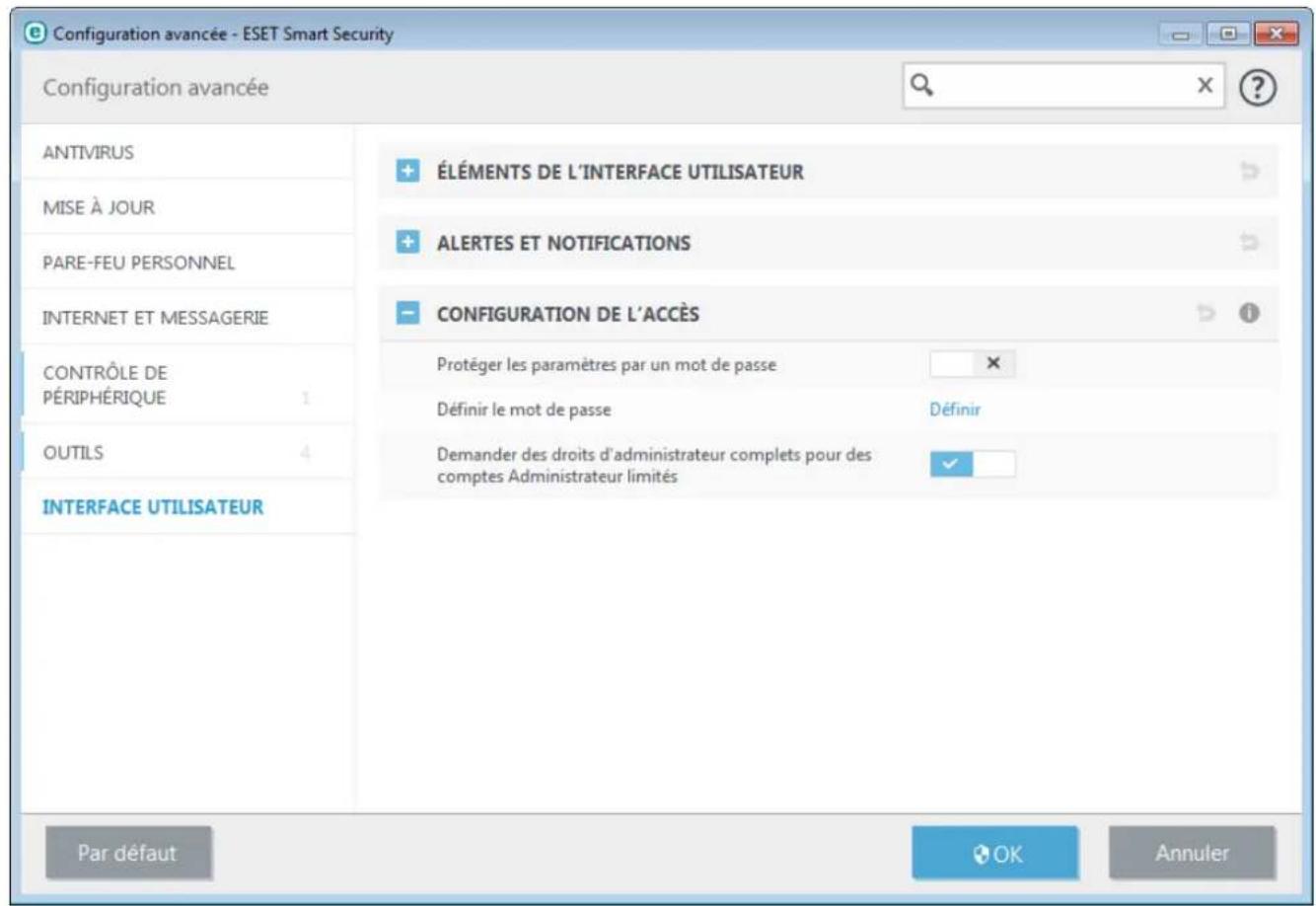

4.7.4 Configuration de l'accès 114

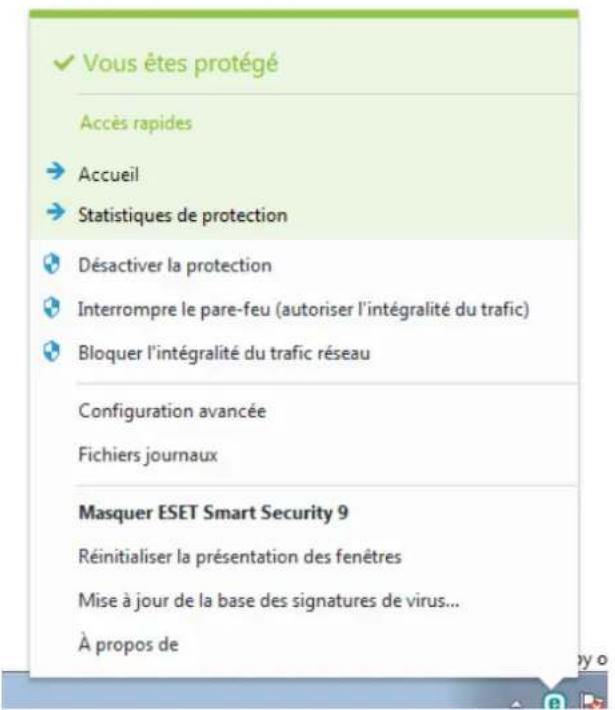

4.7.5 Menu du programme 115

4.7.6 Menucontextuel. 116

5. Utilisateur chevronné 117

5.1 Gestionnaire de profils 117

5.2 Raccourcis clavier 117

5.3 Diagnostics. 118

5.4 Importer et exporter les paramétres. 118

5.5 Detection en cas d'inactivité 119

5.6 ESET SysInspector 119

5.6.1 Introduction à ESET SysInspector 119

5.6.1.1 Demarrage d'ESET SysInspector. 119

5.6.2 Interface utiliseatetutilisationdeI'application.....120

5.6.2.1 Contrôles du programme 120

5.6.2.2 Navigation dans ESET SysInspector 122

5.6.2.2.1 Raccourcis clvier. 123

5.6.2.3 Comparator 124

5.6.3 Paramétres de la ligne de commande 125

5.6.4 Script de service 126

5.6.4.1 Creation d'un script de service 126

5.6.4.2 Structure du script de service 126

5.6.4.3 Execution des scripts de services.. 129

5.6.5 130FAQ

5.6.6 ESET SysInspector en tant que partie de ESET Smart Security 131

5.7 Ligne de commande 132

6. Glossaire 134

6.1 Types d'infiltrations 134

6.1.1 Virus 134

6.1.2 134Vers

6.1.3 Chevaux de Troie 135

6.1.4 Rootkits 135

6.1.5 Logiciels publicitaires 135

6.1.6 Logicis espions 136

6.1.7 Compresseurs 136

6.1.8 Applications potentiellement dangereuses 136

6.1.9 Applications potentiellement indesirables. 137

6.1.10 Botnet 139

6.2 Types d'attaques distances 140

6.2.1 Attaques DoS 140

6.2.2 Empoisonnement DNS. 140

6.2.3 Attaques de vers 140

6.2.4 Balayage de ports.. 140

6.2.5 Désynchronisation TCP. 141

6.2.6 Relais SMB. 141

6.2.7 Attaques par protocole ICMP 141

6.3 Technologie ESET 142

6.3.1 Bloqueur d'exploit 142

6.3.2 Scanner de mémoire avancé 142

6.3.3 Bouclier anti-vulnérabilités 142

6.3.4 ThreatSense. 142

6.3.5 Protection anti-botnet.. 143

6.3.6 Bloqueur d'exploit Java 143

6.3.7 Protection des transactions bancaires. 143

6.4 Courrier electronique 143

6.4.1 Publicités 144

6.4.2 Canulars 144

6.4.3 Hameconnage 144

6.4.4 Reconnaissance du courrier indesirable.. 145

6.4.4.1 Régles 145

6.4.4.2 Lieste bianche 145

Table des matieres

6.4.4.3 listenedoire 146

6.4.4.4 List d'exceptions 146

6.4.4.5 Contrôle côté serveur 146

7. Questions fréquentes 147

7.1 Comment mise à jour ESET Smart Security 147

7.2 Comment eliminer un virus de mon PC. 147

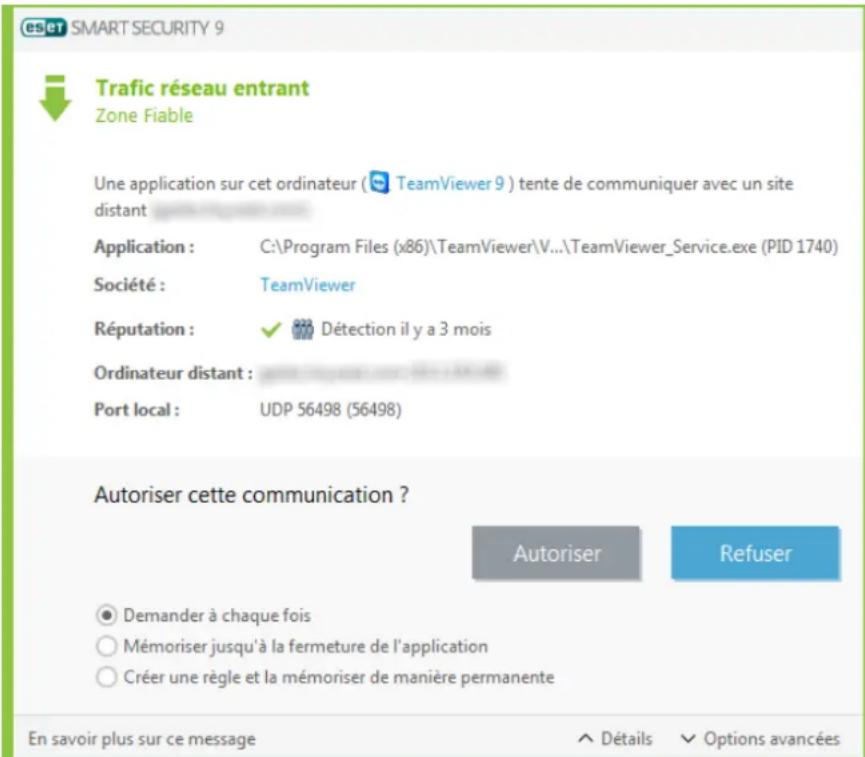

7.3 Comment autoriser la communication pour une certaine application 148

7.4 Comment activer le contrôle parental pour un compte 148

7.5 Comment creer une tache dans le Planificateur 149

7.6 Comment programme une analyse hebdomadaire de l'ordinateur 150

1. ESET Smart Security

ESET Smart Security représentée une nouvelle approche de sécurité informatique veritablement intégrée. Laforthèrence version du moteur d'analyse ThreatSense®, associée à nos modules personalisés pare-feu personnel et antispam, garantissant la sécurité de votre ordinateur avec grande précision et rapidité. Le résultat est un système intelligent et constamment en alerte, qui protège votre ordinateur des attaques et des programmes malveillants.

ESET Smart Security est une solution de sécurité complète qui associe protection maximale et encombrement minimal. Nos technologies avances se servent de l'intelligence artificielle pour empêcher l'infiltration de virus, de logiciels espions, de chevaux de Troie, de vers, de logiciels publicitaires, de rootkits et d'autres menaces, sans réduire les performances ni perturber votre ordinateur.

Fonctionnalités et avantages

| Nouvelle interface utilisateur | L'interface utilisé de la version 9 a été redéfinie et simplifiée en fonction des résultats des tests d'ergonomie. Tous les messages et notifications de l'interface graphique ont été examinés avec soin, et l'interface prend désormais en charge les langues telles que l'arabe et l'hébreu qui s'écrivent de droite à gauche. L'aide en ligne est réalisais intégrée dans ESET Smart Security et propose automatiquement des contenus de support mis à jour. |

| Antivirus et antispyware | DéTECTe et supprime de manière proactive un grand nombre de virus, vers, chevaux de Troie et rootkits, connus et inconnus. La technologie d'heuristique avancée reconnaît même les logiciels malveillants jamais rencontresAAPARAVANT; elle vous protège des menaces inconnues et les neutralise avant qu'elles ne puissant cause le moindre dommage à votre ordinateur. La protection de l'accès Web et l'antihameçonnage surveillent les communications entre les navigateurs Internet et les serveurs distants (y compris SSL). La protection du client de messagerie contrôleles communications par courrier électronique reçues via les protocoles POP3(S) et IMAP(S). |

| Mises à jour régulières | La mise à jour régulière de la base des signatures de virus et des modules de programme est la meilleure methode pour bénéficiair d'un niveau maximum de sécurité sur votre ordinateur. |

| ESET LiveGrid®(Évaluation de la réputation effectuee par le service de Cloud) | Voupez vous informer de la réputation des processus et des fichiers en cours d'exécution à partir de ESET Smart Security. |

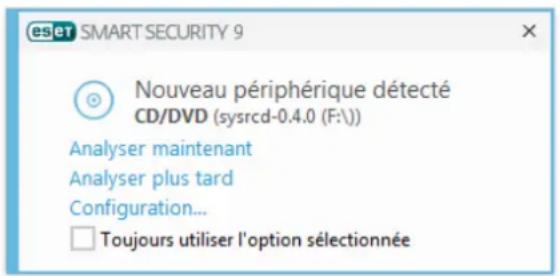

| Contrôle de péripérisque | Analyse automatiquement toutes les clés USB, cartes mémoire et CD/DVD. Bloque les supports amovibles selon le type de support, le fabricant, la taille et d'autres attributs. |

| Fonctionnalité HIPS (Host Intrusion Prevention System) | Voupez personnelier le comportement du système de manière plus poussée : spécifique des règles pour le registre système, activer les processus et les programmes et optimiser votre niveau de sécurité. |

| Mode joueur | Diffère toutes les fenêtres contextuelle, les mises à jour ou les autres activités intensives du système pour économiser les ressources système au bénéfice du jeu et d'autres activités en plein écran. |

Fonctionnalités de ESET Smart Security

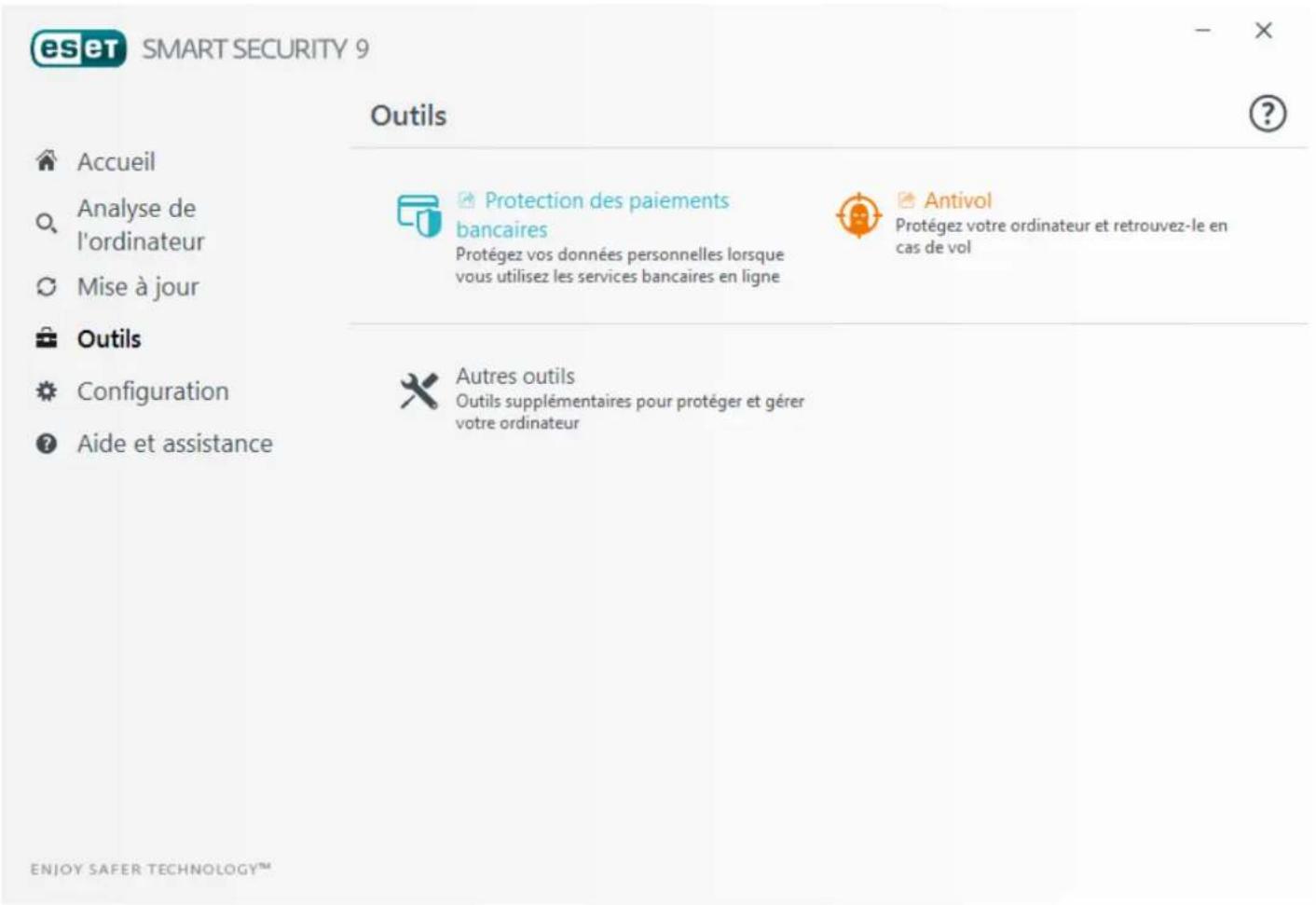

| Protection des transactions bancaires | La protection des paiements bancaires offreet un navigateur sécurisé à utiliser lors de l'accès à des passerelles de paiement en ligne ou à des banques en ligne. Elle garantit que toutes les transactions en ligne sont réalisées dans un environnement fiable et sécurisé. |

| Prise en charge des signatures réseau | Les signatures réseau permettent d'identifier et de bloquerrapidement le traffic malveillant de type robot et exploit pack entrant et sortant des apparciels utilisateur. Cette fonctionnalité est une amélioration de la protection anti-botnet. |

| Pare-feu intelligent | Empêche les utilisateurs non autorisés d'acceder à votre ordinateur et de s'emparer de vos données personnelles. |

| Antispam ESET | Le spam représenté jusqu'à 80 % de toutes les communications par messagerie électronique. La protection antispam sert à vous prémunir de ce problème. |

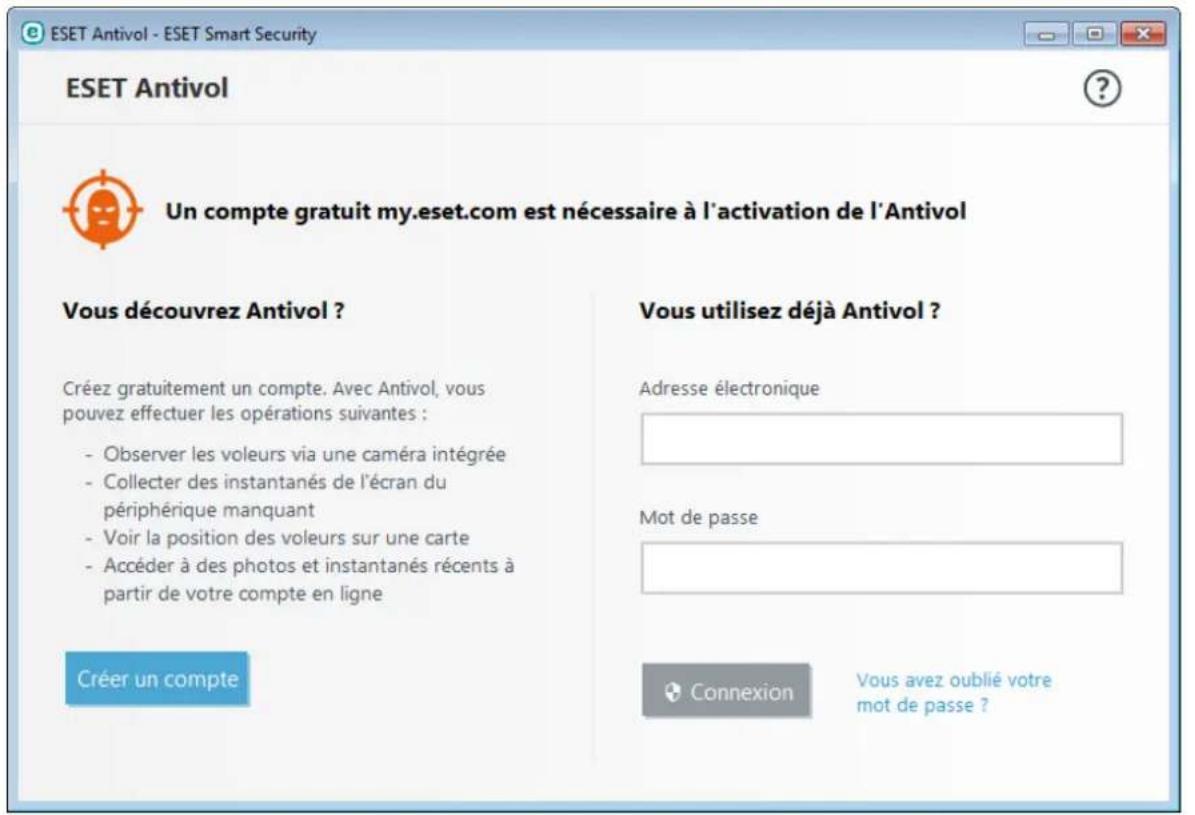

| ESET Antivol | ESET Antivol étend la sécurité de l'utilateur en cas de perte ou de vol de l'ordinateur. Lorsque les utilisateurs installent ESET Smart Security et ESET Antivol, leur appariel est répertorié dans l'interface Web. Celle-ci permet aux utilisateurs de:gérer leur configuration ESET Antivol et d'administrer les fonctionnalités antivol sur leur appariel. |

| Contrôle parental | Protège votre famille contre le contenu Web susceptible d'être choquant en bloquant plusieurs catégories de sites. |

Il est nécessaire d'activer une licence pour pouvoir utiliser les fonctionnalités de ESET Smart Security. Il est recommandé de renouveler votre licence plusieurs semaines avant l'expiration de celle d'ESET Smart Security.

1.1 Nouveautés de la version 9

La version 9 d'ESET Smart Security offre les améliorations suivantes :

Protection des transactions bancaires - Couche supplémentaire de protection pour les transactions en ligne.

- Prise en charge des signatures réseau - Les signatures réseau permettent d'identifier et debloquerrapidement le traffic malveillant de type robot et exploit pack entrant et sortant des appareils utilisateur.

- Nouvelle version utiliseurR - L'interface utiliseur graphique d'ESET Smart Security a ete repensee pour offrir une meilleure visibilite et un environnement plus intuitif. L'interface prend desormais en charge les langues écrites de droite à gauche telles que l'hébreu ou l'arabe. L'aide en ligne est dessormais intégrée dans ESET Smart Security et propose automatiquement des contenus de support mis a jour.

- Installation plus rapide et plus fiable - Compend une première analyse executée automatiquement au cours des 20 minutes qui seront l'installation ou le redémarrage.

Pour obtenir plus d'informations sur les nouvelles fonctionnalités d'ESET Smart Security, veuillez consulter l'article de la base de connaissances ESET suivant :

Nouveautés générées dans ESET Smart Security 9 et ESET NOD32 Antivirus 9

1.2 Configuration système

Pour garantir le fonctionnement correct d'ESET Smart Security, le système doit répondre à la configuration suivante :

Proceseurs pris en charge : Intel® ou AMD x86 - x64

Systèmes d'exploitation : Microsoft® Windows® 10/8.1/8/7/Vista/XP SP3 32 bits/XP SP2 64 bits/Home Server 2003

Lorsque vous travailliez sur votre ordinateur et particulièrement lorsque vous surfez sur Internet, gardez toujours à l'esprit qu'aucun antivirus au monde ne peut complètement eliminer le risque d'infiltrations et attaques. Pour bénéficier d'une protection maximale, il est essentiel d'utiliser votre solution antivirus correctement et de respecter quelques règles essentielles :

Mise à jour régulierement

Selon les statistiques de ThreatSense, des milliers de nouvelles infiltrations sont créées chaque jour pour contourner les dispositifs de sécurité existants et servir leurs'auteurs, aux depens des autres utilisateurs. Les spécialistes du laboratoire de recherche ESET analysent ces menaces chaque jour et concoivent des mises a jour pour améliorer continuèlement le niveau de protection des utilisateurs. Pour assurer l'efficacité maximale de ces mises à jour, il est important que les mises à jour soient configurées correctement dans votre système. Pour plus d'informations sur la procédure de configuration des mises à jour, reportez-vous au chapitre Configuration des mises à jour.

Télécharger les patches de sécurité

Les auteurs de programmes malveillants exploitant souvent diverses failles du système pour assurer une meilleure propagation du code malveillant. Les sociétés qui commercialisent des logiciels recherchent donc activement les moindres failles dans leurs applications afin de concevoir des mises à jour de sécurité et d'éliminer régulièrement les menaces potentielles. Il est important de télécharger ces mises à jour de sécurité au moment de leur sortie. Microsoft Windows et les navigateurs Web, comme Internet Explorer, sont deux exemples de programmes pour lesquels des mises à jour sont régulièrement disponibles.

Sauvegarder les données importantes

Les concepteurs de programmes malveillants ne se poucient généralement pas des besoin des utilisateurs et l'activité de leurs programmes entraîne souvent un dysfonctionnement total du système d'exploitation et une perte importante au niveau des données. Il est essentiel de sauvegarder régulierement vos données importantes et sensibles sur une source externe, telle qu'un DVD ou un disque dur externe. Ces précautions permettront de récapaciter vos données beaucoup plus facilement et rapidement en cas de défaillance du système.

Rechnerégulierement les virus sur voitré ordinateur

La détction de virus, de vers, de chevaux de Troie et de rootkits, connus et inconnus, est générée par le Module de protection du système de fichiers en temps réel. Cela signifie qu'à chaque fois que vous accédez à un fichier ou que vous l'ouvrez, il est analysé afin de détecter toute trace de logiciels malveillants. Nous vous recommendons de lancer une analyse complète de l'ordinateur au moins une fois par mois, car les logiciels malveillants peuvent varier et la base de signatures des virus est quotidiennement mise à jour.

Suivre les régles de sécurité de base

Cette règle est la plus utile et la plus efficace de toutes : soyez toujours prudent. Actuellement, de nombreuses infiltrations nécessitent l'intervention de l'utilisateur pour être executées et propagatedes. Si vous étés prudent lorsque vous ouvrez de nouveaux fichiers, vous évitez de perdre un temps et une énergie considérables à nettoyer des infiltrations. Voici quelques conseils qui pourrait vous être utiles :

- Ne consultez pas les sites Web suspects importante de nombreuses fenêtres publicitaires et announces clignotantes.

- Soyez vigilant lorsque vous installez des logiciels Gratis, des packs codec, etc. N'utilise que des programmes sécurisés et ne visitez que les sites Web sécurisés.

- Soyez prudent lorsqu'you ouvre les pièces jointes des messages électroniques, en particulier celles de messages provenant de mailing ou d'expéditeurs inconnus.

- N'utilisez pas de compte Administrateur pour le travail de tous les jours sur toute ordinateur.

2. Installation

Il existe différentes méthodes pour installer ESET Smart Security sur votre ordinateur. Les méthodes d'installation peuvent varier en fonction du pays et du mode de distribution :

Live installer peut etre telecharge a partir du site Web d'ESET. Le package d'installation est universel et s'applique a toutes les langues (choisissez la langue souhaitee). Live installer lui-meme est un fisier de petite taille; les fichiers supplémentaires nécessaires a l'installation de ESET Smart Security sont telecharges automatiquement.

- Installation hors connexion - Ce type d'installation est utilisé lorsque l'installation s'effectue à partir d'un CD/DVD du produit. Dans ce cas, on utilise un fichier .msi qui est plus volumineux que le fichier Live installer et qui ne nécessite pas de connexion à Internet ou de fichiers supplémentaires pour réaliser l'installation.

Important: Assurez-vous qu'aucun autre programme antivirus n'est installé sur votre ordinateur avant d'installer ESET Smart Security. Si plusieurs solutions antivirus sont installées sur un même ordinateur, elles risquent de provoquer des conflits. Nous recommendons de désinstaller tout autre antivirus de votre système. Reportez-vous à notre article de la base de connaissances pour obtenir une liste des outils de désinstallationment des logiciels antivirus courants (disponible en Englais et dans plusieurs autres langues).

2.1 Live installer

Après avoir telécharge le programme d'installation Live installer, double-cliquez sur le fichier d'installation et suivez les instructions indiquées dans la fenêtre du programme d'installation.

Important : Pour ce type d'installation, vous doivent connecté à Internet.

Selectionnez la langue souhaïée dans le menu déroulant, puis cliquez sur Suivant. Attendez un instant, le temps de télécharger les fichiers d'installation.

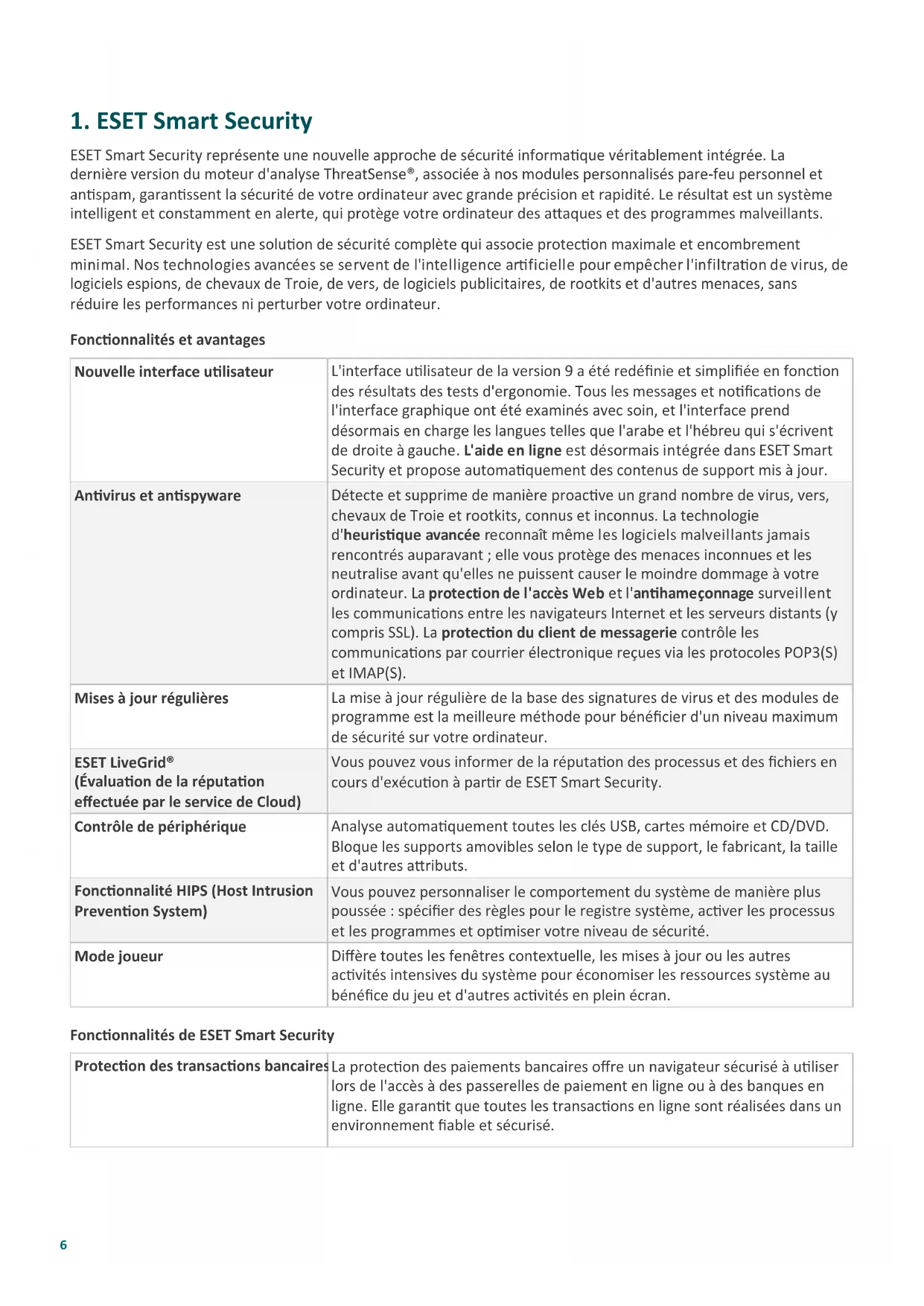

Après avoir accepté le Contrat de licence de l'utilisateur final, vous serez invite à configurer ESET LiveGrid. ESET LiveGrid® permet de s'assurer qu'ESET est informé de manière immédiate et continue de toutes les nouvelles menaces, afin de protégger nos clients. Le système permet de soumettre les nouvelles menaces au laboratoire de recherche ESET, où elles sont analysées, traitées, puis ajoutées à la base des signatures de virus.

Par défaut, l'option Je souhaite faire partie d'ESET LiveGrid (recommandé) est sélectionné et active cette fonctionnalité.

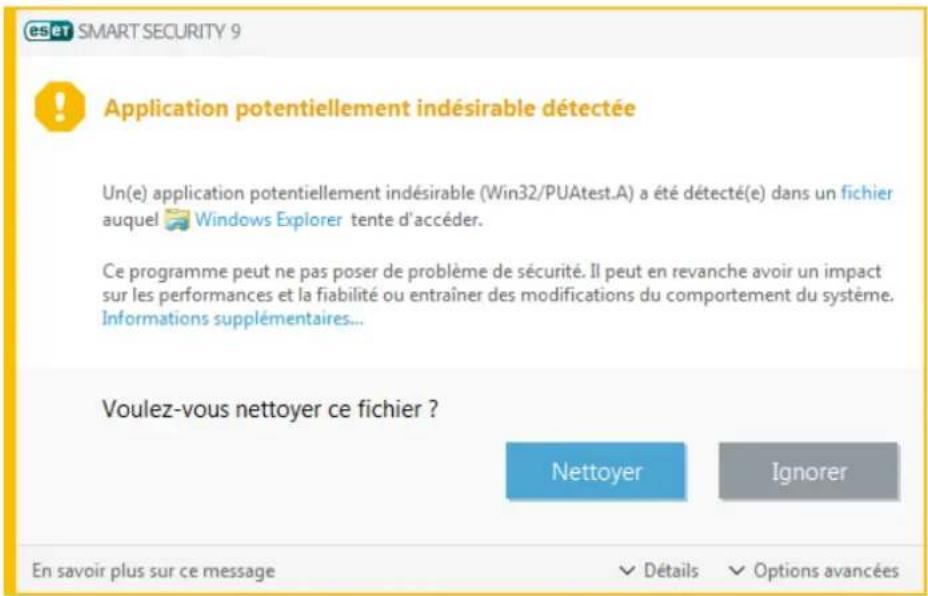

L'etape suivant de l'installation consiste à configurer la détction des applications potentiellement indésirables. Les applications potentiellement indésirables ne sont pas nécessairement malveillantes, mais peuvent avoir une incidence négative sur le comportement du système d'exploitation. Reportez-vous au chapitre Applications potentiellement indésirables pour plus d'informations.

Cliquez sur Installer pour lancer le processus d'installation.

2.2 Installation hors connexion

Lancez le programme (.msi) d'installation hors connexion; l'assistant d'installation vous guide tout au long du processus de configuration.

eset

SMART SECURITY 9

Installer ESET Smart Security

Sécurité complète pour Internet

Bénéficiaz sur toute ordinaire de la protection d'ESET Smart Security pour le travail, les yeux et les connexions. La solution associe une protection contre les logiciels malveillants à une protection antispam, un pare-feu personnel et un contrôle parental.

903013

Continuer

Tout d'abord, le programme vérifie si une version plus récente de ESET Smart Security est disponible. S'il existe une version plus récente, vous en étés informé au cours de la première étapé du processus d'installation. Si vousérationnez l'options Télécharger et d'installer la nouvelle version, la nouvelle version est téléchargeée et l'installation se poursuit. Cette case à cocher est visible uniquement lorsqu'une version postérieure à la version que vous installez est disponible.

Le contrat de licence de l'utilisateur final (CLUF) apparait à l' étape suivante. Veuillez prendre connaissance du contrat, puis cliquez sur Accepter pour confirmer que vous acceptez les clauses du contrat de licence de l'utilisateur final. ÀpRES VOYRE ACCEPTATION L'INSTALLATION CONTINUE.

Pour plus d'informations sur la procédure d'installation, sur l'utilisation de ThreatSense et de la fonction Détction des applications potentiellement indésirables, suivez les instructions de la section précitée (voir Live installer).

2.2.1 Paramétres avances

Après avoir sélectionné Paramètres avances, vous serez invite à selectionner un emplacement d'installation. Par défaut, le système installé le programme dans le repertoire suivant :

C:\Program Files\ESET\ESET Smart Security\

Cliquez sur Parcourir... pour changer d'emplacement (non recommandé).

Cliquez sur Suivant pour configurerer votre connexion Internet. Si vous utilisez un serveur proxy, ce dernier doit être configuré correctement pour que les mises à jour des signatures de virus fonctionnent. Si vous ne savez pas exactement si vous utilisez ou non un serveur proxy pour la connexion à Internet, Sélectionnez Utiliser les mêmes paramétres qu'Internet Explorer (option recommandaee) et cliquez sur Suivant. Si vous n'utilisez pas de serveur proxy, Sélectionnez Je n'utilise pas de serveur proxy.

Pour configurer les paramétres du serveur proxy, Sélectionnez l'option J'utilise un serveur proxy et cliquez sur Suivant. Entrez l'adresse IP ou l'adresse URL de votre serveur proxy dans le champ Adresse. Dans le champ Port, spécifique le port sur lequel le serveur proxy accepte les connexions (3128 par défaut). Si le serveur proxy exige une authentification, saisissez un nom d'utilisateur et un mot de passage pour accorder l'accès au serveur proxy. Les paramétres du serveur proxy peuvent être copés depuis Internet Explorer. Pour ce faire, cliquez sur le bouton Appliquer et confirmez la sélection.

L'installation personnalisée permet de définir la façon dont le système gère les mises à jour automatiques du programme. Cliquez sur Changer... pour acceder aux paramétres avances.

Si vous ne poulez pas que les composants du programme soient mis à jour, Sélectionnez Ne jamais mise à jour les composants du programme. Sélectionnez Demander avant de télécharger les composants du programme pour afficher une fenêtre de confirmation chaque fois que le système essaire de télécharger les composants du programme. Pour télécharger les mises à niveau des composants du programme, Sélectionnez Toujours mise à jour les composants du programme.

REMARQUE: le redémarrage du système est généralement nécessaire après la mise à jour des composants du programme. il est recommandé de selectionner Si nécessaire, redémarrer l'ordinateur sans averissement.

La fenêtre suivante de l'installation permet d'indiquer un mot de passer afin de protéger les paramétres du programme. Sélectionné Protéger la configuration par mot de passage et entrez votre mot de passage dans les champs Nouveau mot de passage et Confirmer le nouveau mot de passage. Ce mot de passage vous sera demandé pour modifier les paramétres de ESET Smart Security ou pour y acceder. Si les deux mots de passage correspondant, cliquez sur Suivant pour continuer.

Pour effectuer les étapes d'installation suivantes, ThreatSense et Detection des applications potentiellement indésirables, suivez les instructions de la section Live Installer (voir Live installer).

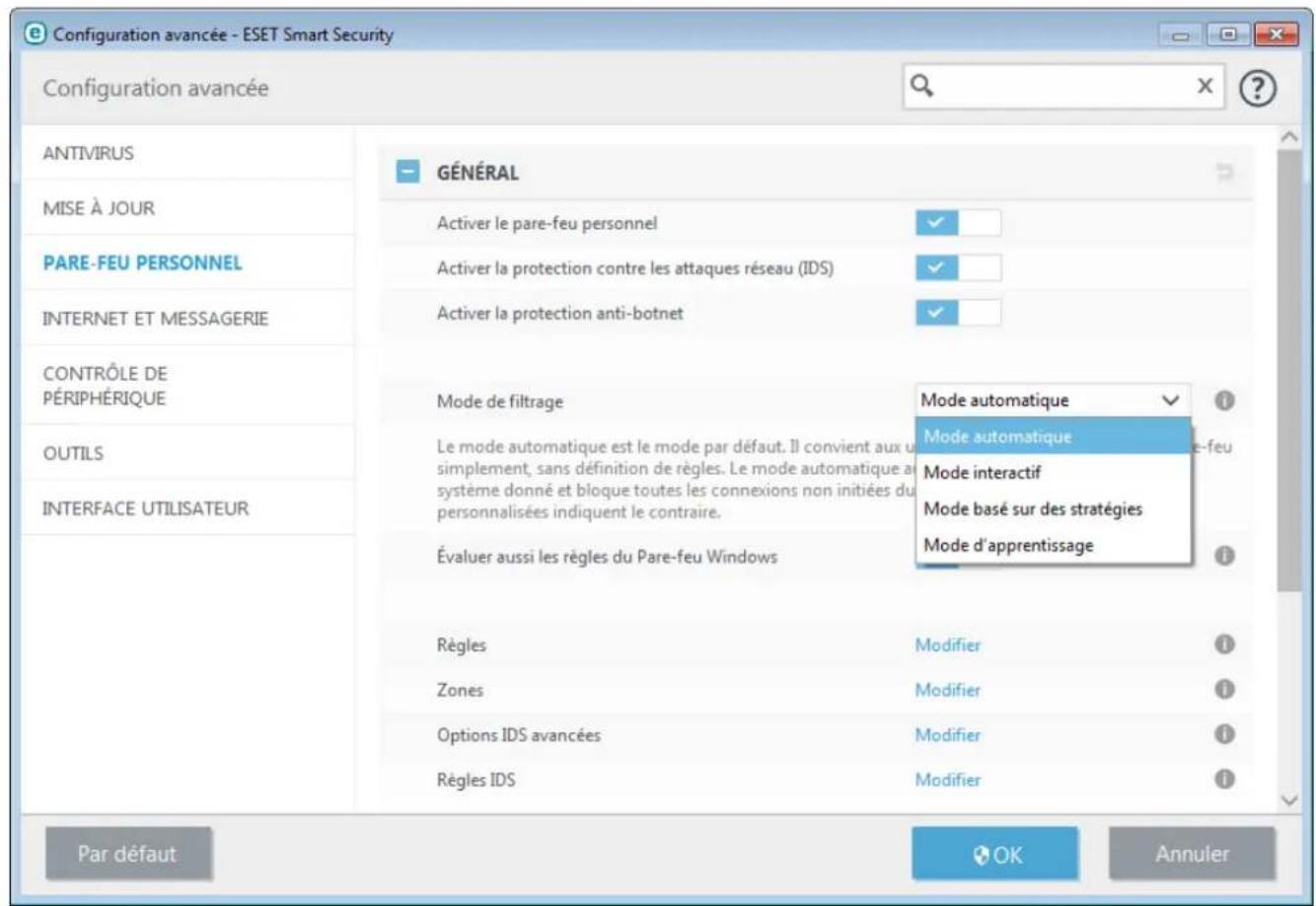

Sélectionnez ensuite un mode de filtrage pour le pare-feu personnel ESET. Quatre modes de filtrage sont disponibles pour le pare-feu personnel d'ESET Smart Security. Le comportement du pare-feu change en fonction du mode sélectionné. Les modes de filtrage affectent également le niveau d'interaction de l'utilisateur.

Pour désactiver la première analyse après l'installation qui est normalement executée afin de détecter tout code malfaisant, découvert z la case en regard de Activer l'analyse après l'installation. Cliquez sur Installer dans la fenetre Pr et installer pour terminer l'installation.

2.3 Problèmes d'installation courants

Si des problèmes se produit pendant l'installation, consultez la liste des erreurs d'installation communes et des résolutions pour才知道 une solution à votre problème.

2.4 Activation du produit

Une fois l'installation terminée, vous âtes invite à activer le produit.

Plusieurs méthodes permettent d'activer le produit. Certains scénarios d'activation proposés dans la fenêtre d'activation peuvent varier en fonction du pays et du mode de distribution (CD/DVD, page Web ESET, etc.):

- Si vous disposez d'une version du produit vendue dans une boîte, activez votre produit à l'aide d'une clé de licence. Cette clé de licence se trouve généralement à l'intérieur ou au dos de l'emballage du produit. Vous devez entre la clé de licence exactement comme elle est indiquée. Clé de licence: chaine unique au format XXXX-XXXX-XXXX-XXXX-XXXX ou XXXX-XXXXXXX qui sert à identifier le propriétaire de la licence et à activer la licence.

- Si vous souhaitez évalué ESET Smart Security avant d'en faire l'acquisition, Sélectionnez Licence d'essai gratuite. Indiquez votre adresselectronique et le pays dans lequel vous résiduez pour activer ESET Smart Security pendant une période limitée. Notre licence de test sera envoyée à cette adresse. Les licences d'essai ne peuvent être activées qu'une seule fois par client.

- Si vous n'avez pas de licence et souhaitez en acheter une,clinque sur Acheter une licence.Cette opération vous redirigera vers le site Web de votre distributeur ESET local.

Selectionnez Activer ulterieurement si vous souhaitez évaluer rapidement notre produit avant de l'activer ou si vous souhaitez l'activer ulterieurement.

Vous pouvez activer votre copie de ESET Smart Security directement à partir du programme. Cliquez avec le bouton droit de la souris sur l'icone ESET Smart Security dans la barre système et selectionnez Activer le produit dans le menu du programme.

2.5 Saisie de la clé de licence

Le programme doit être mis à jour automatiquement pour assurer un fonctionnement optimal. Ce n'est possible que si la clé de licence correcte est saisie dans l'option Configuration de la mise à jour.

Si vous n'avez pas entrezVote clé de licence lors de l'installation, vous pouze le faire maintainant. Dans la fenetre principale, cliquez sur Aide et assistance puis sur Activater la licence. Saisissez ensuite dans la fenetre d'activation du produit les informations de la licence que vous avez reue avec votre produit de sécurité ESET.

Lors de la saisie de votre clé de licence, il est important de respecter scrupuleusement leur forme :

- Chaine unique au format XXXX-XXXX-XXXX-XXXX-XXXX qui sert à identifier le propriétaire de la licence et à activer la licence.

Il est recommandé de copier et de coller la clé de licence à partir du message d'enregistrement.

2.6 Mise à niveau vers une nouvelle version

Les nouvelles versions d'ESET Smart Security offrent des améliorations ou apportent des solutions aux problèmes que les mises à jour automatiques des modules ne peuvent pas résoudre. La mise à niveau vers une nouvelle version peut s'effectuer de différentes manières :

- Automatiquement, par l'intermédiaire d'une mise à jour du programme.

Les mises à niveau du programme sont distribuées à tous les utilisateurs et peuvent avoir un impact sur certaines configurations système. Elles sont par conséquent mises à disposition après de longues périodes de test afin que leur fonctionnement soit correct sur toutes les configurations système. Pour effectuer la mise à niveau vers une nouvelle version dés que celle-ci est disponible, utilisez l'une des méthodes ci-dessous. - Manuellement, en cliquant dans la fenêtre principale du programme sur Recherche des mises à jour dans la section Mettre à jour.

- Manuellement, en téléchargeant la nouvelle version et en l'installant sur l'installation précédente.

2.7 Première analyse après l'installation

Après l'installation d'ESET Smart Security, une analyse de l'ordinateur demarrera 20 minutes après une installation ou un redémarrage, afin de rechercher des programmes malveillants.

Vouss pouvez également lancer manuellement une analyse de l'ordinateur depuis la fenetre principale du programme, enclinuant sur Analyse de l'ordinateur > Analyse intelligente. Pour plus d'informations sur I'analyse de I'ordinateur, reportez-vous à la section Analyse de I'ordinateur.

3. Guide du début

Ce chapitre donne un premier aperçu d'ESET Smart Security et de ses paramètres de base.

3.1 Fenêtre principale de l'application

La fenêtre principale d'ESET Smart Security est divisée en deux sections principales. La fenêtre principale de droit affiche les informations correspondant à l'option sélectionnée dans le menu principal à gauche.

Voici une description des options disponibles dans le menu principal :

Accueil - Fournit des informations sur l'etat de protection d'ESET Smart Security.

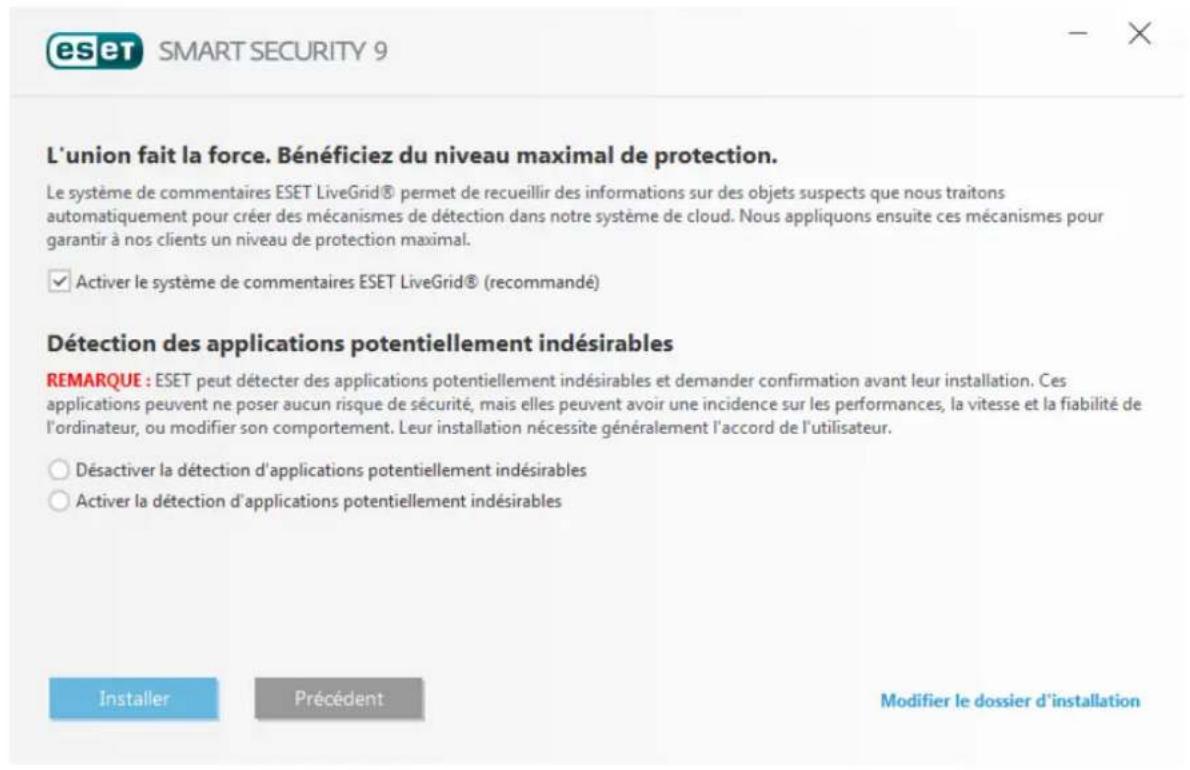

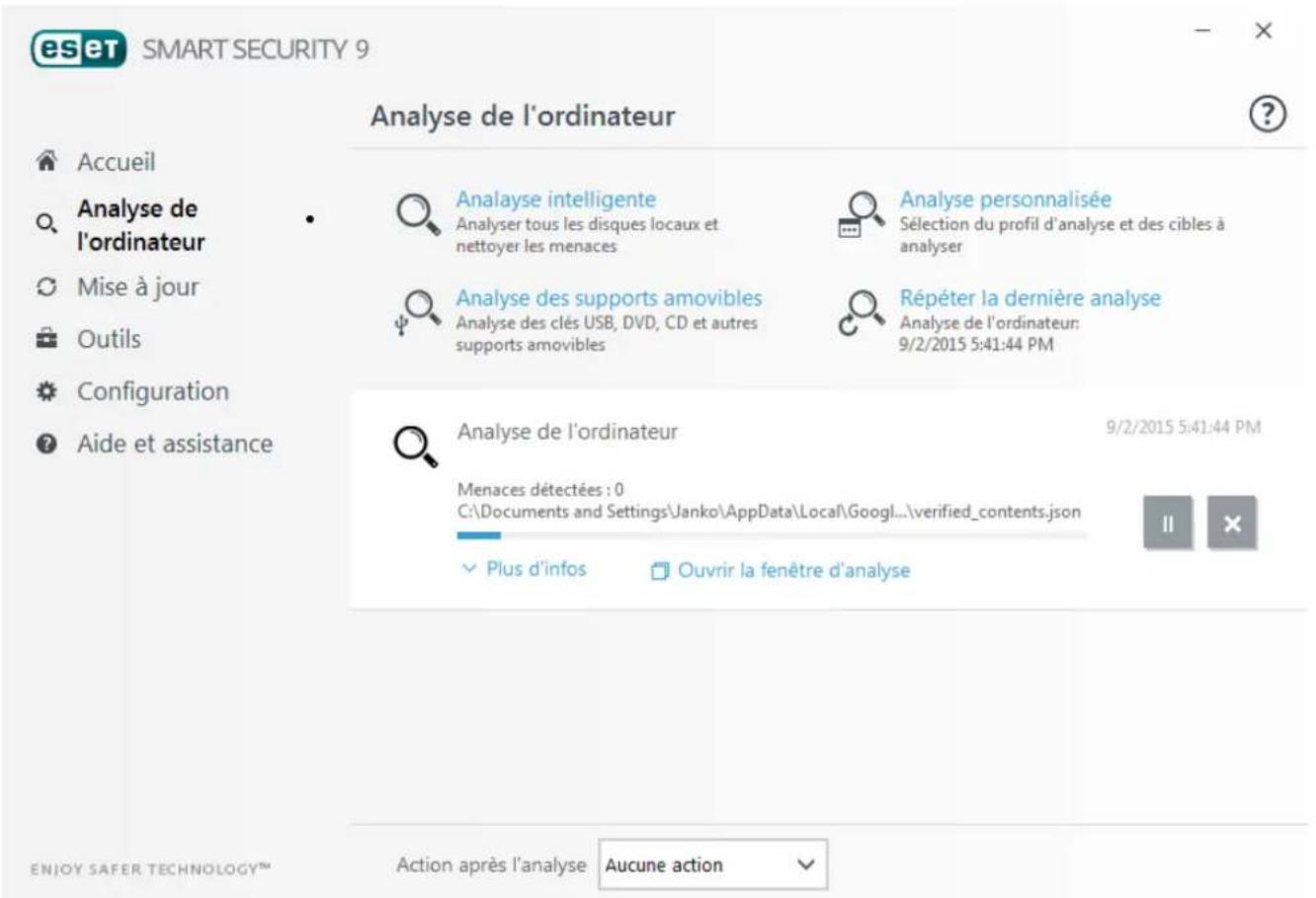

Analyse de l'ordinateur - Configurez et lancez une analyse de votre ordinateur, ou creez une analyse personnalise.

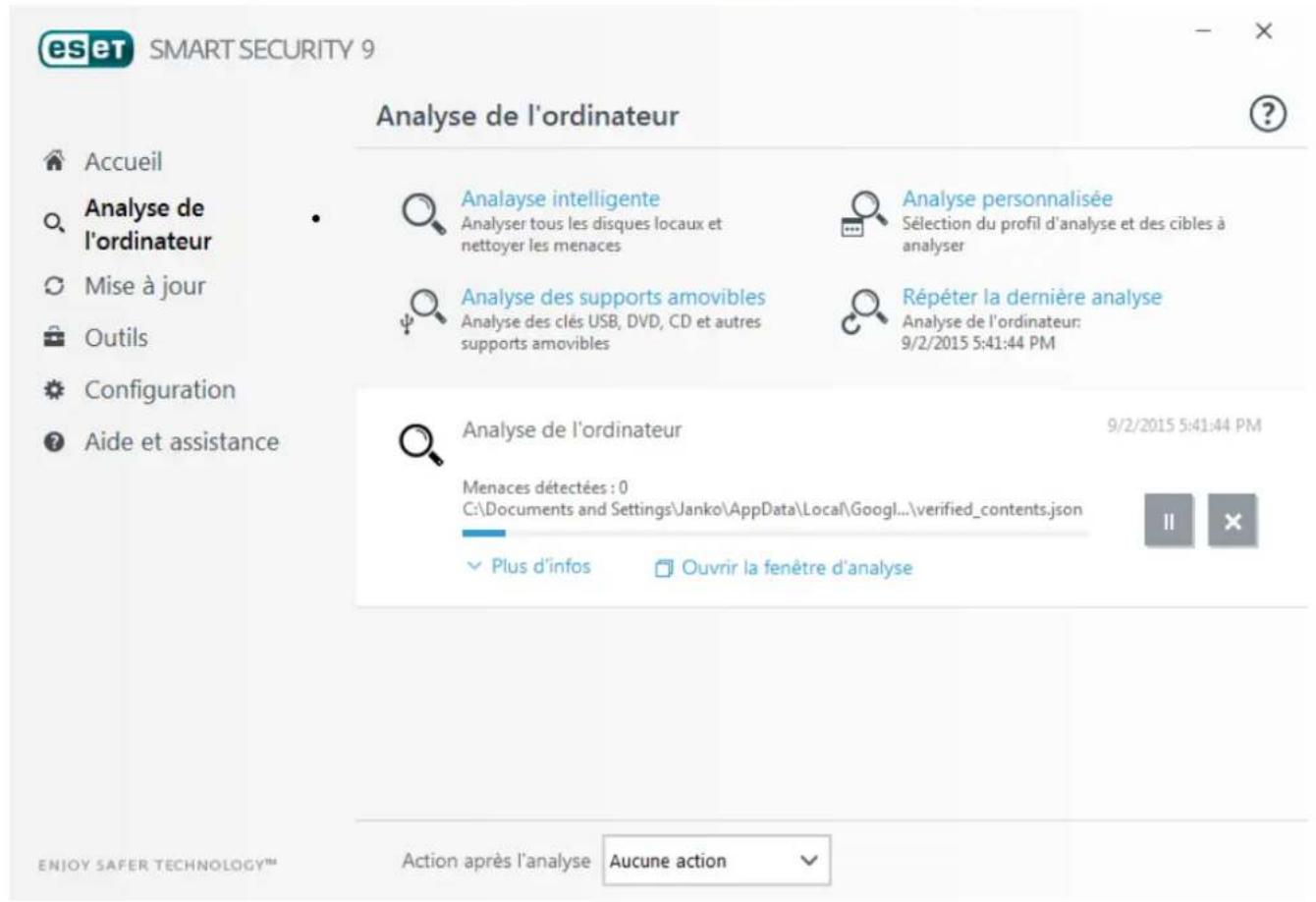

Mise à jour - Affiche des informations sur les mises à jour de la base des signatures de virus.

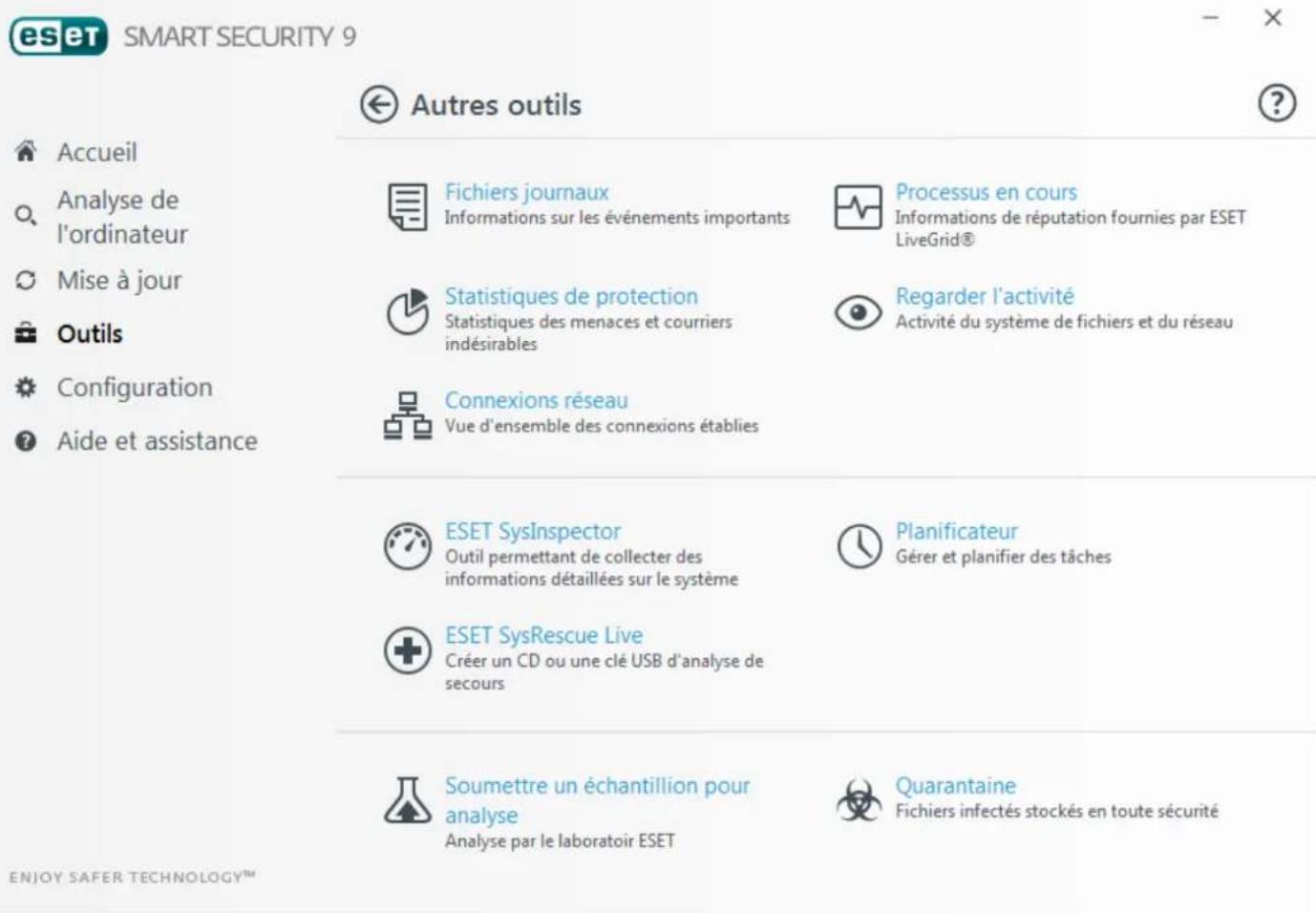

Outils - Permet d'acceder aux fichiers journaux, aux statistiques de protection, à la surveillance de l'activité, aux processus en cours, aux connexions réseau, au planificateur, à ESET SysInspector et à ESET SysRescue.

Configuration - Sélectionnez cette option pour régler le niveau de sécurité de votre ordinateur, d'Internet, de la protection réseau et des outils de sécurité.

Aide et assistance - Permet d'acceder aux fichiers d'aide, à la base de connaissances ESET, au site d'ESET et aux liens nécessaires à l'envoi d'une requête d'assistance.

La section Accueil contient des informations importantes sur le niveau de protection actuel de votre ordinateur. La fenetre d'etat affiche les fonctionnalités utilisées frequently dans ESET Smart Security. La date d'expiration du programme et les informations sur la première mise à jour figuret également ici.

L'icone verte et I'etat vert Protection maximale indiquent que la protection maximale est assurée.

Que faire lorsque le programme ne fonctionne pas correctement?

Si un module de protection actif fonctionne correctement, l'icone d'etat de la protection est verte. Une icone représentant un point d'exclamation rouge ou orange indique que la protection maximale n'est pas garantie. Des informations supplémentaires sur I'etat de protection de chaque module, ainsi que des suggestions de solution permettant de restaurer la protection complète, sont affichées dans l'Accueil. Pour changer I'etat des différents modules, cliquez sur Configuration, puis sur le module souhaite.

eset

SMART SECURITY 9

Accueil 2

Analyse de l'ordinateur

Mise à jour

Outils

Configuration

Aide et assistance

Protection antihameconnage non fonctionnelle

Cette fonctionnalité n'est pas fonctionnelle, car d'autres modules requis du programme ne sont pas actifs.

Protection antivirus et antispyware interrompue

Cette fonctionnalité est interrompue et votre ordinateur n'est plus protégé contre certains types de menaces.

Cette situation est très dangereuse et la protection doit être immédiatement reactivée.

Activer la protection antivirus et antispyware

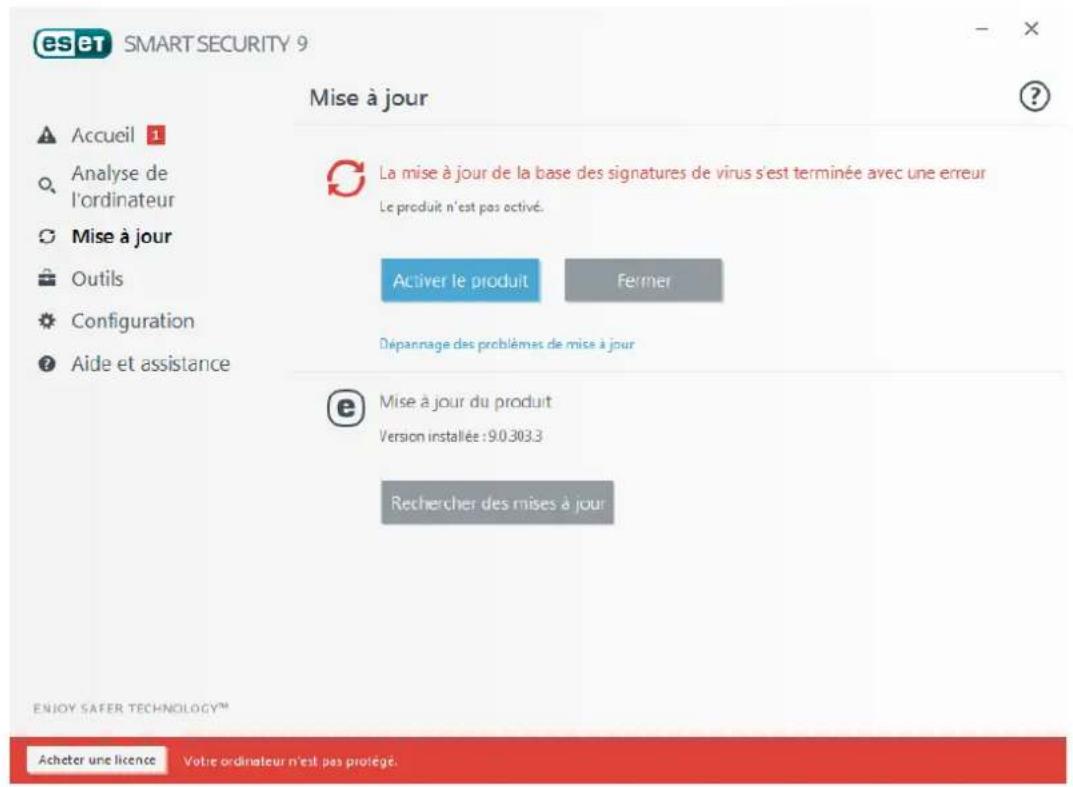

L'icone rouge et I'etat rouge « La protection maximale n'est pas assurée » signalent des problèmes critiques. Cetariat peutetre affichepour differentes raisons,par exemple:

- Produit non activé : vous pouvez activer ESET Smart Security depuis l'Accueil en cliquant sur Activier le produit ou sur Acheter maintainant sous l'état de la protection.

- La base des signatures de virus n'est plus à jour - Cette erreur apparait après plusieurs tentatives infructueuses de mise à jour de la base des signatures de virus. Nous vous conseillons de vérifier les paramétres de mise à jour. Cette erreur provient généralement de l'entrée incorrecte de données d'authentication ou de la configuration incorrecte des paramétres de connexion.

- Protection antivirus et antispyware désactivée : vous pouvez réactiver la protection antivirus et antispyware en cliquant sur Demarrer tous les modules de protection antivirus et antispyware.

- Pare-feu personnel ESET désacté - Ce problème est également signalé par une notification de sécurité à côte de l'élement Réseau de votre bureau. Vous pouvez reactiver la protection réseau en cliquant sur Activer le pare-feu.

- Licence arrivée à expiration - Cette information est indiquée par l'icone d'etat de protection qui devient rouge. Le programme ne peut plus effectuer de mise à jour après expiration de la licence. Suivez les instructions de la fenêtre d'alerte pour renewueler la licence.

L'icone orange indique une protection limitée. Par exemple, il peut s'agir d'un problème de mise à jour ou de l'imminence de l'expiration de votre licence.

Cetariatpeutetreaffichepourdifferenteresaions:

- Avertissement d'optimisation antivol : cet apparéil n'est pas optimisé pour ESET Antivol. Par exemple,aucun compte fantôme (fonction de sécurité qui se déclenché automatiquement lorsque vous signalez-vous apparéil comme manquant) n'est créé sur votre ordinateur. Vous pouvez creator un compte fantôme à l'aide de la fonctionnalité d'optimisation de l'interface Web d'EST Antivol.

Mode joueur activé : l'activation du mode joueur représenté un risque potentiel pour la sécurité. L'activation de cette fonctionnalité désactive toutes les fenêtres contextuelles et arrêté toutes les tâches planifiées. - Voiture licence va arrivere prochainement a expiration - Cette information est donnée par l'icone d'etat de protection qui affiche un point d'exclamation a cote de l'horloge du systeme. Apre s'expiration de vour licence, le programme ne peut plus se mise a jour et l'icone d'etat de la protection devient rouge.

Si vous ne parvenez pas à résoudre le problème à l'aide des solutions sugérées, cliquez sur Aide et assistance pour acceder aux fichiers d'aide ou pour effectuer des recherches dans la base de connaissances ESET. Si vous avez encore besoin d'aide, vous pouvez envoyer une demande d'assistance. Ce dernier répondra très rapidement à vos questions et vous permettra de trouver une solution.

3.2 Mises à jour

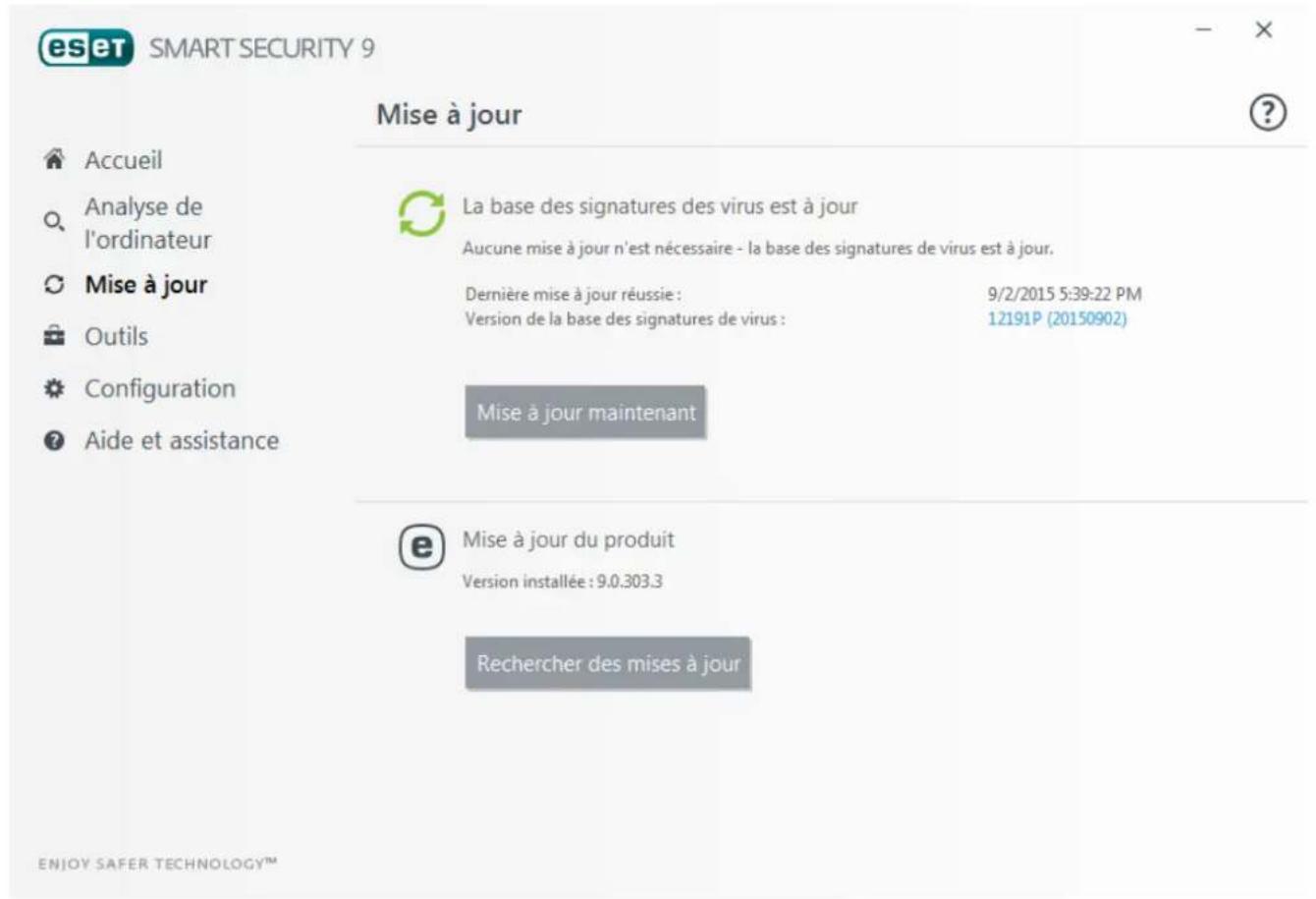

La mise à jour de la base des signatures de virus et celle des composants du programme sont des opérations importantes pour la protection de votre système contre les attaques des codes malveillants. Il convient donc d'apporter une grande attention à leur configuration et à leur fonctionnement. Dans le menu principal, cliquez sur Mise à jour, puis sur Mise à jour maintainant pour rechercher toute nouvelle mise à jour de la base des signatures de virus.

Si le nom d'utilisateur et le mot de passer n'ont pas ete entres lors de I'activation de ESET Smart Security, you ees invited to the indiquer a cette etape.

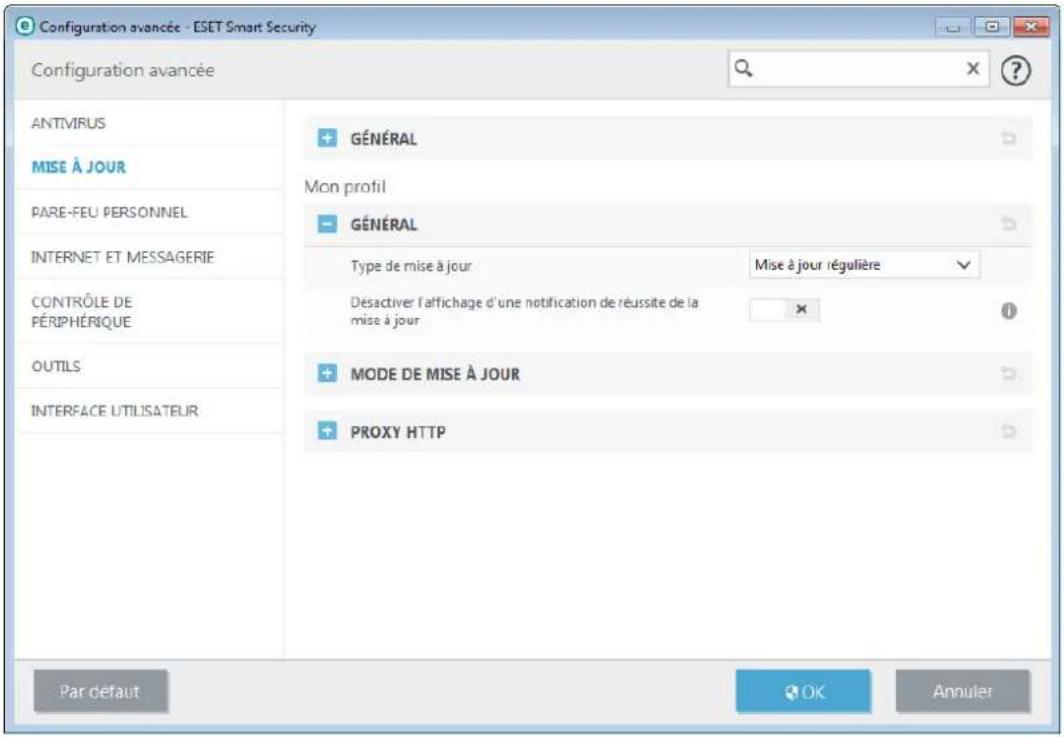

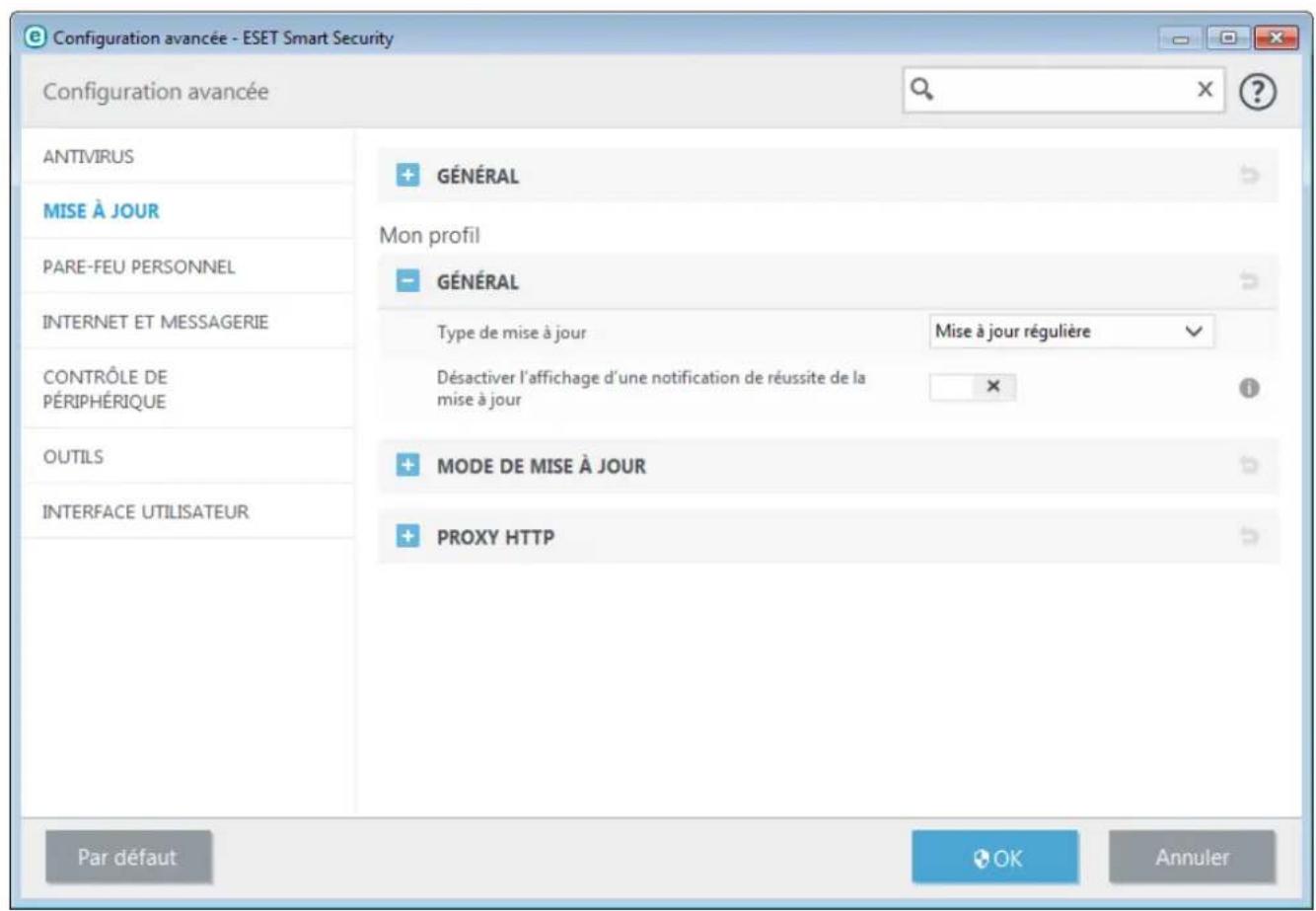

La fenêtre Configuration avancée (cliquez sur Configuration dans le menu principal et sur Configuration avancée, ou appuyez sur la touche F5 de votre clavier) comporte d'autres options de mise à jour. Pour configurer les options avancées de mise à jour telles que le mode de mise à jour, l'accès au serveur proxy et les connexions LAN, cliquez sur un onglet particulier de la fenêtre Mise à jour.

3.3 Configuration de la zone Fiable

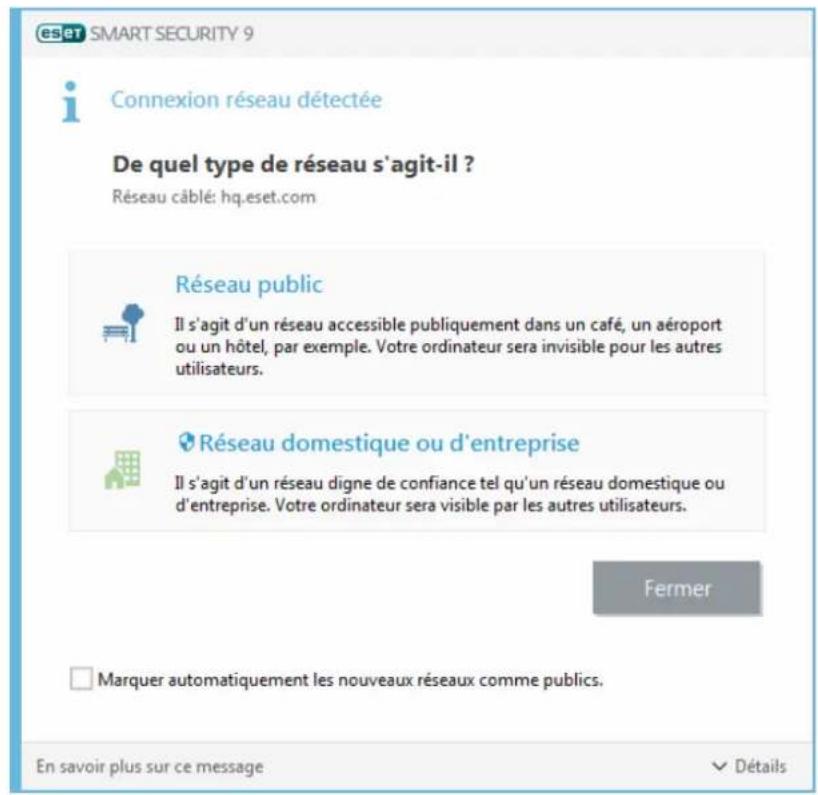

Des zones Fiables doivent être configurées pour que la protection de votre ordinateur dans un réseau soit activée. Vous pouvez autoriser d'autres utilisateurs à acceder à votre ordinateur en configurant les zones Fiables et en autorisant le partage. Cliquez sur Configuration > Protection réseau > Résaux connectés, puis sur le lien figurant en dessous du réseau connecté. La fenêtre qui apparait propose des options qui vous permettent de désirir le mode de protection souhaité de votre ordinateur sur le réseau.

La détction de la zone Fiable s'effectue après l'installation de ESET Smart Security etès que vous ordinateur se connect à un nouveau réseau. Il n'est donc généralement pas nécessaire de définir de zones Fiables. Par défaut, la détction d'une nouvelle zone déclenché l'affichage d'une boîte de dialogue vous demandant de définir le niveau de protection de cette zone.

Avertissement : une configuration incorrecte de la zone Fiable peut comprometer la sécurité de votre ordinateur.

REMARQUE: par défaut, les postes de travail d'une zone Fiable sont autorisés à acceder aux fichiers et imprimantes partages, disposant de la communication RPC entrante activée et peuvent bénéficier du partage de bureau à distance.

Pour obtenir plus d'informations sur cette fonctionnalité, veuillez consulter l'article de la base de connaissances ESET suivant :

Nouvelle connexion réseau détectée dans ESET Smart Security

3.4 Antivol

Pour protéger votre ordinateur en cas de perte ou de vol, Sélectionnéz l'une des options suivantes pour enregistrer votre ordinateur à l'aide d'ESET Antivol.

- ÀpRES l'avoir activé, cliquez sur Activer Antivol afin d'activer les fonctions ESET Antivol pour l'ordinateur que vous venez d'enregistrer.

- Si vous VOYZ le message ESET Antivol est disponible dans le volet Accueil de ESET Smart Security, songez à activer cette fonction pour votre ordinateur. Cliquez sur Activer ESET Antivol pour enregistrer libre ordinateur avec ESET Antivol.

- Dans la fenêtre principale du programme, cliquez sur Configuration > Outils de sécurité. Cliquez sur à cote de ESET Antivol et suivez les instructions de la fenêtre contextuelle.

REMARQUE : ESET Antivol ne s'exécute pas sur Microsoft Windows Home Server.

Pour plus d'instructions concernant l'association de I'ordinateur a ESET Antivol, voir Comment ajouter un périphérique.

3.5 Outils du contrôle parental

Si vous avez activité le contrôle parental dans ESET Smart Security, il vous faut encore le configurer pour les comptes utilisateur voulus pour que tout fonctionne correctement.

Lorsque le Contrôle parental est actif et que les comptes utiliser n'ont pas ete configurés, le message Le contrôle parental n'est pas configuré s'affiche dans le volet Accueil de la fenetre principale de l'application. Cliquez sur Definir des regles maintainant et reportez-vous au chapitre Contrôle parental pour la procedure a suivre pour creer des restrictions specifiques permettant de proteger vos enfants des contenus pouvant etre choquants.

4. Utilisation d'ESET Smart Security

Les options de configuration ESET Smart Security permettent de regler les niveaux de protection de votre ordinateur et du réseau.

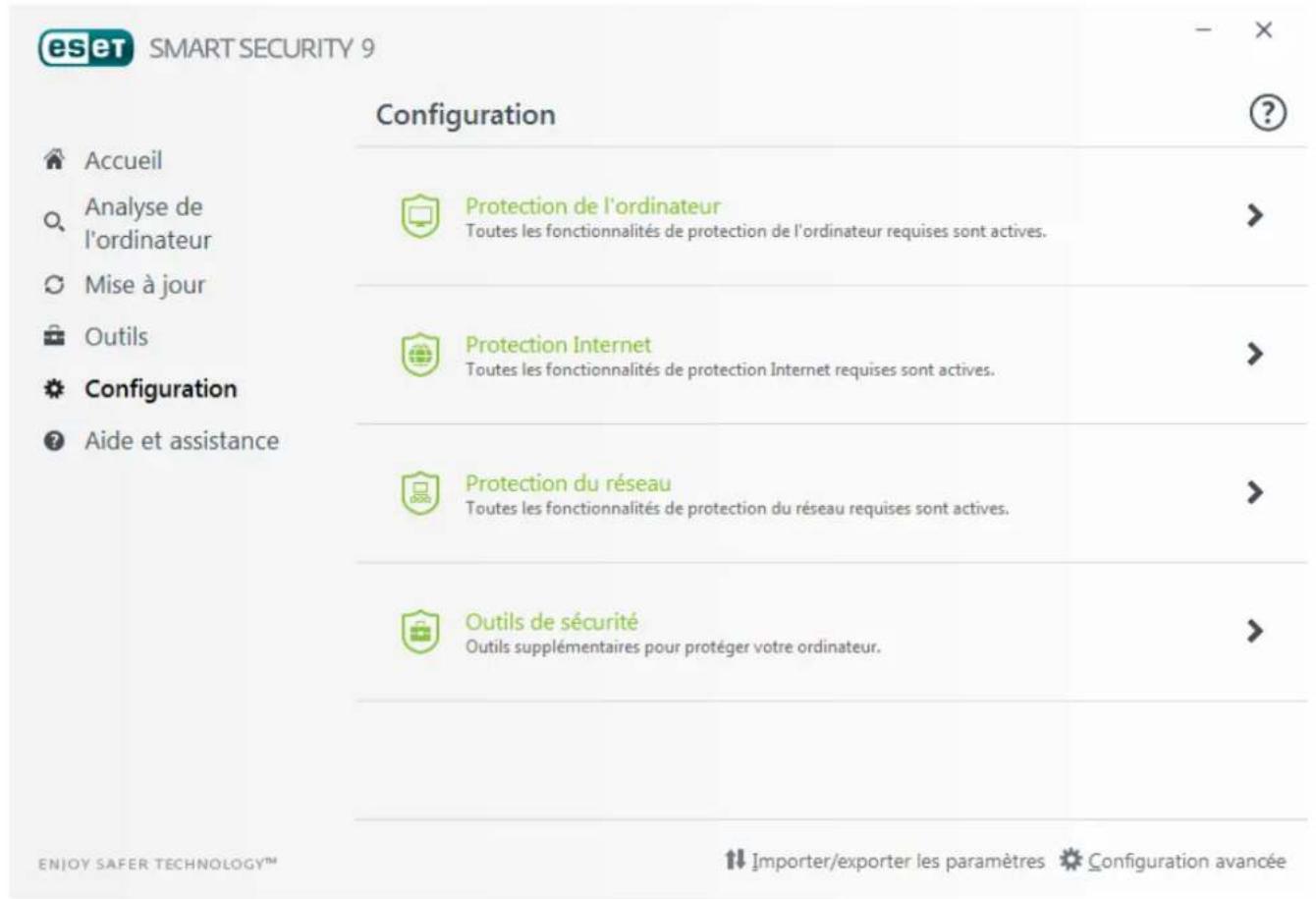

Le menu Configuration se divise en différentes sections :

Protection de l'ordinateur

Protection Internet

Protection du réseau

Outils de sécurité

Cliquez sur un composant pour regler les parametes avances du module de protection correspondant.

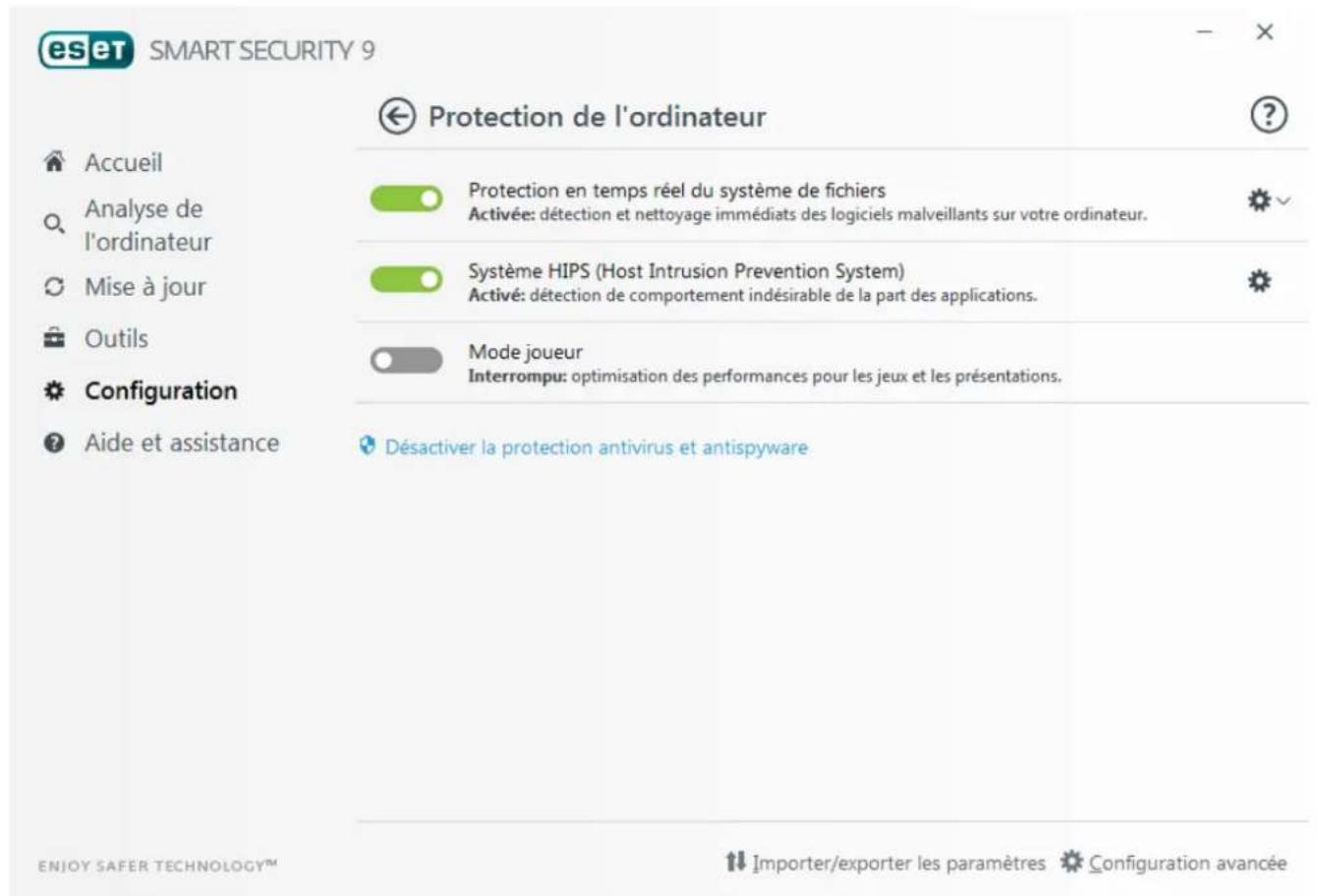

La configuration de la protection de l'ordinateur permet d'activer ou de désactiver les composants suivants :

- Protection en temps réel du système de fichiers - Tous les fichiers ouverts, créés ou exécutés sur l'ordinateur sont analysés pour y rechercher la présence eventuelle de code malveillant.

- HIPS - Le système HIPS surveille les événements dans le système d'exploitation et réagit en fonction d'un ensemble de règles personalisées.

Mode joueur: active ou déactive le mode joueur. Vous receivez un message d'advertisement (risque potentiel de sécurité) et la fenêtre principale devient orange lorsque le mode joueur est activé.

La configuration de la protection Internet permet d'activer ou de désactiver les composants suivants :

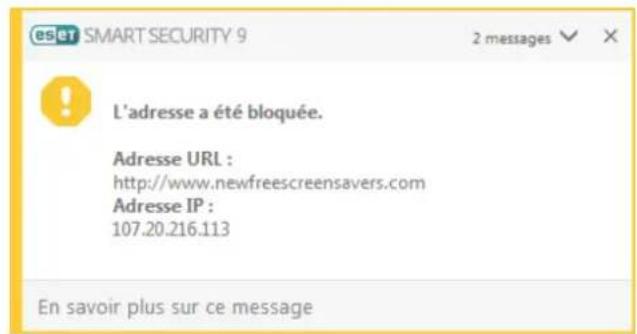

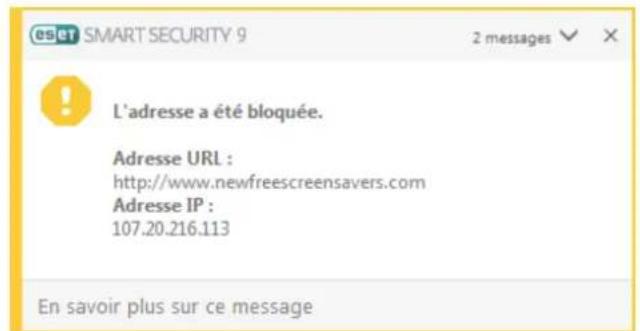

Protection de l'accès Web - Si cette option est activée, tout le traffic HTTP ou HTTPS est analysé afin d'y rechercher des codes malveillants.

Protection du client de messagerie controle les communications reues via les protocoles POP3 et IMAP.

Protection antispam - La protection antispam recourt à deux méthodes pour détecter les messages non sollicités.

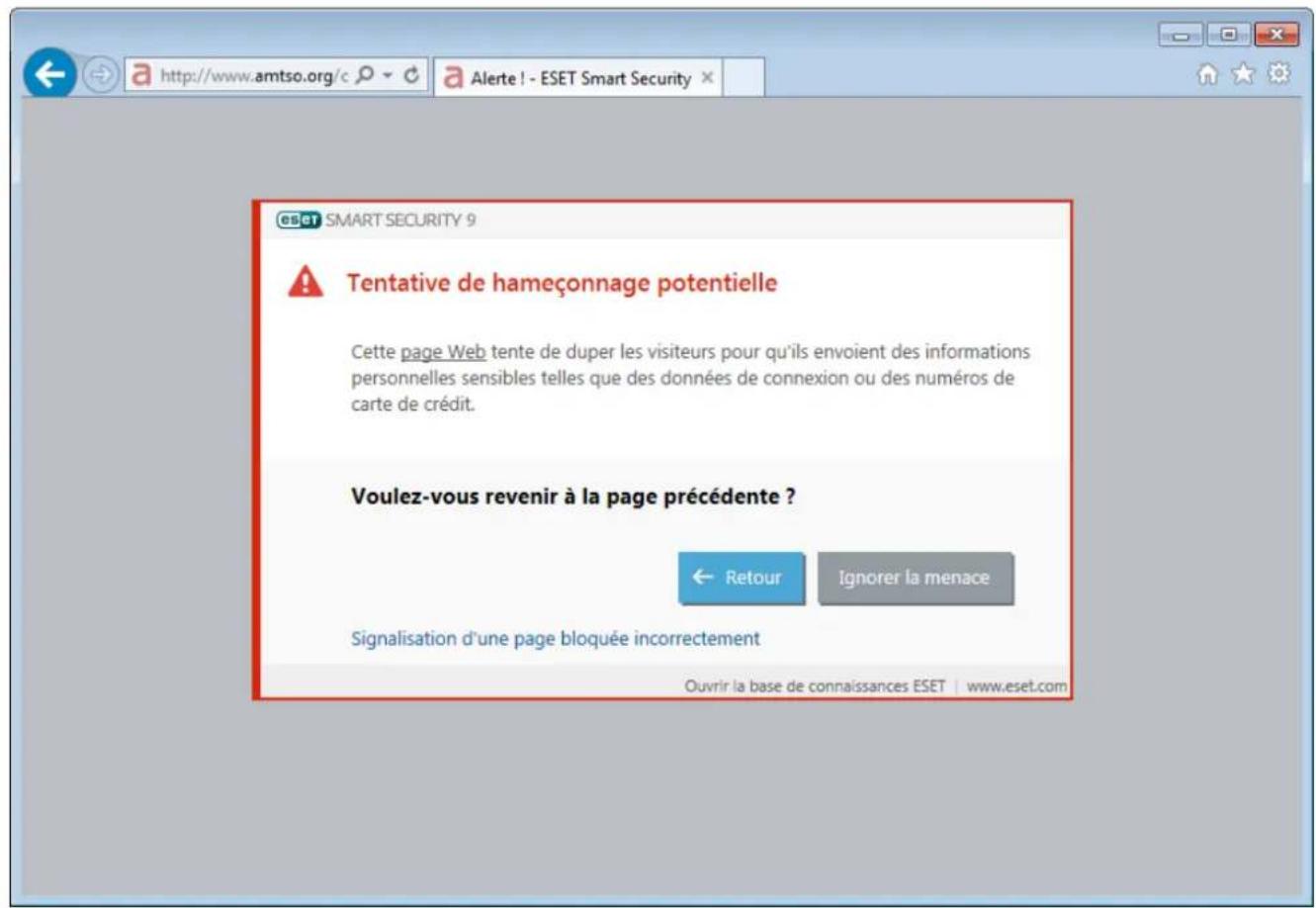

- Protection antihameconnage : filtr les sites Web soupconnés de distribuer du contenu visant à manipuler les utilisateurs en vue de leur faire envoyer des informations confidentielles.

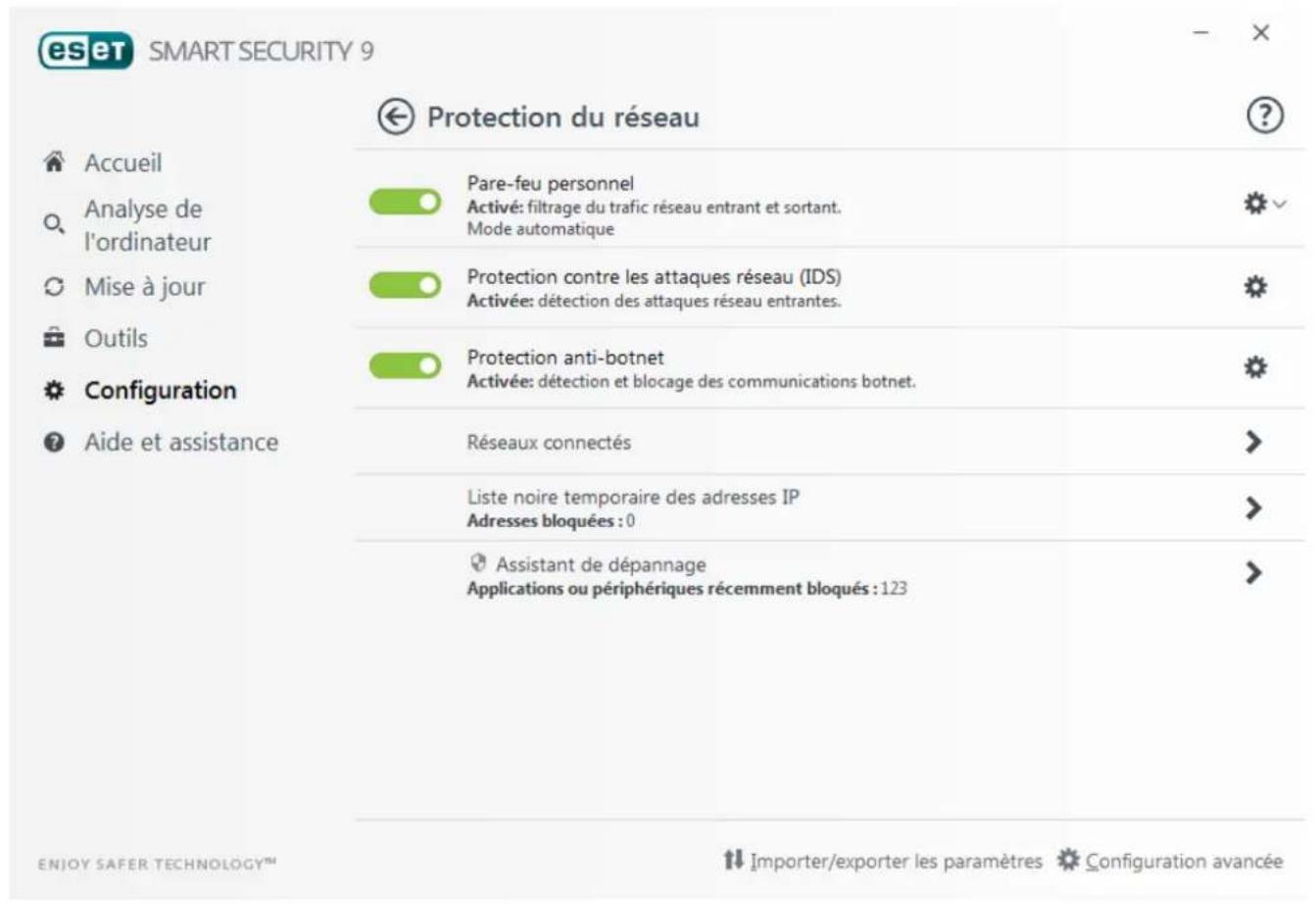

La section Protection reseau permect d'activer ou de desactiver le pare-feu personnel, la protection contre les attaques reseau (IDS) et la protection anti-botnet.

La configuration des outils de sécurité vous permet d'ajuster les modules suivants :

Protection des transactions bancaires

- Contrôle parental

Antivol

Le contrôle parental permet de bloquer les pages Web dont le contenu peut être choquant. En outre, les parents peuvent interdire l'accès à plus de 40 catégories de sites Web prédéfinies et à plus de 140 sous-catégories.

Pour reactiver un composant de sécurité désactivé, cliquez sur pour qu'une coche verte apparaisse.

REMARQUE : lorsque vous désactivez la protection à l'aide de cette méthode, tous les modules de protection désactivés sont activés au redémarrage de l'ordinateur.

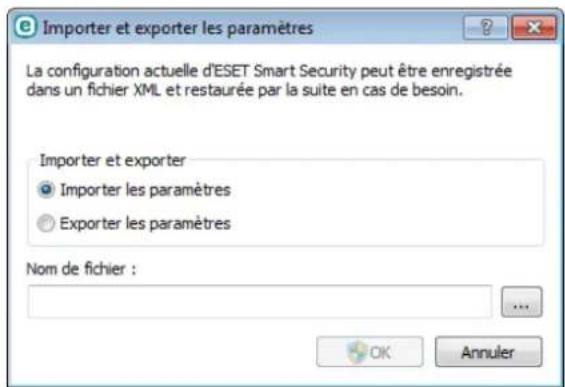

D'autres options sont disponibles au bas de la fenêtre de configuration. Utilisez le lien Configuration avancée pour configurer d'autres paramètres détaillés pour chaque module. Pour charger les paramètres de configuration à l'aide d'un fjichier de configuration .xml ou pour enregistrer les paramètres de configuration actuels dans un fjichier de configuration, utilisez l'option Importer/exporter les paramètres.

4.1 Protection de l'ordinateur

Cliquez sur Protection de l'ordinateur pour voir une presentation de tous les modules de protection. Pour désactiver temporairement des modules, cliquez sur . Notez que cela pourrait abaiser le niveau de protection de l'ordinateur. Cliquez sur à côté d'un module de protection pour acceder aux paramètres avancés de ce module.

Cliquez sur > Modifier les exclusions en regard de Protection en temps reel du système de fichiers pour ouvrir la fenetre de configuration Exclusion qui permet d'exclure des fichiers et des dossiers de l'analyse.

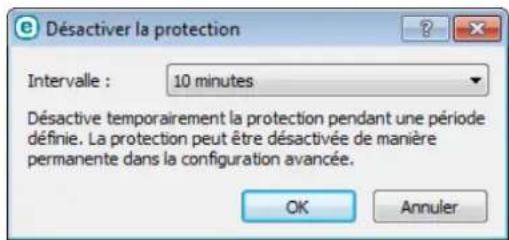

Interrompè la protection antivirus et antispyware jusqu'au redémarrage - Désactive tous les modules de protection antivirus et antispyware. Lorsque vous désacteze la protection, une fenêtre s'ouvre dans laquelle vous pouvez déterminer la durée pendant laquelle la protection est désactivée en selectionnant une valeur dans le menu déroulant Intervalle. Cliquez sur OK pour confirmer.

4.1.1 Antivirus

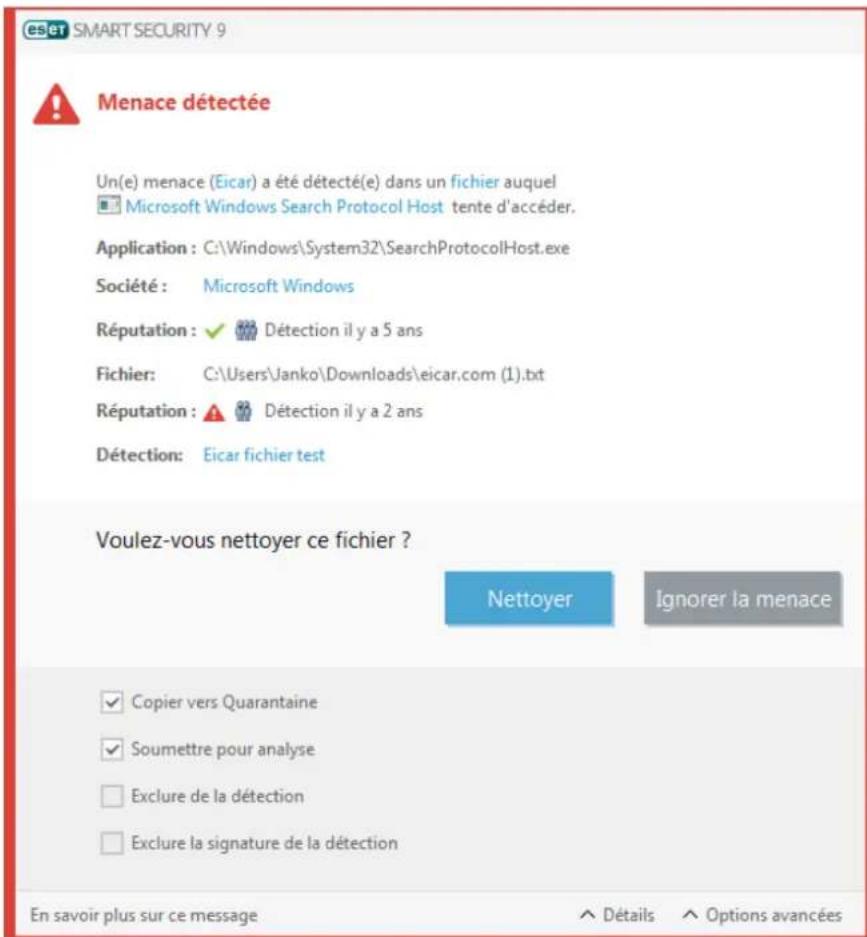

La protection antivirus vous prémunit des attaques contre le système en contrôle les échanges de fichiers et de courrier, ainsi que les communications Internet. Si une menace importante du code malveillant est détectée, le module antivirus peut l'éliminer en la bloquant dans un premier temps, puis en nettoyant, en supprimant ou enuttant en quarantine l'objet infecté.

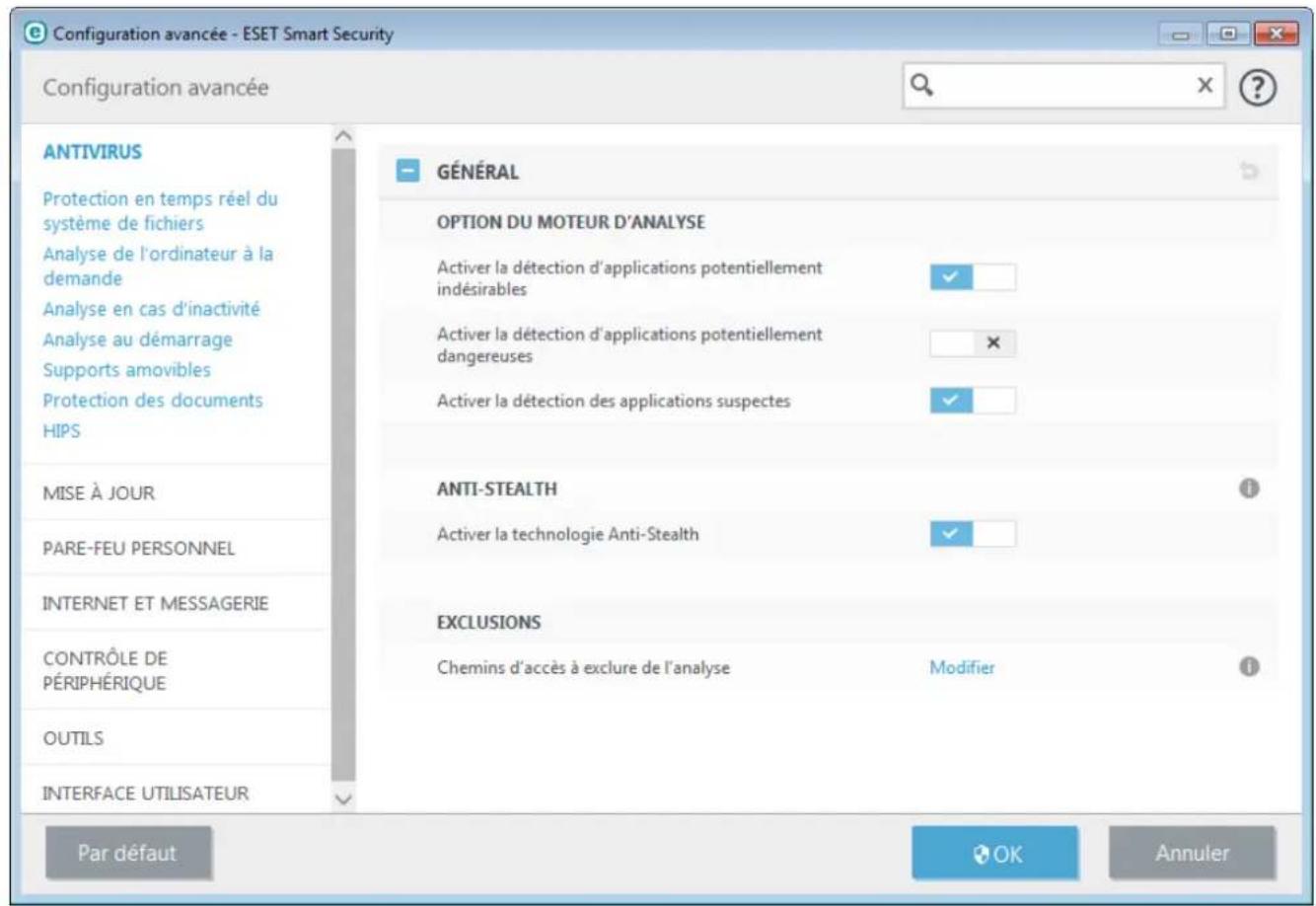

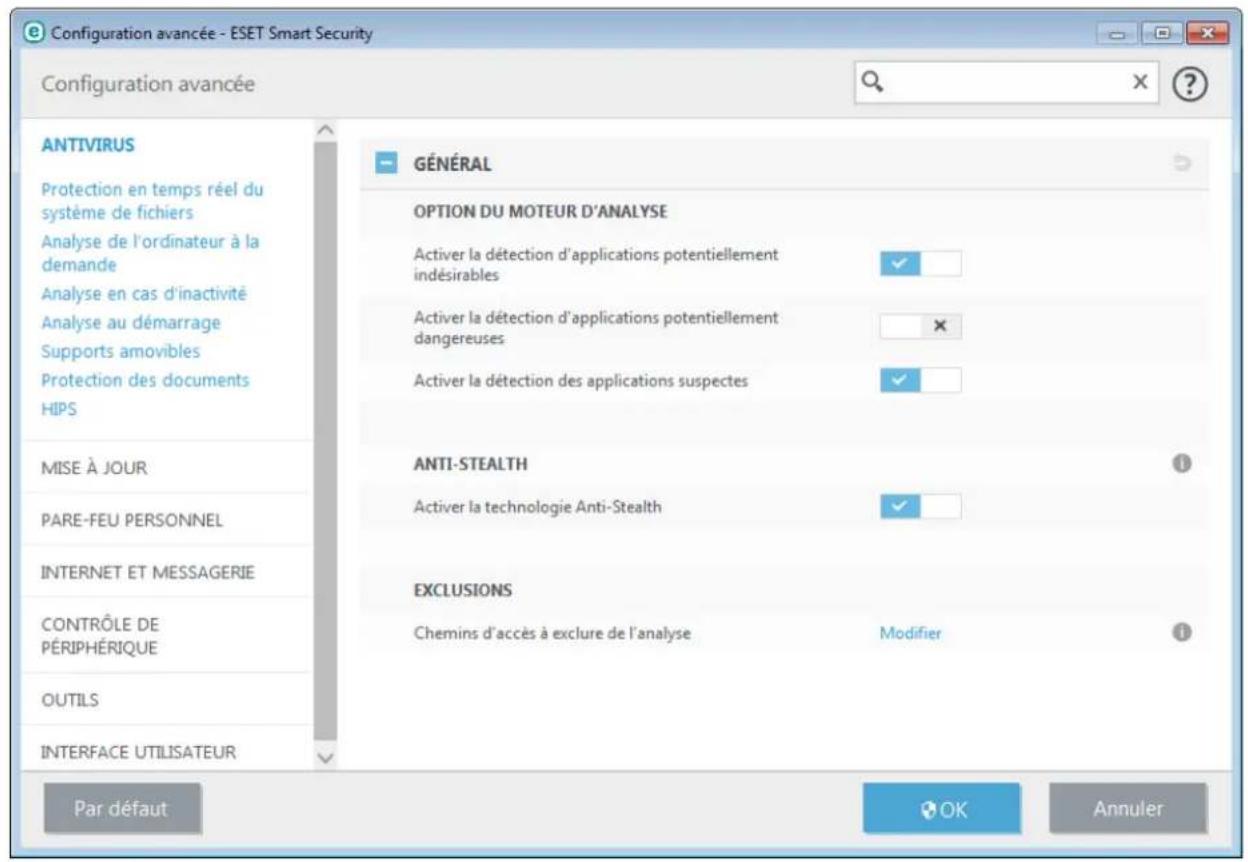

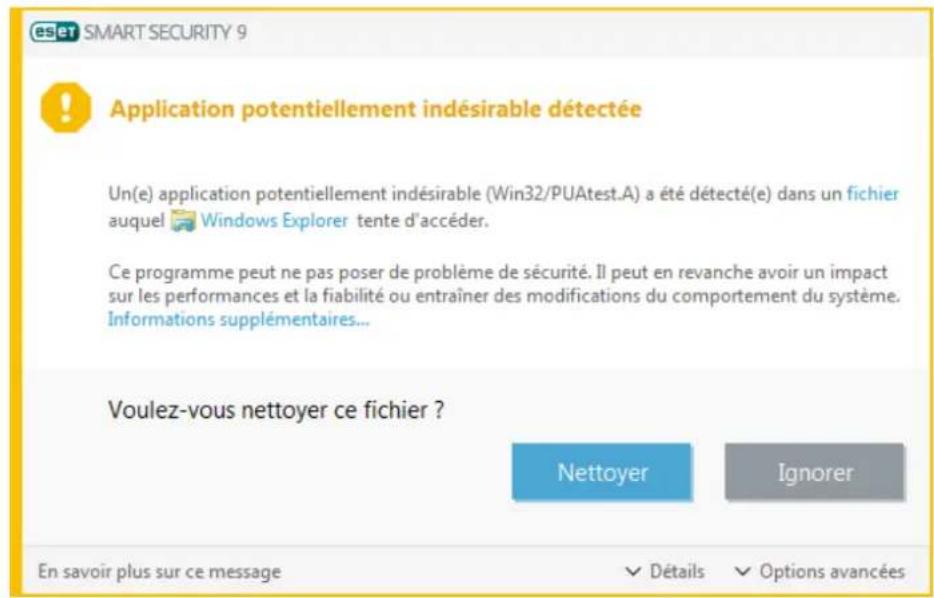

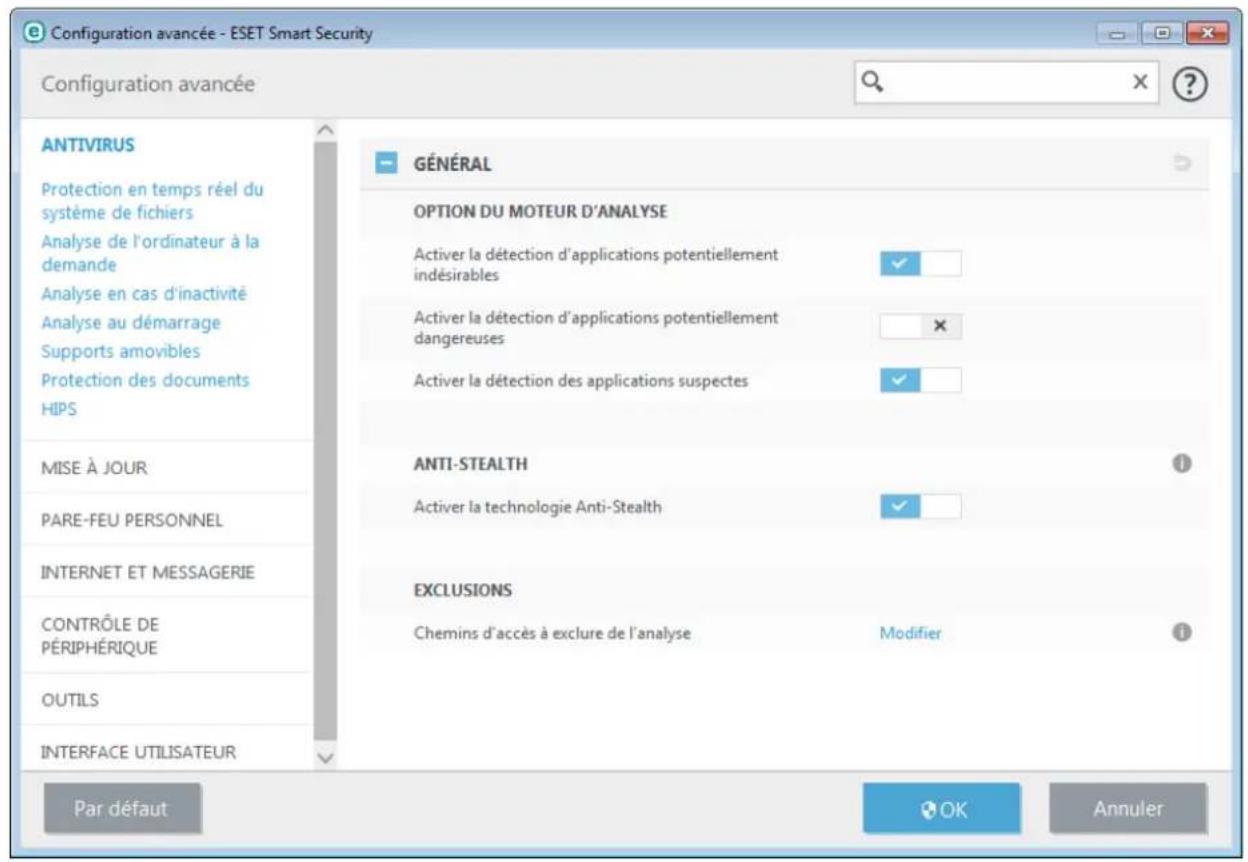

Les options de l'analyseur pour tous les modules de protection (par exemple, protection en temps réel du système de fichiers, protection de l'accès Web, etc.) vous permettent d'activer ou de désactiver la détction des éléments suivants :

- Les applications potentiellement indésirables ne sont pas nécessairement malveillantes, mais elles sont susceptibles d'affector les performances de votre ordinateur. Pour en savoir plus sur ces types d'applications, consultez le glossaire.

- Les applications potentiellement dangereuses sont des logiciels commerciaux légitimes susceptibles d'être utilisés à des fins malveillantes. Cette catégorie comprend les programmes d'accès à distance, les applications de décodage des mots de passer ou les keyloggers (programmes qui enregistrrent chaque frappe au clavier de l'utilisateur). Cette option est désactivée par défaut. Pour en savoir plus sur ces types d'applications, consultez le glossaire.

- Les applications suspectes complrennent des programmes compressés par des compresseurs ou par des programmes de protection. Ces types de protections sont souvent exploités par des créateurs de logiciels malveillants pour contourner leur détention.

La technologie Anti-Stealth est un système sophistique assurant la détction de programmes dangereux tels que les rootkits, qui sont à même de se cacher du système d'exploitation. Il est impossible de les détecter à l'aide de techniques de test ordinaires.

Les exclusions permettent d'exclure des fichiers et dossiers de l'analyse. Pour que la détction des menaces s'appliquent bien à tous les objets, il est recommandé de neisser des exclusions que lorsque cela s'avere absolument nécessaire. Certaines situations justifient l'exclusion d'un objet. Par exemple, lorsque les entrées de

bases de données volumineuses risquent de ralentir l'ordinateur pendant l'analyse ou lorsqu'il peut y avoir conflit entre le logiciel et l'analyse. Pour exclure un objet de l'analyse, reportez-vous à la section Exclusions.

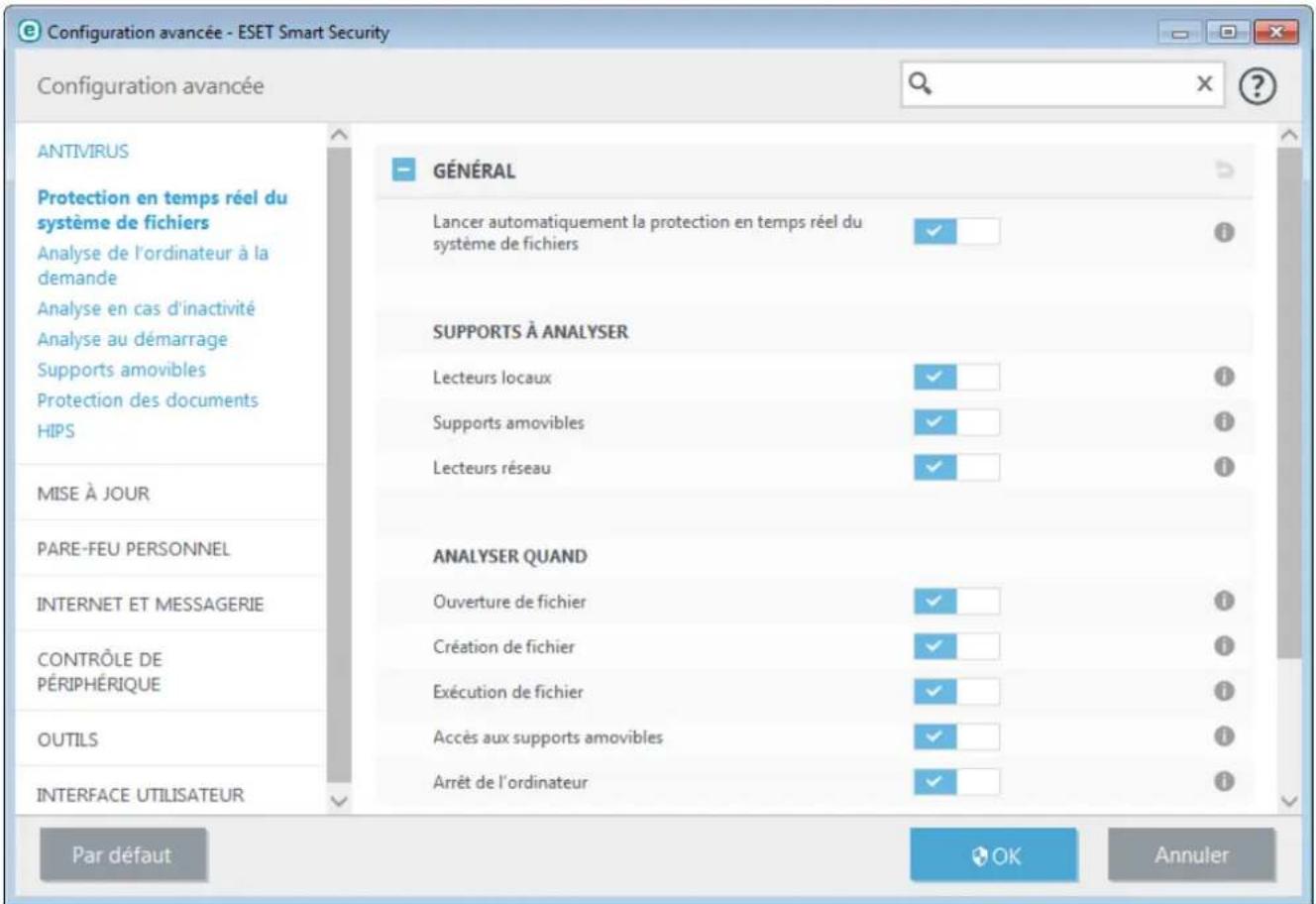

4.1.1.1 Protection en temps réel du système de fichiers

La protection en temps réel du système de fichiers contrôle tous les événements liés à l'antivirus dans le système. Lorsque ces fichiers sont ouverts, créés ou executés sur l'ordinateur, elle les analyse pour y rechercher la présence eventuelle de code malveillant. La protection en temps réel du système de fichiers est lancée au démarrage du système.

Par défaut, la protection en temps réel du système de fichiers est lancée au démarrage du système et assure une analyse ininterrompue. Dans certains cas particuliers (par exemple, en cas de conflit avec un autre scanner en temps réel), la protection en temps réel peut être désactivée en déslectionnant Demarrer automatiquement la protection en temps réel du système de fichiers sous Protection en temps réel du système de fichiers > Général dans Configuration avancée.

Supports à analyser

Par défaut, tous les types de supports font l'objet de recherches de menaces potentielles :

Disques locaux - Contrôle tous les disques durs système.

Supports amovibles - Contrôle les CD/DVD, les peripériques de stockage USB, les péripériques Bluetooth, etc.

Disques réseau - Analyse tous les lecteurs mappés.

Il est recommendé d'utiliser les paramétres par défaut et de ne les modifier que dans des cas spécifique, par exemple lorsque l'analyse de certains supports ralentit de manière significative les transferts de données.

Analyser quand

Par défaut, tous les fichiers sont analysés lors de leur ouverture, creation ou exécution. Il est recommandé de conserver ces paramétres par défaut, car ils offrent le niveau maximal de protection en temps réel pour votre ordinateur :

- Ouverture de fichier - Active/désactive l'analyse lorsqu'des fichiers sont ouverts.

- Création de fichier - Active/désactive l'analyse lorsques des fichiers sont créés.

- Exécution de fichier - Active/désactive l'analyse lorsque des fichiers sont exécutés.

- Accès aux supports amovibles : active ou déactive l'analyse déclenchée par l'accès à des supports amovibles spécifiques disposant d'espace de stockage.

- Arrêt de l'ordinaire - Active/désactive l'analyse déclenchée par l'arrêt de l'ordinaire.

La protection en temps réel du système de fichiers vérifie tous les types de supports. Elle est déclenchée par différents événements système, tels que l'accès à un:fichier. Gréace aux méthodes de détction de la technologie ThreatSense (décrites dans la section Configuration des paramétres du moteur ThreatSense), la protection du système de fichiers en temps réel peut être configurée pourTRAiter différemment les nouveaux fichiers et les fichiers existants. Par exemple, vous pouvez configurer la protection en temps réel du système de fichiers pour surveiller plus étroitement les nouveaux fichiers.

Pour garantir un impact minimal de la protection en temps réel sur le système, les fichiers doivent analysers ne sont pas analysés plusieurs fois (sauf s'ils ont été modifiés). Les fichiers sont immédiatement réanalysés après chaque mise à jour de la base des signatures de virus. Ce comportement est contrôle à l'aide de l'optimisation intelligente. Si l'optimisation intelligente est désactivée, tous les fichiers sont analyses à chaque accès. Pour modifier ce paramètre, appuyez sur F5 pour ouvrir la configuration avancée, puis développerz Antivirus > Protection en temps réel du système de fichiers. Cliquez ensuite sur Paramètre ThreatSense > Autre, puis selectionnez ou déslectionnez Activer l'optimisation intelligente.

4.1.1.1.1 Autres paramètres ThreatSense

Autres paramètres ThreatSense pour les fichiers nouveaux et les fichiers modifiés

La probabilité d'infection de fichiers nouveaux ou modifiés est comparativement supérieure à celles de fichiers existants. Pour cette raison, le programme vérifie ces fichiers avec d'autres paramétres d'analyse ESET Smart Security utilise l'heuristique avancée qui détecte les nouvelles menaces avant la mise à disposition de la mise à jour de la base des signatures de virus avec les méthodes d'analyse basées sur les signatures. Outre les nouveaux fichiers, l'analyse porte également sur les archives auto-extractibles (.sfx) et les fichiers exécutables compressés (en interne). Par défaut, les archives sont analysées jusqu'àu dixieme niveau d'imbrication et sont contrôleés independamment de leur taille réelle. Pour modifier les paramétres d'analyse d'archive, désactivez Paramétres d'analyse d'archive par défaut.

Autres paramètres ThreatSense pour les fichiers executés

Heuristique avancée à l'exécution du fichier - Par défaut, l'heuristique avancée est utilisé lorsque des fichiers sont exécutés. Lorsque ce paramètre est activé, il est fortement recommandé de conserver les options Optimisation intelligente et ESET LiveGrid® activées pour limiter l'impact sur les performances système.

Heuristique avancée lors de l'exécution de fichiers à partir de supports amovibles - L'heuristique avancée émule le code dans un environnement virtuel et évalue son comportement avant qu'il ne soit autorisé à s'exécuter à partir d'un support amovible.

4.1.1.1.2 Niveau de nettoyage

La protection en temps réel comporte trois niveaux de nettoyage (pour y acceder, cliquez sur Configuration des paramètres du moteur ThreatSense dans la section Protection en temps réel du système de fichiers, puis cliquez sur Nettoyage).

Pas de nettoyage - Les fichiers infectés ne sont pas nettoyés automatiquement. Le programme affiche alors une fenêtre d'ajretissement et laisse l'utilisateur besoin une action. Ce niveau est conçu pour les utilisateurs expériements qui connaissent les actions à entreprises en cas d'infiltration.

Nettoyage standard - Le programme tente de nettoyer ou de supprimer automatiquement tout fichier sur la base d'une action prédéfinie (dépendant du type d'infiltration). La détction et la suppression d'un fichier infecté sont signalées par une notification affichée dans l'angle inférieur droit de l'écran. S'il n'est pas possible de seLECTIONner automatiquement l'action correcte, le programme propose plusieurs actions de suivi. C'est le cas également si une action prédéfinie ne peut pas être menée à bien.

Nettoyage strict - Le programme nettoie ou supprime tous les fichiers infectés. Les seules exceptions sont les fichiers système. S'il n'est pas possible de les nettoyer, l'utilisateur est invite à selectionner une action dans une fenêtre d'advertisement.

Avertissement: si une archive contient un ou plusieurs fichiers infectés, elle peut être traitée de deux façon différentes. En mode standard (Nettoyage standard), toute l'archive est supprimée si tous ses fichiers sont infectés. En mode de nettoyage strict, l'archive est supprimée si elle contient au moins un fichier infecté, quel que soit l'état des autres fichiers qu'elle contient.

4.1.1.1.3 Quand faut-il modifier la configuration de la protection en temps reel

La protection en temps réel est le composant essentiel de la sécurisation du système. Procedez toujours avec prudence lors de la modification des paramètres de ce module. Il est recommendé de ne modifier les paramètres que dans des cas très précis.

Après l'installation d'ESET Smart Security, tous les paramètres sont optimisés pour garantir le niveau maximum de système de sécurité aux utilisateurs. Pour rétablier les paramètres par défaut, cliquez sur en regard de chaque onglet dans la fenêtre (Configuration avancée > Antivirus > Protection du système de fichiers en temps réel).

4.1.1.1.4 Vérification de la protection en temps réel

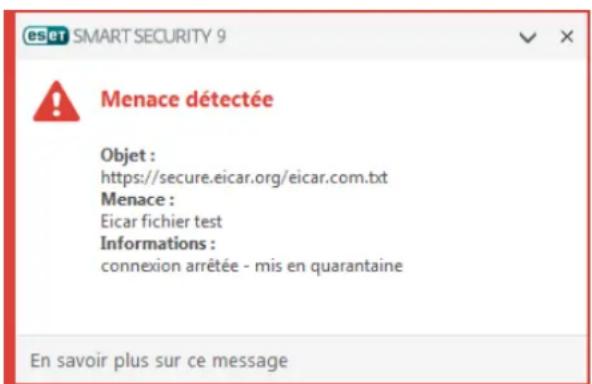

Pour vérifier que la protection en temps réel fonctionne et détecte les virus, utilisez un fjichier de test d'eicar.com. Ce fjichier de test est un fjichier inoffensif détectable par tous les programmes antivirus. Le fjichier a été créé par la société EICAR (European Institute for Computer Antivirus Research) et permet de tester la fonctionnalité des programmes antivirus. Le fjichier est téléchargeable à partir de la page http://www.eicar.org/download/eicar.com

REMARQUE: avant d'effectuer une vérification de la protection en temps réel, désactivez le pare-feu. S'il est activé, il détecte le fichier et empêche le téléchargement des fichiers de test.

4.1.1.1.5 Que faire si la protection en temps réel ne fonctionne pas?

Dans ce chapitre, nous décrivons des problèmes qui peuvent survenir lors de l'utilisation de la protection en temps réel et la façon de les résoudre.

La protection en temps réel est désactivée

Si la protection en temps réel a été désactivée par mégarde par un utilisateur, elle doit être reactivée. Pour réactiver la protection en temps réel, Sélectionnez Configuration dans la fenêtre principale du programme et cliquez sur Protection de l'ordinateur > Protection en temps réel du système de fichiers.

Si la protection en temps réel ne se lance pas au démarrage du système, c'est probablement parce que l'option Lancer automatiquement la protection en temps réel du système de fichiers est désactivée. Pour vérifier que cette option est activée, accédez à Configuration avancée (F5) et cliquez sur Antivirus > Protection en temps réel du système de fichiers.

Si la protection en temps réel ne détecte et ne nettoie pas les infiltrations

Assurez-vous qu'aucun autre programme antivirus n'est installé sur votre ordinateur. Si deux programmes antivirus sont installés, ils risquent de provoquer des conflits. Nous recommendons de désinstaller tout autre antivirus de votre système avant d'installer ESET.

La protection en temps réel ne démarre pas

Si la protection en temps réel n'est pas lancée au démarrage du système (et si Lancer automatiquement la protection en temps réel du système de fichiers est activé), le problème peut provenir de conflits avec d'autres programmes. Afin d'obtenir une assistance pour résoudre ce problème, veuillez contacter le service client d'ESET.

4.1.1.2 Analyse d'ordinateur

L'analyseur à la demande est une partie importante de votre solution antivirus. Il permet d'analyser des fischiers et des repertoires de votre ordinateur. Pour votre sécurité, il est essentiel que l'ordinateur soit analysé non seulement en cas de suspicion d'une infection, mais aussi régulièrement dans le cadre de mesures de sécurité routinières. Nous vous recommendons d'effectuer des analyses en profondeur de votre système de façon régulière afin de détecter les virus évientuels qui n'aient pas été bloqués par la protection en temps réel du système de fichiers lors de leur écriture sur le disque. Cela peut se produit si la protection en temps réel du système de fischiers était désactivée au moment de l'infection, si la base des signatures de virus n'était plus à jour ou si le fischier n'est pas été détected comme virus lors de son enregistrement sur le disque.

Deux types d'analyses de l'ordinateur sont disponibles. L'option Analyse intelligente analyse rapidement le système, sans qu'il soit nécessaire d'indiquer des paramétres d'analyse. L'analyse personnalisée permet de selectionner l'un des profils d'analyse prédéfinis pour cibler des emplacements disponibles, ainsi que de désirir des cibles spécifique à analyser.

Analayse intelligente

L'option Analyse intelligente permet de lancer rapidement une analyse de l'ordinateur et de nettoyer les fichiers infectés sans intervention de l'utilisateur. Elle presente l'intérêt d'être facile à utiliser et de ne pas nécessiter de configuration détaillée. Elle vérifie tous les fichiers des disques locaux, et nettoie ou supprime automatiquement les infiltrations détectées. Le niveau de nettoyage est automatiquement régisé sur sa valeur par défaut. Pour plus d'informations sur les types de nettoyage, reportez-vous à la section Nettoyage.

Analyse personalisée

L'analyse personnalisée vous permet de specifier des paramètres d'analyse tels que les cibles et les méthodes d'analyse. L'analyse personnalisée à l'avantage de permettre la configuration précise des paramètres. Les configurations peuvent être enregistrées dans des profils d'analyse définis par l'utilisateur, qui sont utiles pour effectuer régulièrement une analyse avec les mêmes paramètres.

Analyse de supports amovibles

Semblable à l'option Analayse intelligente, ce type d'analyse lance rapidement une analyse des supports amovibles (par ex. CD/DVD/USB) qui sont actuellément branchés sur l'ordinateur. Cela peut être utile lorsque vous connectez une clé USB à un ordinateur et que vous souhaitez l'analyser pour y rechercher les logiciels malveillants et d'autres menaces potentielles.

Pour lancer ce type d'analyse, vous pouvez aussi cliquer sur Analyse personnalisée, puis selectionner Supports amovibles dans le menu déroulant Cibles à analyser et cliquer sur Analyser.

Répéter la dernière analyse

Vouper met de lancer rapidement Ianalyse executee precedemment, aec les memes parametes.

Reportez-vous au chapitre sur la progression de l'analyse pour plus d'informations sur le processus d'analyse.

REMARQUE : Nous recommendons d'exécuter une analyse d'ordinateur au moins une fois par mois. L'analyse peut être configurée comme tâche planifiée dans Outils > Autres outils > Planificateur. Comment programme une analyse hebdomadaire de l'ordinateur ?

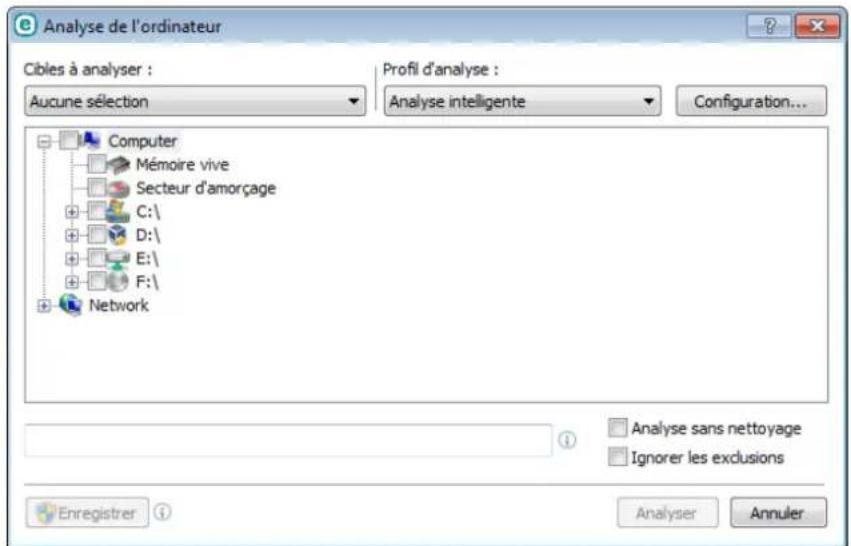

4.1.1.2.1 Lanceur d'analyses personnalisées

Si vous ne souhaitez pas analyser l'intégrality de l'espace disque, mais uniquement une cible spécifique, vous pouvez utiliser l'analyse personnalisée en cliquant sur Analyse d'ordinateur > Analyse personnalisée et selectionner une option dans le menu déroulant Cibles à analyser ou des cibles particulières dans l'arborescence des dossiers.

La fenêtre Cibles à analyser permet de définir les objets (mémoire, lecteurs, secteurs, fichiers et dossiers) dans lesquels rechercher des infiltrations. Sélectionnez les cibles dans l'arborescence des périhériques disponibles sur l'ordinateur. Le menu dérounant Cibles à analyser permet de selectionner des cibles à analyser prédéfinies :

- Par les paramètres de profil - Permet de sélectionner les cibles indiquées dans le profil d'analyse sélectionné.

Supports amovibles - Permet de selectionner les disquettes, les peripheriques USB, les CD/DVD, etc. - Disques locaux - Permet de selectionner tous les disques durs du système.

- Disques réseau - Analyse tous les lecteurs réseau mappings.

- Aucune sélection - Annule toutes les sélections.

Pour acceder rapidement à une cible d'analyse ou ajouter directement une cible souhaitée (dossiers ou fichiers), entrez-la dans le champ vide sous la liste de dossiers. Aucune cible ne doit être seLECTIONnée dans la structure arborescente et le menu Cibles à analyser doit être définir sur Aucune selection.

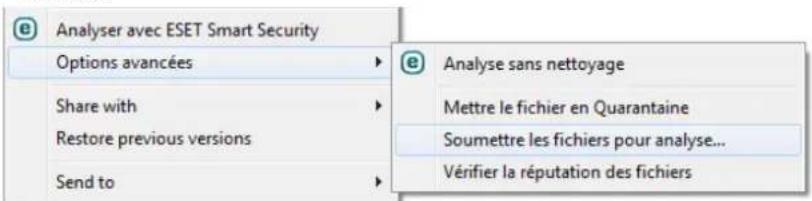

Les éléments infectés ne sont pas nettoyés automatiquement. Une analyse sans nettoyage permet d'obtenir un aperçu de l'état actuel de la protection. Si vous souhaitez effectuer uniquement une analyse du système sans actions de nettoyage supplémentaires, Sélectionnez Analyse sans nettoyage. Vous pouvez aussi désirir parmi trois niveaux de nettoyage en cliquant sur Configuration... >Nettoyage. Les informations de l'analyse sont enregistrées dans un journal d'analyse.

Lorsque l'option Ignorer les exclusions est selectionnée, les fichiers portant une extension exclue de l'analyse sont analysés sans exception.

Vouss pouvezCHOISIR un profil autiliser pour I'analyse des cibles selectionnées dans le menu deroulant Profil d'analyse.Le profil par defaut est Analyse intelligente.II existence deux autres profils d'analyse predefinis nommes Analyse approfondie et Analyse via le menu contextuel.Ces profils d'analyse utilisent differents parametes ThreatSense.Cliquez sur Configuration... pour configurer en detail le profil d'analyse de�te choix dans le menu Profil d'analyse.Les options disponibles sont decrites dans la section Autre dans Parametes ThreatSense.

Cliquez sur Enregister pour enregister les modifications apportées à la selection des cibles, y compris les sélections effectuees dans l'arborescence des dossiers.

Cliquez sur Analyser pour executer l'analyse avec les parametes personalisés que vous avez définis.

Analyser en tant qu'administrateur vous permet d'exécuter l'analyse sous le compte administrateur. Cliquez sur cette option si l'utilisateur actuel ne dispose pas des privilèges suffisants pour acceder aux fichiers à analyser. Remarquez que ce bouton n'est pas disponible si l'utilisateur actuel ne peut pas appeler d'opérations UAC en tant

qu'administrateur.

4.1.1.2.2 Progression de l'analyse

La fenêtre de progression de l'analyse indique l'état actuel de l'analyse, ainsi que des informations sur le nombre de fichiers contenant du code malveillant qui sont déetectés.

REMARQUE: il est normal que certains fichiers, protégés par mot de passer ou exclusivement utilisés par le système (en général pagefile.sys et certains fichiers journaux), ne puissant pas être analysés.

Progression de l'analyse - La barre de progression indique I'etat des objets déjà analysés par rapport aux objets qui ne sont pas encore analyses. L'etat de progression de l'analyse est dérivé du nombre total d'objets intégrés dans l'analyse.

Cible - Taille de l'objet analysé et emplacement.

Menaces detectedes - Indique le nombre total de fichiers scannes, de menace detectedes et de menace nettoyees pendant une analyse.

Interrompre - Interruptune analyse.

Reprise - Cette option est visible lorsque I'analyse est interrompue. Cliquez sur Reprende pour poursuivre I'analyse.

Arreter-Met fin à l'analyse.

Faire défilier le journal de l'analyse - Si cette option est activée, le journal de l'analyse défile automatique au fur et à mesure de l'ajout des entrées les plus récentes.

CONSEIL :

Cliquez sur la loupe ou sur la flèche pour afficher les détails sur l'analyse en cours d'exécution.

Vous pouvez exécuter une autre analyse parallèle en cliquant sur Analyse intelligente ou sur Analyse personnalisée.

Action après l'analyse - Active un arrêt ou un redémarrage planifié à la fin de l'analyse de l'ordinateur. Une fois l'analyse terminée, une boîte de dialogue de confirmation d'arrêt s'ouvre pendant 60 secondes.

4.1.1.2.3 Profils d'analyse

Vos paramètres d'analyse préférisés peuvent être enregistrés pour les prochains analyses. Il est recommendé de créé autant de profils (avec différentes cibles et méthodes, et d'autres paramètres d'analyse) que d'analyses utilisées régulièrement.

Pour creer un profil, ouvre la fenetre Configuration avancée (F5) et cliquez sur Antivirus > Analyse de I'ordinateur a la demande > Général > List des profils. La fenetre Gestionnaire de profils dispose du menu déroulant Profil sélectionné contenant les profils d'analyse existants, ainsi qu'une option permettant de creer un profil. Pour plus d'informations sur la creation d'un profil d'analyse correspondant à vos besoin, reportez-vous à la section ThreatSenseConfiguration du moteur; vous y trouvez une description de chaque paramètre de configuration de l'analyse.

Example : supposons la situation suivante : vous souhaitez creatoraire propre profil d'analyse et la configuration Analyse intelligente est partiellement adequate. En revanche, vous ne souhaitez analyser ni les fichiers exécutables compressés par un compréseur d'exécutables, ni les applications potentiellement dangereuses. Vous souhaitez effectuer un nettoyage strict. Entrez le nom du nouveau profil dans la fenêtre Gestionnaire de profils, puis cliquez sur Ajouter. Sélectionnez le nouveau profil dans le menu déroulant Profil sélectionné et réglez les paramètres restants selon vos besoin. Cliquez sur OK pour enregistrer le nouveau profil.

4.1.1.3 Analyse au démarrage

Par défaut, la vérification automatique des fichiers au démarrage est effectue au démarrage du système et lors des mises à jour de la base des signatures de virus. Cette analyse dépend de la configuration et des tâches du Planificateur.

Les options d'analyse au démarrage font partie d'une tâche planifiée Contrôle des fichiers de démarrage du système. Pour modifier ses paramètres, accédez à Outils >Autres outils >Planificateu, cliquez sur Vérification automatique des fichiers de démarrage, puis sur Modifier. À la première étape, la fenêtre Vérification des fichiers de démarrage s'affichera (reportez-vous à la section suivante pour plus de détails).

Pour des instructions détaillées sur la création et à la gestion de tâches planifiées, voir Création de nouvelles tâches.

4.1.1.3.1 Vérification automatique des fichiers de démarrage

Lorsque you creez une tache planifiee de controle des fichiers au demarrage du système, plusieurs options s'offrent à vous pour definir les paramétres suivants :

Le menu dérounant Fichiers couramment utilisés définit la profondeur d'analyse pour les fichiers qui s'executent au démarrage du système selon un algorithme sophistiqué secret. Les fichiers sont organisés par ordre décroissant suivant ces critères :

- Tous les fichiers enregistrés (la plupart des fichiers sont analysés)

Fichiers rarement utilisés

Fichiers couramment utilisés

Fichiers fréquement utilisés - Seulement les fichiers utilisés fréquement (nombre minimum de fichiers analysés)

Il existe en outre deux groupes spécifique :

- Fichiers executés avant la connexion de l'utilisateur - Contient des fichiers situés à des emplacements accessibles sans qu'une session ait été ouverte par l'utilisateur (englobe pratiquement tous les emplacements de démarrage tels que services, objets Application d'assistance du navigateur, notification Winlogon, entrées de planificateur Windows, DLL connues, etc.).

- Fichiers executés après la connexion de l'utilisateur - Contient des fischiers situés à des emplacements accessibles uniquement après l'ouverture d'une session par l'utilisateur (englobe des fischiers qui ne sont executés que pour un utiliser spécifique, généralement les fischiers de HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run).

Les listes des fichiers à analyser sont fixes pour chaque groupe précité.

Priorité d'analyse - Niveau de priorité servant à déterminer le démarrage d'une analyse :

- En période d'inactivité - La tâche n'est exécutée que lorsque le système est inactif.

- La plus faible - Lorsque la charge du système est la plus faible possible.

- Faible - Lorsque le système est faiblement charge.

- Normale - Lorsque le système est moyennement chargé.

4.1.1.4 Analyse en cas d'inactivité

Voues pouvez activer l'analyse en cas d'inactivite dans Configuration avancée sous Antivirus > Analyse en cas d'inactivite > Général. Placez le bouton bascule en regard de l'option Activer l'analyse en cas d'inactivité sur Activer pour activer cette fonctionnalité. Lorsque I'ordinateur n'est pas utilisé, une analyse silencieuse de I'ordinateur est effectuee sur tous les disques locaux. Consultez la section Déclencheurs de détction d'inactivité pour une liste complète des conditions qui doivent etre satisfaites afin de déclencher I'analyse d'inactivité.

Par défaut, l'analyse d'inactivité n'est pas exécutée lorsque l'ordinateur (portable) fonctionne sur batterie. Vous pouvez passer outre ce paramètre en activant le commutateur en regard de l'options Exécuter même si l'ordinateur est alimenté sur batterie dans la configuration avancée.

Activez le bouton bascule Activer la journalisation dans Configuration avancée > Outils > ESET LiveGrid® pour enregistrer une sortie d'analyses d'ordinateur dans la section Fichiers journaux (dans la fenêtre principale du programme, cliquez sur Outils > Fichiers journaux et selectionnez Analyse de l'ordinateur dans le menu dérounant Journaliser.

La détction en cas d'inactivité s'exécuté lorsque les états de votre ordinateur sont les suivants :

- Économiseur d'écran

- Ordinateur verrouille

Utilisateur déconnecté

Cliquez sur Configuration des parametes du moteur ThreatSense pour modifier les parametes d'analyse (par exemple les méthodes de détention) pour l'analyse en cas d'inactivité.

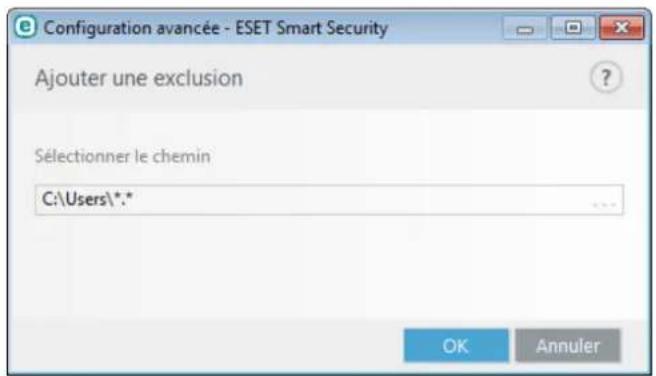

4.1.1.5 Exclusions

Les exclusions permettent d'exclure des fischiers et dossiers de l'analyse. Pour que la détction des menaces s'appliquent bien à tous les objets, il est recommendé de neisser des exclusions que lorsque cela s'avère absolument nécessaire. Certaines situations justifiert l'exclusion d'un objet. Par exemple, lorsque les entrées de bases de données volumineuses risquent de ralentir l'ordinaireur pendant l'analyse ou lorsqu'il peut y avoir conflit entre le logiciel et l'analyse.

Pour exclure un objet de l'analyse :

- Cliquez sur Ajouter.

- Entre le chemin d'un objet ou selectionnez-le dans l'arborescence.

Vouss pouvez utiliser des caractères génériques pour indiquer un groupe de fichiers. Un point d'interrogation (?) représenté un seul caractère variable tandis qu'un astérisque (*) représentée une chaîne variable de zéro caractère ou plus.

Examples

Si you souhaitez exclure tous les fichiers d'un dossier, tapez le chemin d'acces au dossier et utilisez le masque * , *

Pour exclure un disque complet avec tous ses fichiers et sous-dossiers, utilisez le masque « D:\»

- Si vous ne souhaitez exclure que les fichiers doc, utilisez le masque « *.doc »

- Si le nom d'un fjichier exécutable comporte un certain nombre de caractères variables dont vous ne connaissiez que le premier (par exemple « D »), utilisez le format suivant : « D????.exe ». Les points d'interrogation replacent les caractères manquants (inconnus).

REMARQUE: une menace presente dans un fichier n'est pas détectée par le module de protection du système de fichiers en temps réel ou par le module d'analyse de l'ordinateur si le fichier en question répond aux critères d'exclusion de l'analyse.

Colonnes

Chemin - Chemin d'accès aux fichiers et dossiers exclus.

Menace - Si le nom d'une menace figure à côté d'un fichier exclu, cela signifie que ce fichier n'est exclu que pour cette menace, mais qu'il n'est pas exclu complètement. Si le fichier est infecté ultérieurement par un autre logiciel malveillant, il est détecté par le module antivirus. Ce type d'exclusion ne peut être utilisé que pour certains types d'infiltrations. Il peut être créé soit dans la fenêtre des alertes de menaces qui signale l'infiltration (cliquez sur Afficher les options avances et selectionnez Exclure de la détction), soit dans Outils > Autres outils > Quarantine et Restaurer et exclure de la détction dans le menu contextualuel.

Éléments de commande

Ajouter - Exclut les objets de la détction.

Modifier - Permet de modifier des entrées sélectionnées.

Supprimer - Supprime les entrées sélectionnées.

4.1.1.6 Paramétres ThreatSense

ThreatSense est une technologie constituée de nombreuses méthodes complexes de détction de menaces. C'est une technologie proactive : elle fournit une protection des le début de la propagation d'une nouvelle menace. Elle utilise une combinaison d'analyse de code, d'émulation de code, de signatures génériques et de signatures de virus qui se conjuguent pour améliorer sensiblement la sécurité du système. Ce moteur d'analyse est capable de contrôler plusieurs flux de données simultanément, ce qui maximise l'efficacité et le taux de détction. La technologie ThreatSense élimine avec succès les rootkits.

Les options de configuration du moteur ThreatSense permettent de spécifique plusieurs paramètres d'analyse :

- les types de fichiers et les extensions à analyser ;

- la combinaison de plusieurs méthodes de détction;

les niveaux de nettoyage, etc.

Pour ouvrir la fenêtre de configuration, cliquez sur Configuration ThreatSense dans la fenêtre Configuration avancée de chaque module utilisant la technologie ThreatSense (reportez-vous aux informations ci-dessous). Chaque scenario de sécurité peut exiger une configuration différente. ThreatSense est configurable individuellement pour les modules de protection suivants :

- protection en temps réel du système de fichiers;

- analyse en cas d'inactivité ;

- analyse au démarrage;

- protection des documents;

- protection du client de messagerie;

- protection de l'accès au Web;

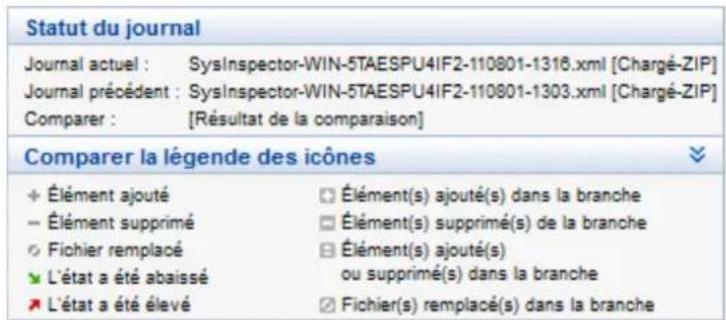

analyse del'ordinateur.