REMOTE ADMINISTRATOR - Logiciel de gestion de sécurité ESET - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil REMOTE ADMINISTRATOR ESET au format PDF.

| Type de produit | Logiciel de gestion à distance de la sécurité informatique |

| Caractéristiques techniques principales | Gestion centralisée des solutions de sécurité ESET, interface web intuitive, rapports détaillés, alertes en temps réel |

| Utilisation | Permet aux administrateurs IT de gérer et surveiller les installations de produits ESET sur plusieurs appareils à distance |

| Maintenance et réparation | Mises à jour automatiques, support technique disponible, documentation en ligne pour l'assistance |

| Sécurité | Chiffrement des données, authentification à deux facteurs, conformité avec les normes de sécurité |

| Informations générales | Compatible avec Windows, macOS, et Linux; nécessite une connexion Internet pour la gestion à distance |

FOIRE AUX QUESTIONS - REMOTE ADMINISTRATOR ESET

Questions des utilisateurs sur REMOTE ADMINISTRATOR ESET

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Logiciel de gestion de sécurité au format PDF gratuitement ! Retrouvez votre notice REMOTE ADMINISTRATOR - ESET et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil REMOTE ADMINISTRATOR de la marque ESET.

MODE D'EMPLOI REMOTE ADMINISTRATOR ESET

Manuel d'installation

et Guide de l'utilisateur

- Introduction 4

1.1 Architecture du programme 4

1.1.1 Serveur ERA (ERAS) 4

1.1.2 Console ERA (ERAC) 4

2. Installation du serveur ERA et de la console ERA 5

2.1 Configuration requise 5

2.1.1 Configuration matérielle requise 5

2.1.2 Ports utilisés 5

2.2 Guide d'installation de base 6

2.2.1 Vue d'ensemble de l'environnement (structure du réseau) 6

2.2.2 Avant l'installation 6

2.2.3 Installation 7

2.2.3.1 Installation du serveur ERA 7

2.2.3.2 Installation de la console ERA 7

2.2.3.3 Activation et configuration du Miroir 7

2.2.3.4 Types de base de données pris en charge par le serveur ERA 8

2.2.3.4.1 Configuration de base 8

2.2.3.4.2 Configuration de connexion de base de données......8

2.2.3.4.3 Installation sur une base de données existante ....9

2.2.3.5 installation à distance sur des stations de travail client dans le réseau

2.2.3.6 Installation à distance sur des portables non présents dans le réseau

2.3 Scénario - Installation dans un environnement d'entreprises 10

2.3.1 Vue d'ensemble de l'environnement (structure du réseau) 10

2.3.3 Installation 10

2.3.3.1 Installation au siège central 10

2.3.3.2 Filiale: Installation du serveur ERA 11

2.3.3.3 Filiale: Installation du serveur Miroir HTTP 11

2.3.4 Autres exigences pour les environnementés d'entreprises 11

3. Utilisation d'ERAC 13

3.1 Connexion à ERAS 13

3.2 ERAC-Fenetre principale 14

3.3 Filtrage des informations 15

3.3.1 Groupes 15

3.3.2 Filtre 15

3.3.3 Menucontextuel 16

3.4 Onglets dans ERAC 17

3.4.1 Description générale des onglets et des clients 17

3.4.2 Réplication et informations sous les ontlets individuels 18

3.4.3 Onglet Clients 18

3.4.4 Onglet Journal des menaces 21

3.4.5 Onglet Journal de pare-feu 21

3.4.6 Onglet Journal des événements 21

3.4.7 Onglet Journal d'analyse 22

3.4.8 Onglet Tâches 22

3.4.9 Ontlet Rapports 22

3.4.10 Onglet Installation à distance 22

3.5 Configuration de la console ERA 22

3.5.1 Onglet Connexion 22

3.5.2 Onglet Colonnes - Afficher/Masquer 22

3.5.3 Onglet Couleurs 23

3.5.4 Onglet Chemins 23

3.5.5 Onglet Date/Heure 23

3.5.6 OngletAutres parametes 23

3.6 Modes d'affichage 24

3.7 Editeur de configuration d'ESET 24

3.7.1 Superposition de configuration 25

3.7.2 Entrées de configuration clés 26

ESET Smart Security a été développé par ESET, spel. s r.o.

Pour plus d'informations, visitez www.eset.com.

Tous droits réservés. Aucune partie de cette documentation

ne peut être reproductive, stockée dans un système d'archivage

ou transmise sous quelque forme ou par celui moyen

que ce soit, électronique, mécanique, photocopie,

enregistrement, numérisation ou autre sans l'autorisation

écrite de l'auteur.

ESET, spol. s r.o. se réserve le droit de modifier les applications

décrites sans préavis.

Service client Monde : www.eset.eu/support

Service client Amérique du Nord : www.eset.com/support

4. Installation des solutions client ESET .... 27

4.1 installation directe 27

4.2 Installation à distance 27

4.2.1 Configuration requise 29

4.2.2 Configuration de l'environnement pour une installation à distance 30

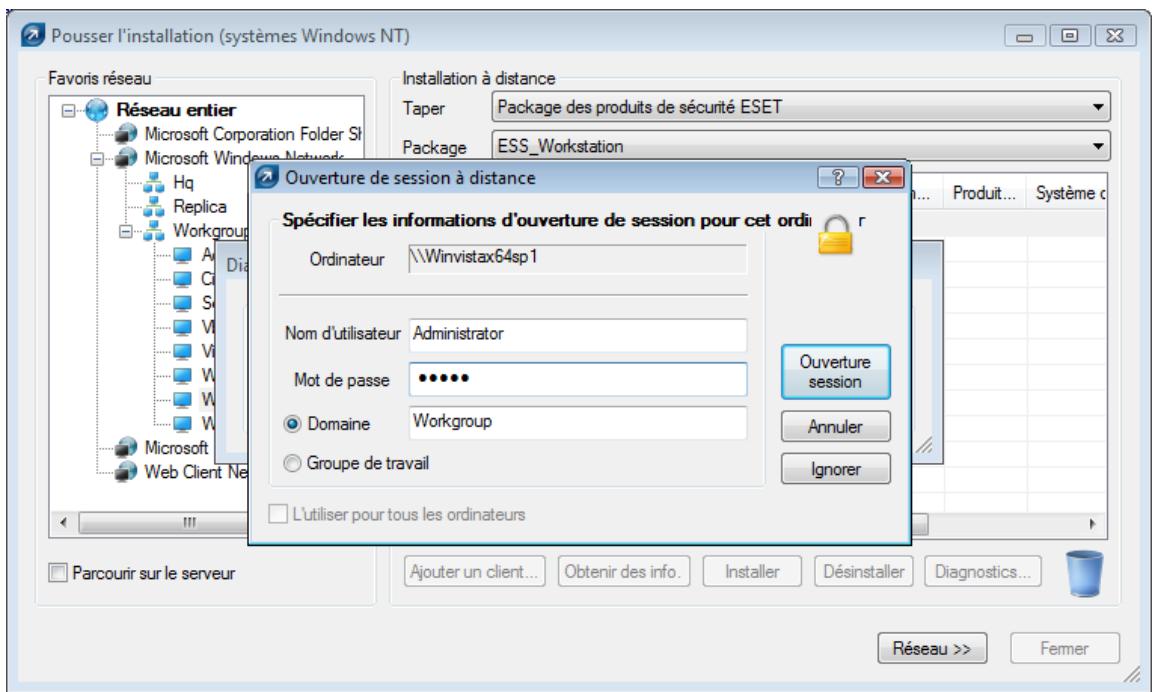

4.2.3 Installation poussaé à distance 30

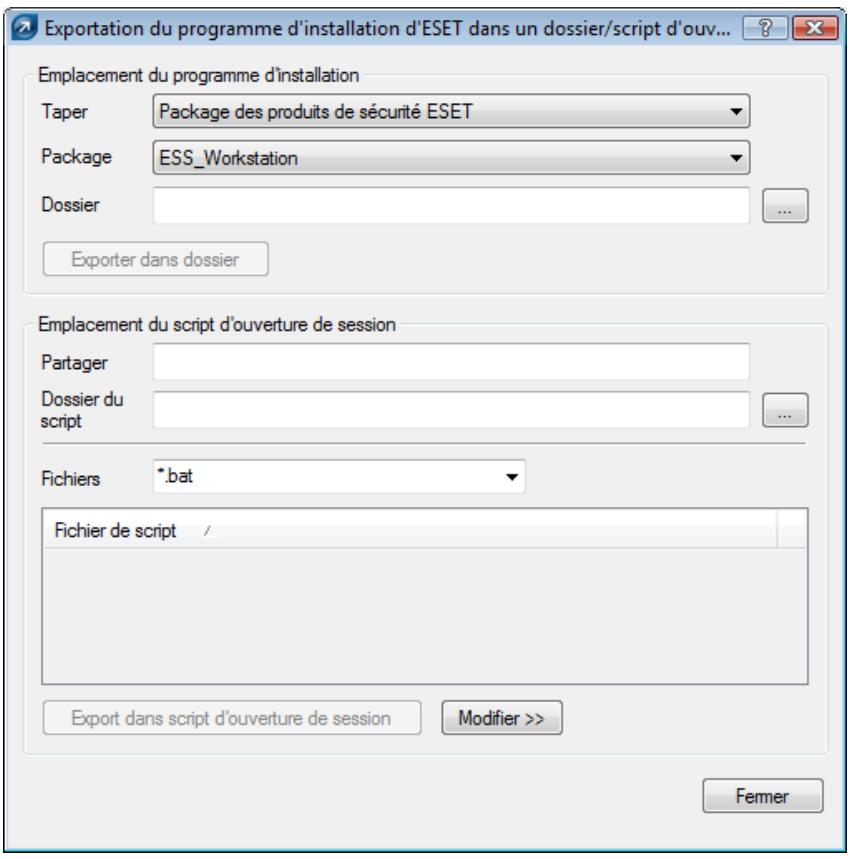

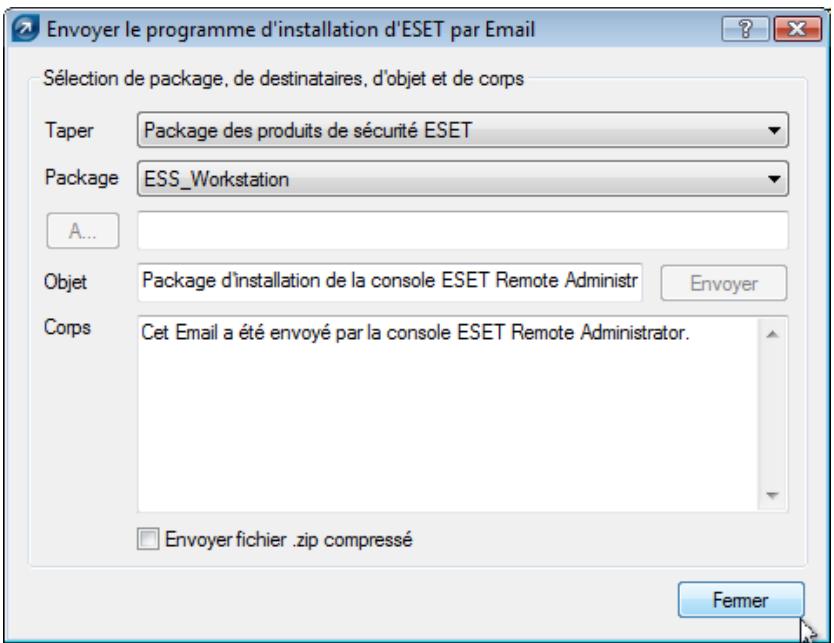

4.2.4 Installation à distance par ouverture de session ou par Email 33

4.2.5 Installation à distance personnalisée 35

4.2.6 Éviter des installations répetées 36

4.3 Installation dans un environnement d'entreprise 37

5. Administration d'ordinateurs client...... 38

5.1 Taches 38

5.1.1 Taché de configuration 38

5.1.2 Tâches Analyse à la demande 39

5.1.3 Tache Mettre a jour maintainant 39

5.2 Groupes 39

5.3Strategies 40

5.3.1 Principes de base et fonctionnement 40

5.3.2 Comment creer des strategies 41

5.3.3 Stratégies virtuelles 42

5.3.4 Stratégies et structure de l'éditeur de configuration d'ESET 42

5.3.5 Affichage des strategies 43

5.3.6 Attribution de stratégies à des clients 43

5.3.6.1 Stratégie de clients principaux par défaut 43

5.3.6.2 Attribution manuelle 43

5.3.6.3 Régles de strategie 44

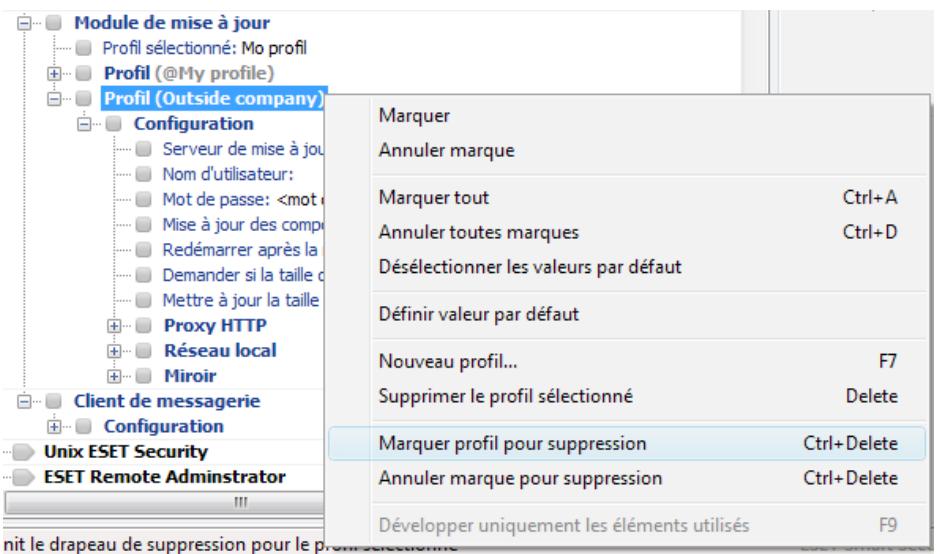

5.3.7 Suppression de strategies 44

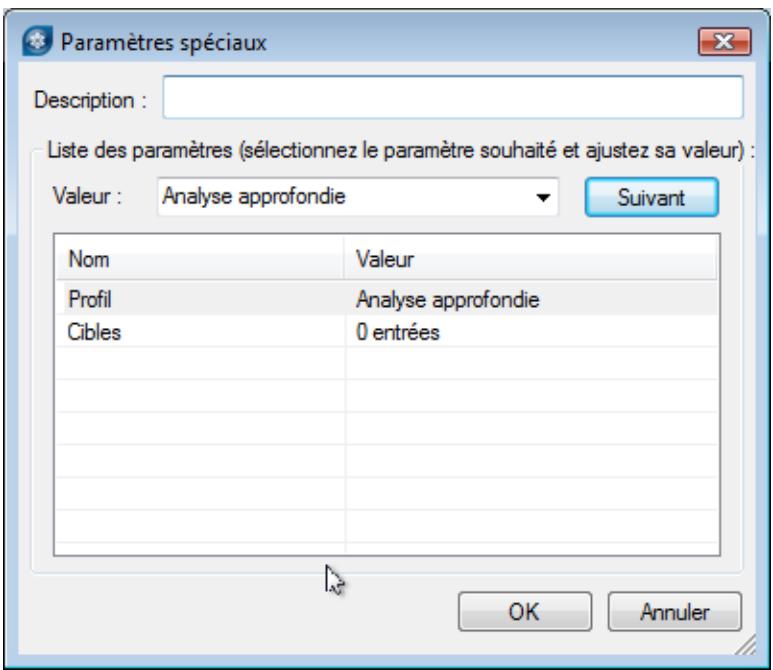

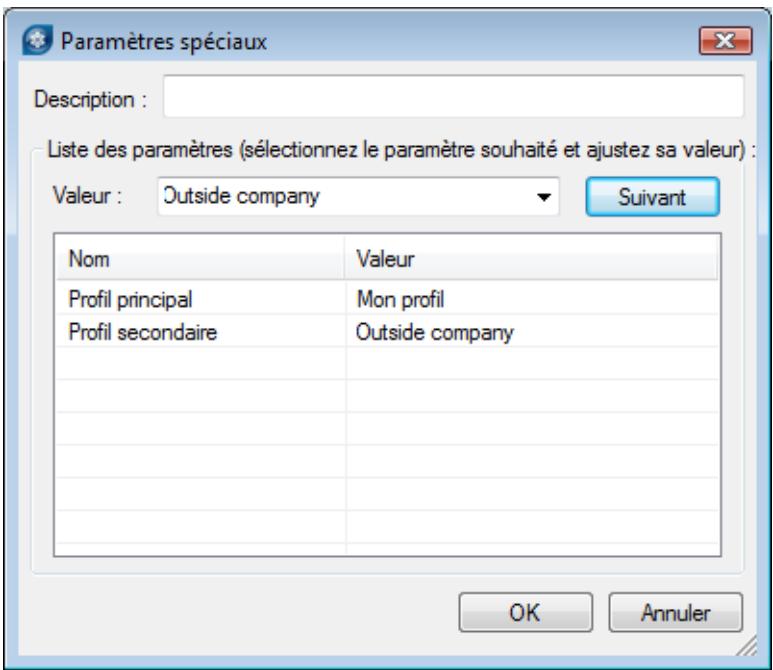

5.3.8 Paramètres spéciaux 45

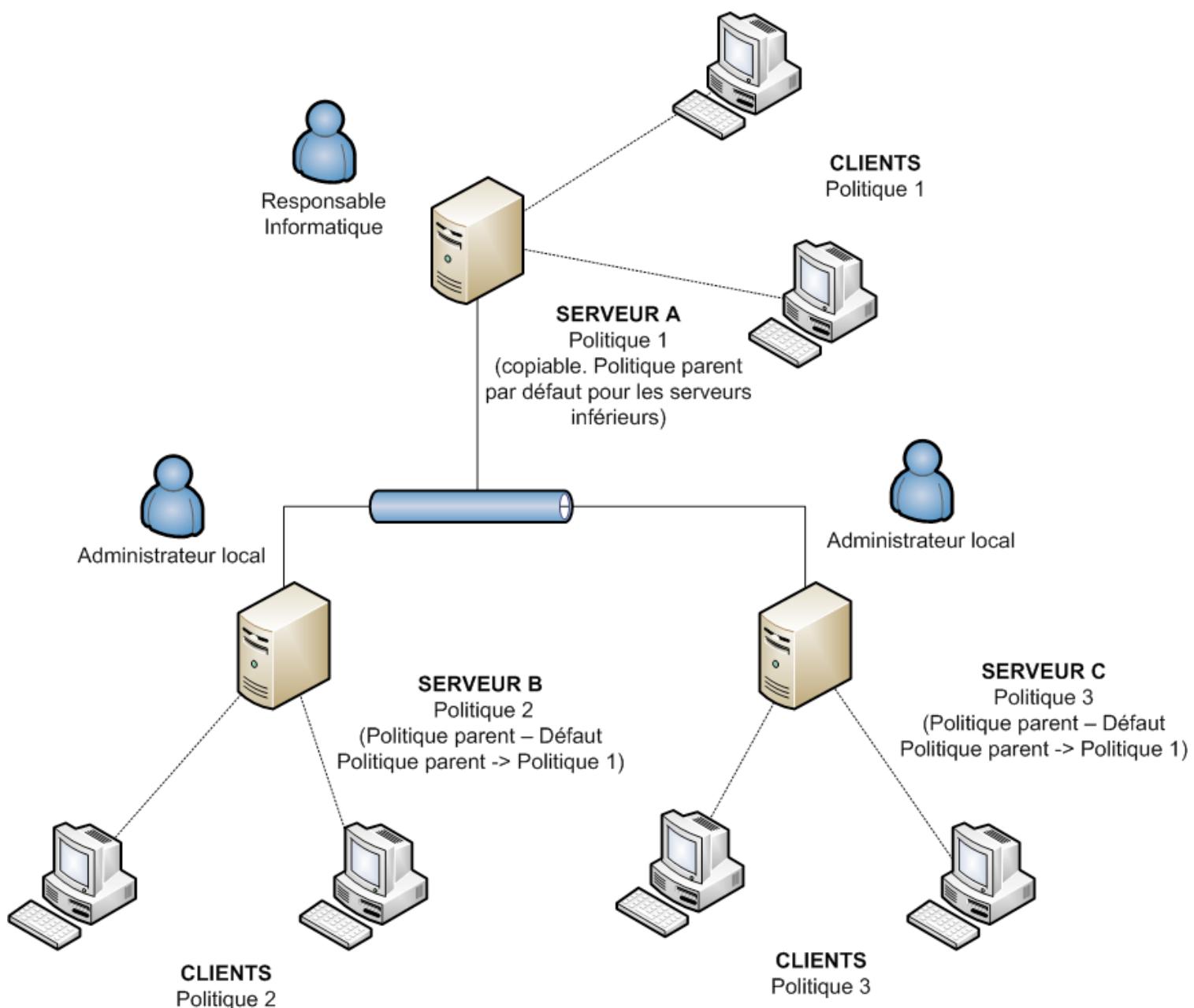

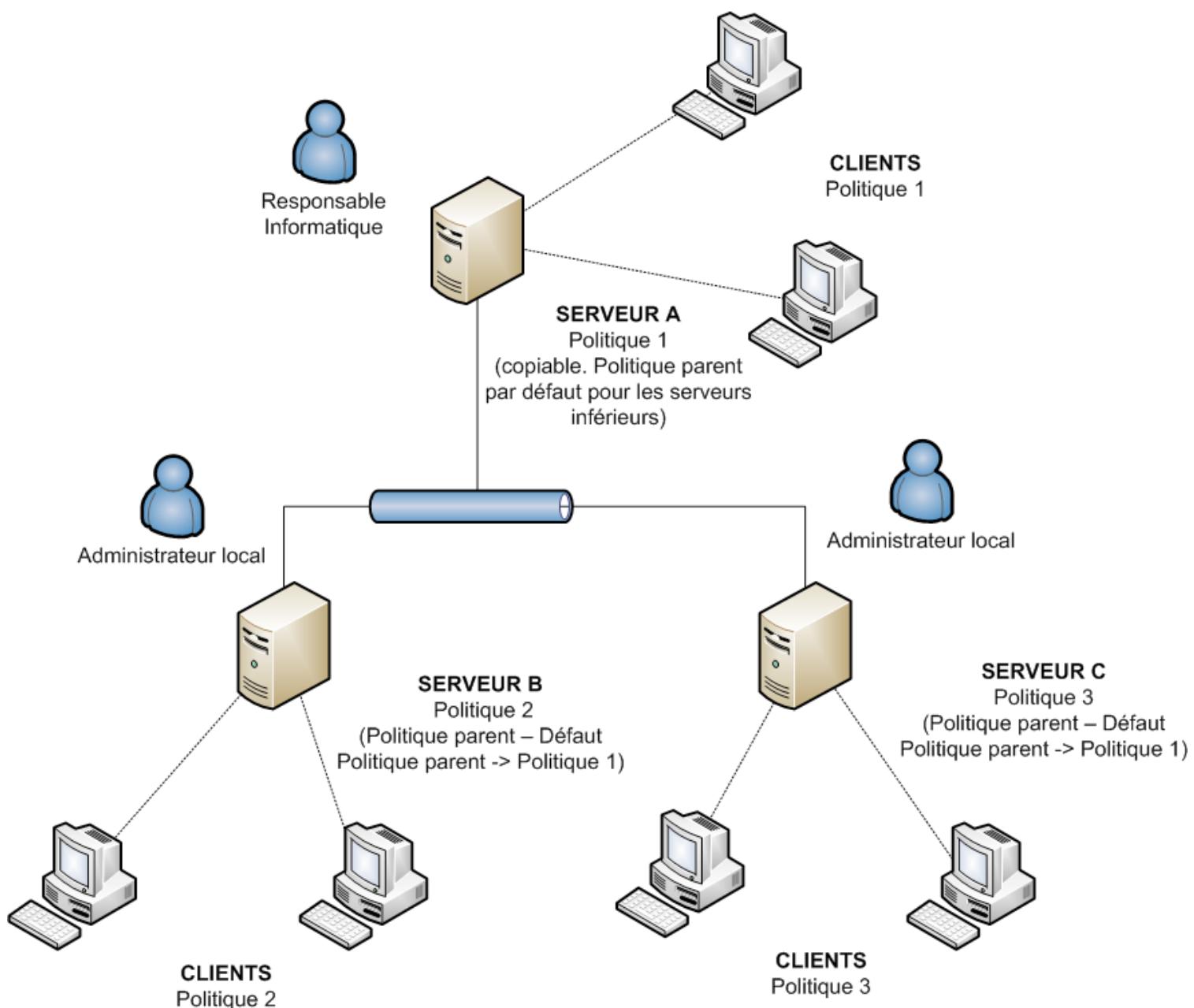

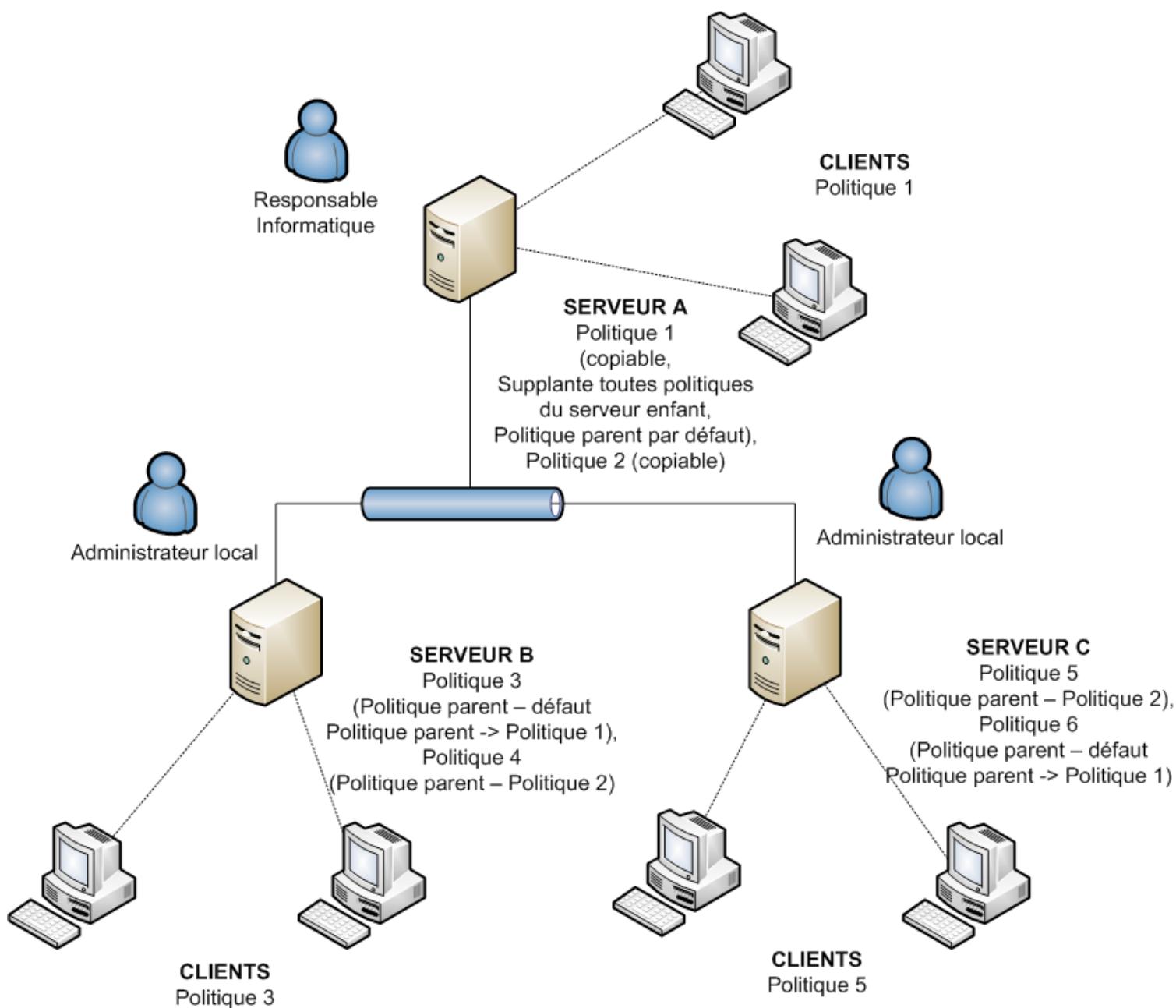

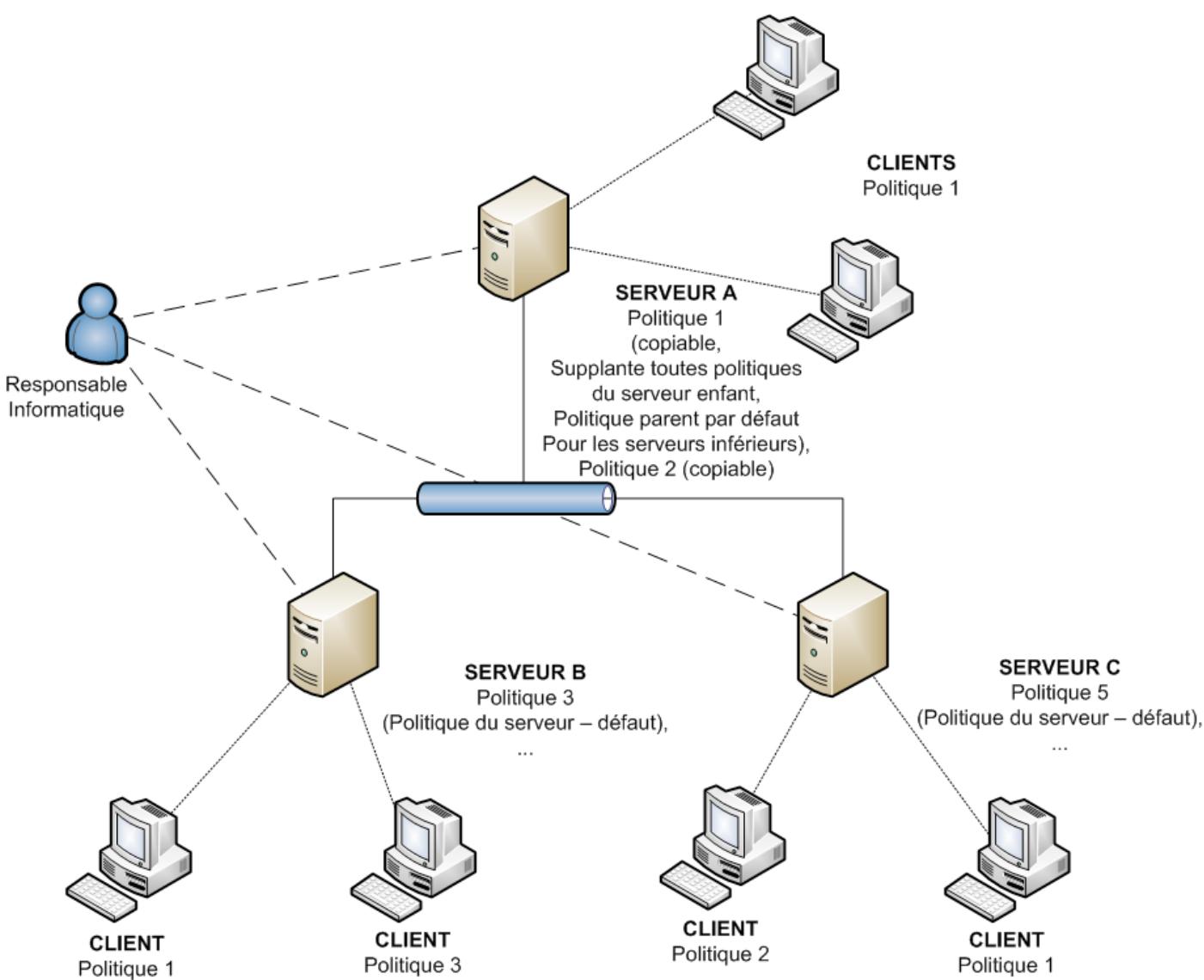

5.3.9 Scenarios de déploement de strategie 45

5.3.9.1 Chaque serveur est une unité autonome et les stratégies sont définies localement 45

5.3.9.2 Chaque serveur est administré individuellement; les stratégies sont générées localement mais la(Strategie parent par défaut est hériée du serveur de niveau supérieur 46

5.3.9.3 Héritage de stratégies d'un serveur de niveau supérieur 47

5.3.9.4 Attribution de stratégies uniquement à partir du serveur de niveau supérieur 48

5.3.9.5 Utilisation de règles de strategie 49

5.3.9.6 Utilisation de groupes locaux 49

5.5 Informations détaillées de clients 56

- Rapports 58

7. Configuration du serveur ESET Remote Administrator (ERAS) .....60

7.1 Onglet Sécurité 60

7.2 Onglet Maintenance du serveur 60

7.3 Serveur Miroir 61

7.3.1 Utilisation du serveur Miroir 61

7.3.2 Types de mises à jour 62

7.3.3 Activation et configuration du Miroir 62

7.3.4 Miroir pour les clients avec NOD32 version 2.x.....64

7.4Onglet Replication 64

7.5Onglet Journalisation 66

7.6 Gestion de licence 66

7.7 Paramètres avancés 67

7.8OngletAutres parametes 68

7.8.1 Paramètres SMTP 68

7.8.2 Ports 68

7.8.3 Nouveaux clients 68

7.8.4 ThreatSense.Net 68

8. Dépannage 69

8.1 FAQ 69

8.1.1 Problemes d'installation de la solution ESET Remote Administrator sur un serveur Windows 2000/2003.69

8.1.2 Quelle est la signification du code d'erreur GLE ?.....69

8.2 Codes d'erreur fréquement rencontres 69

8.2.1 Messages d'erreur affichés lors de l'utilisation de la solution ESET Remote Administrator pour installer à distance ESET Smart Security ou ESET NOD32 Antivirus 69

8.2.2 Codes d'erreur fréquement rencontres dans era.log 70

8.3 Comment diagnostique des problemes avec ERAS? 70

- Conseils et astuces 71

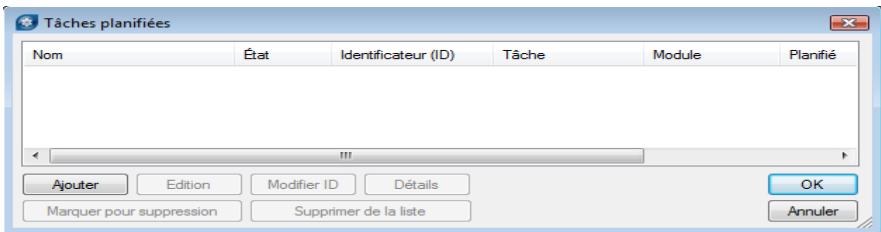

9.1 Planificateur 71

9.2 Suppression de profils 73

9.3 Exportation et autres fonctions de configuration XML des clients 74

9.4 Mise à jour combinée pour les portables 74

9.5 Installation de produits tiers à l'aide d'ERA 75

1. Introduction

La solution ESET Remote Administrator (ERA) est une application permettant de gérer des produits d'ESET dans un environnement réseau complenant des stations de travail et des serveurs à partir d'un emplacement central. Le système de gestion des tâches intégré dans la solution ESET Remote Administrator permet d'installer des solutions de sécurité ESET sur des ordinateurs distants et de réagir rapidement à de nouveaux problèmes et menaces.

La solution ESET Remote Administrator en elle-même n'offre pas d'autre forme de protection contre les codes malveillants (malware). ERA dépend de la présence sur des stations de travail ou des serveurs d'une solution de sécurité ESET telle qu'ESET NOD32 Antivirus ou ESET Smart Security.

Pour effectuer le déploiement complet d'un portefeuille de solutions de sécurité ESET, vous doivent exécuter les étapes suivantes:

- Installation du serveur ERA (ERAS)

Installation de la console ERA (ERAC) - Installation de solutions de sécurité sur les postes clients (ESET NOD32 Antivirus, ESET Smart Security, Linux ESET Security client, etc...)

REMARQUE : Certaines parties de ce document utilisent des variables système faisant reférence à l'emplacement précis de dossiers et de fichiers :

%ProgramFiles % = généralement C:\Program Files

%ALLUSERSPROFILE % = généralement C:\Documents and Settings\All Users

1.1 Architecture du programme

Techniquement, la solution ESET Remote Administrator comprend deux composants distincts : le serveur ERA (ERAS) et la console ERA (ERAC). Vous pouvez executer un nombre illimité de serveurs et consoles ERA au sein de votre réseau car le contrat de licence ne prévoit aucune limite à cet égard. La seule limite a trait au nombre total de clients que vous installation d'ERA peut administrer (voir la section 1.1.6, « Clés de licence »).

1.1.1 Serveur ERA (ERAS)

Le composant serveur d'ERA s'exécute comme service sous les systèmes d'exploitation de technologie Microsoft Windows® NT suivants : NT4, 2000, XP, 2003, Vista et 2008. La principale tâche de ce service est de collecter des informations de clients et de leur envoyer diverses requêtes. Ces requêtes, telles que des tâches de configuration et des demandes d'installation à distance, sont créées à l'aide de la console ERA (ERAC). ERAS est un point de rencontres entre ERAC et des ordinateurs clients, soit un emplacement où toutes les informations sont traitées, conservées ou modifiées avant leur transfert vers des clients ou vers ERAC.

1.1.2 Console ERA (ERAC)

ERAC est la console d'ERA, généralement installé sur une station de travail. Cette dernière est utilisée par l'administrateur pour contrôle à distance des solutions ESET sur des clients individuels. ERAC permet à l'administrateur de se connecter au composant serveur d'ERA sur le port TCP 2223. La communication est contrôlee par le processus console.exe, généralement situé dans le repertoire suivant :

%ProgramFiles %\ESET\ESET RemoteAdministrator\Console

Lors de l'installation d'ERAC, il se peut que vous deviez entrer un nom d'ERAS. Au démarrage, la console se connectera automatiquement à ce serveur. Il est également possible de configurer ERAC après l'installation.

ERAC générale des journaux graphiques au format HTML qui sont enregistrés localement. Toutes les autres informations sont envoyées à partir d'ERAS sur le port TCP 2223.

2. Installation du serveur ERA et de la console ERA

2.1 Configuration requise

ERAS fonctionne en tant que service. Il a donc besoin d'un système d'exploitation de technologie Microsoft Windows NT (NT4, 2000, XP, 2003, Vista ou 2008). ERAS n'a pas besoin de Microsoft Windows Server Edition pour fonctionner. Un ordinateur sur lequel ERAS est installé doit toujours être en ligne et accessible via un réseau informatique par :

des clients (généralement des stations de travail) ;

- un PC avec une console ERA ;

- d'autres instances d'ERAS (en cas de réplication).

2.1.1 Configuration matérielle requise

L'effet sur les performances système est minime. Toutefois, il dépend du nombre de clients, du type de base de données utilisée par ERAS, du niveau de journalisation, etc. La configuration matérielle minimale pour le déploiement d'ERAS est identique à la configuration minimale recommendée pour le système d'exploitation Microsoft Windows utilisé sur l'ordinateur.

2.1.2 Ports utilisés

Le diagramme ci-dessous présente les communications réseau pouvant être utilisées une fois ERAS installé. Le processus EHttpSrv.exe écoute sur le port TCP 2221 et le processus era.exe sur les ports TCP 2222, 2223, 2224 et 2846. Les communications sont effectuées à l'aide des processus natifs du système d'exploitation (p. ex., « NetBIOS sur TCP/IP »).

| Protocole | Port | Description |

| TCP | 2221 (écoute d'ERAS) | Port par défaut utilisé par la fonctionnalité Miroir intégrée dans ERAS (version HTTP) |

| TCP | 2222 (écoute d'ERAS) | Communication entre clients et ERAS |

| TCP | 2223 (écoute d'ERAS) | Communication entre ERAC et ERAS |

En cas d'utilisation de toutes les fonctionnalités du programme, les ports réseau suivants doivent être ouverts :

| Protocole | Port | Description |

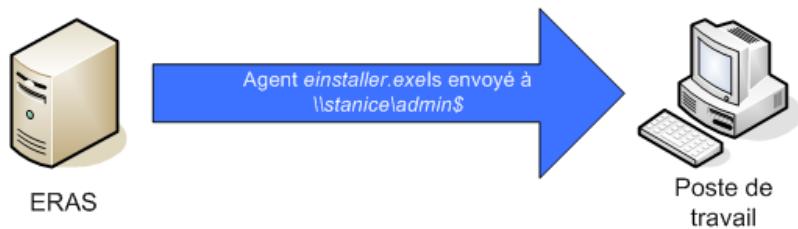

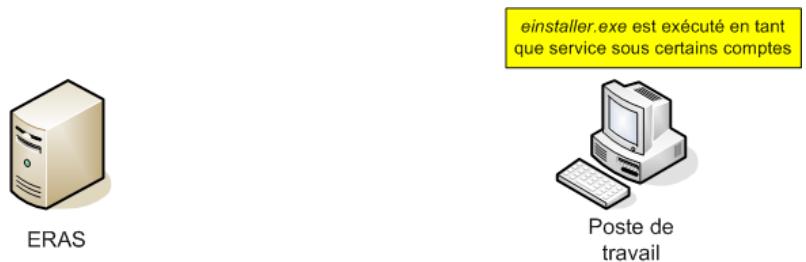

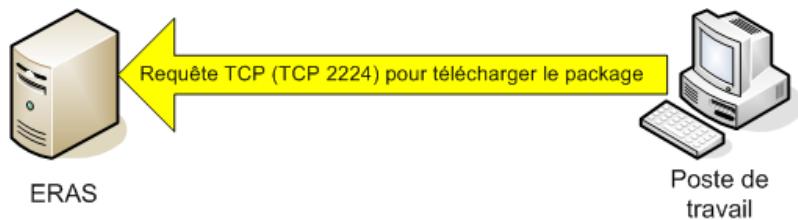

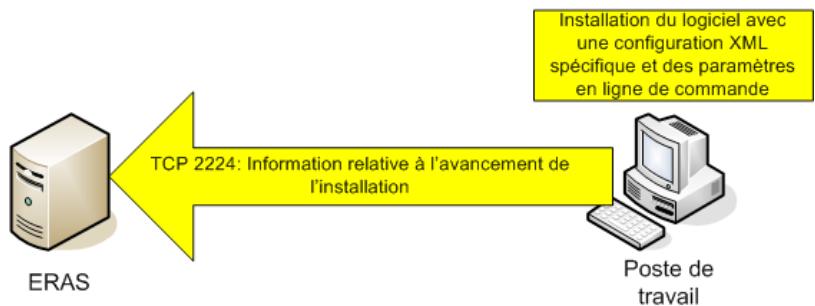

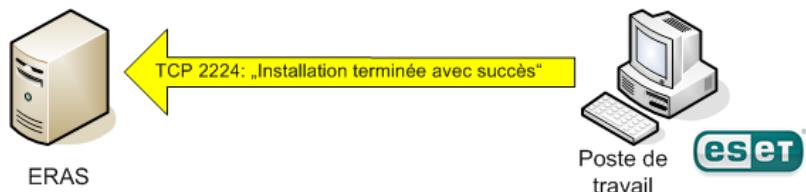

| TCP | 2224 (écoute d'ERAS) | Communication entre l'agent einstaller.exe et ERAS durant une installation à distance |

| TCP | 2846 (écoute d'ERAS) | Réplication ERAS |

| TCP | 139 (port cible du point de vue d'ERAS) | Copie de l'agent einstaller.exe à partir d'ERAS vers un client à l'aide du partage administré |

| UDP | 137 (port cible du point de vue d'ERAS) | « Résolution de nom » durant une installation à distance |

| UDP | 138 (port cible du point de vue d'ERAS) | « Navigation » durant une installation à distance |

| TCP | 445 (port cible du point de vue d'ERAS) | Accès direct à des ressources partagées à l'aide du protocole TCP/IP durant une installation à distance (alternative à TCP 139) |

Tous les ports figurant dans le tableau ci-dessus doivent etre ouverts pour que tous les composants d'ERA fonctionnent correctement.

ll est possible de modifier les ports predefinis 2221, 2222, 2223, 2224 et 2846 sils sont deja utilisés par d'autres applications.

Pour modifier les ports par défaut utilisés par ERA, cliquez sur Outils > Options du serveur... Pour modifier le port 2221, Sélectionnez l'onglet Mises à jour, puis modifie la valeur Port du serveur HTTP. Vous pouvez modifier les ports 2222, 2223, 2224 et 2846 dans la section Ports sous l'onglet Autres paramètres.

Vou puez également modifier les ports 2222, 2223, 2224 et 2846 en mode d'installation avancée (ERAS).

2.2 Guide d'installation de base

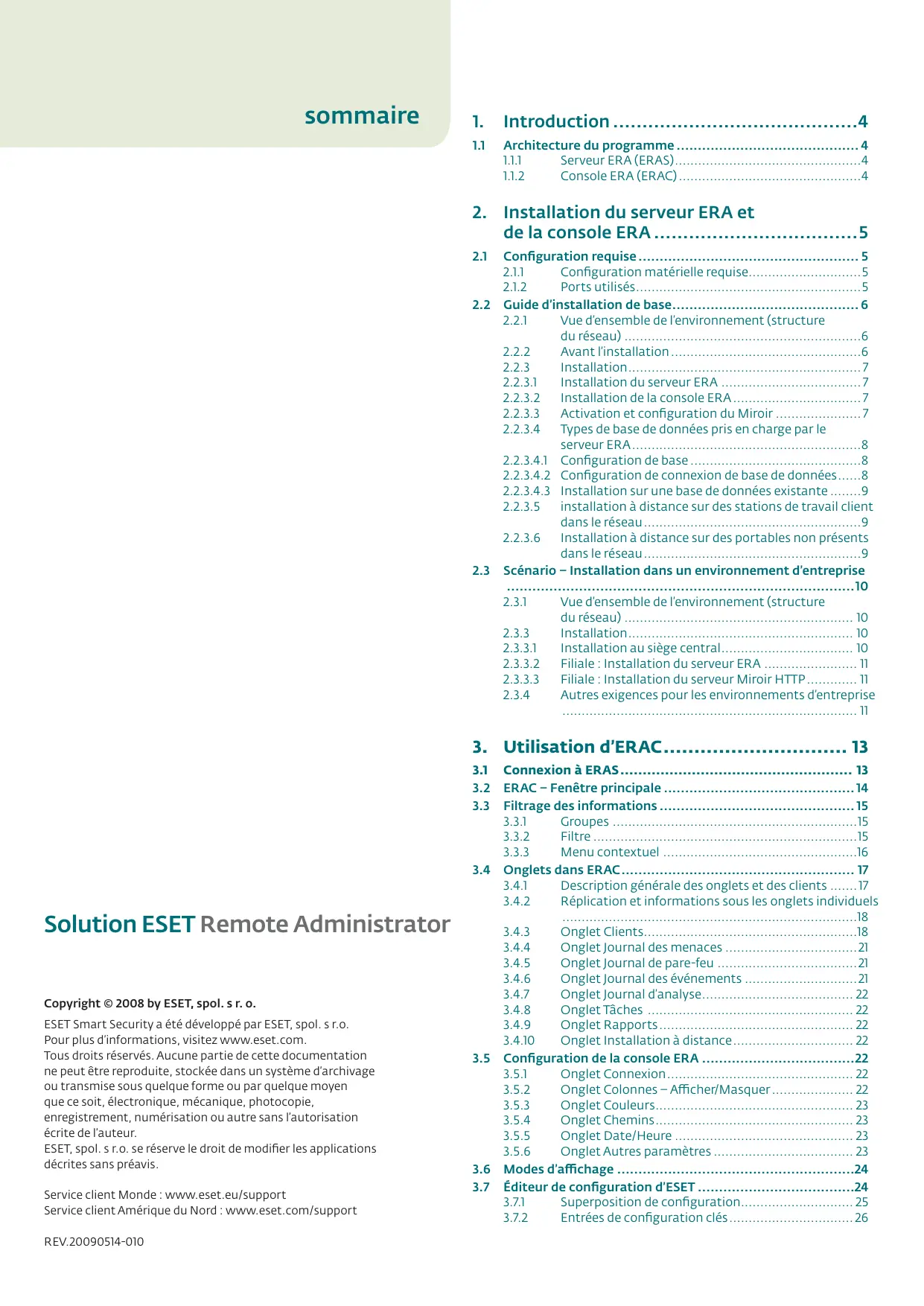

2.2.1 Vue d'ensemble de l'environnement (structure du réseau)

Un réseau de société consiste généralement en réseau local (LAN). Nous suggerons donc d'installer un ERAS et un serveur Miroir. Vous pouze creer le serveur Miroir soit dans ERAS soit dans ESET NOD32 Antivirus Business Edition ou ESET Smart Security Business Edition.

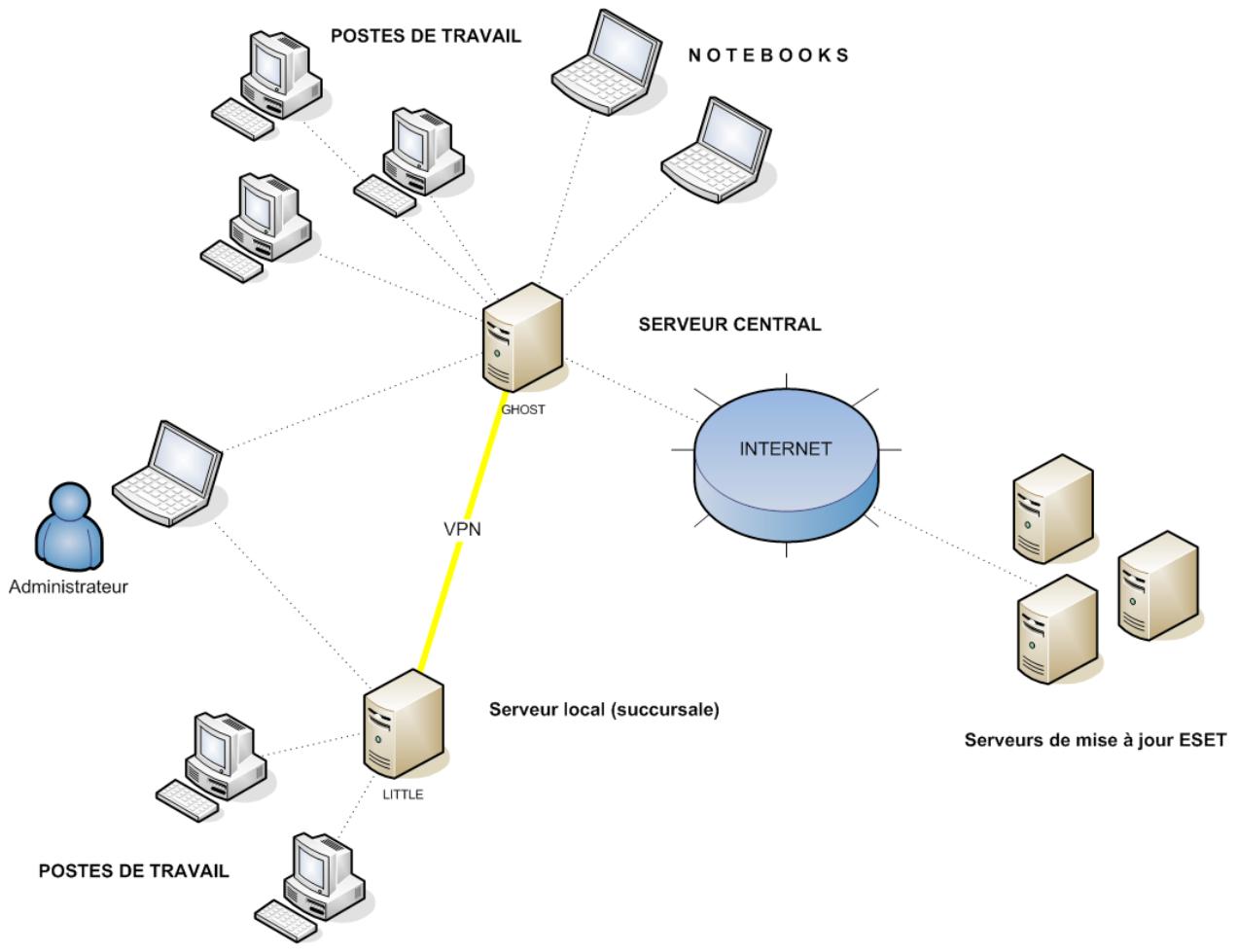

Supposons que tous les clients sont des stations de travail et des portables Microsoft Windows 2000/XP/Vista mis en reseau à l'intérieur d'un domaine. Le serveur nommé GHOST est en ligne en permanence et peut être une station de travail Windows Professionnel ou Windows Server (ce ne doit pas être un serveur Active Directory). En outre, supposons que les portables ne soient pasopsis dans le reseau de la société durant I'ss installation des solutions client d'ESET. La structure du reseau pourrait ressembler a cette presentee ci-dessous :

Figure 2-1

2.2.2 Avant l'installation

Avant de proceder à l'installation, vous devez télécharger les packages d'installation suivants du site Web d'ESET :

Composants d'ESET Remote Administrator :

ESET Remote Administrator - Serveur ESET Remote Administrator - Console

Solutions client d'ESET :

ESET Smart Security

ESET NOD32 Antivirus 4.0

ESET NOD32 Antivirus 3.0

ESET NOD32 Antivirus 2.7

Ne téléchargez que les solutions correspondant à votre licence et que vous utiliserez sur les postes clients.

2.2.3 Installation

2.2.3.1 Installation du serveur ERA

Installez ERAS sur le serveur nommé GHOST. Vous pouvez selectionner le mode d'installation Standard ou Avancé.

Si vous sélectionnez le mode Standard, le programme vous invite à insérer une clé de licence, fichier portant l'extension .lic qui assure le fonctionnement d'ERAS pendant la période définie dans la licence. Ensuite, le programme vous demande de définir les paramètres de mise à jour (nom d'utilisateur, mot de passer et serveur de mise à jour). Vous pouvez cependant passer à l'étape suivante et entre les paramètres de mise à jour ultérieurement.

Si vous sélectionnez le mode d'installation Avancé, le programme d'installation propose de définir des paramètres supplémentaires. Vous pouvez modifier ces paramètres ultérieurement via ERAC, mais, dans la plupart des cas, ce n'est pas nécessaire. La seule exception est le nom de serveur qui doit être identique au nom DNS, soit la valeur %COMPUTERNAME % de votre système d'exploitation ou l'adresse IP attribuée à l'ordinateur. Il s'agit de l'objet d'information le plus essentiel pour l'exécution d'une installation à distance. Si le nom n'est pas spécifique durant l'installation, le programme d'installation fournit automatiquement la valeur de la variable système %COMPUTERNAME % qui suffit dans la plupart des cas.

Il est également important de seLECTIONner la base de données correcte dans laquelle stocker les informations d'ERAS. Pour plus d'informations, consultez la section 2.2.3.4 « Types de base de données pris en charge par le serveur ERA. »

Par défaut, les composants programme ERAS sont installés dans le dossier suivant :

%ProgramFiles %\ESET\ESET Remote Administrator\Server

Les autres composants de données, tels que les journaux, les packages d'installation, la configuration, etc. sont stockés dans :

%ALLUSERSPROFILE %Application Data \ESET\ESET Remote Administrator\Server

Après l'installation, le service ERAS démarre automatiquement. L'activité du service ERAS est enregistrée dans l'emplacement suivant :

%ALLUSERSPROFILE %\Application Data\ESET\ESET Remote Administrator\Server\logs\era.log

2.2.3.2 Installation de la console ERA

Installez le console ESET Remote Administrator sur le PC/portable de l'administrateur ( comme illustré dans la partie inférieure gauche de la figure 2-1). À la fin de l'installation en mode Avancé, entrez le nom du serveur ERA ( ou son adresse IP) auquel l'ERAC se connecte automatiquement au démarrage. Elle est nommée GHOST dans notre exemple.

Après l'installation, lancez ERAC, puis contrôlez la connexion à ERAS. Par défaut,aucun mot de passage n'est requis pour se connecter à un serveur ERA (le champ de texte du mot de passage est vide) mais il est fortement recommandé d'en définir un. Pour creer un mot de passage pour se connecter à un serveur ERA : cliquez sur Fichier > Modifier le mot de salle... , puis modifiez le Mot de passage pour la console en cliquant sur le bouton Modifier...

L'administrateur peut spécifier un mot de passer pour l'accès administrateur et pour l'accès en lecture seule (qui permet uniquement d'afficher la configuration d'ERAS).

2.2.3.3 Activation et configuration du Miroir

Vouse pouzeutilisre console ERA pour activer le serveur de mise a jour du reseau local,appeléle Miroir dans le serveur ERA.Ce serveur peut faire office de source de fichiers de mise a jour pour les stations de travail situées dans le reseau local.En activant le Miroir,voirs réduisez le volume des données transférées via voitre connexion Internet.

Procedez comme suit :

- Connectez la console ERA au serveur ERA enclinquent sur Fichier > Connexion.

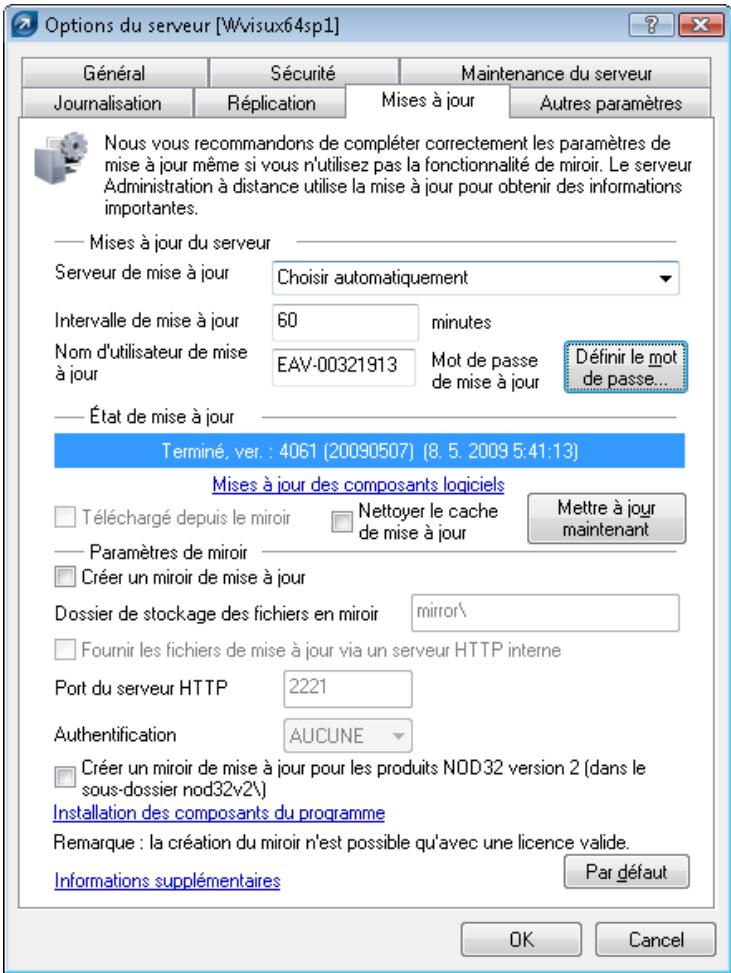

- Dans la console ERA, cliquez sur Outils > Options du serveur..., puis cliquez sur l'onglet Mises à jour.

- Dans le menu déroulant Serveur de mise à jour, Sélectionnez Choiser automatiquement, puis laissez la valeur Intervalle de mise à jour définie sur 60 minutes. Insérez Nom d'utilisateur de mise à jour (EAV-***), cliquez sur Définir le mot de passer..., puis tapez ou collez le mot de passer que vous avez reçu avec votre nom d'utilisateur.

- Sélectionnez l'option Créer un miroir de mise à jour. Conservez le chemin d'accès par défaut pour les fichiers miroir et le port du serveur HTTP (2221). Laissez la valeur d'Authentication définie sur NONE.

- Cliquez sur l'onglet Autres paramètres, puis sur Modifier les paramètres avances... Dans l'arborescence de la configuration avancée, accédez à Serveur ERA > Configuration > Miroir > Créer un miroir pour les composants programme sélectionnés. Cliquez sur Edition du côté croit, puis Sélectionnement des composants programme à télécharger. Vous doivent désigné les composants pour toutes les versions linguistiques qui seront utilisées dans le réseau.

- Sous l'onglet Mises à jour, cliquez sur Mettre à jour maintainant pour creer le Miroir.

Pour des options de configuration du Miroir plus détaillées, consultez la section 7.3.3, « Activation et configuration du Miroir »

2.2.3.4 Types de base de données pris en charge par le serveur ERA

Par défaut, le programme utilise le moteur Microsoft Access (base de données Jet). ERAS 3.0 prend également en charge les bases de données suivantes :

- Microsoft SQL Server

- MySQL

Oracle

Vouse puez selectionner le type de base de donnees durant l'installation en mode avancedERAS.Apres I'installation, il est impossible de modifier la version de base de donnees.

2.2.3.4.1 Configuration de base

Tout d'abord, il est nécessaire de创建工作 la base de données sur un serveur de base de données. Le programme d'installation d'ERAS est capable de创建工作 une base de données MySQL vide qui est automatiquement nommée ESETRADB.

Par défaut, le programme d'installation créée automatiquement une base de données. Pour créé la base de données manuellement, activez l'options Exporter le script. Assurez-vous que l'options Créer automatiquement des tables dans la nouvelle base de données est désactivée.

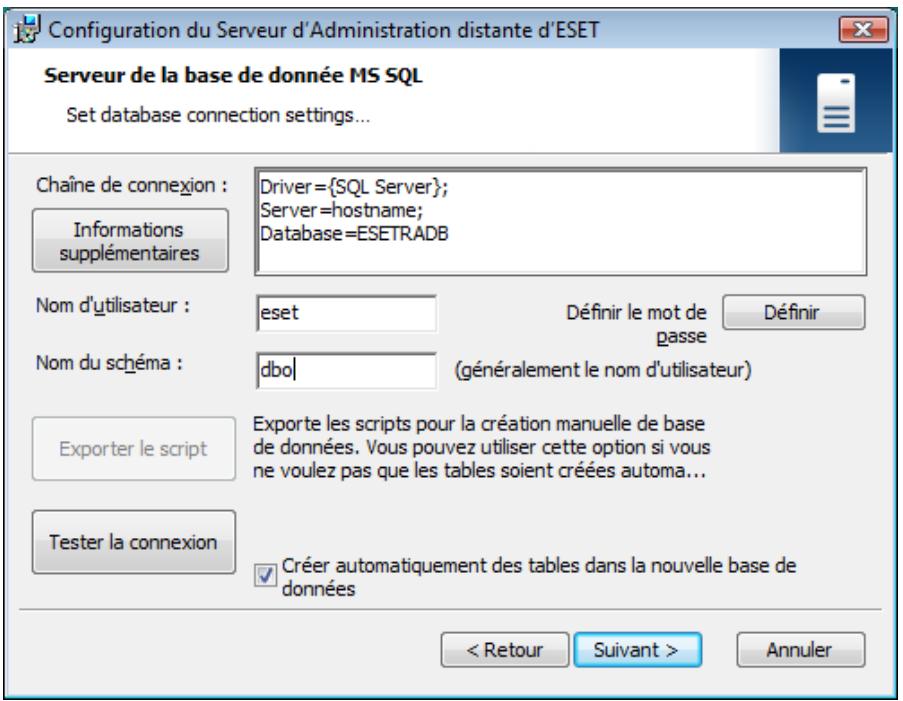

2.2.3.4.2 Configuration de connexion de base de données

Après avoir créé une base de données, vous devez spécifique des paramètres de connexion pour le serveur de base de données à l'aide d'une des deux options suivantes :

- En utilisant le DSN (nom de la source de données)

Pour ouvrir le DSN manuellement, ouvrez

l'administrateur de source de données OBCD

(Cliquez sur Demarrer -> Exécuter -, puis tapez odbcad32.exe).

Exemple de connexion DSN :

DSN =ERASqlServer

- Directement, en utilisant une chaîne de connexion complète

Voudevez specifieit tous les parametes requis - pilote, serveur et nom de base de donnees.

Voici un exemple de chaîne de connexion complète pour MS SQL Server :

Driver = {SQL Server}; Server = hostname; Database = ESETRADB

Figure 2-2

Voici un exemple de chaîne de connexion complète pour Oracle Server :

Voici un exemple de chaîne de connexion complète pour MySQL Server :

Driver = {MySQL ODBC 3.51 Driver}; Server = hostname; Database = ESETRADB

Définissez ensuite le Nom d'utilisateur et le mot de passer pour la connexion (bouton Définir). Les bases de données Oracle et MS SQL Server requirement également un nom de schéma (pour MS SQL Server, il s'agit généralement du nom d'utilisateur).

Cliquez sur Tester la connexion pour vérifier la connexion au serveur de base de données.

2.2.3.4.3 Installation sur une base de données existante

Si la base de données contient des tables, le programme d'installation affiche une notification. Pour remplacer le contenu d'une table existante, selectionnez Remplacer (avertissement : cette commande supprime le contenu de tables et remplace leur structure!). Selectionnez Ignorer pour laisser les tables intactes.

REMARQUE: Dans certaines conditions, l'activation de Ignorer peut entrainer des erreurs d'incohération de base de données, en particulier quand des tables sont endommagées ou incompatibleles avec la version actuelle.

Pour annuler l'installation d'ERAS et analyser la base de données manuellement, cliquez sur Annuler.

2.2.3.5 installation à distance sur des stations de travail client dans le réseau

En supposant que toutes les stations de travail sont actives, la méthode d'installation poussaee (push install) est la plus efficace. Avant de commencer une installation poussaee, vous devez telecharger les fichiers d'installation .msi pour ESET Smart Security ou ESET NOD32 Antivirus du site Web d'ESET et creer un package d'installation. Vous pouze creer un fichier de configuration XML qui sera appliqué automatiquement lors de l'execution du package. Pour plus d'informations sur l'installation à distance, consultez le chapitre 4. Installation des solutions client ESET »

2.2.3.6 Installation à distance sur des portables non présents dans le réseau

Les portables situés hors du réseau local requisérant un autre type d'installation à distance, car l'installation doit avoir lieu après leur ouverture de session dans le domaine. Pour ces apparèils, la méthode de script de connexion est conseillée.

Pour plus d'informations sur l'installation à distance à l'aide d'un script de connexion, consultez la section 4. Installation des solutions client ESET »

2.3 Scénario - Installation dans un environnement d'entreprise

2.3.1 Vue d'ensemble de l'environnement (structure du réseau)

Vous pouvez voir ci-dessous une copie de la structure de réseau précédente avec une filiale supplémentaire, plusieurs clients et un serveur nommé LITTLE. Supposons qu'il y ait un canal VPN lent entre le siège central et la filiale. Dans ce scenario, le serveur Miroir doit être installé sur le serveur LITTLE. Nous allons également installer un second serveur ERA sur LITTLE pour creer un environnement plus convivial et réduire le volume des données transférées.

Figure 2-3

2.3.3 Installation

2.3.3.1 Installation au siège central

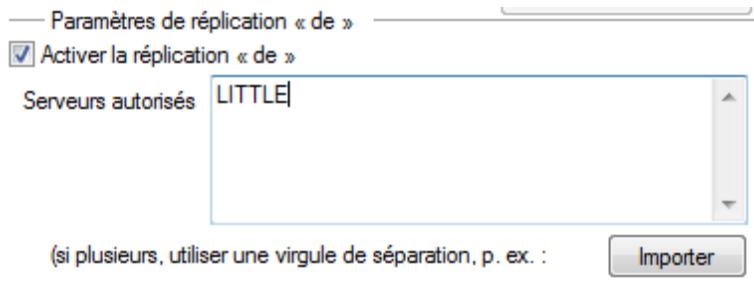

Les installations d'ERAS, d'ERAC et des stations de travail client sont très similaires au scenario précedent. La seule différence réside dans la configuration de l'ERAS maître (GHOST). Dans Outils > Options du serveur... > Réplication, activez la case à cocher Activer la réplication « de», puis entrez le nom du serveur secondaire dans Serveurs autorisés. Dans notre cas, le serveur de niveau inférieur est nommé LITTLE.

Si un mot de passer pour la réplication est défini sur le serveur de niveau supérieur (Outils > Options du serveur... > Sécurité > Mot de passer pour la réplication), ce mot de passage doit être utilisé pour l'authentication du serveur de niveau inférieur.

Figure 2-4

2.3.3.2 Filiale : Installation du serveur ERA

Comme dans l'exemple ci-dessus, installez le second ERAS et ERAC. Activez et configurez de nouveau les paramétres de réplication. Cette fois, activez la case à cocher Activer la réplication « sur » (Outils > Options du serveur... > Réplication), puis définissez le nom de l'ERAS maître. Il est recommendé d'utiliser l'adresse IP du serveur maître1, qui est l'adresse IP du serveur GHOST.

Figure 2-5

2.3.3.3 Filiale : Installation du serveur Miroir HTTP

Vou puez e galement utiliser la configuraion d installation du serveur Miroir de l'example precedent dans ce cas. Les seuls changements figurent dans les sections definissant le nom d'utiliseur et le mot de passer.

Comme illustré à la figure 2-3, les mises à jour pour la filiale ne sont pas téléchargees des serveurs de mise à jour d'ESET, mais du serveur situé au siège central (GHOST). La source de mise à jour est définie par l'adresse URL suivante :

http://ghost:2221 (ou http://IP_adresse_de_ghost:2221)

Par défaut, il n'est pas nécessaire de spécifique un nom d'utilisateur ou un mot de passer parce le serveur HTTP intégré ne requiert pas d'authentication.

Pour plus d'informations sur la configuration du Miroir dans ERAS, consultez la section 7.3, « Serveur Miroir »

2.3.3.4. Filiale : Installation à distance sur des clients

Une fois encore, vous pouvez utiliser le modele précédent, si ce n'est qu'il ne convient pas pour effectuer toutes les opérations avec l'ERAC connectée directement à l'ERAS de la filiale (LITTLE)2.

2.3.4 Autres exigences pour les environnements d'entreprise

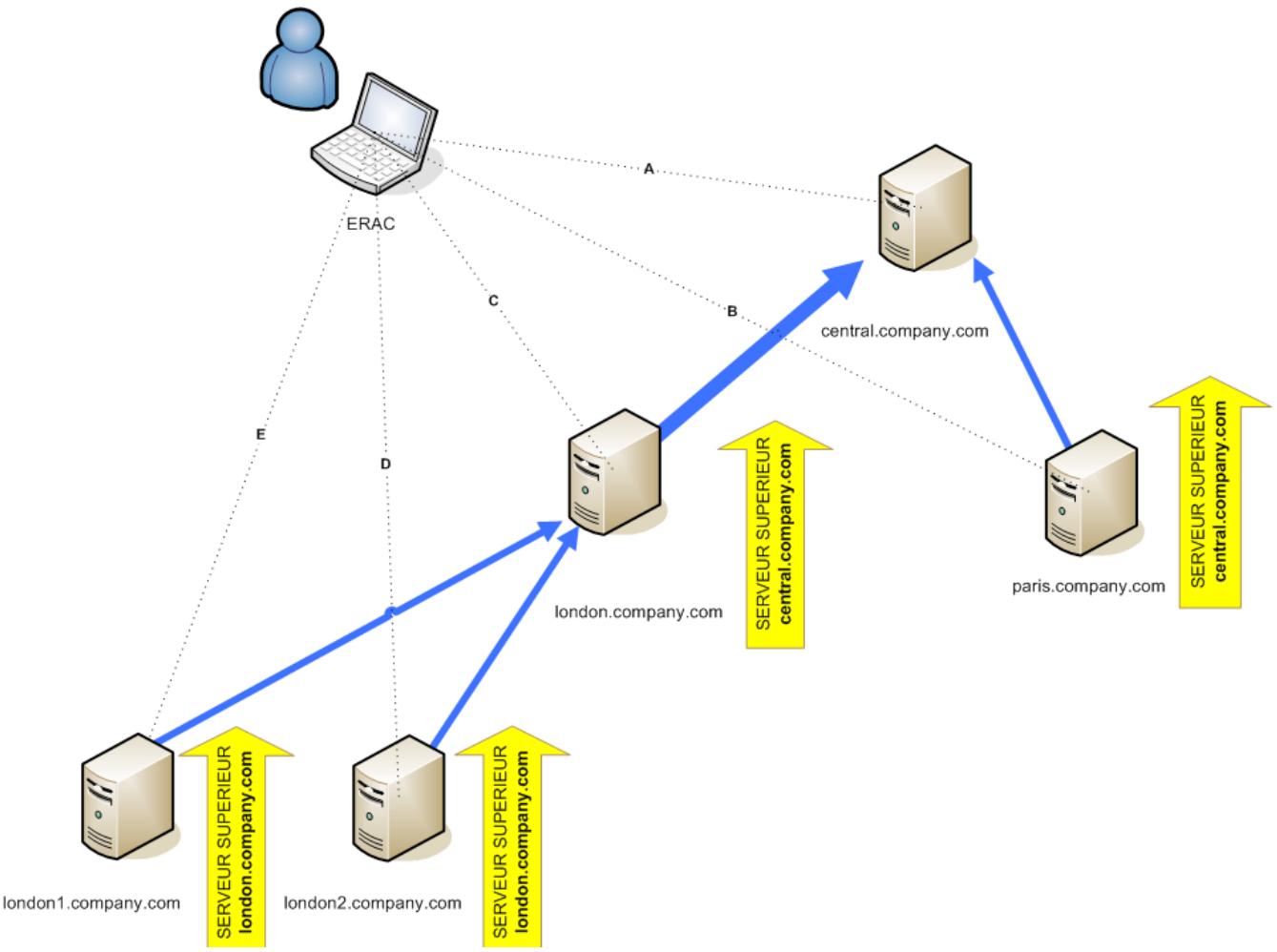

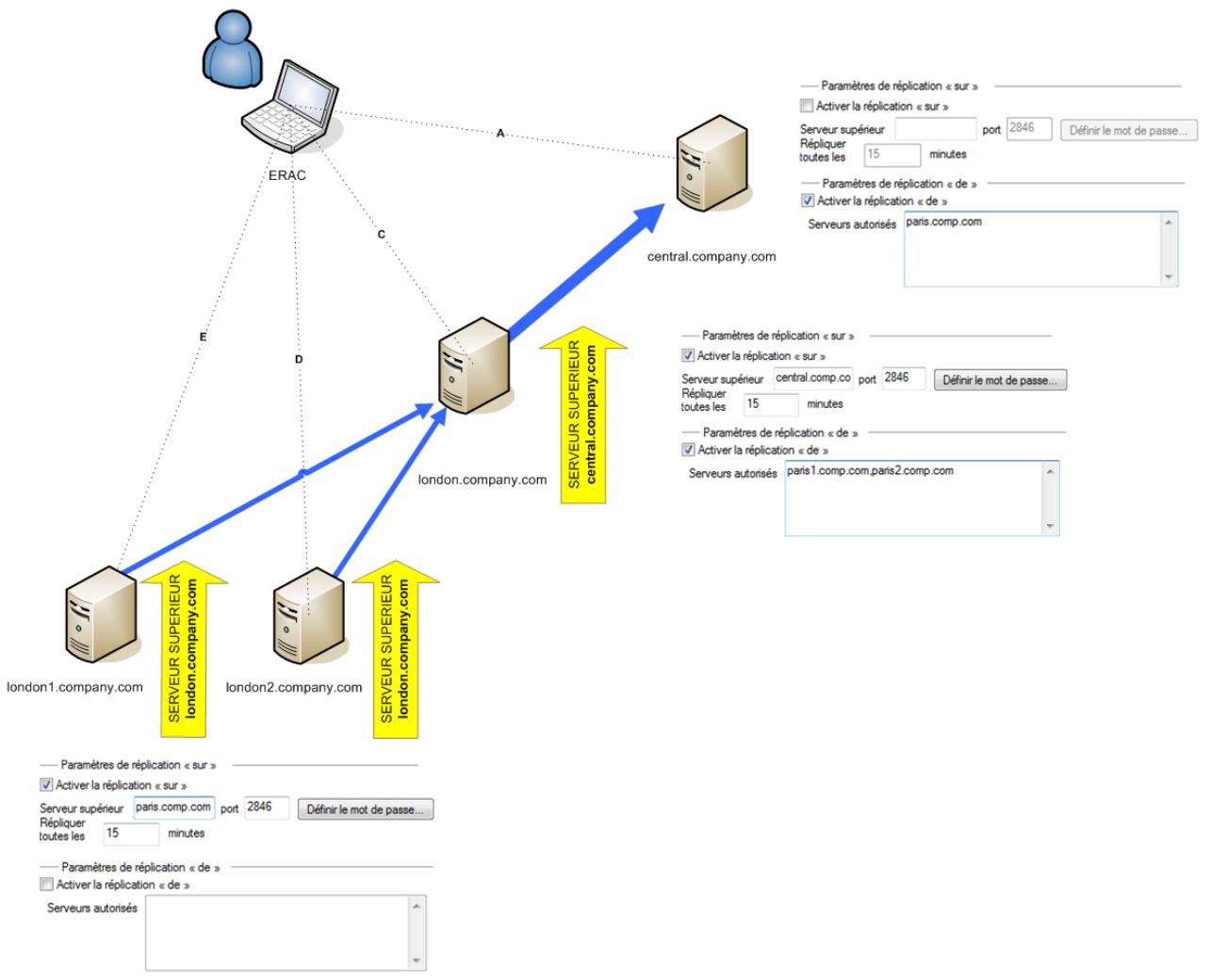

Dans les grands réseaux, il est possible d'installer plusieurs serveurs ERA pour effectuer des installations à distance d'ordinateurs client à partir de serveurs plus accessibles. À cette fin, ERAS offre une fonctionnalité de « réplication » (voir les sections 2.3.3.1 et 2.3.3.2) qui permet de transférer des informations stockées à un parent ERAS (« serveur de niveau supérieur »). Il est possible de configurer la réplication à l'aide d'ERAC.

La fonctionnalité de réplication est très utile pour les sociétés disposant de plusieurs filiales ou bureaux distants. Le scenario de déploiement modèle serait le suivant : Installéz ERAS dans chaque bureau et faites en sorté de réplier qu'chaque ERAS sur un ERAS central. L'avantage de cette configuration est particulièrement apparent dans les réseaux privés qui sont connectés via un VPN qui est habituèlement plus lent ; l'administrateur doit uniquement se connecter à un ERAS central (la communication marquee par la dette A dans la figure 2-6). Il n'est pas nécessaire d'utiliser de VPN pour acceder à des départements individuels (les communications B, C, D et E). Le canal de communication plus lent est contourné par l'utilisation de la réplication ERAS.

La configuration de la réplication permet à un administrateur de définir les informations à transférer aux serveurs de niveau supérieur automatiquement à un intervalle prédéfini, ainsi que les informations à envoyer sur demande de l'administrateur du serveur de niveau supérieur. La réplication rend ERA plus convivial et réduit le traffic réseau.

Un autre avantage de la réplication est que plusieurs utilisateurs peuvent se connecter avec divers niveaux d'autorisation. L'administrateur accédant à l'ERAS london2.company.com avec la console (communication E) ne peut contrôle que les clients se connectant à london2.company.com. L'administrateur accédant au central company.com (A) peut contrôle tous les clients se trouvant au siège central de la société et dans les différents départements/filiales.

Figure 2-6

3.1 Connexion à ERAS

La plupart des fonctionnalités d'ERAC ne sont disponibles qu'aupres connexion à ERAS. Définissez le serveur par son nom ou son adresse IP avant la connexion :

Ouvrez l'ERAC, cliquez sur Fichier > Modifier les connexions... (ou sur Outils > Options de la console...), puis cliquez sur l'onglet Connexion.

Cliquez sur le bouton Ajouter/Supprimer pour ajouter de nouveaux serveurs ERA ou modifier des serveurs actuellement repertoriés. Sélectionnez le serveur souhaité dans le menu déroulant Sélectionner une connexion. Cliquez ensuite sur le bouton Connexion.

Autres options de cette fenêtre :

- Connexion au serveur sélectionné au démarrage de la console

Si cette option est activée, la console se connecte automatiquement à l'ERAS sélectionné au démarrage.

- Afficher un message en cas d'éché de connexion

En cas d'erreur de communication entre ERAC et ERAS, un message d'alerte s'affiche.

Il est possible de protégger les connexions par mot de passer. Par défaut, aucun mot de passer n'est requis pour se connecter à un serveur ERAS, mais il est fortement recommendé d'en définir un. Pour creer un mot de passer pour se connecter à un serveur ERAS :

Cliquez sur Fichier > Modifier mot de passer, puis cliquez sur le bouton Modifier... à droite de Mot de passer pour la console.

Lors de l'entrée d'un mot de passer, vous pouze activer l'options Mémoriser le mot de passer. Songez au risque possible pour la sécurité lié à l'utilisation de cette option. Pour supprimer tous les mots de passer mémorisés, cliquez sur Fichier > Effacer les mots de passer en cache...

Une fois la communication établie, l'en-tête du programme devient Connecté [nomServeur].

Vous pouvez également cliquer sur Fichier > Connexion pour vous connecter au serveur ERAS.

Au démarrage du programme, dans le menu déroulant Accès, Sélectionnez le Type d'accès (Administrateur ou Lecture seule).

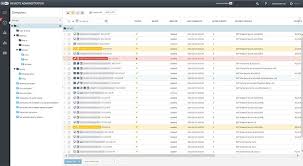

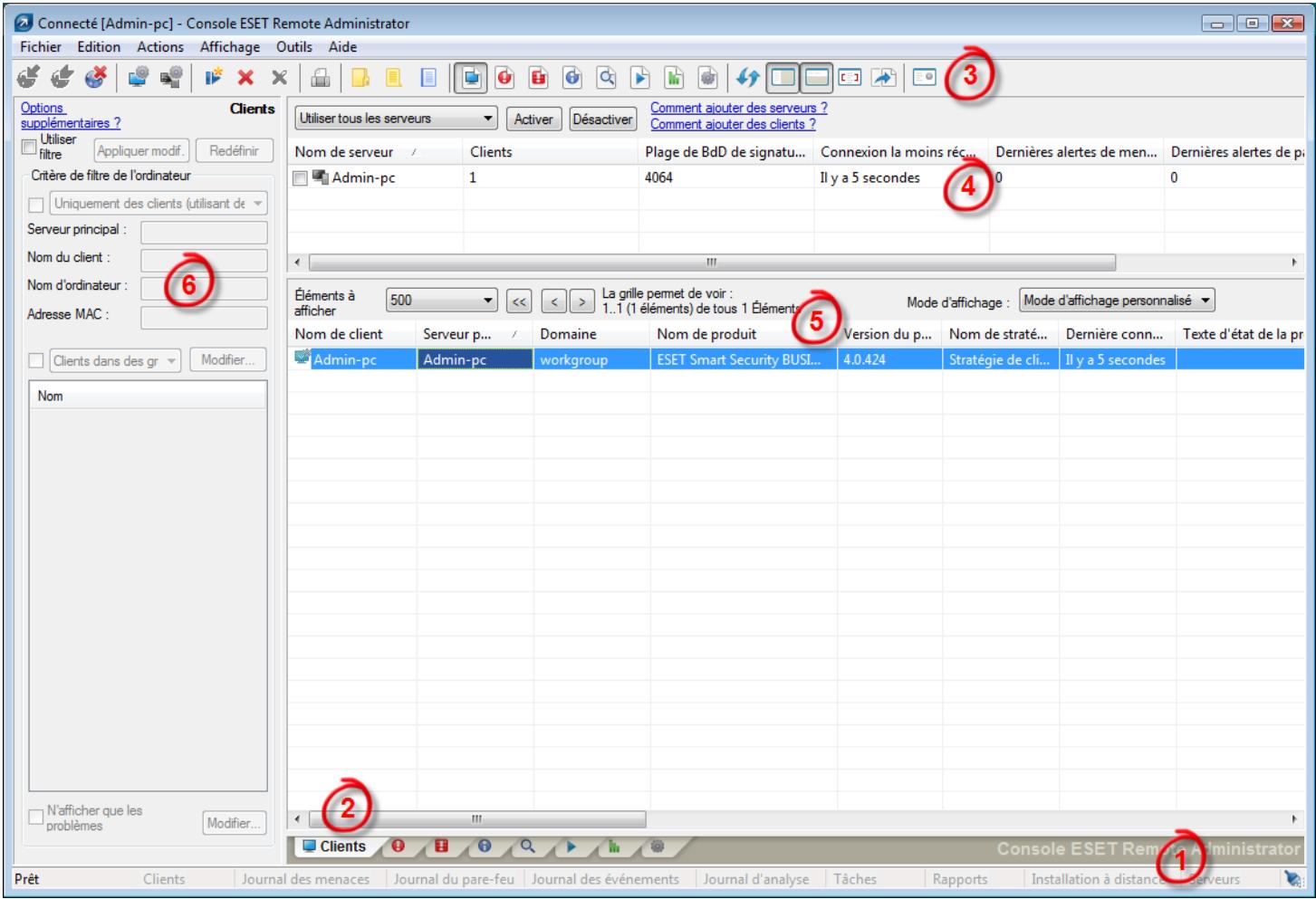

3.2 ERAC - Fenêtre principale

Figure 3-1 Fenêtre principale de la console ESET Remote Administrator

L'etat de communication actuel entre ERAC et ERAS s'affiche dans la barre d'etat (1). Toutes les données nécessaires d'ERAS sont actualisées régulierement (par défaut à chaque minute; voir Outils > Options de la console...). La progression de l'actualisation est également visible dans la barre d'etat.

REMARQUE: Appuyez sur F5 pouractualiser lesdonnéesaffichées.

Les informations sont divisées en plusieurs ontlets par ordre d'importance (2). Dans la plupart des cas, il est possible de trier les données en ordre croissant ou décroissant en cliquant sur un attribut (5), tandis qu'une opération glisser-déplacer permet d'effectuer une réorganisation. Si plusieurs lignes de données doivent être traitées, vous pouvez les limiter à l'aide du menu déroulant Éléments à afficher et des boutons de navigation page par page. Sélectionnez le Mode d'affichage pour partager les attributs conformément à vos besoins (pour plus de détails, voir la section 3.3, « Filtrage des informations »).

La section Serveur (4) est importante si vous répliquez des serveurs ERA. Cette section affiche des informations résumées sur la Console à laquelle ERAS est connecté, ainsi que des informations sur les serveurs ERA infant ou de niveau inférieur. Le menu dérounant Serveurs dans la section 4 influence la portée des informations affichées dans la section 5.

Utiliser tous les serveurs

Affiche les informations de tous les serveurs ERA - section (5).

- N'utiliser que les serveurs contrôlés

Affiche les informations des serveurs ERA sélectionnés - section (5).

- Exclure les serveurs contrôlés

Exclut les informations des serveurs ERA selectionnés.

Colonnes de la section 4 :

- Nom de serveur

Affiche le nom de serveur.

- Clients

Nombre total de clients se connectant à la base de données de l'ERAS sélectionné.

- Plage de Bd D de signatures de virus

Version des bases des signatures de virus parmi les clients de l'ERAS sélectionné.

- Connexion la moins récente

Version la plus ancienne de la base des signatures de virus parmi les clients de l'ERAS sélectionné.

- Dernières alertes de menace

Nombre total d'alertes de virus (voir l'attribut Dernière alerte de menace dans la section 5).

- Dernières alertes du pare-feu

Nombre total d'alertes de pare-feu.

- Derniers averissements d'évenement

Nombre total d'événements actuels (voir l'attribut Dernier événement dans la section 5).

Si vous n'êtes pas connecté actuèlement, vous pouvez cliquer avec le bouton droit dans la section Serveur (4), puis sélectionner Connexion à ce serveur pour vous connecter à l'ERAS choisi.

Si la réplication est activée, des informations supplémentaires s'afficheront dans la section Serveur (4).

Les principales fonctionnalités d'ERAC sont accessibles dans le menu principal de la barre d'outils (3).

La dernière section est Critère de filtré de l'ordinateur (6); voir la section 3.3, « Filtrage des informations »

3.3 Filtrage des informations

ERAC intéège plusieurs outils et fonctionnalités permettant d'administrer de façon conviviale les clients et les événements.

3.3.1 Groupes

Voup ouz dier des clients induels en plusieurs groupes en cliant sur Outils > Edeur de groupes... dans I'ERAC. Vou puez ensuite utiliser des groupes lors de l'application de filtres ou de la creation de taches. Les groupes sont indepants pour chaque ERAS et ne sont pas repliqués. La fonctionnalité Synchroniser avec Active Directory de I'Edeur de groupes permet à l'administrateur de trier des clients en groupes, pour autant que le nom de client soit identique au type d'objet « ordinateur » à cote d'Active Directory (AD) et appartienne à des groupes dans I'AD3.

Pour plus d'informations sur les gestion des groupes, consultez le chapitre 5.2, Groupes.

3.3.2 Filtre

Le filtrer permet à l'administrateur de n'afficher des informations que sur des serveurs ou des postes client spécifique. Pour afficher les options de filtrer, dans le menu d'ERAC, cliquez sur Affichage > Afficher/Masquer le volet Filtre.

Pour activer le filtrage, sélectionnez l'option Utiliser filtré du côte supérieur gauche de l'ERAC, puis cliquez sur le bouton Appliquer modif. Toutte modification future des critères de filtré mettra automatiquement à jour les données affichées, sauf configuration contraire sous l'onglet Outils > Options de la console... > Autres paramètres. Dans la section Critère de filtré de l'ordinateur, définiisse les critères de filtrage (Serveur principal, Nom du client, Nom d'ordinateur, Adresse MAC).

Dans la section Critère de filtré de l'ordinaireur, vous pouvez filtrer les serveurs/clients ERA à l'aide des critères suivants :

- Uniquement des clients (utilisant des mots entiers)

Le résultat n'inclut que les clients dont le nom est identique à la chaîne entree.

- Uniquement des clients commencer par (?^*)

Le résultat n'inclut que les clients dont le nom commence par la chaîne entree.

- Uniquement des clients comme (?^)

Le résultat n'inclut que les clients dont le nom contient la chaîne entrée. - Exclure les clients (utilisant des mots entiers), Exclure les clients commençant par (?^) , Exclure les clients comme (?^)

Ces options produits des résultats opposés à ceux des trois options précédentes.

Les champs Serveur principal, Nom du client, Nom d'ordinateur et Adresse MAC acceptent des chaînes entières.

Si l'un deux est renseigné, une requête de base de données est exécutée et les résultats sont filtrés en fonction

de son contenu; l'opérateur logique ET est utilisé.

La section suivante permet de filtrer les clients par groupes :

- Clients dans des groupes

N'affiche que les clients appartenant au(x) groupe(s) spécifique(s).

Clients dans d'autres groupes ou n.a.

Le résultat n'inclut que les clients appartenant à d'autres groupes ou qui ne sont membres d'aucun groupe.

Si un client appartient à la fois à des groupes spécifique et non spécifique, il s'affiche.

Clients dansaucun groupe

N'affiche que les clients qui ne font partie d'aucun groupe.

La dernière option est un filtrage basé sur un problème ; les résultats n'incluent que les clients représentant le type de problème spécifique. Pour afficher la liste des problèmes, activez l'option N'afficher que les problèmes, puis cliquez sur Modifier... Sélectionné les problèmes à afficher, puis cliquez sur OK pour afficher les clients ayant les problèmes sélectionnés.

Toutes les modifications apportées à la configuration du filtrage seront appliquées après que vous aurez cliqué sur le bouton Appliquer modif. Pour restaurer les paramètres par défaut, cliquez sur Redéfinir. Pour générer automatiquement de nouveaux résultats à chaque modification des paramètres de filtrtre, activez l'option Outils > Options de la console... > Autres paramètres... > Application automatique des modifications.

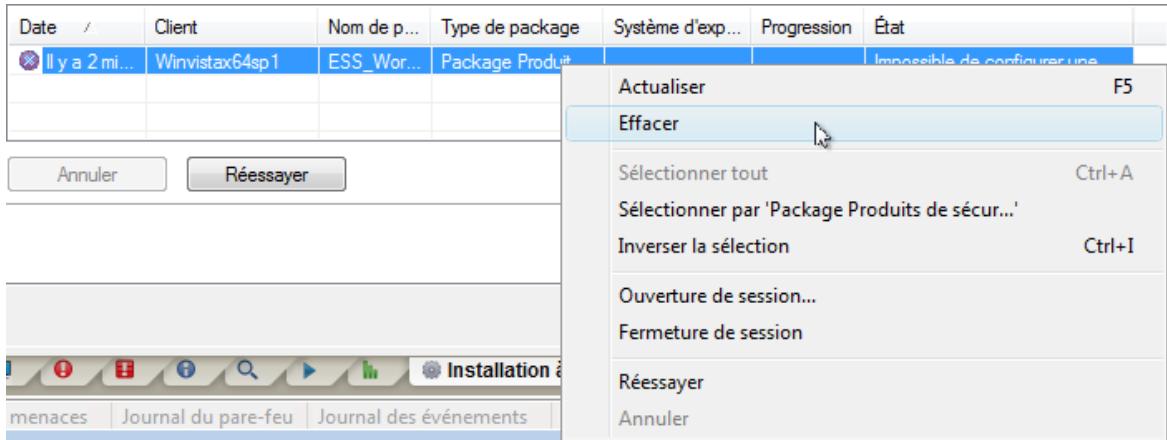

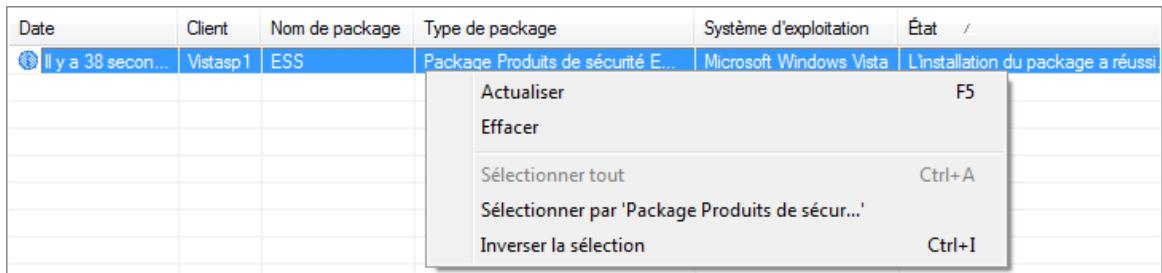

3.3.3 Menu contextuel

Utilisez le bouton droit de la souris pour appeler le menu contextual et ajuster la sortie dans les colonnes. Les options disponibles sont les suivantes :

- Sélectionner tout

Sélectionne toutes les entrées.

- Sélectionner par '...'

Cette option permet de cliquer avec le bouton droit -sur tout attribut, puis de selectionner (mettre en surbrillance) automatiquement l'ensemble des autres stations de travail ou serveurs ayant le même attribut. La chaine ... est automatiquement remplaee par la valeur figurant sous Ionglet actuel.

- Inverser la sélection

Effectue une sélection d'entrées inversée.

- Masquer éléments selectionnés

Masque les entrées sélectionnées.

- Masquer éléments non sélectionns

Masque toutes les entrées non sélectionnées dans la liste.

Les deux dernières options sont efficaces si un complément d'organisation est nécessaire suite à l'utilisation des méthodes de filtrage précédentes. Pour désactiver tous les filtres définis par le menu contextualuel, cliquez sur

Affichage > Vue détourée ou cliquez sur l'icone dans la barre d'outils d'ERAC. Vous pouze également appuyer sur F5 pouractualiser les informations affichées et désactiver les filtres.

Example :

Pour afficher uniquement les clients presentant des alertes de menace :

Sous l'onglet Clients, cliquez avec le bouton croit sur tout volet vide avec Derniere alerte de virus, puis, dans le menu contextuel, selectionnez Sélectionner par '...'. Ensuite, toujours dans le menu contextual, cliquez sur Masquer éléments sélectionnés.

Pour afficher les alertes de menace relatives aux clients « Joseph » et « Charles » :

Cliquez sur l'onglet Journal des menaces, puis cliquez avec le bouton croit sur tout attribut dans la colonne Nom du client contenant la valeur Joseph. Dans le menu contextualuel, cliquez sur Sélectionner par 'Joseph'. Ensuite,

maintenez enfoncée la touche CTRL, cliquez avec le bouton croit, puis cliquez sur Sélectionner par 'Charles'. Enfin,

cliquez avec le bouton droit, puis, dans le menu contextuel, selectionnez Masquer éléments non selectionnés et relâchéz la touche CTRL.

La touche CTRL permet de sélectionner ou déslectionner des entrées spécifiques, et la touche MAJ de marquer un groupe d'entrées ou d'en annuler la marque.

REMARQUE: Le filtrage peut faciliter la création de tâches pour des clients spécifique (en surbrillance). Il existe de nombreuses manières d'utiliser le filtrage efficacement. Essayez plusieurs combinaisons.

Affichages

Sous l'onglet Clients, vous pouvez ajuster le nombre de colonnes affichées à l'aide du menu dérouulant Mode d'affichage:itué à droite de la console. Le Mode d'affichage complet affiche toutes les colonnes, tandis que le Mode d'affichageminimal n'affiche que les plus importantes. Ces modes sont prédéfiinis ; il est impossible de les modifier. Pour activerl'affichage personnelisé, sélectionnez Mode d'affichage personnelisé. Vous pouvez le configurer sous l'onglet Outils >Options de la console...>Colonnes > Afficher/Masquer.

3.4 Onglets dans ERAC

3.4.1 Description générale des onglets et des clients

La plupart des informations sous les onglets ont trait aux clients connectés. Chaque client connecté à ERAS est identifié par les attributs suivants :

Nom d'ordinateur (nom de client) + Adresse MAC + Serveur principal4

Le comportement d'ERAS par rapport à certaines opérations de réseau (telles que le changement de nom d'un PC) peut être définis dans Configuration avancée d'ERAS. Cela peut aider à empêcher des entrées en double sous l'onglet Clients. Par exemple, si l'un des ordinateurs du réseau a été renommé, mais que son Adresse MAC est restée inchangée, vous pouvez éviter la création d'une entrée sous l'onglet Clients.

Les clients qui se connectent à ERAS pour la première fois sont désignés par la valeur Oui dans la colonne Nouvel utiliser. Ils sont également marqués par un petit astérisque dans le coin supérieur droit de leur icône (voir la figure 3-2). Cette fonctionnalité permet à un administrateur de détecter aisément un ordinateur nouvellement connecté. Cet attribut peut avoir différentes significations en fonction des procédures opérateires de l'administrateur.

Thomas

Figure 3-2

Si un client a eté configuré et déplace vers un certain groupe, il est possible de désactiver l'etat Nouveau en cliquant avec le bouton droit sur le client, puis en sélectionnant Définir/Redéfinir des drapeaux > Redéfinir le drapeau « Nouveau » L'icone du client devient celle représentée à la figure 3-3, et la valeur de l'attribut Nouvel utiliseur devient Non.

Thomas

Figure 3-3

REMARQUE : L'attribut Commentaire est facultatif sous les trois ontlets. L'administrateur peut insérer une description ici (p. ex., « Bureau 129 »).

ERAS permet d'afficher les valeurs de temps en mode relatif (« Il ya 2 jours »), en mode absolu (20. 5. 2008) ou en mode système (Paramètres régionaux).

Dans la plupart des cas, il est possible de trier les données en ordre croissant ou décroissant en cliquant sur un attribut, tandis qu'une opération glisser-deplacer permet d'effectuer une réorganisation.

Le fait de cliquer sur certaines valeurs active d'autres onglets afin d'afficher des informations plus détaillées. Par exemple, si vous cliquez sur une valeur dans la colonne Dernière alerte de menace, le programme active l'onglet Journal des menaces et affiche les entrées du journal des menaces relatives au client donné. Si vous cliquez sur une valeur contenant trop d'informations pour qu'il soit possible de lesprésenter dans un affichage tabulaire, une boîte de dialogue s'ouvre, affichtant des informations détaillées sur le client correspondant.

3.4.2 Réplication et informations sous les onglets individuels

Si ERAC est connecté à un ERAS opérant en tant que serveur de niveau supérieur, toutes les informations des serveurs de niveau inférieur s'affichent automatiquement, à moins que le serveur de niveau inférieur ne soit pas configuré pour le permettre.

Dans un tel scenario, les informations suivantes peuvent manquer :

- Journaux d'alertes détaillés (onglet Journal des menaces)

- Journaux détaillés d'analyse à la demande (onglet Journal d'analyse)

- Configurations de client actuel détaillées au format .xml (onglet Clients, colonne Configuration, État de la protection, Fonctionnalités de protection, Informations système)

Des informations du programme ESET SysInspector peuvent également manquer. ESET SysInspector est intégré dans la génération de produits ESET 4.x et ultérieurs.

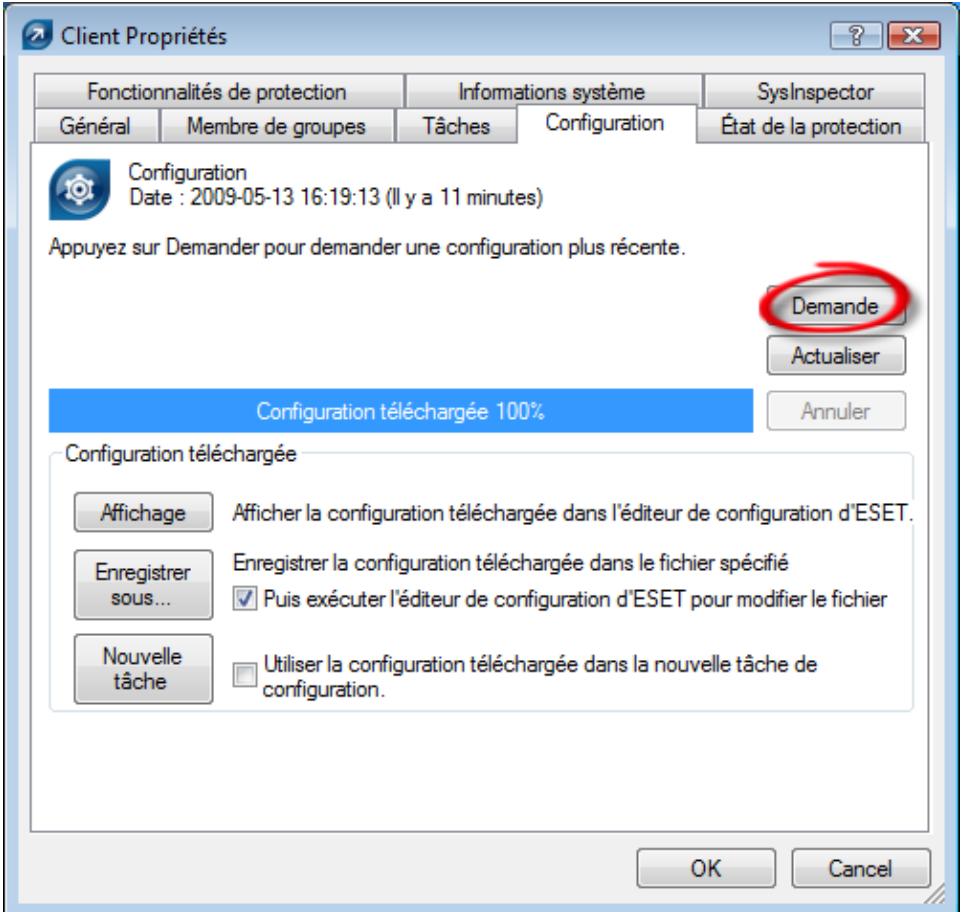

Dans les boîtes de dialogue où de telles informations devraient autrement figurer, le bouton Demande est disponible (Actions > Propriétés > Configuration). Un clc sur ce bouton entraîne le téléchargement d'informations manquantes d'un ERAS de niveau inférieur. comme la réplication est toujours déclenchée par un ERAS de niveau inférieur, les informations manquantes doivent être livrées dans l'intervalle de réplication prédéfini.

Figure 3-4 Cliquez sur Demande pour extraire des informations manquantes de serveurs ERA de niveau inférieur.

3.4.3 Ontlet Clients

Cet onglet affiche des informations generales sur des clients individuels.

| Attribut | Description |

| Nom d'ordinateur | Nom de la station de travail ou du serveur (nom d'hôte) |

| Adresse MAC | Adresse MAC (carte réseau) |

| Serveur principal | Nom du serveur ERA avec lequel un client communique |

| Domaine | Nom du domaine ou du groupe auquel un client appartient (il ne s'agit pas de groupes créé dans ERAS) |

| IP | Adresse IP |

| Nom de produit | Nom du produit de sécurité ESET |

| Version du produit | Version du produit de sécurité ESET |

| Nom de(Stratégie) | Nom de la(Stratégie attribuée à un client |

| Dernière connexion | Heure à laquelle le client s'est connecté pour la的最后一 fois fais à ERAS (toutes les autres données collectées à partir de clients incluant cet horodateur, à l'exception de certaines données obtenues par réplication) |

| Texte d'état de la protection | État actuel du produit de sécurité ESET installé sur un client |

| BdD de signatures de virus | Version de la base des signatures de virus |

| Dernière alerte de menace | Dernier incident de virus |

| Dernière alerte du pare-feu | Dernier événement déetecté par le pare-feu personnel d'ESET Smart Security (les événements à partir du niveau d'avertissement et au-delà s'affichent) |

| Dernier averittissement d'événement | Dernier message d'erreur |

| Derniers fichiers analysés | Nombre de fichiers analysés durant la的最后一 fois analyse à la demande |

| Derniers fichiers infectés | Nombre de fichiers infectés durant la的最后一 fois analyse à la demande |

| Derniers fichiers nettoyés | Nombre de fichiers nettoyés (ou supprimés) durant la的最后一 fois analyse à la demande |

| Date de的最后一 fois analyse | Heure de la的最后一 fois analyse à la demande |

| Demande de redémarge | Indique si un redémarge est requis (par exemple, après une mise à niveau du programme) |

| Date de demande de redémarge | Heure de la première demande de redémarge |

| Dernier démarge du produit | Heure du dernier lancement du programme client |

| Date d'installation du produit | Date d'installation du produit de sécurité ESET sur le client |

| Utilisateur mobile | Les clients ayant cet attribut exécutent la tâche « Mettre à jour maintainant » chaque fois qu'ils établissant une connexion avec ERAS (récommandé pour les portables) |

| Nouveau client | Nouvel ordinateur connecté (voir la section 3.4.1, « Description générale des onglets et des clients ») |

| Nom de SE | Nom du système d'exploitation du client |

| Plateforme de SE | Plateforme du système d'exploitation (Windows / Linux...) |

| Plateforme matérielie | 32 bits / 64 bits |

| Configuration | Configuration .xml actuelle du client (y compris la date et l'heure de création de la configuration) |

| État de la protection | Relevé d'état général (similaire par nature à l'attribut Configuration) |

| Fonctionnalités de protection | Relevé d'état général des composants programme (similaire à l'attribut Configuration) |

| Informations système | Le client soumet des informations système à ERAS (y compris l'heure à laquelle les informations système ont été soumises) |

| SysInspector | Les clients disposant de versions contenant l'outil ESET SysInspector所能 sourmettre des jours aux à partir de cette application complémentaire |

| Informations personnalisées | Informations personnalisées à afficher spécifiquees par l'administrateur. |

| Commentaire | Bref commentaire dérivant le client (entrez par l'administrateur) |

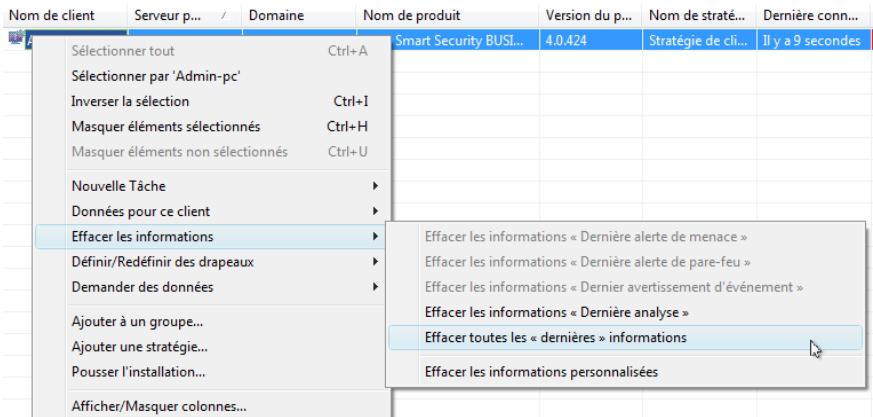

REMARQUE : Certaines valeurs ont un caractère purement informatif et peuvent ne pas'être à jour au moment où l'administrateur les consulte sur la console. Par exemple, il peut y avoir eu une erreur de mise à jour à 7 h 00, alors qu'à 8 h 00 la mise à jour a réussi. Ces valeurs peuvent être Dernière alerte de menace et Dernier avertissement d'évenement. Si l'administrateur sait que ces informations sont obsolètes, il peut les effacer en cliquant avec le bouton droit, puis en selectionnant Effacer les informations > Effacer les informations « Dernière alerte de menace » ou Effacer les informations « Dernier avertissement d'évenement » . Les informations sur le dernier incident de virus ou le dernier événement système sont supprimées.

Figure 3-5 Il est facile de supprimer les événements obsolestes des colonnes Dernière alerte de menace et Dernier averissement d'événement.

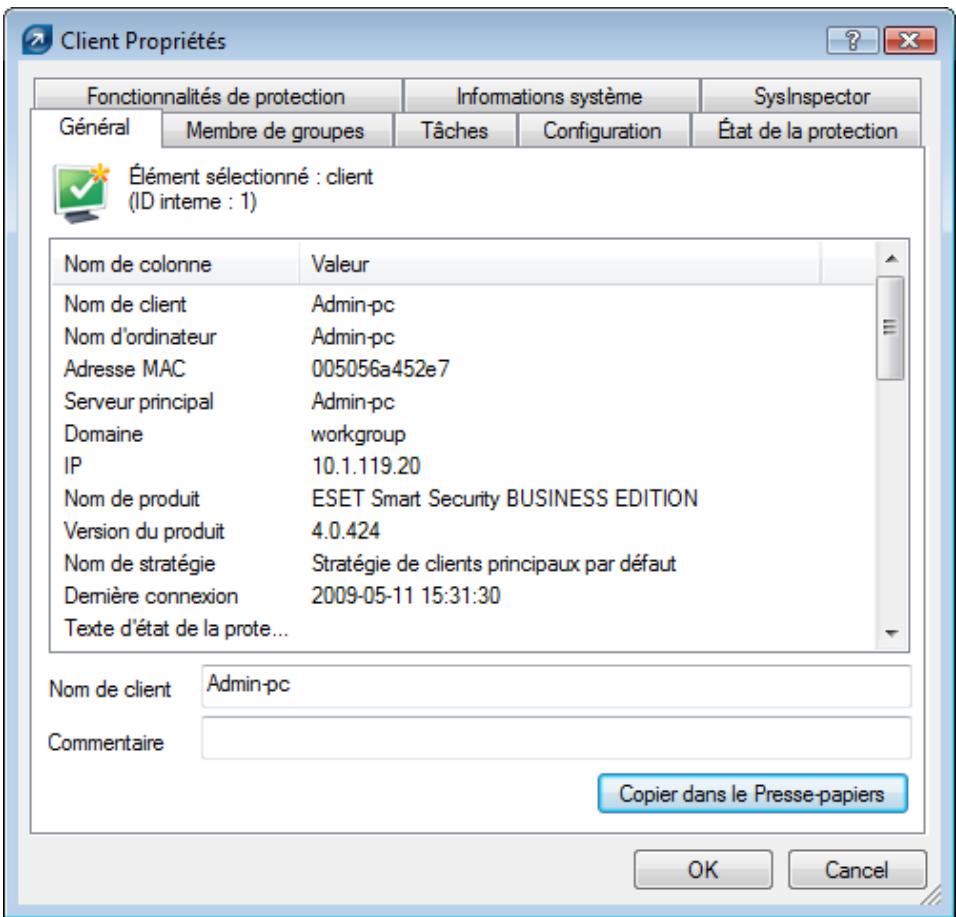

Figure 3-6 Informations détaillées sur une station de travail client.

Après que vous avez double-cliqué sur un client, l'onglet Clients affiche plusieurs options :

Général

Contient des informations similaires à celles affichées sous l'onglet Clients. Vous pouvez spécifique ici le Nom du client, c'est-à-dire celui sous lequel ce client est visible dans ERA, ainsi qu'un commentaire facultatif.

- Membre de groupes

Cet onglet répertorie tous les groupes auxquels le client appartient. Pour plus d'informations, consultez la section 3.3, « Filtrage des informations »

Taches

Tâches relatives au client indiqué. Pour plus d'informations, consultez la section 5.1, « Tâches »

- Configuration

Cet onglet permet d'afficher ou d'exporter la configuration actuelle du client dans un fisier .xml. Ce manuel explique, plus loin, comment utiliser des fisiers .xml pour creer un modele de configuration pour des fisiers de configuration .xml nouveaux ou modifiés. Pour plus d'informations, consultez la section 5.1, « Tâches »

- État de la protection

Relevé d'etat général concernant tous les programmes ESET. Certains relevés sont interactifs et permettent d'intervenir immédiatement. Cette fonctionnalité est utile car elle évite la nécessité de définir manuellement une nouvelle tâche pour résoudre un problème de protection donné.

- Fonctionnalités de protection

État du composant pour toutes les fonctionnalités de sécurité d'ESET (Blocage du courrier indésirable, Pare-feu personnel, etc.)

- Informations système

Informations détaillées sur le programme installé, sa version de composant, etc.

- Onglet SyslInspector

Informations détaillées sur les processus de démarrage et les processus s'executant à l'arrière-plan.

3.4.4 Onglet Journal des menaces

Cet onglet contient des informations sur des incidents de virus ou de menace individuels.

| Attribut | Description |

| Nom de client | Nom du client signalant l'alerte de menace |

| Nom d'ordinateur | Nom de la station de travail ou du serveur (nom d'hôte) |

| Adresse MAC | Adresse MAC (carte réseau) |

| Serveur principal | Nom du serveur ERA avec lequel un client communique |

| Date de réception | Heure à laquelle ERAS a journalisé l'événement |

| Date de survenance | Heure à laquelle l'événement s'est produit |

| Niveau | Niveau d'alerte |

| Analyseur | Nom de la fonctionnalité de sécurité ayant déetecté la menace |

| Objet | Type d'objet |

| Nom | Généralement un dossier dans lequel se trouve l'infiltration |

| Menace | Nom du code malveillant déetecté |

| Action | Action exécutée par la fonctionnalité de sécurité donnée |

| Utilisateur | Nom de l'utilisateur identifié lorsque l'accident s'est produit |

| Informations | Informations sur la menace déetectée |

| Détails | État de soumission du journal du client |

3.4.5 Onglet Journal de pare-feu

Cet onglet affiche des informations sur l'activité du pare-feu du client.

| Attribut | Description |

| Nom de client | Nom du client signalant l'événement |

| Nom d'ordinateur | Nom de la station de travail ou du serveur (nom d'hôte) |

| Adresse MAC | Adresse MAC (carte réseau) |

| Serveur principal | Nom du serveur ERA avec lequel un client communique |

| Date de réception | Heure à laquelle ERAS a journalisé l'événement |

| Date de survenance | Heure à laquelle l'événement s'est produit |

| Niveau | Niveau d'alerte |

| Événement | Description de l'événement |

| Source | Adresse IP source |

| Cible | Adresse IP cible |

| Protocole | Protocole concerné |

| Règle | Règle de pare-feu concernée |

| Application | Application concernée |

| Utilisateur | Nom de l'utilisateur identifié lorsque l'accident s'est produit |

3.4.6 Onglet Journal des événements

Cet onglet présente la liste de tous les événements liés au système.

| Attribut | Description |

| Nom de client | Nom du client signalant l'événement |

| Nom d'ordinateur | Nom de la station de travail ou du serveur (nom d'hôte) |

| Adresse MAC | Adresse MAC (carte réseau) |

| Serveur principal | Nom du serveur ERA avec lequel un client communique |

| Date de réception | Heure à laquelle ERAS a journalisé l'événement |

| Date de survenance | Heure à laquelle l'événement s'est produit |

| Niveau | Niveau d'alerte |

| Plugin | Nom du composant programme signalant l'événement |

| Événement | Description de l'événement |

| Utilisateur | Nom de l'utilisateur associé à l'événement |

3.4.7 Onglet Journal d'analyse

Cet onglet repertorie les résultats des analyses d'ordinateur à la demande qui ont été lancées à distance, localement sur des ordinateurs client ou en tant que tâches planifiées.

| Attribut | Description |

| Nom de client | Nom du client sur lequel l'analyse a été effectuée |

| Nom d'ordinateur | Nom de la station de travail ou du serveur (nom d'hôte) |

| Adresse MAC | Adresse MAC (carte réseau) |

| Serveur principal | Nom du serveur ERA avec lequel un client communique |

| Date de réception | Heure à laquelle ERAS a journalisé l'événement d'analyse |

| Date de survenance | Heure à laquelle l'analyse a eu lieu sur le client |

| Cibles analysées | Fichiers, dossiers et périphériques analysés |

| Analysés | Nombre de fichiers contrôleis |

| Infectés | Nombre de fichiers infectés |

| Nettoyés | Nombre d'objets nettoyés (ou supprimés) |

| État | État de l'analyse |

| Utilisateur | Nom de l'utilisateur identifié lorsque l'incident s'est produit |

| Type | Type d'utilisateur |

| Analyseur | Type d'analyseur |

| Détails | État de soumission du journal du client |

3.4.8 Onglet Tâches

La signification de cet onglet est decrite dans le chapitre « Tâches ». Les attributs suivants sont disponibles :

| Attribut | Description |

| État | État de la tâche (Active = en cours d'application, Terminée = tâche livrée aux clients) |

| Type | Type de tâche |

| Nom | Nom de la tâche |

| Description | Description de la tâche |

| Date de déploiement | Heure/date d'exécution de la tâche |

| Date de réception | Heure à laquelle ERAS a journalisé l'événement |

| Détails | État de soumission du journal des tâches |

| Commentaire | Bref commentaire décrivant le client (entré par l'administrateur) |

3.4.9 Ontlet Rapports

Cet onglet contient des fonctionnalités permettant d'archiver l'activité d'un réseau sur certaines périodes. L'onglet Rapports permit d'organiser des informations statistiques sous la forme d'un graphique ou d'un diagramme. Pour plus d'informations, consultez le chapitre 6, « Rapports »

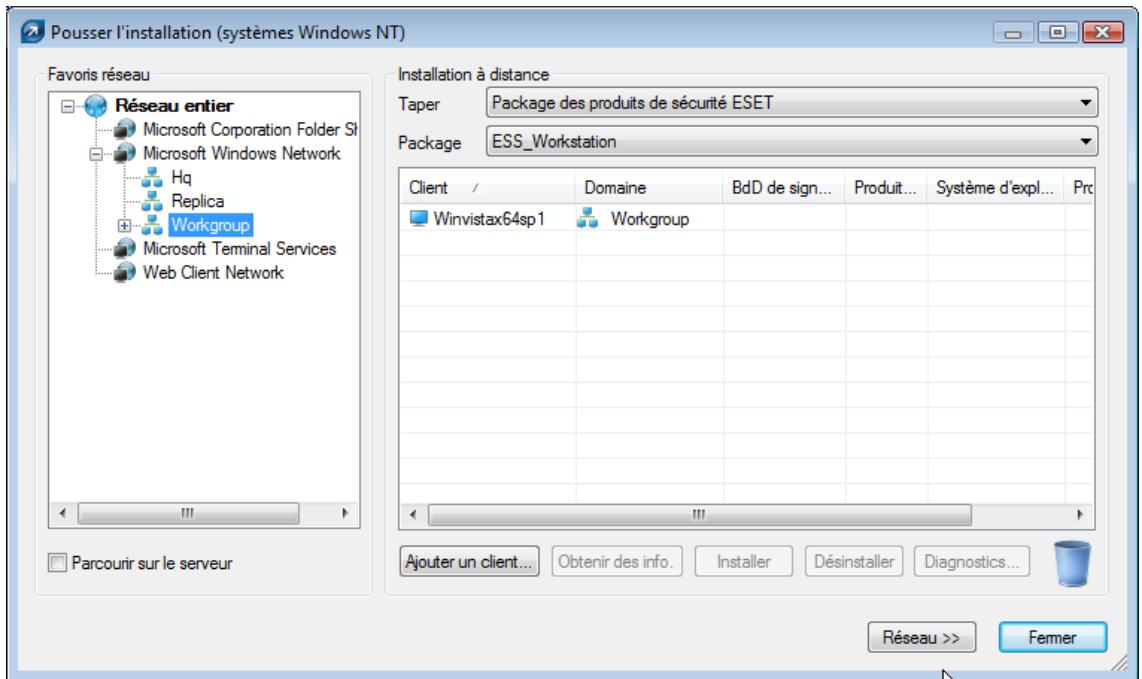

3.4.10 Onglet Installation à distance

Cet onglet offre des options pour plusieurs méthodes d'installation à distance d'ESET Smart Security ou d'ESET NOD32 Antivirus sur des clients. Pour plus d'informations, consultez la section 4.2, « Installation à distance »

3.5 Configuration de la console ERA

YououpouzeconfigurerERAC dansle menuOutils Optionsde la console...

3.5.1 Onglet Connexion

Cet onglet permet de configurer la connexion d'ERAC à ERAS. Pour plus d'informations, consultez le chapitre 3, « Utilisation d'ERAC »

3.5.2 Onglet Colonnes - Afficher/Masquer

Cet onglet permet de spécifier les attributs (colonnes) affichés sous les onglets individuels. Les modifications se reflètent dans le Mode d'affichage personnelisé (onglet Clients). Les autres modes ne peuvent pas été modifiés.

3.5.3 Onglet Couleurs

Cet onglet permet d'associer différentes couleurs à des événements spécifique liés au système, afin de mistrétre en évidence des clients problématiques (Mise en évidence conditionnelle). Par exemple, des clients avec une base des signatures de virus légarement dépassee (Clients : Version précédente) pourraient être distingués de clients dont la base des signatures est obsoLète (Clients : Version plus ancienne ou n.a).

3.5.4 Onglet Chemins

Cet onglet permet de spécifier le repertoire dans lequel ERAC enregistrera les rapportes téléchargés à partir d'ERAS. Par défaut, les rapportes sont enregistrés dans :

%ALLUSERSPROFILE %\Application Data\Eset\Eset Remote Administrator\Console\reports

3.5.5 Onglet Date/Heure

Apparance des colonnes de date/heure :

- Absolue

La console affichera l'heure absolue (p. ex., 14:30:00).

- Relative

La console affichera l'heure relative (p. ex., « Il y a 2 semaines »).

Régionale

La console affichera l'heure en fonction des paramêtres régionaux (paramêtres de Windows).

- Recalculator l'heure UTC en heures locale (utiliser l'heure locale)

Activez cette case à cocher pour recalculer votre heures locale. Sinon, l'heure GMT – UTC sera affichée.

3.5.6 Onglet Autres paramètres

- Paramètres de filtré > Application automatique des modifications

Si cette option est activée, les filtres sous les différents ontlets générent de nouveaux résultats à chaque modification des paramètres de filtré. Autrement, le filtrage n'a lieu qu'après que vous avez cliqué sur le bouton Appliquer modif.

- Mises à jour de la console Remote Administrator

Cette section permet de contrôler la disponibilité de nouvelles versions de la solution ESET Remote Administrator. Il est recommandé de laisser la valeur par défaut Mensuelle. Si une nouvelle version est disponible, ERAC affiche une notification au démarrage du programme.

- Autres paramètres > Utiliser l'actualisation automatique

Si cette option est activée, les données sous les onglets individuels sont automatiquement actualisées conformément à l'intervalle indiqué.

- Autres paramètres > Vider les corbeilles de la console lors de la fermeture de l'application

Activez cette option pour vider automatiquement les éléments de la corbeille interne d'ERAC après sa fermeture.

Vous pouvez également vider les éléments manuellement en cliquant dessus avec le bouton droit sous l'onglet Rapports.

Autres paramètres > Afficher le quadrillage

Activez cette option pour séparer les cellules individuelles sous tous les onglets à l'aide d'un quadrillage.

- Autres paramètres > Afficher le client comme « serveur/nom »只不过 que « serveur/ordonateur/MAC »

Affecte le mode d'affichage des clients dans certains boîtes de dialogue (p. ex., Nouvelle tâche). Cette option produit uniquement un effet visuel.

- Autres paramètres > Utiliser l'icone Systray

La console ERA sera représentée par une icône dans la zone de notification de Windows.

- Autres paramètres > Afficher dans la barre des tâches en cas de réduction

Si la fenêtre d'ERAC est réduite, elle sera accessible à partir de la barre des tâches de Windows.

- Autres paramètres > Icône Systray en surbrillance en cas de clients problématiques

Activez cette option conjointement avec le bouton Modifier pour définir les événements qui déclencheront un changement de couleur de l'icone ERAC dans la zone de notification.

Si I'ERAC sur le PC de l administrateur doit être connectée en permanence à l'ERAS, il est recommendé de désactiver l'options Afficher dans la barre des tâches en cas de réduction et de laisser la console réduite en cas d'inactivité.

En cas de problème, l'icone dans la zone de notification vitre au rouge, ce qui constitue un signal d'intervention pour l'administrateur. Il est également recommandé d'ajuster l'options Icône Systray en surbrillance en cas de clients problématiques pour spécifique les événements déclenchant un changement de couleur de l'icône d'ERAC. Toutefois, l'ERAC se déconnectera si une compression de base de données est activée sur le serveur.

- Autres paramètres > Afficher tous les groupes dans les volets Filtre

Modifie le filtrage des groupes.

- Autres paramètres > Messages du didacticiel

Désactive (Désactiver tout) ou active (Activer tout) tous les messages d'informations.

3.6 Modes d'affichage

ERAC offre deux modes d'affichage :

Mode administratif

Mode lecture seule

Le mode administratif d'ERAC permet à l'utiliser de contrôle totalement l'ensemble des fonctionnalités et paramètres, ainsi que d administrer toutes les stations de travail client connectées.

Le mode lecture seule convient pour afficher l'etat de solutions client ESET se connectant à ERAS; la création de tâches pour des stations de travail client, la création de packages d'installation et l'installation à distance ne sont pas autorisées. Le Gestionnaire de licences, le Gestionnaire de stratégies et le Gestionnaire de notifications sont également inaccessibles. Le mode lecture seule permet à l'administrateur de modifier des paramètres d'ERAC et de générer des rapports.

Le mode d'affichage est selectionné à chaque démarrage de la console dans le menu déroulant Accès, tandis que le mot de passé pour se connecter à ERAS peut être définir pour chaque mode d'affichage. La définition d'un mot de passé est particulièrement utile si vous poulez que certains utilisateurs aient un accès illimité à ERAS et d'autres un accès en lecture seule. Pour définir le mot de passé, cliquez sur Outils > Options du serveur... > Sécurité, puis sur le bouton Modifier... à côté de Mot de passé pour la console (accès administrateur) ou Mot de passé pour la console (Accès en lecture seule).

3.7 Éditeur de configuration d'ESET

L'éditeur de configuration d'ESET est un composant important d'ERAC utilisé à diverses fins. Parmi les plus importantes figurent la création des éléments suivants :

- Configurations prédéfinitions pour les packages installation

- Configurations envoyées en tant que tâches aux clients

- Un fichier de configuration (.xml) général

L'éditeur de configuration fait partie d'ERAC et est représenté principalement par les fichiers cfgedit.

L'éditeur de configuration permet à l'administrateur de configurer à distance un grand nombre des paramètres disponibles dans tout produit de sécurité ESET, en particulier ceux installés sur des stations de travail client. Il permet également à l'administrateur d'exporter des configurations dans des fichiers .xml utilisables ultérieurement à diverses fins, telles que la création de tâches dans ERAC, l'importation d'une configuration localement dans ESET Smart Security, etc.

La structure utilisée par l'éditeur de configuration est un modèle .xml qui contient la configuration dans une structure arborescente. Le modèle est stocké dans le fichier cfgedit.exe. C'est pourquoi il est recommendé demettre à jour ERAS et ERAC régulièrement.

Avertissement : L'éditeur de configuration permet de modifier tout fichier .xml. Évitez de modifier ou d'écraser le fichier source cfgedit.xml.

Pour que l'éditeur de configuration fonctionne, les fichiers suivants doivent être disponibles : eguiEpfw.dll, cfgeditLang.dll, eguiEpfwLang.dll et eset.chm.

3.7.1 Superposition de configuration

Si une valeur est modifiée dans l'éditeur de configuration, la modification est marquée à l'aide d'un symbole bleu. Toute entrée associée à l'icône grise n'a pas été modifiée et ne sera pas écrite dans le fichier de configuration de sortie.xml.

Lors de l'application d'une configuration à des clients, seules les modifications enregistrées dans le fjichier de configuration de sortie .xml sont appliquées ( ) et tous les autres éléments ( ) restentinchangés. Ce comportement permet une application progressive de plusieurs configurations différentes sans alteration de modifications precedentes.

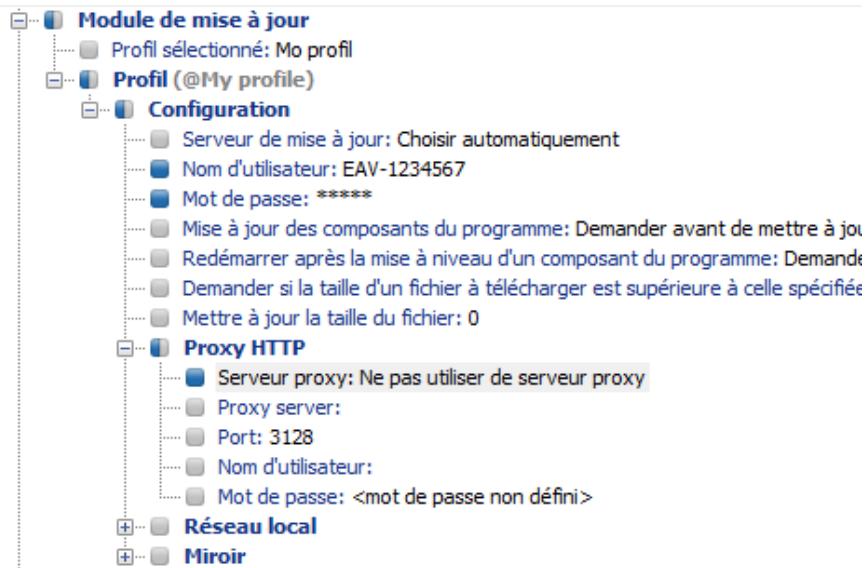

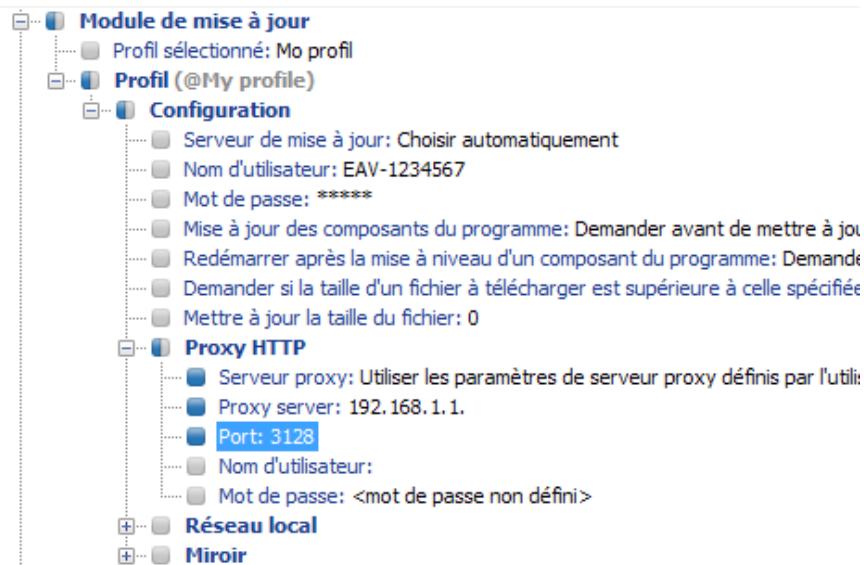

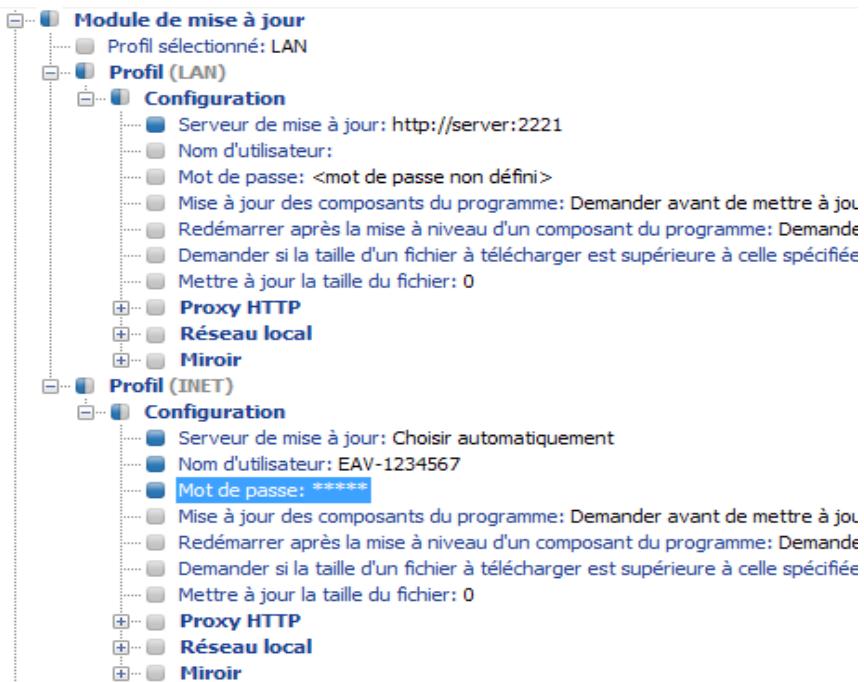

Un exemple est presenté à la figure 3-7. Dans cette configuration, le nom d'utilisateur AV-1234567 et le mot de passage sont insérés et l'utilisation d'un serveur proxy est interdite.

Figure 3-7

La seconde configuration (Figure 3-8) envoyée aux clients veillera à ce que les modifications précédentes soient réservées, dont le nom d'utilisateur EAV-1234567 et le mot de passage, mais autorisera également l'utilisation d'un serveur proxy dont elle définit l'adresse et le port.

Figure 3-8

3.7.2 Entrées de configuration clés

Dans cette section, nous décrivons plusieurs entrées de configuration clés pour ESET Smart Security et ESET NOD32 Antivirus, disponibles via l'éditeur de configuration d'ESET :

- ESET Smart Security, ESET NOD32 Antivirus > Noyau ESET > Configuration > ESET Remote Administrator. Vous pouvez activer ici la communication entre les ordinateurs client et l'ERAS (Connexion au serveur ESET Remote Administrator). Entrez le nom ou l'adresse IP d'ERAS (Adresse du serveur). L'option Intervalle entre deux connexions au serveur doit rester définié sur sa valeur par défaut de cinq minutes. À des fins de test, vous pouvez réduire cette valeur à 0, ce qui a pour effet d'établier une connexion toutes les dix secondes. Si un mot de passage est défini, utilisez celui spécifique dans ERAS. Pour plus d'informations, consultez le chapitre sur la configuration d'ERAS (l'option Mot de passer pour les clients). Si un mot de passage est utilisé, la communication entre les clients et ERAS est chiffrée. Pour plus d'informations sur la configuration du mot de passer, consultez la section 7.1, « Onglet Sécurité »

- Noyau ESET > Configuration > Clés de licence

Les ordinateurs client ne nécessitent pas l'ajout ni la gestion de clés de licence. Les clés de licence ne sont utilisées que pour les produits serveur.

- Noyau ESET > Configuration > Threatsense. Net

Cette branche définit le comportement du système d'advertisement anticipé ThreatSense. Net qui permet de soumettre des fichiers suspects pour analyse aux laboratoires d'ESET. Lors du déploiement de solutions ESET sur un réseau de grande taille, les options Soumettre des fichiers suspects et Activer la soumission d'informations statistiques anonymes sont particulièrement importantes : Si ces options sont définies respectivement sur Ne pas soumettre ou sur Non, le système ThreatSense. Net est complètement désactivé. Pour soumettre des fichiers automatiquement sans intervention de l'utiliseur, sélectionnez respectivement Soumettre sans demander et Oui. Si un serveur proxy est utilisé avec la connexion Internet, spécifie les paramètres de connexion sous Noyau ESET > Configuration > Serveur proxy.

Par défaut, les produits client soumettent les fichiers suspects à ERAS, qui les soumet aux serveurs d'ESET. C'est pourquoit, le serveur proxy doit être correctement configuré dans ERAS (Outils > Options du serveur > Autres paramètres > Modifier les paramètres avancés > Serveur ERA > Configuration > Serveur proxy).

- Noyau > Configuration > Protégier les paramètres de configuration

Permet à l'administrateur de protégé par mot de passer les paramètres de configuration. Si un mot de passage est défini, il sera requis pour pouvoir acceder aux paramètres de configuration sur les stations de travail client. Toutefois, le mot de passage n'affectora aucune modification de configuration effectue à partir d'ERAC.

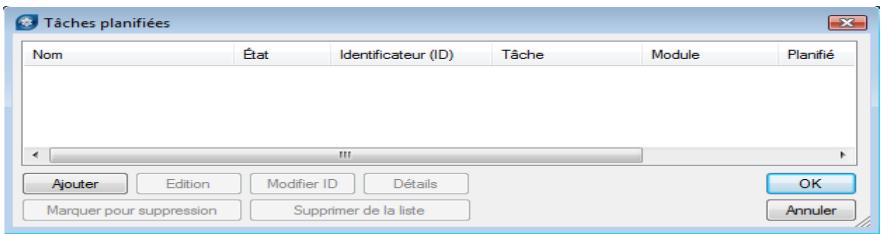

- Noyau > Configuration > Planificateur/Programmateur

Cette clé contient les options de Planificateur/Programmateur qui permettent à l'administrateur de planifier des analyses antivirus régulières, etc.

REMARQUE: Par défaut, toutes les solutions de sécurité ESET contiennent plusieurs tâches prédéfinies (dont une mise à jour automatique régulière et un contrôle automatique des fichiers importants au démarrage). Dans la plupart des cas, il n'est pas nécessaire de modifier ou d'ajouter des tâches.

- Mise à jour

Cette branche de l'éditeur de configuration permet de définir la manière dont les profils de mise à jour sont appliqués. Normalement, il suffit de modifier le profil prédéfini Mon profil et de changer les paramètres Serveur de mise à jour, Nom d'utilisateur et Mot de passer. Si le paramètre Serveur de mise à jour est définié sur Choisor automatiquement, toutes les mises à jour seront téléchargeées à partir des serveurs de mise à jour d'ESET. Dans ce cas, spécifique les paramètres Nom d'utilisateur et Mot de passer fournis au moment de l'achat. Pour plus d'informations sur le paramétrage des stations de travail client pour la réception de mises à jour à partir d'un serveur local (Miroir), consultez la section 7.3, « Serveur Miroir ». Pour plus d'informations sur l'utilisation du planificateur, consultez la section 9.1, « Planificateur »

REMARQUE: Sur des péripériques mobiles, vous pouvez configurer deux profils, l'un pour effectuer une mise à jour à partir du serveur Miroir, et l'autre pour télécharger les mises à jour directement à partir des serveurs d'ESET. Pour plus d'informations, consultez la section 9.4, « Mise à jour combinée pour les portables et péripériques mobiles » à la fin de ce document.

Ce chapitre traite de l'installation de solutions client ESET pour les systèmes d'exploitation Microsoft Windows.

Vous pouze effectuer des installations directement sur des stations de travail ou à distance à partir d'ERAS.

Ce chapitre déscrit également d'autres méthodes d'installation à distance.

REMARQUE : Mème si c'est techniquement réalisable, il n'est pas recommandé d'utiliser la fonctionnalité d'installation à distance pour installer des produits ESET sur des serveurs (stations de travail uniquement).

4.1 installation directe

Dans le cas d'une installation directe, l'administrateur est present devant l'ordinateur sur lequel le produit de sécurité ESET doit être installé. Cette méthode ne requiert aucune préparation supplémentaire et convient pour les petits réseaux informatiques ou pour les scénarios où ERA n'est pas utilisé.

Voupouz considérablement simplier cette tâche à l'aide d'une configuration .xml prédéfinie. Aucune modification supplémentaire, telle que la définition d'un serveur de mise à jour (nom d'utilisateur et mot de passer, chemin d'accès du serveur Miroir, etc.), du mode sans assistance, d'une analyse planifiée, etc. n'est requise pendant ou après l'installation.

Il existe des différences dans l'application du format de configuration .xml entre les versions 3.x et 2.x des solutions client ESET :

- Téléchargez le fichier d'installation (p. ex., ess_nt32_enu.msi) à partir d'eset.com. Copiez le fichier de configuration .xml (cfg.xml) dans le réseau où se trouve le fichier d'installation. Lors de son exécution, le programme d'installation adopte automatiquement la configuration du fichier .xml. Si le fichier de configuration .xmlporte un autre nom ou se trouve ailleurs, vous pouvez utiliser le paramètre ADMINCFG = "path_to_xml_file" (p. ex., ess_nt32_enu.msi ADMINCFG = "\"\server\xml\settings.xml" pour appliquer la configuration stockée sur un lecteur réseau).

- Version 2.x : Téchéchargez le fjichier d'installation (p. ex., ndntenst.exe) à partir d'eset.com. Extrayez le fjichier t'échégré dans un dossier à l'aide d'un programme d'extraction de fjichier tel que WinRAR. Le dossier contiendra les fjichiers d'installation, dont setup.exe. Copiez le fjichier de configuration nod32.xml dans le dossier. Executez le fjichier setup.exe. La configuration contenue dans le fjichier nod32.xml sera automatiquement appliquée. Si le fjichier de configuration .xmlporte un autre nom ou se trouve ailleurs, vous pouvez utiliser le paramètre /cfg = "path_to_xml_file" (p.ex., setup.exe /cfg = "\"\server\xml\settings.xml" pour appliquer la configuration stockée sur un lecteur réseau).

4.2 Installation à distance

ERA offre plusieurs methodes d'installation a distance. Vous pouze distribuer des packages d'installation a des stations de travail cibles a l'aide des methodes suivantes :

Installation poussée à distance

- Installation à distance à l'aide d'un script d'ouverture de session

installation à distance par Email

La Procedure d'installation à distance à l'aide d'ERA est la suivante :

- création de packages d'installation ;

- distribution des packages aux stations de travail client (methode d'installation poussaee, script d'ouverture de session, Email, solution externe).

La première étape est lancée par ERAC, mais le package d'installation proprement dit se trouve dans ERAS, dans le repertoire suivant :

%ALLUSERSPROFILE %Application Data\Eset\Eset Remote Administrator\Server\packages

Pour lancer les packages d'installation via ERAC, cliquez sur l'onglet Installation à distance, puis sur le bouton Packages...

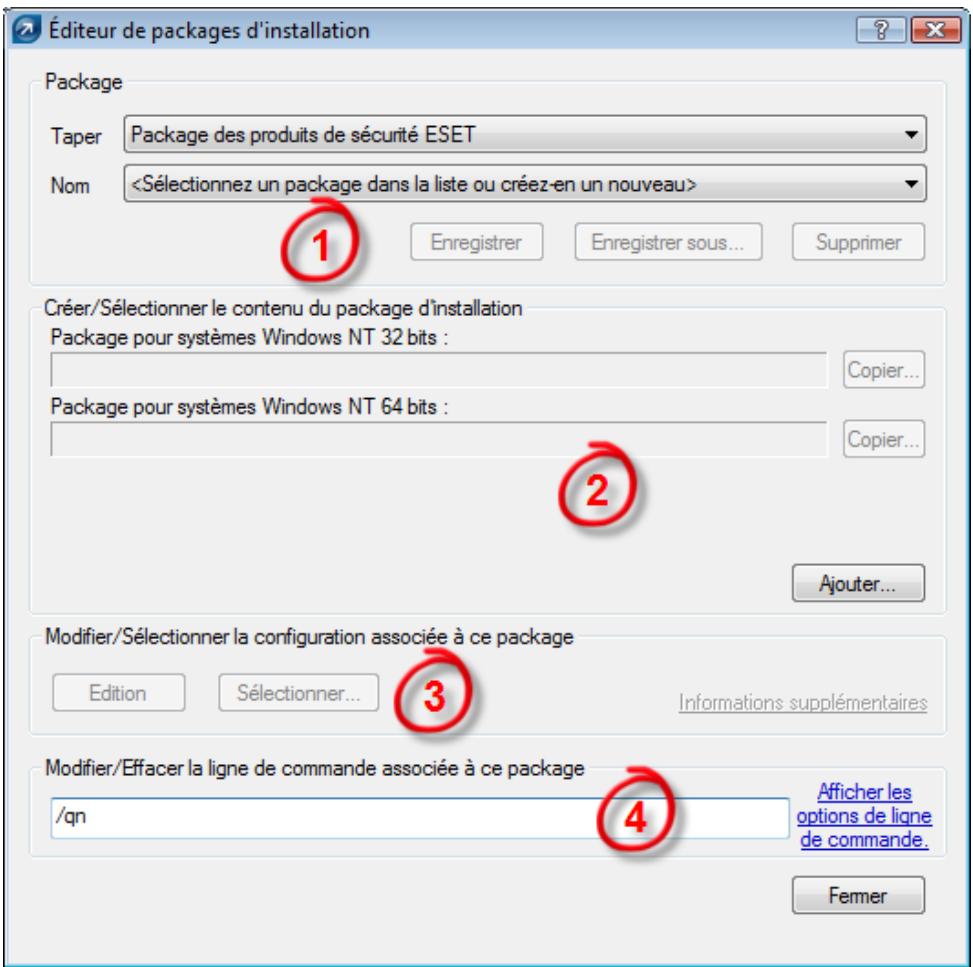

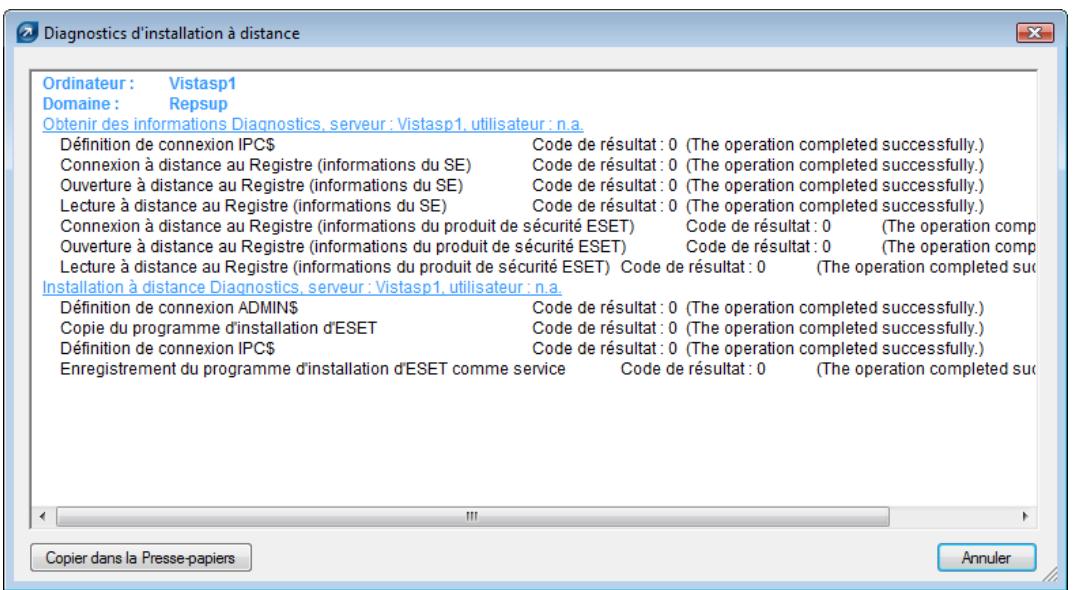

Figure 4-1 Boîte de dialogue de l'Éditeur de packages d'installation

Chaque package d'installation est défini par un nom. Voir (1) dans la figure 4-1 ci-dessus. Les autres sections de la boîte de dialogue ont trait au contenu du package qui est appliqué lors sa remise à une station de travail cible. Chaque package contient les éléments suivants :

- fichiers d'installation de la solution client ESET (2) ;

- fichier de configuration .xml pour les solutions client ESET (3) ;

- paramètres de ligne de commande attribués au package (4).

Le menu dérounant Type dans la section (1) étend les possibités d'ERA. Outre l'installation à distance, il est possible de désinstaller à distance les produits de sécurité ESET à l'aide de l'options Désinstaller les produits de sécurité ESET et NOD32 version 2. Vous pouvez également installer à distance une application externe en selectionnant Package personnelisé.

Un agent d'installation à distance d'ESET est automatiquement attribué à chaque package, ce qui permet une installation et une communication sans problème entre les stations de travail cibles et ERAS. L'agent d'installation à distance d'ESET est nommé installer.exe. Il contient le nom d'ERAS ainsi que le nom et le type de package auquel ilappeient. Les chapitres suivants fournissent une description détaillée de l'agent.

Plusieurs paramètres peuvent affecter le processus d'installation. Ils sont utilisables soit durant une installation directe avec l'administrateurprésentant devant la station de travail, soit pour une installation distante. Pour les installations à distance, les paramètres sont selectionnés durant le processus de configuration de packages d'installation. Les paramètres selectionnés sont ensuite appliqués automatiquement aux clients cibles. Vous pouvez taper des paramètres supplémentaires pour ESET Smart Security et ESET NOD32 Antivirus après le nom du package d'installation .msi (p. ex., ea_nt64_ENU.msi /qn):

- /qn

Mode d'installation silencieuse - aucune boîte de dialogue ne s'affiche.

- /qb!

Aucune intervention de l'utilisateur n'est possible, mais le processus d'installation est indiqué par une barre de progression en %.

Supprime le redémarrage après installation du programme.

- REBOOT = "Force"

Redémarre automatiquement après l'installation.

REBOOTPROMPT

Après installation, une boîte de dialogue invitant l'utilisateur à confirmer le redémarrage s'affiche (ne peut pas être utilisé avec /qn).

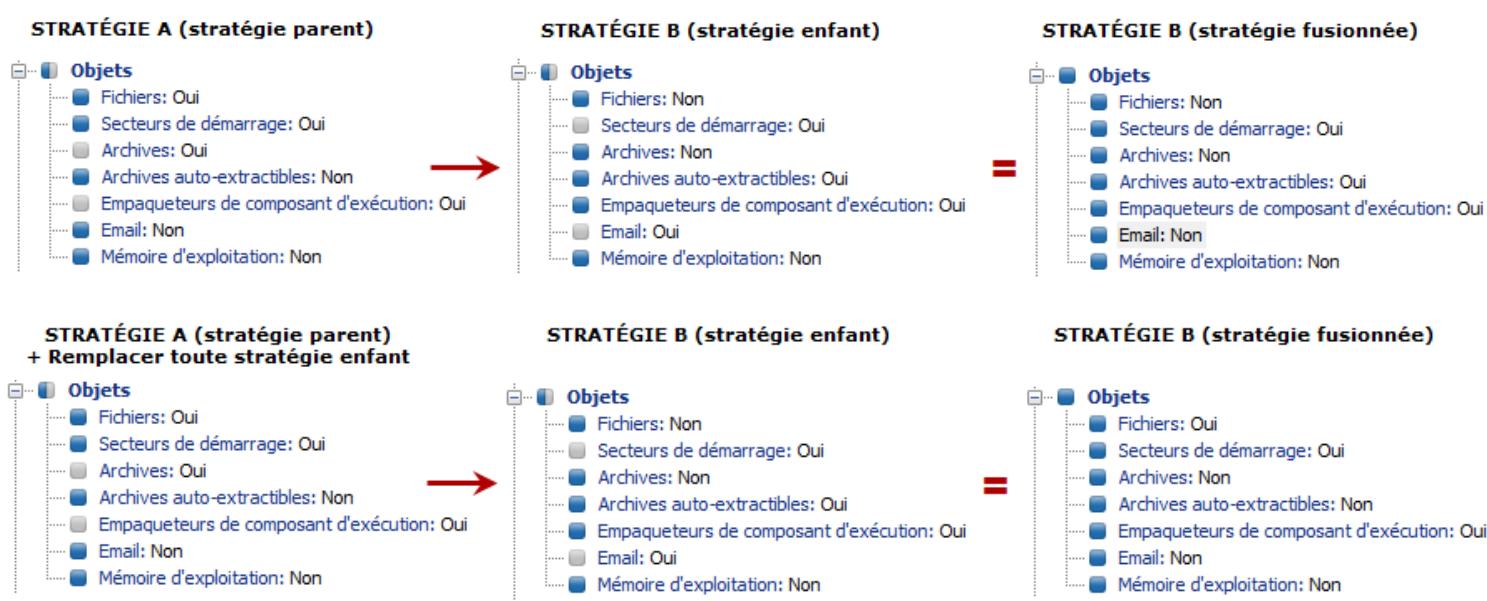

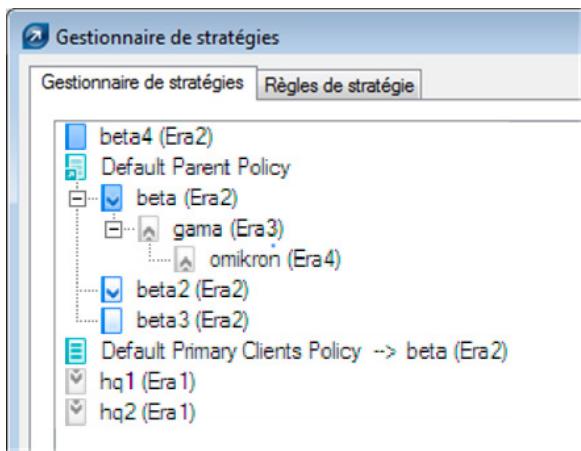

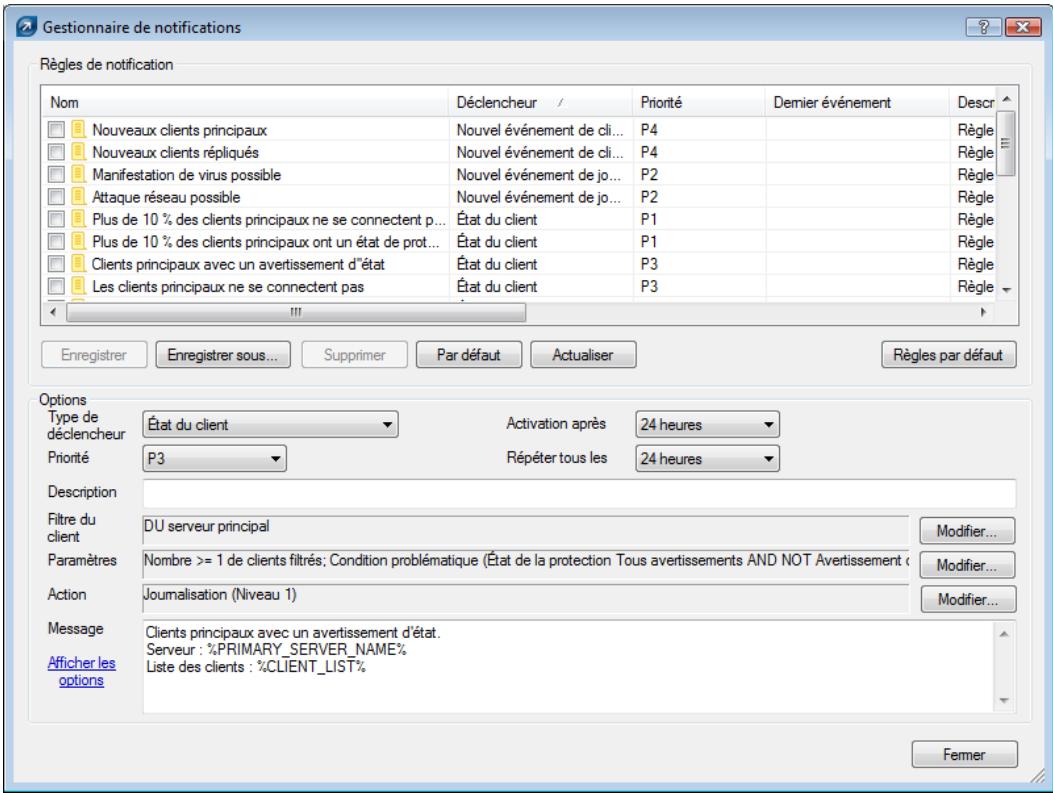

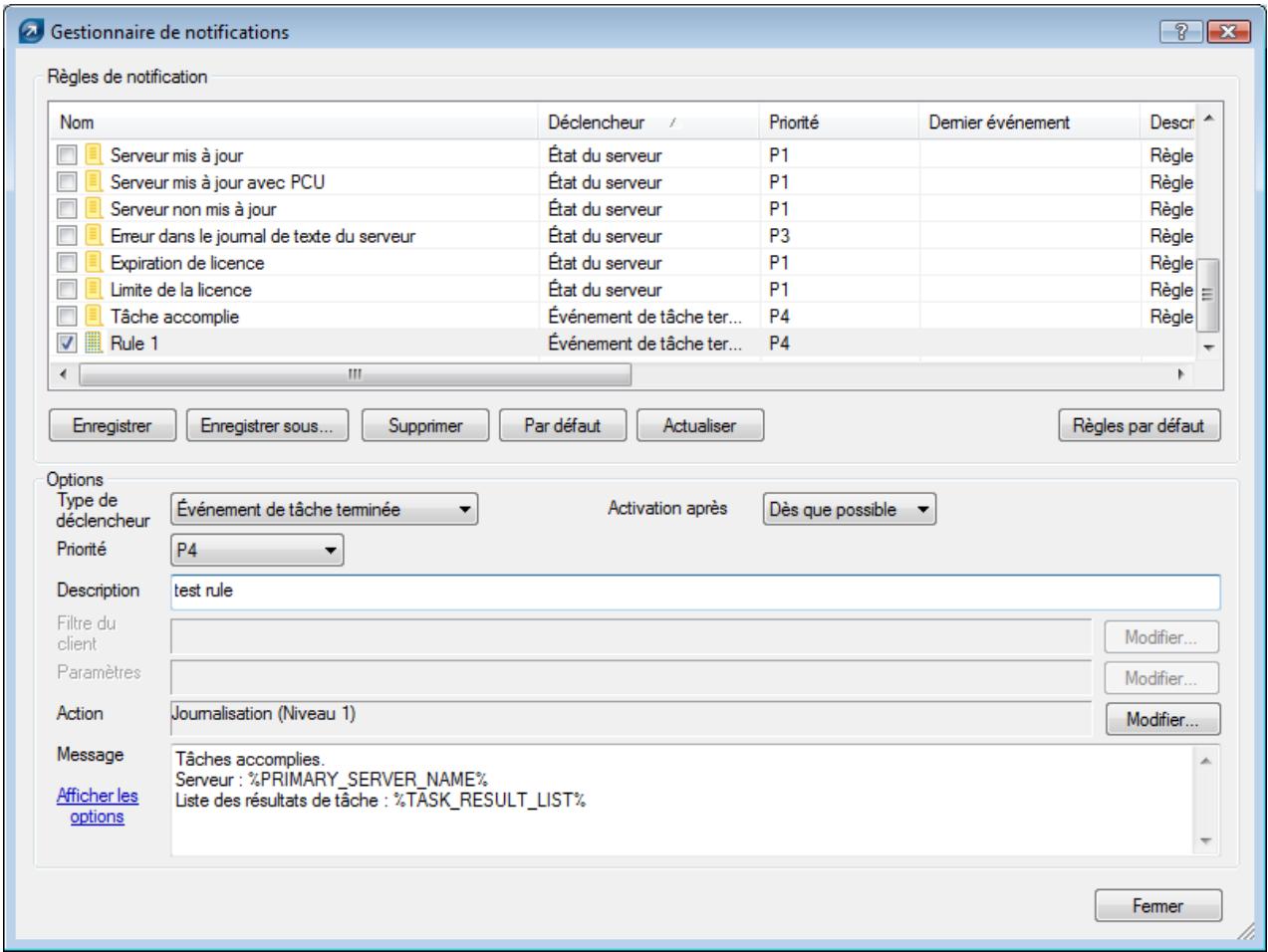

Durant l'installation, les paramètres définis dans les fichiers .xml spécifiés sont appliqués aux produits de sécurité ESET. Le paramètre n'est pas obligatoire pour une installation à distance. Les packages d'Installation contiennent leur propre configuration .xml qui est appliquée automatiquement.