Omada EAP115Wall - Point d'accès TP-LINK - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil Omada EAP115Wall TP-LINK au format PDF.

| Caractéristiques techniques | Point d'accès mural, norme Wi-Fi 802.11n, débits jusqu'à 300 Mbps, antennes intégrées. |

|---|---|

| Utilisation | Idéal pour les environnements de bureau, écoles et hôtels, permettant une connexion Wi-Fi stable et étendue. |

| Maintenance et réparation | Facilité d'accès pour le dépannage, mise à jour du firmware via l'interface web. |

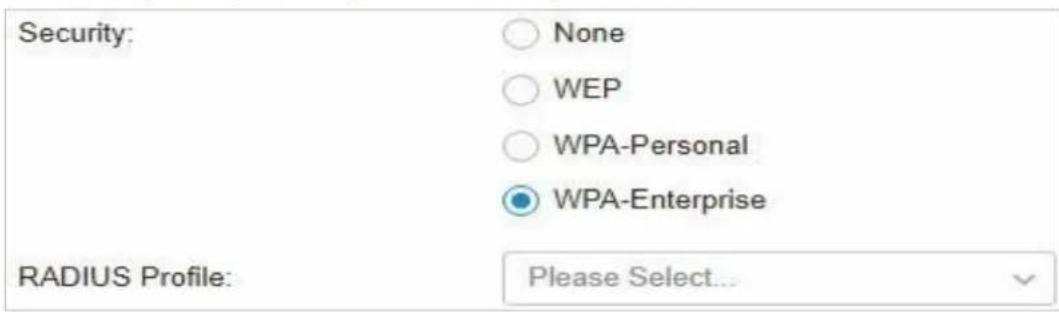

| Sécurité | Support WPA/WPA2 pour une sécurité renforcée des connexions sans fil. |

| Informations générales | Installation facile, compatible avec le système de gestion centralisée TP-LINK Omada. |

FOIRE AUX QUESTIONS - Omada EAP115Wall TP-LINK

Questions des utilisateurs sur Omada EAP115Wall TP-LINK

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Point d'accès au format PDF gratuitement ! Retrouvez votre notice Omada EAP115Wall - TP-LINK et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil Omada EAP115Wall de la marque TP-LINK.

MODE D'EMPLOI Omada EAP115Wall TP-LINK

Guide de l'utilisateur

Contrôleur Omada SDN

03/11/2020

Ce guide d'utilisation fournit des informations pour la gestion centralisée des périphériques TP-Link via le contrôleur SDN d'Omada. Veuillez lire attentivement ce guide avant l'opération.

Lecteurs visés

Ce guide d'utilisation est destiné aux gestionnaires de réseau familiers avec les concepts informatiques et les terminologies réseau.

Conventions

Lorsque vous utilisez ce guide, notez que :

■ Les fonctionnalités disponibles dans le contrôleur SDN Omada peuvent varier en fonction de la région, de la vente de contrôleur et du modèle de périphérique. Toutes les images, les étapes et les descriptions de ce guide ne sont que des exemples et peuvent ne pas refléter votre expérience réelle. ■ Les informations contenues dans ce document peuvent être modifiées sans préavis. Tous les efforts ont été faits dans la préparation de ce document pour assurer l'exactitude du contenu, mais toutes les déclarations, informations et recommandations contenues dans le présent document ne constituent aucune garantie de quelque nature que ce soit, express ou implicite. Les utilisateurs doivent assumer l'entière responsabilité de leur application de tous les produits. ■ Ce guide utilise les formats spécifiques permettant l'évidence des messages spéciaux. Le tableau suivant répertorie les icônes d'avis utilisées dans ce guide.

Note

Rappelez-vous de prendre note. La note contient les informations utiles pour une meilleure utilisation du contrôleur.

Recommandations de configuration

Fournit des conseils pour vous renseigner sur la fonctionnalité et ses configurations.

Plus d'informations

Pour obtenir un soutien technique, la dernière version du Guide de l'utilisateur et d'autres informations, veuillez visiter https://www.tp-link.com/support. Pour poser des questions, trouver des réponses et communiquer avec les utilisateurs ou les ingénieurs de TP-Link, veuillez visiter https://community.tp-link.com pour rejoindre la communauté TP-Link.

Conventions 2

Plus d'informations 2

CONTENU 3

Vue d'ensemble de la solution de contrôleur omada SDN 9

- Vue d'ensemble de la solution de contrôleur SDN d'Omada

- 2 Composants de base 3

Contrôleur Omada SDN. 3 Passerelles gérées par Omada 5 Commutateurs gérés d'Omada 5 Points d'accès Omada 7

Prise en main du contrôleur SDN d'omada 8

2.1 Configurer votre contrôleur logiciel 8

2.1.1 Déterminer la topologie réseau 9 2.1.2 Installer le contrôle logiciel Omada 9

Installation sur Linux 10

Lancer le contrôle logiciel Omada 12 Effectuer les configurations de base 13 Connectez-vous à l'interface de gestion 16

- 2 Configurer votre contrôleur matériel 16

2.2.1 Déterminer la topologie réseau 17 2.2.2 Déployer le contrôleur matériel Omada 17

Connectez-vous à l'interface de gestion 17 Effectuez les configurations de base 18 Connectez-vous à l'interface de gestion 20

2.3 Configurer votre contrôleur cloud 21

Gérer les périphériques et sites gérés par omada 22

3.1 Créer des sites 22

Aperçu 22 Configuration 23

3.2 Adopter des appareils 26

Aperçu 26

Configuration 27

Configurer le réseau avec le contrôle SDN omada 38

4.1 Naviguer dans l'interface utilisée 39 4.2 Modifier la configuration actuelle du site 42

Aperçu 42 Configuration 42 Aperçu 43 Configuration 43 Aperçu 45 Configuration 45

4.3 Configurer les réseaux câblés 48

Configuration 49 Aperçu 67 Configuration 67

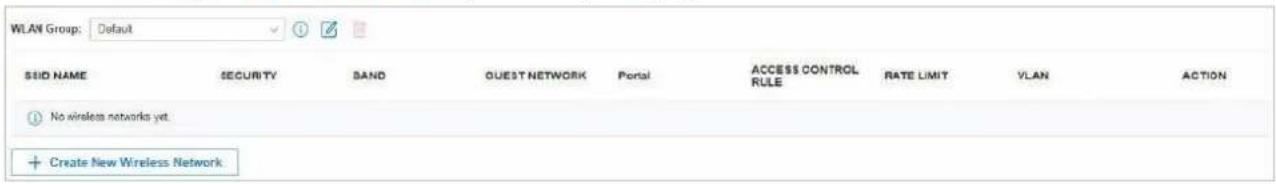

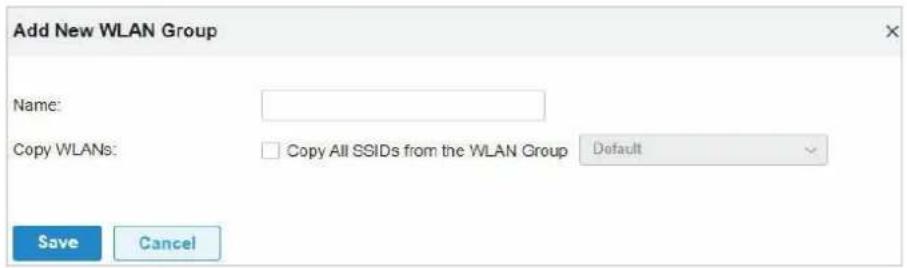

- 4 Configurer les réseaux sans fil 77

Configuration 78 Configuration 88 Aperçu 89 Configuration 89 Configuration 91

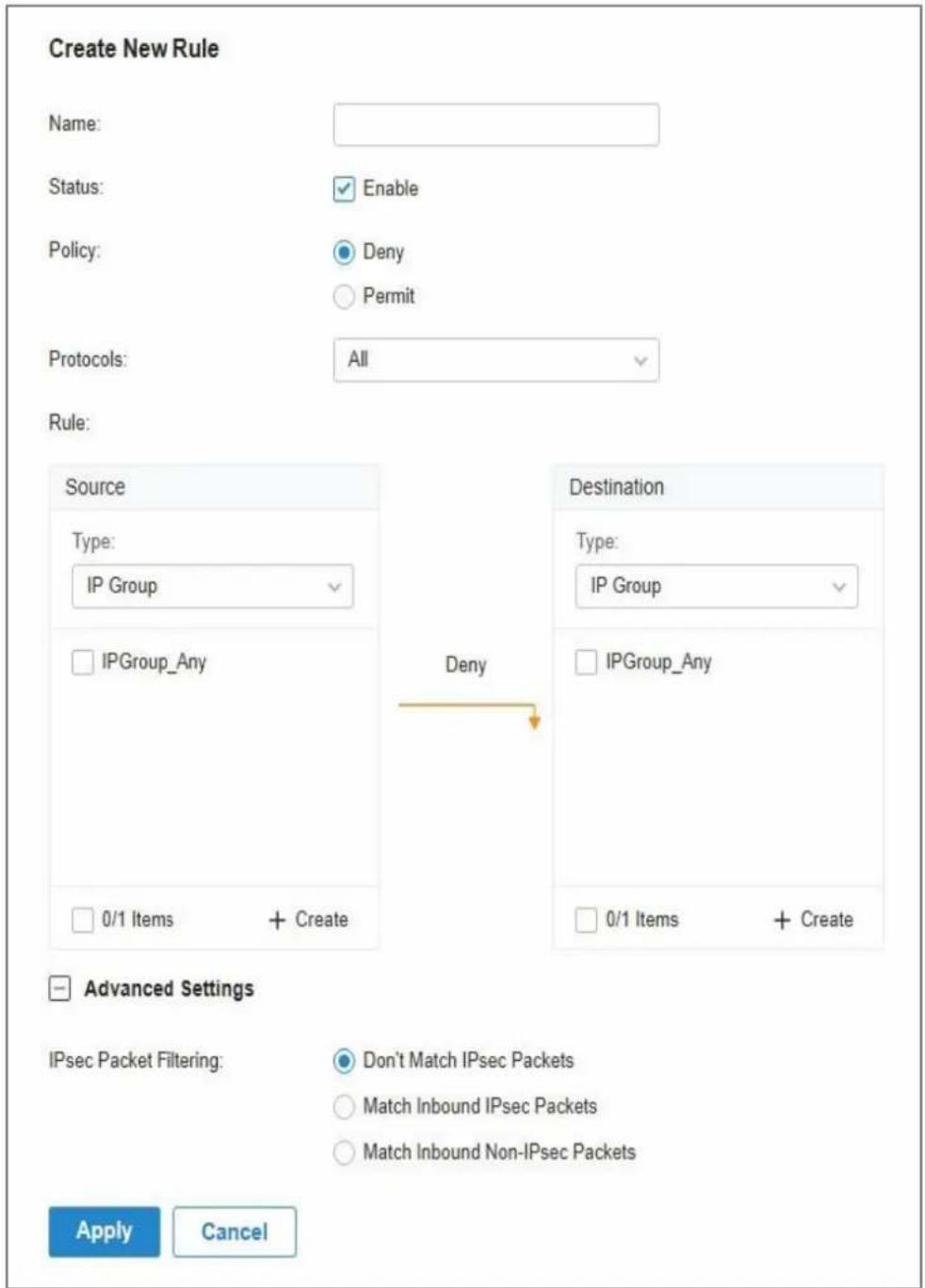

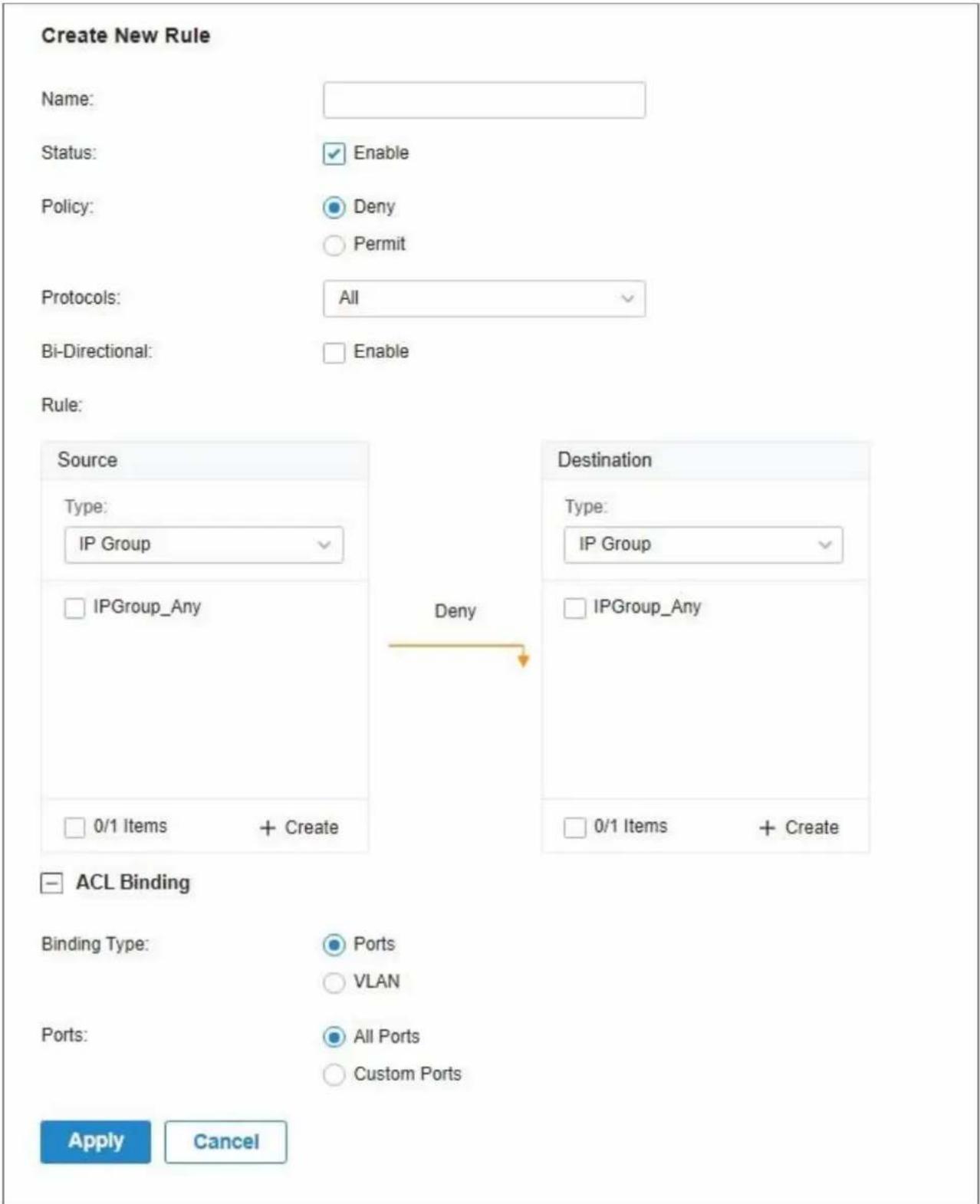

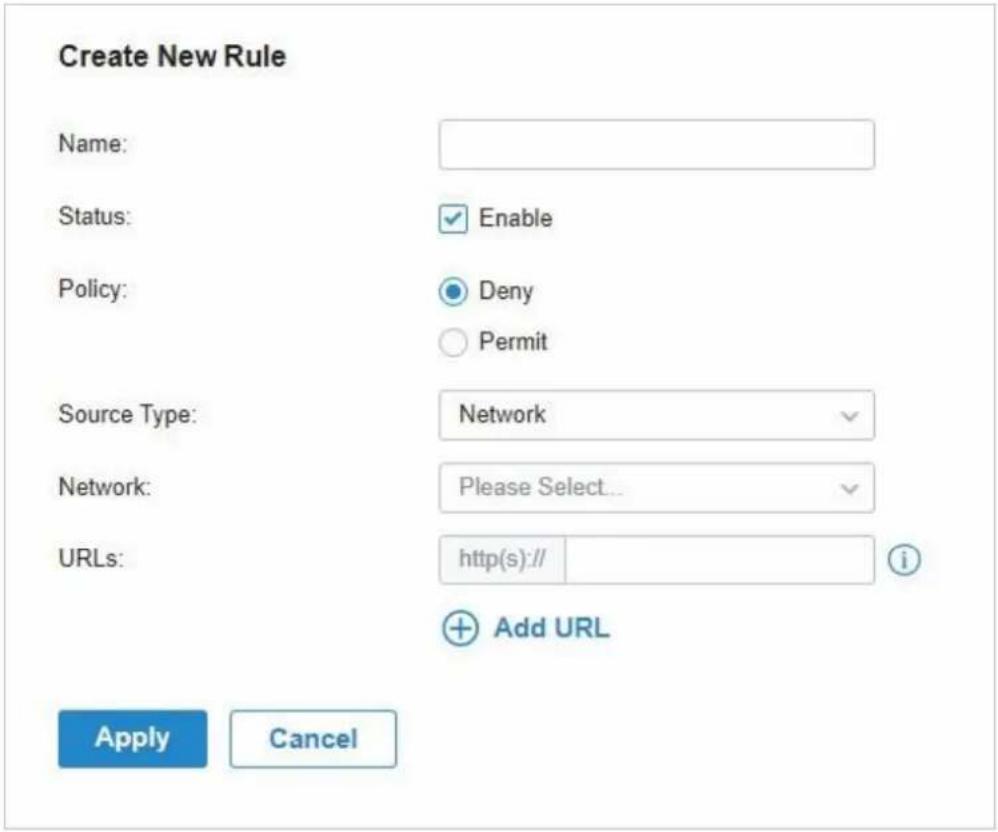

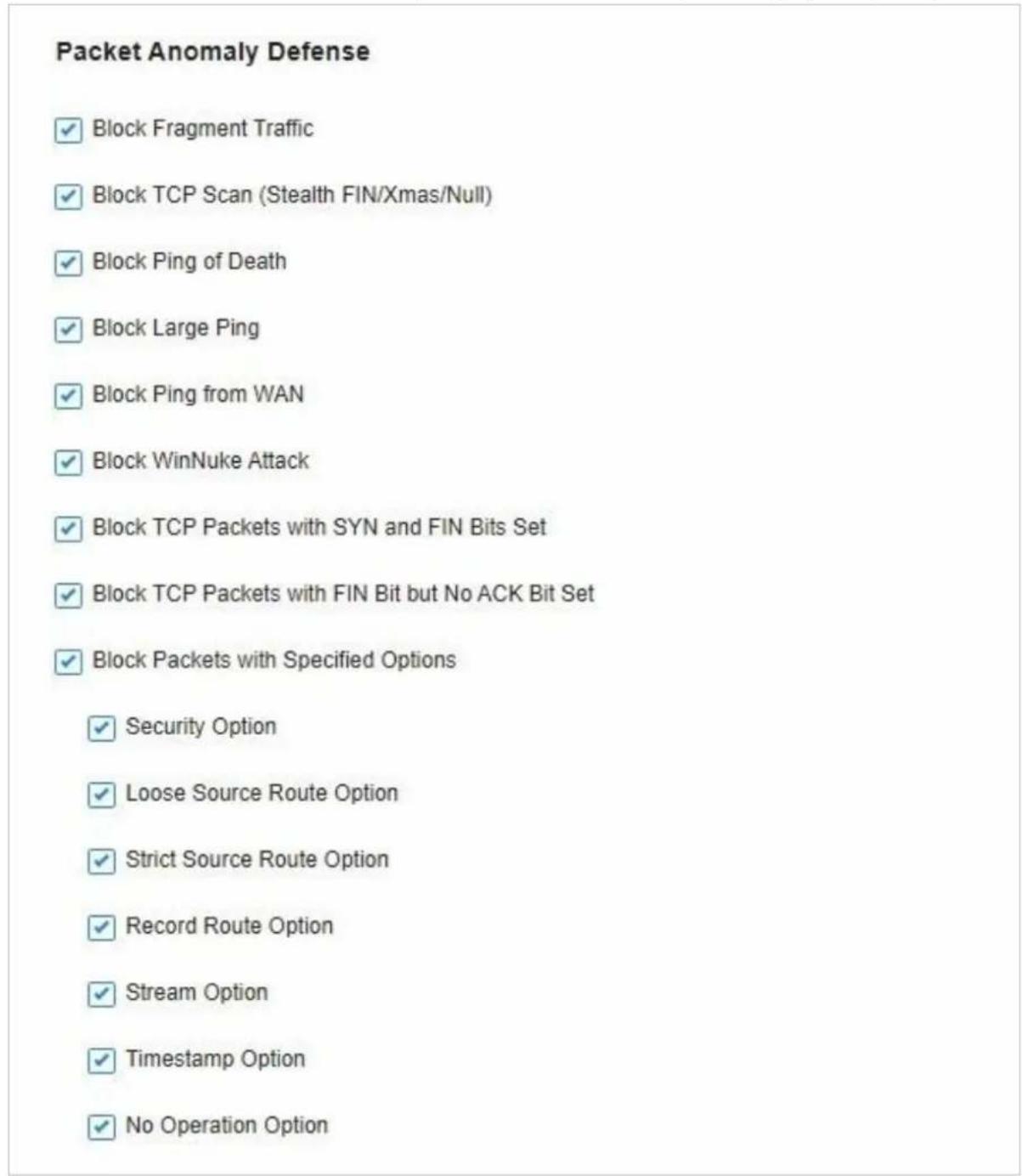

4.5 Sécurité réseau 92

Aperçu 92 Configuration 93 Aperçu 102 Configuration 102 Aperçu 105 Configuration 106

4.6 Transmission 110

Aperçu 110 Configuration 110 Aperçu 113 Configuration 113

Configuration 116 Configuration 117

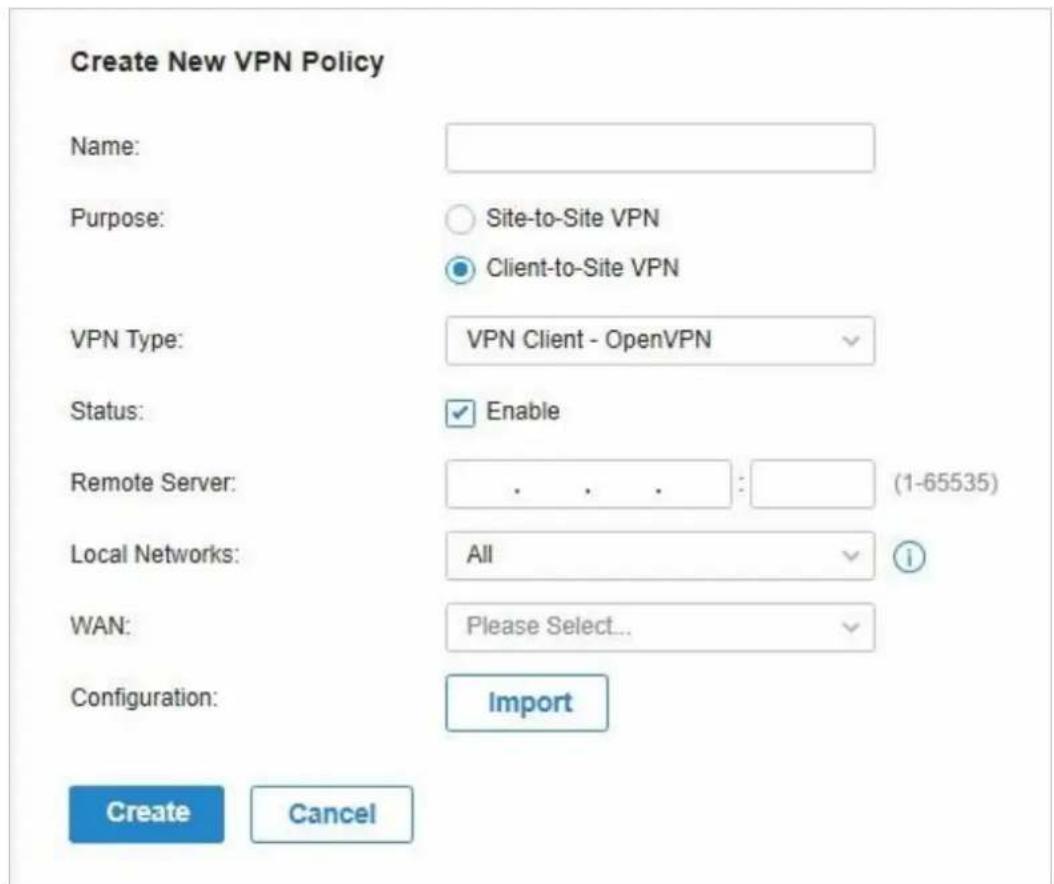

4.7 Configuration VPN 120

Aperçu 120 Configuration 124

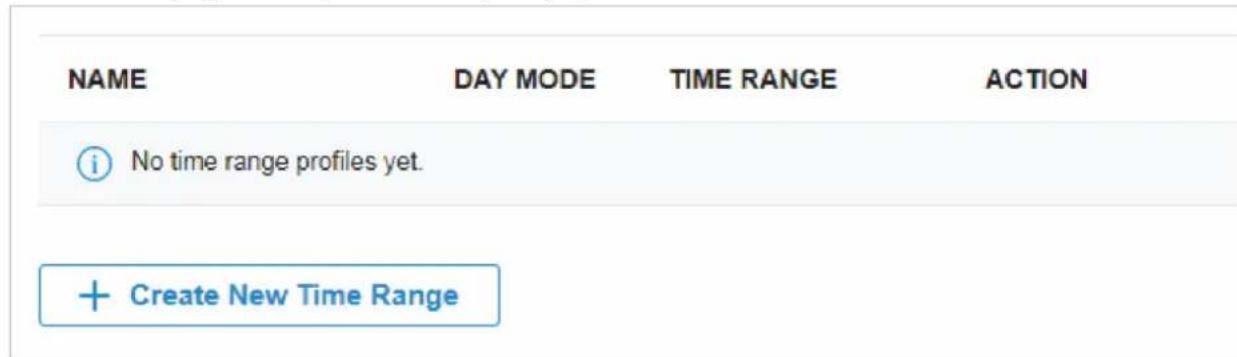

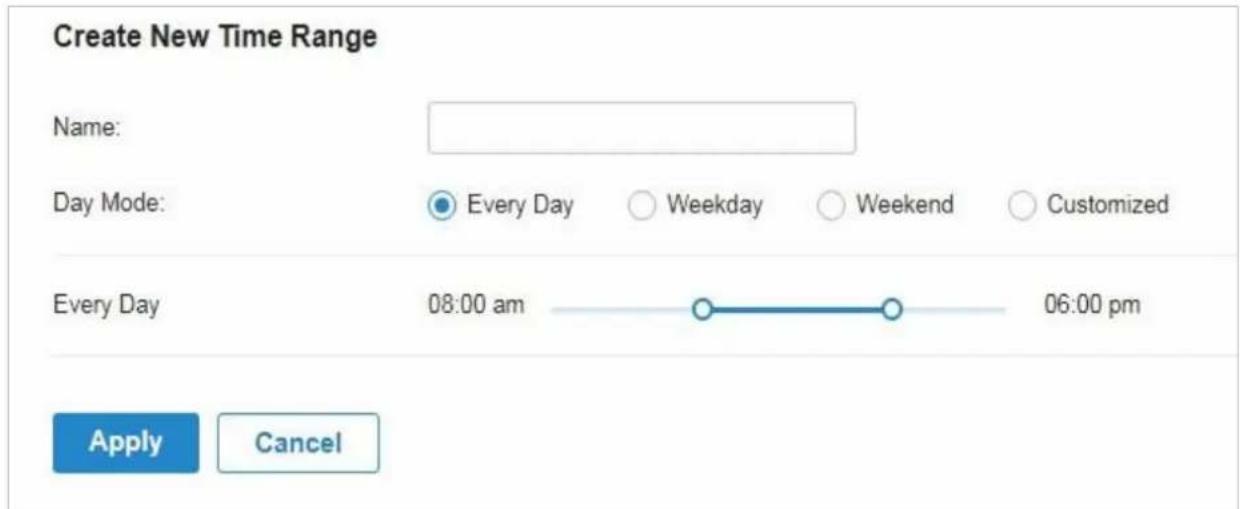

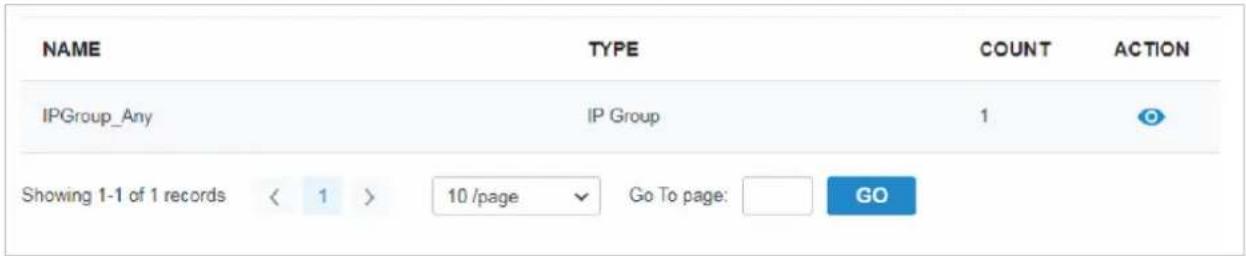

4.8 Créer des profils 150

4.8.1 plage de temps 150 4.8.2 Groupes 152

Aperçu 156 Configuration 157 Aperçu 190 Configuration 191 Aperçu 193 Configuration 194 Aperçu 195 Configuration 195

4. 10 Services 197

Aperçu 197 Configuration 198 Aperçu 199 Configuration 200 Aperçu 201 Configuration 201 Aperçu 201 Configuration 202 Aperçu 202 Aperçu 204 Aperçu 205

5.1 Gérer le contrôle 207

Configuration 207 Aperçu 208 Configuration 208 Configuration 210

Configuration 210 - Aperçu 211 Configuration 211 - Aperçu 212 Configuration 212

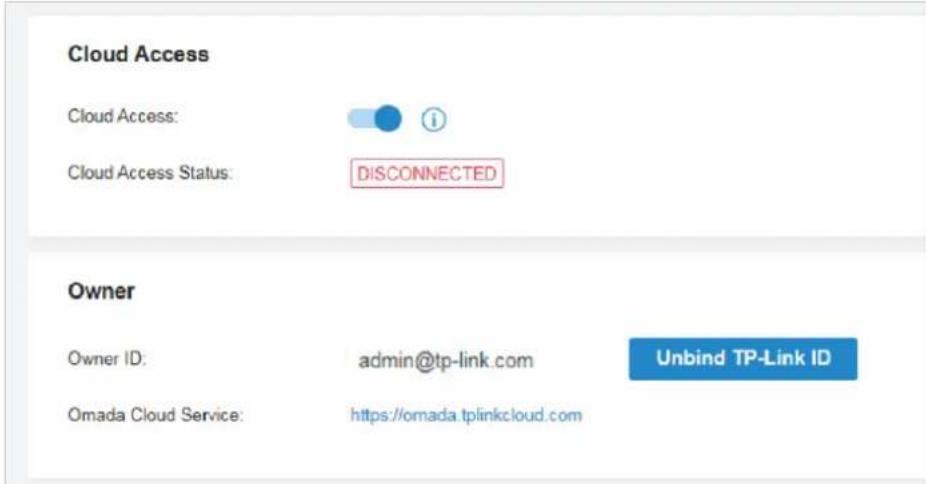

5.2 Gérer votre contrôle à distance via l'accès cloud 213

Aperçu 213 Configuration 213

5.3 Maintenance 215

5.3.1 État du contrôle 215 Configuration 215 Aperçu 217 Configuration 217

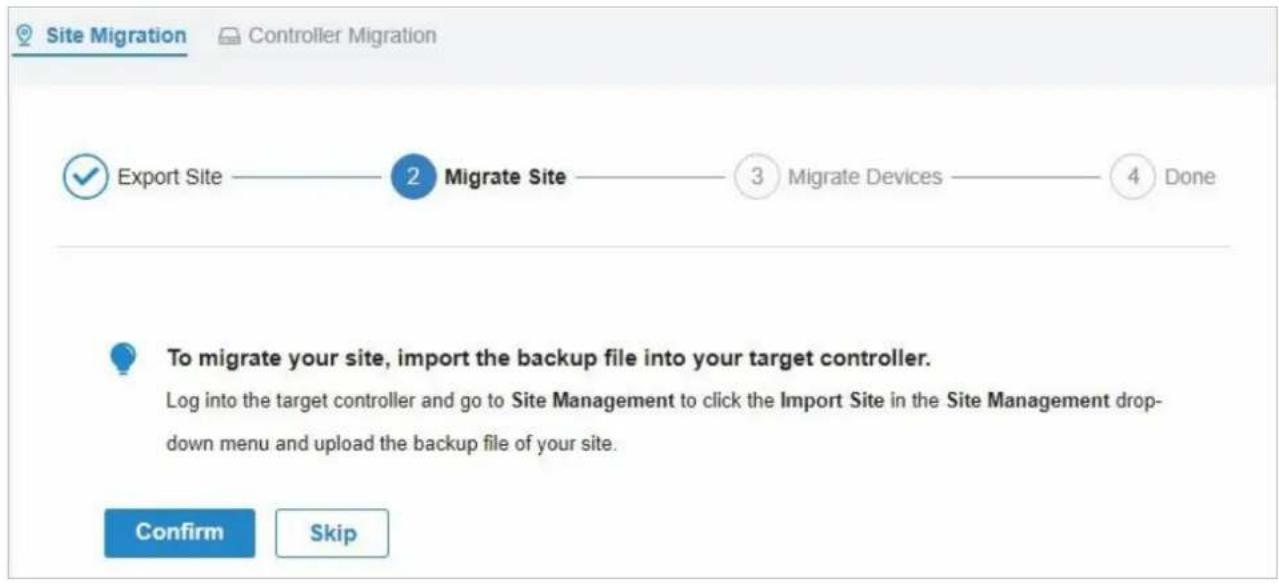

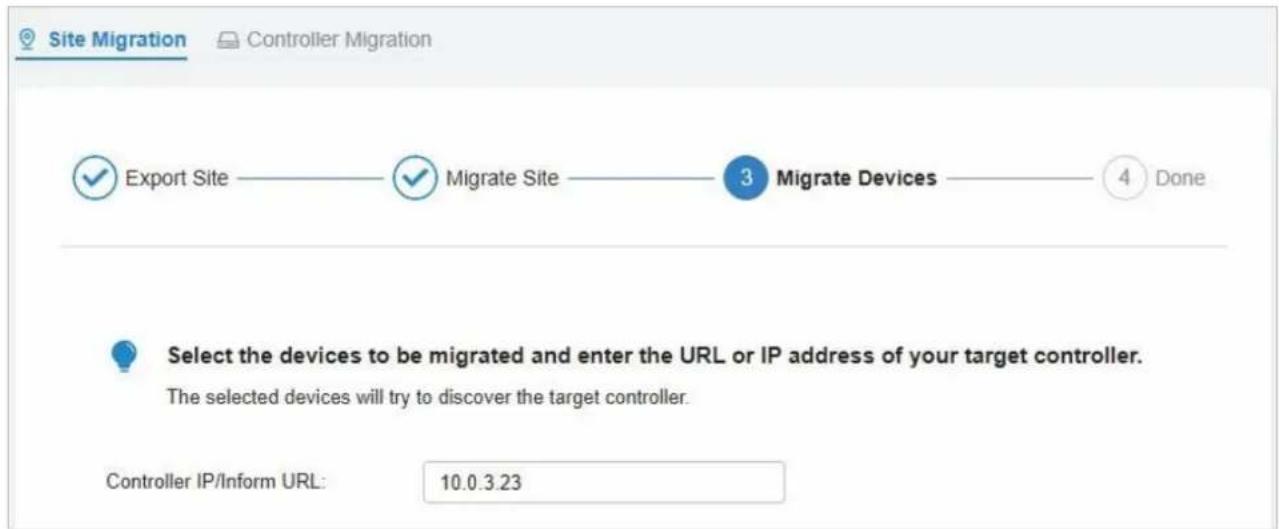

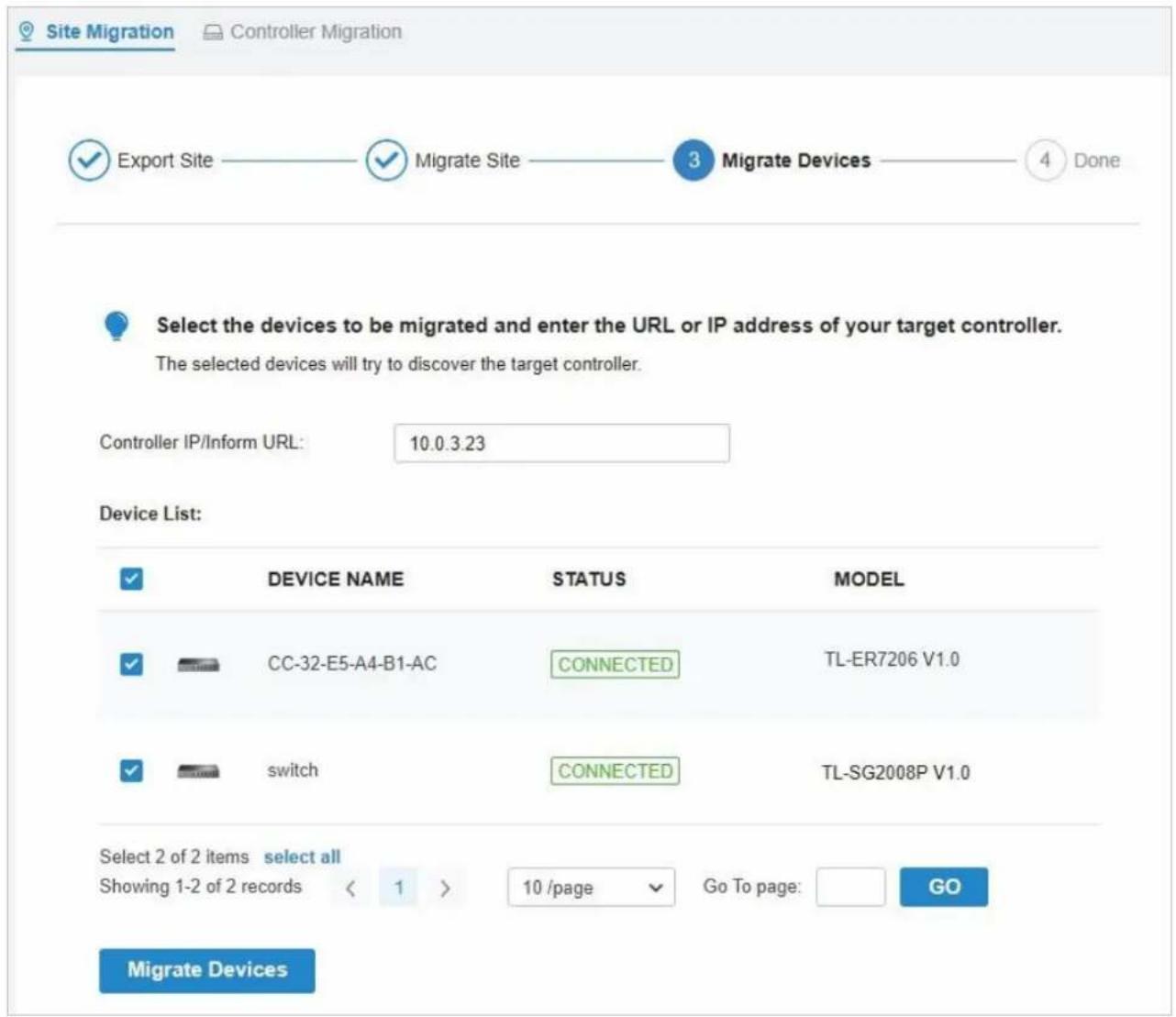

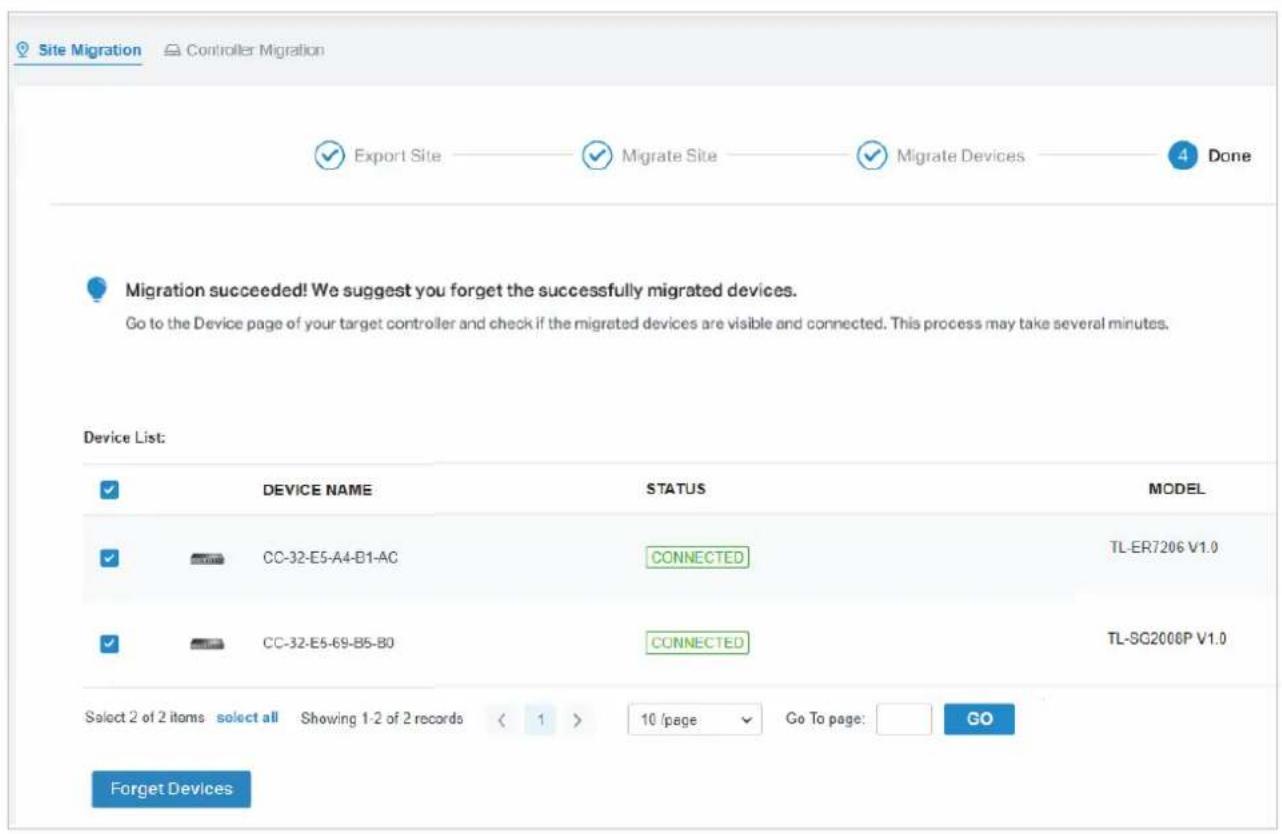

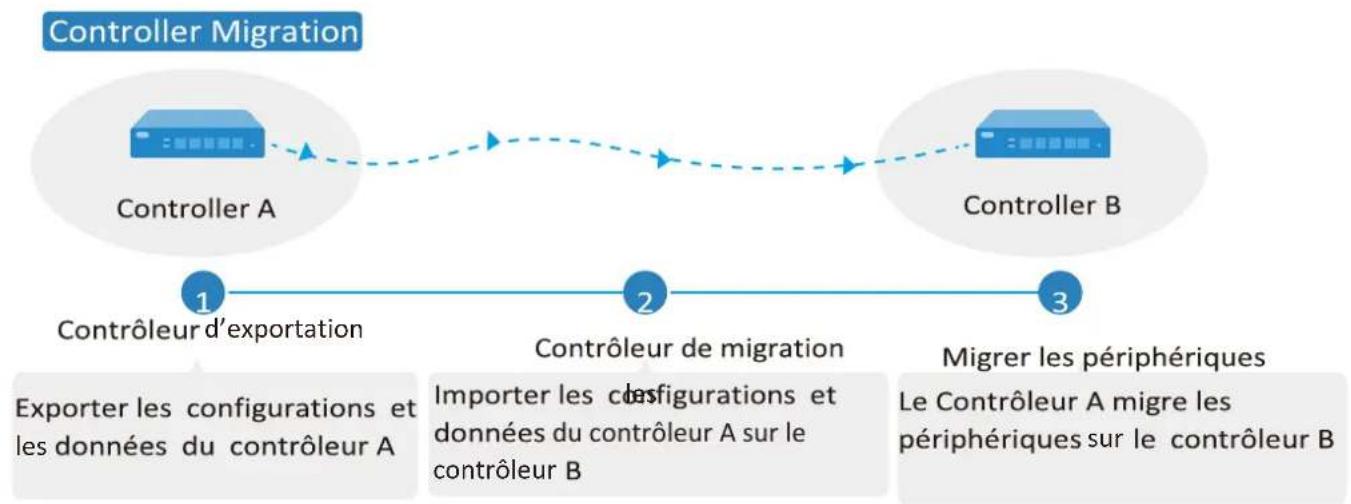

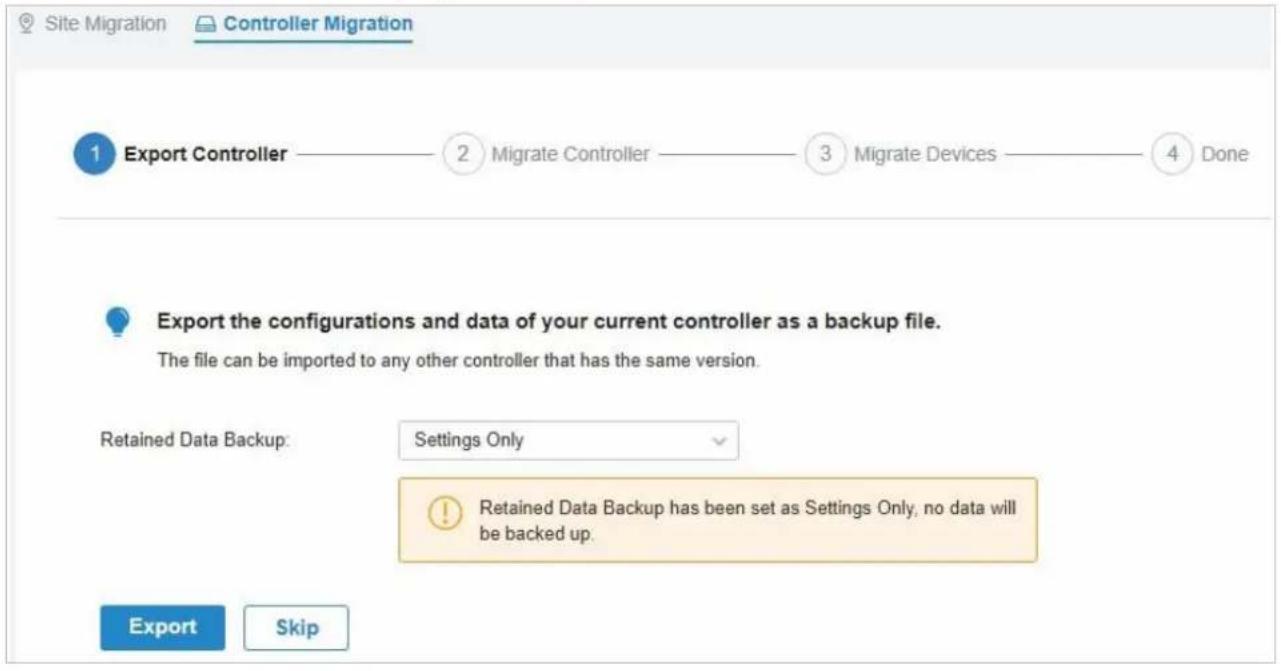

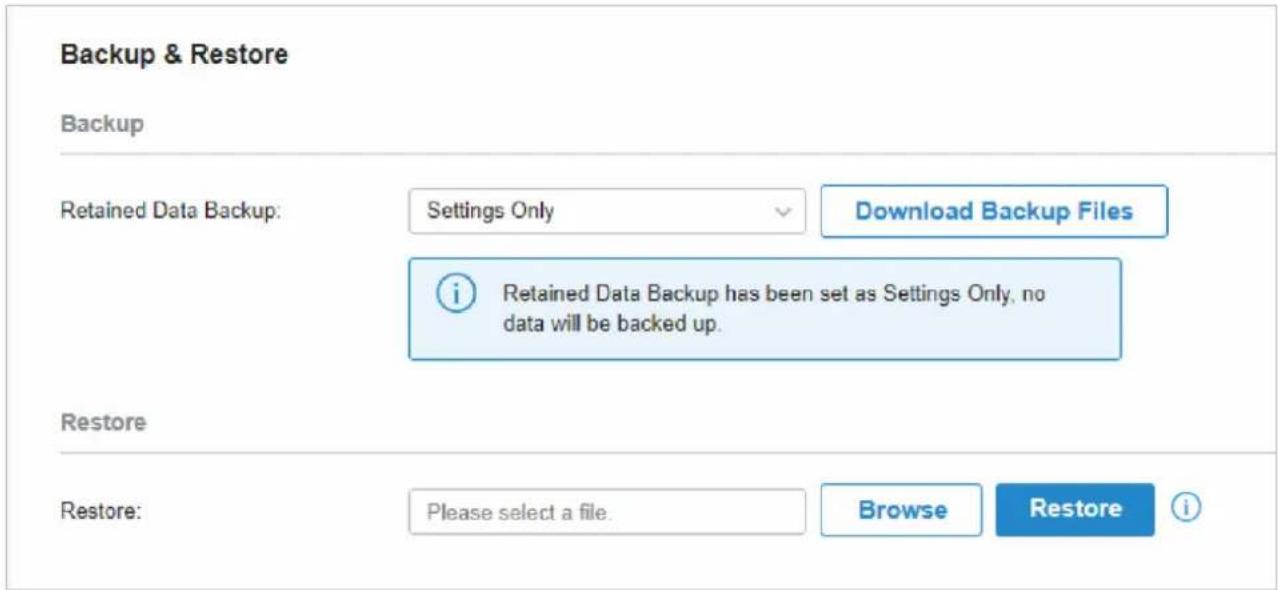

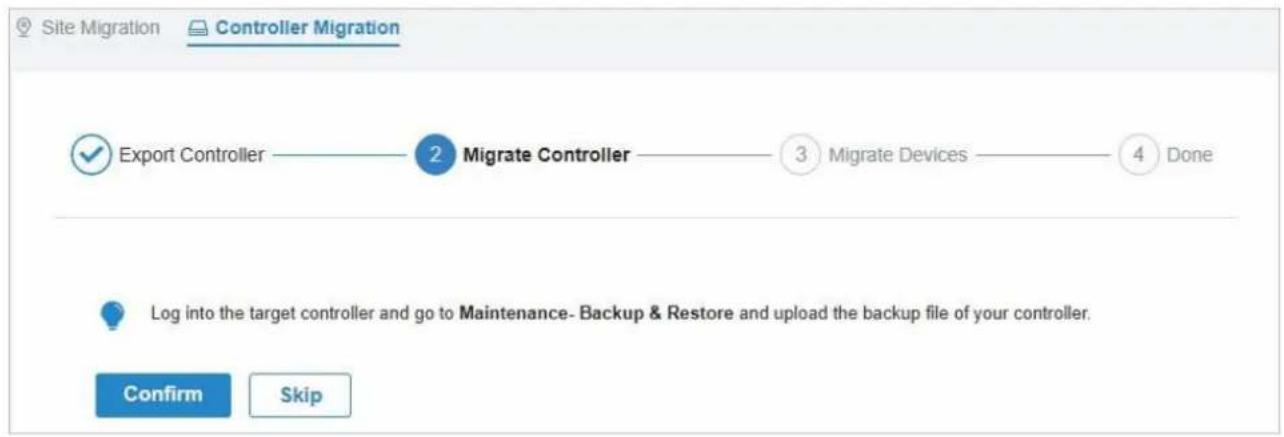

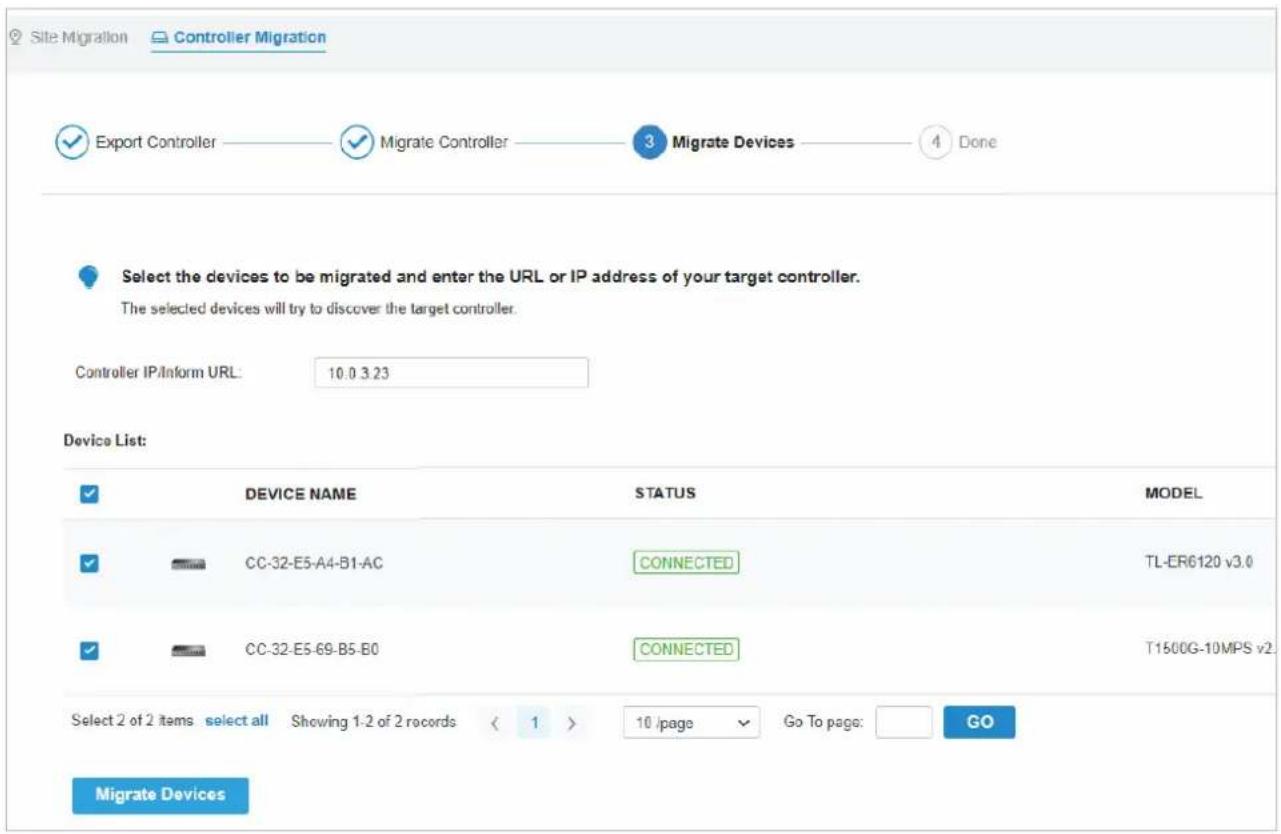

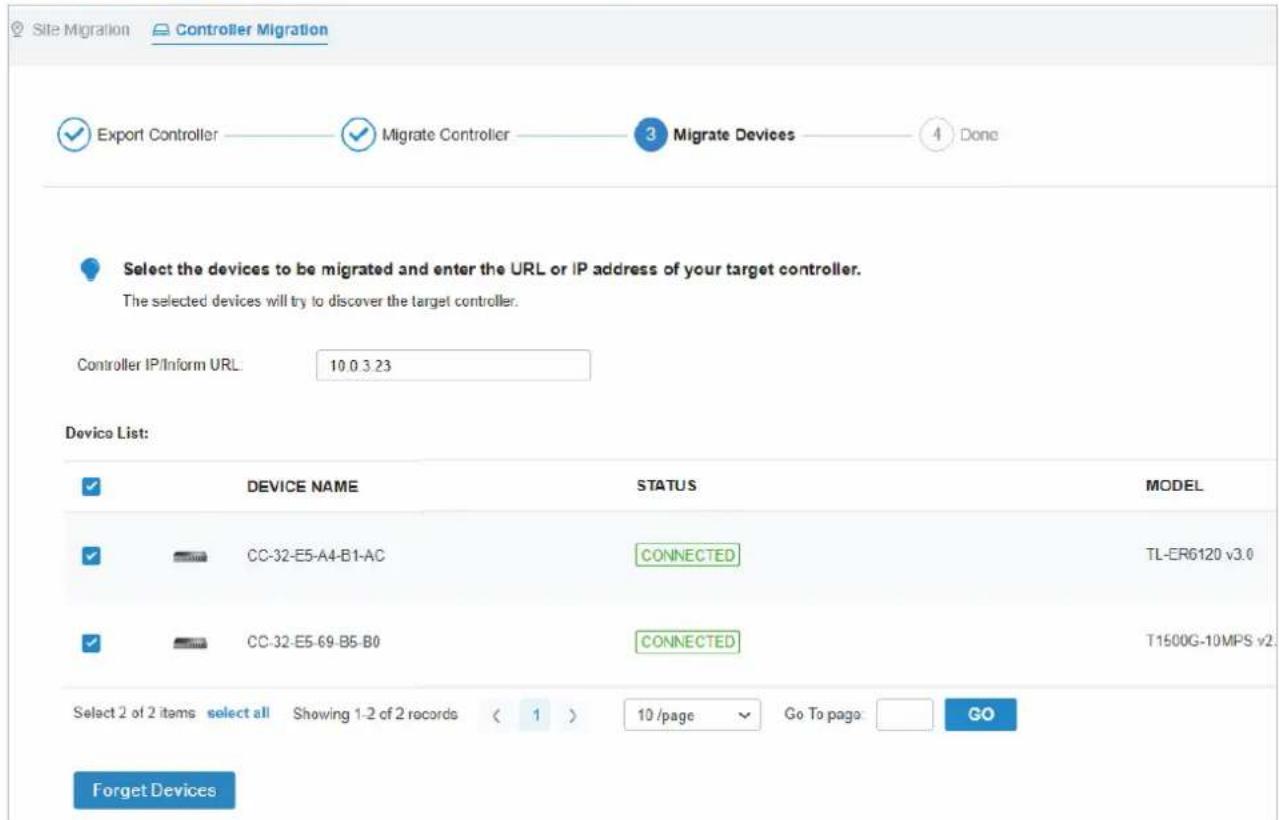

5.4 Migration 218

Aperçu 218 Configuration 219 Aperçu 225 Configuration 225

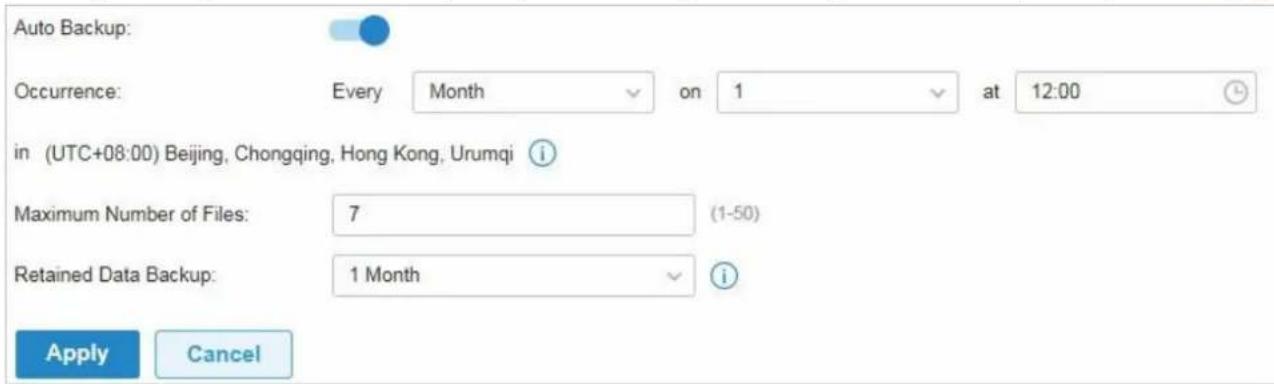

5. 5 Auto backup 230

Aperçu 230 Configuration 230

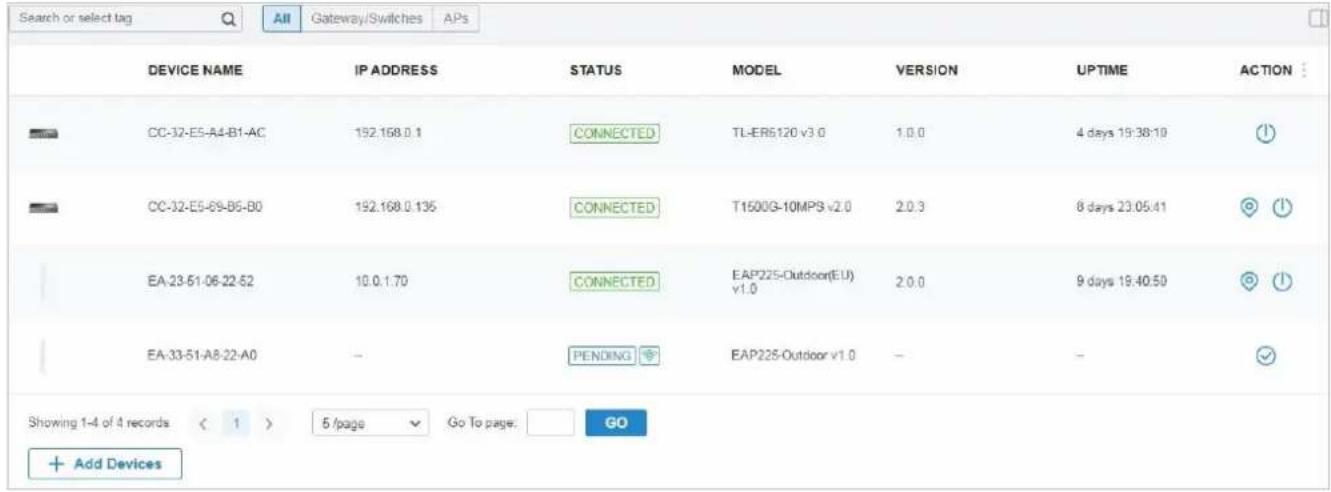

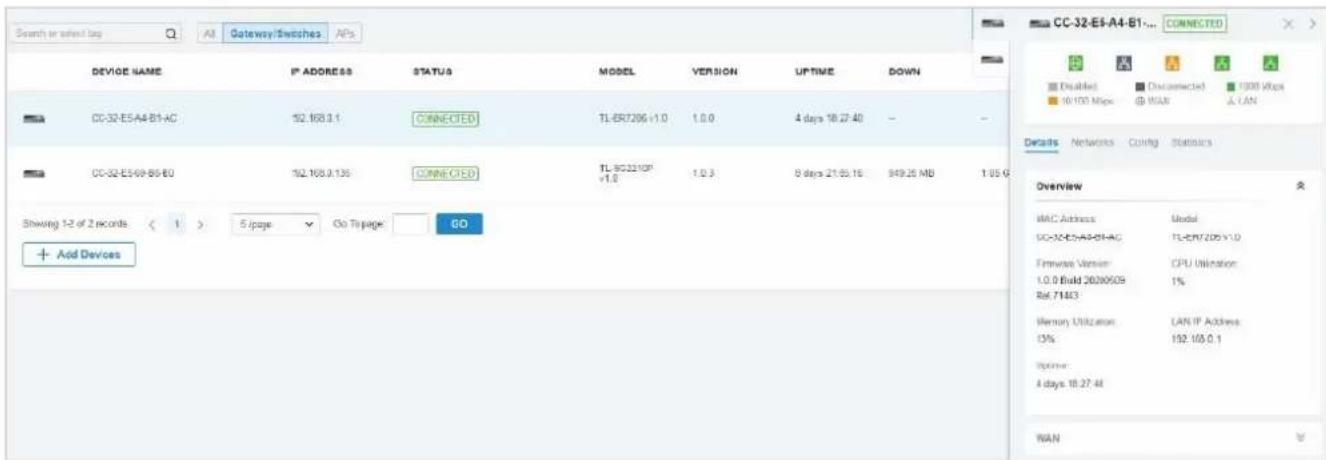

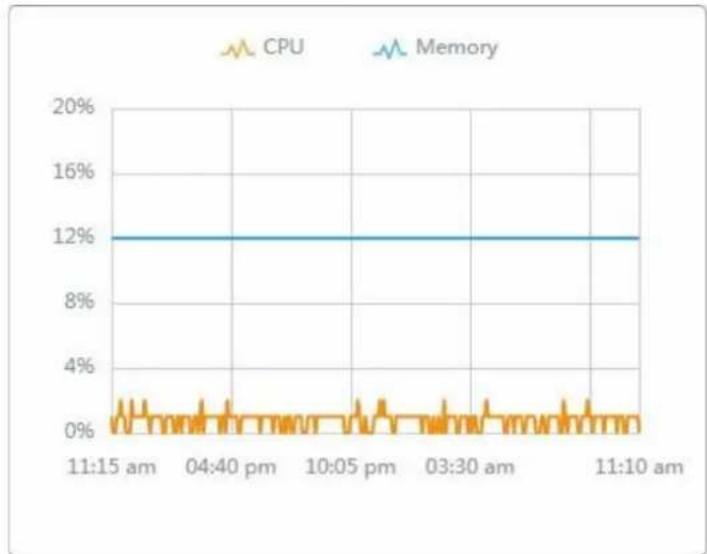

6.1 Introduction à la page périphériques 233

Aperçu 233 Configuration 234

6.2 Configurer et surveiller la passerelle 237

6.2.1 Configurer la Gateway 238 6.2.2 Surveiller la passerelle 242

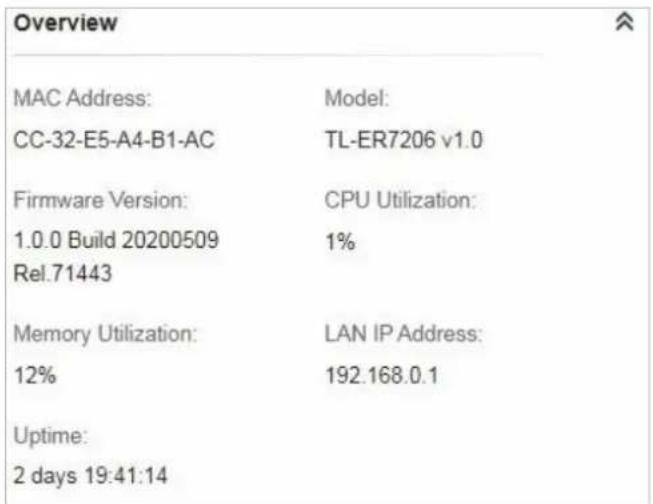

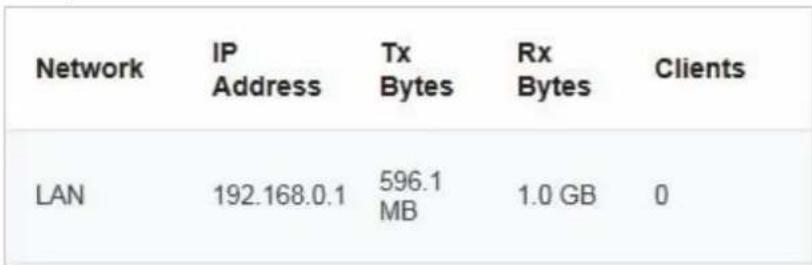

Panneau de moniteur 242

Détails 243 Network. 244 Statistiques 244

6.3 Configurer et surveiller les commutateurs 245

6.3.1 Configurer les commutateurs 245

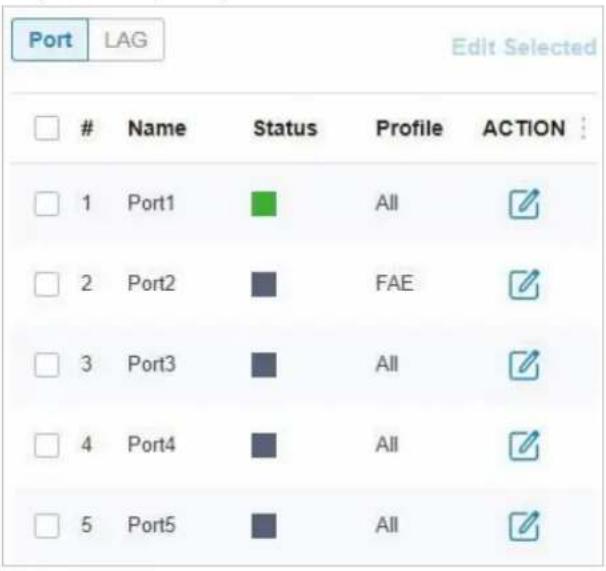

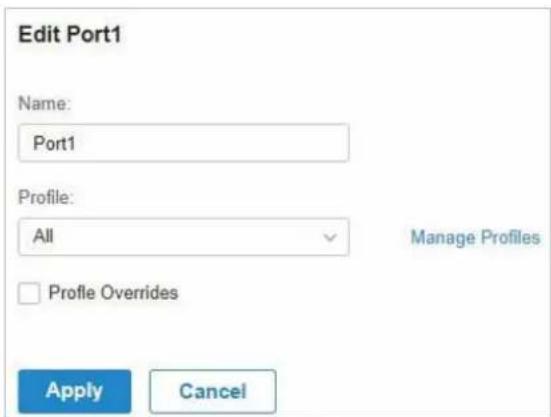

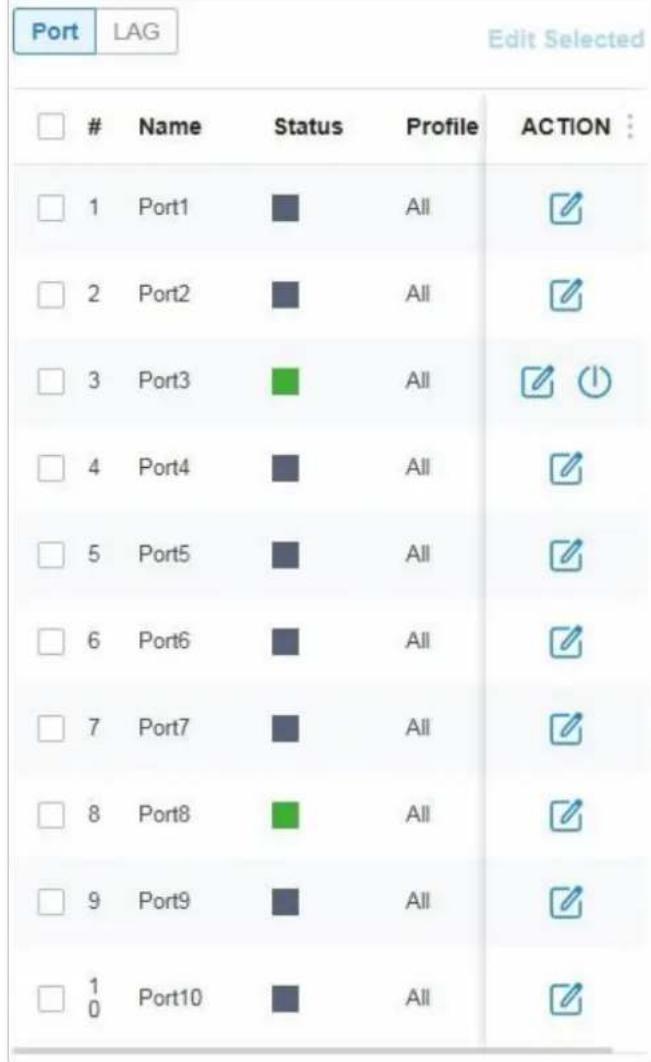

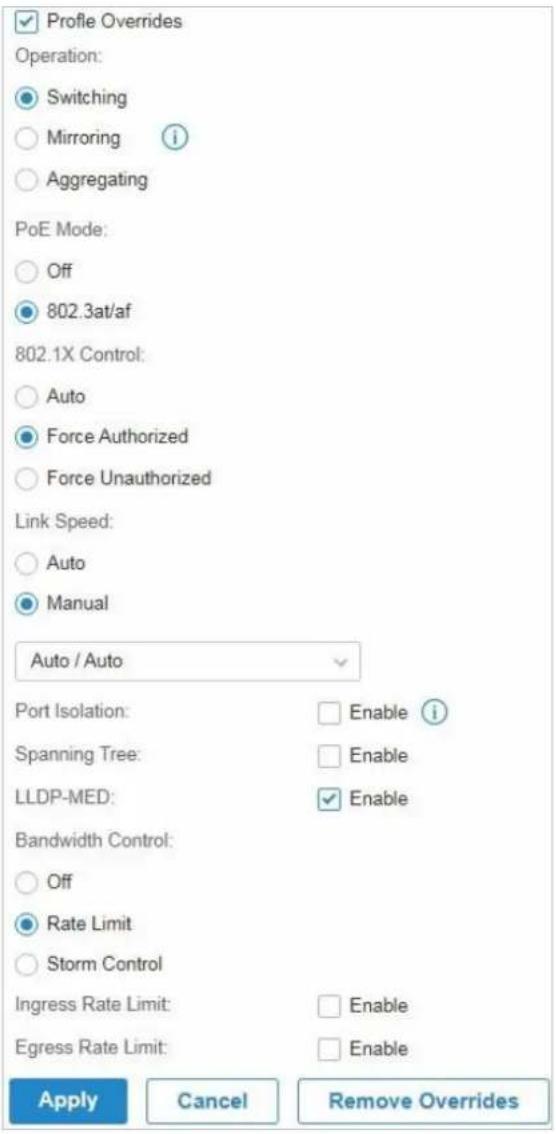

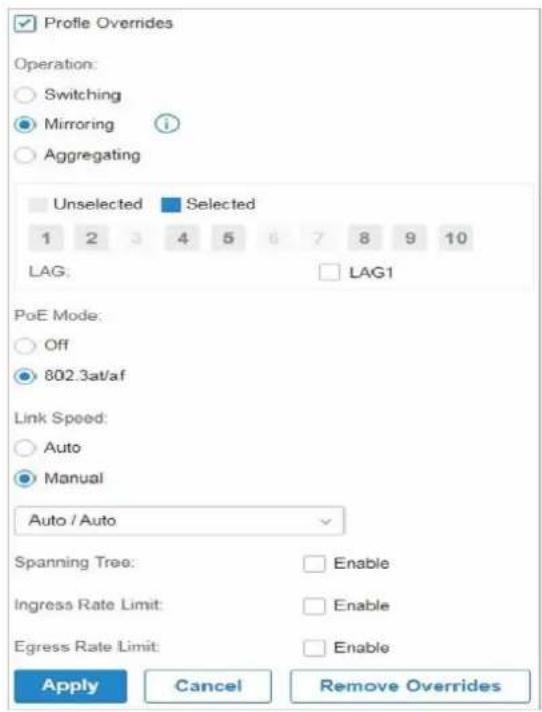

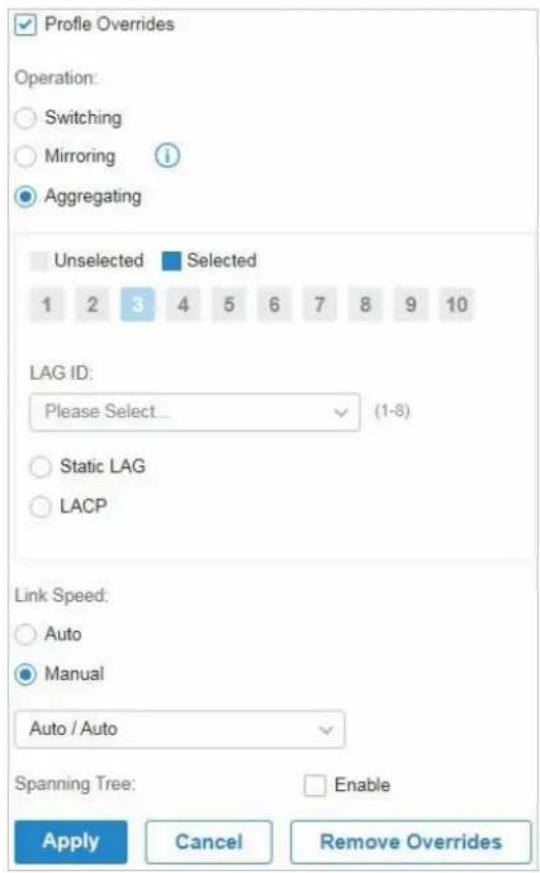

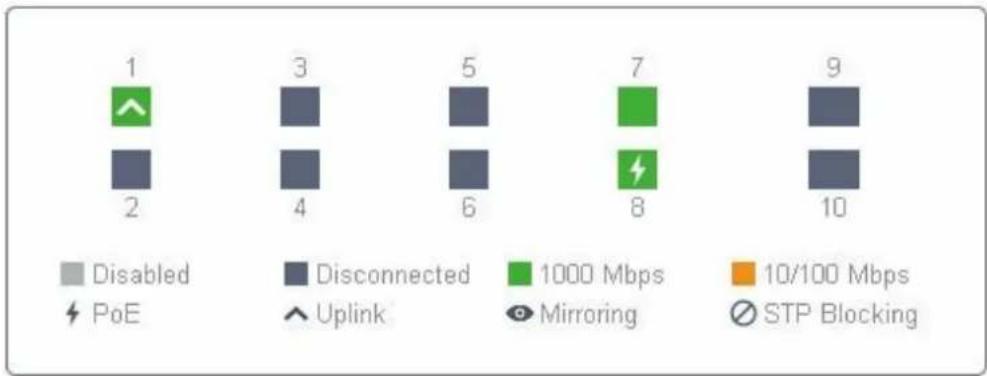

Ports 246

Configuration 257

Panneau de moniteur 262

Details 263

Clients 264

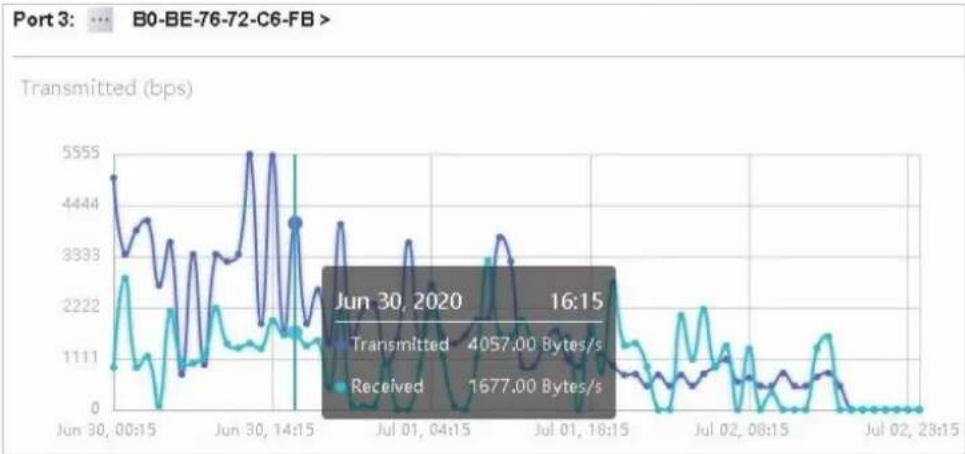

Statistiques 265

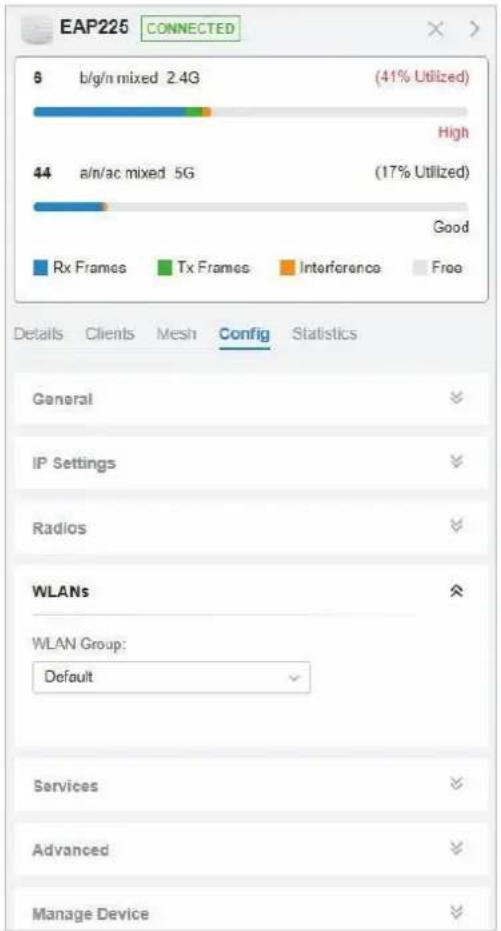

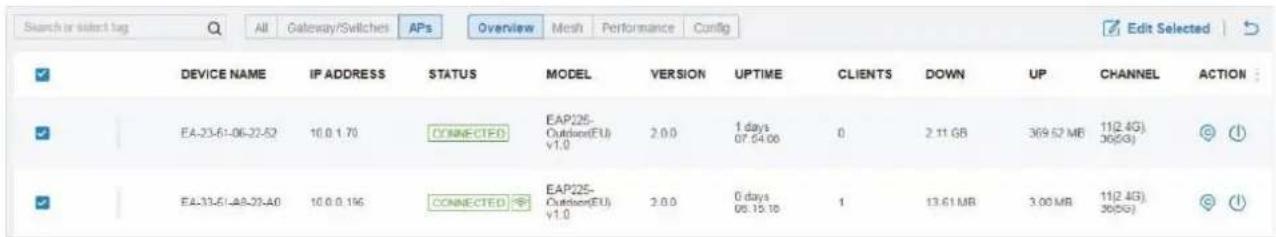

6.4 Configurer et surveiller les EAP 266

6.4.1 Configurer les EAP's 267

6.4.2 Surveiller les EAP's 275

Panneau de moniteur 275

Détails 276

Clients 278

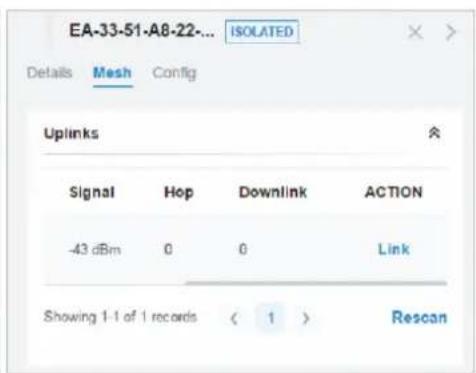

Maillage (uniquement pour les périphériques en attente/connectés/isolés en charge Mesh) 279

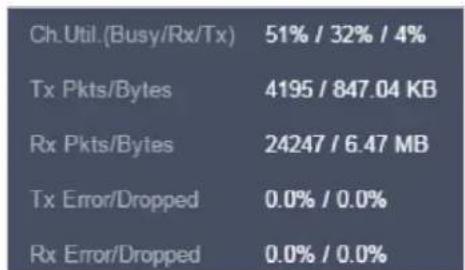

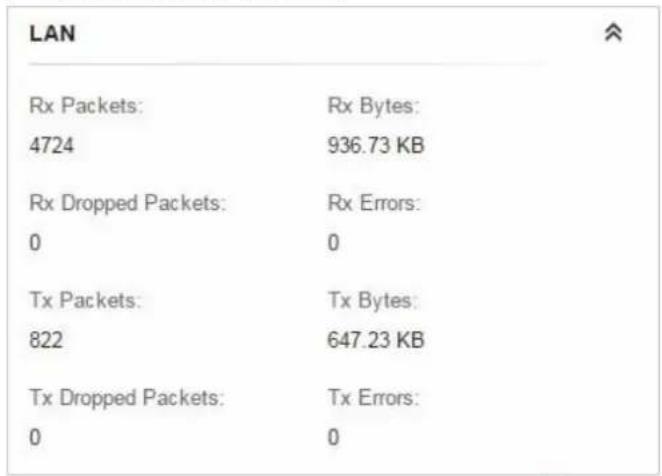

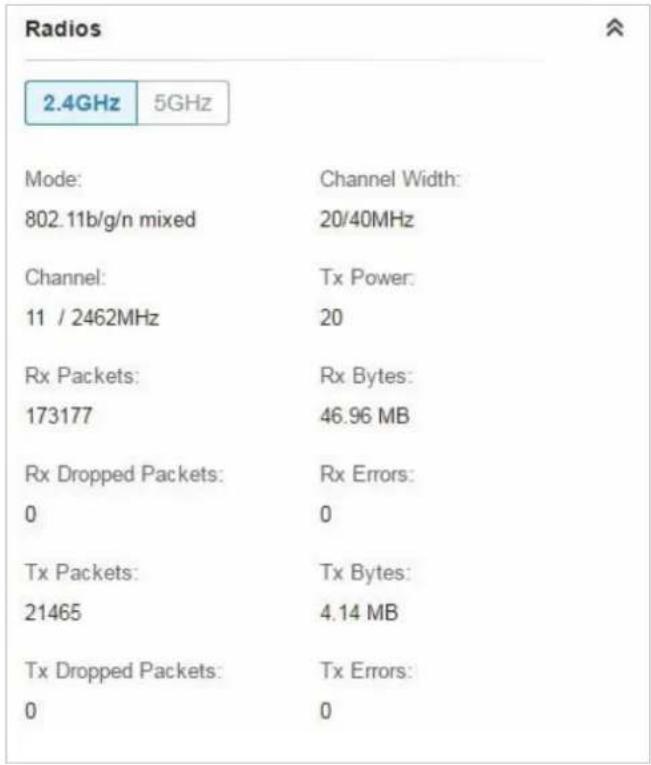

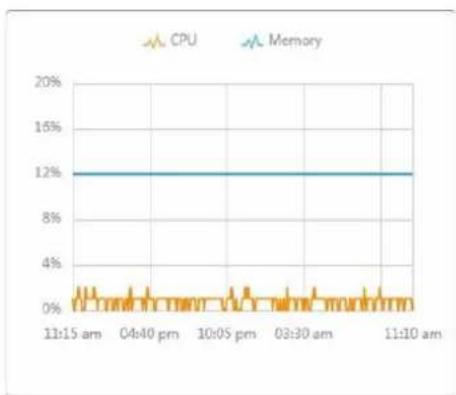

Statistiques 281

Surveiller et gérer les clients 282

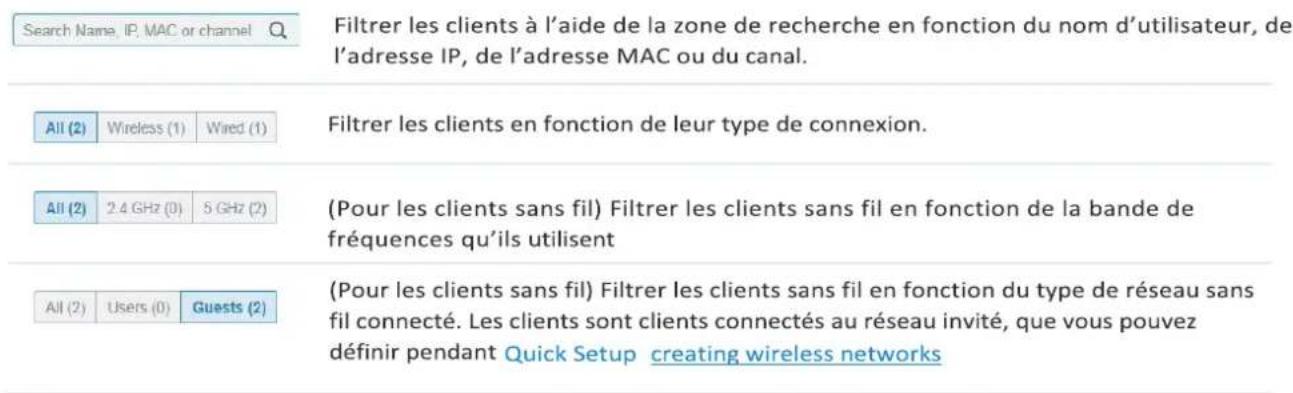

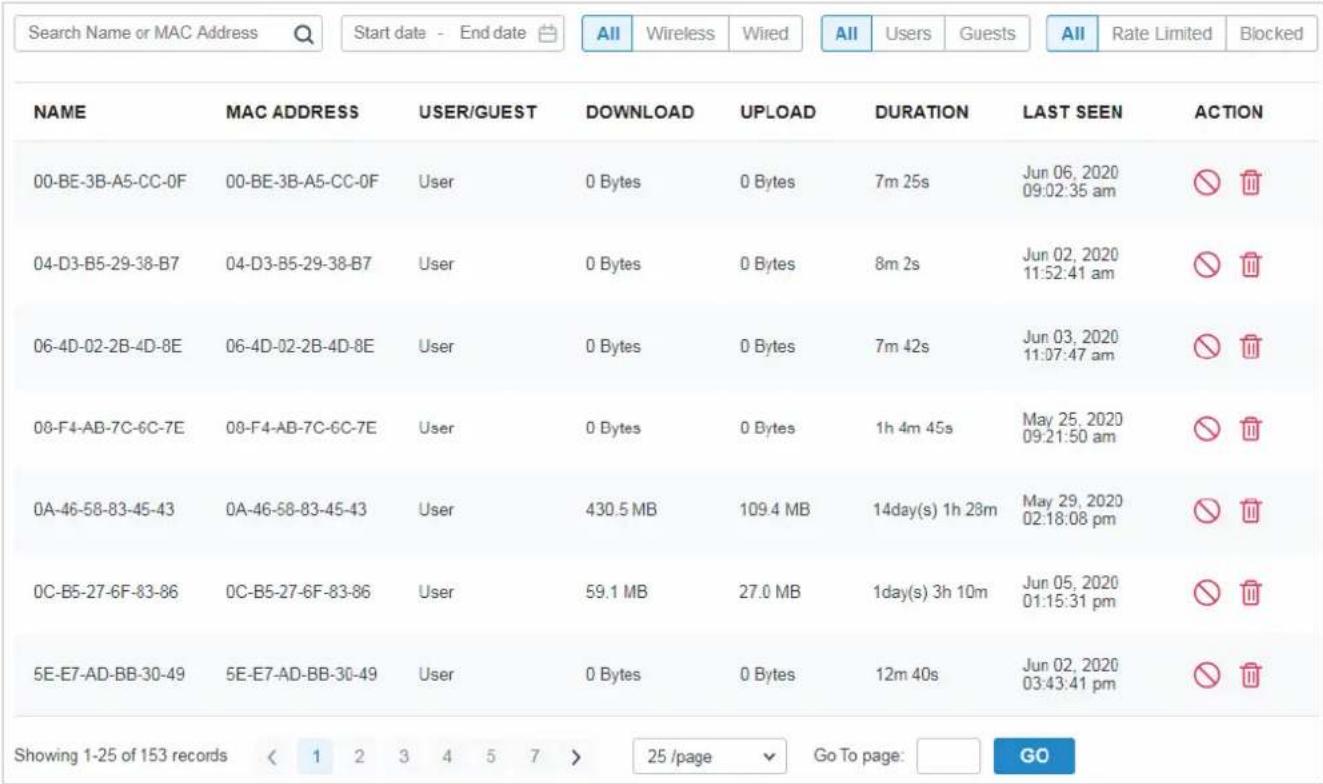

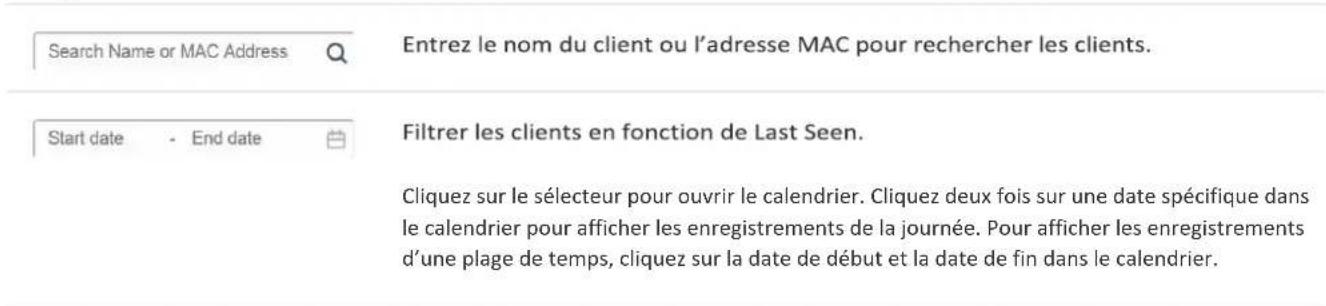

- 1. Gérer les clients filaires et sans fil dans la page clients 283

7.1.1 Page : Introduction aux clients 283

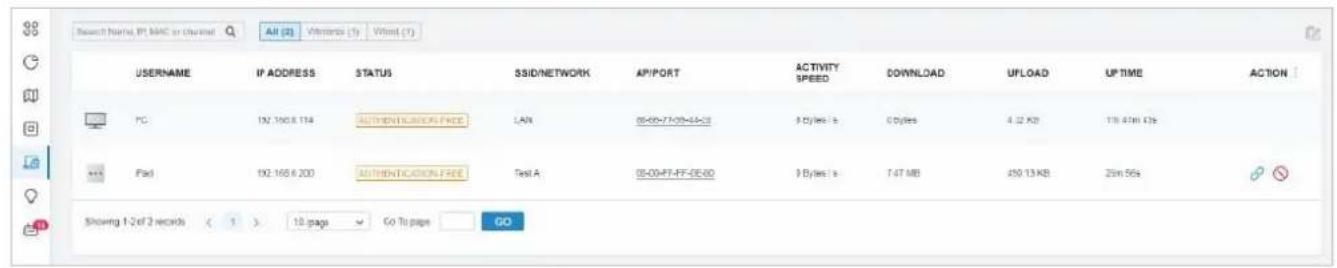

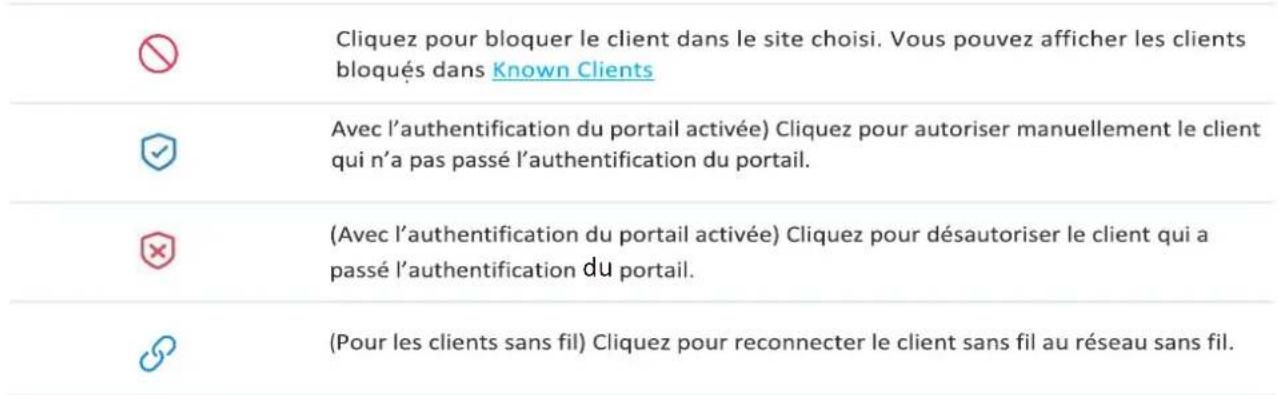

7.1.2 Utilisation de la Table clients pour surveiller et gérer les clients 283

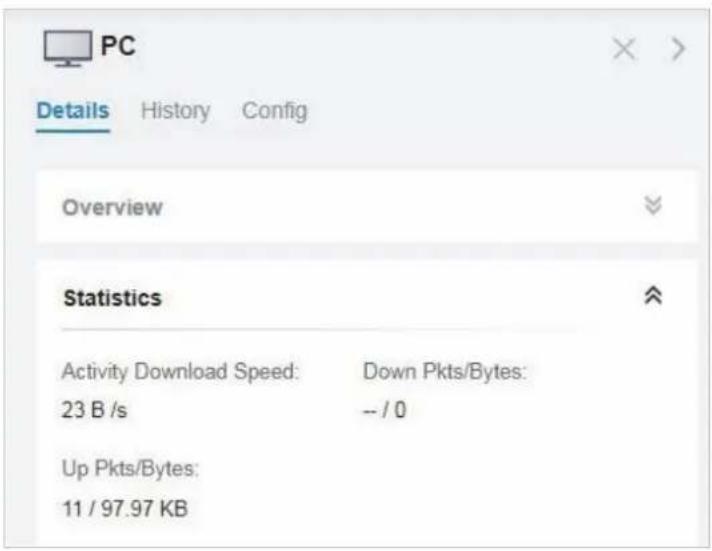

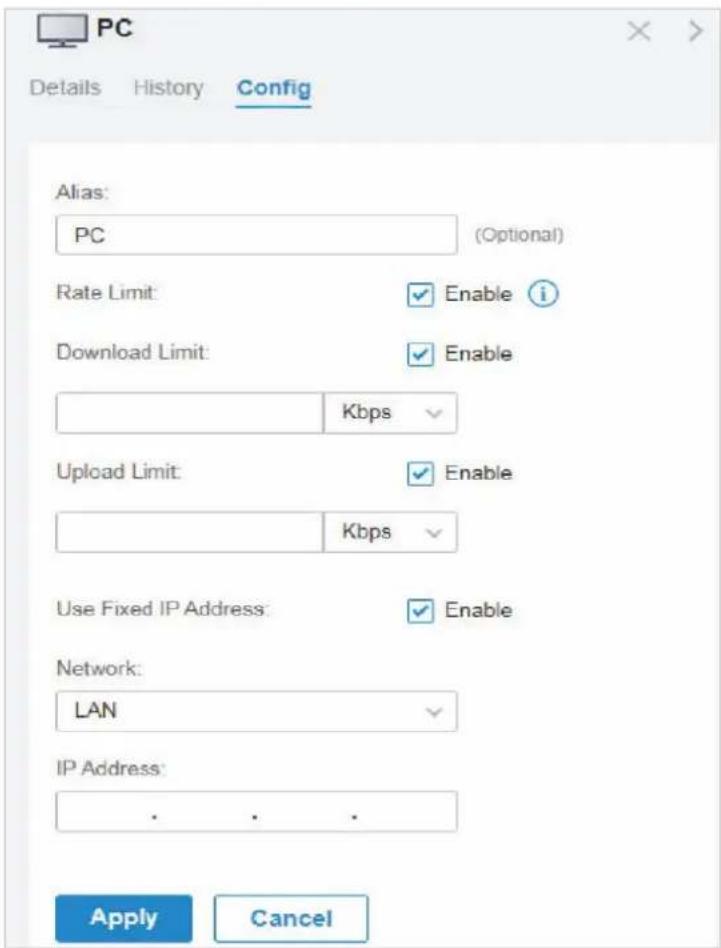

7.1.3 Utilisation de la fenêtre Propriétés pour surveiller et gérer les clients 285

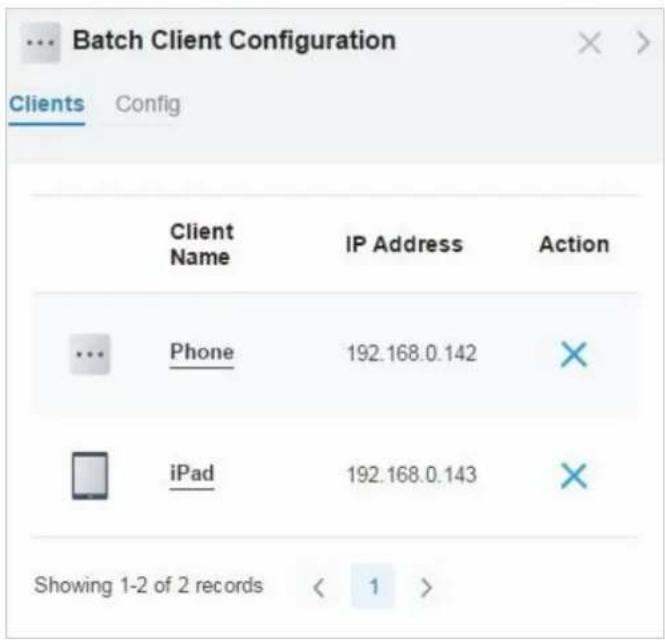

Surveiller et gérer un seul client 285

Surveiller et gérer plusieurs clients 288

- 2 Gérer l'authentification du client dans le Gestionnaire de points d'accès 290

7.2.1 Clients autorisés 290

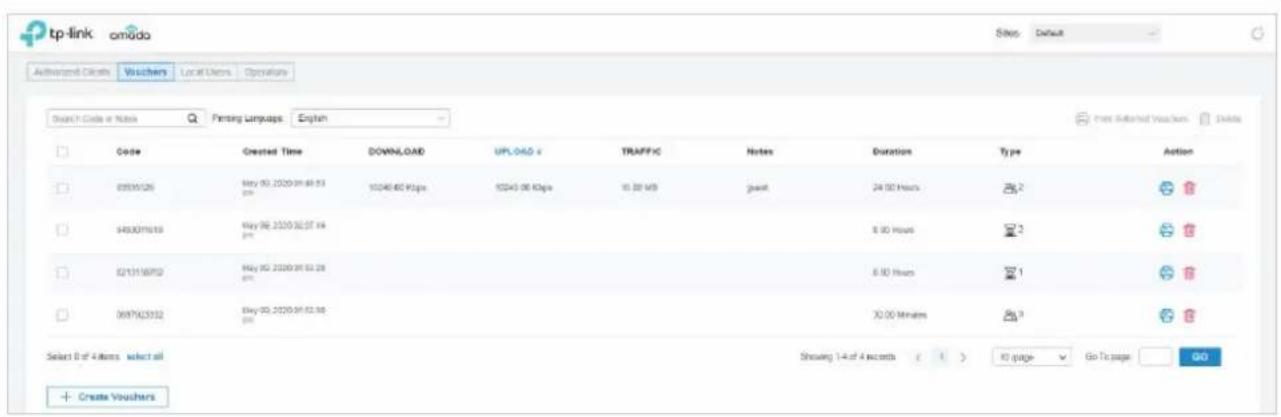

7.2.2 Vouchers 291

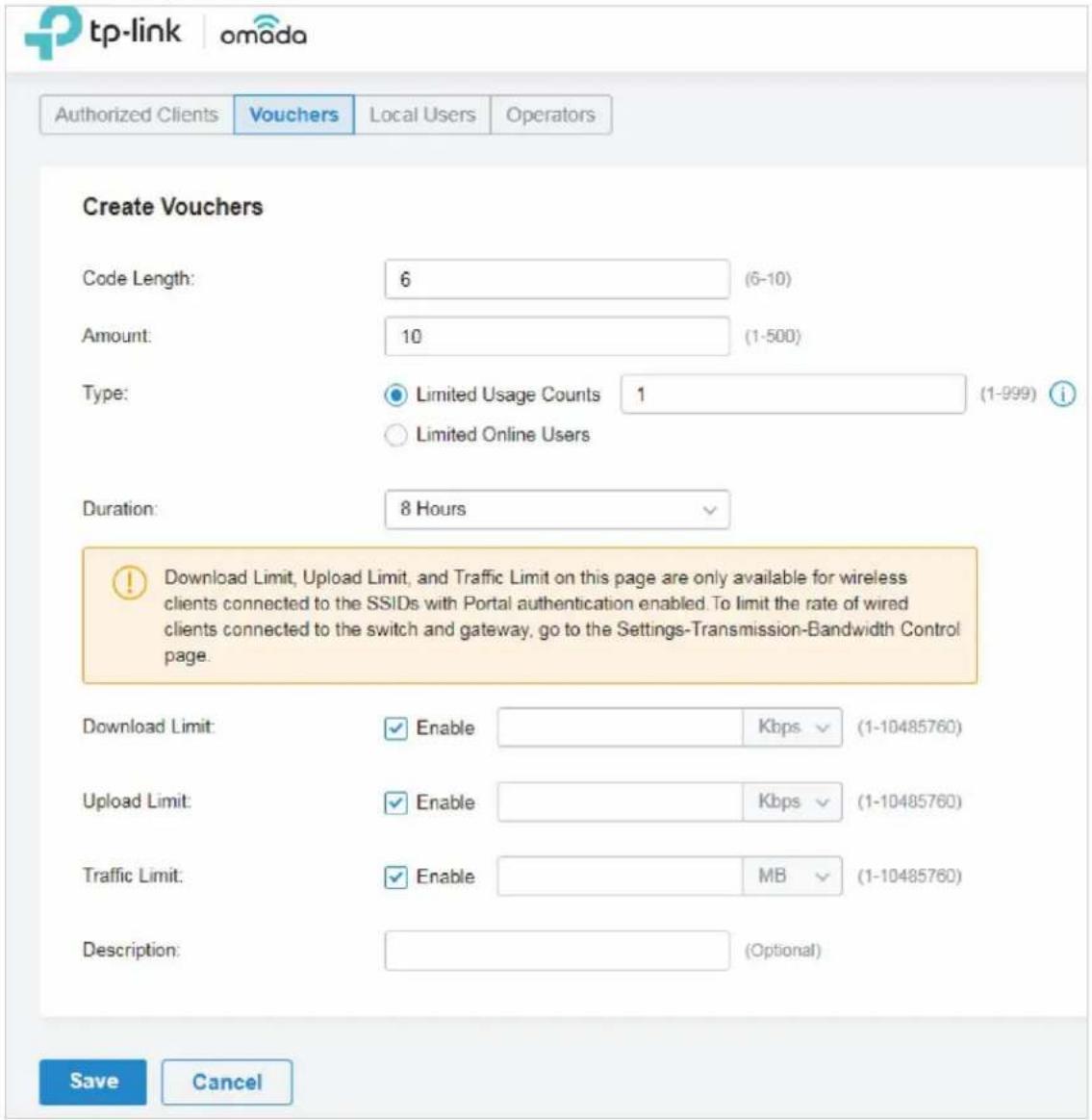

Créer vouchers 291

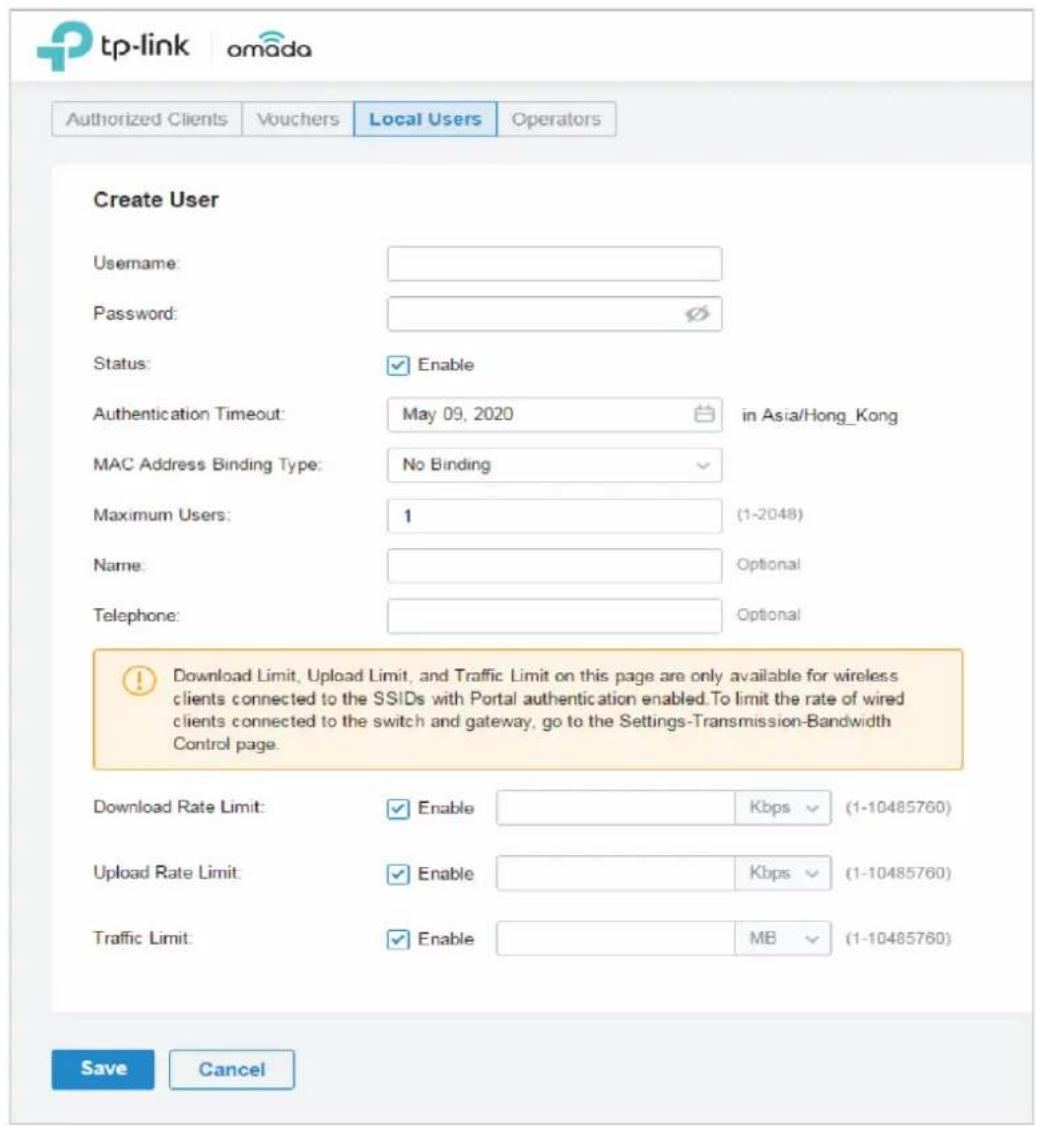

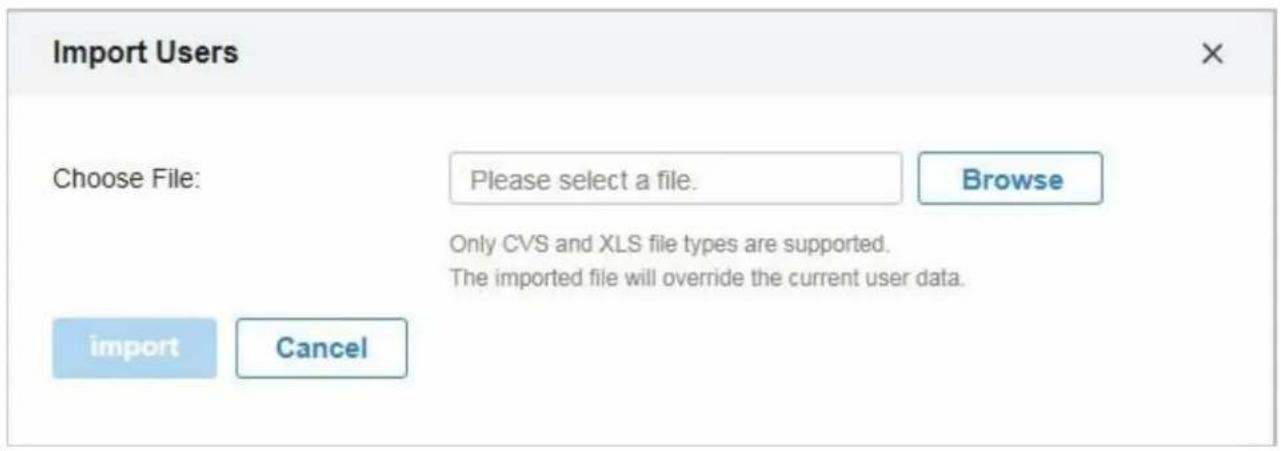

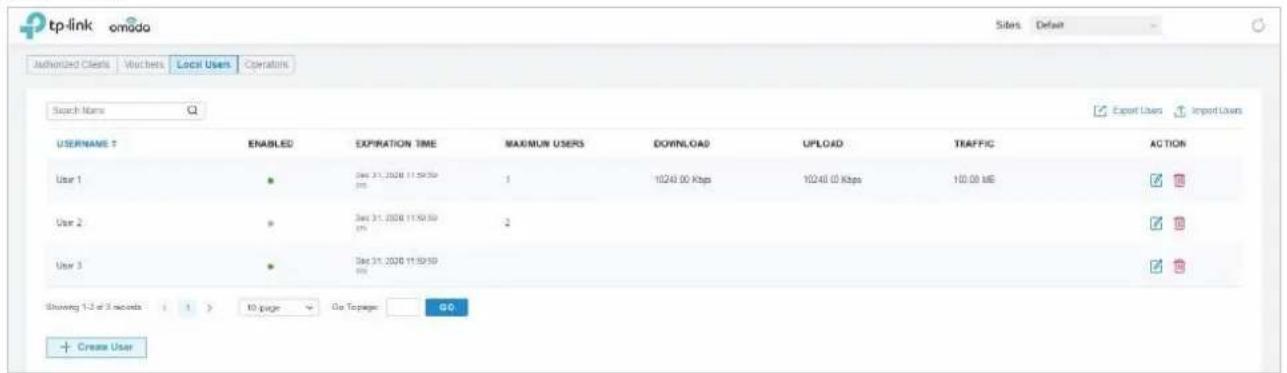

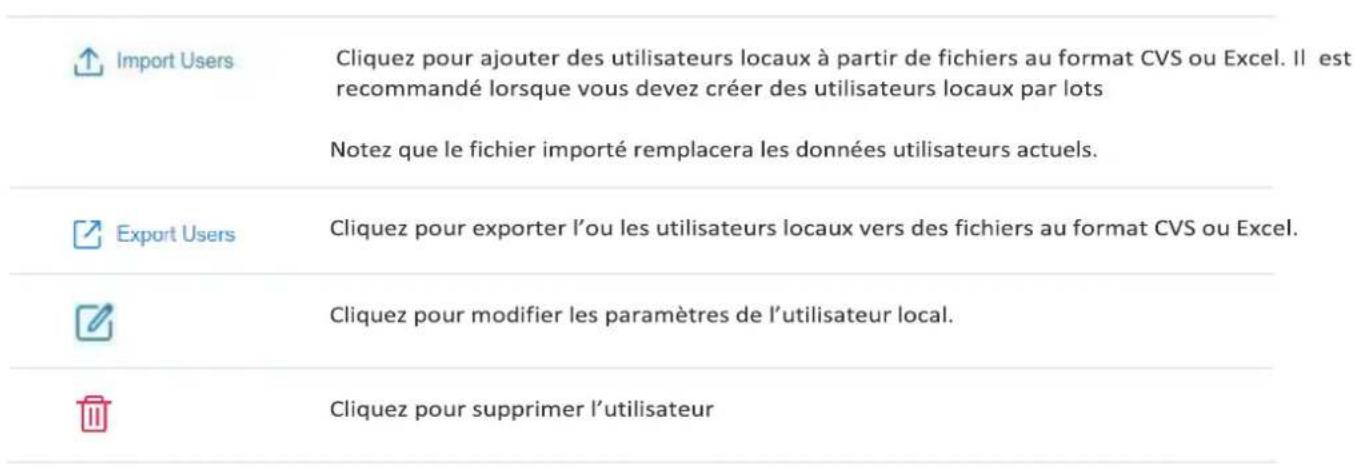

Créer des utilisateurs locaux 294

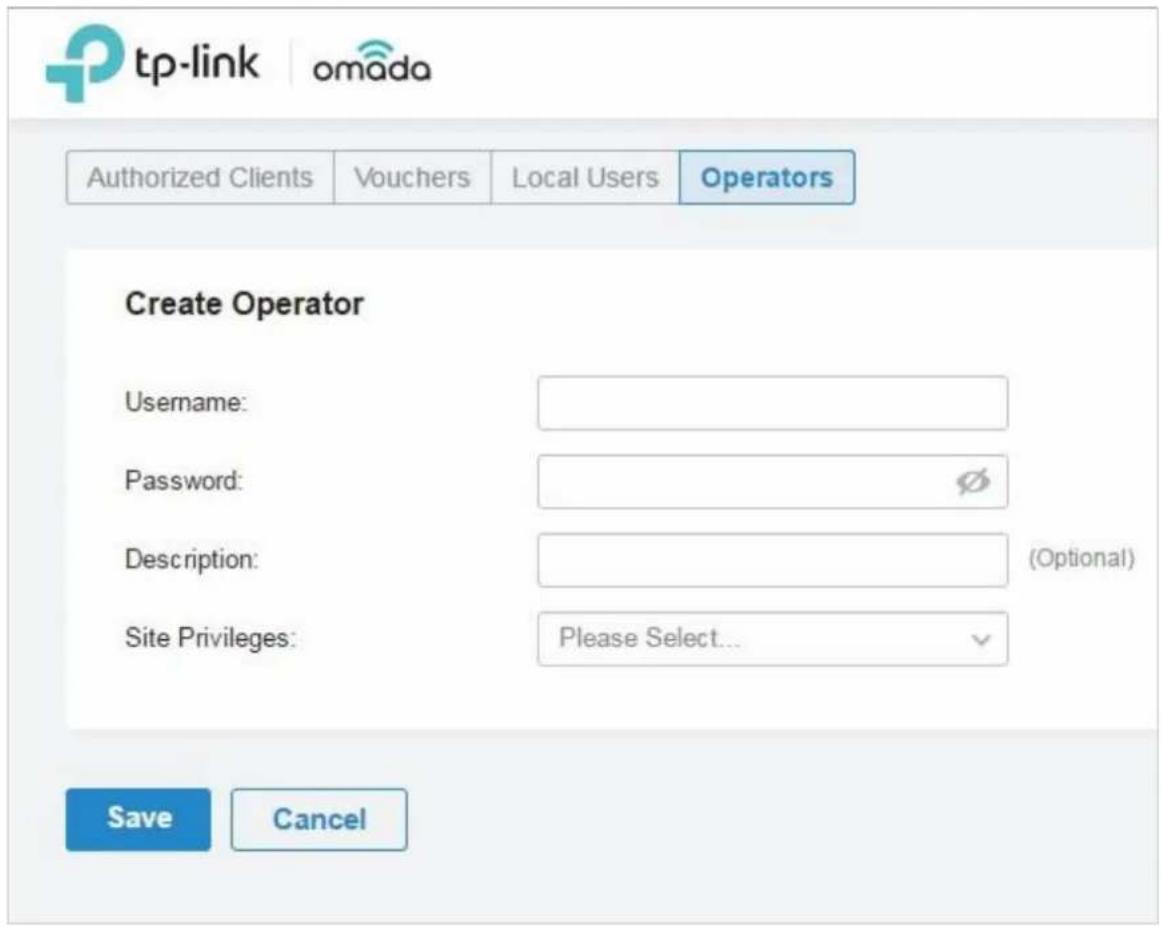

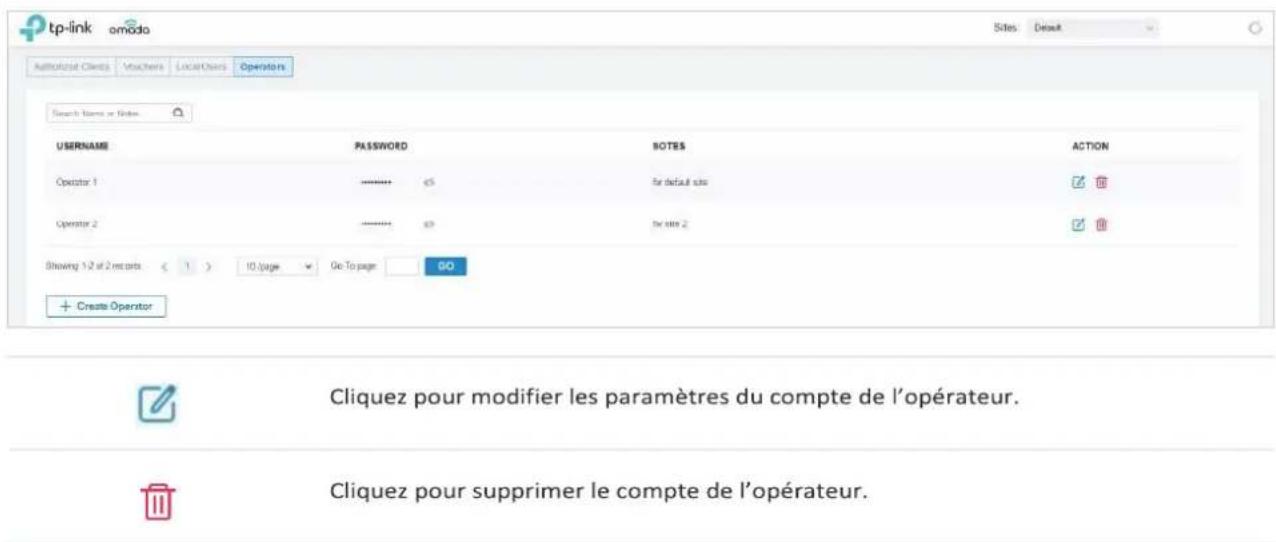

Créer des opérateurs 298

Surveillance du réseau 300

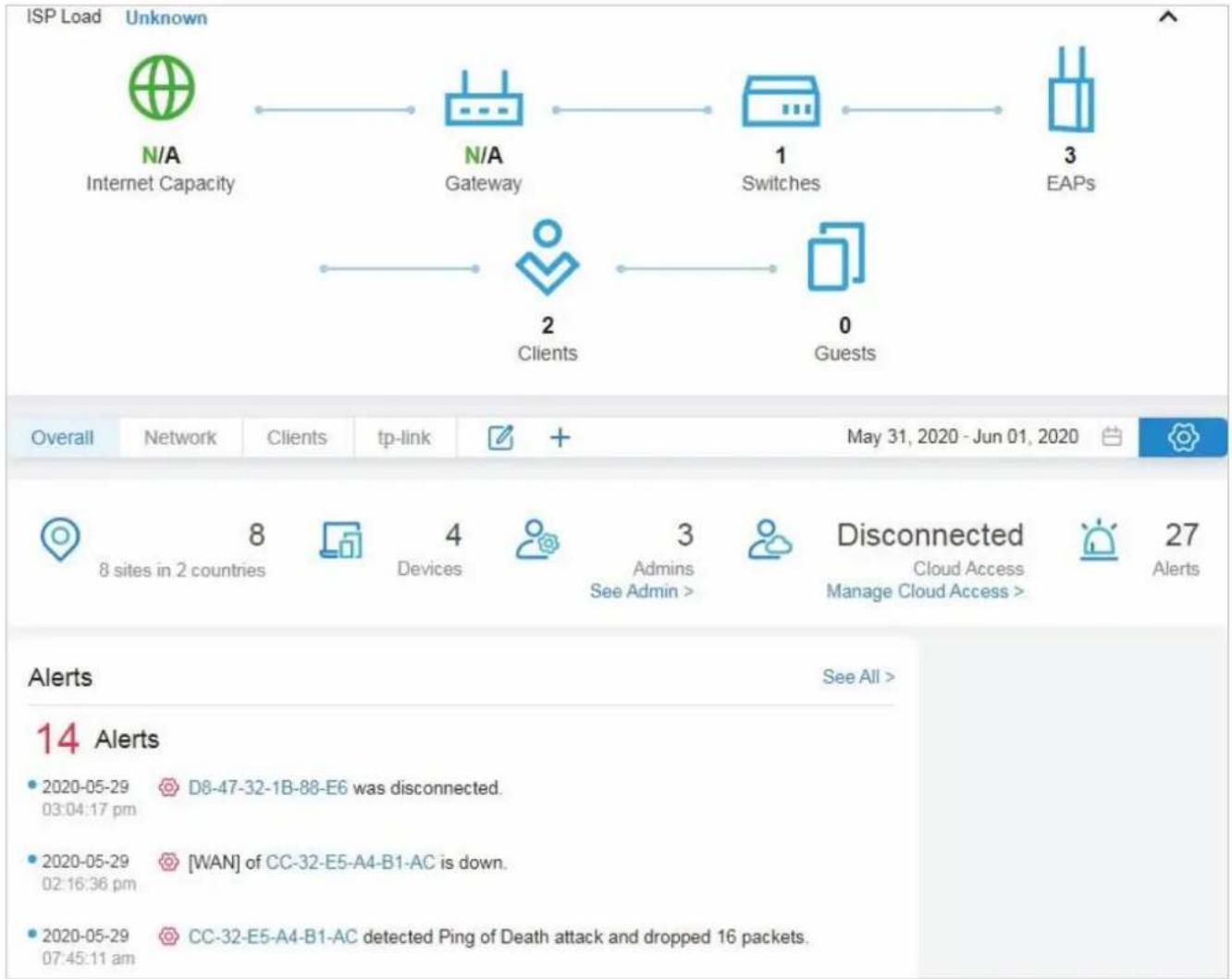

- 1 Afficher l'état du réseau avec le tableau de bord 301

- 1 Disposition de page du tableau de bord 301

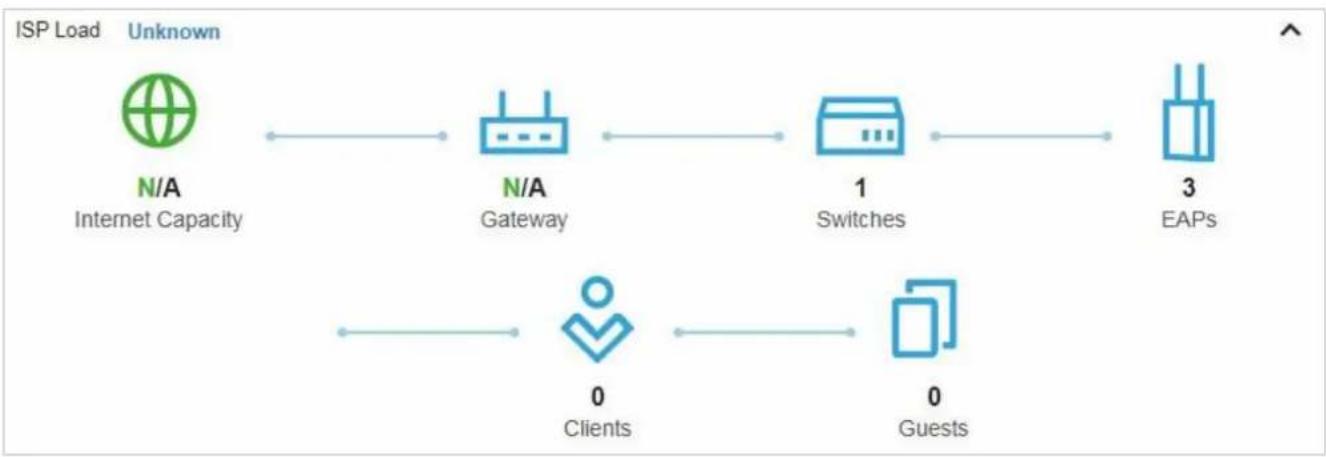

Vue d'ensemble de la topologie 301

Barres d'onglets 302

Système 304

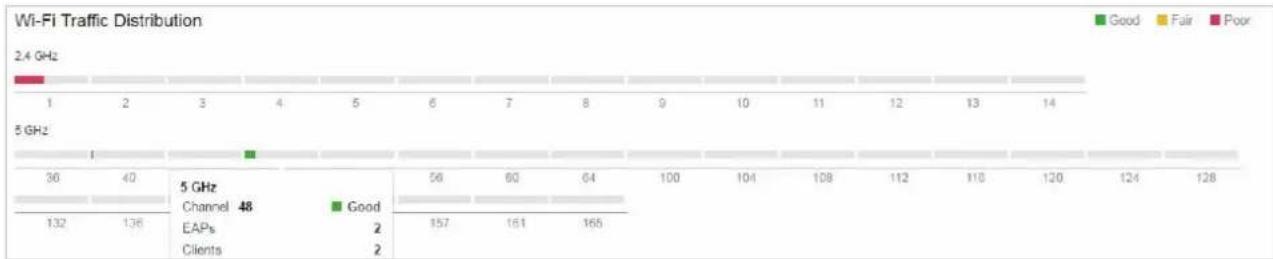

Réseau 304

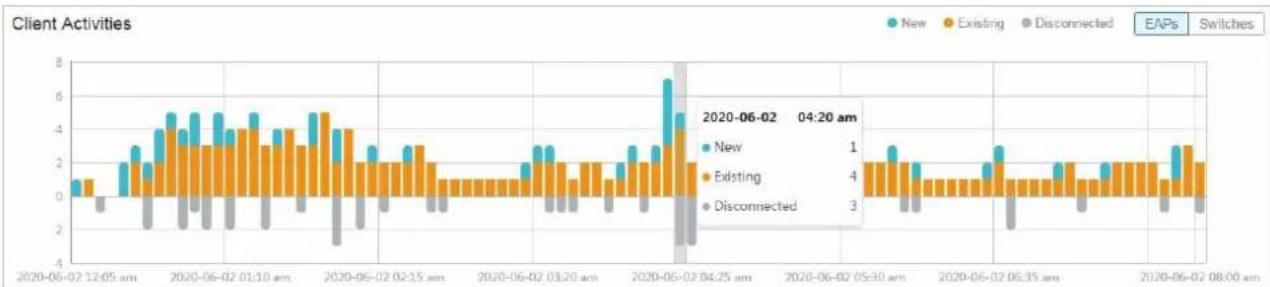

Client 308

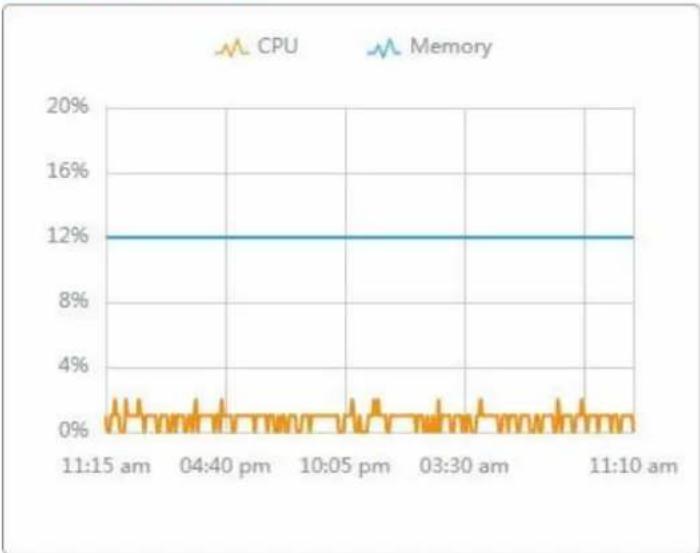

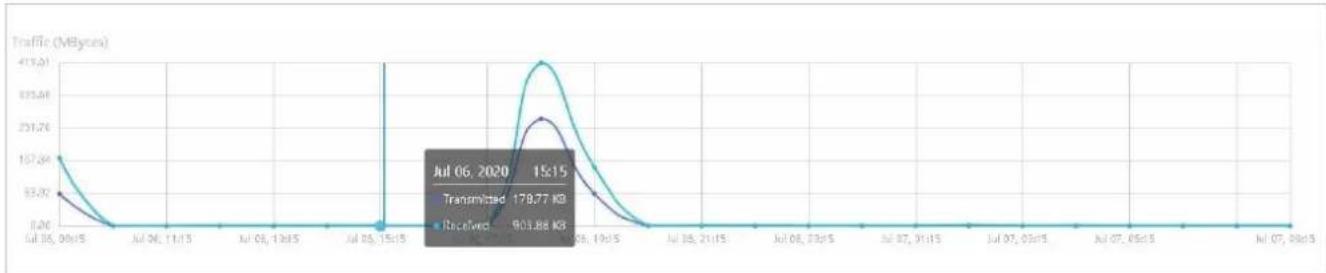

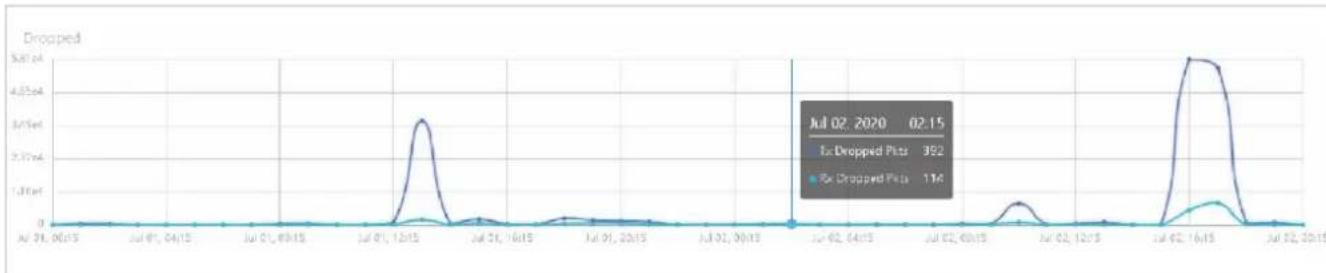

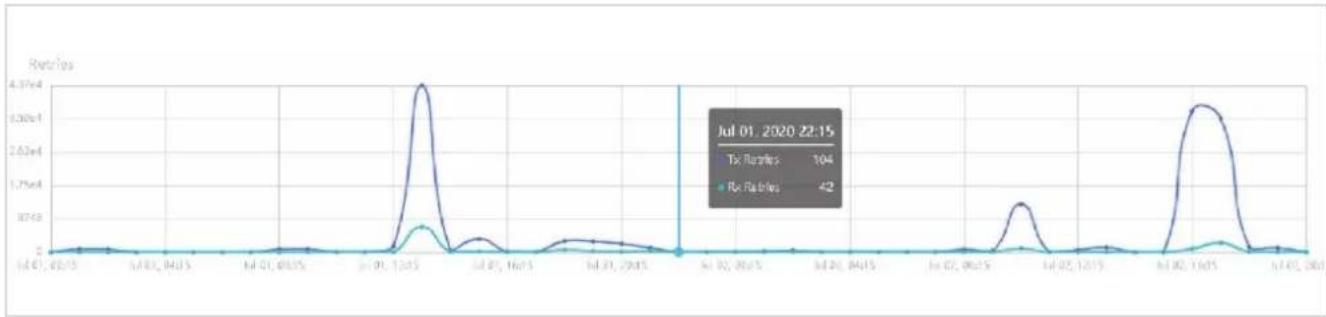

8.2 Voir les statistiques du réseau 310 8.2.1 Performance 310 Barred'onglets 310 Graphiques statistiques 312 Barredonglets 315 Graphiques statistiques 317 Barred'onglets 317 Graphiques statistiques 318 8. 3 Surveiller le réseau avec la carte 319 8. 4 Afficher les statistiques pendant la période spécifiée avec Insight. 323 8. 5 Afficher et gerer les journaux 328

Gérer les comptes d'administrateur du contrôle SDN Omada 338

9.1 Introduction aux comptes d'utilisateurs 339

■ Master Administrator 339 ■ Administrator 339 ■ Viewer 339

- 2 Gérer et créer des comptes d'utilisateurs locaux 340

9.2.1 Modifier le compte d'administrateur principal 340 9.2.2 Créer et gérer l'administrateur et le visionneur 342

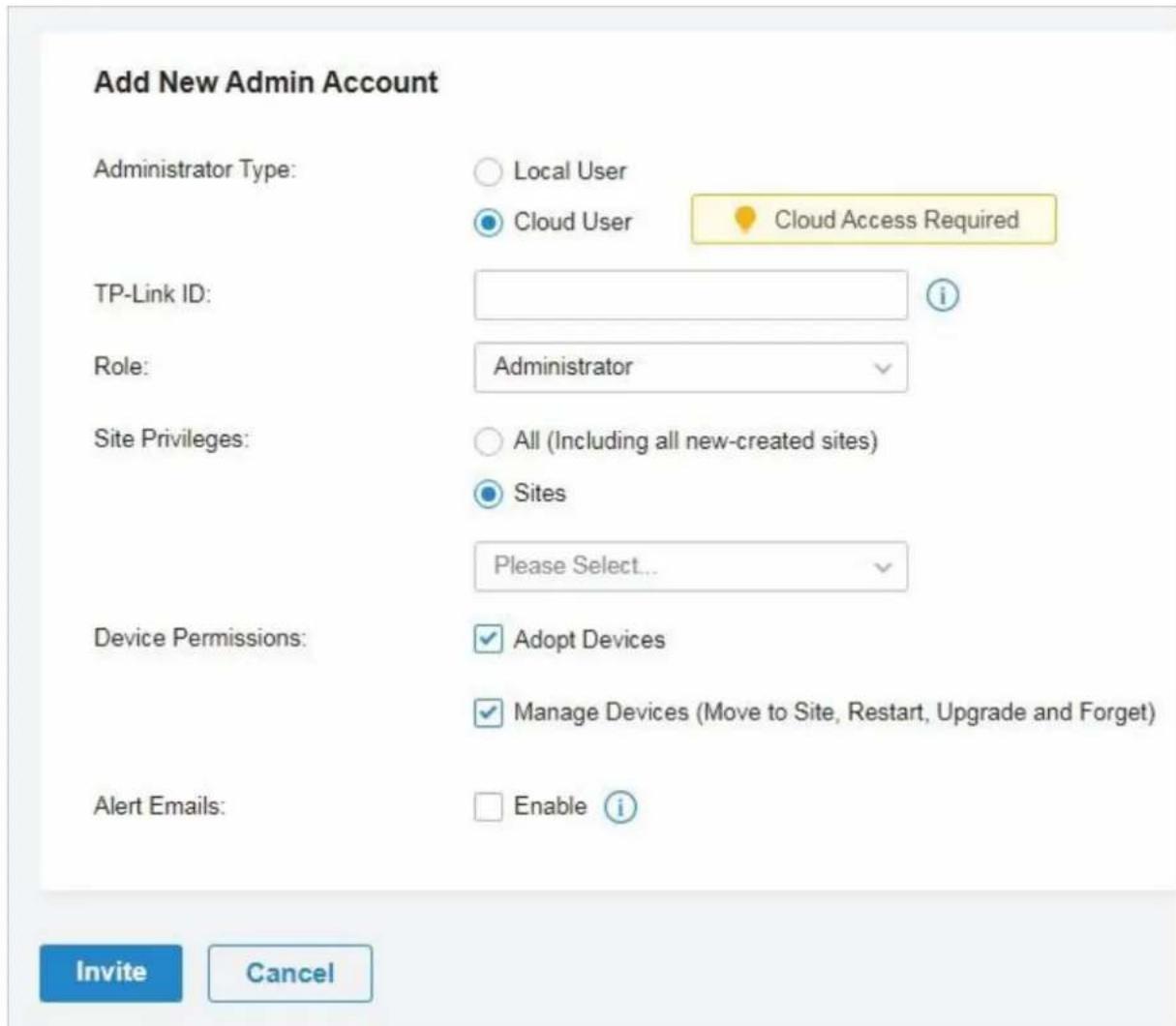

9.3 Gérer et créer des comptes utilisateur cloud 344

9.3.1 Configurer l'administrateur maître cloud 344 9.3.2 Créer et gérer l'administrateur cloud et l'observateur de cloud 345

DROITS D'AUTEUR ET MARQUES DE COMMERCE 347

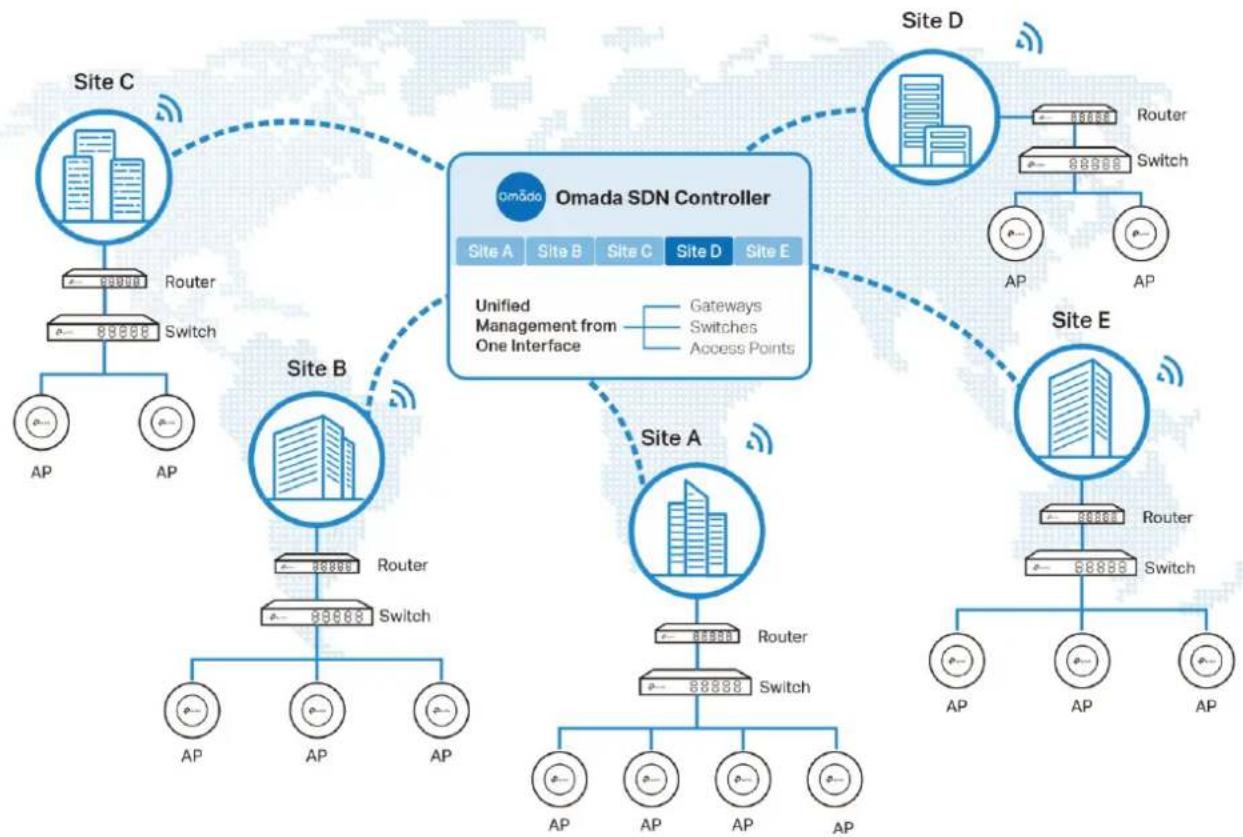

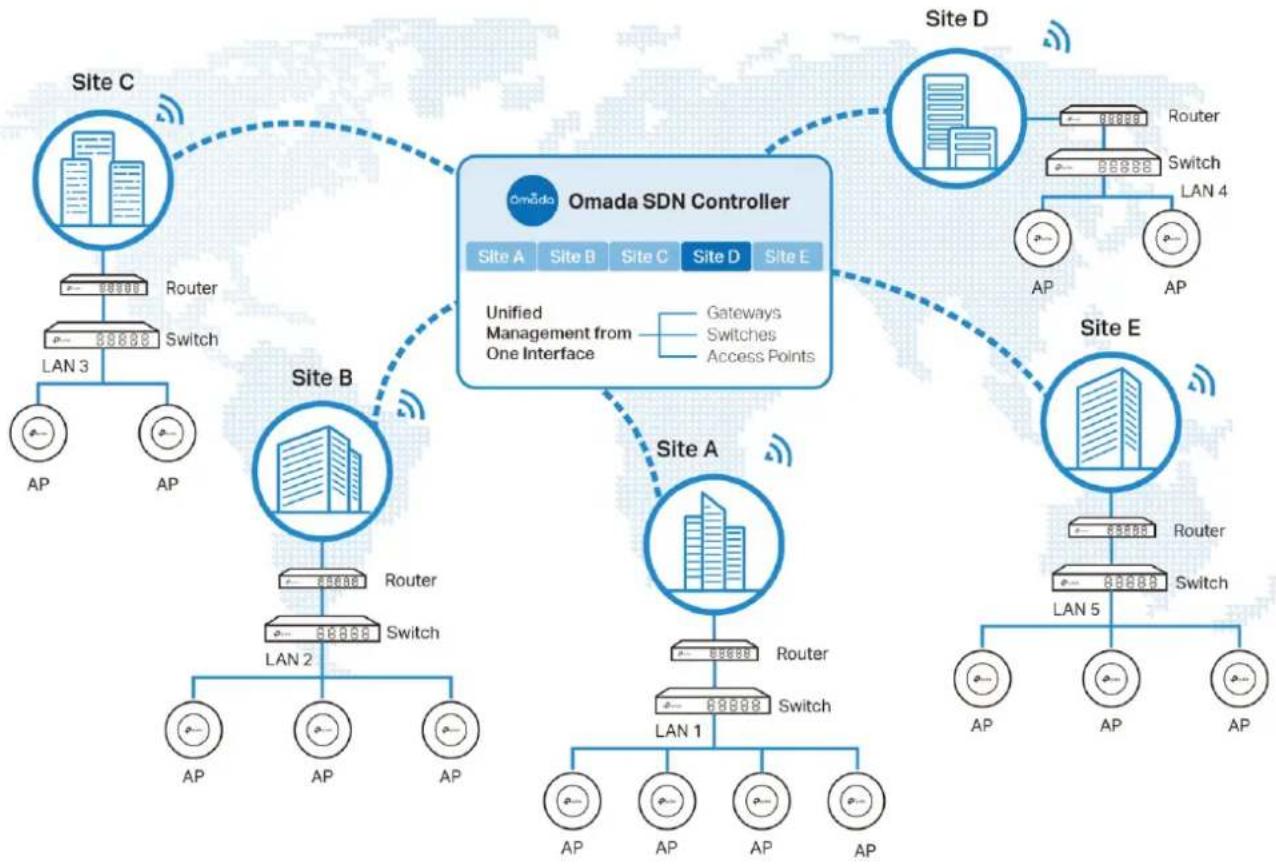

Vue d'ensemble de la solution de contrôleur omada SDN

Omada SDN Controller Solution offre une gestion centralisée et efficace pour la configuration des réseaux d’entreprises composés de passerelles de sécurité, de commutateurs et de points d’accès sans fil.

Grâce à une plate-forme de gestion de réseau fiable alimentée par TP-Link Omada SDN Controller, vous pouvez développer un réseau complet et défini par logiciel dans des environnements exigeants et à fort trafic avec des solutions filaires et sans fil robustes.

Le chapitre comprend les sections suivantes :

- Vue d'ensemble de la solution de contrôleur SDN d'Omada

- Composants de base

1.1 Vue d'ensemble de la solution de contrôleur SDN d'omada

Omada SDN Controller Solution est conçue pour fournir des solutions de réseautage de classe affaires pour des environnements exigeants et à fort trafic, tels que les campus, les hôtels, les centres commerciaux et les bureaux. Omada SDN Controller Solution simplifie le déploiement et la gestion des réseaux d’entreprises à grande échelle et offre une maintenance facile, une surveillance continue et une évolutivité flexible.

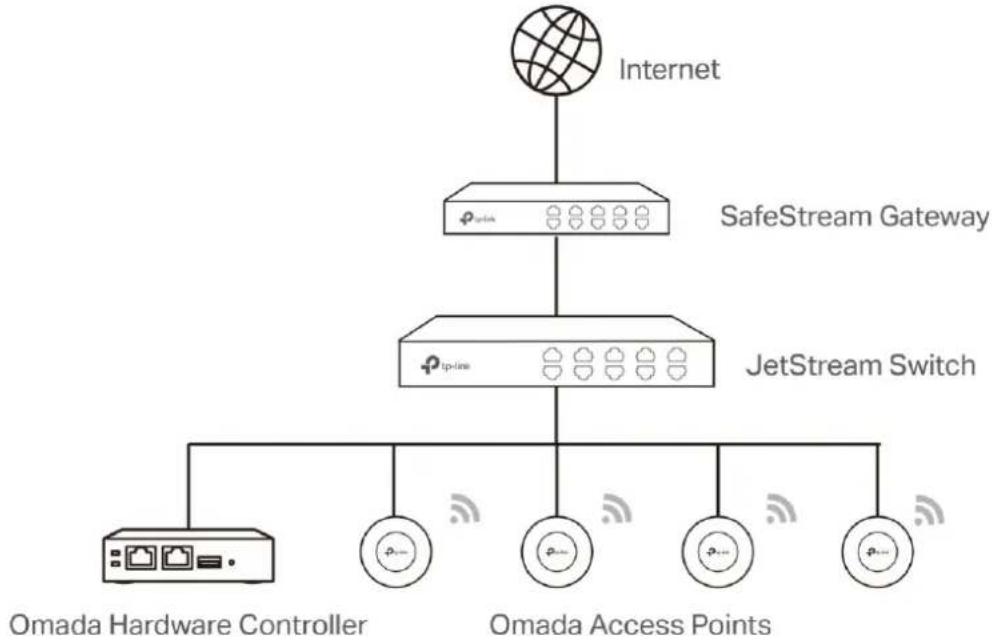

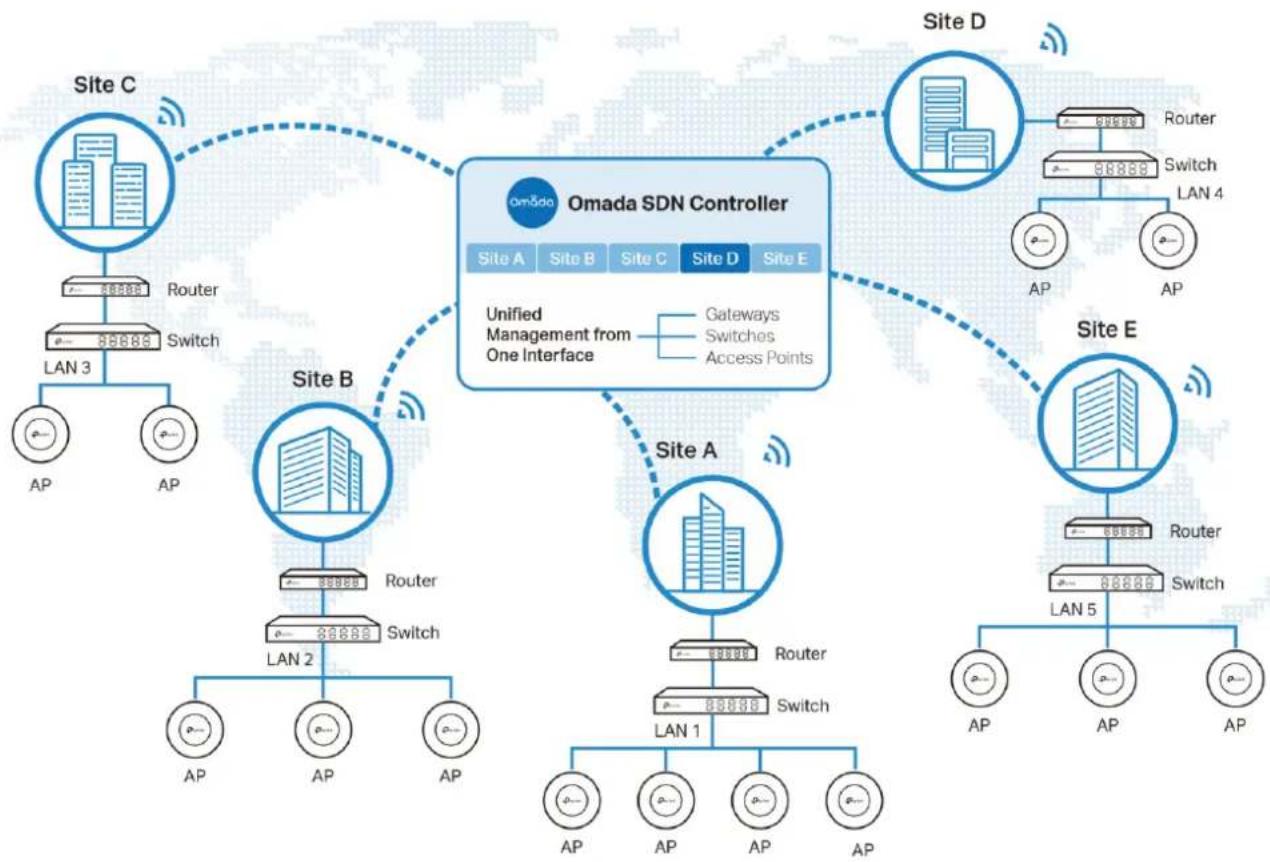

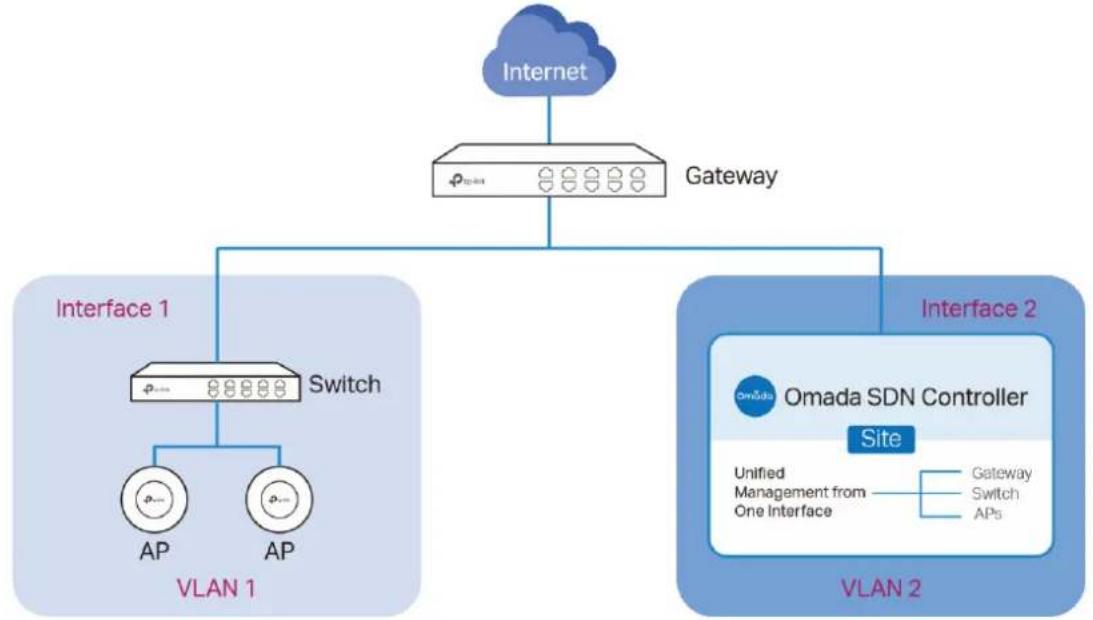

Cette figure montre un exemple d'architecture d'un réseau d'entreprises Omada SDN :

Les éléments interconnectés qui travaillent ensemble pour fournir un réseau d'entreprises unifié incluent : Le contrôleur SDN d'Omada, les passerelles, les commutateurs, les points d'accès et les périphériques clients. En commençant par une base d'appareils clients, chaque élément ajoute fonctionnalité et complexité au fur et à mesure que le réseau se développe, s'interconnectant avec les éléments ci-dessus et en dessous pour créer une solution câblée et sans fil complète, sécurisée.

Omada SDN Controller est un centre de commandement et une plate-forme de gestion au cœur du réseau Omada. Avec une seule plate-forme, les administrateurs réseau configurent et gèrent les réseaux d’entreprise composés de routeurs, de commutateurs et de points d’accès sans fil. Cela déclenche de nouveaux niveaux de gestion pour éviter une surprovision complexe et coûteuse.

1.2 Composants de base

Un réseau Omada SDN se compose des composants de base suivants :

- Omada SDN Controller : un centre de commande et une plate-forme de gestion au cœur de la solution réseau Omada pour l’entreprise. Avec une seule plate-forme, les administrateurs réseau configurent et gèrent tous les produits Omada qui ont tous vos besoins couverts en termes de routage, de commutation et de Wi-Fi. Passerelles : disposent d’excellentes capacités de traitement des données et d’une gamme de fonctions puissantes, y compris le VPN IPsec/OpenVPN/PPTP/L2TP, le balancement de charge et le contrôle de bande passante, qui sont idéaux pour le réseau d’entreprise ou un grand nombre d’utilisateurs ont besoin d’une connexion stable et sécurisée.

- Commutateurs : offrent une solution réseau flexible et rentable avec des puissantes fonctionnalités Layer 2 et des options PoE. Les fonctionnalités avancées telles que Access Control, QoS, LAG et Spanning Tree satisfont les réseaux d'affaires avancés. Points d'accès (EAP Omada) — répondent à la norme Wi-Fi grand public et répondent à vos besoins d'accès à la hauteur grâce à l'innovation de TP-Link pour vous aider à créer un réseau sans fil polyvalent et fiable pour toutes les applications professionnelles.

Contrôleur omada SDN

Adapté aux différents besoins et budgets, Omada SDN Controller propose diverses solutions de déploiement. Le contrôle logiciel Omada, le contrôle matériel Omada et le contrôle cloud d'Omada ont chacun leurs propres avantages et applications.

Contrôleur logiciel omada

Omada Software Controller est totalement gratuite, ainsi que toutes les mises à niveau. Le contrôleur peut être hébergé sur n'importe quel ordinateur avec des systèmes Windows ou Linux sur votre réseau.

Points d'accès Omada

Contrôleur matériel omada

Contrôleur matériel Omada est le périphérique de gestion qui est pré-installé avec Omada Software Controller. Vous avez juste besoin de payer pour l'appareil, puis le logiciel intégré Omada Controller est libre d'utiliser, pas de frais de licence ou de coûts supplémentaires requis. De la taille d'un téléphone mobile, l'appareil est facile à déployer et à installer sur votre réseau.

Points d'accès Omada

Contrôleur cloud omada

Le contrôle Cloud Omada est déployé sur le serveur Omada Cloud, fournissant un service payant avec des prix à plusieurs niveaux. Avec un abonnement payant au service Cloud Omada, vous n'avez pas besoin d'acheter un périphérique matériel supplémentaire ou d'installer le logiciel sur l'hôte.

Points d'accès Omada

Les contrôleurs diffèrent dans les formulaires, mais ils ont presque la même interface de gestion basée sur le navigateur et servent les mêmes fonctions de gestion du réseau. Dans ce guide, Omada Software Controller, Omada Hardware Controller et Omada Cloud-Based Controller sont appelés le contrôleur, sauf indication contraire.

Passerelles gérées par omada

Le routeur VPN SafeStream de TP-Link prend en charge les connexions Gigabit Ethernet sur les ports WAN et LAN qui maintiennent les données en mouvement à la vitesse maximale. En incluant toutes les fonctions de routage et de segmentation réseau qu'un routeur d'entreprise doit avoir, le routeur VPN SafeStream sera l'épine dorsale du réseau Omada SDN. En outre, le routeur offre une approche à la fois sécurisée et facile pour déployer des tunnels VPN de site à site et d'accès pour les clients distants.

La gestion centralisée de la passerelle par l'intermédiaire du contrôle SDN Omada est disponible uniquement sur certains modèles. Le tableau suivant fournit des informations spécifiques du routeur qui peuvent être générées par le contrôleur.

Passerelles prises en charge par Omada

TL-R605(UN) V1 (version usine par défaut ou supérieure)

TL-ER7206(UN) V1 (version usine par défaut ou ou supérieure)

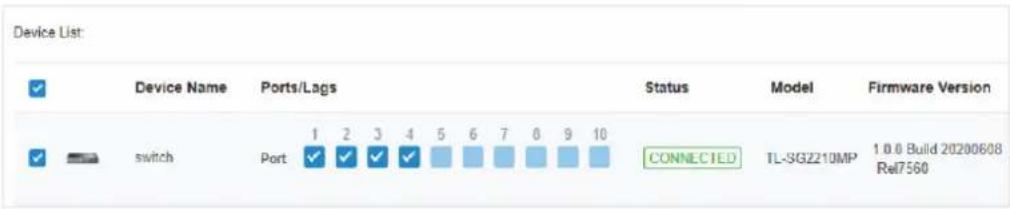

Commutateurs gérés d'omada

JetStream Switch de TP-Link offre des stratégies de sécurité de haute performance et de niveau d'entreprise et un ensemble de fonctionnalités avancées, ce qui est idéal pour le réseau Omada SDN.

La gestion centralisée du commutateur via le contrôleur SDN Omada est disponible uniquement sur certains modèles. Le tableau suivant fournit des informations spécifiques sur le commutateur qui peuvent être générées par le contrôleur.

Commutateurs pris en charge par Omada

TL-SG2210MP V1 (version usine par défaut ou supérieure)

TL-SG2428P V1 (default factory version ou supérieure)

TL-SG2008P V1 (version d'usine par défaut ou supérieure)

TL-SG2008 V3 (version 3.0.0 ou supérieure)

TL-SG2210P V3.20 (version 3.2.0 ou supérieure)

TL-SG3428 V1 (default factory version ou supérieure)

TL-SG3428MP V1 (default factory version ou supérieure)

TL-SG3452 V1 (default factory version ou supérieure)

TL-SG3452P V1 (default factory version ou supérieure)

TL-SG3428X V1 (default factory version ou supérieure)

TL-SG3428XMP V1 (default factory version ou supérieure)

TL-SG3210XHP-M2 V1 (default factory version ou supérieure)

Points d'accès omada

Le point d'accès Omada de TP-Link offre une connexion Wi-Fi avec des performances et une autonomie supérieures qui garantissent une connectivité sans fil fiable pour le réseau Omada SDN.

La gestion centralisée des points d'accès par l'intermédiaire du contrôleur SDN Omada est disponible uniquement sur certains modèles. Le tableau suivant fournit des informations spécifiques sur les points d'accès qui peuvent être gérés par le contrôleur.

Points d'accès pris en charge par Omada

EAP660 HD V1 (default factory version ou supérieure)

EAP620 HD V1 (default factory version ou supérieure)

EAP265HD V1 (1.0.0 Build 20200424 ou supérieure)

EAP245 V3 (2.20.0 Build 20200423 ou supérieure)

EAP235-Wall (1.0.1 Build 20200618 ou supérieure)

EAP230-Wall (1.0.0 Build 20200618 ou supérieure)

EAP225 V3 (2.20.0 Build 20200630 ou supérieure)

EAP225-Wall V2 (1.20.0 Build 20200422 ou supérieure)

EAP225-Outdoor V1 (1.20.0 Build 20200422 ou supérieure)

EAP115 V4 (3.20.0 Build 20200525 ou supérieure)

EAP115-Wall V1 (1.20.0 Build 20200619 ou supérieure)

EAP110 V4 (3.20.0 Build 20200525 ou supérieure)

EAP110-Outdoor V3 (3.20.0 Build 20200511 ou supérieure)

Prise en main du contrôleur SDN d'omada

Ce chapitre vous guide sur la façon de commencer avec Omada contrôleur SDN pour configurer le réseau. Omada Software Controller, Omada Hardware Controller et Omada Cloud-Based Controller différent dans les formulaires, mais ils ont presque la même interface de gestion basée sur le navigateur pour la gestion du réseau. Par conséquent, ils ont presque les mêmes étapes initiales de configuration, y compris la construction de votre topologie réseau, le déploiement de votre contrôleur, et la connexion au contrôleur. Le chapitre comprend les sections suivantes :

- Configurer votre contrôleur logiciel

- Configurer votre contrôleur matériel

- Configurer votre contrôleur cloud

2.1 Configurer votre contrôleur logiciel

La solution de contrôle Omada SDN est conçue pour les réseaux évolutifs. Les déploiements et les configurations varient selon les situations réelles. Comprendre vos besoins réseau est la première étape lors de la planification de la fourniture d'un projet. Une fois que vous avez identifié ces exigences, suivez les étapes ci-dessous pour configurer initialement Omada Software Controller :

1) Déterminer la topologie du réseau. 2) Installer le contrôle logiciel Omada. 3) Démarrer et se connecter au contrôleur.

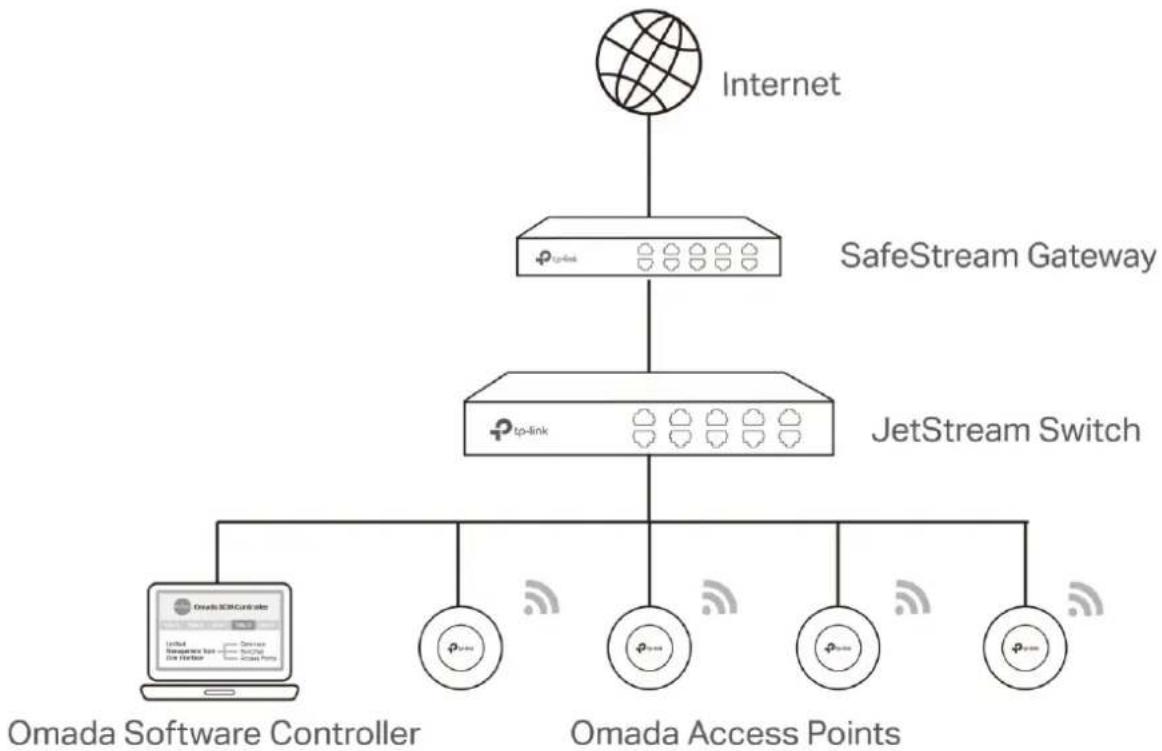

2.1.1 Déterminer la topologie réseau

La topologie réseau que vous créez pour le contrôle SDN Omada varie en fonction des besoins de votre entreprise. La figure suivante montre une topologie typique pour un cas d'utilisation à haute disponibilité.

Lorsque vous utilisez le contrôle Omada SDN, nous vous recommandons de déployer la topologie Omada complète avec des périphériques TP-Link pris en charge. Si vous utilisez des appareils tiers, le contrôle SDN Omada ne peut pas les découvrir et les gérer.

2.1.2 Installer le contrôleur logiciel omada

Omada Software Controller est fourni pour les systèmes d'exploitation Windows et Linux.

Déterminez votre système d'exploitation et suivez les instructions ci-dessous pour installer Omada Software Controller.

Installation sur windows

Omada Software Controller peut être hébergé sur n'importe quel ordinateur avec des systèmes Windows sur votre réseau. Assurez-vous que le matériel et le système de votre PC répondent aux exigences suivantes, puis installez correctement le contrôleur logiciel Omada.

Exigences matérielles

Le contrôleur logiciel Omada peut : gérer jusqu'à 1500 EAP si l'hôte du contrôleur dispose de suffisamment de ressources matérielles. Pour garantir la stabilité opérationnelle de la gestion de 1500 EAP's, nous vous recommandons d'utiliser le matériel qui répond ou dépasse les spécifications suivantes :

Processeur : Intel Core i3-8100, i5-6500 ou i7-4700 avec 2 cœurs ou plus et 4 threads ou plus.

Mémoire : 6 Go de RAM ou plus.

Exigences du système

Système d'exploitation : Microsoft Windows 7/8/10/Server. (Nous vous recommandons de déployer le contrôleur sur un système d'exploitation 64 bits pour garantir la stabilité du logiciel.)

Navigateur Web : Mozilla Firefox 32 (ou supérieur), Google Chrome 37 (ou supérieur), Opera 24 (ou supérieur), ou Microsoft Internet Explorer 11 (ou supérieur).

Installer le contrôleur logiciel omada

Téléchargez le fichier d'installation d'Omada Software Controller à partir du site Web. Suivez ensuite les instructions pour installer correctement le contrôleur logiciel Omada. Après une installation réussie, une icône de raccourci du contrôleur logiciel Omada sera créée sur votre bureau.

Installation sur linux

Deux versions du package d'installation sont fournies : fichier.tar.gz et fichier.deb. Les deux peuvent être utilisés dans plusieurs versions du système d'exploitation Linux, y compris Ubuntu, CentOS, Fedora, et Debian.

Assurez-vous que le matériel et le système de votre PC répondent aux exigences suivantes, puis désarchivez les fichiers d'installation appropriés pour installer le contrôleur logiciel Omada.

Exigences matérielles

Le contrôleur logiciel Omada peut : gérer jusqu'à 1500 EAP si l'hôte du contrôleur dispose de suffisamment de ressources matérielles. Pour garantir la stabilité opérationnelle de la gestion de 1500 EAP's, nous vous recommandons d'utiliser le matériel qui répond ou dépasse les spécifications suivantes :

Processeur : Intel Core i3-8100, i5-6500 ou i7-4700 avec 2 cœurs ou plus et 4 threads ou plus.

Mémoire : 6 Go de RAM ou plus.

Exigences du système

Système d'exploitation : système d'exploitation Linux 64 bits, y compris Ubuntu 14.04/16.04/17.04/18.04, CentOS 6.x/7.x, Fedora 20 (ou supérieure), et Debian 9.8.

Navigateur Web : Mozilla Firefox 32 (ou supérieure), Google Chrome 37 (ou supérieure), Opera 24 (ou supérieure), ou Microsoft Internet Explorer 11 (ou supérieure).

Installer le contrôleur logiciel omada

Téléchargez le fichier d'installation d'Omada Software Controller à partir du site Web. Vérifiez les conditions préalables et suivez les étapes en fonction de votre version de fichier pour installer le contrôleur.

- Conditions préalables à l'installation

Pour installer avec succès le contrôleur logiciel Omada, assurez-vous d'avoir effectué les tâches suivantes avant votre installation :

- Assurez-vous que l'environnement Java Runtime (JRE) a été installé dans votre système. Le contrôleur exige que le système ait Java 8 installé. Téléchargez le fichier en fonction de votre système d'exploitation à partir du site web et suivez les instructions à l'installation.

Instructions pour installer le JRE.

Pour Ubuntu16.04 ou supérieure, vous pouvez utiliser la commande : apt-get installer openjdk-8-jreheadless pour obtenir le Java 8 instalé.

- Assurez-vous que MongoDB a été installé dans votre système. Le contrôleur fonctionne lorsque le système exécute

- vez utiliser la commande : apt-get installer jsvc ou yum installer jsvc pour obtenir jsvc installé. Et si des dépendances sont manquantes, vous pouvez utiliser la commande : apt-get -f installer pour résoudre le problème.

- Installer le fichier.tar.gz

- Assurez-vous que votre PC fonctionne en mode racine. Vous pouvez utiliser cette commande pour entrer en mode racine : sudo

- Extraire le fichier tar.gz à l'aide de la commande : tar zxvf Omada_controller_v4.1.5_linux_x64.tar.gz

- Installe le contrôleur Omada à l'aide de la commande : sudo bash ./install.sh

- Assurez-vous que votre PC fonctionne en mode racine. Vous pouvez utiliser cette commande pour entrer en mode racine : sudo

- Installer le fichier .deb à l'aide de la commande : dpkg -i Omada Controller_v4.1.5/linux_x64.deb

Si des dépendances sont manquantes pendant l'installation, vous pouvez utiliser la commande : apt --fix-broken install pour résoudre le problème.

Après l'installation du contrôleur, utilisez les commandes suivantes pour vérifier et modifier l'état du contrôleur.

- Pour démarrer le contrôleur, utilisez la commande. tpeap start

- Pour démarrer le contrôleur, utiliser la commande. tpeap start

- Pour afficher l'état du contrôleur stop tpeap status

Pour installer le .tar.gz, si vous souhaitez que le contrôleur Omada s'exécute en tant qu'utilisateur (il s'exécute comme racine par défaut), vous devez modifier OMADA_valeur_USER dans bin/control.sh. Pour désinstaller le contrôleur Omada, accédez au chemin d'installation : /opt/tplink/EAPController, puis exécutez la commande : sudo bash ./déinstalléz.sh. Lors de la déinstallation, vous pouvez désirer sauvegarder ou non la base de données. Le dossier de sauvegarde est /opt/tplink/eap_db backups.

- Pendant l'installation, on vous demandera s'il faut restaurer la base de données s'il y a une base de données de sauvegarde dans le dossier /opt/tplink/eap_db_backups

2.1.3 Démarrer et se connecter au contrôleur logiciel omada

Lancez Omada Software Controller et suivez les instructions pour compléter les configurations de base, puis vous pouvez vous connecter à l'interface de gestion.

Lancer le contrôle logiciel omada

Double-cliquez sur Icone et la fenêtre suivante apparaitra. Vous pouvez cliquer sur Masquer pour la masquer, ne la fermez pas. Après un certain temps, Votre navigateur Web s'ouvre automatiquement.

Initialisation du contrôleur Omada v4.1.5

Si votre navigateur ne s'ouvre pas automatiquement, cliquez sur Lancer un navigateur pour gérer le réseau. Vous pouvez également lancer un navigateur Web et entrer http://127.0.0.1:808 dans la barre d'adresses. Si votre navigateur Web s'ouvre mais provoque un problème avec le certificat de sécurité du site Web, cliquez sur Continuer. Un seul contrôleur Omada peut s'exécuter dans un réseau local. Si un contrôleur Omada s'exécute déjà sur un hôte qui se trouve dans votre réseau local, vous serez redirigé vers l'interface du contrôleur Omada sur cet hôte.

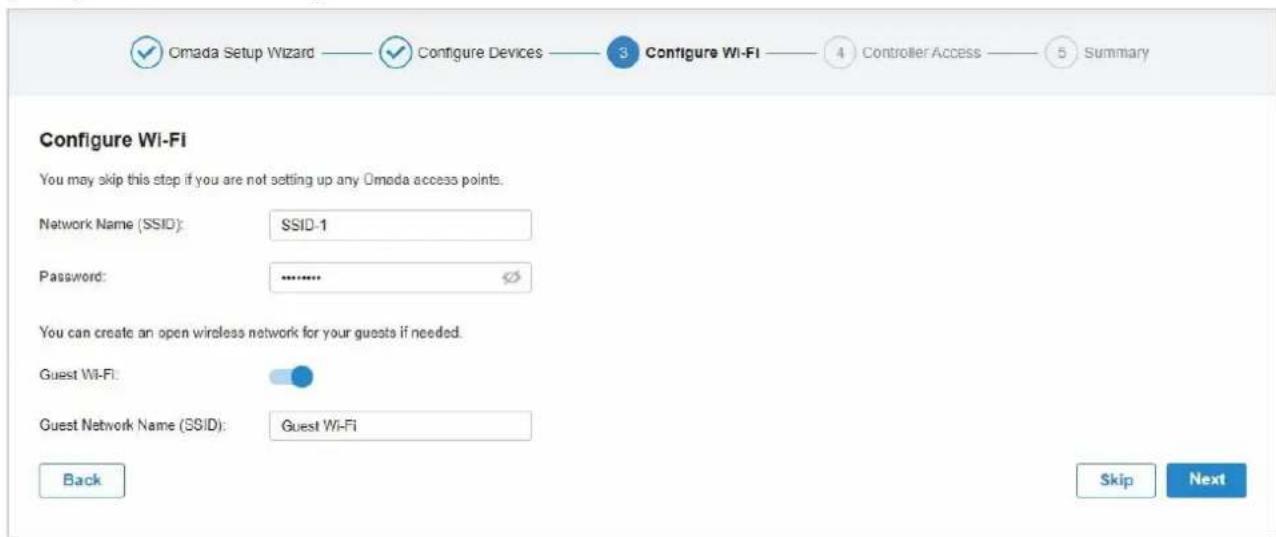

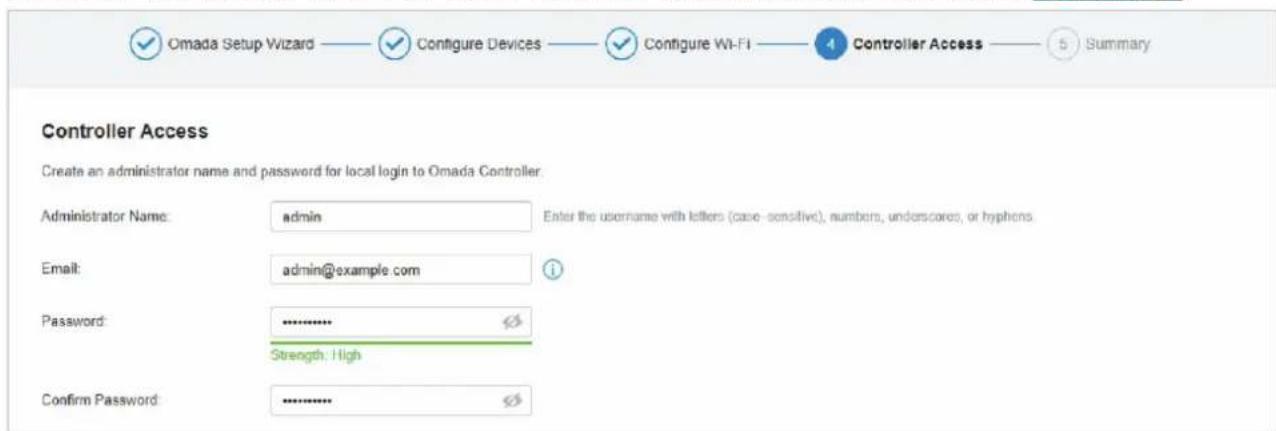

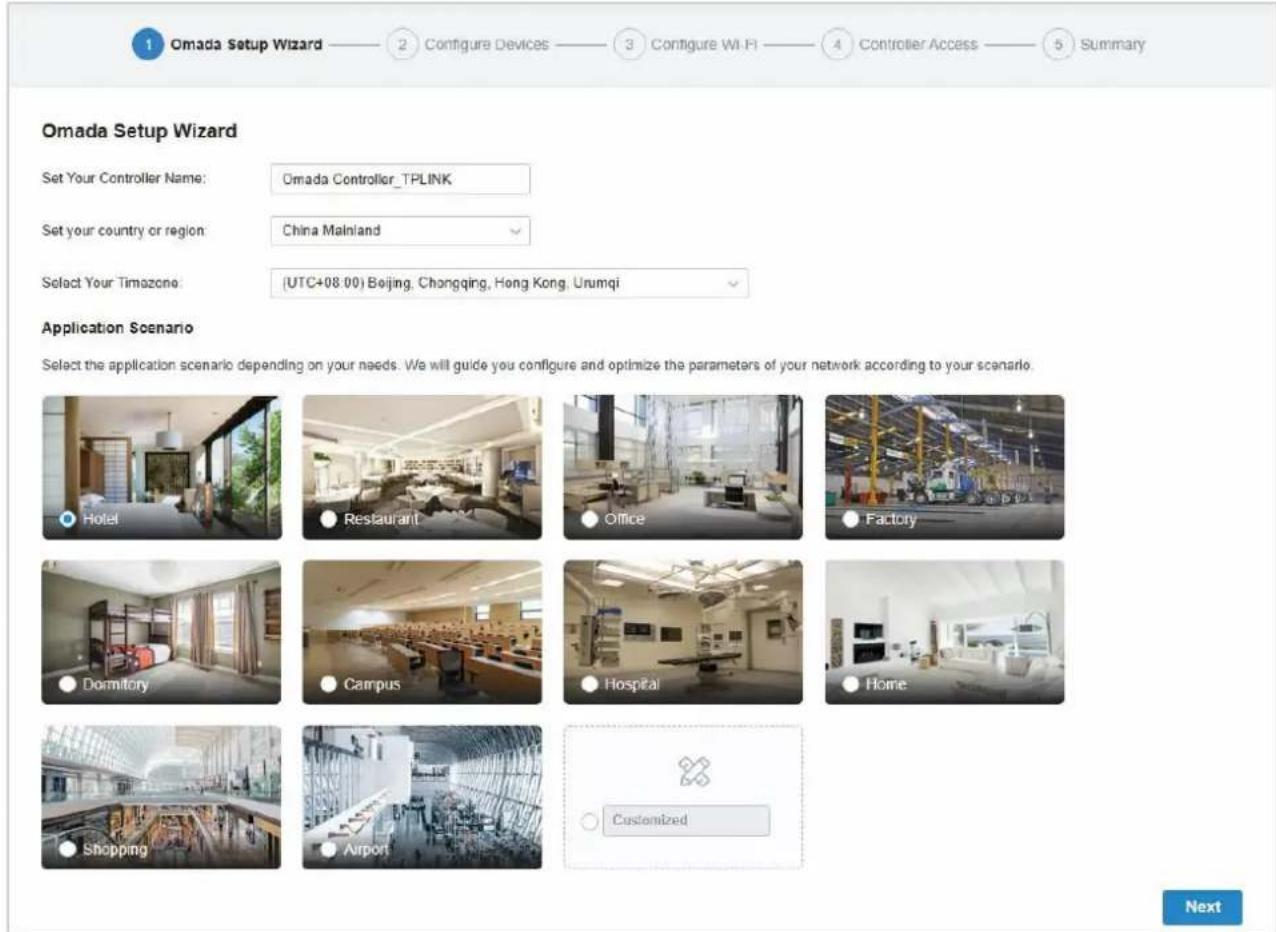

Effectuer les configurations de base

Dans le navigateur Web, vous pouvez voir la page de configuration. Suivez l'Assistant Configuration pour terminer les paramètres de base du contrôleur Omada.

- Spécifiez un nom pour Le contrôleur Omada et définissez votre région et votre fuseau horaire. Sélectionnez ensuite le scénario de l'application en fonction de vos besoins. Cliquez sur Next.

- La page d'installation affiche tous les périphériques découverts dans le réseau. Sélectionnez un ou plusieurs appareils à gérer et cliquez sur Next.

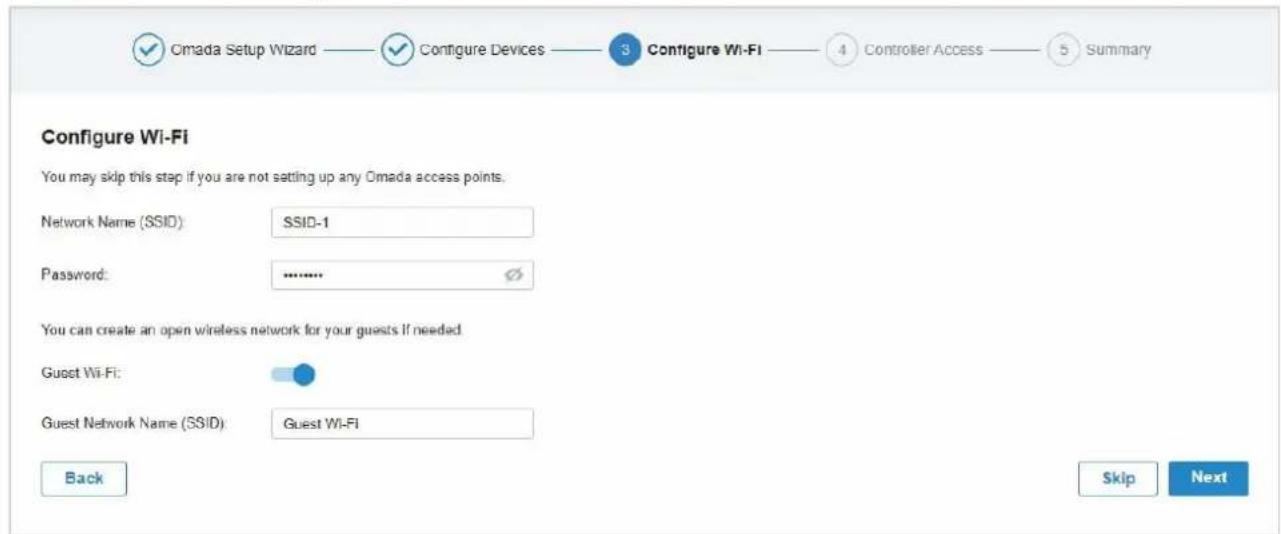

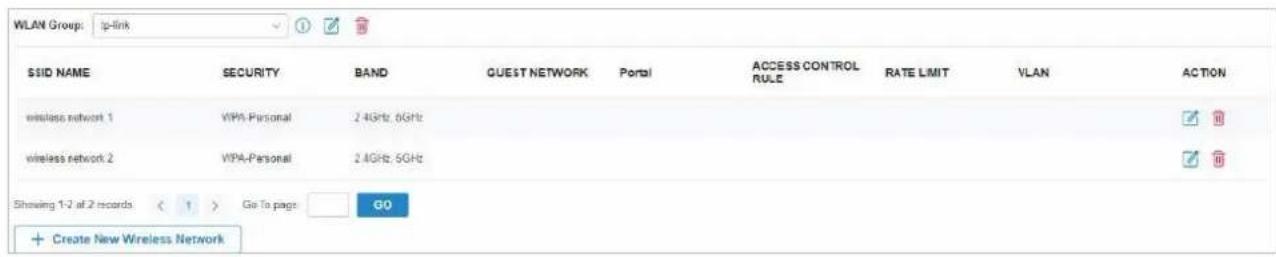

- Définissez un nom de réseau sans fil (SSID) et un mot de passe pour que les EAP soient gérés. Omada Controller créera deux réseaux sans fil, un 2,4 GHz et un 5GHz, tous deux cryptés en mode WPA-Personal. Vous pouvez définir le Wi-Fi invite pour fournir un accès Wi-Fi ouvert aux clients sans divulguer votre réseau principal si nécessaire. Cliquez sur Next.

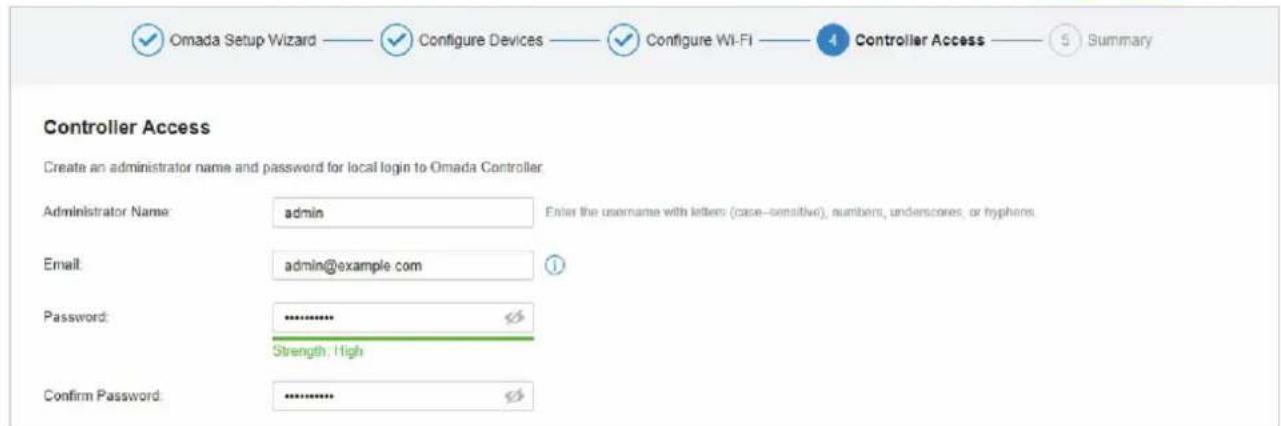

- Définissez un nom d'utilisateur et un mot de passe pour le compte de connexion. Spécifiez l'adresse e-mail pour réinitialiser votre mot de passe au cas où vous oublériez le mot de passe. Après vous être connecté à Omada Controller, définissez un serveur de messagerie pour que vous puissiez recevoir des e-mails et réinitialiser votre mot de passe. Pour définir un serveur de messagerie, reportez-vous à Notifications.

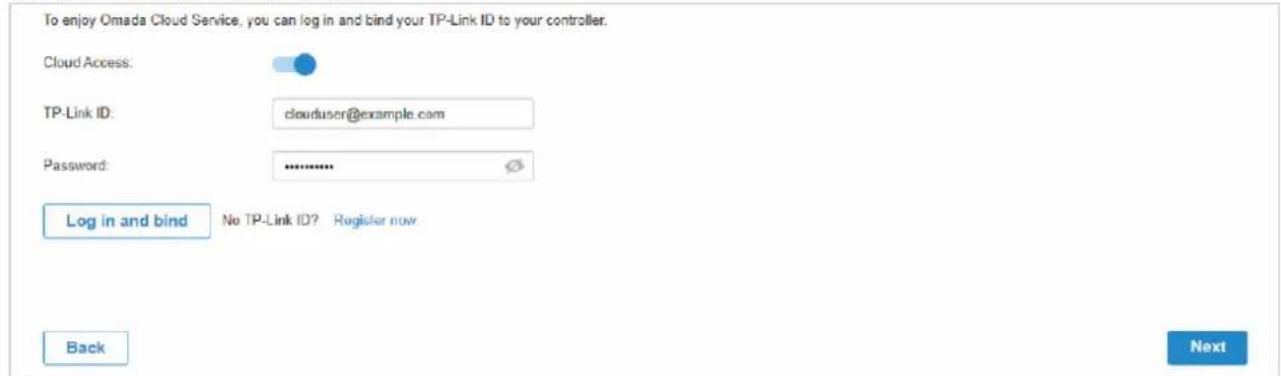

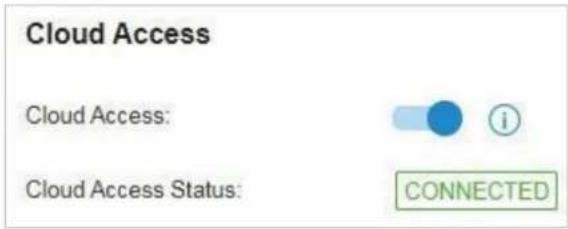

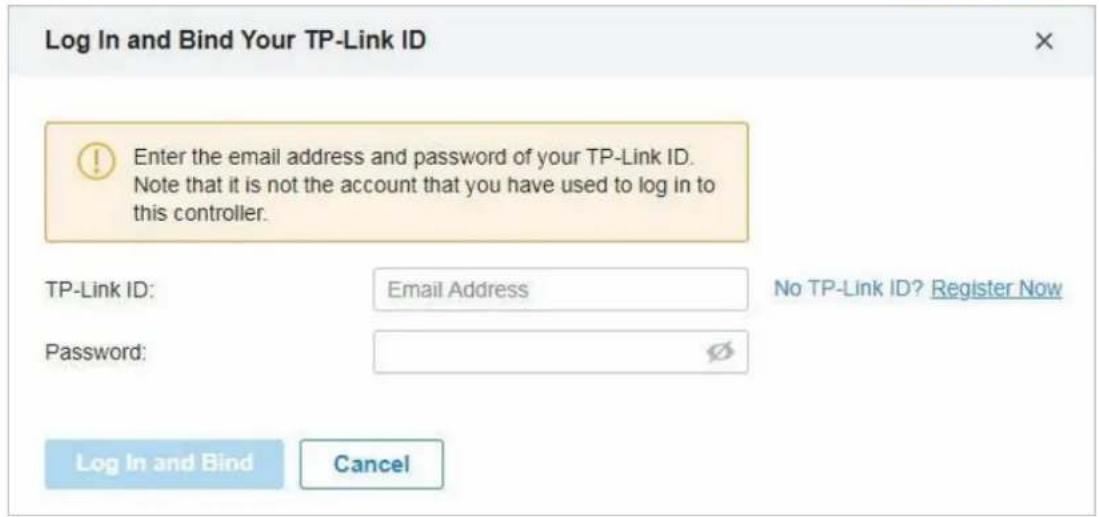

- Si vous souhaitez accéder au contrôleur pour gérer les réseaux à distance, activez le bouton Cloud Access et liez votre ID TP-Link à votre contrôleur Omada, puis cliquez sur Next. Si ce n'est pas le cas, cliquez sur Next directement.

Pour plus de détails sur Omada Cloud, Omada Cloud Service.

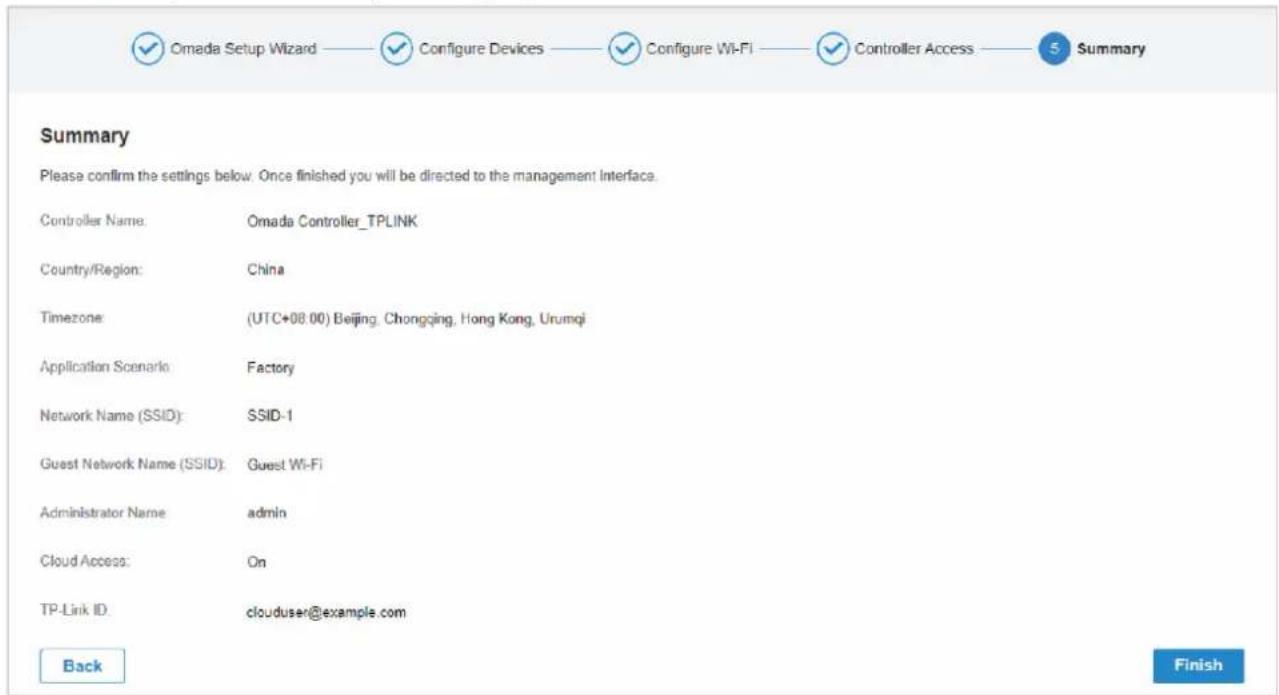

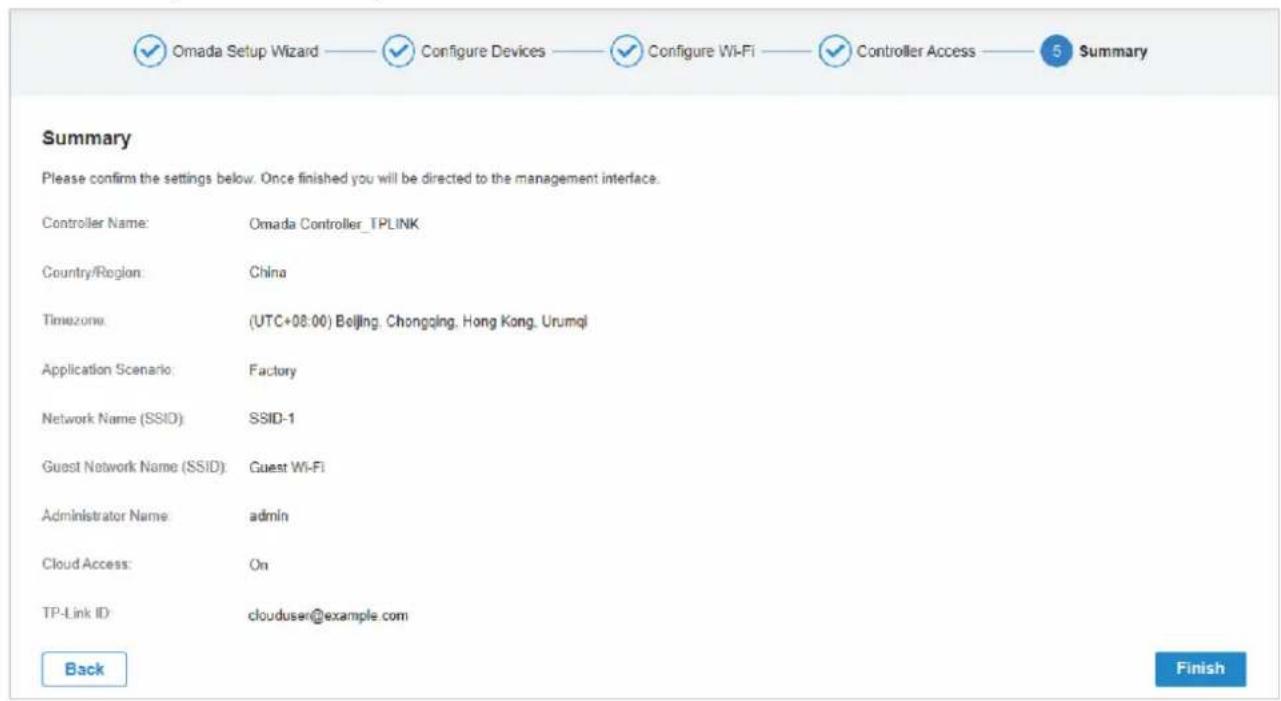

- Examiner vos paramètres et cliquer sur Finish.

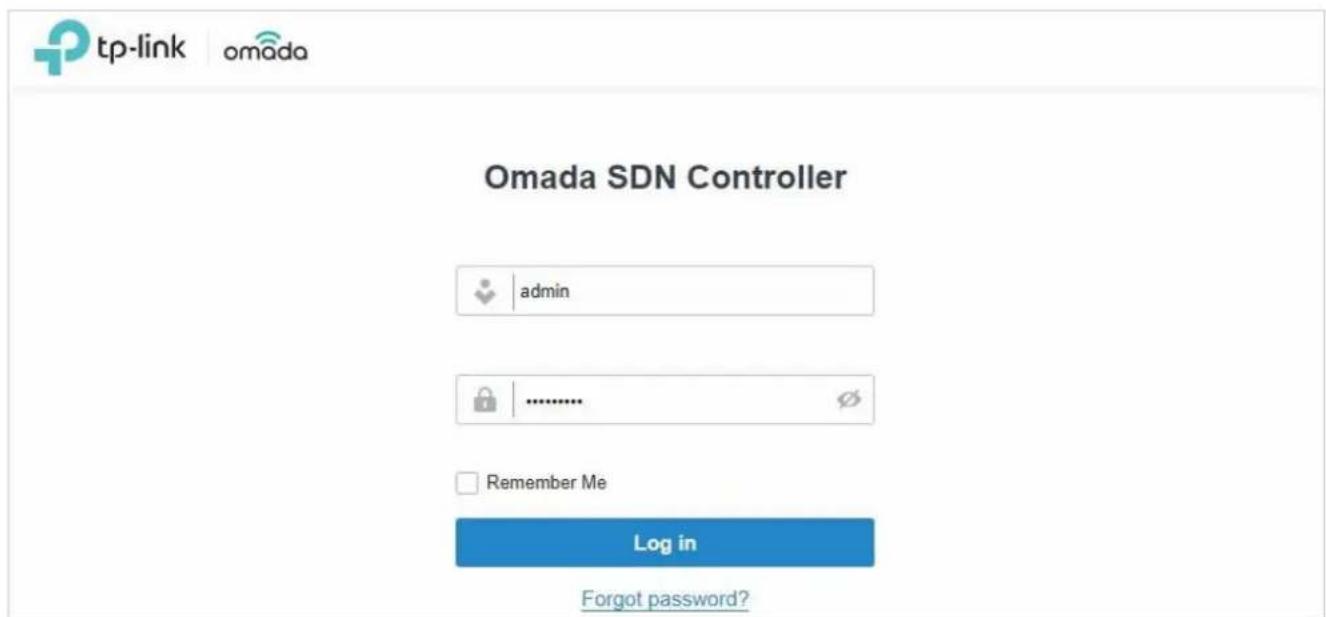

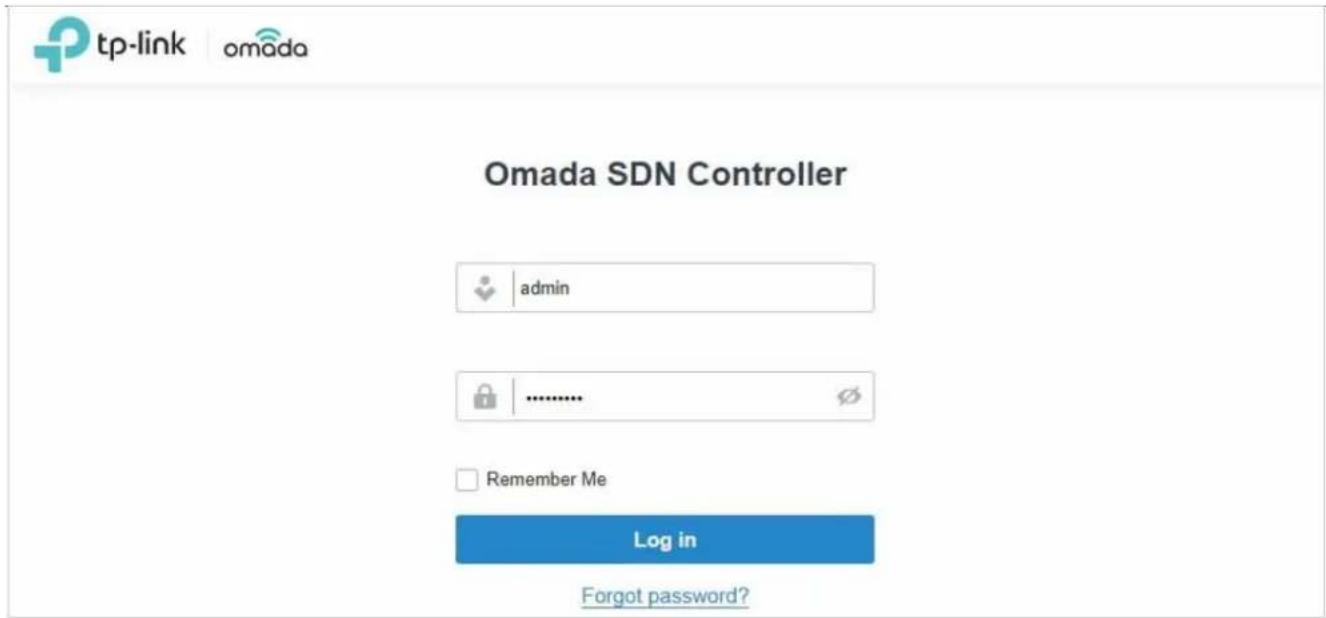

Connectez-vous à l'interface de gestion

Une fois les configurations de base terminées, le navigateur sera redirigé vers la page suivante. Connectez-vous à l'interface de gestion à l'aide du nom d'utilisateur et du mot de passe que vous avez défini dans les configurations de base.

En plus de l'hote contrôleur, d'autres hotes du même réseau local peuvent égalementGERer les EAP via un acces à distance à l'hote du contrôleur. Par exemple, si I'adresse IP de l'hote contrôleur est 192.168.0.100 et que le contrôleur Omada s'execute normalement sur cet hote, vous pouze enter https://192.168.0.100:8043 ou http://192.168.0.100:8088 dans le navigateur Web d'autres hotes du même réseau local pour vous connecter au contrôleur Omada et gerer les EAP. Vous pouez également vous connecter à Omada Controller à l'aide d'autres périhériques de gestion via le service Omada Cloud.

2.2 Configurer votre contrôleur matériel

La solution de contrôle Omada SDN est conçue pour les réseaux évolutifs. Les déploiements et les configurations varient selon les situations réelles. Comprendre vos besoins réseau est la première étape lors de la planification de la fourniture d'un projet. Une fois que vous avez identifié ces exigences, suivez les étapes ci-dessous pour configurer initialement Omada Hardware Controller :

1) Déterminer la topologie du réseau. 2) Déployez le contrôleur matériel Omada. 3) Démarrer et connectez-vous au contrôleur.

2.2.1 Déterminer la topologie réseau

La topologie réseau que vous créez pour le contrôleur SDN Omada varie en fonction des besoins de votre entreprise. La figure suivante montre une topologie typique pour un cas d'utilisation à haute disponibilité.

Lorsque vous utilisez le contrôle Omada SDN, nous vous recommandons de déployer la topologie Omada complète avec des périphériques TP-Link pris en charge. Si vous utilisez des appareils tiers, le contrôle SDN Omada ne peut pas les découvrir et les gérer.

2.2.2 Déployer le contrôleur matériel omada

Le Omada Hardware Controller est livré avec le logiciel de contrôleur pré-installé, de sorte que l'installation n'est pas nécessaire. Après avoir déployé Omada Hardware Controller sur votre infrastructure réseau, procédez à la configuration du contrôleur.

Connectez-vous à l'interface de gestion

Suivez les étapes ci-dessous pour entrer dans l'interface de gestion d'Omada Hardware Controller :

- Assurez-vous que votre périphérique de gestion dispose de l'itinéraire pour accéder au contrôleur.

- Vérifiez le serveur DHCP (généralement un routeur) pour l'adresse IP du contrôleur. Si le contrôleur ne parvient pas à obtenir une adresse IP dynamique à partir du serveur DHCP, l'adresse IP de secours par défaut 192.168.0.253 est utilisée.

- Lancez un navigateur Web et tapez l'adresse IP du contrôleur dans la barre d'adresses, puis appuyez sur Entrée (Windows) ou Retour (Mac).

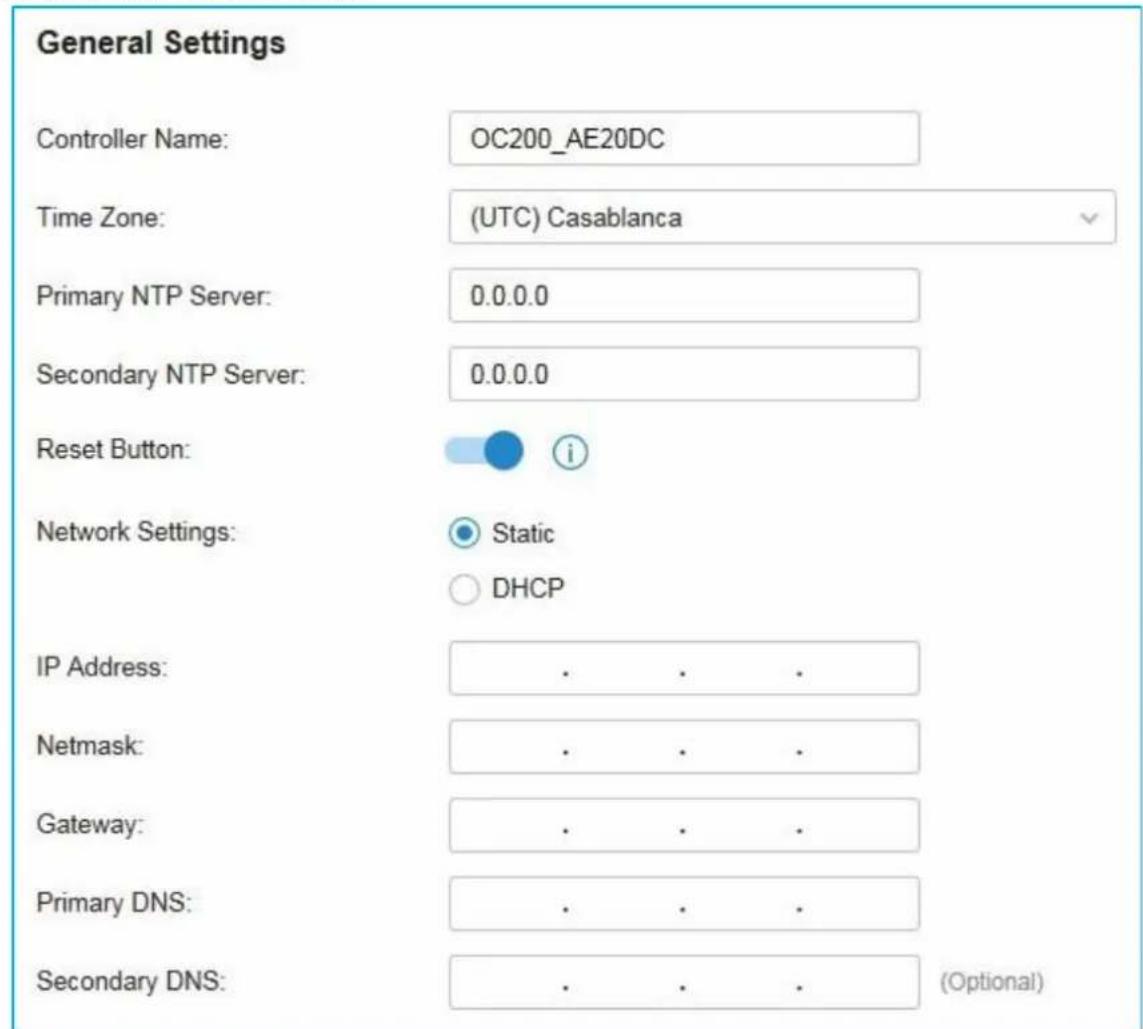

Effectuer les configurations de base

Dans le navigateur Web, vous pouvez voir la page de configuration. Suivez l'Assistant Configuration pour compléter les paramètres de base du contrôleur Omada.

- Spécifiez un nom pour le contrôleur Omada et définissez votre région et votre fuseau horaire. Sélectionnez ensuite le scénario de l'application en fonction de vos besoins. Cliquez sur Next.

- La page d'installation affiche tous les périhériques découverts dans le réseau. Sélectionnez un ou plusieurs appareils à gérer et cliquez sur Next.

- Définissez un nom de réseau sans fil (SSID) et un mot de passe pour que les EAP soient gérés. Omada Controller créera deux réseaux sans fil, un 2,4 GHz et un 5GHz, tous deux cryptés en mode WPA-Personal. Vous pouvez définir le Wi-Fi invite pour fournir un accès Wi-Fi ouvert aux clients sans divulguer votre réseau principal si nécessaire. Cliquez sur Next.

- Définissez un nom d'utilisateur et un mot de passe pour le compte de connexion. Spécifiez l'adresse e-mail pour réinitialiser votre mot de passe au cas où vous oublieriez le mot de passe. Après vous être connecté à Omada Controller, définissez un serveur de messagerie pour que vous puissiez recevoir des e-mails et réinitialiser votre mot de passe. Pour définir un serveur de messagerie, reportez-vous à Notifications.

- Si vous souhaitez accéder au contrôleur pour gérer les réseaux à distance, activez le bouton « Cloud Access » et liez (Log in and Bind) à votre ID TP-Link votre contrôleur Omada, puis cliquez sur Next. Si ce n'est pas le cas, cliquez directement sur Suivant. Pour plus de détails sur Omada Cloud, veillez consulter Omada Cloud Service.

- Examiner vos paramètres et cliquer sur Terminer.

Connectez-vous à l'interface de gestion

Une fois les configurations de base terminées, le navigateur sera redirigé vers la page suivante. Connectez-vous à l'interface de gestion à l'aide du nom d'utilisateur et du mot de passe que vous avez défini dans les configurations de base.

En plus de l'hôte contrôleur, d'autres hôtes du même réseau local peuvent également GER les EAP via un accès à distance à l'hôte du contrôleur. Par exemple, si l'adresse IP de l'hôte contrôleur est 192.168.0.100 et que le contrôleur Omada s'exécute normalement sur cet hôte, vous pouvez entrer https://192.168.0.100:8043 ou http://192.168.0.100:8088 dans le navigateur Web d'autres hôtes du même réseau local pour vous connecter au contrôleur Omada et gérer les EAP. Vous pouvez également vous connecter à Omada Controller à l'aide d'autres périphériques de gestion via le service Omada Cloud.

2.3 Configurer votre contrôleur cloud

La solution de contrôleur Omada SDN est conçue pour les réseaux évolutifs. Les déploiements et les configurations varient selon les situations réelles. Comprendre vos besoins réseau est la première étape lors de la planification de la fourniture d'un projet. Une fois que vous avez identifié ces exigences, suivez les étapes ci-dessous pour configurer initialement le contrôleur cloud Omada :

- Créez un ID TP-LINK. 2.) Abonnez-vous au service Cloud d'Omada. 1) Démarrer et se connecter au contrôleur.

Les étapes de configuration d'Omada Cloud sont similaires à Omada Software Controller. Start and Log in to the Omada Software Controller pour obtenir des informations détaillées.

Gérer les périphériques et sites gérés par omada

Commencez à gérer votre réseau en créant des sites et en adoptant des périphériques afin que vous puissiez configurer et surveiller vos appareils de manière centralisée tout en gardant les choses organisées. Le chapitre comprend les sections suivantes :

- Créer des sites

- Adopter des appareils

Aperçu

Différents sites sont logiquement séparés, comme différentes filiales ou départements. Il est de pratique de créer un site pour chaque réseau local (Local Area Network) et d'ajouter tous les périphériques du réseau au site, y compris le routeur, les commutateurs et les points d'accès.

Les périphériques d'un site ont besoin de configurations unifiées, tandis que celles de différents sites ne sont pas relatives. Pour tirer le meilleur parti d'un site, configurez simultanément des fonctionnalités pour plusieurs appareils sur le site, tels que la planification VLAN et PoE pour les commutateurs, et la planification SSID et WLAN pour les AP, que de les configurer un par un.

Configuration

Pour créer et gérer un site, procédez comme suit :

- Créer un site. 2.) Afficher et modifier le site.

- ) Allez sur le site.

Creer un site

Afficher et modifier le site

Aller sur le site

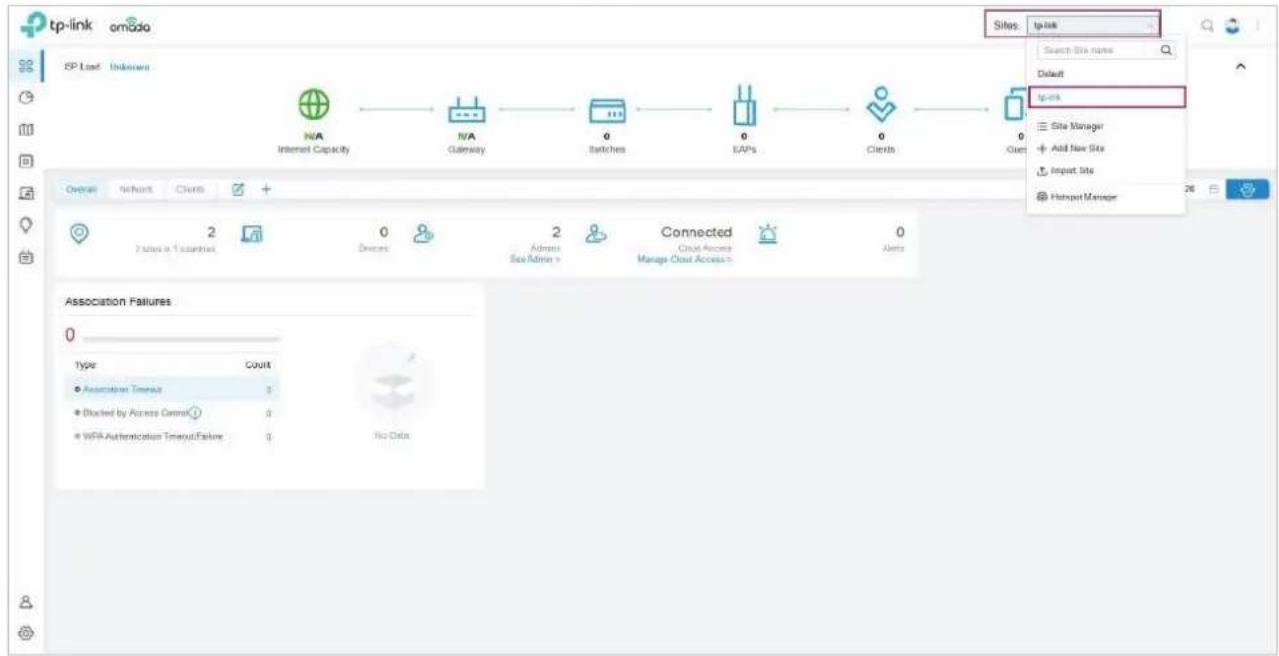

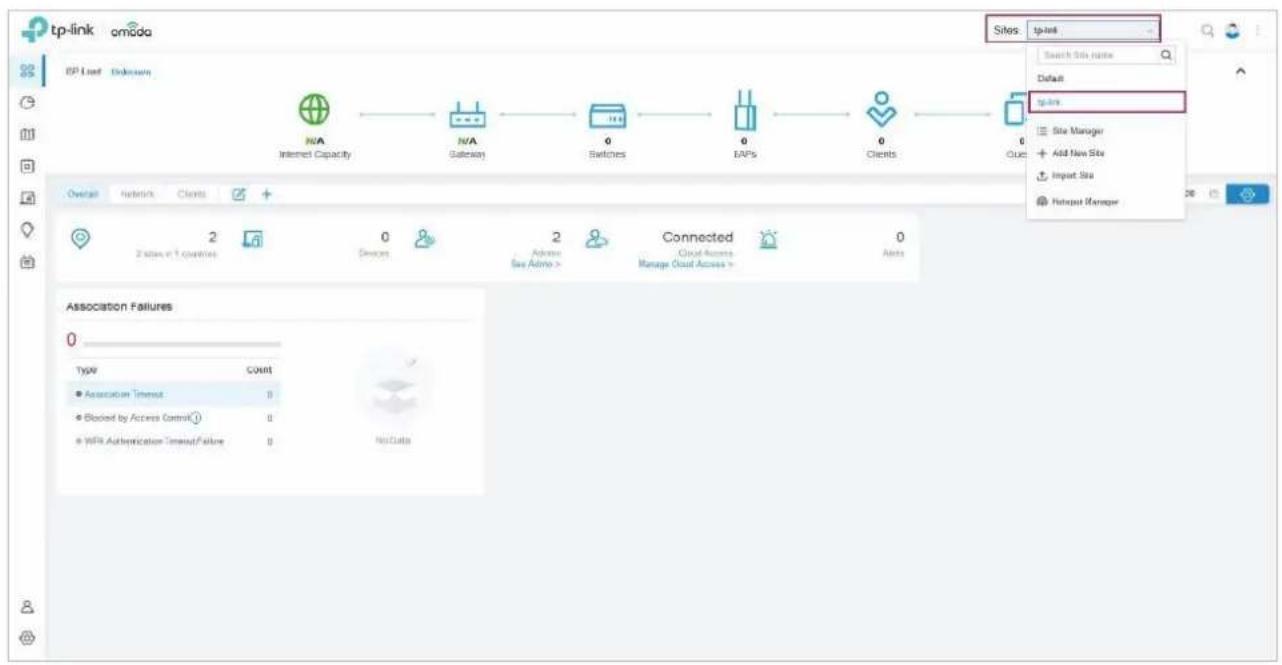

Pour créer un site, choisissez-en une parmi les méthodes suivantes en fonction de vos besoins.

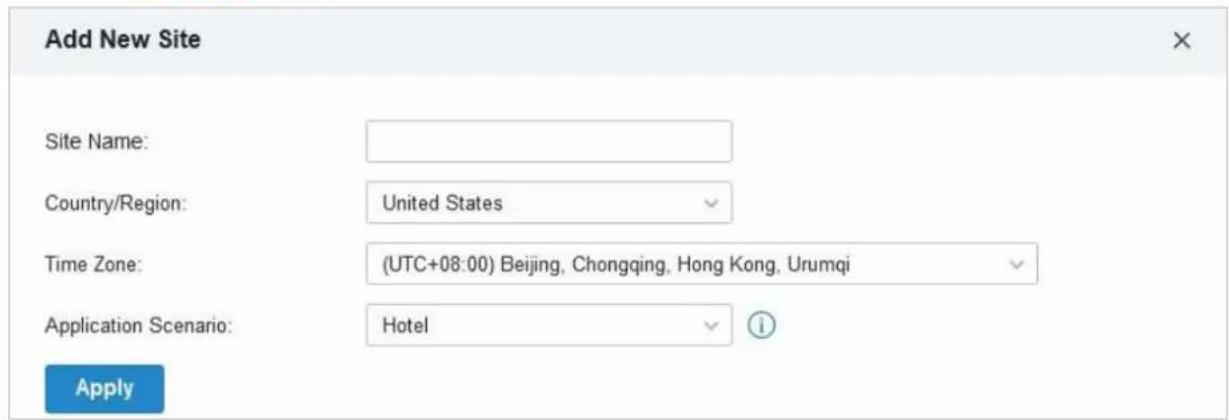

Créer un site à partir de zéro

- Cliquez sur + Add New Site dans la liste déroulante des Sites. Sinon, cliquez sur Site Manager dans la liste déroulante des Sites et cliquez sur ④ dans la page deSite Management

- Entrez un Site Name pour identifier le site et configurer d'autres paramètres en fonction de l'emplacement du site. Cliquez ensuite sur Apply. Le nouveau site est ajouté à la liste déroulante des Sites, et la table dans la page de Site Management.

Copier un site existant

Vous pouvez rapidement créer un site basé sur un site existant en copiant sa configuration de site, sa configuration câblée et sa configuration sans fil, entre autres. Avant cela, vous pouvez modifier avec souplesse la nouvelle configuration du site pour la rendre différente de l'ancienne.

- Cliquez sur Site Manager dans la liste déroulante des Sites. Dans la page de Site Management, cliquez sur dans la colonne ACTION du site que vous souhaitez copier.

- Entrez un Site Name pour identifier le nouveau site. Cliquez sur Apply. Le nouveau site est ajouté à la liste déroulante des Sites, et le tableau dans la page de Site Management.

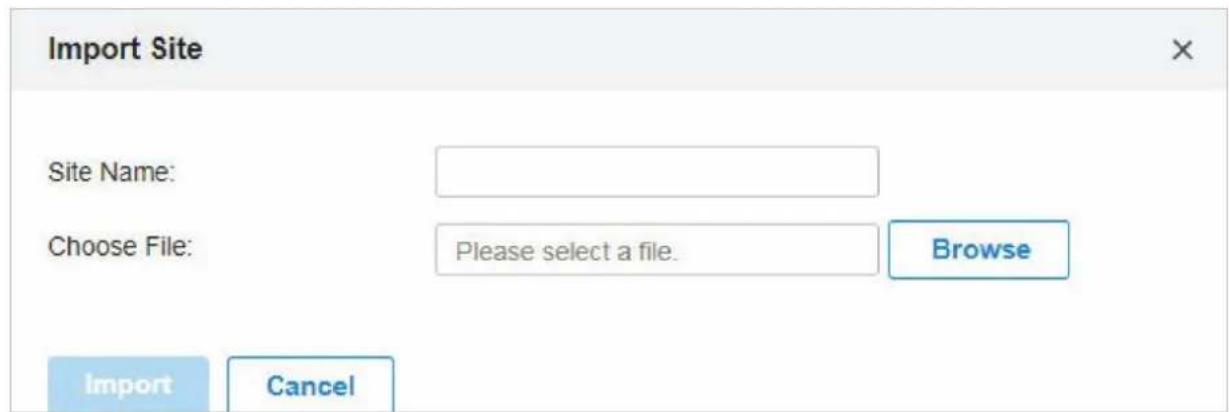

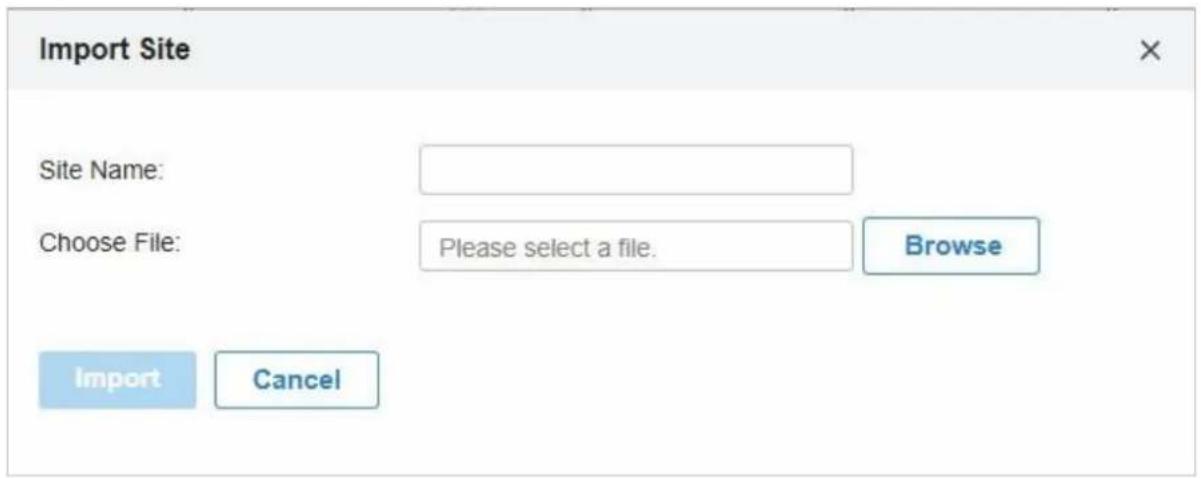

Importer un site à partir d'un autre contrôleur

Si vous souhaitez migrer en toute transparence d'un ancien contrôleur vers un nouveau contrôleur, importez le fichier de configuration de site de l'ancien contrôleur dans le nouveau. Avant cela, vous devez exporter le fichier de configuration du site à partir de l'ancien contrôleur, qui est couvert par Site Migration.

- Cliquez sur Import Site dans la liste déroulante des Sites. Sinon, cliquez sur Site Manager dans la liste déroulante de Sites et cliquez sur Import dans la page de Site Management.

- Entrez un Site Name pour identifier le site. Parcourez l'explorateur de fichiers et désignez un fichier de configuration de site. Cliquez sur Import. Le nouveau site est ajouté à la liste déroulante des Sites, et le tableau dans la page de Site Management.

Après avoir créé le site, vous pouvez cliquer sur Site Manager, et afficher l'état du site dans la page de Site Management. Vous pouvez cliquer sur

Dans la colonne ACTION pour modifier la configuration du site. Vous pouvez cliquer sur dans la colonne ACTION pour supprimer le site.

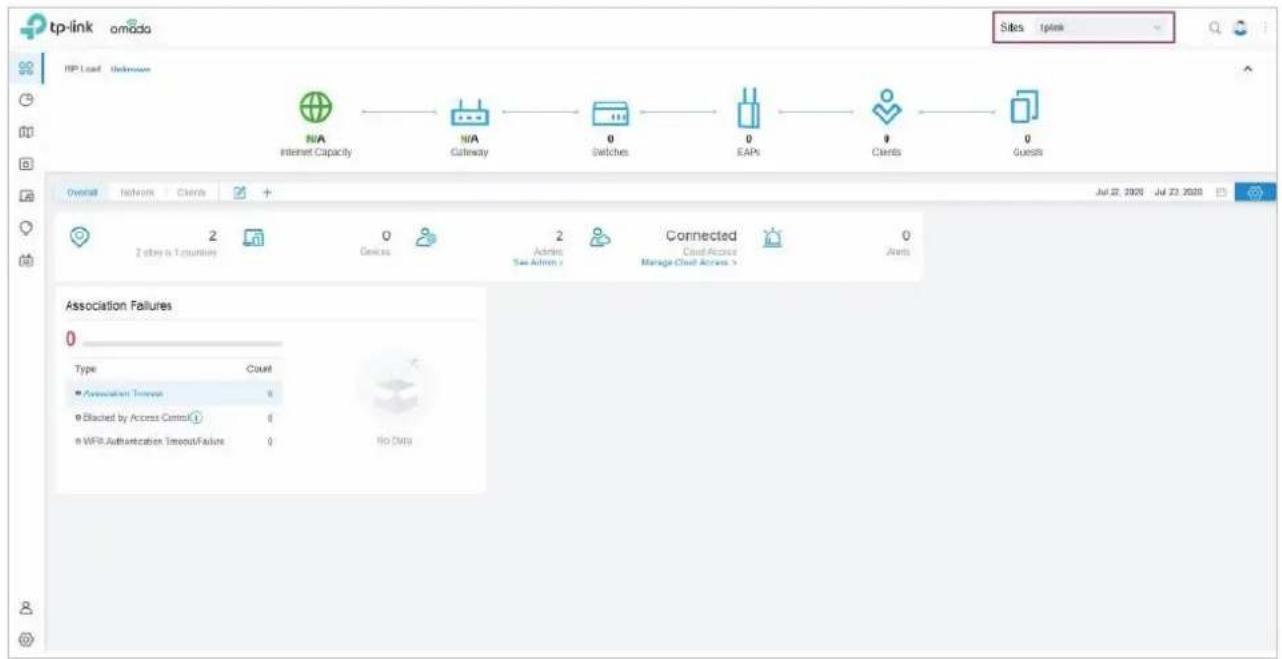

Pour surveiller et configurer un site, vous devez d'abord aller dans le site.

- Sélectionnez le site dans la liste déroulante de Sites pour aller sur le site.

- Le champ Site indique le site dans lequel vous vous trouvez actuellement. Certains éléments de configuration du menu sont appliqués au site dans lequel vous vous trouvez actuellement, tandis que d'autres sont appliqués à l'ensemble du contrôleur.

Aperçu

Après avoir créé un site, ajoutez vos appareils au site en faisant adopter le contrôleur. Assurez-vous que vos périphériques dans chaque réseau local sont ajoutés au site correspondant afin qu'ils puissent être gérés de manière centralisée.

Configuration

Choisissez une procédure selon le type de votre contrôleur :

Pour Le contrôleur logiciel Omada / Contrôleur matériel Omada For Omada Cloud-Based Controller

3.3.1 Pour le contrôle logiciel omada / contrôleur matériel omada

Pour adopter les périphériques du contrôleur, procédez comme suit :

1.) Préparez-vous à communiquer entre le contrôleur et les appareils. 2.) Préparez-vous à la découverte de l'appareil.

1) Adopter les appareils.

Se préparer à la communication

Préparez-vous à la découverte des périphériques

Adopter les appareils

Si le contrôleur et les périphériques se trouvent dans le même réseau local, sous-réseau et VLAN, assurez-vous que le contrôleur peut communiquer avec les appareils. Dans le cas contraire, le contrôleur ne peut pas découvrir ou adopter les appareils par quelque moyen que ce soit. Si le contrôleur et les périphériques se trouvent dans différents LAN, sous-réseaux ou VLANs, utilisez les techniques suivantes pour créer la connexion en fonction de cette scenario.

- Scénario 1 : dans les vlans ou les sous-réseaux

Comme indiqué dans les chiffres suivants, le contrôleur et les périphériques sont dans différents VLANs ou sous-réseaux. Vous devez configurer une interface IP pour chaque VLAN ou sous-réseau, et assurez-vous que les interfaces peuvent communiquer les unes avec les autres.

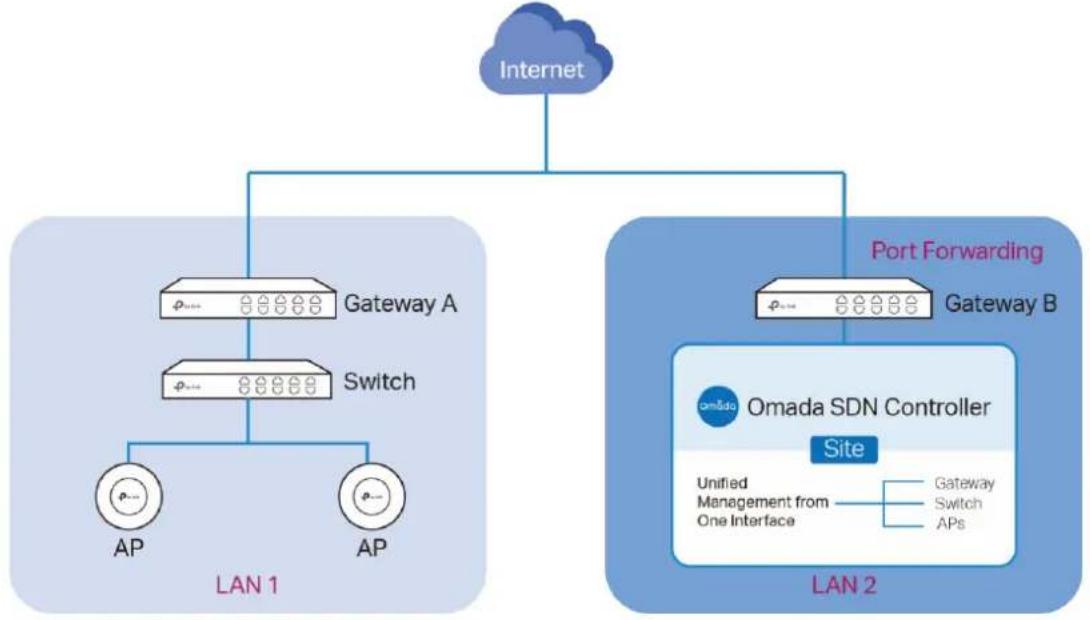

Scénario 2: dans tous les LAN

Comme indiqué dans la figure suivante, le contrôle et les périphériques sont dans différents LAN. Vous devez établir la communication à travers l'Internet et les passerelles.

Par défaut, les périphériques du RÉSEAU NATIONAL 1 ne peuvent pas communiquer avec le contrôleur dans LAN 2, car la passerelle B se trouve devant le contrôleur et bloque l'accès à celui-ci. Pour rendre le contrôleur accessible aux appareils, vous pouvez utiliser le port de transport ou le VPN.

1. Utiliser le port de forwarding

Configurez le port de transmettre sur la passerelle B et le port ouvert 29810-29813 pour le contrôleur, qui sont essentiels pour la découverte et l'adoption de périphériques. Si vous utilisez des pare-feu dans les réseaux, assurez-vous que les pare-feu ne bloquent pas ces ports.

Pour configurer le port de transmettre sur la passerelle B, vous devez d'abord adopter la passerelle B sur le contrôleur. Pour savoir comment adopter la passerelle B, reportez-vous à Adopt the Devices.

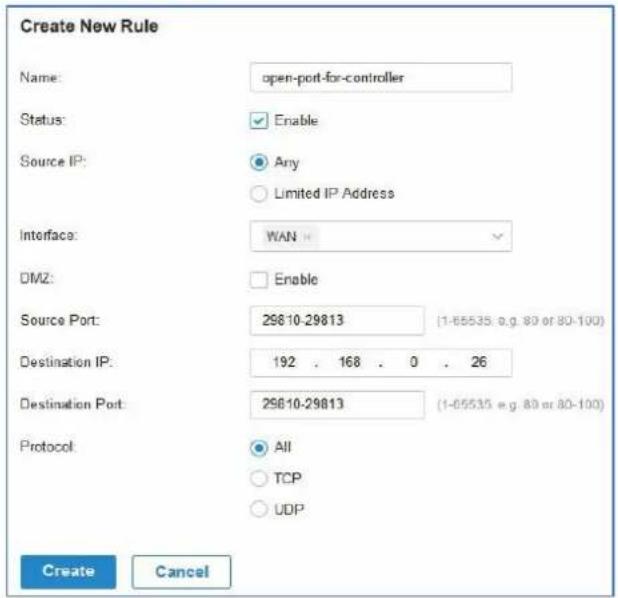

Allez dans Settings > Transmission > NAT > Port Forwarding.

Cliquez sur + Create New Rule pour charger la page suivante. Spécifiez un nom pour identifier la règle de transfert de port, cochez Activer l'état, Sélectionnez N'importe quel ip de source, Sélectionnez le port WAN souhaité comme interface, désactivez DMZ, spécifiez 29810-29813 en tant que port de port source et destination, spécifiez l'adresse IP du contrôleur en tant qu'ADRESSE IP de destination et sélectionnez Tout comme protocole. Cliquez ensuite sur Create.

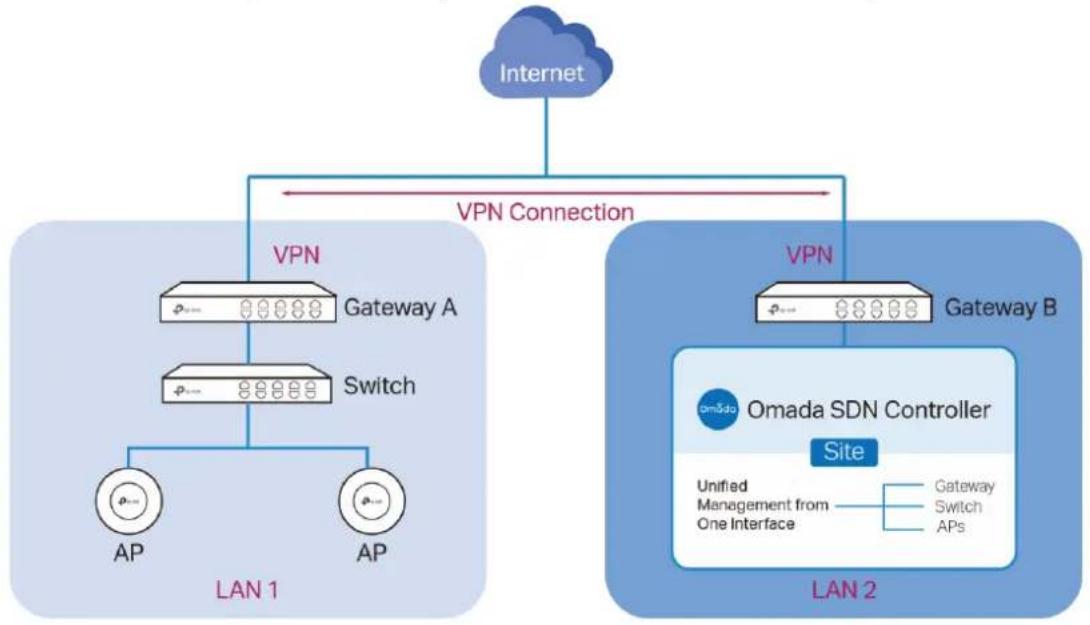

1. Utiliser un VPN

Configurer une connexion VPN entre la passerelle A et la passerelle B en mode autonome. Pour plus d'informations sur la configuration VPN, reportez-vous au Guide utiliser des passerelles.

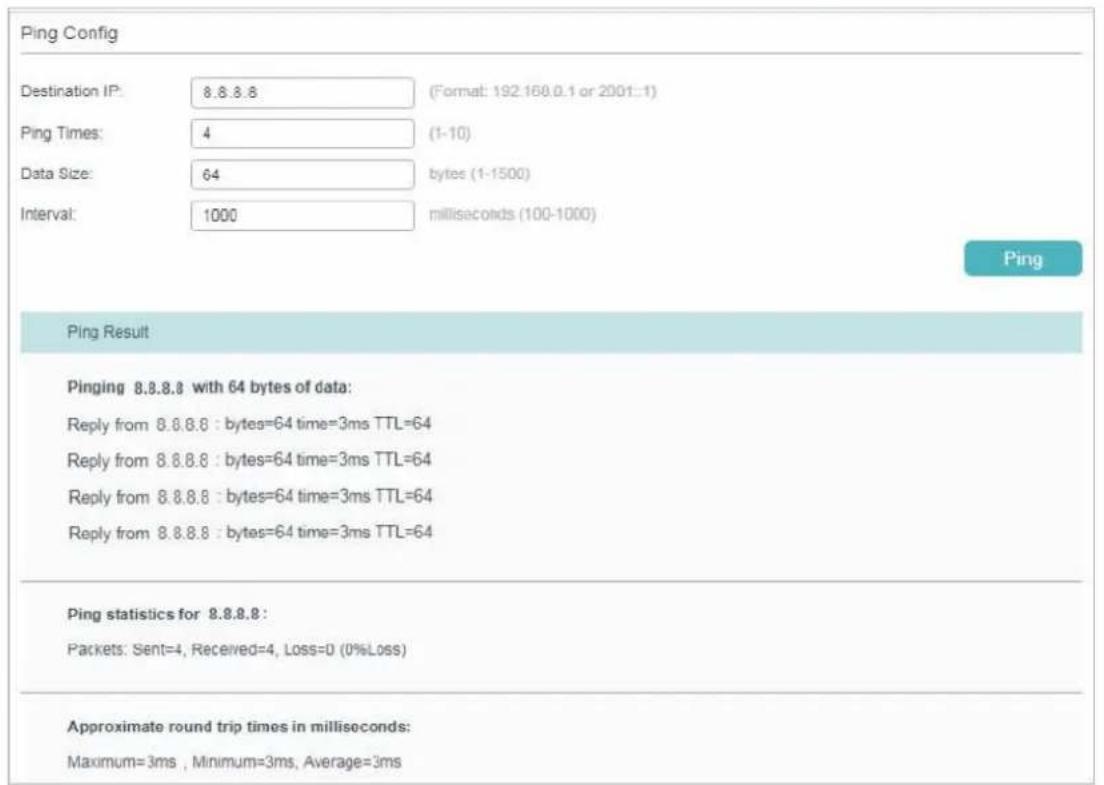

2. (Facultatif) tester le réseau

Si vous n'êtes pas sûr si le contrôleur et les appareils peuvent établir la communication, il est recommandé de faire le test ping des appareils au contrôleur.

Prenons un switch par exemple.

Connectez-vous à la page Web du commutateur en mode autonome.

Puis allez à MAINTENANCE > Network Diagnostics > Ping pour charger la page suivante et spécifiez l'adresse IP de destination comme adresse IP du contrôleur (si vous avez configuré le transfert de port du côté du contrôleur, utilisez plutôt l'adresse IP WAN publique de la passerelle). Cliquez ensuite sur Ping.

Si le résultat ping indique que les paquets sont reçus, cela implique que le contrôleur peut communiquer avec les appareils. Sinon, le contrôleur ne peut pas communiquer avec les appareils, alors vous devez vérifier ce réseau.

Adopter les appareils

Si le contrôleur et les périphériques se trouvent dans le même réseau local, sous-réseau et VLAN, sautez cette étape. Dans ce scénario, le contrôleur peut discoverir les périphériques directement, et aucun réglage supplémentaire n'est requis.

Assurez-vous que le contrôleur peut découvrir les périphériques.

Lorsque le contrôleur et les périphériques se trouvent dans différents LAN, sous-réseaux ou VLANs, le contrôleur ne peut pas découvrir directement les périphériques. Vous devez désirer Controller Inform URL, Discovery Utility, ou DHCP Option 138 comme méthode pour aider le contrôleur à découvrir les appareils.

URL d'information du contrôleur

L'URL d'information du contrôleur informe les périphériques de l'URL ou de l'adresse IP du contrôleur. Ensuite, les appareils entrent en contact avec le contrôleur afin que le contrôleur puisse découvrir les appareils.

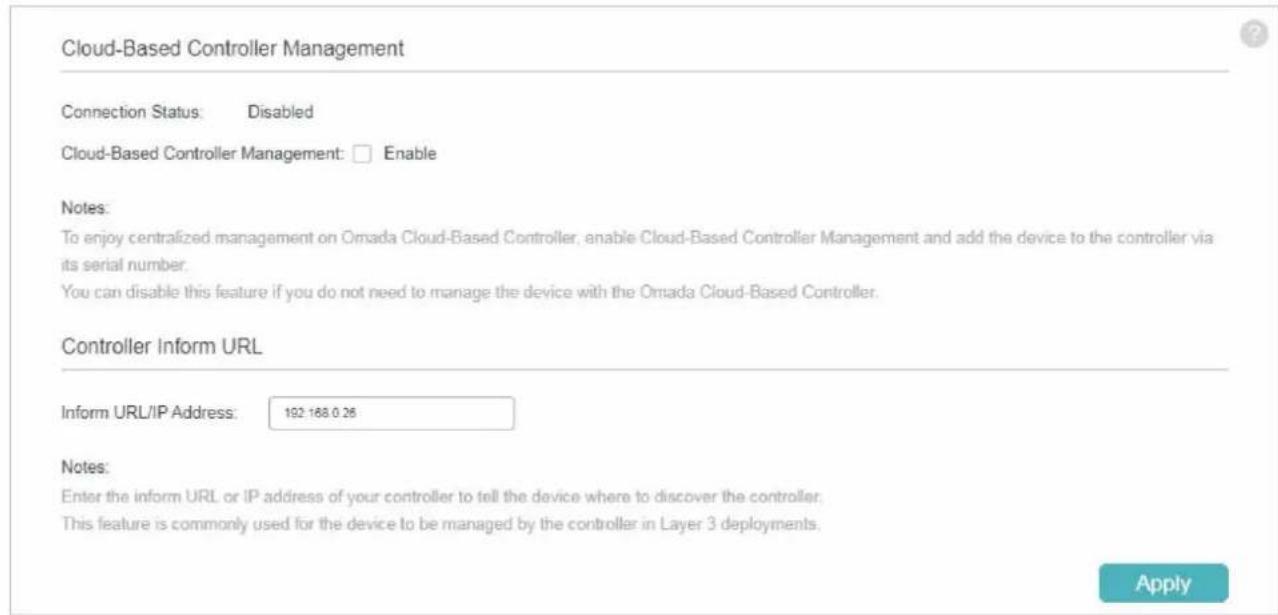

Vous pouvez configurer l'URL d'information du contrôleur pour les péripériques en mode autonome. Prenons un interrupteur par exemple. Connectez-vous à la page de gestion du commutateur en mode autonome et accédez à SYSTEM > Controller Settings pour charger la page suivante. Dans Controller Inform URL, spécifiez l'URL/l'adresse IP comme URL ou adresse IP du contrôleur (si vous avez configuré le transfert de port du côté du contrôleur, utilisez plutôt l'adresse IP WAN publique de la passerelle). Cliquez ensuite sur Apply.

Utilitaire découverte

Discovery Utility peut découvrir les appareils dans le même réseau local, sous-réseau et VLAN, et informer les appareils de l'adresse IP du contrôleur. Ensuite, les appareils entrent en contact avec le contrôleur afin que le contrôleur puisse découvrir les appareils.

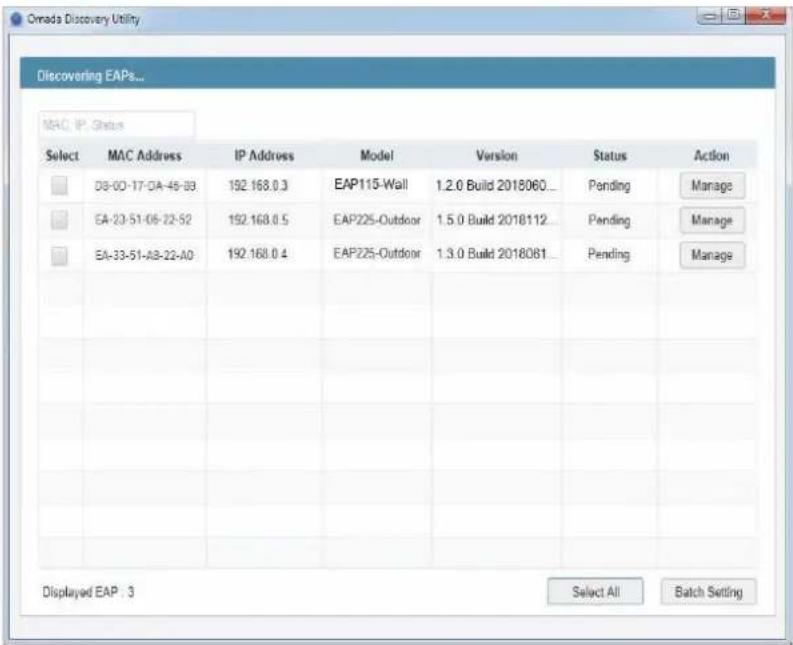

- Téléchargez Discovery Utility à partir du site web et puis installez-le sur votre PC qui doit être situé dans le même RÉSEAU, sous-réseau et VLAN que vos appareils.

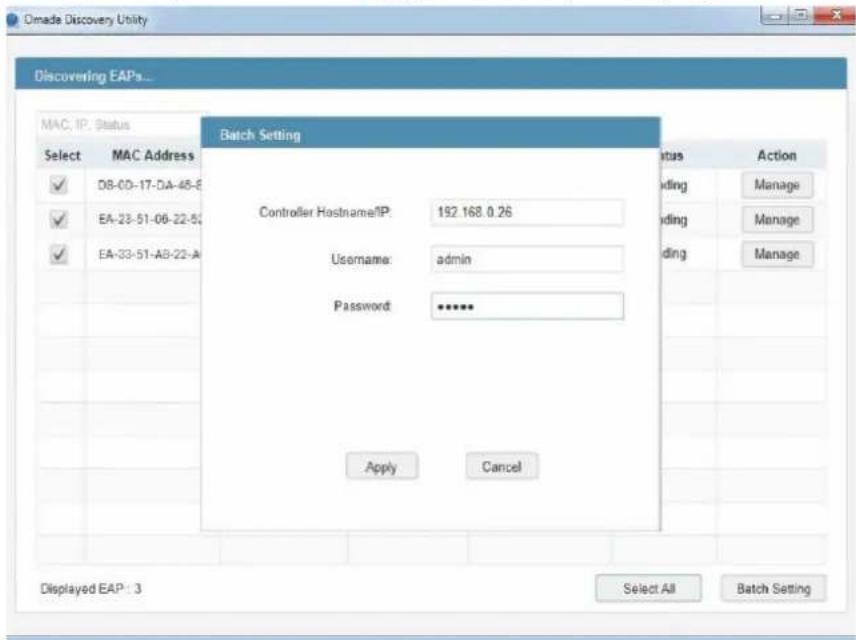

- Ouvrez Discovery Utility et vous pouvez voir une liste d'appareils. Sélectionnez les périphériques à adopter et cliquez sur Batch Setting.

- Spécifiez le nom d'hôte/IP du contrôleur comme adresse IP du contrôleur (si vous avez configuré le transfert de port du (: oté du contrôleur, utilisez plutôt l'adresse IP WAN publique de la passerelle) et entrez le nom d'utilisateur et le mot de passe des périphériques. Par défaut, le nom d'utilisateur et le mot de passe sont tous deux admin. Cliquez ensuite sur Apply. Attendez que le réglage réussisse.

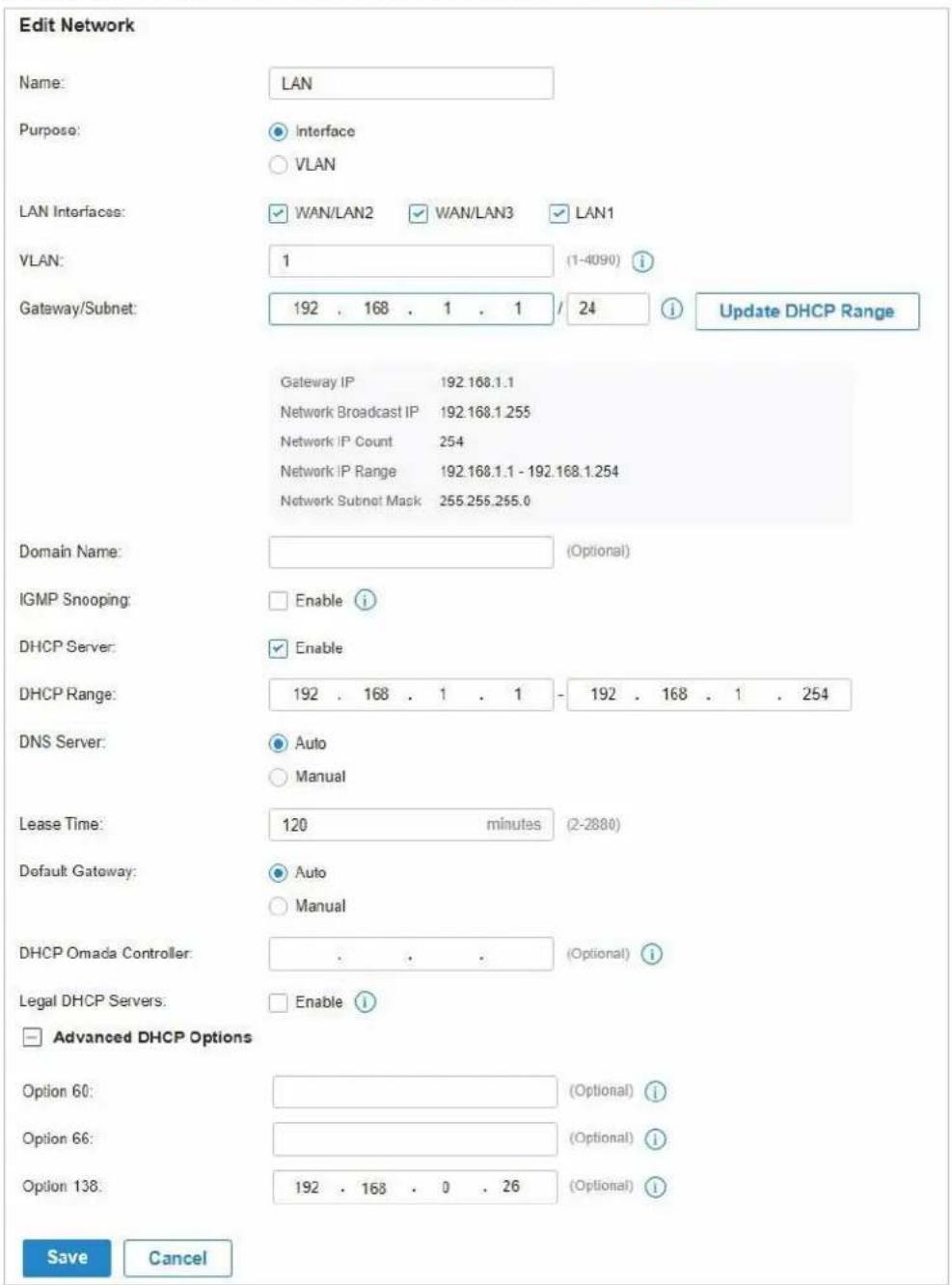

DHCP option 138

DHCP Option 138 informe un client DHCP, tel qu'un commutateur ou un EAP, de l'adresse IP du contrôleur lorsque le client DHCP envoie des demandes DHCP au serveur DHCP, qui est généralement une passerelle.

- Pour utiliser d'abord l'option 138 DHCP, vous devez adopter la passerelle sur le contrôleur, ce qui peut nécessiter d'autres techniques telles que Controller Inform URL ou Discovery Utility si nécessaire.

- Après l'adoption de la passerelle, Settings > Wired Networks > LAN > Networks, et cliquez sur dans la colonne ACTION du RÉSEAU LOCAL où se trouvent les clients DHCP. Activez DHCP Server et configurez les paramètres DHCP courants. Cliquez ensuite sur Advanced DHCP Options et spécifiez Option

138 en tant qu'adresse IP du contrôleur (si vous avez configuré le transfert de port du côté du contrôleur, utilisez l'adresse IP WAN publique de la passerelle). Cliquez sur Save.

- Pour que DHCP option 138 prenne effet, vous devez renouveler les paramètres DHCP pour les clients DHCP. Une façon possible est de déconnecter les clients DHCP, puis de les reconnecter.

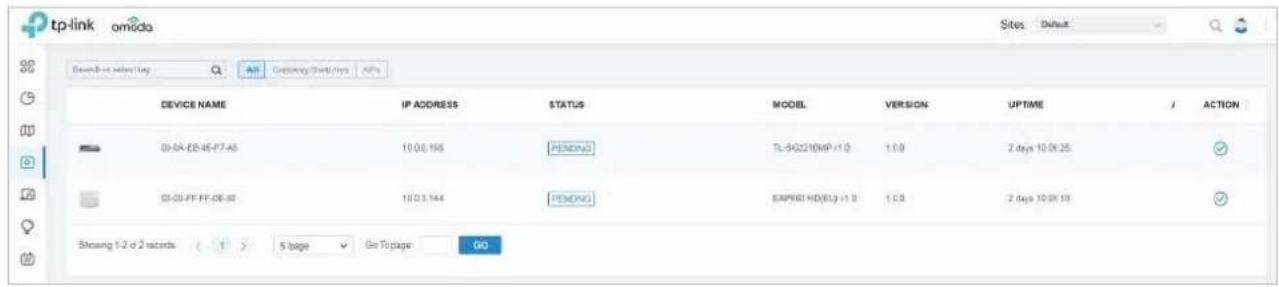

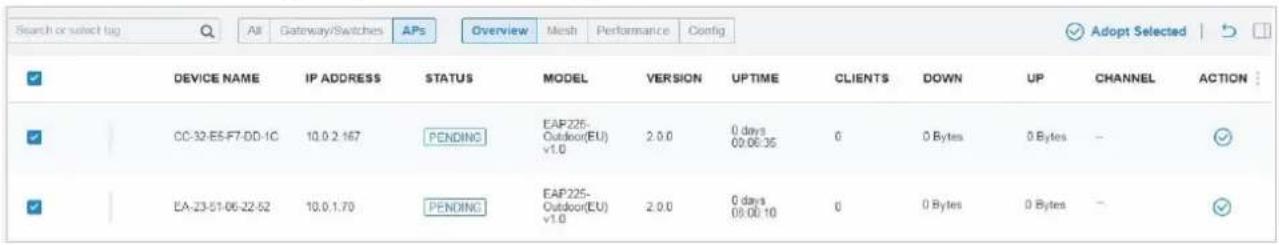

Adopter les appareils

- Décidez à quel site vous souhaitez ajouter les périphériques. Dans la page configuration du contrôleur, sélectionnez le site dans la liste déroulante des Sites.

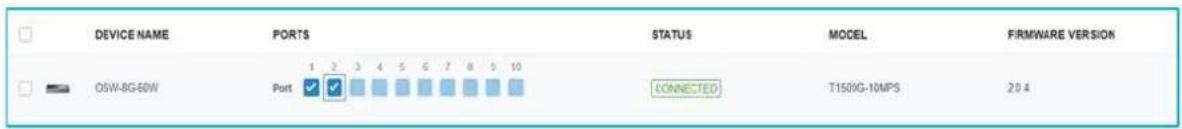

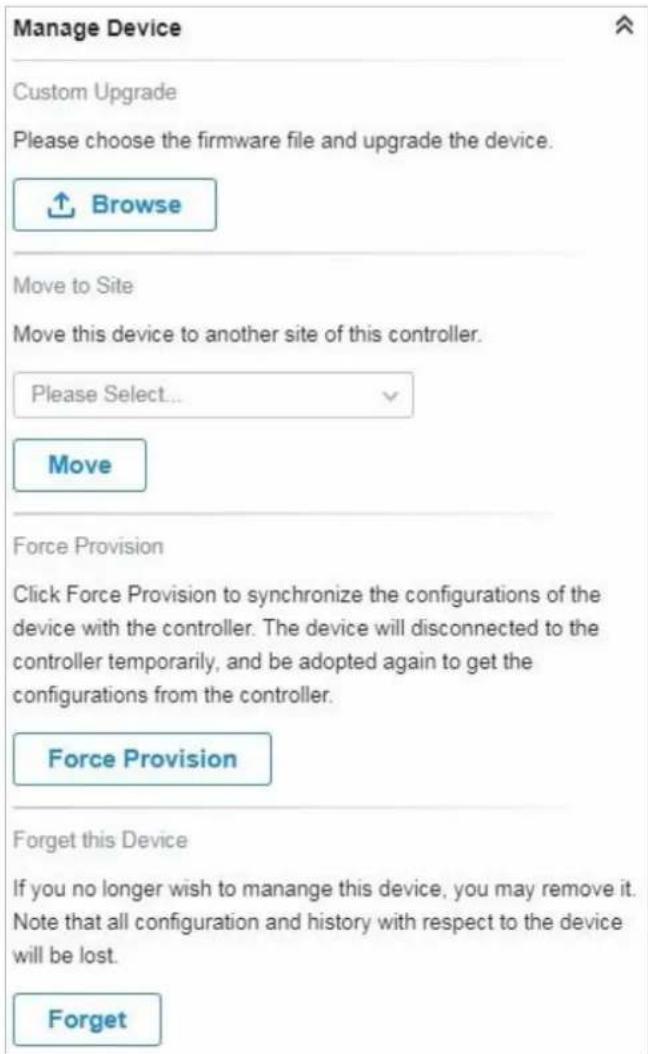

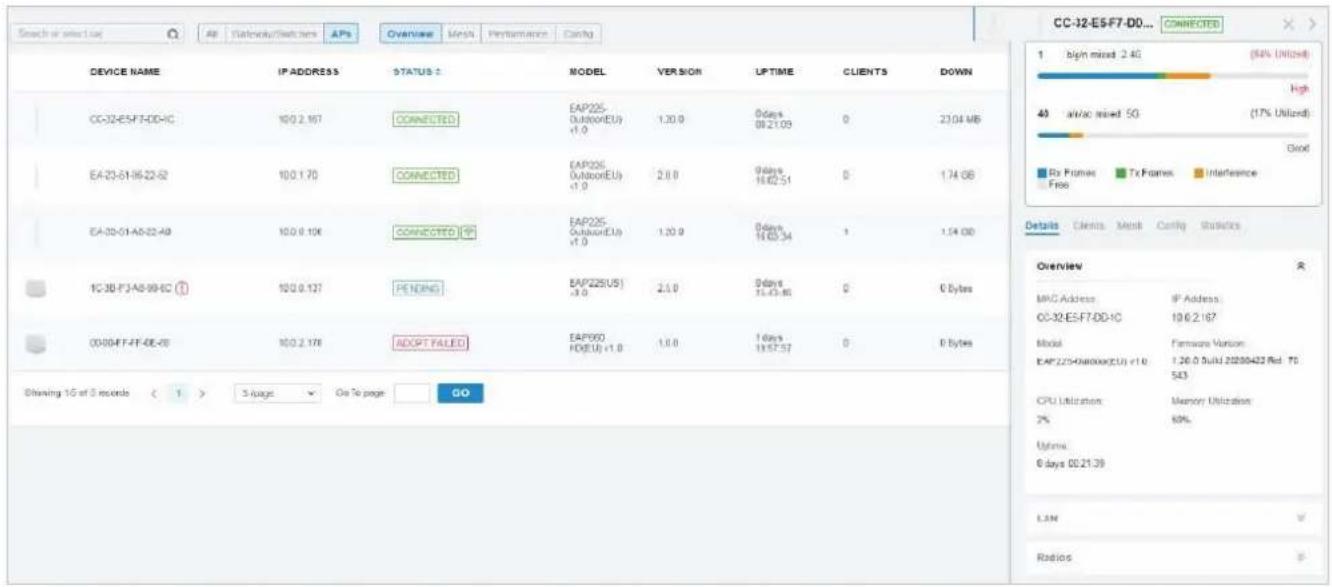

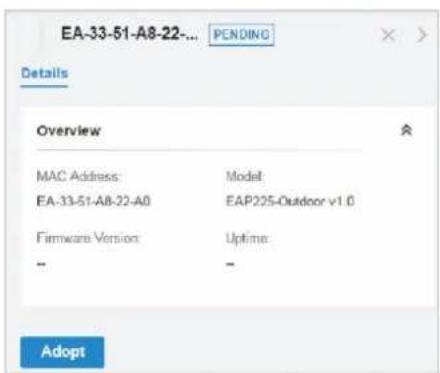

Allez dans Devices, et les appareils qui ont été découverts par le contrôleur sont affichés. Cliquez sur dans la colonne ACTION des périphériques que vous souhaitez ajouter au site.

- Attendez que le STATUS se transforme en Connected. Ensuite, les périphériques sont adoptés par le contrôleur et ajoutés au site actuel. Une fois les dispositifs adoptés, ils sont soumis à la gestion centrale du site.

3.3.2 Pour le contrôleur cloud d'omada

Pour adopter les périphériques du contrôleur, procédez comme suit :

- Connectez-vous à Internet. 2.) Préparez la gestion du contrôleur. 3.) Adoptez les appareils.

Se connecter à Internet

Se préparer à la gestion du contrôleur

Adopter les appareils

- Configurer le réseau.

Assurez-vous que vos appareils sont connectés à Internet.

Si vous utilisez des pare-feux dans votre réseau, assurez-vous que le pare-feu ne bloque pas le traffic à partir du contrôleur. Pour configurer la stratégie de pare-feu, vous pouvez connaître l'URL du contrôleur. Avant d'avoir ouvert la page Web du contrôleur, vous pouvez obtenir l'URL à partir de la barre d'adresses du navigateur.

1. (Facultatif) tester le réseau.

Si vous n'êtes pas sûr si les appareils sont connectés à Internet, il est recommandé de faire le test ping des appareils à une adresse IP publique, comme 8.8.8.8.

Prenons un interrupteur par exemple. Connectez-vous à la page Web du commutateur en mode autonome. Sélectionnez MAINTENANCE > Network Diagnostics > Ping pour charger la page suivante. Spécifiez l'adresse IP de destination en tant qu'adresse IP publique, celle que le 8.8.8.8. Cliquez ensuite sur Ping.

Si le résultat ping indique que les paquets sont reçus, cela implique que les appareils sont connectés à Internet. Sinon, les appareils ne sont pas connectés à Internet, alors vous devez vérifier votre réseau.

Se connecter à Internet

Se préparer à la gestion du contrôleur

Adopter les appareils

Si vos appareils sont dans le paramètre par défaut de l'usine, sautez cette étape.

La fonction Cloud-Based Controller Management permet aux périphériques d’être adoptés par Omada Cloud Based Controller. Assurez-vous que la gestion des contrôleurs basés sur le cloud est activée sur les périphériques. Pour plus d’informations, consultez le Guide de l’utilisateur de vos appareils, qui peut être téléchargé à partir de la TP-Link download center.

Prenons un interrupteur par exemple. Connectez-vous à la page Web du commutateur en mode autonome. Atteindre SYSTEM > Controller Settings pour charger la page suivante. Dans Cloud-Based Controller Management, activer cloud based Controller Management et cliquez sur Apply.

Se connecter à Internet

Se préparer à la gestion du contrôleur

Adopter les appareils

Dans la page de configuration du contrôleur, accédez au site où vous souhaitez ajouter les périphériques. Accédez à Devices, puis cliquez sur Ajouter des périphériques. Ajoutez ensuite vos appareils au contrôleur. Une fois les dispositifs adoptés, ils sont soumis à la gestion centrale du site.

Configurer le réseau avec le contrôleur SDN omada

Ce chapitre vous guide sur la configuration du réseau avec le contrôleur SDN Omada. En tant que centre de commande et plate-forme de gestion au cœur du réseau Omada, Omada SDN Controller offre une approche unifiée pour configurer les réseaux d'entreprises composés de routeurs, commutateurs et points d'accès sans fil. Le chapitre comprend les sections suivantes :

- Naviguer dans l'interface utilisée

- Modifier la configuration actuelle du site

- Configurer les réseaux câbles

- Configurer les réseaux sans fil

- Sécurité réseau

- Transmission

- Configurer VPN

- Créer des profils

- Authentication

- Services

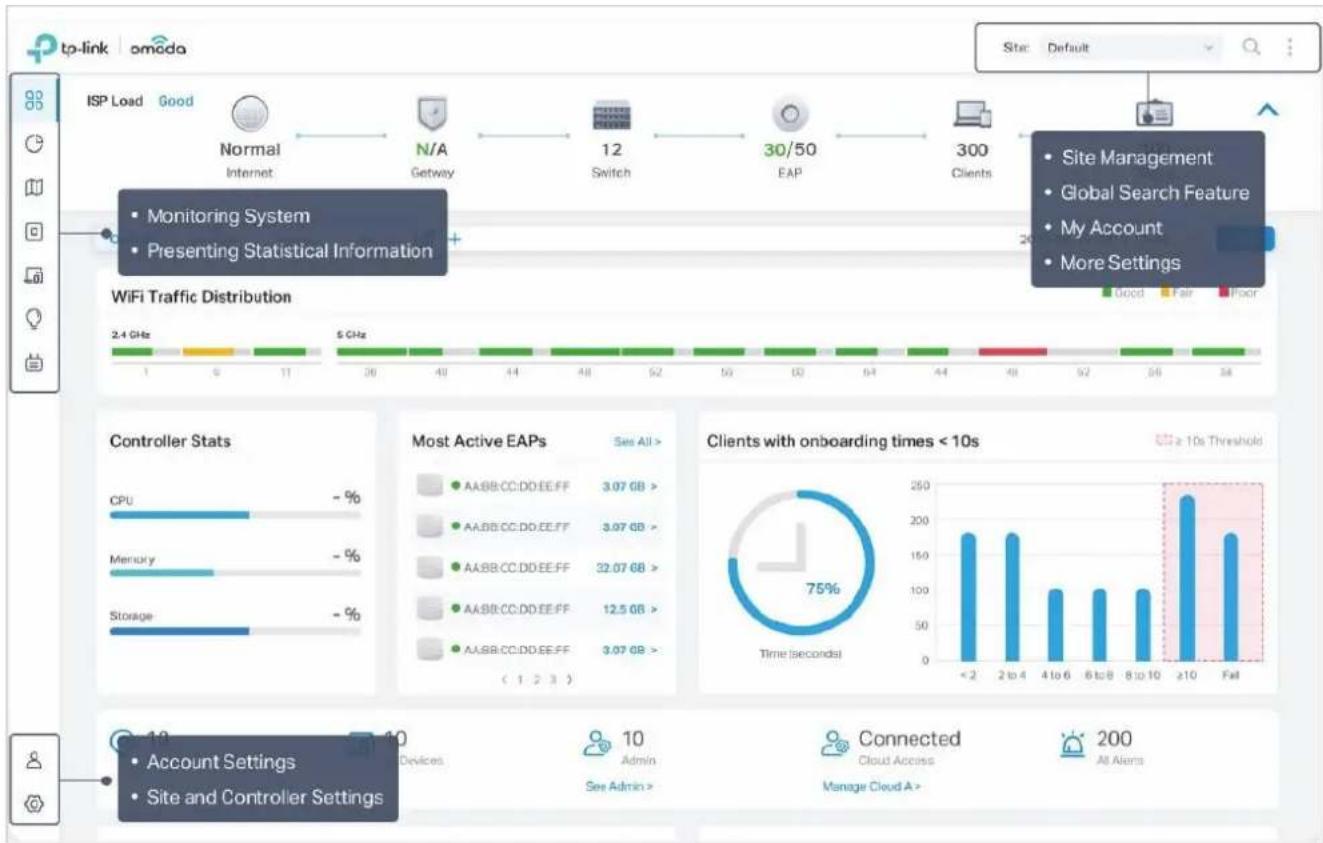

4.1 Naviguer dans l'interface utiliser

Lorsque vous commencez à utiliser l'interface de gestion du contrôleur (Interface utilisateur du contrôleur) pour configurer et surveiller votre réseau, il est utile de vous familiariser avec les éléments les plus couramment utilisés de l'interface utilisateur du contrôleur qui sont fréquemment référencés dans ce guide.

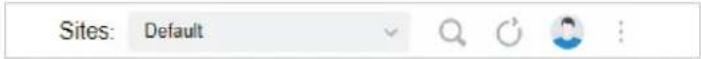

L'interface utilisateur du contrôleur est regroupée en menus orientés tâches, qui se trouvent dans le coin supérieur droit et la barre de navigation à gauche de la page. Notez que les paramètres et fonctionnalités qui apparaissent dans l'interface utilisateur dépendent des autorisations de votre compte d'utilisateur. L'image suivante représente les principaux éléments de l'interface utilisateur du contrôleur.

Les éléments dans le coin supérieur droit de l'écran donnent un accès rapide à:

Site, qui signifie emplacement réseau logiquement séparé, est la plus grande unité pour la gestion des réseaux avec Omada SDN Controller. Vous pouvez simultanément configurer des fonctionnalités pour plusieurs périphériques sur un site. La gestion du site comprend :

Site Manager — avoir une vue d'ensemble rapide des sites, y compris le nom, l'emplacement, les périphériques gérés et les clients connectés.

Ajouter Nouveau Site - ajouter un nouveau site, qui est l'emplacement du réseau logiquement séparé. Le site est la plus grande unité de gestion du réseau.

Import Site—importer le site, à partir d'un autre contrôleur.

Recherche Globale

Cliquez sur et entrez les mots clés pour rechercher rapidement les fonctions que vous souhaitez configurer.

Cliquez sur l'icône du compte pour afficher les informations du compte, paramètres du compte et disconnecter. Vous pouvez modifier voir mot de passe sur les paramètres du compte.

Cliquez sur pour afficher Préférences, À propos et Didacticiel.

Préférences: Cliquez pour passer à la maintenance et personnaliser l'interface utilisateur du contrôle en fonction de vos besoins. Pour plus de détails, reportez-vous à Maintenance

About: Cliquez pour afficher la version du contrôleur.

Tutorial: Cliquez pour afficher le guide de démarrage rapide qui montre la navigation et les outils disponibles pour le contrôleur.

La barre de navigation à gauche donne accès à :

| Dashboard affiche une vue résumée de l'état du réseau à travers différentes visualisations. Le tableau de bord basé sur les widgets est personnalisable en fonction de vos besoin. | |

| Statistics fournit une représentation visuelle des clients et du réseau géré par le contrôleur. Les graphiques d'exécution montrent les changements dans les performances de l'appareil | |

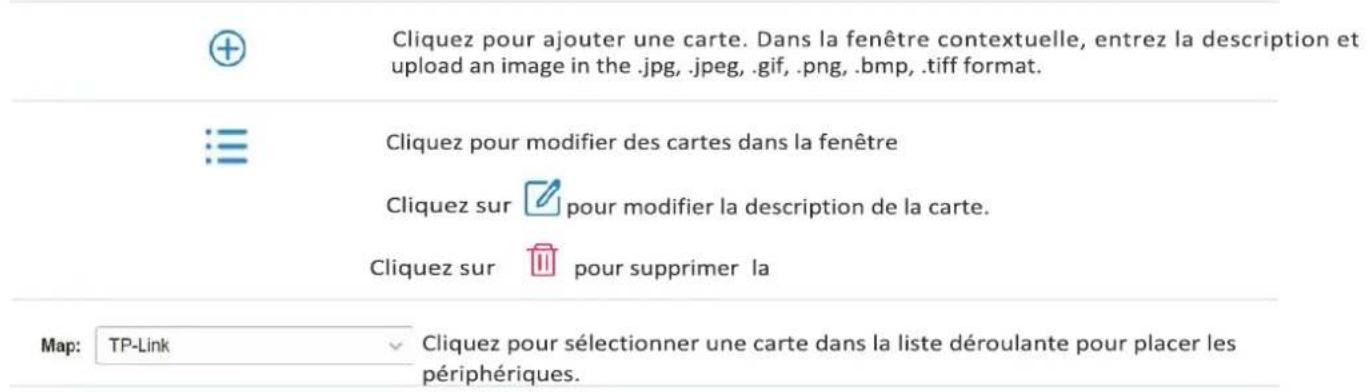

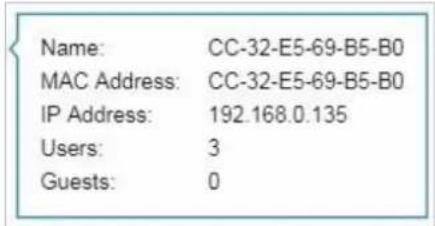

| Map généra automatiquement la topologie du système et vous pouvez examiner l'état d'approvisionnement des appareils. En cliquant sur chaque nœud, vous pouvez afficher les informations détaillées de chaque apparéil. Vous pouvez également télécharger des images de votre emplacement pour une représentation visuelle de votre réseau au fil du temps, y compris l'état des commutateurs et les résultats des tests de vitesse. | |

| Devices affiche tous les appareils TP-Link découverts sur le site et leurs informations générales. Cette vue de liste peut changer en fonction de vos besoins de surveillance grâce à la personnalisation des colonnes. Vous pouvez clicker sur n'importe quel péripérisque de la liste pour révêler la fenêtre Propriétés pour obtenir des informations plus détaillées sur chaque apparéil et fournir des configurations individuelles à l'appareil. | |

| Clients affiche une vue de liste des clients câblés et sans fil connectés au réseau. Cette vue de liste peut changer en fonction de vos besoins de surveillance grâce à la personnalisation des colonnes. Vous pouvez clicker sur tous les clients de la liste pour révêler la fenêtre Propriétés pour Broker des informations plus détaillées sur chaque client et fournir des configurations individuelles au client | |

| Insight log | |

| Insight affiche une liste de statistiques de votre péripérisque réseau, de vos clients et de vos services au cours d'une période spécifique. Vous pouvez modifier la plage de date par incréements d'un jour. | |

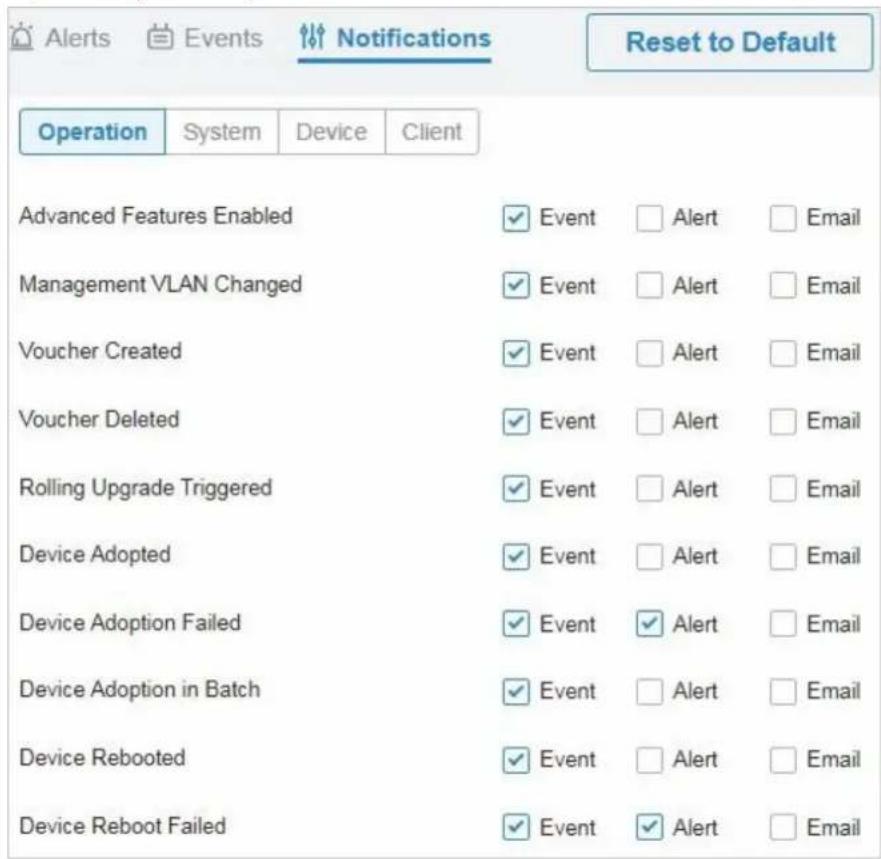

| Log affiche les journaux qui enregistrrent les activités variées des utilisateurs, des péripérisques et des événements des systèmes, tels que les actions administratives et les comportements anormaux des péripérisques. Vous pouvez également configurer les notifications pour receivevoir des e-mails d'alerte de certaines activités. | |

| Admin vous permet de configurer des comptes administratifs à plusieurs niveaux avec une hierarchie d'autorisations qui peuvent être configurées pour fournir des niveaux d'accès finement grains au contrôleur, comme l'excige votre entreprise | |

| Settings est divisé en deux parties : Paramètres du site et Paramètres du contrôleur. Dans Paramètres du site, vous pouze fournir et configurer tous vos péripérisques réseau sur le même site en quelques minutes. Dans les paramètres du contrôleur, vous pouze maintainir le système de contrôleur pour les更好地 performances. |

4. 2 Modifier la configuration actuelle du site

Vous pouvez afficher et modifier les configurations du site actuel dans le site, y compris les informations de base du site, les fonctionnalités du périhérique gérées de manière centralisée et le compte de périhérique. Les fonctionnalités et le compte de périhérique configurés ici sont appliqués à tous les appareils du site, de sorte que vous pouvez facilementGER les périhériques de manière centralisée.

Aperçu

Dans Configuration du site, vous pouvez afficher et modifier le nom du site, l'emplacement, le fuseau horaire et le scénario d'application du site actuel.

Configuration

Sélectionner un site dans la liste déroulante de Sites dans le coin supérieur droit, aller à Settings > Site, et configurer les informations suivantes du site dans Site Configuration. Cliquez sur Save.

| Site Name | Spécifiez le nom du site actuel. Il ne devrait pas été plus de 64 caractères. |

| Country/Region | Sélectionner l'emplacement du site. |

| Time Zone | Sélectionner le fuseau hora du site. |

| Application Scenario | Spécifiez le scénario d'application du site. Pour personneliser votre scénario, cliquez sur Create New Scenario dans la liste déroulante. |

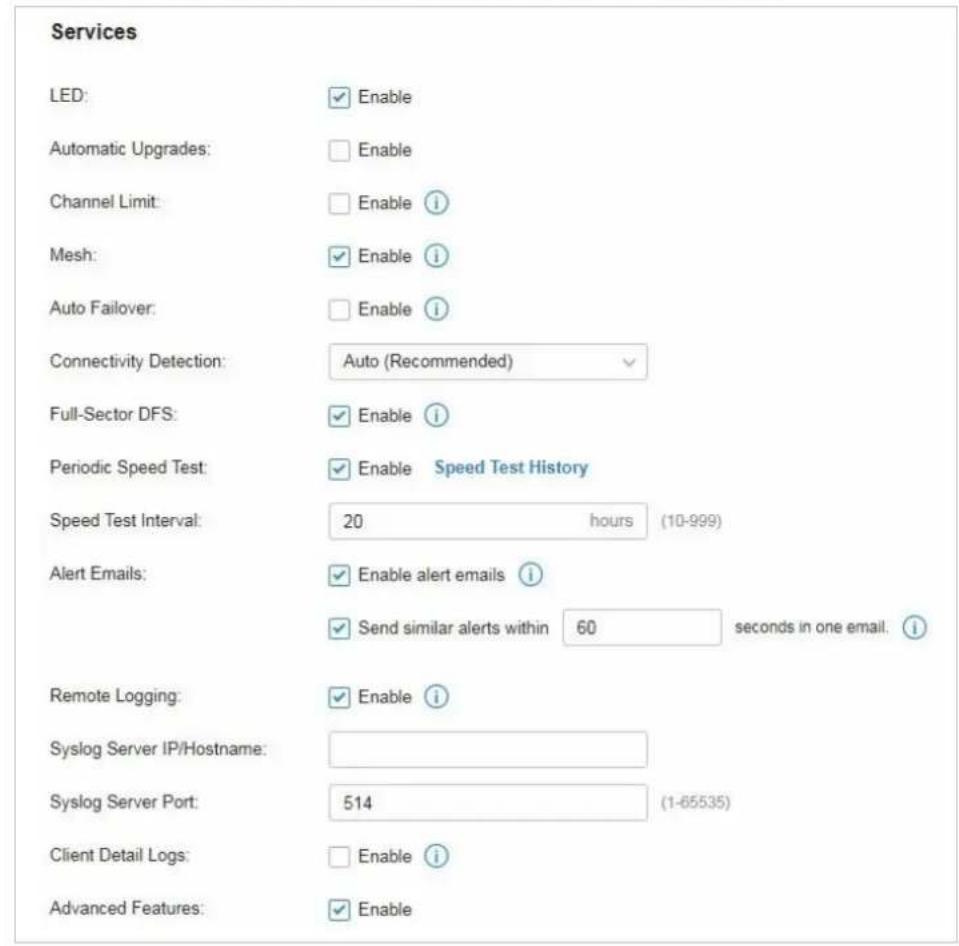

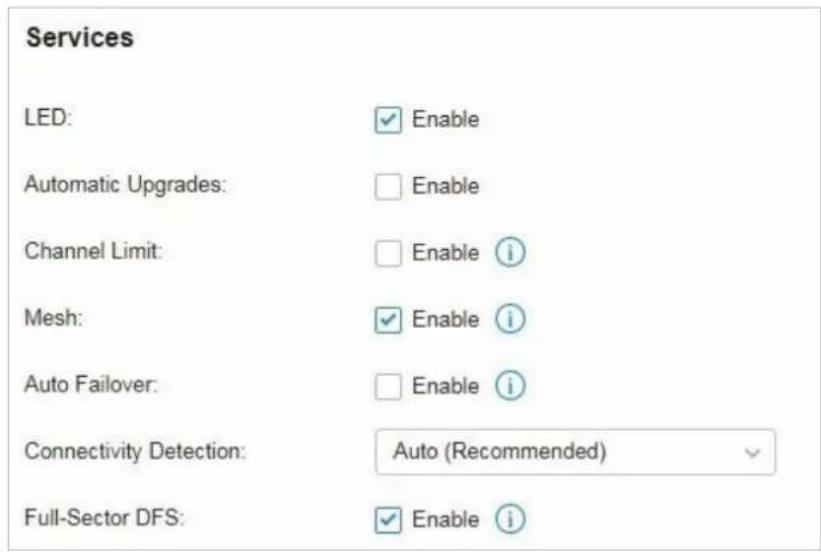

Aperçu

Dans Services, vous pouvez afficher et modifier les fonctionnalités appliquées aux périphériques du site actuel. La plupart des fonctionnalités sont appliquées à tous les appareils, tels que le LED, les mises à jour automatiques et les e-mails d'alerte, tandis que certaines sont appliquées uniquement aux FAI, tels que Channel Limit et Mesh.

Configuration

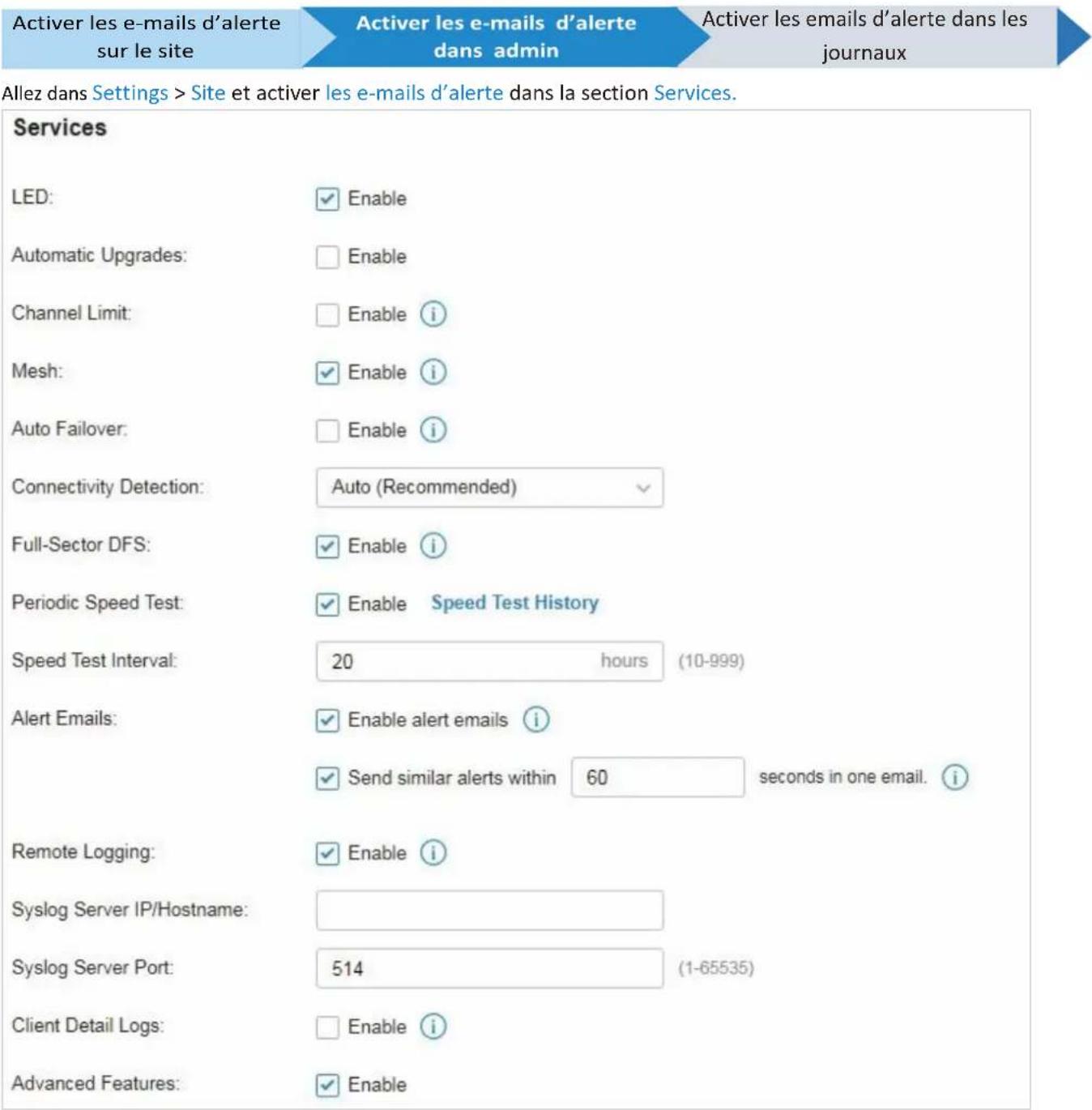

Sélectionnez un site dans la liste déroulante des sites dans le coin supérieur droit, accédez à Paramètres > Site et configurez les fonctionnalités suivantes pour le site actuel dans Services. Cliquez sur Enregistrer.

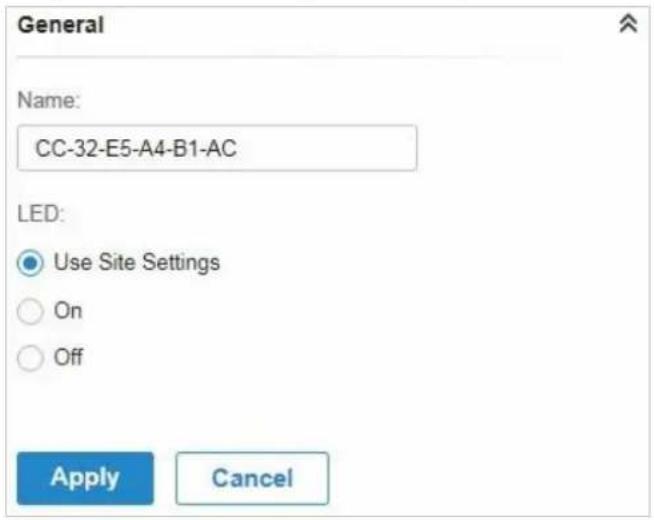

LED

Activer ou désactiver les LED de tous les appareils du site.

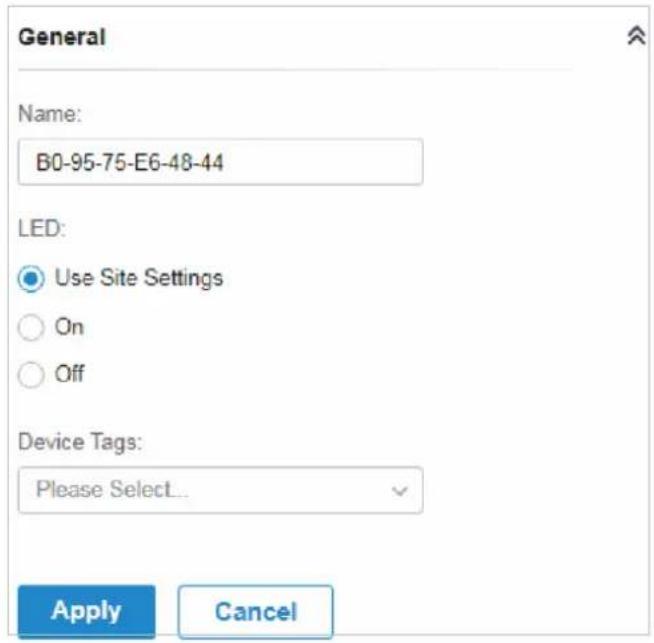

Par défaut, l'appareil suit le paramètre LED du site auquel il apparait. Pour modifier le paramètre LED de certains appareils, reportez-vous à Configure and Monitor Omada Managed Devices.

Mise à jour automatique

Lorsqu'il est activé, le contrôleur mettra automatiquement à niveau les périphériques de ce site vers la dernière version.

| Channel Limit | (Pour les AP extérieurs) Lorsqu'ils sont activés, les EAP extérieurs n'utilisent pas le canal avec une fréquence allant de 5150 MHz à 5350 MHz pour respecter la limite des lois et règlements locaux dans les pays de l'UE. |

| Mesh | (Pour EAP225/EAP245/EAP225-Outdoor) Lorsqu'il est activé, les EAP prénant en charge Mesh peuvent établier le réseau de maillage sur le site. |

| Auto Failover | (Pour les AP du réseau de maillage, le basclement automatique est utilisé pourmaintenir automatiquement le réseau de maillage. Lorsqu'il est activé, le contrôleur sélectionné automatiquement un nouveau lien d'accès sans fil pour l'AP si le lien d'ouverture d'origine échoue.Pour activer cette fonctionnalité, activez Mesh. |

| Connectivity Detection | (Pour les AP du réseau de maillage) Spécifiez la méthode de détction de connexion lorsque le maillage est activé.Dans un réseau de maillage, les AP peuvent envoyer des paquets de demande ARP à une adresse IP fixe pour tester la connectivité. Si le lien échoue, l'état de ces AP passera à isolé.Auto (Recommended): Sélectionnez cette méthode et les AP de maillage enverront des paquets de demande ARP à la passerelle par défaut pour la détction.Custom IP Address: Sélectionnez cette méthode et spécifique une adresse IP souhaitée. Les AP en maille envoient des paquets de demande ARP à l'adresse IP personnalisée pour tester la connectivité. Si l'adresse IP de l'AP se trouve dans différents segments réseau de l'adresse IP personnalisée, l'AP utilisera l'adresse IP de passerelle par défaut pour la détction. |

| Full-Sector DFS | (Pour les AP du réseau de maillage) Avec cette fonctionnalité activée, lorsque les signaux radar sont déteçés sur le canal actuall par un EAP, les autres EAP du réseau de maillage seront également informés.Ensuite, tous les EAP du réseau de maillage passeront à un autre canal.Pour activer cette fonctionnalité, activez Mesh. |

| Periodic Speed Test | Lorsqu'il est activé, le contrôleur teste et enregistre périodiquement la vitesse et la latence des ports WAN.Speed Test Interval: Lorsqu'il est activé, spécifique l'intervalle pour decide àquelle fréquence tester la vitesse des apparils.Speed Test History: Click it to view the history statistics of speed test in Speed Test |

| Remote Logging | Avec cette fonctionnalité configurée, le contrôleur enverra des journaux système générés au serveur de journaux. Lorsqu'ils sont activés, les éléments suivants sont requis : Syslog Server IP/Hostname: Entrez l'adresse IP ou le nom d'hôte du serveur de journaux. Syslog Server Port: Entrez le port du serveur. Client Detail Logs: Avec cette fonctionnalité activée, les journaux des clients seront envoyés au serveur syslog. |

| Advanced Features | (Pour les AP) Lorsqu'il est activé, vous pouvez configurer plus de fonctionnalités pour les Advanced Features. Lorsqu'elles sont désactivées, ces fonctionnalités conservent les paramètres par défaut. Pour une configuration détaillée, reportez-vous à Advanced Features. |

| Pour configurer les journaux au niveau de l'alerte et activer les notifications par e-mail sur le contrôleur, Notifications. | |

| Alert Emails Enable alert emails | Lorsqu'il est activé, le contrôleur peut envoyer des e-mails pour informer les administrateurs et les téléspectateurs des journaux d'alerte du site une fois générés. |

| Send similar alerts within seconds in one email: | Lorsqu'elles sont activées, les alertes similaires générées à chaque période sont collectées et envoyées aux administrateurs et aux téléspectateurs dans un seul e-mail |

Aperçu

Les fonctionnalités avancées incluent l'itinérance rapide, la direction de bande et le contrôle de balise, qui sont applicables aux AP seulement. Grâce à ces fonctionnalités avancées configurées correctement, vous pouvez améliorer la stabilité, la fiabilité et l'efficacité de communication du réseau.

Les fonctionnalités avancées sont recommandées pour être configurées par les administrateurs réseau avec les connaissances WLAN. Si vous n'êtes pas sûr des conditions de votre réseau et de l'impact potentiel de tous les paramètres, Advanced Features désactivé dans Services pour utiliser leurs configurations par défaut.

Configuration

Sélectionnez un site dans la liste déroulante des sites dans le coin supérieur droit, accédez à Settings > Site, et activez Advanced Features dans Services tout d'abord. Ensuite, configurez les fonctionnalités suivantes dans Advanced Features. Cliquez sur Save.

Fast Roaming:

Enable

Dual Band 11k Report :

Enable

| Fast Roaming | Avec cette fonctionnalité activée, les clients grâce à 802.11k/v peuvent améliorer l'expérience d'itinérance rapide lors du déplacement entre différents AP. Par défaut, il est désactivé. |

| Dual Band 11k Report | Lorsqu'il est désactivé, le contrôleur fournit une liste de voisins qui ne contient que des AP voisins dans la même bande à laquelle le client est associé. Lorsqu'il est activé, le contrôleur fournit une liste de voisins qui contient des AP voisins dans les bandes de 2,4 GHz et de 5 GHz. Cette fonctionnalité n'est disponible que lorsque l'itinérance rapide est activée. Par défaut, il est désactivé. |

| Force-Disassociation | Avec cette fonctionnalité déactivée, l'AP émet unquieusement une suggestion d'itinérance 802.11v lorsque la qualité du lien d'un client tombe en dessous du seuil prédéfini et qu'il existe une(Meilleure option d'AP,mais si vous devez errer ou non est déterminée par le client.Avec cette fonctionnalité activée, l'APforcera le dissocier le client s'il ne se reconnectvent pas à un autre AP.Cette fonctionnalité n'est disponible que lorsque l'itinérance rapide est activée. Par défaut, il est déactivé.La direction de bande peut ajuster le nombre de clients sur des bandes de 2,4 GHz et de 5 GHz pour offrir une meilleure expérience sans fil.Lorsqu'ils sont activés,les clients à double bande seront orientés vers la bande de 5 GHz selon les paramètres configurés. Avec les réglages appropriés,la direction de bande peut améliorer les performances du réseau parce que la bande de 5 GHz prend en charge un plus grand nombre de canaux non-se chevauchent et est moins bruyant. Par défaut, il est déactivé.Connection Threshold: Spécifiez le nombre maximal de clients connectés à la bande de 5 GHz. Par défaut, le seuil est de 30.Difference Threshold: Spécifiez la différence maximale entre le nombre de clients de la bande de 5 GHz et de la bande de 2,4 GHz. Par défaut, le seuil est de 4.Lorsque le numéro de connexion et la différence de nombre de clients dépassant à la fois leur seuil configuré,le PAE refuse la demande de connexion sur la bande de 5 GHz et ne dirige plus les autres clients vers la bande de 5 GHz.Maximum Failures: Spécifiez le nombre maximal de tentatives ratées lorsqu'un client tente à plusieurs reprises de s'associer à un EAP sur 5 GHz. Lorsque le nombre de rejets atteint le maximum d'échecs,le EAP accepte la demande de connexion du client. Par défaut, il est 4. |

| Band Steering | |

| Beacon Control | Les balises sont transmises périodiquement par l'EEP pour announcer la présence d'un réseau sans fil pour les clients. Cliquez sur, ⊕ sélectionnez la bande et configurer les paramètres suivants de Beacon Control.Beacon Interval: Spécifiez la fréquence à laquelle les AP envoient une balise aux clients. Par défaut, il est de 100.DTIM Period: Spécifiez la fréquence à laquelle les clients vérifier les données tamponnées qui sont toujours sur le EAP en attente de ramassage. Par défaut, les clients vérifié pour eux à chaque balise.DTIM (Message d'indication de traffic de livraison) est contenu dans certains cadres de balise indiquant si le PAE a des données tamponnées pour les péripériques clients. Un intervalle DTIM excessif peut réduire les performances des applications multidiffusion, nous vous recommandons donc de conserver l'intervalle par défaut, 1.RTS Threshold: RTS (Demande d'envoi) peut assurer une transmission efficace des données en évitant le conflit de paquets. Si un client souhaite envoyer un paquet supérieur au seuil, le mécanisme RTS sera activé pour retarder les paquets d'autres clients dans le même réseau sans fil.Nous vous recommandons de maintainir le seuil par défaut, qui est de 2347. Si vous spécifie une valeur seuil faible, le mécanisme RTS peut être activé plus féquemment pour récapérer le réseau des interférences ou des collisions possibles. Toutefoils, il consomme également plus de bande passante et réduit le débit du paquet. |

| Fragmentation Threshold: La fragmentation peut limiter la taille des paquets transmis sur le réseau. Si un paquet à envoyer dépasse le seuil de fragmentation, la fonction Fragmentation sera activée et le paquet sera fragmenté en plusieurs paquets. Par défaut, le seuil est de 2346. | |

| La fragmentation permet d'améliorer les performances du réseau si elles sont correctement configurées. Toutefois, un seuil de fragmentation trop bas peut entraîner de mauvaises performances sans fil en raison de l'augmentation du traffic des messages et du travail supplémentaire de division et de remontage des paquets de données. | |

| Airtime Fairness: Avec cette option activée, chaque client se connectant aux EAP's peut obtaining le même temps pour transmettre des données afin que les clients à faible débit de données n'occupent pas trop de bande passante réseau et que les performances du réseau s'améliorent dans leur ensemble. Nous vous recommendons d'activer cette fonction sous des réseaux sans fil multi-taux. |

4.2.4 Compte de périphérique

Vous pouvez spécifier un compte de périphérique pour tous les périphériques adoptés sur le site par lots. Une fois que les périphériques sont adoptés par le contrôleur, leur nom d'utilisateur et mot de passe deviennent les mêmes que les paramètres du compte de périphérique pour protéger la communication entre le contrôleur et les appareils. Par défaut, le nom d'utilisateur est admin et le mot de passe est généralement aléatoire.

Atteindre Settings > Site et modifier le nom d'utilisateur et le mot de passe dans Device Account. Cliquez sur Save et le nouveau nom d'utilisateur et mot de passe sont appliqués à tous les appareils du site.

4.3 Configurer les réseaux câbles

Les réseaux câbles permettent à vos périphériques et clients câblés, y compris la passerelle, les commutateurs, les EAP et les PC, de se connecter les uns aux autres et à Internet.

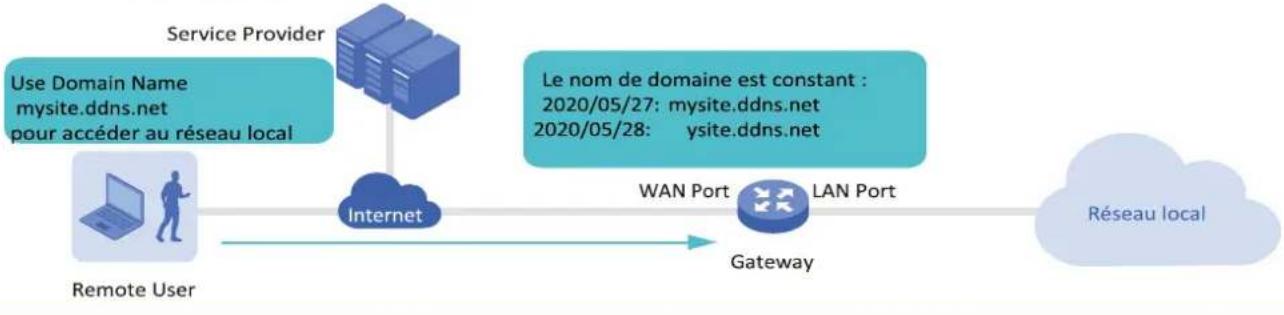

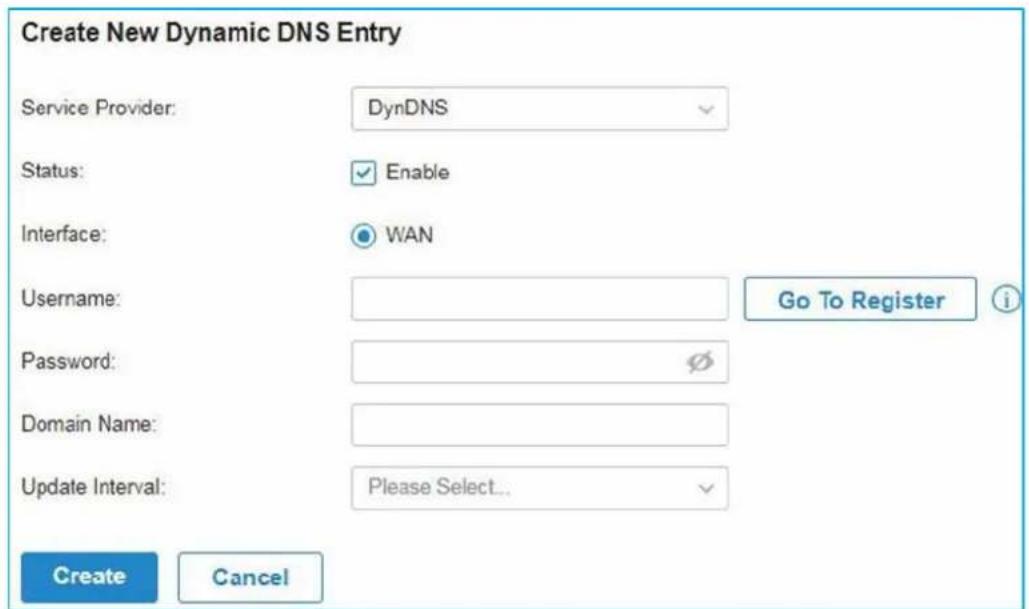

Comme indiqué dans la figure suivante, les réseaux câbles se composent de deux parties : Internet et LAN.

Pour Internet, vous déterminez le nombre de ports WAN déployés par la passerelle et la façon dont ils se connectent à Internet en fonction de vos besoins. Pour se connecter à Internet, la passerelle en désigne une parmi les types de connexion suivants : IP dynamique, IP statique, PPPoE, L2TP et PPTP.

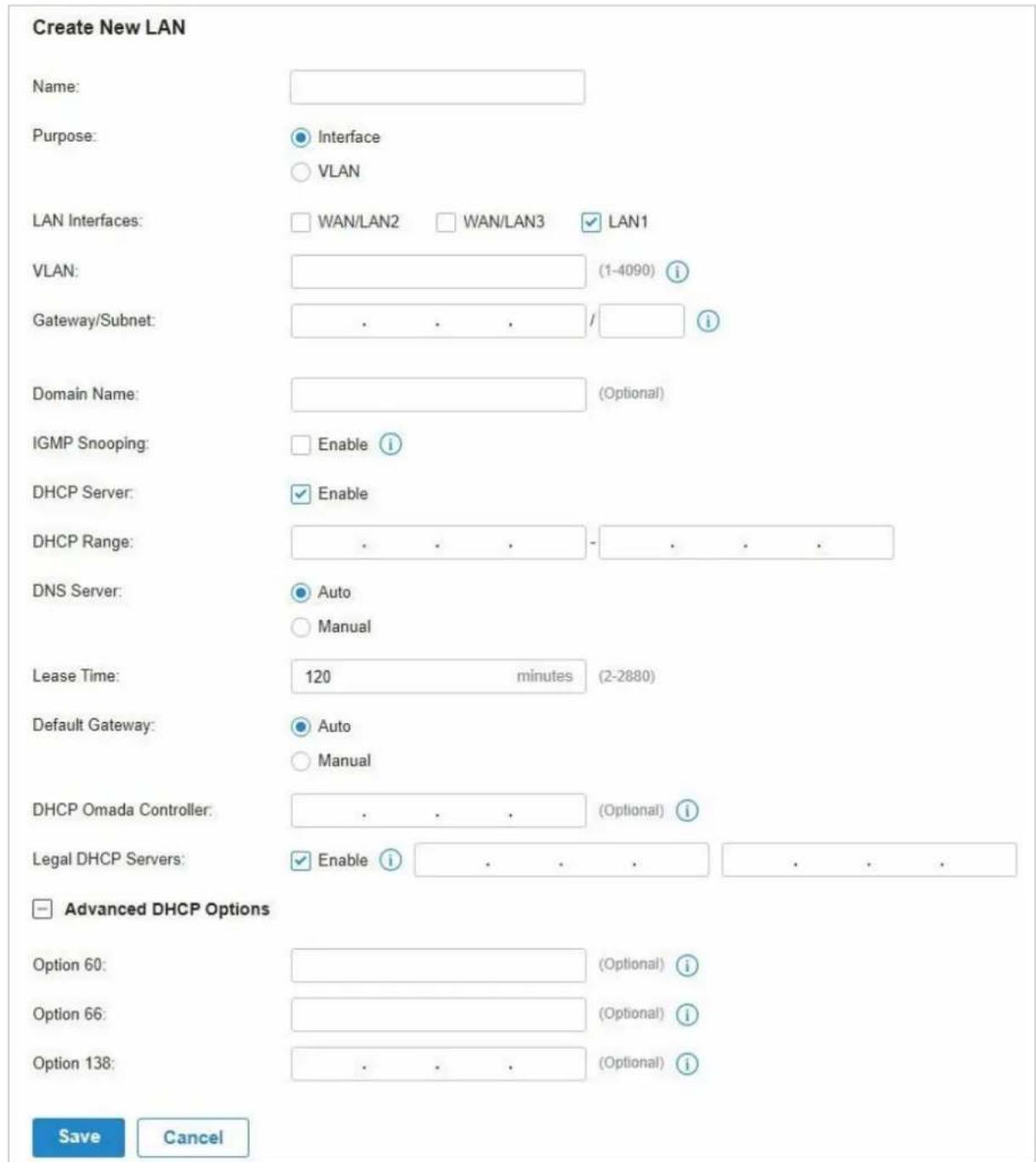

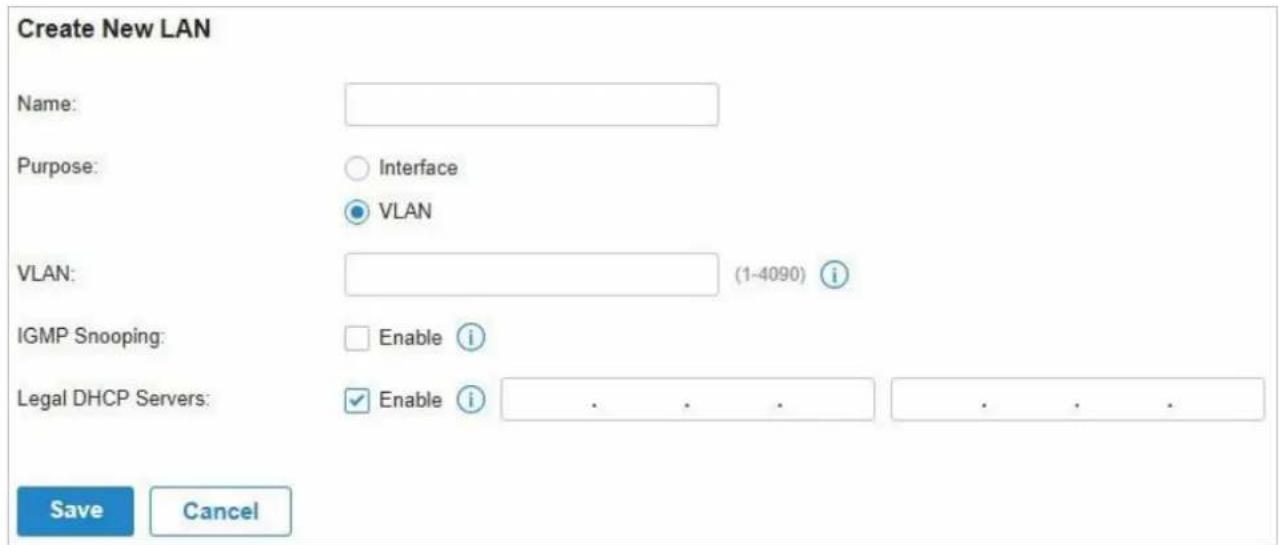

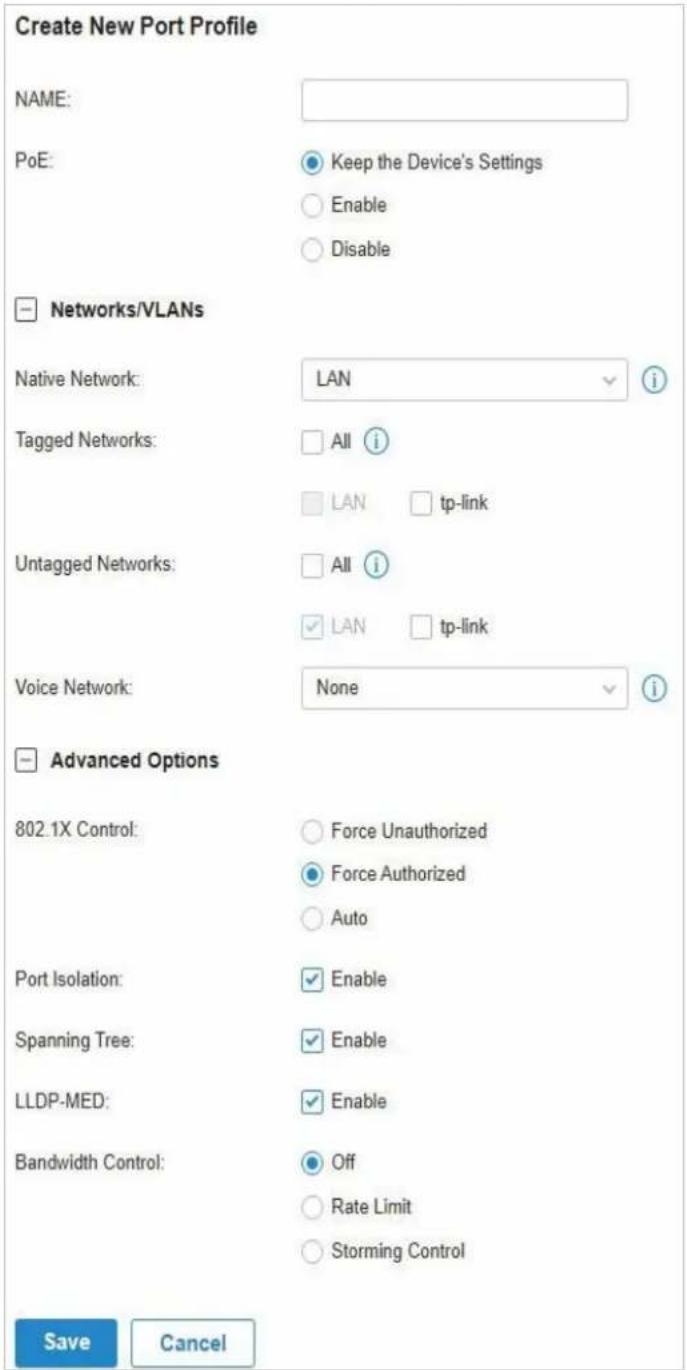

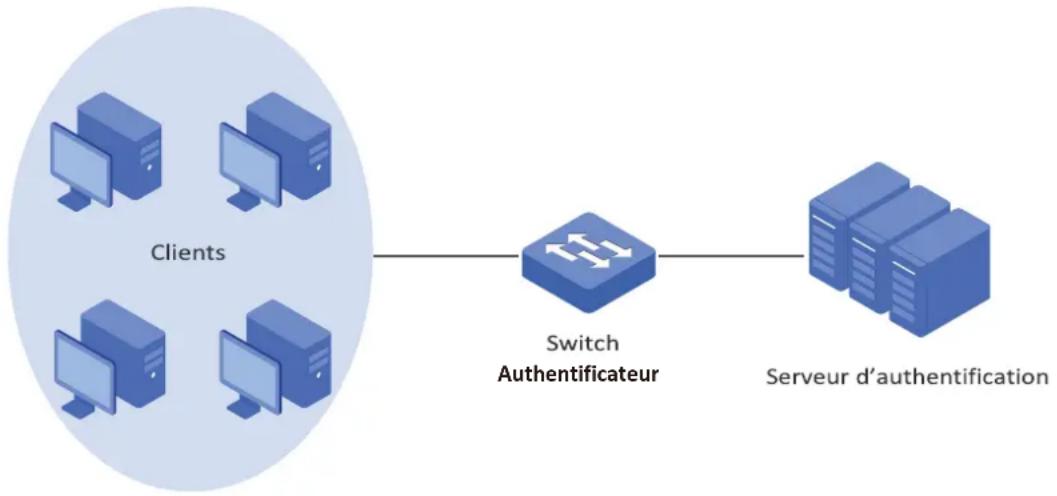

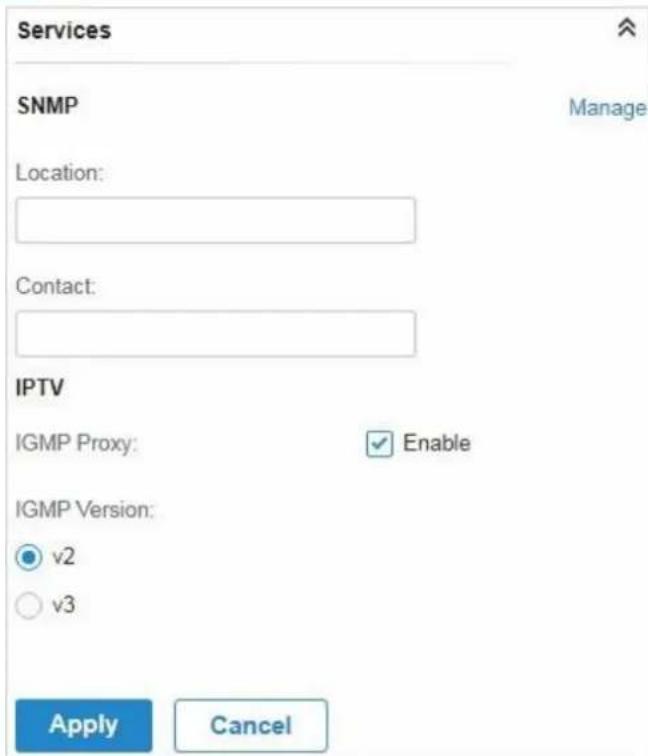

Pour LAN, vous configurer le réseau interne cable et la façon dont vos apparciels se séparent logiquement ou se connectent les uns aux autres au moyen de VLANs et d'interfaces. Les fonctionnalités lan avances incluent IGMP Snooping, DHCP Server et DHCP Options, PoE, Voice Network, 802.1X Control, Port Isolation, Spanning Tree, LLDPMED et Contrôle de la bande passante.

Configuration

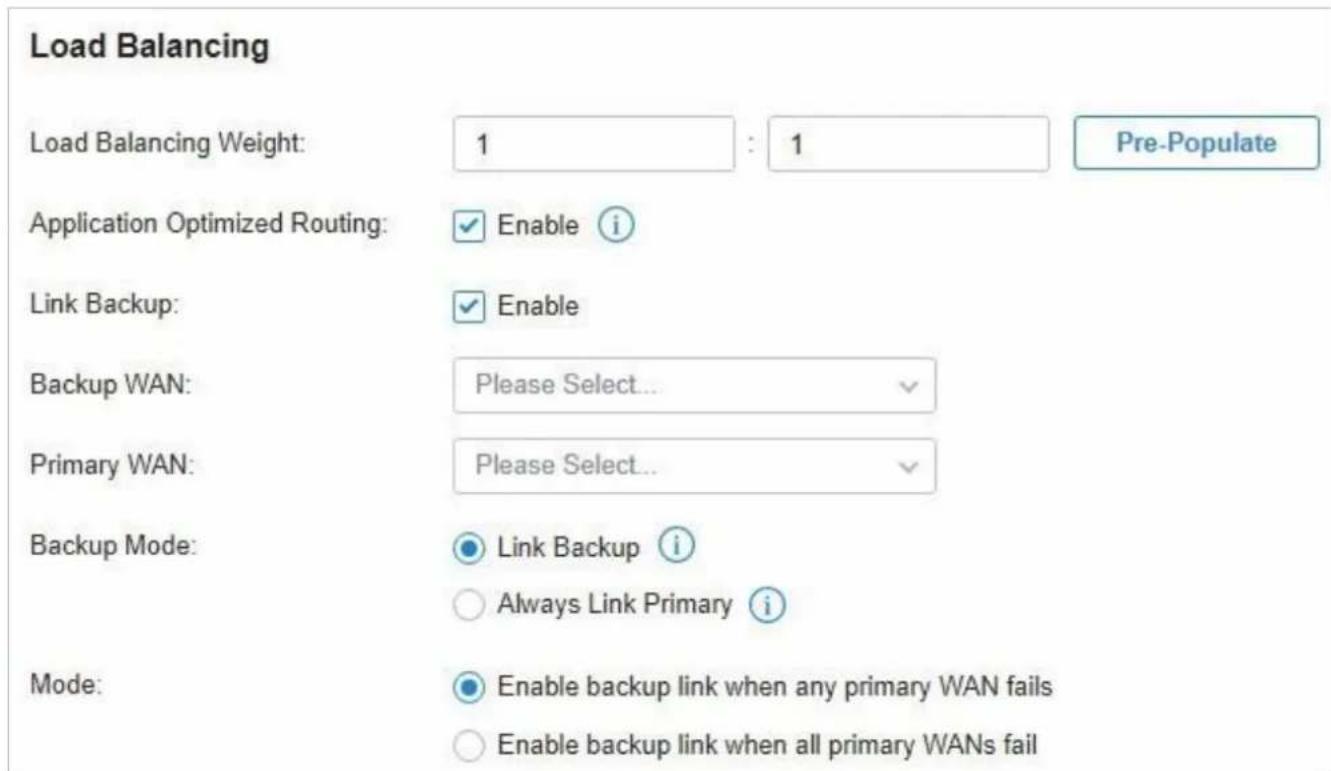

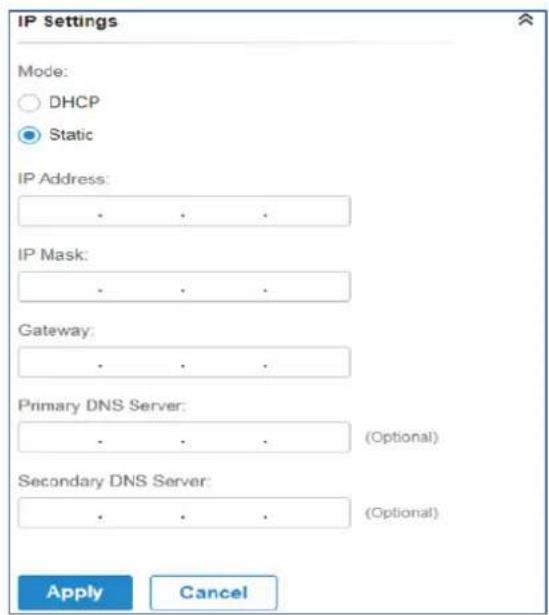

Pour configurer une connexion Internet, procédez comme suit :

- ) Sélectionnez le mode WAN. 2.) Configurer les connexions WAN. 3.) (Facultatif) Configurer l'équilibrage de la charge.

Atteindre Settings > Wired Networks > Internet pour charger la page suivante. Dans WAN Mode, configurer le nombre de ports WAN déployés par la passerelle et d'autres paramètres. Cliquez ensuite sur Apply.

WAN mode

WAN Ports:

WAN

WAN/LAN1

WAN/LAN2

WAN/LAN3

Intervalle de Détection en Ligne :

2 minutes

Apply

Cancel

| WAN Ports | Cliquez sur la case à cocher pour activer le port en tant que port WAN. Pour configurer plusieurs ports WAN, activez les ports un par un. |

| Online Detection Interval | Sélectionnez la fréquence à laquelle les ports WAN déetectent l'état de connexion WAN. Si vous ne souhaitez pas activer la détction en ligne, sélectionnez Désactiver. |

Sélectionner le mode WAN

Configurer les connexions WAN

(Facultatif) Configurer l'équilibrage de charge

Le nombre de ports WAN configurables est déterminé par le mode WAN.

Allez dans Settings > Wired Networks > Internet. Pour les connexions WAN, choisissez un type de connexion en fonction du service fourni par votre FAI.

| Connection Type Dynamic IP : | Si vous FAI affecte automatiquement l'adresse IP et les paramètres correspondants,CHOISSEZ IP dynamique. |

| Static IP : | Si vous FAI vous fournit une adresse IP fixe et les paramètres correspondants,CHOISSEZ IP statique. |

| PPPoE : | Si vous FAI vous fournit un compte PPPoE,CHOISSEZ PPPoE |

| L2TP : | Si vous FAI vous fournit un compte L2TP,CHOISSEZ L2TP. |

| PPTP: | Si vous FAI vous fournit un compte PPTP,CHOISSEZ PPTP. |

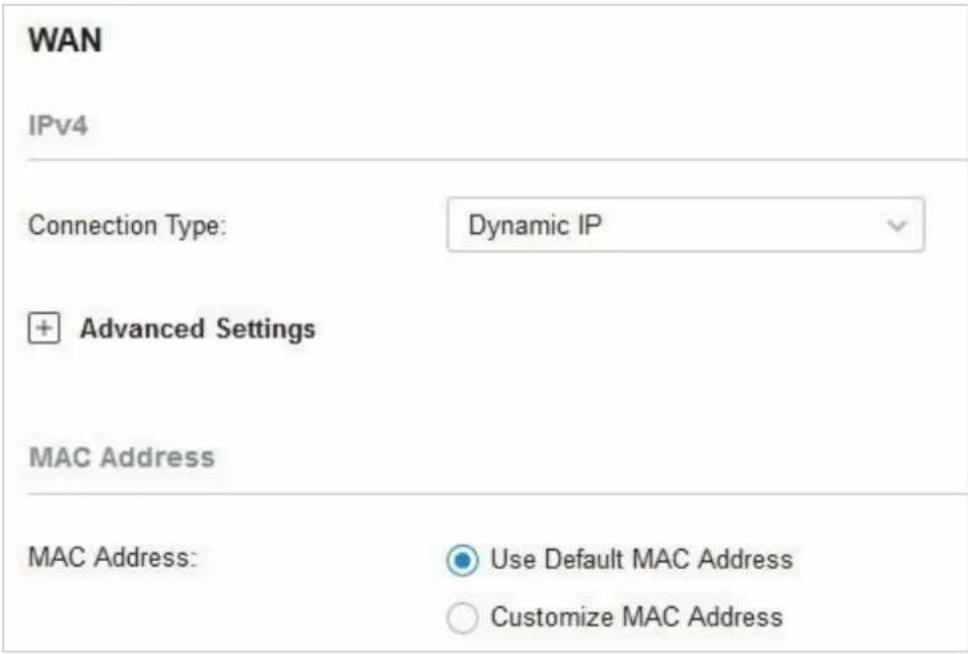

IP dynamique

- Choisissez Type de connexion en tant qu'IP dynamique et configurez les paramètres suivants.

MAC Address Use Default MAC Address: Le port WAN utilise l'adresse MAC par défaut pour configurer la connexion Internet. Il est recommandé d'utiliser l'adresse MAC par défaut, sauf si nécessaire.

Le port WAN utilise une adresse MAC personnalisée pour configurer la connexion Internet et vous devez spécifier l'adresse MAC. En règle générale, cela est nécessaire lorsque vous FAI avez lié l'adresse MAC avec votre compte ou votre adresse IP. Si vous n'êtes pas sûr, contactez le FAI.

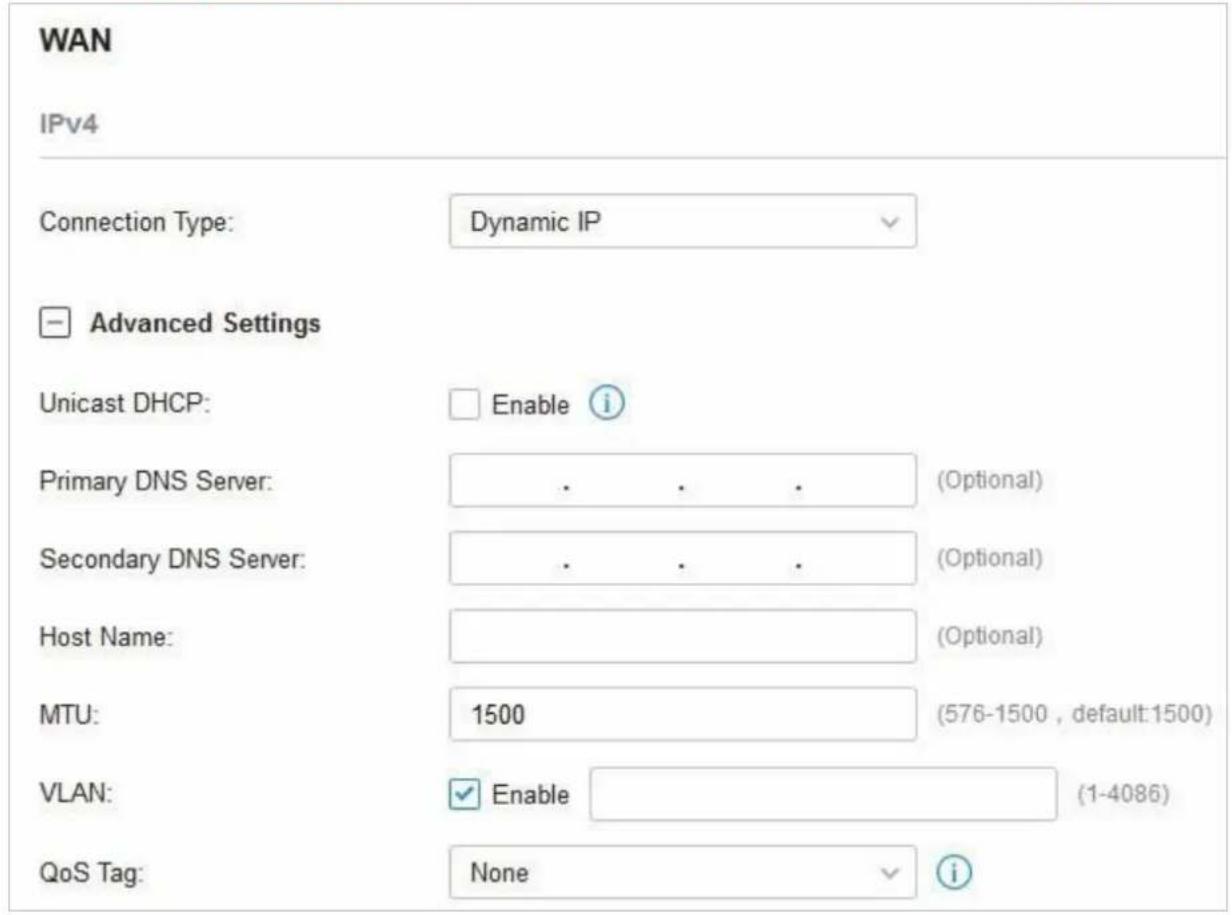

- Cliquez sur + Advanced Settings et configurez les paramètres suivants. Cliquez ensuite sur Apply.

| Unicast DHCP | Avec cette option activée, la passerelle exigera que le serveur DHCP affecte l'adresse IP en envoyant des paquets DHCP unicast. Habituellement, vous n'avez pas besoin d'activer l'option. |

| Primary DNS Server / Secondary DNS Server | Entrez l'adresse IP du serveur DNS fourni par votre FAI s'il y en a. |

| Host Name | Entrez un nom pour la passerelle. |

| MTU | Spécifier le MTU (Unité de transmission maximale) du port WAN. MTU est l'unité de données maximale transmise dans le réseau physique. Lorsque le type de connexion est IP dynamique, MTU peut être définis dans la plage de 576-1500 octets. La valeur par défaut est 1500. |

| VLAN | Ajoutez le port WAN à un VLAN et vous doivent spécifier le VLAN. En règle générale, vous n'avez pas besoin de le configurer manuelle à moins que votre FAI ne l'exige. |

| QoS Tag | La fonction QoS (Qualité de service) permet de priorisier le traffic Internet en fonction de vos besoin. Vous pouvez déterminer le niveau de priorité du traffic en spécifique la balise. L'étiquette varie de 1 à 7. Aucun ne signifie pas que le paquet sera transmis sans aucune opération. QoS Tag n'est disponible que lorsque VLAN est activé. |

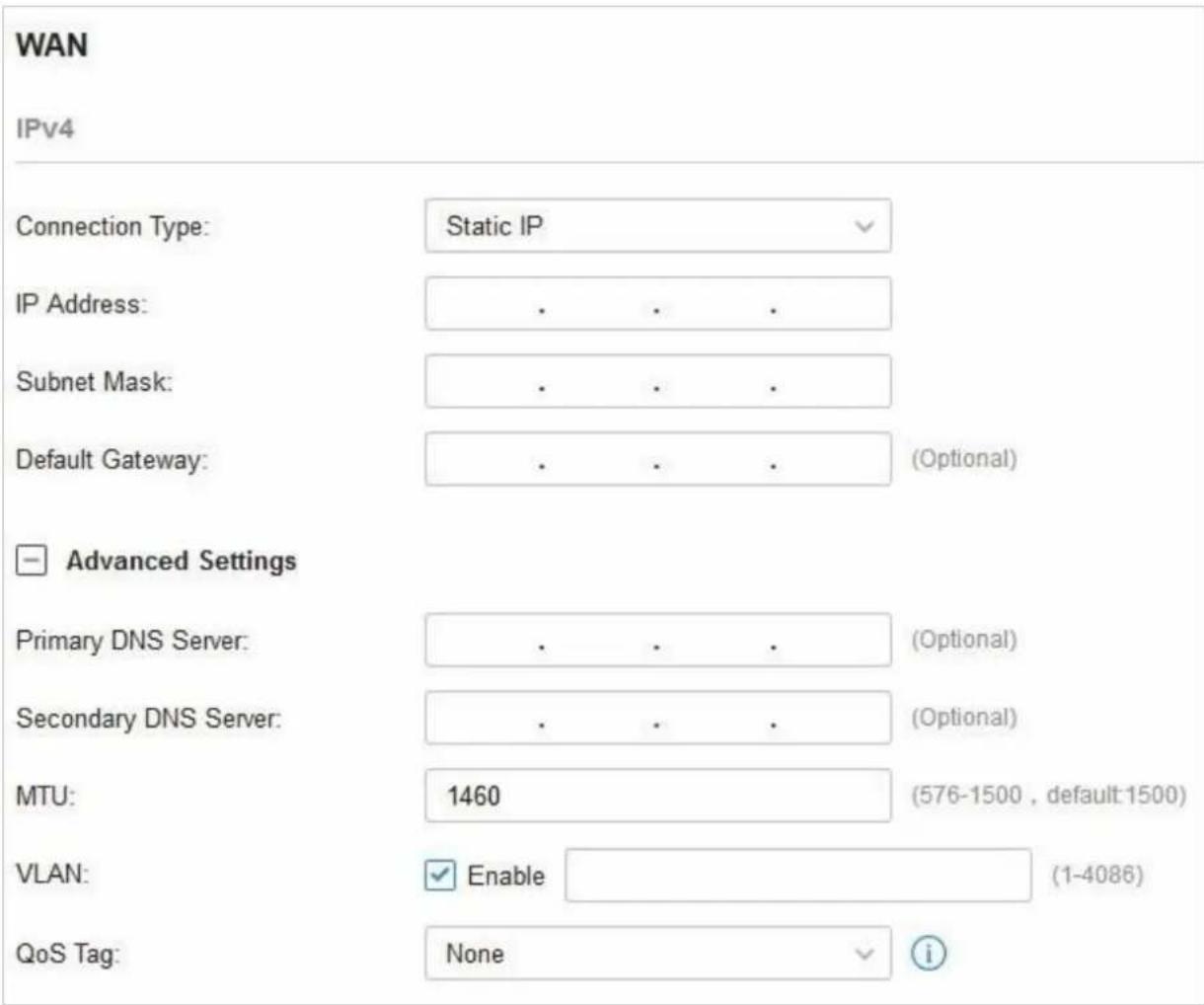

IP statique

- Choisissez Type de connexion en tant qu'IP statique et configurez les paramètres suivants.

| IP Address | Entrez l'adresse IP fournie par votre FAI. |

| Subnet Mask | Entrez le masque de sous-réseau fourni par votre FAI. |

| Default Gateway | Entrez la passerelle par défaut fournie par votre FAI. |

- Cliquez sur + Advanced Settings et configurez les paramètres suivants. Cliquez ensuite sur Apply.

| MAC Address | Use Default MAC Address: Le port WAN utilise l'adresse MAC par défaut pour configurer la connexion Internet. Il est recommendé d'utiliser l'adresse MAC par défaut, sauf si nécessaire.Customize MAC Address: Le port WAN utilise une adresse MAC personnalisée pour configurer la connexion Internet et vous doivent spécifier l'adresse MAC. En règle générale, cela est nécessaire lorsque votre FAI a lié l'adresse MAC avec votre compte ou votre adresse IP. Si vous n'étés pas sûr, contactez le FAI. |

| Primary DNS Server / Secondary DNS Server | Entrez l'adresse IP du serveur DNS fourni par votre FAI s'il y en a. |

| MTU | Spécifier le MTU (Unité de transmission maximale) du port WAN. MTU est l'unité de données maximale transmise dans le réseau physique. Lorsque le type de connexion est IP statique, MTU peut être définis dans la plage de 576-1500 octets. La valeur par défaut est 1500. |

| VLAN | Ajoutez le port WAN à un VLAN et vous doivent spécifier le VLAN. En général, vous n'avez pas besoin de le configurer manuellement à moins que votre FAI ne l'exige. |

| QoS Tag | La fonction QoS (Qualité de service) permet de priorisier le traffic Internet en fonction de vos besoin. Vous pouvez déterminer le niveau de priorité du traffic en spécifique la balise. L'étiquette varie de 1 à 7. Aucun ne signifie pas que le paquet sera transmis sans aucune opération. QoS Tag n'est disponible que lorsque VLAN est activé. |

- Cliquez sur + Advanced Settings et configurez les paramètres suivants. Cliquez ensuite sur Apply. PPPoE

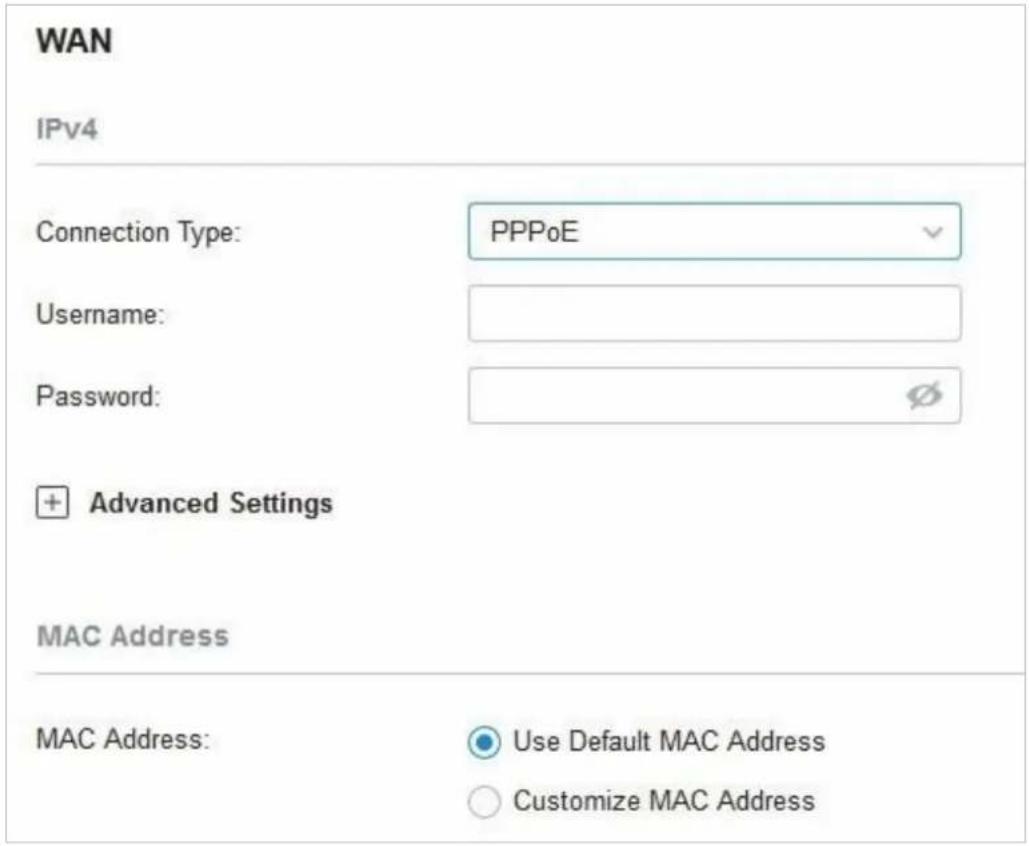

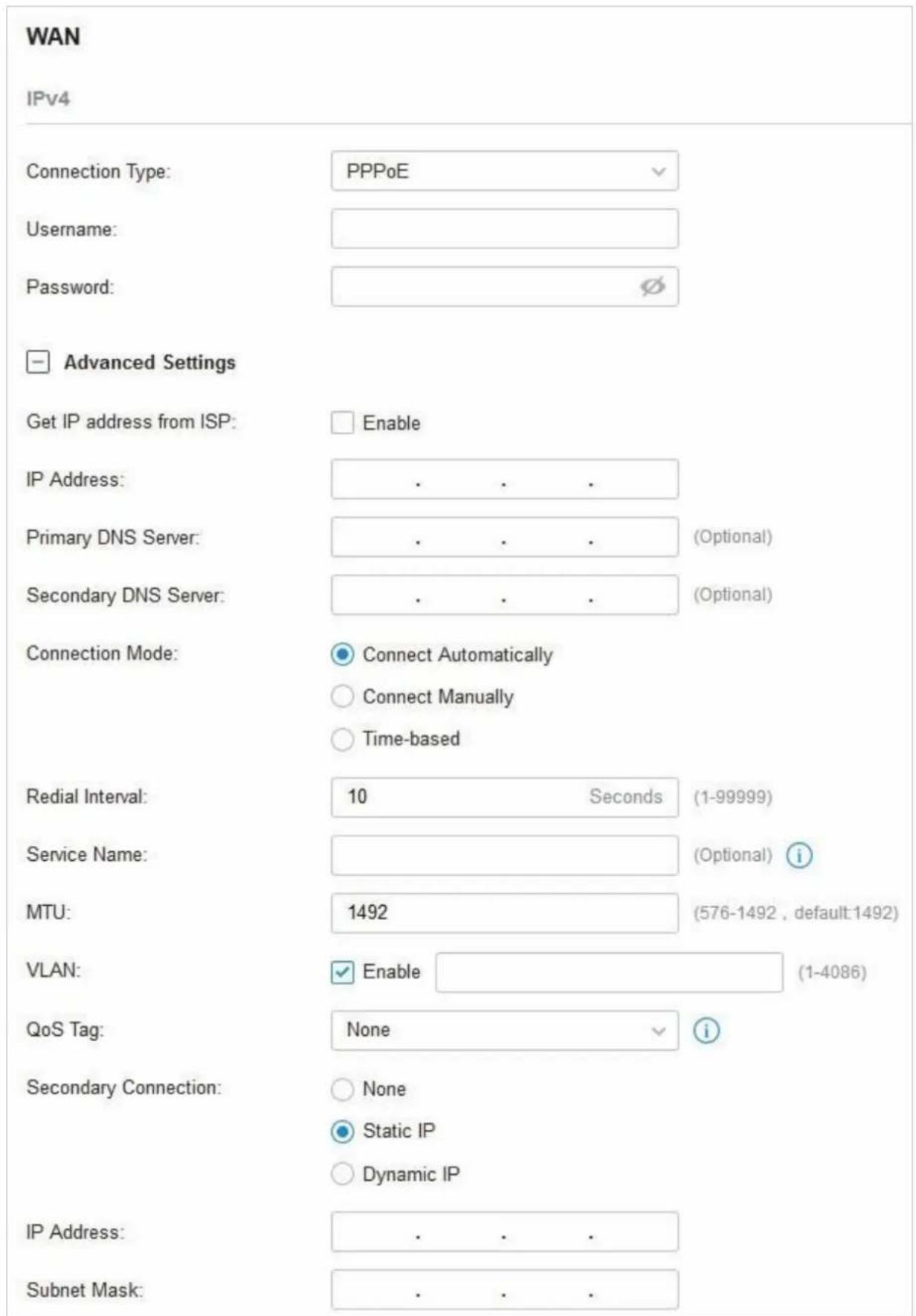

- Choisissez Type de connexion en tant qu'IP statique et configurez les paramètres suivants.

| Username | Entrez le nom d'utilisateur PPPoE fourni par votre FAI. |

| Password | Entrez le mot de passer PPPoE fourni par votre FAI. |

| MAC Address | Use Default MAC Address: Le port WAN utilise l'adresse MAC par défaut pour configurer la connexion Internet. Il est recommendé d'utiliser l'adresse MAC par défaut, sauf si nécessaire.Customize MAC Address: Le port WAN utilise une adresse MAC personnalisée pour configurer la connexion Internet et vous doivent spécifier l'adresse MAC. En règle générale, cela est nécessaire lorsque votre FAI a lié l'adresse MAC avec votre compte ou votre adresse IP. Si vous n'étés pas sûr, contactez le FAI. |

| Get IP address from ISP | Avec cette option activée, la passerelle obtient l'adresse IP du FAI lors de la configuration de la connexion WAN.Avec cette option désactivée, vous nevez spécifier l'adresse IP fournie par votre FAI. |

| Primary DNS Server / Secondary DNS Server | Entrez l'adresse IP du serveur DNS fourni par votre FAI s'il y a. |

| Connection Mode | Connect Automatically: La passerelle active automatiquement la connexion lorsque la connexion est en panne. Vous nevez specifier dans le Redial Interval, qui decide de la fréquence à laquelle la passerelle tente de refaire après la connexion est en panne.Connection Manually: Vous pouvez activer ou terminer manuellement la connexion.Time-Based: Pendant la période spécifique, la passerelle active automatiquement la connexion. Vous nevez specifier le Time Range lorsque la connexion est en place. |

| Service Name | Gardez-le vide à moins que votre FAI ne vous oblige à le configurer. |

| MTU | Spécifier le MTU (Unité de transmission maximale) du port WAN.MTU est l'unité de données maximaile transmise dans le réseau physique. Lorsque le type de connexion est PPPoE, MTU peut être définis dans la plage de 576-1492 octets.La valeur par défaut est 1492. |

| VLAN | Ajoutez le port WAN à un VLAN et vous nevez spécifier le VLAN. En règle générale, vous n'avez pas besoin de le configurer manuellement à moins que votre FAI ne l'exige. |

| QoS Tag | La fonction QoS (Qualité de service) permet de priorisier le traffic Internet en fonction de vos besoins. Vous pouvez déterminer le niveau de priorité du traffic en spécifiant la balise. L'étiquette varie de 1 à 7. Aucun ne signifie pas que le paquet ne pas sera transmis sans aucune opération.QoS Tag n'est disponible que lorsque VLAN est activé. |

| Secondary Connection | La connexion secondaire est requise par certains FAI. Sélectionnez le type de connexion requis par votre FAI. None: Sélectionnez-le si la connexion secondaire n'est pas requise par votre FAI. Static IP: Sélectionnez ceci si votre FAI vous fournit une adresse IP fixe et un masque de sous-réseau pour la connexion secondaire. Vous doivent spécifier le l'Adresse IP et masque de sous-réseau fourni par votre FAI. Dynamic IP: Sélectionnez ceci si votre FAI affecte automatiquement l'adresse IP et le masque de sous-réseau pour la connexion secondaire. |

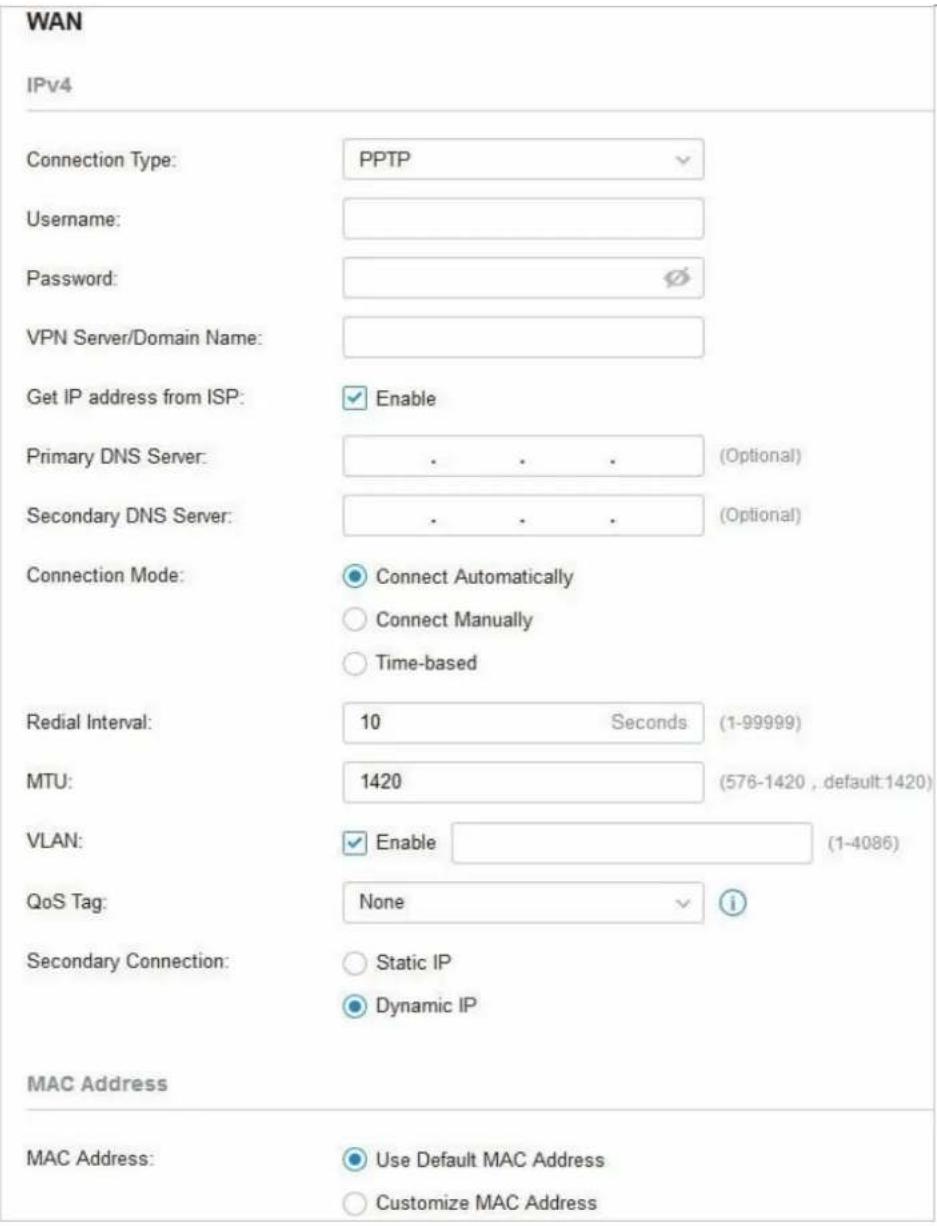

Choisissez Type de connexion comme L2TP et configurez les paramètres suivants. Cliquez ensuite sur Apply.

IPv4

Type de connexion:

Username:

Password:

VPN Server/Domain Name:

| VPN Server / Domain Name | Entrez le serveur VPN/nom de Domaine fourni par votre FAI. |

| Get IP address from ISP | Avec cette option activée, la passerelle obtient l'adresse IP du FAI lors de la configuration de la connexion WAN. Cette option ayant été désactivée, vous doivent spécifique l'adresse IP fournie par votre FAI. |

| Primary DNS Server / Secondary DNS Server | Entrez l'adresse IP du serveur DNS fourni par votre FAI s'il y a. |

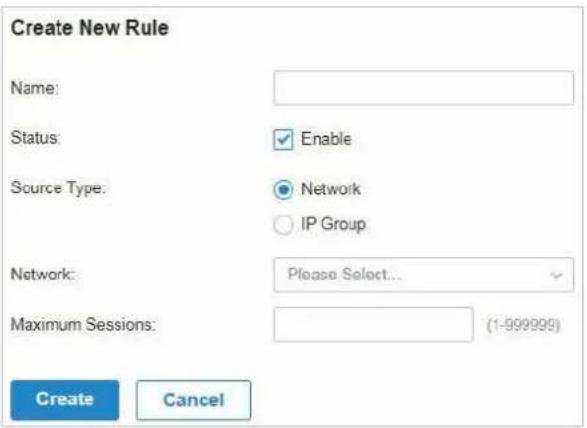

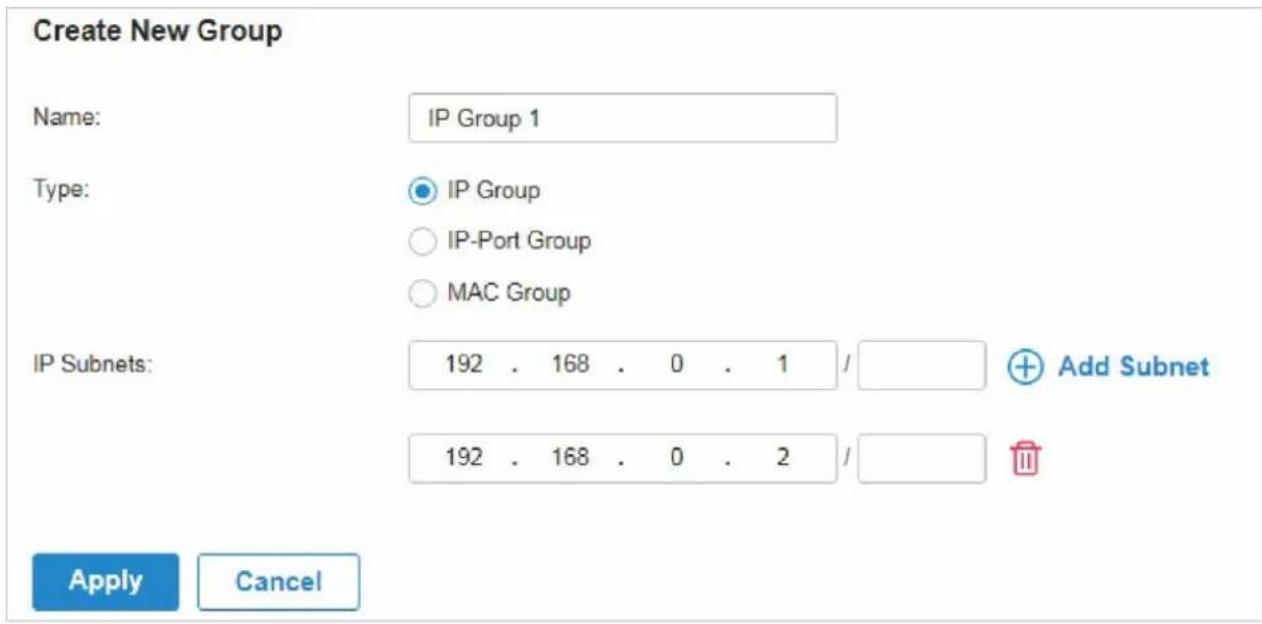

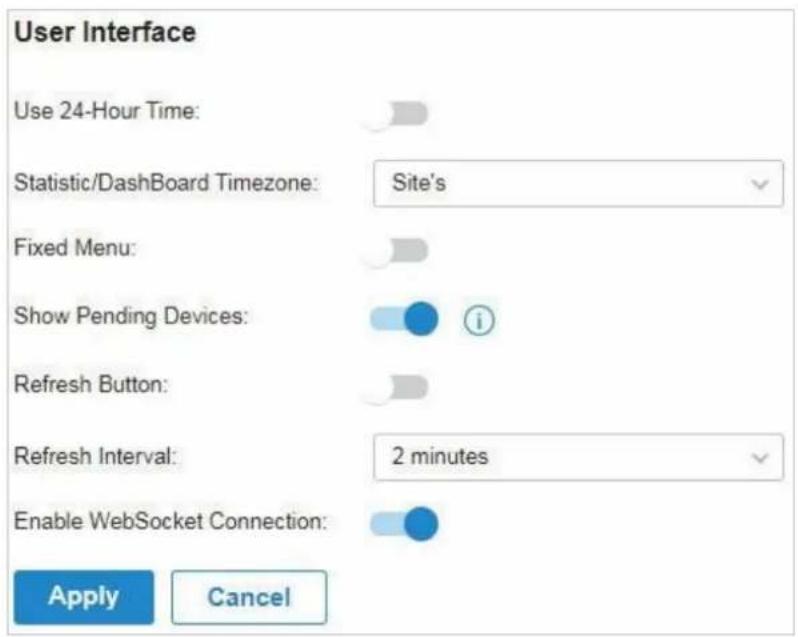

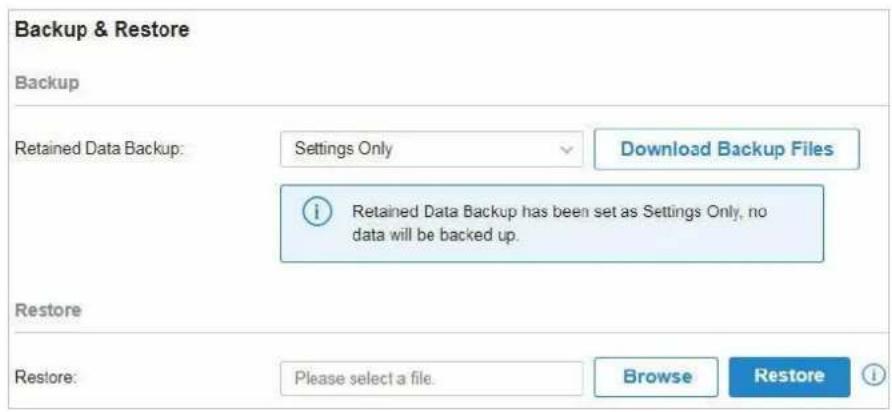

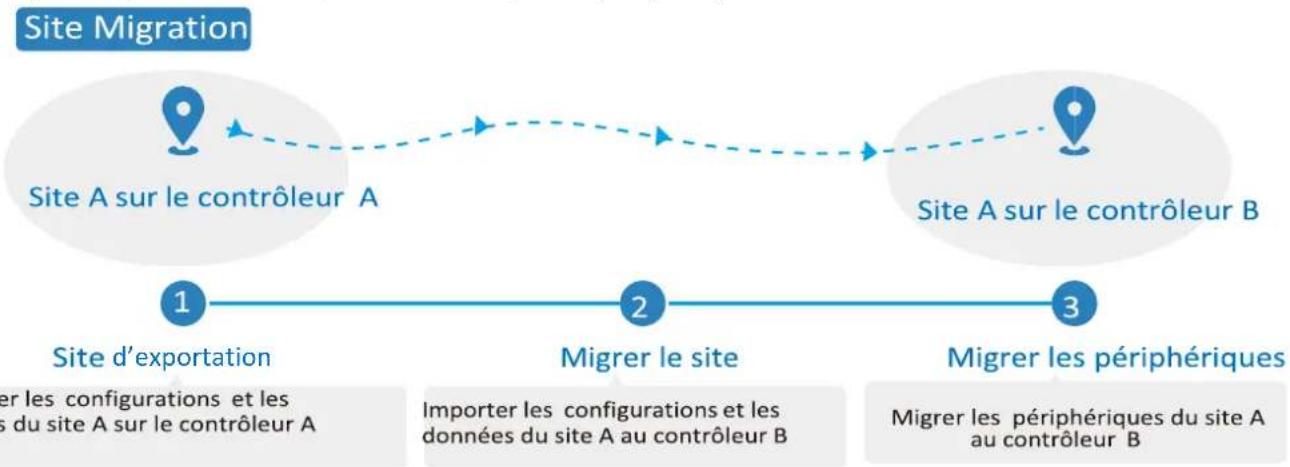

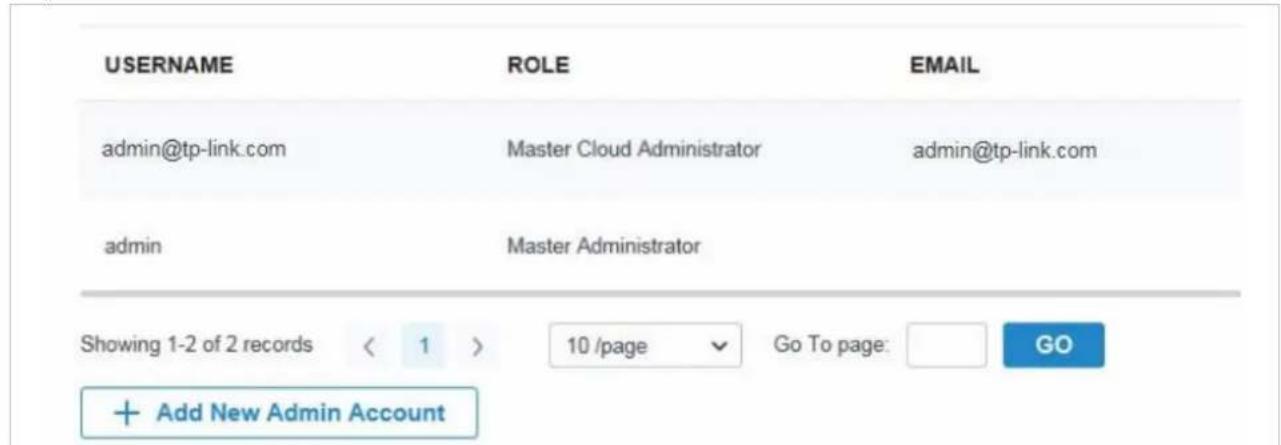

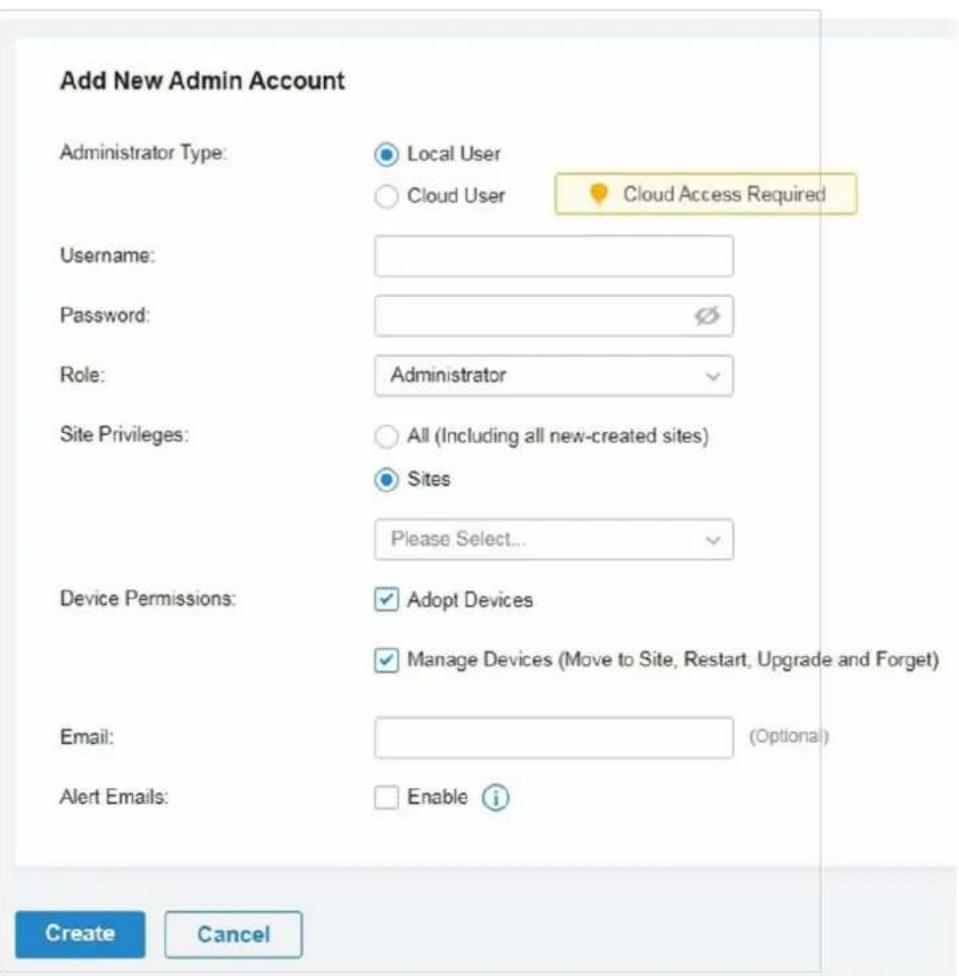

| Connection Mode | Connect Automatically: La passerelle active automatiquement la connexion lorsque la connexion est en panne. Vous doivent spécifique le Redial Interval, qui decide de la fréquence à laquelle la passerelle tente de refaire après la connexion est en panne. Connect Manually : Vous pouvez activer ou terminer manuellela connexion. Time-Based: Pendant la période spécifique, la passerelle active automatiquement la connexion. Vous doivent spécifique le Time Range lorsque la connexion est en place. |