N4560 - Serveur Thecus - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil N4560 Thecus au format PDF.

| Caractéristique | Détails |

|---|---|

| Type de produit | Serveur NAS |

| Capacité de stockage | Jusqu'à 40 To (4 baies pour disques durs) |

| Formats de disque pris en charge | Disques durs SATA III, SATA II, SATA I |

| Processeur | Processeur Dual-Core |

| RAM | 2 Go DDR3 (extensible) |

| Connectivité réseau | 2 ports Ethernet Gigabit, USB 3.0 |

| Système d'exploitation | Thecus OS |

| Fonctionnalités de sauvegarde | Sauvegarde locale, cloud et à distance |

| Maintenance | Accès facile aux disques durs, mises à jour logicielles via l'interface web |

| Sécurité des données | RAID 0, 1, 5, 6, 10, chiffrement AES 256 bits |

| Dimensions | 220 x 180 x 180 mm |

| Poids | 2.5 kg (sans disques durs) |

| Garantie | 2 ans |

FOIRE AUX QUESTIONS - N4560 Thecus

Questions des utilisateurs sur N4560 Thecus

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Serveur au format PDF gratuitement ! Retrouvez votre notice N4560 - Thecus et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil N4560 de la marque Thecus.

MODE D'EMPLOI N4560 Thecus

Manuel de l'utilisateur

Série N2520/N2560/N4520/N4560

Copyright et marques déposées

Thecus et les autres noms des produits Thecus sont des marques déposées de Thecus Technology Corp. Microsoft, Windows et le logo Windows sont des marques déposées de Microsoft Corporation. Apple, iTunes and Apple OS X sont des marques déposées de Apple Computers, Inc. Toutes les autres marques déposées et commerciales demeurent la propriété de leurs détenteurs respectifs. Spécifications sujettes à modification sans préavis.

Copyright © 2014 Thecus Technology Corporation. Tous droits réservés.

À propos de ce manuel

Les informations contenues dans ce manuel ont ete verifiees attentivement pour s'assurer quelles sont correctes. Dans le cas d'une erreur, veuillez nous contacter avec vos commentaires. Thecus Technology Corporation se reserve le droit d'apporter des modifications au contenu de ce manuel sans preavis.

Nom du produit : Thecus N2520/N2560/N4520/N4560

Version du manuel : 6.5

Date de mise en circulation: Juin 2014

Garantie limitee

Thecus Technology Corporation garantit que tous les composants des produits Thecus NAS ont et est testés minutieusement avant de quitter l'usine et que cet apparéil fonctionne normalement dans des conditions normales d'utilisation. Dans le cas improbable d'un dysfonctionnement du système, Thecus Technology Corporation et ses représentants locaux et revendeurs sont responsables des réparations, sans aucun coût pour le client, si le produit arrêté de fonctionner normalement pendant la période de garantie et dans des conditions normales d'utilisation. Thecus Technology Corporation n'assume aucune responsabilité en cas de dommage ou de perte de données, même si cela est causé par ses produits. Nous recommendons vivement aux utilisateurs de sauvégarder régulièrement leurs données.

Veuillez dire attentivement et suivre les instructions de cette section pour votre sécurité :

Lisez attentivement ce manuel avant d'installer votre Thecus IP storage.

Notre Thecus IP storage est un apparéil électronique sophistiqué. N'essayez en AUCUN CAS de réparer cet apparéil par vous-même. En cas de dysfonctionnement, coupez immédiatement l'alimentation et faites réparer l' apparéil dans un centre de réparation/agréé. Contactez votre revendeur pour plus de détails.

NE POSEZ:aucun object sur le cordon d'alimentation et installez le cordon de façon à ce que PERSONNE ne puisse trébucher ou marcher dessus.Installez les cables de connexion de façon à ce que personne ne puisse trébucher ou marcher dessus.

Notre Thecus IP storage fonctionnera normalement dans des endroits avec une tempature comprise entre 0^ et 40^ et une humidité entre 20% et 85% . L'utilisation du Thecus IP storage dans des conditions environnementales extrêmes risque d'endommager l'unité.

Vérifiez que la source d'alimentation utilisée pour alimenter le Thecus IP storage est du bon type (100V ~ 240V CA, 50/60 Hz, 3 A). Le fait de brancher le Thecus IP storage sur une source d'alimentation erronée risque d'endommager l'unité.

NE PAS exposer le Thecus IP storage à l'humidité, à la poussière ou à des liquides corrosifs.

NE PAS placer le Thecus IP storage sur une surface irregularie.

NE PAS exposer le Thecus IP storage directement au soleil, ni à autres sources de chaleur.

NE PAS utiliser de produits chimiques ou aérosols pour nettoyer le Thecus IP storage. Débranchez le cordon d'alimentation et tous les cables avant de le nettoyer.

NE PAS poser des objets sur le Thecus IP storage, ni obstruer les orifices de ventilation pour éviter que l'appareil ne surchauffe.

Gardez l'emballage hors de portée des enfants.

Lorsque vous foulez jetez l'appareil, respectez toujours la règlementation locale concernant la mise au rebut en toute sécurité des produits électroniques pour protéger l'environnement.

Table des matieres

Copyright et marques déposées. 2

A propos de ce manuel. 2

Garantie limitée. 2

Mises en garde de sécurité. 3

Chapitre 1: Introduction. 7

1.1 Vued'ensemble. 7

1.2 Contenu de la boite. 7

1.3 Panneau avant 8

1.4 Panneau arrère. 10

Chapitre 2: Installation du matériel. 12

2.1Vue d'ensemble. 12

2.2 Avant de commencer 12

2.3 Branchement des cables. 12

SChapitre 3:Administration du système. 14

3.1 Aperçu. 14

3.2 Interface d'administration Web. 14

3.2.1 Mes favors. 15

3.2.2 Panneau de configuration 15

3.2.3 Barre de message. 16

3.2.4Logout (Déconnecter) 16

3.2.5 Notification de mise à jour en ligne 17

3.2.6 Selection de la langue.. 17

3.3 System Management (Gestion du système). 18

3.3.1 General (Général). 18

3.3.2 Status (Etat). 18

3.3.3 Ajout d'informations sur le matériel informatique. 19

3.3.4 Logs(Historique). 19

3.3.5 Les logs d'accès utilisateurs (Journal d'accès des utilisateurs). 20

3.3.6Gestion Syslog. 22

3.3.7 System Monitor (Moniteur du système). 24

3.3.8 Horloge: Regler l'hour du système 26

3.3.9 Configuration des notifications.. 27

3.3.10 Marche/Arrét programme 28

3.3.11 Administrator Password (Mot de passer de l'administrateur). 29

3.3.12 Config Mgmt (Gestion de la config.) 29

3.3.13 Factory Default (Defaut d'usine). 30

3.3.14 Power Management (Gestion de l'énergie - disque(s) dur(s)). 30

3.3.15 File System Check (Verification du système de fichiers) 30

3.3.16 Wake-Up On LAN (WOL) (Réveil par le réseau LAN (WOL)). 33

3.3.17 SNMP Support (Support SNMP) (N4520/N4560). 33

3.3.18 UI Login Functions (Fonction de connexion UI). 33

3.3.19 Reseautage 34

3.3.20 Thecus LED Controller (Contrôleur du LED Thecus). 35

3.4Gestion du stockage 36

3.4.1 Disk Information (Informations sur le disque) 36

3.4.2 RAID Management (RAID). 39

3.4.3 Stockage NAS emplable (N4520/N4560) 50

3.4.4 Montage ISO (N4520/N4560). 56

3.4.5 iSCSI (N4520/N4560). 59

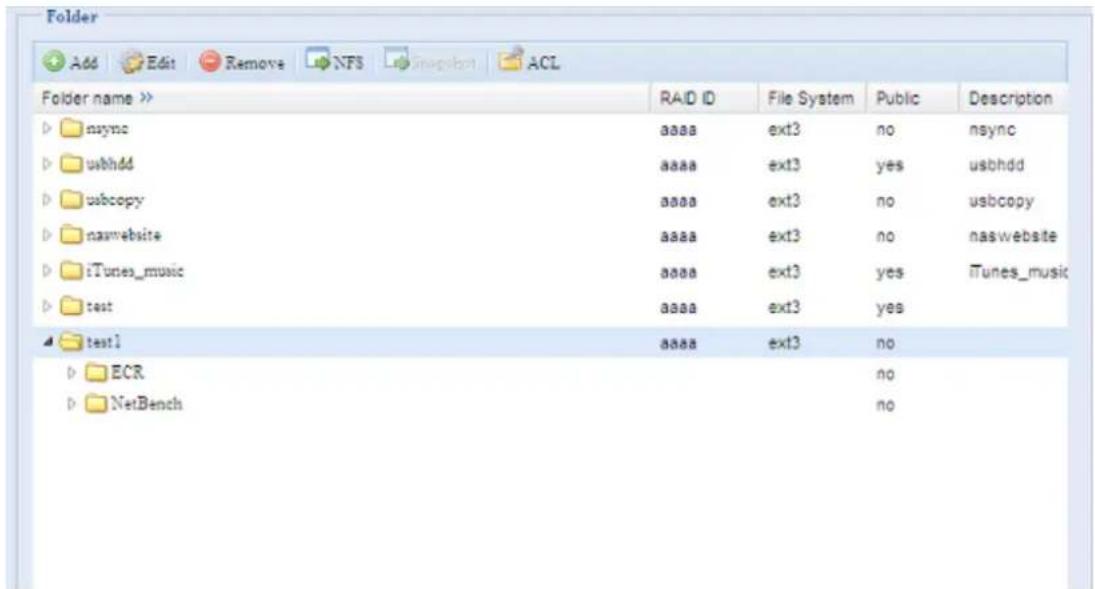

3.5 File Sharing/Privilege (Partage de fichiers / Privilege). 68

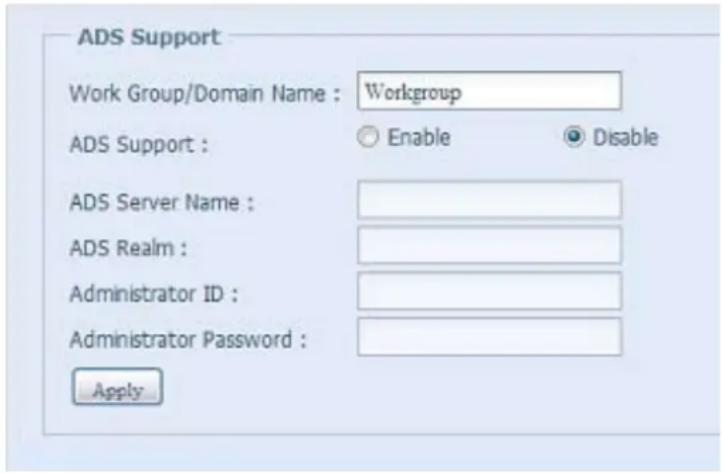

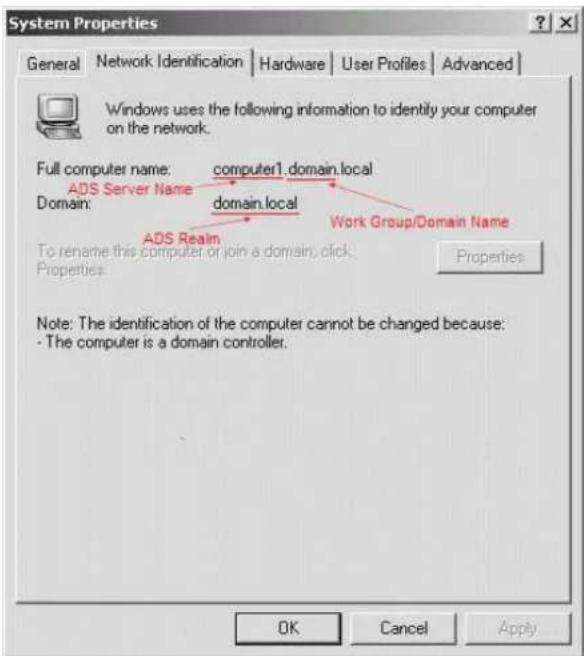

3.5.1 ADS Support (Support ADS) (N4520/N4560). 68

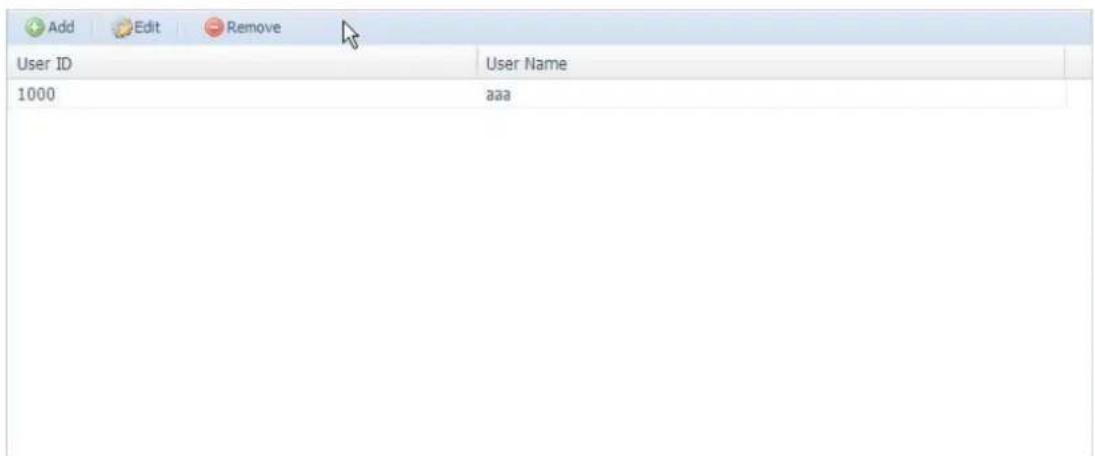

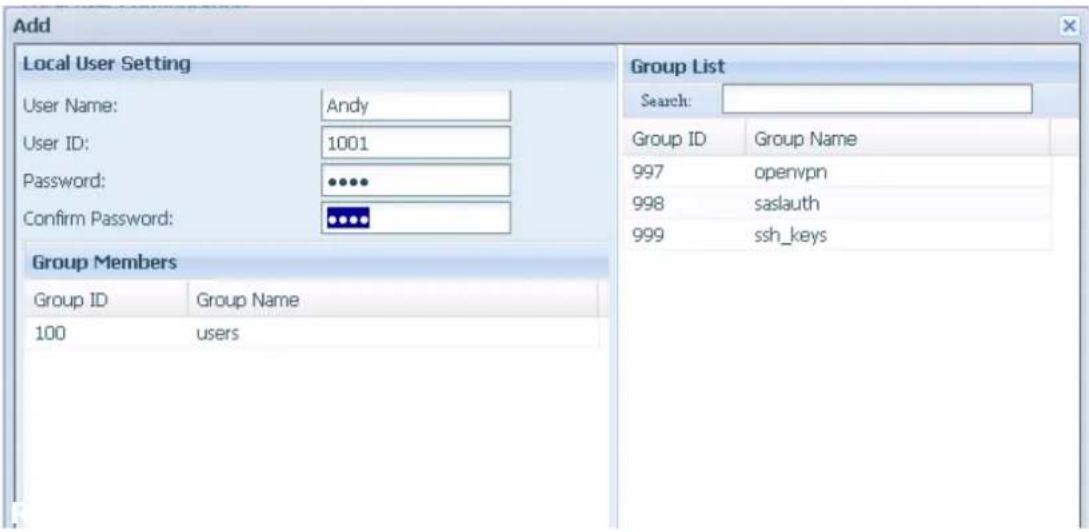

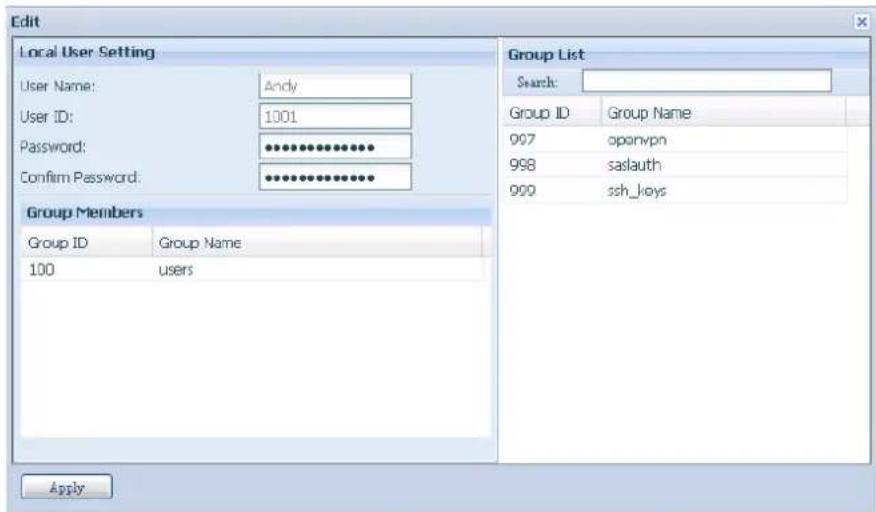

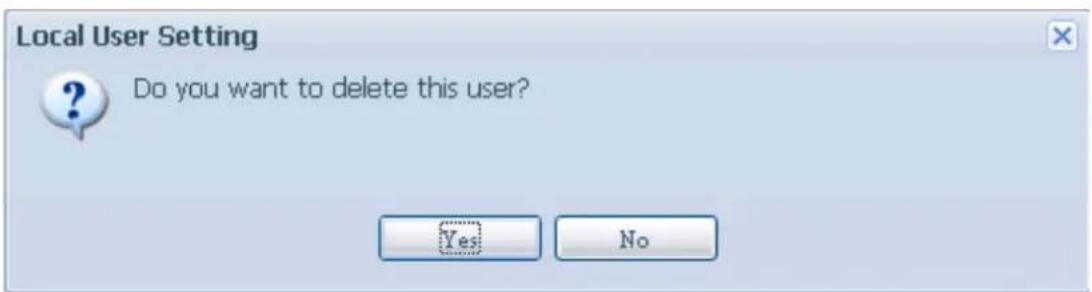

3.5.2 Local User Configuration (Configuration des utiliseurs locaux). 69

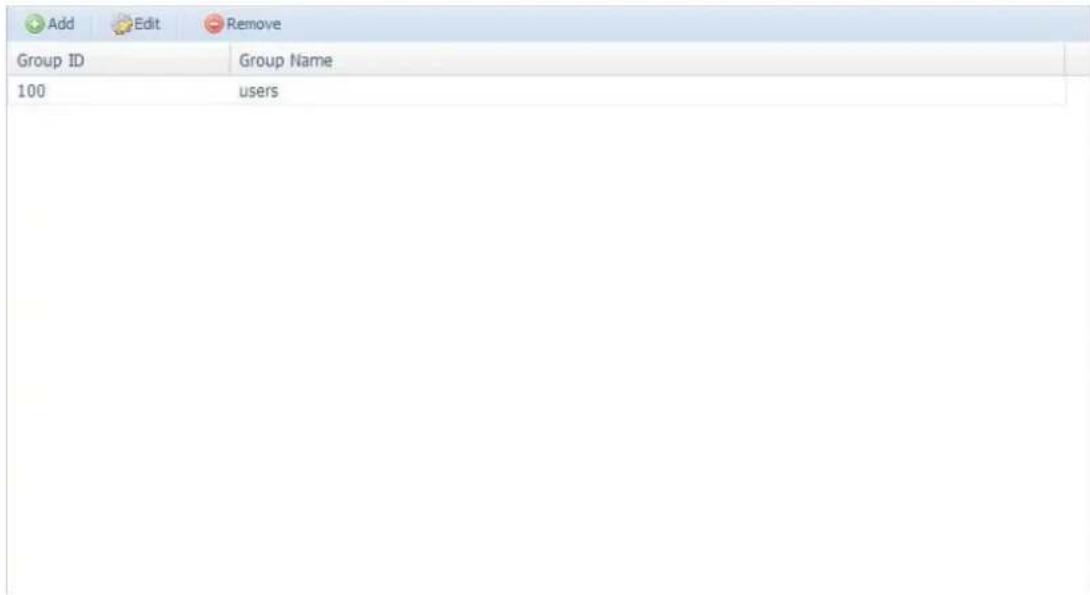

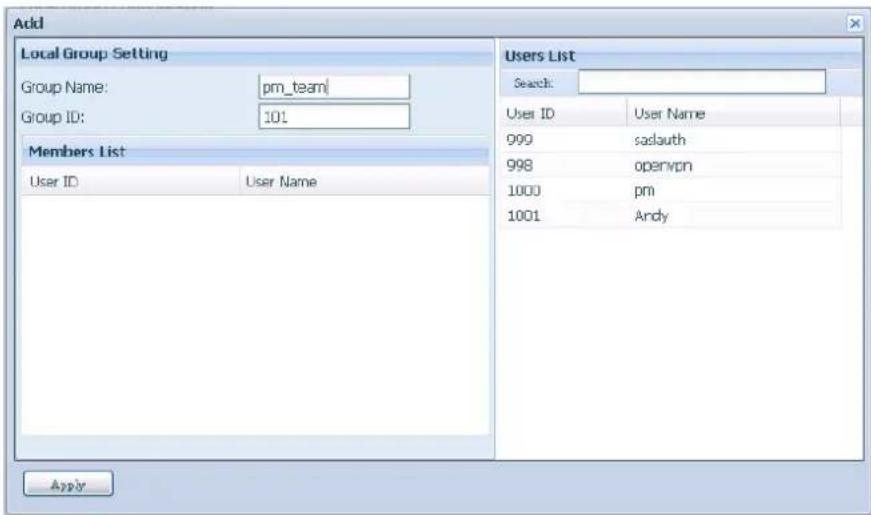

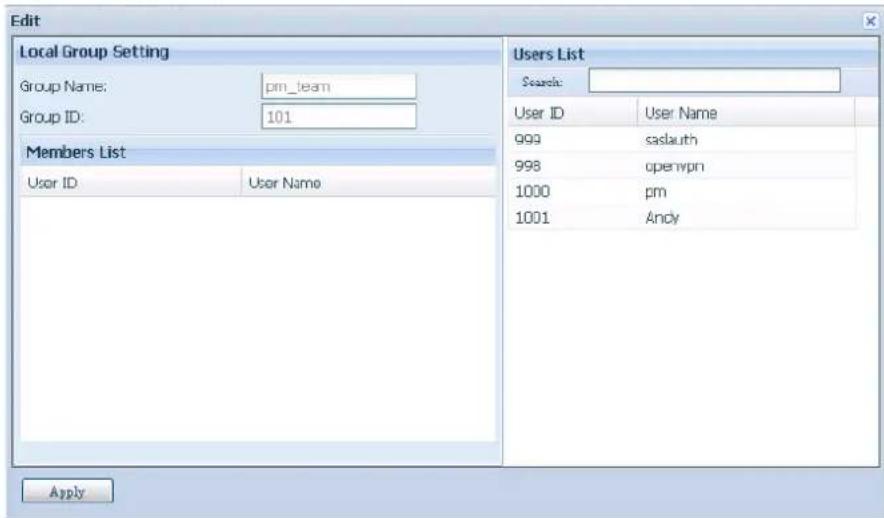

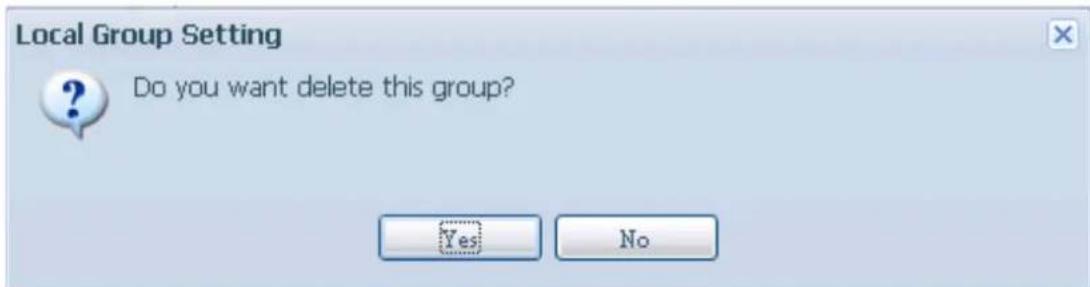

3.5.3 Configuration des groupes locaux 72

3.5.4 Traitement par lots (batch). 74

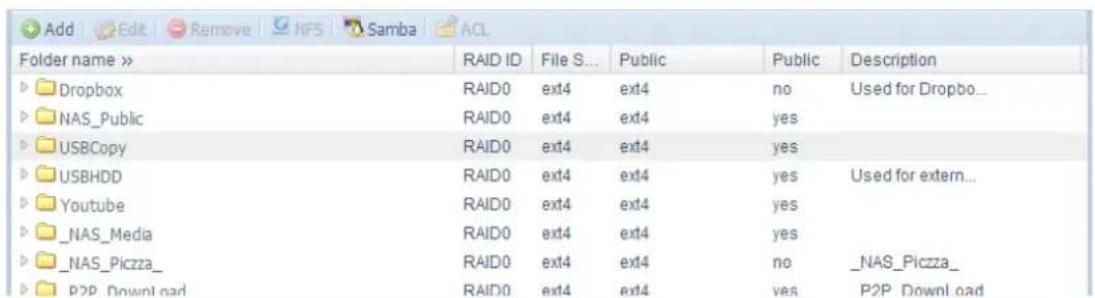

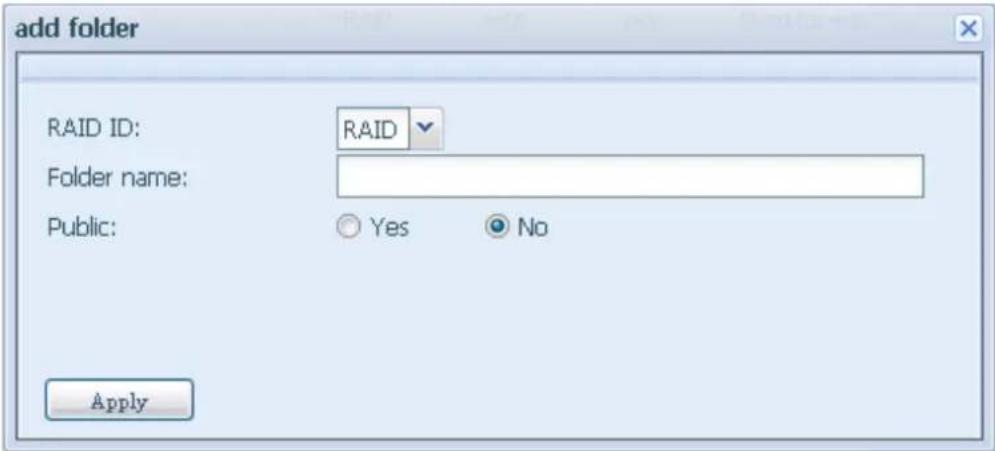

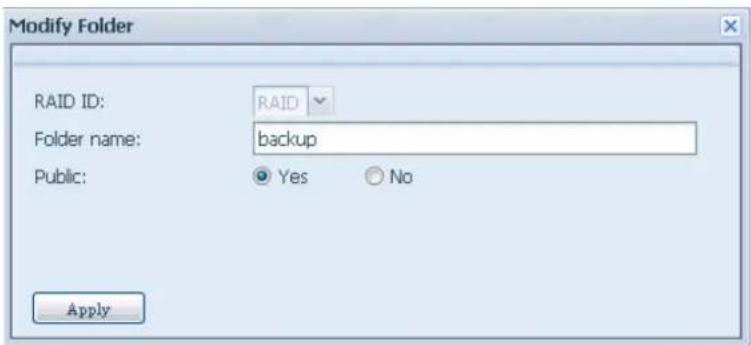

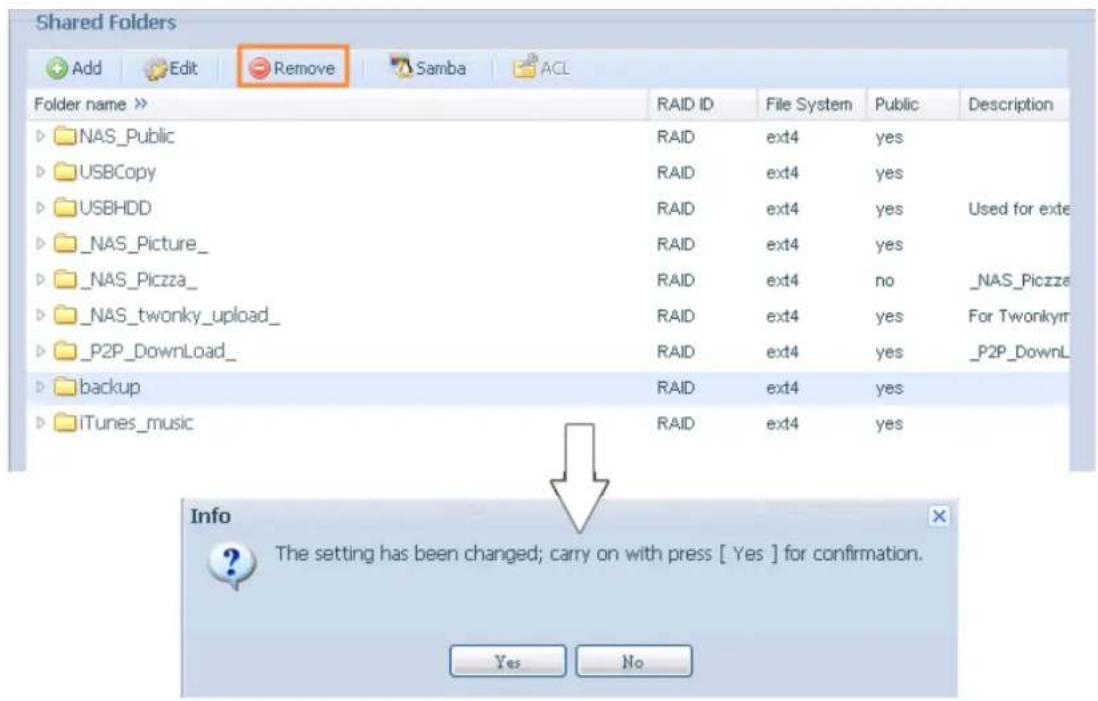

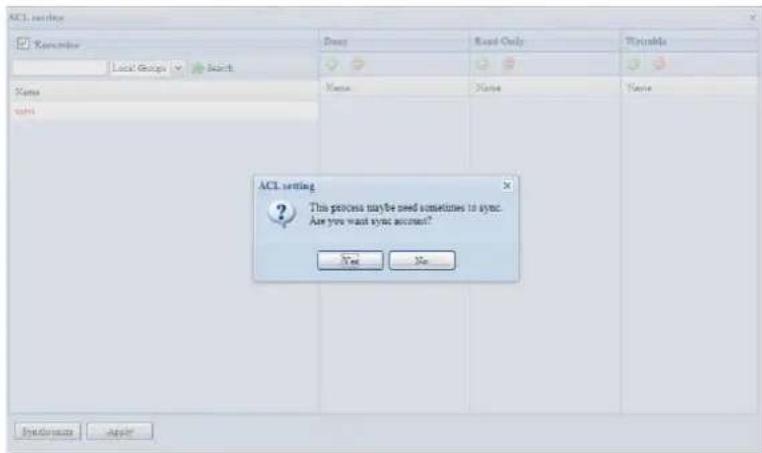

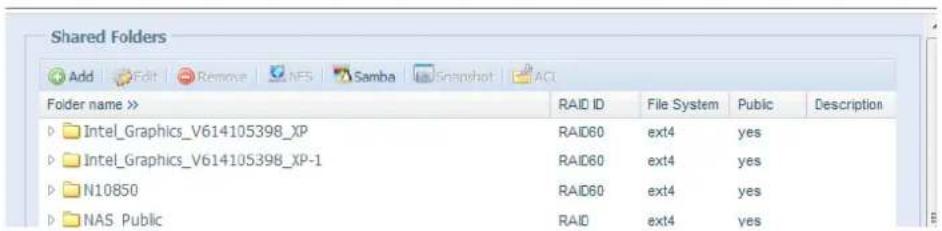

3.5.5 Shared Folders (Dossier partagé). 75

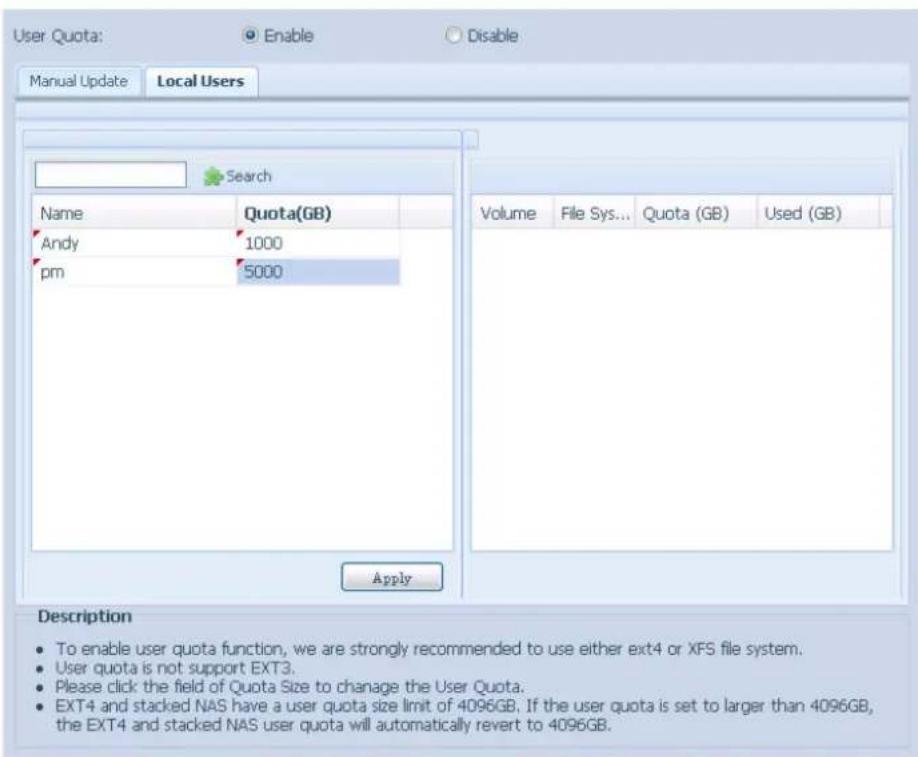

3.5.6 Quota d'utilisateur 81

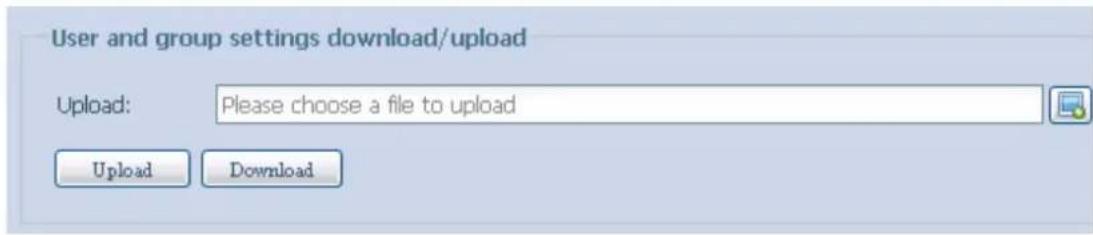

3.5.7 Sauvegarde d'utiliseurs et de groupes 81

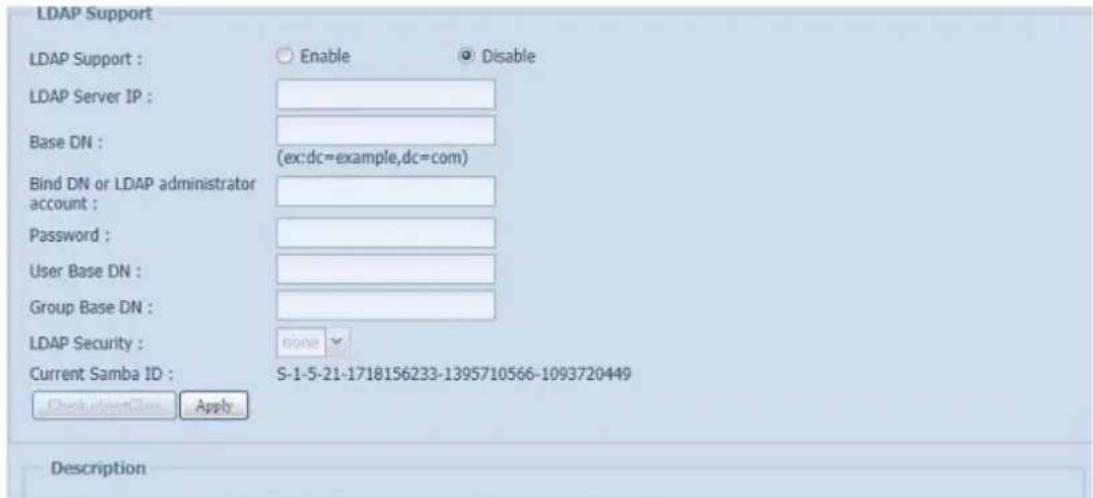

3.5.8 Support LDAP (N4520/N4560). 82

3.6 Network Service (Service réseau). 83

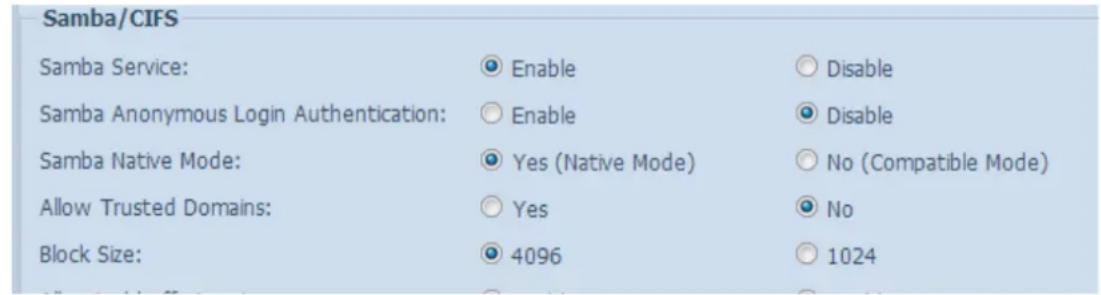

3.6.1 Samba / CIFS. 83

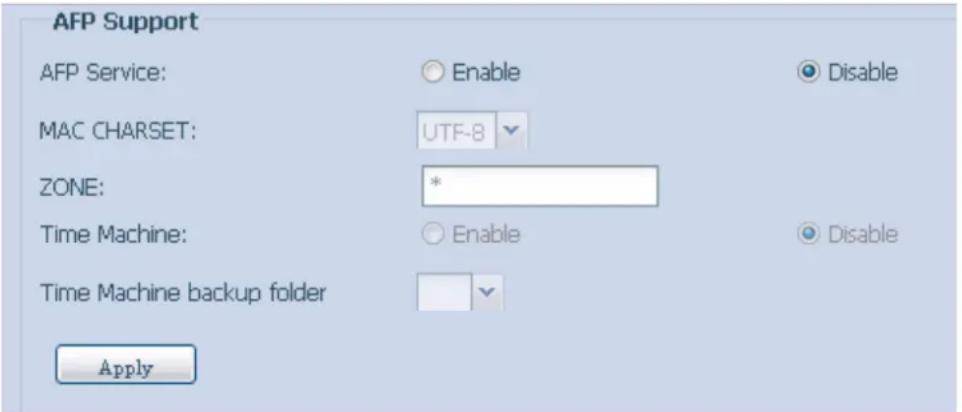

3.6.2 AFP (Configuration du réseau Apple). 84

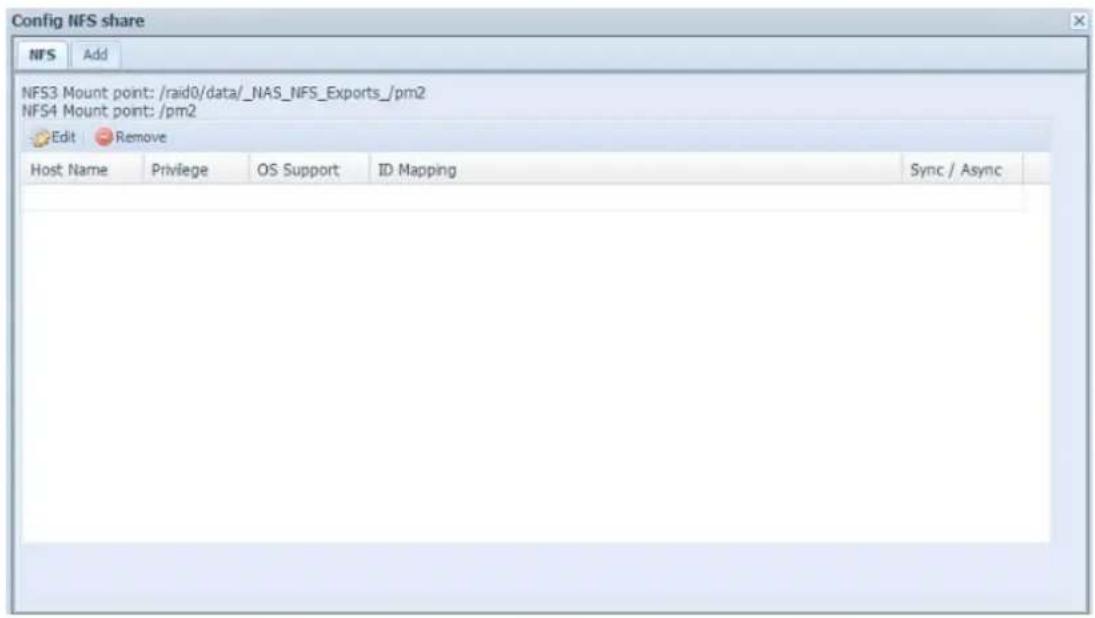

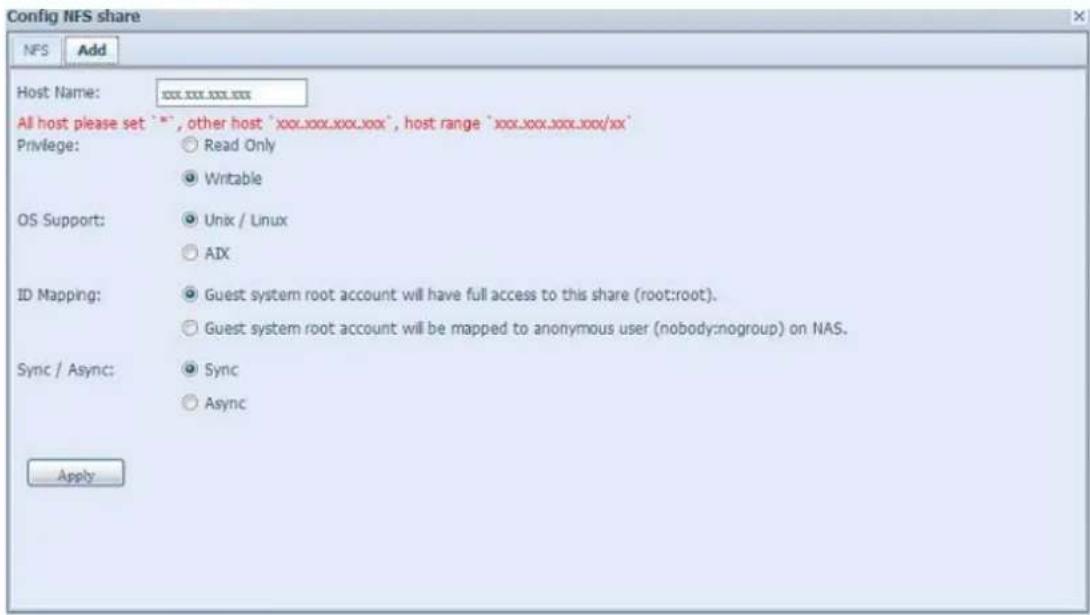

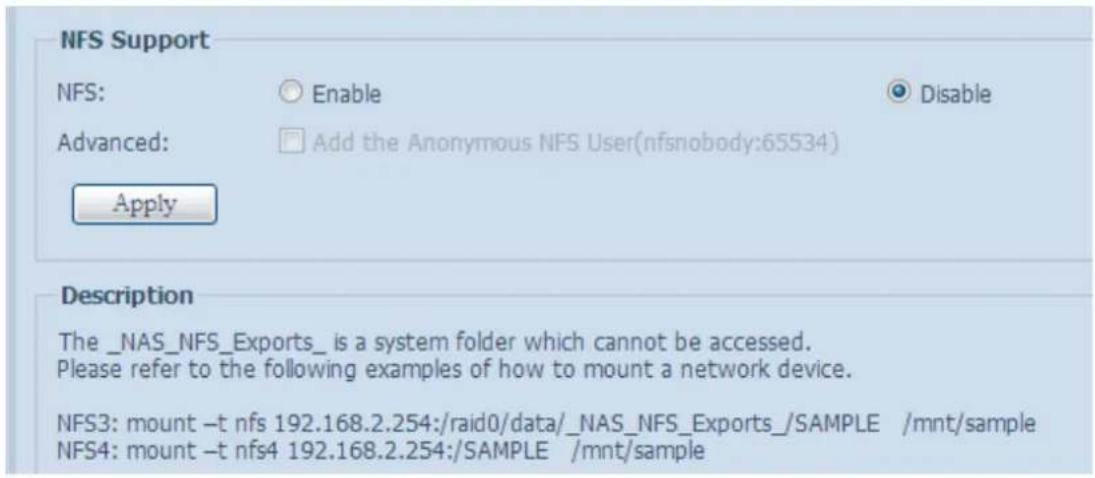

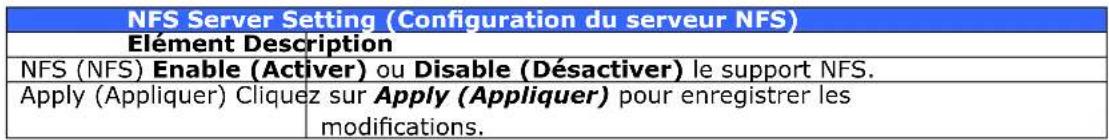

3.6.3 Configuration du réseau NFS 84

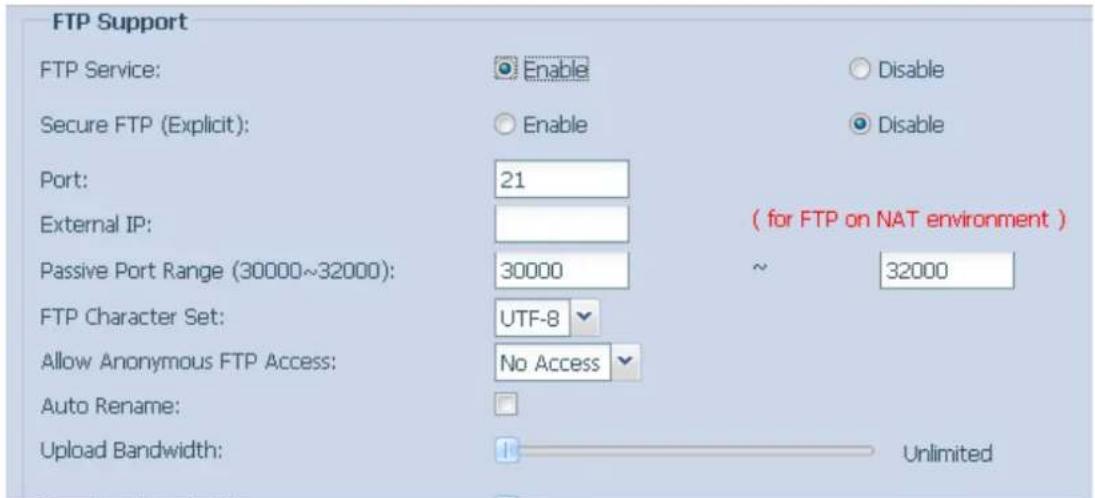

3.6.4 FTP (FTP) 85

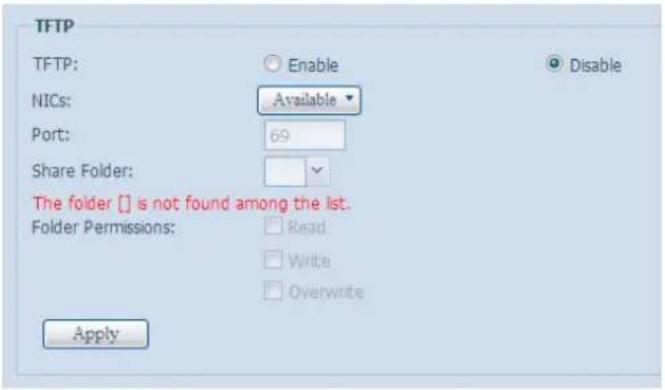

3.6.5TFTP(TFTP)(N4520/N4560). 86

3.6.6 Service Web 87

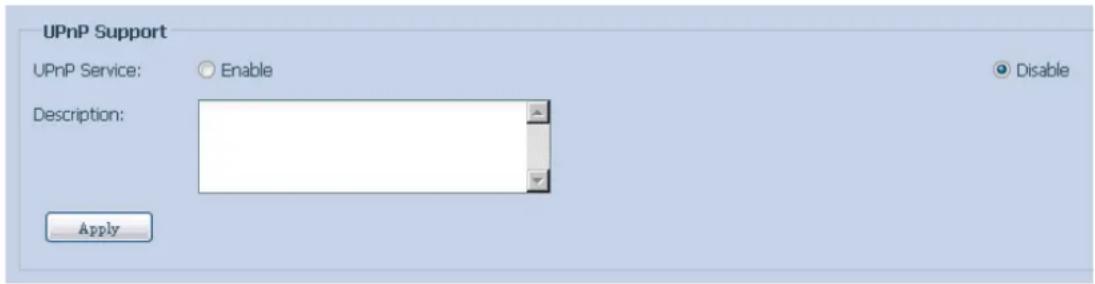

3.6.7 Service UPnP. 88

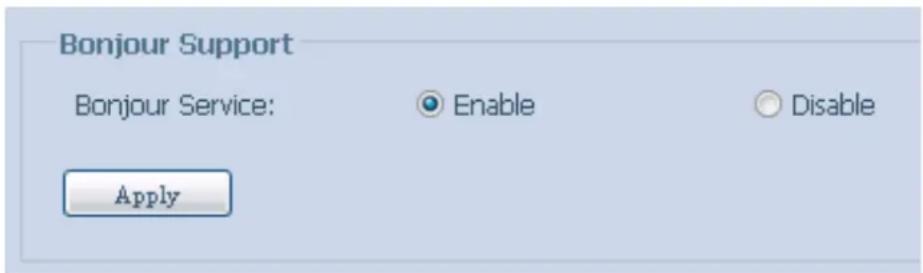

3.6.8 Reglage de Bonjour 88

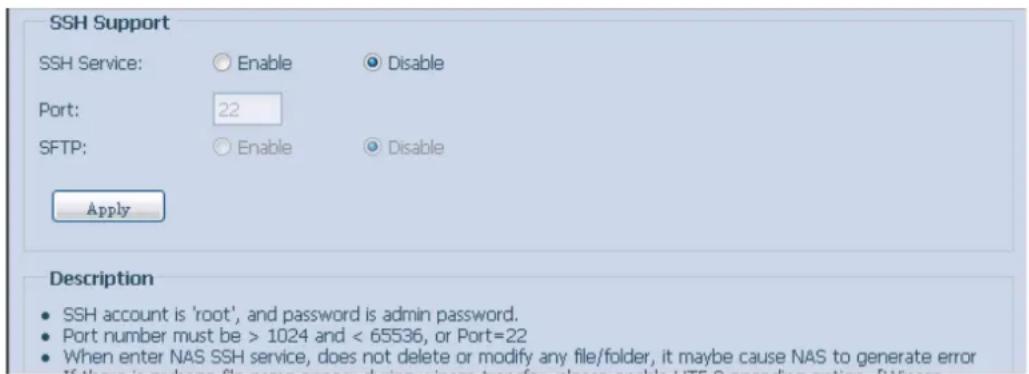

3.6.9 SSH (SSH). 89

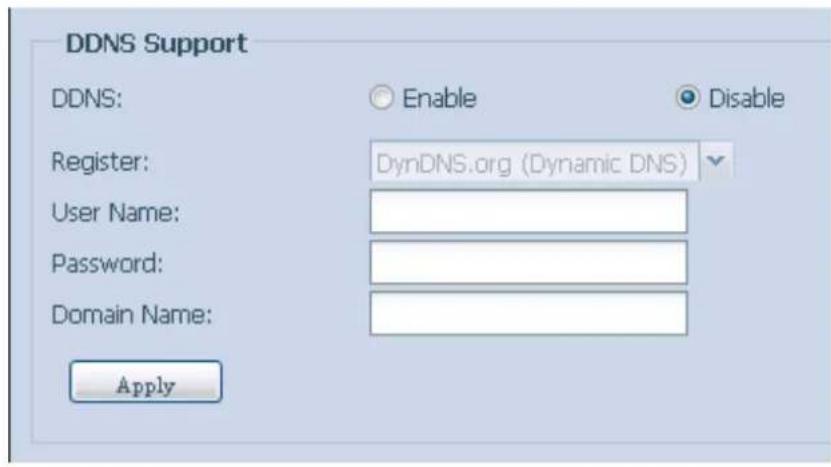

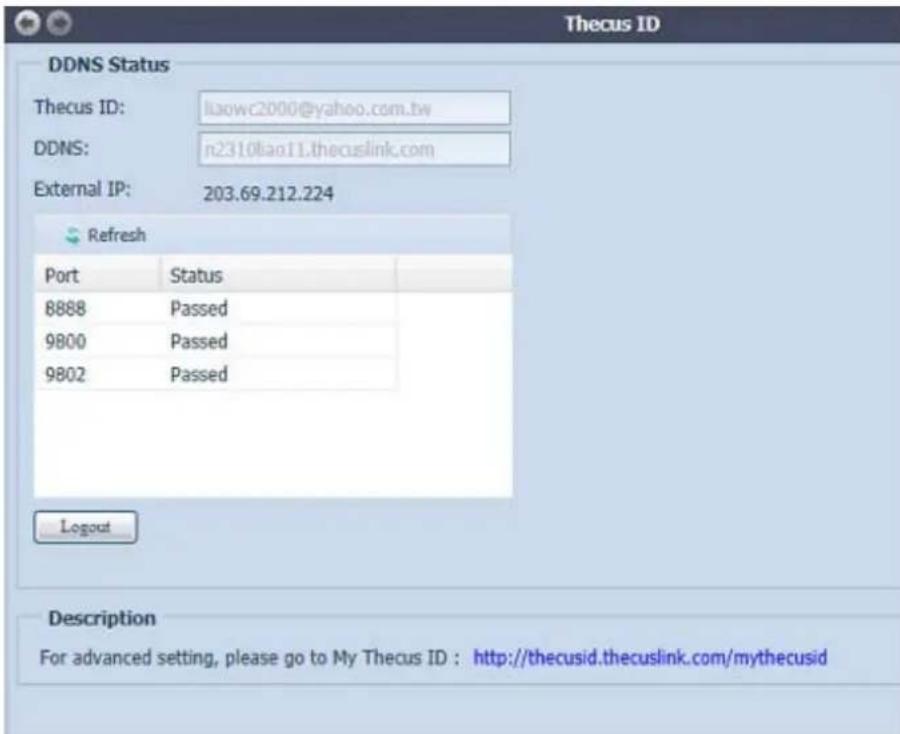

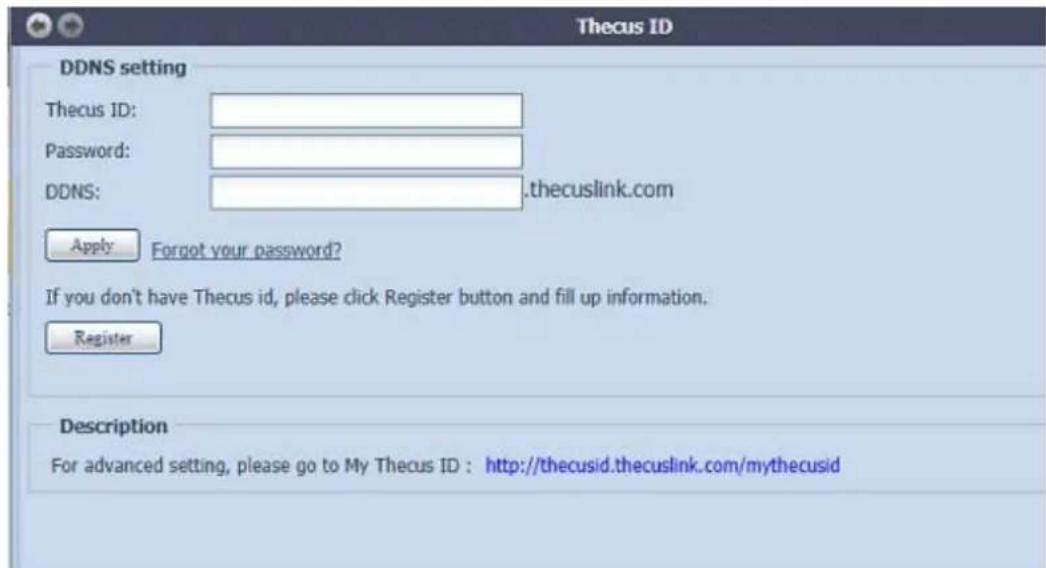

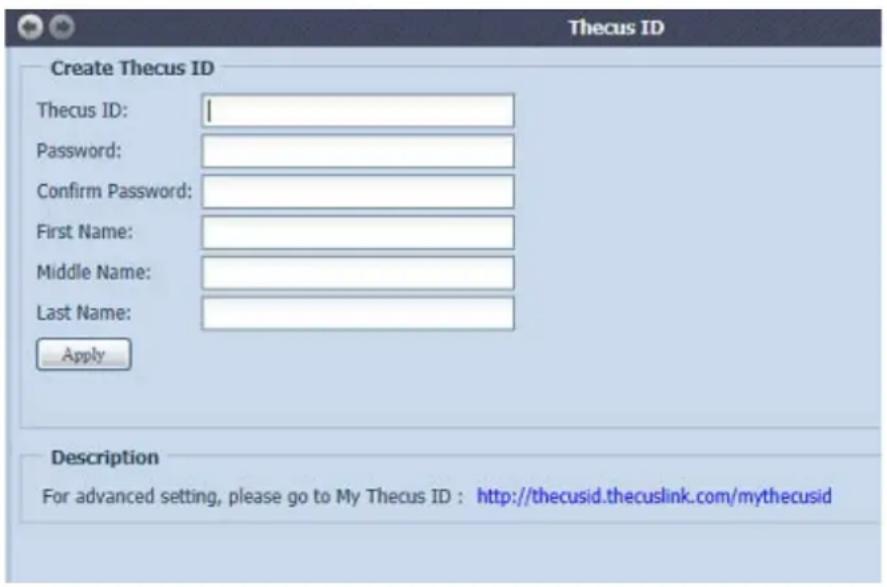

3.6.10 DDNS (DDNS). 89

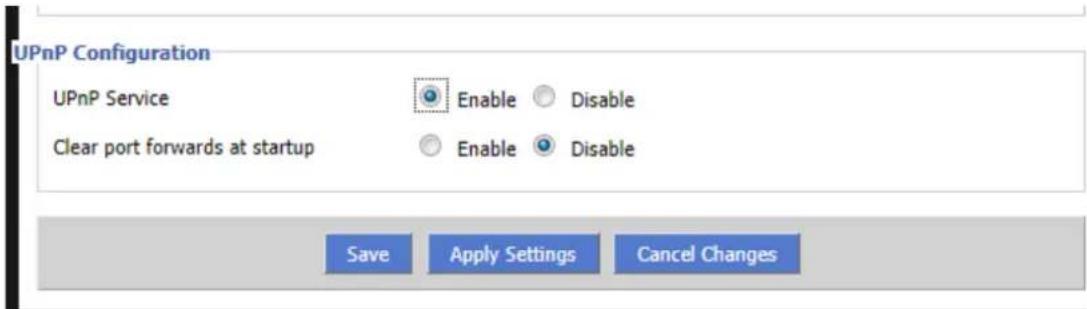

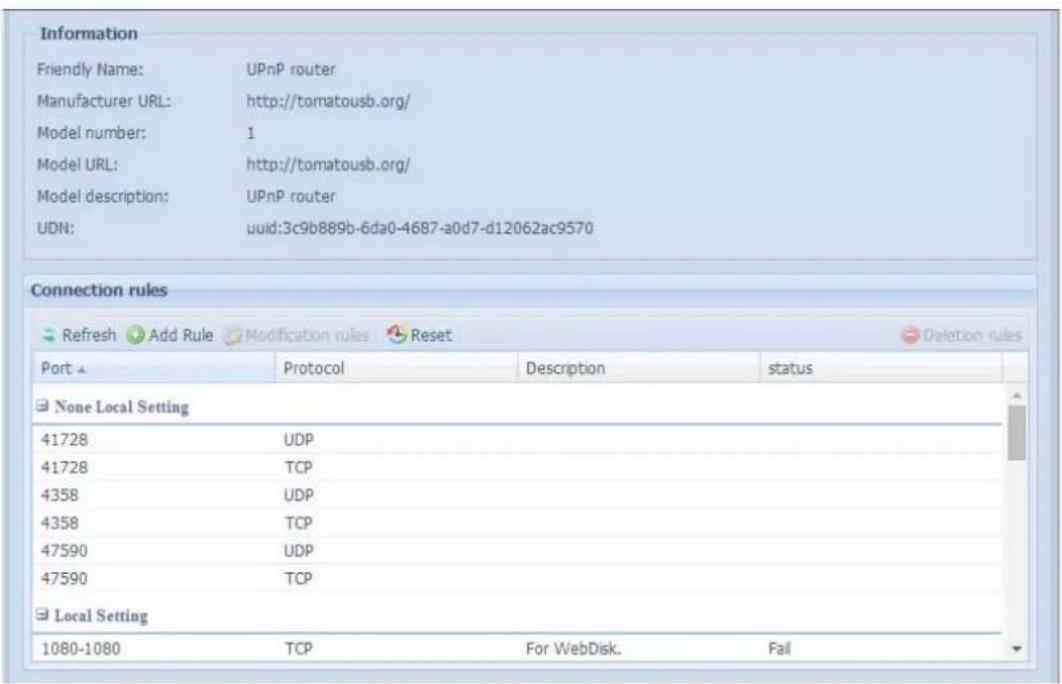

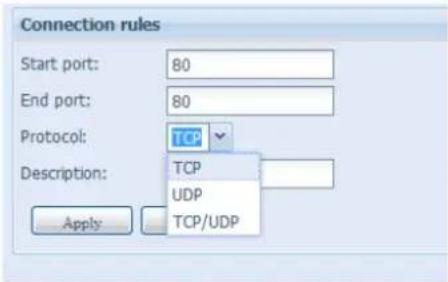

3.6.11 UPnP Port Management (Gestion de port UPnP). 90

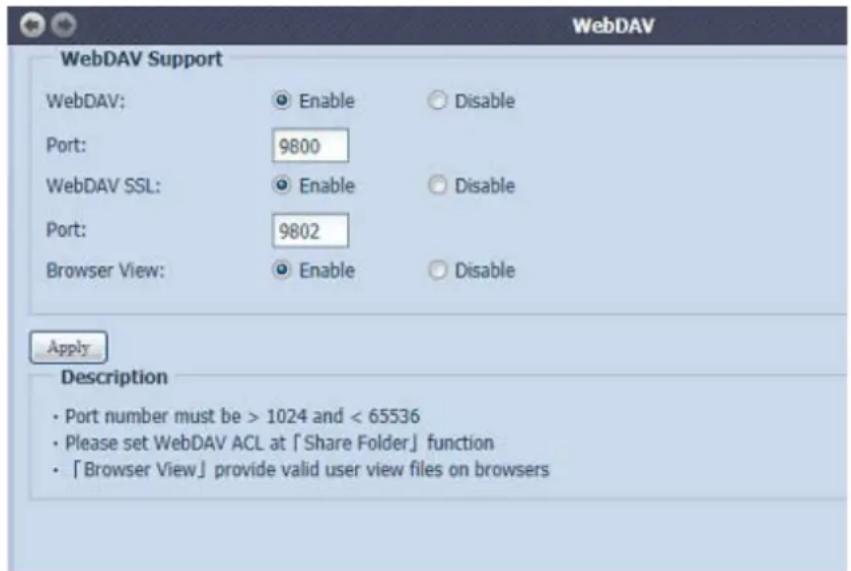

3.6.12 WebDAV 92

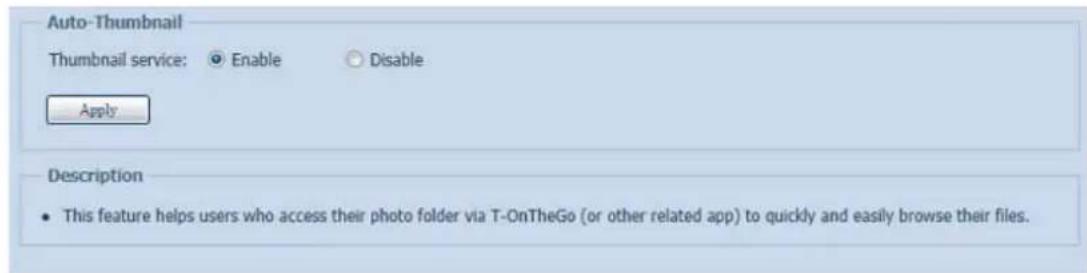

3.6.13 Auto Thumbnail (Vignette auto). 93

3.6.14 ThecusID. 93

3.7 Serveur d'application. 96

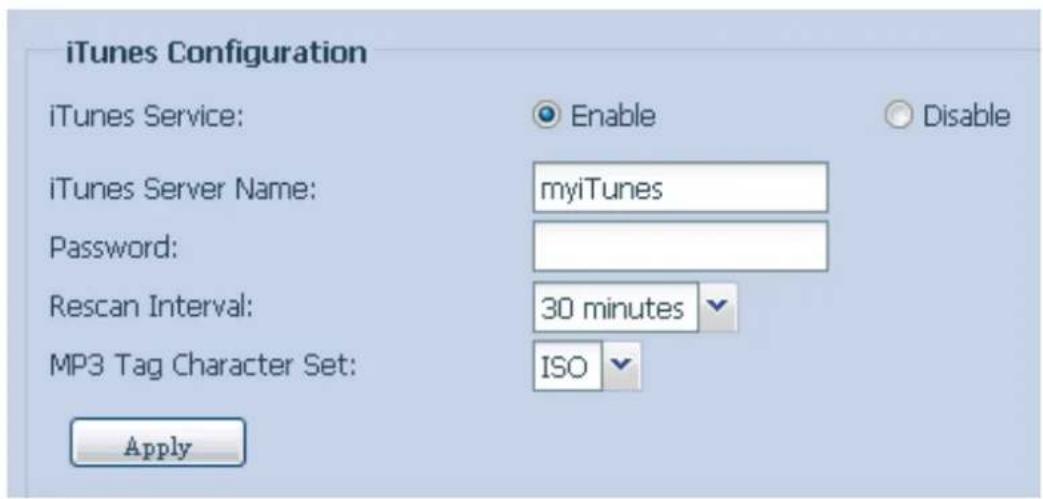

3.7.1 ServeuriTunes (Integre). 96

3.7.2 Applications officielles supplémentaires 98

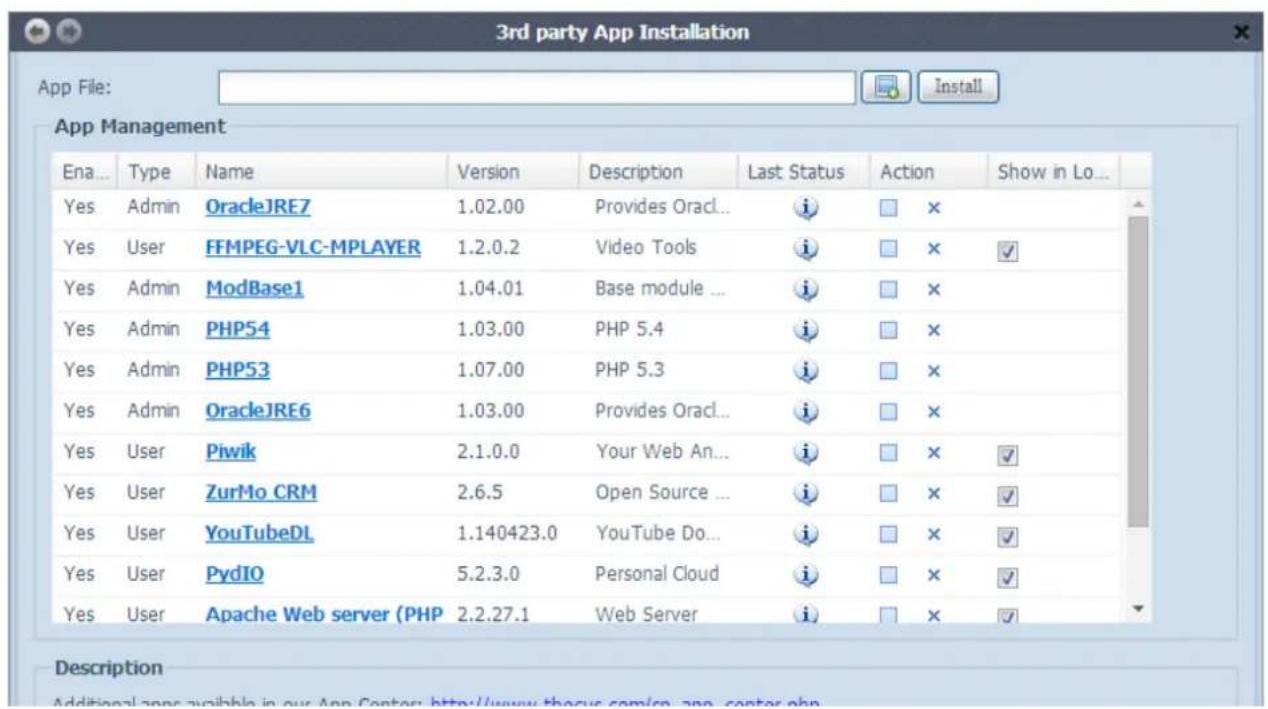

3.7.3 Installation des applications hierces 98

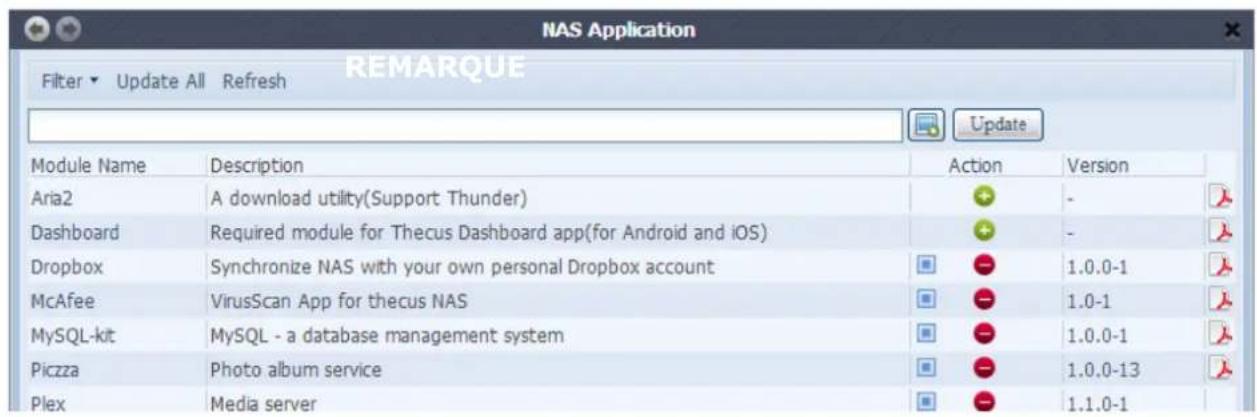

3.7.4 Application NAS. 98

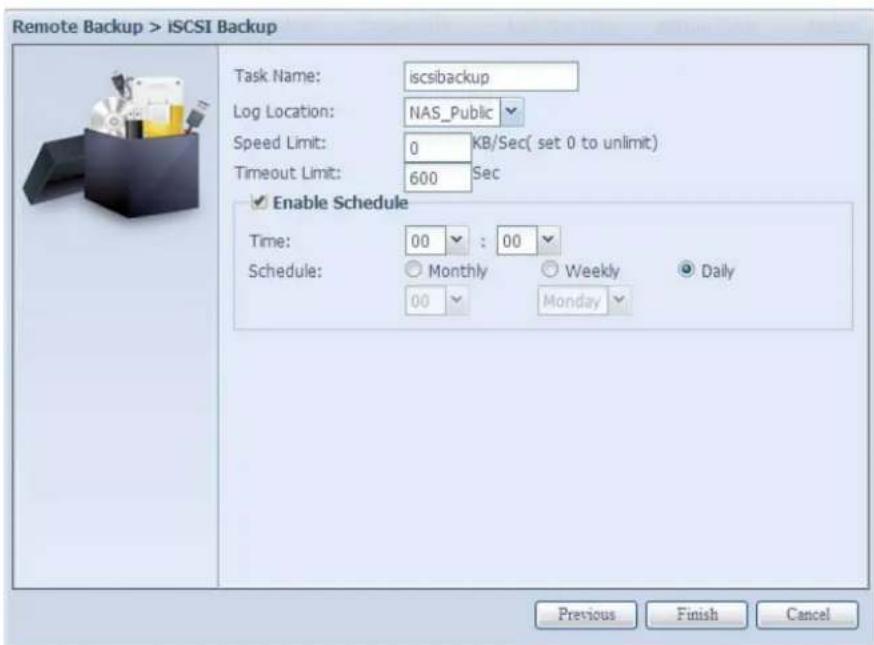

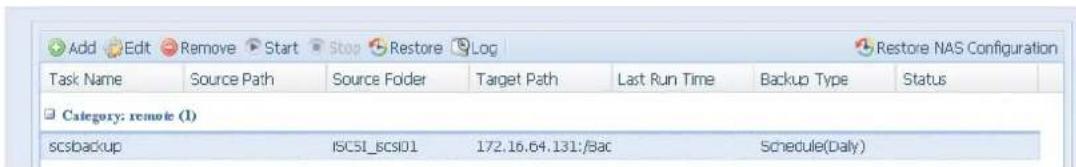

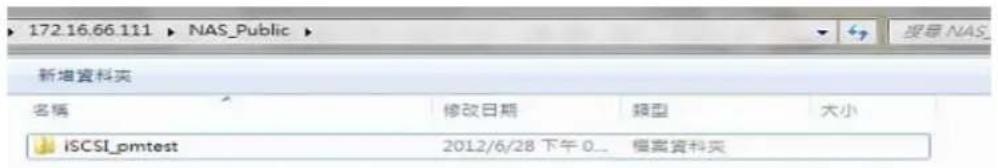

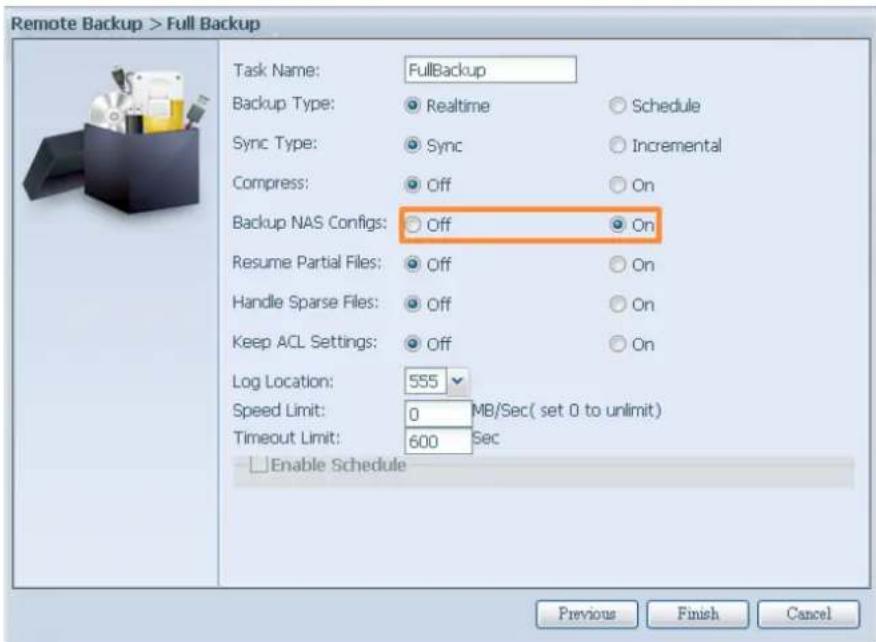

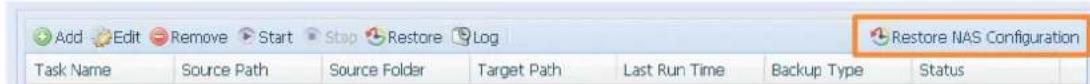

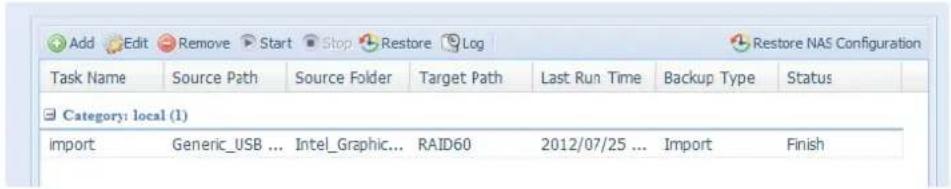

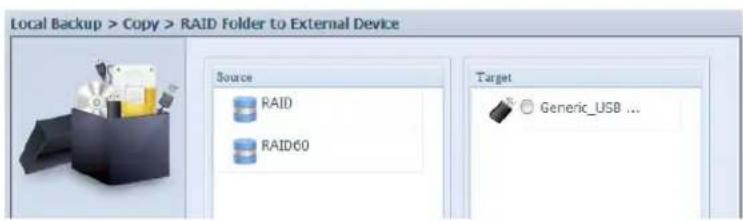

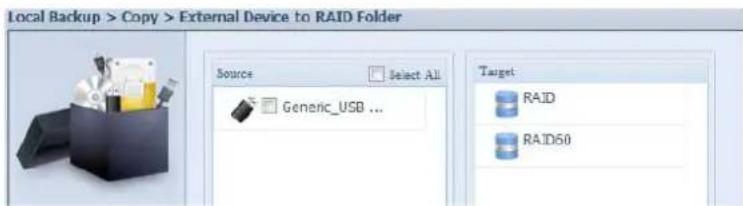

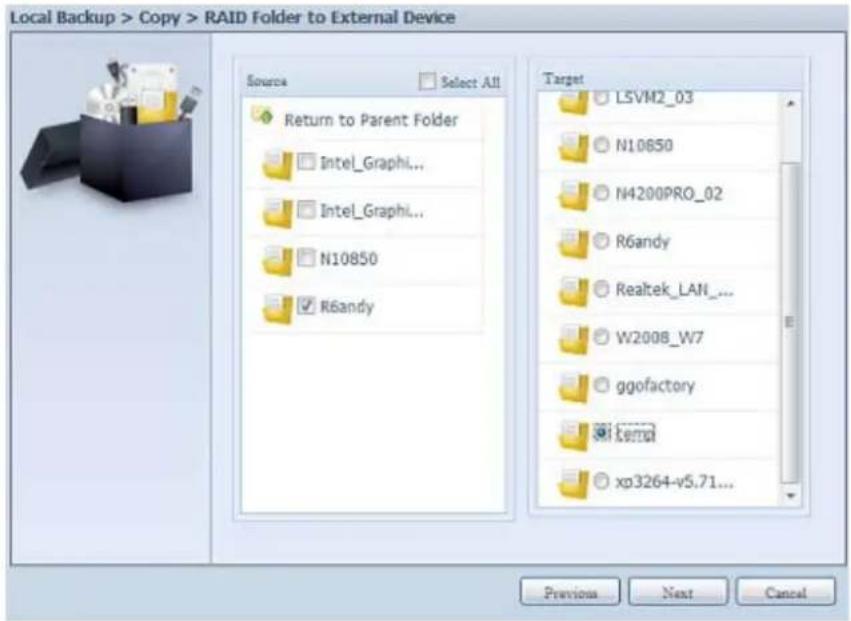

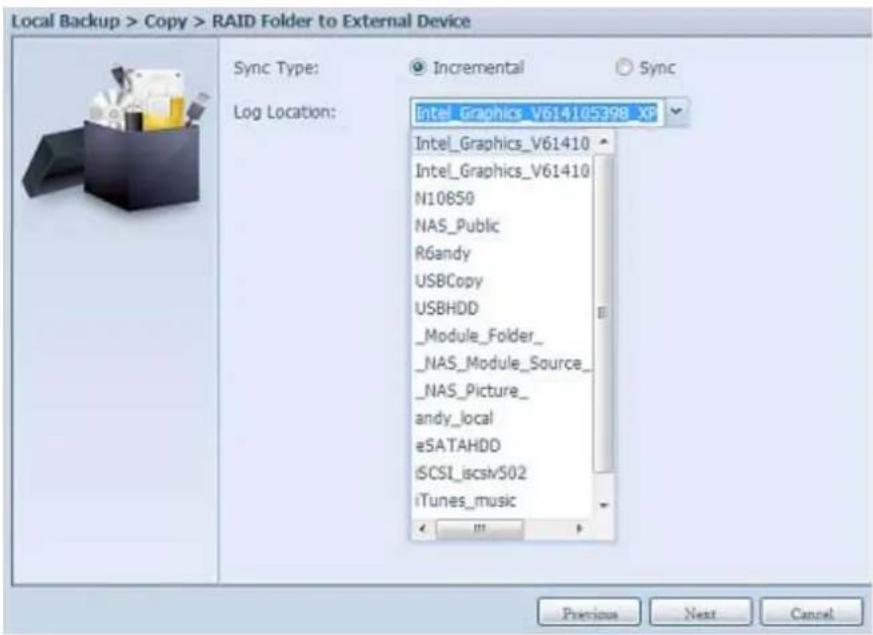

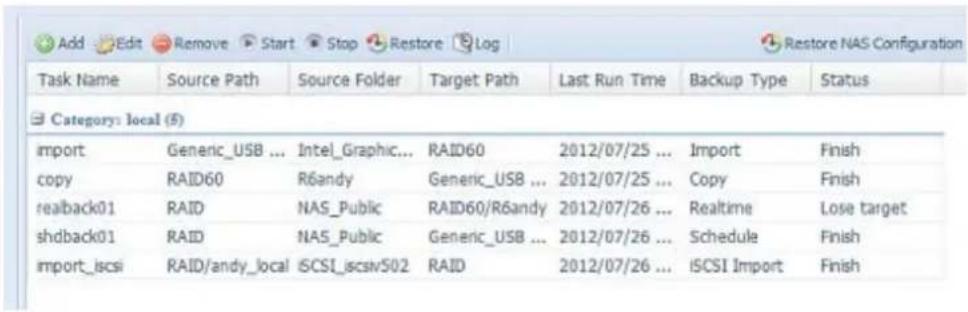

3.8 Sauvegarder. 99

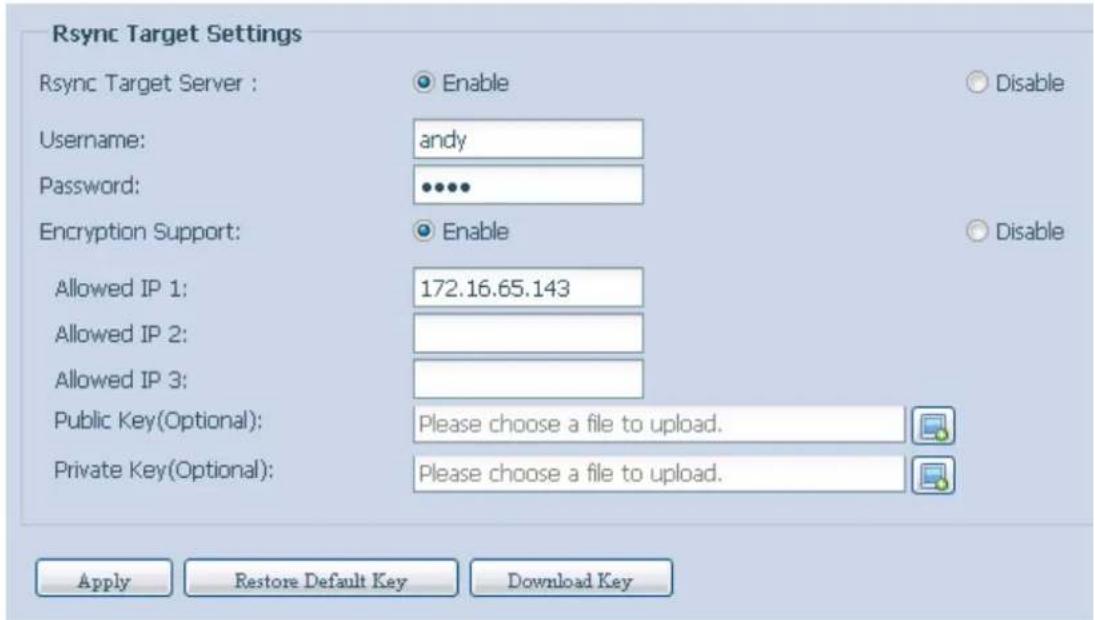

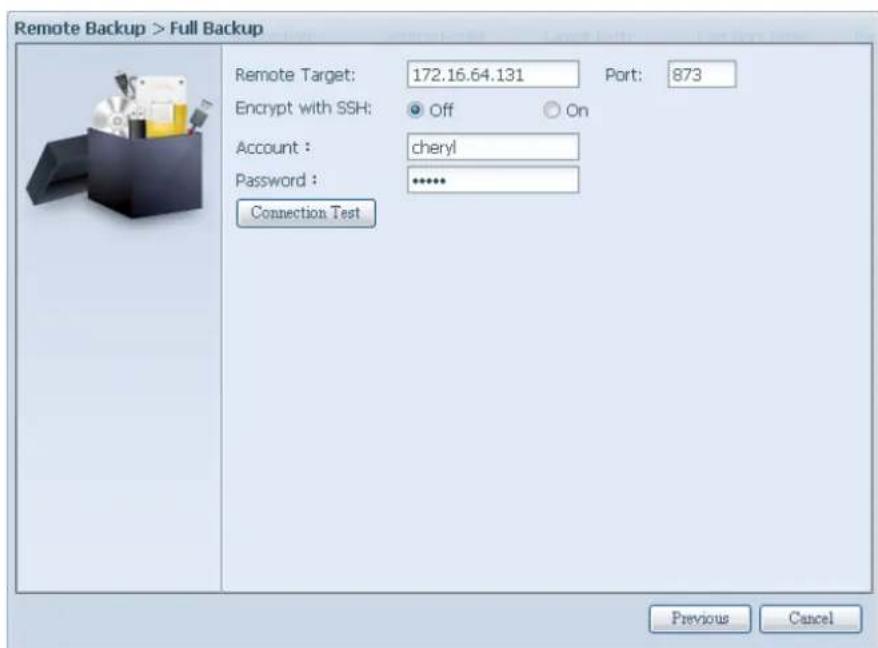

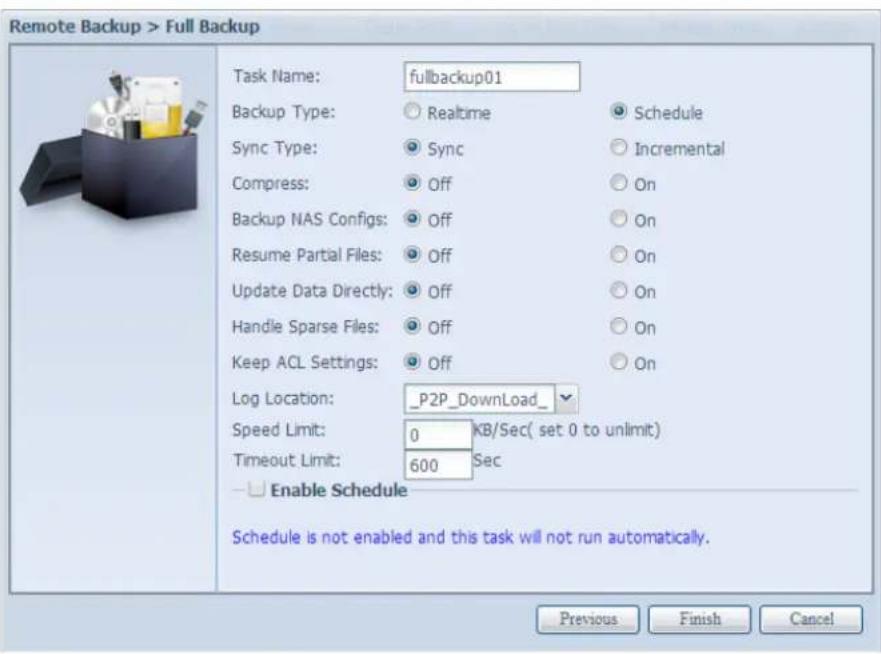

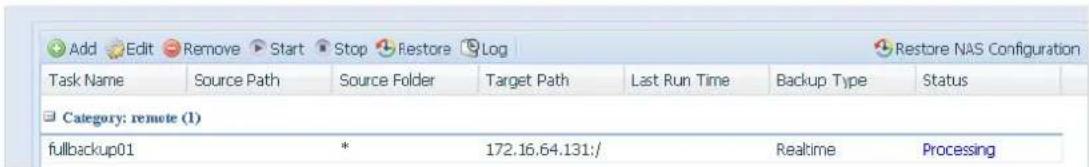

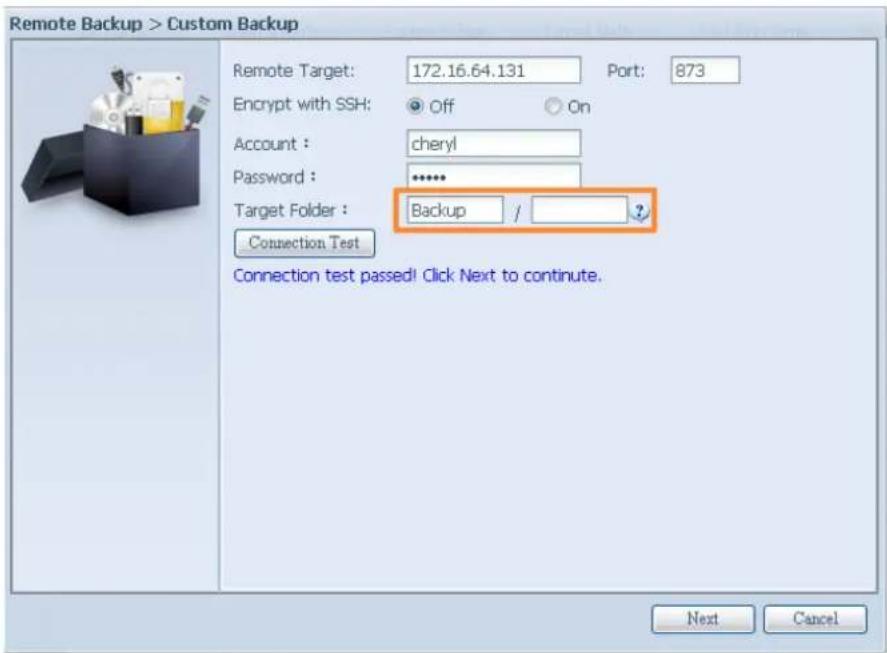

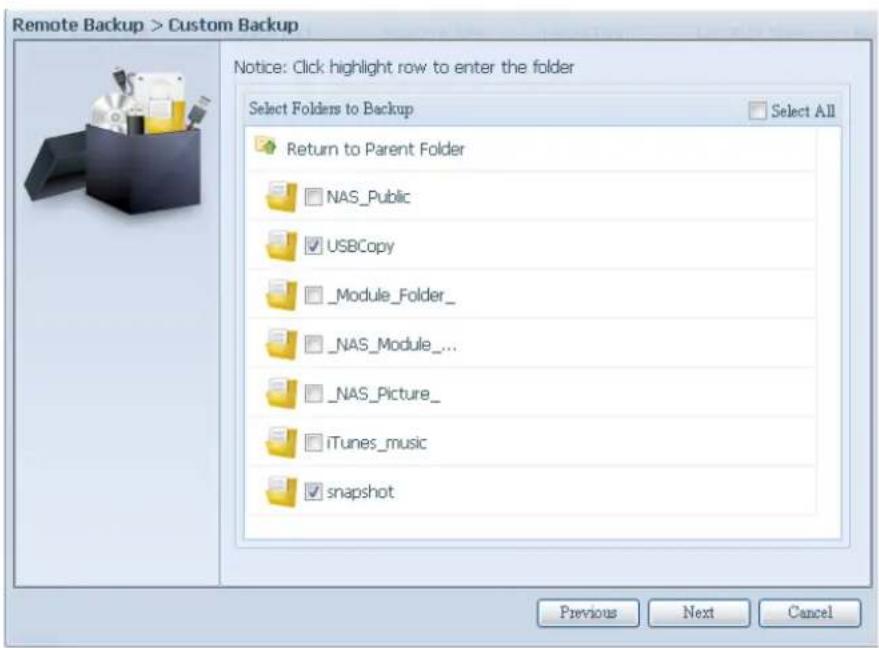

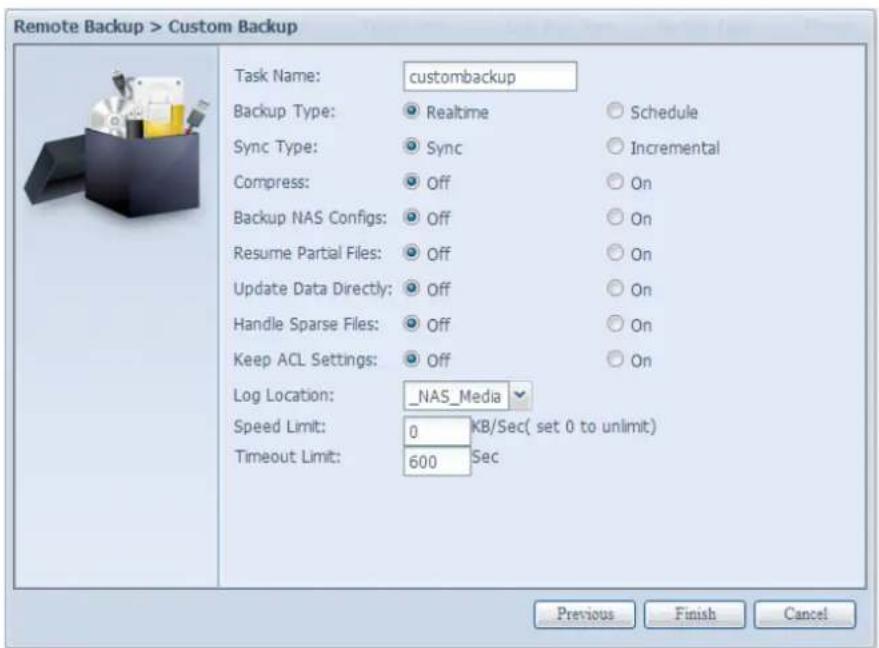

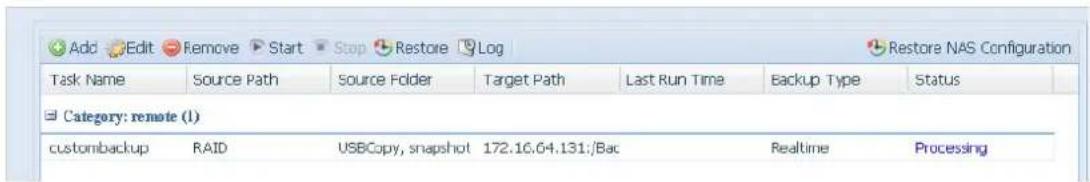

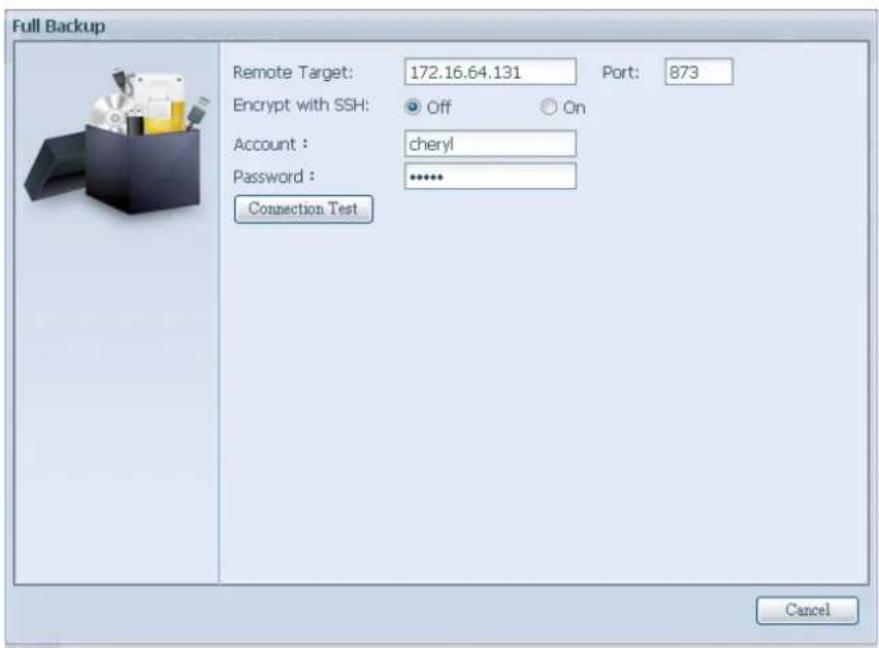

3.8.1 Rsync Serveur cible 99

3.8.2 Protection des données (sauvegarde à distance) 100

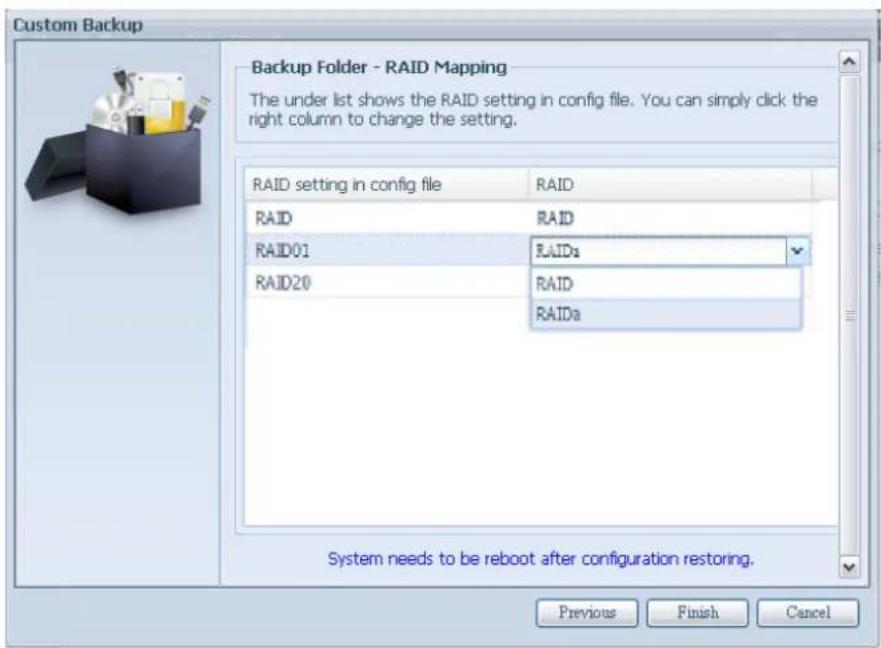

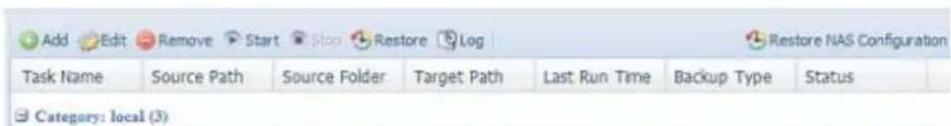

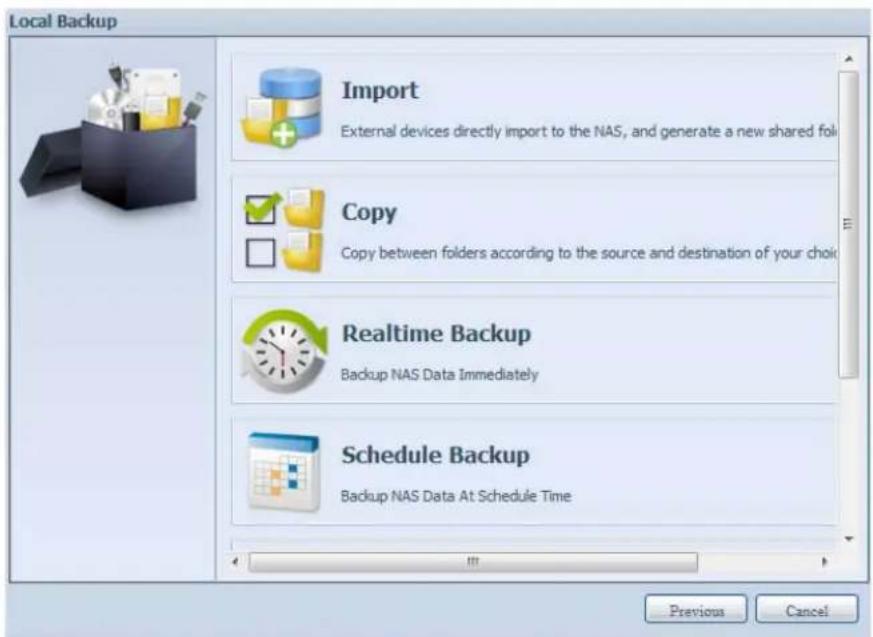

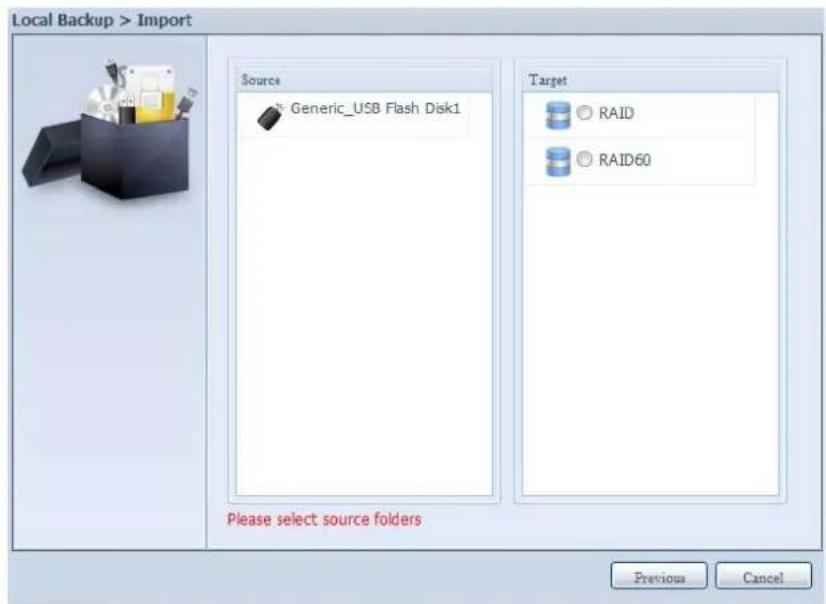

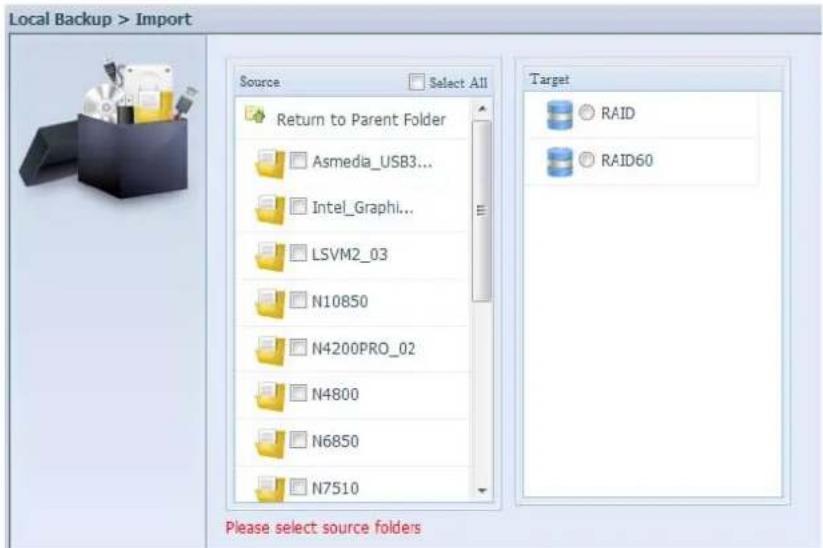

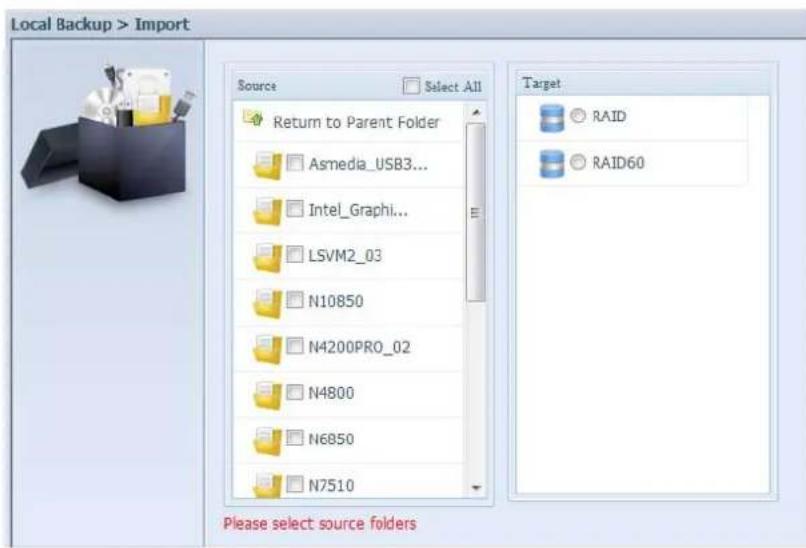

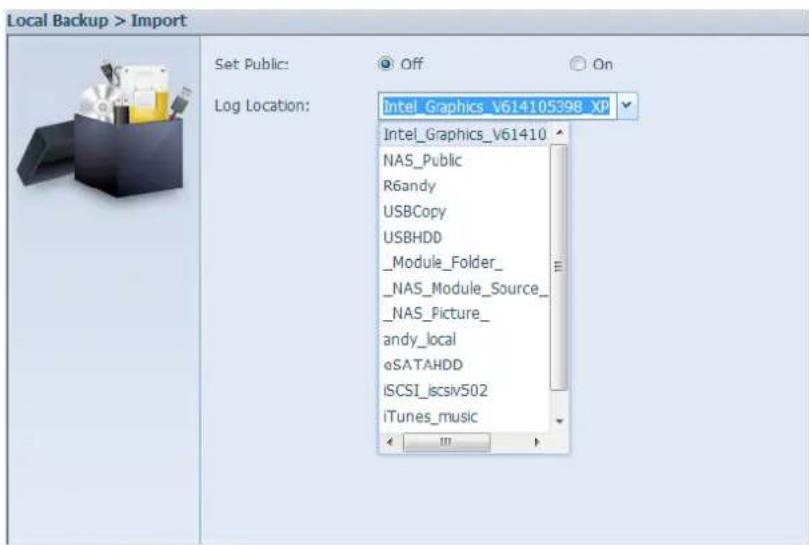

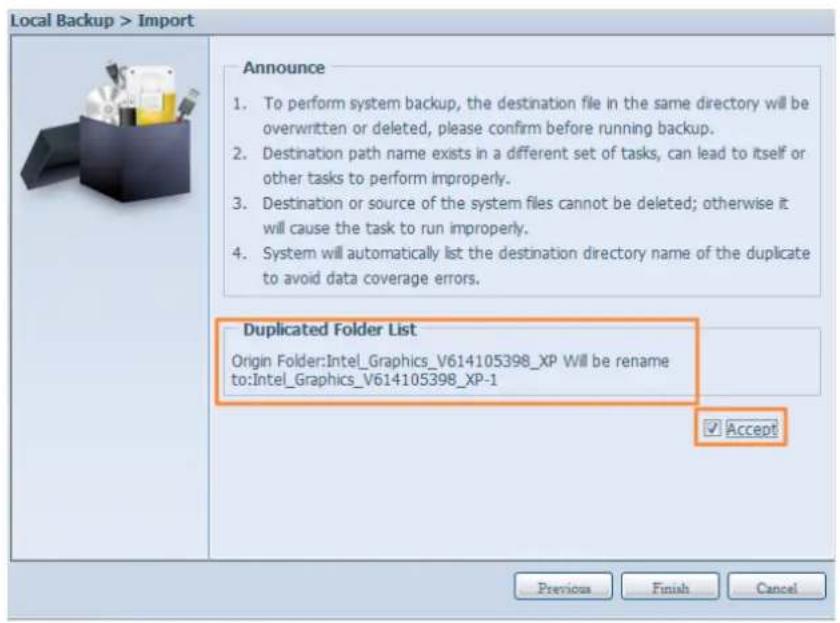

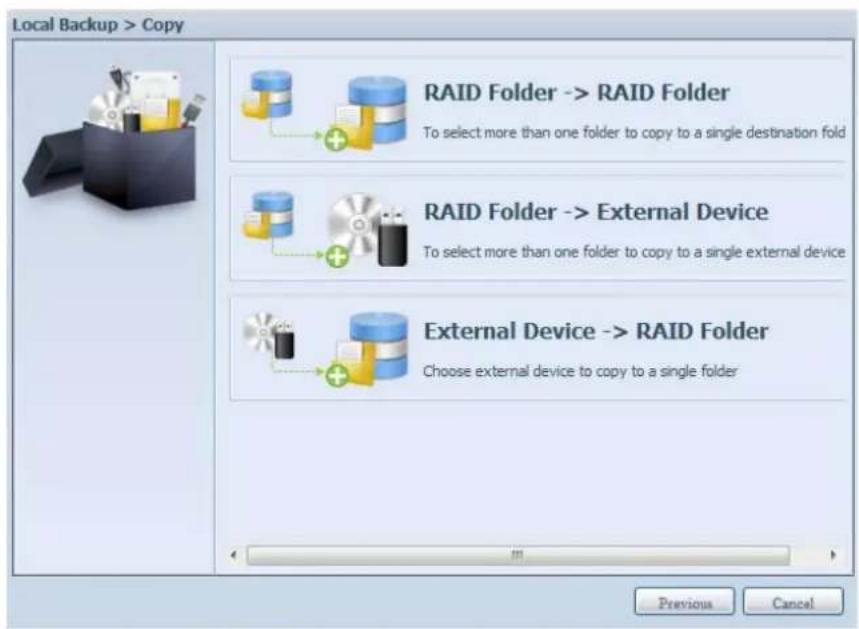

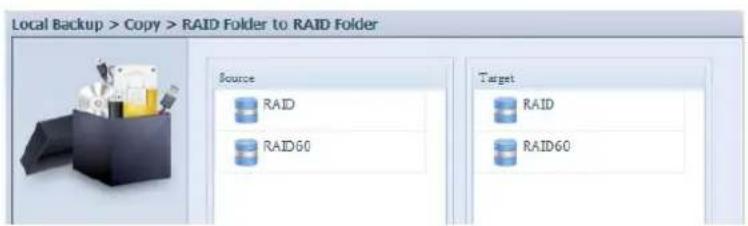

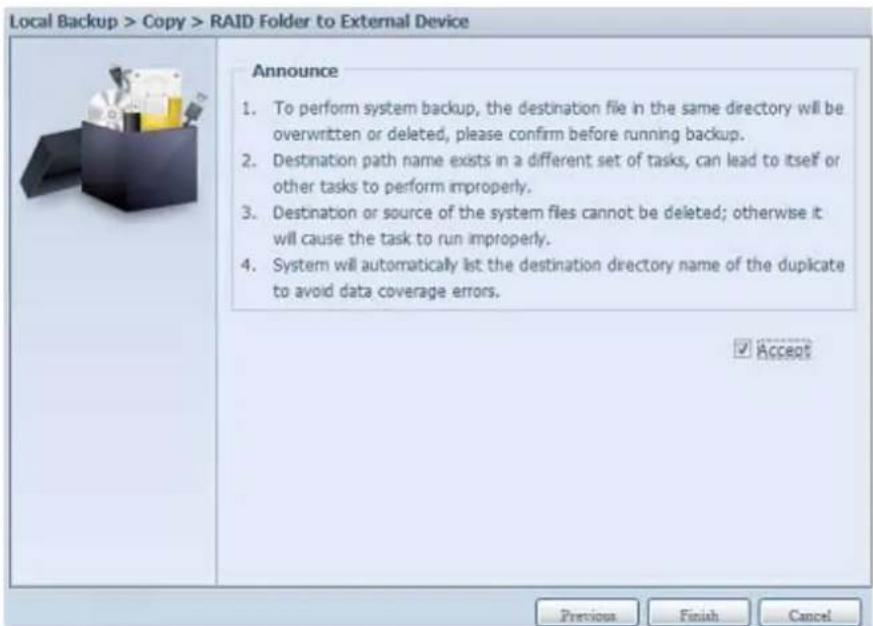

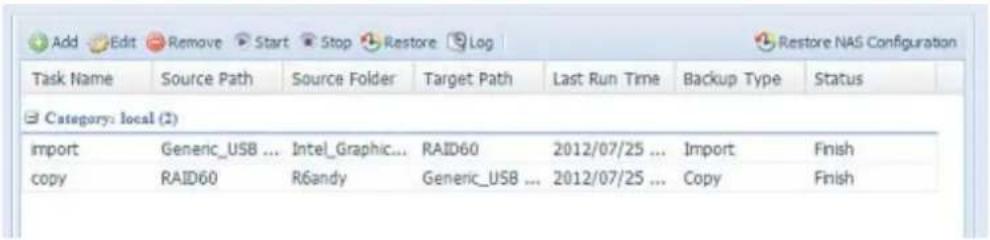

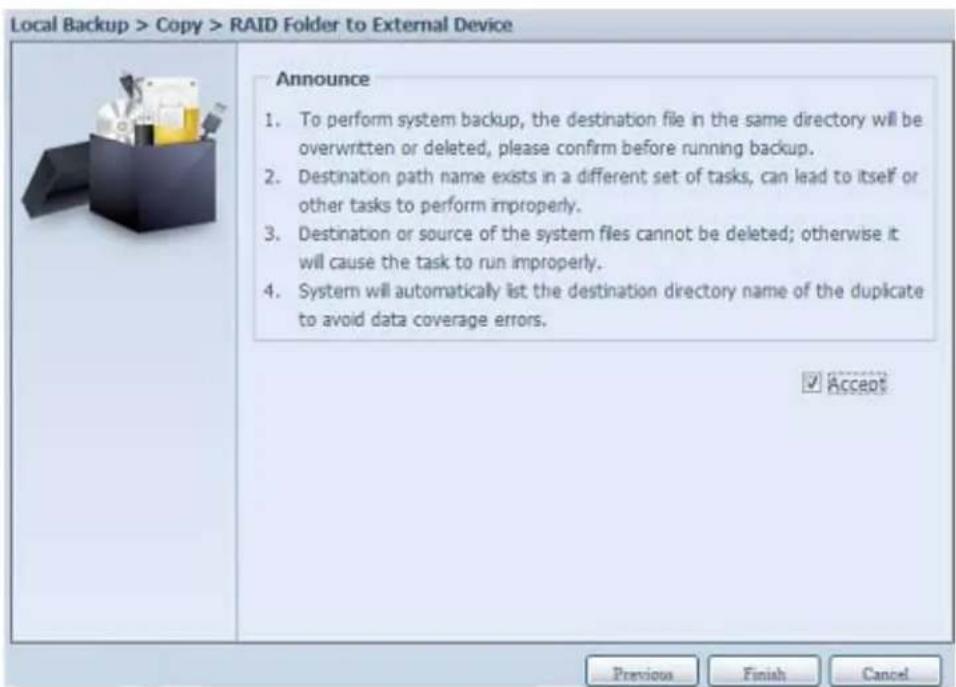

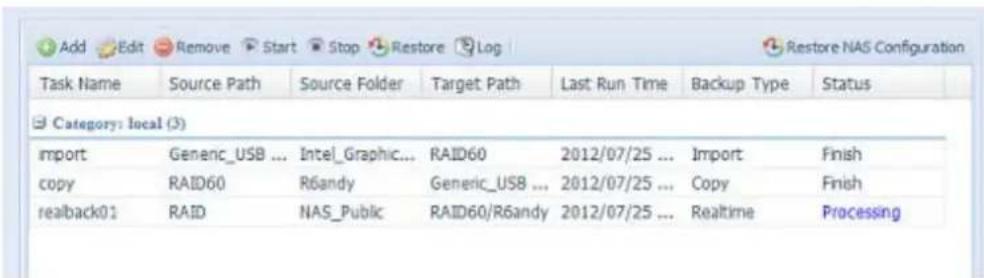

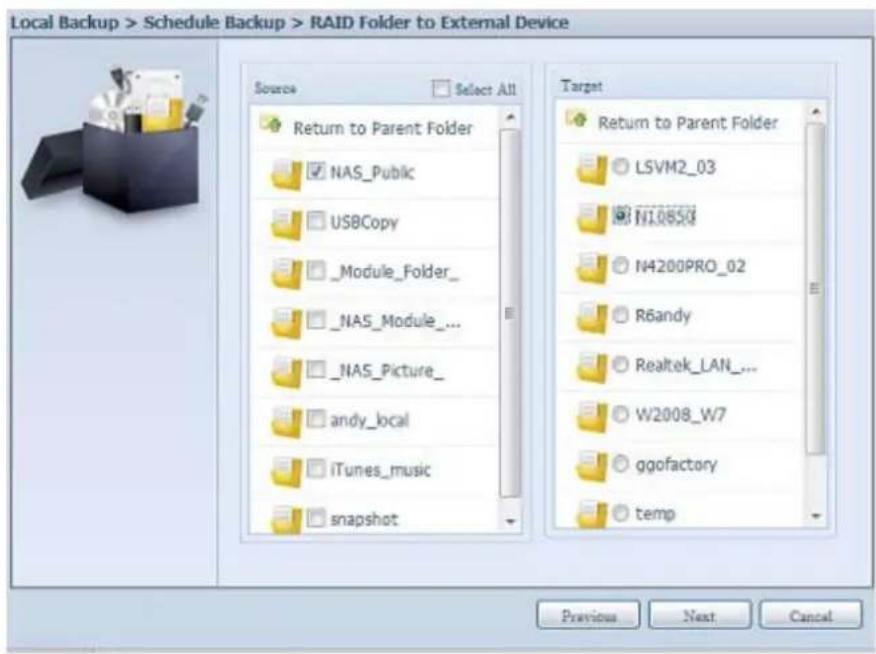

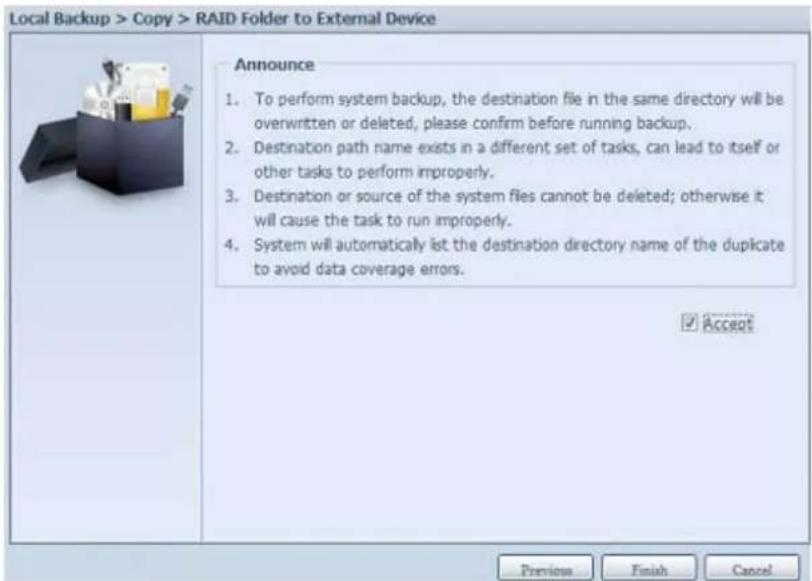

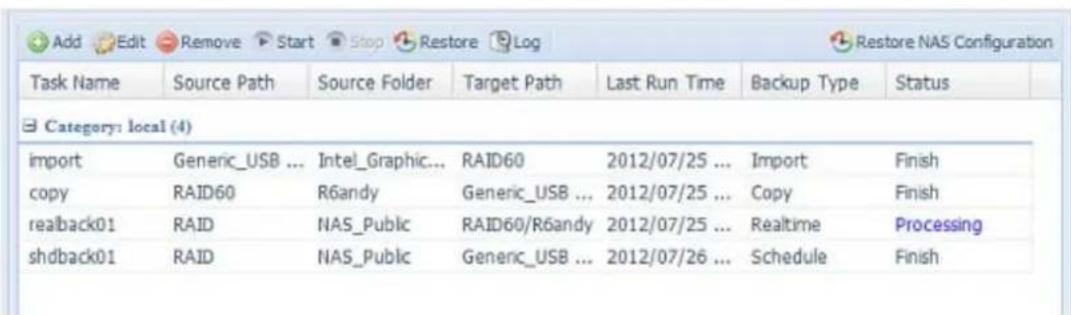

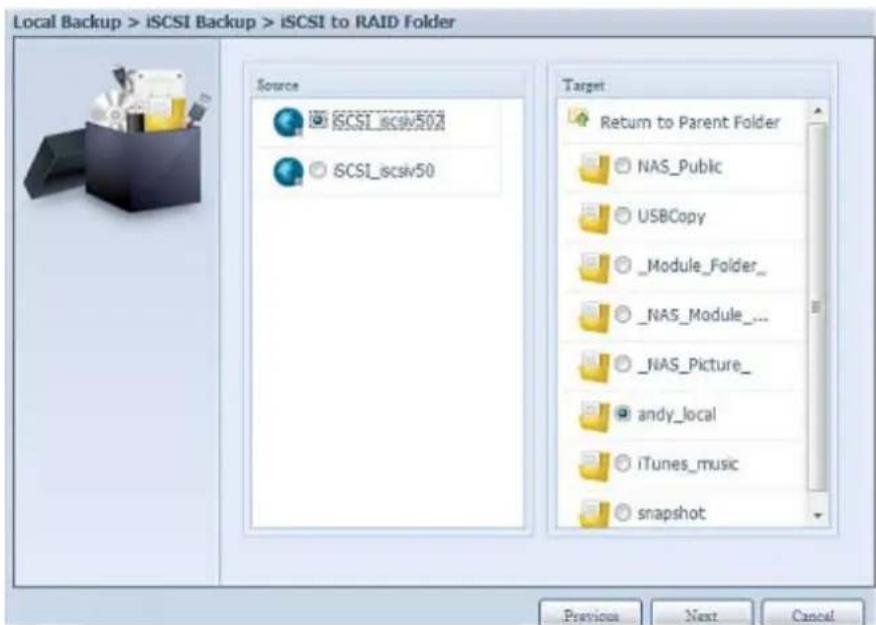

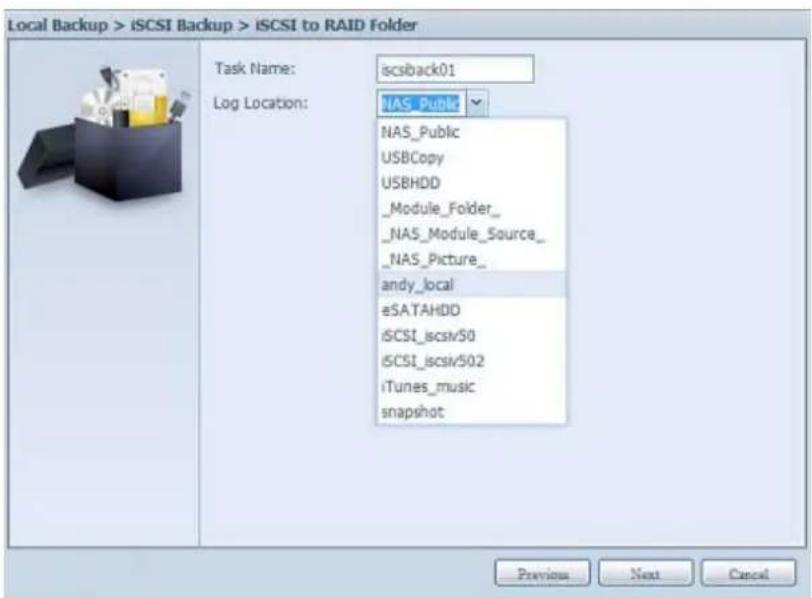

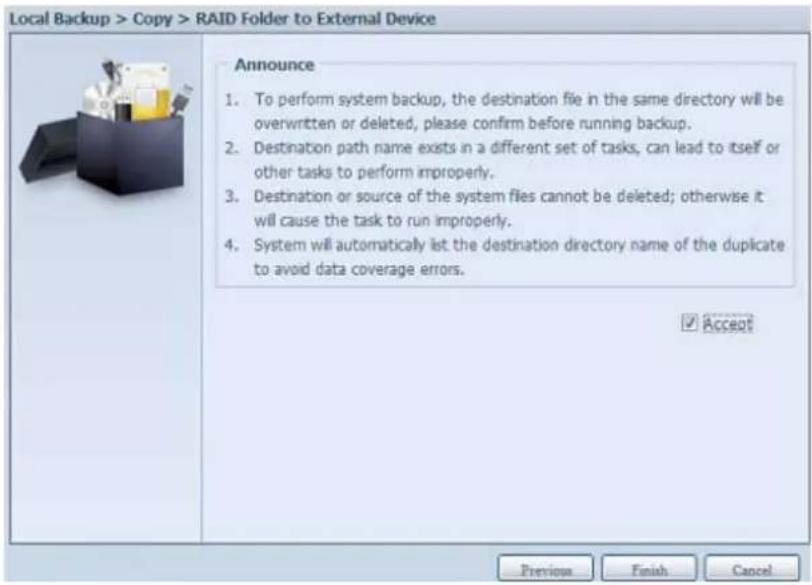

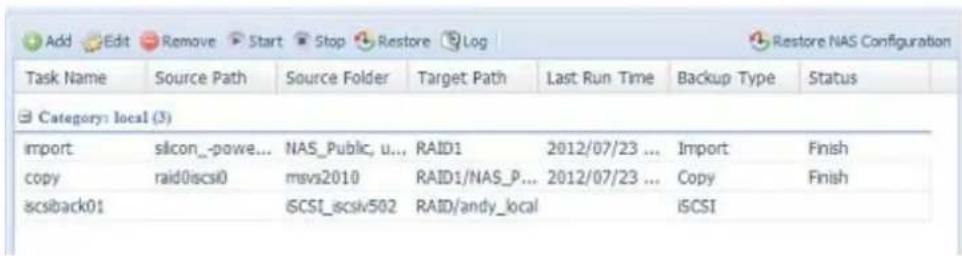

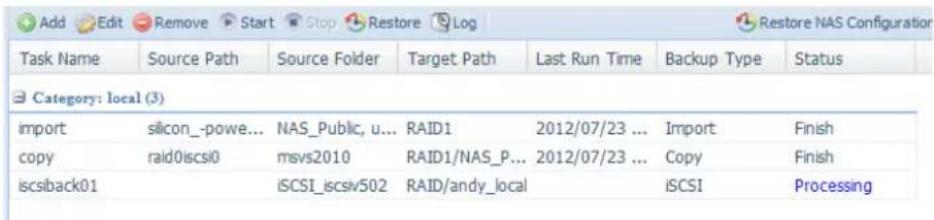

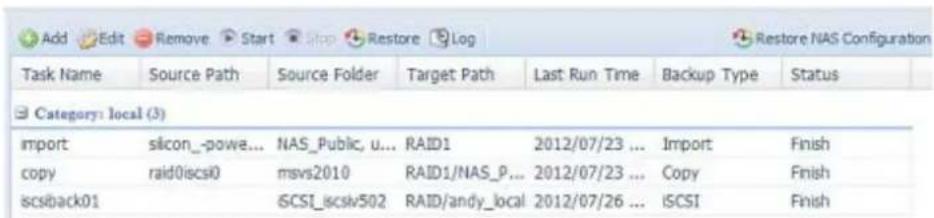

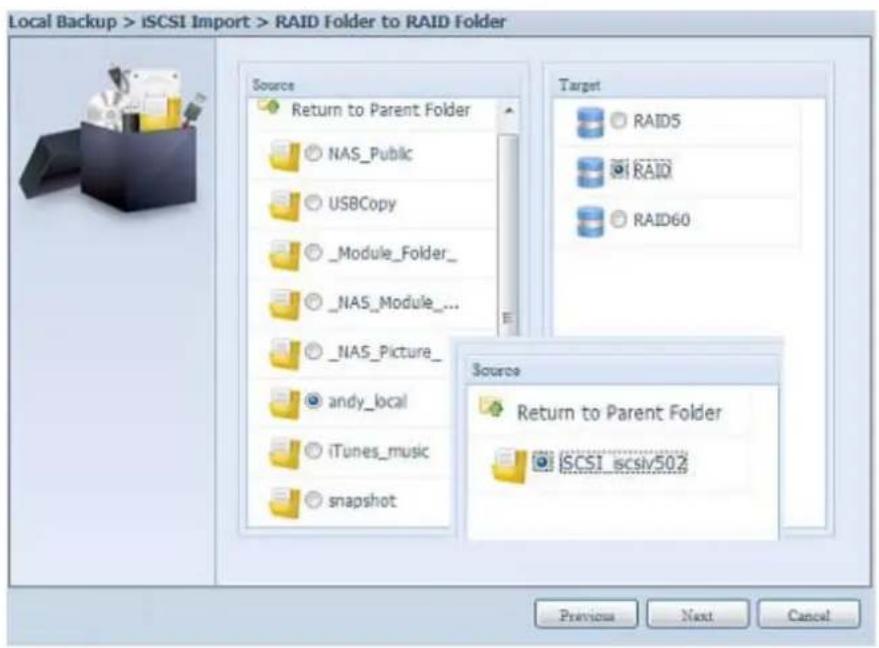

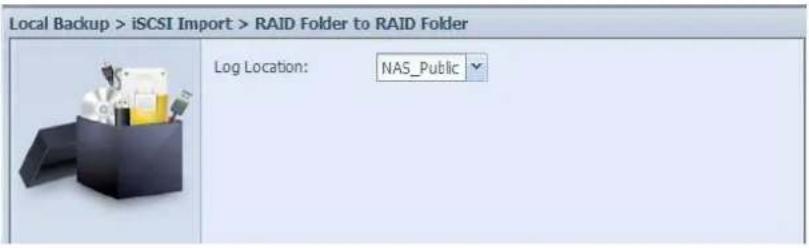

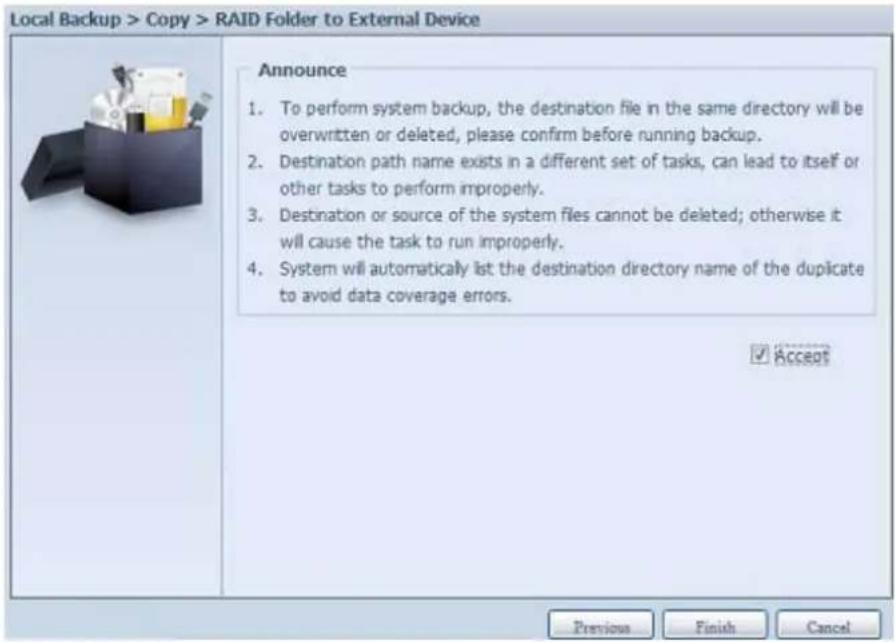

3.8.3 Data Guard (Protection des données) (sauvegarde en local). 112

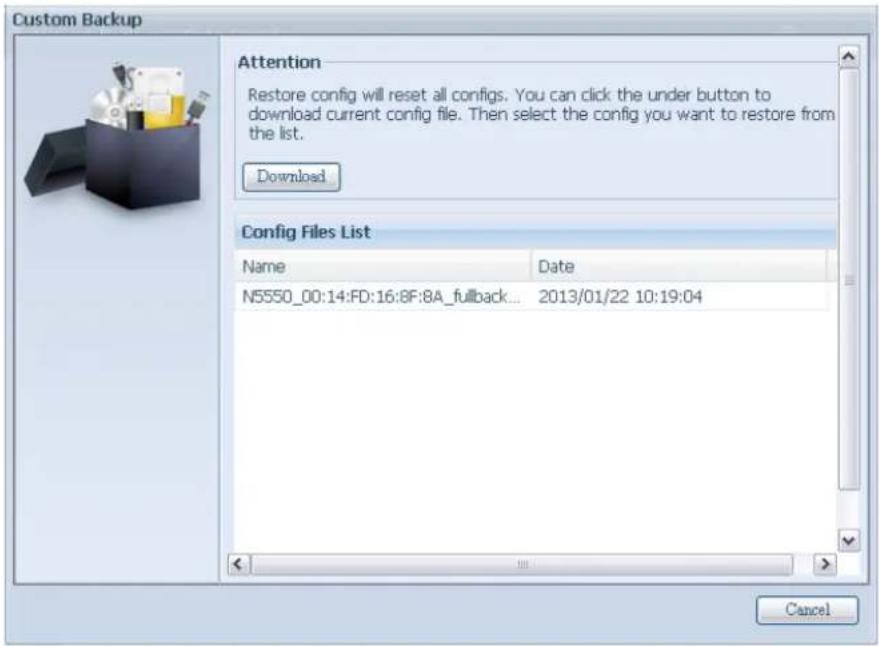

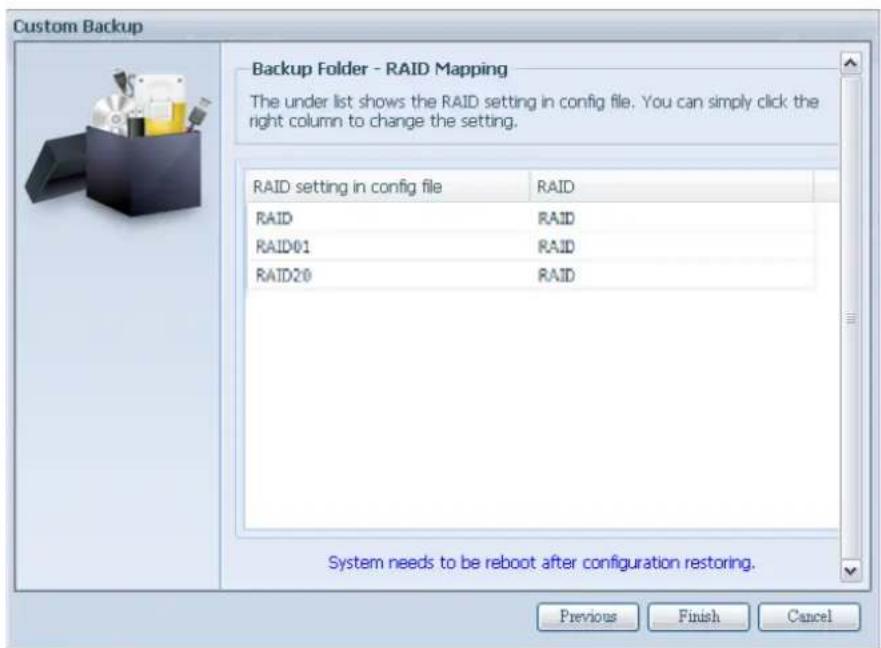

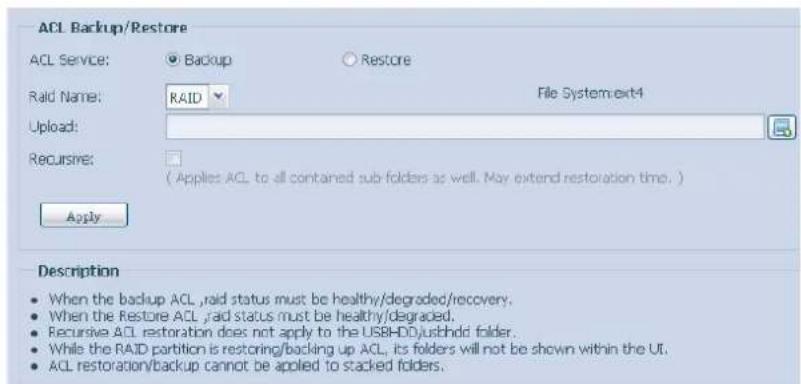

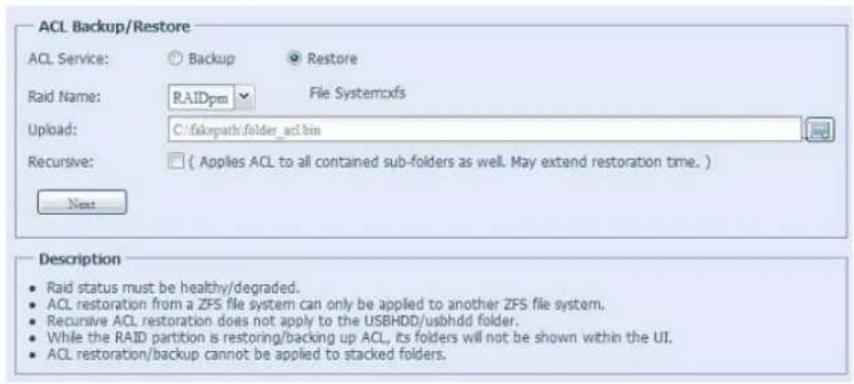

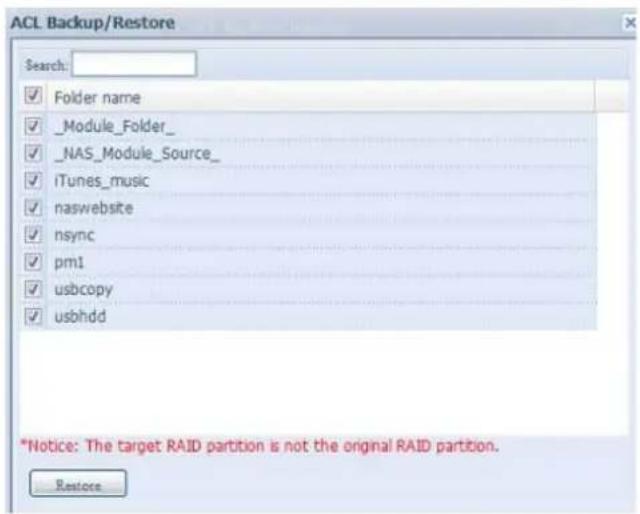

3.8.4 Sauvegarde et restauration ACL 129

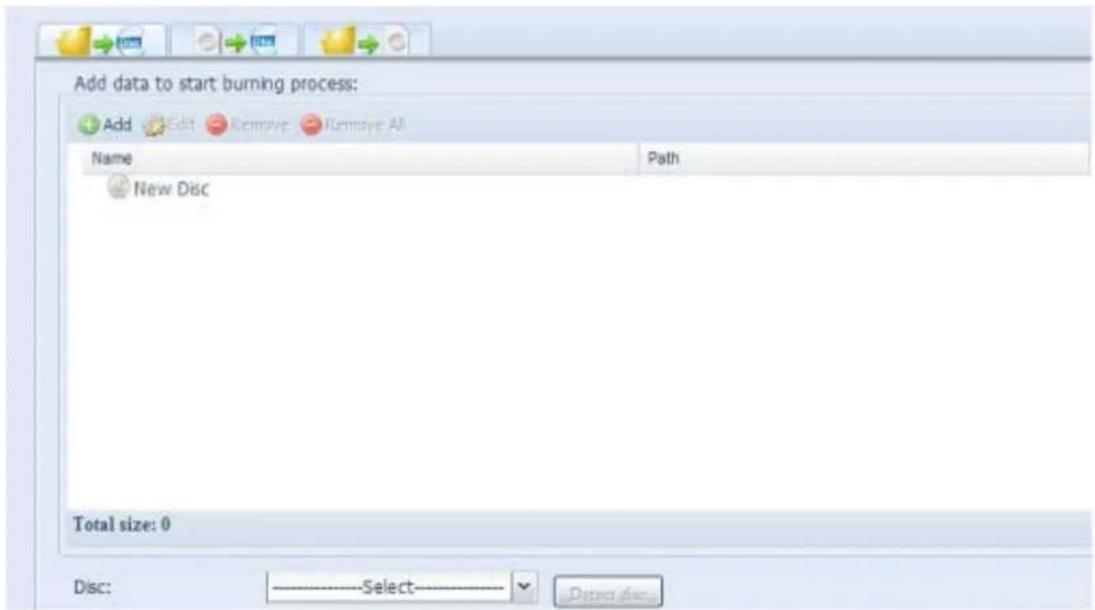

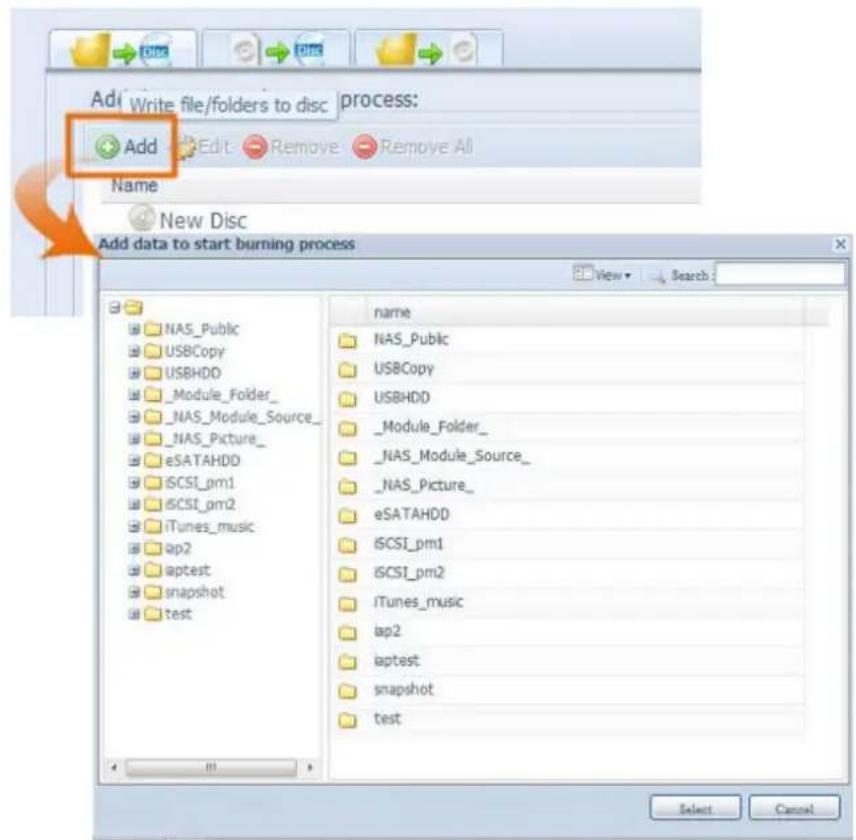

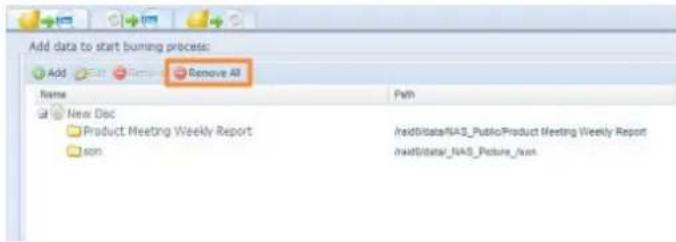

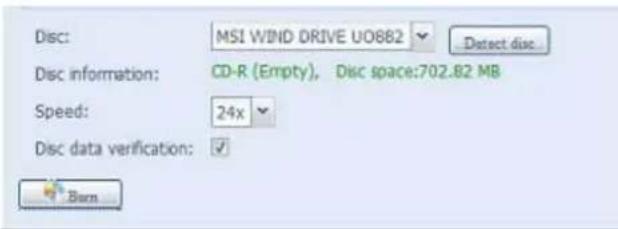

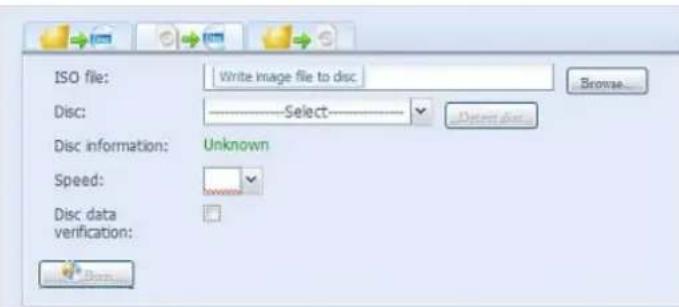

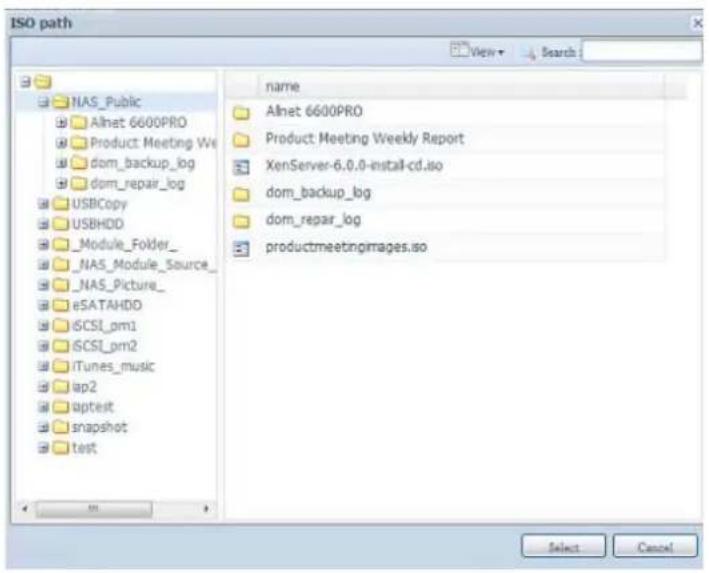

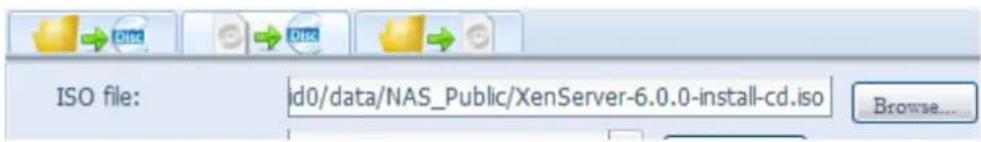

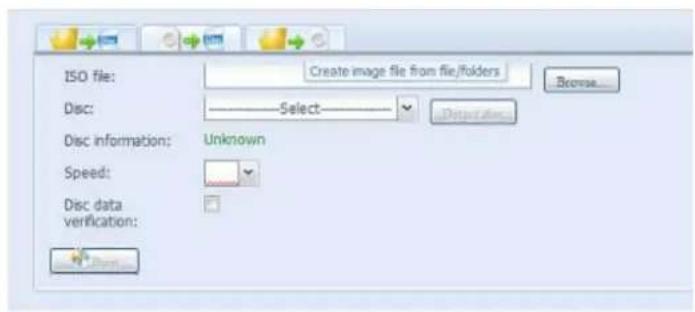

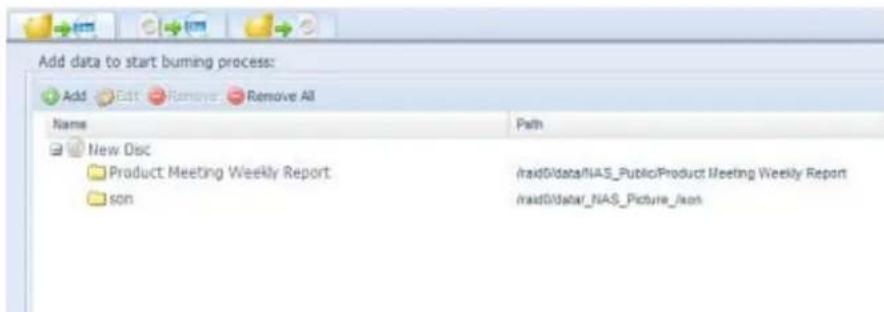

3.8.5 Gravage des données 131

3.9 Periphériques externes. 134

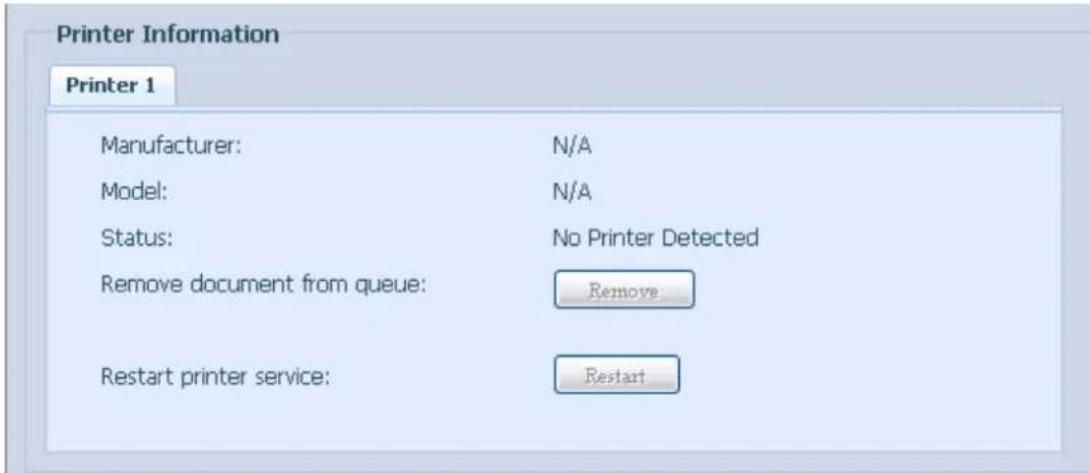

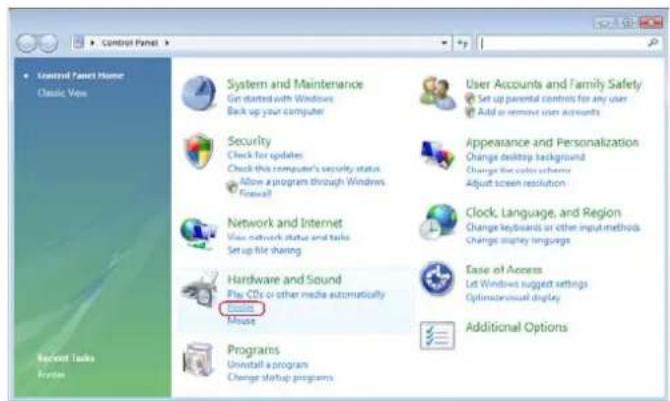

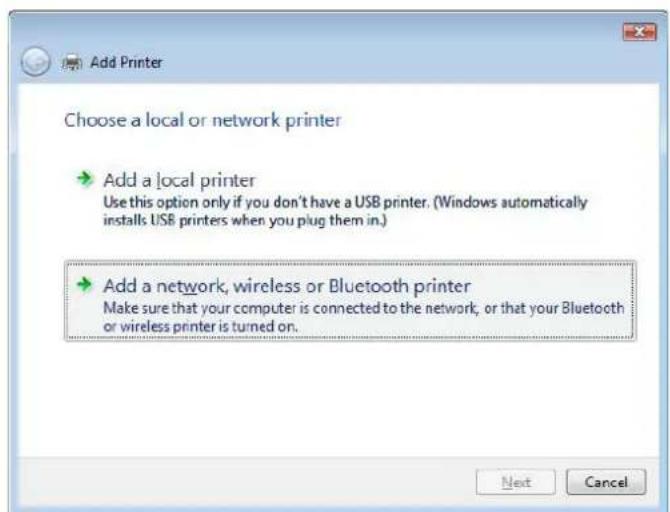

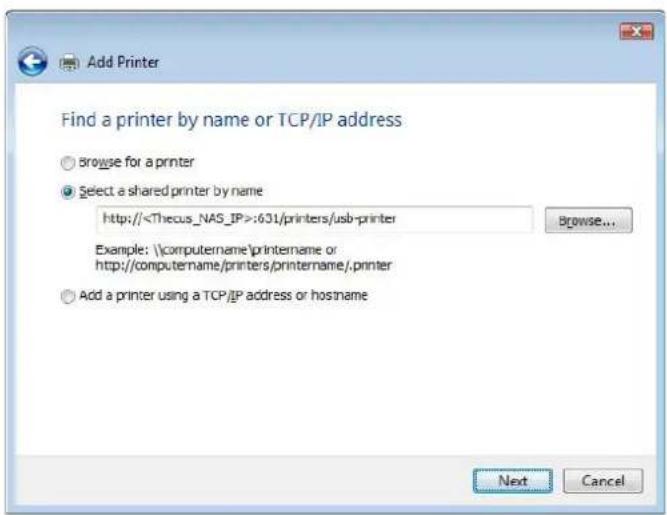

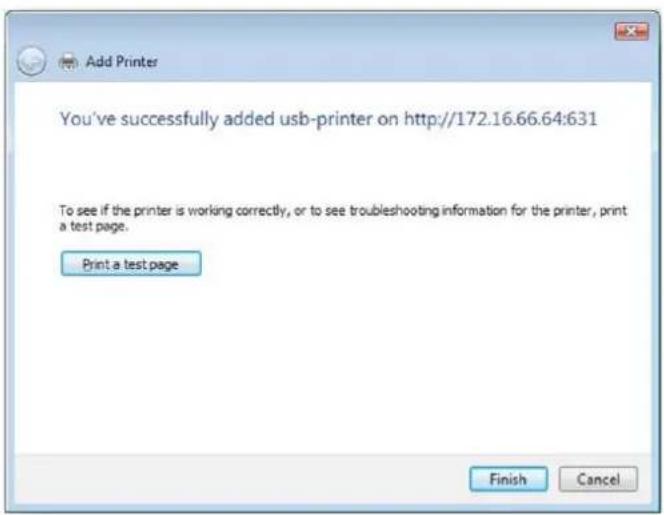

3.9.1 Informations de l'imprimante 134

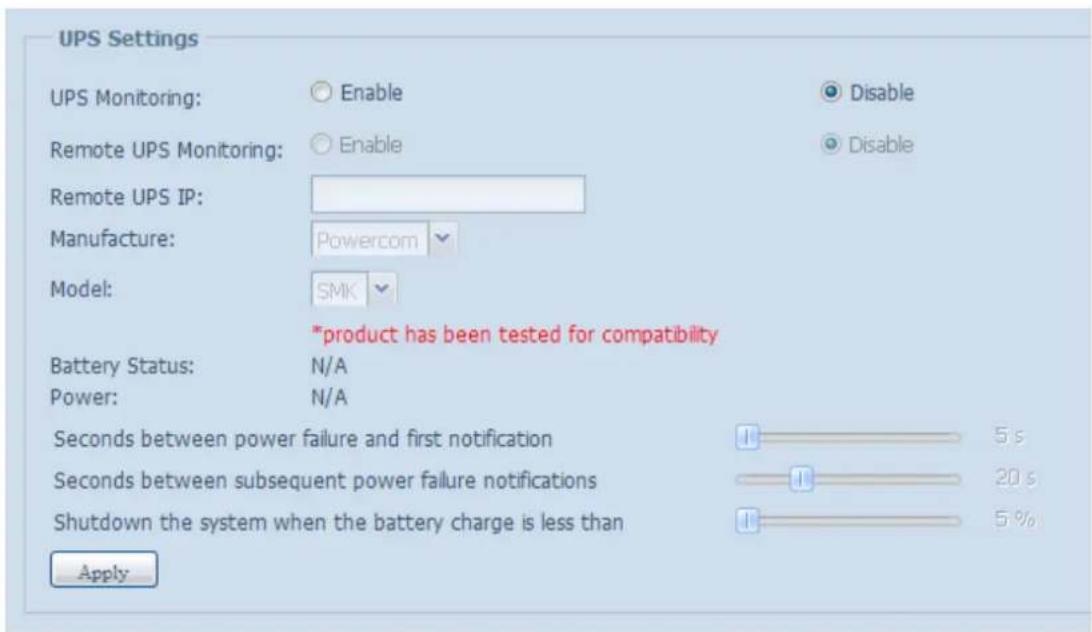

3.9.2 Source d'alimentation sans interruption. 139

Appendice A:Service clientèle 141

Appendice B: Points basiques du RAID. 142

Appendice C: Points basiques du Service de repertoire. 145

Appendice D: Informations de licence. 146

Vue d'ensemble1.1

Merci d'avoir besoin le serveur de stockage sur Thecus IP storage. Le Thecus IP storage est un serveur de stockage facile à utiliser qui offre une approche dédiée au stockage et à la distribution des données sur un réseau. La fiabilité des données est garantie par les fonctionnalités RAID, offrant la sécurité et la récapération des données - en utilisant RAID 5 et RAID 6, ce sont plusieurs teraoctets de stockage qui sont disponibles. Les ports Ethernet gigabit améliorent l'efficacité du réseau et permettent au Thecus IP storage de prendre en charge les fonctions de gestion des fichiers, d'améliorer le partage des applications et des données et d'obtenir des temps de réponse plus courts. Le Thecus IP storage offre la mobilité des données avec une fonction d'itinérance de disque qui vous permit d'échanger à chaud les disques durs pour les utiliser dans un autre Thecus IP storage, afin de garantir la continuity des données dans le cas d'une défaillance matérielle. Le Thecus IP storage0 permet la consolidation et le partage des données entre systèmes d'exploitation Windows (SMB/CIFS), UNIX/Linux et Apple OS X. L'interface graphique conviviale du Thecus IP storage prend en charge plusieurs langues.

Contenu de la boîte1.2

N2520/N2560

Le Thecus IP storage devrait contenir les éléments commun suivants :

Unité système x1

QIG (Guide d'installation rapide) x1

Titre CD x1 (CD Universelle)

Cable Ethernet x1

Sacochepour les accessoires x1

Carte Liste de compatibilité des disques durs x1

Carte de garantie en plusieurs langues x1

Adaptateur x1

cordon d'alimentation x1

N4520/N4560

Le Thecus IP storage devrait contenir les éléments commun suivants :

Unité système x1

QIG (Guide d'installation rapide) x1

Titre CD x1 (CD Universelle)

Cable Ethernet x1

Sacochepour les accessoires x1

Carte Liste de compatibilité des disques durs x1

Carte de garantie en plusieurs langues x1

cordon d'alimentation x1

Vérifiez que la boîte contient bien tous ces éléments. Si l'un de ces éléments manque, veuillez contacter vous revendeur.

Panneau avant 1.3

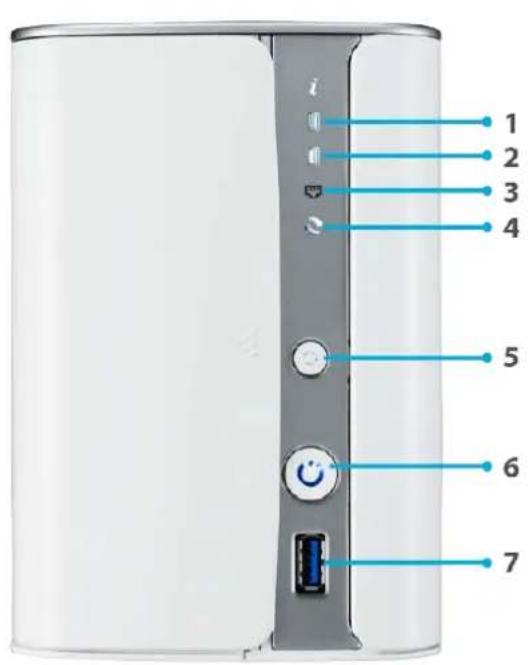

N2520/N2560:

Le panneau avant du Thecus N2520/N2560 comprend les indicateurs lumineux de l'appareil et les emplacements pour installation de disques durs:

| Panneau avant | |

| Élement Description | |

| 1. LED HDD1 Blanc clignotant: HDD en activitéAllumé rouge: Défaillance du HDD | |

| 2. LED HDD2 Blanc clignotant: HDD en activitéAllumé rouge: Défaillance du HDD | |

| 3. LED LAN Allumé blanc: Lie au réseauClignotant : Activité réseau | |

| 4. LED USB Allumé blanc: Installed | Blanc clignotant: Copie USB en coursAllumé rouge: Échec de la copie USB |

| 5. Bouton de copie via l'USB | Copie le containue de l'unité connectée via le port USB au N2520/N2560. |

| 6. LED/bouton de mise en marche/veille Allumer/eteindre le N2520/N2560.Allumé bleu: Le système est prétBleu clignotant: Démarrage en cours | |

| 7. Port USB Port USB3.0 compatible avec péripériques USB tel que les appareils photosnumériques, disques USB et imprimantes USB. | |

| 8. LED du logo Thecus Allumé blanc: Le système est prétBlanc clignotant: Démarrage du système en cours | |

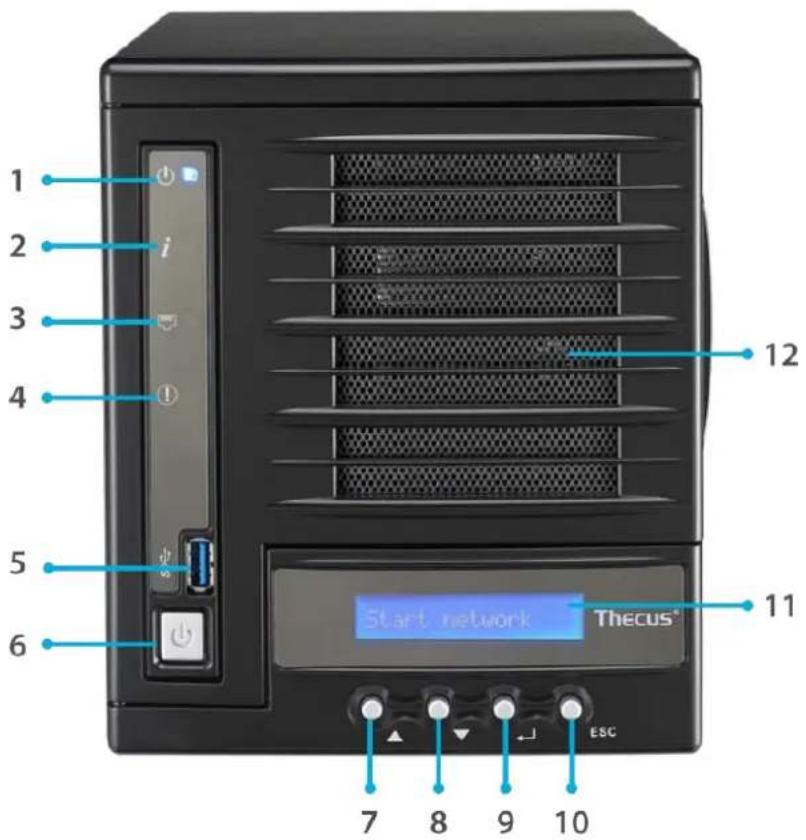

N4520/N4560:·

Le panneau avant du Thecus N4520/N4560 comprend les indicateurs lumineux de l'appareil, l'écran d'information du système et les plateaux pour disques durs:

| Panneau avant | |

| Élement Description | |

| 1. LED d'alimentation Allumé bleu: En marche | |

| 2. État du système Orange clignotant: Encin | enchement du mode Diagnostic Allumé orange: Diagnostic complété |

| 3. LED LAN Allumé vert : Activité réseau | |

| 4. LED d'erreur du système S'llumine rouge si le test de diagnostic a échoué. | |

| 5. Port USB Port USB3.0 compatible avec périphériques USB tel que les apparueils photos numériques, disques USB et imprimantes USB. | |

| 6. Bouton de mise en marche/veille Met en marche ou étèint le N4520/N4560. | |

| 7. Bouton Haut Appuyez pour aller vers le haut dans le menu de l'écran LCD | |

| 8. Bouton Bas Appuyez pour ouvrir l'écran de la fonction de copie USB | |

| 9. Bouton Entrer Appuyez pour entrer le mot de passer d'utilisation LCD pour les réglages de base du système | |

| 10. Bouton Echap ECH Appuyez pour quitter le menu de l'écran LCD | |

| 11. Écran LCD | Pour afficher l'état du système et les messages |

| 12. Plateaux DD | Quatre plateaux pour disques durs SATA 3,5" ou 2,5" |

Panneau arrête1.4

N2520/N2560:

| Panneau arrière | |

| Elément Description | |

| 1. Ventilateur du système | Le ventilateur du système, qui permet de refroidir l'appareil |

| 2. Port HDMI Pour la sortie video/audio | |

| 3. SPDIF Pour la sortie audio | |

| 4. Port LAN Un port | LAN pour la connexion à un réseau Ethernet via un routeur ou un commutateur |

| 5. Port USB Un port | USB 2.0 pour des appareils USB compatibles tels que des disques USB et des imprimantes USB |

| 6. Prise d'alimentation | Branchez les cordons d'alimentation fournis sur ces prises. |

| 7. Bouton de réinitialisation | Remet le N2520/N2560. Appuyer et développer le bouton Reset à l'arrière pendant 5 secondes réinitialise les paramètres réseau et mot de passée et désactiver le support de cadre Jumbo |

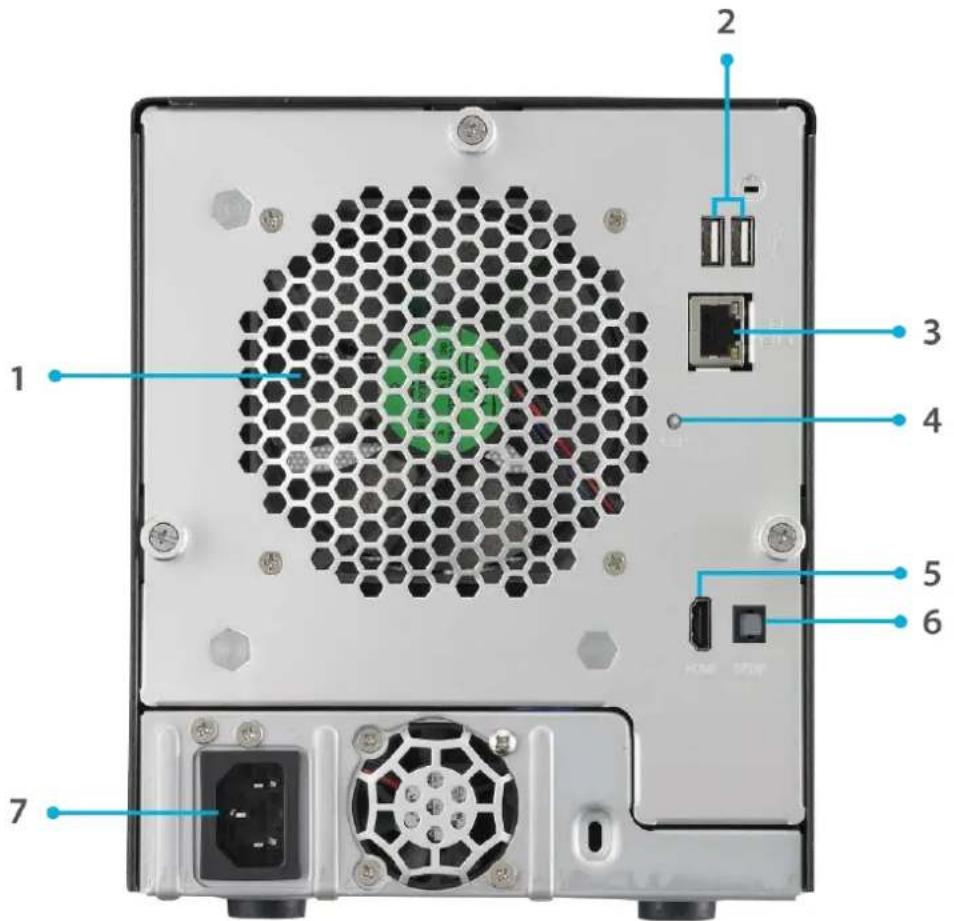

N4520/N4560:

Le panneau arrirè du Série N4520/N4560 contient les ports et les connecteurs.

| Panneau arrêté | |

| Élement Description | |

| 1. Ventilateur du système | Le ventilateur du système, qui permet de refroidir l'appareil |

| 2. Port USB Un port | USB 2.0 pour des appareils USB compatibles tels que des disques USB et des imprimantes USB |

| 3. Port LAN Un port | LAN pour la connexion à un réseau Ethernet via un routeur ou un commutateur |

| 4. Bouton de réinitialisation | Remet le N4520/N4560. Appuyer et dévelopir le bouton Reset à l'arrière pendant 5 secondes réinitialise les paramètres réseau et mot de passer et désactiver le support de cadre Jumbo |

| 5. Port HDMI Pour la sortie video/audio | |

| 6. SPDIF Pour la sortie audio | |

| 7. Prise d'alimentation | Branchez les cordons d'alimentation fournis sur ces prises. |

Chapitre 2: Installation du matériel§

Vue d'ensemble2.1

Votre Thecus IP storage a ete concu pour une installation facile. Le chapitre suivant va vous aider a installer et a configurer rapidement donne Thecus IP storage pour etre pret a l'utiliser. Veuillez dire ce chapitre attentivement pour eviter d'endommager voire unite pendant I'installation.

Avant de commencer2.2

Avant de commencer, prenez les précautions suivantes :

- Veuillez tire et comprendre la section Avertissements de sécurité qui se trouve au début de ce manuel.

- Si possible, utilisez un bracelet antistatique pendant l'installation pour réduire le risque de décharge electrostatique pouvant endommager les composants électroniques du Thecus IP storage.

- Faites attention à ne pas utiliser de tournevis aimanté pres des composants électroniques du Thecus IP storage.

Branchement des cables2.3

Pour connecter le Thecus IP storage à votre réseau, appliquez la procédure suivante :

Branchez le cable Ethernet de votre réseau sur le port LAN du panneau arrêté du Thecus IP 1. storage.

N2520/N2560 Port LAN

Série N4520/N4560 LAN port

- Branchez le cordon d'alimentation fourni sur la prise d'alimentation du panneau arrière.

Branchez l'autre extrémité du cordon d'alimentation sur une prise avec protection contre les surtensions.

N2520/N2560 Prise d'alimentation N452N4560 Prise d'alimentation

Ouvrez la porte avant puis appuyez sur le bouton d'alimentation pour démarrer le Thecus IP 3. storage.

N2520/N2560 Bouton d'alimentation

N4520/N4560 Bouton d'alimentation

Chapitre 3: Administration du système

Aperçu3.1

Le Thecus IP storage fournit une Interface d'administration Web facile à utiliser. Grâce à celle-ci, vous pouvez configurer et surveiller le Thecus IP storage n'importe où sur le réseau.

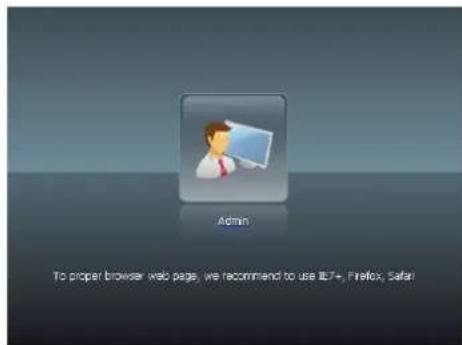

Interface d'administration Web3.2

Vérifie que vous réseau est connecté à Internet. Pour acceder à l'Interface Web d'administration de Thecus IP storage

Entrez l'adresse IP du Thecus IP storage dans votre navigateur. (L'adresse IP par défaut peut 1. être trouvée via l'application Intelligent NAS ou l'écran LCD (N4520/N4560 seulement)

- Entrez votre nom d'administrateur et votre mot de passer pour vous connecter au système. Les réglages par défaut sont :

```plaintext User Name (Nom d'utilisateur): admin Password (Mot de passer): admin

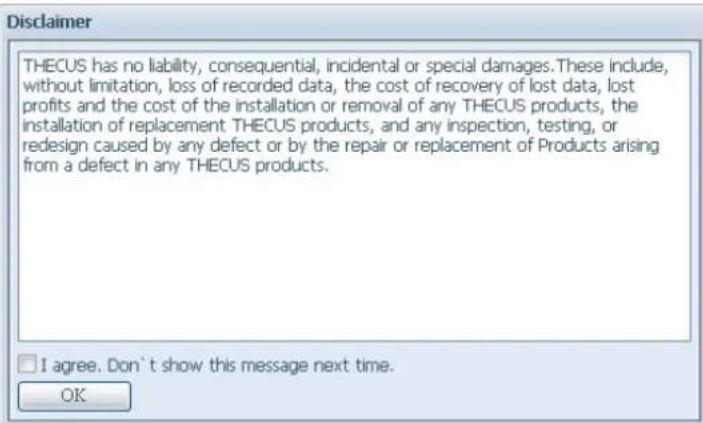

Lorsque vous étés connecté en tant qu'administrateur, la pages'affichera comme ci-dessous. Veuillez cocher la case si vous ne poulez pas que cette page s'affiche la prochaine fois que vous vous connectez.

Après la page d'exclusions, vous verrez l'Interface d'administration Web. Vous pouvez l'utiliser pour configurer et surveiller pratiquement n'importe que celle as-

pect du Thecus IP storage à partir de n'importe où sur le réseau.

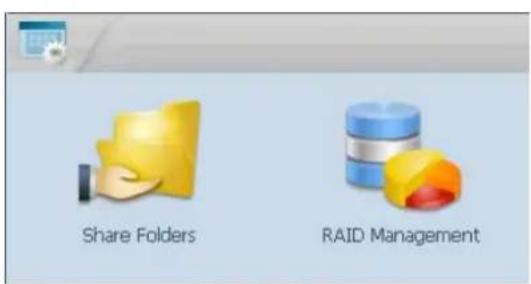

Mesfavoris3.2.1

L'interface d'utilisateur avec le raccourci "My Favorite" (Mes favorsis) permet à l'utilisateur deCHOISIR des éléments utilisés fréquement et de les afficher dans la zone de l'écran principal. La figure suivant affiche les fonctions favorites du système.

Les administrateurs peuvent ajouter ou supprimer des fonctions favorites dans My Favorites (Mes favors) en cliquant-droit avec la souris sur l'arborescence du menu.

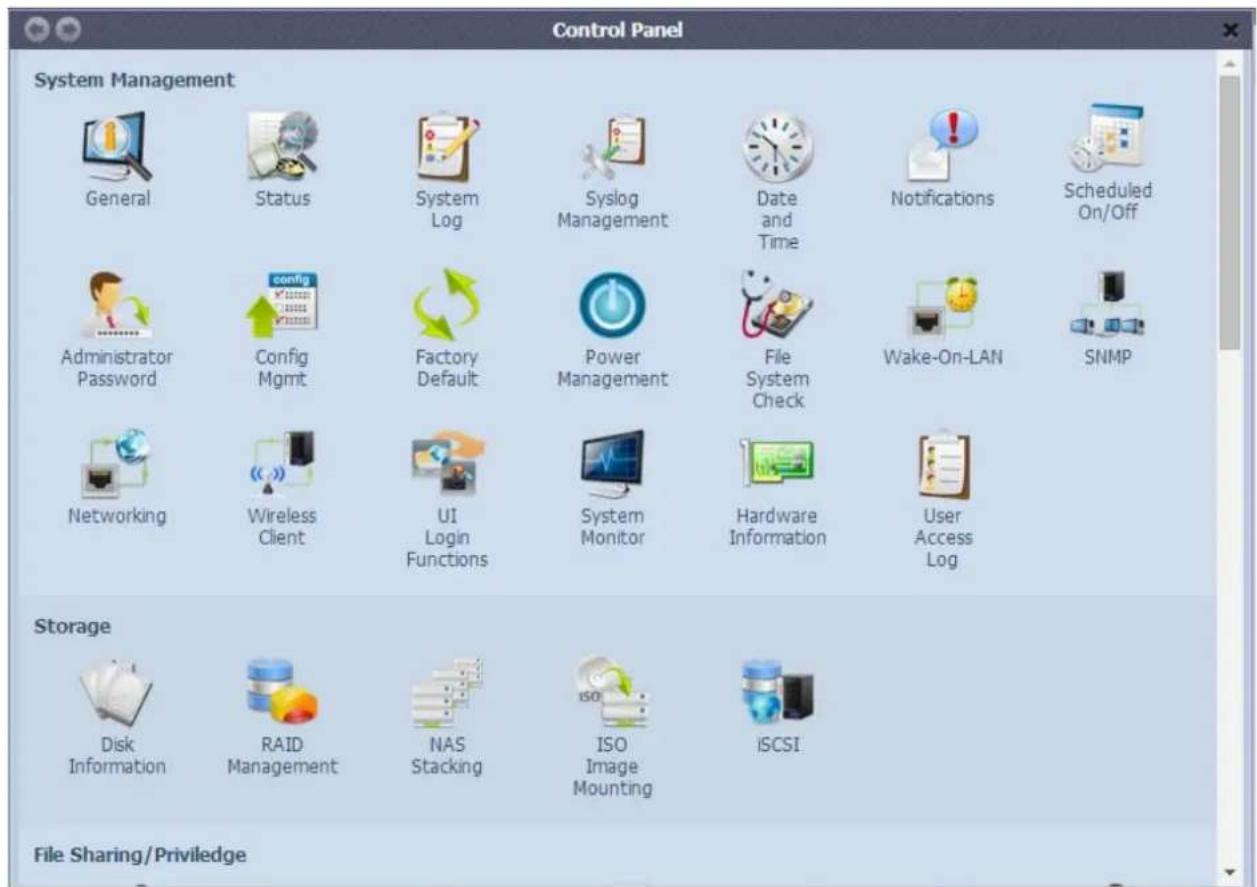

Panneau de configuration 3.2.2

La Barre de menu est où vous trouvez tous les écrans d'information et tous les réglages du Thecus IP storage.

| Panneau de configuration | |

| Elément Description | |

| Gestion du système État actuel du système de stockage Thecus. | |

| Stockage | Informations et paramètres des dispositifs de stockage installés sur le NAS Thecus. |

| Partage de fichiers / Privilège | Permet la configuration des utilisateurs et des groupes. |

| Service réseau | Pour configurer les différents protocôles réseau qui sont pris en charge par le système. |

| Serveur d'application | Programme basé sur des applications pour le système intégré, installation de modules officiels ou tiers supplémentaires. |

| Sauvegarde Configuration des tâches de sauvégarde du système de stockage Thecus. | |

| Périphériques externes Réglage des dispositifs installé via l'interface USB externe | |

Dans les sections suivantes, vous trouvez des explications détaillées sur chaque fonction et des instructions pour configurer votre Thecus IP storage.

Barre de message3.2.3

Vous peuvent obtenir rapidement des informations sur l'etat du système en déplaçant la souris dessus.

| Message Bar (Barre de message) | ||

| Élement Status (Etat) Description | ||

| RAID Management (RAID) Affiche l'état du volume RAID créé. Cliquez pour aller directement à la page RAID information (Informations RAID). | ||

| Disks Information (Informations des disques) Affiche l'état des disques installés sur le système. Cliquez pour aller directement à la page Disk information (Informations des disques). | ||

| Network (Réseau) Vert : La connexion au réseau est normale. Rouge : La connexion au réseau est anormale. | ||

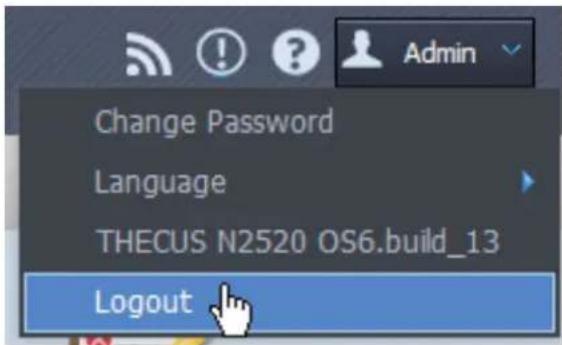

Logout (Déconnecter)3.2.4

Cliquez pour vous déconnecter de l'interface d'administration Web.

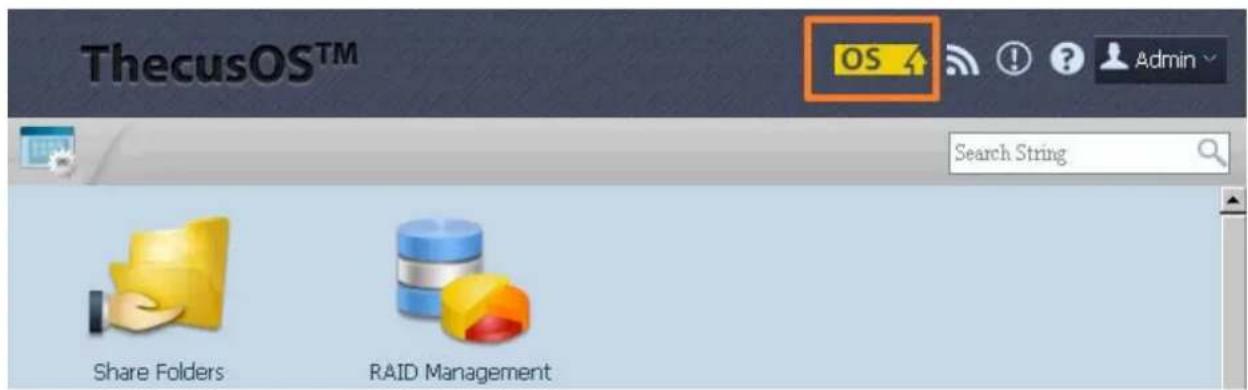

Notification de mise à jour en ligne3.2.5

Lorsqu'une nouvelle mise à jour du système ou des applications est disponible, le système vous avertira via l'IU et vous enverra une notification par e-mail. Cliquez sur l'icone suivant et le système vous redirigera vers la page associée.

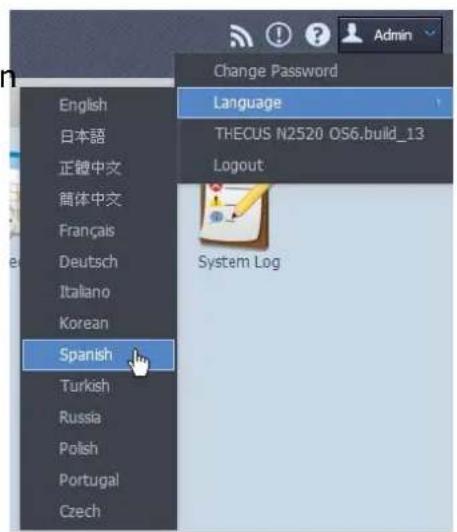

Sélection de la langue3.2.6

Le Thecus IP storage prend en charge plusieurs lan

Anglais

Japonais

Chinois traditionnel

Chinois simplifié

Francais

Allemand

Italian

Coreen

Espagnol

Rousse

Polonais

Portugal

Dans la barre du menu, cliquez sur Language (Langue) et la liste de selection (seLECTION) s'affichera. Cette interface d'utilisateur utilisera la langue selectionnee pour le Thecus IP storage.

System Management (Gestion du système)3.3

Ces informations contiennent les_infos du produit, l'etat du système, l'etat de service et les journaux.

La barre de menu permet de visualiser différents aspects du Thecus IP storage.

Vous pouvez ainsi vérifier l'etat du Thecus IP storage ainsi que d'autres détails.

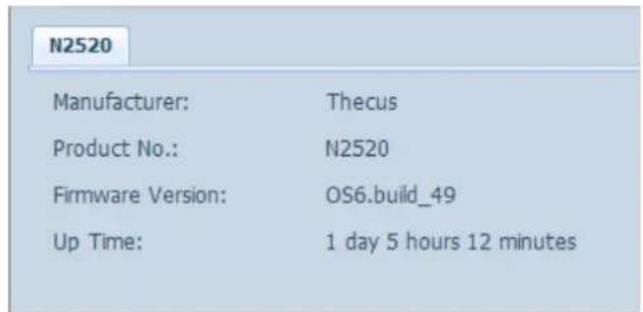

General (Général)3.3.1

Lorsque vous vous âtes connecté, l'écran basique System Management (Câtegorie de gestion du système) s'affiche, qui contient ce qui suit : Manufacturer (Fabricant), Product No. (No du produit), Firmware Version (Version du firmware), et System Up Time (Durée de fonctionnement du système).

| General (Général) | |

| Élement Description | |

| Manufacturer (Fabricant) Affiche le nom du fabricant du système. | |

| Product No. (No. du produit) | Affiche le numéro du modele du système. |

| Firmware version (Version du firmware) | Affiche la version du firmware. |

| Up time (Durée de fonctionnement) | Affiche la durée totale de fonctionnement du système. |

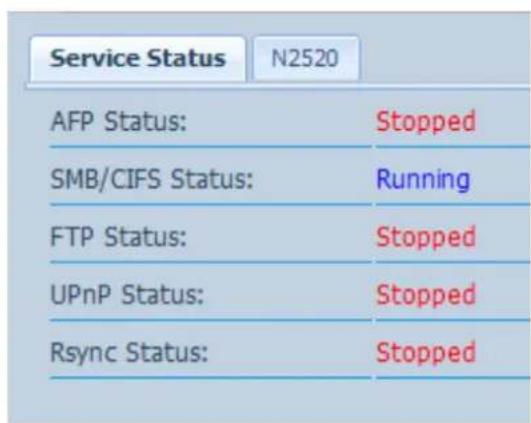

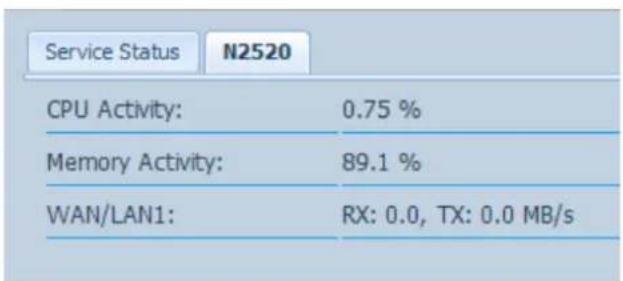

Status (État)3.3.2

Depuis le menu Catégorie de gestion du système, sélectionnez le bouton Status (État), System Service Status (Système état du service) et les écrans Status (États) HWs'affichent. Ces écrans contiennent des informations basiques sur l'objet du système et du service.

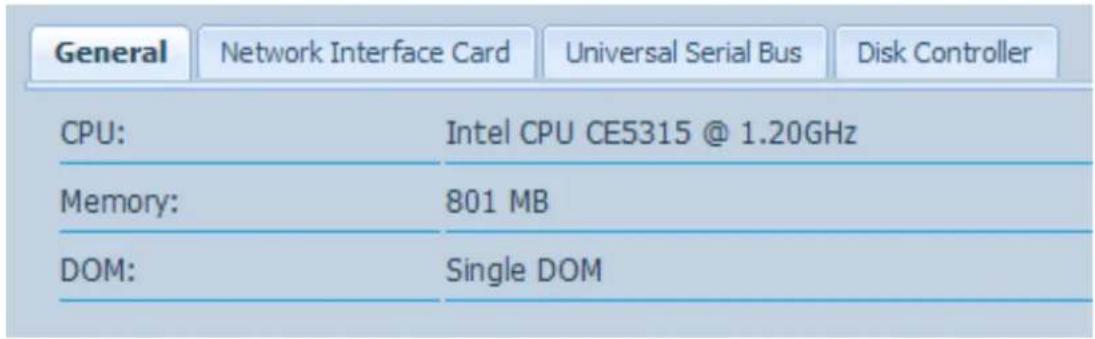

Ajout d'informations sur le matériel informatique3.3.3

Depuis la catégorie de gestion du système, sélectionnez l'onglet Hardware Information (Informations sur le matériel informatique) et le système affichera les détails relatifs au matériel informatique correspondant au modele. Vous trouvez ci-dessous un exemple d'informations relatives au Thecus N2520.

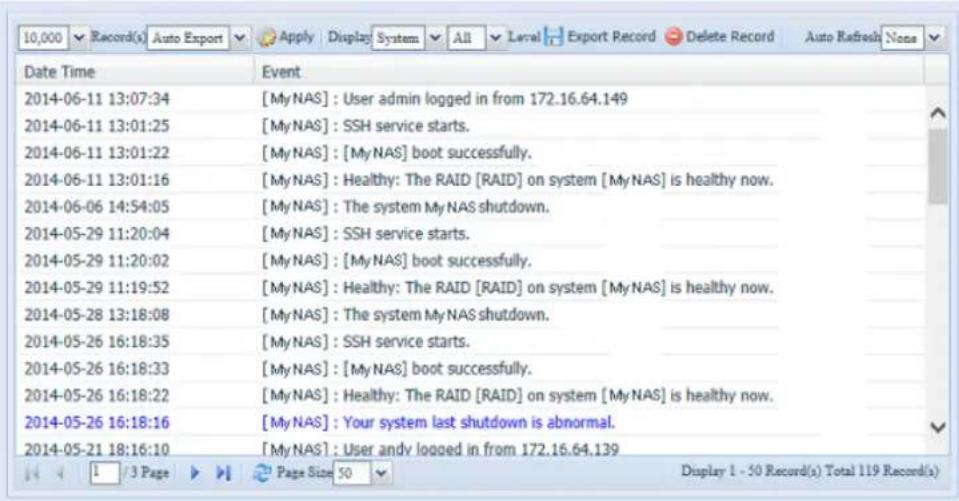

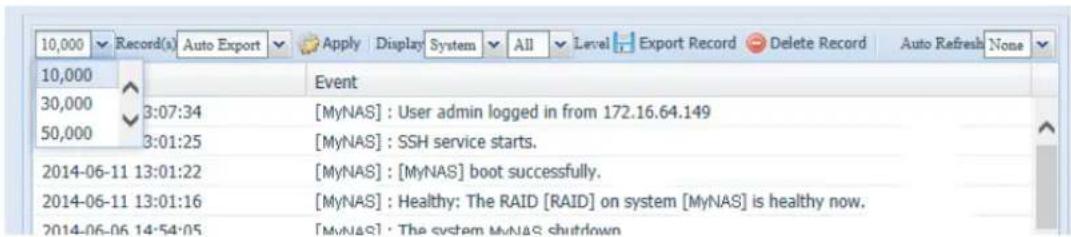

Logs (Historique)3.3.4

À Partir la catégorie de gestion du système (System Management), désir l'option Historique (System Log) et l'écran Historique (System log) apparaitra. Cet écran montre un historique de l'utilisation du système et des événements importants tels que le statut des disques, informations reseau, et boot du système.

| System Logs (Historique) | |

| Élement Description | |

| Nombre d'enregistrement à exporter | Ceci peut être sélectionné à partir de la liste déroulante afin d'exporter les logs sous forme de filchier. |

| Option d'exportation des logs | Ceci peut être mis en exportation automatique (Auto Export) ou suppression automatique (Auto Delete). |

| Type de log | Les logs affichés par défaut sont les événements systèmes. À partir du menu déroulant, l'administrateur peut désigner une variété d'options pour surveiller les accès utilisateurs, telis que AFP, Samba, etc.. Note : Vous doivent activer "Journal d'accès des utilisateurs" ("User Access Log") pour voir ces détails. |

| Niveau de Log | ALL (tous) : Fournit toutes les informations de log : système, averissements, et messages d'erreur INFO: Montre les informations relatives aux messages du système WARN (incorrect/ajretissement): Montre seulement les messages d'advertissement. ERROR (erreur) : Montre seulement les messages d'erreurs. |

| Exporter l'enregistrement Exporte | tous les logs vers un filchier externe. |

| Supprimer l'enregistrement Efface | tous les logs. |

| Actualisation automatique Spécifier l'intervalle de temps pour le rafraichissement automatique. | |

| Taille de la page ☑ Spécifier le nombre de lignes à afficher par page. | |

| Tri ascendant (Sort Ascending) Montre les logs par date dans un ordre ascendant. | |

| Tri descendant (Sort Descend- ing) Montre les logs par date dans un ordre descendant. | |

| |< < > | | Utiliser les boutons avance (> >>) et retour ( |< < ) pour naviguer à travers les pages de logs. |

| Recharger les logs | |

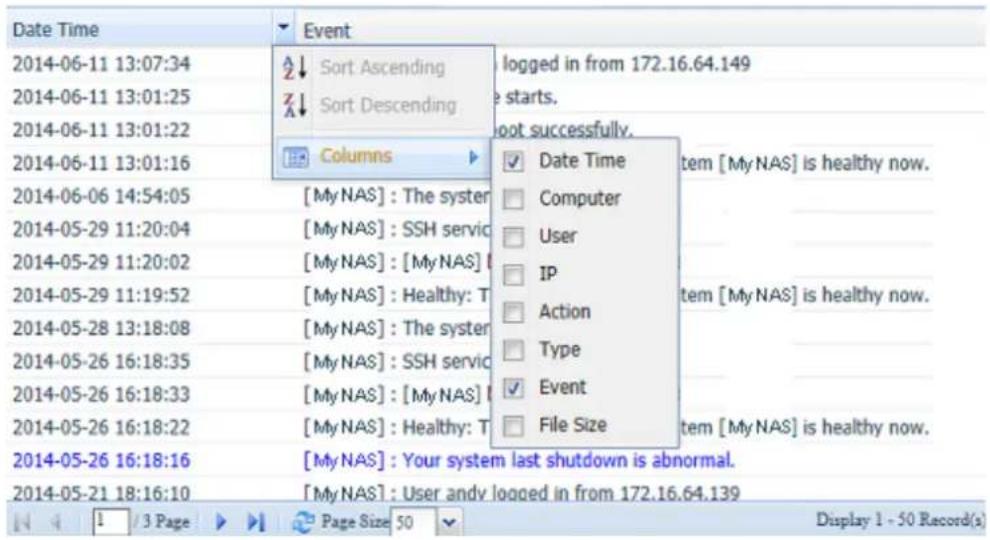

Des colonnes peuvent également être ajoutées pour afficher des informations complémentaires sur chaque événement.

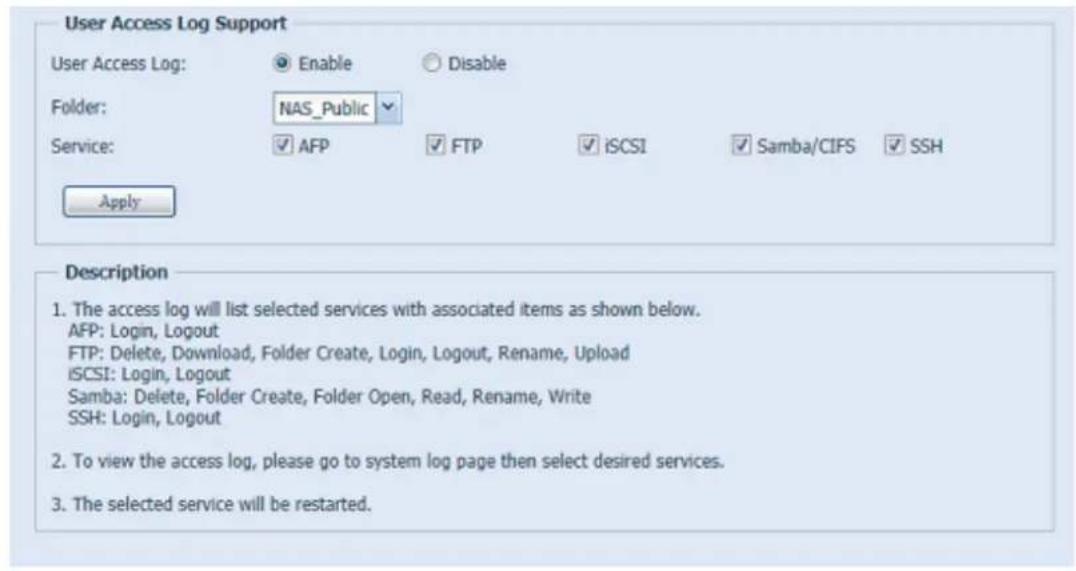

Les logs d'accès utilisateurs (Journal d'accès desutil-3.3.5 isateurs)

La section Journal d'accès des utilisateurs (User Access Log Support) permet aux administrateurs de selectionner le protocole désiré pour surveiller l'activité des utilisateurs.

| logs d'accès utilisateurs | |

| Élement Description | |

| logs d'accès utilisateurs (User Access Log Support) | Active ou déactive le service de log d'accès utilisateurs. |

| Dossier | Sélectionner dans le menu déroulant où seront stockés les logs d'accès utilisateurs. |

| Service Sélectionner les cases | à cocher qui correspondent aux détails à enregistrer. |

| Appliquer Cliquer sur appliquer pour saugégarder les changements. | |

| Description | La liste d'accès utilisateurs enregistrera différentes activités selon les protocôles séLECTIONNÉS. 1. AFP: Utilisateur se connectant ou se déconnectant. 2. FTP: Effacement, téléchargement, envoi de fichiers, creation de répertoires, renommage d'un objet, connexion et déconnexion. 3. iSCSI (si applicable): Utilisateur se connectant ou se déconnectant. 4. Samba: Effacement de fichier, creation de répertoires, répertoires ouverts, lecture d'un objet, renommage et écriture. 5. SSH (si applicable): Utilisateur se connectant ou se déconnectant. |

Une fois que le support des logs accès utilisateurs (User Access Log Support) a été paramétré et le bouton "Appliquer" (Apply) clique, tous les services sélectionnés redémarreront.

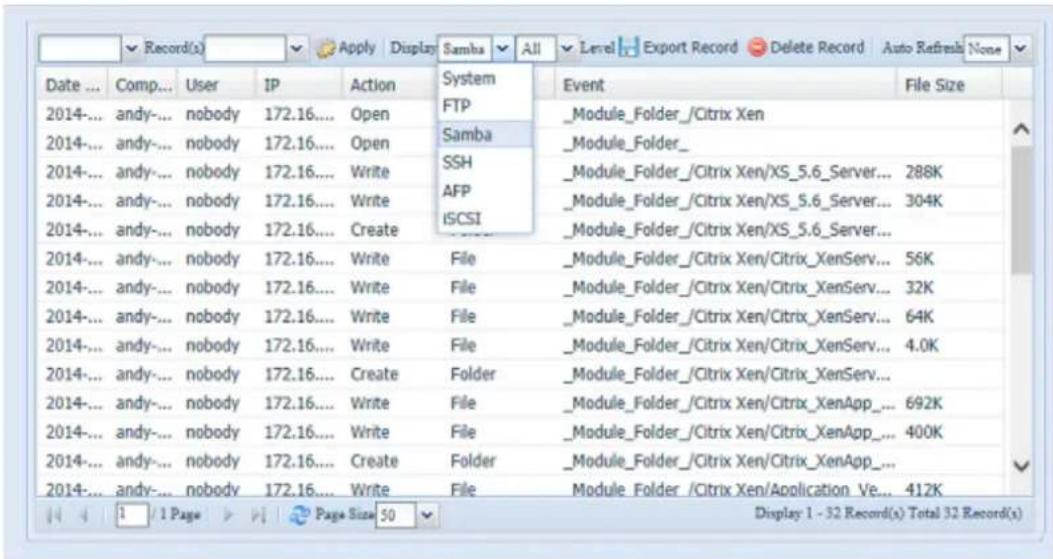

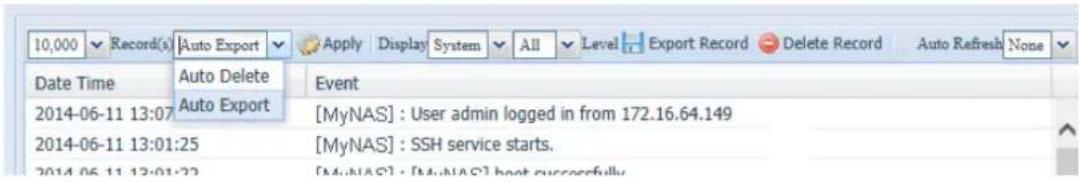

Pour voir les accès détaillés pour les services voulu, rendez-vous dans le menu "Historique" et désir un service à partir du menu dérouulant "Afficher" ("Display").

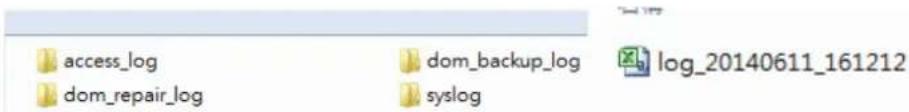

Pour exporter les détails des accès utilisateurs dans un fichier à partir du dossier cible, les administrateurs doivent d'abord désirir le nombre d'enregistrements à partir du menu déroulant et désirir l'option "exportation automatique" ("Auto export"),CHOISSEZ alors le nombre de logs à exporter et cliquer sur "Appliquer" ("Apply") pour activer ces paramétres.

Une fois (par exemple) que 10.000 enregistrements ont eté atteints, le fichier de logs apparaitra dans /NAS_public/access_log/

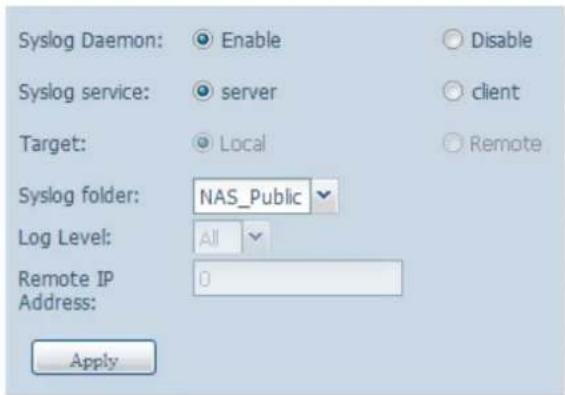

Gestion Syslog3.3.6

Created un journal de système à stocker sur disque local ou à distance, peut aussiCHOISIR d'agir comme un serveur syslog pour d'autres apparéils.

Vouspouvezobtenirlesinformationsdedeuxmanieres:localouàdistance.

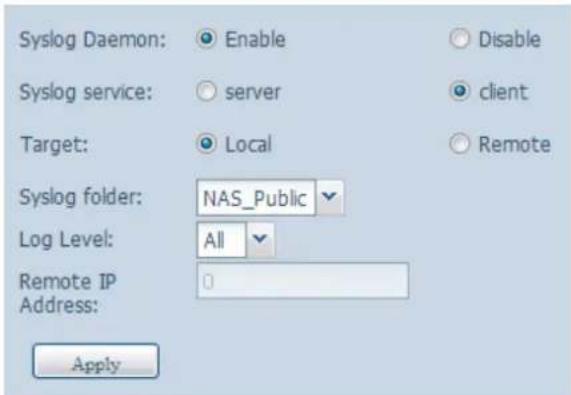

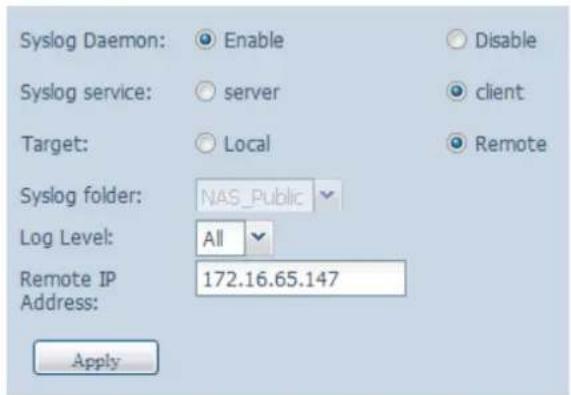

Configuration avec serveur Syslog :

Configuration avec client Syslog et cible stockée sur disque local :

Configuration avec client Syslog et cible stockée sur disque à distance :

Le tableau suivant contient une description détaillée de chaque élément :

| Journaux | |

| Elément Description | |

| Syslog Daemon Pour activer/désactiver Syslog daemon. | |

| Syslog service (Service Syslog) Si Server (Serveur) a été sélectionné, alors le dossier Syslog correspondant sera utilisé pour stocker tous les journaux du système des autres appareils NAS qui ont assignée ce système pour serveur Syslog ainsi que Syslog de cette unité de serveur. Cela est visible à partir du dossier Syslog correspondant, avec des fichiers "error" (Erreur), "Information" (Informations) et "warning" (Avertissement). Si un client a été sélectionné, alors vous pouvez désirier entre "Local" (Local) et "Remotely" (A distance). | |

| Target (Cible) Choisissez Local (Local) puis tous les journaux du système seront stockés dans le dossier Syslog correspondant au champ suivant. Et le dossier Syslog aura le fjichier "Associated log info" (Messages) pour stocker tous les journaux du système. Si Remotely (A distance) a été sélectionné, alors le serveur Syslog sera nécessaire et une adresse IP doit être entrée. | |

| Syslog folder (Dossier Syslog) Sélectionnez dans la liste déroulante puis tous les journaux du système seront stockés dans ce dossier. Ce dossier Syslog s'applique à "syslog server" (Serveur Syslog) et à "syslog client with local selected" (Client Syslog avec local sélectionné). | |

| Log Level (Niveau de journal) Vous pouze désirir entre 3 niveaux : 'All" (Tous), "warning/ error" (Avertissement/erreur) et 'Error" (Erreur). | |

| Remote IP Address (Adresse IP à distance) | Entrez l'adresse IP du serveur Syslog lorsque vous choisissez de stocker les informations Syslog à distance. |

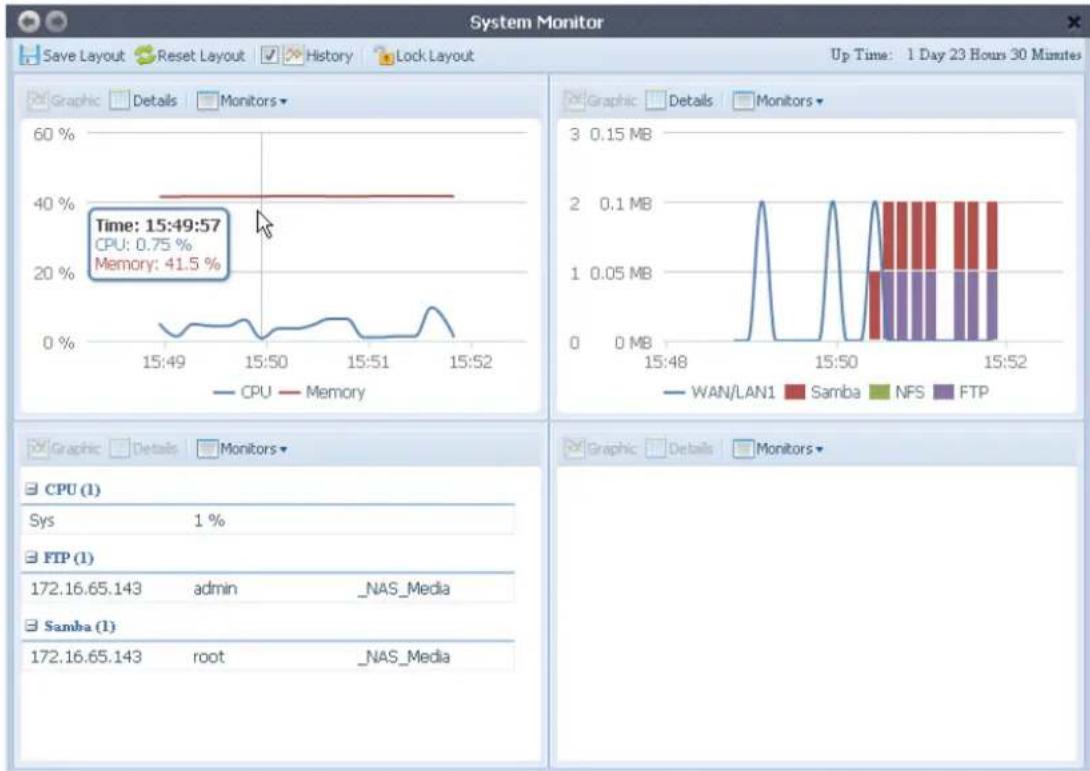

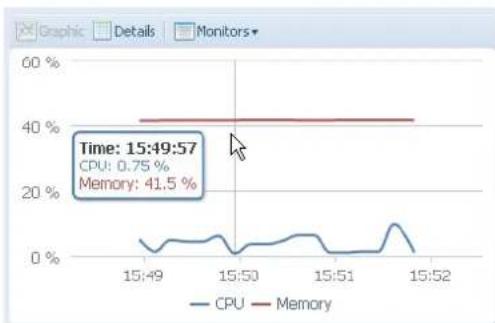

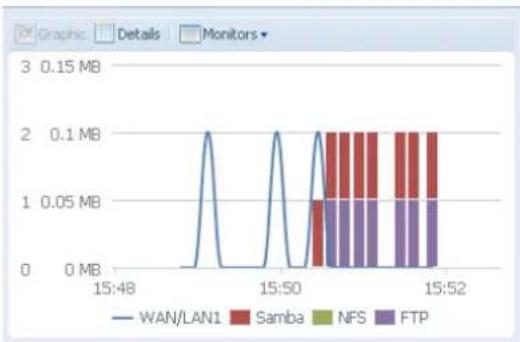

System Monitor (Moniteur du système)3.3.7

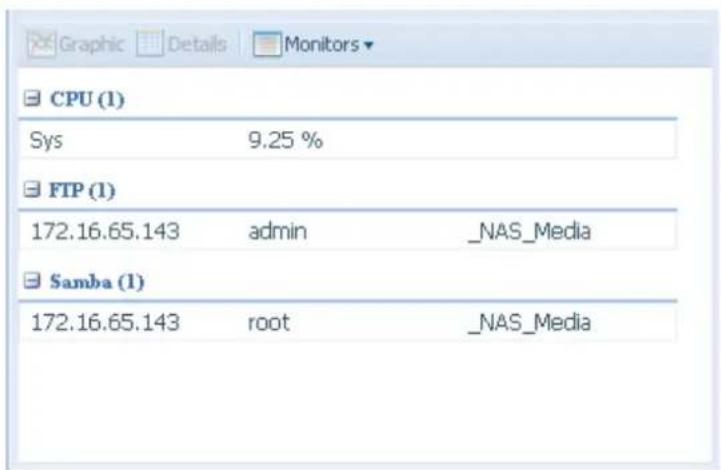

Le moniter du système est capable de surveiller l'etat du système y compris l'utilisation du processeur/de la mémoire, le débit du réseau et la liste des utilisateurs en ligne avec divers protocôles.

Pour surveiller l'etat du système, cliquez simplement sur "System Monitor" (Moniteur du système) dans l'arborescence du menu et l'écran suivant s'affichera.

Il contient 4 sections et chaque section peutCHOISIR des éléments à surveiller en utilisant la liste déroulante dans l'onglet "Monitors" (Moniteurs). Cliquez sur les éléments que vous désirez surveiller. Il est aussi possible deCHOISIR "Graphic" (Graphique) pour afficher graphiquement ou "Details" (Details) en mode texenormal.

Le moniter du système avec le mode graphique ne peut avoir que 2 sections utilisés en même temps.

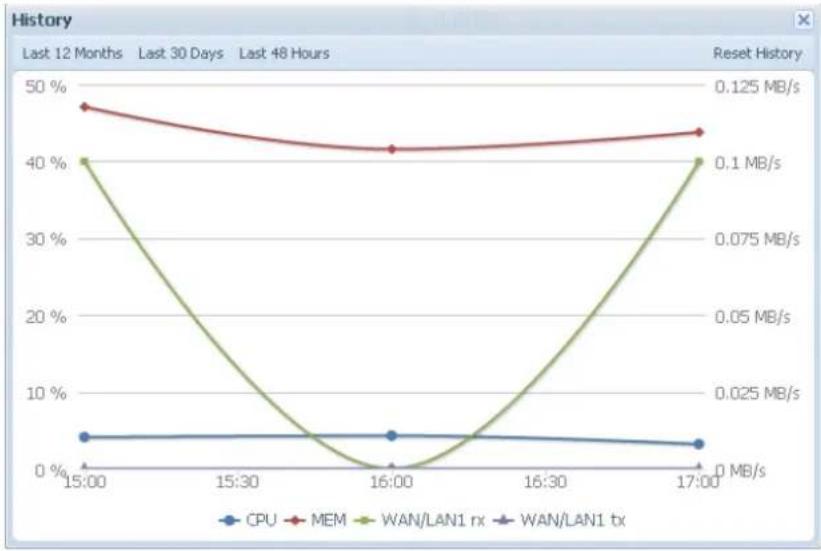

Si vous avez choisi le mode graphique, il peut afficher les informations des dernières 3 moins en cliquant sur l'axe X. Voir l'exemple ci-dessous :

Pour la liste des utilisateurs en ligne, le moniteur du système affichera les utilisateurs en ligne et le dossier partagé visité.

| System Monitor (Moniteur du système) | |

| Élement Description | |

| Save Layout (Enregistrer la presentation) | Enregistrre tous les éléments de surveillance sélectionnés. Ils seront disponibles la prochaine fois. |

| Reset Layout (Réinitialiser la presentation) | Restaure les éléments à surveiller de la configuration originale. |

| History (Historique) | Cliqueur sur cette case et les données du moniteur du système seront écrites dans le chemin choisi sur le volume RAID. |

| Lock Layout (Verrouiller la presentation) | Tous les éléments à surveiller sont fixes et ne peuvent pas être modifiés. Cliquez à nouveau pour déverrouiller. |

Si l'histoire a ete activee, cliquez sur cela affichera le moniteur du syste me avec differentes durées que vous pouze selectionner.

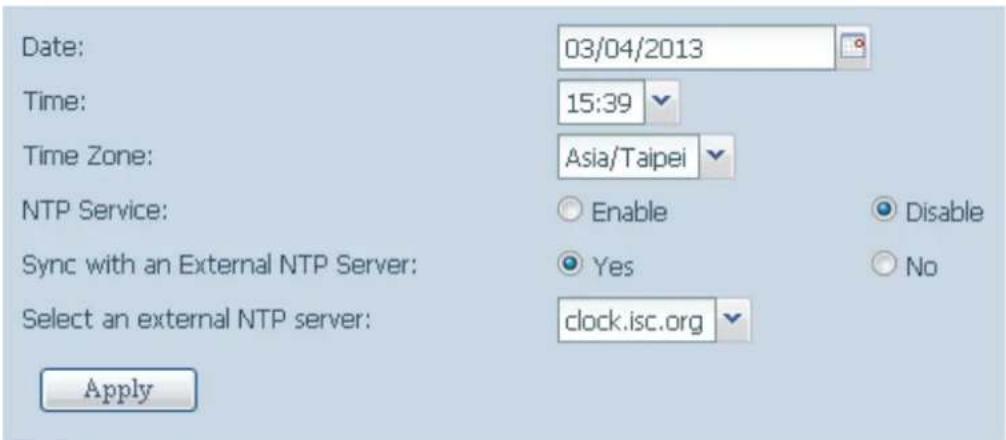

Horloge : Régler l'heure du système 3.3.8

Dans la catégorie de gestion du système,CHOISSEZ I'ELEMENT Date and Time (Horloge) ; l'écran Date and Time (Horloge) apparaitra. Reglez Date (Date), Time (Heure), et Time Zone (Fuseau hora). Vous pouvez aussi besoinir des synchroniser l'heure du système du Thecus IP storage avec un NTP (Network Time Protocol) Server (Serveur NTP (Protocole d'heure de reseau).

Le tableau suivant contient une description détaillée de chaque éléments :

| Date and Time (Horloge) | |

| Élément Description | |

| Date (Date) Pour régler la date du système. | |

| Time (Heure) Pour régler l'heure du système. | |

| Fuseau horaire (Time Zone) Pour régler le fuseau horaire du système. | |

| NTP Service (Service NTP) Sélectionnez | Enable (Activer) pour synchroniser avec le serveur NTP.Sélectionnez Disable (Désactiver) pour désactiver la synchronisation avec le serveur NTP. |

| Sync with external NTP Server (Sync avec serveur NTP externe) | Sélectionnez YES (OUI) pour permettre au Thecus IP storage de synchroniser l'heure avec le serveur NTP de votrechioix. Cliquez sur Apply pour confirmer. |

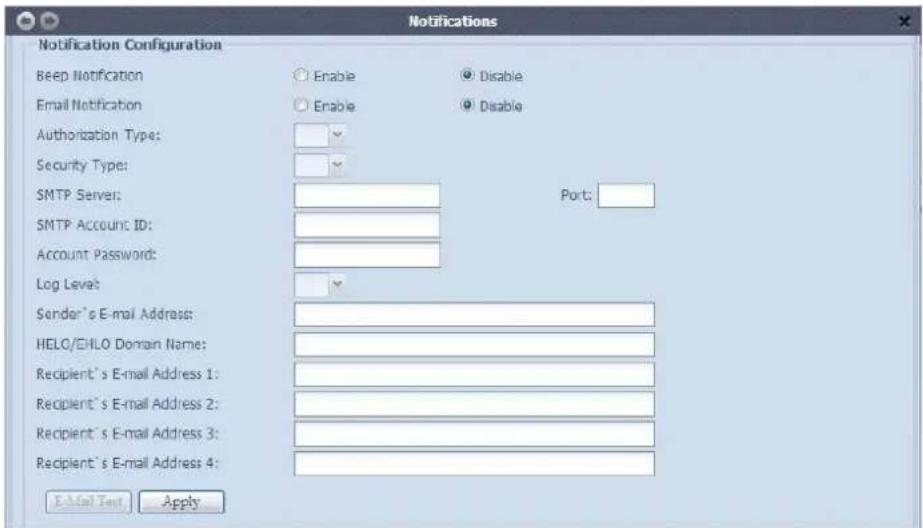

Configuration des notifications3.3.9

Dans la catégorie de gestion du système,CHOISSEZ I'ELEMENT Notifications (Notification) ; I'ecran Notification Configuration (Configuration des notifications) apparaitra. Cet ecran permet de receivevoir des notifications du Thecus IP storage dans le cas d'un mal fonctionnement du système Appuyez sur Apply (Appliqueur) pour confirmer les réglages. Le tableau suivant contient une description détaillée de chaque élément :

| Notification Configuration (Configuration des notifications) | |

| Elément Description | |

| Beep Notification (Notification bip) Pour activer ou désactiver le bip sonore du système lorsqu'un problème se produit. | |

| Email Notification (Notification email) Pour activer ou désactiver les emails de notification dans le cas d'un problème avec le système. | |

| Authentication Type (Type d'authentication) | Choisissez le type d'authentication du compte du serveur SMTP. |

| Security Type (Type de sécurité) SéLECTIONN° | ez le type de sécurité souhaitée dans la liste déroulante. |

| SMTP Server (Serveur SMTP) Le nom d'hôte/ l'adresse IP du serveur SMTP. | |

| Port (Port) Le port vers lequel les emails de notification doivent être envoyés. | |

| SMTP Account ID (ID compte SMTP) Entrez | l'ID du compte d'email du serveur SMTP. |

| Account Password (Mot de passer du compte) | Entrez un nouveau mot de passer. |

| Log Level (Niveau de journal) Sélectionnéz | le niveau du journal pour envoyer des emails. |

| Sender's E-mail Address (Adr. électronique expéditeur) | Entrez l'adresse email pour envoyer un email. |

| HELO/EHLO Domain Name (Nom de domaine HELO/EHLO) | Rempli valide HELO / EHLO nom de domaine |

| Receiver's E-mail Address (1,2,3,4) (Adresse email du destinataire) (1,2,3,4)) | Ajoutez une ou plusieurs addresses email qui receiveront les notifications par email. |

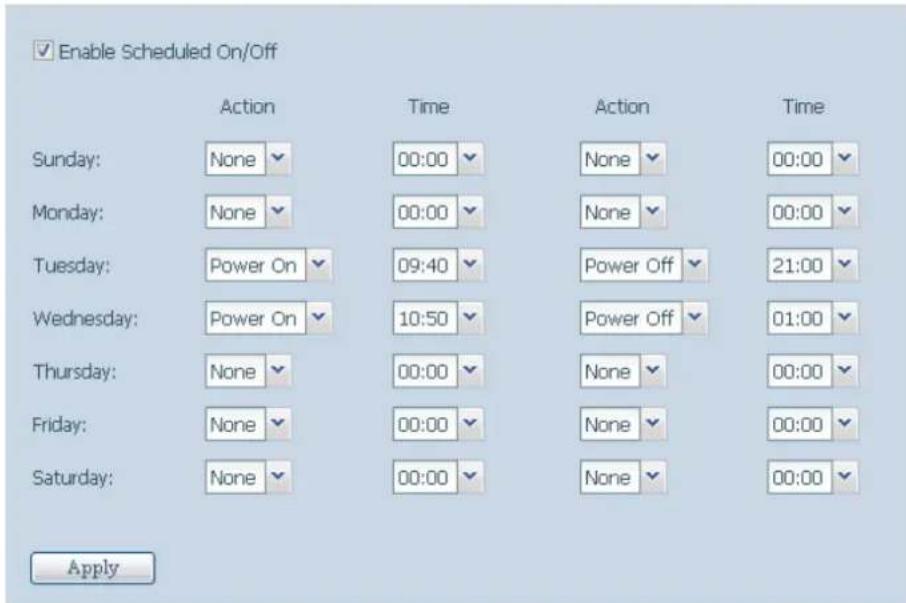

Marche/Arrêt programme3.3.10

Vous pourrait utiliser la Gestion du système du Thecus IP storage pour économique de l'énergie et de l'argent en programmant le Thecus IP storage pour qu'il s'allume et s'éteigne automatiquement à certaines heures.

Dans le menu, choisissez l'élement Schedule Power On/Off (Marche/Arrêt programme); l'écran Schedule Power On/Off (Marche/Arrêt programme) apparaitra.

Pour programmer le Thecus IP storage pour qu'il s'allume et s'éteigne à certaines heures, cochez en premier la case Enable Schedule Power On/Off (Activer marche/arrêt programme) pour activer la fonction.

Choisissez ensuite simplement une heures de mise en marche et d'arrêt pour chaque jour de la semaine, en utilisant les différents menus déroulants.

Finalement, clique sur Apply (Appliquer) pour enregistrer les modifications.

Par exemple - Lundi : Marche : 8:00 ; Arrêt : 16:00

Le système s'allumera automatiquement Lundi à 8:00 et s'eteindra automatiquement Lundi à 16:00. Le système s'allumera pour le reste de la semaine.

Si vous choisissez une heures de mise en marche et que vous ne reglez pas une heures d'arrêt, le système s'allumera et restera allumé jusqu'à ce qu'une heures d'arrêt soit programmée ou jusqu'à ce que vous l'éteignez manuellement.

Par exemple - Lundi : Marche : 8:00

Le système s'allumera automatiquement Lundi à 8:00 et ne s'eteindra pas sauf si vous l'éteignez manuellement.

Vous pouvez aussi utiliser deux heures de mise en marche et d'arrêt pendant un même jour. Le système suivra vos réglages.

Par exemple - Lundi : Arrêt : 8:00 ; Arrêt : 16:00

Le système s'éteindra automatiquement Lundi à 8:00. Le système s'éteindra aussi Lundi à 16:00 s'il a été rallumé. Si le système est toujours étant Lundi à 16:00, le système restera étant.

Administrator Password (Mot de passer de 3.3.11 l'administrateur)

Dans le menu,CHOISISEZ I'ELLEMENT Administrator Password (Mot de passer de I'administrateur) ; I'ecran Change Administrator Password (Changer le mot de passage de I'administrateur) apparaitra. Entrez un nouveau mot de passage dans la case New Password (Nouveau mot de passage) et confirmez le mot de passedans la case Confirm Password (Confirmer le mot de passage). Appuyez sur Apply (Appliqueur) pour confirmer les changement du mot de passage.

Le tableau suivant contient une description détaillée de chaque élément :

| Change Administrator and LCD Entry Password (Changer le mot de passer administrateur et de saisie LCD) | |

| Élément Description | |

| New Password (Nouveau mot de passer) Entrez le nouveau mot de passer de l'administrateur. | |

| Confirm Password (Confirmer le mot de passer) | Entrez de nouveau le nouveau mot de passer pour confirmer. |

| Apply (Appliquer) Appuyez pour enregistrrer les changements. | |

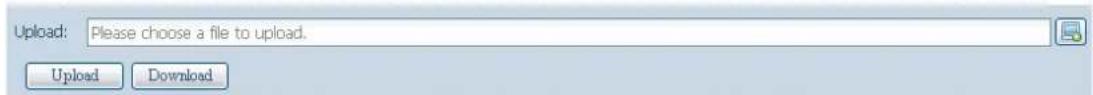

Config Mgmt (Gestion de la config.)3.3.12

Dans le menu,CHOISSEZ I'ELEMENT Config Mgmt (Gestion de la config.);I'ecran System Configuration Download/Upload (Telecharger/teléverser la configuration du système) apparaitra. Dans cet écran, vous pouvez telecharger ou teléverser des configurations du système enregistrées.

Le tableau suivant contient une description détaillée de chaque élément :

| System Configuration Download/Upload (Télécharger/téléverser la configuration du système) | |

| Élement Description | |

| Download (Télécharger) Pour sauvé garder et exporter la configuration actuelle du système. | |

| Upload (Télécharger) | Pour importer un fichier de configuration sauvegardé et replacer la configuration actuelle du système. |

Sauvegarder la configuration de votre système est très utile pour vous assurer que vous pouvez restaurer une bonne configuration lorsque vous essayez de faire des modifications aux réglages.

La configuration du système que vous avez sauvegarde ne peut etre restauré qu'avac la meme version du firmware. Et les details de sauvegarde n'incluent pas les comptes/groups d'utilisateur.

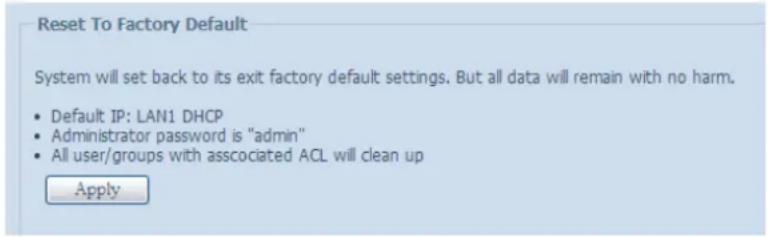

Factory Default (Défaut d'usine)3.3.13

Dans le menu,CHOISSEZ I'ELEMENT Factory Default (Reglages d'usine) ; l'écran Reset to Factory Default (Réinitialiser les réglages sur les réglages d'usine) apparaitra.Appuyez sur Apply (Appliquer) pour réinitialiser tous les réglages du Thecus IP storage sur les réglages d'usine.

La réinitialisation des régles d'usine n'effacera pas les données stockées sur les disques durs, mais RESTAURERA tous les régles originaux d'usine.

Power Management (Gestion de l'énergie - disque(s) 3.3.14 dur(s))

Dans le menu,CHOISSEZ I'ELLEMENT Power Management (Gestion de I'energie - disque(s) dur(s));I'ecran Power Management (Gestion de I'energie - disque(s) dur(s)) apparaître.Appuyez sur Reboot (Redémarrer) pour redémarrer le système ou sur Shutdown (Arrêtier) pour arrêté et éteindre le système.

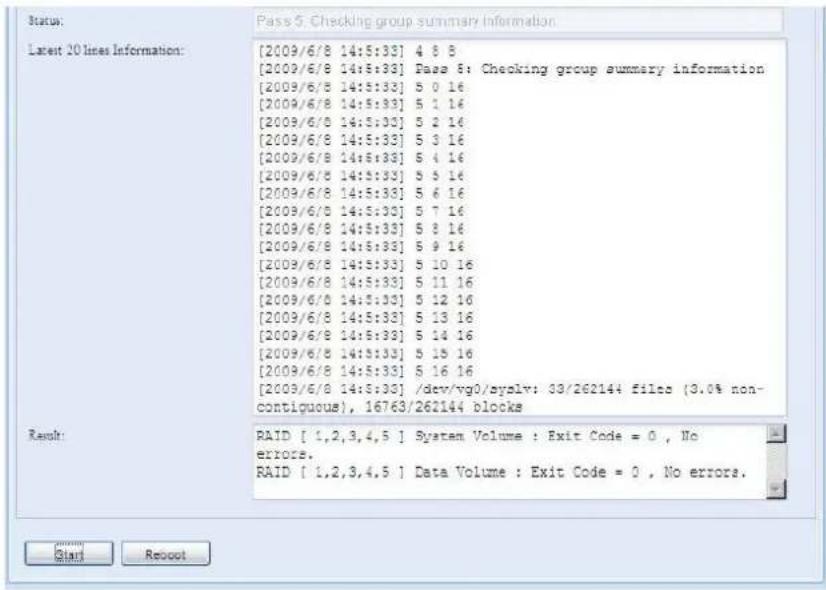

File System Check (Vérification du système de 3.3.15 fichiers)

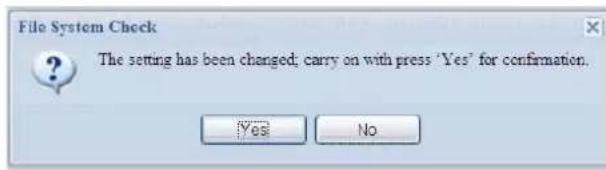

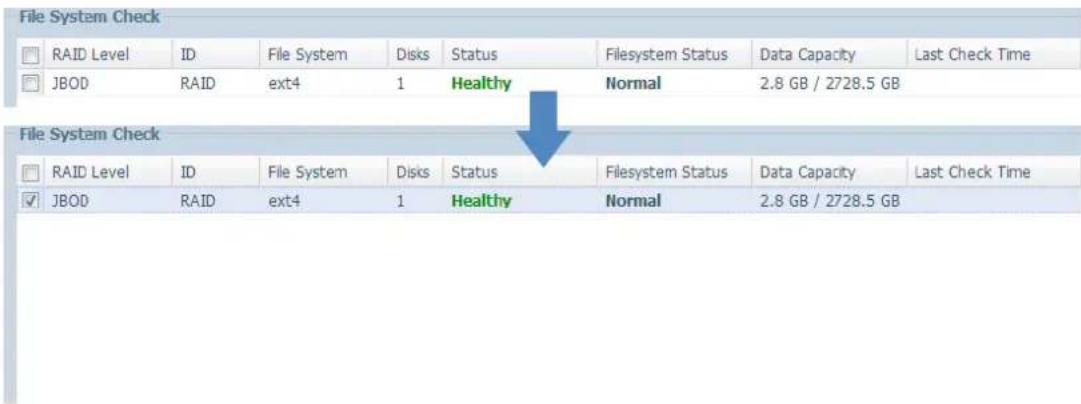

La fonction de vérification du système de fichiers vous permet de vérifier l'intégrité du système de fichiers de vos disques. Dans le menu, désisissez File system Check (Vérification du système de fichiers); l'écran File System Check (Vérification du système de fichiers) apparaitra.

File System Check

Pour commencer à vérifier le système de fichiers, cliquez sur Apply (Appliquer). Lorsque vous avez cliqué dessus, l'invite suivante apparait :

Cliquez sur Yes (Oui) pour redémarrer le système.

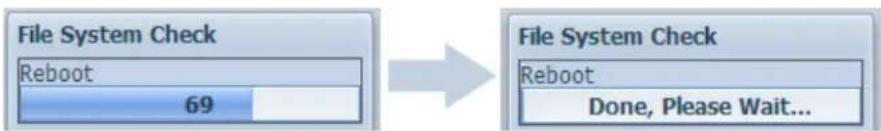

Une fois que le système a eté redémarré, vous serez renvoyé à l'invite File System Check (Vérification du système de fichier). Les volumes RAID disponibles pour lesquels vous pouvez vérifier le système de fichiers sont affichés. Cochez les volumes RAID désirés puis cliquez sur Next (Suviant) pour continuer etCOMMencer à vérifier le système de fichier. Cliquez sur Reboot (Redémarrer) pour redémarrer sans effectuer la vérification.

Lorsque you cliquez sur Next (Suvant), I'ecran suivant s'affiche :

Cliquez sur Start (Démarrer) pour commencer la vérification du système de fi-chiers. Cliquez sur Reboot (Redémarrer) pour redémarrer le système.

Pendant la vérification du système de fichiers, le système affiche 20 lignes d'informations, jusqu'à la fin. Une fois fini, les résultats s'affichent en bas.

Le système doit être redémarré avant que le Thecus IP storage puisse marcher normalement après la vérification des fischiers du système.

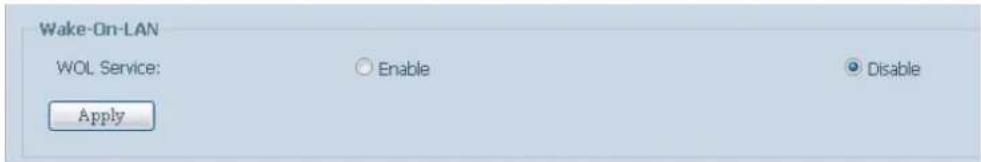

Wake-Up On LAN (WOL) (Réveil par le réseau LAN 3.3.16 (WOL))

Le Thecus IP storage peut être réveillé du mode sommeil via un port WAN/ LAN1 ou LAN2.

Dans le menu,CHOISSEZ I'elément WOL (WOL) ; I'ecran Wake-up On LAN (Reveil par le reseau LAN) apparaitra. Vous pouvez désir entre Enable (Activer) et Disable (Désactiver).

| Wake-up On LAN Configuration (Configuration du Réveil par le réseau LAN) | |

| Elément Description | |

| WAN/LAN1 (WAN/LAN1) | Enable (Activer) ou Disable (Désactiver) le service WOL de WAN/LAN1 |

| LAN2 Enable (Activer) ou | Disable (Désactiver) le service WOL de LAN2 |

| Apply (Appliquer) | Cliquez sur Apply (Appliquer) pour enregistrrer les modifications. |

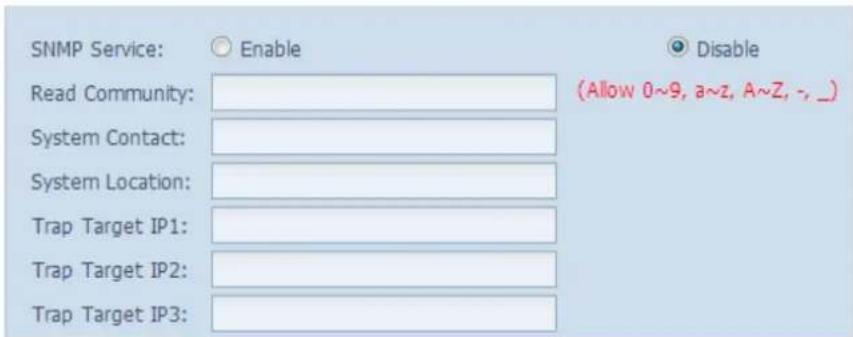

SNMP Support (Support SNMP) (N4520/N4560)3.3.17

Dans le menu,CHOISSEZ I'ELEMENT SNMP;I'ecran SNMP Support (Support SNMP) apparaitra. You pouvez activer la fonction SNMP et enter les informations nécessaires dans chaque champ. Avec le logiciel de gestion SNMP, you pouvez Broker les informations basiques du systeme.

Dans le menu,CHOISSEZ I'ELEMENT SNMP (SNMP) ; I'ecran SNMP Support (Support SNMP) apparaitra. Vous pouvez désir entre Enable (Activer) et Disable (Désactiver).

UI Login Functions (Fonction de connexion UI)3.3.18

En ajustant les réglages de UI Login Configuration (Configuration de connexion UI), vous pouvez activer/désactiver les fonctions Web Disk (Disque Web), Photo Server (Serveur de photos) et les modules comme désiré.

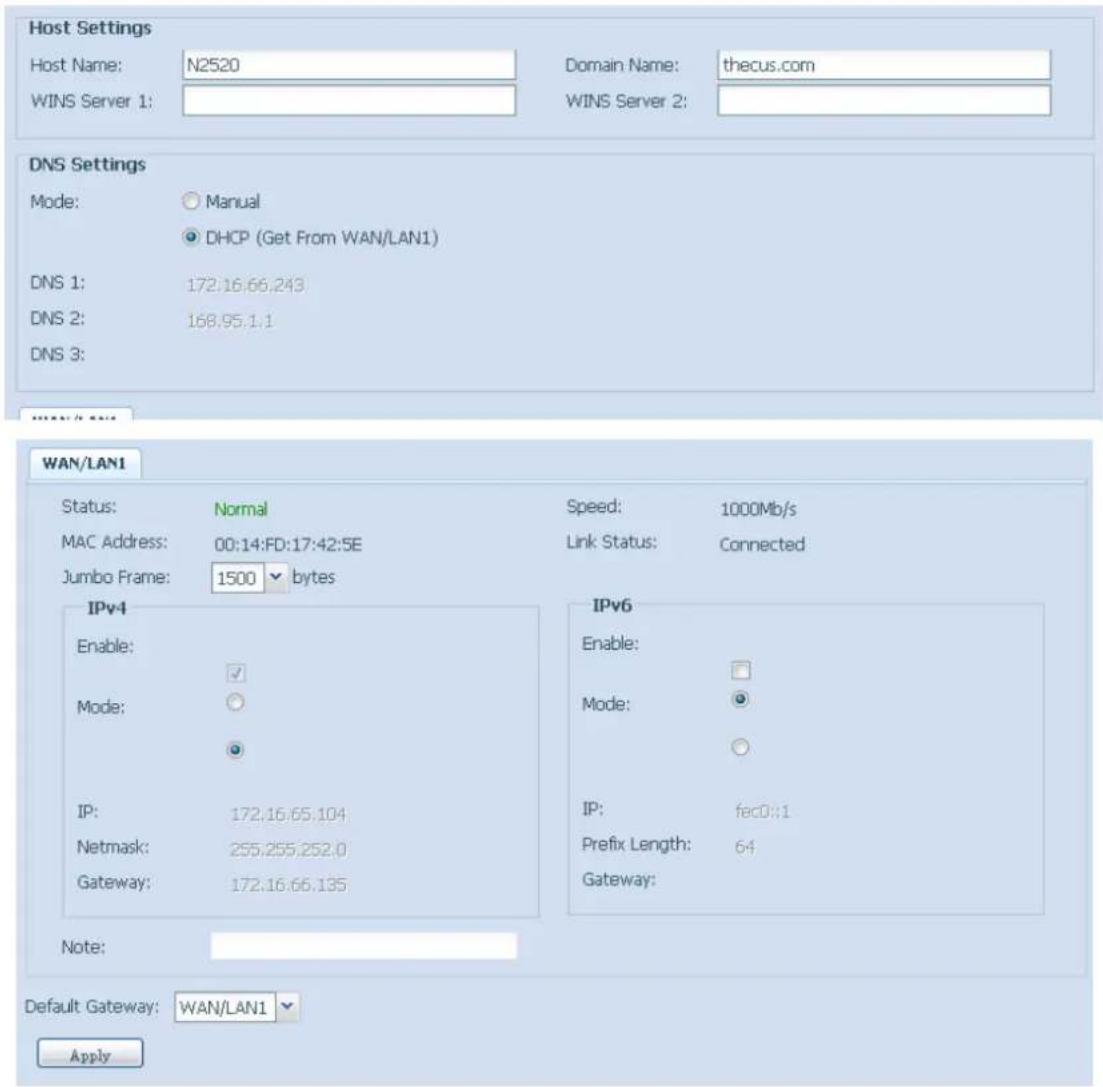

Réseauge3.3.19

Dans le menu catégorie de gestion du système choisissez Networking (Réseau-tage); l'écran Networking Configuration (Configuration du réseau) apparaitra. Cet écran affiche les paramétres du réseau pour les réglages globaux et la connexion réseau disponible. Vous pouvez changer n'importe lequel de ces paramétres et appuyer sur Apply (Appliquer) pour confirmer les réglages. Le tableau suivant contient une description de chaque élément :

| Configuration du réseau (paramètre global) | |

| Élement Description | |

| Host name (Nom d'hôte) Le nom d'hôte qui identifie le Thecus IP storage sur le réseau. | |

| Domain name (Nom de domaine) Le nom du domaine du Thecus IP storage. | |

| WINS Server (Serveur WINS) Pour régler un nom de serveur pour l'ordinateur NetBIOS. | |

| DNS Mode (Mode DNS) Sélectionnez le serveur DNS venant du serveur DHCP ou l'entrée manuelle. Vous pouvez entrauer un total de 3 serveurs DNS. Si vous désisissez d'avoir un serveur DNS via le serveur DHCP, alors cela refère au port WAN/LAN. | |

| DNS Server 1,2,3 (Serveur DNS 1,2,3) L'adresse IP du serveur du Service de nom de Domaine (DNS). | |

| Configuration du réseau (port NIC) | |

| Link speed (Vitesse de lien) Affiche la vitesse du lien du port NIC correspondant. | |

| Link status (Etat de lien) Affiche l'état du lien du port NIC correspondant. | |

| MAC address (Adresse MAC) | L'adresse MAC de l'interface du réseau. |

| Jumbo Frame Support (Support cadre jumbo) | Pour activer ou désactiver le support de cadre jumbo de l'interface correspondante sur votre Thecus IP storage. |

| IPv4/IPv6 (IPv4/IPv6) Cliques pour activer IPv4/IPv6 pour TCP/IP. Le réglage par défaut est IPv4. | |

| Mode (Mode) Vous pouvez désirier entre IP statique et IP dynamique. | |

| IP (IP) L'adresse IP de l'interface NIC correspondante. | |

| Netmask/Prefix Length (Masque de réseau/Longueur préfixe) | Entrez le masque de réseau pour IPv4 et la longueur du préfixe pour IPv6. |

| Gateway (Passerelle) La passerelle du NIC correspondant. | |

| Default gateway (Passerelle par défaut) | Vous pouvez désirir la passerelle par défaut à utiliser avec le Thecus IP storage dans la liste déroulante. |

Utilisez seulement les réglages du cadre jumbo lorsque vous utilisez un environnement Gigabit où tous les autres clients ont aussi le réglage de cadre jumbo activé.

Un réglage DNS correct est essentiel pour les services du réseau, tels que SMTP et NTP.

La plupart des commutateurs/routeurs Ethernet rapide (10/100) ne supportent pas Cadre jumbo et vous ne pourrez pas vous connecter à votre Thecus NAS lorsque Cadre jumbo est activé.

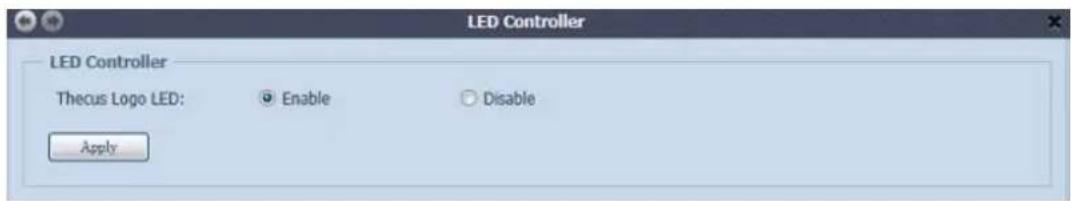

Thecus LED Controller (Contrôleur du LED Thecus)3.3.20

Il y a un LED avec le logo Thecus sur le côte gauche du boitier. Le LED peut être étant ou allumé simplement en activant (Enable) ou désactivant (Disable) cette option.

Gestion du stockage3.4

La catégorie Storage (Stockage) affiche l'etat des apparéils de stockage installés dans le Thecus IP storage, et contient des options de configuration du stockage comme RAID et les réglages des disques, iSCSI (N4520/N4560) et de montage ISO (N4520/N4560).

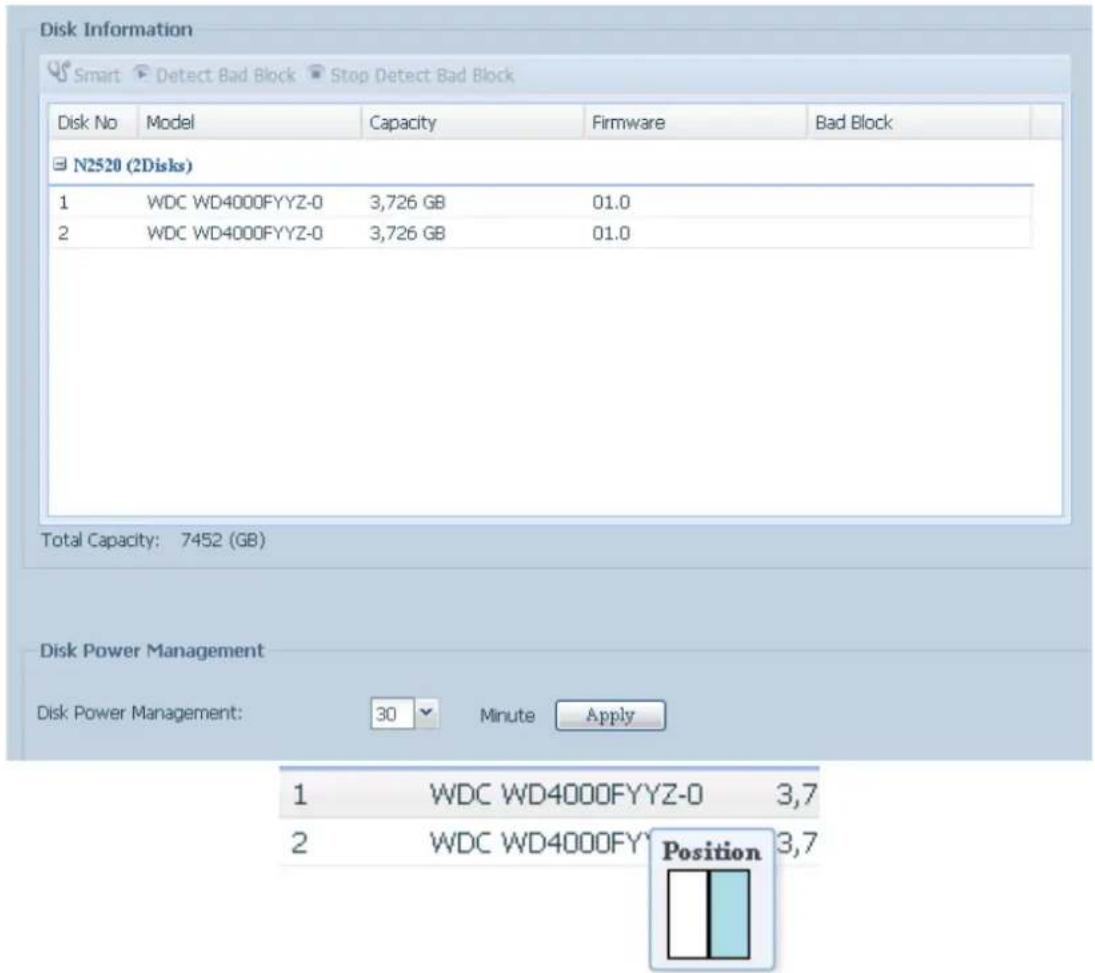

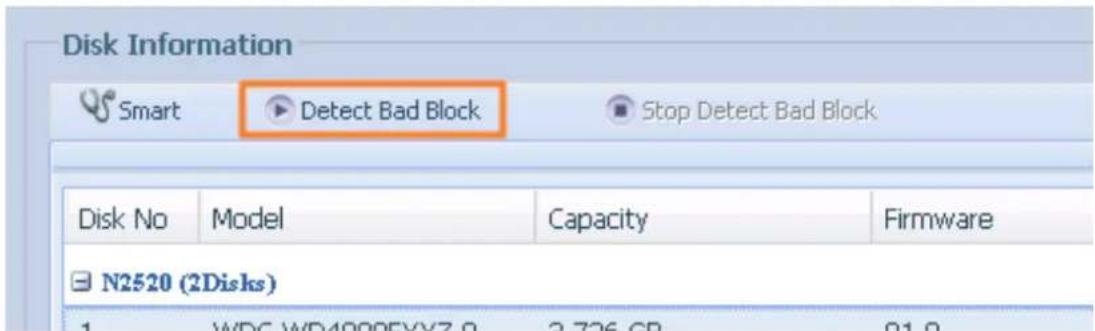

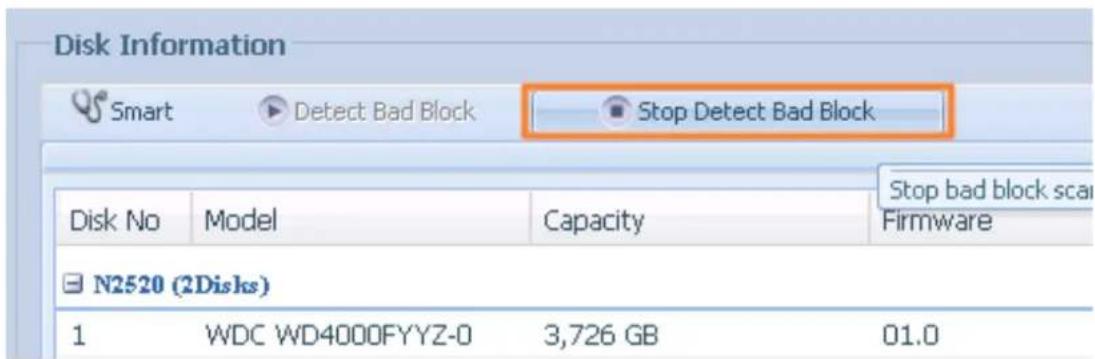

Disk Information (Informations sur le disque)3.4.1

Dans la catégorie Storage (Stockage),CHOISSEZ I'ELEMENT Disk Information (Informations sur le disque) et I'ecran Disk Information (Informations sur le disque) apparaitra. Depuis cet ecran, vous pouvez voir plusieurs disques durs installés. L'emplacement du disque apparaitra si vous déplacer le curseur de la souris sur le disque instalé.

| Disks Information (Informations sur le disque) | |

| Élément Description | |

| Disk No. (Num. disque) Indique l'emplacement du disque. | |

| Capacity (Capacité) Affiche la capacité d'un disque dur SATA. | |

| Model (Modèle) Affiche le nom du modele d'un disque dur SATA. | |

| Firmware (Micrologiciel) Affiche la version du micrologiciel d'un disque dur SATA. | |

| Bad Block scan (Balayage de mauvais secteurs) | Cliquez sur Yes (Öui) pour commencer le balayage des mauvais secteurs. |

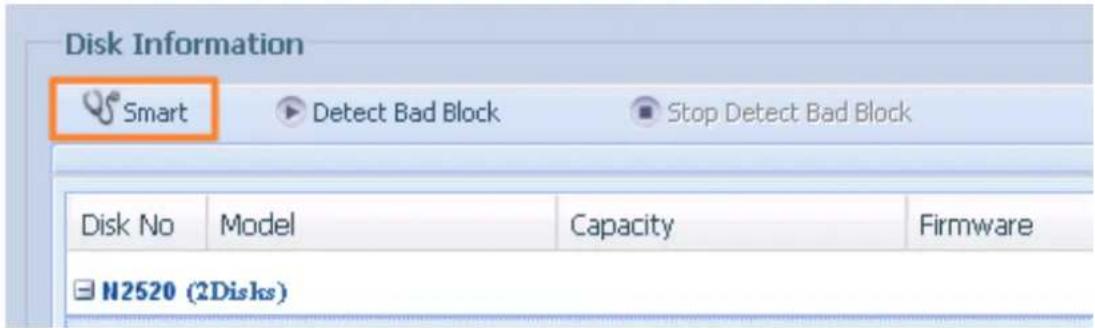

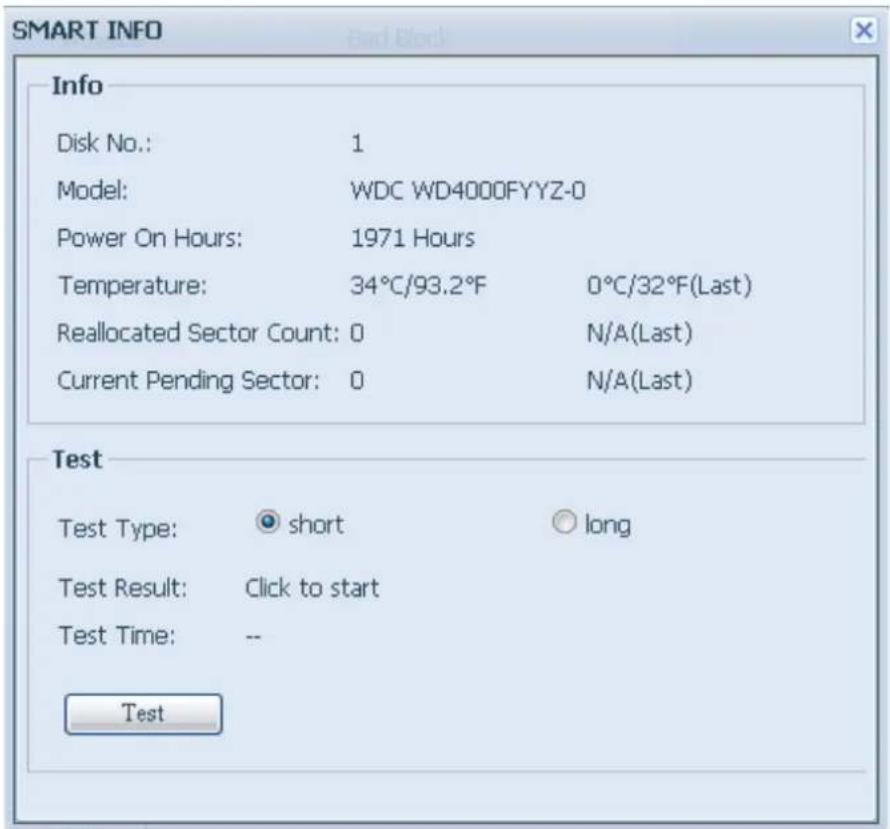

S.M.A.R.T. Information (Informations S.M.A.R.T.)

Sur l'écran Disk Information (Informations sur le disque), Sélectionnez un disque puis cliquez sur "Smart" pour répertorier les informations S.M.A.R.T. du disque correspondant.

Vous pouvez aussi effectuer un test du disque SMART (ne s'applique pas au SAS HDD); Cliquez simplement sur "Test" pour démarrer le test SMART. Le résultat sert uniquement de référence et le système ne réalisa aucune action à partir de ces résultats.

| S.M.A.R.T. Information (Informations S.M.A.R.T.) | |

| Élément Description | |

| Tray Number (Numéro du plateau) Le disque dur est installé à l'intérieur de ce plateau. | |

| Model (Modèle) Nom du modele du disque dur installé. | |

| Power ON Hours (Heures DE FONCTIONNEMENT) | Compte le nombre d'heures de fonctionnement. La valeur brute de cet attribut indique la durée totale en heures (ou minutes ou secondes, en fonction du fabricant) de fonctionnement. |

| Temperature Celsius (Température en degrés Celsius) | La température actuelle du disque dur en degrés Celsius. |

| Reallocated Sector Count (Nombre de secteurs redistribués) | Compte le nombre de secteurs redistribués. Lorsque le disque dur déteche une erreur de lecture/éditure/vérification, il marque ce secteur comme 'redistribué' et transfère les données dans une zone spécifique prévue à cet effet (zone de réserve). Ce processus est appelé un remappage et les secteurs 'redistribués' sont appelés des remaps. C'est pourquoit, sur les nouveaux disques durs, vous ne pouze pas voir les 'blocs défectueux' lorsque vous analysez la surface ' tous les blocs défectueux sont cachés dans des secteurs redistribués. Cependant, plus il y a de secteurs redistribués, plus la vitesse de lecture/éditure diminuera (jusqu'à 10 % de moins). |

| Current Pending Sector (Secteur actuel en attente) | Le nombre de secteurs instables (en attente de remappage). La valeur brute de cet attribut indique un nombre total de secteurs en attente de remappage. Plus tard, lorsque certains de ces secteurs ont été lus avec succès, cette valeur diminuera. Si des erreurs se produit toujours pendant la lecture de ces secteurs, le disque dur tentera de restaurer les données et de les transférer vers la zone réservée du disque (zone de réserve) et indiquera ce secteur comme ayant été remappe. Si la valeur de cet attribut est de zéro, cela indique que la qualité de la surface correspondante est BASSE. |

| Test Type (Type de test) Réglez le temps (court ou long) pour le test. | |

| Test Result (Résultat du test) Les résultats du test. | |

| Test Time (Durée du test) La durée totale du test. | |

- Bad Block Scan (Balayage de mauvais secteurs)

Sur l'écran Disk Information (Informations sur le disque), Sélectionnez un disque puis cliquez dans l'onglet "Detect Bad Block" (Supprimer mauvais secteur) pour effectuer un balayage des mauvais secteurs sur le disque correspondant. Le résultat sert uniquement de référence et le système ne réalisera aucune action à partir de ces résultats.

Pour arrêtier le balayage des mauvais secteurs, cliquez sur "Stop Detect Bad Block" (Arrêtier la détéction des mauvais secteurs).

Balayage de mauvais secteurs

Dans l'écran Disks Information (Informations des disques), vous pouvez aussi effectuer un balayage des mauvais secteurs du disque, en cliquant simplement sur "Click to start" (Cliqueur pour commencer) pour commencer. Le résultat est pour reference seulement et le système ne fera rien quelque soit le résultat.

Les résultats du test resteront jusqu'au redémarrage du système, avec "Yet to start" (Prêt à commencer) par défaut.

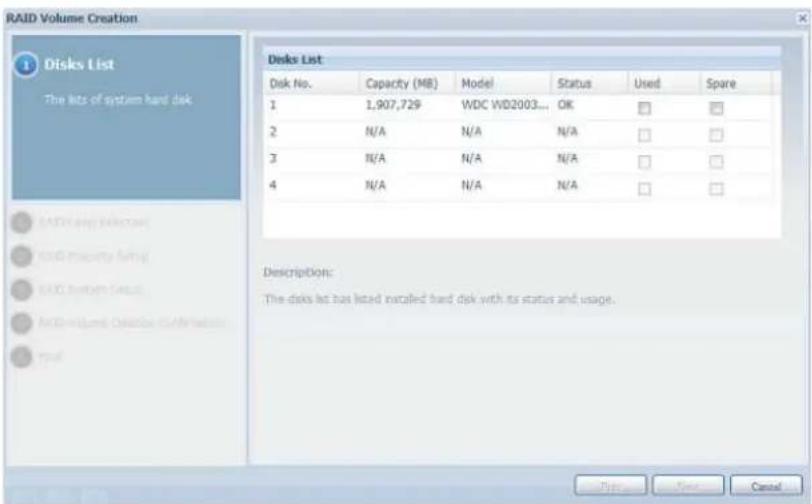

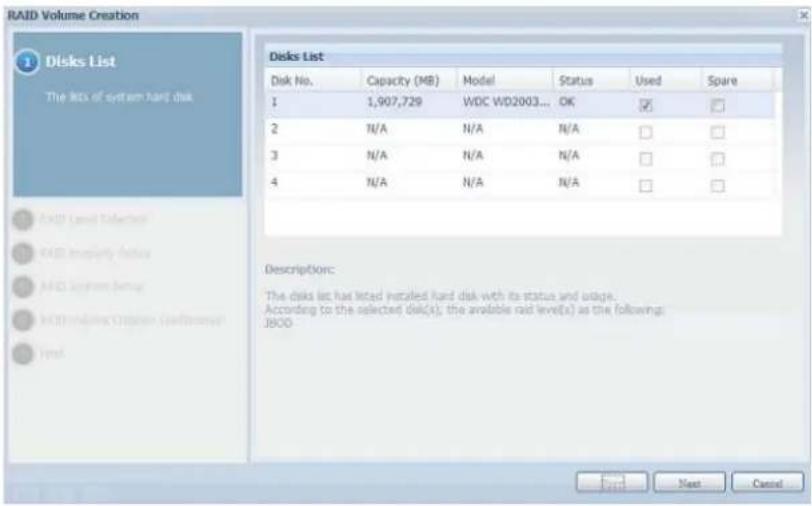

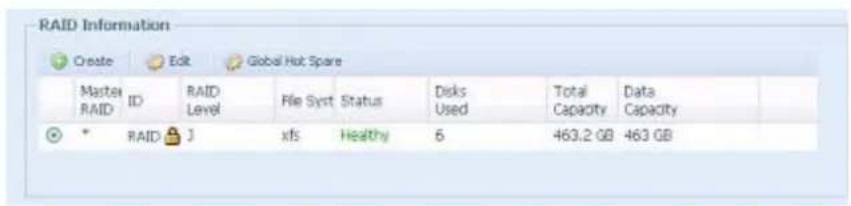

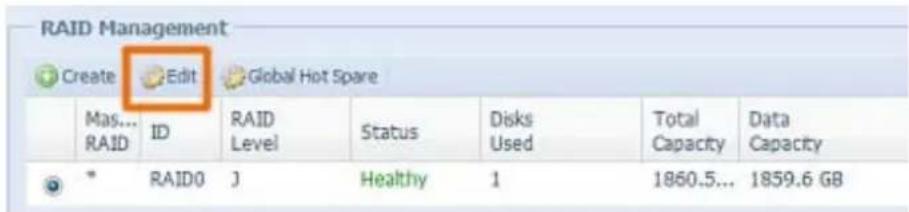

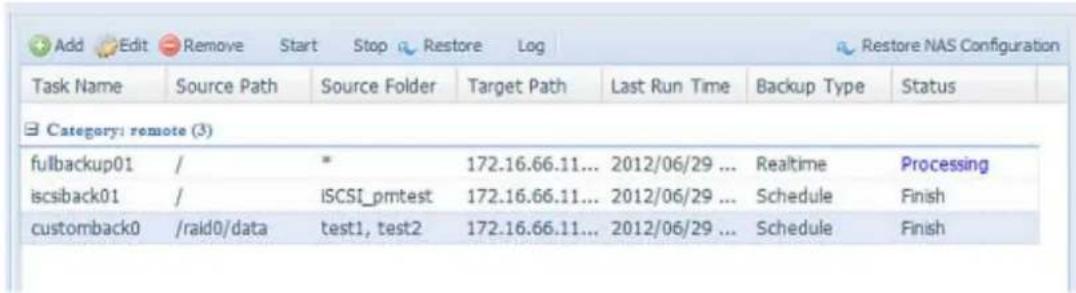

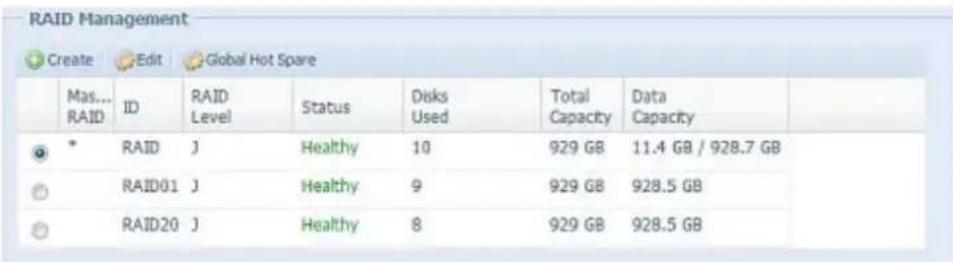

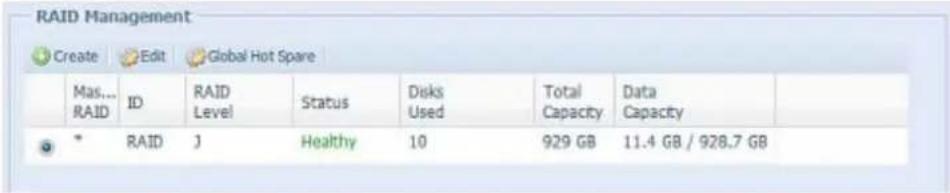

RAID Management (RAID)3.4.2

Dans la catégorie Storage (Stockage),CHOISSEZ I'elément RAID (RAID) ;I'ecran RAID Management (RAID) apparaitra.

Cet écran contient une liste des volumes RAID résident sur le Thecus IP storage. Dans celui-ci, vous pouvez obtenir des informations comme l'état de vos volumes RAID ainsi que la capacité allouée pour les données.

| RAID Managemnt (RAID) | |

| Elément Description | |

| Master RAID (RAID maître) Le volume RAID actuell. | REMARQUE : Toutes les ID des RAID doivent être uniques. |

| ID (ID) L'ID du volume RAID actuell. | |

| RAID Level (Niveau du RAID) Affiche la configuration du volume RAID. | |

| Status (Etat) Indique l'état du volume RAID. Peut indiquer Healthy (Bonne santé), Degraded (Dégradation), ou Damaged (Endommagé). | |

| Disks Used (Disques utilisés) Les disques durs utilisés pour former le RAID. | |

| Total Capacity (Capacité totale) | La capacité totale du volume RAID. |

| Data Capacity (Capacité de données) | La capacité utilisée et la capacité totale utilisée par les données de l'utilisateur. |

- Créer un volume RAID

Dans l'écran RAID Management (RAID), appuyez sur le bouton create (Créer) pour aller à l'écran CREATE RAID (CREER RAID). En plus des informations du disque RAID et de l'etat, cet écran permet aussi de changer les réglages de configuration du RAID.

Vouss pouvez utiliser Create RAID (Créer RAID), pourCHOISIR la taille de se-. teur,CHOISIR quels disques sont des disques RAID ou le disque de rechange..

| RAID Configurations (Configurations RAID) | |

| Elément Description | |

| Disk No. (No. disque) Numéro assigné aux disques durs installés. | |

| Capacity (MB) (Capacité (Mo)) Capacité des disques durs installés. | |

| Modèle Numéro du modele des disques durs installés. | |

| Status (Etat) L'état des disques durs installés. | |

| Used (Utilisé) Si cette case est cochée, le disque dur fera partie d\s un volume RAID. | |

| Spare (Rechange) Si cette case est cochée, le disque dur sera utilisé comme disque de rechange pour un volume RAID. | |

| Master RAID (RAID maître) Cochez une case pourCHOISIR un volume RAID maître. Voir la NOTEci-dessous pour plus d'informations. | |

| Stripe Size (Taille de secteur) Ceci permet de régler la taille de secteur pour maximiser les performances des fichiers séquentiels dans un volume de stockage. Laissez le réglage sur 64K sauf si vous avez besoin d\s utiliser un type de stockage de fichier spécial dans le volume de stockage. Une grande taille de secteur est préféable pour des grands fichiers. | |

| Data Percentage (Pourcentage de données) Le pourcentage du volume RAID pouvant être utilisé pour stocker les données. | |

| Create (Créer) Appuyez sur ce bouton pour configurer un système de fichier et créé le volume de stockage RAID. | |

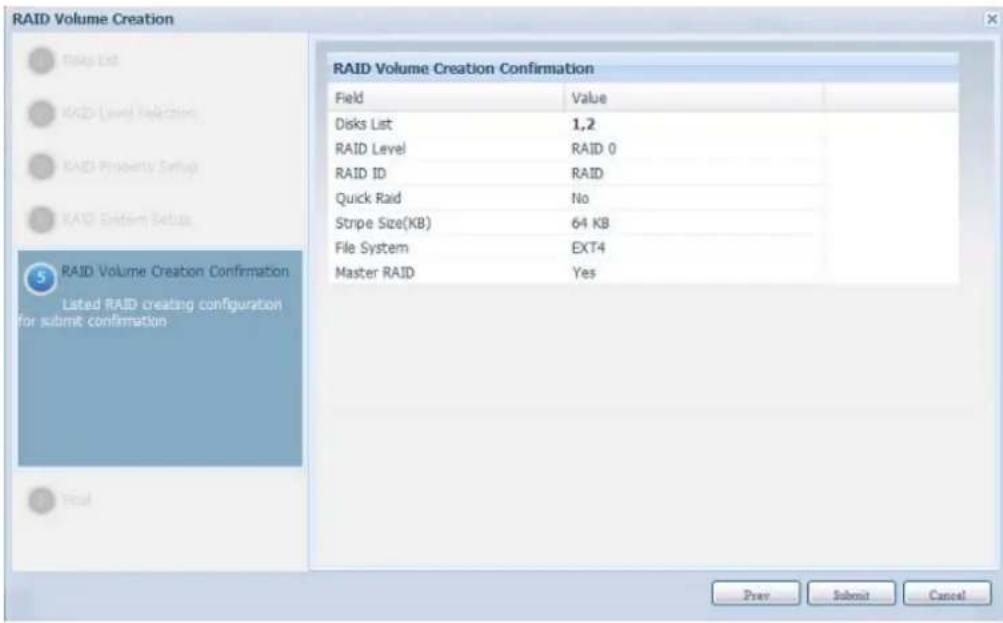

Pour creer un volume RAID, suivez les etapes suivantes :

Dans l'écran RAID Management (RAID), cliquez sur Create (Créer).1.

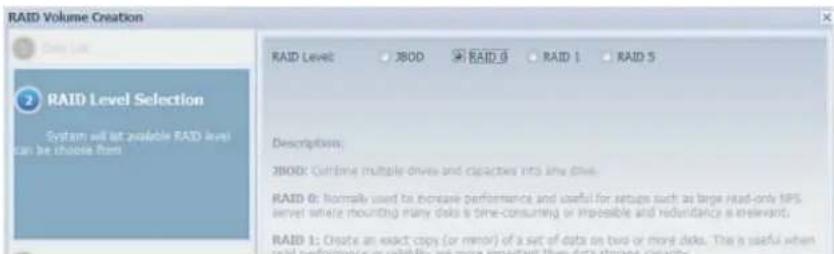

- Dans l'écran RAID Configuration (Configuration RAID), réglez le volume de stockage RAID sur JBOD, RAID 0, RAID 1, RAID 5, RAID 6, ou RAID 10 (en fonction du modele)— voir Appendice B : Points basiques du RAID pour une description détaillée.

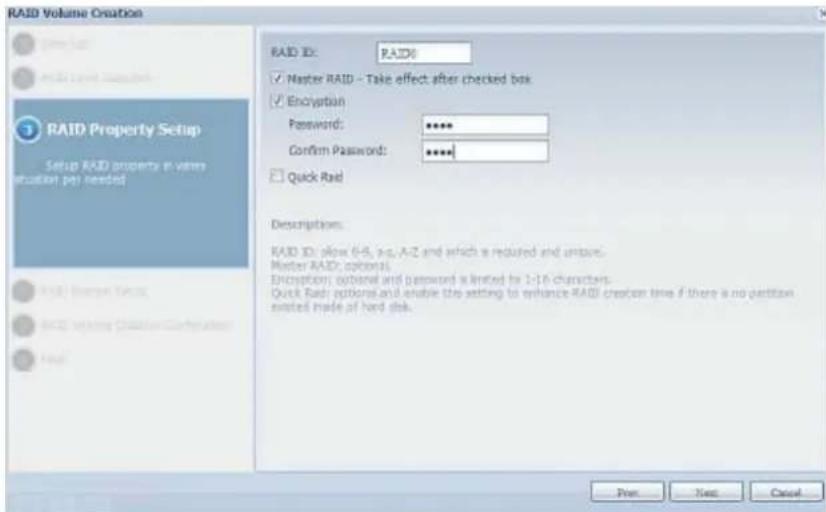

Spcificiez une ID de RAID. 3.

Si le volume RAID doit etre un volume RAID maître,cochez la case Master RAID (RAID maître).4.

Dans une configuration avec multiples RAID, un volume RAID doit être sélectionné comme volume RAID maître. Le volume RAID maître doit contenir tous les modules installés. Si le volume RAID maître est déplaced à un autre endroit (par ex. assigner le volume 2 en tant que RAID maître après que le volume 1 ait été assigné) alors tous les modules devront être réinstallés. De plus, tous les dossiers du système qui était sur le volume RAID maître deviendront invisibles. Réassigner ce volume pour être le RAID maître rendra ces dossiers à nouveau visibles.

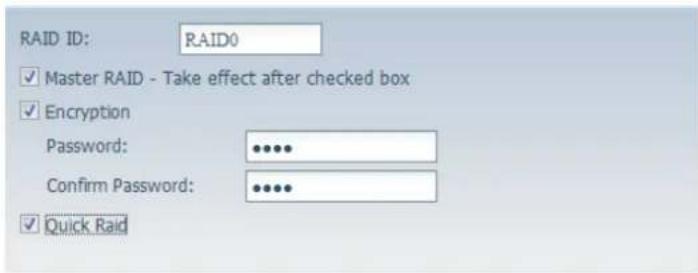

Selectionnez si le volume RAID doit etre crypte ou non.5.

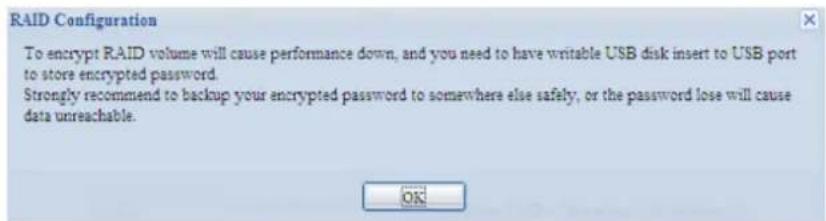

Le volume RAID peut protéger les données en utilisant la fonction de Cryptage du volume RAID pour réduire le risque d'accès à vos données. Pour activer cette fonction, vous doivent cocher l'options Encryption (Cryptage) lorsque le RAID est créé et ensuite entraître un mot de passée d'identification. Un disque USB enregistrable externe doit aussi être branché sur n'importe lequel des ports USB du système pour vous permettre d'enregistrrer le mot de passée que vous avez entre lorsque le volume RAID a été créé. Référez-vous à l'image suivante pour plus de détails.

Lorsque vous appuyez sur le bouton Create (Créer) avec la case Encryption (Cryptage) cochée, un message de confirmation comme celui illustré cédessous s'affichera.

Une fois que le volume RAID a été créé, vous pouvez débrancher la clé USB jusqu'àu prochain redémarrage du système. Le volume RAID ne peut pas être monté si la clé USB contenant la clé de cryptage n'est pas branchée sur l'un des ports USB du système pendant l'accès au volume. Pour activer le volume crypté, branchez la clé USB contenant la clé de cryptage sur l'un des ports USB du système.

Nous vous recommendons fortement de garder une copie de la clé de cryptage du volume RAID dans un endroit sur. Vous pouvez voir le fichier de clé de cryptage sur la clé USB dans le format suivant :

(date de creation du volume RAID)_xxxxxx.key

Gardez la clé USB du produit dans un endroit sur et sauvegardez aussi la clé de cryptage.

Vos ne pourez pas sauver vos données si la clé est perdue.

Lorsque le cryptage du volume RAID est activé, les performances du système diminuent.

Les volumes RAID avec cryptage activé seront indiqués par un symbole de clé de verrouillage à côté du nom d'ID du volume.

Quick RAID (RAID rapide) — Active le réglage RAID rapide pour améliorer le temps de 6. création du RAID.

Nous vous recommendons d'utiliser le réglage "Quick RAID" (RAID rapide) seulement si le disque dur est neuf ou qu'il ne contient aucune partition.

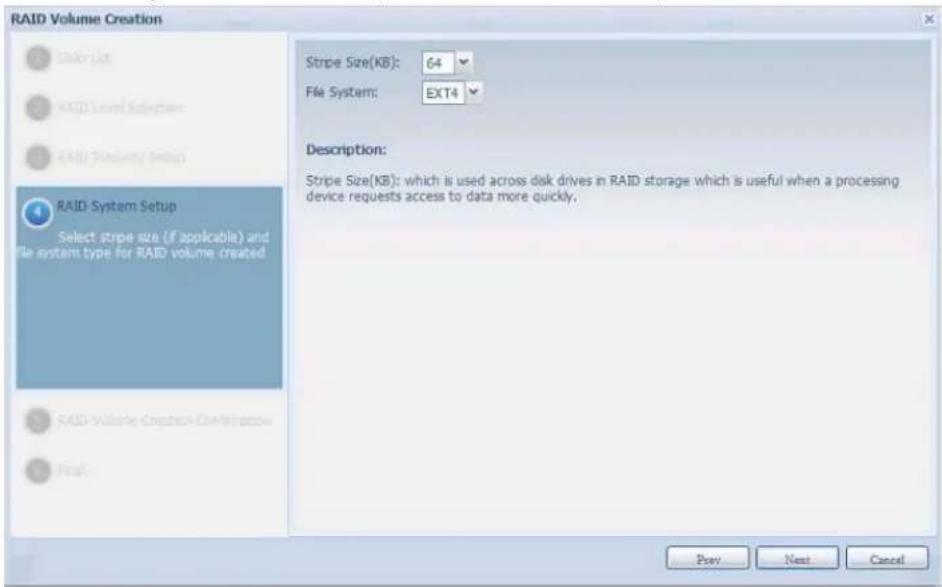

Choisissez une taille de secteur -le réglage par défaut est 64K.7.

Choisissez le système de fichier que vous voulez utiliser pour ce volume de RAID. 8.

Appuyez sur Submit (Soumettre) pour construire le volume de stockage RAID.9.

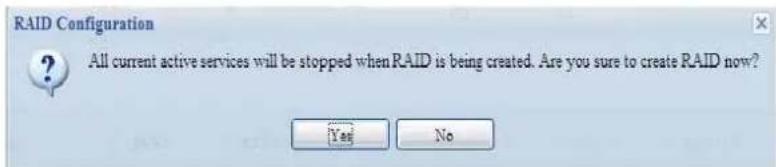

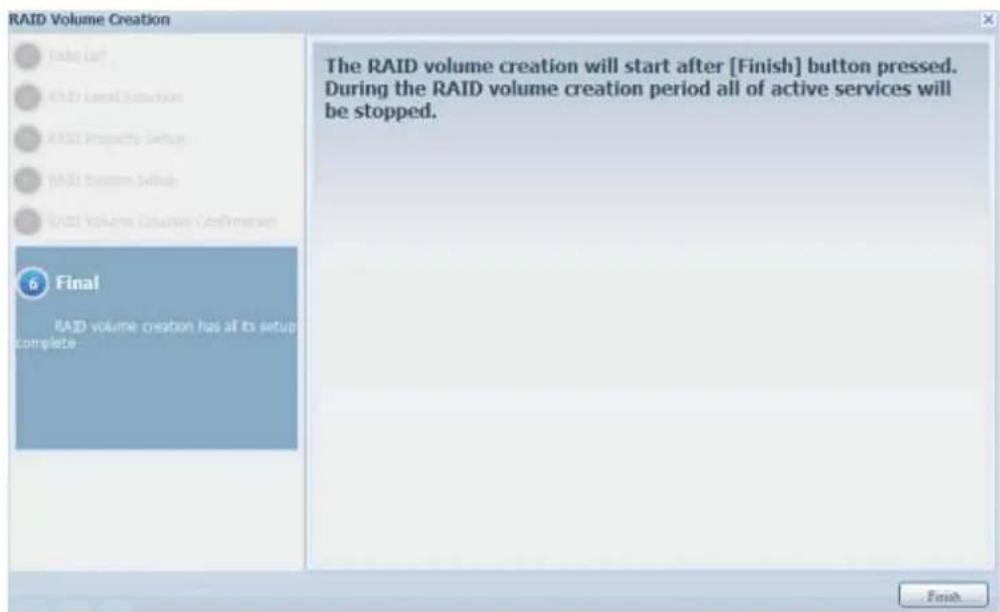

- Appuyez sur "Yes" (Oui) pour préparer la création du volume RAID. Puis cliquez sur "Finish" (Terminer) pour commencer l'opération de construction du volume RAID.

La construction d'un volume RAID peut prendre du temps, en fonction de la taille des disques durs et du mode RAID selectionné. En général, l'opération de construction du volume RAID dépendé de "RAID Building" (Construction RAID), alors les volumes de données sont accessibles.

La construction d'un RAID détruit toutes les données sur le volume RAID en question. Ces données sont perdues pour de bon.

RAID Level (Niveau du RAID)

Vous pouvez régler le volume de stockage JBOD, RAID 0, RAID 1, RAID 5, RAID 6, or RAID 10 (dépend du modulo).

La configuration du RAID est normalement nécessaire la première fois que vous installez l'appareil. Une brève description de chaque réglage RAID est donnée ci-dessous :

| Niveau de RAID | |

| Niveau Description | |

| JBOD Le volume de stockage est un DD unique sans support RAID. JBOD a besoin d'un minimum de 1 disque. | |

| RAID 0 Offre l'entrelacement des données, sans redondance. Améliore les performances mais pas la sécurité des données. RAID 0 a besoin d'un minimum de 2 disques. | |

| RAID 1 Offre le miroitage du disque. Donne une vitesse de lecture de deux fois celle d'un disque unique, mais la vitesse d'écriture reste la même. RAID 1 a besoin d'un minimum de 2 disques. | |

| RAID 5 Offre l'entrelacement des données et les informations de correction d'erreur d'entrelacement. RAID 5 a besoin d'un minimum de 3 disques. RAID 5 peut supporter un disque en panne. | |

| RAID 6 Deux calculs de parité indépendants doivent être utilisés pour offrir une protection contre les doubles pannes de disque. Deux algorithmes différents sont utilisés à cette fin. RAID 6 a besoin d'un minimum de 4 disques. RAID 6 peut supporter jusqu'à deux disques durs en panne. | |

| RAID 10 Le niveau RAID 10 offre la meilleure sécurité possible et les plus haute performances. RAID 10 est utilisé comme une matrice entrelacée dont les segments sont des matrices RAID 1. Il a la tolérance aux pannes de RAID 1 et les performances de RAID 0. RAID 10 a besoin de 4 disques. RAID 10 peut supporter jusqu'à deux disques durs en panne. |

Si l'administrateur retire un disque dur incorrectement qui ne doit pas etre retire lorsquel'etat RAID est degradé,toutes les données seront perdues.

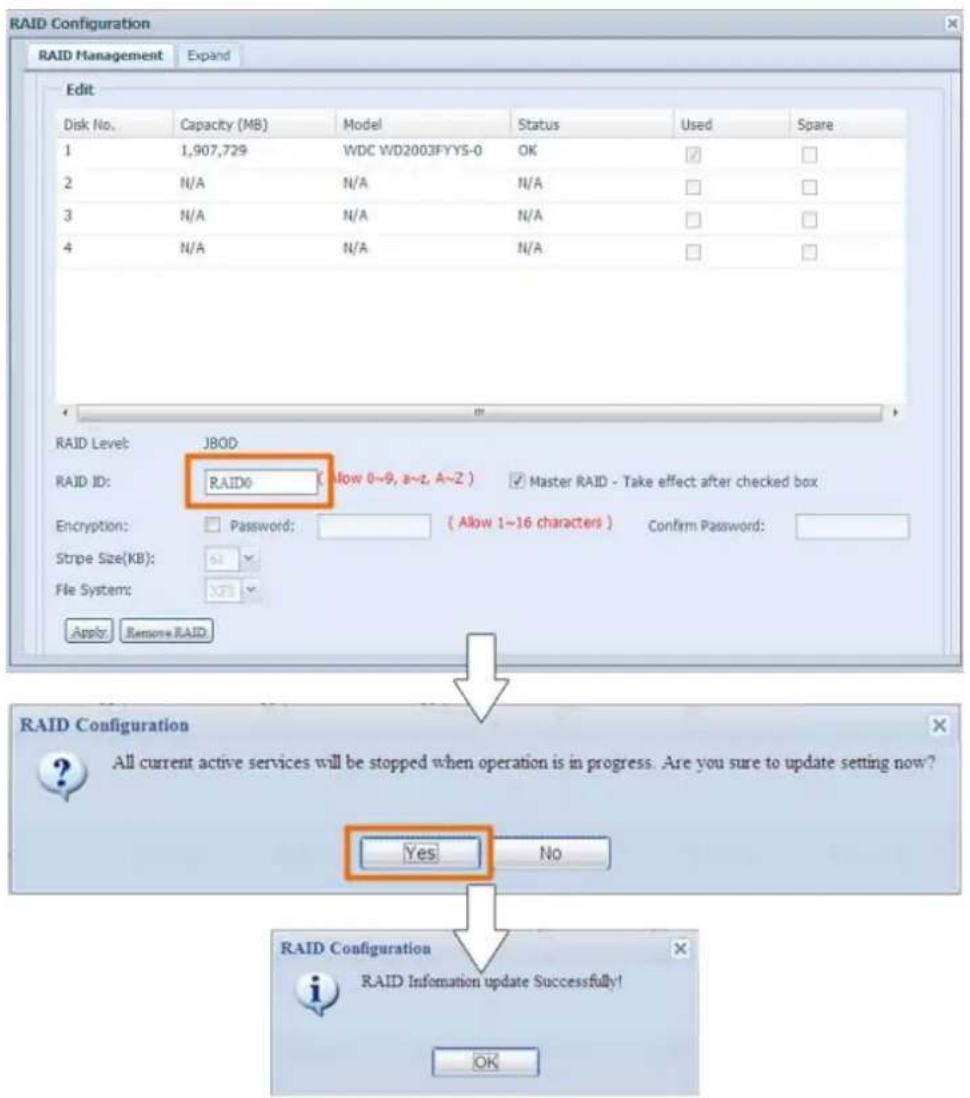

Editor un volume RAID

Dans l'écran RAID Information (Informations RAID), appuyez sur le bouton Edit (Editor) pour aller à l'écran RAID Information (Informations RAID).

Utilisez Edit RAID (Editor RAID), pour désir l'ID RAID et le Disque de rechange. .

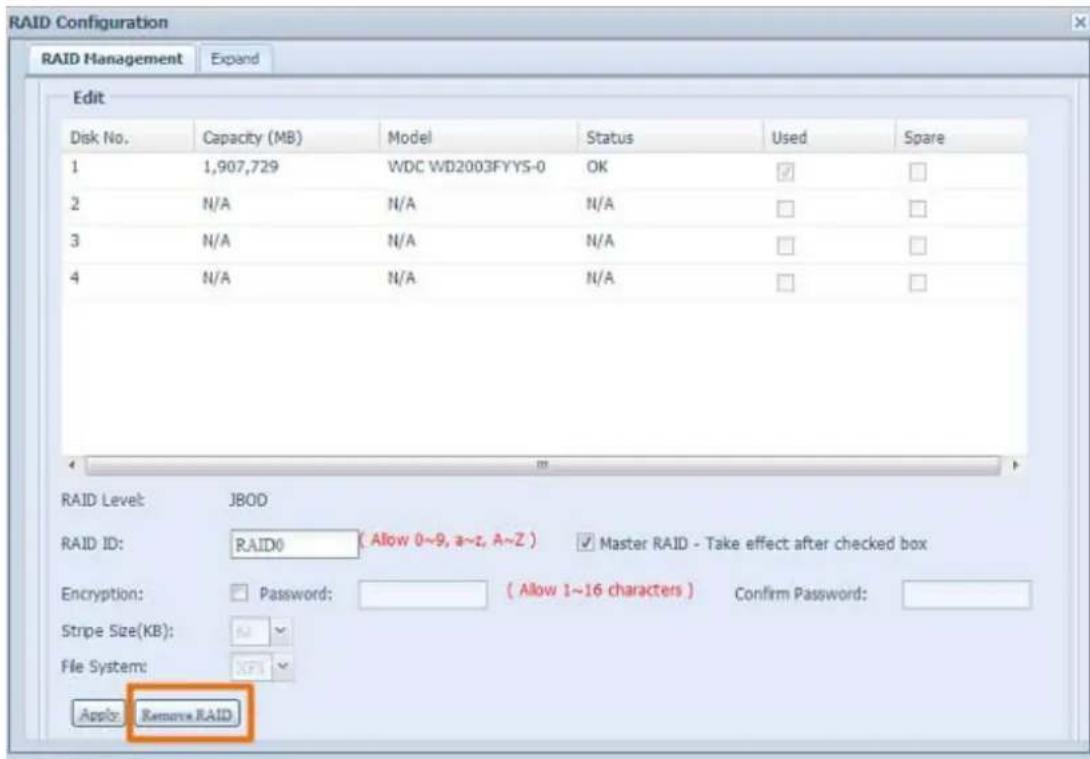

Supprimer un volume RAID

Cliquez pour supprimer le volume RAID. Toutes les données d'utilisateur et iSCSI créés sur le volume RAID sélectionné seront effacées.

Pour supprimer un volume RAID, suivez les étapes suivantes :

- Dans l'écran RAID List (Liste RAID),CHOISSEZ le volume RAID désire en cliquant sur son bouton radio et cliquez sur RAID Information (Informations RAID) pour aller à l'écran RAID Configuration (Configuration RAID).

Dans l'écran RAID Configuration (Configuration RAID), cliquez sur Remove RAID (Supprimer 2. RAID).

L'écran de confirmation apparait; vous doivent enter "Yes" (Oui) avec exactement la même 3. orthographe pour terminer l'opération "Remove RAID (Supprimer RAID)".

La suppression d'un RAID détruit toutes les données sur le volume RAID en question. Ces données sont perdues pour de bon.

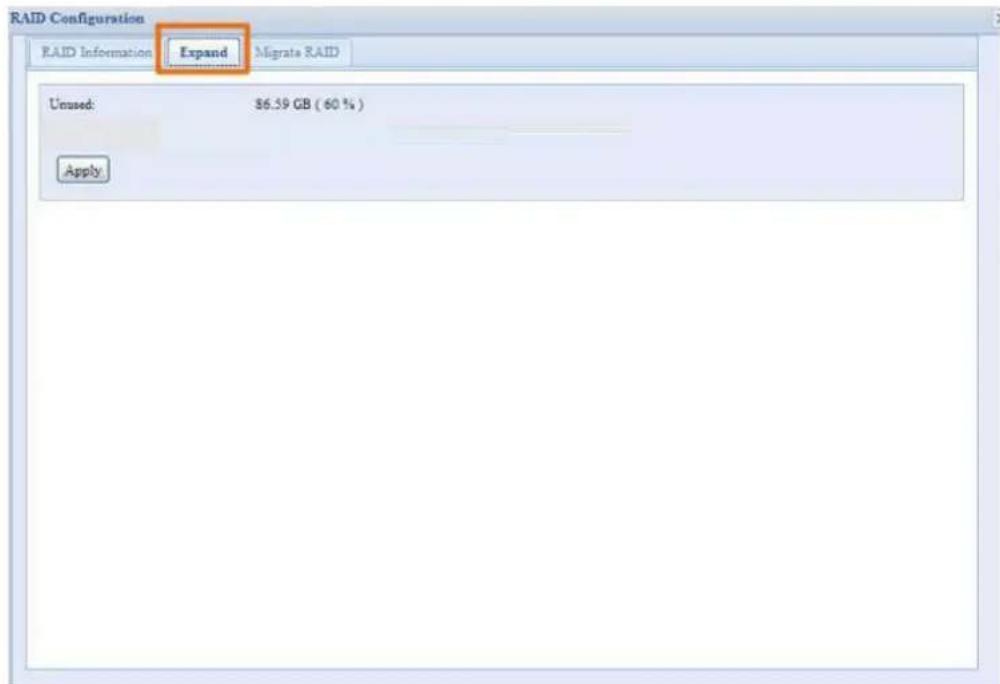

Agrandir un volume RAID (N4520/N4560)

Pour agrandir un volume RAID 1, RAID 5 ou RAID 6, suivez les étapes suivantes :

Remplacez l'un des disques dur du volume RAID et laissez-le se reconstruire 1. automatiquement.

- Une fois reconstruit, vous pouvez continuer de remplaner les autres disques dur de la matrice RAID.

Lorsque vous avez terminé de remplacer les disques durs, connectez-vous à la Gestion 3. Web. Allez sur Storage (Stockage) > RAID (RAID) pour ouvrir l'écran RAID Configuration (Configuration du RAID).

- Dans l'écran RAID Information (Informations RAID), cliquez sur Edit (Editor) pour aller à l'écran RAID Configuration (Configuration du RAID).

Dans l'écran RAID Configuration (Configuration du RAID), cliquez sur Expand (Agrandir).5.

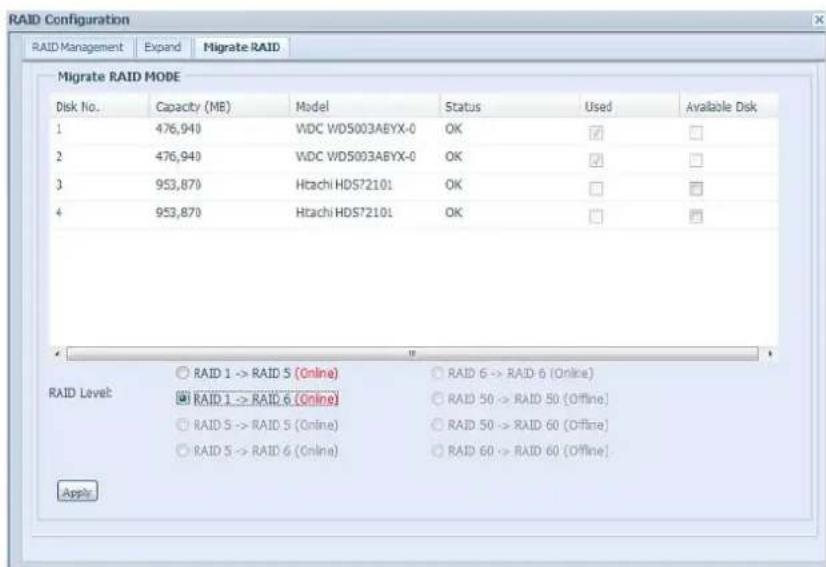

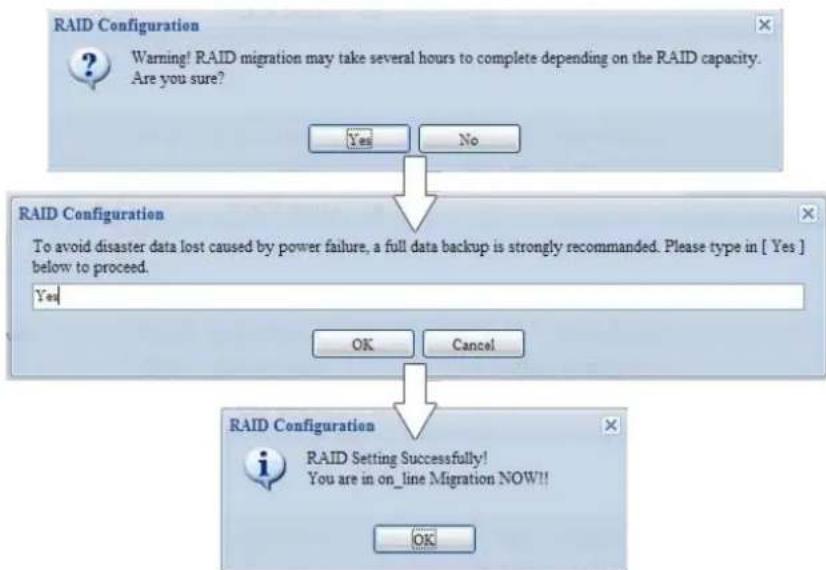

Migrer un volume RAID (N4520/N4560)

Une fois qu'un volume RAID a eté créé, vous pouvez le déplacer vers d'autres disques physiques ou même changer complètement la matrice RAID. Pour migrer un volume RAID 1, RAID 5, RAID 6 ou RAID 10, suivez les étapes suivantes :

Dans l'écran RAID Configuration (Configuration RAID), cliquez sur Migrate RAID (Migrer RAID).1.

Une liste des configurations de migration RAID possibles apparait. Sélectionnez le type de 2. migration désiré et cliquez sur Apply (Appliquer).

Le système commencerà à migrer le volume RAID.3.

La migration d'un volume RAID peut durer plusieurs heures La fonction de migration RAID est disponible loirsqu'elle est configurable.

Avec la fonction de migration du niveau RAID, les limites suivantes s'appliquent.

Pendant la migration de niveau RAID, il n'est pas permitted de redémarrer ou d'éteindre le 1. système.

- La migration RAID de R1 à R5 ou R1 à R6, tous les services redémarreront et les volumes "iSCSI" seront en lecture seulement, mais "données utiliser" seront en lecture/éditure pendant l'opération.

Le schéma de migration suivant est bas;e sur les produits Thecus IP Storage avec le nombre maximum de combinaisons possible. L'autre modele qui supporte moins de DD peut se reférer à l'IU sur le web lorsque la migration RAID est en cours.

Le tableau suivant montre les différents types de migration RAID possibles :

| De À RAID 0 | RAID 5 RAID 6 | ||

| RAID 1 [RAID 1] HDDx2 à [RAID 5] HDDx3 | [RAID 1] HDDx2 à [RAID 5] HDDx4 | [RAID 1] HDDx2 à [RAID 6] HDDx4 | |

| [RAID 1] HDDx3 à [RAID 5] HDDx4 | [RAID 1] HDDx3 à [RAID 6] HDDx4 | ||

| RAID 5 | X | [RAID 5] HDDx3 à [RAID 5] HDDx4 | [RAID 5] HDDx3 à [RAID 6] HDDx4 |

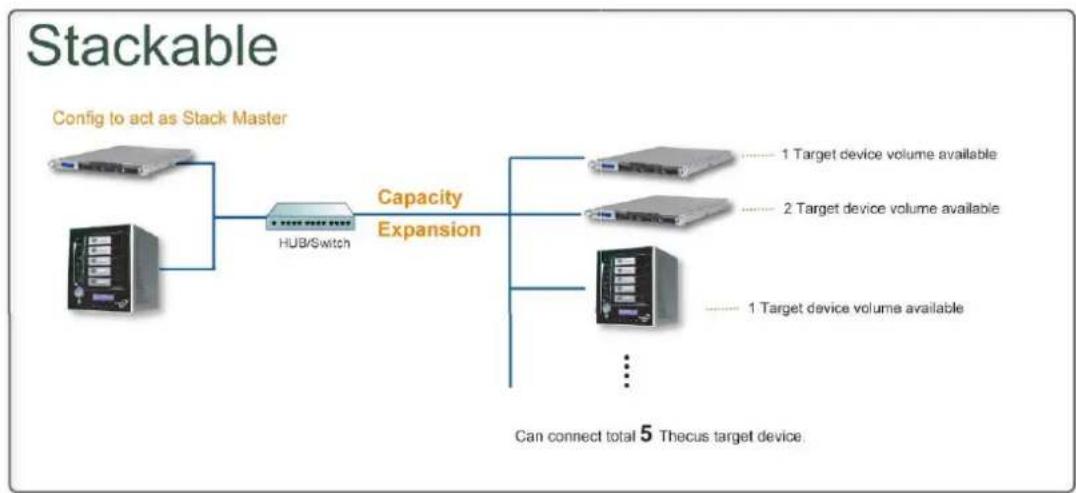

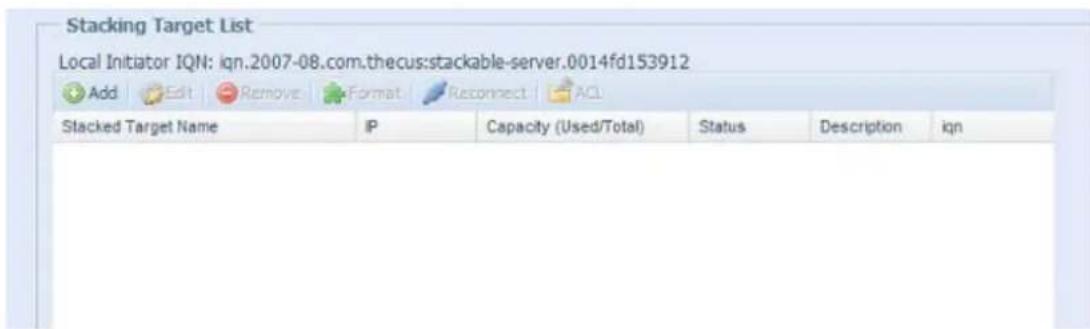

Stockage NAS emplable (N4520/N4560)3.4.3

La capacité du Thecus IP storage peut être augmentée en utilisant la fonction de stockage emplable. Grace à celle-ci, les utilisateurs peuvent augmenter la capacité de leurs systèmes de stockage en réseau avec jusqu'à 5 autres vo-lumes cible empilables, situés dans des systèmes différents. Ceux-ci peuvent être ajoutés via un accès réseau simple comme SMB ou AFP pour être utilisés comme des dossiers partages.

Dans le panneau de configuration, la caractéristique empilable est située dans « Storage » (Stockage). Voir la figure suivante pour plus d'informations.

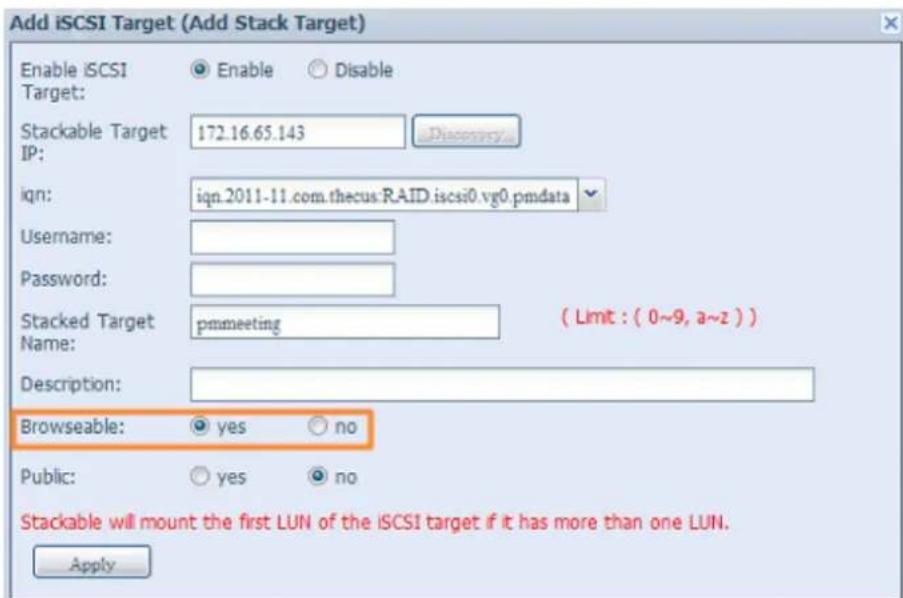

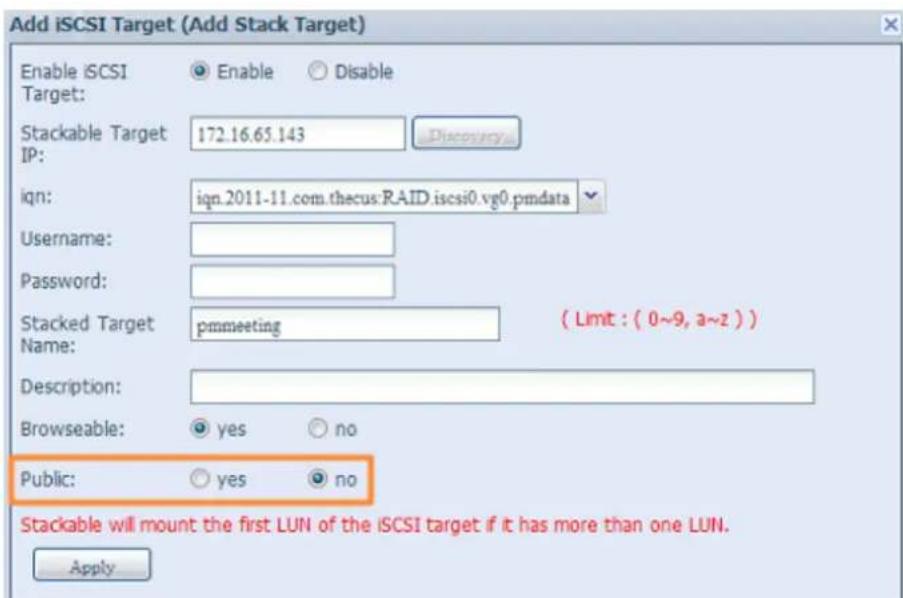

A. Ajouter un volume cible empilable

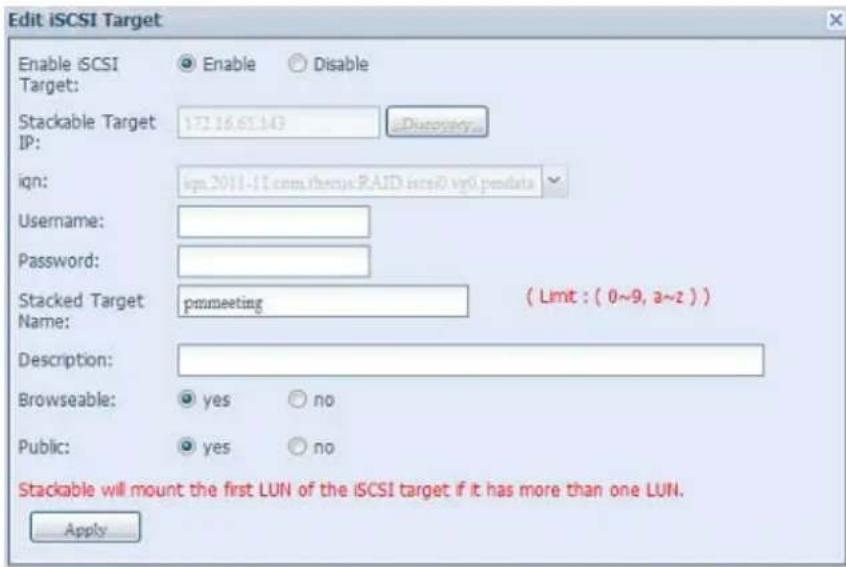

Dans la figure ci-dessus, cliquez sur Add (Ajouter) pour ouvrir la page de configuration de l'appareil cible empilable. Voir la figure suivante.

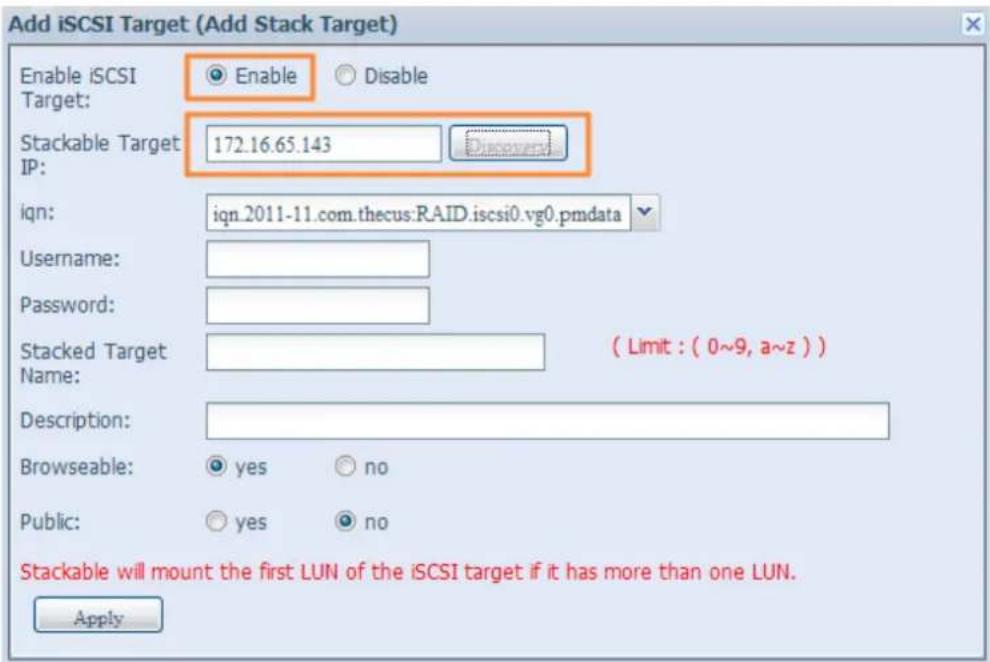

Vous pouvez activer avec «Enable» (Activer) ou désactiver avec «Disable» (Désactiver) le volume cible empilable maintainant ou plus tard, comme désiré.

Entrez ensuite l'adresse IP cible de l'appareil empilable puis cliquez sur le bouton Discovery (Découverte). Le système affichera les volumes cible disponibles à partir de l'adresse IP entree.

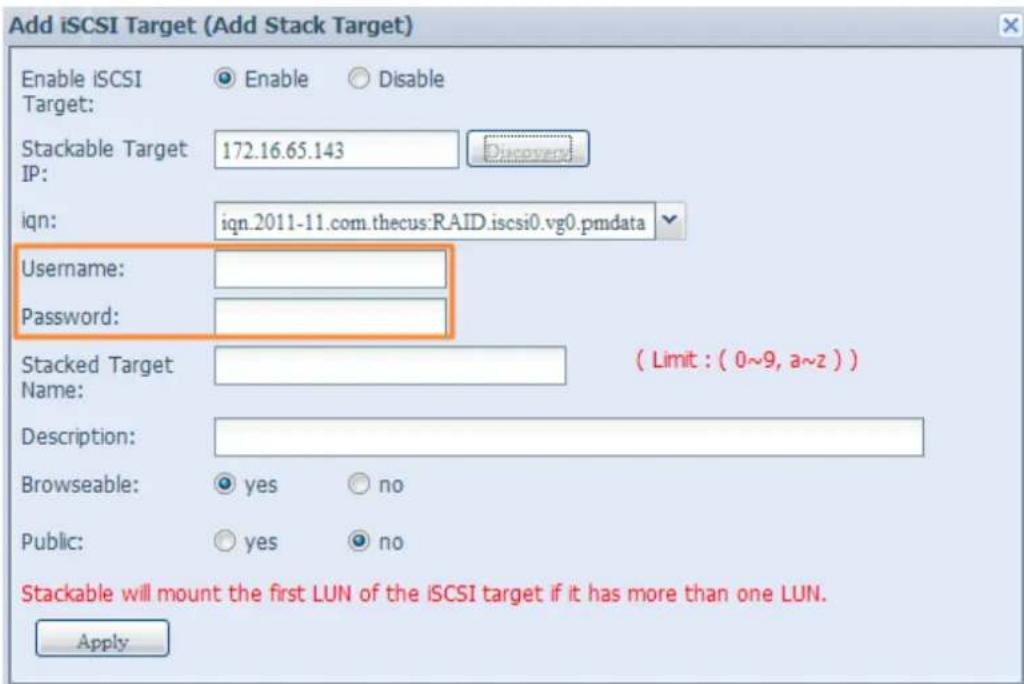

Une fois que vous avez entrez l'adresse IP du volume, vous devez entrer un nom d'utilisateur et un mot de passer pour valider vos droits d'accès. Si vous n'avez pas besoin d'un nom d'utilisateur et d'un mot de passer pour acceder au volume cible, n'entrez rien.

Une fois que vous avez entrez l'adresse IP du volume, vous doivent entre un nom d'utilisateur et un mot de passage pour valider vos droits d'accès. Si vous n'avez pas besoin d'un nom d'utilisateur et d'un mot de passage pour acceder au volume cible, n'entrez rien.

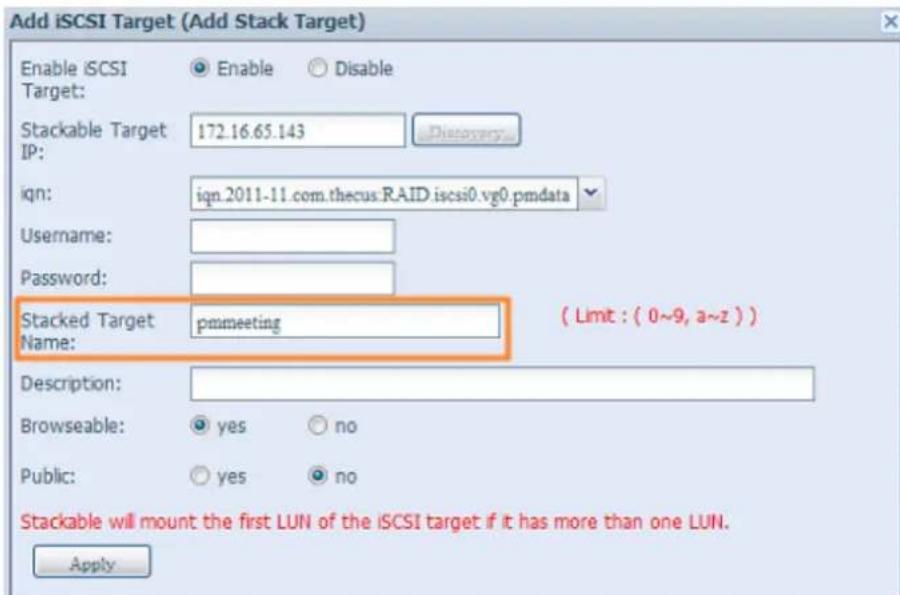

Le champ Stackd Target name (Nom de cible empilable) deviendra le nom du partage réseau et sera affiché dans l'accès réseau comme SMB. Vous pouvez vous reporter aux figures suivantes pour voir le résultat. Veuillez notes les limites de nom.

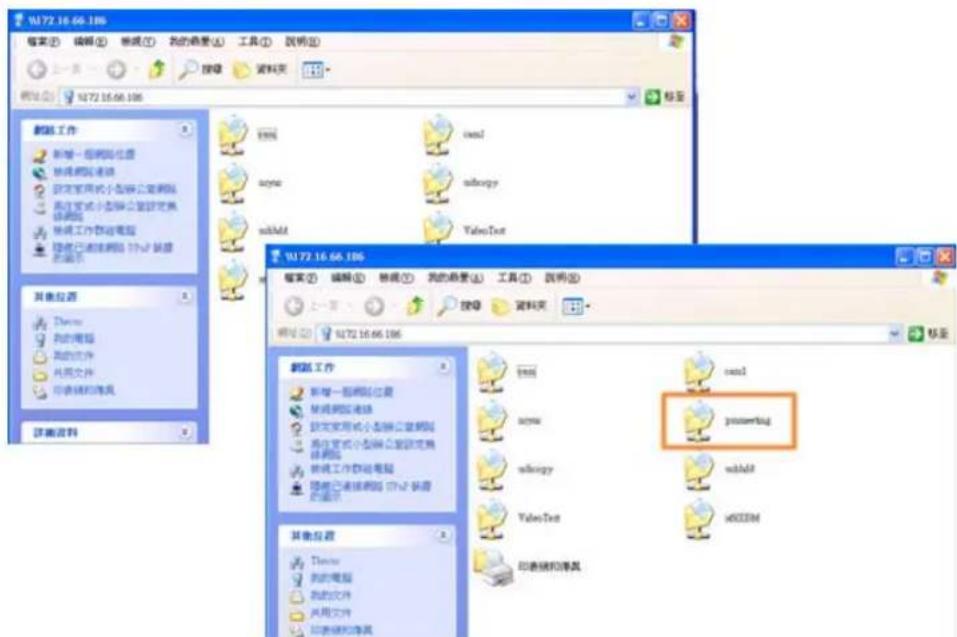

Dans la figure ci-dessus, Stackd Target name (Nom de cible empilable) est «pmdata1». Les figures suivantes montrent les résultats avant et après via Microsoft Network Access, après avoir fini les réglages.

Le réglage Browseable (Navigable) doit être le même que le réglage du dossier du partage du système. Celui-ci indique si le dossier doit être visible ou non via un disque Web. Vous pouvez vous reporter aux figures suivantes pour voir les résultats lorsque Yes (Oui) et No (Non) a été choisi.

Le réglage Public (Publique) doit être le même que le réglage du dossier système partagé associé au réglage de la permission ACL. Si Public (Publique) a été réglé sur Yes (Oui), tous les utilisateurs auront accès; le bouton ACL (ACL) sera grise. Si Public (Publique) a été réglé sur No (Non), le bouton ACL dans la fenêtre Stack Target List (Liste des cibles empilables) pourrait être utilisé.

Cliquez sur Apply (Appliquer) pour enregistrrer les changements.

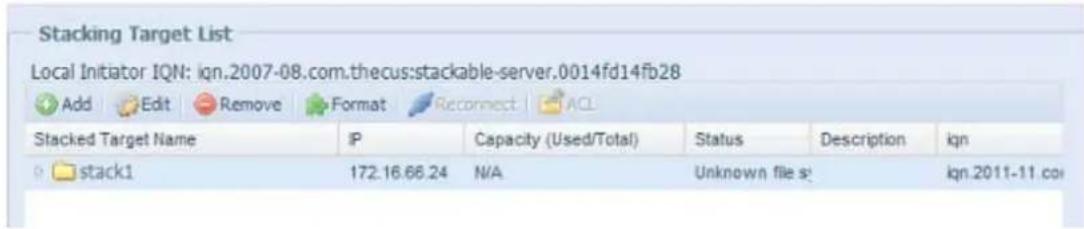

B. Activer une cible empilable

Une fois que vous avez appliqué vos réglages, le système vous ramènera à la fenêtre Stack Target List (Liste de cible empilable) affichée ci-dessous. Un ap-

pareil cible empilable a ete connecte dans cette pile maitre.

Avec ce nouvel apparéil cible empilable connecté, vous verrez des informations et vous pourrez désir parmi diverses options.

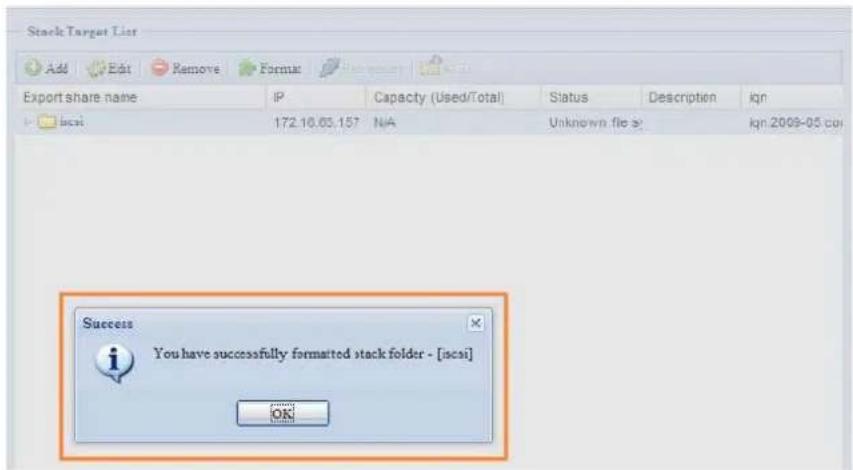

Normalement, si l'appareil cible empilable a déjà ete utilise par un autre Thecus NAS comme volume cible empilable, alors I'option Format (Formater) sera affichee ; le systeme le detectera automatiquement et affichera sa capacite. Autrement, I'option Format (Formater) sera disponible et les options Capacity (Capacite) et Status (Etat) indiqueront N/A (S/O)" et Unknown file system (Système de fichier inconnu)", respectivement.

Cliquez ensuite sur Format (Formater) pour continuer avec le formatage.

Une fois que le formatage est terminé, le volume cible empilable a ete create.

Vous verrez la capacité et I'etat du volume dans I'ecran Stack Target List (Liste de cible empilable).

C. Modifier une cible emplable

Si vous poulez modifier des cibles empilables, cliquez sur le bouton Edit (Editor) de la cible empilable désirée ; la boîte de dialogue suivante s'affichera :

Une fois que vous avez fait vos modifications, cliquez sur Apply (Appliquer) pour confirmer les modifications. Une fois que les modifications ont ete appliquées, les informations associées seront mises à jour dans la fenetre Stack Target List (liste de cible empilable).

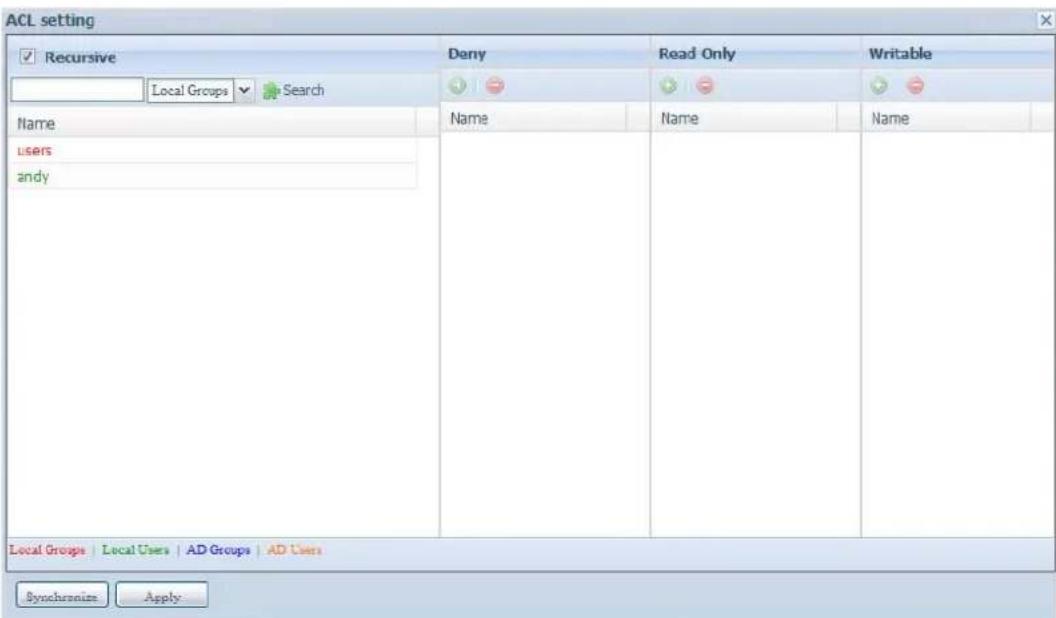

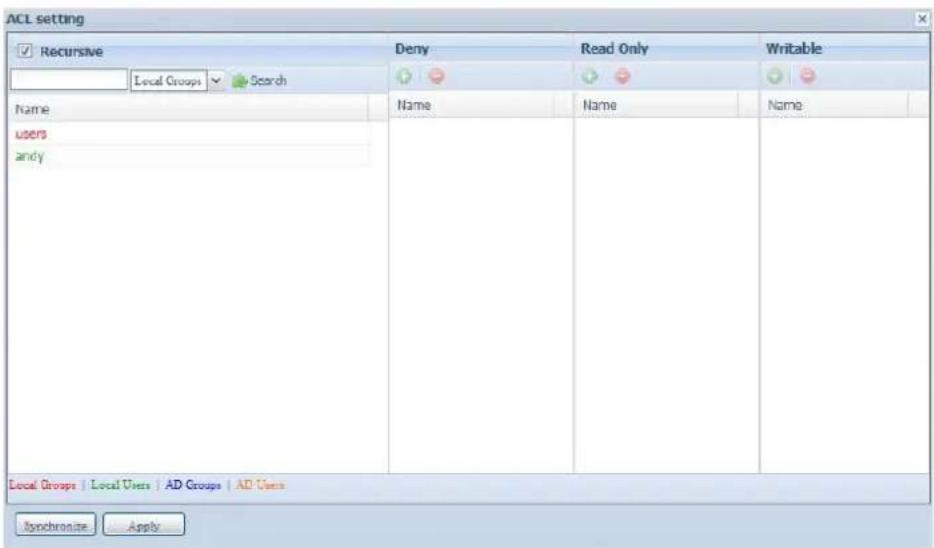

D. ACL cible empilable

Si le réglage Public (Publique) de la cible empilable est Yes (Oui), alors le bouton ACL sera grise. Par contre, si le réglage Public (Publique) a été réglo sur No (Non), alors le bouton ACL sera disponible et pourra être utilisé pour configurer les droits d'accès des utilisateurs pour la cible empilable.

Les réglages ACL doivent être exactement les mêmes que ceux du dossier système que vous avez configuré précédendum.

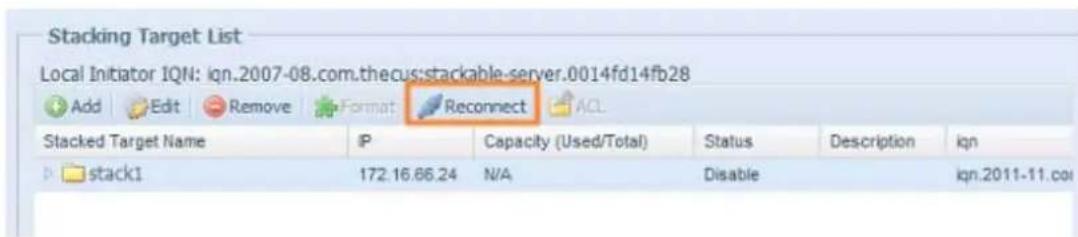

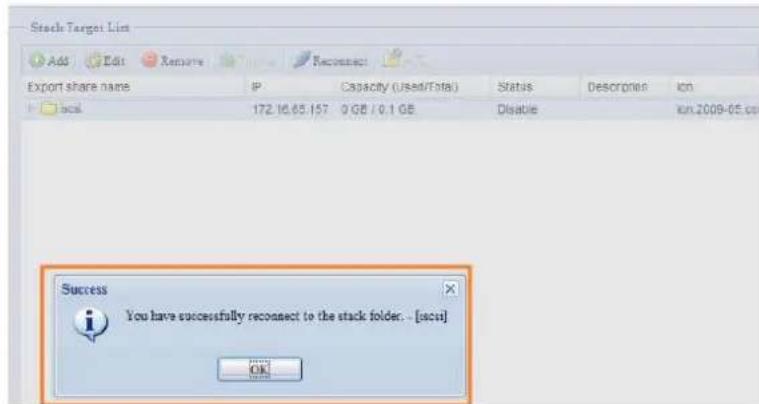

E. Reconnectorune cible empilable

Les apparèils cibles empilables actifs peuvent être déconnectés dans certains cas, comme une panne de courant ou une déconnexion réseau. Si c'est le cas, le bouton Reconnect (Reconnecter) sera disponible. Pour essayer de reconnectcer la cible empilable, cliquez sur Reconnect (Reconnecter).

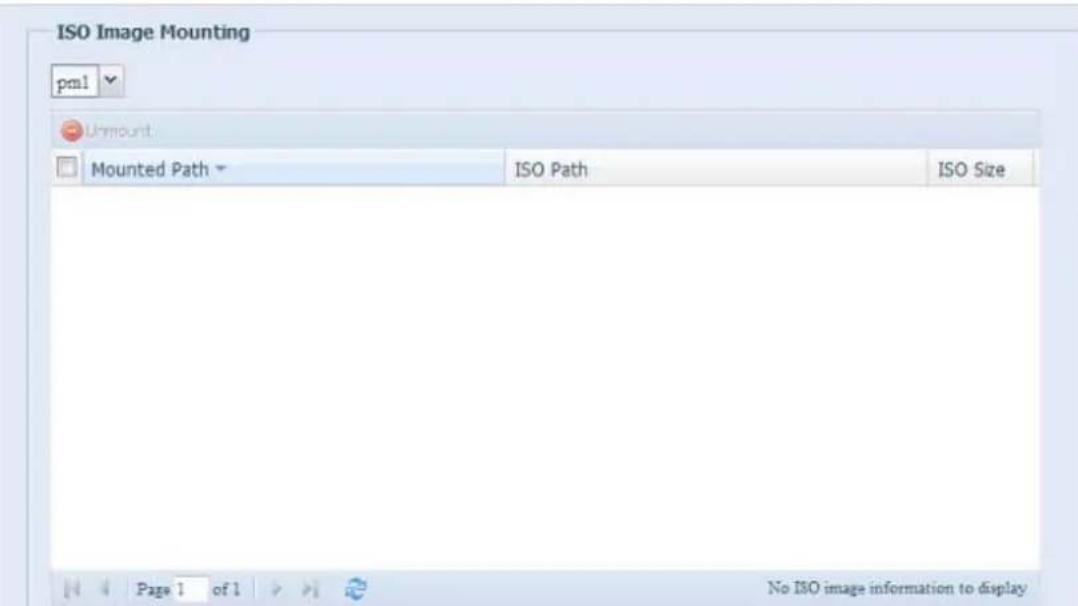

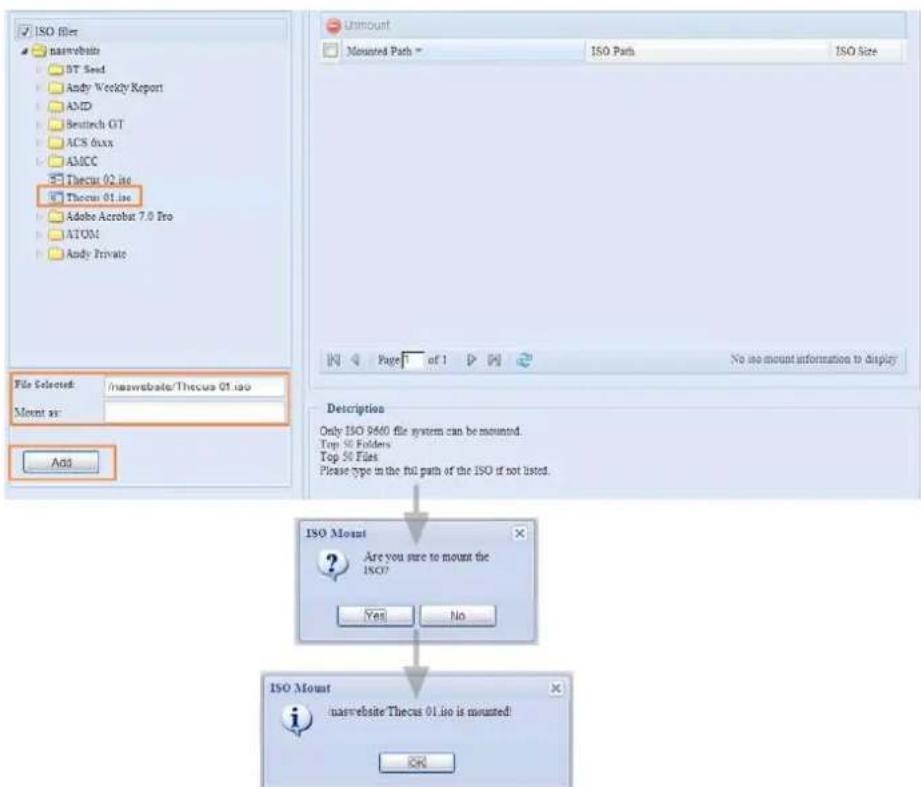

Montage ISO (N4520/N4560)3.4.4

La fonction Montage ISO est une fonctionnalité très pratique des produits Thécus. Avec celle-ci, vous pouvez monter un fjichier ISO et utiliser le nom d'export pour afficher tous les détails à partir d'un fjichier ISO monté.

Dans le panneau de configuration, la fonction Montage ISO est située dans «Storage» (Stockage). Voir la figure suivante pour plus d'informations.

Sélectionnez la fonction de montage ISO et l'écran suivant apparaitra.

A. Ajouter un fichier ISO

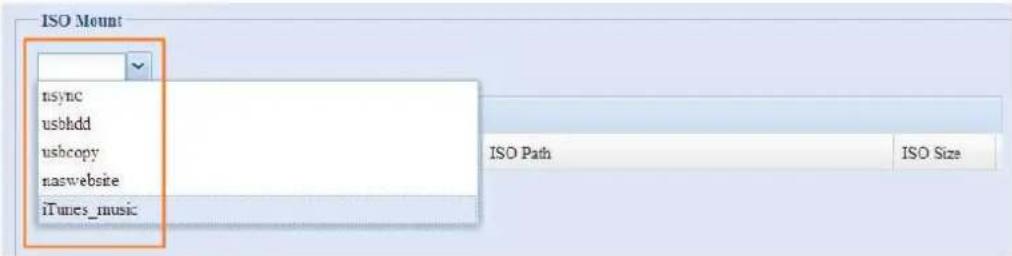

Dans la figure ci-dessus,CHOISSEZ le fichier ISO dans la liste déroulante.

Une fois que vous l'avez choisi, le système affichera la table de Montage pour plus de réglages sur l'écran.

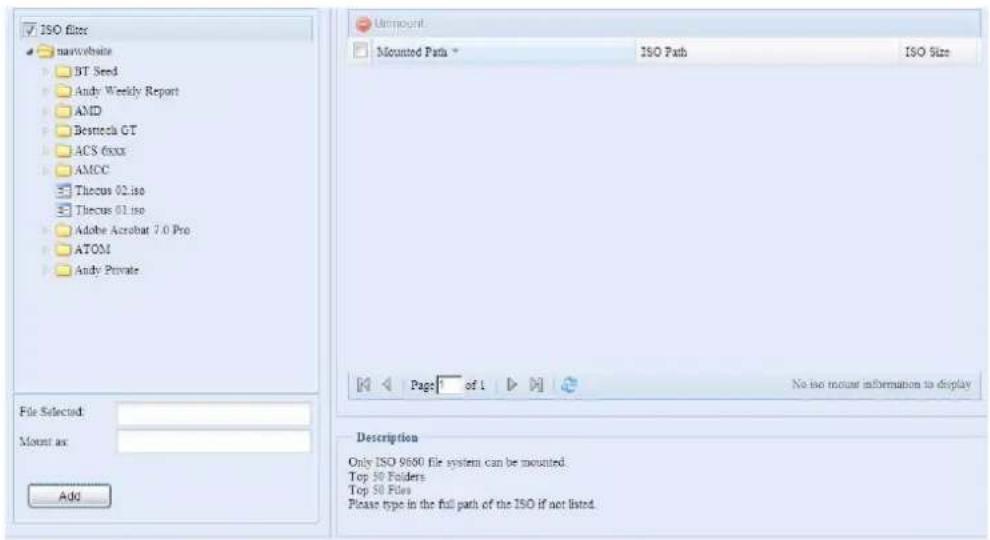

Pour monter un nouveau fichier ISO, choisissez le fichier ISO dans la liste et

entrez le nom de montage désiré, dans le champ «Mount as:» (Montage sous :). Cliquez sur «ADD» (AJOUTER) pour confirmer le montage du fichier ISO. Ou, sans entrer le nom d'export du fichier ISO dans «Mount as» (Montage sous), le système choisisra automatiquement le nom d'export du fichier ISO.

Si vous laissez «Mount as:» (Monter sous) clignoter, alors le système creera un point de montage avec le nom du fichier ISO.

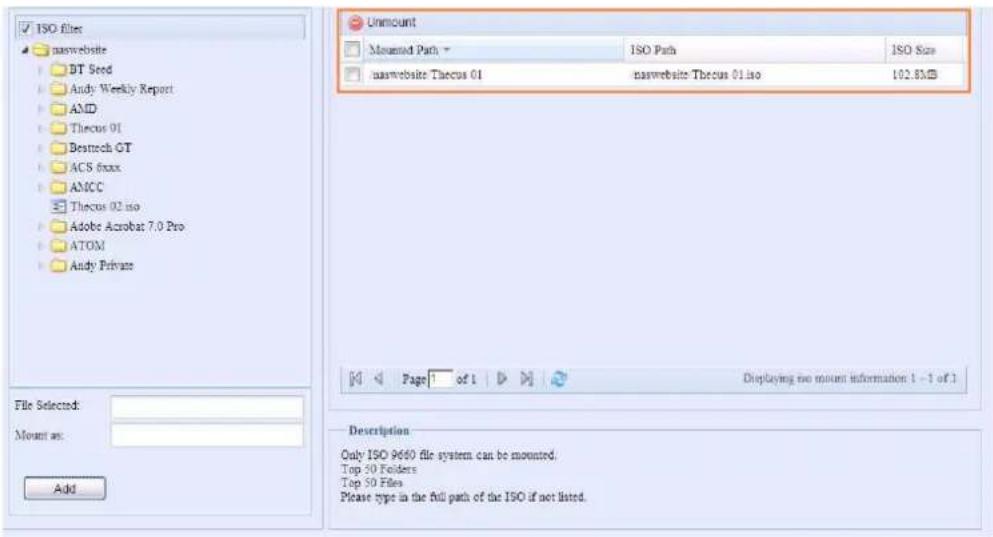

Lorsque vous avez terminé d'ajouter ISO alors la page affichera tous les fi-chiers ISO montés.

Vous pouvez cliquer sur «Unmount» (Démonter) pour démonter un fichier ISO monté.

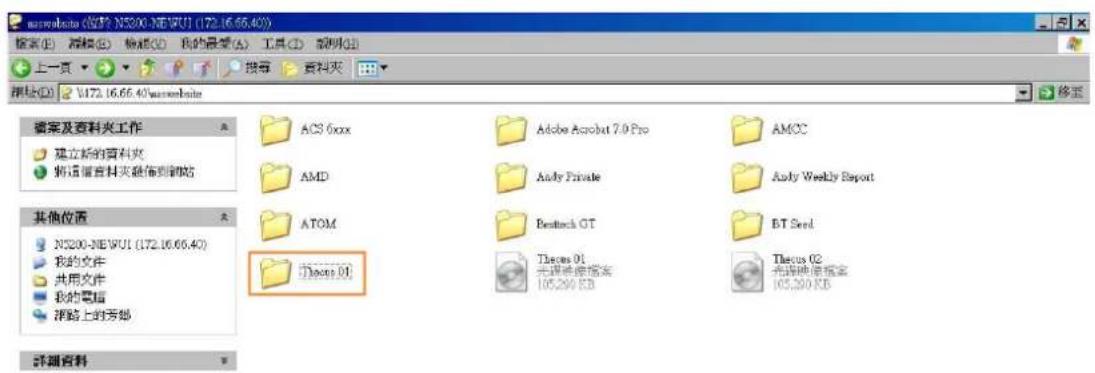

B. Utiliser ISO

Le fichier ISO monté sera situé dans le même dossier partagé que le nom choisi. Rêférez-vous à l'image suivante.

Le fichier ISO «Image» a été monté dans le dossier «Image» que vous pouvez voir. Le fichier ISO «Thecus 01» sans nom de montage définit, le système créera automatiquement le dossier «Thecus 01».

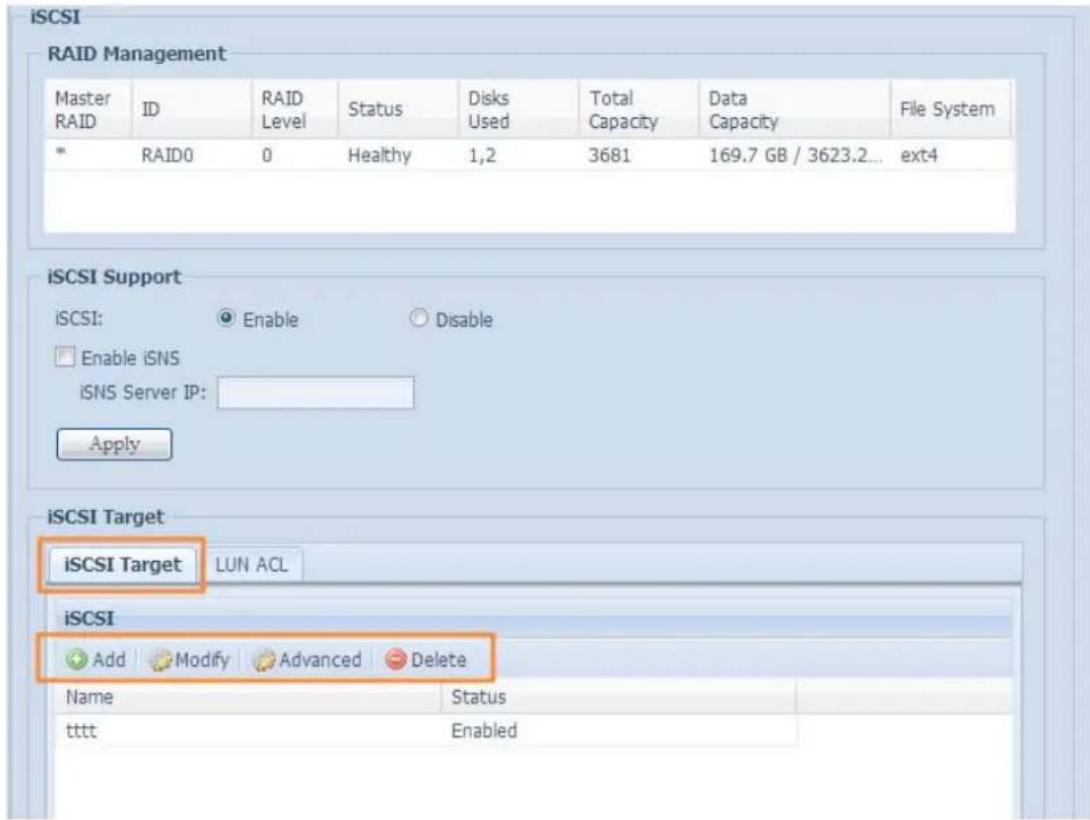

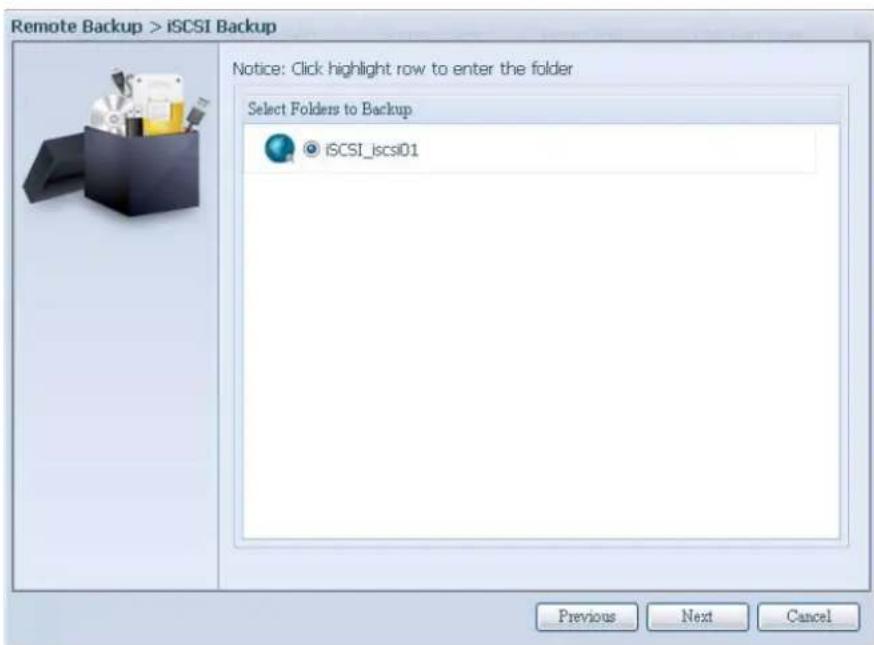

iscsi (N4520/N4560)3.4.5

Vouspouvieszpecifierl'espacealloue pouriSCSI.LacibleiSCSIestpermisepar systeme comme ci-dessous:

| Modèle N4520/N4560 | |

| Allow iSCSI volume (Permettre volume iSCSI) | 15 |

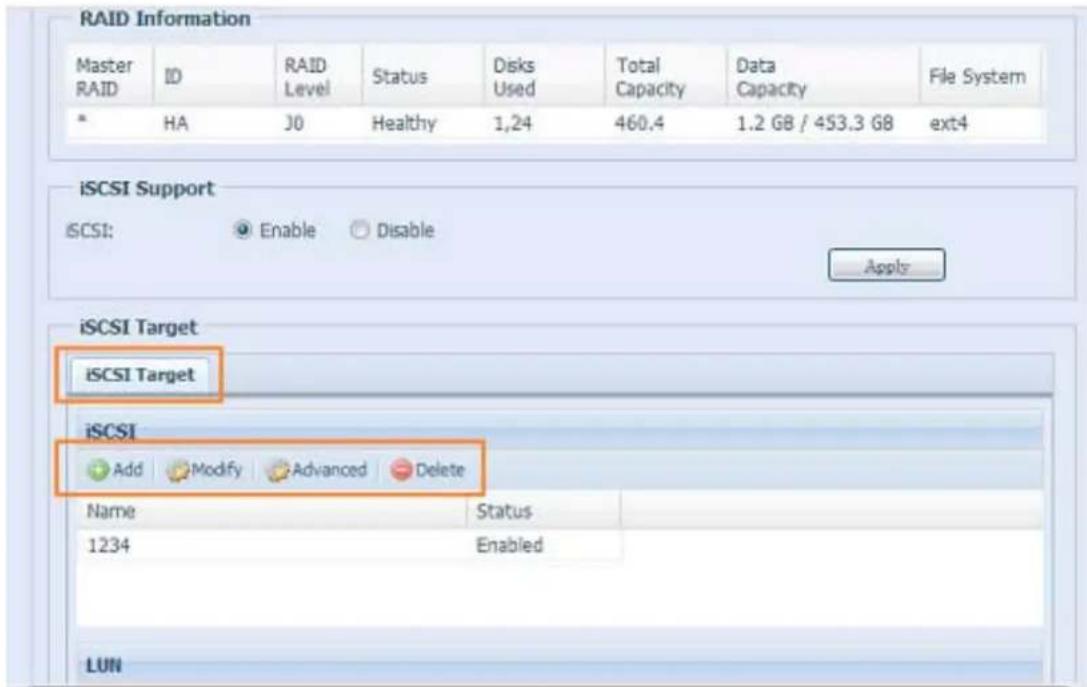

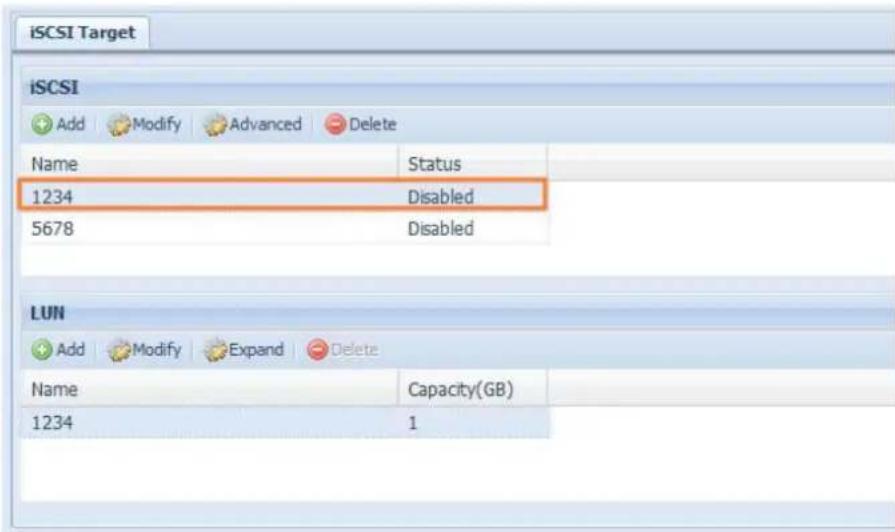

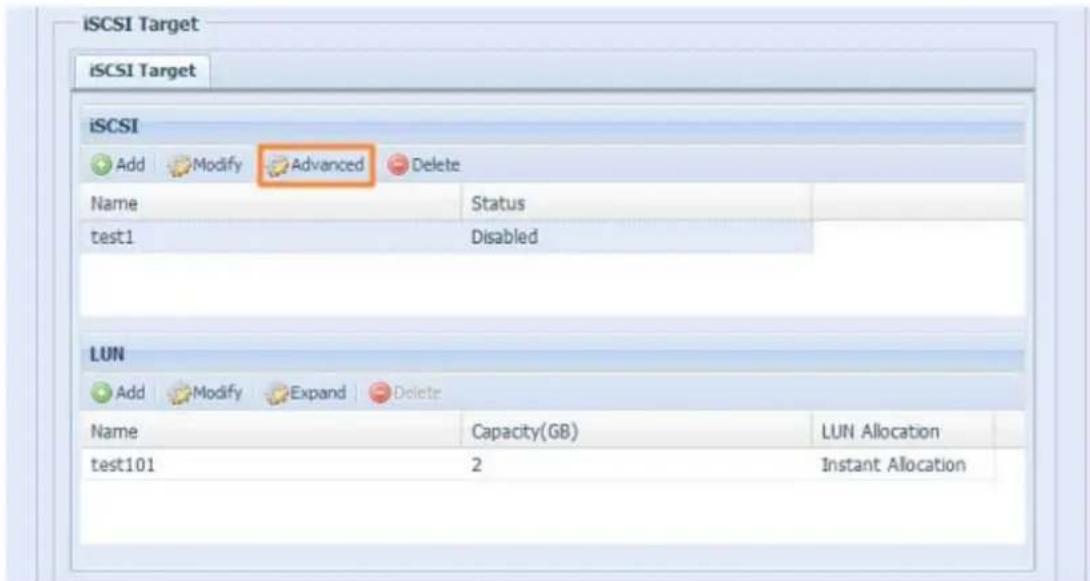

Cible iSCSI

Pour ajouter un volume cible iSCSI, cliquez sur iSCSI (iSCSI) avec le volume RAID correspondant dans la liste déroulante pour sélectionner le volume RAID désire.

| iSCSI Target (Cible iSCSI) | |

| Elément Description | |

| Add (Ajouter) Cliquez pour allouer de l'espace à la cible iSCSI à partir du volume RAID correspondant. | |

| Modify (Modifier) Cliquez pour modifier la cible iSCSI. | |

| Advanced (Avancé) | Il y a 3 options (iSCSI CRC/Checksum (iSCSI CRC/Checksum), Max Connections (Connexions max), Error Recovery Level(Erreur niveau restauration) que l'Admin peut activer/désactiver pour utiliser le Thecus IP storage correspondant au réglage iSCSI. |

| Delete (Supprimer) Cliquez dessus pour supprimer la cible iSCSI. | |

Allouer de l'espace à un volume iSCSI

Pour allouer de l'espace à une cible iSCSI sur le volume RAID sélectionné, suivez les étapes suivantes :

- Dans la fenêtre iSCSI Target List (Liste cible iSCSI), Sélectionnez iSCSI Target then click Add (Cible iSCSI puis cliquez sur Add).

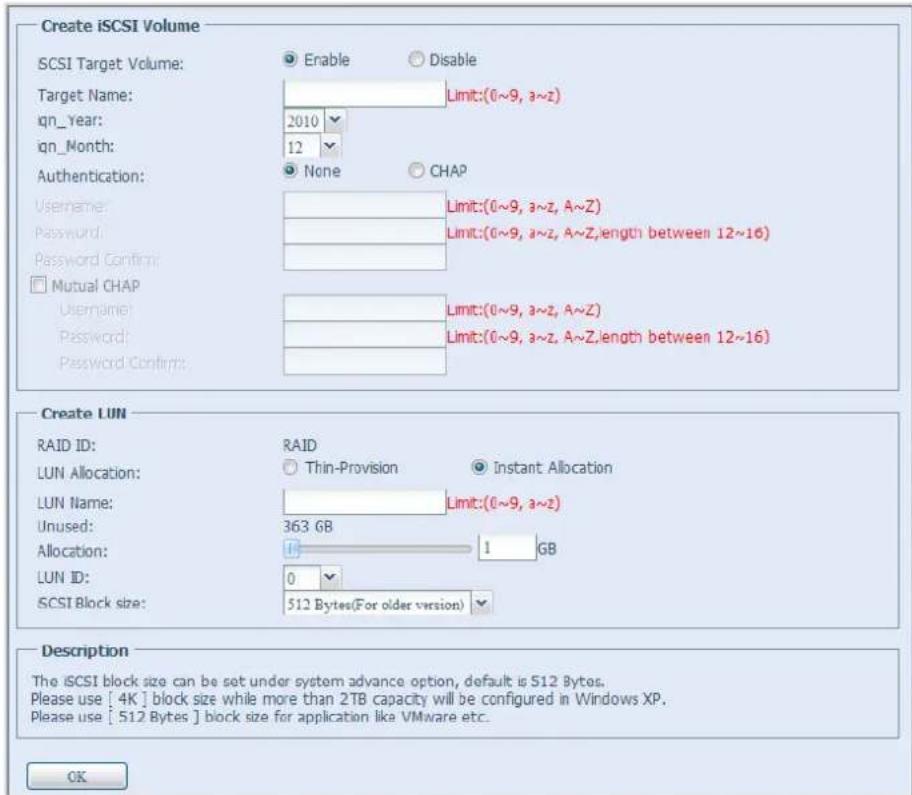

L'écran Create iSCSI Volume (Créer un volume iSCSI) s'affiche.

| Create iSCSI Volume (Créer un volume iSCSI) | |

| Elément Description | |

| iSCSI Target Service (Service de cible iSCSI) | Pour activer ou désactiver le volume de cible iSCSI. |

| Target Name (Nom de cible) Le nom de la cible iSCSI. Ce nom sera utilisé par la fonction Stackable NAS (NAS empilable) pour identifier ce partage d'export. | |

| iqn Year (iqn_Année) Choisissez l'année en utilisant la liste déroulante. | |

| Iqn_Month (iqn_Mois) Choisissez le mois en utilisant la liste déroulante. | |

| Authentication (Authentication) Vous pouvezCHOISER l'authentication CHAP (CHAP) ou None (Aucune). | |

| Username (Nom d'utiliser) Entrez un nom d'utiliser. | |

| Password (Mot de passer) Entrez un mot de passer. | |

| Password Confirm (Confirmer le mot de passer) | Entrez de nouveau le mot de passer. |

| Mutual CHAP (CHAP mutuel) | Avec ce niveau de sécurité, la cible et l'initiateur s'identifie l'une à l'autre. |

| Username (Nom d'utiliser) Entrez un nom d'utiliser. | |

| Password (Mot de passer) Entrez un mot de passer. | |

| Password Confirm (Confirmer le mot de passer) | Entrez de nouveau le mot de passer. |

| RAID ID (ID RAID) L'ID du volume RAID. | |

| LUN Allocation (Allouement LUN) | Vous pouvezCHOISER entre 2 modes :Thin-provision (Faible provision) : la faible provision iSCSI partage la capacité physique actuelle avec plusieurs créations de volume cible iSCSI. Et la capacité virtuelle permise assigné avant, alors l'espace physique ajouté lorsqu'il est fini.Instant Allocation (Allouement instantané) : Alloue la capacité d'espace physique aux volumes cibles iSCSI. |

| LUN Name (Nom LUN) Le nom du LUN. | |

| Unused (non utilisé) Éspace non utilisé sur le volume RAID actuel. | |

| Allocation (Allouement) | Le pourcentage et la quantité d'espace alloué au volume iSCSI. |

| LUN ID (ID LUN) | Numéro d'ID d'unité logique spécifique. |

| iSCSI Block Size (Taille de bloc iSCSI) | La taille de bloc iSCSI peut être réglée dans les options avanceses du système, le réglage par défaut est 512 octets.La taille de bloc [4K] avec une capacité de 2To sera configurée dans Windows XP.La taille de bloc [512 Bytes] pour les applications telles que VMware etc. |

Assurez-vous que le volume cible iSCSI a ete activé ou il ne s'affichera pas lorsque vous utilisez Initiateur pour obtenir les volumes cibles iSCSI correspondants.

La creation du volume cible iSCSI associera au moins un LUN ensemble. Il peut etre assigne en tant que "Thin-Provisioning" (Fable provisionnement) ou "Instant Allocation"(Allouement instantané).

- Activez iSCSI Target Volume (Volume cible iSCSI) en selectionnant Enable (Activer).

- Entrez un Target Name (Nom de cible). Ce nom sera utilisé par la fonction Stackable NAS (Stockage NAS emplabile) pour identifier ce partage d'export.

- Choisissez l'année en utilisant la liste déroulante Year (Année).

- Choisissez le mois en utilisant la liste déroulante Month (Mois).

-

Vous pouvez désirir l'authentication CHAP (CHAP) ou None (Aucune).

-

Si vous avez activé l'authentication CHAP, entrez un username (Nom d'utilisateur) et un password (Mot de passer). Confirmez le mot de passer en l'entrée de nouveau dans la boîte Password Confirm (Confirmer le mot de passer).

- Choisissez entre Thin-Provision (Provision faible) et Instant Allocation (Allouement instantané) Entrez un LUN Name (Nom LUN).9.

- Choisissez le pourcentage qui doit être attribué en utilisant la liste déroulante Allocation (Allouement).

- Lorsque le volume cible iSCSI a ete cre, lID LUN peut etre changee entre 0 et 254 avec le numero suivant par defaut, dans I'ordre croissant. LID LUN est unique et ne peut pas etre dupliquee.

- Choisissez [4K] block size (Taille de bloc [4k] pour avoir un volume cible iSCSI avec une barrière de 2To ou [512 Bytes] block size (Taille de bloc [512 octets] si besoin dans certaines applications.

Cliquez sur OK (OK) pour creer le volume iSCSI.13.

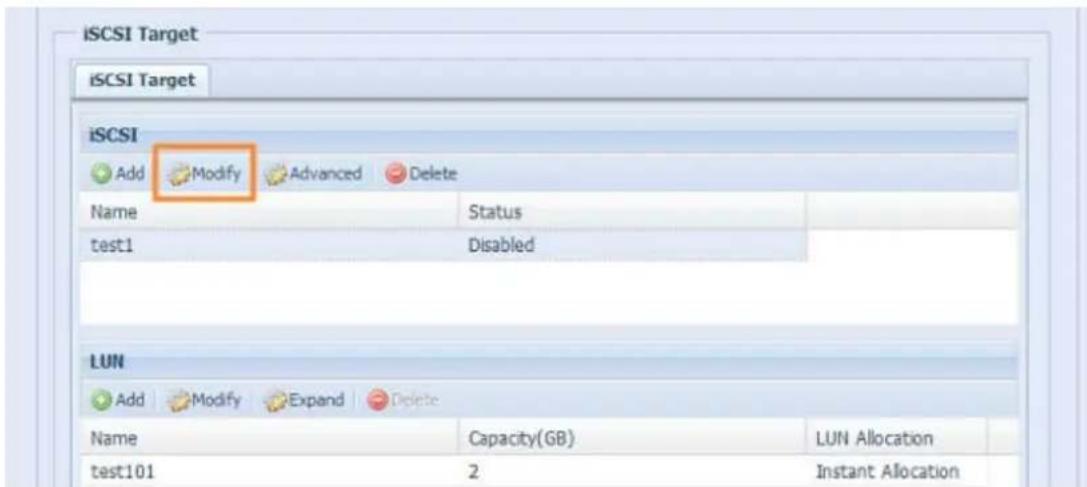

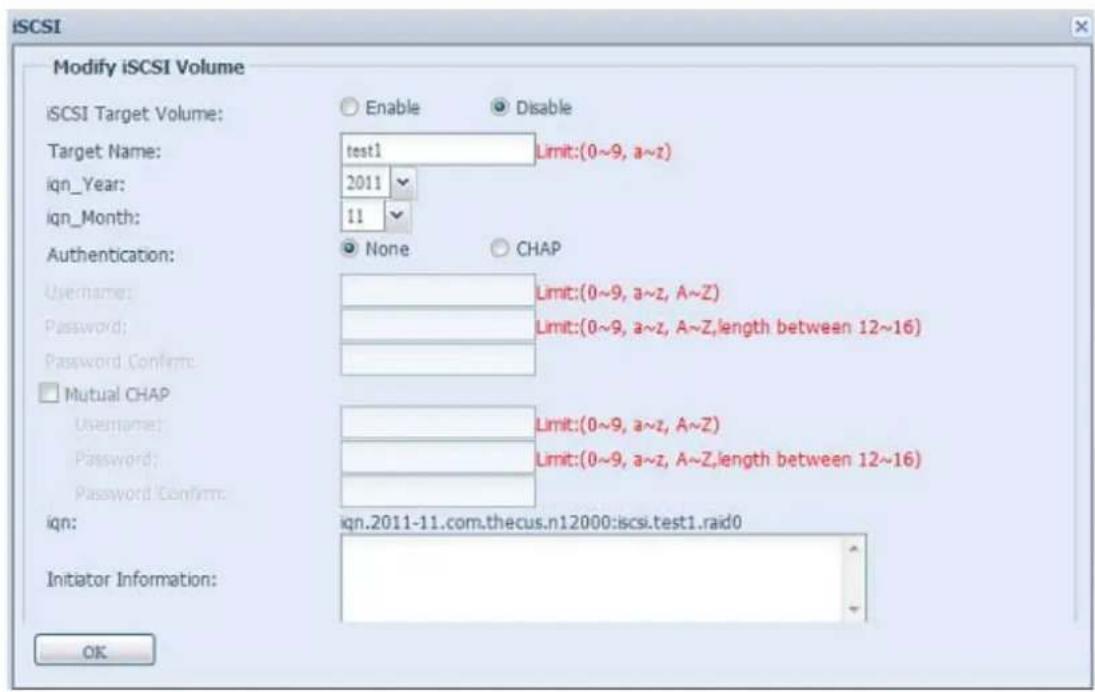

Modifier un volume iSCSI

Pour modifier la cible iSCSI sur le volume RAID actuel, suivez les étapes suivantes :

- Dans iSCSI Target List (Liste cible iSCSI), cliquez sur Modify (Modifier).

L'écran Modify iSCSI Volume (Modifier volume iSCSI) apparait.

- Modifier votre réglage. Appuyez sur ok (ok) pour modifier.

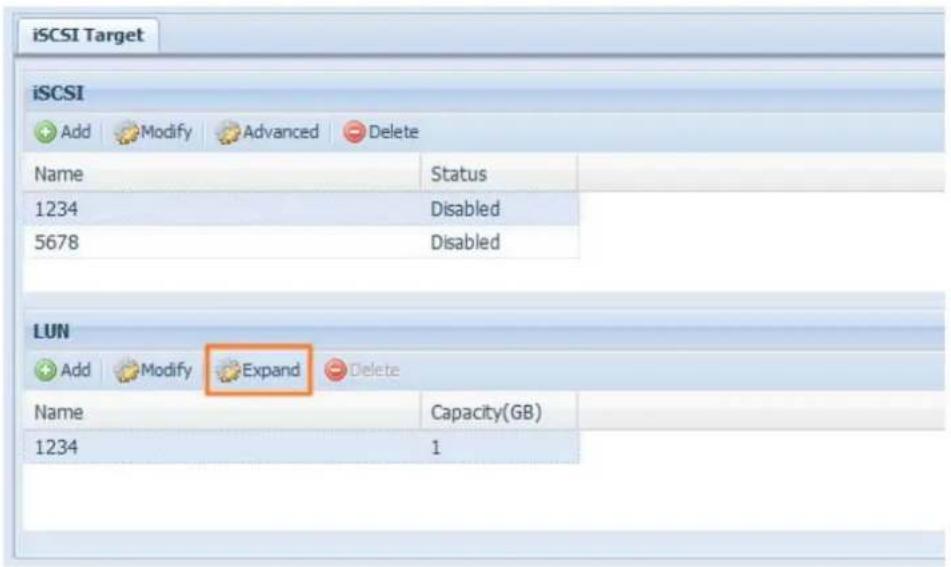

Augmenter le volume

Il est possible d'extend la capacité du volume iSCSI en utilisant l'espace inutilisé (mode Allouement instantané uniquement). Sélectionnez simplement le volume iSCSI que vous pouze etendre dans la liste des volumes et cliquez sur le bouton Expand (Augmenter):

La boîte de dialogue suivant apparaître. Déplacez la barre Expand Capacity (Augmenter la capacité) sur la taille désirée. Puis appuyez sur le bouton Expand (Augmenter) pour confirmer l'opération.

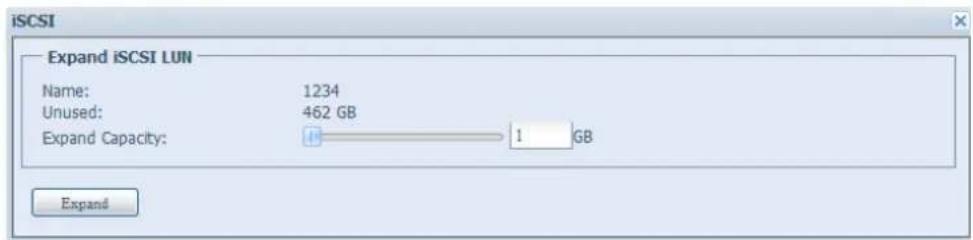

Supprimer un volume

Pour supprimer un volume sur le volume RAID sélection, suivez les étapes suivantes :

Dans Volume Allocation List (Liste d'alloquement de volume), cliquez sur Delete (Supprimer).1. L'écran Space Allocation (Allouement de l'espace) apparait.

Appuyez sur YES (OUI). Toutes les données du volume seront effacées.2.

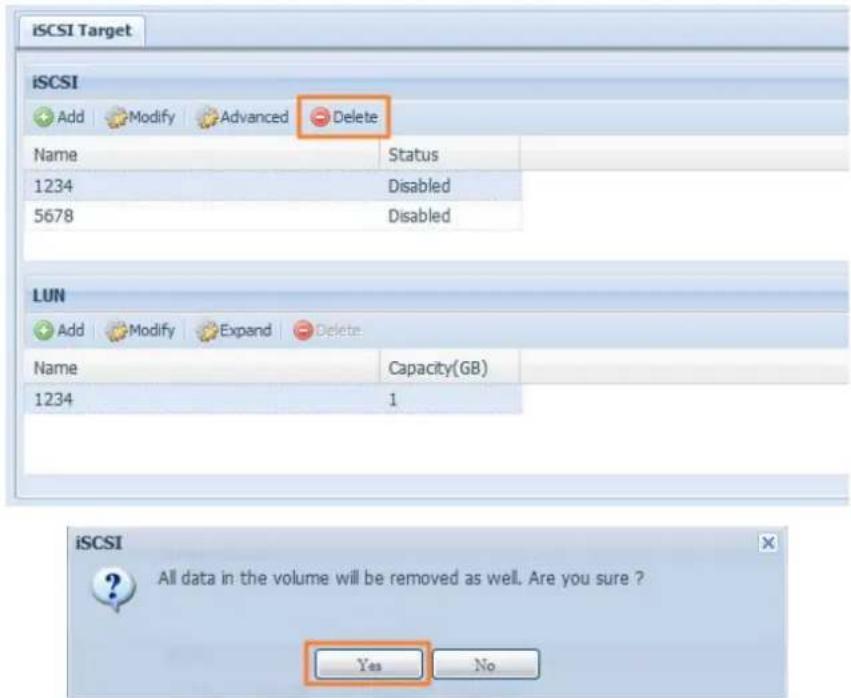

Provisionnement faible iSCSI

Pour selectionner iSCSI Thin-Provision (Provisionnement faible iSCSI) pour creer un volume cible iSCSI, la capacité maximale d'utilisation du volume cible iSCSI et permet d'assigner l'espace virtuel pour ajouter plus de disque si besoin.

Pour configurer le provisionnement faible iSCSI, selectionnez simplement le mode "Thin-Provisioning" (Provisionnement faible) dans l'écran de réglage "Create LUN" (Créer LUN).

Ensuite, allouez la capacité du volume de provisionnement faible iSCSI en utilisant la barre Allocation (Allouement) sur la taille désirée.

Une fois que vous avez besoin la taille, cliquez sur OK (OK) pour confirmer.

Vous verrez alors le volume d'allouement faible iSCSI apparaitre dans la liste.

Référez-vous à l'image suivante.

Contrairement à la création des volumes cibles iSCSI "Instant Allocation" (Allouement instantané), la capacité est allouée physique. La création du volume cible iSCSI dans l'allouement faible peut être de jusqu'à 16384Go (16To).

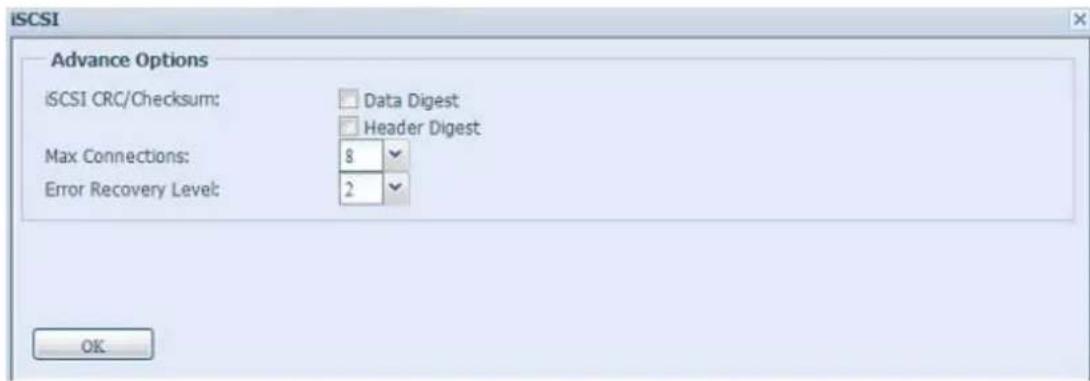

Options avances

Il y a 3 méthodes que l'Admin peut utiliser pour activer/désactiver l'utilisation du Thecus IP storage avec le réglage iSCSI. La prise d'écran suivante montre les détails. Lorsque l'une des options est changée, vous devrez redémarrer le système pour l'activer.

iSCSI CRC/Checksum (iSCSI CRC/Checksum)

Pour activer cette option, l'initiateur peut connecter avec « Digestion données » et « Digestion en-tête » activés.

Max. Connections (Connexions max)

Le nombre maximal de connexions iSCSI.

Error Recovery Level (Niveau de restauration d'erreur)

Le Error Recovery Level (ERL) (Niveau de restauration d'erreur) est{négocié pendant la connexion iSCSI principale dans [SCS] (RFC 3720) et [SER (RFC 5046)].

ERL=0: Restauration de session

ERL=0 (Restauration de session) est activé lorsqu'il y a une erreur avec une commande, une connexion et/ou TCP. Cela cause à toutes les connexions précédentes de la session qui a échoué, de redémarrer avec une nouvelle session en envoyant une Requête de connexion iSCSI avec un TSIH de zéro.

ERL=1: Restauration d'échec de digestion

ERL=1, s'applique seulement au iSCSI traditionnel. Pour iSCSI/SCTP (qui a son propre CRC32C) et deux types de iSER (pour l'instant), la restauration des entêtes et des checksum de données peut être désactivée.

ERL=2: Restauration de connexion