MOBILE SECURITY 7.0 ENTERPRISE EDITION - Sécurité mobile KASPERSKY - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil MOBILE SECURITY 7.0 ENTERPRISE EDITION KASPERSKY au format PDF.

| Type de produit | Logiciel de sécurité mobile |

| Version | 7.0 Enterprise Edition |

| Système d'exploitation compatible | Android, iOS |

| Fonctions principales | Protection antivirus, filtrage des appels, protection de la vie privée, gestion des appareils mobiles |

| Interface utilisateur | Interface conviviale et intuitive |

| Langues disponibles | Multilingue |

| Maintenance et mises à jour | Mises à jour automatiques pour les définitions de virus et le logiciel |

| Support technique | Assistance en ligne et par téléphone |

| Conditions d'utilisation | Licence d'utilisation requise pour chaque appareil |

| Mesures de sécurité | Protection en temps réel, analyse des applications, protection des données personnelles |

| Compatibilité réseau | Fonctionne sur les réseaux Wi-Fi et mobiles |

| Exigences système minimales | Processeur 1 GHz, 1 Go de RAM, 100 Mo d'espace disque |

FOIRE AUX QUESTIONS - MOBILE SECURITY 7.0 ENTERPRISE EDITION KASPERSKY

Questions des utilisateurs sur MOBILE SECURITY 7.0 ENTERPRISE EDITION KASPERSKY

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Sécurité mobile au format PDF gratuitement ! Retrouvez votre notice MOBILE SECURITY 7.0 ENTERPRISE EDITION - KASPERSKY et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil MOBILE SECURITY 7.0 ENTERPRISE EDITION de la marque KASPERSKY.

MODE D'EMPLOI MOBILE SECURITY 7.0 ENTERPRISE EDITION KASPERSKY

Guide de l'utilisateur

© Kaspersky Lab

Telephone/Télécopie: +7 (495) 797-8700, +7 (495) 645-7939,

+7 (495) 956-7000

http://www.kaspersky.com/fr/

Date de révision : Aout, 2009

Table des matières

CHAPITRE 1. KASPERSKY MOBILE SECURITY 7.0 ENTERPRISE EDITION......5

1.1. Spécifications matérielles et logicielles 6

1.2. Kit de distribution 6

1.3. Installation de Kaspersky Mobile Security 6

1.3.1. Installation avec l'ordinateur de l'utilisateur 7

1.3.2. Installation par le biais d'un message SMS 8

1.4. Activation de l'application 8

CHAPITRE 2. KASPERSKY MOBILE SECURITY POUR SYMBIAN OS............ 10

2.1. Utilisation de l'application 10

2.1.1.Lancement de l'application 10

2.1.2. Interface graphique utiliseur 11

2.1.3. Paramètres généraux 12

2.1.4. Analyse et protection antivirus 13

2.1.5. Utilisation de la quarantaine 20

2.1.6. Utilisation du module Anti-Spam 22

2.1.7. Utilisation du module Antivol 27

2.1.8.Misea jourdesbasesde l'application 31

2.1.9.Misea jour des parametes de l'application 34

2.1.10. Utilisation du module Pare-feu 35

2.1.11. Affichage du rapport d'activité de l'application 36

2.2.Désinstallation de l'application 36

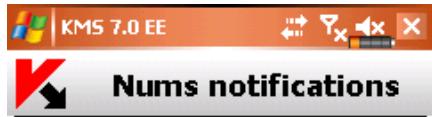

CHAPITRE 3. KASPERSKY MOBILE SECURITY POUR MICROSOFT WINDOWS MOBILE 39

3.1.Premiers pas.. 39

3.1.1.Lancement de l'application 39

3.1.2. Interface graphique utiliseur 40

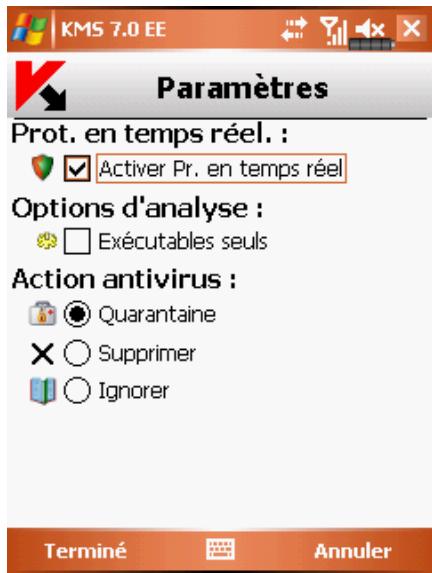

3.2. Analyse antivirus et protection en temps réel 42

3.2.1. Analyse à la demande 42

3.2.2. Protection en temps reel des fichiers 45

3.2.3. Planification de I'analyse 46

3.3. Utilisation de la quarantine 47

3.4. Utilisation des modules Anti-Spam et Antivol 48

3.4.1. Module anti-spam 48

3.4.2.Onglet Antivol 52

3.5.Misea jourdesbasesde l'application 56

3.6.Misea jour des parametes de l'application 58

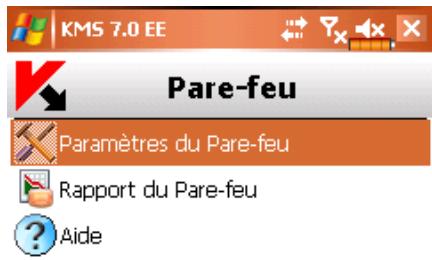

3.7.Pare-feu 58

3.8. Affichage de rapportes d'activité de l'application 60

3.9.Désinstallation de l'application 61

ANNEXE A. KASPERSKY LAB 65

ANNEXE B. CRYPTOEX S.A.R.L. 67

ANNEXE C. CONTRAT DE LICENCE D'UTILISATEUR FINAL DE KASPERSKY LAB 68

CHAPITRE 1. KASPERSKY MOBILE SECURITY 7.0 ENTERPRISE EDITION

Kaspersky Mobile Security 7.0 Enterprise Edition est prévu pour assurer en la protection en temps réel de péripériques mobiles exploités sous Symbian OS et Microsoft Windows Mobile contre les logiciels malveillants, les messages indésirables et pour assurer les fonctions suivantes :

-

protection en temps réel du système de fichiers du périhérique - interception et analyse de :

-

tous les objets entrants, transmis au moyen de connexions sans fil (infrarouge, Bluetooth), ainsi que les messages SMS, lors de la synchronisation avec un ordinateur personnel ou du téléchargement de fichiers avec un navigateur;

-

fichiers ouverts sur le périhérique mobile ;

programmes installés dans l'interface du périhérique. -

analyse des objets du système de fichiers sur le périphérique mobile ou sur les cartes d'expansion connectées, à la demande de l'utilisateur, ou d'une manière planifiée;

- isolement sécurisé des objets infectés dans la zone de quarantaine;

- mise à jour des bases de Kaspersky Mobile Security utilisées pour l'analyse des logiciels malveillants et suppression des objets dangereux.

- interdiction des messages SMS indésirables.

- verrouillage ou effacement des données utiliser en cas d'actions non autorisées avec le périphérique, comme par exemple, en cas de vol.

- protection des connexions réseau du périphérique mobile.

L'utilisateur dispose de possibilités de contrôle flexible des paramétres de Kaspersky Mobile Security, et peut afficher l'état courant et le journal des événements dans lequel les actions de l'application sont consignées.

L'application possède un menu système et une interface utilisateur conviviale.

Note

en cas de détention d'un logiciel malveillant, Kaspersky Mobile Security peut réparer les objets infectés ( quand la réparation est possible), les supprimer ou les placer en quarantaine. Dans ce cas, aucune copie de l'objet supprimé ne sera conservée.

1.1. Spécifications matérielles et logicielles

Kaspersky Mobile Security peut être installé sur des périhériques mobiles exploitant l'un des systèmes suivants :

Symbian OS 9.1, 9.2 Séries 60 UI.

Microsoft Windows Mobile 5.0.

Microsoft Windows Mobile 6.0.

1.2. Kit de distribution

Vous pouze accuperir Kaspersky Mobile Security par Internet (le kit de distribution et la documentation de l'application sont en format numérique). Vous pouze également accuperir Kaspersky Mobile Security chez des revendeurs de services de communication pour mobiles. Pour plus détails, contactez notre opérateur mobile.

1.3. Installation de Kaspersky Mobile Security

Attention!

La version installée de Kaspersky Mobile Security ne prévoit pas la sauvegarde ou la restauration.

L'application est installée de manière centralisée par le biais de Kaspersky Administration Kit. L'administrateur reseau peut utiliser une des deux méthodes d'installation de l'application suivantes :

installation avec l'ordinateur de l'utilisateur ;

installation par le biais d'un message SMS.

Pour plus de détails sur l'installation à distance de l'application, consultez le Guide de l'administrateur de Kaspersky Mobile Security 7.0 Enterprise Edition.

1.3.1. Installation avec l'ordinateur de l'utilisateur

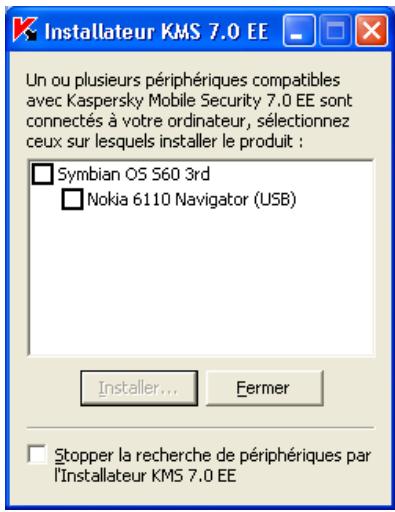

Après la connexion du périphérique mobile avec un ordinateur liént dans le réseau logique du Serveur d'administration, la fenêtre de l'utilitaire kmlisten.exe s'ouvre (Figure 1). Cet outil est prévu pour assurer l'installation of Kaspersky Mobile Security 7.0 Enterprise Edition sur un périphérique mobile.

Figure 1. Utilitaire Kmlisten

Pour installer Kaspersky Mobile Security, procédez de la manière suivante :

Dans fenêtre de l'utilitaire kmlisten.exe, cochez la case associée au nom du périphérique sur lequel installer l'application, puis cliquez sur Installer. Le kit de distribution pour l'installation de l'application est recopied dans votre périphérique mobile puis exécuté.

1.3.2. Installation par le biais d'un message SMS

Pour installer l'application, l'administrateur reseau peut utiliser le service d'installation para le biais d'un message SMS (pour plus de détails, consultez le Guide de l'administrateur de Kaspersky Mobile Security 7.0 Enterprise Edition). Un message SMS contenant le lien URL du serveur hébergeant le kit d'installation de l'application est envoyé au périphérique mobile.

Pour installer l'application par le biais d'un message SMS, précédez de la manière suivante :

- Ouvrez un SMS contenant le lien URL du serveur d'ou il est possible de télécharger le paquet d'installation de Kaspersky Mobile Security.

- Utilisez le lien contenu dans le texte du message pour télécharger le kit d'installation de l'application sur le périphérique.

- Enregistrez le kit d'installation de l'application.

Le processus d'installation de l'application démarre automatiquement.

1.4. Activation de l'application

Note

L'activation de l'application est obligatoire. Dans le cas contraire, les fonctions de l'application ne seront pas disponibles.

L'activation of Kaspersky Mobile Security 7.0 Enterprise Edition se produit lors de la synchronisation avec le Serveur d'administration. Pendant la synchronisation, le fichier clé utilisé est celui spécifique lors de la création de la stratégie de sécurité pour pérophériques mobiles (pour plus d'informations sur les stratégies de Kaspersky Administration Kit pour pérophériques mobiles, consultez le Guide de l'administrateur de Kaspersky Mobile Security 7.0 Enterprise Edition).

Le processus de synchronisation de l'application avec le serveur d'administration démarre automatiquement dans l'intervalle spécifique para la(Strategie pour les périhériques mobiles. Vous pouvez également démarrer le processus de synchronisation manuellement (section 2.1.9 à la page 34 ou section 3.6 à la page 58).

Note

Lors de la création de la stratégie, toute possibilité de modification du filchier clé du périhérique doit être interdite. Dans le cas contraire, le périhérique ne sera pas activé lors de la synchronisation avec le Serveur d'administration.

CHAPITRE 2. KASPERSKY MOBILE SECURITY POUR SYMBIAN OS

Ce chapitre déscrit le fonctionnement de Kaspersky Mobile Security 7.0 sur des modèles périhérisque exploités sous Symbian version 9.1, 9.2 ou Séries 60 UI.

2.1. Utilisation de l'application

Cette section déscrit la configuration de l'analyse anti-virus et de la protection en temps réel, le filtrage des messages SMS, l'analyse antivirus du pérophérique, les mises à jour des bases de l'application, la configuration de l'application, la protection du pérophérique sur le réseau, etc.

2.1.1. Lancement de l'application

Pour lancer Kaspersky Mobile Security, procédez de la manière suivante :

- Ouvrez le menu principal du périhérique.

- Sélectionnez KMS 7.0 EE puis lancez l'application avec la commande Ouvrir du menu Options.

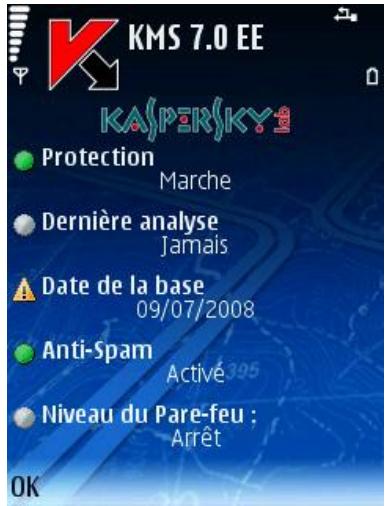

Après le démarriage du périphérique, une fenêtre avec les principaux composants de Kaspersky Mobile Security (Figure 2) sera affichée sur l'écran du périphérique.

- Protection - utilisation du mode de protection en temps réel (section 2.1.4 à la page 13);

- Dernière analyse - date et heures de la dernière analyse anti-virus du péripérisque.

- Date de la base - date de publication de la base utilisée par l'application.

- Anti-Spam - Mode de fonctionnement du module Anti-Spam (section 2.1.6 à la page 22).

- Niveau du Pare-feu - protection du périphérique sur le réseau (section 2.1.9 à la page 34).

Figure 2. Fenêtre d'etat des composants de l'application

Pour revenir à l'interface de l'application, appuyez sur OK.

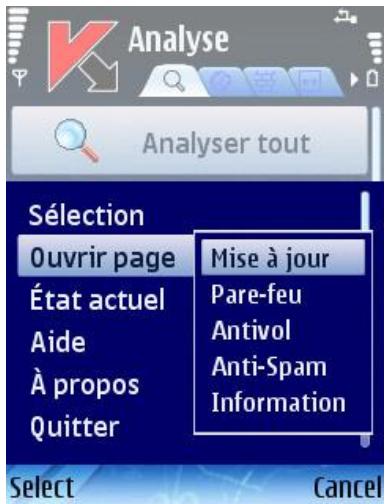

2.1.2. Interface graphique utiliseur

L'interface graphique contient six ontlets :

L'onglet Analyse permet d'effectuer une analyse antivirus du périphérique, de modifier les paramètres de l'analyse antivirus, de la protection en temps réel et de la quarantaine, ainsi que planifier des analyses automatiques.

- L'onglet Mise à jour permet de mettre à jour la base antivirus, de configurer et de planifier la mise à jour.

L'onglet Pare-feu permet de surveiller l'activité reseau et de proteter le périphérique sur le reseau.

- L'onglet Antivol permet de verrouiller le périhérique et d'en effacer les informations en cas de vol ou de perte (module Antivol).

- L'onglet Anti-Spam permet de configurer les filtres de messages SMS entrants (module Anti-Spam).

- L'onglet Information permet d'afficher les rapport d'activité des composants de l'application ;des informations generales sur l'application et la base antivirus utilisée, ainsi que de modifier les paramètres généraux de l'application.

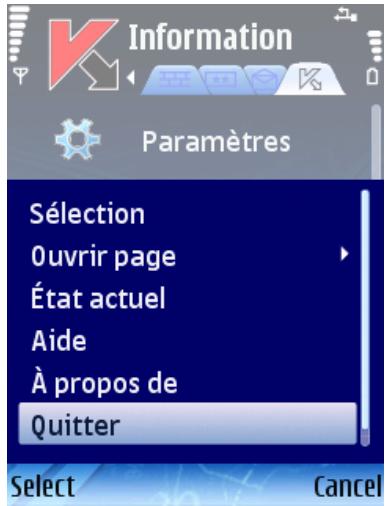

Pour vous déplacer d'un oranglet à l'autre, utilisez le joystick du périhérique ou sélectionné Ouvrir page dans le menu Options (Figure 3).

Figure 3. Le menu Options

Pour revenir à la fenêtre d'etat des composants de l'application, Sélectionnez État actuel dans le menu Options.

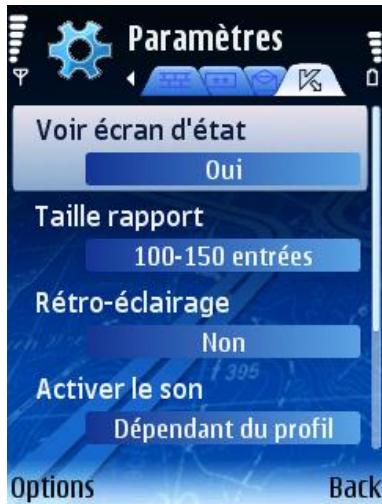

2.1.3. Paramètres généraux

Les paramétres de l'onglet Information sous l'entrée Paramétres (Figure 4) permettent de configurer les fonctions suivantes de l'application :

- Voir écran d'État: déterminée si l'état actuel de Kaspersky Mobile Security est affchéé au lancement de l'application.

Taille rapport : définit la taille maximum du rapport. Quand la limite maximum est atteinte, les enregistrents les plus anciens sont supprimés pour revenir à la limite inférieure spécifiée. - Rétro-éclairage: indique si l'écran doit être éclairé pendant l'analyse antivirus. L'option de rétro-éclairage est désactivée par défaut.

- Activer le son : déterminé l'utilisation d'alertes sonores avec certains événements (détection d'objects infectés, message concernant l'état de l'application, etc.). Par défaut, l'utilisation du son en cas de détention d'un virus dépend du profil du périphérique (valeur Dépendant du profil). Sélectionnéz En cours pour utiliser le signal sonore, sans tenir compte du profil sélectionné sur le périphérique.

Volume du son : déterminé le volume du son en cas de détention d'un objet infecté.

- Vibration : indique si le pérophérique doit vibrer quand l'infection d'un objet est détectée. Par défaut la vibration est activée.

Figure 4. Le menu Paramètres

Pour modifier les valeurs des paramètres, utilisez le joystick de votre péripérisque ou Sélectionnez Modifier dans le menu Options.

2.1.4. Analyse et protection antivirus

L'onglet Analyse permet d'effectuer l'analyse anti-virus complète du système de fichiers et de la mémoire du périphérique, ou seulement d'un dossier ou d'un fichier. Vous pouvez également modifier la configuration de l'analyse anti-virus et du mode de protection en temps réel, afficher un rapport avec les résultats de l'analyse, ou planifier l'exécution automatique de l'analyse.

2.1.4.1. Protection en temps réel et analyse à la demande des fichiers

Dans le mode de protection en temps réel, une partie résidente de Kaspersky Mobile Security reste chargée dans la mémoire RAM afin de surveiller toutes les données, y compris les données reçues par le périphérique.

Le mode de protection en temps réel démarre avec la mise sous tension du péripérisque et reste en fonctionnement jusqu'à sa mise hors-tension (à moins que ce mode ne soit désactivé par configuration).

Kaspersky Mobile Security permit également de faire une analyse complète du système de fichiers du périhérique, y compris des objets situés sur les cartes d'expansion de la mémoire connectées.

Les résultats d'activité de la protection en temps réel et de l'analyse à la demande sont consignés dans un rapport. Pour afficher le rapport, Sélectionnez l'entrée Rapports dans l'onglet Analyse.

Pour démarrer la protection en temps réel, procédez de la manière suivante :

- Sélectionnez Paramètres dans l'onglet Analyse.

- Sélectionnez l'entrée Protection en temps réel dans la section Paramètres.

- Activez ou désactivez le mode de protection en temps réel en définissant la valeur correspondante du paramètre Protection.

Pour modifier les paramètres de protection en temps réel, procédez de la manière suivante :

- Sélectionnez Paramètres dans l'onglet Analyse.

- Sélectionnez l'entrée Protection en temps réel dans la section Paramètres.

- Spécifiez la couverture de l'analyse dans la section Masque en scélectionnant les types de fichier à analyser :

Tous les fichiers - analyse tous les fichiers.

- Executables seuils - analyse uniquement les fichiers d'application executables (par exemple : .exe, .sis, .mdl, .app).

- Sélectionnez l'action qui sera exécutée lors de la découverte d'un object infecté (paramètre Action en cas de virus).

Par défaut, les objets malveillants découverts sont placés en quarantaine (valeur Quarantine du paramètre).

Pour s'assurer que les informations sur la détction d'un objet infecté sont consignées dans le rapport de l'application,CHOISSEZ LA VALEUR Consigner.

Pour que l'application supprime les objets malveillants découverts sans demander confirmation à l'utilisateur, Sélectionnez Suppression auto.

- Activez ou désactivez la fonction d'analyse des nouvelles cartes (paramètre Analyser carte).

Par défaut, chaque fois qu'une nouvelle carte mémoire est connectée, l'application informe l'utilisateur qu'elle doit être analysée.

Pour activer l'analyse des cartes flash connectées au périphérique, sélectionnez la valeur Analyse auto. Pour désactiver l'analyse automatique des cartes de mémoire flash,CHOISSEZ Désactiver.

- Activez ou désactivez l'affichage de l'icone de protection (paramètre Afficher l'icone dy KMS).

Selectionnez Toujours dans le menu si vous souhaitez afficher en permanence l'icone de l'application sur l'écran du pérophérique quand la protection en temps réel est activée. Si vous souhaitez afficher l'icone uniquement dans le menu du pérophérique, selectionnez Menu uniquement. Si vous ne souhaitez pas afficher cette icône, désissez Arrêté.

Pour modifier la configuration de l'analyse à la demande, procédez comme suit :

- Sélectionnez Paramètres dans l'onglet Analyse.

- Sélectionnez l'entrée Paramètres d'analyse dans la section Paramètres.

- Spécifiez la couverture de l'analyse dans la section Masque en selectionnant les types de fichier à analyser :

Tous les fichiers - analyse tous les fichiers.

- Executables seuils - analyse uniquement les fichiers d'application executables (par exemple : .exe, .sis, .mdl, .app).

- Sélectionnez l'action qui sera exécutée lors de la découverte d'un object infecté (paramètre Action en cas de virus).

Par défaut, l'application tente de désinfecter les objets malveillants découverts (valeur Tenter de répacker du paramètre).

Pour déplacer les objets malveillants en quarantaine, Sélectionnez la valeur Quarantine.

Pour s'assurer que les informations sur la détction d'un object infecté sont consignées dans le rapport de l'application,CHOISSEZ LA VALEUR Consigner.

Pour que l'application supprime les objets malveillants découverts sans demander confirmation à l'utilisateur, Sélectionnez Suppression auto.

Pour s'assurer qu'une confirmation de l'action est presentée à l'utilisateur en cas de découvert d'un objet infecté, Sélectionnez Demander.

- Spécifiez l'action exécutée si la réparation d'un objet infecté est impossible (paramètre Echec de réparation).

Par défaut, les objets malveillants décoverts sont placés en quarantaine (valeur Quarantine du paramètre).

Pour s'assurer que les informations sur la détction d'un object infecté sont consignées dans le rapport de l'application,CHOISSEZ LA VALEUR Consigner.

Pour que l'application supprime les objets malveillants découverts sans demander confirmation à l'utilisateur, Sélectionné Suppression auto.

Pour s'assurer qu'une confirmation de l'action estprésentée à l'utilisateur en cas de découvert d'un objet infecté, Sélectionnez Demander.

- Activer / Désactiver l'analyse de la mémoire ROM du périphérique (paramètre Analyser ROM).

Sous certaines circonstances, la mémoire ROM peut devenir vulnérable aux logiciels malveillants. Pour activer l'analyse de la ROM,CHOISSEZ Oui.

- Activer / Déscientier la décompression des archives SIS et ZIP (paramètre Décompresser archives).

Si vous souhaitez que l'application décomprime les archives SIS et ZIP, sélectionné Oui. S'il n'est pas nécessaire de décomprimer les archives pendant l'analyse,CHOISSEZ Non.

Note

Pour modifier les valeurs des paramètres, utilisez le joystick de votre péripérisque ou sélectionnez Modifier dans le menu Options.

Par défaut, l'application utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez restaurer la configuration recommandée, dans l'onglet Analyse sélectionnez Par défaut dans le menu Options.

Pour lancer une analyse antivirus, procédez de la manière suivante :

- Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

- Dans l'onglet Analyse (Figure 5) sélectionnez Analyser tout si vous souhaitez analyser le système de fichiers complet de votre péripérisque, ou Analyser dossier pour analyser un dossier individuel.

Figure 5. Onglet Analyser

Quand l'option Analyser dossier est sélectionnée, une fenêtre présente alors le système de fichiers du périphérique. Utilisez les boutons du joystick pour vous déplacer dans le système de fichiers de votre périphérique. Pour analyser un dossier, positionnez le curseur sur le réseau que vous souhaitez analyser et sélectionnez Sélection dans le menu Options.

Après le démarrage de l'analyse, une fenêtre affiche l'état courant de la tâche : nombre d'objets analysés, chemin de l'objet en cours d'analyse et une barre progression avec le pourcentage d'objects analysés (Figure 6).

Figure 6. Fenetre Progression de l'analyse

Quand un objet infecté est découvert, l'action spécifiée par Paramètres Paramètres d'analyse est exécuté.

Figure 7. Notification de détction de virus

Une fois l'analyse terminée, l'application affiche des statistiques générales sur les objets malveillants déetectés et supprimés.

Pour désactiver le rétro-éclairage pendant l'analyse,

ouvrez l'onglet Information, et dans le menu Paramétres,CHOISSEZ LA valeur Oui du paramètre Rétro-éclairage.

Par défaut, le retro-éclairage est automatiquement désactifé pour économiser les batteries.

2.1.4.2. Planification de l'analyse

Kaspersky Mobile Security permit de planifier des analyses automatiques du périphérique. L'analyse est executée en en arrêté plan. Quand un objet infecté est détecté, l'action définie par les paramètres d'analyse sera executée sur cet objet (section 2.1.4.1 à la page 13).

Par défaut, la planification est désactivée.

Figure 8. Le menu Planification

Pour planifier l'exécution de la tâche :

sLECTIONnez Planification dans l'onglet Analyse et configurez les paramétres Analyse auto (Figure 8):

- Chaque jour - l'analyse s'executera tous les jours. Spécifiez l'Heure d'analyse auto. dans le champ de saisie.

- Chaque semaine - l'analyse s'executera une fois par semaine. Spécifiez le Jour d'analyse auto et l'Heure d'analyse auto.

2.1.5. Utilisation de la garantaine

Les objets infectés places en quarantaine ne supposent aucune menace pour le périphérique et peuvent être supprimés ou restaurés par la suite.

L'application peut déplacer les objets infectés détectés vers la quarantine automatique ou après confirmation de votre part.

If you souhaitez que l'application déplace les objets malveillants détectés vers la quarantaine sans demander confirmation, procédez de la manière suivante :

- Ouvrez l'onglet Analyse.

- Sélectionnez Paramètres.

- Sélectionnéz Paramètres d'analyse ou Paramètres en temps réel.

- Choisissez Quarantine comme valeur du paramètre Action en cas de virus.

Si vous avez choisi Demander lors de la détéction d'un objet infecté, Kaspersky Mobile Security vous proposera son effacement ou son déplacement en quarantaine.

Pour afficher la liste des objets en quarantaine,

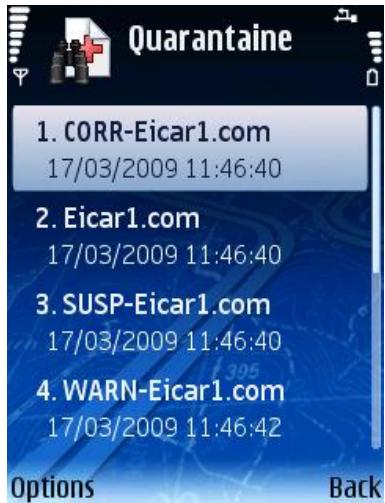

ouvrez l'onglet Analyse et selectionnez Quarantaine (Figure 9).

Figure 9. Nombre d'objets infectés en quarantine

Le menu Options de la fenêtre Quarantine permet de :

- Afficher le détaill de n'importe quel objet conservé en quarantaine (Afficher détails).

- Supprimer l'objet sélectionné (Supprimer fichier).

- Effacer tous les objets de la quarantaine (Supprimer tout).

- Restaurer l'objet courant en quarantaine dans son dossier d'origine (Restaurer fichier).

- Afficher l'aide de la Quarantaine (Aide).

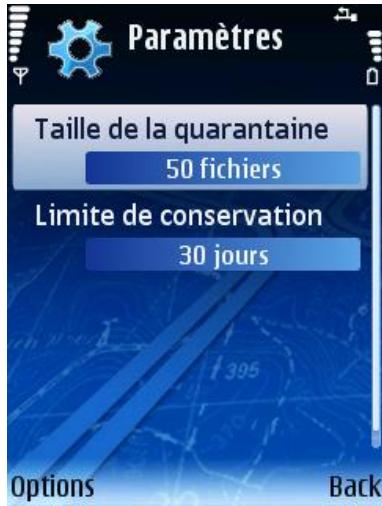

Pour configurer la quarantaine :

- Ouvrez l'onglet Analyse.

- Sélectionnez Paramètres.

- Sélectionnez l'onglet Quarantine (Figure 10).

Figure 10. Paramètres de quarantine

Le paramètre Taille de la quarantine définit le nombre maximum d'objets infectés pouvant être conservés en quarantine. Les valeurs possibles sont 20, 50 ou 100 fichiers.

Le paramètre Limité de conservation détermine la durée de conservation des objets infectés dans la quarantine. Àpres cette période, les objets infectés sont automatiquement supprimés.

Note

Pour restaurer la configuration de quarantaine recommende par les spécialistes de Kaspersky Lab, Sélectionnez Par défaut dans le menu Options.

2.1.6. Utilisation du module Anti-Spam

Le module Anti-Spam est prévu pour protéger en temps réel votre périphérique contre les messages SMS indésirables.

Le filtrage fait appel aux listes dites « noire » et « blanche ». Ces listes contiennent des téléphones et des échantillons de frases caractéristiques des messages normaux ou indésirables. La série d'analyse du message est la suivante :

- vérifier si le numéro est créé dans la liste noire;

- vérifier si le numéro de l'expéditeur est present dans la liste blanche ;

- analyser la présence dans le texte du message de frases de la liste noire;

- analyser la présence dans le texte du message de frases de la liste noire;

si une correspondance est détectée, l'analyse est interrompue. Le message contenant un élément de la liste noire est interdit. Le message contenant un élément de la liste blanche est autorisé.

2.1.6.1. Modes de fonctionnement Anti-Spam

Le module Anti-Spam filtré les messages dans l'un des modes suivants :

- Activé. Dans ce mode, le module Anti-Spam déstre les messages entrants en fonction des listedes noire et blanche uniquement. Quand un message est envoyé par un numéro qui ne figure dans aucune de ces listedes, le module Anti-Spam affiche un message proposant d'interdire ou d'autoriser la réception du message et d'ajouter le numéro de téléphone à la liste blanche ou noire.

- Liste noire. Dans ce mode, le module Anti-Spam interdit les messages apparentant à la liste noire. Tous les autres messages sont remis.

-

Liste blanche. Dans ce mode, le module Anti-Spam laisse passer les messages apparanten à la liste blanche. Tous les autres messages sont interdits.

-

Désactivé. Le composant anti-spam est désactivé dans ce mode. Aucun filtrage des messages entrants n'est assuré.

Pour selectionner le mode de fonctionnement du module Anti-Spam :

- Ouvrez l'onglet Anti-Spam.

- Sélectionnez Paramètres.

- Définissez le mode de fonctionnement avec Config. Anti-Spam.

2.1.6.2. Modification des listes noir et blanche

Les enregistements dans les listes « noire » et « blanche » contiennent des numérores de téléphone des SMS qui seront interdits ou autorisés par le module Anti-Spam. Des informations sur les messages interdits ou supprimés sont consignées dans le rapport.

Note

Les messages qui ne sont présents dans aucune des listes ne seront pas interdits.

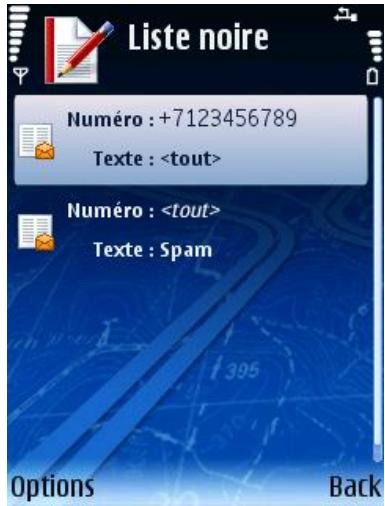

Pour valider les modifications aux listes noir ou blanche,

ouvre l'onglet Anti-Spam et choisisse l'entrée correspondante (Figure 11).

Pour modifier la liste utiliser le menu Options :

- Ajouter/enregister - ajoute un nouvel enregistrement à la liste.

- Modif. enregistrement - modifie l'enregistrement sélectionné.

- Suppr. enregistrement - supprime l'enregistrement de la liste.

- Supprimer tout - efface la liste en supprimant tous les enregistements.

Aide - affiche l'aide sur la gestion de la liste.

- Si vous sélectionnez Ajouter/enregistrer ou Modif. enregistrement, vous doivent spécifier les paramètres suivants de l'enregistrement (Figure 12)

- Numéro de téléphone. Spécifie le numéro de téléphone d'ou proviennent les messages à interdire ou à autoriser. Ces numérios peuvent commencer par un chiffre ou par le signe « + » et ne peuvent contir que des chiffres. En outre, pour indiquer un numéro, vous pouvez utiliser les caractères génériques « ? » et « *».

- Texte. Spécifiez le texte qui, lorsqu'il est détecté dans un message, permet d'interdire ou d'autoriser le message.

Figure 12. La liste noire

2.1.6.3. Paramètres de la fonction Anti-Spam

Pour modifier la configuration du module Anti-Spam :

ouvrez l'onglet Anti-Spam etCHOISSEZ I'ENTREE Parametes (Figure 13).

Figure 13. Paramètres Anti-Spam

Les paramètres Anti-Spam suivants sont disponibles dans le menu Paramétres :

- Config. Anti-Spam - mode de fonctionnement du module Anti-Spam (section 2.1.6.1 à la page 22).

- Autoriser contacts. Si le paramètre est définir à Oui, le module Anti-Spam n'interdiras pas la réception de messages provenant de numéroes de téléphone inclus dans votre réseau. Si cette option est désactivée (valeur Non), le module Anti-Spam fait le nombre en fonction de sa présence dans la liste noire ou blanche.

- Ajouter sortants. Si le paramètre est défini à Oui, tous les numérores que vous utilisez pour envoyer des messages SMS seront automatiquement ajoutés à la liste blanche. Sélectionnez Non pour désactiver cette option.

- Interdire non numériques. Si le paramètre est définì à Non, le module Anti-Spam n'interdirà pas les messages entrants provenant de numéros de téléphone sans número. Choisissez Oui pour activer l'options.

Note

Ce paramètre affectera les enregistements créé par le module Anti-Spam dans l'un des cas suivants :

L'ajout de nombres sortants à la liste blanche (l'option Ajouter sortants est activée);

L'ajout de nouveaux numérios de téléphone d'ou proviennent les messages, à l'une des listed (section 2.1.6.4 à la page 26).

Pour modifier les valeurs des paramètres, utilisez le joystick de votre péripérisque ou Sélectionnez Modifier dans le menu Options.

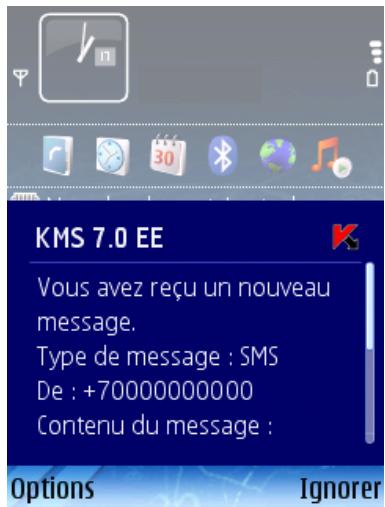

2.1.6.4. Actions appliquées aux messages

Quand vous receivez un message SMS ou MMS envoyé par un numéro qui ne figure dans votre liste noire ou blanche, le module Anti-Spam intercepted le message et affiche un averissement sur l'écran du pérophérique (Figure 14)

Dans le menu Options,CHOisissez l'une des actions suivantes a appliquer au message:

- Ajouter à la liste blanche – autorise la réception du message et ajoute le numéro de téléphone de l'expéditeur à la liste blanche.

-

Ajouter à la liste noire – interdir la réception du message et ajoute le numéro de téléphone de l'expéditeur à la liste noire.

-

Ignorer - autorise la réception du message. Dans ce cas, le numéro de téléphone de l'expéditeur ne sera ajouté à aucune des listed.

Des informations sur les messages bloqués sont consignées dans le rapport de l'application. Pour afficher le rapport, Sélectionnez Rapports dans l'onglet Anti-Spam.

Figure 14. Avertissement du module Anti-Spam

2.1.7. Utilisation du module Antivol

Le module Antivol module est prévu pour garantir la protection des données conservées dans le périhérique mobile, contre un accès non autorisé en cas de perte ou de vol.

La première fois que vous acceder aux paramétres du module, vous nevez définir un code. Par la suite, ce code donne accès aux paramétres du module afin de pouvoir les modifier. Verrouillage - permet de verrouiller le périphérique à la demande de l'utilisateur. Le périphérique ne pourrait être déverrouillé qu'après avoir entre le code d'accès au module Antivol. Pour déverrouiller le périphérique avec la fonction Verrouillage, envoyez un message SMS avec le texte : "block:code" au périphérique. La fonction Verrouillage est désactivée. Pour activer la fonction, sélectionnez Arrêté.

La fonction Suppression permet d'effacer les données personnelles de l'utilisateur (contacts, messages, fichiers, données sur la carte mémoire, paramètres de connexion réseau). Pour activer la fonction Suppression, envoyez

un message SMS avec le texte "clean:code" au périphérique. La fonction Suppression est désactivée. Pour activer la fonction, Sélectionnez Arrêté.

SIM-Surveillance - permet, quand la carte SIM est remplacée dans le périhérique, d'envoyer aux numérios spécifiés le nouveau numéro du téléphone et de verrouiller le périhérique volé. Pour activer la fonction, sélectionnez Arrêté.

Si un changement de code est nécessaire afin de travailler avec le module Antivol, Sélectionnéz Modifier le mot de passer. Entrez et confirmez le nouveau code puis cliquez sur OK.

Chaque fais que vous accedez à la configuration du module Antivol (Figure 14) vous doivent saisir le code défini précédemment.

Figure 15. Onglet Antivol

Des informations sur l'activité du module seront consignées dans le rapport de l'application. Pour afficher le rapport, Sélectionnez Rapports dans l'onglet Antivol.

2.1.7.1. Section Suppression

Pour configurer la fonction Suppression :

- Ouvrez l'onglet Antivol et saississez le code (section 2.1.7 à la page 27).

- Sélectionnez Paramètres.

- Sélectionnez Suppression.

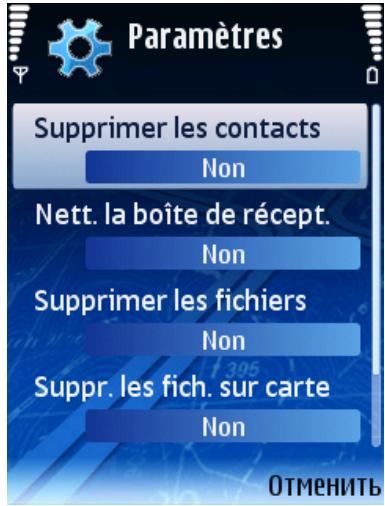

La section Suppression présente la liste des données qui pourront être supprimées en cas de perte ou de vol du périhérique (Figure 16).

Figure 16. Ontlet Suppression

Si vous souhaitez supprimer votre carnet de téléphones aussitôt après la perte ou le vol de votre périphérique mobile, Sélectionnez Supprimer les contacts et définitissez sa valeur à Oui.

Note

Les contacts effacés sont uniquement ceux du périphérique. Le carnet de la carte SIM n'est pas effacé.

Pour supprimer les messages de courrier et les messages SMS (dossiers Boîte de réception et de messagerie) Sélectionnez Nett. la boîte de récept. et définissez sa valeur à Oui.

L'option Supprimer les fischiers se charge de la suppression des données personnelles (données du dossier C:\Data). Par défaut, la suppression des fischiers personnels n'est pas activée. Si vous souhaitez supprimer votre carnet de téléphones en cas de perte ou de vol de votre périphérique, sélectionnez cette entrée et définissez sa valeur à Oui.

Sélectionnez Suppr. les fich. sur carte pour effacer la carte mémoire du périphérique perdu. Cette fonction est désactivée par défaut. Pour activer l'effacement des données de la carte mémoire, Sélectionnez Suppr. les fich. sur carte et sélectionnez la valeur Oui.

Pour activer la suppression des paramétres de connexion réseau, Sélectionnez Supp. les paramréseau et choisissez la valeur Oui.

Cliquez sur OK pour enregistrer les modifications.

2.1.7.2. Paramètres SIM-Surveillance

Pour configurer la fonction SIM-Surveillance, ouvrez l'onglet Antivol. Entrez le code (section 0 à la page 27) puis Sélectionnéz SIM-Surveillance dans la fenêtre ouverte.

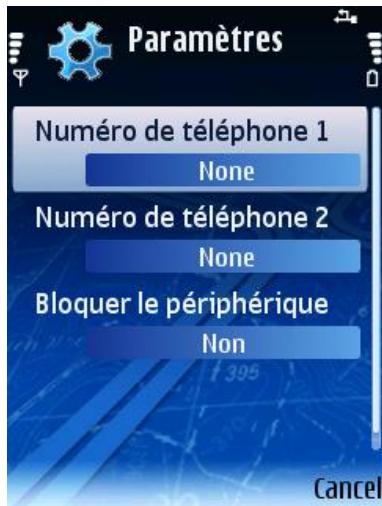

La fonction SIM-Surveillance permet de contrôler le remplacement de la carte SIM dans le périhérique (Figure 17).

Figure 17. Onglet SIM-Surveillance

Utilisez les champs Numéro de téléphone 1 et Numéro de téléphone 2 pour indiquer les numéro des destinataires du nouveau numéro de téléphone en cas de remplacement de la carte SIM de votre périphérique. Ces numéro peuvent commencer par un chiffre ou par le signe « + » et ne peuvent containir que des chiffres.

Voupez également verrouiller le périphérique si la carte SIM est replacée. Pour ce faire, sélectionnez Bloquer le périphérique et définissee sa valeur à Oui. Le périphérique ne pourrait être déverrouillé qu'après avoir entre le code d'accès au module Antivol. Par défaut, le verrouillage du périphérique n'est pas activé.

Cliquez sur OK pour enregistrer vos modifications.

2.1.8. Mise à jour des bases de l'application

La détction de logiciels malveillants fait appel aux enregistrements des bases de l'application, contenant les descriptions de tous les logiciels malveillants connus jusqu'à cette date. Il est extrémement important d'assurer la mise à jour des bases.

Leur mise à jour peut se faire manuellement ou de manière planifiée. Les mises à jour sont téléchargees depuis les serveurs de Kaspersky Lab.

Vouss pouvez lancer l'analyse antivirus automatique de votre périphérique après chaque mise à jour des bases de Kaspersky Mobile Security. Pour ce faire, sélectionnez Paramétres dans l'onglet Mise à jour et Arrêté le paramètre Analyser après la MAJ.

La valeur du paramètre Analyser Quar. après MAJ déterminé si les objets en quarantaine seront de nouveau analysés après chaque mise à jour des bases de l'application. Par défaut, l'analyse est exécutée. Si vous ne souhaitez pas effectuer l'analyse,CHOISSEZ Marche.

Si nécessaire, pour changer de point d'accès actif, utilisez le paramètre Point d'accès. Puis selectionné la valeur requise dans la liste. Par défaut, le point d'accès est le point d'accès prédéfini dans le périhérique.

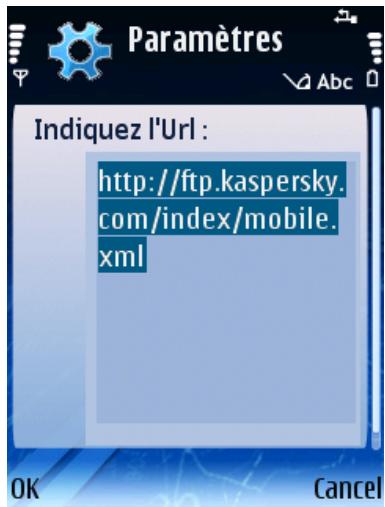

Le paramètre Serveur de mise à jour définit la source de mise à jour des bases de l'application : serveurs de mise à jour de Kaspersky Lab (valeur Par défaut) ou serveur spécifique par l'utilisateur (valeur Personnalisé). Si vous avez besoin l'option Personnalisé indiquez le lien URL dans la fenêtre ouverte. Si nécessaire, vous pouvez spécifique un serveur de mise à jour alternatif.

Vou puez visualiser des informations détaillées sur les bases utilisées dans la zoneInfos des bases de l'onglet Information.

Des informations sur la mise à jour des bases seront consignées dans le rapport. Pour afficher le rapport, Sélectionnez Rapports dans l'onglet Mise à jour.

2.1.8.1. Paramètres de mise à jour

Pour configurer de mises à jour des bases d'application, procédez de la manière suivante :

- Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

- Ouvrez l'onglet Paramètres dans l'onglet Mise à jour (Figure 18).

Figure 18. Ontlet Mise à jour

- Sélectionnéz le point d'accès (paramètre Point d'accès) (Figure 19).

Note

La configuration du point d'accès utilise les informations de votre fournisseur de services mobiles.

Figure 19. Sélection du point d'accès

- Entrez l'adresse du serveur de mise à jour (si nécessaire). Pour ce faire, Sélectionnez Serveur de mise à jour puis désisissez la valeur Personnalisé. Entrez le lien URL de la source de mise à jour dans la fenêtre ouverte (Figure 20).

Figure 20. Adresse du serveur de mise à jour

Par défaut, les mises à jour sont téléchargeées depuis le serveur de Kaspersky Lab : http://ftp.kaspersky.com/index/mobile.xml.

Remarque :

La mise à jour sera suivie par la déconnexion, même si la connexion était déjà établie.

2.1.8.2. Mise à jour manuelle

Pour lancer une mise à jour manuelle des bases antivirus :

- Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

- Sélectionnez Mettre à jour dans l'onglet Mise à jour (Figure 18)

2.1.8.3. Mise à jour planifiée

Pour une mise à jour automatique des bases d'application.

-

Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

-

Sélectionnez Planification dans l'onglet Mise à jour et configurez les paramètres Mise à jour auto :

-

Arrêté – ne pas exécuter de mises à jour planifiées.

- Chaque jour - la mise à jour s'executera tous les jours. Spécifiez l'heure de mise à jour dans le champ correspondant.

- ChaqueSEAINE - la mise à jour s'effectuera une fois parSEAINE. Sécificiez la date et l'heure de mise à jour dans les champs correspondants.

2.1.9. Mise à jour des paramètres de l'application

Note

Pour plus de détails sur le fonctionnement conjoint de Kaspersky Mobile Security et de Kaspersky Administration Kit, consultez le Guide de l'administrateur de Kaspersky Mobile Security.

Quand Kaspersky Mobile Security est utilisé avec Kaspersky Administration Kit, les paramètres de l'application sont définis par la stratégie du groupe de pérophériques mobiles. L'activation de l'application et le verrouillage des paramètres de la strategie (pour éviter leur modification) se produit quand un pérophérique est ajoute au groupe d'administration.

La postérieure synchronisation de l'application avec le serveur d'administration se réalise automatiquement dans l'intervalle définis dans les paramètres de la strategie.

Pour exécuter une synchronisation manuelle de l'application avec le Serveur d'administration :

- Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

- Ouvrez l'onglet Mise à jour.

- Choisissez Synchronisation.

Au cours de la synchronisation, les paramètres d'application sont téléchargeés et des rapportes d'activité de l'application sont transmis par votre périhérique au serveur d'administration. Si les paramètres d'application n'ont pas changé depuis la première synchronisation, les paramètres de la(Strategie ne sont pas appliqués.

2.1.10. Utilisation du module Pare-feu

Le module Pare-feu permet de surveiller l'activité reseau et protégger votre péripérisque mobile sur le réseau (Figure 21).

Vouss拨出选票的面示的保动(parameTare-feu)afin de contrcler le traffic entrant et sortant avec les options offertes:

- Haut – toute l'activité réseau est interdite sauf la mise à jour des bases de l'application et la connexion avec Kaspersky Administration Kit.

- Moyen - toutes les connexions entrantes sont interdites, les connexions sortantes ne sont autorisées qu'à travers les ports SSH, HTTP, HTTPS, IMAP, SMTP.

- Bas - seules les connexions entrantes sont interdites.

- Arrêt - toute l'activité reseau est autorisée.

Le paramètre Notifications permet d'activer ou de désactiver les notifications à l'utilisateur sur les tentatives de connexion par rapport au niveau de protection sélectionné du Pare-feu. Pour désactiver la réception de notifications, sélectionnez Arrêté.

Figure 21. Onglet Pare-feu

Des informations sur l'activité du module Pare-feu seront consignées dans le rapport de l'application. Pour afficher le rapport, Sélectionnez Rapports dans l'onglet Pare-feu.

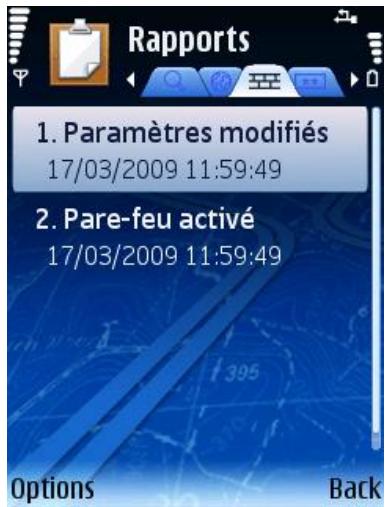

2.1.11. Affichage du rapport d'activité de l'application

Vous pouvez visualiser le journal chronologique des événements liés au fonctionnement de Kaspersky Mobile Security dans l'onglet Information. Pour ce faire, ouvrez l'onglet et Sélectionnez Rapports (Figure 22).

Figure 22. Rapport d'activité de l'application

2.2. Désinstallation de l'application

Pour désinstaller Kaspersky Mobile Security, procédez de la manière suivante :

- Fermez Kaspersky Mobile Security. Pour ce faire :

a) Maintenez appuyé le bouton Menu.

b) Sélectionnez KMS 7.0 EE dans la liste des applications en exécution puis cliquez sur Options.

c) Choisissez Quitter dans le menu (Figure 23).

Figure 23. Fermetre de l'application

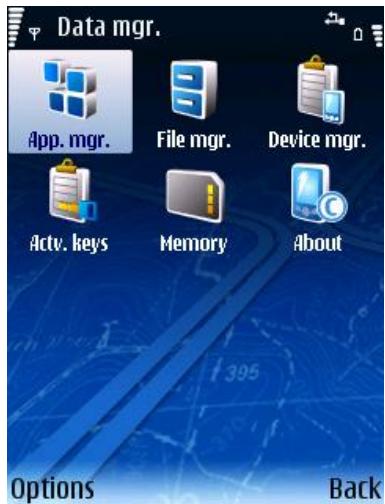

2. Déinstallation de Kaspersky Mobile Security

a) Appuyez sur Menu puis selectionnez Gestionnaire d'applications (Figure 24).

Figure 24. Demarrage du Gestionnaire d'applications

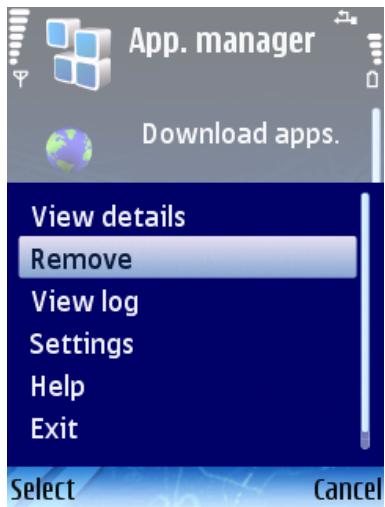

b) Sélectionnez KMS7.0 EE dans la liste des applications puis cliquez sur Options (Figure 25).

Figure 25. Sélection de l'application

c) Sélectionnéz la commande Supprimer (Figure 26).

Figure 26. Désinstallation de l'application

d) Cliquez sur Oui dans la fenetre de confirmation de suppression de l'application.

CHAPITRE 3. KASPERSKY MOBILE SECURITY POUR MICROSOFT WINDOWS MOBILE

Ce chapitre déscrit le fonctionnement de Kaspersky Mobile Security sur des péripériques mobiles exploités sous l'un des systèmes d'exploitation suivants :

Microsoft Windows Mobile 5.0.

Microsoft Windows Mobile 6.0.

3.1. Premiers pas

Cette section explique comment démarrer l'application. Elle explique également le fonctionnement général de l'interface utilisateur.

3.1.1. Lancement de l'application

Pour lancer Kaspersky Mobile Security, procedede la maniere suivante :

- Ouvrez le menu Applications sur votre périphérique mobile.

- Sélectionnez KMS 7.0 EE pour lancer l'application.

Après le démarrage de l'application, une fenêtre avec les principaux composants de Kaspersky Mobile Security (Figure 27) sera affichée sur l'écran du pérophérique mobile.

- Prot. en temps réel – état de la protection en temps réel.

- Dernière analyse - date et heures de la dernière analyse anti-virus du péripérisque mobile.

- Dernière mise à jour - date de publication des bases de Kaspersky Mobile Security utilisées par l'application.

Remarque :

Si l'analyse antivirus d'un périhérique mobile n'a pas été réalisée ou qu'elle date de plus de deux semaines, l'icone correspondante se présente comme ceci : ▲ Cette icône apparait également si le mode de protection en temps réel ou le module Anti-Spam sont désactivés.

- Pare-feu - protection du périphérique sur le réseau.

- Anti-Spam - état du module Anti-Spam utilisé pour filtrer les messages SMS.

Remarque :

Le module Anti-Spam n'est pas disponible pour les modèle PDA!

Figure 27. Fenetre d'etat des composants de l'application

3.1.2. Interface graphique utiliseur

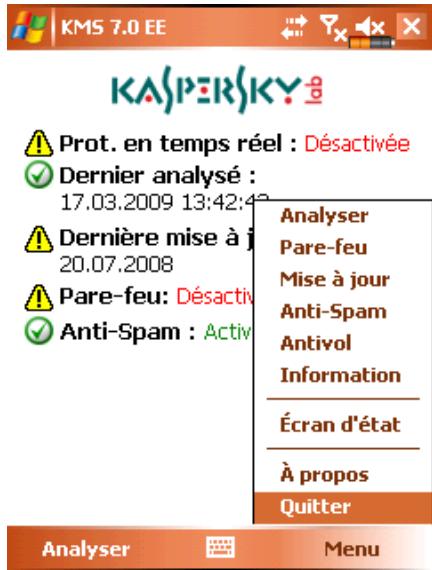

L'interface utiliser compte six ontglets disponibles dans le Menu (Figure 28):

L'onglet Analyse permet d'effectuer une analyse antivirus du périphérique mobile, de modifier les paramètres de l'analyse antivirus, de la protection en temps réel et de la quarantine, et planifier des analyses automatiques (section 3.2 à la page 42).

L'onglet Pare-feu permet de surveiller l'activité reseau et de proteter le périhérique sur le reseau (section 3.7 à la page 58).

- L'onglet Mise à jour permet demettre à jour la base antivirus, de configurer et de planifier la mise à jour (section 3.5 à la page 56).

- L'onglet Anti-Spam permet de configurer les filtres de messages SMS entrants (module Anti-Spam) (section 3.4.1 à la page 48).

L'onglet Antivol permet de verrouiller le périhérique et d'en effacer les informations en cas de vol ou de perte (module Antivol) (section 3.4.2 à la page 52). - L'onglet Information permet d'afficher les rapportds d'activite des composants de l'application; des informations generales sur l'application et la base antivirus utilisée (section 3.8 à la page 60).

Figure 28. Menu de l'application

Pour revenir à la fenêtre d'etat des composants de l'application, Sélectionnez Écran d'etat.

Pour afficher des informations générales sur l'application, Sélectionnez À propos.

Pour quitter l'application, choisissez Quitter.

3.2. Analyse antivirus et protection en temps réel

L'onglet Analyse permet d'effectuer l'analyse anti-virus complète du système de fichiers et de la mémoire du périphérique mobile, ou seulement d'un dossier ou d'un filchier. Vous pouvez également modifier la configuration de l'analyse anti-virus et du mode de protection en temps réel, afficher un rapport avec les résultats de l'analyse, ou planifier l'exécution automatique de l'analyse.

3.2.1. Analyse à la demande

Pour modifier la configuration de l'analyse à la demande, procédez comme suit :

- Sélectionnez Paramètres d'analyse dans la section Analyse.

-

Spécifiez la couverture de l'analyse dans la section Options d'analyse en sélectionnant les types de fichier à analyser :

-

Analyser les archives - analyse les fichiers comprimés dans des archives.

-

Exécutables seuls - analyse uniquement les fichiers exécutables.

-

Dans la section Action antivirus, spécifiez l'action que l'application doit réaliser quand elle détecte un object infecté. Si la désinfection n'est pas nécessaire, sélectionnez une action possible en spécifique l'une des valeurs suivantes du paramètre Action principale :

-

Quarantine - place en quarantaine les objets infectés déetectés.

- Demander confirmation - affiche à l'écran un message de détction de virus avec le choix de supprimer l'objet infecté, de le placer en quarantaine ou de l'ignorer.

- Supprimer - supprime les objets infectés déteçés.

- Ignorer—ne réalis aucune action sur les objets infectés.

Pour faire en sorte que l'application tente de réparer l'objet infecté, cochez la case Tenter de réparer. Choisissez l'action appliquée si la désinfection est impossible dans la section Si la réparation est impossible.

Pour lancer une analyse antivirus, procédez de la manière suivante :

-

Lancez Kaspersky Mobile Security (section 3.1.1 à la page 39).

-

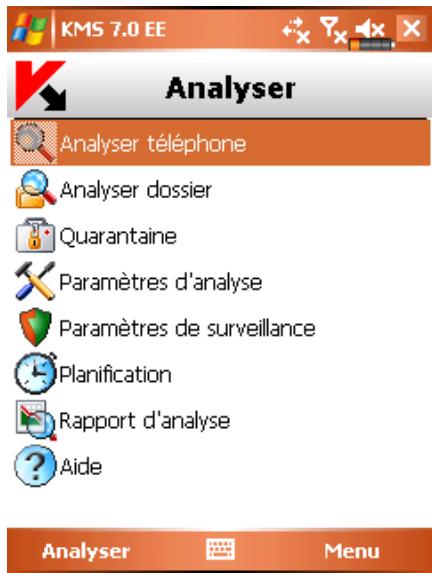

Dans la section Analyse (Figure 29) Sélectionnez Analyser téléphone si vous souhaitez analyser le système de fichiers complet du périphérique mobile ou Analyser dossier pour analyser un dossier individuel.

Figure 29. Section Analyser

Quand vous choisissez l'option Analyser dossier, une fenêtre présente alors le système de fichiers du périphérique. Pour lancer l'analyse sur un dossier, déplacez le curseur vers le dossier concerné et cliquez sur Analyse.

Après le démarrage de l'analyse, une fenêtre affiche l'état courant de la tâche : nombre d'objets analysés et chemin de l'objet en cours d'analyse (Figure 30).

Objects analyses: 103 SDMMCRecycledDe6.sis KSMobile.rsc

Figure 30. Fenetre Progression de l'analyse

Objet: My Documents\eicar_\Desktop\WARN-Eicar1.com

Infecté par: Eicar-test-file

Ignorer

Figure 31. Notification de détction de virus

Action

Une fois l'analyse terminée, l'application affiche des statistiques générales sur les objets malveillants déetectés et supprimés.

3.2.2. Protection en temps réel des fichiers

Dans le mode de protection en temps réel, une partie résidente de Kaspersky Mobile Security reste chargée dans la mémoire RAM du périphérique afin d'analyser les programmes exécutables et les fichiers ouverts par l'utilisateur.

Le mode de protection en temps réel démarre avec la mise sous tension du péripérisque et reste en fonctionnement jusqu'à sa mise hors-tension (à moins que ce mode ne soit désactivé par configuration).

En outre, Kaspersky Mobile Security permet de faire une analyse complète du système de fichiers du périhérique mobile.

Les résultats d'activité de la protection en temps réel et de l'analyse à la demande sont consignés dans un rapport. Pour afficher le rapport, Sélectionnez Rapport d'analyse. Le rapport est également disponible dans la section Information (section 3.8 à la page 60);

Pour activer la protection en temps réel, procédez de la manière suivante :

- Sélectionnez Paramètres de surveillance dans la section Analyse.

- Cochez la case Prot. en temps réel.

Pour modifier les paramètres de protection en temps réel, procédez de la manière suivante :

- Sélectionnéz Paramètres de surveillance dans la section Analyse.

- Cochez la case Exécutables seuls dans la section Paramètres d'analyse if vous souhaitez que la protection en temps réel analyse uniquement les fichiers exécutables. Décochez la case pour que la protection en temps réel analyse tous les programmes exécutables et les fichiers ouverts par l'utilisateur.

-

Dans la section Action antivirus, spécifiez l'action que l'application doit réaliser quand elle détecte un objet infecté. Vous avez le choix parmi les options suivantes :

-

Quarantine - place en quarantaine les objets infectés déteçés.

- Supprimer - supprime les objets infectés déteçés.

- Ignorer — ne réalise aucune action sur les objets infectés.

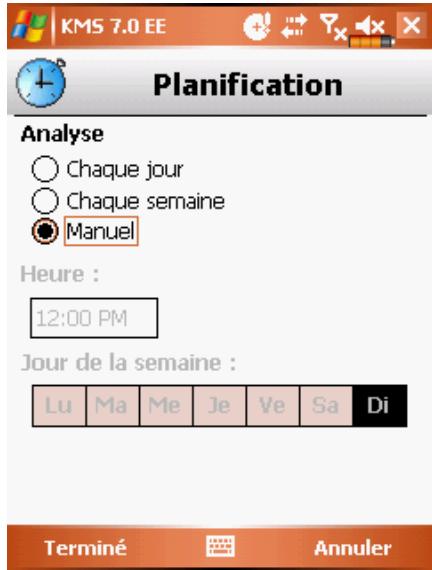

3.2.3. Planification de l'analyse

Kaspersky Mobile Security permit de planifier des analyses automatiques du péripérisque mobile. L'analyse est executée en en arrêtre plan. Quand un objet infecté est détecté, l'action définie par les paramètres d'analyse sera exécutée sur cet objet (entree Paramètres d'analyse).

Par défaut, la planification est désactivée.

Pour planifier l'analyse du système de fichiers du pérophérique, procédez de la manière suivante :

sélectionnez Planification dans la section Analyser et programmez l'exécution de l'analyse (Figure 32):

- Chaque jour - l'analyse s'executera tous les jours. L'houre d'analyse est déterminée par le paramètre Heure.

- ChaqueSEAINE - l'analyse s'executera une fois parSEAINE. La date et l'heure d'analyse sont specifiées par les paramètres Jour de la SEAINE et Heure.

- Manuel - l'action est lancée manuellement par l'utilisateur.

Figure 32. Le menu Planification

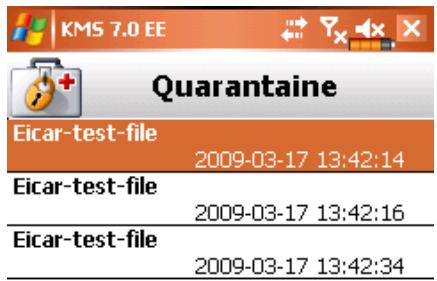

3.3. Utilisation de la garantaine

Les objets infectés places en quarantaine ne supposent aucune menace pour le périphérique et peuvent être supprimés ou restaurés par la suite.

L'application peut déplacer les objets infectés détectés vers la quarantine automatiquement ou après confirmation de votre part.

Pour déplacer automatiquement les objets infectés vers la quarantaine :

- Ouvrez la section Analyse.

- Sélectionnez Paramètres d'analyse.

- Dans la section Action antivirus, spécifiez Quarantine pour l'action à quand l'application detecte un objet infecté.

Si vous choisissez l'action Demander confirmation, quand un objet infecté est découvert, une fenêtre est représentée à l'utilisateur offrant lechioix de supprimer l'objet ou de le placer en quarantaine.

Pour afficher le contenu de la quarantaine,

ouvrez I'onglet Analyse et selectionnez Quarantaine (Figure 33).

Figure 33. Quarantine

Le menu Menu de la fenetre Quarantaine permet de :

- Afficher le détail d'un objet sélectionné en quarantaine (Info détaillée).

- Supprimer l'objet sélectionné (Supprimer fichier).

- Restaurer l'objet courant en quarantaine vers son dossier d'origine (Restaurer).

- Effacer tous les objets de la quarantaine (Vider la quarantaine).

3.4. Utilisation des modules Anti-Spam et Antivol

Le module Anti-Spam est prévu pour protéger en temps réel votre périphérique contre les messages SMS indésirables.

Le filtrage fait appel aux listes dites « noire » et « blanche ». Ces listes contiennent des téléphones et des échantillons de frases caractéristiques des messages normaux ou indésirables. La série d'analyse du message est la suivante :

- vérifier si le numéro est créé dans la liste noire;

- vérifier si le numéro de l'expéditeur estprésent dans la liste blanche ;

- analyser la présence dans le texte du message de frases de la liste noire;

- analyser la présence dans le texte du message de frases de la liste blanche;

si une correspondance est détectée, l'analyse est interrompue. Le message contenant un élément de la liste noire est interdit. Le message contenant un élément de la liste blanche est autorisé.

3.4.1. Module anti-spam

Le module Anti-Spam est prévu pour protéger en temps réel votre mobile contre les messages SMS et MMS indésirables.

Remarque :

Le module Anti-Spam n'est pas disponible pour les modèle PDA!

Le filtrage fait appel aux listes dites « noire » et « blanche ». Ces listes contiennent des téléphones et des échantillons de frases caractéristiques des

messages normaux ou indésirables. La série d'analyse du message est la suivante :

- vérifier si le numéro est créé dans la liste noire ;

- vérifier si le numéro de l'expéditeur estprésent dans la liste blanche ;

- analyser la présence dans le texte du message de frases de la liste noire;

- analyser la présence dans le texte du message de frases de la liste blanche;

si une correspondance est détectée, l'analyse est interrompue. Le message contenant un élément de la liste noire est interdit. Le message contenant un élément de la liste blanche est autorisé.

Pour modifier la configuration du module Anti-Spam :

- Sélectionnéz Paramètres dans la section Anti-Spam.

-

Sélectionnez le mode de fonctionnement Anti-Spam avec le paramètre Anti-Spam :

-

Normal. Dans ce mode, le module Anti-Spam filtreet les messages entrants en fonction des listedes noire et blanche uniquement. Quand un message est envoyé par un numéro qui ne figure dans aucune de ces listedes, le module Anti-Spam affiche un message proposant d'interdire ou d'autoriser la réception du message et d'ajouter le numéro de téléphone à la liste blanche ou noire.

- Liste noire uniquement. Dans ce mode, le module Anti-Spam interdit les messages appartenant à la liste noire. Tous les autres messages sont remis.

- Liste blanche uniquement. Dans ce mode, le module Anti-Spam laisseisser les messages apparanten à la liste blanche. Tous les autres messages sont interdits.

-

Désactivé. Le composant anti-spam est désactivement dans ce mode. Aucun filtrage des messages entrants n'est assured.

-

Cochez la case Ajout contacts liste blanche pour éviter que le module Anti-Spam ne bloque la réception de messages appartenant à la liste des contacts.

-

Cochez la case Interdire non numériques pour que le module Anti-Spam bloque les messages provenant d'expéditeurs non numériques.

3.4.1.1. Modification des listes noir et blanche

La Liste noire conserve des données utilisées par le module Anti-Spam pour interdire les messages avec le même content.

La Liste noire conserve des données utilisées par le module Anti-Spam pour interdire les messages avec le même content.

Pour modifier la liste noire ou blanche,

ouvre la section Anti-Spam (Figure 34) et selectionnez l'entrée correspondante.

Pour modifier la liste utiliser le Menu :

- Inséorer numéro - ajoute un nouvel enregistrement à la liste.

- Supprimer número - supprime l'enregistrement de la liste.

- Modifier numéro - modifie l'enregistrement sélectionné dans la liste.

Selectionnez Insérer numéro et spécifie le numéro de téléphone (champ Indiquer un téléphone) que vous souhaitez inclure dans la liste. Le numéro peut commencer par un chiffre ou par le signe « + ». En outre, pour indiquer un numéro, vous pouze utiliser les caractères génériques « ? » et « * »

Voussouspoucezegalementspecifierletexte(champEntrezletexte)dontladetectiondéclenchelesactions suivantesde l'application:

- le message contenant ce texte présente dans la liste blanche sera autorisé ;

- le message contenant ce texte présente dans la liste blanche sera interdit ;

Après avoir modifié la liste, appuyez sur Terminate pour revenir à la section Anti-Spam.

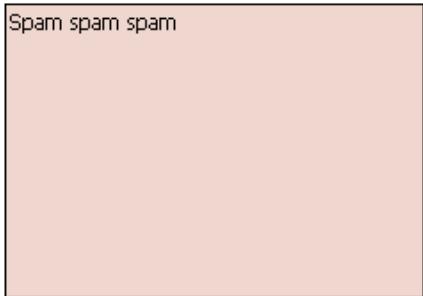

3.4.1.2. Actions appliquées aux messages

Quand vous receivez un message SMS envoyé par un numéro qui ne figure dans votre liste noire ou blanche, et en supposant que vous avez autorisé la réception de messages provenant de numéro inconnus (section 3.4.1 à la page 48), un averissement apparait sur l'écran du pérophérique mobile (Figure 35).

De:+79000000000

Utilisez le menu pour ajouter ce numero à la liste blanche ou noire

Figure 35. Avertissement du module Anti-Spam

Dans le Menu,CHOISSEZ I'une des actions suivantes a appliquer au message :

- Ajouter à la liste blanche – autorise la réception du message et ajoute le numéro de téléphone de l'expéditeur à la liste blanche.

- Ajouter à la liste noire – interdir la réception du message et ajoute le numéro de téléphone de l'expéditeur à la liste noire.

Pour autoriser la réception du message, appuyez sur Ignorer. Dans ce cas, le numéro de téléphone de l'expéditeur ne sera ajouté à aucune des listes.

Des informations sur les messages bloqués sont consignées dans le rapport de l'application.

Pour afficher le rapport, Sélectionnez Rapport Anti-Spam dans la section Anti-Spam. Le rapport est également disponible dans la section Information (section 3.8 à la page 59);

3.4.2. Onglet Antivol

Le module Antivol (section Antivol (Figure 36) est prévu pour garantir la protection contre un accès non autorisé aux données conservées dans le pérophérique mobile, en cas de perte ou de vol.

La première fois que vous acceder aux paramètres du module, vous devez définir un code. Ce code donne accès aux paramètres du module et permet d'activer ses fonctions. Le code est nécessaire pour empêcher un accès non autorisé aux paramètres du module et pour permettre à l'utilisateur de verrouiller et d'effacer les informations enregistrées dans le périphérique en cas de perte ou de vol.

Verrouillage - permet de verrouiller le périhérique à la demande de l'utilisateur. Le périhérique ne pourrait être déverrouillé qu'après avoir entrez le code d'accès au module Antivol. Le déclenchement de cette caractéristique se produit après que l'utilisateur envoie un message SMS « block:code » au périhérique perdu.

Suppression - permet d'effacer les données personnelles de l'utilisateur (contacts, messages entrants, fichiers personnels, paramétres de connexion réseau). Le déclenchement de cette caractéristique se produit après que l'utilisateur envoie un message SMS « clean:code » au pérophérique perdu.

La fonction SIM-Surveillance permet, quand la carte SIM est remplaçaee dans le périhérique, d'envoyer aux numeros spécifiés le nouveau numero du téléphone et de verrouiller le périhérique volé. Le périhérique ne pourra être déverrouillé qu'aupres avoir entree le code d'accès au module Antivol.

Si un changement de code est nécessaire afin de travailler avec le module Antivol, Sélectionnez Changer le code. Entrez et confirmez le nouveau code puis cliquez sur Terminate.

Figure 36. Section Antivol

Des informations sur l'activité du module Antivol seront consignées dans le rapport de l'application. Pour afficher le rapport, Sélectionnez Rapport dans la section Antivol. Le rapport est également disponible dans la section Information (section 3.8 à la page 60);

3.4.2.1. Paramètres de la fonction Suppression

La fonction Suppression permet d'effacer les données du périhérique en cas de perte (Figure 37).

Pour modifier la configuration de la fonction Suppression, procédez de la manière suivante :

- Ouvrez la section Antivol

- Entrez le code puis choisissez Suppression dans la fenêtre ouverte.

- Cochez la case contacts box si vous souhaitez supprimeriste carnet de téléphones aussitot après la perte ou le vol de votre péripérisque mobile.

- Cochez la case boîte de réception pour supprimer les messages et les SMS.

- Cochez la case documents if vous souhaitez supprimer les fichiers personnels.

- Cochez la case paramètres réseau if vous souhaitez effacer les paramètres de connexion réseau.

- Cochez la case fichiers sur la carte si vous souhaitez supprimer les fichiers de la carte mémoire du périphérique.

- Appuyez sur Terminate pour enregistrer les modifications.

Effacer :

contacts

boite de réception

documents

paramètres réseau

Fichiers sur la carte

Terminé

Figure 37. Paramètres Suppression

Annuler

3.4.2.2. Paramètres de la fonction SIM-Surveillance

La fonction SIM-Surveillance permet de contröler le remplacement de la carte SIM dans le périhérique (Figure 38).

Pour modifier la configuration de la fonction SMS-Watch, procédez de la manière suivante :

- Ouvrez la section Antivol

- Entrez le code puis choisissez SIM-Surveillance dans la fenêtre ouverte.

- Utilisez les champs 1) et 2) pour indiquer les numéros destinataires du nouveau numéro de téléphone en cas de remplacement de la carte SIM de votre péripérisque. Ces numéros peuvent commencer par un chiffre ou par le signe « + » et ne peuvent containir que des chiffres.

- Cochez la case Bloquer pour verrouiller le périhérique si la carte SIM est remplaçaée.

- Appuyez sur Terminate pour enregistrer les modifications.

1)123456789

2) +7123456789

Terminé

Figure 38. Paramètres de la fonction SIM-Surveillance

Annuler

3.5. Mise à jour des bases de l'application

La détction de logiciels malveillants fait appel aux enregistrements des bases de Kaspersky Mobile Security, contenant les descriptions de tous les logiciels malveillants connus jusqu'à cette date. Il est extrémement important d'assurer la mise à jour des bases.

Leur mise à jour peut se faire manuellement ou de manière planifiée. Pour configurer et lancer la mise à jour, utilisez l'onglet Mise à jour (Figure 39). Les mises à jour sont téléchargées depuis les serveurs de Kaspersky Lab.

Des informations sur la mise à jour des bases seront consignées dans le rapport. Pour afficher le rapport, sélectionnez Rapport de Mise à jour dans la section Mise à jour. Le rapport est également disponible dans la section Information (section 3.8 à la page 60);

Figure 39. L'onglet Mise à jour

Pour lancer manuellement la mise à jour des bases d'application, procédez de la manière suivante :

- Lancez Kaspersky Mobile Security (section 3.1.1 à la page 39) et ouvre la section Mise à jour.

- Sélectionnez Mise à jour pour lancer le téléchargement des mises à jour.

Pour planifier la mise à jour des bases d'application, procédez de la manière suivante.

- Lancez Kaspersky Mobile Security (section 3.1.1 à la page 39) et ouvre la section Mise à jour.

- Sélectionnez Planification.

-

Spécifiez la fréquence des mises à jour dans la section Mise à jour automatique :

-

Chaque jour - la mise à jour s'exécute tous les jours. Le cas échéant, spécifique l'Heure de la mise à jour.

-

Chaque semaine - la mise à jour s'effectuera une fois parSEMaine. Le cas échéant, spécifiez le Jour de la semaine et l'Heure de mise à jour.

-

Manuel - l'action est lancée manuellement par l'utilisateur.

Vou puez vérifier la date et le nombre de signatures antivirus de la base d'application dans la section Information. Pour ce faire, sélectionnez À propos des bases sur le même onglet.

3.6. Mise à jour des paramètres de l'application

Note

Pour plus de détails sur le fonctionnement conjoint de Kaspersky Mobile Security et de Kaspersky Administration Kit, consultez le Guide de l'administrateur de Kaspersky Mobile Security.

Quand Kaspersky Mobile Security est utilisé avec Kaspersky Administration Kit, les paramètres de l'application sont définis par la stratégie du groupe de pérophériques mobiles. L'activation de l'application et le verrouillage des paramètres de la strategie (pour éviter leur modification) se produit quand un pérophérique est ajouté au groupe d'administration.

La postérieure synchronisation de l'application avec le serveur d'administration se réalise automatiquement dans l'intervalle définis dans les paramétres de la strategie.

Pour exécuter une synchronisation manuelle de l'application avec le Serveur d'administration :

- Lancez Kaspersky Mobile Security (section 2.1.1 à la page 10).

- Ouvrez la section Mise à jour.

- Sélectionnez Synchroniser.

Au cours de la synchronisation, les paramètres d'application sont téléchargeés et des rapportes d'activité de l'application sont transmis par votre périhérique au serveur d'administration. Si les paramètres d'application n'ont pas changé depuis la première synchronisation, les paramètres de la(Strategie ne sont pas appliqués.

3.7. Pare-feu

Le module Pare-feu permet de surveiller l'activité reseau et protégger votre périhérique mobile sur le réseau (Figure 40).

Pour modifier la configuration du Pare-feu, procédez de la maniere suivante :

- Lancez Kaspersky Mobile Security (section 3.1.1 à la page 39) et ouvre la section Pare-feu.

-

Sélectionnez Paramètres du Pare-feu. Dans la fenêtre ouverte, définissee le niveau de protection pour indiquer le degré de surveillance du traffic entrant et sortant. Les options suivantes sont disponibles :

-

Bloquer tout - toute l'activité reseau est interdite sauf la mise à jour des bases de l'application et la connexion avec Kaspersky Administration Kit.

- Moyen - toutes les connexions entrantes sont interdites, les connexions sortantes ne sont autorisées qu'à travers les ports SSH, HTTP, HTTPS, IMAP, SMTP.

- Bas - seules les connexions entrantes sont interdites.

- Désactivé – toute l'activité reseau est autorisée.

Des informations sur le fonctionnement du Pare-feu seront consignées dans le rapport. Pour afficher le rapport, Sélectionnez Rapport du Pare-feu dans la section Pare-feu.

3.8. Affichage de rapports d'activité de l'application

Les rapportes sur l'activité de l'application sont regroupés dans la section Rapports de l'onglet Information. Un rapport peut être obtenu sur n'importe qu'elle tâche effectuee par Kaspersky Mobile Security :

- analyse antivirus ;

- mise à jour des bases de l'application;

- fonction pare-feu;

- module anti-spam

Le module Antivol.

Pour afficher le rapport d'activité d'un composant de l'application, procédez de la manière suivante :

- Lancez Kaspersky Mobile Security (section 3.1.1 à la page 39).

- Sélectionnez Rapports dans l'onglet Information (Figure 41).

- Sélectionnéz le rapport du composant souhaité dans la fenêtre ouverte.

3.9. Désinstallation de l'application

Pour désinstaller Kaspersky Mobile Security, procédez de la manière suivante :

- Mode de protection de l'objet (pour plus de détails voir section 3.2 à la page 42);

Figure 42. Désactivation de la protection en temps réel

- Fermez Kaspersky Mobile Security. Pour ce faire,CHOISSEZ Quitter dans le menu (Figure 43).

Figure 43. Fermetre de l'application

- Déinstalléz l'application. Pour ce faire :

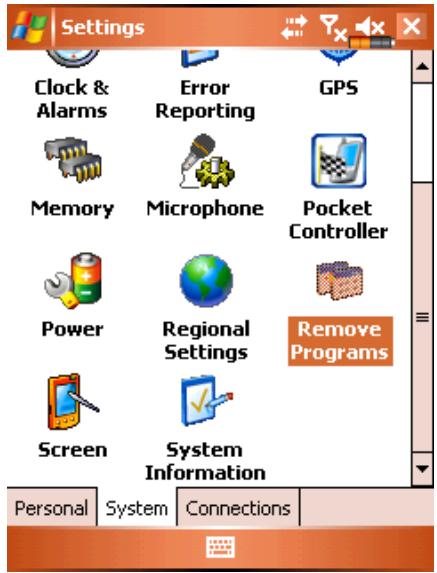

a) Cliquez sur Demarrer, dans le menu Paramétres, ouvrez l'onglet Système puis Suppression d'applications (Figure 44):

Figure 44. Lancement de la désinstallation de l'application

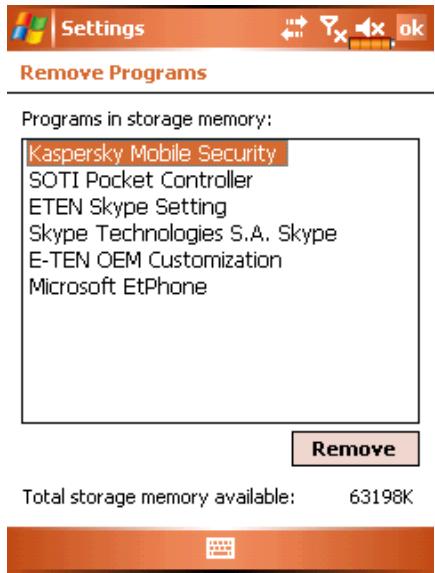

b) Sélectionnez Kaspersky Mobile Security dans la liste des applications installées puis cliquez sur Supprimer (Figure 45).

Figure 45. Sélection de l'application

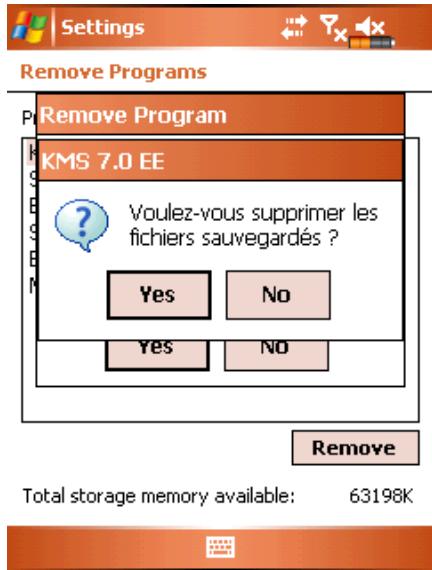

c) Cliquez sur Oui dans la fenetre de confirmation de suppression de l'application (section Figure 46). Ensuite, une fenetre d'information sur la suppression du fichier des paramètres d'application apparait. Choisissez Non pour désinstaller complètement l'application. Si vous choisissez Oui, le fichier avec les paramètres de l'application sera conservé sur le périphérique.

Figure 46. Confirmation avant d'enregistrer les paramêtres de l'application

ANNEXE A. KASPERSKY LAB

Fondé en 1997, Kaspersky Lab est devenu un leader reconnu en technologies de sécurité de l'information. Il produit un large éventail de logiciels de sécurité des données, et distribue des solutions techniquement avances et complètes afin de protégger les ordinateurs et les reseaux contre tous types de programmes malveillants, les couriers électroniques non sollicités ou indésirables, et contre les tentatives d'intrusion.

Kaspersky Lab est une Compagnie internationale. Son siège principal se trouv dans la Fédération Russé, et la société possède des délégations au Royaume Uni, en France, en Allemagne, au Japon, dans les pays du Benelux, en Chine, en Pologne, en Roumanie et aux États-Unis (Californie). Un nouveau service de la Compagnie, le centre européen de recherches anti-virus, a été récemment installé en France. Le réseau de partenaires de Kaspersky Lab compte plus de 500 entreprises du monde entier.

Aujourd'hui, Kaspersky Lab emploie plus de 1000 spécialistes, tous spécialistes des technologies antivirus : 10 d'entre eux possedent un M.B.A, 16 autres un doctorat, et deux experts siègent en tant que membres de l'organisation pour la recherche antivirus en informatique (CARO).

Kaspersky Lab offre les meilleures solutions de sécurité, appuyees par une experience unique et un savoir-faire accumulé pendant plus de 14 années de combat contre les virus d'ordinateur. Grace à l'analyse en continu de l'activité virale, nous pouvons prévoir les tendances dans le développement des programmes malfaisants et fournir à temps à nos utilisateurs une protection optimale contre les nouveaux types d'attaques. Cet avantage est à la base des produits et des services proposés par Kaspersky Lab. Nous sommes toujours en avance sur la concurrence et nous fournissons à nos clients la(Meilleure protection possible.

Grçé à des années de travail assidu, la société est devenue leader en développement de systèmes de défense antivirus. Kaspersky Lab fut l'une des premières entreprises àmettre au point les standards de défense antivirale les plus exigeants. Kaspersky® Anti-virus, le produit phare de la société, garantit la protection de tous les objets susceptibles d'être la proie d'un virus : il assure une protection complète de tous les périmètres réseau, et couvre les postes de travail, les serveurs de fichiers, les systèmes de messagerie, les pare-feu et passerelles Internet, ainsi que les ordinateurs portables. La convivialité de l'administration permet aux utilisateurs d'automatiser au maximum la protection des ordinateurs et des réseaux d'entreprise. De nombreux fabricants reconnus utilisent le noyau Kaspersky Antivirus® : Nokia ICG (Etats-Unis), Aladdin (Israël), Sybari (Etats-Unis), G Data (Allemagne), Deerfield (Etats-Unis), Alt-N (Etats-Unis), Microworld (Inde) et BorderWare (Canada).

Les clients de Kaspersky Lab bénéficient d'un large éventail de services qui garantissant le fonctionnement ininterrompu des logiciels et qui répondent à la moindre de leurs attentes. Nousélaborons, mettons en œuvre et accompagnons les dispositifs de protection antivirale pour entreprise. La base antivirus de Kaspersky Lab est mise à jour en temps réel toutes les heures. Nous offrons à nos utilisateurs une assistance technique en plusieurs langues vingt-quatre heures sur vingt-quatre.

Si vous avez des questions, vous pouvez les adresser au revendeur ou directement à Kaspersky Lab. Vous bénéficierez toujours de consultations détaillées par téléphone ou courrier électronique. Vous recevrez des réponses complètes à vos questions.

Site officiel de http://www.kaspersky.com/fr

Kaspersky

Lab :

Encyclopédie http://www.viruslist.com/fr/

de virus :

Laboratoire newvirus@kaspersky.com

Anti-Virus :

(uniquement pour l'envoi des objets suspects archivés)

(pour les demandes auprès des experts de virus)

ANNEXE B. CRYPTOEX S.A.R.L.

La composition et l'analyse de la signature numérique électronique dans Kaspersky Administration Kit repose sur la bibliothèque logicielle de protection de l'information (PBZI) "Crypto-Si" développée par CryptoEx S.A.R.L. CryptoEx S.A.R.L. possé de la licence FAPSI (FSB) et le certificat PBZI "Crypto-Si".

Le site de CryptoEx: http://www.cryptoex.ru

Les droits exclusifs sur PBZI apparitiennent à CryptoEx S.A.R.L.

ANNEXE C. CONTRAT DE LICENCE D'UTILISATEUR FINAL DE KASPERSKY LAB

AVIS JURIDIQUE IMPORTANT À L'INTENTION DE TOUS LES UTILISATEURS : VEUILLEZ LIRE ATTENTIVEMENT LE CONTRAT SUIVANT AVANT DE COMMENCER À UTILISER LE LOGICIEL.

LORSQUE VOUS CLIQUEZ SUR LE BOUTON D'ACCEPTATION DE LA FENÉTRE DU CONTRAT DE LICENCE OU SAISISSEZ LE OU LES SYMBOLES CORRESPONDANTS, VOUS CONSENTEZ À LIÉ PAR LES CONDITIONS GÉNÉRALES DE CE CONTRAT. CETTE ACTION EST UN SYMBOLE DE VOTRE SIGNATURE, ET VOUS CONSENTEZ PAR LA À VOUS SOUMETTRÉ AUX CONDITIONS DE CE CONTRAT ET À ÉTRE PARTIE DE CELUI-CI, ET CONVENEZ QUE CE CONTRAT A VALEUR EXECUTOIRE AU MÉME TITRE QUE TOUT CONTRAT ÉCRIT, NÉGOCIÉ SIGNÉ PAR VOUS SOINS. SI VOUS N'ACCEPTEZ PAS TOUTES LES CONDITIONS GÉNÉRALES DE CE CONTRAT, ANNULEZ L'INSTALLATION DU LOGICIEL ET NE L'INSTALLLEZ PAS.

LE LOGICIEL PEUT ETRE ACCOMPAGNE D'UN CONTRAT SUPPLEMENTaire, OU D'UN DOCUMENT SUPPLEMENTaire (LE « CONTRAT ADDITIONNEL »), QUI PEUT DETERMINER LE NOMBRE D'ORDINATEURS SUR LESQUELS PEUT ETRE UTILISE LE LOGICIEL, LA PERiode D'UTILISATION DU LOGICIEL, LES TYPES D'OBJETS AUXQUELS IL EST DESTINE ET DIVERSES AUTRES CONDITIONS D'ACHAT, D'ACQUISITION ET D'UTILISATION SUPPLEMENTaires. CE CONTRAT ADDITIONNEL EST PARTIE INTEGRANTE DU CONTRAT DE LICENCE.

APRÉS AVOIR CLIQUE SUR LE BOUTON D'ACCEPTATION DANS LA FENÊTRE DU CONTRAT DE LICENCE OU AVOIR SAISI LE OU LES SYMBOLES CORRESPONDANTS, VOUS POUVEZ VOUS SERVIR DU LOGICIEL CONFORMÉMENT AUX CONDITIONS GÉNÉRALES DE CE CONTRAT.

1. Définitions

1.1. On entend par Logiciel le logiciel et toute mise à jour, ainsi que tous les documents associés.

1.2. On entend par Titulaire des droits (propriété de tous les droits exclusifs ou autres sur le Logiciel) Kaspersky Lab ZAO, une société de droit russe.

1.3. On entend par Ordinateur(s) le matériel, en particulier les ordinateurs personnels, les ordinateurs portables, les stations de travail, les assistants numériques personnels, les « téléphones intelligents », les apparèils portables, ou autres dispositifs électroniques pour lesquels le Logiciel a été conscience où le Logiciel sera installé et/ou utilisé.

1.4. On entend par Utilisateur final (vous/votre) la ou les personnes qui installent ou utilisent le Logiciel en son ou en leur nom ou qui utilisent légalement le Logiciel ; ou, si le Logiciel est téléchargeé ou Installed au nom d'une entité telle qu'un employeur, « Vos » signifie également l'entrée pour laquelle le Logiciel est téléchargeé ou Installed, et il est déclaré par la présence que ladite entité a autorisé la personne acceptant ce contrat à cet effet en son nom. Aux fins des générées, le terme « entité », sans limitation, se rapporte, en particulier, à toute société en nom collectif, toute société à responsabilité limité, toute société, toute association, toute société par actions, toute fiducie, toute société en coparticipation, toute organisation syndicale, toute organisation non constituée en personne morale, ou tout organismme public.

1.5. On entend par Partenaire(s) les entités, la ou les personnes qui distribuent le Logiciel conformément à un contrat et une licence concédée par le Titulaire des droits.