INTERNET SECURITY 6.0 - Sécurité Internet KASPERSKY - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil INTERNET SECURITY 6.0 KASPERSKY au format PDF.

| Intitulé | Description |

|---|---|

| Type de produit | Logiciel de sécurité Internet |

| Version | 6.0 |

| Système d'exploitation compatible | Windows XP, Vista, 7, 8, 10 |

| Fonctions principales | Protection antivirus, pare-feu, protection contre les logiciels espions, protection des transactions en ligne, contrôle parental |

| Langues disponibles | Multilingue (français inclus) |

| Installation | Installation via téléchargement ou support physique |

| Maintenance | Mises à jour automatiques des définitions de virus et du logiciel |

| Support technique | Assistance en ligne et par téléphone |

| Durée de la licence | 1 an (renouvelable) |

| Exigences système minimales | Processeur 1 GHz, 1 Go de RAM, 1 Go d'espace disque |

| Protection en temps réel | Oui |

| Analyse des e-mails | Protection des e-mails entrants et sortants |

| Contrôle parental | Outils pour surveiller et contrôler l'accès à Internet des enfants |

| Fonctionnalité de sauvegarde | Non inclus |

FOIRE AUX QUESTIONS - INTERNET SECURITY 6.0 KASPERSKY

Questions des utilisateurs sur INTERNET SECURITY 6.0 KASPERSKY

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Sécurité Internet au format PDF gratuitement ! Retrouvez votre notice INTERNET SECURITY 6.0 - KASPERSKY et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil INTERNET SECURITY 6.0 de la marque KASPERSKY.

MODE D'EMPLOI INTERNET SECURITY 6.0 KASPERSKY

Manuel de l'utilisateur

NB: Cette documentation, traduite en français à partir du russe, déscrit les fonctionales et services inclus avec la version russe. Il se peut que certaines fonctionales ou services décrits, ne soient pas disponibles en France.

Sommaire

CHAPITRE 1. MENACES SUR LA SECURITE INFORMATIQUE 11

1.1. Sources des menaces 11

1.2. Propagation des menaces 12

1.3. Types de menaces 14

1.4. Signs d'une infection 18

1.5. Que faire lorsque les symptômes d'une infection sont prênts ? 19

1.6. Préventions des infections de votre ordinateur 20

CHAPITRE 2. KASPERSKY INTERNET SECURITY 6.0 23

2.1. Nouveautés de Kaspersky Internet Security 6.0 23

2.2. Configuration de la protection offerte par Kaspersky Internet Security 26

2.2.1. Composants de protection 27

2.2.2. Tâches de recherche de virus 29

2.2.3. Services du programme 30

2.3. Configurations matérielle et logicielle 31

2.4.Contenu du pack logiciel 32

CHAPITRE 3. INSTALLATION DE KASPERSKY INTERNET SECURITY 6.0 ......... 34

3.1.Procedure d'installation à l'aide de I'Assistant d'installation.. 34

3.2. Assistant de configuration initiale 39

3.2.1. Utilisation des objets sauvegardés de la version 5.0 39

3.2.2.Activation du logiciel 39

3.2.2.1. Sélection du mode d'activation du programme 40

3.2.2.2. Saisie du code d'activation 41

3.2.2.3. Principé d'activation de la licence par le code d'activation 41

3.2.2.4. Principe d'activation de la licence par le fichier de licence 41

3.2.2.5. Fin de I'activation du logiciel 42

3.2.3. Selection du mode de protection 42

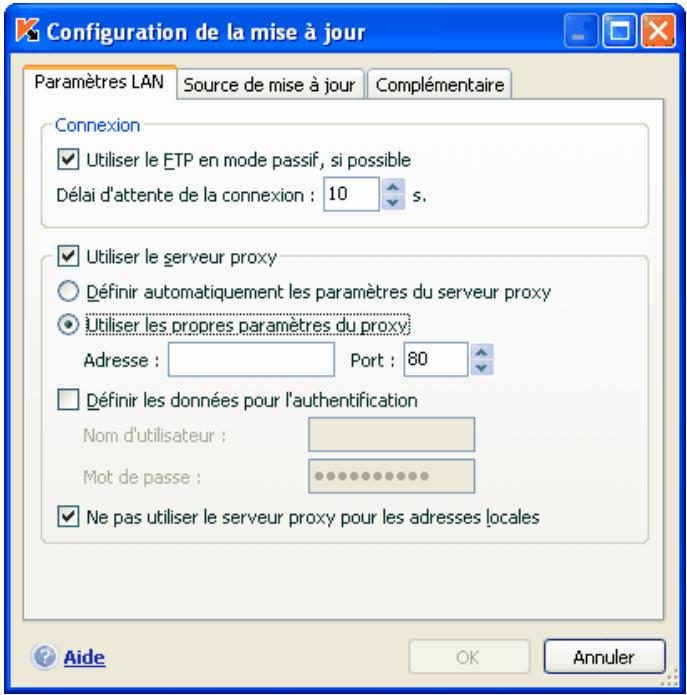

3.2.4. Configuration de la mise a jour 43

3.2.5. Programmation de la recherche de virus 44

3.2.6. Restriction de l'accès à l'application 44

3.2.7. Contrôle de l'intégrité de l'application 45

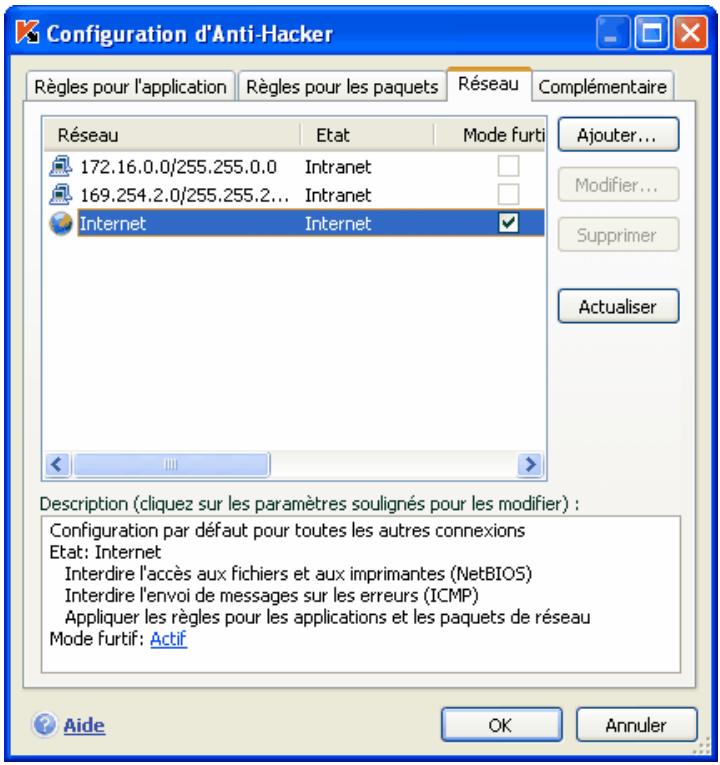

3.2.8. Configuration des paramètres d'Anti-Hacker 45

3.2.8.1. Definition du statut de la zone de protection 46

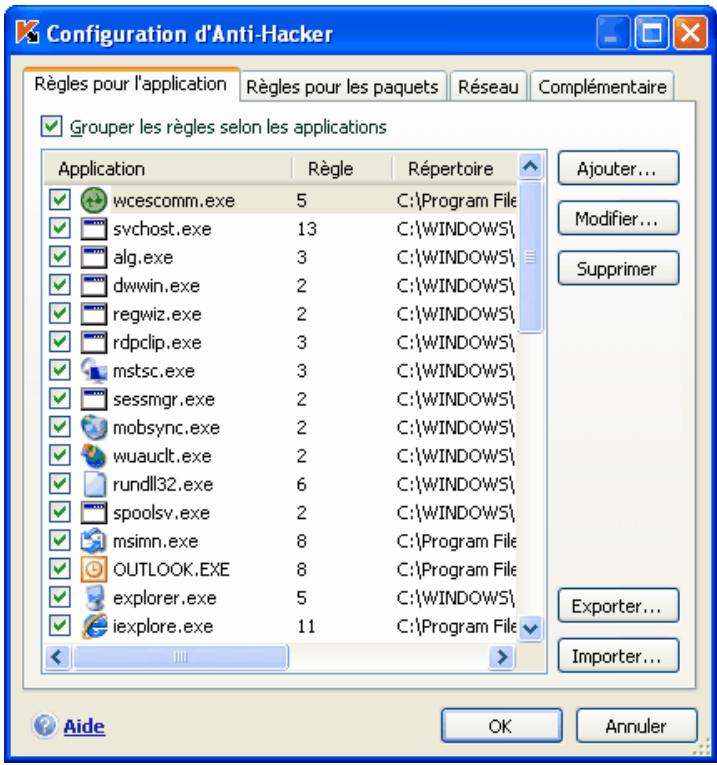

3.2.8.2. Constitution de la liste des applications de réseau 48

3.2.9. Fin de l'Assistant de configuration 48

3.3.Procedure d'installation de I'application via la ligne de commande 48

3.4.Misea nivea de la version 5.0 a la version 6.0 49

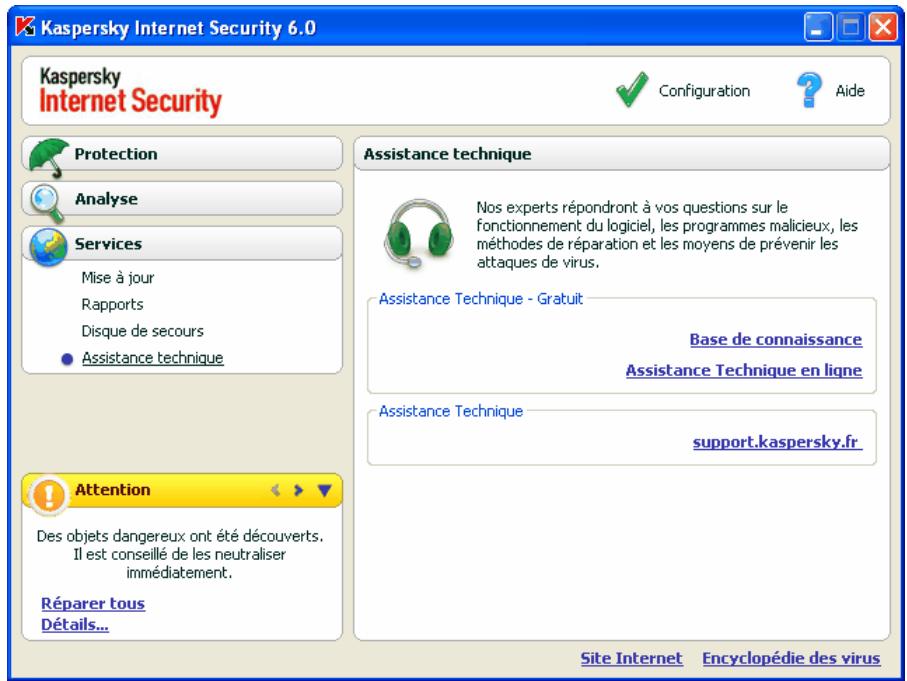

CHAPITRE 4. INTERFACE DU LOGICIEL 50

4.1. Icône de la barre des tâches 50

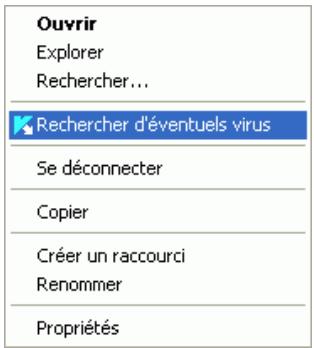

4.2. Menu contextuel 51

4.3.Fenetre principale du logiciel 53

4.4. Fenetre de configuration des parametes du logiciel 56

CHAPITRE 5. PREMIERE UTILISATION 58

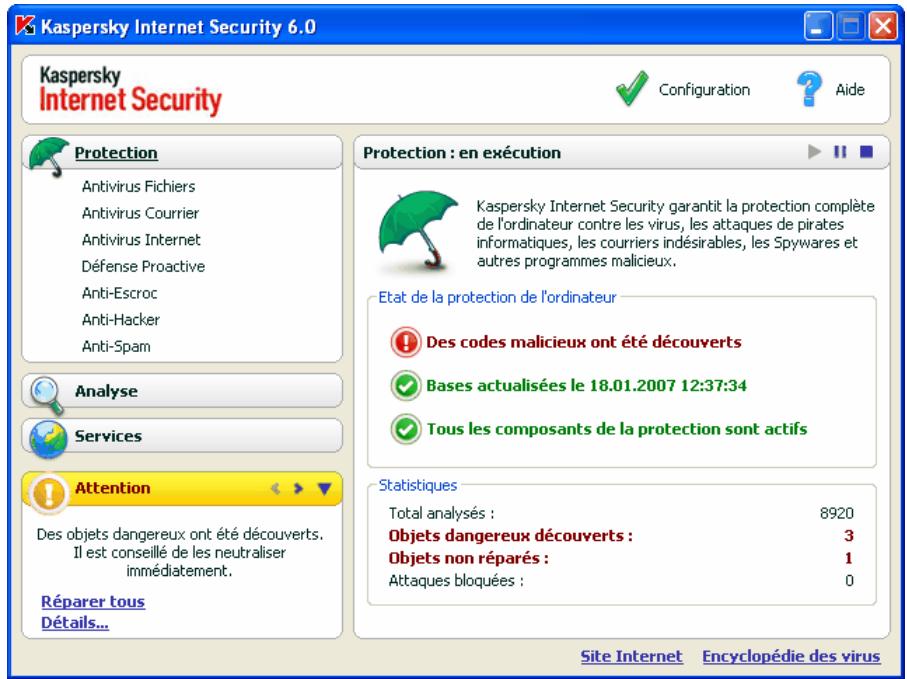

5.1. Etat de la protection de I'ordinateur 58

5.1.1. Indices de protection 59

5.1.2. Etat d'un composant particulier de Kaspersky Internet Security 62

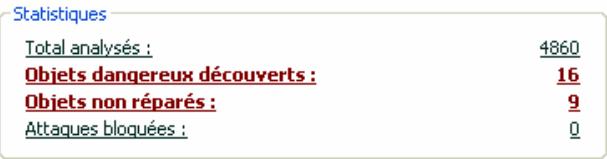

5.1.3.Statistiques 63

5.2. Recherche d'eventuels virus 64

5.3. Recherche d'eventuels virus dans les secteurs critiques de l'ordinateur 65

5.4. Recherche d'eventuels virus dans les fichiers, les repertoires ou les disques.. 65

5.5. Entrainnement d'Anti-Spam 66

5.6.Misea jour du logiciel 68

5.7. Que faire si la protection ne fonctionne pas 68

CHAPITRE 6. ADMINISTRATION COMPLEXE DE LA PROTECTION 70

6.1.Désactivation/activation de la protection de votre ordinateur 70

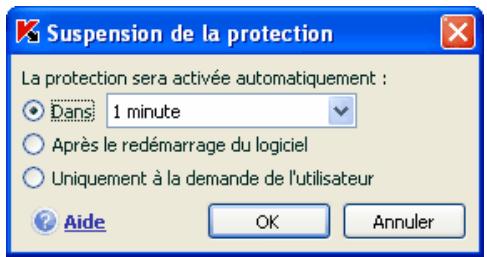

6.1.1. Suspension de la protection 71

6.1.2. Désactivation complète de la protection de l'ordinateur 72

6.1.3. Suspension / désactivation du composant de la protection, de la recherche de virus ou de la mise à jour 73

6.1.4. Rétabillisement de la protection de l'ordinateur 74

6.1.5. Fin de l'utilisation du logiciel 74

6.2. Types de programmes malveillants contrôlés 75

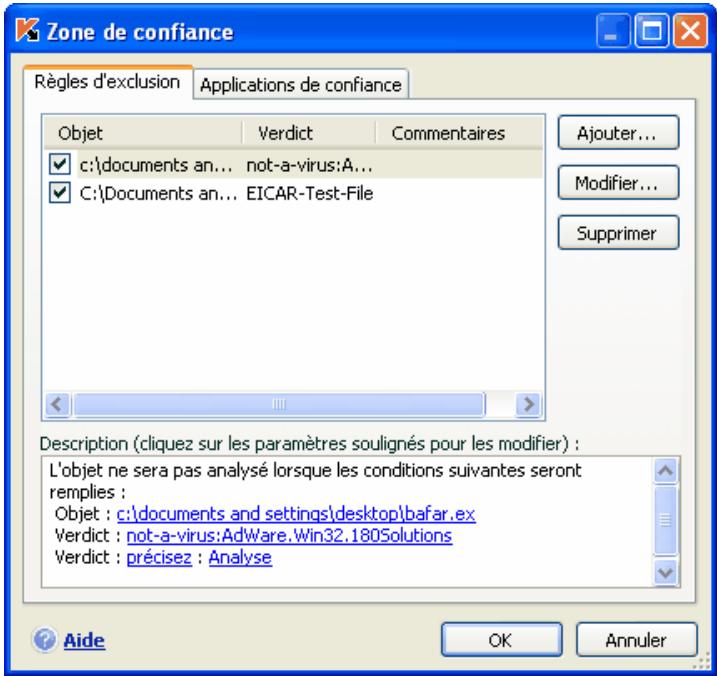

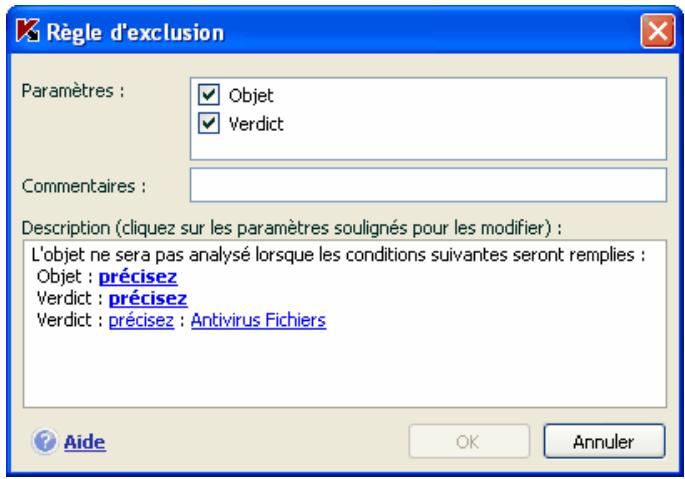

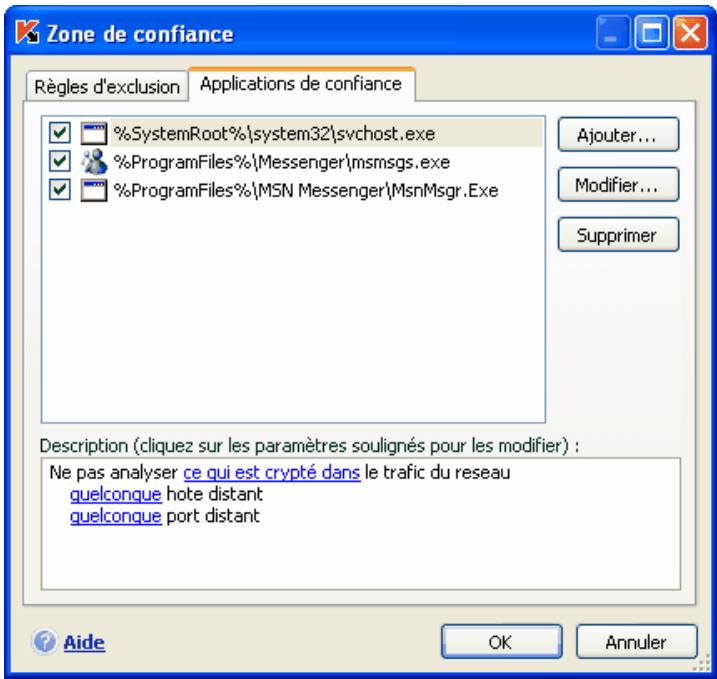

6.3. Constitution de la zone de confiance 76

6.3.1. Regles d'exclusion 77

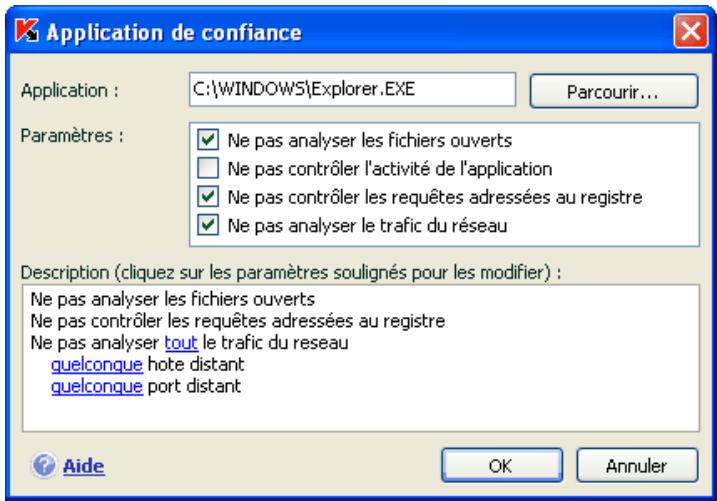

6.3.2. Applications de confiance 82

6.4. Lancement d'une tâche de recherche de virus ou de mise à jour avec les privilèges d'un utilisateur 86

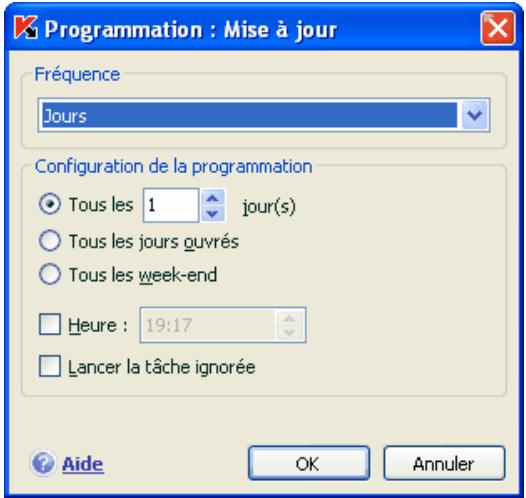

6.5. Programmation du lancement de tâches liées à la recherche de virus et à la mise à jour 87

6.6. Configuration de la productivité 89

6.7. Technologie de réparation de l'infection active 90

CHAPITRE 7. PROTECTION ANTIVIRUS DU SYSTEME DE FICHIERS DE L'ORDINATEUR 92

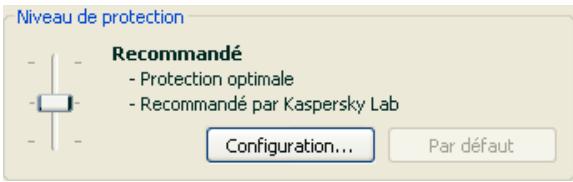

7.1. Sélection du niveau de protection des fichiers 93

7.2. Configuration de la protection des fichiers 95

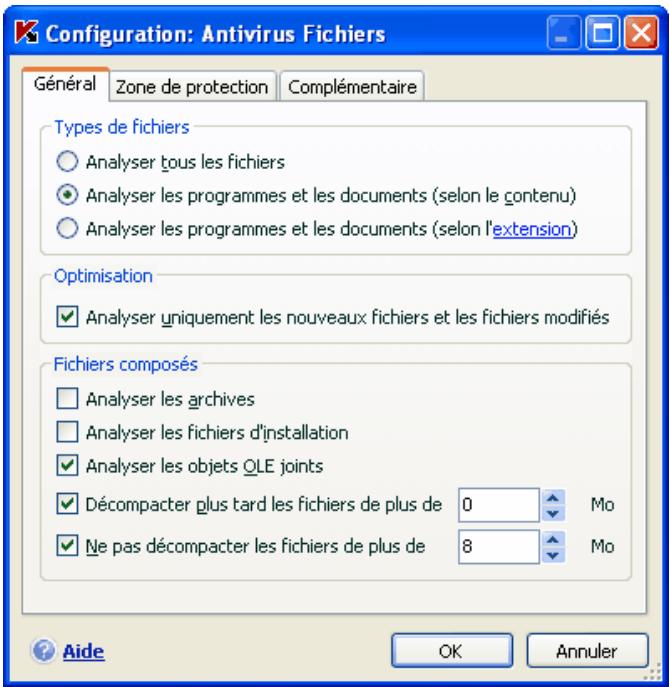

7.2.1. Definition du type de fichiers analysés 95

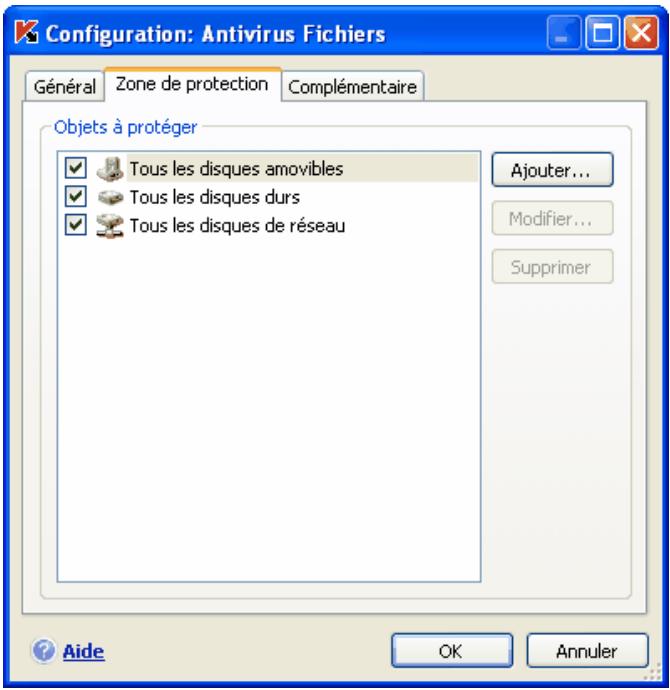

7.2.2. Constitution de la zone protégée 98

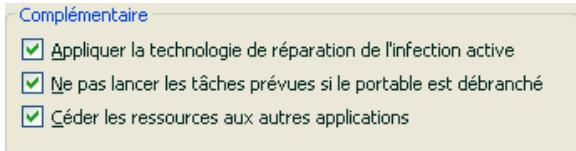

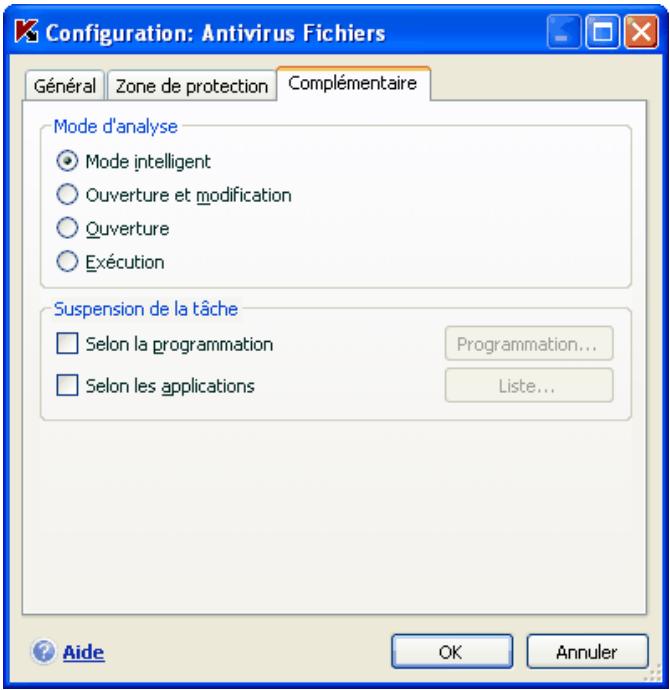

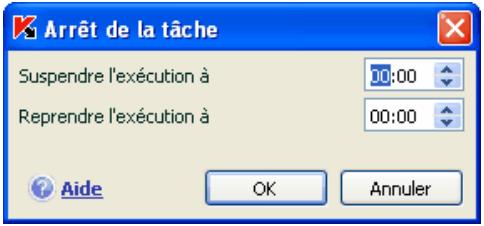

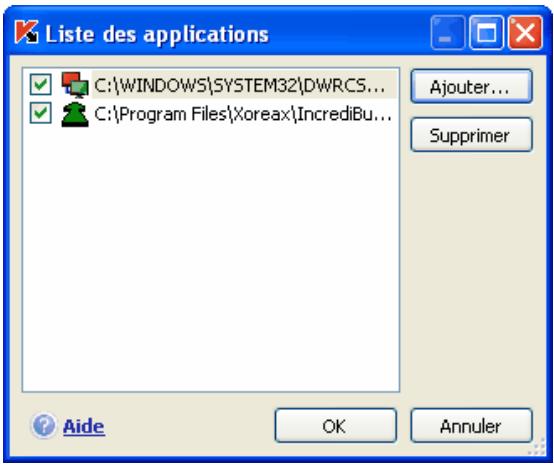

7.2.3. Configuration des paramètres complémentaires 99

7.2.4. Restauration des paramètres de protection des fichiers par défaut 102

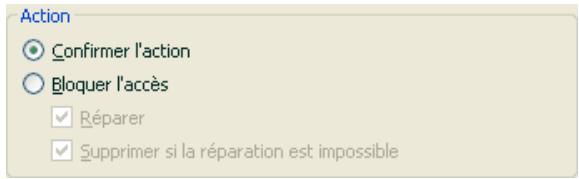

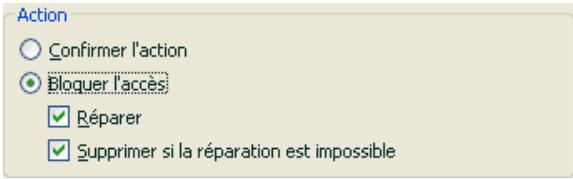

7.2.5. Sélection de l'action executée sur les objets 103

7.3. Réparation différée des objets 105

CHAPITRE 8. PROTECTION ANTIVIRUS DU COURRIER 106

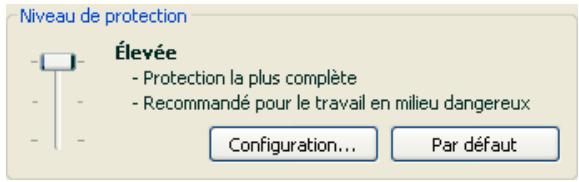

8.1. Sélection du niveau de sécurité du courrier 107

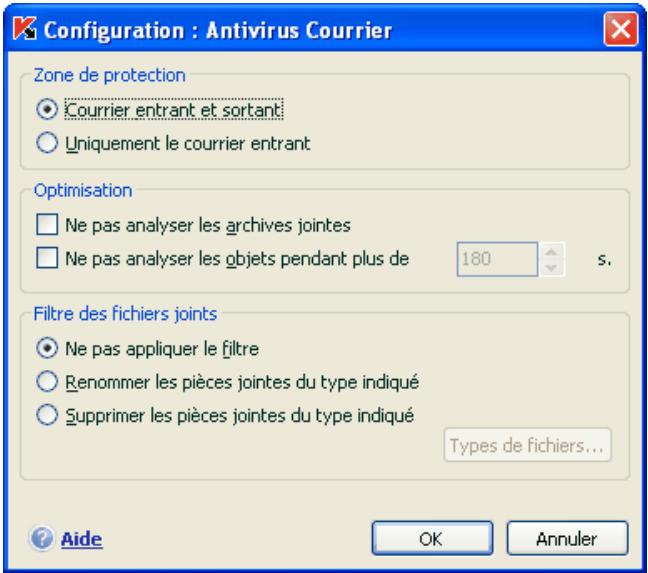

8.2. Configuration de la protection du courrier 109

8.2.1. Sélection du flux de messagerie protégé 109

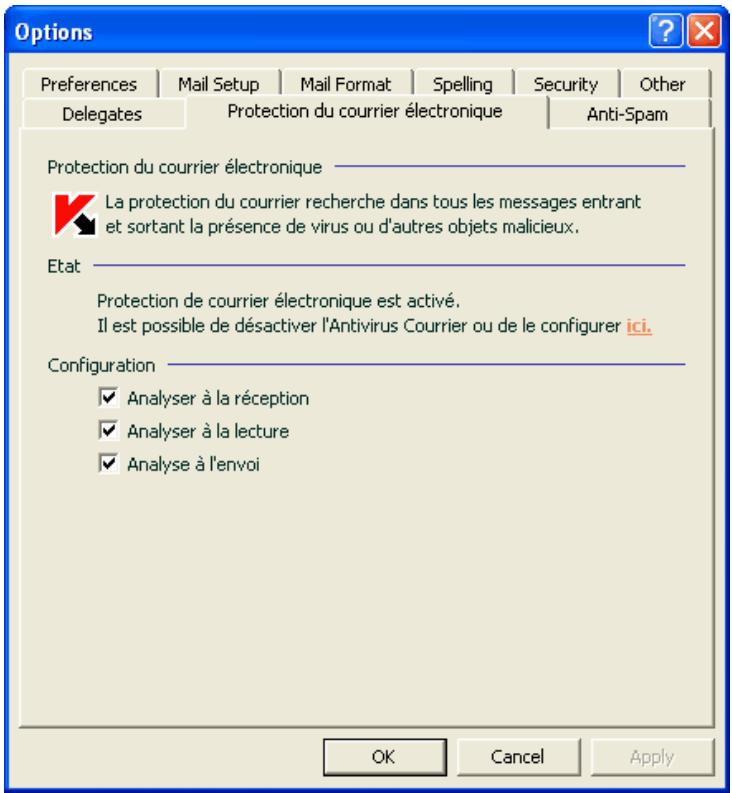

8.2.2. Configuration de I'analyse dans Microsoft Office Outlook 111

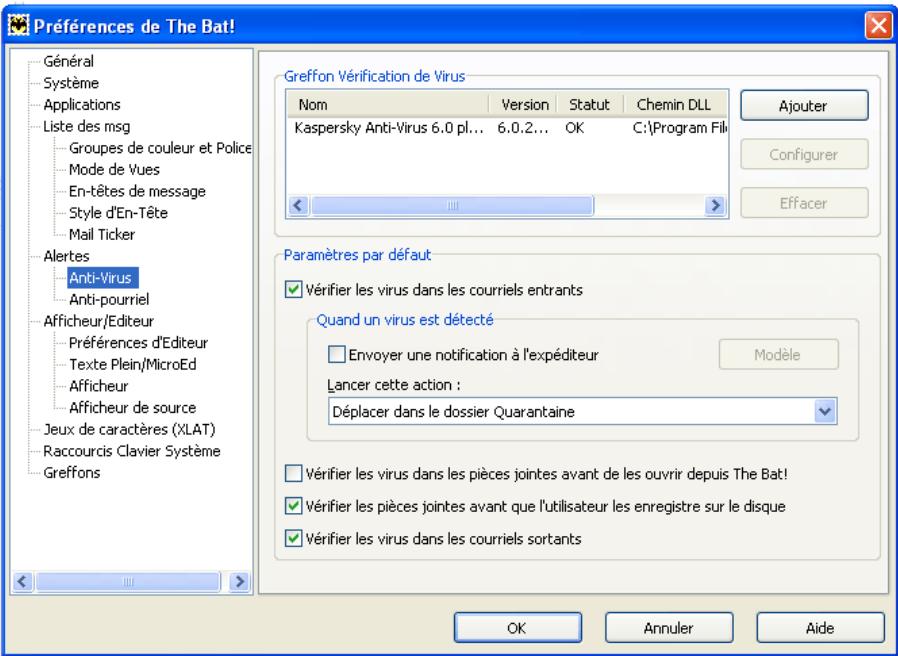

8.2.3. Configuration de I'analyse du courrier dans The Bat! 113

8.2.4. Restauration des paramètres de protection du courrier par défaut 115

8.2.5. Sélection des actions à réaliser sur les objets dangereux des messages 115

CHAPITRE 9. PROTECTION INTERNET 118

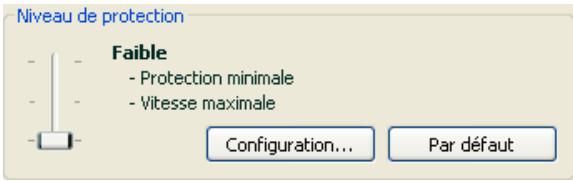

9.1. Sélection du niveau de sécurité Internet 119

9.2. Configuration de la protection Internet 121

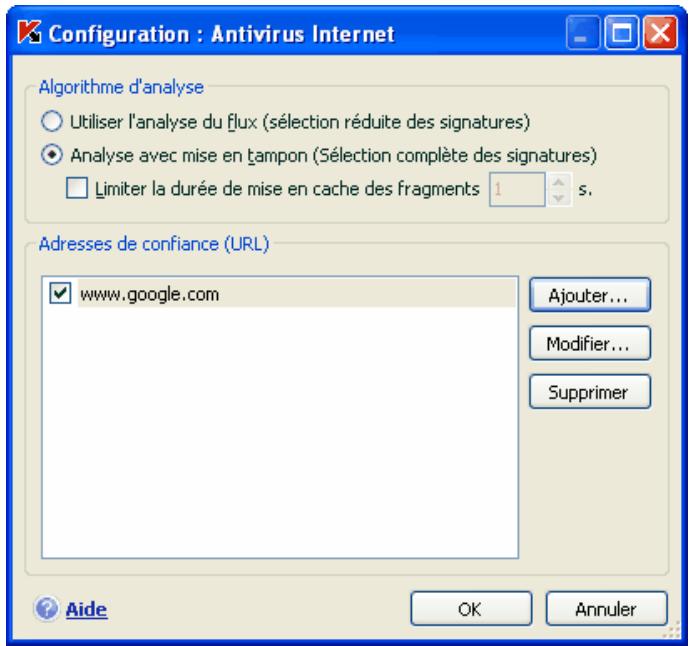

9.2.1. Definition de l'algorithmé d'analyse 121

9.2.2. Constitution de la liste des adresses de confiance 123

9.2.3. Restauration des paramètres de protection Internet par défaut 124

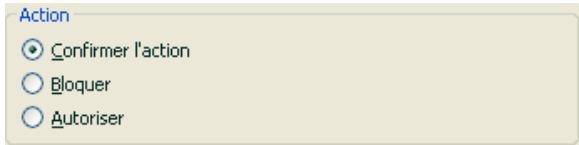

9.2.4. Sélection des actions à réaliser sur les objets dangereux 124

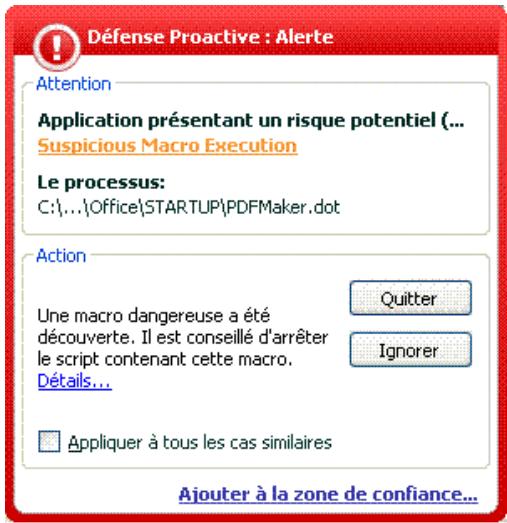

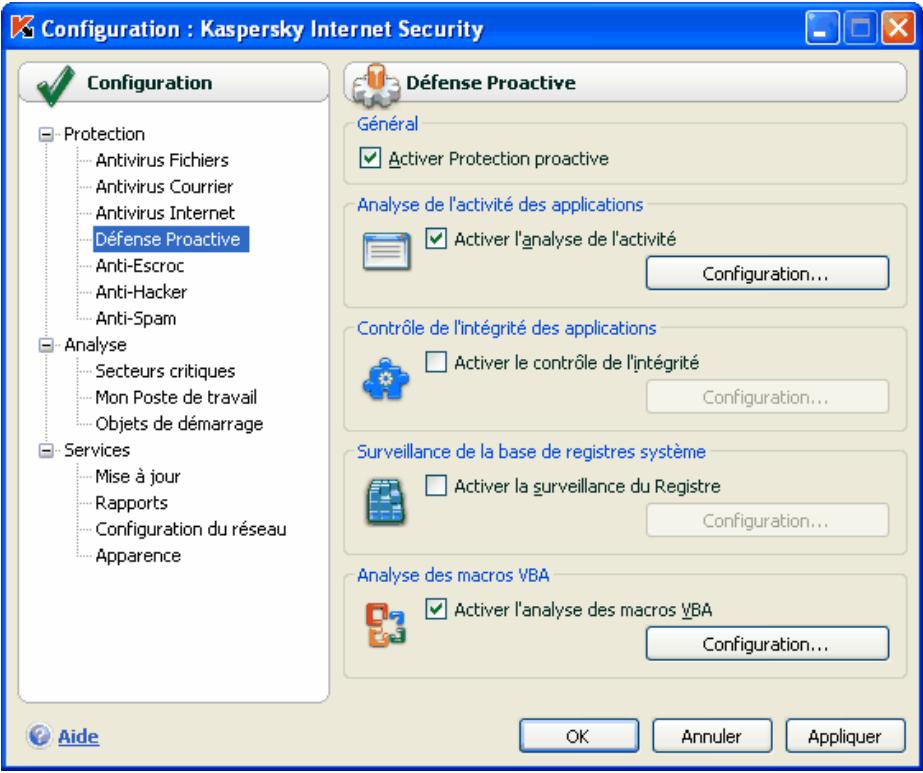

CHAPITRE 10. DEFENSE PROACTIVE DE L'ORDINATEUR 126

10.1. Configuration de la défense proactive 129

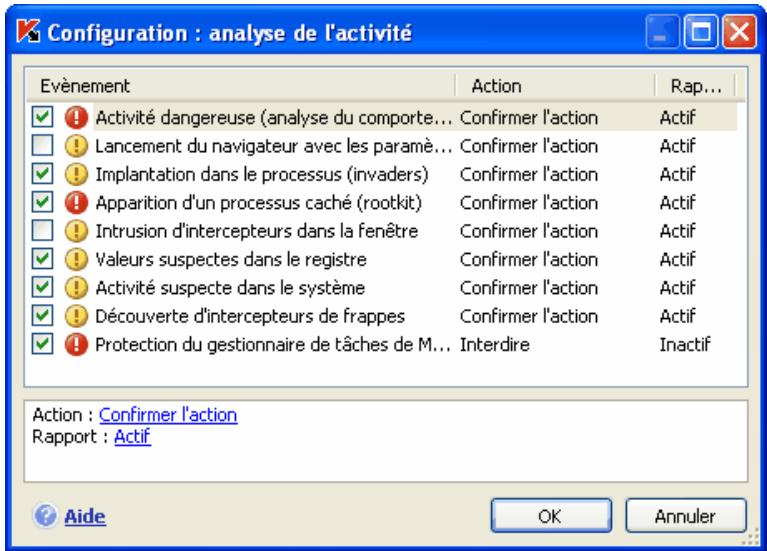

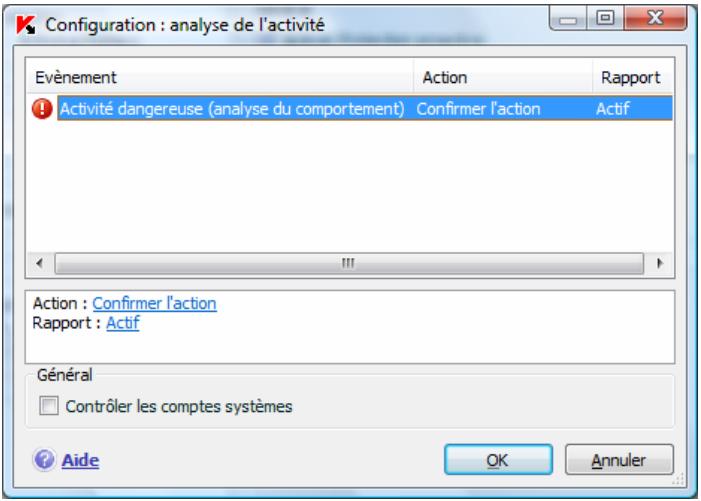

10.1.1. Régles de contrôle de l'activité 131

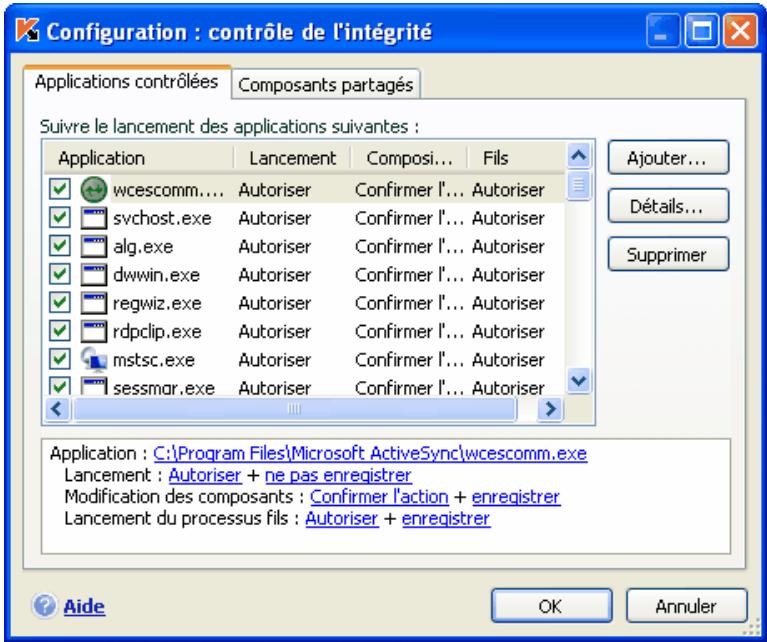

10.1.2. Contrôle de l'intégrité de l'application 134

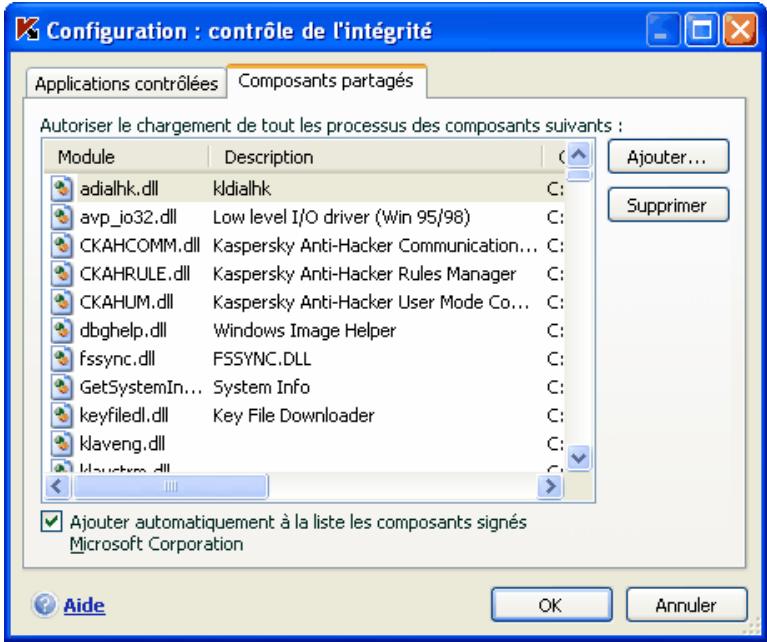

10.1.2.1. Configuration des règes de contrôle des applications critiques 136

10.1.2.2. Creation de la liste des composants partagés 138

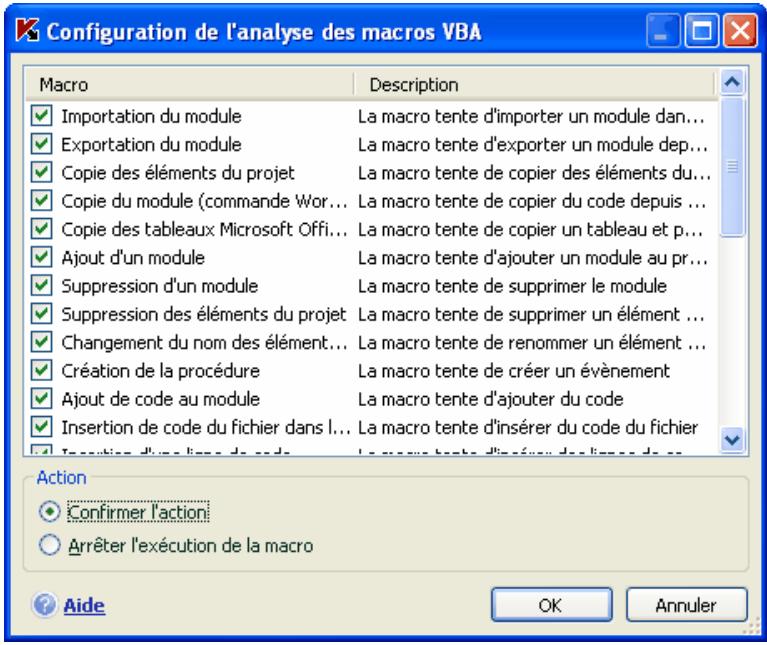

10.1.3. Contrôle de l'exécution des macros VBA 139

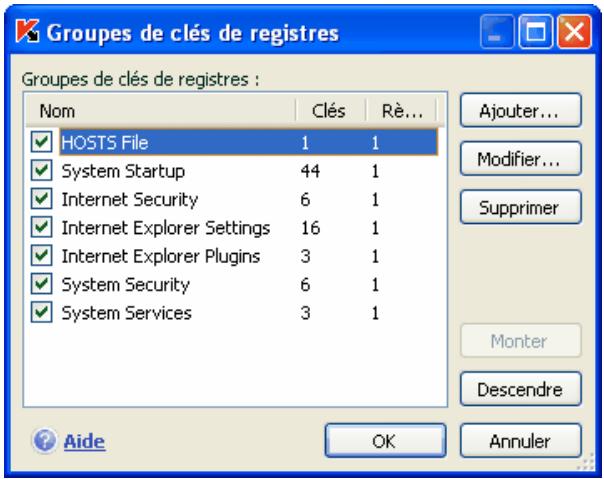

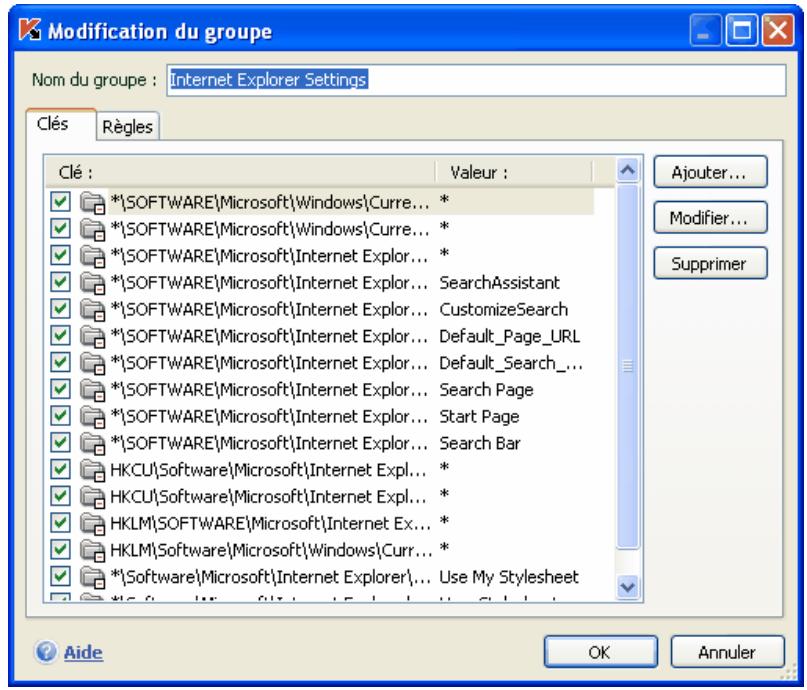

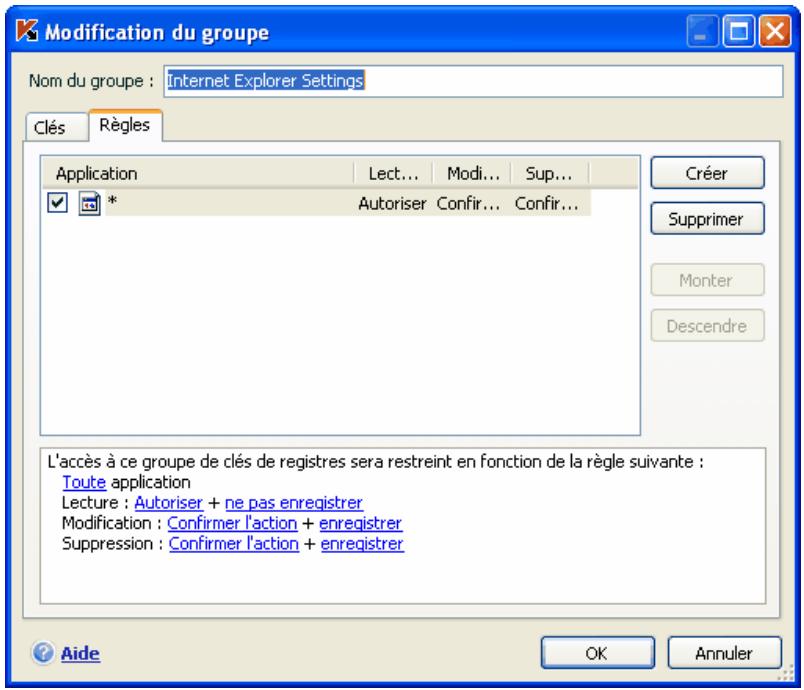

10.1.4. Contrôle des modifications de la base de registres système 141

10.1.4.1. Sélection des objets de registre pour la création de règles 143

10.1.4.2. Creation d'une rège de contrôle des clés du registre 144

CHAPITRE 11. PROTECTION CONTRE LES PUBLICITES ET LES ESCROQUERIES EN LIGNE 146

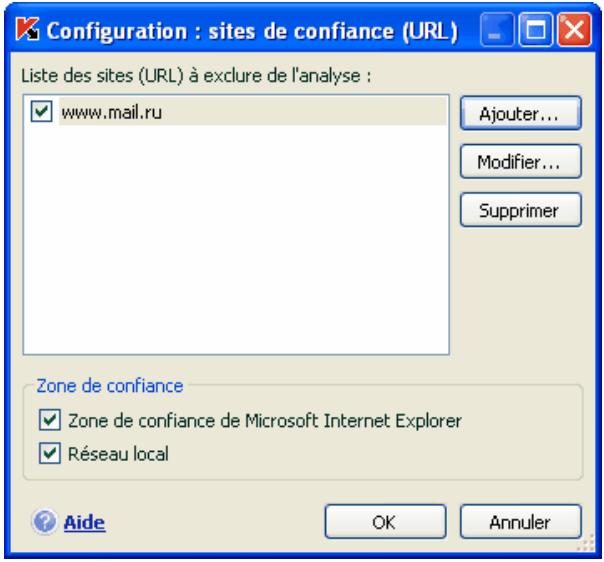

11.1. Configuration d'Anti-Escroc 148

11.1.1. Constitution de la liste des adresses de confiance pour Anti-publicité... 149

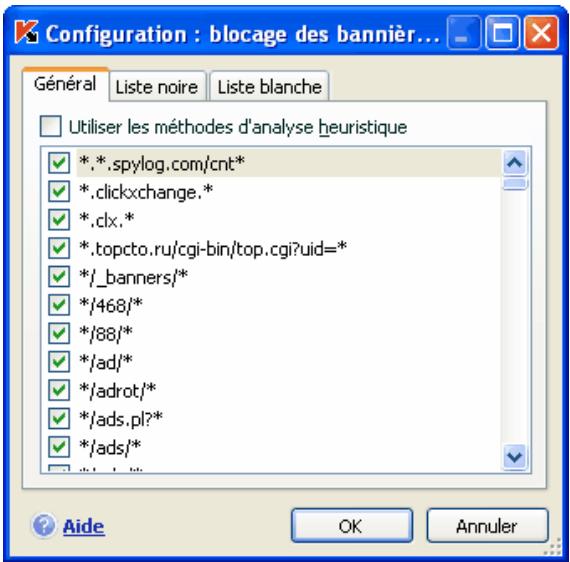

11.1.2.Listes d'adresses de bannières à bloquer 151

11.1.2.1. Configuration de la liste standard des bannières bloquées 151

11.1.2.2. Lieste "blanche" de bannières 152

11.1.2.3. Lieste "noire" de bannières 153

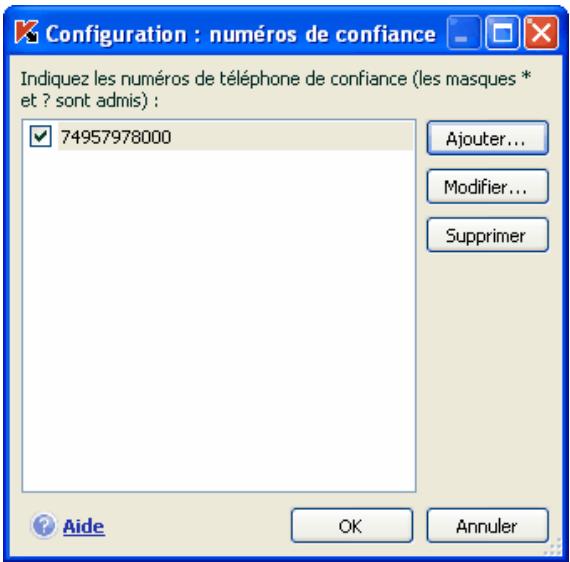

11.1.3. Constitution de la liste des numérores de confiance pour Anti-numériqueur automatique 154

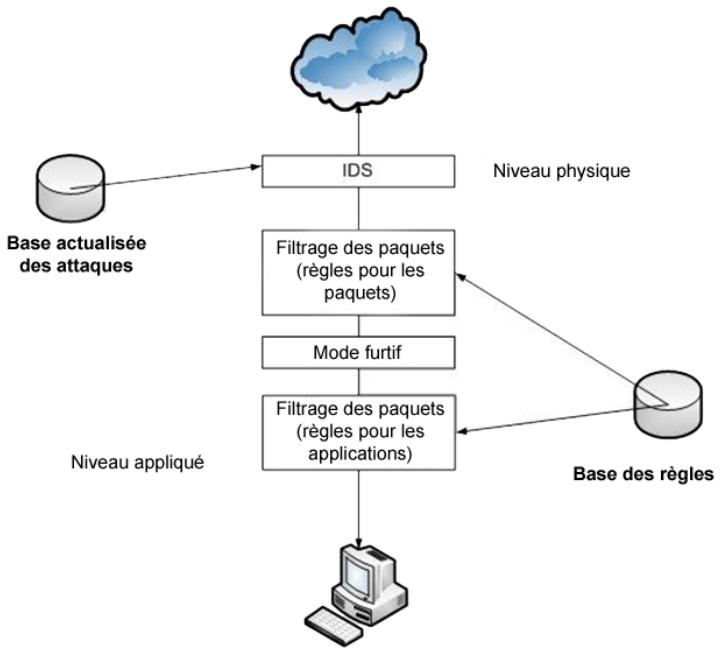

CHAPITRE 12. PROTECTION CONTRE LES ATTAQUES DE RESEAU 156

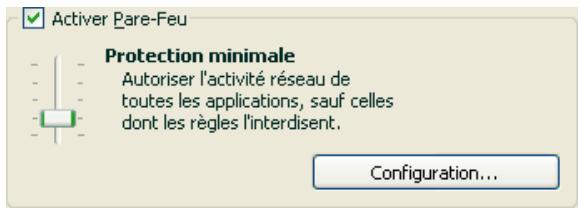

12.1. Sélection du niveau de protection contre les attaques de réseau 158

12.2.Regles pour I'application 160

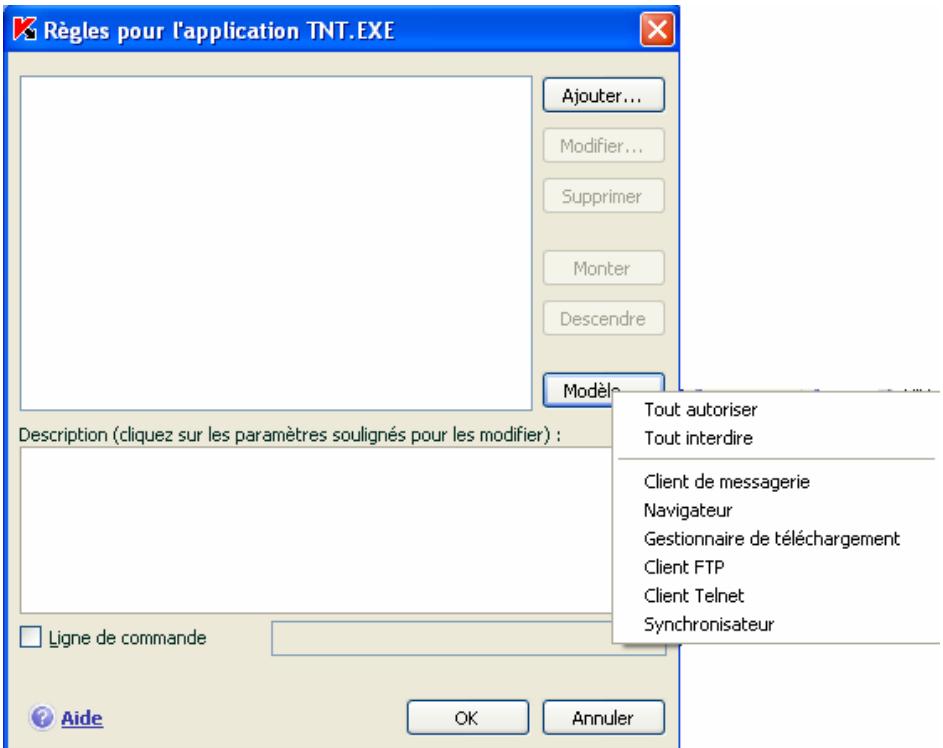

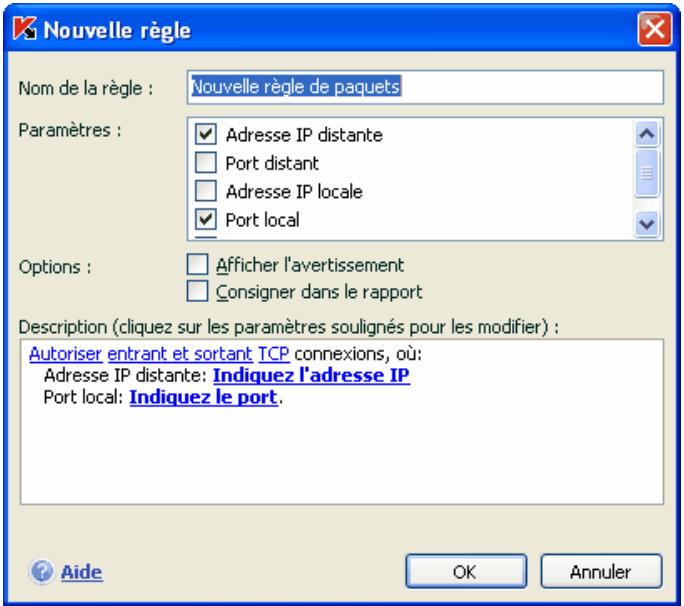

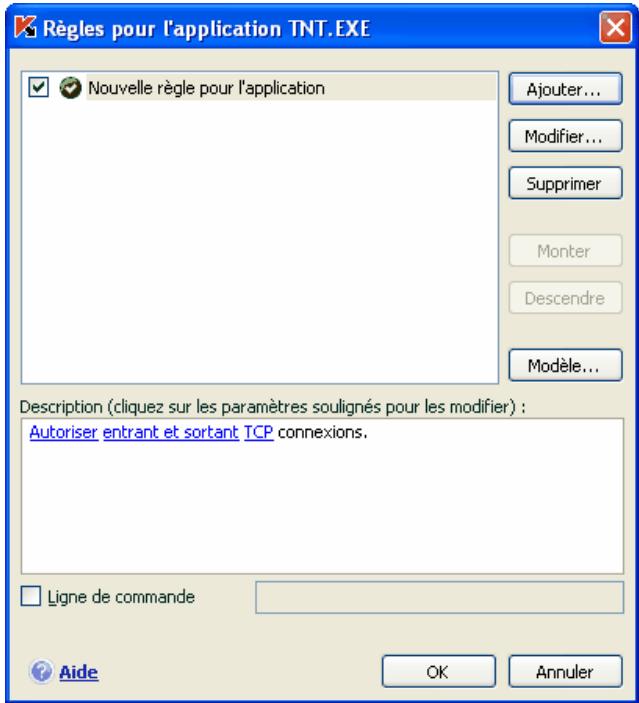

12.2.1. Creation manuelle de règles 162

12.2.2. Creation d'une rège sur la base d'un modele 163

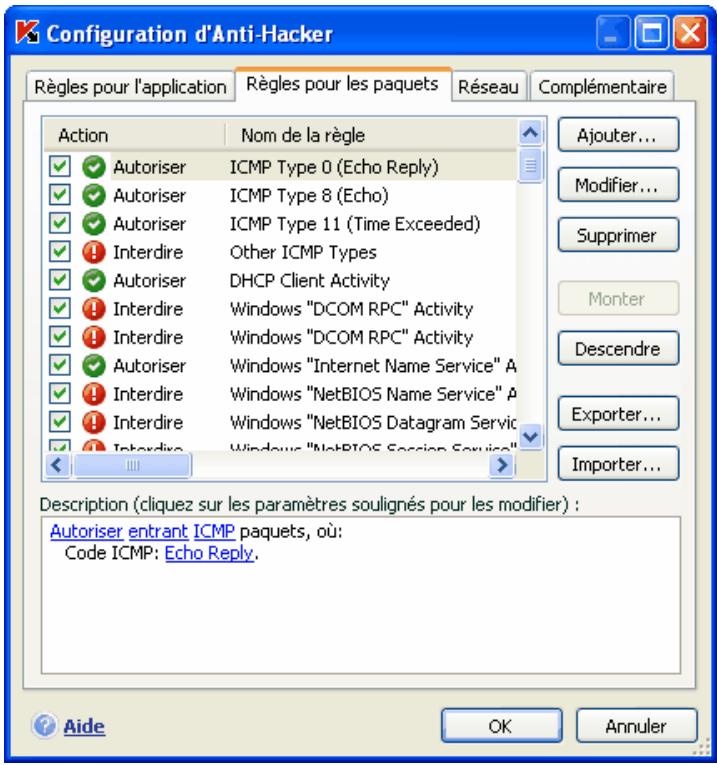

12.3.Regles pour les paquets 165

12.4. Configuration affinée des règles pour les applications et les paquets 166

12.5.Modification de la priorite de la regle 170

12.6.Regles pour les zones de sécurité 170

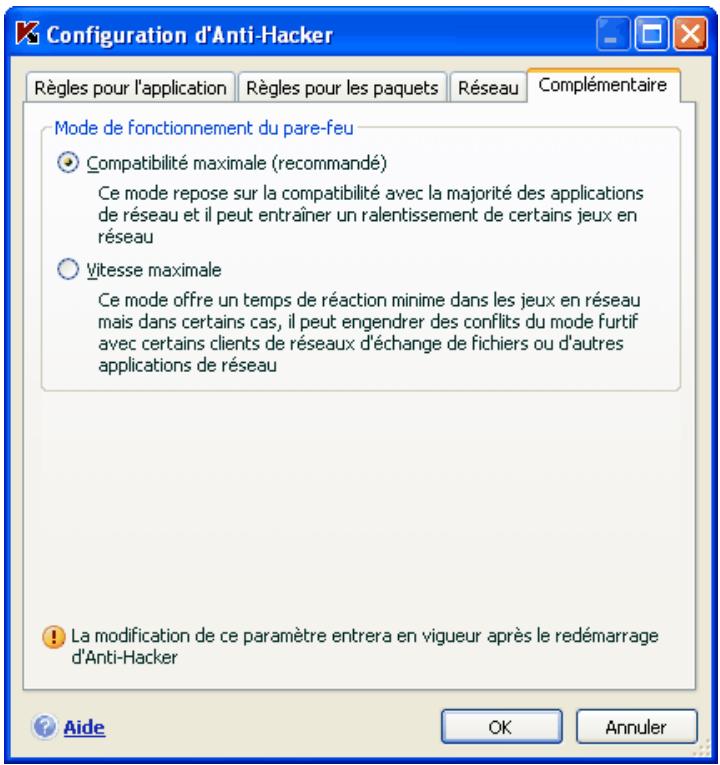

12.7.Mode de fonctionnement du pare-feu 173

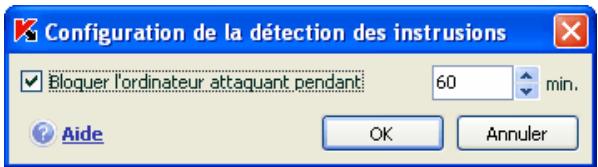

12.8. Configuration du système de détction d'intrusions 175

12.9. Lieste des attaques de reseau discoveres 176

12.10. Autorisation / interdiction de l'activité de réseau 179

CHAPITRE 13. PROTECTION CONTRE LE COURRIER INDESIRABLE 182

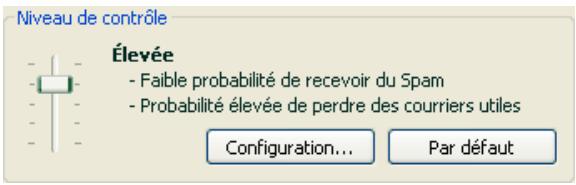

13.1. Sélection du niveau d'agressivité d'Anti-Spam 184

13.2. Entrainement d'Anti-Spam 186

13.2.1.Assistant d'apprentissage 186

13.2.2. Entrainement sur le courier sortant 187

13.2.3. Entrainement à l'aide de votre client de messagerie électronique 188

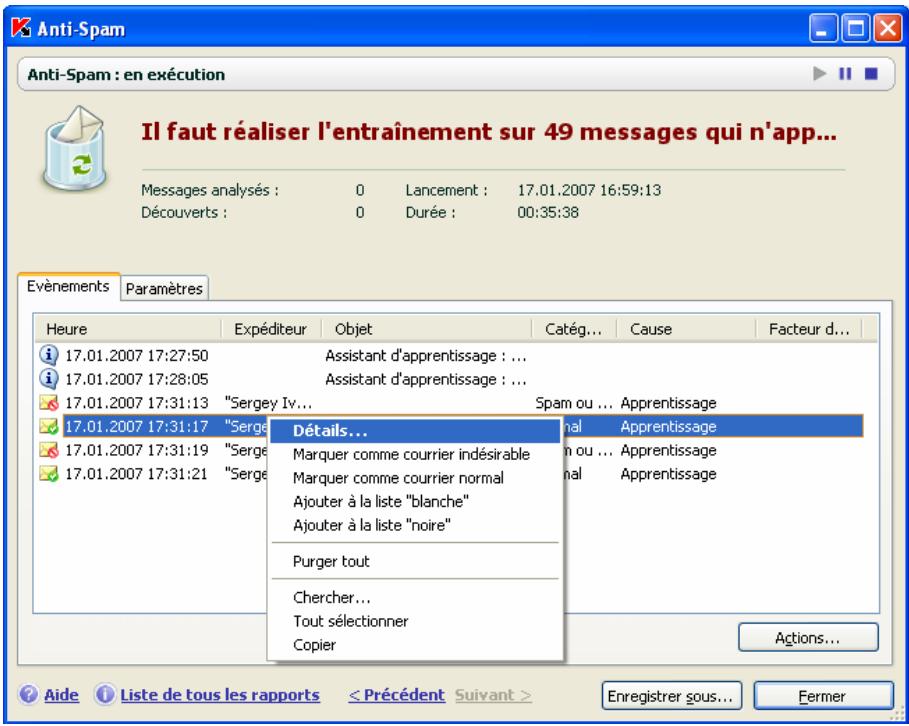

13.2.4. Entrainement à l'aide des rapports d'Anti-Spam 188

13.3. Configuration d'Anti-Spam 189

13.3.1. Configuration de I'analyse 190

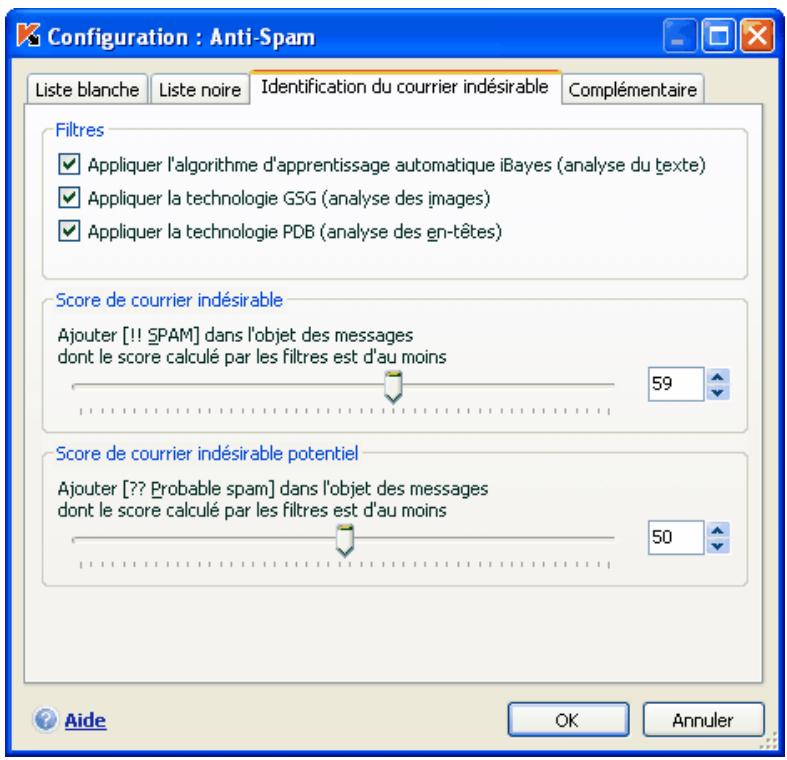

13.3.2. Sélection de la technologie de filtrage du courrier indésirable 191

13.3.3. Définition des paramètres de courrier indésirable et de courrier indésirable potentiel 192

13.3.4. Composition manuelle des listedes "noire" et "blanche". 194

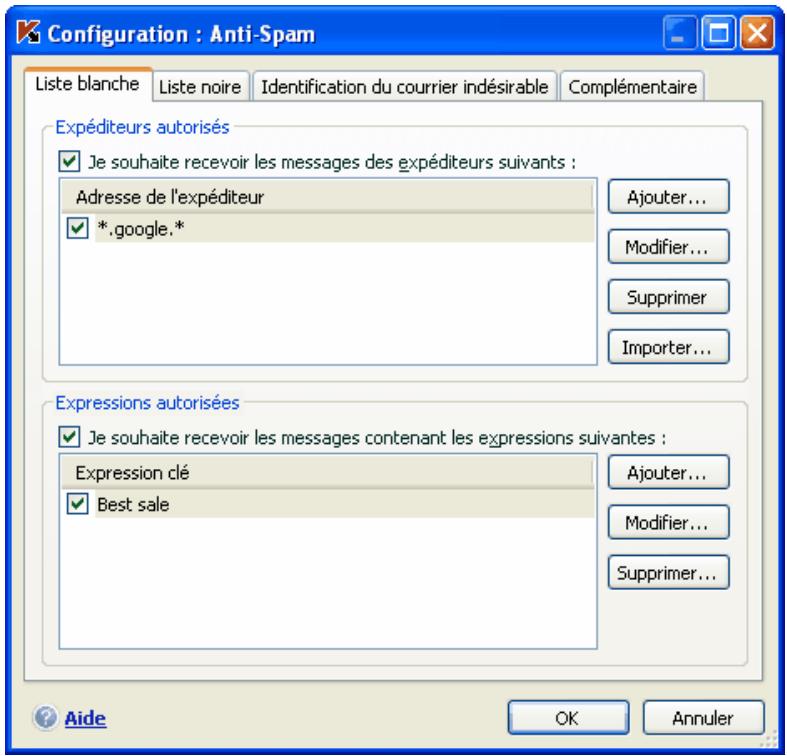

13.3.4.1. Lieste "blanche" des adresses et des expressions 194

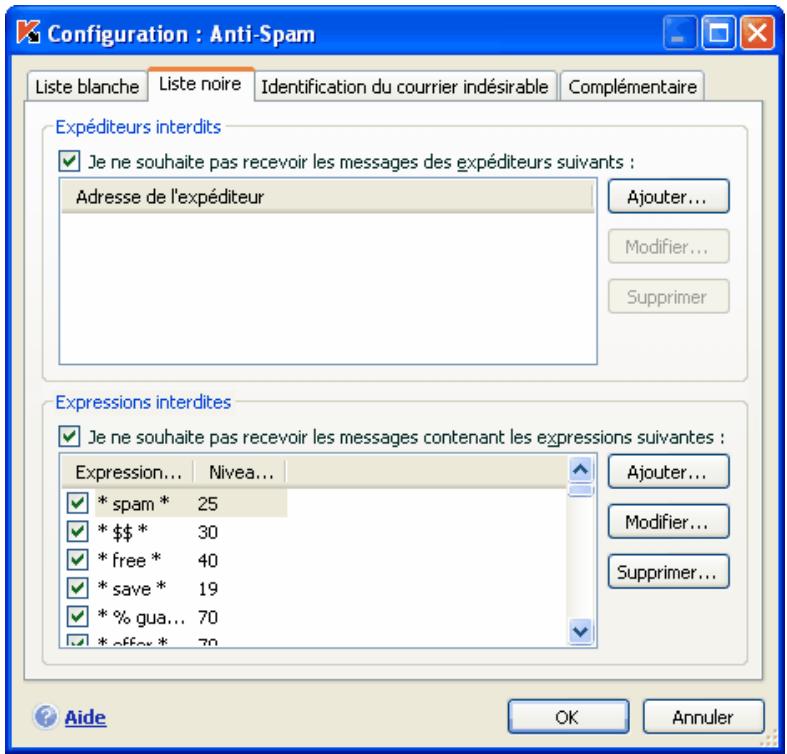

13.3.4.2. Lieste "noire" des adresses et des expressions 196

13.3.5. Signes complémentaires de filtrage du courrier indésirable 198

13.3.6. Constitution d'une liste d'adresses de confiance 200

13.3.7. Dispatcher de messages 200

13.3.8. Actions à réaliser sur le courrier indésirable 201

13.3.9. Configuration du traitement du courrier indésirable dans Microsoft Office Outlook 202

13.3.10. Configuration du traitement du courrier indésirable dans Microsoft Outlook Express 206

13.3.11. Configuration du traitement du courrier indésirable dans The Bat! .... 207

CHAPITRE 14. RECHERCHE DE VIRUS SUR VOTRE ORDINATEUR 210

14.1.Administration des taches liees à la recherche de virus 211

14.2. Composition de la liste des objets à analyser 212

14.3. Creation de tâches liées à la recherche de virus 213

14.4. Configuration des tâches liées à la recherche de virus 214

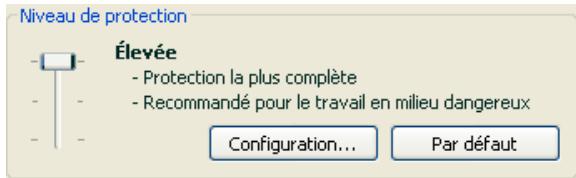

14.4.1. Sélection du niveau de protection 215

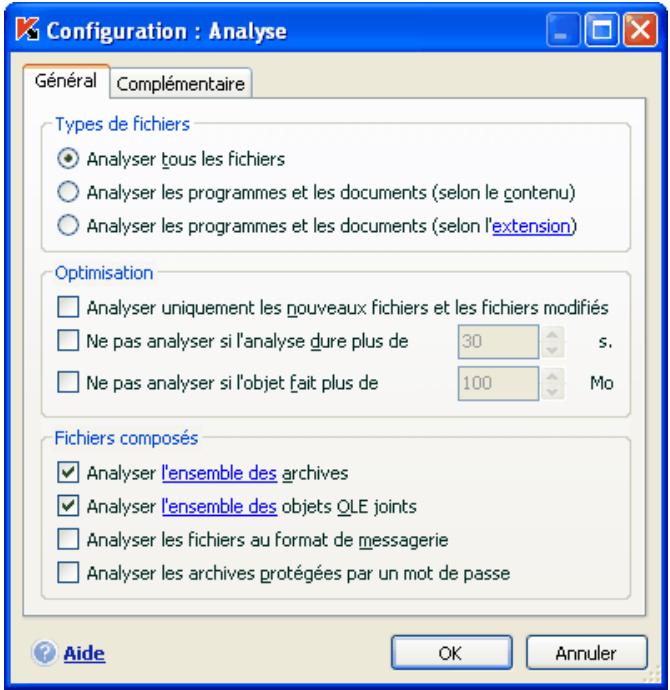

14.4.2. Definition du type d'objet analysé 216

14.4.3. Restauration des paramètres d'analyse par défaut 219

14.4.4. Sélection de l'action executée sur les objets 220

14.4.5. Paramètres complémentaires pour la recherche de virus 222

14.4.6. Définition de paramètres d'analyse uniquees pour toutes les tâches ..... 223

CHAPITRE 15. ESSAI DU FONCTIONNEMENT DE KASPERSKY INTERNET SECURITY 225

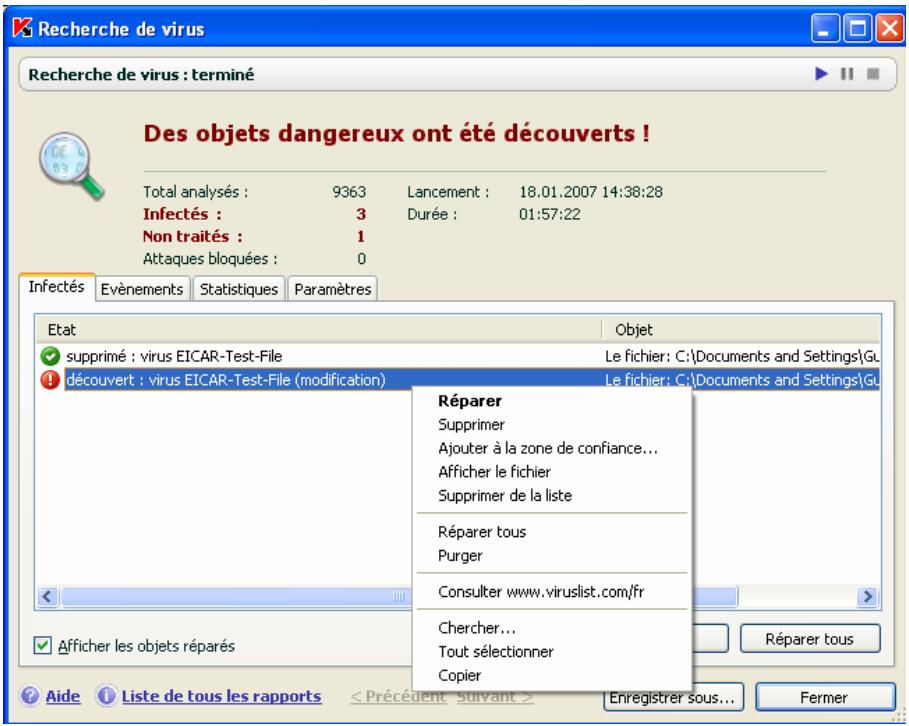

15.1. Virus d'essai EICAR et ses modifications 225

15.2. Verification de l'Antivirus Fichiers 227

15.3. Verification des tâches de recherche de virus 228

CHAPITRE 16. MISE A JOUR DU LOGICIEL 230

16.1.Lancement de la mise a jour 232

16.2. Annulation de la première mise a jour 232

16.3.Creation de taches liées à la mise à jour 233

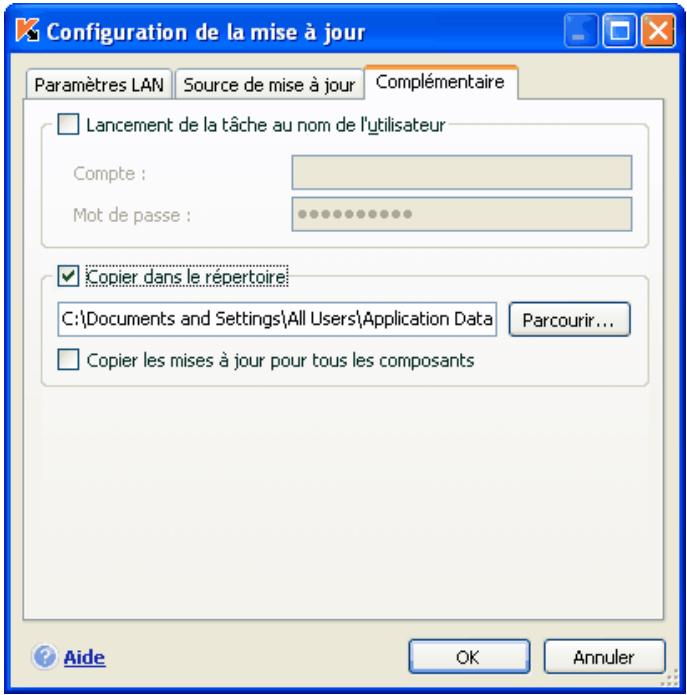

16.4. Configuration de la mise à jour 234

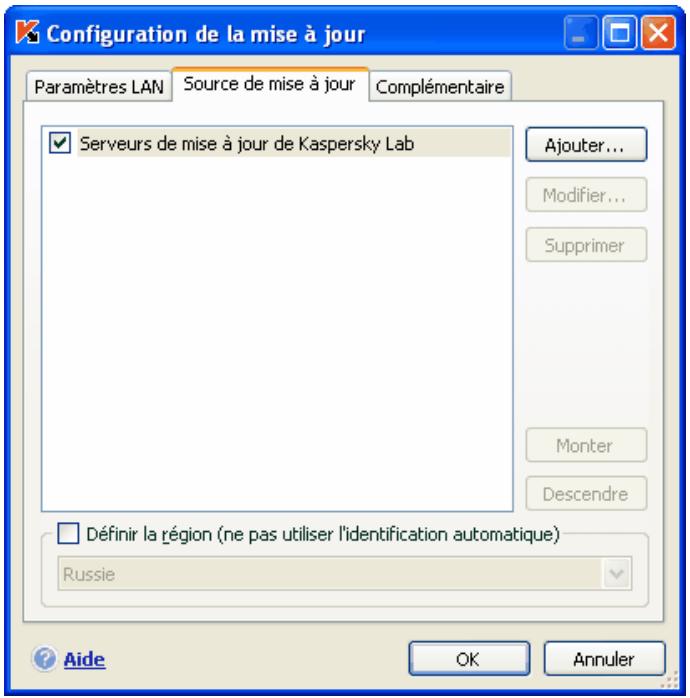

16.4.1. Sélection de la source de la mise à jour 234

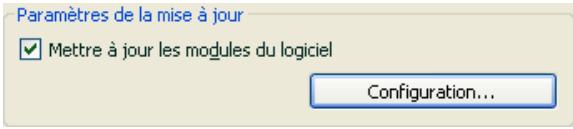

16.4.2. Sélection du mode et des objets de la mise à jour 237

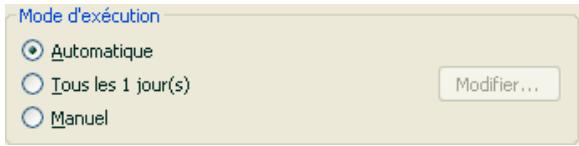

16.4.3. Configuration des paramètres de connexion 239

16.4.4.Copiedesmisesa jour 241

16.4.5. Actions executées après la mise à jour du logiciel 242

CHAPITRE 17. POSSIBILITIES COMPLEMENTaires 244

17.1.1. Manipulation des objets en quarantine 246

17.1.2. Configuration de la quarantine 248

17.2.1. Manipulation des copies de saugevarde 249

17.2.2. Configuration des paramètres du dossier de sauvégarde 251

17.1. Quarantine pour les objets potentiellement infectés 245

17.2.Copie de sauvegarde des objets dangereux 249

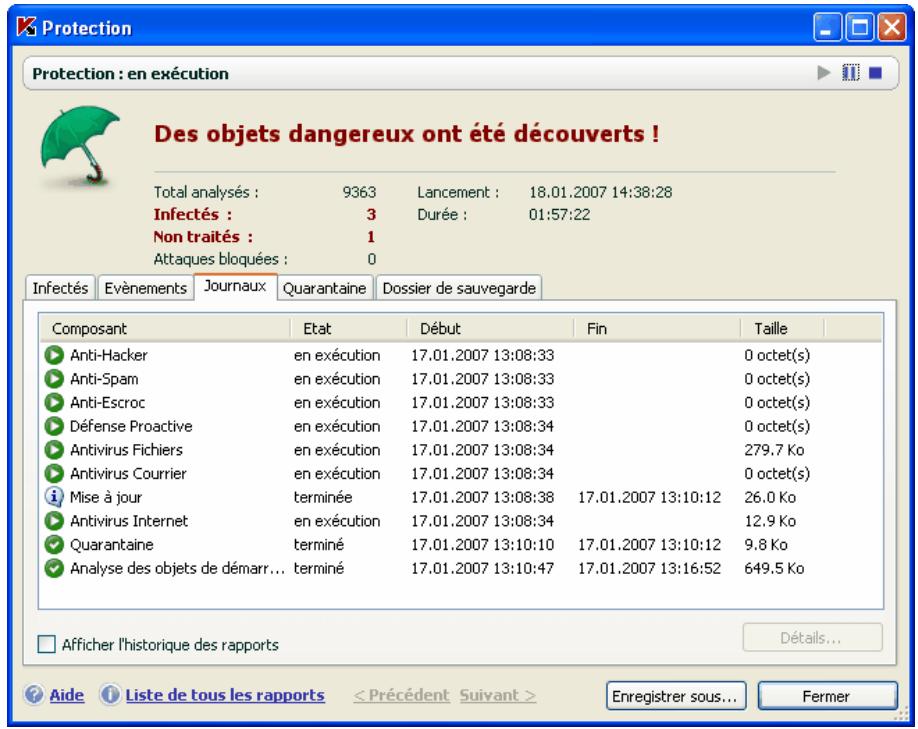

17.3. Utilisation des rapportes 251

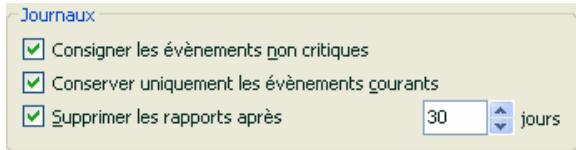

17.3.1. Configuration des paramètres du rapport 254

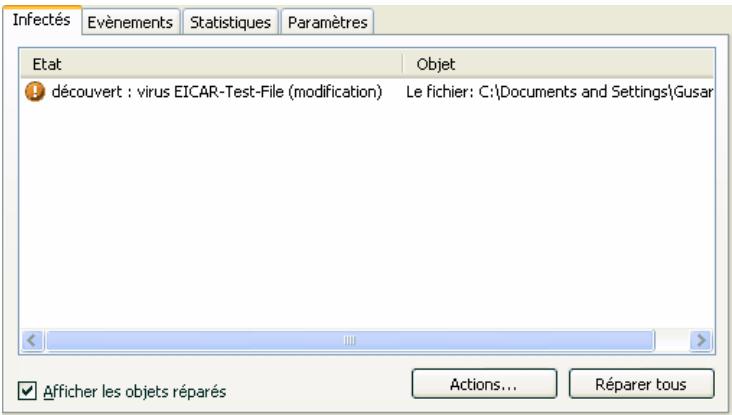

17.3.2.Onglet Infectés 255

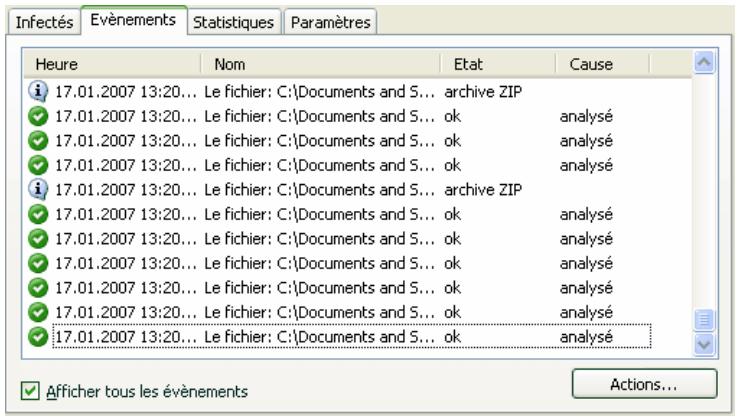

17.3.3.Onglet Evénements 256

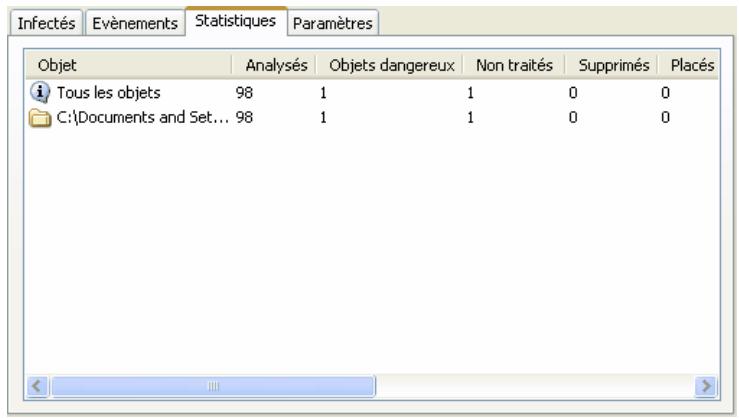

17.3.4.Onglet Statistiques 258

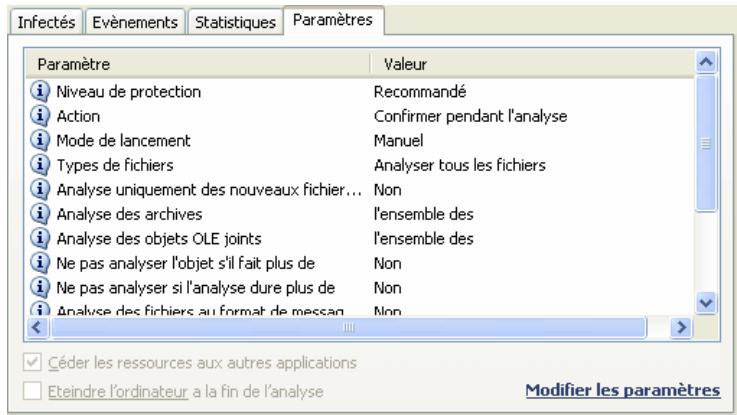

17.3.5.OngletParametes 258

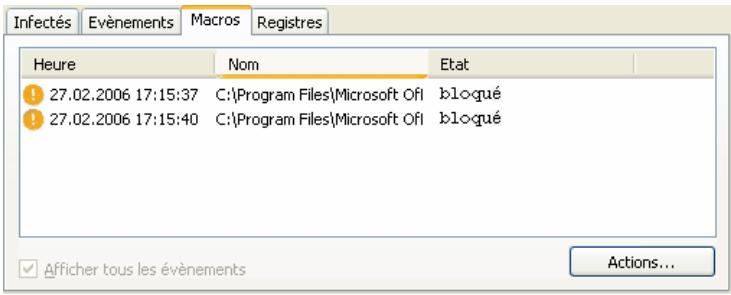

17.3.6.Onglet Macros 260

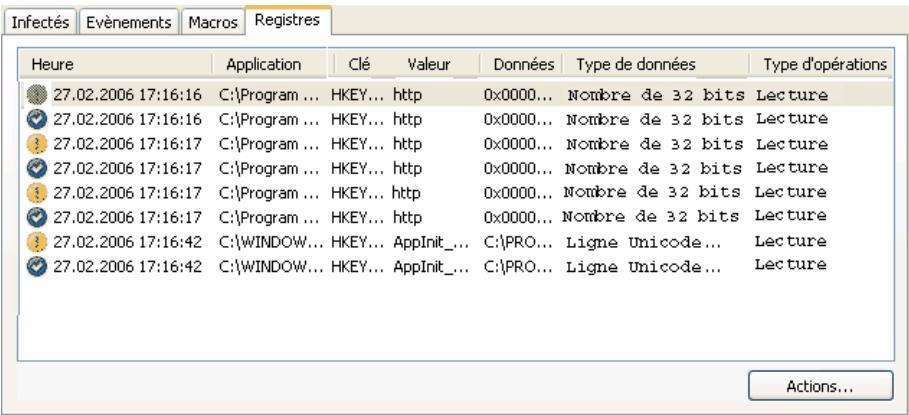

17.3.7.Onglet Registre 260

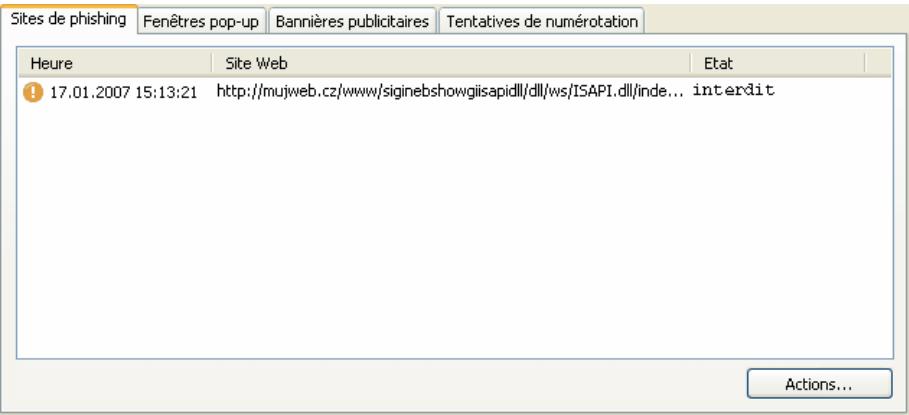

17.3.8.Onglet Sites de phishing 261

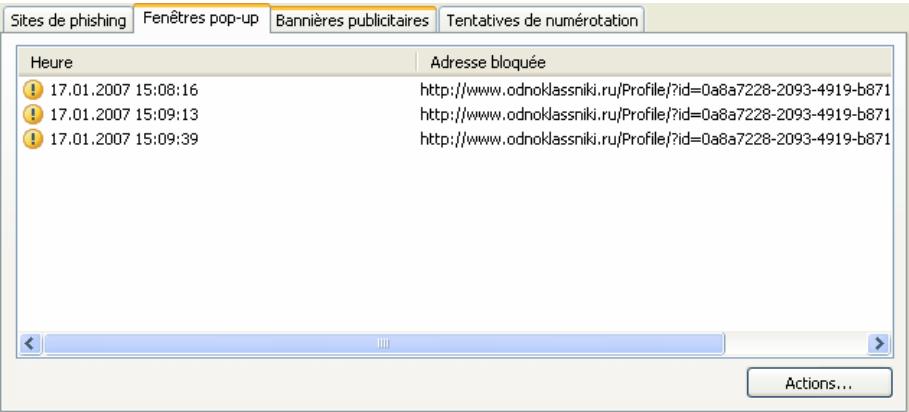

17.3.9.Onglet Fenetes pop-up 262

17.3.10.Onglet Bannieres publicitaires 262

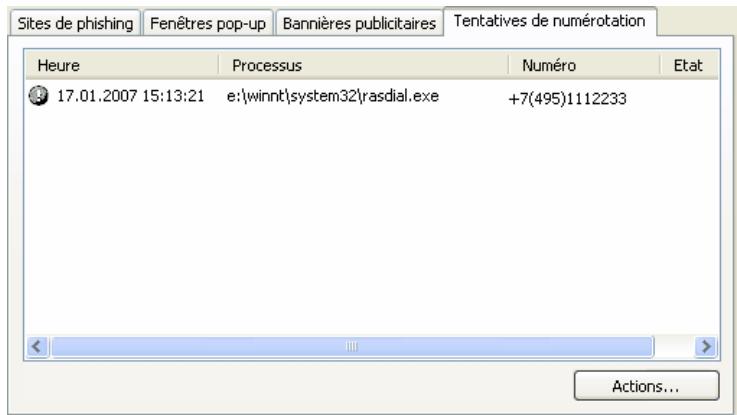

17.3.11.Onglet Tentative de numérotation 263

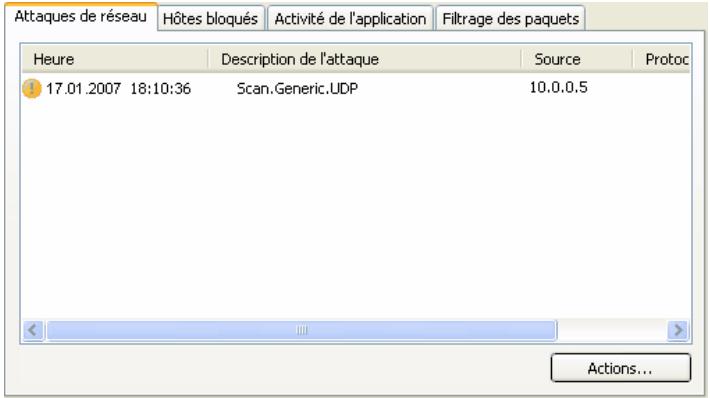

17.3.12.Onglet Attaques de reseau 264

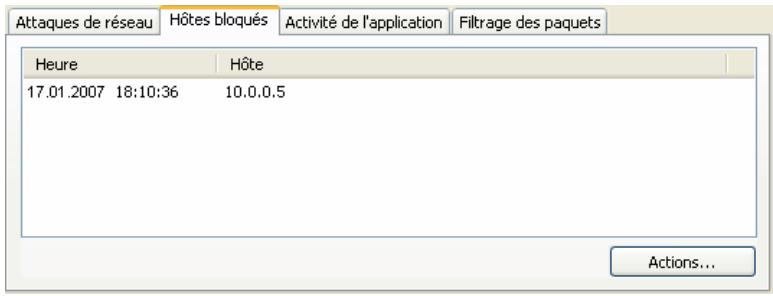

17.3.13.Onglet Hotes bloqués 264

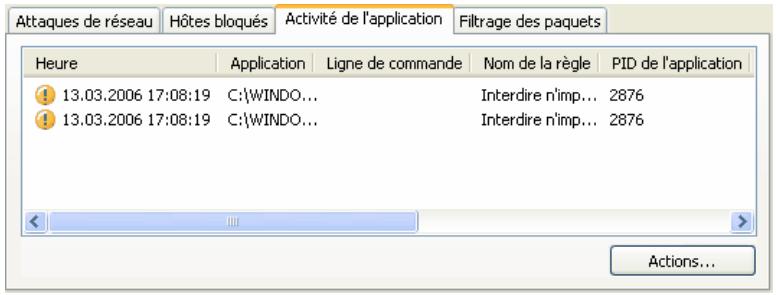

17.3.14. Onglet Activité de l'application 265

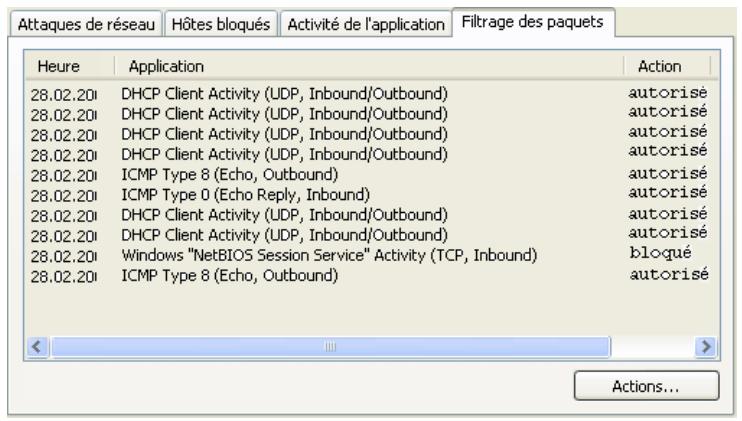

17.3.15.Onglet Filtrage des paquets 266

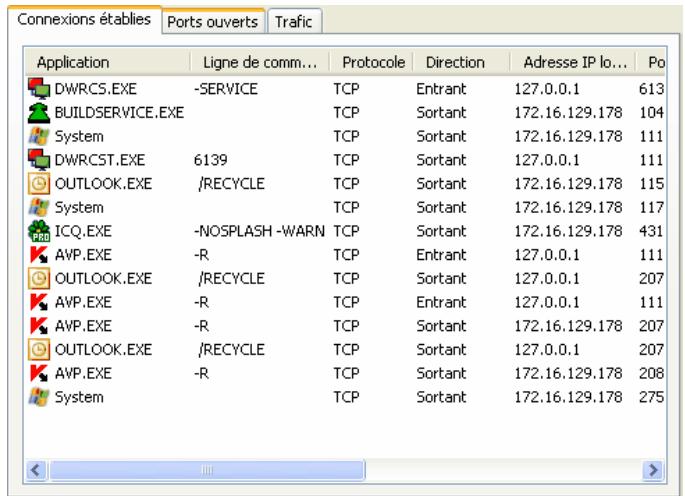

17.3.16.Onglet Connexions établies 266

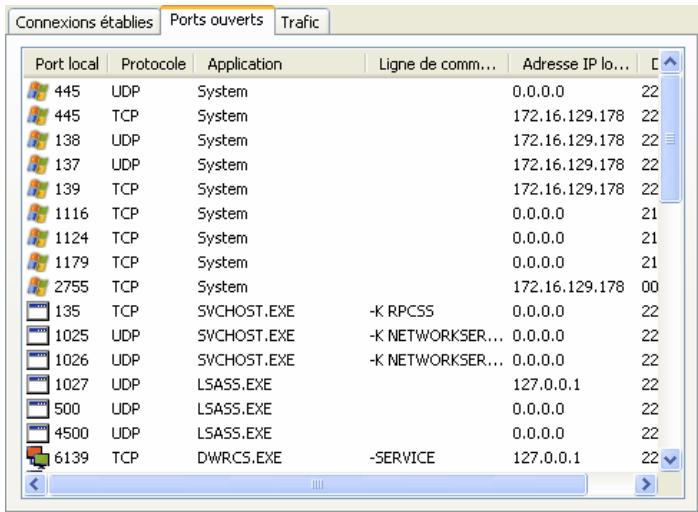

17.3.17.OngletPortsouverts 267

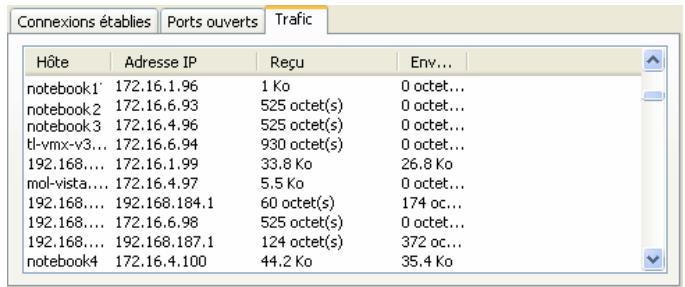

17.3.18.OngletTrafic 268

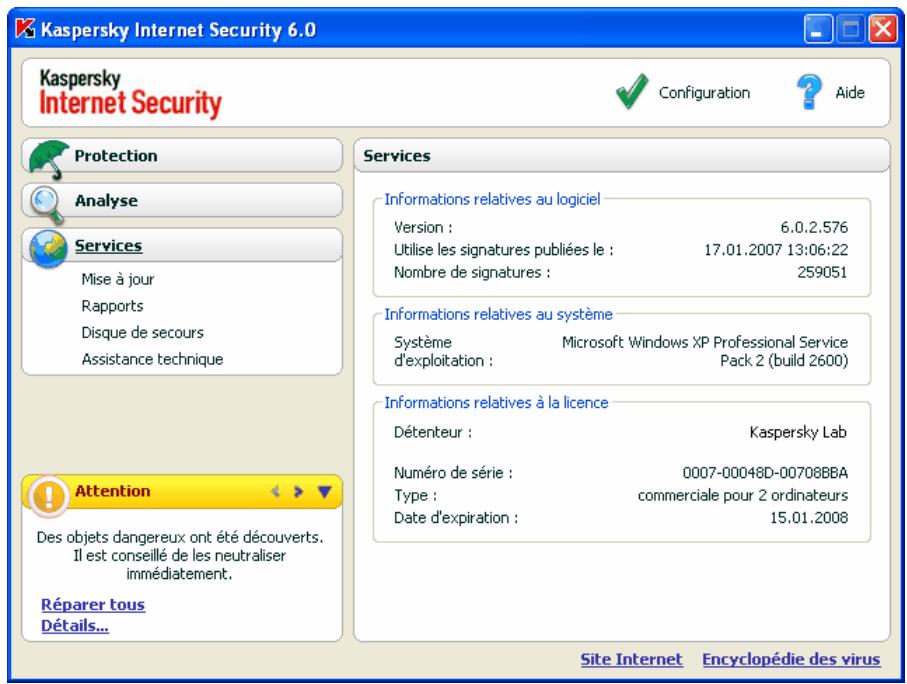

17.4.Informations generales sur le logiciel 269

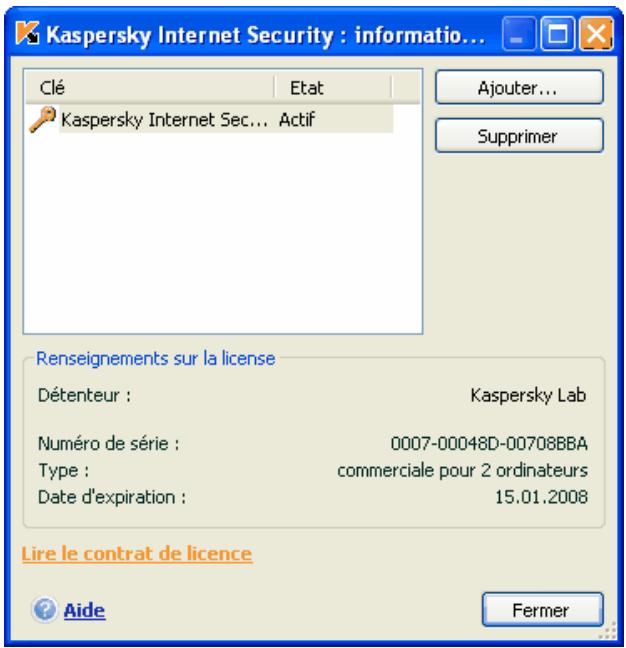

17.5.Administration des licences. 270

17.6. Service d'assistance technique aux utilisateurs 272

17.7. Constitution de la liste des ports contrôlés 273

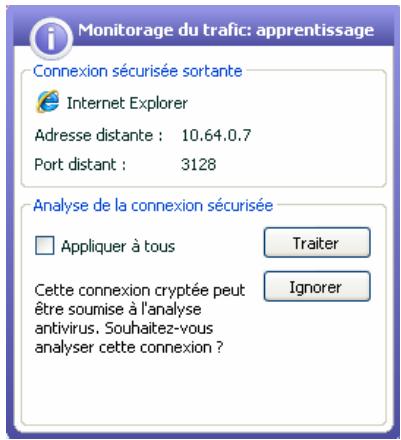

17.8. Analyse de la connexion SSL 275

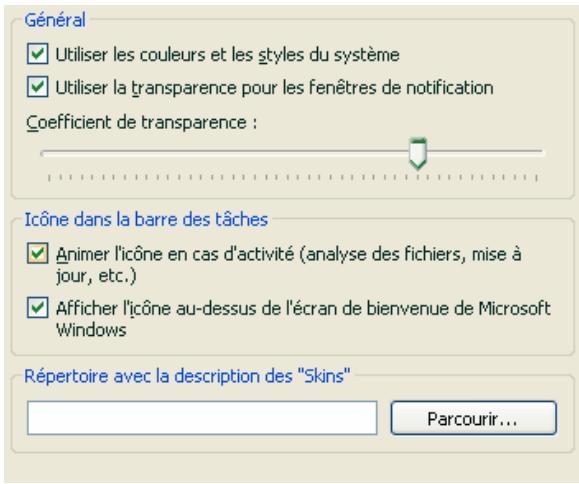

17.9. Configuration de l'interface de Kaspersky Internet Security 277

17.10. Disque de secours 279

17.10.1. Creation d'un disque de secours de restauration 280

17.10.2. Utilisation du disque de secours 281

17.11. Utilisation des services complémentaires 283

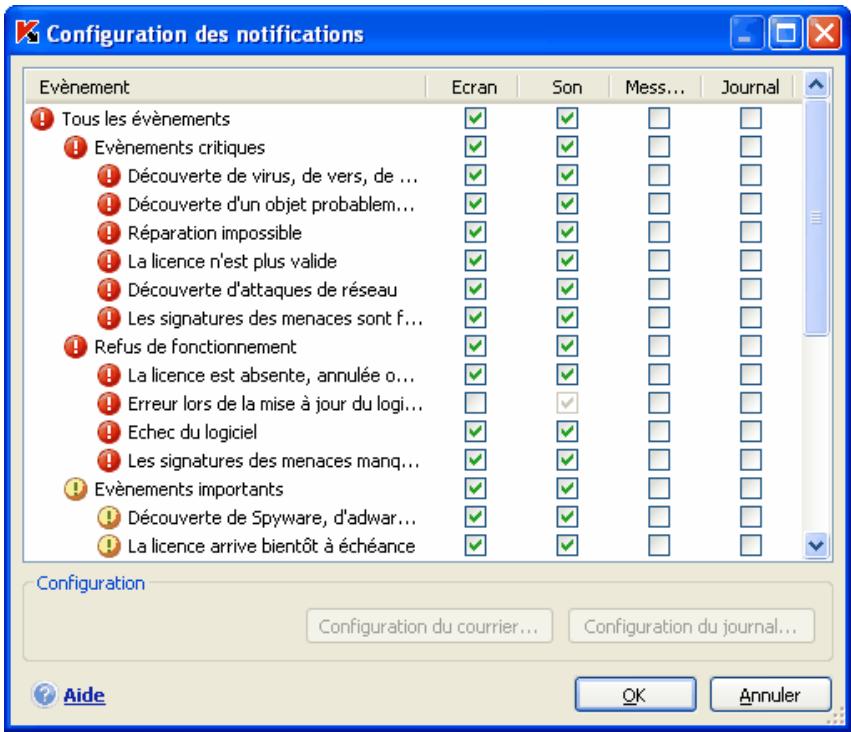

17.11.1. Notifications relatives aux événements de Kaspersky Internet Security 283

17.11.1.1. Types de notification et mode d'envoi des notifications 284

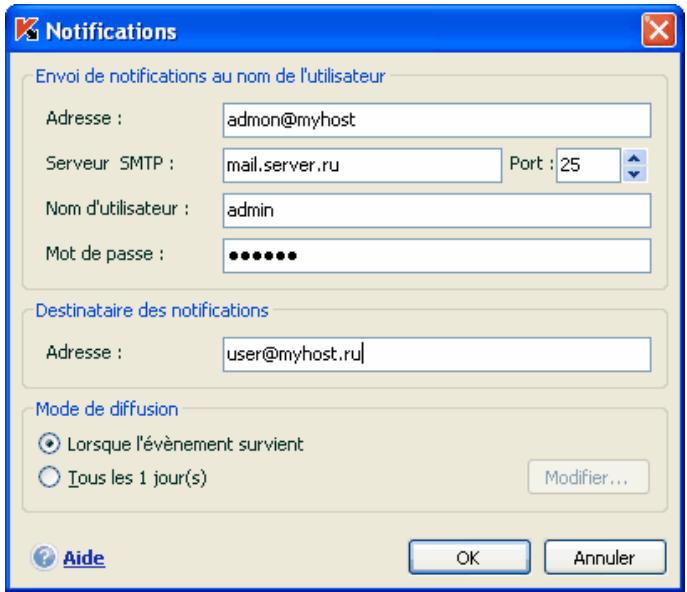

17.11.1.2. Configuration de l'envoi des notifications par courrier électronique 286

17.11.1.3. Configuration du journal des événements 288

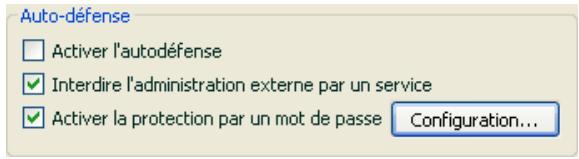

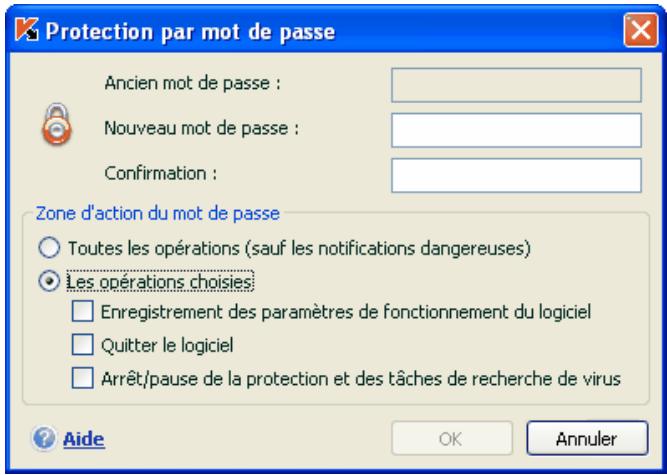

17.11.2. Autodéfense du logiciel et restriction de l'accès 288

17.11.3. Résolution des problèmes de compatibilité entre Kaspersky Internet Security et d'autres applications 290

17.12. Exportation/importation des paramètres de Kaspersky Internet Security... 291

17.13. Restauration des paramètres par défaut 292

CHAPITRE 18. UTILISATION DU PROGRAMME AU DEPART DE LA LIGNE DE COMMANDE 294

18.1. Activation de l'application 295

18.2.Administration des composants de l'application et des taches 296

18.3. Analyse antivirus des fichiers 298

18.4.Misea jour du logiciel 302

18.5.Remise du programme a I'etat anteierur a la mise a jour 303

18.6. Exportation des paramètres de la protection 303

18.7.Importation des parametes 304

18. Lancement de l'application 305

18.9. Arrêt de l'application 305

18.10. Consultation de I'aide 305

18.11. Codes de return de la ligne de commande 305

CHAPITRE 19. MODIFICATION, REPARATION OU SUPPRESSION DU LOGICIEL 307

19.1. Modification, réparation ou suppression du logiciel à l'aide d'assistant d'installation 307

19.2.Procedure de suppression de l'application via la ligne de commande.....310

CHAPITRE 20. QUESTIONS FREQUEMENT POSEES 311

ANNEXE A.AIDE. 313

A.1. Listedes objets analysés en fonction de l'extension 313

A.2.Masques autorisés pour l'exclusion de fichiers 315

A.3. Masques d'exclusion autorisés en fonction de la classification de l'encyclopédie des virus 316

ANNEXE B. KASPERSKY LAB 317

B.1. Autres produits antivirus 318

B.2. Coordonnées 323

ANNEXE C. CONTRAT DE LICENCE 325

CHAPITRE 1. MENACES SUR LA SECURITE INFORMATIQUE

Le développement continu des technologies informatiques et leur introduction dans tous les domaines d'activités humaines s'accompagent d'une augmentation du nombre de crimes visant les données informatiques.

Les organismes publics et les grandes entreprises attrent les cybercriminels. Ils cherchent à voler des informations confidentielles, à miner les réputations commerciales, à gérer le fonctionnement quotidien et à acceder aux données de ces différentes organisations. Ces diverses actions peuvent entraîner des dommages matériels, financières et moraux conséquents.

Les grandes entreprises ne sont pas les seules soumises au risque. Les particuliers peuvent également devenir des victimes. Les crimins, grâce à divers moyens, peuvent acceder aux données personnelles telles que des numéroes de compte bancaire, des cartes de crédit ou des mots de passée, ils peuvent rendre un ordinateur totalement inutilisable ou prendre les commandes de celui-ci. Ces ordinateurs pourront être ultérieurement utilisés en tant qu'élément d'un réseau de zombies, à savoir un réseau d'ordinateurs infectés utilisés par les individus mal intentionnés en vue de lancer des attaques contre des serveurs, de récolter des informations confidentielles ou de diffuser de nouveaux virus et chevaux de Troie.

Tout le monde est désormais conscient de la valeur des informations et de la nécessité de les protégger. Mais ces données doivent rester accessibles à un groupe défini d'utilisateurs (par exemple, les collégues, les clients ou les partenaires de l'entreprise). Il fautès lors trouver un moyen demettre en œuvre un système de protection complexe des données. Ce système doit tener compte de toutes les sources envisageables de menaces (facteurs humains ou techniques, catastrophes naturelles) et doit reposer sur un ensemble de mesures de protection au plan physique, administratif et technique.

1.1. Sources des menaces

Les menaces qui planent sur les données peuvent émaner d'un individu ou d'un groupe d'individus ou peuvent provenir de phénomènes indépendants de toute intervention humaine. Sur la base de ces informations, les sources de menaces peuvent être scindées en trois groupes :

-

Facteur humain. Ce groupe de menaces provient d'un individu qui possède un accès autorisé ou non aux données. Les menaces de ce groupe sont :

-

externes lorsqu'elles proviennent de cybercriminels, d'escrocs, de partenaires peu scrupuples ou de structures criminelles.

-

internes lorsqu'elles impliquent un membre du personnel de l'entreprise ou le particulier qui utilise son ordinateur. Les actions des membres de ce groupe peuvent etre prémédités ou accidentelles.

-

Facteur technique. Ce type de menaces recouvre les problèmes techniques : matériel obsoleste, mauvaise qualite des logiciels et du matériel utilisés pour Traitser l'information. Tout cela entraîne la défaillance de l'équipement et, bien souvent, la perte de données.

- Catastrophes naturelles. Ce groupe contient tous les cas de forces majeures sur lesquels l'homme n'a aucun contrôle.

Il faut absolument tener compte de ces trois catégories lors du développement d'un système de sécurité des données informatiques. Ce manuel traite uniquement de la source directement liée à l'activité de Kaspersky Lab, à savoir les menaces externes créées par un individu.

1.2. Propagation des menaces

Le développement des technologies informatiques et des moyens de communication permet aux individus mal intentionnels de propagated les menaces par divers canaux. Nous allons les aborder en détail.

Internet

Le réseau des réseaux se caractérisse par le fait qu'il n'appartient à personne et qu'il n'a pas de limites territoriales. Ces deux éléments contribuient pour beaucoup au développement de nombreuses ressources Internet et à l'échange d'informations. A l'heure actuelle, n'importe qui peut acceder à des données sur Internet ou créé son propre site.

Ce sont ces mêmes caractéristiques du réseau Internet qui permettent aux individus mal intentionnés de commentre leurs mêfaits sans risquer d'être atrapés et punis.

Les individus mal intentionnés placent des virus et d'autres programmes malveillants sur des sites Web après les avoir « dissimulés » sous l'apparance d'un programme utile et gratuite. De plus, les scripts executés automatiquement à l'ouverture d'une page Web peuvent lancer des actions malveillantes sur votre ordinateur, y compris la modification de la

base de registres système, le vol de données personnelles et l'installation de programmes malveillants.

Grçé aux technologies de réseau, les individus mal intentionnés lancent des attaques sur des ordinateurs personnels ou des serveurs d'entreprises distants. Le bilan de ces attaques peut être la mise hors service de la source, l'obtention de l'accès total à l'ordinateur et, par conséquent, aux informations qu'il contient ou l'utilisation de la ressource en tant que partie du réseau de zombies.

La popularité croissant de cartes de crédit et des paiements électroniques utilisés pour régler des achats en ligne (magasins en ligne, ventes aux enchères, sites de banque, etc.) s'accompagne d'une augmentation du nombre d'escroqueries en ligne qui sont devenues l'un des crimes les plus repandus.

Intranet

Un intranet est un réseau interne développé afin deGERer les informations au sein de I'entreprise ou un réseau privé. L'intranet est le seul espace du réseau prévu pour la sauvegarde, l'échange et l'accès aux informations de tous les ordinateurs du réseau. Aussi, lorsqu'un ordinateur du réseau est infécté, les ordinateurs restant sont exposés à un risque plus important. Afin d'eviter toute situation similaire, il faut non seulement protégger le périmètre du réseau mais également chaque ordinateur qui en fait partie.

Courrier électronique

La présence d'un client de messagerie électronique sur presque tous les ordinateurs et l'exploitation du carnet d'adresses électroniques pour trouver de nouvelles adresses favorisent énormément la diffusion des programmes malveillants. L'utilisateur d'une machine infectée, sans se douter de quoi que ce soit, envoie des messages infectés à divers destinataires qui, à leur tour, envoient des messages infectés, etc. Il arrive même féquèment qu'un document infecté se retrouve, suite à une erreur, dans les listes de diffusion commerciales d'une grande société. Dans ce cas, le nombre de victimes ne se chiffrent pas à quelques malheureux mais bien en centaines, voire en milliers de destinataires qui diffuseront, à leur tour, les fichiers infectés à des dizaines de milliers d'autres abonnés.

En plus du risque d'être infecté par un programme malveillant, il y a également le problème lié à la réception de messages non sollicités. Bien que le courrier indésirable ne constitue pas une menace directe, il augmente la charge des serveurs de messagerie, génére un traffic complémentaire, encombre les boîtes aux lettres et entrâne une perte de temps productif, ce qui peut avoir des répercussions financières sérieuses.

Il convient de noter que les individus mal intentionnés ont commencé à recourir aux technologies de diffusion massive du courrier indésirable et à ingénierie sociale pour amener l'utilisateur à ouvrir le message, à cliquer sur un lien vers un site quelconque, etc. Pour cette raison, la possibilité de filtrer le courrier indésirable est importante en elle-même mais également pour lutter contre les nouveaux types d'escroquerie en ligne comme le phishing ou la diffusion de programmes malveillants.

Média amovibles

Les disques amovibles (disquettes, cédéroms/DVD, cartes Flash) sont beaucoup utilisés pour conserver des données ou les transmettre.

Lorsque vous exécutez un fjichier infécité par le code malicieux depuis un disque amovible, vous pouvez endommager les données sauvégardées sur toute ordinateur ou propagated le virus sur d'autres disques de toute ordinateur ou des ordinateurs du réseau.

1.3. Types de menaces

A l'heure actuelle, votre ordinateur peut être endommagé par un nombre assez important de menaces. Cette rubrique se penche plus particulièrement sur les menaces bloquées par Kaspersky Internet Security :

Vers

Ce type de programmes malveillants se propage principalement en exploitant les vulnérabilités des systèmes d'exploitation. Les vers doivent leur nom à leur manière de passer d'un ordinateur à l'autre en exploitant le courrier électronique. Cette technique permet à de nombreux vers de se diffuser à une très grande vitesse.

Ils s'introduisent dans l'ordinateur, relièvent les adresses de réseau des autres ordinateurs et y envoient leur copie. De plus, les vers exploitent également les données contenues dans le carnet d'adresses des clients de messagerie. Certains représentants de cette catégorie de programmes malveillants peuvent creer des fichiers de travail sur les disques du système, mais ils peuvent très bien ignorer les ressources de l'ordinateur, à l'exception de la mémoire vivie.

Virus

Il s'agit de programmes qui infectent d'autres programmes. Ils insereient leur code dans celui de l'application ciblée afin de pouvoir prendre les commandes au moment de l'execution des fichiers infectés. Cette définition simple permet d'identifier l'une des principales actions exécutées par les virus, à s'avoir l'infection.

Chevaux de Troie

Il s'agit d'applications qui réalisent diverses opérations sur l'ordinateur infécté à l'insu de l'utilisateur. Cela va de la destruction de données sauvégardées sur le disque dur au vol d'informations confidentielles en passant par le " crash " du système. Ces programmes malicieux ne sont pas des virus au sens traditionnel du terme (en effet, ils ne peuvent infecter les autres applications ou les données). Les chevaux de Troie sont incapables de s'introduire eux-mêmes dans un ordinateur. Au contraire, ils sont diffusés par des personnes mal intentionnées qui lesprésentent sous les traits d'applications « utiles ». Ceci étant dit, les dommages qu'ils occasionnent peuvent être bien plus sérieux que ceux produits par les attaques de virus traditionnelles.

Ces derniers temps, ce sont les vers qui constituent la majorité des programmes malicieux en circulation. Viennent ensuite, par ordre de diffusion, les virus et les chevaux de Troie. Certains programmes malicieux répondent aux définitions de deux, voire trois, des types mentionnés ci-dessous.

Adwares

Ce code est intégré, à l'insu de l'utilisateur, dans un logiciel afin d'afficher des messages publicitaires. En règle générale, les adwares sont intégrés à des logiciels distribués gratuitement. La publicité s'affiche dans l'espace de travail. Bien souvent, ces programmes recueillent également des données personnelles sur l'utilisateur qu'ils transmettent à leur auteur, ils modifient divers paramétres du navigateur (page d'accueil et recherche, niveau de sécurité, etc.) et ils créent un traffic sur lequel l'utilisateur n'a aucun contrôle. Tout cela peut entraîner une violation de la politique de sécurité, voire des pertes financières.

Logiciels espion

Ces programmes sont capables de récolter des informations sur un individu particulier ou sur une organisation à son insu. Il n'est pas toujours facile de définir la présence de logiciels espion sur un ordinateur. En règle générale, ces programmes poursuivent un triple objectif :

- Suivre les actions de l'utilisateur sur l'ordinateur;

Recueilr des informations sur le contenu du disque dur ; il s'agit bien souvent du balayage de certains repertoires ou de la base de registres système afin de dresser la liste des applications installées sur l'ordinateur ;

Recueillir des informations sur la qualite de la connexion, les modes de connexion, la vitesse du modem, etc.

Riskwares

Il s'agit d'un programme qui n'a aucune fonction malicieuse mais qui pourrait etre exploité par un individu mal intentionné en guise de soutien à

un programme malicieux en raison des failles ou des erreurs qu'il contient. Dans certains cas, la présence de tels programmes sur votre ordinateur expose vos données à un certain risque. Cette catégorie de programme contient par exemple certains utilisaires d'administration à distance, des programmes de permutation automatique de la disposition du clavier, des clients IRC, des serveurs FTP, des utilisaires d'arrêt de processus ou de dissimulation de leur fonctionnement.

Une autre catégorie de programmes représentant un risque potentiel, proche des adwares, spywares et riskwares, contient les programmes qui s'intègrent au navigateur et qui réorientent le traffic. Il vous est certainement déjà arrivé de cliquer de pouvoir acceder à un site particulier et de vous retrouverez sur la page d'accueil d'un site totalement différent.

Jokewares

Ces programmes ne sont causer aucun dégât direct à votre ordinateur mais ils s'affichent des messages qui indiquent que des dégats ont déjà été commis ou qu'ils seront commis sous certaines conditions. Ces programmes préviennent souvent les utilisateurs d'une menace inexistante telle que le formatage du disque dur (alors qu'aucun formatage n'est executé), découvert des virus dans des fichiers sains, etc.

Rootkit

Utilitaires qui permettent de dissimuler une activité malveillante. Illes masquent la présence de programmes malveillants afin que ceux-ci ne soient pas identifiés par les logiciels antivirus. Les rootkits modifient le système d'exploitation de l'ordinateur et replacent ses fonctions fondamentales afin de dissimuler sa propre présence et les actions exécutées par l'individu mal intentionné sur l'ordinateur infecté.

Autres programmes dangereux

Programmes développés pour mener des attaques par déni de service sur des serveurs distants, pour s'introduire dans d'autres ordinateurs ou qui servent au développement de logiciels malicieux. Cette catégorie reprend les utilisaires d'attaque informatique, les constructeurs de virus, les balayeurs de vulnérabilités, les programmes d'identification de mots de passé, les programmes de pénetration des réseau ou du système attaqué.

Attaques de pirates informatiques

Les attaques de pirates informatiques sont le fait d'individus mal intentionnés ou de programmes malveillants qui veulent s'emparer d'informations sauvegardées sur l'ordinateur de la victime,mettre le système hors service ou Broker un contrôle total sur les ressources de l'ordinateur. Vous trouvez une description détaillées des attaques

bloquées par Kaspersky Internet Security dans la section Listes des attaques de réseau découvertes.

Certains types d'escroquerie via Internet

Le phishing est un type d'escroquerie en ligne qui consiste à diffuser un message électronique visant à voler des informations confidentielles, à caractère financier dans la majorité des cas. Un message de phishing doit ressembler le plus possible à un message que pourrait envoyer une banque ou une entreprise connue. Le message contient un lien vers un site fictif créé spécialement par l'individu mal intentionné et qui est une copie conforme du site de l'organisation prétendument à l'origine du message. Une fois qu'elle arrive sur ce site, la victime est invitee à saisir, par exemple, son numéro de carte de crédit ou d'autres informations confidentielles.

La numérotation vers un site Internet payant est un type d'escroquerie qui repose sur l'utilisation non autorisé de sites Internet payants (bièn souvent, des sites à contenu pornographique). Les programmes installés par l'individu mal intentionné (les dialers) ouvrent une connexion par modem entre votre ordinateur et le numéropayant. Dans la majorité des cas, le tarif de cet appel est très élevé, ce qui se traduit par une lourde facture de téléphone pour l'utilisateur.

Publicités envahissantes

Il s'agit des fenêtres pop up et des bannières qui apparaissent lorsque vous visitez un site Internet quelconque. En règle générale, les informations représentées n'ontaucininteret. Les fenêtres pop up et les bannières distraient l'utilisateur et augmentent le volume de traffic.

Courrier indésirable

Il s'agit de l'envoi anonyme de messages non sollicités. On peut ranger dans cette catégorie les messages publicitaires, les messages à caractères politique ou de propagatedale, les messages qui vous invite à partir en aide à une personne quelconque, etc. Il existe une catégorie spéciale de messages non sollicités qui reprend les propositions pour obtenir des quantités importantes d'argent ou qui invitant le destinataire à participer à une pyramide. Il ne faut pas oublier les messages qui visent à voler les mots de passer, les messages dont le contenu doit être transmis à vos amis (les chaînes), etc. Le courrier indésirable augmente considérablement la charge des serveurs de messagerie et le risque de perte d'informations cruciales pour l'utilisateur.

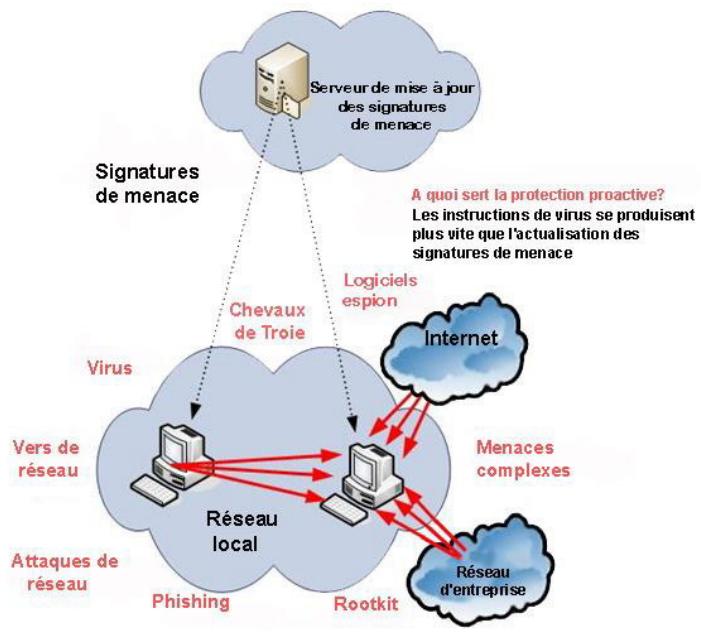

Kaspersky Internet Security identifie et bloque ces différentes menaces en exploitant deux méthodes :

- méthode réactive: cette méthode repose sur la recherche des objets malicieux à l'aide d'une base des signatures des menaces qui est

actualisée en permanence. Cette méthode requiert au moins une infection pour ajouter la signature de la menace dans la base et diffuser la mise à jour.

- méthode proactive: au contraire de la méthode réactive qui repose sur l'analyse du code de l'objet, l'analyse proactive implique l'analyse du comportement de l'objet dans le système. Cette méthode permet d'identifier de nouvelles menaces qui ne sont pas encore reprises dans les bases.

En adoptant ces deux méthodes, Kaspersky Internet Security peut garantir la protection sophistiquée de votre ordinateur contre les nouvelles menaces ou les menaces inconnues.

Attention!

Dans ce manuel, le terme « virus » désignera aussi bien les programmes malveillants que les riskwares. Le type de programme malveillant sera précisé au besoin.

1.4. Signs d'une infection

Il existe toute une série d'indices qui peuvent indiquer l'infection de l'ordinateur. Si vous remarquez que votre ordinateur a un comportement bizarre, comme

- Des messages, des images ou dessons impérésse manifestent;

L'ouverture et la fermeture inattendue du lecteur de CD/DVD-ROM; - Le lancement aléatoire d'une application quelconque sans votre intervention;

- L'affichage d'un averissement relat à la tentative réalisée par un programme de se connecter à Internet bien que vous n'ayez pas lancé cette action,

youes etes alors plus que probabilitement victime d'un virus informatique.

Certains symptômes laissant présager une infection se manifestent également via le courrier électronique :

- Vos amis ou vos connaissances parlent de vos messages alors que vous ne leur avez rien envoyé ;

- Voiture boîte aux lettres contient énormément de messages sans objet et sans adresse d'expéditeur.

Il convient de préciser que ces signes n'indiquent pas toujours la présence de virus. Ils peuvent etre en effet la manifestation d'un autre probleme. Ainsi, il est

possible que les messages infectés reconnnet votre adresse en tant qu'adresse de l'expéditeur même s'il ont ete envoyes depuis un autre ordinateur.

L'infection de votre ordinateur peut également se manifester au travers de toute une série de signes secondaires :

- Gel et échecs féquents dans le fonctionnement de l'ordinateur;

Lenteur au moment du lancement des logiciels ; - Impossibilité de charger le système d'exploitation;

Disparition de fichiers et de repertoires ou alteration de leur contentu; - Requêtes féquentes vers le disque dur (la petite lampe sur la tour clignote féquèment);

- Le navigateur (par exemple, Microsoft Internet Explorer) « plante » ou se compte bizarrement (ex.:impossible de fermer les fenêtre du logiciel).

Dans 90% des cas, ces symptômes sont causés par des problèmes matériels ou logiciels. Mème si ces symptômes ne sont pas nécessairement la manifestation d'une infection, il est fortement conseilé de réaliser une analyse complète de l'ordinateur (cf. point 5.2, p. 64) selon les paramètres définis par les experts de Kaspersky Labès qu'ils se manifestent.

1.5. Que faire lorsque les symptômes d'une infection sont prênts ?

Si vous remarquez que votre ordinateur a un comportement suspect :

- Ne paniquez pas! La regle d'or dans ce type de situation est de garder son calme afin d'éviter de supprimer des données importantes et de se faire du soucis inutillement.

- Déconnectez l'ordinateur d'Internet et, le cas échéant, du réseau local.

- Si le symptôme observé vous empêche de démarrer l'ordinateur depuis le disque dur (un message d'erreur apparait lorsque vous allumez l'ordinateur), essayez de démarrer en mode Sans échec ou au départ du disque de secours de Microsoft Windows que vous avez créé au moment de l'installation du système d'exploitation.

- Avant d'entamer quoi que ce soit, réalisez une copie de votre travail sur une disquette, un CD/DVD, une carte Flash, etc.

-

Installé Kaspersky Internet Security, si cela n'a pas encore été fait.

-

Actualisez les signatures des menaces (cf. point 5.6, p. 68) et les modules du programme. Dans la mesure du possible, réalisez cette opération depuis l'ordinateur sain d'un ami, d'un cybercafé ou du travail. Il est en effet préférible d'utiliser un autre ordinateur car si le vêtre est bel et bien infécité, sa connexion à Internet permettra plus que probablement au virus d'envoyer des informations importantes à une personne mal intentionnée ou de se PROPérer en envoyant une copie à tous les contacts de votre carnet d'adresses. C'est pour cette même raison qu'il est toujours conseilé de déconnecter votre ordinateur d'Internet si vous soupconnez une infection. Il est possible également d'obtenir les mises à jour sur une disquette ou sur un disque en s'adressant à Kaspersky Lab ou à l'un de ses distributeurs. Dans ce cas, la mise à jour s'effectue localement.

- Définissez le niveau de protection définir par les experts de Kaspersky Lab.

- Lancez l'analyse complète de l'ordinateur (cf. point 5.2, p. 64).

1.6. Préventions des infections de votre ordinateur

Il n'existe aucune mesure fiable et raisonnable qui puisse réduire à zéro le risque d'infection de votre ordinateur par des virus ou des chevaux de Troie. Toutefois, vous pouvez réduire considérablement ce risque en suivant un certain nombre de règles.

Tout comme en médecine, la prévention est une des méthodes de base à appliquer pour lutter contre les virus. La prévention informatique repose sur un nombre restreint de règles dont le respect réduira fortement le risque d'infection par un virus et le danger de perdre des données quelconques.

Voutrouvez ci-après des régles de base en matière de sécurité informatique qui vous permettront d'éviter les attaques de virus.

Règle N°1: Protégez votre ordinateur à l'aide d'un antivirus et de logiciels assurant la sécurité de l'utilisation d'Internet. Pour ce faire :

- Installez sans plus attendre Kaspersky Internet Security.

- Actualisez (cf. point 5.6, p. 68) régulièrement les signatures des menaces livrées avec le logiciel. Réaliséz cette opération plusieurs fois par jour en cas d'épidémie (les bases antivirus sont publiées sur les serveurs de mises à jour de Kaspersky Lab immédiatement dans ce genre de situation).

- Configurez les paramètres de protection recommendés par les experts de Kaspersky Lab. La protection en temps réel est active lors le démarrage

de l'ordinaire et complique la tâche des virus qui souhaiteraient l'infecter.

- Appliquez les paramétres recommendés par les experts de Kaspersky Lab pour l'analyse complète de l'ordinateur et prévoyez son exécution au moins une fois par这段时间. Si vous n'avez pas encore installé Anti-Hacker, faites-le pour protégger votre ordinateur pendant que vous étés connecté à Internet.

Règle N°2: Soyez pr prudent lors de l'enregistrement de nouvelles données sur l'ordinateur:

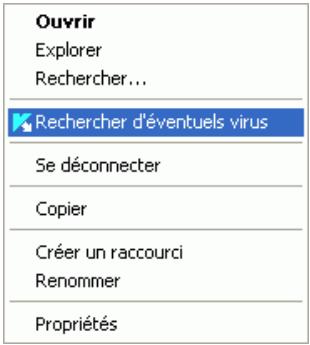

- Recherche la présence d'eventuels virus dans tous les disques amovibles (cf. point 5.4, p. 65) (disquettes, CD/DVD, cartes Flash, etc.) avant de les utiliser.

- Traitez les couriers électroniques avec prudence. N'ouvre jamais les fichiers que vous receivez par courrier électronique si vous n'étés pas certain qu'ils vous sont bel et bien destinés, même s'ils ont été envoyés par vos connaissances.

- Soyez attentif aux données reçues depuis Internet. Si un site Internet vous invite à installer une nouvelle application, veillez à vérifier son certificat de sécurité.

- Lorsque vous copiez un fjichier exécutable depuis Internet ou depuis un réseau local, analysez-le avec Kaspersky Internet Security avant de l'ouvrir.

- Soyez prudent dans le choix des sites que vous visitez. En effet, certains sites sont infectés par des virus de script dangereux ou par des vers Internet.

Règle N°3: Suívez attentivement les informations diffusées par Kaspersky Lab.

Générallement, Kaspersky Lab averit ses utilisateurs de l'existence d'une nouvelle épidémie bien longtemps avant qu'elle n'atteigne son pic. A ce moment, le risque d'infection est encore faible et le téléchargement des signatures des menaces actualisées en temps opportun vous permettra de vous protéger.

Règle N°4: Ne croyez pas les canularsprésentés sous la forme d'un message évoquant un risque d'infection.

Règle N°5 : Utilisé Windows Update et installez régulièrement les mises à jour du système d'application Microsoft Windows.

Règle N°6 : Achetez les copies d'installation des logiciels auprès de vendeurs agréés.

Règle N°7 : Limitez le nombre de personnes autorisées à utiliser votre ordinateur.

Règle N°8: Réduisez le risque de mauvaises surprises en cas d'infection :

- RÉalissez régulièrement des copies de sauvegarde de vos données. Celles-ci vous permettront de restaurer assezrapidement le système en cas de perte de données.Conservez en lieu sur les CD et les disquettes d'installation ainsi que tout média contenant des logiciels et des informations de valeur.

- Créez un disque de secours (cf. point 17.10, p. 279) qui vous permettra, le cas échéant, de redémarrer l'ordinateur à l'aide d'un système d'exploitation « sain ».

Règle N°9: Consultez régulièrement la liste des programmes installés sur votre ordinateur. Pour ce faire, vous pouvez utiliser le point Ajouter/Supprimer des programmes dans le Panneau de configuration ou ouvre simplement le réseau Programmes, le dossier de démarrage automatique. Vous pourrez ainsi découvert les logiciels qui ont été installés sur votre ordinateur à votre insu, par exemple pendant que vous utilisiez Internet ouinstallez un autre programme. Certains d'entre eux sont probablement des riskwares.

CHAPITRE 2. KASPERSKY INTERNET SECURITY 6.0

Kaspersky Internet Security 6.0 représenté la nouvelle génération de solution de protection des données.

Ce qui différencie Kaspersky Internet Security 2006 des produits existants, et notamment des autres logiciels de Kaspersky Lab, Ltd., c'est l'approche complexe adoptée pour protégier les données de l'utilisateur. Ce logiciel assure la protection contre tous les types de menaces existantes à l'heure actuelle, mais également contre les menaces à découvert, ce qui est tout aussi important.

2.1. Nouveautés de Kaspersky Internet Security 6.0

Kaspersky Internet Security 6.0 représentée une approche révolutionnaire dans le domaine de la protection des données. Tout d'abord, ce programme regroupe toutes les fonctions de tous les logiciels de la société au sein d'une solution de protection complexe. Ce programme vous protégera non seulement contre les virus, mais également contre le courrier indésirable et les attaques des pirates informatiques. Les nouveaux modules offrent également une protection contre les menaces inconnues, depuis le phishing jusqu'à la dissimulation d'activité malveillante.

Il n'est plus indispensable d'installer plusieurs logiciels afin d'assurer la sécurité complete. Il suffit simplement d'instructor Kaspersky Internet Security 6.0.

Tous les canaux de transfert d'informations sont couverts par la protection sophistiquée. La souplesse de la configuration de chacun des composants permet d'adapter au maximum Kaspersky Internet Security aux besoin de chaque utilisateur. La configuration unique de tous les composants est possible également.

Examinons maintain en détails les nouveaux de Kaspersky Internet Security 2006.

Nouveautés au niveau de la protection

- Désormais, Kaspersky Internet Security vous protège non seulement contre les programmes malveillants connus, mais également contre ceux qui ne le sont pas encore. Le composant de défense proactive (cf. Chapitre 10, p. 126) constitue le principal avantage du logiciel. Il analyse

le comportement des applications installées, est à l'affut de changement dans la base de registre, surveille l'exécution des macros et lutte contre les menaces dissimulées. Le composantexploite un module d'analyse heuristique qui permet d'identifier divers types de programmes malveillants. Il maintain un historique de l'activité malveillante pour annuler les actions des programmes malveillants et rétablier le système à son état antérieur à l'intervention du code malveillant.

- Protection contre les programmes de dissimulation, les dialers vers des sites Web payant, blocage des fenêtres pop up, des bannières publicitaires et des scripts dangereux téléchargés depuis des pages Web et identification des sites de phishing.

- Modification de la technologie de protection des fichiers sur l'ordinateur de l'utilisateur : de réduire la charge sur le processeur central et les sous-systèmes de disque. Ce résultat est obtenu grâce au recours aux technologies iChecker™ et iSwift™. Ainsi, les fichiers qui n'ont pas été modifiés depuis la première analyse peuvent être igorés.

- La recherche de virus est désormais soumise à votre utilisation de l'ordinateur. L'analyse est gourmande en temps et en ressources système, mais l'utilisateur peut poursuivre son travail. Si l'exécution d'une tâche quelconque requiert plus de ressources système, la recherche de virus sera suspendue jusqu'à la fin de cette tâche. L'analyse reprendra là où elle avait été interrompue.

- L'analyse des secteurs critiques de l'ordinateur, ceux dont l'infection entraînerait des conséquences irréversibles, est reprise dans une tâche séparée. Vous pouvez configurer cette tâche de telle sorte qu'elle soit lancée automatiquement à chaque démarrage du système.

-

La protection du courrier sur l'ordinateur de l'utilisateur, tant contre les programmes malveillants que contre le courrier indésirable, a été considérablement améliorée. Le logiciel analyse n'importe quel message et recherche les messages non sollicités dans le flux de messagerie des protocoles suivants :

-

IMAP, SMTP et POP3 quel que soit le client de messagerie utilisé;

- NNTP (recherche de virus uniquement), quel que soit le client de messagerie;

-

Quel que soit le type de protocole (y compris MAPI, HTTP) dans le cadre des plug-ins intégrés à Microsoft Office Outlook et TheBat!.

-

Des plug-ins permettant de configurer directement la protection du courrier contre les virus et le courrier indésirable dans le système de

messengerie ont ete integres aux clients de messengerie les plus connus comme Microsoft Office Outlook, Microsoft Outlook Express et The Bat!

- L'entraînement d'Anti-Spam s'opère sur la base des messages de votre boîte auxlettres,ce qui permet au programme de tener compte des particularités de votre travail et de configurer en souplesse l'identification des messages non sollicités.L'algorithmme iBayes et au cœur de cet entraînement. Vous pouvez constituer des listedes "noires" et "blanches" d'expéditeurs ainsi que des listedes d'expressions clés qui permettront d'identifier le courrier indésirable.

Anti-Spam exploite également une base de données de phishing. Cette base permet de rejoeter les lettres dont l'objet était d'obtenir des informations confidentielles à caractère financier. - Le logiciel utilise le courrier entrant et sortant, suit et prévient la propagation des attaques de réseau et permet de travailler en mode "furtif".

- Lors d'une connexion à un réseau, vous pouvez définir les réseaux fiables à 100% et ceux avec lesquels il faut faire très attention.

- Elargissement de la fonction de notification de l'utilisateur (cf. point 17.11.1, p.283) lorsque des événements définis se produit pendant l'utilisation du logiciel. Vous pouvez désirer le mode de notification pour chaque type d'événement : courrier électronique, averissement sonore, infobulle.

- Analyse du traffic transitant sur les connexions sécurisées via SSL.

- Ajout de la technologie d'autodefense du logiciel, de protection contre l'administration à distance non-authorisée du service de Kaspersky Internet Security et de protection de l'accès aux paramétres du logiciel grâce à l'instauration d'un mot de passer. Ceci permet d'éviter que des programmes malveillants, des personnes animées de mauvaises intentions ou des utilisateurs non qualifiés ne désactivernt la protection.

- Possibilité de creator un disque de secours pour la restauration du système. Ce disque vous permettra de réaliser le chargement initial du système d'exploitation après une attaque de virus et de rechercher la présence d'objets malveillants sur l'ordinateur.

Nouveautés au niveau de l'interface

-

La nouvelle interface de Kaspersky Internet Security offre un access simple et convivial à n'importe qu'elle fonction de l'application. Vous pouvez également modifier l'apparce du logiciel en créé et en utilisant vos propres éléments graphiques et la palette de couleurs.

-

Vous receivez toutes les informations relatives au fonctionnement de l'application : Kaspersky Internet Security émet des messages sur l'état de la protection, joint des commentaires et des conseils à ses actions et offre une rubrique d'aide détaillée.

Nouveautés au niveau de la mise à jour du programme

- Cette version du logiciel intègre une procédure de mise à jour améliorée : Kaspersky Internet Security vérifie automatiquement la présence de fichiers de mise à jour sur la source. S'il identifie desactualisations récentes, l'application les télécharge et les installe.

- Seules les données qui vous manquent sont téléchargees. Cela permet de réduire par 10 le volume téléchargeçé lors de la mise à jour.

- La mise à jour est réalisée au départ de la source la plus efficace.

- Il est désormais possible de ne pas utiliser un serveur proxy si la mise à jour du logiciel est réalisée au départ d'une source locale. Cela permet de réduire considérablement le volume du traffic qui transite via le serveur proxy.

- Possibilité de revenir à l'état antérieur à la mise à jour en cas de corruption de fichiers ou d'erreurs lors de la copie des nouvelles signatures de menaces.

- Possibilité de copier les mises à jour dans un réseau local qui sera accessibles aux autres ordinateurs du réseau afin de réduire le traffic Internet.

2.2. Configuration de la protection offerte par Kaspersky Internet Security

La protection offerte par Kaspersky Internet Security est configurée en fonction de la source de la menace. Autrement dit, un composant est prévu pour chaque source. Ce composant contrôle la source et prend les mesures qui s'imposent pour éviter toute action malveillante en provenance de cette source sur les données de l'utilisateur. Cette conception du système de protection permet d'utiliser en souplesse et de configurer l'application en fonction des besoin d'un utiliser particulier ou de l'entreprise dans son ensemble.

Kaspersky Internet Security comprehend :

Des composants de protection (cf. point 2.2.1, p. 27) qui protège tous les canaux de transfert de données de et vers votre ordinateur.

Des tâches de recherche de virus (cf. point 2.2.2, p. 29) qui procède à la recherche d'eventuels virus dans l'ordinateur ou dans des fichiers, des répertoires, des disques ou des secteurs particuliers.

Des services (cf. point 2.2.3, p. 30) qui garantissent le soutien information dans le cadre de l'utilisation du logiciel et qui permettent d'en élargir les fonctions.

2.2.1. Composants de protection

La protection en temps réel de l'ordinateur est assurée par les composants de la protection suivants :

Antivirus Fichiers

Le système de fichiers peut contenir des virus et d'autres programmes dangereux. Les programmes malveillants peuvent rester des années dans le système de fichiers de votre ordinateur sans jamais se manifester. Il suffit cependant d'ouvrir le fjchier infecte pour qu'il se réveille.

L'antivirus fichiers est le composant qui contrôle le système de fichiers de l'ordinateur. Il analyse tous les fichiers OUVERTS, EXECUTES et ENREGISTRES sur l'ordinateur et tous les disques connectés. Chaque requête adressée à un fichier sera interceptée par l'application et le fichier sera soumis à une analyse antivirus pour couver des virus connus. L'utilisation ultérieure du fichier sera possible uniquement si le fichier n'est pas infecté ou s'il a été bien réparé. Si le fichier ne peut pas être réparé pour une raison quelconque, il sera supprimé (dans ce cas, une copie du fichier est placée dans le dossier de sauvegarde) (cf. point 17.2, p. 249)ou mis en quarantine (cf. point 17.1, p. 245).

Antivirus Courrier

Le courrier électronique est souvent utilisé par les personnes malveillantes pour diffuser les programmes malveillants. Il s'agit d'un des principaux vecteurs de diffusion des vers. Pour cette raison, il est capital de contrôler tous les messages électroniques.

L'antivirus de courrier électronique est le composant qui analyse tout le courrier entrant etSORTANT de l'ordinateur. Il recherche la présence eventuelle de programmes malicieux dans les messages électroniques. Le destinataire pourra acceder au message uniquement si ce dernier ne contient aucun objet dangereux.

Antivirus Internet

Lorsque vous ouvrez différents sites Internet, vous risquez d'infecter votre ordinateur avec les virus associés aux scripts executés sur le site ou de télécharger des objets dangereux.

L'antivirus Internet a été tout spécialment concu pour éviter de telles situations. Ce composant intercepte le script du site et bloque son execution si le script constitue une menace. Tout le traffic http est également surveilé de pres.

Défense proactive

Le nombre de programmes malveillants augmente chaque jour, ils deviennent plus sophistiqués, regroupes les propriétés de divers types et les méthodes de diffusion deviennent de plus en plus difficile à identifier.

Afin pouvoir identifier un nouveau programme malveillant avant qu'il n'ait pu causeur des dégats, Kaspersky Lab a mis au point un composant spécial : la défense proactive. Il repose sur le contrôle et l'analyse du comportement de tous les programmes installés. Sur la base des actions réalisées, Kaspersky Internet Security decide s'il s'agit d'un programme potentiellement dangereux ou non. Ainsi, votre ordinateur est protégé non seulement contre les virus connus mais également contre ceux qui n'ont pas encore été étudiés.

Anti-Escroc

Les programmes qui affichent des publicités non sollicitées (fenêtres pop up, bannières), les programmes réalisant des connexions non-authorisées vers des sites Web payant, divers outils d'administration à distance et de surveillance, jokewares, etc. se sont fortement repandus au cours de ces derniers temps.

Anti-Escroc surveille ces actions et bloque leur exécution. Ainsi, le composant bloque les bannières et les fenêtres pop up qui génent l'internaute dans ses activités, il bloque les programmes qui tentent d'étabrir une connexion non autorisée et analyse les pages Web afin de voir si elles sont associées à une attaque de phishing.

Anti-Hacker

Les pirates informatiques exploitent n'importe qu'elle "faille" pour pénétre dans les ordinateurs, qu'il s'agisse d'un port ouvert, du transfert d'informations d'ordinateur à ordinateur, etc.

Anti-Hacker est un composant qui a été créé pour protégger votre ordinaire lorsque vous étés connecté à Internet ou à tout autre réseau. Il surveille les connexions entrantes et sortantes et analyse les ports et les paquets de données.

Anti-Spam

Bien que le courrier indésirable ne représenté pas une menace directe, il augmente la charge des serveurs de messagerie, pollue la boîte de réception des utilisateurs et entraine des pertes de temps, et par conséquences des pertes financières.

Le composant Anti-Spam s'intègre au client de messagerie installé sur votre ordinateur et vérifie tous les messages entrant afin de voir s'il s'agit de courrier non sollicité. Un titre spécial est ajouté à tous les messages indésirables. Il est possible également de configurer Anti-Spam pour le traitement du courrier indésirable (suppression automatique, placement dans un dossier spécial, etc.).

2.2.2. Tâches de recherche de virus

En plus de la protection en temps réel de tous les canaux par lesquels des programmes malveillants pourraient s'introduire sur votre ordinateur, il est important de procéder régulièrement à une analyse antivirus de l'ordinateur. Cette activités est indispensable afin d'éviter la propagation de programmes malveillants qui n'aurient pas été interceptés par les composants de la protection en raison d'un niveau de protection trop bas ou de tout autre motif.

Kaspersky Internet Security contient trois tâches axées sur la recherche des virus :

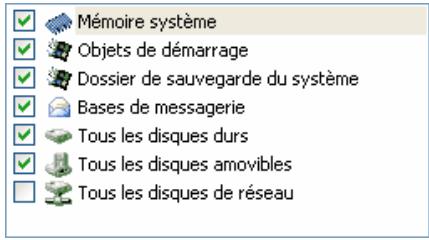

Secteurs critiques

Recherche d'eventuels virus dans tous les secteurs critiques de l'ordinateur. Il s'agit de la mémoire système, des objets utilisés au démarrage du système, des secteurs d'amorçage des disques et des repertoires système Windows. L'objet poursuivi est d'identifier rapidement les virus actifs dans le système sans devoir lancer une analyse complète de l'ordinateur.

Mon poste de travail

Recherche d'eventuels virus sur votre ordinateur avec analyse minutieuse de tous les disques connectés, de la mémoire et des fischiers.

Objets de démarrage

Recherche d'eventuels virus dans les objets charges lors du démarrage du système d'exploitation, ainsi que la mémoire vivie et les secteurs d'amorçage des disques.

Les experts de Kaspersky Lab recommende d'exécuter ces tâches au moins une fois par这段时间.

Il est possible également de creator d'autres tâches de recherche de virus et de programmer leur lancement. Par exemple, il est possible de creator une tâche pour l'analyse des bases de messagerie une fois parILAse ou une tâche pour la recherche d'eventuels virus dans le repertoire Mes documents.

2.2.3. Services du programme

Kaspersky Internet Security propose divers services. Ceux-ci visent à maintainir le logiciel à jour, à élargir les possibités d'utilisation du programme et à fournir de l'aide pendant l'utilisation du programme.

Mise à jour

Afin d'être toujours prét à repousser n'importe qu'elle attaque de pirate, à neutraliser tout virus ou programme malveillant, à interceptor le courrier indésirable, il faut veiller à ce que Kaspersky Internet Security soit toujours à jour. Le composant Mise à jour a été lié conçu à cette fin. Il assure la mise à jour des signatures des menaces et des modules de Kaspersky Internet Security utilisés.

La copie des mises à jour permet de sauvegarder la mise à jour des signatures de menaces, des attaques de réseau, des pilotes de réseau et des modules de l'application depuis les serveurs de Kaspersky Lab dans un répertoire local afin de les rendre accessibles aux autres ordinateurs du réseau dans le but de réduire le traffic Internet.

Rapport

Un rapport est géné ré pendant l'utilisation du programme pour chaque composant, chaque tâche de recherche de virus exécutée ou mise à jour. Ce rapport contient les informations relatives aux opérations exécutées et à leur résultats. Grace à la fonction Rapports, vous pourrez toujours vérifier en détaïl le fonctionnement de n'importe quel composant de Kaspersky Internet Security. Si un problème survient, il est possible d'envoyer les rapports à Kaspersky Lab où ils seront étudiés en détails par nos spécialistes qui tenteront de vous aidier le plus vite possible.

Kaspersky Internet Security déplacent tous les objets suspects du point de vue de la sécurité dans un réseau spécial : la quarantaine. Ces objets sont cryptés, ce qui permet d'éviter l'infection de l'ordinateur. Ces objets pourront être soumis à une analyse antivirus, restaurés dans leur emplacement d'origine, supprimés ou ajoutés indépendamment dans la quarantaine. Tous les objets jugés sains après l'analyse sont automatiquement restaurés dans leur emplacement d'origine.

Le dossier de sauvegarde contient les copies des objets réparés ou supprimés par le programme. Ces copies sont créées au cas où il faudra absolument restaurer l'objet ou le scenarioie de son infection. Les copies

de sauvegarde des objets sont également chiffrées afin d'éviter l'infection de l'ordinateur.

Il est possible de restaurer la copie de sauvegarde depuis ce dossier vers son emplacement d'origine ou de la supprimer.

Disque de secours

Kaspersky Internet Security propose un service spécial qui permet de creer un disque de secours pour restaurer le système.

La création d'un tel disque est utile lorsquels fichiers système ont été endommagés par une attaque de virus et qu'il est impossible de charger le système d'exploitation. Dans ce cas, grâce au disque de secours, vous pourrez démarrer l'ordinateur et restaurer le système à son état antérieur à l'infection.

Tous les utilisateurs enregistrés de Kaspersky Internet Security ont accès au service d'assistance technique. Utilisez la fonction Assistance technique pour savoir où vous pouvez obtenir l'assistance technique dont vous avez besoin.

A l'aide des liens prévus à cet effet, vous pouvez acceder au forum des utilisateurs des logiciels de Kaspersky Lab, consulter la liste des questions liéquement posées où vous trouvez peut-être la solution à votre problème. De plus, vous pouvez contacter directement le service d'assistance technique en replissant un-formulaire en ligne afin de signaler une erreur ou de transmettre des commentaires sur le fonctionnement du logiciel.

Le service d'assistance technique est accessible en ligne et nos opérateurs sont toujours prêts à répondre à vos questions sur l'utilisation de Kaspersky Anti-Virus par téléphone.

2.3. Configurations matérielle et logicielle

Pour garantir le fonctionnement normal de Kaspersky Internet Security 6.0, l'ordinateur doit répondre aux conditions minimum suivantes :

Configuration générale :

- 50 Mo d'espace disque disponible.

-

Lecteur de cédérom (pour installer Kaspersky Internet Security 6.0 à partir du cédérom).

-

Microsoft Internet Explorer 5.5 ou suivant (pour la mise à jour des signatures des menaces et des modules de l'application via Internet).

Microsoft Windows Installer 2.0.

Microsoft Windows 98, Microsoft Windows Me, Microsoft Windows NT Workstation 4.0 (Service Pack 6a):

- Liaison Internet active pour les mises à jour des bases antivirales.

- Processeur Intel Pentium 300 Mhz ou supérieur.

- 64 Mo de mémoire vive disponible.

Microsoft Windows 2000 Professional (Service Pack 2 ou suivant), Microsoft Windows XP Home Edition, Microsoft Windows XP Professional (Service Pack 1 ou suivant), Microsoft Windows XP Professional x64 Edition :

- Proceseur Intel Pentium 300 Mhz ou supérieur (ou compatible).

128 Mo de mémoire vive disponible.

Microsoft Windows Vista, Microsoft Windows Vista x64:

- Proesseur Intel Pentium 800 MHz 32-bit (x86)/ 64-bit (x64) ou supérieur (ou compatible).

- 512 Mo de mémoire vive disponible.

2.4. Contenu du pack logiciel

Vou pouvez acquirir Kaspersky Internet Security® 6.0 chez un distributeur ou détaillant, ou visitor l'un de nos magasins en ligne (par exemple, http://www.kaspersky.com/fr - rubrique Boutique en ligne / Particuliers).

Le pack logiciel en boite contient :

Le CD ROM d'installation où les fichiers du logiciel sont enregistrés

- Selon le mode d'achat de votre logiciel (telechargement ou boîte), la licence d'utilisation pour la durée acquise peut se trouver :

- sous la forme d'un code d'activation de 33 caractères (exemple de format xxxxxxxx-xxxx-xxxx-xxxxxx-xxxxxxx) imprimé sur le manuel d'utilisation ou la pochette du CD-Rom

- sur le CDROM dans un fichier appelé clé de licence (xxxxxxxx.key),

-

dans le programme d'installation lui-même,

-

Le manuel de l'utilisateur avec le contrat de licence utilisé imprimé à la fin de ce manuel.

Si vous achetez Kaspersky Internet Security® 6.0 en ligne, et dés la réception de votre paiement, vous receivez un email contenant des liens personnels pointants sur La boutique en ligne de Kaspersky Lab pour télécharger :

- le fichier d'installation,

- la licence d'utilisation pour la durée acquise ,

- la version électronique du manuel (format Adobe PDF).

La licence utilisateur constitue l'accord juridique passé entre vous et Kaspersky Lab, stipulant les conditions d'utilisation duprogiciel que vous avez acquis. Lisez la attentivement!

CHAPITRE 3. INSTALLATION DE KASPERSKY INTERNET SECURITY 6.0

Kaspersky Internet Security peut être installé partiellement ou complètement.

En cas d'installation partielle, vous pouvez selectionner les composants à installerer ou selectionner l'installation automatique des seuls composants de la protection antivirus (cf. Étape 9 de la procédure d'installation). Libre à vous d'installer par la suite des autres composants, mais vous devrez pour ce faire utiliser le fichier d'installation original. Pour cette raison, il est conseilé de copier le fichier de l'installation du logiciel sur le disque dur.

You pouvez installer l'application à l'aide d'un des moyens suivants :

- à l'aide de l'assistant d'installation (cf. point 3.1, p. 34);

au départ de la ligne de commande (cf. point 3.3, p. 48).

3.1. Procedure d'installation à l'aide de l'Assistant d'installation

Avant de lancer l'installation de Kaspersky Internet Security, il est conseilé de quitter toutes les applications ouvertes.

Afin d'installer Kaspersky Internet Security sur votre ordinateur, vous devez exécuter le fjichier d'installation repris sur le CD-ROM d'installation.

Remarque.

L'installation au départ d'un fichier télécharge est en tout point identique à l'installation au départ du cédérom.

Le programme d'installation se présente sous la forme d'un Assistant. Chacune de ces boîtes présente différents boutons destinés à contrôler la procédure. En voici une brève description :

- Suivant : confirme l'action et passes au point suivant dans le processus d'installation.

- Précédent : revient au point précédent dans l'installation.

- Annuler interrupt l'installation.

Terminer conclut l'installation du logiciel sur l'ordinateur.

Les pages suivantes expliquent etape par etape l'installation du logiciel.

Etape 1. Vérification de l'existence des conditions minimales requises pour l'installation de Kaspersky Internet Security

Avant de procéder à l'installation du logiciel sur votre ordinateur, le système vérifie si le système d'exploitation et les services packages installés suffisent pour Kaspersky Internet Security. Le système vérifie également si les programmes requis sont prênts et si vous jouissez des privilèges suffisants pour installer l'application.

Un message vous préviendra si une des conditions n'est pas remplie. Il est conseilé d'installer les mises à jour requises à l'aide de Windows Update ainsi que les autres programmes nécessaires avant d'instructor Kaspersky Internet Security.

Etape 2. Fenetre d'accueil de la procEDURE d'installation

Si vous système répond aux conditions d'installation, la fenêtre de bienvenue s'afficheraès le lancement du fichier d'installation. Elle contient des renseignements sur le début de l'installation de Kaspersky Internet Security.

Cliquez sur Suivant pour poursuivre l'installation Cliquez sur Annuler pour interrompre l'installation.

Etape 3. Examen du contrat de licence

Cette fenêtre reprend le contrat de licence entre l'utilisateur et Kaspersky Lab. Lisez-le attentivement est si vous acceptez les dispositions, selectionnez l'option J'accpe le contrat de licence puis, cliquez sur Suivant. L'installation passera à l'étape suivante.

Etape 4. Sélection du dossier d'installation

Cette étape vous permet de sélectionner le réseau dans lequel vous souhaitez installer Kaspersky Internet Security. Il s'agit par défaut de :

Vouss拨eze slectionner un autre repertoire à l'aide du bouton Parcourir qui ouvre la boite de dialogue standard de selection de repertoire ou en saississant le chemin d'accès au repertoire dans le champ prévu à cet effet.

Si vous saississez le nom du réseau manuellement, sachez qu'il ne peut pas contenir plus de 200 caractères, ni des caractères spéciaux.

Cliquez sur Suivant pour poursuivre l'installation

Etape 5. Choix du type d'installation

Vous doivent decide à ce stade du type d'installation. Trois options s'offrent à vous:

Complete. Tous les composants de Kaspersky Internet Security seront installés sur votre ordinateur. Pour voir la suite de l'installation, consultez l'Etape 7.

Personnalisée. Dans ce cas, vous pouvez selectionner les composants que vous souhaitez installer. Pour de plus amples informations, consultez l'Etape 6

Composants de la protection antivirus. Cette option vous permet d'installer uniquement les composants charges de la protection antivirus de votre ordinateur. Anti-Hacker, Anti-Spam et Anti-Escroc ne seront pas installés.

Cliquez sur le bouton qui correspond au type d'installation souhaite.

Etape 6. Sélection des composants à installer

Cette étape vous concerne uniquement si vous avez sélectionné l'option Personnalisée pour l'installation du logiciel.

Lorsque vous decide de réaliser une installation personalisée, vousdezvez composer la liste des composants de Kaspersky Internet Security que vous souhaitez installer. Par défaut, les composants de la protection antivirus et le composant de recherche de virus sont selectionnés. Anti-Hacker, Anti-Spam et Anti-Escroc ne seront pas installés.

Pour sélectionner un composant à installer, il faut ouvrir le menu contextual d'un clic droit de la souris sur l'icone située à côté du nom du composant et sélectionner le point Le composant sera installé sur le disque dur local. La partie inférieure de cette fenêtre du programme d'installation vous fournir de plus amples informations sur le type de protection assurée par le composant sélectionné et l'espace disque requis.

Si vous ne souhaitez pas installer un composant, Sélectionnez le point Le composant ne sera pas accessible dans le menu contextuel. N'oubliez pas qu'en décidant de ne pas installer tel ou tel composant, vous vous expose à toute une série de programmes dangereux.

Une fois que vous aurez opéré votre sélection, cliquez sur Suivant. Pour revenir à la liste des composants à installer, cliquez sur Annuler.

Etape 7. Désactivation du pare-feu de Microsoft Windows

Cette étape se présente uniquement si Kaspersky Internet Security est installé sur un ordinateur qui possède un pare-feu actif et que Anti-Hacker figure parmi les composants qui seront installés.

Cette étape de l'installation de Kaspersky Internet Security vous propose de désactiver le pare-feu de Microsoft Windows car le composant Anti-Hacker, qui fait partie de Kaspersky Internet Security, vous protège complètement lorsque vous étés connecté au réseau et queès lors, il n'est pas nécessaire d'utiliser les moyens de protection offerts par le système d'exploitation.

Si vous souhaitez utiliser Anti-Hacker en guise de pare-feu, cliquez sur Suivant. Le pare-feu de Microsoft Windows sera désacté automatiquement.

Si vous souhaitez protégger votre ordinateur à l'aide du pare-feu de Microsoft Windows, Sélectionnez l'options Utiliser le pare-feu de Microsoft Windows. Dans ce cas, Anti-Hacker sera installé mais sera désactivé pour éviter tout conflit.

Etape 8. Recherche d'autres logiciels antivirus éventuelles installés

Cette étape correspond à la recherche d'autres logiciels antivirus installés, y compris d'autres logiciels de Kaspersky Lab, dont l'utilisation conjointe à celle de Kaspersky Internet Security pourrait entraîner des conflits.

Si de tels programmes existent sur votre ordinateur, leur nom apparaitra à l'écran. Vous pourrez les supprimer avant de poursuivre l'installation.

En dessous de la liste des logiciels antivirus découverts, vous pourrez decide de les supprimer automatiquement ou manuellement.

Si Kaspersky Anti-Virus Personal ou Kaspersky Anti-Virus Personal Pro figurent parmi cette liste, il est conseilé de conserver les clés de licence utilisées par ces logiciels avant de les supprimer. Vous pourrez en effet les utiliser en tant que clé pour Kaspersky Internet Security 6.0. Il est conseilé également de conserver les objets de la quarantaine et du dossier de sauvegarde. Ces objets seront placés automatiquement dans les répertoires correspondant de Kaspersky Internet Security et vous pourrez continuer à les manipuler.

Cliquez sur Suivant pour poursuivre l'installation.

Etape 9. Préparation finale pour l'installation de l'application

Cette étape constitue la préparation finale pour l'installation du logiciel sur votre ordinateur. Vous pouvez decide d'utiliser les paramétres de protection, les signatures des menaces et la base des connaissances d'Anti-Spam si ceux-ci ont été enregistrés sur l'ordinateur lors de la suppression de la version antérieure de Kaspersky Internet Security (par exemple, vous aviez installé la version bêta et vous installezmentraient la version commerciale).

Voyons comment utiliser les possibités décrites ci-dessus.

Si une version antérieure de Kaspersky Internet Security était déjà installée sur votre ordinateur et que, au moment de la supprimer, vous avez conservé les signatures des menaces, vous pourrez les utiliser avec la version que vous installer. Pour ce faire, cochez la case Signatures des menaces. Les signatures des menaces livrées avec le programme ne seront dus lors pas copieées sur votre ordinateur.

Pour utiliser les paramètres de protection définis dans la version antérieure que vous aviez sauvégardés, cochez la case Paramètres de protection.

Il est conseilé également d'utiliser la base de connaissance d'Anti-Spam si vous l'aviez sauvégardée lors de la suppression de la version antérieure du programme. Vous ne devrez pas ainsi entraîner à nouveau Anti-Spam. Pour tenir compte de la base des connaissances que vous aviez créé, cochez la case Base de connaissances d'Anti-Spam.

En cas de première installation de Kaspersky Internet Security, il est déconseilé de déslectionner la case Activer la protection des modules avant le début de l'installation. Cette protection permet, en cas d'erreur lors de l'installation de l'application, de réaliser correctement la remise à l'état antérieur à l'installation. En cas d'installation répétée, il est conseilé de déslectionner cette case.

En cas d'installation de l'application via Windows Remote Desktop, il est conseilé de déselectionner la case Activer la protection des modules avant le début de l'installation. Dans le cas contraire, l'installation pourrait ne pas s'exécuter ou s'exécuter avec des erreurs.

Cliquez sur Suivant pour poursuivre l'installation.

Etape 10. Fin de la méthode d'installation

La fenêtre Fin de l'installation reprend des informations relatives à la fin de l'installation de Kaspersky Internet Security sur votre ordinateur.

Si le redémarrage de l'ordinateur s'impose pour finaliser l'installation, le message correspondant s'affichera. Àpres le redémarrage, l'Assistant de configuration initiale de Kaspersky Internet Security sera lancé automatiquement.

Si le redémarrage de l'application n'est pas nécessaire pour finaliser l'installation, cliquez sur Suivant afin de passer à l'Assistant de configuration initiale du logiciel.

3.2. Assistant de configuration initiale

L'Assistant de configuration de Kaspersky Internet Security 2006 est lancé à la fin de la procédure d'installation du logiciel. Son role est de vous aider à réaliser la configuration initiale du logiciel sur la base des particularités et des tâches de votre ordinateur.

L'interface de l'Assistant de configuration se présente sous la forme d'un Assistant Microsoft Windows composé d'une succession de fenêtres (étapes). La navigation entre ces fenêtres s'effectue via les boutons Précédent et Suivant. Pour quitter l'Assistant, cliquez sur Terminer. Pour arrêtier l'Assistant à n'importe que le stade, cliquez sur Annuler.

Voupez ignore la configuration initiale lors de l'installation du programme en fermant l'Assistant. Vous pourrez lancer ultérieurement l'Assistant au départ de l'interface du logiciel en rétablissant les paramètres d'origine de Kaspersky Internet Security.

3.2.1. Utilisation des objets sauvégardés de la version 5.0

Cette fenêtre de l'Assistant s'affiche lors de l'installation sur la version 5.0 de Kaspersky Anti-Virus. Vous devrez désirer les données utilisées par la version 5.0 qui devront être transmises dans la version 6.0. Il peut s'agir d'objets en quarantaine, dans le dossier de sauvégarde ou de paramètres de la protection.

Pour utiliser ces données avec la version 6.0, cochez les cases déequates.

3.2.2. Activation du logiciel

La procédure d'activation du logiciel consiste à installer la licence que Kaspersky Internet Security utilisera pour confirmer la présence d'une licence et sa durée de validité.

La clé de licence contient les informations de service indispensablees pour assurer le parfait fonctionnement du logiciel ainsi que des renseignements complémentaires :

- Les informations sur l'assistance technique (qui l'assure et comment l'obtenir);

- Le nom et le numéro de licence ainsi que sa date d'expiration

Attention!

Activer le logiciel maintainant (requiert l'accès à Internet) Si vous n'étés pas connecté à Internet au moment de l'installation, vous pouvez réaliser l'activation plus tard au départ de l'interface du logiciel.

3.2.2.1. Sélection du mode d'activation du programme

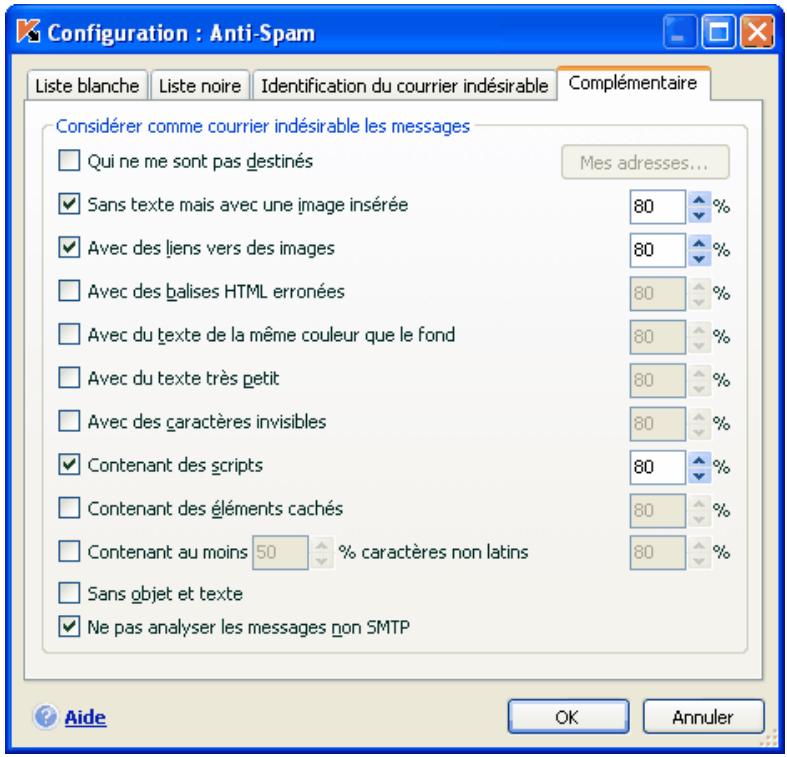

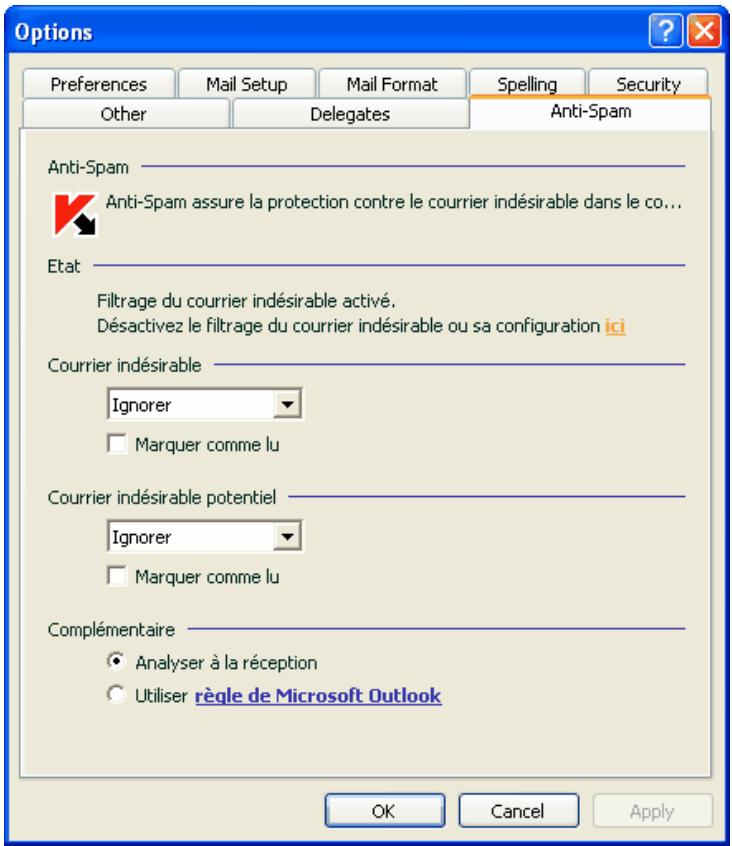

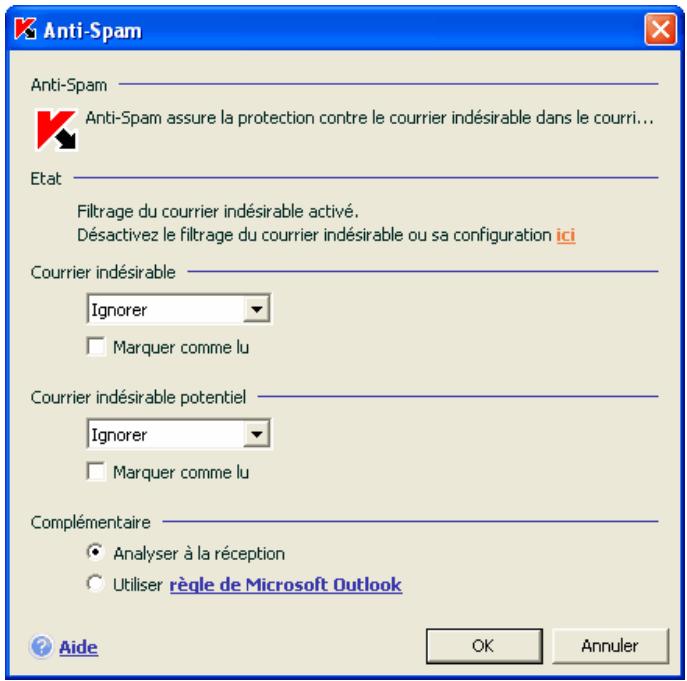

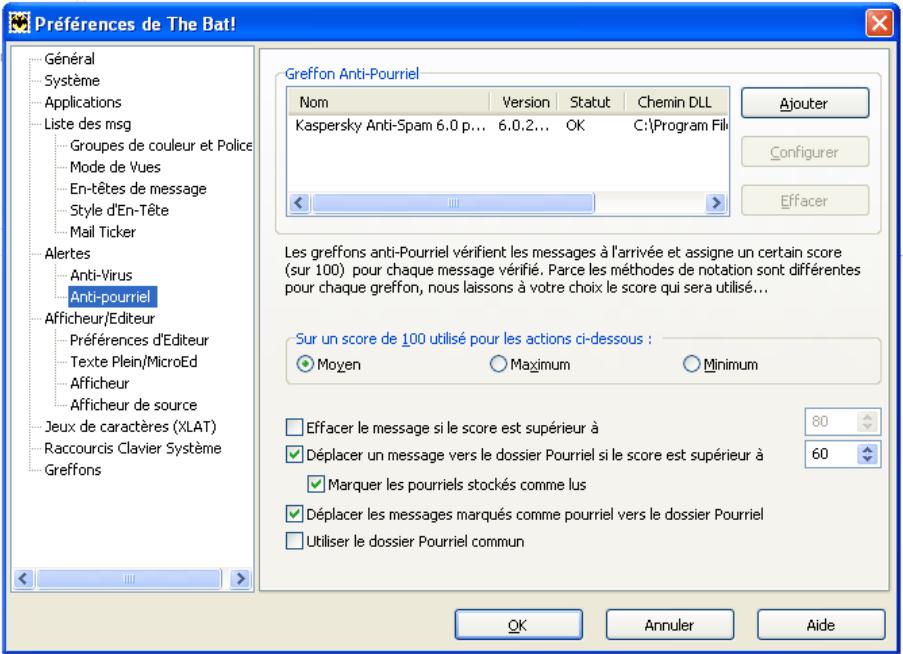

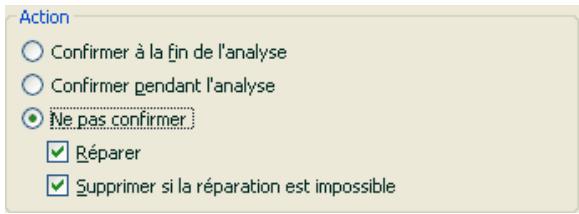

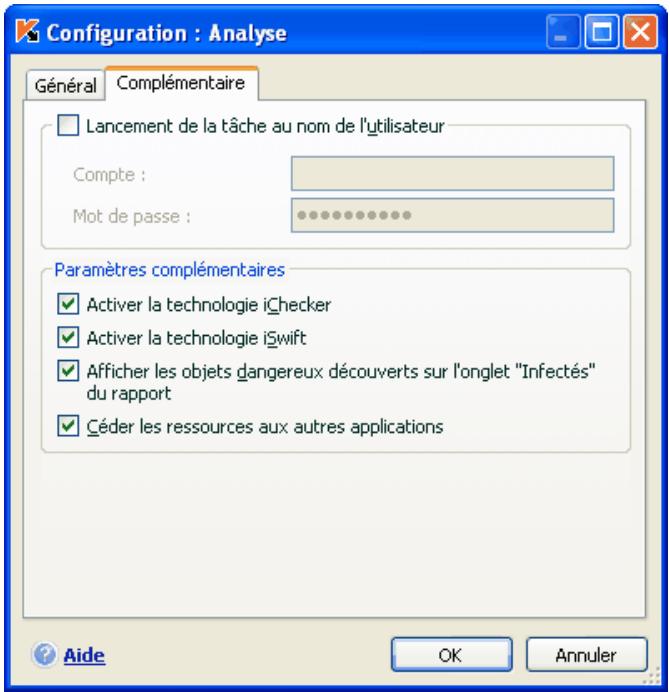

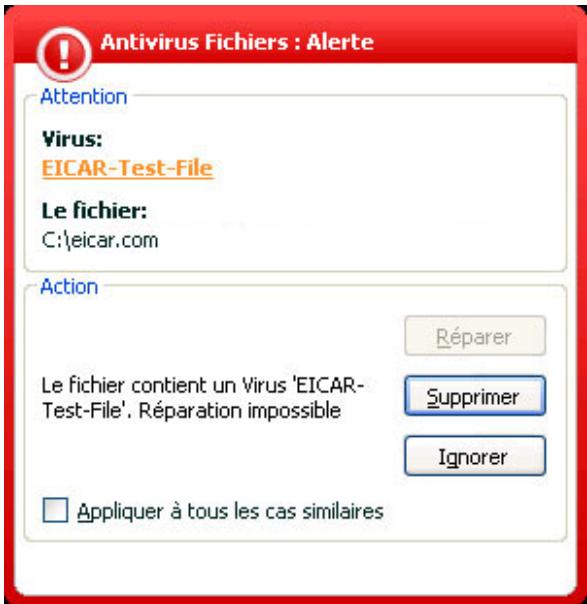

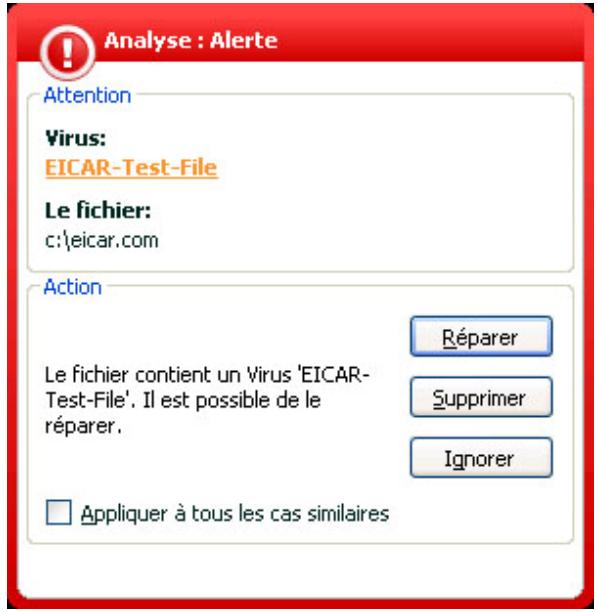

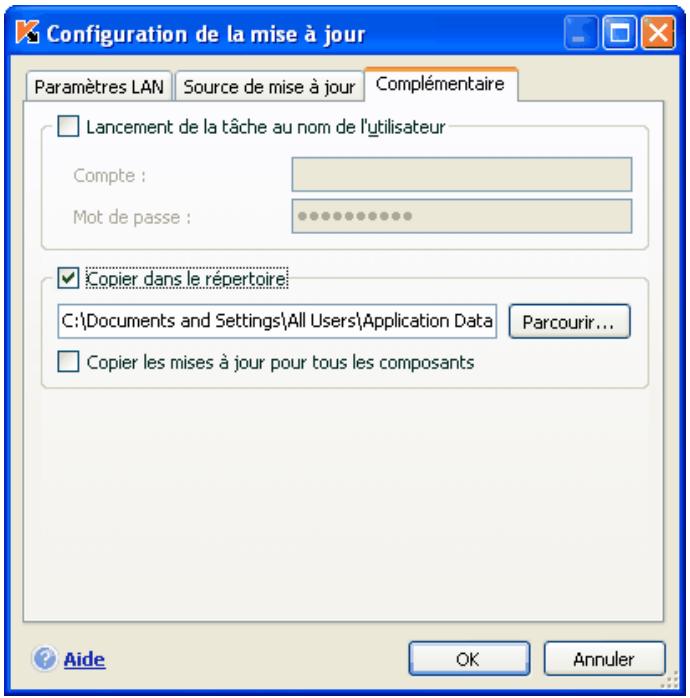

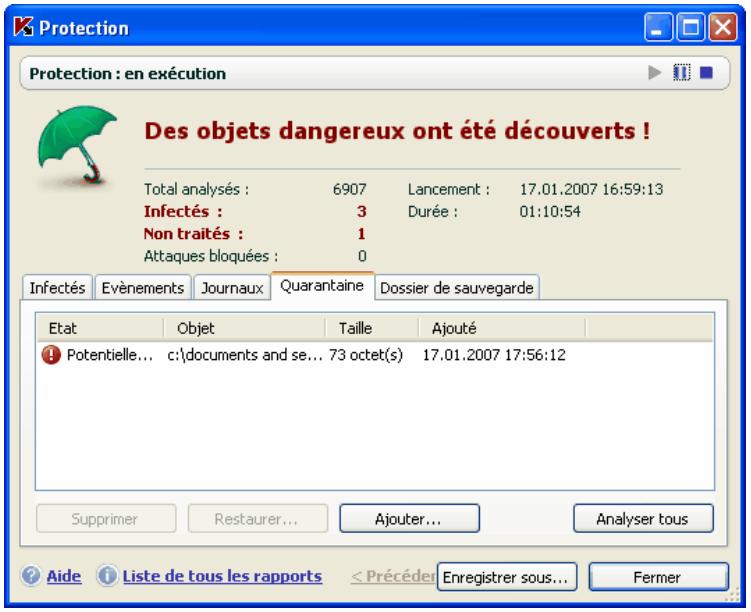

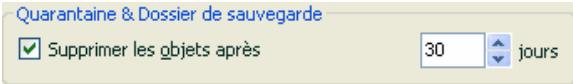

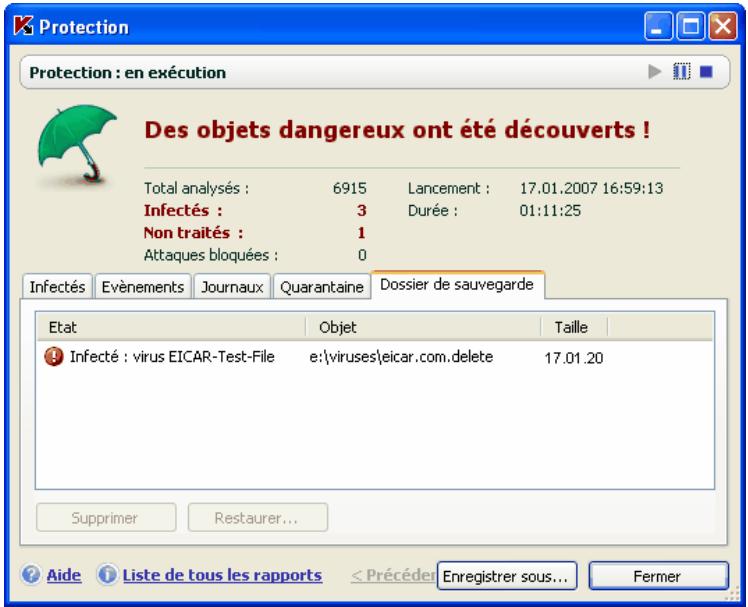

L'activation du logiciel se fait de différentes façon selon votre cas :