WRT120N - Routeur sans fil LINKSYS - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil WRT120N LINKSYS au format PDF.

| Intitulé | Description |

|---|---|

| Type de produit | Routeur sans fil N |

| Norme Wi-Fi | 802.11n, 802.11g, 802.11b |

| Vitesse maximale | Jusqu'à 300 Mbps |

| Fréquence | 2.4 GHz |

| Ports Ethernet | 4 ports LAN 10/100 Mbps |

| Alimentation électrique | Adaptateur secteur 12V DC |

| Dimensions approximatives | 210 x 150 x 40 mm |

| Poids | 0.5 kg |

| Compatibilités | Compatible avec les appareils Wi-Fi 802.11b/g/n |

| Fonctions principales | Partage de connexion Internet, sécurité WPA/WPA2, contrôle parental |

| Entretien et nettoyage | Nettoyer avec un chiffon doux, éviter l'humidité |

| Pièces détachées et réparabilité | Réparabilité limitée, pièces non facilement remplaçables |

| Sécurité | WPA/WPA2, filtrage d'adresses MAC |

| Informations générales | Idéal pour les petites maisons et bureaux, installation facile via interface web |

FOIRE AUX QUESTIONS - WRT120N LINKSYS

Questions des utilisateurs sur WRT120N LINKSYS

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Routeur sans fil au format PDF gratuitement ! Retrouvez votre notice WRT120N - LINKSYS et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil WRT120N de la marque LINKSYS.

MODE D'EMPLOI WRT120N LINKSYS

Avis d'Industrie Canada. 33

Wireless Disclaimer 33

Avis de non-responsabilité concernant les apparèils sans fil 33

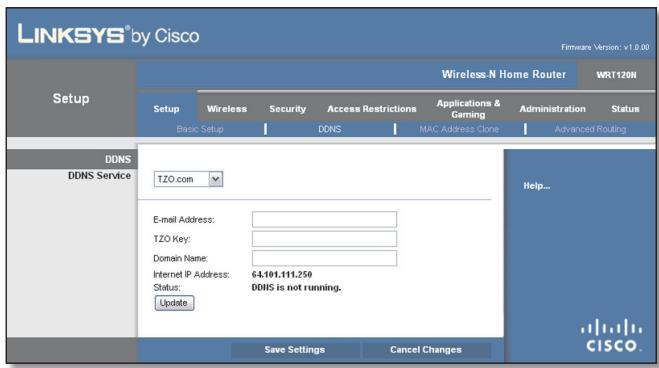

Setup > DDNS > TZO

Avis d'Industrie Canada

Cet apparéil numérique de la classe B est conforme aux normes NMB-003 et RSS210 du Canada.

L'utilisation de ce dispositif est autorisée seulement aux conditions suivantes:

- il ne doit pas produit de brouillage et

- il doit accepter tout brouillage radioélectrique reçu, même si cè brouillage est susceptible de compromètement le fonctionnement du dispositif. Le dispositif a été consçu pour fonctionner avec une antennée ayant un gain maximum de 2,0 dBi. Les règlements d'Industrie Canada interdisent strictement l'utilisation d'antennes dont le gain est supérieur à cette limite. L'impédance requise de l'antenne est de 50 ohms.

Avis d'Industrie Canada concernant l'exposition aux radiofréquences :

Ce matériel est conforme aux limites établies par IC en matière d'exposition aux radiofréquences dans un environnement non contrôle. Ce matériel doit être installé et utilisé à une distance d'au moins 20 cm entre l'antenne et le corps de l'utilisateur.

L'émetteur ne doit pas être place pres d'une autre antenné ou d'un autre émetteur, ou fonctionner avec une autre antenné ou un autre émetteur.

Wireless Disclaimer

Avis de non-responsabilité concernant les apparèils sans fil

Les performances maximales pour les reseaux sans fil sont tirées des specifications de la norme IEEE 802.11. Les performances réelles peuvent varier, notamment en fonction de la capacité du réseau sans fil, du débit de la transmission de données, de la portée et de la couverture. Les performances dépendent de facteurs, conditions et variables multiples, en particulier de la distance par rapport au point d'accès, du volume du traffic réseau, des matériaux utilisés dans le bâtiment et du type de construction, du système d'exploitation et de la combinaison de produits sans fil utilisés, des interférences et de toute autre condition défavorable.

François (French) - Informations environnementales pour les clients de l'Union Européenne

La directive européenne 2002/96/CE exige que l'équipement sur lequel est apposé ce symbole sur le produit et/ou son emballage ne soit pas jeté avec les autres ordures menagères. Ce symbole indique que le produit doit être éliminé dans un circuit distinct de celui pour les déchets des menages. Il est de votre responsabilité de jeter ce matériel ainsi que tout autre matériel électrique oulectronique par les moyens de collecte indiqués par le gouvernement et lesouvocs publics des collectivités territoriales. L'élimination et le recyclage enonne et due forme ont pour but de lutter contre l'impact néfaste potentiel de ce type de produits sur l'environnement et la santé publique. Pour plus d'informations sur le mode d'élimination de votre ancien équipement, veuillez prendre contact avec les pouvoirs publics locaux, le service de traitement des déchets, ou l'endetroit où vous avez acheté le produit.

Routeur sans fil N pour la maison

Modèle : WRT120N

À propos de ce guide

Description des icones

Pendant la lecture de ce guide de l'utilisateur, vous remarquerez différentes icones destinées à attirer votre attention sur des points particuliers. Voici une description de ces icones:

Remarque : ce crochet signale une information importante nécessitant une attention particulière lorsque vous utilisez le produit.

Avertissement: ce point d'exclamation est utilisé en guise de mise en garde ou d'advertissement indiquant une condition risquant d'endommager votre produit ou vos biens.

Web: cette icône de globe terrestre indique une adresse de courriel ou de site Web pouvant vous intéresser.

Ressources en ligne

Les adresses de sites Web citées dans ce document sont indiquées sans le préfixe http://car la plupart des navigateurs Internet actuels ne l'exigent pas. Si vous utilisez une version de navigateur plus ancienne, vous devrez peut-etre ajouter http://au début de l'adresse.

| Ressource | Site Web |

| Linksys | www.linksysbycisco.com |

| Linksys International | www.linksysbycisco.com/international |

| Glossaire | www.linksysbycisco.com/glossary |

| Sécurité des réseaux | www.linksysbycisco.com/security |

Droits d'auteur et marques de commerce

cisco

Linksys, Cisco et le logo Cisco sont des marques de commerce ou des marques déposées de Cisco Systems, Inc. ou de ses sociétés associées aux États-Unis et dans d'autres pays. Les autres noms de marque et de produit sont la propriété de leur détenteur respectif. © Cisco Systems, Inc., 2009. Tous droits réservés.

Chapitre 1:Vue d'ensemble du produit 1

Panneau avant 1

Panneau arrriere. 1

Chapitre 2: Conseils pour accroître la sécurité de votre réseau sans fil 3

Directives generales de sécurité de réseau 3

Autres conseils de sécurité. 3

Chapitre 3 : Configuration avancée 4

Configuration > Configuration de base. 4

Configuration > DDNS 8

Configuration > Clonage d'adresse MAC. 9

Configuration >Routage avancé. 9

Sans fil > Parametes de base du réseau sans fil 10

Sans fil > Securite du reseau sans fil 12

Sans fil > Filtrage MAC sans fil. 14

Sans fil > Parametes sans fil avances 15

Sécurité > Pare-feu. 16

Sécurité > Connexion RPV directe 17

Restrictions d'accès > accès Internet 17

Applications etieux>Routagedeportunique. 19

Applications etieux>Routagedeplage deports. 19

Applications etieux>Déclenchement de plaque deports. 20

Applications et jeu > DMZ 20

Applications etieux > Qualite du service. 21

Administration > Gestion 23

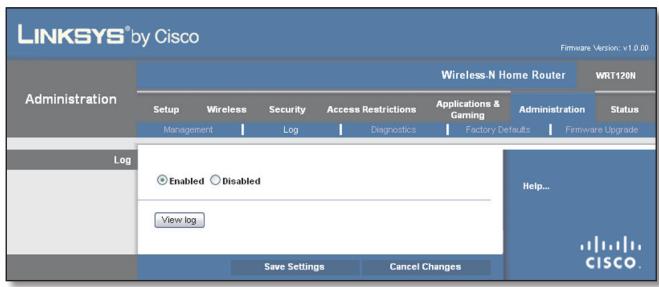

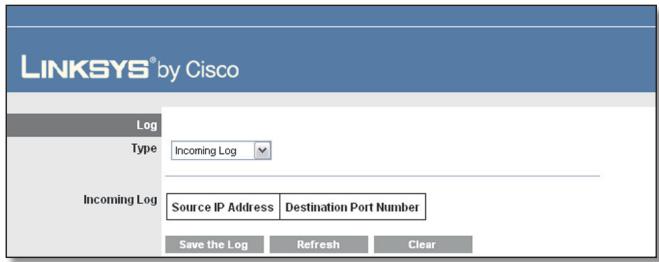

Administration > Journal. 24

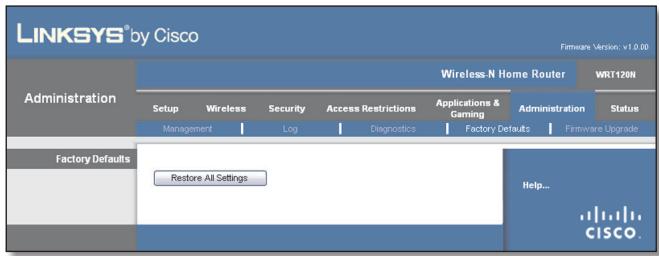

Administration > Paramètres par défaut 25

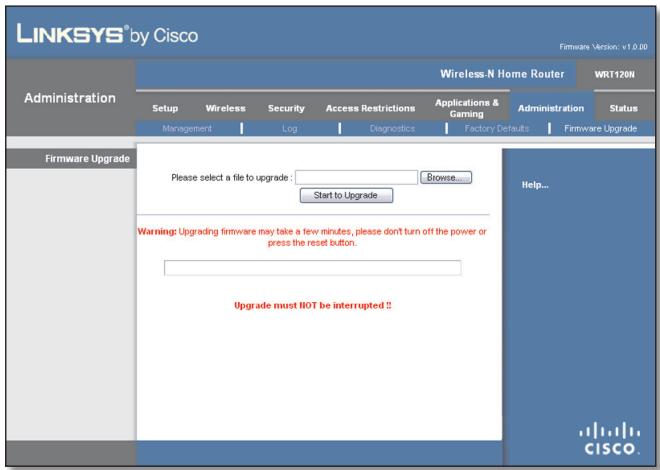

Administration > Mise à niveau du microcode 25

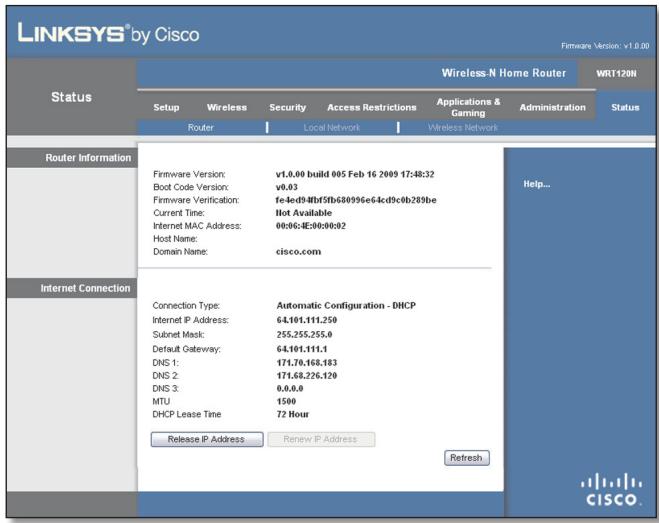

E at > Routeur 26

E tat Reseau local. 26

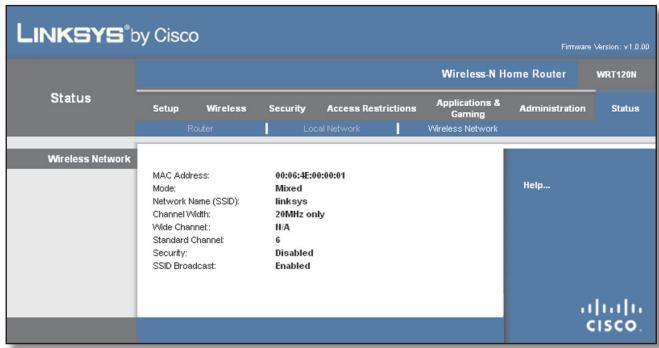

Etat Reseau sans fil 27

Annexe A:Dépannage 28

Annexe B : Spécifications 30

Annexe C:Garantie 31

Garantie limitée 31

Annexe D: Conformité aux normes 33

FCC Statement 33

Avis d'Industrie Canada. 34

Wireless Disclaimer 34

Avis de non-responsabilité concernant les apparciels sans fil 34

Avis concernant les produits de consommation régis par la directive relative aux déchets d'équipements électriques et électroniques (DEEE - 2002/96/CE) de l'UE . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Annexe E:Contrat de licence d'utilisation de logiciel 39

Produits Cisco. 39

Licences d'utilisation de calculiel 39

Chapitre 1 :Vue d'ensemble duproduit

Merci d'avoir besoin le routeur sans fil N de Linksys. Ce routeur permet d'acceder à Internet par connexion sans fil ou par l'intérimédiaire de l'un de ses quatre ports commutés. Vous pouvez également utiliser le routeur pour partager des ressources comme des ordinateurs, imprimantes et fichiers. Une série de caractéristiques de sécurité aidera à protégger vos données et votre confidentialité lorsque vous étés en ligne. Les caractéristiques de sécurité incluent la technologie WPA2, un pare-feu dynamique et la redirection NAT. L'utilitaire Web fourni permet de configurer facilement le routeur.

Panneau avant

1, 2, 3 et 4 (bleus) Ces voyants numérotés correspondant aux portes du routeur et replissent deux fonctions. Si unvoyant est allumé, cela indique que le routeur est connecté à un périphérique sur le port correspondant. Si un voyant clignote, cela indique du traffic reseau sur le port correspondant.

Bouton Wi-Fi Protected Setup Si vous utilise des péripériques clients compatibles Wi-Fi Protected Setup (Configuration de l'accès Wi-Fi protégé), par exemple, une carte réseau sans fil, vous pouvez utiliser cette option pour configurer automatiquement les paramètres de sécurité de votre réseau sans fil..

Pour utiliser la configuration de l'accès Wi-Fi protégé, exécutez l'assistant d'installation ou reportez-vous à la section Configuration de l'accès Wi-Fi protégé, page 11.

Voyant Wi-Fi Protected Setup (bleu/ambre) Ce voyant s'allume en bleu lorsque la sécurité sans fil est utilisée. Durant la configuration de l'accès Wi-Fi protégé, il clignote en bleu pendant 2 minutes.

Il devient amber si une erreur survient durant la configuration de l'accès- Wi-Fi protégé. Assurez-vous que le périphérique client est compatible Wi-Fi-ProTECTED Setup. Attendeze que levoyant soit éteint, puis recommencez.

Levoyant clignote durant une session WPS-active. Le routeur autorise une session WPS à la fois. Attendez que levoyant soit étant avant de commencer la deuxième session WPS.

Wireless (bleu) (Sans fil) Ce voyant s'allume lorsque la fonction sans fil est activée. Il clignote lorsque le routeur transmet ou recoit des données sur le réseau.

Internet (bleu) Levoyant Internet s'allume lorsqu'une connexion est établie sur le port Internet. Levoyant clignote lorsqu'il y a du traffic réseau sur ce port.

Power (bleu) (Alimentation) Ce voyant demeure allumé lorsque le routeur est sous tension. Il clignote quand le routeur exécuté l'autodiagnostic de démarrage. Une fois l'autodiagnostic terminé, le voyant demeure allumé pour indiquer que le routeur est sous tension.

Panneau arrête

Internet Le port Internet permet de brancher la ligne Internet par modem cable ou DSL.

4,3,2,1 Ces ports Ethernet connectent le routeur aux ordinateurs qui sont branchés sur le réseau et à d'autres périphériques de réseau Ethernet.

Reset (Réinitialiser) Ce bouton se trouve à droite de l'étiquette du produit. Il existe deux façon de restaurer les paramètres par défaut du routeur. Appuyez sur Reset pendant environ cinq secondes, ou utilisez la section Administration > Factory Defaults (Paramètres par défaut) de l'utilitaire-Web.

Alimentation Le port d'alimentation permet de brancher l'adaptateur de courant fourni.

Installation horizontal

Le routeur est doté de pieds en caoutchouc. Placez le routeur sur une surface plane pres d'une prise électrique.

Montage mural

Le dessous du routeur est muni de deux trous pour montage mural. Les trous sont espacés de 15,2 cm.

Vous aurez besoin de deux vis pour fixer le routeur au mur.

Matériel de montage sugéré

4-5 mm

1-1,5mm

0 mm

+Remarque: les illustrations ne sont pas à l'échelle.

Remarque : Linksys ne peut etre tenue responsable des dommages causés par l'utilisation de matériel de montage mural inadéquat.

Procedez comme suit :

- Choisissez l'endetroit youlu pour installer le routeur. Assurez-vous que le mur est plat, sec et suffisamment solide. Choisissez un emplacement situé pres d'une prise électrique.

- Percez deux trouss dans le mur, en veillant à ce qu'ils soient espaces de 15,2 cm.

- Insérez une vis dans chaque trou en laissant dépasser la tête de 3 mm.

- Placez le routeur de manière à aligner les trous de montage avec les deux vis.

- Placez les troussurles visetabaissezlerouteur jusqu'ac qu'ilsoit bien en place.

152 mm

Imprimez cette page grandeur réelle.

Découpez le long de la ligne pointillée et placez le gabarit au mur pour assurer l'espacement approprié entre les trous.

Gabarit pour montage mural

Chapitre 2: Conseils pour accroître la sécurité de votre réseau sans fil

Les réseaux sans fil étant pratiques et facies à installer, ils sont de plus en plus populaires auprès des ménages dotés d'un accès Internet haute vitesse. Cependant, puisque les réseaux sans fil transmettent les données par ondes radios, ils peuvent être plus vulnérables aux intrus qu'un réseau Ethernet. À l'instar des signaux transmis par téléphones cellulaires ou sans fil, ceux d'un réseau sans fil peuvent également être interceptés. Puisque vous ne pouvez pas empêcher physiquement les intrus de se connecter à votre réseau sans fil, vous doivent prendre des mesures supplémentaires pour le sécuriser.

1. Changer le nom de réseau sans fil par défaut (SSID)

Les apparèils sans fil ont un nom de réseau sans fil par défaut ou « Service Set Identifier » (SSID) établi par le fabricant. Il constitue le nom de votre réseau sans fil et peut contenir jusqu'à 32 caractères. Les produits sans fil Linksys utilisent linksys comme nom de réseau sans fil par défaut. Nous vous suggérons de donner un nom exclusif à votre réseau sans fil afin de le désigner des autres réseaux sans fil à proximité. Cependant, ne vous inspirez pas de renseignements personnels (par exemple, votre numéro d'assurance sociale) pourCHOISIR ce nom, car n'importe qui pourrait acceder à cette information en accédant à votre réseau.

2. Changer le mot de passer par défaut

Pour les péripériques sans fil comme les points d'accès et les routeurs, vous devrez entrer un mot de passer pour changer leurs paramètres. Ces appeareils ont un mot de passer par défaut établi par le fabricant. Le mot de passer par défaut de Linksys est administrer. Tous les pirates connaissent ces valeurs par défaut et poursaient les utiliser pour acceder à votre péripérique sans fil et changer vos paramètres de réseau. Pour empêcher ces changements non autorisés,CHOISSEZ un mot de passer difficile à deviser.

3. Activer le filtraged'adresses MAC

Les routeurs Linksys vous permettent d'utiliser le filtrage d'adresse MAC (Media Access Control). L'adresse MAC est une suite de caractères alphanumerices attribuée à tous les péripériques du réseau. Lorsque le filtrage d'adresse MAC

est activé, l'accès au réseau sans fil est fourni exclusivement aux périphériques dotés d'adresses MAC spécifiques. Par exemple, vous pouvez entraure une adresse MAC pour chaque ordinateur de la maison afin quends ces ordinateurs puissant acceder à votre réseau sans fil.

4. Activer le cryptage

Le cryptage protège les données qui sont transmises sur un réseau sans fil. Les modes de cryptage Wi-Fi Protected Access (WPA/WPA2) et Wired Equivalency Privacy (WEP) offrent différents niveaux de sécurité pour les transmissions sans fil.

Un réseau sous WPA/WPA2 est plus sur qu'un réseau sous mode WEP car il fait appel à un mode de cryptage par clé dynamique. Pour protégger les données transmises par radio, activez le plus haut niveau de cryptage que votre matériel réseau peut prendre en charge.

Le cryptage WEP étant moins récent, c'est parfois la seule option offerte pour les périphériques non compatibles avec WPA.

Directives générales de sécurité de réseau

La sécurité d'un réseau sans fil est inutile si le réseau sous-jacent n'est pas sécurisé.

- Vous doiventprotégéparmotdepassésles ordinateurs et les fichiers critiques du réseau.

- Changez vos mots de passer régulierement.

- Installez un antivirus et un pare-feu.

- Désactivez le partage de fichiers d'égal à égal (P2P). Certaines applications activent parfois le partage de fichiers à votre insu.

Autres conseils de sécurité

- Éloignez les routeurs, points d'accès et passerelles sans fil des murs extérieurs et des fenêtres.

- Éteignez les routeurs, points d'accès et passerelles sans fil lorsqu'ils ne sont pas utilisés (durant la nuit ou pendant les vacances, par exemple).

- Utilisez des phrases de vérification fortes contenant au moins huit caractères. Combinez des lettres et des chiffres pour éviter d'utiliser des mots qui peuvent être trouvés dans un dictionnaire.

Internet : Pour obtenir plus d'information sur la sécurité sans fil, consultez le site www.linksysbycisco.com/security.

Chapitre 3 : Configuration avancée

Unevoie le routeur configura à l'aide del'assistant d'installation du CD, il sera prét à être utilisé. Toutfois, si vous désirez modifier ses paramètres avancés, utilisez l'utilitaire Web du routeur. Leprésent chapitre explique chaque page Web de l'utilitaire et les principales options proposées sur chacune. Vous pouvez acceder à l'utilitaire depuis un navigateur Internet sur un ordinateur connecté au routeur.

L'utilitaire Web présente les onglets principaux suivants: Setup (Configuration), Wireless (Sans fil), Security (Sécurité), Access Restrictions (Restrictions d'accès), Applications & Gaming (Applications et jeu), Administration, et Status (État). D'autres pages sont accessibles à partir de celles des onglets principaux et sont décrites ci-après.

Remarque : pour l'installation initiale du routeur, nous recommendons d'utiliser l'assistant d'installation du CD. Si vous désirez configurer des paramètres avances, reportez-vous au présent chapitre pour en savoir plus sur l'utilitaire Web.

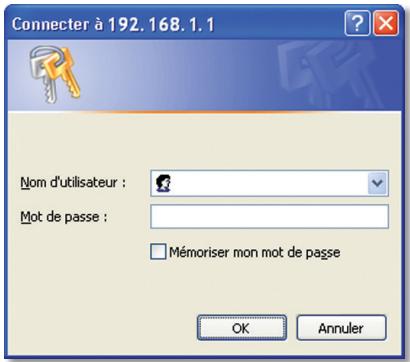

Accès à l'utilitaire Web

Pour acceder à l'utilitaire Web, démarrez le navigateur Web et entrez l'adresse IP par défaut du routeur, soit 192.168.1.1, dans le champ Adresse. Appuyez ensuite sur Entrée.

La boîte de dialogue d'ouverture de session s'affiche. (Une fenêtre similaire s'affiche sur les systèmes autres que Windows XP.) N'entrez rien dans le champ Nom d'utilisateur. La première fois que vous démarrez l'utilitaire Web, entrez le mot de passer par défaut, soit admin. (vous pouvez creator un nouveau mot de passer à partir de l'écran Administration > Management [gestion]). Cliquez ensuite sur OK.

Boîte de dialogue d'ouverture de session

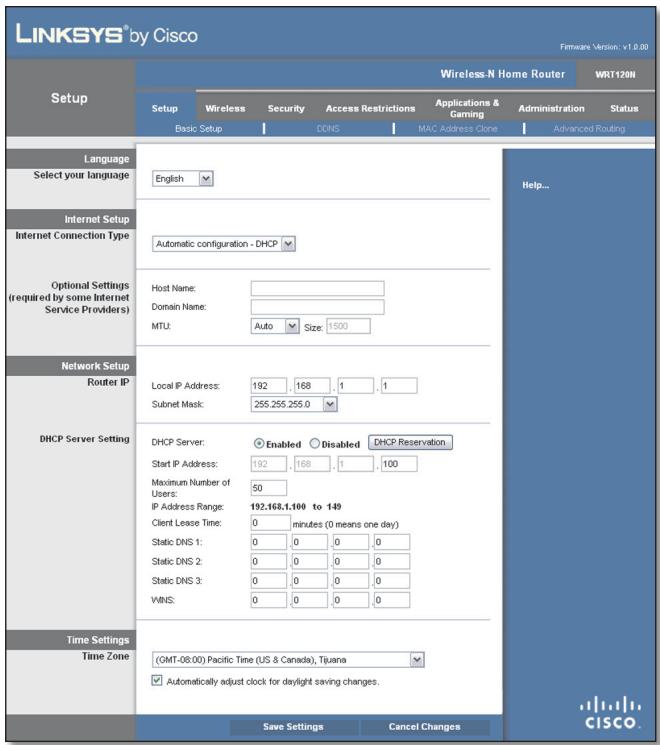

Configuration > Configuration de base

La première page qui apparait est Basic Setup (Configuration de base) Elle vous permet de modifier les paramètres généraux du routeur.

Configuration > Configuration de base

Langue

Language (langue) Sélectionnez la langue voulue dans le menu déroulant. La nouvelle langue sera -appliquée cinq secondes après sa sélection.

Cliquez sur Save Settings (Enregistrer les paramètres) pour appliquer les changements, ou cliquez sur Cancel Changes (Annuler les modifications).

Configuration Internet

La section Internet Setup (Configuration Internet) permet de configurer le routeur en fonction du type de connexion Internet utilisé. La plupart des informations requises peuvent vous être transmises par votre fournisseur d'accès Internet (FAI).

Type de connexion Internet

Selectionnez dans le menu déroulant le type de connexion Internet fournie par votre FAI. Ces types sont les suivants :

-

Configuration automatique - DHCP

-

Adresse IP statique

- PPPoE

PPTP

L2TP

Cable Telstra

Configuration automatique - DHCP

L'option Automatic Configuration - DHCP (Configuration automatique - DHCP) est selectionnée par défaut mais doit être utilisée uniquement si vous service Internet utilise DHCP ou une adresse IP dynamique. (Cette option s'applique généralement aux connexions par cable.)

Type de connexion Internet > Configuration automatique - DHCP

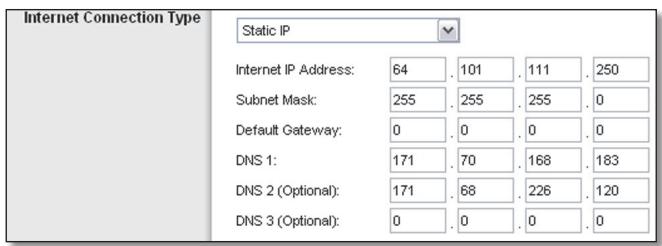

Adresse IP statique

Si vous nevez utiliser une adresse IP permanente pour vous connecter à Internet, Sélectionnez Static IP (Adresse IP statique).

Type de connexion Internet > Adresse IP statique

Internet IP Address (Adresse IP Internet) Adresse IP du routeur sur Internet. Voiture FAI devrait vous avoir communiqué l'adresse IP à entraîr ici.

Subnet Mask Masque de sous-reseau du routeur, tel que vu par les utilisateurs sur Internet (incluant votre FAI). Cette information doit vous être communiquée par votre FAI.

Default Gateway (Passerelle par défaut) Notre FAI doit vous avoir communiqué l'adresse IP de son serveur.

DNS 1-3 (Adresses DNS statiques de 1 à 3) Notre FAI vous fournir au moins une adresse IP de serveur DNS.

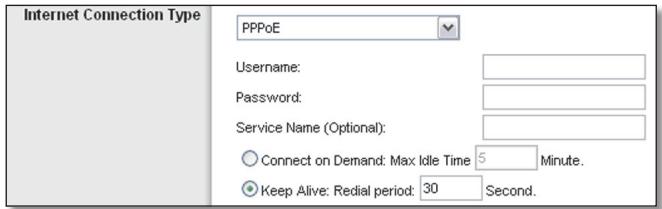

PPPoE

Certain services Internet DSL utilise le protocole PPPoE (Point-to-Point Protocol over Ethernet) afin d'établier une connexion Internet. Si vous étés connecté à Internet par le biais d'un modem DSL, contactez votre FAI pour savoir s'il utiliser ce protocole. Si c'est le cas, vous devrez sélectionner l'option PPPoE.

Type de connexion Internet > PPPoE

User Name et Password Entrez le nom d'utilisateur et le mot de passer reçus de votre FAI.

Service Name (Nom du service) (facultatif) S'il vous a été communiqué par votre FAI, entrez le nom du service.

Connect on Demand: Max Idle Time (Connexion sur commande : Durée maximale d'inactivité) Vous pouvez configurer le routeur de façon à interrompre la connexion Internet si elle demeure inactive pendant la durée maximale d'inactivité spécifique. Si la connexion est interrompue pour cette raison, l'option Connect on Demand permet de la rétablit automatiquement des que vous tentez d'acceder à Internet de nouveau. Pour utiliser cette option, Sélectionnez Connect on Demand. Dans le champ Max Idle Time, entrez le nombre de minutes d'inactivité qui doivent s'écouler avant l'interruption de la connexion Internet. La valeur par défaut est 5 minutes.

Keep Alive: Redial Period (Maintenir la connexion : délambda de reconnexion) Lorsque cette option est sélectionnée, le routeur vérifie l'etat de la connexion Internet à intervalles réguliers. Si vous étes déconnecté, le routeur rétablira automatiquement la connexion. Pour utiliser cette option, sélectionnez Keep Alive. Dans le champ Redial Period, indiquez la fréquence à laquelle vous poulez que le routeur vérifie la connexion Internet. Par défaut, le délambda de reconnexion est fixé à 30 secondes.

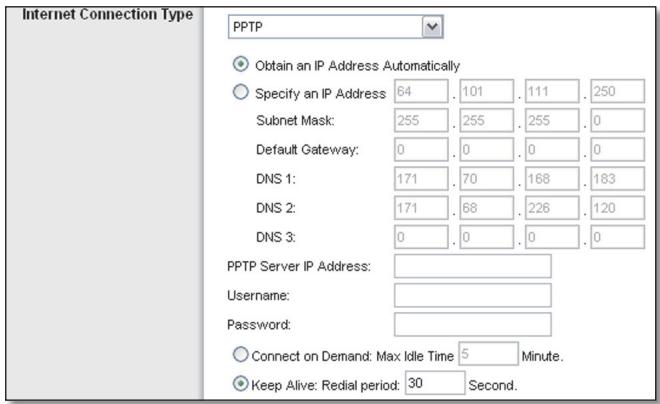

PPTP

PPTP (Point-to-Point Tunneling Protocol) est un service Internet utilisé uniquement en Europe.

Type de connexion Internet > PPTP

Si vous service Internet utilise DHCP ou une adresse IP dynamique, Sélectionnez Obtain an IP Address Automatically (Obtenir automatiquement une adresse IP). Si vous service Internet utilise une adresse IP statique, Sélectionnez Specify an IP Address (Spécifier une adresse IP). Configurez ensuite les paramètres suivants :

- Specify an IP Address Adresse IP du routeur telle que vue sur Internet. Voitre FAI devrait vous avoir communiqué l'adresse IP à entraîr ici.

- Subnet Mask Masque de sous-reseau du routeur, tel que vu par les utilisateurs sur Internet (incluant votre FAI). Cette information doit vous etre communiquee par toute FAI.

- Default Gateway VoIe FAI doit vous avoir communiqued l'adresse IP de son serveur.

DNS 1-3 Notre FAI vous fournir au moins une adresse IP de serveur DNS.

PPTP Server IP Address (Adresse IP du serveur PPTP) Vote FAI doit vous avoir fourni l'adresse IP du serveur PPTP.

User Name et Password Entrez le nom d'utilisateur et le mot de passer reçus de votre FAI.

Connect on Demand: Max Idle Time若您 pouvez configurer le routeur de façon à interrompree la connexion Internet si elle demeure inactive pendant la durée maximale d'inactivité spécifiée. Si la connexion est interrompue pour cette raison, l'option Connect on Demand permet de la rétablir automatiquement des que vous tentez d'acceder à Internet de nouveau. Pour utiliser cette option, Sélectionnez Connect on Demand. Dans le champ Max Idle Time, entrez le nombre de minutes d'inactivité qui doivent s'écouler avant l'interruption de la connexion Internet. La valeur par défaut est 5 minutes.

Keep Alive: Redial Period Lorsque cette option est sélectionnée, le routeur vérifie l'état de la connexion Internet à intervalles réguliers. Si vous étés déconnecté, le routeur rétablira automatiquement la connexion. Pour utiliser cette option, sélectionnez Keep Alive. Dans le champ Redial Period, indiquez la fréquence à laquelle vous pouvez que le routeur vérifie la connexion Internet. La valeur par défaut est 30 secondes.

L2TP

L2TP est un service utilisé uniquement en Israël.

Type de connexion Internet > L2TP

Server IP Address (Adresse IP de serveur) Adresse IP du serveur L2TP. Voiture FAI devrait vous avoir communiqué l'adresse IP à entrer ici.

User Name et Password Entrez le nom d'utilisateur et le mot de passer reçus de votre FAI.

Connect on Demand: Max Idle Time若您 pouvez configurer le routeur de façon à interrompre la connexion Internet si elle demeure inactive pendant la durée maximale d'inactivité spécifique. Si la connexion est interrompue pour cette raison, l'option Connect on Demand permet de la rétablit automatiquement des que vous tentez d'acceder à Internet de nouveau. Pour utiliser cette option, Sélectionnez Connect on Demand. Dans le champ Max Idle Time, entrez le nombre de minutes d'inactivité qui doivent s'écouler avant l'interruption de la connexion Internet. La valeur par défaut est 5 minutes.

Keep Alive: Redial Period Lorsque cette option est sélectionnée, le routeur vérifie l'état de la connexion Internet à intervalles réguliers. Si vous étés déconnecté, le routeur rétablira automatiquement la connexion. Pour utiliser cette option, sélectionnez Keep Alive. Dans le champ Redial Period, indiquez la fréquence à laquelle vous pouze que le routeur vérifie la connexion Internet. Par défaut, le délai de reconnexion est fixé à 30 secondes.

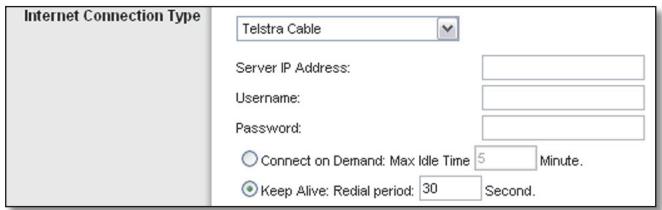

Cable Telstra

Le service Telstra est utilisé uniquement en Australie.

Type de connexion Internet > Câble Telstra

Server IP Address Adresse IP du serveur Heartbeat. Notre FAI devrait vous avoir communiqué l'adresse IP à entraître ici.

User Name et Password Entrez le nom d'utilisateur et le mot de passer reçus de votre FAI.

Connect on Demand: Max Idle Time Your pouvez configurer le routeur de façon à interrompre la connexion Internet si elle demeure inactive pendant la durée maximale d'inactivité spécifique. Si la connexion est interrompue pour cette raison, l'option Connect on Demand permet de la rétablir automatiquement lors que vous tentez d'acceder à Internet de nouveau. Pour utiliser cette option, Sélectionnez

Connect on Demand. Dans le champ Max Idle Time, entrez le nombre de minutes d'inactivité qui doivent s'écouler avant l'interruption de la connexion Internet. La valeur par défaut est 5 minutes.

Keep Alive: Redial Period Lorsque cette option est selectionnée, le routeur vérifie l'etat de la connexion Internet à intervalles réguliers. Si vous étés déconnecté, le routeur rétablira automatiquement la connexion. Pour utiliser cette option, selectionnéz Keep Alive. Dans le champ Redial Period, indicatez la fréquence à laquelle vous pouze que le routeur vérifie la connexion Internet. Par défaut, le délai de reconnexion est fixé à 30 secondes.

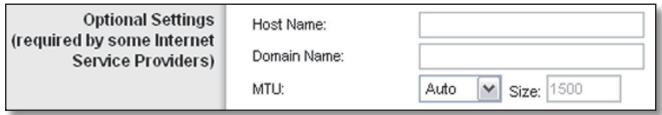

Paramètres facultatifs

Certains des paramètres ci-après peuvent être exigés par toute FAI. Contactez cette FAI avant de procéder à des modifications.

Paramètres facultatifs

Host Name and Domain Name (Nom d'hôte et nom de routeur) Ces champs permettent d'entrez un nom d'hôte et un nom de domaine pour le routeur. Certains FAI, (generalement pour les connexions par modem cable), exigent ces informations a des fins d'identification. Contactez voire FAI pour savoir si voitre service Internet large bande a eté configuré avec un nom d'hote et un nom de domaine. Dans la plupart des cas, ces champs peuvent demeurer vides.

MTU Indique l'unité de transmission maximale. Cette option permet de préciser la taille maximale des paquets pour transmission sur Internet. Sélectionnez Manual (Manuel) si vous poulez entraient manuellement cette valeur. Pour que le routeur sélectionne la meilleure valeur MTU en fonction de

votrecorneionInternet,conservezle parametrepardéfaut, soitAuto.

Size (Taille) Si vous avez selectionné Manual dans le champ MTU, cette option est activée. Utilisez une valeur comprise entre 1200 et 1500. La taille par défaut varie en fonction du type de connexion Internet:

DHCP,resse IP statique ou Telstra:1500

- PPPoE:1492

- PPTP ou L2TP:1460

Configuration du réseau

La section Network Setup (Configuration du réseau) permet de changer les paramètres du réseau local. La configuration sans fil s'effectue sous l'onglet Wireless.

Adresse IP du routeur

Adresse IP et masque de sous-réseau du routeur sur votre réseau.

Adresse IP du routeur

Paramètres de serveur DHCP

Les paramètres du serveur DHCP sont utilisés pour configurer la fonction de serveur DHCP (Dynamic Host Configuration Protocol, ou protocole dynamique de configuration d'hôte). Le routeur peut être utilisé comme serveur DHCP pour votre réseau. Un serveur DHCP attribue automatiquement une adresse IP à chaque ordinateur du réseau. Si vous désissez d'activer cette option, assurez-vous qu'il n'existe aucun autre serveur DHCP sur votre réseau.

Paramètres de serveur DHCP

DHCP Server (Serveur DHCP) Le protocole DHCP est activé par défaut. Si votre réseau est déjà doté d'un serveur DHCP, ou que vous ne poulez pas d'un tel serveur, Sélectionnéz Disabled (Désactivé); aucune autre fonction DHCP ne sera accessible.

DHCP Reservation (Réreservation DHCP) Cliquez sur ce bouton pour attribuer une adresse IP locale statique à une adresse MAC.

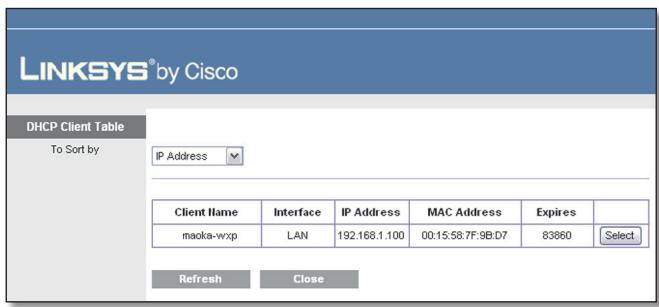

Réservation DHCP

Cette fenêtre affiche une liste des systèmes clients DHCP avec les informations suivantes : Client Name (nom du

client), Interface, IP Address (adresse IP) et MAC Address (adresse MAC).

Résservation DHCP

- Select Clients from DHCP Table ( Sélectionner les clients dans la table DHCP) Cochez la case Select ( Sélectionner) pour réserver l'adresse IP d'un client. Puis cliquez sur Add Clients ( Ajouter des clients).

- Manually Adding Client (Ajout manuel de clients) Pour attribuer manuellement une adresse IP, entreprises le nom du client dans le champ Enter Client Name (Entrer le nom du client). Entrez l'adresse IP désirée dans le champ Assign IP Address (Attribuer une adresse IP) Entrez l'adresse MAC du client dans le champ To This MAC Address (À cette adresse MAC). puis cliquez sur Add.

Clients déjà réservés

Une liste des clients DHCP et de leurs adresses IP locales statiques s'affiche au bas de la fenêtre. Pour supprimer un client de la liste, cliquez sur Remove (Supprimer).

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes. Pourmettre à jour les informations, cliquez sur Refresh (Actualiser). Pourfermer cette page et revenir à la page Basic Setup, cliquez sur Close (Fermer).

Start IP Address (Adresse IP de début) Entrez la première adresse IP pouvant être attribuée par le serveur DHCP. L'adresse IP par défaut du routeur étant 192.168.1.1, cette adresséodoitcommencerparla valeur192.168.1.2ousupérieure, mais doit être inférieure à 192.168.1.253.L'adresse IP par défaut est 192.168.1.100.

Maximum Number of Users (Nombre maximum d'utilisateurs) Entrez le nombre maximum de PC auxquels le serveur DHCP doit attribuer des adresses IP. Ce nombre ne doit pas dépasser 253. La valeur par défaut est 50.

IP Address Range (Plage d'adresses DHCP) Indique la plage d'adresses IP disponibles.

Client Lease Time (Durée de validité client) Cette valeur déterminé la période pendant laquelle un PC est autorisé à se connecter au réseau avec son adresse IP dynamique actuelle. Entrez le nombre de minutes pendant lesquelles l'adresse IP dynamique est valide. Une fois cette période

écoulée, l'adresse IP de cet utilisateur sera renouvelée, ou il recèvra une nouvelle adresse dynamique. La valeur par défaut est 0 minute, ce qui correspond à une journée.

Static DNS 1-3 Le système DNS (Domain Name System) désigne la façon dont Internet traduit les noms de domaines ou de sites Web en adresses Internet. Notre FAI vous fournira au moins une adresse IP de serveur DNS. Si vous déssez en utiliser une autre, entreprises cette adresse IP dans l'un de ces champs. Vous pouvez entrair jusqu'à trois adresses IP de serveur DNS ici. Le réseau les utilisera pour accélérer l'accès aux serveurs DNS en fonction.

WINS (Windows Internet Naming Service, ou service de nom Internet pour Windows) Le service WINS gère l'interaction de chaque PC avec Internet. Si vous utilisez un serveur WINS, entrez son adresse IP ici. Sinon, laissez ce champ vide.

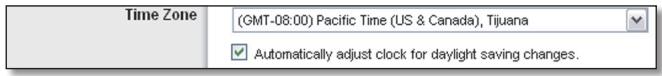

Fuseau hora

Time Zone (Fuseau horsere) Sélectionnez le fuseau horsaire youlu dans la liste déroulante. Vous pouvez configurer le routeur pour qu'il adopte automatiquement l'heure avancée.

Fuseau hora

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

Configuration > DDNS

Le routeur est doté d'une fonction DDNS (Dynamic Domain Name System) qui permet d'attribuer un nom d'hôte et un nom de Domaine statiques à une adresse IP Internet dynamique. Cette fonction peut être utile pour héberger votre site Web, un serveur FTP ou un autre serveur situé après le routeur.

Pour utiliser cette fonction, vous doivent vous abonner sur le site d'un fournisseur de service DDNS, par exemple www.dyndns.org ou www.TZO.com. Pour ne pas utiliser cette fonction, laissez la valeur par défaut, soit Disabled.

DDNS

Service DDNS

Si vous fournisseur DDNS est DynDNS.org, selectionnez DynDNS.org dans la listederoulante. Si'estTZO, selectionnez TZO.com. Les options proposées dans la page DDNS différent selon le fournisseur du service DDNS.

DynDNS.org

Configuration > DDNS > DynDNS

```bash User Name (Nom d'utilisateur) Entrez le nom d'utilisateur pour votre compte DDNS.

Password (Mot de passer) Entrez le mot de passer pour votre compte DDNS.

Host Name (Nom d'hôte) Adresse Internet du serveur DDNS attribuée par le service DDNS.

System (Système) Sélectionné le service DynDNS que vous utilisez : Dynamic (Dynamique), Static (Statique), ou Custom (Personnalisé). La sélection par défaut est Dynamic.

Mail Exchange (Optional) (Échange de courrier - facultatif) Entrez l'adresse de votre serveur d'échange de courrier, afin que les courriels à votre adresse DynDNS se rendent à votre serveur de courrier.

Backup MX (Serveur de secours éch. courr.) Cette fonction permet au serveur d'échange de courrier d'agir à titre de serveur de secours. Pour désactiver cette fonction, conservez la valeur par défaut, soit Disabled. Pour activer la fonction, Sélectionnez Enabled (Activé). Si vous ne savez pas celle optionCHOISIR,CONSERVEÇE LA PAR DEFAUT,Disabled.

Wildcard (Caracteres génériques) Cette option permet d'activer ou de désactiver des caractères génériques pour votre système hôte. Par exemple, si vous adresse DDNS est myplace.dyndns.org et que vous activez cette option, l'adresse x.myplace.dyndns.org fonctionnera également (« x » est le caractère générique). Pour désactiver l'options, gardez la sélection par défaut, soit Disabled. Pour l'activer, selectionnez Enabled. Si vous ne savez pas celle option可以选择, conserveze celle par défaut, Disabled.

Internet IP Address Adresse IP Internet actuelle du routeur.

Cette adresse étant dynamique, elle est appelée à changer.

Status État de la connexion au service DDNS.

Update Cliquez sur ce bouton si vous désirez déclencher manuellement une mise à jour.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

TZ0.com

Configuration > DDNS > TZO

E-Mail Address, TZO Key et Domain Name (Adresse courriel, clé TZO et nom de domaine) Entrez les paramètres de votre compte TZO.

Internet IP Address Adresse IP Internet actuelle du routeur.

Cette adresse étant dynamique, elle est appelée à changer.

Status État de la connexion au service DDNS.

Update Cliquez sur ce bouton si vous désirez déclencher manuellement une mise à jour.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

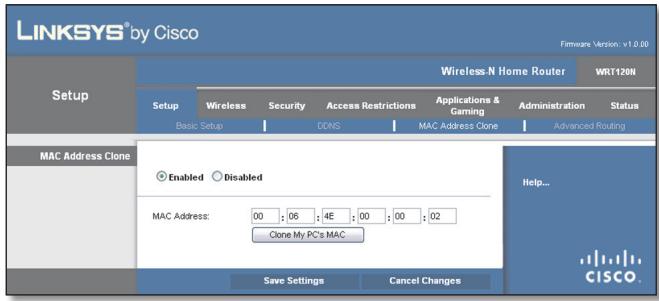

Configuration > Clonage d'adresse MAC

Une adresse MAC est un code de 12 chiffres identifient un article matériel unique. Certains FAI exigent l'enregistrement d'une adresse MAC pour autoriser l'accès à Internet. Si vous ne pouze pas enregistrer de nouveau l'adresse MAC fournie par votre FAI, vous pouvez attribuer celle-ci au routeur avec la fonction Clonage d'adresse MAC.

Configuration > Clonage d'adresse MAC

Clonage d'adresse MAC

Enabled/Disabled Pour cloner l'adresse MAC, Sélectionnez Enabled.

MAC Address Entrez ici l'adresse MAC qui a été enregistrée auprès de votre FAI.

Clone Your PC's MAC (Cloner l'adresse MAC de votre PC) Cliquez sur ce bouton pour cloner l'adresse MAC du PC que vous utilisez.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

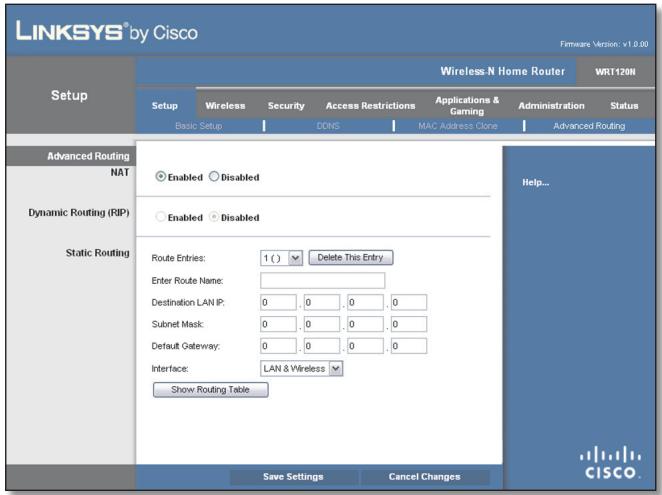

Configuration > Routage avancé

Cette page permet de configurer les paramètres avancés du routeur. L'option Mode de fonctionnement permet de seLECTIONner le ou les types de fonctions avancées que vous utilisez. L'option Dynamic Routing (Routage dynamique) permet de configurer automatiquement le routage des paquets sur le réseau. L'option Routage statique permet de configurer un acheminement fixe vers une autre destination réseau.

Configuration >Routage avancé

Routage avancé

NAT

Enabled/Disabled Si ce routeur héberge la connexion Internet de votre réseau, conservez la sélection par défaut, Enabled. S'il existe un autre routeur sur votre réseau, sélectionnez Disabled. Lorsque l'option NAT est désactivée, la fonction de routage dynamique est activée.

Routage dynamique (RIP)

Enabled/Disabled This fonction permet au routeur de s'adapter automatiquement aux modifications physiques de topologie du réseau et d'échanger des tables de routage avec d'autres routeurs. Le routeur selectionne le chemin des paquets de données qui impose le moins d'étapes entre la source et la destination. Lorsque l'option NAT est activée, la fonction de routage dynamique est automatiquement désactivée. Le contraire se produit si cette option est désactivée. Sélectionnez Enabled pour utiliser la fonction de routage dynamique.

Routage statique

Une route statique est un chemin préétabli que doit emprunter les données réseau pour atteindre un hôte ou un réseau spécifique. Pour creer une route statique, configuez les paramètres ci-dessous.

Route Entries (Entrées de route) Pour configurer une route statique entre le routeur et un autre réseau, Sélectionnez un nombre dans le menu déroulant. Cliquez sur Delete This

Entry (Supprimer cette entrée) pour supprimer une route statique.

Enter Route Name (Entrer un nom de route) Entrez un nom pour la route statique (25 caractères alphanumerices maximum).

Destination LAN IP (Adresse IP du réseau cible) Adresse IP du réseau ou de l'hote distant auquel vous désirez attribuer une route statique.

Subnet Mask Le masque de sous-reseau est utilisé pour désigner la partie réseau et la partie hôte de l'adresse IP du réseau cible.

Default Gateway Adresse IP de la passerelle située entre le routeur et le réseau ou l'hote distant.

Interface Cette interface indique si l'adresse IP de destination se trouve sur les réseaux LAN et Wireless (Ethernet et sans fil) ou sur le WAN (Réseau étendu, soit Internet).

Pour afficher les routes statiques que vous avez déjà configurées, cliquez sur Show Routing Table (Afficher la table de routage).

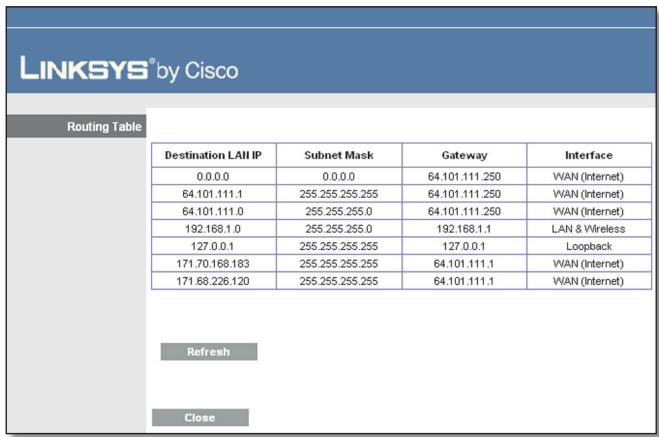

Routage avancé > Table de routage

Table deroutage

La table de routage indique pour chaque route l'adresse IP du réseau de destination, le masque de sous-réseau, la passerelle et l'interface. Pouractualiser les informations, cliquez sur Refresh. Pourfermer cette page et revenir à la page Advanced Routing, cliquez sur Close.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

Sans fil > Paramètres de base du réseau sans fil

Cette page permet de configurer les paramètres de base du réseau sans fil.

Les réseaux sans fil du routeur peuvent être configurés de deux façon, soit manuellement ou avec la configuration de l'accès Wi-Fi protégé.

La configuration de l'accès Wi-Fi protégé facilité la configuration de votre réseau sans fil. Si vous réseau comprend des périhériques clients prenatal en charge la

configuration de l'accès Wi-Fi protégé, par exemple, des cartes réseau sans fil, vous pouvez utiliser cette méthode.

Configuration View (Vue de configuration) Pour configurer votre réseau sans fil manuellement, sélectionnez Manual. Passez à la section Paramètres de base du réseau sans fil (configuration manuelle), page 10. Pour utiliser la configuration de l'accès Wi-Fi protégé, sélectionnez Wi-Fi Protected Setup. Passez à section Configuration de l'accès Wi-Fi protégé, page 11.

Paramètres de base du réseau sans fil (configuration manuelle)

Sans fil > Paramètres de base du réseau sans fil (Configuration manuelle)

Network Mode (Mode réseau) Sélectionnez dans ce menu dérounant la Specification de réseau sans fil voulue. Si vous réseau utilise des péripériques sans fil N, G et B, conservez le paramètre par défaut, soit Mixed (Mixte). S'il n'intègre que des péripériques sans fil G et sans fil B, Sélectionnez BG-Mixed (Mixte BG) S'il n'intègre que des péripériques sans fil N, Sélectionnez Wireless-N Only (Sans fil N seulement). S'il n'intègre que des péripériques sans fil G, Sélectionnez Wireless-G Only (Sans fil G seulement). S'il n'intègre que des péripériques sans fil B, Sélectionnez Wireless-B Only (Sans fil B seulement). Si votre réseau n'intègre aucun péripérique sans fil, Sélectionnez Disabled.

Network Name (SSID) (Nom du réseau sans fil) LeSSID est le nom de réseau que partagent tous les points d'un réseau sans fil. Ce nom doit être identique pour tous les apparciels et Le système distinguish des minuscules et les majuscules, et le nom ne doit pas compter plus de 32 caractères (n'importe lesquels du clavier). Assurez-vous d'utiliser le même nom pour tous les points de votre réseau sans fil. Pour plus de sécurité, remplaceze leSSID par défaut (linksys).

Channel Width (Largeur de canal) Pour des performances optimales avec un réseau sans fil N, Sélectionnez 40MHz only (40 MHz seulement). Si le réseau comprend seulement des péripériques sans fil G et B, conservez l'option par défaut, soit 20MHz only (20 MHz seulement). Si vous ne savez pas qu'elle option utiliser, Sélectionnez Auto (20MHz or 40MHz).

Remarque: si vous sélectionnez 40 MHz seulement, le réseau sans fil N peut utiliser deux canaux: un principal (canal large) et un secondaire (canal standard). Vous pouvez ainsi améliorer les performances de votre réseau sans fil N.

Wide Channel (Canal large) Si vous Sélectionnez 40 MHz seulement comme largeur de canal, cette option sera disponible pour le canal principal du réseau sans fil N. Sélectionnez un canal dans le menu dérouulant. Si vous ne savez pas quel canal désir, conservez la valeur par défaut, soit Auto.

Standard Channel (Canal standard) Si vous seLECTIONnez 20 MHz seulement comme largeur de canal, selectionnez le canal youlu pour le reseau sans fil. Si vous ne savez pas quel canalCHOISIR,CONSERVEZ LA VALEUR PAR defaut,soit Auto.

Si vous Sélectionnez 40 MHz seulement comme largeur de canal, le canal standard sera un canal secondaire pour sans fil N (2,4 GHz). Si vous avez sélectionné un canal spécifique pour le paramètre de canal large, les options de canal standard seront disponibles. Sélectionnez le canal approprié pour votre réseau sans fil.

SSID Broadcast (Diffusion SSID) Lorsque les périhériques clients sans fil rechercheront des réseaux sans fil auxquels s'associer, ils détecteront le SSID diffusé par le routeur. Pour diffuser le SSID du routeur, conservez la valeur par défaut, soit Enabled. Si vous ne pouze pas diffuser le SSID du routeur, Sélectionnez Disabled.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

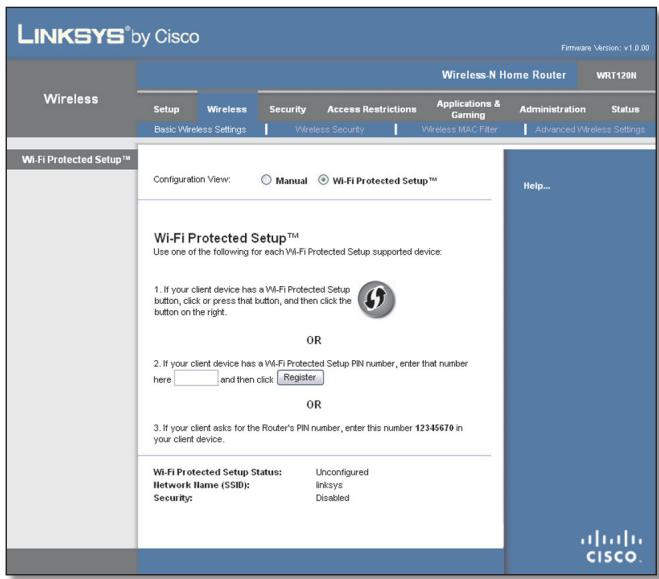

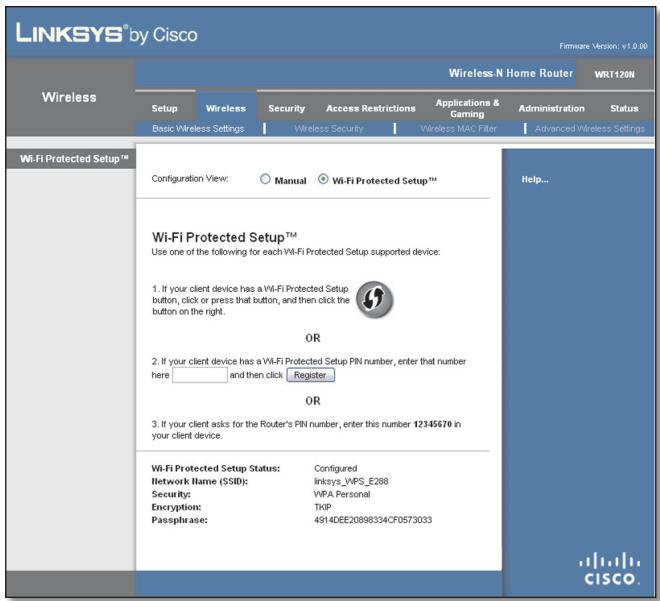

Configuration de l'accès Wi-Fi protégé

Trois méthodes peuvent être utilisées. Utilisez la méthode qui s'applique au périphérique client que vous configuruez.

Sans fil > Paramètres de base du réseau sans fil (Configuration de l'accès Wi-Fi protégé)

Configuration de l'accès Wi-Fi protégé (WPS)

Remarque : la configuration de l'accès Wi-Fi protégé s'effectue un périhérique client à la fois. Répétez la procédure pour chaque périhérique client prénant en charge la configuration de l'accès Wi-Fi protégé.

Méthode 1

Utilisez cette méthode si vous peripheralique client est doté d'une touche Wi-Fi Protected Setup.

- Appuyez sur la touche Wi-Fi Protected Setup du péripérisque.

- Cliquez sur le bouton Wi-Fi Protected Setup dans cette fenêtre.

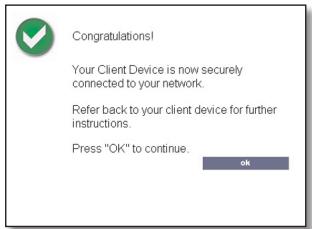

- Une fois le périphérique client configuré, cliquez sur OK. Pour en savoir davantage, consultez l'aide ou la documentation du périphérique client.

Configuration de l'accès Wi-Fi protégé terminée

Méthode 2

Utilisez cette méthode si votre périphérique client est doté d'un NIP Wi-Fi Protected Setup.

- Entrez le NIP dans le champ de cette fenêtre.

- Cliquez sur Register (Enregister).

- Une fois le périphérique client configuré, cliquez sur OK. Pour en savoir davantage, consultez l'aide ou la documentation du périphérique client.

Méthode 3

Utilisez cette méthode si le périhérique client demande le NIP du routeur.

- Entrez le NIP indiquedans cette fenetre (le NIP est également inscrit sur une etiquette appossee sous le routeur).

- Une fois le pérophérique client configuré, cliquez sur OK. Pour en savoir davantage, consultez l'aide ou la documentation du pérophérique client.

L'etat de la configuration de l'accès Wi-Fi protégé, le nom du réseau sans fil (SSID), les modes de sécurité et de cryptage et la phrase de vérification sont affichés au bas de l'écran.

Remarque: si vous utilisez des périhériques clients non compatibles avec la configuration de l'accès Wi-Fi protégé, prenez en note les paramètres et configurez ces clients manuellement.

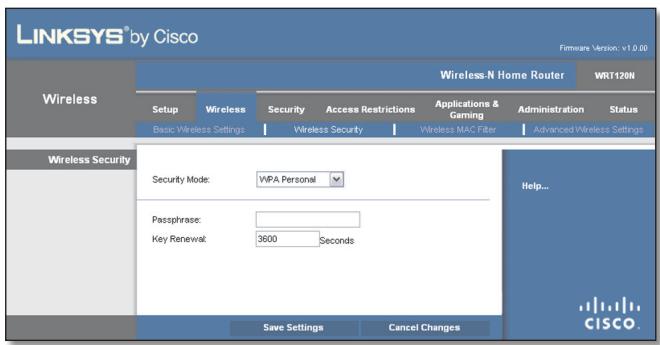

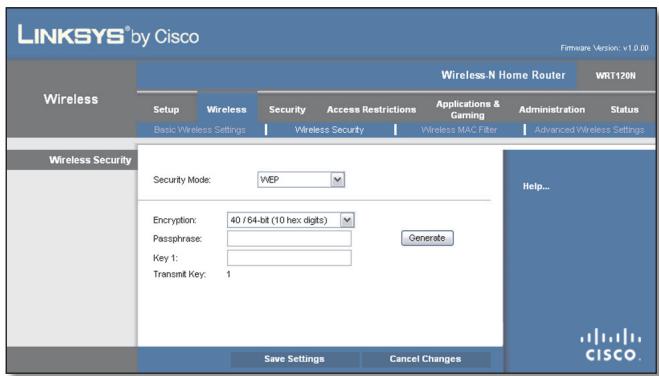

Sans fil > Sécurité du réseau sans fil

La page Wireless Security (Sécurité du réseau sans fil) permet de configurer les paramètres de sécurité du réseau sans fil. Le routeur peut utiliser six modes de sécurité sans fil, soit WPA personnel, WPA entreprise, WPA2 personnel, WPA2 entreprise, RADIUS et WEP. WPA signifie Wi-Fi Protected Access, ou accès sans fil sécurisé, qui est une norme de sécurité plus robuste que le cryptage WEP. WEP signifie Wired Equivalent Privacy, ou sécurité équivalente à un réseau cable. RADIUS signifie Remote Authentication Dial-In User Service, ou service d'authentication d'utilisateur distant). Ces six modes sont décrits ci-dessous. Pour en savoir davantage sur la procédure de configuration de la sécurité du routeur, voir le Chapitre 2 : Conseils pour accroître la sécurité de votre réseau sans fil, (page 3).

Sécurité sans fil

Mode de sécurité

Selectionnez le mode de sécurité utilisé par votre réseau sans fil. Si vous ne pouze pas sécuriser votre réseau sans fil, conservez la valeur par défaut, soit Disabled.

WPA personnel

Remarque : si vous utilisez WPA, n'oubliez pas que chaque péripérisque relié à votre réseau sans fil DOIT utiliser la même méthode et la même clé WPA, sans quoi le réseau ne fonctionnera pas correctement.

Security Mode (mode de sécurité) > WPA Personal (WPA personnel)

Passphrase Entrez une phrase de vérification de 8 à 63 caractères.

Key Renewal (Renouvellement de clé) Entrez dans ce champ la période après laquelle le routeur doit changer les clés de chiffrement. La valeur par défaut est 3600 secondes.

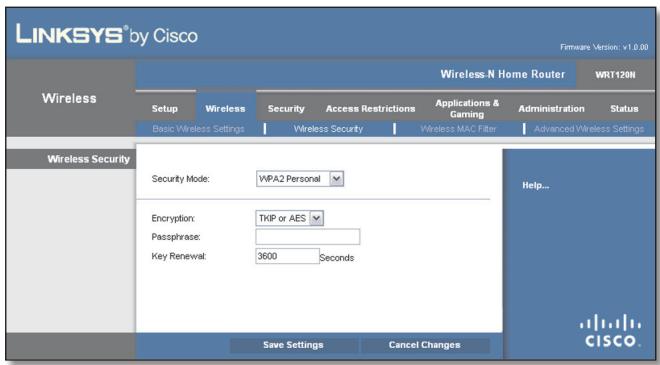

WPA2 personnel

Mode de sécurité > WPA2 personnel

Encryption Le mode WPA2 prend en charge deux modes de cryptage avec clés dynamiques, soit TKIP et AES. Sélectionnéz l'algorithmme youlu, soit AES ou TKIP or AES. La valeur par défaut est TKIP or AES.

Passphrase Entrez une phrase de vérification de 8 à 63 caractères.

Key Renewal Entrez dans ce champ la période après laquelle le routeur doit changer les clés de chiffrement. La valeur par défaut est 3600 secondes.

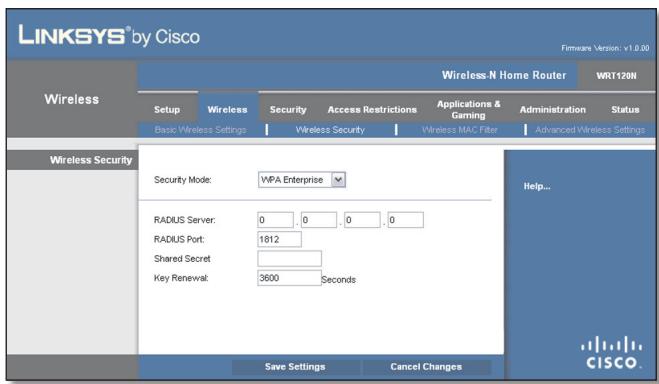

WPA enterprise

Cette option permet d'utiliser WPA avec un serveur RADIUS (utilisiez-la uniquement si un serveur RADIUS est relié au routeur).

Mode de sécurité > WPA entreprise

RADIUS Server (Serveur RADIUS) Entrez l'adresse IP du serveur RADIUS.

RADIUS Port (Port RADIUS) Entrez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret (Secret partagé) Entrez la clé partagée par le routeur et le serveur.

Key Renewal Entrez dans ce champ la période après laquelle le routeur doit changer les clés de chiffrement. La valeur par défaut est 3600 secondes.

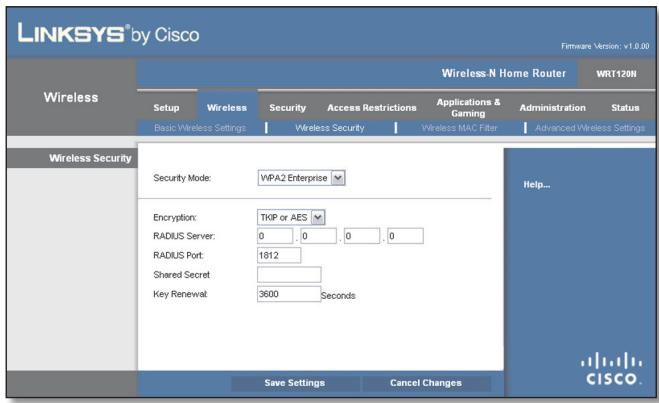

WPA2 enterprise

Cette option permet d'utiliser WPA2 avec un serveur RADIUS (utilisiez-la uniquement si un serveur RADIUS est relié au routeur).

Mode de sécurité > WPA2 entreprises

Encryption Le mode WPA2 prend en charge deux modes de cryptage avec clés dynamiques, soit TKIP et AES. Sélectionnez l'algorithmme youlu, soit AES ou TKIP or AES. La valeur par défaut est TKIP or AES.

RADIUS Server Entrez l'adresse IP du serveur RADIUS.

RADIUS Port Entrez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret Entrez la clé partagée par le routeur et le serveur.

Key Renewal Entrez dans ce champ la période après laquelle le routeur doit changer les clés de chiffrement. La valeur par défaut est 3600 secondes.

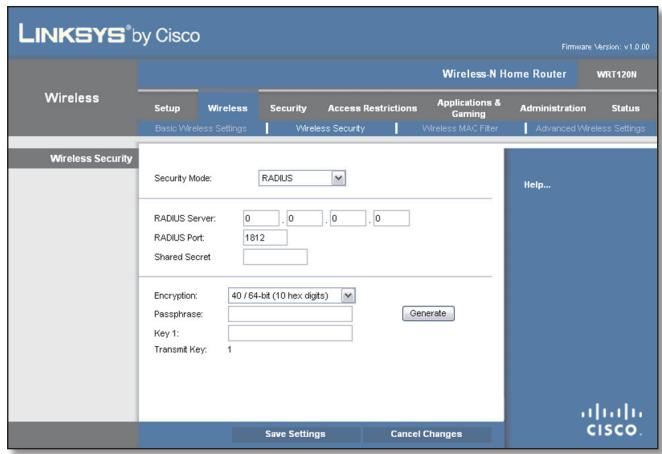

RADIUS

Cette option permet d'utiliser WEP avec un serveur RADIUS (utilisiez-la uniquement si un serveur RADIUS est relié au routeur).

Remarque : si vous utilisez WEP, n'oubliez pas que chaque péripérisque relié à votre réseau sans fil DOIT utiliser la même méthode et la même clé WEP, sans quoi le réseau ne fonctionnera pas correctement.

Mode de sécurité > RADIUS

RADIUS Server Entrez l'adresse IP du serveur RADIUS.

RADIUS Port Entrez le numéro de port du serveur RADIUS. La valeur par défaut est 1812.

Shared Secret Entrez la clé partagée par le routeur et le serveur.

Encryption Sélectionné le type de cryptage WEP voulu, soit 40/64 bits (10 caractères hexadécimaux) ou 104/128 bits (26 caractères hexadécimaux). Le paramètre par défaut est 40/64 bits (10 chiffres).

Passphrase Entrez une phrase de vérification pour générer automatiquement les clés WEP, puis cliquez sur Générer.

Key 1 Si vous n'avez pas entree de phrase de verification, entrez la cle WEP manuellement.

TX Key (Clé de transmission) La clé 1 est utilisé.

WEP

WEP est un mode de cryptage de base moins sur que WPA.

Remarque : si vous utilisez WEP, n'oubliez pas que chaque périphérique relié à votre réseau sans fil DOIT utiliser la même méthode et la même clé WEP, sans quoi le réseau ne fonctionnera pas correctement.

Mode de sécurité > WEP

Encryption Sélectionnez le type de cryptage WEP voulu, soit 40/64 bits (10 caractères hexadécimaux) ou 104/128 bits (26 caractères hexadécimaux). Le paramètre par défaut est 40/64 bits (10 chiffres).

Passphrase Entrez une phrase de vérification pour générer automatiquement les clés WEP, puis cliquez sur Générer.

Key 1 Si vous n'avez pas entree de phrase de verification, entrez la cle WEP manuellement.

TX Key (Clé de transmission) La clé 1 est utilisé.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

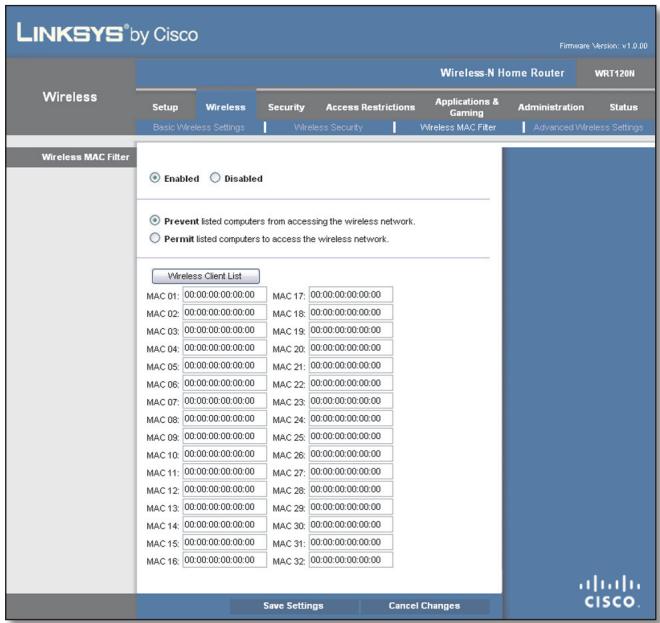

Sans fil > Filtrage MAC sans fil

L'accès au réseau sans fil peut être filtré à l'aide des adresses MAC des périhériques sans fil à portée du réseau.

Sans fil > Filtrage MAC sans fil

Filtre MAC sans fil

Enabled/Disabled Pour filtrer l'accès des utilisateurs à l'aide des adresses MAC (soit pour permettre, soit pour bloquer l'accès), Sélectionnez Enabled. Sinon, conservez le paramètre par défaut, soit Disabled.

Restriction d'accès

Prevent (Empêcher) Sélectionnez cette option pour bloquer l'accès sans fil par adresse MAC. Ce bouton est activé par défaut.

Permit (Permettre) Sélectionnezcette option pour permettre l'accès sans fil par adresse MAC. Ce bouton est désactivé par défaut.

Liste de filtrage d'adresses MAC

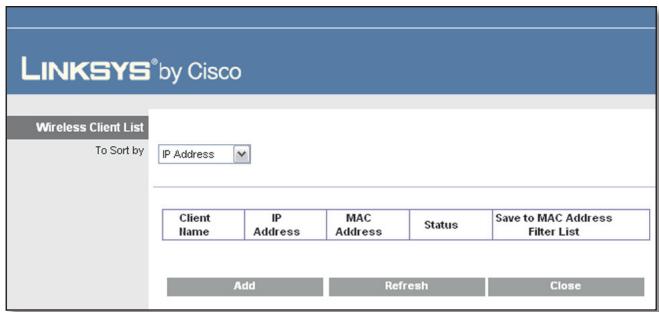

Wireless Client List (liste des clients sans fil) Cliquez sur ce bouton pour afficher la page Wireless Client List.

Liste de péripériques clients sans fil

Liste de péripériques clients sans fil

Cette page affiche les informations sur les ordinateurs et autres dispositifs utilisant le réseau sans fil. La liste peut être triée par nom de client, interface, adresse IP, adresse MAC et état.

Selectionnez Save to MAC Address Filter List (Enregistrer dans la liste de filtrage d'adresses MAC) si vous poulez ajouter des périphériques à la liste de filtrage d'adresses MAC, puis cliquez sur Add.

Pourmettreàjourlesinformations,cliquez surRefresh. Pourfermer cettepage et reveniràla page WirelessMAC Filter(FiltrageMAC sans fil),cliquez sur Close.

MAC 01-32 (Adresses MAC de 1 à 32) Entrez les adresses MAC des périphériques dont vous pouze bloquer ou permettre l'accès sans fil.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

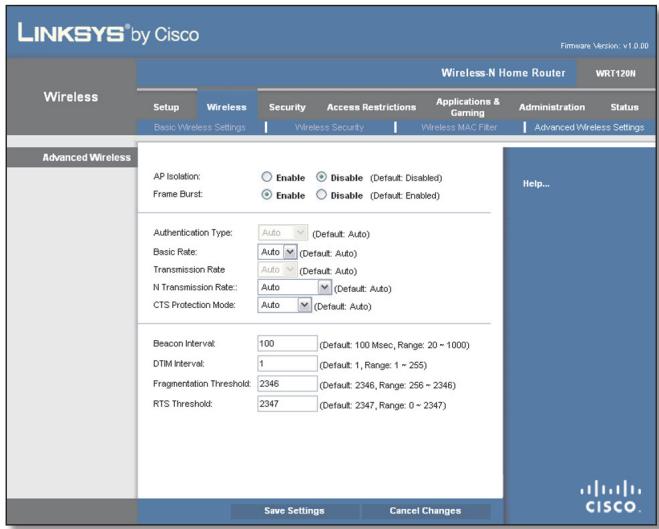

Sans fil > Paramètres sans fil avancés

La page Advanced Wireless Settings (Paramètres sans fil avances) permet de configurer les paramètres avances du réseau pour les fonctions de transmission sans fil. La configuration devrait être confiée à un administrateur reseau car des paramètres incorrects peuvent réduire les performances des transmissions sans fil.

Sans fil > Parametes sans fil avancés

Paramètres sans fil avances

AP Isolation (Isolement AP) Permet d'isoler les uns des autres les PC clients et les périphériques sans fil du réseau. Les appareils sans fil pourront communiquer avec le routeur mais pas entre eux. Pour utiliser cette fonction, selectionnez Enable. L'isolement PA est déactivé par défaut.

Frame Burst (Rafale de trames) Activer cette option permet d'optimiser le début du réseau, qui diffère en fonction du fabricant des produits sans fil. Pour utiliser cette option, conservez la valeur par défaut, soit Enable. Sinon, selectionnéz Disable.

Authentication Type Le type d'authentication est disponible si le mode de sécurité est RADIUS ou WEP. La valeur par défaut est Auto, ce qui autorise l'authentication Systeme ouvert ou Clé partagée. En mode Open System, l'expéditeur et le destinataires n'utilisent PAS de clé WEP pour l'authentication. En mode Shared Key, l'expéditeur et le destinataires utilisent une clé WEP pour l'authentication. Pour n'utiliser que l'authentication par clé partagée, Sélectionnez Shared Key.

Basic Rate (Débit de base) Le débit de base ne désigne pas un débit unique mais只会只会 une plage de débits de transmission que le routeur peut utiliser. Le débit de base n'est pas le débit réel de transmission. Pour spécifique le débit du routeur, configurer l'option Transmission Rate (Débit de transmission). Le routeur communiquera les débits qu'il utilise aux autres péripériques du réseau. De plus, le routeur informe les autres péripériques qu'il sélectionnera automatiquement le débit optimal. Le paramètre par défaut est Auto, ce qui correspond aux débits sans fil standard (1-2/5,5/11/18/24 Mbit/s). Pour les péripériques sans fil moins récents, Sélectionnez 1-2 Mbps Pour permettre au routeur d'utiliser tous les débits, Sélectionnez All.

Transmission Rate Le débit de transmission est disponible si le mode réseau est Mixte BG, Sans fil G seulement ou Sans fil B seulement. Le débit doit être fixé en fonction de celui du réseau sans fil. Vous pouvez selectionner une plage de débits ou désirir l'option Auto pour que le routeur utilise automatiquement le débit optimal avec la négociation automatique. La négociation automatique permet au routeur de négocier le débit optimal avec un périphérique sans fil.

N Transmission Rate Le débit de transmission sans fil N est disponible si le mode réseau est Mixte ou Sans fil N seulement. Le débit doit être fixé en fonction de celui du réseau sans fil N. Vous pouvez selectionner une plage de débits ou désirir l'option Auto pour que le routeur utilise automatiquement le débit optimal avec la négociation automatique. La négociation-automatique permet au routeur de négocier le débit optimal avec un périphérique sans fil.

CTS Protection Mode (Mode de protection CTS) Le routeur utilisera automatiquement le mode de protection CTS (Clear-To-Send, ou prét pour la transmission) si vos périhériques sans fil N et sans fil G ne parviennent pas à communiquer avec le routeur dans un environnement où le traffic 802.11b est important. Cette fonction améliore la réception des transmissions sans fil N et sans fil G par le routeur mais diminue sensiblement le débit. Pour utiliser cette option, conservez la valeur par défaut, soit Auto. Sinon, sélectionnez Disabled.

Beacon Interval (Intervalle de balise) Entrez une valeur comprise entre 1 et 65 535 milliseconds. L'intervalle de balise indique la fréquence à laquelle la balise est émise. Une balise est un paquet de données émis par le routeur en vue de synchroniser le réseau sans fil. La valeur par défaut est 100 milliseconds.

DTIM Interval (Intervalle DTIM) Cette valeur, comprise entre 1 et 255, indique l'intervalle d'envoi du DTIM (Delivery Traffic Indication Message, ou message d'indication d'envoi). L'intervalle DTIM est un compte à rebours informant les péripériques clients de la prochaine fenêtre de détction des messages de diffusion et de multidiffusion. Lorsque de tels messages sont en attente d'envoi dans la mémoire tampon du routeur, celui-ci émet un DTIM aux intervalles indiqués. Les péripériques clients reçoivent alors la balise et se préparent à receivevoir les messages. La valeur par défaut est 1.

Fragmentation Threshold (Seuil de fragmentation) Taille maximale qu'un paquet de données peut atteindre avant qu'il ne soit fragmenté en paquets multiples. Si les erreurs de transmission de paquet sont nombreuses sur le réseau, vous pouvez augmenter légèrement le seuil de fragmentation. Cependant, un seuil de fragmentation trop bas peut entraîner une dégradation des performances du réseau. Seules les valeurs légèrement inférieures à la valeur par défaut sont recommandées. Dans la plupart des cas, le seuil par défaut (2346) devrait être conservé.

RTS Threshold (Seuil RTS) Si le flux de données n'est pas homogène, il est recommandé de réduire légèrement la valeur par défaut (2347). Si un paquet réseau est plus petit que le seuil RTS, la fonction RTS/CTS ne sera pas activée. Le routeur émet des trames réseau RTS à un périphérique spécifique et négocie l'envoi d'un paquet de données. Sur réception d'une demande d'émission, le périphérique sans fil émet une trame CTS pour indiquer qu'il est prêt à transmettre. Il est recommandé de conserver la valeur par défaut (2347).

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

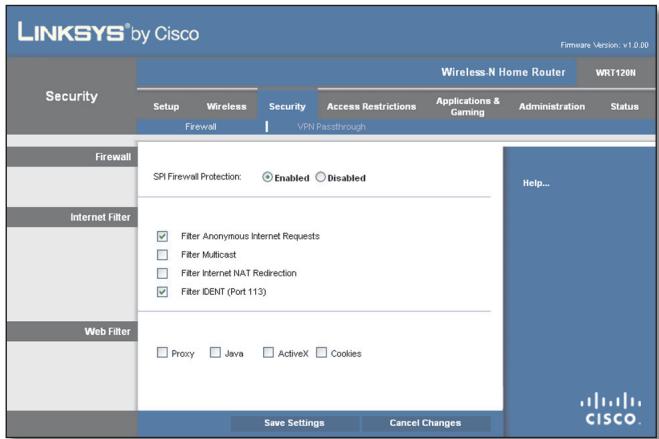

Sécurité > Pare-feu

La page Firewall (Pare-feu) permet de configurer un pare-feu pouvant filtrer les divers types de traffic non désirsés sur le réseau local du routeur.

Sécurité > Pare-feu

Pare-feu

SPI Firewall Protection (Protection par pare-feu SPI) Pour utiliser cette protection, conservez la sélection par défaut, soit Enabled. Pour désactiver cette protection, Sélectionnez Disabled.

Filtre Internet

Sélectionnez ou désélectionnez les options voulues cïddssous.

Filter Anonymous Internet Requests (Filtrer les requêtes Internet anonymes) Cette fonction complique la tâche des intrus qui tenteraient d'acceder à votre réseau sans fil. Cette fonction est activée par défaut. Pour autoriser les requêtes Internet anonymes, déslectionnez-la.

Filter Multicast (Filtrer la multidiffusion) La multidiffusion désigne un envoi simultané à plusieurs destinataires spécifiques. Si elle est autorisée, le routeur achemie les paquets de multidiffusion IP aux ordinateurs appropriés. Sélectionnez cette option pour activer la multidiffusion. Cette option est désactivée par défaut.

Filter Internet NAT Redirection (Filtrer la redirection NAT Internet) Cette fonction utilise le routage de port pour bloquer l'accès des ordinateurs du réseau aux serveurs locaux. Sélectionnez cette option pour l'activer. Cette option est désactivée par défaut.

Filter IDENT (Port 113) (Filtrer le port 113) Cette fonction empêche les machines situées à l'extérieur de votre réseau local d'acceder au port 113. Cette fonction est activée par défaut. Désélectionné-la pour désactiver la fonction.

Filtre Web

Selectionnez ou désélectionné les options voulues ci-dessous.

Proxy L'utilisation de serveurs proxy sur un réseau étendu (WAN) peutomprometre la sécurité de la passerelle. Refuser la fonction proxy désactivera l'accès à tout serveur proxy sur réseau éloigné. Sélectionnez cette fonction pour utiliser le filtrage de proxy. Cette option est désactivée par défaut.

Java Java est un langage de programmation pour sites Web. Refuser la fonction Java peut empêcher l'accès aux sites Internet créés au moyen de ce langage. Sélectionnez cette fonction pour utiliser le filtrage Java. Cette option est désactivée par défaut.

ActiveX ActiveX est un langage de programmation pour sites Web. Refuser la fonction ActiveX peut empêcher l'accès aux sites Internet créés au moyen de ce langage. Sélectionnez cette fonction pour utiliser le filtrage ActiveX. Cette option est désactivée par défaut.

Cookies Un cookie est un fjichier enregistré sur votre ordinateur par les sites Internet que vous visitez. Sélectionnez cette option pour filtrer les cookies. Cette option est désactivée par défaut.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

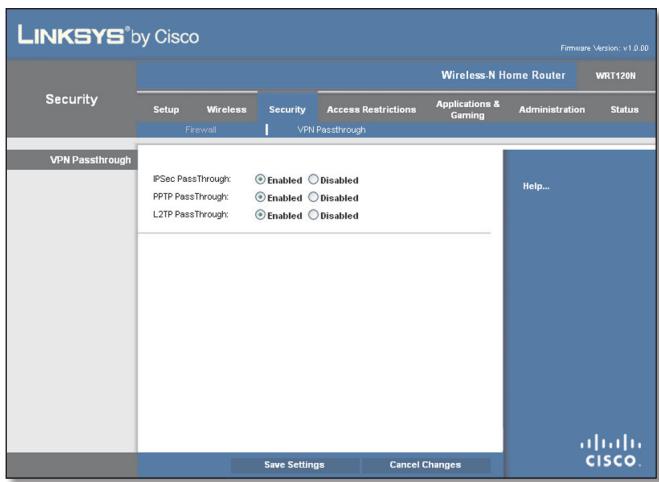

Sécurité > Connexion RPV directe

La page VPN Passthrough (Intercommunication VPN) permet de creator des tunnels VPN (Virtual Private Network, ou réseau隱私e virtuel) à l'aide du protocole IPSec, PPTP ou L2TP pour passer au travers du pare-feu du routeur.

Sécurité > Connexion RPV directe

IPSec Passthrough (Connexion IPSec) Le protocole IPSec (Internet Protocol Security, ou protocole de sécurité Internet) est utilisé pour sécuriser l'échange de paquets IP au niveau de la couche IP. Pour autoriser la création de tunnels IPSec, conservez la sélection par défaut, soit Enabled.

PPTP Passthrough (Connexion PPTP) Le protocole PPTP (Point-to-Point Tunneling Protocol, ou protocole de tunnel point à point) permet d'établier une connexion point à point via un réseau IP. Pour autoriser la création de tunnels PPTP, conservez la sélection par défaut, soit Enabled.

L2TP Passthrough (Connexion L2TP) Le protocole L2TP (Layer 2 Tunneling Protocol, ou protocole de tunnelling de couche 2) est utilisé pour permettre des sessions point à point sur Internet au niveau de la couche 2. Pour autoriser la création de tunnels L2TP, conservez la selection par défaut, soit Enabled.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

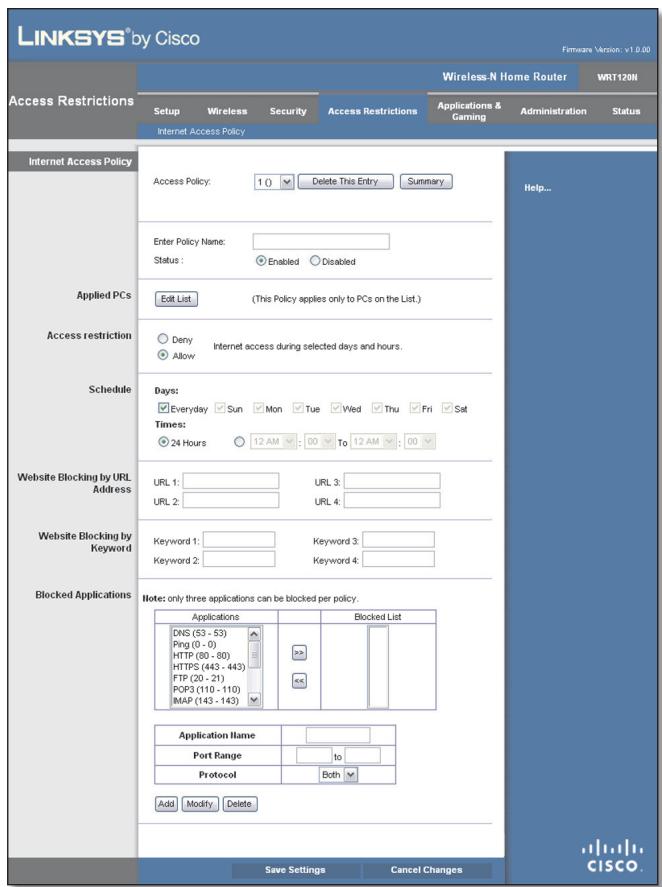

Restrictions d'accès > accès Internet

La page Internet Access (Accès Internet) vous permet debloquer ou d'autoriser certains types d'utilisation et de trafficInternet, tels que l'accès Internet, des services designés etdes sites Web certains jours et a certaines heures.

Restrictions d'accès > accès Internet

Politique d'accès à Internet

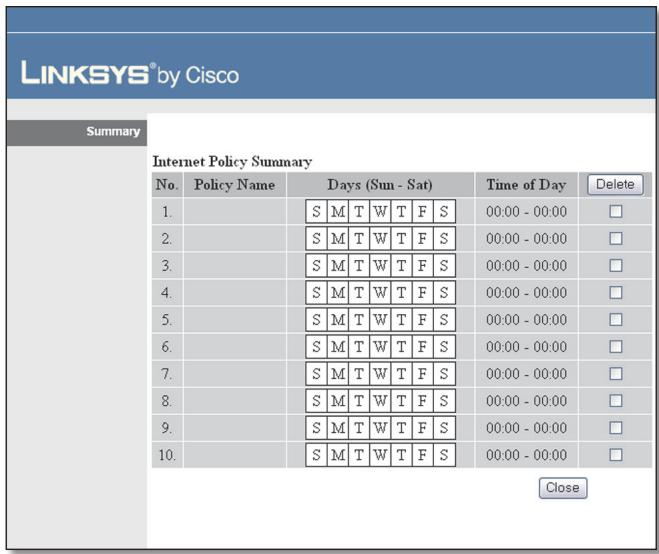

Access Policy (Politique d'accès) L'accès Internet peut être géré par une politique. Utilisez les paramètres de cette page pour étabrir une politique d'accès (après avoir cliqué sur Save Settings). Sélectionnez une politique dans le menu-dérouulant pour afficher ses paramètres. Pour supprimer une politique, Sélectionnez son nombre et cliquez sur Delete This Entry (Supprimer cette entrée). Pour afficher toutes les politiques, cliquez sur Summary (Sommaire).

Sommaire

Les politiques sont représentées avec les informations suivantes : No., Policy Name (nom de la police), Access (accès), Days (jours) et Time of Day (heure). Pour supprimer une politique, Sélectionnez l'option Delete de la politique et cliquez sur Delete. Pour revenir à la page Internet Access Policy (Politique d'accès Internet), cliquez sur Close.

Sommaire

Status Les politiques sont désactivées par défaut. Pour activer une politique, Sélectionnez son numéro dans le menu déroulant, puis Sélectionnez Enabled.

Pour creer une politique, suivez les etapes de 1 à 11. Répéteze ces étapes pour creer d'autres politiques, une à la fois.

- Sélectionnez un numéro dans le menu dérounant Politique d'accès.

- Entrez un nom de politique dans le champ Nom de politique.

- Pour activer cette politique, sélectionnez Enabled.

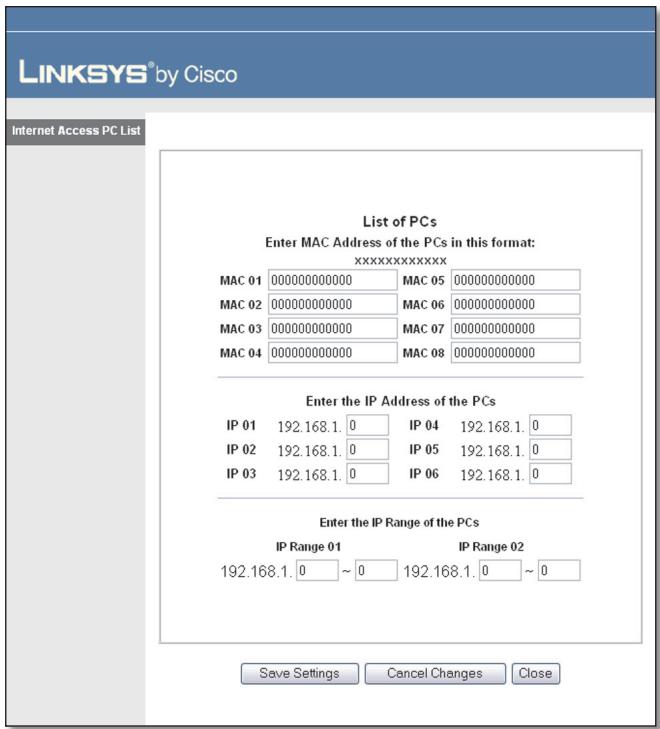

- Cliquez sur Edit List (modifier la liste) pour sélectionner les PC visés par la politique. La liste des ordinateurs ayant accès à Internet s'affiche. Vous pouze sélectionner un PC par son adresse MAC ou par son adresse IP. Vous pouze également entre une plage d'adresses si vous voulez que la politique visée s'applique à un groupe de PC. Àpres avoir entrez vos modifications, Cliquez sur Save Settings pour les appliquer ou sur Cancel Changes pour les annuler. Cliquez ensuite sur Close.

ListedesordinateursayantaccésaInternet

- Sélectionnez l'option appropriée, soit Deny (Refuser) ou Allow (Autoriser) selon que vous poulez bloquer ou autoriser l'accès Internet aux PC figurant dans la liste des ordinateurs ayant accès à Internet.

- Décidez des jours et de l'horaire pendant lesquels cette politique sera en vigueur. Sélectionnez les jours individuels où elle s'appliquera ou choisissez Everyday (Chaque jour). Entrez une plage d'heures et de minutes durant lesquelles la politique sera en vigueur, ou sélectionnéz 24 Hours (24 heures).

- Vous pouvez bloquer l'accès à des sites Web dotés d'une adresse Internet spécifique. Entrez chaque adresse dans un champ Website Blocking by URL Address (blocage de site Web par adresse Internet) sépare.

- Vous pouvez également bloquer des sites au moyen de mots clés. Entrez chaque mot clé dans un champ Website Blocking by Keyword (blocage de site Web par mot clé).

- Vous pouvez filtrer l'accès à divers services sur Internet, tels que FTP ou telnet. (Vous pouvez bloquer jusqu'à trois applications par politique.)

Dans la liste Applications, Sélectionnez celle que vous désirez bloquer. Cliquez ensuite sur le bouton >> pour faire glisser l'application dans la liste Blocked List (Liste des blocages). Pour supprimer une application dans cette liste, Sélectionnez-la et cliquez sur le bouton <<.

- Si l'application que vous souhaitez bloquer n'apparait pas, ou si vous foulez modifier les paramètres d'un service, entrez le nom de l'application dans le champ Application Name (Nom de l'application). Entrez sa plage dans les champs Port Range (Plage de ports). Sélectionnez son protocole dans le menu dérouulant Protocol (Protocole), puis cliquez sur Add.

Pour modifier un service, Sélectionnez-le dans la liste Application. Changez son nom, son port, sa plage de ports et/ou le protocole attribué. Cliquez ensuite sur Modify (Modifier).

Pour supprimer un service, Sélectionnez-le dans la liste Application. Cliquez ensuite sur Delete.

- Cliques sur Save Settings pour enregistrer les paramètres de la politique ou sur Cancel Changes pour les annuler.

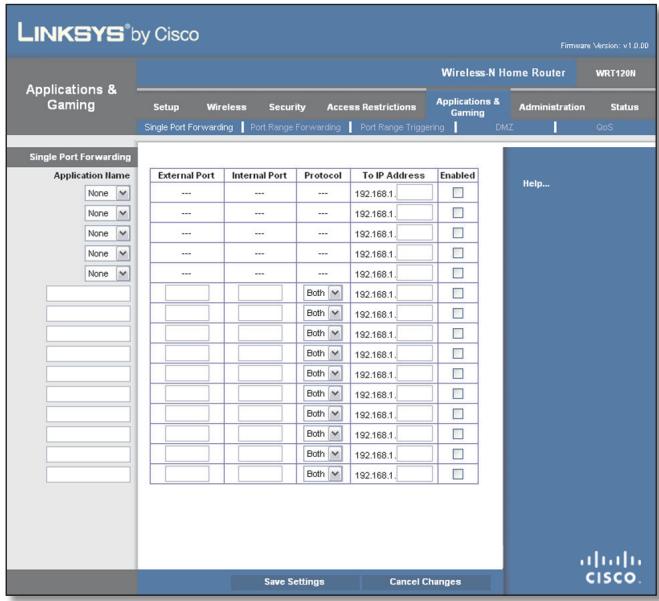

Applications etieux > Routagedeport unique

La page Single Port Forwarding (Routage de port unique) permet de personneliser les services de port pour les applications courantes figurant sur la page.

Lorsque des utilisateurs envoient ce type de requête au réseau par Internet, le routeur les achemie aux serveurs (ordinateurs) appropriés. Avant d'utiliser le routage de ports, vousdezvez attribuer des adresses IP statiques aux serveurs voulus en utilisant la fonction de réservation DHCP de la page Basic Setup (voir Réservation DHCP, page 7).

Applications etieux > Routage de port unique

Routage de port unique

Les applications courantes sont disponibles pour les cinq premières entrées. Sélectionnez l'application pertinente. Entrez ensuite l'adresse IP du serveur destiné à receivevoir les requêtes. Sélectionnez Enabled pour activer cette entrée.

Pour entrer des applications additionnelles, replissez les champs suivants:

Application Name Entrez le nomChoisi pour l'application.

Chaque nom peut composerj jusqu'a 12 caracteteres.

External Port (Port externe) Entrez le numero de port externe utilisé par le serveur ou l'application sur Internet. Pour en savoir davantage, consultez la documentation de l'application Internet.

Internal Port (Port interne) Entrez le numero de port interne utilisé par le serveur ou l'application sur Internet. Pour en savoir davantage, consultez la documentation de l'application Internet.

Protocol Sélectionnez le protocole utilisé pour cette application, soit TCP, UDP ou Both.

To IP Address (Vers adresse IP) Pour chaque application, entrez l'adresse IP du PC destiné à receivevoir les requêtes. Si vous avez attribué une adresse IP statique à l'ordinateur, vous pouvez la searcher en cliquant sur DHCP Reservation dans la page Basic Setup (voir Réservation DHCP, page 7).

Enabled Pour chaque application, Sélectionnez Enabled pour utiliser le routage de port.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

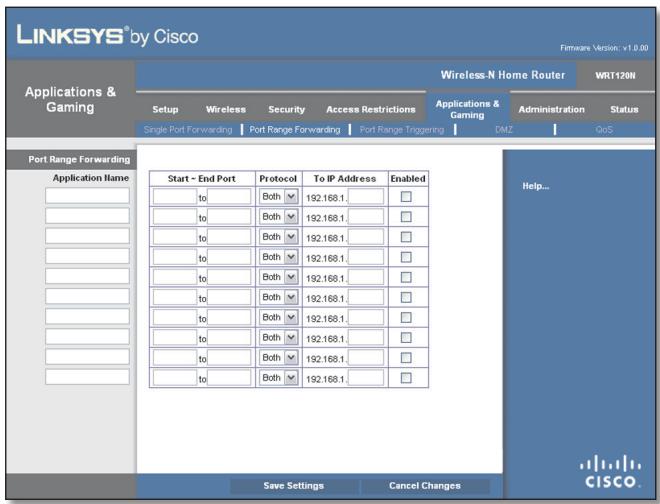

Applications etieux > Routagedeplagedports

La page Port Range Forwarding (Routage de plage de ports) permet de configurer des services publics sur le réseau, tels que des serveurs Web, des serveurs FTP, des serveurs de courriel ou autres applications Internet dédiées (applications qui utilisent l'accès Internet pour des fonctions comme la videoconference ou les yeux en ligne; certaines ne nécessitant pas de routage de ports).

Lorsque des utilisateurs envoient ce type de requête au réseau par Internet, le routeur les achemie aux serveurs (ordinateurs) appropriés. Avant d'utiliser le routage de ports, vousdezvez attribuer des adresses IP statiques aux serveurs voulus en utilisant la fonction de réservation DHCP de la page Basic Setup (voir Réservation DHCP, page 7).

Pour réachemer tout les ports vers un ordinateur, cliquez sur l'onglet DMZ.

Applications etieux > Routage de plaque de ports

Routage de ports

Pour réacheminer un port, entreprises les informations sur chaque ligne pour le critère requis.

Application Name Entrez ici le nom que vous souhaiter attribuer à l'application. Chaque nom peut composer jusqu'à 12 caractères.

Start~End Port Port de début et de fin) Entrez le numero de port ou la plage de ports qu'utilise le serveur ou les applications Internet. Pour en savoir davantage, consultez la documentation de l'application Internet.

Protocol Sélectionnez le protocole utilisé pour cette application, soit TCP, UDP ou Both.

To IP Address (Vers adresse IP) Pour chaque application, entrez l'adresse IP du PC destiné à receivevoir les requêtes. Si vous avez attribué une adresse IP statique à l'ordinateur, vous pouvez la searcher en cliquant sur DHCP Reservation dans la page Basic Setup (voir Réservation DHCP, page 7).

Enabled Sélectionnez Enabled pour activer le réacheminement de ports pour les applications indiquées.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

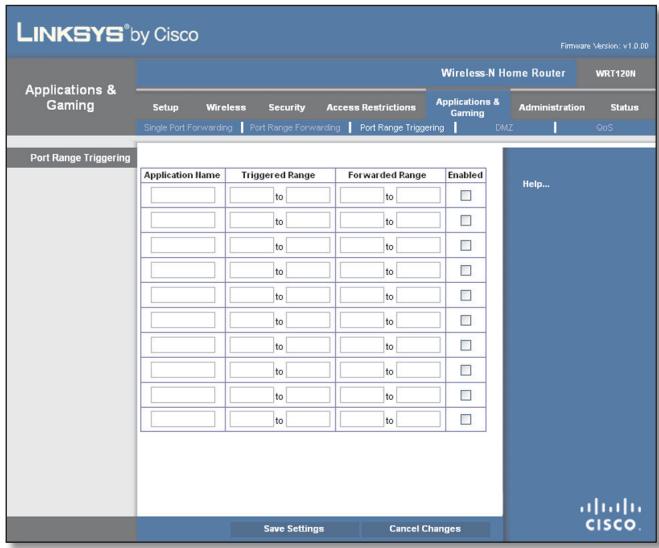

Applications etieux > Déclenchement de plaque de ports

La page Port Range Triggering (Déclenchement de plage de ports) permet d'indiquer au routeur de surveiller le traffic sortant sur des numéroes de port spécifique. L'adresse IP du PC qui transmet les données est ménorisée par le routeur de façon que lorsque les données demandées sont reçues par celui-ci, elles sont acheminées au PC approprié au moyen de l'adresse IP et de règles de mappage de ports.

Applications etieux>Déclenchement deplage deports

Déclenchement de ports

Application Name Entrez le nom d'application du déclencheur.

Triggered Range (Plage de ports déclenchés) Pour chaque application, entrez le numéro de port de début et celui de fin de la plage de ports visée. Pour connaître les nombres de port à utiliser, consultez la documentation de l'application Internet.

Forwarded Range (Plage de ports réacheminés) Pour chaque application, entrez le numéro de port de début et celui de fin de la plage de ports visée. Pour connaître les nombres de port à utiliser, consultez la documentation de l'application Internet.

Enabled Sélectionnez Enabled pour activer le déclenchement de ports pour les applications indiquées.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

Applications etieux>DMZ

La fonction DMZ (zone publique) permet d'exposer un utilisateur local à Internet pour qu'il accede à un service spécial, par exemple à un jeu en ligne ou à la videoconférence. L'hebergementDMZréacheminentouslesportssimultanément vers un PC. Le routage de plage de ports est plus sur car il ouvre uniquement les ports voulus, alors que l'hebergement DMZ ouvre tous les ports d'un ordinateur, ce qui le rend accessible depuis Internet.

Applications etieux > DMZ

DMZ

Le client DHCP doit être désactivé et une nouvelle adresse IP statique doit être attribuée sur les PC dont les ports sont réacheminés car leur adresse IP peut être changée lorsque DHCP est utilisé.

Enabled/Disabled Pour désélectionner l'hebergement DMZ, Sélectionnez Disabled. Pour exposer un PC sur Internet, sélectionnez Enabled. Configurez ensuite les paramètres suivants:

Source IP Address (Adresse IP d'origine) Pour faire d'une quelconque adresse IP l'adresse source, selectionnez Any IP Address (Toute adresse IP). Pour indiquer une adresse ou une plage d'adresses particuliere comme source, selectionnez-la et replissez les champs appropriés.

Destination Pour indiquer l'hote DMZ à partir de l'adresse IP, Sélectionnez IP Address et entrez cette adresse dans le champ fourni. Pour indiquer l'hote DMZ à partir de l'adresse MAC, Sélectionnez MAC Address et entrez cette adresse dans le

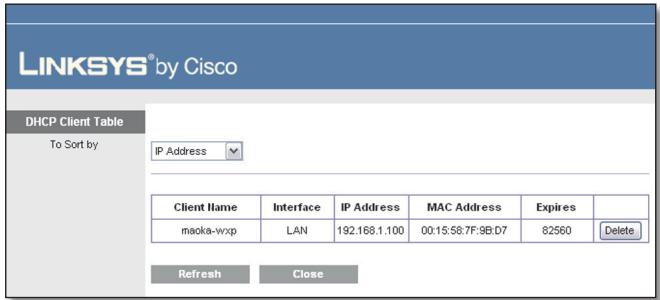

champ fourni. Pour extraire cette information, cliquez sur DHCP Client Table (Table des clients DHCP).

DMZ > Table des clients DHCP

Tableau des clients DHCP

Cette table affiche la liste des ordinateurs et autres périhériques auxquels le routeur a attribué une adresse IP. Vous pouvez trier les informations par nom de client, interface, adresse IP, adresse MAC et lié d'expiration (temps qui rests pour l'adresse IP actuelle). Pour sélectionner un client DHCP, cliquez sur Select. Pouractualiser les informations, cliquez-sur Refresh. Pourfermer cette page et revenir à la page DMZ, cliquez sur Close.

Cliquez sur Save Settings pour appliquer les changements, ou cliquez sur Cancel Changes.

Applications etieux > Qualité du service

La fonction QoS (Quality of Service, ou qualité du service) améliore le service pour le traffic réseau prioritaire, par exemple pour des applications en temps réel exigeantes comme la téléphonie IP et la videoconference.

Applications etieux > Qualité du service

QoS (qualité du service)

Sans fil

Cette section permet de configurer la prise en charge de QoS et de l'option No Acknowledgement (Aucune confirmation).

WMM Support (Prise en charge WMM) Si vous réseau contient d'autres péripériques compatibles WMM (Wi-Fi Multimedia), conservez la valeur par défaut, soit Enabled. Sinon, Sélectionnez Disabled.

No Acknowledgement Pour désactiver la fonction d'accusé de réception du réseau afin qu'il ne renvoie pas les données si une erreur survient, Sélectionnez Enabled. Sinon, conservez la sélection par défaut, soit Disabled.

Priorité d'accès Internet

Cette section permet de régler la priorité de bande passante à toute une gamme d'applications et de périhériques. Elle offre quatre niveaux de priorité : High (Élevé), Medium (Moyen), Normal ou Low (Fable). Lorsque vous configuez la priorité, ne réglez pas toutes les applications à High, ce qui irait à l'encontre du principe d'attribution de la bande passante. Pour utiliser un niveau inférieur au niveau normal, choisissez Basse. Certaines applications peuvent exiger plusieurs tentatives pour régler la priorité de bande appropriée.

Enabled/Disabled Pour utiliser les politiques QoS définies, conservez la valeur par défaut, Enabled. Sinon, Sélectionnez Disabled.

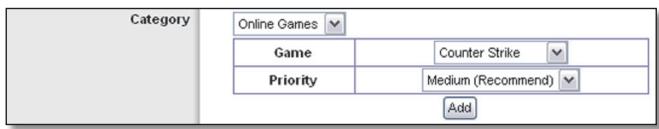

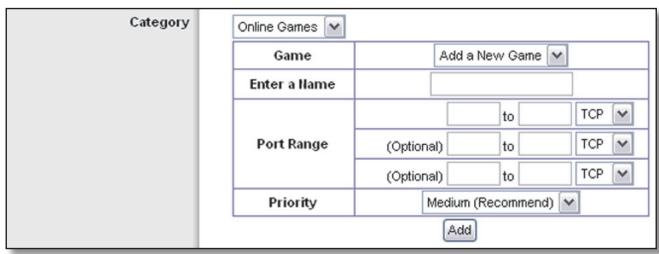

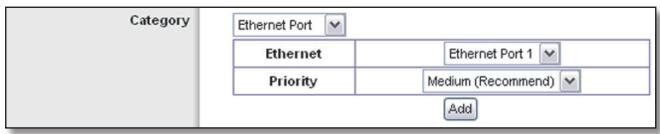

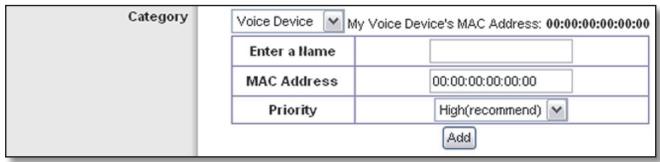

Categorié

Selectionnez l'une des catégories suivantes : Applications, Online Games (Jeux en ligne), MAC Address (Adresse MAC), Ethernet Port (Port Ethernet) ou Voice Device (Péripétrique vocal). Reportez-vous à la section correspondante ci-dessous pour effectuer votre sélection.

Sommaire

Cette page désigne les entrées QoS que vous avez créé pour vos applications et périhériques. Voir la section Sommaire, page 22.

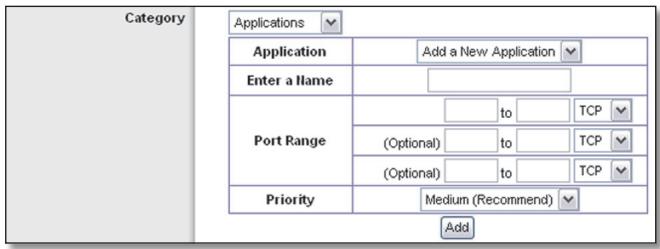

Applications

Application Sélectionnez l'application voulue. Pour sélectionner Add a New Application (ajouter une nouvelle application), suivez les directives.

Priority Sélectionnez la priorité appropriée : High, Medium, Normal ou Low.

Cliquez sur Add pour enregistrer vos modifications. Vote nouvelle entrée apparaitra dans la liste Summary.

Ajout d'une application

Qualité du service > Ajouter une nouvelle application

Enter a Name Tapez un nom pour l'entrée.

Port Range Entrez la plage de ports qui sera utilisé par l'application. Par exemple, pour attribuer de la bande passante à un service FTP, vous pouze taper 21-21. Si vous avez besoin de services pour une application qui utilise la plage de 1000 à 1250, entrez ces nombres comme paramètres. Vous pouze entraîr jusqu'à trois plages pour définir cette affectation de