GATEKEEPER PICO - Ordinateur compact YOGGIE - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil GATEKEEPER PICO YOGGIE au format PDF.

| Type d'appareil | Mini-ordinateur de sécurité |

| Usage principal | Sécurité informatique |

| Dimensions | Compact, taille clé USB |

| Connectivité | USB |

| Alimentation | Alimentation via port USB |

| Système d'exploitation | Non précisé |

| Capacité de stockage | Non précisé |

| Fonctionnalités de sécurité | Protection des données, accès sécurisé |

| Compatibilité | Ordinateurs compatibles USB |

| Poids | Léger, portable |

| Matériau | Plastique et composants électroniques |

| Indicateurs | LED de statut |

| Installation | Plug and play |

| Garantie | Non précisé |

FOIRE AUX QUESTIONS - GATEKEEPER PICO YOGGIE

Questions des utilisateurs sur GATEKEEPER PICO YOGGIE

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Ordinateur compact au format PDF gratuitement ! Retrouvez votre notice GATEKEEPER PICO - YOGGIE et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil GATEKEEPER PICO de la marque YOGGIE.

MODE D'EMPLOI GATEKEEPER PICO YOGGIE

Guide de l'Utilisateur

Notification légale

NOTIFICATION RELATIVE À LA SECURITE: POUR ÉVITER LES DANGERS, GARDEZ LE PRODUIT ET SON EMBALLAGE HORS D'ATTEINTE DES BÉBÉS ET DES ENFANTS. LE PRODUIT N'EST PAS DESTINÉ AUX BÉBÉS NI AUX ENFANTS.

© Copyright 2006-2008. Yoggie Security Systems Ltd. Tous droits réservés.

Tous les droits et la propriété intellectuelle liés aux produits Gatekeeper Pico et Gatekeeper Pico Pro apparitennent uniquement à Yoggie Security Systems Ltd. et à ses concédants de licence, et ils ne peuvent pas être utilisés de chaque manière que ce soit, sauf si formellement permet par Yoggie Security Systems Ltd., selon les stipulations d'un contrat d'utilisation.

La technologie et les produits décrits dans cette brochure sont protégés par des brevets enregistrés et/ou en cours d'enregistrement de Yoggie Security Systems Ltd. et/ou de ses concédants de licence.

Yoggie™, le logo Yoggie, Yoggie.com™, Gatekeeper Pico™, Gatekeeper Pico Pro™, Yoggie Gatekeeper™, Yoggie Pico™, Yoggie SOHO™, Yoggie Pico Personal™, Yoggie Pico Pro™ et Yoggie Firestick Pico™ sont des marques de fabrique ou des marques déposées enregistrées de Yoggie Security Systems Ltd. Tous les autres logos, marques de fabrique et marques de service, apparaissant dans cette brochure ou sur le produit appariennent à leurs propriétaires respectifs.

Q1 2008

YPUM001.3.6

Déclaration de conformité aux règlements de la FCC

Déclaration de CONFORMITE AUX RÉGEMENTS DE LA FCC (Federal Communications Commission - USA) RELATIFS AUX ORDINATEURS ET PÉRIPHÉRIQUES DE LA CLASSE B

Nous, Yoggie Security Systems Ltd. B.P. 156 de Beit Halevy Israël, 42870 déclarons sous notre seule responsabilité que les produits :

Gatekeeper Pico™ et Gatekeeper Pico Pro™

auxquels cette déclaration se rapporte :

Sont conformes à la Part 15 des règlements de la FCC. L'utilisation est soumise aux deux conditions ci-dessous : (1) ces dispositifs ne peuvent pas causeur d'interférences nuisibles, et (2) ces dispositifs doivent être capables d'accepter toute interférence reçue, y compris des interférences qui pouraient causeur l'utilisation indésirable.

Des changements ou modifications à cet équipement qui n'ont pas été expressément approvés par la partie responsable de la conformité (Yoggie Security Systems Ltd.) pourrait annuler l'autorité de l'utilisateur d'utiliser l'équipment.

NOTE : Cet équipement a été testé et avéré comme conforme aux limites d'un apparéil numérique de Classe B, conformément à la partie 15 des règlements de la FCC. Ces limites ont été précédues afin d'assurer une protection raisonnable contre des interférences nuisibles dans une installation résidentielle. Cet équipement génére, utilise et peut irradier de l'énergie de fréquence radio et, s'il n'est pas installé et utilisé conformément aux instructions, il peut cause des interférences nuisibles aux communications radio. Toutefois, il n'y a pas de garantie que des interférences ne se produit pas dans une installation donnée. Si cet équipement cause des interférences nuisibles à la réception radio ou de télévision, ce qui peut être déterminé en mettant l'équipement en marche ou à l'arrêt, l'utiliseur est encouraged d'essayer de corriger les interférences par l'une ou plusieurs des mesures ci-dessous :

- Réorienter ou déplacer l'antenne réceptrice.

- Augmenter la séparation entre l'équipement et le récepteur.

- Connecter l'équipment à une prise de courant d'un autre circuit que celui auquel le récepteur est connecté.

- Consulter l'agent ou le représentant ou un technician radio/TV chevronné pour qu'il vous aide

Table des matières

NOTIFICATION LEGALE

DECLARATION DE CONFORMITE AUX REGLEMENTS DE LA FCC .I

TABLE DES MATIERES IV

QUELQUES MOTS SUR LE GUIDE DE L'UTILISATEUR 6

INTRODUCTION 7

CHARACTERISTIQUES DU GATEKEEPER PICO 8

MODESD'UTILISATION 8

Mode administré (Corporate) 8

Mode autonomy (Standalone) 8

DRIVER ET LOGICIEL DU GATEKEEPER PICO 9

CONTENU DE L'EMBALLAGE 10

EXIGENCES DU SYSTEME 11

Visualisation du statut de la sécurité 21

Visualisation et impression de rapportes 24

Visualisation du Journal de sécurité 26

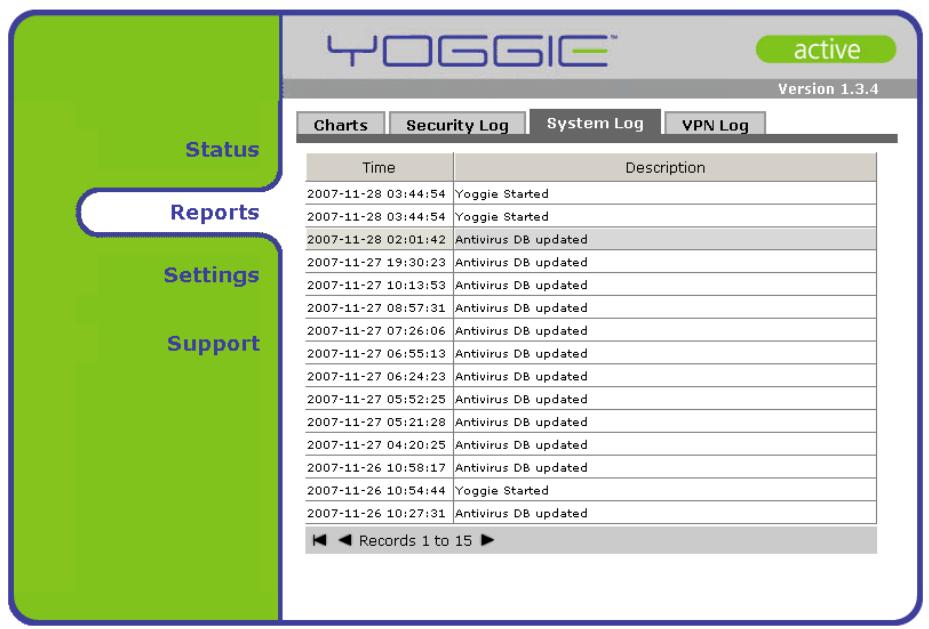

Visualisation du Journal du système 27

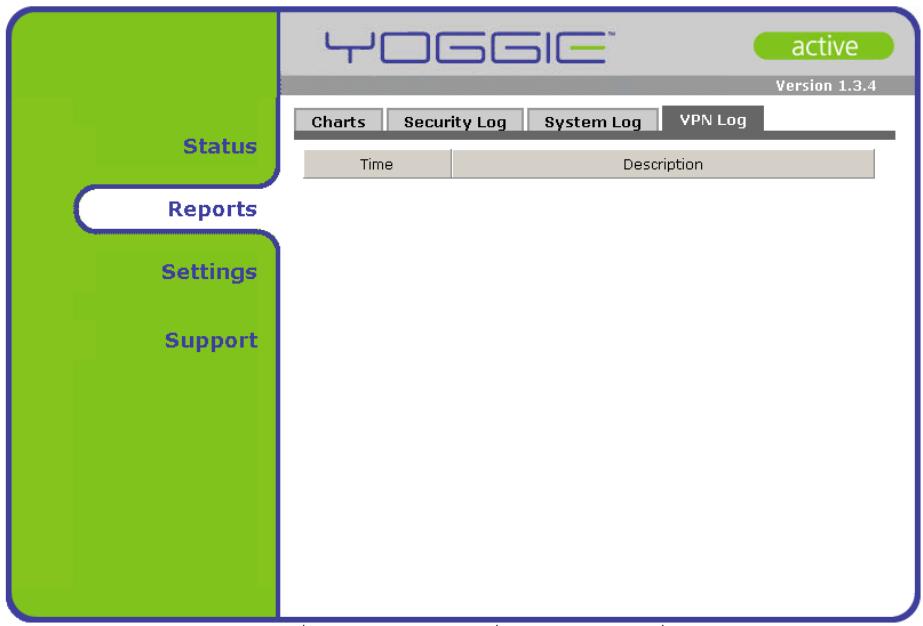

Visualisation du journal de RPV 27

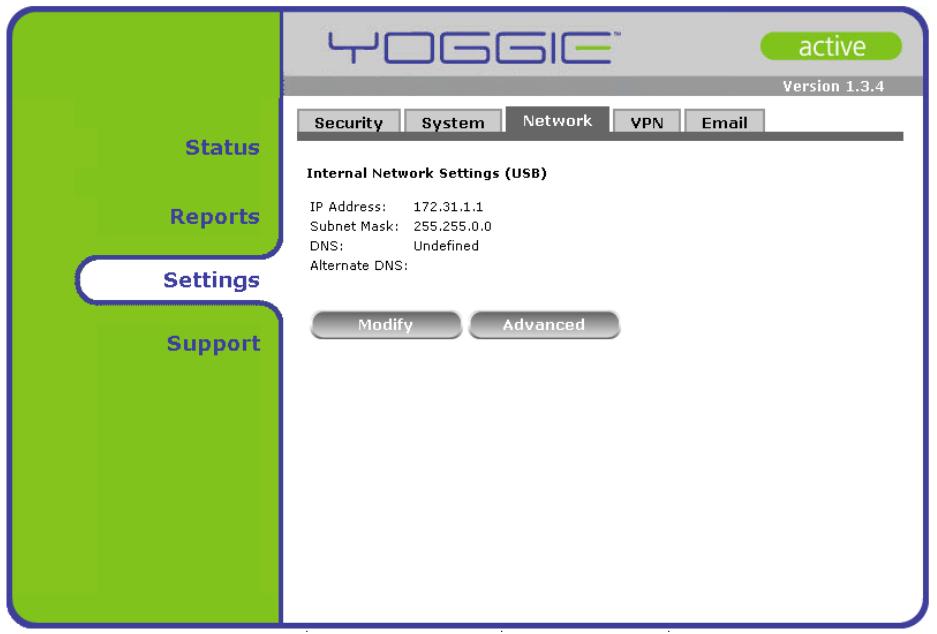

CONFIGURATION DES REGLAGES DE RESEAU DU GATEKEEPER PICO. 30

Filtrage Web / Contrôle parental du contenu 39

Firewall 41

Politique relative à laaille 45

Composants 46

SDI/SPI 47

SUPPORT 49

GENERATION D'UN FICHIER DE SUPPORT TECHNIQUE 49

OPTIONS DE REMISE A ZERO 49

DIAGNOSTICS 50

RESTRICTION DE L'ACCES A INTERNET GRACE AU GATEKEEPER PICO .... 53

DESACTIVATION DES RESTRICTIONS D'UTILISATION DU GATEKEEPER PICO 53

CHANGEMENT DU MOT DE PASSE DES RESTRICTIONS D'UTILISATION DU GATEKEBER 53

DESINSTALLATION DU GATEKEEPER PICO 55

SPECIFICATIONS TECHNIQUES 56

Quelques mots sur le Guide de l'utilisateur

Ce Guide de l'utilisateur donne des instructions d'installation et d'utilisation pour les versions suivantes du Gatekeeper Pico™ :

Gatekeeper PicoTM

Gatekeeper Pico ProTM

Introduction

Le Gatekeeper Pico est un apparéil de sécurité miniature USB, il protègeVote PC ou votre ordinateur portatif contre des intrusions hostiles, y compris des virus, chevaux de Troie, logériels espions, vers et autres attaques via l'Internet, en les empêchant d'arriver à votre ordinateur. Il vous donne la liberté de connecterVote ordinateur à l'Internet où que ce soit, et il vous permet de jourir du plus haut niveau de protection - le niveau entreprise, de solutions de sécurité basées sur du matériel - utilisées par les organisations dont la sécurité est rigoureusement gardée.

Afin d'assurer une solution sécuritaire complète contre les menaces connues et inconnues, le Gatekeeper Pico combine les autres produits logiciels de classe entreprise avec des développements exclusifs pour lesquels des demandes de brevets ont été déposées. Ces solutions comprend :

Adaptive Security PolitcYTM

Multi-Layer Security Agent™

Layer-8 Security EngineTM

Categorisation et filtrage des URL

Anti-pourriel

Anti-hammeconnage

Anti-logiciels espions

Anti-virus

Des protocoles d'E-mail (POP3, SMTP)

Des protocoles de Web transparents (HTTP; FTP)

Détction /Prévention d'Intrusion

■ Client à Réseau Privé Virtuel (disponible dans le Gatekeeper Pico Pro)

Firewall dynamique

Avant qu'une donnée quelconque soit acceptée, puis traitée par le système d'exploitation de l'ordinateur, un driver de bas niveau la redirige vers le Gatekeeper Pico ou une verification sécuriténaire complète est executée. Les tentatives d'effraction de brèche de sécurité sont identifiées puis déjouées, seulement ensuite les données sures et sécurisées sont returnées à l'ordinateur.

Gatekeeper Pico comprehend une Console de Gestion basée sur le Web, elle donne des informations sur le statut, des journaux relatifs à la sécurité ainsi que des rapportes, elle peut être utilisé pour personneliser les connexions réseaux ainsi que les paramètres de sécurité.

du Gatekeeper Pico

Le Gatekeeper Pico offre les caractéristiques suivantes :

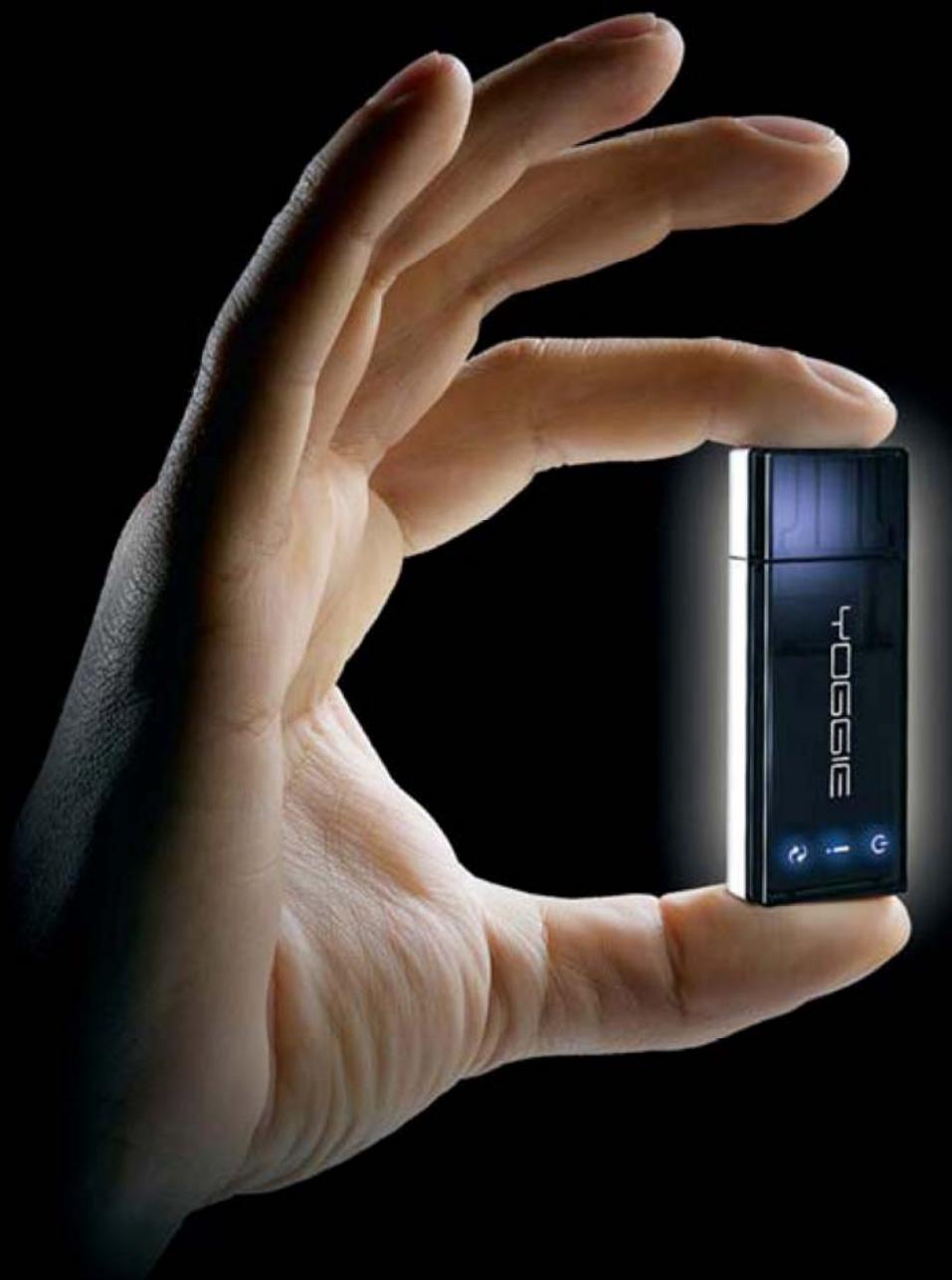

Extrémement petit - de la taille d'une clé USB standard

Dispositif sécuritaire basé sur du matériel, à système d'exploitation Hardened Linux

Séparation physique entre l'ordinateur portatif et le monde extérieur

Le Linux kernel du système réside dans une section de mémoire morte

Plug and forget, et facilement porté

■ Mises à jour automatiques

- Logiciel de sécurité tout-en-un au niveau entreprise

- Logiciel sécuritaire exclusif

Surveillance en temps réel et rapportés complets

Management à distance (version Gatekeeper Pico Pro)

Modes d'utilisation

Mode administré (Corporate)

Dans ce mode, qui est disponible seulement dans le Gatekeeper Pico Pro, l'ensemble Gatekeeper est connecté à un Yoggie Management Server. Le Yoggie Management Server permet le contrôle et la mise en application des usages définis par le responsable du service informatique pour les utilisateurs nomades Installé dans la salle de serveurs du service de Technologie de l'Information, le Yoggie Management Server™ gère la flotte des ensembles Gatekeeper Pico nomades de la manière suivante :

Il définit et met en place les politiques de sécurité de l'entreprise

Il délivre les mises à jour de la suite logicielle de sécurité ainsi que toutes modifications quant à l'utilisation de l'internet

Il obtient des journaux et événements locaux pour que la visibilité soit complète

Mode autonome (Standalone)

Dans ce mode, le Gatekeeper n'est pas connecté à un Yoggie Management Server, il fonctionne indépendamment. Dans ce cas, la politique de sécurité est définie par les paramètres de l'utilisateur du Gatekeeper, alors que les mises à jour sécuritaires sont directement téléchargées de manière transparente à partir de Yoggie Security Systems.

Driver et logiciel du Gatekeeper Pico

Le driver et le logiciel de Gatekeeper Pico sont compris dans le CD fourni du Gatekeeper Pico. Ceux-ci sont installés la première fois que l'ensemble Gatekeeper Pico est connecté à l'ordinateur portatif, comme déscrit dans la section Mise en marche.

Le driver et le logiciel fournissant les dispositifs et avantages suivants :

- Redirection — la capacité de connecter un ordinateur portatif à un réseau (Internet ou autre) en utilisant une connexion Wi-Fi (sans fils), un modem analogique, un modem cellularaire ou toute autre interface de réseau, tout le traffic est redirigé vers l'ensemble Gatekeeper. Le Gatekeeper ne permet qu'à un traffic sur et securisé d'atteindre votre ordinateur.

- Conditions de connexion à internet— la capacité de se connecter à un réseau est désactivée lorsque le Gatekeeper Pico n'est pas connecté à l'ordinateur portatif. Lorsque le Gatekeeper est physiquement déconnecté de l'ordinateur portatif pendant l'utilisation, toutes les connexions du réseau sont automatiquement et immidiatement coupées.

L'icone du Gatekeeper Pico — elle est située dans la zone de notification de Windows (plateau d'icons). Un clic droit sur l'icone donne :

L'accès rapide à la Console de Gestion du Gatekeeper Pico.

La capacité de désactiver temporairement la protection (voir la section Désactivation des restrictions du Yoggie Gatekeeper).

■ Indication du statut de Protection — l'icone du Gatekeeper Pico est verte lorsque la protection est activée, et rouge lorsqu'elle est désactivée et violette lorsque la protection est hors service.

■ Bulles de notification — Des bulles de l'icone contiennent des informations sur le statut et sur des événements du Gatekeeper. Des infobulles de notification du statut peuvent aussi être visualisées en plaçant le curseur de la souris sur l'icone.

Désactivation de la protection — (mot de passer exigé) en cas d'urgence, par exemple, lorsqu'un ensemble Gatekeeper Pico a été perdu ou endommagé, le réseau peut être accédé en désactivant les restrictions Gatekeeper Pico (voir la section Désactivation des restrictions d'utilisation du Gatekeeper Pico).

Contenu de l'emballage

Gatekeeper Pico ou Gatekeeper Pico Pro

CD du Gatekeeper Pico

Guide de départ rapide

Exigences du système

Port USB et PC sous Windows XP ou Vista

Faites connaissance avec votre Gatekeeper Pico

■ Alimentation - s'illumine lorsque le Gatekeeper Pico est alimenté.

- Événements sécuritaires - clignote lorsqu'un événement sécuritaire se produit.

- Mise à jour - clignote lorsque des mises à jour sont en cours de téléchargement.

Ne pas-retirer le Gatekeeper Pico pendant des mises a jour.

Lorsque le Gatekeeper Pico s'amorce, l'indicateur de sécurité et celui de mise à jour scintillent jusqu'à ce que la séquence soit terminée.

Mise en marche

La mise en marche consiste en la connexion, la configuration initiale, puis l'enregistrement du Gatekeeper Pico.

Connexion du Gatekeeper Pico

Pour connecter le Gatekeeper Pico :

- Retirez le capuchon.

- Insérer le Gatekeeper Pico dans un port USB disponible, les performances sont améliorées lorsque le Gatekeeper Pico est connecté à un port USB 2.0.

Les indicateurs LED du Gatekeeper Pico commence à clignoter, indiquant la série d'amorçage.

Il se peut que Windows détecte automatiquement Gatekeeper Pico comme étant un nouveau dispositif matériel et demande d'installer un driver. Cliquez sur Annuler pour quitter l'assistant d'installation du driver.

Installation et enregistrement du driver

Il est recommendé de désactiver toutes les suites de Firewall ou de protection Internet basées sur un logiciel.

- Insérez le CD du Gatekeeper Pico.

Un écran de menus apparait.

- Cliquez sur Installer le logiciel et le driver de Yoggie (Install Yoggie software and driver), puis suivre les instructions de l'écran.

Après l'installation du driver, votre navigateur Web s'ouvre et vous étés automatiquement invite à indiquer un nom d'utilisateur et un mot de passer afin de commencer le processus d'enregistrement.

- Entre les informations d'ouverture de session par défaut (sensibles à la casse):

Utilisateur : admin

Mot de passer : yoggie

L'écran deCHOIX de la langue d'interface apparait.

- Choisissez votre langue préféérée.

L'écran de contrat de licence d'utilisateur final (EULA) apparait.

- Veuillez lore le contrat de licence d'utilisateur final, puis cliquez sur J'accepte pour continuer.

L'écran d'enregistrement apparait.

- Faites une des actions suivantes :

Lorsque votre ordinateur portatif sera connecté au Yoggie Management Server (YMS), Sélectionnez l'option de configuration Mode d'entreprise (Corporate mode).

Si votre ordinateur portatif ne fonctionnera pas avec le Yoggie Management Server™, sélectionnez l'option de configuration Mode automome (Standalone Mode).

- Entre les informations suivantes:

Votrenom

■ Voitraderesse e-mail

- Une clé de licence valide, placée sur la vignette CD (Mode autonome seulement)

- Les réglages pour le Yoggie Management Server de votre entreprise (IP/mot de passer) (seulément dans le Mode d'entreprise)

Cliquez sur Suivant (Next).

- L'écran Confidentialité apparaît. Configurez vos réglages désirés pour la confidentialité (partagez les informations sécuritaires avec Gatekeeper Pico pour améliorer la sécurité).

Cliquez sur Suivant (Next).

- Définissez votre nouveau mot de passer pour acceder à la Console de Gestion, et à votre fuseau hora.

Pour terminer l'enregistrement,-cliquez sur Terminer.

L'icone du Gatekeeper Pico apparait dans la zone de notification de Windows, et maintainant Gatekeeper Pico protège votre ordinateur portatif.

Faites passer un test au Gatekeeper Pico

Téléchargez le fichier de démo de virus d'EICAR à partir de :

http://www.eicar.org/anti_virus_test_file.htm

Gatekeeper Pico télécharge toute mise à jour exigée. Pendant la première utilisation, ce processus peut prendre jusqu'à quinze minutes, et vous ne pourrez pas utiliser le Gatekeeper Pico pendant cette période. Vous pouvez visualiser l'avancement de la mise à jour via la Console de Gestion de Yoggie, basée sur le Web.

Console de Gestion de Yoggie

La Console de Gestion de Yoggie (Console de Gestion) donne accès aux dispositifs de management du Gatekeeper Pico via votre navigateur Web. Vous pouvez surveiller l'activité sécuritéaire en visualisant le statut actuel de la sécurité, visibilisant et imprimant les rapports et journaux de sécurité, visibilisant et configurant la sécurité, visibilisant les régles du système et de l'utiliseur, visibilisant et imprimant les journaux des événements non-sécuritaires du système, et bien plus.

La Console de Gestion peut etre accedee selon les methodes suivantes :

L'icone

du Gatekeeper Pico — lorsque le driver/logiciel de Pico est installé (voir la section Mise en marche.

■ Navigateur Web — si pour une raison quelconque l'icone du Gatekeeper Pico n'est pas disponible vous pouvez acceder manuellement à la Console de Gestion au moyen d'un navigateur Web standard.

L'accès à la Console de Gestion via l'icone du Gatekeeper Pico

La Console de Gestion du Gatekeeper peut etre accederve via I'icone du Gatekeeper Pico.

Pour acceder à la Console de Gestion via l'icone du Gatekeeper Pico :

- Dans la zone de notification de Windows, Cliquez avec le bouton droit sur l'icone du Gatekeeper Pico.

- Sélectionnez Ouvrir la Console de Gestion dans le menu affché en mode fenêtre.

Pour ouvrir la Console de Gestion, vous pouvez aussi double-cliquer sur l'icone du Gatekeeper Pico.

La boîte de dialogue d'Ouverture de session (Login) s'ouvre.

-

Entrez les informations suivantes :

-

Nom d'utilisateur (User name) — admin

-

Mot de passer (Password) — entreprises que le mot de passer de Gatekeeper Pico (le mot de passer par défaut est yoggie).

-

Cliquez sur OK.

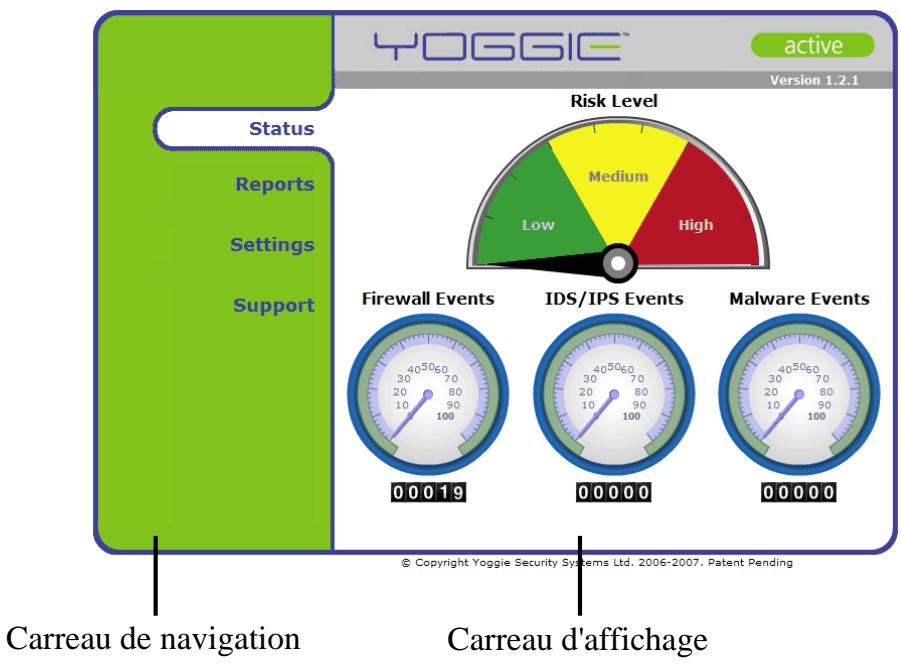

La Console de Gestion s'ouvre, comme représenté ci-dessous.

Accession manuelle à la Console de Gestion

Si pour une raison quelconque l'icone du Gatekeeper Pico n'est pas disponible vous pouvez acceder manuellement à la Console de Gestion à l'aide d'un navigateur Web standard.

La Console de Gestion peut être manuellement accédée en entrant l'URL de la Console de Gestion du Gatekeeper Pico dans le champ adressé de votre Web.

Pour acceder manuellement à la Console de Gestion :

- Ouvrez un navigateur Web et entrez l'URL suivante de la Console de Gestion du Gatekeeper Pico dans le champ d'adresse du navigateur : https://yoggie.yoggie.com:8443

La boîte de dialogue d' Ouverture de session (Login) s'ouvre.

-

Entre les informations suivantes :

-

Nom d'utilisateur (UserID)—admin

-

Mot de passer (Password) — entreprises mot de passer au Gatekeeper Pico (le mot de passer par défaut est yoggie).

-

Cliquez sur OK. La Console de Gestion s'ouvre.

Changement de langue d'interface

À tout moment, vous pouvez changer la langue d'interface de l'utilisateur (étiquettes et dialogues) dans votre Console de Gestion du Gatekeeper Pico.

Pour changer la langue d'interface de votre Console de Gestion :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité (Security) apparait dans le carreau d'Affichage.

- Cliques sur l'onglet Systeme (System).

La page Détails du Yoggie apparait dans le carreau d'Affichage.

- Cliquesur Langue(Language).

La page Réglages de la langue apparait.

-

Dans la liste choisissez la langue que vous désirez utiliser.

-

Cliquesur Appliquer (Apply).

La langue d'interface sélectionnée sera utilisé, et la page principale Détails du Yoggie apparait.

Changement de votre mot de passer

À tout moment, vous pouvez changer votre mot de passer vers la Console de Gestion du Gatekeeper Pico.

Pour changer leur mot de passer vers la Console de Gestion du Gatekeeper Pico :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité (Security) apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet Systeme.

La page Détails du Yoggie apparait dans le carreau Affichage.

- Cliquez sur Changer le Mot de passer (Change Password).

La page Réglages du Mot de passer apparaît.

-

Entre les informations suivantes :

-

Mot de passer actuel (Current Password) — entreprises mot de passer actuel

-

Nouveau mot de passer (New Password) — entreprises le nouveau mot de passer

Confirmation du mot de passer (Confirm Password) — entreprises encore une fois le nouveau mot de passer -

Cliquez sur Appliquer (Apply).

Votre mot de passé est changé et la page principale Détails du Yoggie apparait.

Changement de votre profil d'utilisateur

Les détails relatifs à l'utilisateur de Gatekeeper Pico consistent en votre nom d'utilisateur et votre adresse E-mail. Ceux-ci peuvent être changés à tout moment.

Pour changer vos détails d'utilisateur de Gatekeeper Pico :

- Cliquez sur Reglages dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparaît dans le carreau d'Affichage.

- Cliques sur l'onglet Systeme (System).

La page Détails de Yoggie apparait dans le carreau Affichage.

- Sous Détails de Yoggie (Yoggie Details), Cliquez sur Modifier (Modify).

- Entrez votre nouveau nom d'utilisateur dans le champ Nom (Name), comme expigé.

- Entrez vous nouvelle adresse e-mail dans le champ Adresse E-mail (E-mail address), comme exigé.

- Cliquesur Appliquer (Apply).

Vos détails d'utilisateur sont changés et la page Détails de Yoggie apparait.

Changement de mode

Le Gatekeeper Pico peut être utilisé comme un Pico autonome (Mode autonome) ou comme une partie d'une flotte de dispositifs Gatekeeper gérée par un Yogie Management Server (YMS). Le mode est établi pendant l'enregistrement, mais il peut être modifié à tout moment.

Pour changer le mode de votre Gatekeeper Pico :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliques sur l'onglet Systeme (System).

La page Détails de Yoggie apparait dans le carreau d'Affichage. - Sous Détails de Yoggie (Yoggie Details), Cliquez sur Modifier (Modify).

-

Choisissez le mode que vous désirez :

-

Mode autonome — entreprises le nombre de la licence fournie dans le champ Licence.

-

Mode d'entreprise — entreprises l'adresse IP du Yoggie Management Server dans le champ Adresse du Serveur (Server Address) et le mot de passer dans le champ Mot de passer (Password).

-

Cliquesur Appliquer (Apply).

Votre mode est changé et la page Détails de Yoggie apparait.

Modification des réglages de confidentialité

Gatekeeper Pico collecte seulement des informations liées à la sécurité afin d'améliorer la qualité des produits et celle du service. Il est très recommendé que vous utilisiez les réglages par défaut de la confidentialité. Yoggie ne partagera jamais quelles informations privée que ce soit avec un tiers, et ne fera aucune autre utilisation de cette information.

Pour modifier les réglages de la confidentialité :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet Systeme (System).

La page Détails de Yoggie apparait dans le carreau d'Affichage.

- Cliquez sur Confidentialité (Privacy).

La page Réglages de confidentialité apparait.

-

Choisissez si vous poulez enregistrer votre nom et votre adresse d'e-mail avec Yoggie. Choisissez votre réglage de confidentialité dans la liste déroulante. Vous pouvez désirir une des options suivantes :

-

Partager les journaux de sécurité avec Yoggie - partager tous les événements sécuritaires collectés par les journaux du Gatekeeper Pico avec Yoggie Security Systems.

Cacher un domaine spécifique et les informations URL - ne pas partager des événements sécuritaires qui contiennent la source et la destination de pourriels ou d'URL de destination. Partager tous les autres événements sécuritaires collectés par les journaux du Gatekeeper Pico avec Yoggie Security Systems. -

Ne partager aucun événement sécuritaire - ne partager aucun événement sécuritaire collecté par les journaux du Gatekeeper Pico avec Yoggie Security Systems.

-

Cliquesur Appliquer (Apply).

La page Détails de Yoggie apparait.

Réglage du fuseau hora

La date et l'heure actuelles sont affichées dans la page principale Réglages de la Console de Gestion. Ces informations sont mises à jour via le serveur de Yoggie selon le fuseau hora définis dans la Console de Gestion. Pour changer l'heure, définissez un nouveau fuseau hora — La date et l'heure sont instantanément mises à jour et affichées.

Pourdéfinirlefuseuahoraire:

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet Systeme (System).

La page Détails de Yoggie apparait dans le carreau d'Affichage.

- Sous Fuseau hora (Time Zone), clique sur Modifier (Modify).

La page Réglages du fuseau horsaire apparait.

-

Choisissez votre emplacement dans la liste déroulante de fuseaux horaires.

-

Cliquesur Appliquer (Apply).

Le fuseau hora sélectionné est affché, et la date et l'heure courantes sont mises à jour. La page Yogie Détails apparait.

Surveillance de l'activité sécuritaire

La Console de Gestion donne plusieurs options de surveillance de l'activité sécuritaire. Vous pouvez visualiser votre statut actuel de la sécurité, des graphiques sur les activités sécuritaire (y compris des graphiques en 3D), des journaux de sécurité et du système, puis visualiser et imprimer des rapports sur les activités sécuritaires.

Visualisation du statut de la sécurité

La page Statut de la Console de Gestion vous permet de visualiser votre niveau actuel de risque (une notation basée sur l'activité courante) et des événements sécuritaires. La page comprend des indicateurs et compteurs d'événements qui indiquent le nombre de tentatives de brèche de sécurité déjouées par votre Gatekeeper Pico au cours des 15 dernières minutes pendant lesquelles le Pico était connecté et fonctionnait.

La page Statut ne montre pas le niveau de sécurité du Gatekeeper Pico, mais l'intensité des tentatives de sécurité brèche. Le Gatekeeper Pico protège votre ordinateur portatif à tous les niveaux de risques.

Pour visualiser le statut de la sécurité :

- Cliquez sur Statut (Status) dans le carreau de Navigation de la Console de Gestion.

La page Statut apparait dans le carreau d'Affichage, comme représenté CIDessous.

La page Statut affiche les indications suivantes, qui vous permettent de surveiller l'activité sécurité :

- Niveau de risque (Risk Level) — affiche votre niveau courant de risque de sécurité, il est basé sur l'analyse du Gatekeeper Pico de tous les événements sécuritaires du firewall, du SDI/SPI, et de logiciels malveillants.

Événements du Firewall (Firewall Events) — affiche le nombre d'attaques tentées contre le firewall qui ont eu lieu au cours des 15 dernières minutes.

Événements SDI/SPI (IDS/IPS Events) — affiche le nombre de tentatives de brèches de sécurité détectées puis défaites par le Systeme de Détction d'Intrusion Système / Système de Protection contre les Intrusions (SDI/SPI) au cours des 15 dernières minutes.

Événements de Logiciels malveillants (Malware Events) — affiche le nombre de virus, logiciels espions, contenus actifs, et autres tentatives d'exécution similaires qui ont eu lieu au cours des 15 dernières minutes.

Les indicateurs numériques (compteurs d'événements) sous chaque indicateur d'événement affichent le total de chaque type de tentative de brèche de sécurité. Le nombre affché est le nombre de tentatives depuis la dernière remise à zéro. Pour avoir plus d'informations sur la remise à zéro des compteurs d'événements, voir la section Remise à zéro des compteurs d'événements.

Remise à zéro des compteurs d'événements

Les indicateurs numériques (compteurs d'evénements) sous chaque indicateur d'événements dans la page Statut montrent un recueil continuel de données pour chaque type d'événement sécuritaire. Ces indicateurs peuvent être remis à zéro.

Pour remettre à zéro les compteurs d'evénements :

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

- Cliquez sur l'onglet Outils de soutien (Support Tools).

- Cliquez sur Options de remise à zéro (Reset Options).

- Cochez Remetre à zéro les compteurs (Reset Counters)

- Dans la page de confirmation affichée, cliquez sur Appliquer (Apply). Les compteurs sont remis à zéro.

Visualisation et impression de rapports

Les graphiques de sécurité fournissent des rapports sur les événements sécuritaires selon les types sous forme de graphiques. Ces graphiques reflètent des informations rassemblées pendant les dernières 24 heures de fonctionnement.

Vous pouvez cliquer sur un graphique pour le visualiser sous forme de graphique en 3D, et ensuite cliquer dessus, puis le faire glisser pour changer son orientation. Vous pouvez aussi naviguer entre les graphiques, les visualiser en 2D, réinsérer des animations, et les imprimer.

Pour visualiser des rapport:

- Cliquez sur Rapports (Reports) dans le carreau de Navigation de la Console de Gestion.

La page principale de graphiques de l'onglet Graphiques apparait dans le carreau d'Affichage, comme représentée ci-dessous.

L'onglet Graphiques affiche les graphiques suivants :

Tous les graphiques affichent des informations rasssemblées pendant les dernières 24 heures de fonctionnement.

Total — affiche le nombre total d'evénements de brèches de sécurité.

Firewall — affiche le total des attaques tentées contre le firewall.

- SDI/SPI (IDS/IPS)—affiche le nombre total de brèches de sécurité tentées détectées puis défaites par le SDI/SPI.

E-Mail — affiche le total de menaces d'hammeçonnage, de pourriel, et d'autres courriels.

■ Logiciels malveillants (Malware) — affiche le total de virus, logiciels espions, contenus actifs, et d'autres tentatives similaires.

- Pourriel (Spam) — affiche le score de la distribution de pourriels (le nombre de messages e-mail qui sont probablement des pourriels).

- Dans l'onglet Graphiques (Charts), cliquez sur un graphique pour l'afficher en 3D, comme presenté dans l'exemple ci-dessous.

Vous pouvez changer l'orientation d'un graphique en 3D, cliquez dessus puis faites-le glisser.

- Dans l'affichage en 3D, cliquez sur :

Réinsertion (Replay) — ré exécute une animation

2D—affiche le graphique en 2D

- Imprimer (Print) — imprime le graphique en 3D

Précédent (Prev) — affiche le graphique précédented en 3D

Suivant (Next)—affiche le graphique suivant en 3D

Graphiques (Charts) — revient à la page principale graphique

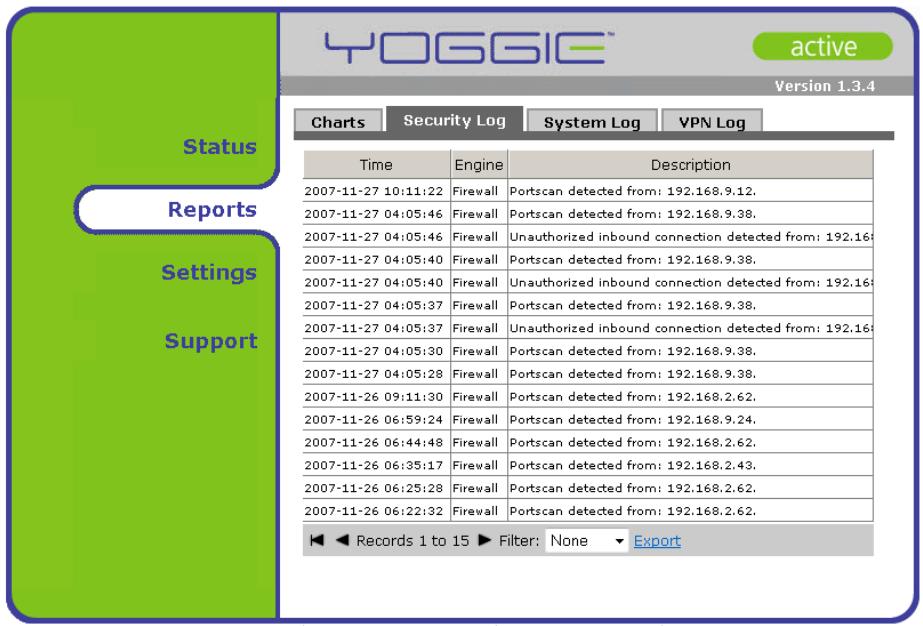

Visualisation du Journal de sécurité

Le Journal de sécurité du Gatekeeper Pico affiche des informations sur des événements sécuritaires. Vous pouvez visualiser le journal initial et les détails relatifs à chaque événement.

Pour visualiser le Journal de sécurité :

- Cliquez sur Rapports (Reports) dans le carreau de Navigation de la Console de Gestion.

La page principale graphique de l'onglet Graphiques apparait dans le carreau d'Affichage.

- Cliques sur l'onglet Journal de sécurité (Security log).

Le Journal de sécurité est affché, comme représenté ci-dessous.

- Pour afficher un sommaire des détails d'un événement, cliquez sur cet événement.

- Pour naviguer vers des pages suivantes/préciédentes du Journal de sécurité, cliquez sur le bouton flèche croîte/gauche, selon le besoin.

- Pour exporter le Journal de sécurité, cliquez sur Export.

Un dialogue de sauvegarde de fichier apparait.

- Sauvegardez sur votre PC le fichier compré du journal de sécurité.

Visualisation du Journal du système

Le journal du système affiche tous les événements importants du système qui n'ont pas trait à la sécurité.

Pour visualiser le Journal du système :

- Cliquez sur Rapports (Reports) dans le carreau de Navigation de la Console de Gestion.

La page principale de graphique de l'onglet Graphiques apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet du Journal du système (System log).

Lejournal du systemé est affché.

- Cliquez sur un événement pour afficher les détails de l'événement.

- Pour naviguer vers des pages suivantes/préciédentes du Journal du système, cliquez sur le bouton flèche droite/gauche selon le besoin.

Visualisation du journal de RPV

Le Journal de RPV affiche les événements liés au RPV.

Pour visualiser le journal du RPV:

- Cliquez sur Rapports (Reports) dans le carreau de Navigation de la Console de Gestion.

La page principale de graphiques de l'onglet Graphiques apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet Journal de RPV (VPN Log).

Le Journal de RPV est affché.

- Pour afficher un sommaire des détails d'un événement, positionnez le curseur de votre souris sur cet événement.

- Pour afficher les détails d'un événement, cliquez sur cet événement.

- Pour naviguer vers des pages suivantes/préciédentes du Journal du RPV, cliquez sur le bouton flèche droite/gauche selon le besoin.

Configuration de la Sécurité

La configuration de la politique sécuritaire du Gatekeeper Pico est simple et intuitive. Il y a trois niveaux de sécurité :

■ Politique stricte (High policy) — c'est la politique la plus sécurisée ; Elle fournit la meilleure sécurité, mais risque de réduire la fonctionnalité.

■ Politique moyenne (Med policy) — c'est la politique recommandée; Elle donne le niveau de sécurité recommandié, tout en maintainant la fonctionnalité.

■ Politique tolérante (Low policy) —c'est la politique la moins sécurisée; Cette politique donne la sécurité minimale, tout en assurant la fonctionnalité maximale.

Pour définiir la politique sécuritaire :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage, comme représenté ci-dessous.

- Pour changer de politique sécuritaire, cliquez sur le curseur de défilament, puis le faire glisser.

- Cliquez sur Appliquer (Apply).

La politique sécuritaire est établie.

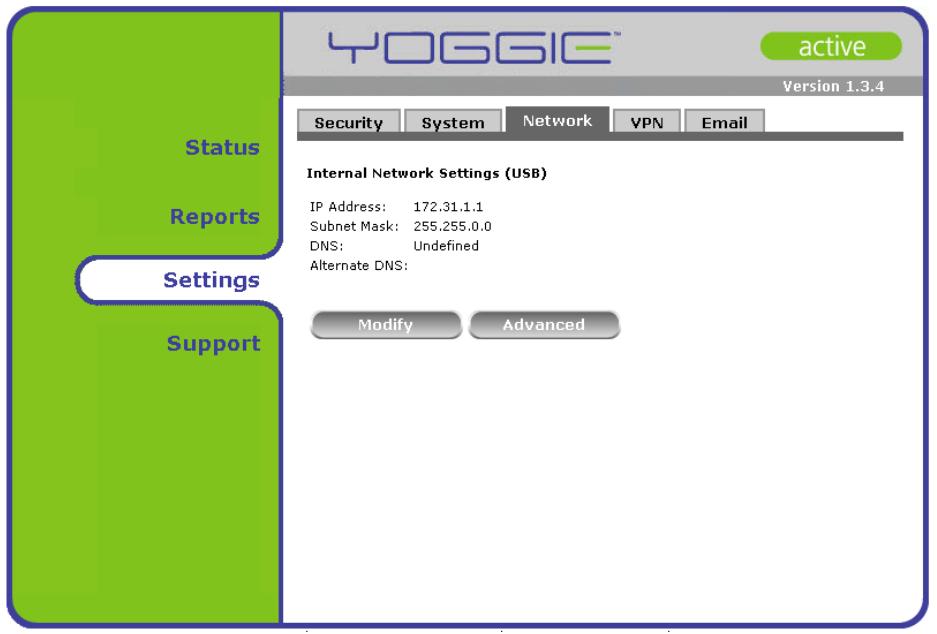

Configuration des réglages de réseau du Gatekeeper Pico

Les réglages de votre réseau actuel sont affichés sous l'onglet Réseau (network) dans le menu Réglages (Settings). Si normalement vous vous connectez à l'Internet via un Serveur de proximité, ce serveur doit être définis dans la Console de Gestion de Yoggie.

Pour configurer les réglages du réseau interne :

- Dans le carreau de Navigation de la Console de Gestion cliquez sur Reglages (Settings).

La page principale des Réglages apparait.

- Cliquez sur l'onglet Réseau (Network).

La page Réglages du réseau apparaît dans la zone d'affichage.

- Cliquez sur Modifier (Modify).

La page Réglages du réseau interne apparait dans la zone d'affichage.

-

Dans le champ Adresse IP (Address IP), entrez la nouvelle adresse IP du dispositif.

-

Dans le champ Masque de sous réseau (Subnet Mask), entrez le nouveau masque du sous réseau du dispositif.

Cliquez sur Appliquer (Apply).

Les réglages du Réseau interne sont configurés.

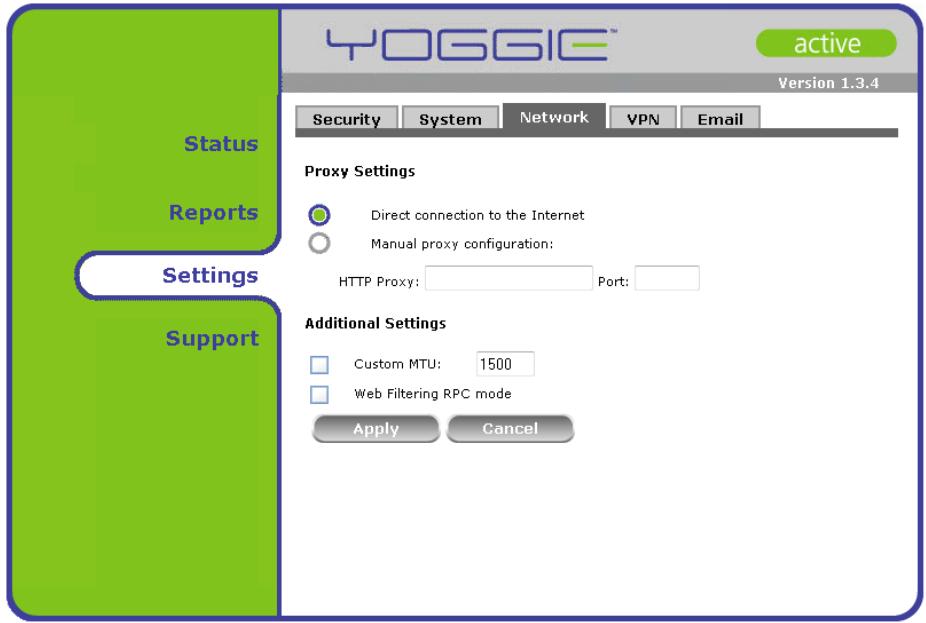

Pour configurer les Reglages de proximite :

- Cliques sur Reglages dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Cliques sur l'onglet Réseau (Network).

La page Réglages du réseau apparaît dans la zone d'affichage.

- Cliques sur Avancé (Advanced).

La page Réglages de Proximate apparait.

- Choisissez Configuration manuelle du serveur de proximé (manual proxy configuration).

-

Dans le champ Protocole HTTP (HTTP Proxy), entrez l'adresse web du Serveur de proximité.

-

Dans le champ Port, entrez le numéro du port auquel le Serveur de proximité assure le service.

Cliquez sur Appliquer (Apply).

Les réglages du serveur de proximité sont configurés.

Configurez des régles supplémentaires si nécessaire

Pour configurer les réglages de l'Unité Maximale de Transfert - UMT (Maximum Transmission Unit - MTU):

- Choisissez Adaptation sur mesure de l'Unité maximal de transfert (Custom MTU)

- Entre le nouvel UMT (par défaut 1 500 bytes).

Cliquez sur Appliquer (Apply).

Certain Firewalls limitent l'accès au port UDP 9020 qui est nécessaire au moteur de filtrage Web. Pour surmonter ce problème nous permettons au filtrage Web de fonctionner sur le port HTTP bien connu qui est toujours ouvert sur le Firewall. Ce mode d'utilisation est dénommé mode Appel de Procedure Distant- APC (Remote Procedure Call - RPC).

Pour configurer les réglages d'Appel de Procedure Distant (APC) :

- Choisissez le mode de Filtrage Web d'APC

Cliquez sur Appliquer (Apply).

Les réglages supplémentaires de proximité sont configurés.

Pour configurer les réglages de proximité :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Cliques sur l'onglet Résseau (Network).

La page Réglages de réseau apparaît dans la zone d'affichage.

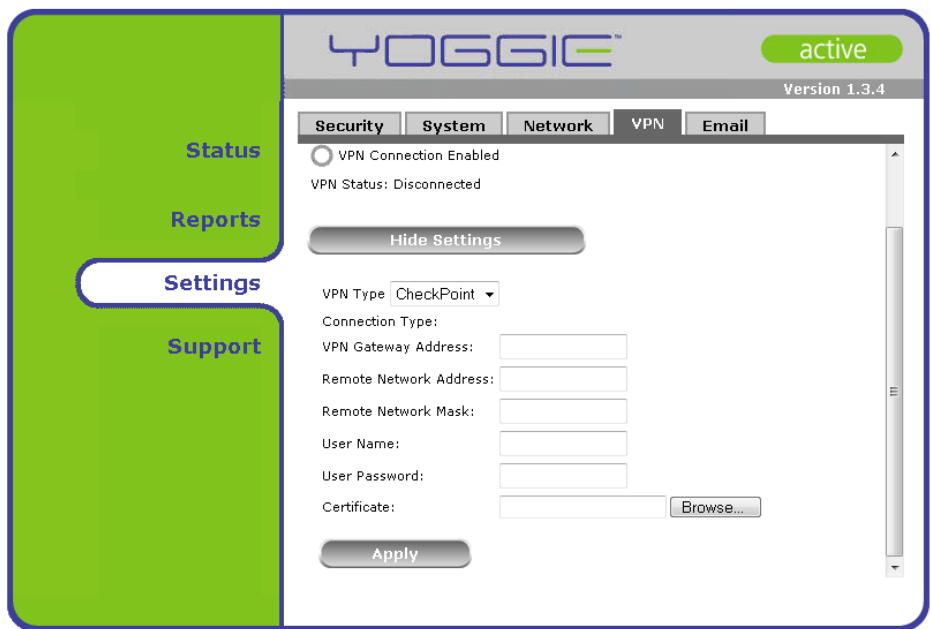

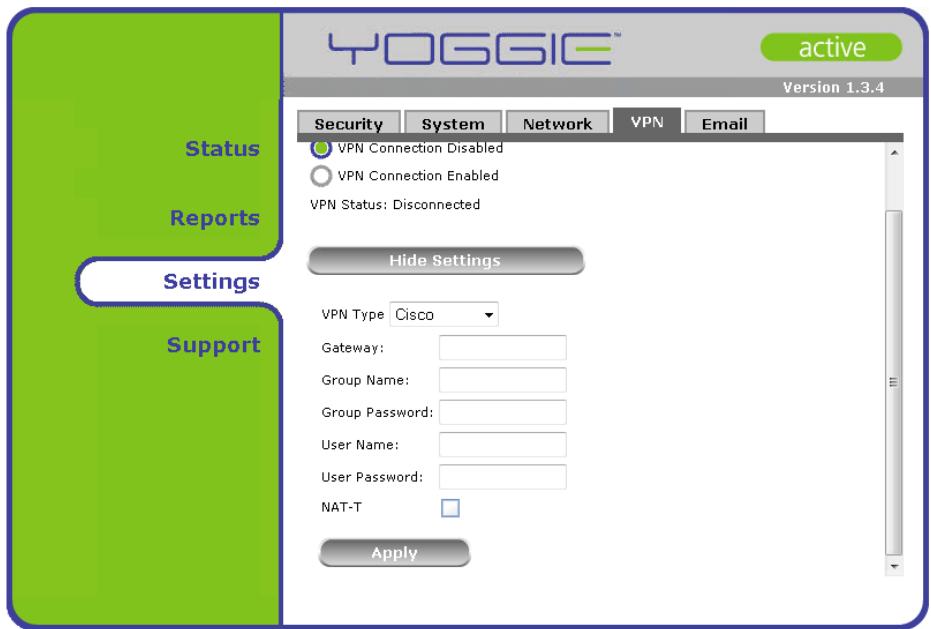

Configuration du RPV (Disponible dans le Gatekeeper Pico Pro)

Le Gatekeeper Pico Pro comprend un Client RPV destiné à connecter à un serveur distant de RPV. Vous pouvez activer ou désactiver le Client RPV à tout moment.

Pour activer /déactiver la connexion RPV :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Pour désactiver la connexion RPV, dans le carreau RPV, cliquez sur Connexion RPV désactivée (VPN Connection disabled); ou pour activer la connexion RPV, cliquez sur Connexion RPV activée (VPN Connection enabled).

Dans le champ Type de RPV (VPN Type),CHOisissez un des types de RPV suivants:Générique (generic),Cisco, CheckPoint.

Pour configurer la connexion générique de RPV:

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Dans le carreau RPV, cliquez sur Visualiser les réglages (View Settings).

L'écran Réglages de RPV apparait.

3 Dans le champ Type de connexion (Connection type),CHOisissez un des types de connexion suivants : IPSec Tunnel, IPSec Tunnel Single Host, IPSec L2TP Transport (Windows).

4. Dans le champ Adresse de Passerelle RPV (VPN Gateway address) entrez l'adresse IP du serveur RPV à accès distant.

5. Dans le champ Adresse du réseau distant (Remote Network address) entrez l'adresse du réseau distant.

6. Dans le champ Masque du réseau distant (Remote Network Mask) entrez le masque du sous-réseau distant.

En dessous de Méthode d'Authentication (Authentication Method) faites une des actions ci-dessous :

Si la méthode d'authentication entre le client et le serveur est par une clé pré répartie, choisissez Clé pré répartie (Preshared key), puis entrez la clé.

Si l'authentication entre le client et le serveur se fait par un certificat, choisissez Certificate (Certificate), puis cliquez sur Naviguer (Browse) pour charger le fichier du certificat.

Les réglages de RPV par défaut se servent de l'algorithmme DES pour le chiffrement et SHA1 pour le prétraitement du message pour l'authentication. L'utilisateur peut définir manuellement les méthodes de chiffrement et d'authentication.

-

Pour permettre la configuration manuelle des méthodes de chiffrement et d'authentication choisissez Utiliser des réglages manuels (Use Manual Settings).

-

Choisissez la Méthode de chiffrement et la Méthode d'authentication désirées dans les menus déroulants.

- Cliquez sur Appliquer (Apply).

Pour configurer la Connexion RPV de CheckPoint :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Dans le carreau RPV cliquez sur Visualiser les réglages (View Settings).

L'écran Réglages de RPV apparait.

- Dans le champ Adresse de Passerelle RPV (VPN Gateway address) entrez l'adresse IP du serveur RPV à accès distant.

- Dans le champ Adresse du réseau distant (Remote Network address) entrez l'adresse du réseau distant

- Dans le champ Masque du réseau distant (Remote Network Mask) entrez le masque du sous-réseau distant.

- Entrez le Nom d'Utilisateur et le Mot de passer de l'Utilisateur.

- Dans le champ Certificat (Certificate),CHOISSEZ le fichier du certificat en utilisant le bouton Navigation (Browse).

- Cliquez sur Appliquer (Apply).

Pour configurer la connexion RPV de Cisco :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

La page principale Réglages apparait.

- Dans le carreau RPV cliquez sur Visualiser les réglages (View Settings).

L'écran Réglages de RPV apparait.

- Dans le champ Passerelle (Gateway) entrez l'adresse IP du serveur éloigné de RPV.

- Dans le champ Nom du groupe (Group name) entrez le Nom du groupe.

- Dans le champ Mot de passer du groupe entrez le Mot de passer du groupe.

- Entrez le Nom de l'utilisateur et le Mot de passer de l'utilisateur.

- Choisissez la boîte à cocher NAT-T. NAT-T permet aux paquets IPsec (ESP) de passer via NAT.

- Cliquesur Appliquer (Apply).

Réglages de la protection contre les pourriels

Le pourriel est un courriel qui n'a pas ete sollicité,soonent de nature commerciale, il a ete envoyedinstinctementa deslistes multiples de publipostage,a des individus,ou a des forums.Lhameconnage comprend des escroqueries d'Internet concus pour tromper les destinataires et les amener a reveler leur carte de credit,mots de passee, numeros de Securite Sociale,et d'autres informations personnelles a des individus qui ont l'intention d'utiliser ces informations a des fins frauduleuses.

Le Gatekeeper Pico et le Gatekeeper Pico Pro assurent la protection contre les pourriels et l'homeconnage en integrant le puissant moteur MailShellTM. Chaque courriel, entrant ou-sortant, est examé par le Gatekeeper Pico afin d'identifier et neutraliser toute menace à la sécurité de la même manière que toutes les données du réseau sont examinées. Ces menaces comprehennent les virus, logériels espions, et les contenus actifs. Ces courriels sontétiquetésparYoggieTM, et une des mentionssuivantes est insérée dans la ligne du sujet :

Le Gatekeeper Pico générale aussi des fichiers à deux en-têtes relatifs aux pourriels, qui peuvent être trouvés dans la source du message, ils comprehendent les informations suivantes :

X-Yogie-SpamScore - le score exact de pourriels, de 0 à 100. 100 signifie que le courriel est entierement du pourriel, 0 signifie que le courriel n'est absolument pas du pourriel.

X-Yogie-SpamLevel - Indique pourriel, professionnel du pourriel, hammeconnage, ou vide si ce n'est pas un pourriel.

Dans le programme d'e-mail de l'utilisateur, des règles peuvent être créées pour traiter ces courriels étiquetés. Par exemple, le programme d'e-mail peut automatiquement supprimer tous les courriels étiquetés par Yoggie comme étant des pourriels.

En sélectionnant ou désélectionnant la case à cocher Lignes de sujet de l'étiquette relatives à la suspicion que les courriels sont des pourriels (Tags subject subject lines of suspicious spam emails); Vous pouvez définir si le Gatekeeper Pico ajoute ou n'ajoute pas ces étiquettes

Pour configurer les réglages de protection contre les pourriels :

- Cliquez sur Reglages dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur l'onglet E-mail (Email).

L'écran Réglages d'E-mail apparait. - Choisissez la boîte à cocher si vous désirez que le Gatekeeper Pico étiquette les lignes de sujet de courriels suspects d'être des pourriels. Ces courriels comprendront des étiquettes dans leur ligne de sujet.

- Cliquez sur Appliquer.

Voussouspoucez configurer vourpropres Definition de pourriel en créant des Regles sur mesure pour les courriels (Custom Email Rules).

Pour ajouter une Regle sur mesure pour les courriels :

- Cliquez sur le bouton + (plus).

- Entrez un Nom de règle.

- Définissez la condition de règle, en vous servant du menu dérouulant et de la Boîte à formes (Pattern)

- Choisissez l'Action du menu déroulant. Choisissez Permettre (Allow) ou Étiqueter avec (Tag with), puis entrez l'étiquette de votrechioix dans la boîte de droite.

- Activez la regle en selectionnant la boite adequate de la colonne Active.

- Cliquez sur Appliquer (Apply).

La nouvelle règle sur mesure a été créée et activée.

Pour modifier une règle sur mesure pour les courriels :

- Double cliquez sur la regle que vous désirez modifier.

- Editez les champs adequats.

- CliquesurAppliquer(Apply).

La règle séLECTIONnée a été modifiée.

Pour supprimer une règle sur mesure pour les courriels :

- Cliquez sur la règle que vous désirez supprimer.

- Cliques sur le bouton - (moins).

- Cliques sur Appliquer (Apply).

La règle sélectionnée a été supprimée.

Réglages avances de sécurité

Les réglages avancés de sécurité suivants peuvent être configurés via l'écran Réglages avancés de sécurité :

- Filtrage Web /Contrôle parental du contentu (Web Filtering / Parental Content Control) — Le Gatekeeper Pico peut bloquer des contenus de Web indésirables. Dans cette option de configuration avancée vous pouvez spécifique les catégories de contenus indésirables à bloquer.

Firewall — Le Gatekeeper Pico peutbloquer les traffics indésirables sortant enutilisant deslistes de numeros deports,une listede blanche ou une liste noire.

■ Politique relative à la taille des fichiers — Gatekeeper Pico peut examiner les fichiers de moins que 10 MB. Vous pouvez spécifique au Gatekeeper Pico de bloquer les fichiers de plus de 10 MB ou d'examiner jusqu'à la taille limite. - Protocoles - Yoggie Pico utilise des scanneurs de couche d'application (anti-virus, anti-logiciels espions, anti-pourriel, anti-hammeçonnage, filtrage Web, etc.) sur différents protocoles de communication entrante. Dans cette option de configuration avancée vous pouvez activer ou désactiver le scannage au niveau de l'application de certains protocoles.

- SDI/SPI - Yoggie Pico dispose de la protection par SDI/SPI. Dans cette option de configuration avancée vous pouvez spécifique les politiques de sécurité pour chaque activités.

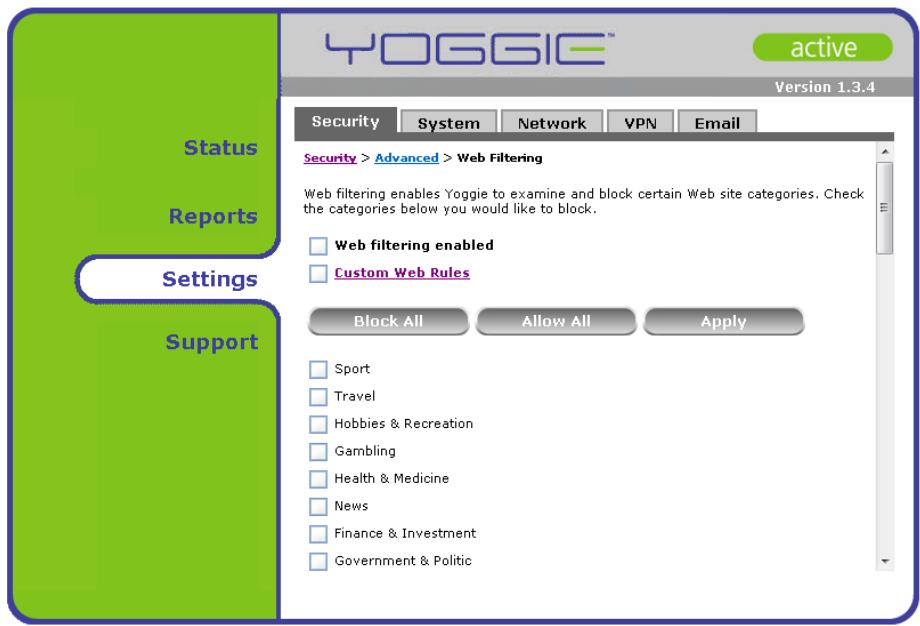

Filtrage Web / Contrôle parental du contenu

Le Gatekeeper Pico peutbloquer des contenus de Web indesirables.Dans cette option de configuration avancée vous pouvez spécifier les catégories de contenus indesirables à bloquer. Vous pouvez configurer votre propre definition de filtrage Web en créant des Regles Web sur mesure (Custom Web rules).

Pour configurer les catégories de filtrage Web :

- Cliques sur Reglages dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparaît dans le carreau d'Affichage.

- Cliquez sur Avancé (Advanced).

- Cliquez sur Filtrage Web (Web filtering).

L'écran de Filtrage Web apparait.

- Pour activer vos règles de filtrage Web sur mesure,CHOISSEZ LA CASE À COCHER Filtrage Web activé (Web Filtering enabled).

- Choisissez la case à cocher de la catégorie que vous désirez filtrer. Pour désir toutes les catégories, cliquez sur Bloquer tout (Block All). Pour supprimer toutes les catégories, cliquez sur Permettre tout (Allow All).

Pour ajouter une règle de Web sur mesure :

- Cliquez sur le lien Régles Web sur mesure (Custom Web rules) La fenêtre Régles Web sur mesure apparait.

- Ajoutez une règle Web sur mesure en cliquant sur le bouton + (plus).

- Entrez un Nom de règle.

- Définissez la condition de la règle en utilisant le menu déroulant, puis entrez la forme.

- Choisissez l'Action dans le menu déroulant.

- Pour activer vos règles de filtrage Web sur mesure,CHOISSEZ LA CASE à cocher Régles Web sur mesure (Custom Web rules).

- Pour sauvégarder vos réglages, cliquez sur Appliquer (Apply).

Pour modifier une règle de Web sur mesure :

- Double cliquez sur la règle que vous désirez modifier.

- Editez les champs pertinents.

- Cliquez sur Appliquer (Apply). La règle choses a été modifiée.

Pour supprimer une règle de Web sur mesure :

- Cliquez sur la règle que vous désirez supprimer.

- Cliques sur le bouton - (moins).

- CliquesurAppliquer(Apply).

La règle choses a été supprimée.

Le Gatekeeper Pico filtrera le contentu du Web selon les réglages spécifique.

Firewall

Gatekeeper Pico peut bloquer un traffic sortant non déséré. Dans cette option avancée de configuration vous pouvez spécifique le traffic indésirable que vous aimeriez bloquer en utilisant la liste de numérios de ports. Vous pouvez optionnellement utiliser une liste noire (logiciels malveillants) pour listener les ports sur lesquels le traffic sortant doit être bloqué, ou une liste blanche pour spécifique que tout traffic sortant doit être bloqué sauf via les ports non cochés de la liste.

La politique sécuritaire par défaut prédéfinie spécifique que :

Toutes les connexions entrantes sont bloquées, et

- Toutes les connexions sortantes sont permises, à l'exception de la liste noire prédéfinie.

Pour modifier la politique, vous pouvez :

Ajouter des règles manuelles de politique pour le traffic entrant et le traffic sortant, et/ou

Pour le traffic sorting, modifier la liste noire, ou spécifier la liste blanche (liste de ports acceptables) à utiliser.

La convention suivante de priorité est appliquée :

- Les règles définies manuellement annulent (c'est à dire qu'elles ont la priorité sur) les specifications de coches de la liste noire/liste blanche, qu'elle soit prédéfinies ou sur mesure.

Lorsqu'il y a deux règles ou plus, une règle située plus haut dans la liste à la priorité sur celles se trouvant plus bas.

Si la liste blanche et la liste noire sont toutes deux cochées, la liste blanche annule toute Specification dans la liste noire.

Pour activer /désactiver le blocage basé sur la liste noire/liste blanche :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onget Sécurité apparait dans le carreau d'Affichage.

- Cliques sur Avancé (Advanced).

- Cliquez sur Firewall.

- Pour désactiver le blocage du port de sortie (c'est à dire, pour permettre que tout le traffic sauf ce qui est spécifique par les règles de la partie inférieure de l'écran) décochez la première case à cocher, liste noire (Enable outbound blacklist); ou pour bloquer le port de sortie basé sur la liste noire, avant d'appliquer toute règle, cochez de nouveau cette case.

Cochez la seconde case à cocher, liste blanche (Enable outbound whitelist) pour bloquer le traffic sortant basé sur la liste blanche (c'est à dire, pour permettre les ports cochés dans la liste blanche et bloquer tous les autres); ou pour ignorer la liste blanche découvert cette case.

- Voir les procedures ci-dessous pour modifier la liste noire et la liste blanche.

- Cliquesur Appliquer (Apply).

La politique sécuritaire est établie. (Veuillez notes que les réglages de la liste noire seront ignorés si une liste blanche est utilisé.)

Pour modifier la liste noire :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliques sur Avancé (Advanced).

-

Cliques sur Firewall.

-

Cliquez sur le lien de la liste noire.

Le dialogue de la liste noire s'ouvre.

-

Cochez tous les ports qui doivent etre bloqués (c'est a dire,ceux compris dans laiste noire) et decocher tous les ports a autoriser.

-

Cliquez sur Appliquer.

La politique sécuritaire est établie. (Pour activer /désactiver le blocage basé sur la liste noire, voir la procédure ci-dessus). Veuillez notes que les réglages de la liste noire seront ignorés si une liste blanche est utilisée.

Pour modifier la liste blanche :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

-

Cliquez sur Avancé (Advanced).

-

Cliquez sur Firewall.

-

Cliquez sur le lien de la liste blanche.

Le dialogue Liste blanche s'ouvre.

-

Cochez tous les ports à autoriser (c'est à dire, ceux compris dans la liste blanche) et découvert tous les ports à bloquer.

-

Cliquez sur Appliquer (Apply).

La politique sécuritaire est établie. (Pour activer /déactiver le blocage basé sur la liste blanche, voir la procédure ci-dessus)

Pour creer et etablir une sequence de regles de Firewall :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

-

Cliquez sur Avancé (Advanced).

-

Cliquez sur Firewall.

-

Appuyez sur le bouton rond + du côté droit du carreau.

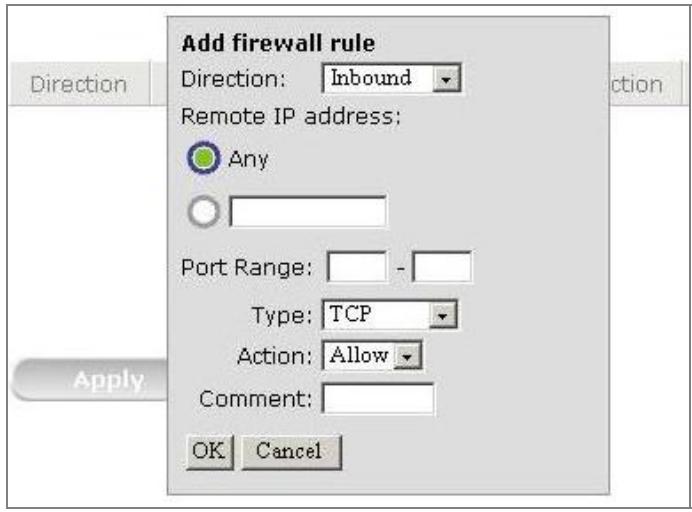

Le dialogue Ajouter une règle de firewall apparait.

-

Spécifier les composants suivants de la règle :

-

Direction: traffic entrant (Inbound) ou sortant (Outbound).

- Adresse IP distante (Remote IP address): Pour le traffic entrant, spécifique la source; ou, pour le traffic sortant, spécifique la destination: Toute (Any) destination, ou une adresse IP spécifique (par exemple, 192.168.2.2).

-

Plage des ports : Plage des numéroes de ports (1 au minimum et 65 535 au maximum). Pour un port unique, utilisez le même numéro de port dans les deux cases. Ne laissez aucun des deux champs en blanc.

Type: UDP, TCP, ou les deux.

Action: Permettre ou bloquer le traffic.

Commentaire (Comment) : champ textuel libre pour votre usage personnel. Ce texte apparait dans une colonne de la table des sommaire de l'onglet Sécurité. -

Appuyez sur OK.

La règle est ajoutée à la liste.

- Répéter les opérations ci-dessus pour toutes les règles que vous désirez définir. Par exemple, vous pouze créé plusieurs règles de blocage, et ensuite en ajouter une à la fin qui bloquera tous les autresTraffic.

- Pour recréer la série de la liste de règles :

Choisissez une règle puis utilisez les boutons à flèche triangulaire haut/bas pour déplacer cette règle vers le haut ou vers le bas dans la liste. (Rappelez-vous que les règles plus élevées dans la liste ont la priorité sur celles qui sont en dessous d'elles.)

Répéter pour toute autre règle que vous voulez repositionner.

- Appuyez sur Appliquer (Apply) pour sauvegarder et appliquer les modifications.

Pour supprimer une règle de Firewall :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur Avancé (Advanced).

- Cliquez sur Firewall.

- Choisissez la regle que vous désirez supprimer.

- Appuyez sur le bouton rond - (moins) du côté croit du carreau.

Après la confirmation de l'action, la règle est supprimée.

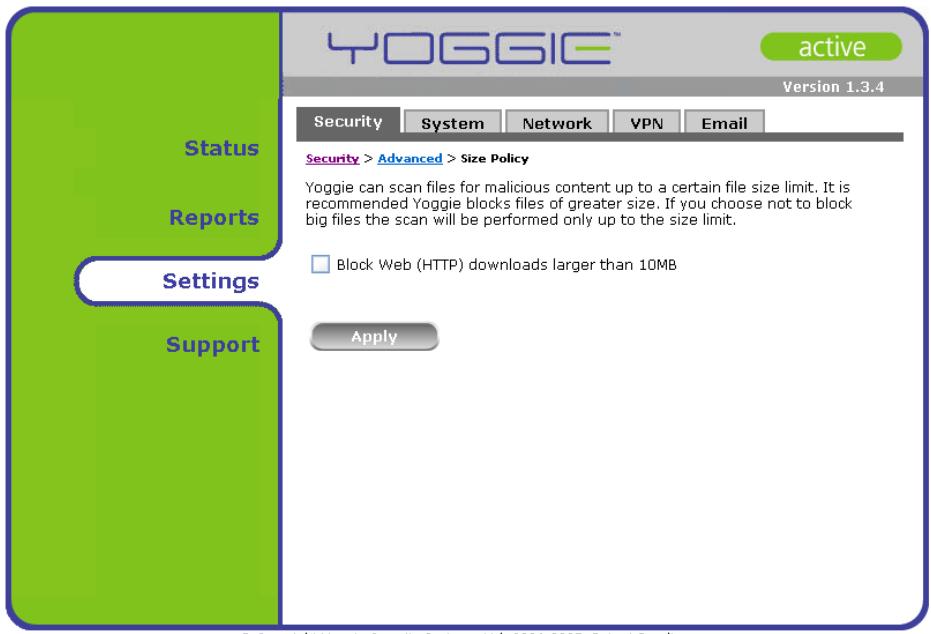

Politique relative à la taille

Le Gatekeeper Pico peut examiner des fichiers de moins que 10 MB. Vous pouvez spécifique au Gatekeeper Pico de bloquer des fichiers de plus que 10 MB ou d'examiner les fichiers jusqu'à la taille limite.

Pour configurer la politique relative à la taille :

- Cliquez sur Reglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur Avancé (Advanced).

- Cliquez sur Politique relative à la taille (Size Policy).

L'écran de Politique relative à la taille apparait.

- Choisissez la boîte à cocher si vous désirez que le Gatekeeper Pico bloque tous les fichiers plus grands que 10 MB télécharges du Web (HTTP). Ne passélectionner cette option signifie que ces fichiers passeront, mais que 10 MB de leur taille seront examinés.

- Cliquez sur Appliquer (Apply).

Gatekeeper Pico bloquera ou permettra les grands fichiers du Web selon les réglages spécifique

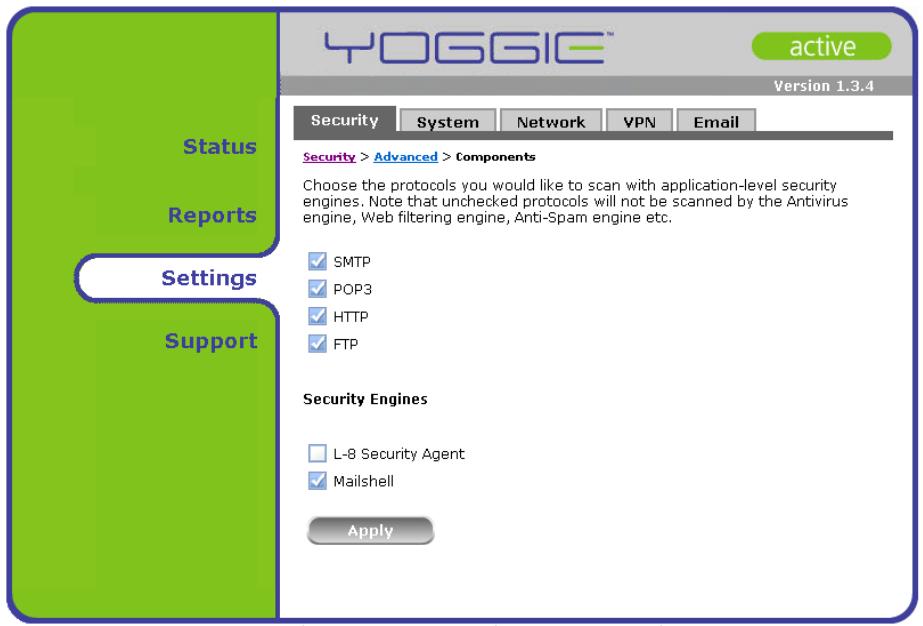

Composants

Le Gatekeeper Pico utilise des scanneurs et des moteurs de couche d'application (anti-virus, anti-logiciels espions, anti-pourriel, anti-hammeconnage, filtrage Web, etc.) sur différents protocoles de communication entrante. Dans cette option avancée de configuration vous pouvez activer ou désactiver le scannage des niveaux des applications de certains protocoles et activer ou désactiver des moteurs des niveaux des applications.

Pour configurer l'examen du protocole :

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliquez sur Avancé (Advanced).

- Cliquez sur Composants (Components).

L'écran Composants apparait.

- Choisissez la boîte à cocher du protocole que vous désirez que Gatekeeper Pico examine. Ne pas sélectionner ces options signifie que le protocole ne sera pas examé.

- Choisissez la boîte à cocher du Moteur de Sécurité (Security Engines) que vous désirez que le Gatekeeper Pico utilise. Choisissez Mailshell si vous désirez activer les vérifications que les courriels ne sont pas des pourriels. Choisissez L-8 Security Agent™ de Yoggie (pour lequel une demande de brevet a été déposée) si vous désirez activer la protection de la couche 8.

- Cliquesur Appliquer (Apply).

Gatekeeper Pico examines the protocoles selon les régles spécifiés.

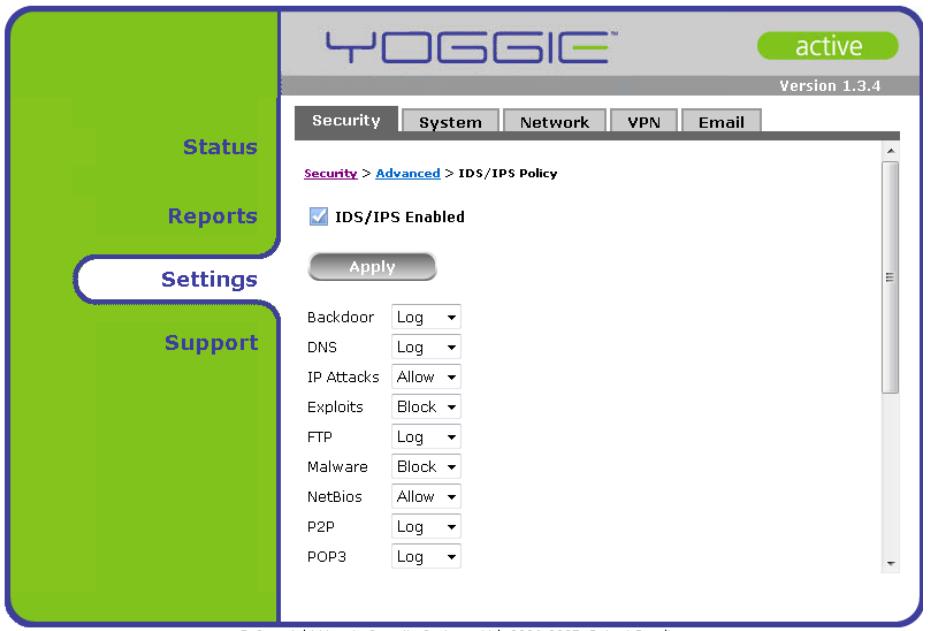

SDI/SPI

Gatekeeper Pico dispose de la protection SDI/SPI. Dans cette option de configuration avancée vous pouvez spécifique la politique de sécurité pour chaque activités.

Pour configurer la protection par SDI/SPI:

- Cliquez sur Réglages (Settings) dans le carreau de Navigation de la Console de Gestion.

L'onglet Sécurité apparait dans le carreau d'Affichage.

- Cliques sur Avancé (Advanced).

- Cliquez sur SDI/SPI (IDS/IPS).

L'écran Politique de SDI/SPI apparait.

- Choisissez la boîte à cocher SDI/SPI Activé (IDS/IPS enabled).

-

Pour chaque activités/menace,CHOISSEZ dans le menu dérounant un des réglages suivants :

-

Permettre (Allow) - Le Gatekeeper Pico permettra cette activités et ne l'enregistra pas dans un journal.

■ Enregistrement (Log) - Le Gatekeeper Pico permettra cette activités, et l'enregistrera dans un journal.

■ Bloquer (Block) - Le Gatekeeper Pico bloquera l'activité et l'enregistrra dans un journal. -

Cliquesur Appliquer (Apply).

Le Gatekeeper Pico executera la protection par IPS/IDS selon les régages spécifique.

Support

Dans de rares cas, vous pouvez avoir besoin de générer un fichier de support, de réamorcer, ou d'arrêtier le système Gatekeeper Pico, comme déscrit dans cette section.

Génération d'un fichier de support technique

Vous pouvez générer et sauvegarder un fichier de soutien qui contient tous les journaux du Gatekeeper Pico, les donnée de configuration, et d'autres informations pertinentes. Ensuite, ce fichier pourra être envoyé à un expert de soutien du Gatekeeper Pico pour qu'il l'analyse.

Pour générer un fichier de soutien :

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

La page principale Soutien apparait.

- Dans l'onglet Outils des soutien (Support Tools), cliquez sur le bouton Fichier des soutien (Support File).

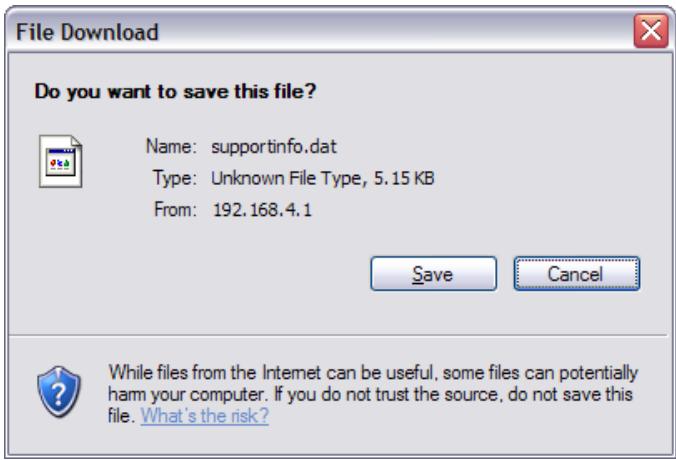

Le fichier de soutien est génére, puis la boîte de dialogue Chargement du fichier (File Download) s'ouvre.

- Notez le nom du fichier, puis cliquez sur Sauvegarder (Save).

- Naviguez, puis choisissez l'emplacement vers lequel vous voulez sauvegarder le fichier de soutien.

- Cliquez sur Sauvegarder (Save).

Options de remise à zéro

Pour dépanner, vous pouvez avoir besoin de remettre à zéro des journaux, des compteurs.

Pour remetre a zéro des compteurs du dispositif :

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

La page principale Soutien apparait.

- Dans l'onglet Outils de soutien (Support tools), Cliquez sur le bouton Options de remise à zéro (Reset Options).

- Choisissez le journal ou compteur que vous désirez supprimer.

Diagnostics

Vous pouvez assurer que votre Gatekeeper Pico protègeguevre ordinateur portatif en executant un contrôle diagnostic. Il se peut qu'il vous soit demandé d'executer le test de diagnostic suivant une session de soutien :

■ Diagnostics généraux (General Diagnostics) - exécutent des tests de diagnostic sur des applications sécuritaires du Yoggie Pico.

■ Diagnostics de Réseau (Network Diagnostics) – exécute un test du Contrôleur de connexion et de trace.

■ Test de Virus (Virus Test) – Une partie de ce test consiste à charger un fichier viral échantillon mais inoffensif, le Gatekeeper Pico le bloque et l'empêche d'atteindre votre ordinateur portatif.

Pour executer les diagnostics généraux :

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

La page principale Soutien apparait.

- Dans l'onglet Diagnostics, sous Diagnostics Généaux (General Diagnostics) Cliquez sur le bouton Exécuter (Run).

Le dialogue diagnostics généraux s'ouvre avec les résultats des divers tests.

Pour executer un diagnostic du réseau:

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

La page principale Soutien apparait.

- Dans l'onglet Diagnostic, sous Diagnostics du réseau (Network Diagnostics) entrez l'adresse IP ou le nom de l'ordinateur dans le champ suivant du bouton Contrôleur de connexion (Ping).

- Cliques sur Contrôleur de connexion (Ping).

Le dialogue de statistique du Contrôleur de connexion s'ouvre.

- Pour executer une trace, entrez l'adresse IP ou le nom de l'ordinateur dans le champ suivant au bouton Trace.

- Cliquez sur Trace.

Le dialogue diagnostics généraux s'ouvre avec les résultats des divers tests.

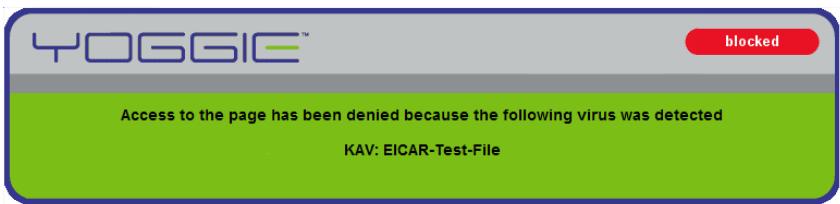

Pour passer le fichier de test de virus :

- Cliquez sur Soutien (Support) dans le carreau de Navigation de la Console de Gestion.

La page principale Soutien apparait.

- Dans l'onglet Diagnostics, Cliquez sur le bouton Test.

Le fichier est télécharge, puis bloqué par le Gatekeeper Pico et le message suivant apparait :

L'accès à cette page a été refusé parce que le virus suivant a été détecté Kav:EICAR-Test-File.

Restriction de l'accès à internet grâce au gatekeeper pico

Une des caractéristiques du Gatekeeper est de ne permettre l'accès à internet que lorsque celui-ci est inséré est connecté à votre ordinateur, quel que soit votre mode de connexion.

Dans certain cas (si le Gatekeeper Pico a ete endommagé ou perdu) vous pouze souhaiter acceder à internet sans utiliser votre gatekeeper, dans ce cas vous devez désactiver le Gatekeeper Pico. Dès que le Gatekeeper Pico est désactivé, vous pouze continuer à travailler avec une connexion de réseau. Toutefois, ceci doit etre fait avec précaution vu que toute la protection assurée par le Gatekeeper Pico est désactivée.

Désactivation des restrictions d'utilisation du Gatekeeper Pico

Pour désactiver la protection par le Gatekeeper Pico :

- Cliquez avec le bouton droit sur l'icone du Gatekeeper Pico dans la zone de notification.

- Choisissez Désactiver la protection (Disable protection) dans le menu dérounant affché.

La boîte de dialogue Désactiver la protection s'ouvre.

- Entrez le mot de passer de désactivation de la protection dans le champ Mot de passer (Password).

Le mot de passer par défaut de désactivation de la protection est yoggie. Si vous étés un utilisateur de l'entreprise, contactez l'administrateur de votre système pour有關ir le mot de passer. Le mot de passer que vous receivez sera-temporaire.

Changement du mot de passer des restrictions d'utilisation du Gatekeeper

À tout moment vous pouvez changer le mot de passer de l'imposition (le mot de passer utilisé pour désactiver l'imposition).

Pour changer le mot de passé de l'imposition :

- Cliquez avec le bouton croit sur l'icone du Gatekeeper Pico dans la zone de notification.

- Choisissez Changer le mot de passer (Changer Password) dans le menu affiché en mode fenêtre.

La boîte de dialogue Changer le mot de passer s'ouvre.

- Entrez le mot de passer actuel de désactivation dans le champ Mot de passer actuel (Current Password).

- Entrez le nouveau mot de passer dans le champ Nouveau mot de passer (New Password).

- Entrez le nouveau mot de passer encore une fois dans le champ Vérifier le mot de passer (Verify Password).

- Cliquez sur OK.

Le nouveau mot de passer est établi.

Déinstallation du Gatekeeper Pico

Le Gatekeeper Pico peut être désinstallé à tout moment.

Pour déinstaller le Gatekeeper Pico :

- À partir du menu Démarrage (Start),CHOisissez Programmes (Programs) >Yoggie> Désinstaller Yoggie (Uninstall Yoggie). L'assistant Désinstallation s'ouvre.

- Entrez le mot de passer de Désinstallation dans le champ Mot de passer (Password).

Le mot de passer par défaut de désinstallation est yoggie. Si vous étés un utilisateur de l'entreprise, contactez l'administrateur de votre système pour有關ir le mot de passer.

Spécifications techniques

| Composants | |

| UCT | Intel XScale PXA270 à 520MHz |

| Mémoire NAND Flash | 128 MB |

| Mémoire NOR Flash | 8 MB |

| Mémoire SDRAM | 128 MB |

| Interface | |

| USB | USB 2.0 |

| Indicateurs à LED | Alimentation, Événement sécuritaire, Mise à jour |

| Conditions environnementales | |

| Dimensions | Longueur: 63 mm [2,48 pouce]; largeur: 23 mm [0,91 pouce]; Épaisseeur: 12 mm / 16 mm [0,47 pouce / 0,63 pouce] (Capuchon enlevé / avec le capuchon) |

| Poids | 18 grammes/0,6 oz |

| Puisance | 2 W Max |

| Conformité environnementale | FCC Classe B; CE; Rohs |

| Température environnementale de fonctionnement. | 0° à 40°C (32° à 104°F) |

| Température de stockage. | -20° à 70°C (4° à 185°F) |

| Fonctionnement - Humidité | 10 à 80% sans condensation |

| Stockage - Humidité | 5 à 90% sans condensation |

Notice Facile

Notice Facile