VIRUSSCAN PLUS 2008 - Logiciel antivirus MCAFEE - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil VIRUSSCAN PLUS 2008 MCAFEE au format PDF.

| Intitulé | Description |

|---|---|

| Type de produit | Logiciel antivirus |

| Version | 2008 |

| Compatibilité système d'exploitation | Windows XP, Windows Vista |

| Fonctions principales | Protection en temps réel, analyse des fichiers, suppression des virus, protection contre les logiciels espions |

| Interface utilisateur | Interface graphique conviviale |

| Mises à jour | Mises à jour automatiques des définitions de virus |

| Exigences système minimales | Processeur 1 GHz, 512 Mo de RAM, 300 Mo d'espace disque disponible |

| Langues disponibles | Multilingue, y compris le français |

| Maintenance et support | Support technique en ligne, FAQ, mises à jour régulières |

| Durée de la licence | 1 an |

| Politique de remboursement | Remboursement sous 30 jours si non satisfait |

| Installation | Installation facile via un assistant d'installation |

| Consommation de ressources | Faible impact sur les performances système |

FOIRE AUX QUESTIONS - VIRUSSCAN PLUS 2008 MCAFEE

Questions des utilisateurs sur VIRUSSCAN PLUS 2008 MCAFEE

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Logiciel antivirus au format PDF gratuitement ! Retrouvez votre notice VIRUSSCAN PLUS 2008 - MCAFEE et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil VIRUSSCAN PLUS 2008 de la marque MCAFEE.

MODE D'EMPLOI VIRUSSCAN PLUS 2008 MCAFEE

Guide de l'utilisateur

Table des matières

Introduction

3

McAfee SecurityCenter 5

Fonctions de SecurityCenter 6

Utilisation de SecurityCenter 7

Mise à jour de SecurityCenter 13

Résoudre ou ignorer des problèmes de protection 17

Utilisation des alertes 23

Affichage des événements 29

McAfee VirusScan 31

Fonctions de VirusScan 32

Démarrage de la protection antivirus en temps réel 33

Démarrage de la protection supplémentaire 35

Configuration de la protection antivirus 39

Analyse de votre ordinateur 57

Exploitation des résultats d'analyse 61

McAfee Personal Firewall 65

Fonctions de Personal Firewall 66

Demarrage du pare-feu 69

Utilisation des alertes 71

Gestion des alertes de type Informations 75

Configuration de la protection par pare-feu 77

Gestion des programmes et des autorisations 91

Gestion des services système 103

Gestion des connexions informatiques 109

Consignation, surveillance et analyse 117

Obtention d'informations sur la sécurité Internet 127

McAfee QuickClean 129

Fonctions de QuickClean 130

Nettoyage de votre ordinateur 131

Défragmentation de votre ordinateur 134

Programmation d'une tache 135

McAfee Shredder 141

Fonctions de Shredder 142

Broyage de fichiers, dossiers et disques 143

McAfee Network Manager. 145

Fonctionnalités de Network Manager 146

Présentation des icones de Network Manager 147

Configuration d'un réseau géné 149

Gestion à distance du réseau. 157

McAfee EasyNetwork. 163

Fonctionnalités d'EasyNetwork 164

Configuration de EasyNetwork 165

Partage et envoi des fichiers 171

Partage d'imprimantes 177

R e f e r e n c e 180

Glossaire 181

A propos de McAfee 197

Copyright 197

Licence 198

Service clientèle et support technique 199

Utilisation de McAfee Virtual Technician 200

Assistance et télécharges 201

Index 210

CHAPITRE 1

Introduction

McAfee VirusScan Plus offre une sécurité PC proactive pour prévenir les attaques malveillantes. Ainsi, vous pouvez protégérer ce qui est important pour vous et naviguer sur Internet, effectuer des recherches et télécharger des fichiers en ligne en toute confiance. Gréce aux classifications de sécurité Internet de McAfee SiteAdvisor, vous évitez les sites Web à risque. Ce service offre également une protection contre les attaques sur plusieurs fronts, en associant des technologies antivirus, de détction des logiciels espions et de pare-feu. Le service de sécurité McAfee fournit en continu les logiciels les plus récents : ainsi, votre protection est toujours à jour. À présent, vous pouvez facilement ajouter et:gérer les fonctions de sécurité sur plusieurs PC, à votre domicile. En outre, grâce aux performances améliorées du produit, vous étes protégé sans être déranged.

Contenu de ce chapitre

McAfee SecurityCenter 5

McAfee VirusScan 31

McAfee Personal Firewall 65

McAfee QuickClean. 129

McAfee Shredder 141

McAfee Network Manager. 145

McAfee EasyNetwork 163

Référence 180

A propos de McAfee 197

Service clientèle et support technique 199

CHAPTER 2

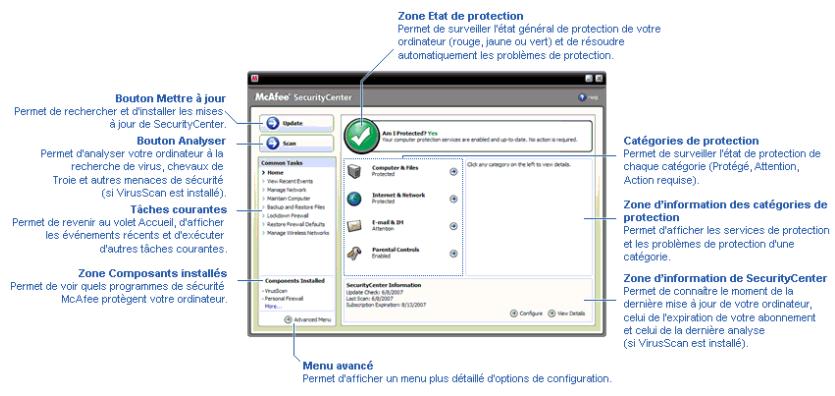

McAfee SecurityCenter

McAfee SecurityCenter yous permit de surveiller l'etat de la sécurité de votre ordinateur, de savoir instantanément si vos services de protection contre les virus, logiciels espions et messages électroniques et de protection par pare-feu sont à jour et d'agir sur certaines falles de sécurité. Il fournit les outils de navigation et commandes nécessaires et contrôle votre besoin deCOORDoner et gérer tous les secteurs de la protection de votre ordinateur.

Avant de commencer à configurer et:gérer la protection de votre ordinateur,étudiez l'interface de SecurityCenter et veillez à bien distinguuer état de protection, catégories de protection et services de protection. Ensuite, mettez à jour SecurityCenter pour dispose de la protection McAfee la plus récente disponible.

Après la configuration initiale, vous utilisez SecurityCenter pour surveiller l'etat de protection de votre ordinateur. Si SecurityCenter détecte un problème de protection, il vous alerte pour que vous puissiez corriger ou ignorer le problème (salon sa gravité). Vous pouvez aussi analyser les événements liés à SecurityCenter, comme les changements de configuration de l'analyse antivirus, dans un journal des événements.

Remarque: SecurityCenter rapporte les problèmes de protection, qu'ils soient critiques ou non, dés qu'il les détecte. Si vous avez besoin d'aide dans le diagnostic de vos problèmes de protection, vous pouvez executer McAfee Virtual Technician.

Contenu de ce chapitre

Fonctions de SecurityCenter. 6

Utilisation de SecurityCenter 7

Mise à jour de SecurityCenter 13

Résoudre ou ignorer des problèmes de protection ..17

Utilisation des alertes 23

Affichage des événements 29

Fonctions de SecurityCenter

SecurityCenter propose les fonctionnalités suivantes :

État de protection simplifié

Consultez facilement le niveau de protection de votre ordinateur, vérifie la présence de mises à jour et réglez les problèmes de protection potentiels.

Mises à jour et mises à niveau automatisées

Téléchargez et installez automatiquement les mises à jour de vos programmes enregistrés. Lorsqu'une nouvelle version d'un programme McAfee enregistré est disponible, vous l'obtenez sans fraispendant toute la durée de votre abonnement. Vous bénéficiaz ainsi d'une protection à jour en permanence.

Alertes en temps réel

Les alertes de sécurité vous avertissent des nouvelles épidémies virales et des menaces de sécurité, et permettent de supprimer, neutraliser ou mistrés le menace.

CHAPTER 3

Utilisation de SecurityCenter

Avant deCOMMencer àutiliser SecurityCenter,passez en revue les composants etdomaines de configuration que vous allez utiliser pour gérer l'etat de protection de votre ordinateur. Pour plus d'informations sur la terminologie utilisé dans cette image, consultezExplications sur I'etat de protection (page 8) et Explications sur les catégories de protection (page 9).Ensuite, vous pouze contrcler les données de votre compte McAfee et vérifier la validite de votre abonnement.

Contenu de ce chapitre

Explications sur l'etat de protection 8

Explications sur les catégories de protection. 9

Explications sur les services de protection. 10

Gestion de votre compte McAfee 11

Explications sur l'etat de protection

L'etat de protection de votre ordinaire s'affiche dans la zone d'etat de protection dans le volet Accueil de SecurityCenter. Il indique si vous ordinaire est entièrement protégé contre les menaces les plus récentes et peut être influencé par des attaques externes, d'autres programmes de sécurité et des programmes accédant à Internet.

L'etat de protection de votre ordinateur peut être rouge, jaune ou vert.

| Etat de protection | Description |

| Rouge | Votre ordinateur n'est pas protégé. La zone d'etat de protection du volet Accueil de SecurityCenter est rouge et indique que vous n'ètes pas protégé. SecurityCenter rapporte au moins un problème de sécurité critique.Pour obtenir une protection complète, vous nevez corriger tous les problèmes de sécurité critiques dans chaque catégorie de protection (l'etat de la catégorie de problèmes est mis à Action requise, également en rouge). Pour plus d'informations sur la correction des problèmes de protection, consultez Résolution des problèmes de protection (page 18). |

| Jaune | Votre ordinateur est partiellement protégé. La zone d'etat de protection du volet Accueil de SecurityCenter est jaune et indique que vous n'ètes pas protégé. SecurityCenter rapporte au moins un problème de sécurité non critique.Pour Broker une protection complète, vous nevez corriger ou ignorer les problèmes de sécurité non critiques associés à chaque catégorie de protection. Pour plus d'information sur la façon de corriger ou ignorer des problèmes de protection, consultez Résoudre ou ignorer des problèmes de protection (page 17). |

| Vert | Votre ordinateur est entièrement protégé. La zone d'etat de protection du volet Accueil de SecurityCenter est verte et indique que vous n'ètes protégé. SecurityCenter ne rapporte aucun problème de sécurité, critique ou non critique.Chaque catégorie de protection énumère les services qui protègent votre ordinateur. |

Explications sur les catégories de protection

Les services de protection de SecurityCenter sont divisés en quatre catégories: ordinateur & fichiers, internet & réseau, e-mail & messagerie instantanée et contrôle parental. Ces catégories vous aident à parcourir et configurer les services de sécurité qui protègent votre ordinateur.

Cliquez sur le nom d'une catégorie pour en configurer les services de protection et voir les problèmes de sécurité évientuels déetectés pour ces services. Si l'état de protection de votre ordinateur est rouge ou jaune, une ou plusieurs catégories affichent un message Action requise ou Attention, indiquant que SecurityCenter a déetecté un problème dans les catégories en question. Pour plus d'informations sur l'état de protection, consultez Explications sur l'état de protection (page 8).

| Catégorie de protection | Description |

| Ordinateur & fichiers | La catégorie Ordinateur & fichiers permet de configurer les services de protection suivants:Protection antivirusProtection PUPMoniteurs systèmeProtection Windows |

| Réseau & Internet | La catégorie Réseau & Internet permitted de configurer les services de protection suivants:Protection par pare-feuProtection des données personnelles |

| E-mail & IM | La catégorie E-mail & IM permitted de configurer les services de protection suivants:Protection des e-mailsProtection antispam |

| Contrôle parental | La catégorie Contrôle parental permitted de configurer les services de protection suivants:Blocage de contenu |

Explications sur les services de protection

Les services de protection sont les composants essentiels de SecurityCenter que vous configurez pour protégger votre ordinateur. Les services de protection correspondent directement à des programmes McAfee. Par exemple, lorsque vous installez VirusScan, les services de protection suivants deviennent disponibles : Protection antivirus, Protection PUP, Moniteurs système et Protection Windows. Pour des informations détaillées sur ces services de protection particuliers, consultez l'aide de VirusScan.

Par défaut, tous les services de protection associés à un programme sont activés lorsque vous installez ce programme; cependant, vous pouvez désactiver un service de protection à tout moment. Par exemple, si vous installez Privacy Service, les services Blocage de contenu et Protection des données personnelles sont tous deux activités. Si vous ne souhaitez pas utiliser le service de protection Blocage de contenu, vous pouvez le désactiver entièrement. Vous pouvez aussi désactiver temporairement un service de protection pendant des tâches de configuration ou de maintenance.

Gestion de votre compte McAfee

À partir de SecurityCenter, vous pouvez facilement acceder aux données de votre compte pour les consulter et vérifier l'etat actuel de votre abonnement.

Remarque: Si vous avez installé vos programmes McAfee à partir d'un CD, vous devez les enregistrer sur le site Web de McAfee pour configurer ou partager à jour votre compte McAfee. C'est indispensable pour pouvoir bénéficier des mises à jour régulières automatiques des programmes.

Gérer votre compte McAfee

Vous pouvez facilement acceder aux données de votre compte McAfee (Mon compte) à partir de SecurityCenter.

1 Sous Tâches courantes, cliquez sur Mon compte.

2 Connectez-vous à votre compte McAfee.

Vérifier votre abonnement

Voussouspuvezverifiervoireabonnement pourvoussurerqu'il n'apasencoreexpiré.

- Cliquez avec le bouton droit sur l'icone de SecurityCenter dans la zone de notification à l'extreme droit de la barre des tâches, puis cliquez sur Vérifier l'abonnement.

CHAPTER 4

Mise à jour de SecurityCenter

SecurityCenter garantit la mise à jour permanente de vos programmes McAfee enregistrrés en vérifiant toutes les quatre heures si des mises à jour sont disponibles en ligne et en les installant le cas échéant. Selon les programmes installés et enregistrrés, les mises à jour en ligne peuvent inclure les définitions de virus les plus récentes ainsi que les mises à jour des protections contre les pirates, le spam et les logiciels espions et la protection de votre confidentialité. Si vous souhaitez vérifier l'existence de mises à jour avant l'échéance de l'intervalle par défaut, vous pouze le faire à tout moment. Pendant que SecurityCenter recherche des mises à jour, vous pouvez continuer à travailler.

Bien que cela ne soit pas recommendé, vous pouvez modifier la façon dont SecurityCenter recherche et installe les mises à jour. Par exemple, vous pouvez configurer SecurityCenter pour qu'il télécharge les mises à jour sans les installer ou qu'il vous avertisse avant de télécharger ou d'installer des mises à jour. Vous pouvez aussi désactiver la mise à jour automatique.

Remarque: Si vous avez installé vos programmes McAfee à partir d'un CD, vous ne pourrez bénéficier des mises à jour régulières automatiques de ces programmes que lorsque vous les aurez enregistrrés sur le site Web de McAfee.

Contenu de ce chapitre

Rechercher des mises à jour. 14

Configurer les mises à jour automatiques. 14

Désactiver les mises à jour automatiques 15

Rechner des mises à jour

Par défaut, SecurityCenter recherche automatiquement des mises à jour toutes les quatre heures lorsque vous ordinateur est connecté à Internet; cependant, si vous souhaitez rechercher des mises à jour avant que les quatre heures soient écoulées, vous pouvez le faire. Si vous avez désactivé les mises à jour automatiques, il vous incombe de vérifier régulièrement si des mises à jour sont disponibles.

- Dans le volet Accueil de SecurityCenter, cliquez sur Mettre à jour.

Conseil : Vous pouvez rechercher des mises à jour sans lancer SecurityCenter en cliquant avec le bouton droit sur l'icone de SecurityCenter® dans la zone de notification à l'extreme droit de la barre des tâches, puis en cliquant sur Mises à jour.

Configurer les mises à jour automatiques

Par défaut, SecurityCenter vérifie et installe automatiquement les mises à jour à intervalles de quatre heures lorsque vous étés connecté à Internet. Si vous souhaitez modifier ce comportement par défaut, vous pouvez configurer SecurityCenter pour qu"il télécharge automatiquement les mises à jour puis vous avertisse lorsqu'elles sont prêtes à être installées ou pour qu'il vous avertisse avant de télécharger les mises à jour.

Remarque: SecurityCenter you avertit par des alertes lorsque des mises à jour sont prêtes à être téléchargeées ou installées. Ces alertes vous permettent de télécharger ou installer les mises à jour, ou de les postposer. Lorsque vous mettez à jour vos programmes à partir d'une alerte, vous serez peut-être invite à vérifier votre abonnement avant de télécharger et installer les mises à jour. Pour plus d'informations, consultez Utilisation des alertes (page 23).

1 Ouvrez le volet de configuration SecurityCenter.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

2 Dans le volet Configuration de SecurityCenter, sous Des mises à jour automatiques sont désactivées, cliquez sur Activé, puis sur Avancé.

3 Selon le cas, cliquez sur l'un des boutons suivants:

-

Installer automatiquement les mises à jour de mes services et m'avertir de l'opération une fois terminée (recommended)

-

Télécharger automatiquement les mises à jour et m'avertir de la possibilité de les installer

M'avertir avant de télécharger une mise à jour

4 Cliquez sur OK.

Désactiver les mises à jour automatiques

Si vous désactevez les mises à jour automatiques, il vous incombe de vérifier régulièrement si des mises à jour sont disponibles, faute de quoi vous ordinateur ne disposera pas de la protection la plus récente. Pour plus d'informations sur la recherche manuelle de mises à jour, consultez Recherchecher des mises à jour (page 14).

1 Ouvrez le volet de configuration SecurityCenter.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

2 Dans le volet Configuration de SecurityCenter, sous Des mises à jour automatiques sont activées, cliquez sur Désactivé.

Conseil : Pour activer les mises à jour automatiques, cliquez sur le bouton Activé ou déslectionnez Désactiver les mises à jour automatiques et me laisser les vérifier manuellement dans le volet Options de mise à jour.

CHAPTER 5

Résoudre ou ignorer des problèmes de protection

SecurityCenter rapporte les problèmes de protection, qu'ils soient critiques ou non, dés qu'il les déteche. Les problèmes de protection critiques exigent une action immédiate et promeditent votre état de protection (qui passse au rouge). Les problèmes de protection non critiques n'exigent pas d'action immédiate et peuvent ou non promeditre votre état de protection (selon le type de problème). Pour obtenir un état de protection vert, vous devez corriger tous les problèmes critiques et résoudre ou ignorer tous les problèmes non critiques. Si vous avez besoin d'aide dans le diagnostic de vos problèmes de protection, vous pouvez executer McAfee Virtual Technician. Pour plus d'informations sur McAfee Virtual Technician, consultez l'aide de McAfee Virtual Technician.

Contenu de ce chapitre

Résolution des problèmes de protection 18

Ignorer des problèmes de protection 20

Résolution des problèmes de protection

La plupart des problèmes de sécurité peuvent être corrigés automatiquement; cependant, certains problèmes peuvent exiger une action de votre part. Par exemple, si le programme Protection par pare-feu est désactivé, SecurityCenter peut l'activer automatiquement; en revanche, s'il n'est pas installé, c'est vous qui nevez l'installer. Le tableau qui suit décrit certaines autres actions que vous pouvez entendre lors de la résolution manuelle de problèmes de protection:

| Problème | Action |

| L'analyse complète de votre ordinateur n'a pas été exécutée depuis au moins 30 jours. | Analysez manuellement votre ordinateur. Pour plus d'informations, consultez l'aide de VirusScan. |

| Vos fichiers de signatures de détction ne sont pas à jour. | Actualisez manuellement votre protection. Pour plus d'informations, consultez l'aide de VirusScan. |

| Un programme n'est pas installé. | Installez le programme à partir du site Web ou du CD de McAfee. |

| Des composants d'un programme sont manquants. | Réinstallez le programme à partir du site Web ou du CD de McAfee. |

| Un programme n'est pas enregistrré et ne peut pas bénéficier d'une protection complète. | Enregistrez le programme sur le site Web de McAfee. |

| Un programme a expiré. | Vérifiez l'état de votre compte sur le site Web de McAfee. |

Remarque: Souvent, un même problème de protection affecte plusieurs catégories de protection. Dans ce cas, sa résolution dans une catégorie résout le problème dans toutes les autres catégories.

Résolution automatique des problèmes de protection

SecurityCenter peut résoudre automatiquement la plupart des problèmes de protection. Les changements de configuration effectués par SecurityCenter lors de la résolution automatique de problèmes de protection ne sont pas enregistrés dans le journal des événements. Pour plus d'informations sur les événements, consultez Affichage des événements (page 29).

1 Sous Tâches courantes, cliquez sur Page d'accueil.

2 Dans le volet Accueil de SecurityCenter, dans la zone d'etat de protection, cliquez sur Corriger.

Résolution manuelle des problèmes de protection

Si un ou plusieurs problèmes de protection persistent après une tentative de correction automatique, vous pouvez les résoudre manuellement.

1 Sous Tâches courantes, cliquez sur Page d'accueil.

2 Dans le volet Accueil de SecurityCenter, cliquez sur la catégorie de protection ou SecurityCenter a rapporté le problème.

3 Cliquez sur le lien qui suit la description du problème.

Ignorer des problèmes de protection

Si SecurityCenter détecte un problème non critique, vous pouze le corriger ou l'ignoreur. D'autres problèmes non critiques (par exemple, si Antispam ou Privacy Service ne sont pas installés) sont automatiquement ignorés. Les problèmes ignores n'apparaissent dans la zone d'information des catégories de protection dans le volet Accueil de SecurityCenter que si l'état de protection de votre ordinateur est vert. Si vous ignorez un problème, mais decide ensuite de l'afficher dans la zone d'information des catégories de problème alors que l'état de protection de votre ordinateur n'est pas vert, vous pouze l'y faire apparaitre.

Ignore un problème de protection

Si SecurityCenter détecte un problème non critique que vous ne souhaitez pas corriger, vous pouvez l'ignorer. Un problème ignoré est supprimé de la zone d'information des catégories de protection dans SecurityCenter.

1 Sous Tâches courantes, cliquez sur Page d'accueil.

2 Dans le volet Accueil de SecurityCenter, cliquez sur la catégorie de protection ou est rapporte le problème.

3 Cliquez sur le lien Ignorer face au problème de protection.

Afficher ou masquer des problèmes ignorés

Selon sa gravité, vous pouvez afficher ou masquer un problème de protection ignoré.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Configuration de SecurityCenter, cliquez sur Problèmes ignorés.

3 Dans le volet Problèmes ignorés, effectuez l'une des opérations suivantes:

Pour ignorer un problème, activez sa case à cocher.

Pour faire apparaitre un problème dans la zone d'information des catégories de protection, désactive sa case à cocher.

4 Cliquez sur OK.

Conseil : Vous pouvez aussi ignorer un problème en cliquant sur le lien Ignorer face au problème en question dans la zone d'information des catégories de protection.

CHAPITRE 6

Utilisation des alertes

Les alertes sont des petites boîtes de dialogue en superposition qui apparaissent dans l'angle inférieur droit de l'écran lorsque certains événements se produit dans SecurityCenter. Une alerte fournit des informations détaillées sur un événement ainsi que des recommendations et des options de résolution des problèmes eventuellement associés à l'événement. Certaines alertes contiennent également des liens vers des informations complémentaires sur l'événement. Ces liens permettent d'ouvrir le site Web global de McAfee ou d'envoyer des informations à McAfee à des fins de dépannage.

Il y a trois types d'alertes : rouge, jaune et verte.

| Type d'alerte | Description |

| Rouge | Une alerte rouge constitue une indication critique qui nécessite une ↔ronse de votre part. Elle se produit lorsque SecurityCenter ne peut pas déterminer comment ↑sousdure automatiquement un problème de protection. |

| Jaune | Une alerte jaune constitue une indication non critique qui nécessite généralement une ↔ronse de votre part. |

| Verte | Une alerte verte constitue une indication non critique qui ne nécessite pas de ↔ronse de votre part. Les alertes vertes fournissent des informations de base sur un ↑evénement. |

Les alertes jouent un role important dans la surveillance et la gestion de votre état de protection ; c'est pourquoi vous ne pouvez pas les désactiver. En revanche, vous pouvez définir si certains types d'alertes d'information doivent apparaitre et configurer d'autres options d'alerte (par exemple l'émission ou non d'un son lorsque SecurityCenter produit une alerte ou l'affichage ou non de l'écran d'accueil de McAfee au démarrage).

Contenu de ce chapitre

Affichage et masquage d'alertes d'information......24

Configuration des options d'alerte 26

Affichage et masquage d'alertes d'information

Les alertes d'information font état d'événements qui ne menacent pas la sécurité de l'ordinateur. Par exemple, si vous avez configuré la Protection par pare-feu, une alerte d'information s'affiche par défaut lorsqu'un programme installé sur votre ordinateur recoit l'autorisation d'acceder à Internet. Si vous ne pouvez pas afficher un type d'alerte d'information spécifique, vous pouvez la masquer. Si vous ne pouvez afficher aucune alerte d'information, vous pouvez les masquer toutes. Vous pouvez aussi masquer toutes les alertes d'information lorsque vous jouez à un jeu en plein écran sur votre ordinateur. Lorsque vous avez terminé de jourer et quitterze le mode plein écran, SecurityCenter recommence à afficher les alertes d'information.

Si vous masquez involontairement une alerte d'information, vous pouvez la reafficher à tout moment. Par défaut, SecurityCenter affiche toutes les alertes d'information.

Afficher ou masquer des alertes d'information

Vous pouvez configurer SecurityCenter pour qu'il affiche certaines alertes d'information et pas d'autres, ou pour qu'il masque toutes les alertes d'information.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Configuration de SecurityCenter, cliquez sur Alertes d'information.

3 Dans le volet Alertes d'information, effectuez l'une des opérations suivantes :

- Pour afficher une alerte d'information, désactiver sa case à cocher.

Pour masquer une alerte d'information, activez sa case à cocher. - Pour masquer toutes les alertes d'information, activez la case à cocher Ne pas afficher les alertes d'information.

4 Cliquez sur OK.

Conseil : Vous pouvez également masquer une alerted'information en activant la case Ne plus afficher cette alertedans l'alerte même. Dans ce cas, vous pouvez réafficher l'alerte d'information en désactivant la case à cocher appropriée dans levolet Alertes d'information.

Afficher ou masquer des alertes d'information pendant un jeu

Vous pouvez masquer les alertes d'information lorsque vous jouez à un jeu en plein écran sur votre ordinateur. Lorsque vous avez terminé de jouer et quitterze le mode plein écran, SecurityCenter recommence à afficher les alertes d'information.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Options d'alerte, activez ou désactivez la case Afficher les alertes d'information en mode jeu.

3 Cliquez sur OK.

Configuration des options d'alerte

L'apparance et la fréquence des alertes sont configurées par SecurityCenter ; cependant, vous pouvez régler certaines options de base des alertes. Par exemple, vous pouvez activer l'émission d'un son lorsqu'une alerte est produit ou masquer l'écran d'accueil au démarrage de Windows. Vous pouvez aussi masquer les alertes qui vous averissent des épidémies virales et des autres menaces pour la sécurité dans la communauté en ligne.

Emettre un son en cas d'alerte

Si vous souhaitez receivevoir une indication audible qu'une alerte s'est produit, vous pouvez configurer SecurityCenter pour qu'il produit un son à chaque alerte.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Options d'alerte, sous Son, activez la case à cocher Emettre un son en cas d'alerte.

Masquer l'écran d'accueil au démarrage

Par défaut, l'écran d'accueil de McAfee apparait brievement au démarrage de Windows, vous indiquant que SecurityCenter protège votre ordinateur. Cependant, vous pouvez masquer l'écran d'accueil si vous ne pouze pas qu'il apparaisse.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Options d'alerte, sous Écran d'accueil, désactivez la case à cocher Afficher l'écran d'accueil McAfee au démarrage de Windows.

Conseil : Vous pouvez réafficher l'écran d'accueil à tout moment en activant la case à cocher Afficher l'écran d'accueil McAfee au démarrage de Windows.

Masquer les alertes d'attaque virale

Vous pouvez masquer les alertes qui vous averissent des épidémies virales et des autres menaces pour la sécurité dans la communauté en ligne.

1 Ouvrez le volet Options d'alerte.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet de droite, sous SecurityCenter - Informations, cliquez sur Configurer.

- Sous Alertes, cliquez sur Avancé.

2 Dans le volet Options d'alerte, désactivez la case M'avertir en cas d'apparition d'un virus ou d'une menace informatique.

Conseil : Vous pouvez afficher les alertes d'attaque virale à tout moment en activant la case M'avertir en cas d'apparition d'un virus ou d'une menace informatique.

CHAPTER 7

Affichage des événements

Un événement est une action ou un changement de configuration qui se produit dans une catégorie de protection et les services de protection correspondants. Differents services de protection enregistrant différents types d'événements. Par exemple, SecurityCenter enregistrre un événement si un service de protection est activé ou désactivé; Virus Protection enregistrure un événement chaque fois qu'un virus est détecté et supprimé; et Firewall Protection enregistrure un événement chaque fois qu'une tentative de connexion à Internet est bloquée. Pour plus d'informations sur les catégories de protection, consultez Explications des catégories de protection (page 9).

Vous peuvent afficher les événements lorsque vous tentez de résoudre des problèmes de configuration et analysez les opérations effectuees par les autres utilisateurs. Nombre de parents utilisent le journal des événements pour surveiller le comportement de leurs enfants sur Internet. Vous affichez les événements récents si vous ne souhaitez examiner que les 30 derniers événements survenus. Vous affichez tous les événements si vous souhaitez examiner une liste complète des événements survenus. Lorsque vous visualisez tous les événements, SecurityCenter lance le journal des événements, qui trie les événements selon la catégorie de protection dans laquelle ils se sont produits.

Contenu de ce chapitre

Afficher les événements récents 29

Afficher tous les événements. 30

Afficher les événements récents

Vous affichez les événements récents si vous ne souhaitez examiner que les 30 derniers événements survenus.

- Sous Tâches courantes, cliquez sur Afficher les événements récents.

Afficher tous les événements

Vous affichez tous les événements si vous souhaitez examiner une liste complète des événements survenus.

1 Sous Tâches courantes, cliquez sur Afficher les événements récents.

2 Dans le volet Evénements récents, cliquez sur Afficher le fichier journal.

3 Dans le volet gauche du journal des événements, cliquez sur le type d' événements à afficher.

CHAPTER 8

McAfee VirusScan

VirusScan offre des services avances de détction et de protection défendant votre ordinateur contre les menaces les plus récentes contre la sécurité : virus, chevaux de Troie, cookies de suivi, logiciels espions, logiciels publicitaires et autres programmes potentiellement indésirables. La protection s'étend au-delà des fichiers et dossiers de votre ordinateur de bureau, pour contrer les menaces provenant de différents points d'entrée, dont le courrier électronique, la messagerie instantanée et le Web.

Avec VirusScan, la protection de votre ordinateur est immédiate et constante (pas d'administration fastidieuse). Pendant que vous travailliez, jouez, naviguez sur le Web ou contrôlez votre courrier électronique, la protection s'exécute à l'arrière-plan pour surveiller, analyser et détecter des risques en temps réel. Des analyses complètes sont executées à intervalles programmes pour vérifier votre ordinateur avec un ensemble plus sophistiqué d'options. VirusScan vous offre la possibilité de personnaliser ce comportement si vous le souhaitez ; dans le cas contraire, votre ordinateur reste protégé.

Utilisé normalement, votre ordinaire est exposé aux virus, vers et autres menaces potentielles. Si une menace se présente, VirusScan vous en avertit, mais y fait normalement face pour vous en nettoyant ou en mettant en quarantine les éléments infectés avant que votre ordinaire puisse subir unquelconque dommage. Dans de rare cas, une action complémentaire de votre part peut être exigée. Dans ces cas, VirusScan vous laisse décider que faire (réanalyser au prochain démarrage de l'ordinaire, conserver l'objet détecté ou le supprimer).

Remarque : SecurityCenter rapporte les problèmes de protection, qu'ils soient critiques ou non, dés qu'il les détecte. Si vous avez besoin d'aide dans le diagnostic de vos problèmes de protection, vous pouvez executer McAfee Virtual Technician.

Contenu de ce chapitre

Fonctions de VirusScan 32

Démarrage de la protection antivirus en temps réel 33

Démarrage de la protection supplémentaire............35

Configuration de la protection antivirus............39

Analyse de votre ordinateur 57

Exploitation des résultats d'analyse 61

Fonctions de VirusScan

VirusScan propose les fonctionnalités suivantes.

Protection complète anti-virus

VirusScan offre des services avancés de détction et de protection défendant votre ordinateur contre les menaces les plus récentes contre la sécurité : virus, chevaux de Troie, cookies de suivi, logiciels espions, logiciels publicitaires et autres programmes potentiellément indésirables. La protection s'étend au-delà des fichiers et dossiers de votre ordinateur de bureau, pour contrer les menaces provenant de différents points d'entrée, dont le courrier électronique, la messagerie instantanée et le Web. Aucune administration fastidieuse.

Options d'analyse économies en ressources

Si l'analyse est lente, vous pouvez désactiver l'options afin de minimiser l'utilisation des ressources de l'ordinateur, mais sachez qu'une plus haute priorité sera accordée à la protection anti-virus qu'aux autres tâches. VirusScan vous offre la possibilité de personneliser les options d'analyse en temps réel et manuelle si vous le souhaitez ; dans le cas contraire, votre ordinateur reste protégé.

Réparations automatiques

Si VirusScan détecte une menace lors d'une analyse en temps réel ou d'une analyse manuelle, il tente de la traiter automatiquement en fonction du type de menace. De cette façon, la plupart des menaces peuvent être détectées et neutralisées sans que vous deviez intervenir. Dans de rares cas, VirusScan ne pourrait peut-être pas neutraliser lui-même une menace. Dans ces cas, VirusScan vous laisse décider que faire (réanalyser au prochain démarche de l'ordinateur, conserver l'élement détecté ou le supprimer).

Suspension de tâches en mode plein écran

Lorsque vous regardez un film, jouez ou effectuez toute autre activité sur votre ordinateur qui occappe la totalité de l'écran, VirusScan suspend un certain nombre de tâches, y compris les mises à jour automatiques et les analyses manuelles.

Démarrage de la protection antivirus en temps réel

VirusScan offre deux types de protection antivirus : en temps réel et manuelle La protection antivirus en temps réel surveille en permanence votre ordinateur pour déceler toute activité virale, en analysant les fichiers chaque fois que vous ou votre ordinateur y accédez. La protection antivirus manuelle vous permet d'analyser des fichiers à la demande. Pour garantir que votre ordinateur reste protégé contre les menaces les plus récentes, laissez la protection antivirus en temps réel activée et programmez des analyses manuelles régulières plus complètes. Par défaut, VirusScan effectue une analyse programmée une fois par semaine. Pour en savoir plus sur l'analyse en temps réel et l'analyse manuelle, consultez Analyse de votre ordinateur (page 57).

Exceptionnellement, vous voudrez suspendre temporairement l'analyse en temps réel (par exemple, pour changer certaines options d'analyse ou résoudre un problème de performance). Lorsque la protection antivirus en temps réel est désactivée, votre ordinateur n'est pas protégé et votre état de protection SecurityCenter passse au rouge. Pour plus d'informations sur l'état de protection, consultez « Explications sur l'état de protection » dans l'aide de SecurityCenter.

Démarrer la protection antivirus en temps réel

Par défaut, la protection antivirus en temps réel est activée et protège votre ordinateur contre les virus, chevaux de Troie et autres menaces pour la sécurité. Si vous désactivez la protection antivirus en temps réel, vous devez la reactiver pour rester protégé.

1 Ouvrez le volet Configuration Ordinateur & fichiers.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur Ordinateur & fichiers.

2 Sous Protection anti-virus, cliquez sur Activé.

Arrêté la protection antivirus en temps réel

Vous pouvez désactiver temporairement la protection antivirus en temps réel et spécifique quand elle doit reprendre. La protection peut être automatiquement reactivée après 15, 30, 45 ou 60 minutes, au redémarrage de l'ordinateur ou jamais.

1 Ouvrez le volet Configuration Ordinateur & fichiers.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur Ordinateur & fichiers.

2 Sous Protection anti-virus, cliquez sur Désactévé.

3 Dans la boîte de dialogue, Sélectionnez l'option de reprise de l'analyse en temps réel.

4 Cliquez sur OK.

CHAPITRE 9

Démarrage de la protection supplémentaire

Outre la protection antivirus en temps réel, VirusScan offre une protection avancée contre les scripts, logiciels espions et les pieces jointes potentiellément nocives dans le courrier électronique et la messagerie instantanée. Par défaut, l'analyse des scripts, la protection contre les logiciels espions et la protection du courrier électronique et des messages instantanés sont activées et protégent votre ordinateur.

Analyse de scripts

L'analyse de scripts déetecte les scripts potentiellement nocifs et les empêche de s'executer sur votre ordinateur. Elle surveille votre ordinateur pour déceler toute activité suspecte de scripts, comme les scripts qui créé, copient ou suppriment des fichiers ou qui ouvrent leur registre Windows, et vous avertit avant que votre ordinateur puisse subir un quelconque dommage.

Protection contre les logiciels espions

La protection contre les logiciels espions détecte les logiciels espions, logiciels publicitaires et autres applications potentiellement indésirables. Les logiciels espions sont des logiciels qui peuvent être installés à votre insu sur votre ordinateur pour surveiller votre comportement, collector des informations personnelles et même interférer dans le contrôle de l'ordinateur en installant d'autres logiciels ou en redirigeant l'activité du navigateur.

Protection des e-mails

La protection des e-mails détecte toute activité suspecte dans les e-mails et les pieces jointes que vous envoyez et receivez.

Protection de la messagerie instantanée

La protection de la messagerie instantanée détecte des menaces potentielles pour la sécurité provenant de pieces jointes à des messages instantanés que vous receivez. Elle empêche aussi les programmes de messagerie instantanée de partager des informations personnelles.

Contenu de ce chapitre

Lancer l'analyse de scripts. 36

Demarrer la protection contre les logiciels espions .36

Demarrer la protection des e-mails 37

Démarrer la protection de la messagerie instantanée

Lancer l'analyse de scripts

Activez la protection par analyse de scripts pour détecter les scripts potentiellement nocifs et les empêcher de s'executer sur votre ordinateur. Cette protection vous avertit lorsqu'un script tente de creator, copier ou supprimer des fichiers sur votre ordinateur, ou d'effectuer des modifications dans le registre de Windows.

1 Ouvrez le volet Configuration Ordinateur & fichiers.

Comment?

- Dans le volet gauche, cliquez sur Menu Avance.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur Ordinateur & fichiers.

2 Sous Protection des analyses de scripts, cliquez sur Activé.

Remarque : Bien que vous puissiez désactiver l'analyse des scripts à tout moment, cela laisse l'ordinateur vulnérable aux scripts nuisibles.

Démarrer la protection contre les logiciels espions

Activez la protection contre les logiciels espions pour détecter et supprimer les logiciels espions et publicitaires ainsi que tout programme potentiellement indésirable qui collecte et transmet des informations à votre insu ou sans votre autorisation.

1 Ouvrez le volet Configuration Ordinateur & fichiers.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur Ordinateur & fichiers.

2 Sous Protection des analyses de scripts, cliquez sur Activé.

Remarque : Bien que vous puissiez désactiver la protection contre les logiciels espions à tout moment, cela laisse l'ordinateur vulnéable aux programmes potentiellement indésirables.

Démarrer la protection des e-mails

Activez la protection des e-mails pour détecter les vers ainsi que les menaces potentielles dans les messages électroniques sortants (SMTP) et entrants (POP3) et leurs pièces jointes.

1 Ouvrez le volet Configuration E-mail & IM.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur E-mail & IM.

2 Sous Protection de la messagerie, cliquez sur Activé.

Remarque : Bien que vous puissiez désactiver la protection des e-mails à tout moment, cela laisse l'ordinateur vulnéable aux menaces par e-mail.

Démarrer la protection de la messagerie instantanée

Activez la protection de la messagerie instantanée pour détecter les menaces pour la sécurité se cachant dans les pieces jointes aux messages instantanés.

1 Ouvrez le volet Configuration E-mail & IM.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur E-mail & IM.

2 Sous Protection de la messagerie instantanée, cliquez sur Activé.

Remarque : Bien que vous puissiez désactiver la protection de la messagerie instantanée à tout moment, cela laisse l'ordinateur vulnéable aux pieces jointes nuisibles des messages instantanés.

CHAPTER 10

Configuration de la protection antivirus

VirusScan offre deux types de protection antivirus : en temps réel et manuelle La protection antivirus en temps réel analyse les fichiers à chaque fois que vous ou votre ordinateur y accédez. La protection antivirus manuelle vous permet d'analyser des fichiers à la demande. Vous pouvez définir différentes options pour chaque type de protection. Par exemple, puisque la protection en temps réel surveille en permanence votre ordinateur, vous pourriez sélectionner un certain ensemble d'options d'analyse de base et garder un besoin d'options plus complat pour la protection manuelle à la demande.

Contenu de ce chapitre

Configuration des options d'analyse en temps réel .40

Configuration des options d'analyse manuelle ..... 42

Utilisation des options SystemGuards .........46

Utilisation des listesapprovées .....53

Configuration des options d'analyse en temps réel

Lorsque vous activez la protection antivirus en temps réel, VirusScan utilise un ensemble d'options par défaut pour analyser les fichiers ; cependant, vous pouvez changer les options par défaut pour les adapter à vos besoin.

Pour changer les options d'analyse en temps réel, vous devez prendre des décisions concernant la cible des contrôleles effectuels par VirusScan, ainsi que l'emplacement et les types de fichiers analysés. Par exemple, vous pouvez déterminer si VirusScan doit vérifier les virus inconnus ou les cookies que les sites Web peuvent utiliser pour suivre vos activités, et s'il doit analyser les disques réseau mappings sur votre ordinateur ou uniquement les disques locaux. Vous pouvez aussi définir les types de fichiers à analyser (tous les fichiers ou uniquement les fichiers programmes et les documents, car c'est là que se trouvent la plupart des virus).

Lorsque vous changez les options d'analyse en temps réel, vous devez aussi spécifique s'il est important de protégger votre ordinateur contre les débordements de mémoire tampon. Une mémoire tampon est une section de mémoire utilisée pour stocker temporairement des informations. Les débordements de mémoire tampon peuvent survenir lorsque la masse d'informations que des processus ou programmes suspects stockent dans une mémoire tampon dépasse la capacité de la mémoire. Lorsque cela se produit, l'ordinateur devient plus vulnérable aux attaques.

Configurer les options d'analyse en temps réel

Vous configurez les options d'analyse en temps réel pour personneliser la cible des contrôleles effectuels par VirusScan lors d'une analyse en temps réel, ainsi que l'emplacement et les types de fichiers à analyser. Les options comprendnent l'analyse des virus inconnus et des cookies ainsi que la protection contre les débordements de mémoire tampon. Vous pouvez aussi configurer l'analyse en temps réel pour vérifier les disque réseau mappings sur votre ordinateur.

1 Ouvrez le volet Analyse en temps réel.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection antivirus est activée, puis cliquez sur Avance.

2 Spécifiez les options d'analyse en temps réel, puis cliquez sur OK.

| Pour... | Opération à exécuter... |

| Déctector les virus inconnus et les nouvelles variantes de virus connus | Activez la case à cocher Recherche heuristique de virus inconnus. |

| Déctector les cookies | Activez la case à cocher Rechercher et supprimer les cookies de suivi. |

| Déctector les virus et autres menaces potentielles sur les disques connectés à votre réseau | Activez la case à cocher Analyser les lecteurs réseau. |

| Protégger votre ordinateur contre les débordements de mémoire tampon | Activez la case à cocher Activer la protection contre le débordement de tampon. |

| Preciser les types de fischiers à analyser | Cliquez sur Tous les fischiers (recommandé) ou sur Fichiers programme et documents uniquement. |

Configuration des options d'analyse manuelle

La protection antivirus manuelle vous permet d'analyser des fischiers à la demande. Lorsque vous lancez une analyse manuelle, VirusScancherche sur voser ordinateur les virus et autres éléments potentiellement nuisibles en utilisant une palette d'options d'analyse plus complète. Pour changer les options d'analyse manuelle, vous devez decide ce que VirusScan doit rechercher lors d'une analyse. Par exemple, vous pouvez déterminer si VirusScan doit rechercher les virus inconnus, les programmes potentiellement indésirables tels que les logiciels espions ou publicitaires, les programmes furtifs tels que les rootkits qui peuvent octroyer un accès non autorisé à votre ordinateur, et les cookies que les sites Web peuvent utiliser pour suivre vos activités. Vous devez aussi spécifique les types de fischiers à vérifier. Par exemple, vous pouvez spécifique si VirusScan doit vérifier tous les fischiers ou uniquement les fischiers programmes et les documents (car c'est là que se trouvent la plupart des virus). Vous pouvez aussi déterminer si l'analyse doit inclure les fischiers d'archive (par exemple les fischiers .zip).

Par défaut, VirusScan analyse tous les disques et dossiers de votre ordinateur chaque fois qu'il effectue une analyse manuelle ; vous pouvez cependant modifier les emplacements par défaut pour les adapter à vos besoin. Par exemple, vous pouvez limiter l'analyse aux fichiers système critiques, aux éléments placés sur votre bureau ou à ceux de votre dossier Program Files. À moins de pouvoir lancer vous-même chaque analyse manuelle, vous pouvez programmerper des analyses régulières. Les analyses programmées vérifier toujours la totalité de l'ordinateur avec les options d'analyse par défaut. Par défaut, VirusScan effectue une analyse programmée une fois par semaine.

Si vous trouvez que l'analyse est lente, vous pouvez envisager de désactiver l'options afin de minimiser l'utilisation des ressources de l'ordinateur, mais sachez qu'une plus haute priorité sera accordée à la protection antivirus qu'aux autres tâches.

Remarque : Lorsque vous regardez un film, jouez ou effectuez toute autre activité sur votre ordinateur qui occupe la totalité de l'écran, VirusScan suspend un certain nombre de tâches, y compris les mises à jour automatiques et les analyses manuelles.

Configurer les options d'analyse manuelle

Vous configurez les options d'analyse manuelle pour personneliser la cible des contrôleles effectuels par VirusScan lors d'une analyse manuelle, ainsi que l'emplacement et les types de fichiers à analyser. Les options comprendnla recherche de virus inconnus, l'analyse des fichiers d'archive, la recherche de logiciels espions, de programmes potentiellement indésirables, de cookies de suivi, de rootkits et de programmes furtifs.

1 Ouvrez le volet Analyse manuelle.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection antivirus est activée, puis cliquez sur Avance.

- Dans la fenêtre Protection antivirus, cliquez sur Analyse manuelle.

2 Spécifiez les options d'analyse manuelle, puis cliquez sur OK.

| Pour... | Opération à exécuter... |

| Déctector les virus inconnus et les nouvelles variantes de virus connus | Activez la case à cocher Recherche heuristique de virus inconnus. |

| Déctector et supprimer les virus dans les fichiers .zip et autres fichiers d'archive | Activez la case à cocher Analyse des fichiers .zip et autres fichiers d'archive. |

| Déctector les logiciels espions, logiciels publicitaires et autres applications potentiellement indésirables. | Activez la case à cocher Recherche les logiciels espions et les programmes potentièlement indésirables. |

| Déctector les cookies | Activez la case à cocher Recherche et supprimer les cookies de suivi. |

| Déctector les rootkits et les programmes furtifs pouvant alterer et exploiter les fichiers système Windows existants | Activez la case à cocher Recherche les rootkits et autres programmes furtifs. |

| Réduire l'utilisation du processeur pour les analyses tout en donnant une plus haute priorité aux autres tâches ( comme la navigation Web ou l'ouverture de documents) | Activez la case à cocher Analyser en utilisant un minimum de ressources informatiques. |

| Preciser les types de fichiers à analyser | Cliquez sur Tous les fichiers (recommandé) ou sur Fichiers programme et documents uniquement. |

Configurer l'emplacement de l'analyse manuelle

Vous définissez l'emplacement de l'analyse manuelle pour spécifique où VirusScan doit rechercher des virus et autres éléments nuisibles lors d'une analyse manuelle. Vous pouvez analyser tous les fichiers, dossiers et disques de votre ordinateur ou limiter l'analyse à des dossiers et disques spécifique.

1 Ouvrez le volet Analyse manuelle.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection antivirus est activée, puis cliquez sur Avance.

- Dans la fenêtre Protection antivirus, cliquez sur Analyse manuelle.

2 Cliquez sur Emplacement par défaut a analyser.

3 Sécífiez l'emplacement d'analyse manuelle, puis cliquez sur OK.

| Pour... | Opération à exécuter... |

| Analyser tous les fichiers et dossiers de votre ordinateur | Activez la case à cocher Poste de travail. |

| Analyser des fichiers, dossiers et disques spécifique sur votre ordinateur | Désactiver la case à cocher Poste de travail et sélectionnez un ou plusieurs dossiers ou disques. |

Analyser les fichiers système critiques

Désactivez la case à cocher Poste de travail et activé la case à cocher Fichiers système critiques.

Programmer une analyse

Programmez des analyses pour procéder à une analyse approfondie de votre ordinateur à la recherche de virus et d'autres menaces à tout moment de la semaine. Les analyses programmesmées vérifier toujours la totalité de l'ordinateur avec les options d'analyse par défaut. Par défaut, VirusScan effectue une analyse programmée une fois par semaine. Si vous trouvez que l'analyse est lente, vous pouvez envisager de désactiver l'options afin de minimiser l'utilisation des ressources de l'ordinateur, mais sachez qu'une plus haute priorité sera accordée à la protection antivirus qu'aux autres tâches.

1 Ouvrez le volet Analyse programme.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection antivirus est activée, puis cliquez sur Avance.

- Dans le volet Protection antivirus, cliquez sur Analyse programmee.

2 Sélectionnez Autoriser une analyse programme.

3 Pour réduire la puissance de calcul normalement utilisée pour une analyse, Sélectionnez Analyser en utilisant un minimum de ressources informatiques.

4 Sélectionnez un ou plusieurs jours.

5 Spécifiez une heures de début.

6 Cliquez sur OK.

Conseil : Vous pouvez rétablier le programme par défaut en cliquant sur Réinitialiser.

Utilisation des options SystemGuards

SystemGuards permit de surveiller, consigner, rapporter et:gérer les modifications potentiellement non autorisées apportées au registre de Windows ou à des fichiers système critiques sur voitre ordinateur. Les modifications non autorisées apportées au registre et aux fichiers risquent de nuire à votre ordinateur, de comprometter la sécurité informatique et d'endommager de précieux fichiers système.

Les modifications du registre et des fichiers sont courantes et se produit fréquement sur votre ordinateur. La plupart de ces modifications étant inoffensives, les réglages par défaut de SystemGuards sont configurés pour offrir une protection fiable, intelligente et réaliste contre les modifications non autorisées représentant un risque significatif. Par exemple, lorsque SystemGuards detecte des changements inhabituels et notamment une menace potentiellement importante, cette activités est immédiatement signalée et consignée. Les modifications plus courantes mais constituant néanmoins un risque potentiel sont uniquement consignées. En revanche, la surveillance des changements standard à faible risque est désactivée par défaut. La technologie SystemGuards peut être configurée pour étendre sa protection à tout environnement que vous souhaitez.

Il y a trois types de SystemGuards : SystemGuards Programme, SystemGuards Windows et SystemGuards Navigateur.

SystemGuard Programme

Les SystemGuards Programme détectent les modifications potentiellement non autorisées apportées au registre de votre ordinateur et à d'autres fichiers critiques essentiels pour Windows. Ces éléments du registre et fichiers importants comprendrent les installations ActiveX, les éléments de démarrage, les shell execute hooks de Windows et les shell service object delay loads. En surveillant ces éléments, la technologie SystemGuards Programme bloque les programmes ActiveX suspects (telécharges depuis Internet) en plus des logiciels espions et des applications potentiellement indésirables pouvant se lancer automatiquement au démarrage de Windows.

SystemGuards Windows

Les SystemGuards Windows détectent aussi les modifications potentiellement non autorisées apportées au registre de votre ordinateur et à d'autres fichiers critiques essentiels pour Windows. Ces éléments du registre et fichiers importants comprehennent les gestionnaires de menus contextuels, les DLL appInit et le fichier hosts Windows. En surveillant ces éléments, la technologie SystemGuards Windows vous aide à éviter que votre ordinateur envoie et recoive des informations non autorisées ou personnelles via Internet. Elle peut aussi aider à bloquer les programmes suspects pouvant modifier l'apparace et le comportement des programmes importants pour vous et votre famille.

SystemGuard Navigateur

Comme les SystemGuards Programme et Windows, les SystemGuards Navigateur détectent les modifications potentiellement non autorisées apportées au registre de votre ordinateur et à d'autres fichiers critiques essentiels pour Windows. Ces SystemGuards surveillent cependant les modifications apportées à des éléments du registre et fichiers importants tels que les extensions pour Internet Explorer, les URL Internet Explorer et les zones de sécurité Internet Explorer. En surveillant ces éléments, la technologie SystemGuards Navigateur aide à empêcher les activités non autorisées dans le navigateur, comme la redirection vers des sites Web suspects, les modifications des paramètres et options du navigateur à votre insu, et l'approbation indésirable de sites Web suspects.

Activer la protection SystemGuards

Activez la protection SystemGuards pour détecter et signaler les modifications potentiellement non autorisées du registre Windows et des fichiers système sur votre ordinateur. Les modifications non autorisées apportées au registre et aux fichiers risquent de nuire à votre ordinateur, de compromètre la sécurité informatique et d'endommager de précieux fichiers système.

1 Ouvrez le volet Configuration Ordinateur & fichiers.

Comment?

- Dans le volet gauche, cliquez sur Menu Avancé.

- Cliquez sur Configurer.

- Dans la fenêtre de configuration, cliquez sur Ordinateur & fichiers.

2 Sous Protection SystemGuard, cliquez sur Activé.

Configuration des options SystemGuards

Utilisez le volet SystemGuards pour configurer les options de protection, consignation et alerte contre les modifications non autorisées du registre et des fichiers liées aux fichiers et programmes Windows ainsi qu'a Internet Explorer. Les modifications non autorisées apportées au registre et aux fichiers risquent de nuire à votre ordinateur, de compromètre la sécurité informatique et d'endommager de précieux fichiers système.

1 Ouvrez le volet SystemGuards.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection SystemGuard est activée, puis cliquez sur Avancé.

2 Sélectionnez un type de protection SystemGuards dans la liste.

SystemGuardProgramme

SystemGuards Windows

- SystemGuard Navigateur

3 Sous Je souhaite, effectuez l'une des actions suivantes :

- Pour détecter, consigner et signaler les modifications non autorisées du registre et des fichiers liées aux SystemGuards Programme, Windows et Navigateur, cliquez sur Afficher les alertes.

- Pour détector et consigner les modifications non autorisées du registre et des fichiers liées aux SystemGuards Programme, Windows et Navigateur, cliquez sur Consigner uniquement les modifications.

- Pour désactiver la détction de modifications non autorisées du registre et des fichiers liées aux SystemGuards Programme, Windows et Navigateur, cliquez sur Désactiver SystemGuard.

Remarque : Pour plus d'informations sur les types de SystemGuards, consultez À propos des types de SystemGuards (page 49).

À propos des types de SystemGuards

Les SystemGuards détect les modifications potentiellement non autorisées apportées au registre de votre ordinateur et à d'autres fichiers critiques essentiels pour Windows. Il y a trois types de SystemGuards : SystemGuards Programme, SystemGuards Windows et SystemGuards Navigateur

SystemGuard Programme

La technologie SystemGuards Programme bloque les programmes ActiveX suspects (telecharges depuis Internet) en plus des logiciels espions et des applications potentiellement indésirables pouvant se lancer automatiquement au démarrage de Windows.

SystemGuards Windows

| SystemGuard | Détection |

| Installations ActiveX | Les modifications non autorisées apportées au registre des installations ActiveX risquent de nuire à votre ordinateur, de promèrttre la sécurité informatique et d'endommager de précieux fichiers système. |

| Éléments de démarrage | Logiciels espions, publicitaires et autres programmes potentiellément indésirables pouvant apporter des modifications de fichiers dans les éléments de démarrage pour permettre à des programmes suspects de s'executer au démarrage de votre ordinateur. |

| Shell Execute Hooks de Windows | Logiciels espions, publicitaires et autres programmes potentiellément indésirables pouvant installer des programmes dans le Shell Windows (Shell Execute Hooks) pour empêcher le bon fonctionnement des programmes de sécurité. |

| Shell Service Object Delay Load | Logiciels espions, publicitaires et autres programmes potentiellément indésirables pouvant apporter des modifications de registre à la charge de retard de l'objet de service du Shell pour permettre à des fichiers nuisibles de s'exécuter au démarrage de votre ordinateur. |

La technologie SystemGuards Windows youaide a éviter que voitre ordinateur envoie et receive des informations non autorisées ou personnelles via Internet. Elle peut aussi aider à bloquer les programmes suspects pouvant modifier l'apparace et le comportement des programmes importants pour vous et votre famille.

| SystemGuard | Détection |

| Gestionnaires de menus contextuels | Modifications de registre non autorisées apportées aux gestionnaires de menus contextuels et pouvant affecter l'apparce et le comportement des menus Windows. Les menus contextuels permettent d'effectuer diverses actions sur votre ordinateur, comme un clic droit sur un:fichier. |

| DLL AppInit | Modifications de registre non autorisées apportées aux DLL AppInit de Windows et pouvant entraîner l'exécution de fichiers potentiellement nuisibles au démarriage de votre ordinateur. |

| Fichier Hosts Windows | Logiciels espions, publicitaires et programmes potentiellement indésirables pouvant apporter des modifications non autorisées à votre:Fichier Hosts Windows pour permettre la redirection de votre navigateur vers des sites Web suspects et bloquer les mises à jour de logiciels. |

| Shell Winlogon | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le registre du Shell Winlogon pour permettre à d'autres programmes de se substituer à l'Explorateur Windows. |

| Clé UserInit de Winlogon | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le registre de Winlogon User Init pour permettre à des programmes suspects de s'exécuter lorsqu vous vous connectez à Windows. |

| Protocoles Windows | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le registre des protocoles Windows et affecter ainsi la manière dont votre ordinateur envoie et reçoit des informations sur Internet. |

| Fournisseurs de services en couche (Layered Service Providers ou LSP) Winsock | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le registre des fournisseurs de services en couche (Winsock Layered Service Providers - LSP) pour interceptor et modifier les informations envoyées et reçues sur Internet. |

| Commandes Open Shell Windows | Modifications non autorisées aux commandes Open Shell de Windows pouvant entraîner l'exécution de vers ou d'autres programmes nuisibles sur votre ordinateur. |

| Gestionnaire de tâches programmesmées | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant apporter des modifications au registre et aux fichiers du gestionnaire de tâches partagées pour autoriser des fichiers nuisibles à s'exçuter au démarrage de votre ordinateur. |

| Windows Messenger Service | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le registre de Windows Messenger Service et ouvrir la voie aux publicités intempêtes et aux programmes exécutés à distance. |

| Fichier Windows Win.ini | Logiciels espions, publicitaires et autres programmes potentiellement indésirables pouvant modifier le fichier Win.ini et permettre à des programmes suspects de s'exécuter au démarrage de votre ordinateur. |

SystemGuard Navigateur

La technologie SystemGuards Navigateur aide à empêcher les activités non autorisées dans le navigateur, comme la redirection vers des sites Web suspects, les modifications des paramètres et options du navigateur à votre insu, et l'approbation indésirable de sites Web suspects.

| SystemGuard | Détection |

| Browser Helper Objects (BHO) | Logiciels espions, publicitaires ou autres programmes potentiellément indésirables pouvant utiliser les "browser helper objects" pour suivre les actions de navigation et afficher des publiétés de manière intempestive. |

| Barres Internet Explorer | Modifications non autorisées apportées au registre des programmes de la barre Internet Explorer, tels que Recherche et Favoris, pouvant affecter l'apparce et le comportement d'Internet Explorer. |

| Modules Internet Explorer complémentaires | Logiciels espions, publicitaires ou autres programmes potentiellément indésirables pouvant installer des modules Internet Explorer complémentaires pour suivre les actions de navigation et afficher des publiétés de manière intempestive. |

| ShellBrowser Internet Explorer | Modifications non autorisées apportées au registre du ShellBrowser Internet Explorer et pouvant affecter l'apparce et le comportement de votre navigateur Web. |

| WebBrowser Internet Explorer | Modifications non autorisées apportées au registre du navigateur Web Internet Explorer et pouvant affecter l'apparce et le comportement de votre navigateur Web. |

| URL Search Hooks Internet Explorer | Logiciels espions, publicitaires ou programmes potentiellément indésirables pouvant modifier le registre des "Internet Explorer URL Search Hooks" et autoriser ainsi la redirection de votre navigateur vers des sites Web suspects lorsque vous effectuez des recherches sur Internet. |

| URL Internet Explorer | Logiciels espions, publicitaires et autres programmes potentiellément nuisibles pouvant modifier le registre des URLs d'Internet Explorer et affecter ainsi les paramètres du navigateur. |

| Restrictions Internet Explorer | Logiciels espions, publicitaires et autres programmes potentiellément nuisibles pouvant modifier le registre des restrictions d'Internet Explorer et affecter ainsi les paramètres et options du navigateur. |

| Zones de sécurité Internet Explorer | Logiciels espions, publicitaires et autres programmes potentiellément indésirables pouvant modifier le registre des zones de sécurité d'Internet Explorer et permettre à des fichiers nuisibles de s'exécuter au démarrage de votre ordinateur. |

| Sites de confiance d'Internet Explorer | Logiciels espions, publicitaires et autres programmes potentiellément indésirables pouvant modifier le registre des sites autorisés d'Internet Explorer pour permettre à votre navigateur d'afficher des sites Web suspects. |

| Stratégie Internet Explorer | Logiciels espions, publicitaires et autres programmes potentiellément nuisibles pouvant modifier le registre des stratégies d'Internet Explorer et affecter ainsi l'apparce et le comportement du navigateur. |

Utilisation des listedesapprovées

Si VirusScan détecte une modification de fichier ou de registre (SystemGuard), un programme suspect ou un débordement de mémoire tampon, il vous invite à l'approver ou à le supprimer. Si vous approvuez l'élement et indique que vous ne pouze plus être alerté de son activités, l'élement est ajusté à une liste approuvée et VirusScan ne le détecte plus ou ne vous avertit plus de son activités. Si un élément a été ajusté à une liste approuvée, mais que vous décidEZ d'en bloquer les activités, vous pouze le faire. Le blocage de l'élement l'empêche de s'executer ou de modifier votre ordinateur sans que vous soyez averti de chaque tentative. Vous pouze aussi supprimer un élément d'une liste approuvée. La suppression d'un élément permet à VirusScan de détecter à nouveau les activités de cet élément.

Gestion des listedes approuvées.

Utilisez le volet Lists approuvées pour approuver ou bloquer des éléments qui ont été précédemment détectés et approuvés. Vous pouvez aussi supprimer un élément d'une liste approuvée afin que VirusScan le détecte à nouveau.

1 Ouvrez le volet Lists approuvées.

Comment?

- Sous Tâches courantes, cliquez sur Page d'accueil.

- Dans le volet Accueil de SecurityCenter, cliquez sur Ordinateur & fichiers.

- Dans la zone d'informations Ordinateurs & Fichiers, cliquez sur Configurer.

- Dans le volet Configuration Ordinateur & fichiers, vérifie que la protection antivirus est activée, puis cliquez sur Avance.

- Dans le volet Protection antivirus, cliquez sur Lists approuvées.

2 Sélectionnez un des types de.listesapprovées suivants :

SystemGuardProgramme

SystemGuards Windows

SystemGuard Navigateur

- Programmes autorisés

Débordements de mémoire tamponapprovés

3 Sous Je souhaite, effectuez l'une des actions suivantes:

Pour autoriser l'objet detecté à modifier le registre de Windows ou des fichiers système critiques sur votre ordinateur sans que vous en soyez averti, cliquez sur Autoriser.

Pour bloquer l'élément détecté et l'empêcher de modifier le registre de Windows ou des fichiers système critiques sur votre ordinateur sans que vous en soyez averti, cliquez sur Bloquer.

- Pour supprimer l'objet des listedes approuvées, cliquez sur Supprimer.

4 Cliquez sur OK.

Remarque : Pour plus d'informations sur les types de listedes approuvées, consultez À propos des types de listedes approvées (page 54).

À propos des types de listesapprovées

Les SystemGuards dans le volet Lists approuvées représentant des modifications non autorisées au registre et aux fichiers que VirusScan a déetectées précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse. Il y a cinq types de listedes approuvées que vous pouvez:gérer dans le volet Listes approuvées : SystemGuards Programme, SystemGuards Windows, SystemGuards Navigateur, Programmes approuvés et Débordements de mémoire tampon approvés.

| Option | Description |

| SystemGuard Programme | Les SystemGuards Programme dans le volet Lists approuvées représentent des modifications non autorisées au registre et aux fichiers que VirusScan a détectées précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse. |

| Les SystemGuards Programme détectent les modifications du registre et des fichiers système associées aux installations ActiveX, éléments de démarriage, shell execute hooks de Windows et shell service object delay loads. Ces types de modifications non autorisées du registre et des fichiers système risquent de nuire à votre ordinateur, de comprometter la sécurité informatique et d'endommager de précieux fichiers système. | |

| SystemGuards Windows | Les SystemGuards Windows dans le volet Lists approuvées représentent des modifications non autorisées au registre et aux fischiers que VirusScan a déetectées précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse.Les SystemGuards Windows déTECT les les modifications du registre et des fischiers système associées aux gestionnaires de menus contextuels, aux DLL appInit, au fichier Hosts de Windows, au shell Winlogon, aux Winsock Layered Service Providers (LSP), etc. Ces types de modifications non autorisées du registre et des fischiers système peuvent affecter la façon dont votre ordinateur envoie et recoit des informations via Internet, changer l'apparce et le comportement de programmes et autoriser des programmes suspects à s'exécuter sur votre ordinateur. |

| SystemGuard Navigateur | Les SystemGuards Navigateur dans le volet Lists approuvées représentent des modifications non autorisées au registre et aux fischiers que VirusScan a déetectées précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse.Les SystemGuards Navigateur déTECT les modifications non autorisées du registre et autres comportements indésirables associés aux Browser Helper Objects, aux extensions Internet Explorer, aux URL Internet Explorer, aux zones de sécurité Internet Explorer, etc. Ces types de modifications non autorisées peuvent entraîner des activités indésirables dans le navigateur, comme la redirection vers des sites Web suspects, les modifications des paramètres et options du navigateur, et l'approbation de sites Web suspects. |

| Programmes autorisés | Les programmes approuvés sont des programmes potentiellement indésirables que VirusScan a déetectés précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse. |

| Débordements de mémoire tampon approuvés | Les débordements de mémoire tampon approuvés représentent des activités indésirables que VirusScan a détectées précédemment, mais que vous avez choisi d'autoriser à partir d'une alerte ou du volet Résultats de l'analyse. Les débordements de mémoire tampon peuvent nuir à votre ordinateur et endommager des fichiers. Les débordements de mémoire tampon survient lorsque la masse d'informations que des processus ou programmes suspects stockent dans une mémoire tampon dépasse la capacité de la mémoire. |

CHAPITRE 11

Analyse de votre ordinateur