EPOLICY ORCHESTRATOR 2.0 - Gestion de la sécurité MCAFEE - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil EPOLICY ORCHESTRATOR 2.0 MCAFEE au format PDF.

| Intitulé | Description |

|---|---|

| Type de produit | Solution de gestion de sécurité informatique |

| Version | ePolicy Orchestrator 2.0 |

| Fonctions principales | Gestion centralisée des politiques de sécurité, déploiement de logiciels, rapports et analyses de sécurité |

| Compatibilités | Compatible avec divers systèmes d'exploitation, y compris Windows et Linux |

| Interface utilisateur | Interface web intuitive pour la gestion des politiques et des rapports |

| Maintenance et mises à jour | Mises à jour régulières via le portail McAfee pour garantir la sécurité et les fonctionnalités |

| Support technique | Assistance technique disponible via le site McAfee et les forums communautaires |

| Sécurité | Fonctionnalités de sécurité avancées pour protéger les données et les systèmes |

| Documentation | Documentation complète disponible en ligne pour l'installation et la configuration |

| Conditions d'utilisation | Licence requise pour l'utilisation, avec options de déploiement sur site ou dans le cloud |

FOIRE AUX QUESTIONS - EPOLICY ORCHESTRATOR 2.0 MCAFEE

Questions des utilisateurs sur EPOLICY ORCHESTRATOR 2.0 MCAFEE

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Gestion de la sécurité au format PDF gratuitement ! Retrouvez votre notice EPOLICY ORCHESTRATOR 2.0 - MCAFEE et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil EPOLICY ORCHESTRATOR 2.0 de la marque MCAFEE.

MODE D'EMPLOI EPOLICY ORCHESTRATOR 2.0 MCAFEE

© 2001 Networks Associates Technology, Inc. Tous droits réservés. Aucune partie de cette publication ne peut être reproductive, transmise, transcribe, stockée dans un système de recherche ou traduite dans toute autre langue à quelles fin ou par quelles moyens que ce soit sans l'autorisation écrite de Networks Associates Technology, Inc., ou de ses fournisseurs ou filiales. Pour obtenir cette autorisation, écrivez au service juridique de Network Associates à l'adresse suivante : 3965 Freedom Circle, Santa Clara, California 95054, ou appelez le +1 972 308 9960.

AFFECTATIONS DES MARQUES

Active Security, ActiveHelp, ActiveShield, AntiVirus Anyware et le dessin, Bomb Shelter, Building a World of Trust, Certified Network Expert, Clean-Up, CleanUp Wizard, Cloaking, CNX, CNX Certification Certified Network Expert et le dessin, CyberCop, CyberMedia, CyberMedia UnInstaller, Data Security Letter et le dessin, Design (logo), Design (le lapin portant un chapeau), dessin (N stylisé), Disk Minder, Distributed Sniffer System, Distributed Sniffer System (en Katakana), Dr Solomon's, Dr Solomon's label, Enterprise SecureCast, EZ SetUp, First Aid, ForceField, Gauntlet, GMT, GroupShield, Guard Dog, HelpDesk, HomeGuard, Hunter, I C Expert, ISDN TEL/SCOPE, LAN Administration Architecture et le dessin, LANGuru, LANGuru (in Katakana), LANWords, Leading Help Desk Technology, LM1, M et le dessin, Magic Solutions, Magic University, MagicSpy, MagicTree, MagicWord, McAfee Associates, McAfee, McAfee (en Katakana), McAfee et le dessin, NetStalker, MoneyMagic, More Power To You, MultiMedia Cloaking, myCIO.com, myCIO.com design (CIO design), myCIO.com Your Chief Internet Officer & design, NAI & design, Net Tools, Net Tools (en Katakana), NetCrypto, NetOctopus, NetRoom, NetScan, NetShield, NetStalker, Network Associates, Network General, Network Uptime!, NetXray, NotesGuard, Nuts & Bolts, Oil Change, PC Medic, PC Medic 97, PCNotary, PGP, PGP (Pretty Good Privacy), PocketScope, PowerLogin, PowerTelNet, Pretty Good Privacy, PrimeSupport, Recoverkey, Recoverkey - International, Registry Wizard, ReportMagic, RingFence, Router PM, SalesMagic, SecureCast, Service Level Manager, ServiceMagic, SmartDesk, Sniffer, Sniffer (en Hangul), SniffMaster, SniffMaster (en Hangul), SniffMaster (en Katakana), SniffNet, Stalker, Stalker (stylisé), Statistical Information Retrieval (SIR), SupportMagic, TeleSniffer, TIS, TMACH, TMEG, TVV, TVD, TNS, TSD, Total Network Security, Total Network Visibility, Total Service Desk, Total Virus Defense, Trusted MACH, Trusted Mail, Uninstaller, Virex, Virus Forum, ViruScan, ViruScan, VShield, WebScan, WebShield, WebSniffer, WebStalker, WebWall, Who's Watching Your Network, WinGauge, Your E-Business Defender, ZAC 2000 et Zip Manager sont des marques déposées de Network Associates et/ou de ses filiales aux États-Unis et/ou dans d'autres pays. Toutes les autres marques, déposées ou non de ce document appartiennent uniquement à leurs propriétaires respectifs.

ACCORD DE LICENCE

NOTE A TOUS LES UTILISATEURS: LES TERMES DE LICENCE SPECIFIQUES A L'UTILISATION DU LOGICIEL DECRIT DANS CETTE DOCUMENTATION SONT DETAILLES DANS LE FICHIER LICENSE.TXT OU TOUT AUTRE DOCUMENT DE LICENCE LIVRE AVEC LE LOGICIEL, SOIT SOUS FORME DE FICHIER TEXTE, SOIT COMME PARTIE DUDIT LOGICIEL. SI VOUS N'ACCEPTEZ PAS TOUS LES TERMES DEFINIS DANS CE DOCUMENT, N'INSTALLALLEZ PAS LE LOGICIEL. LE CAS ECHEANT,

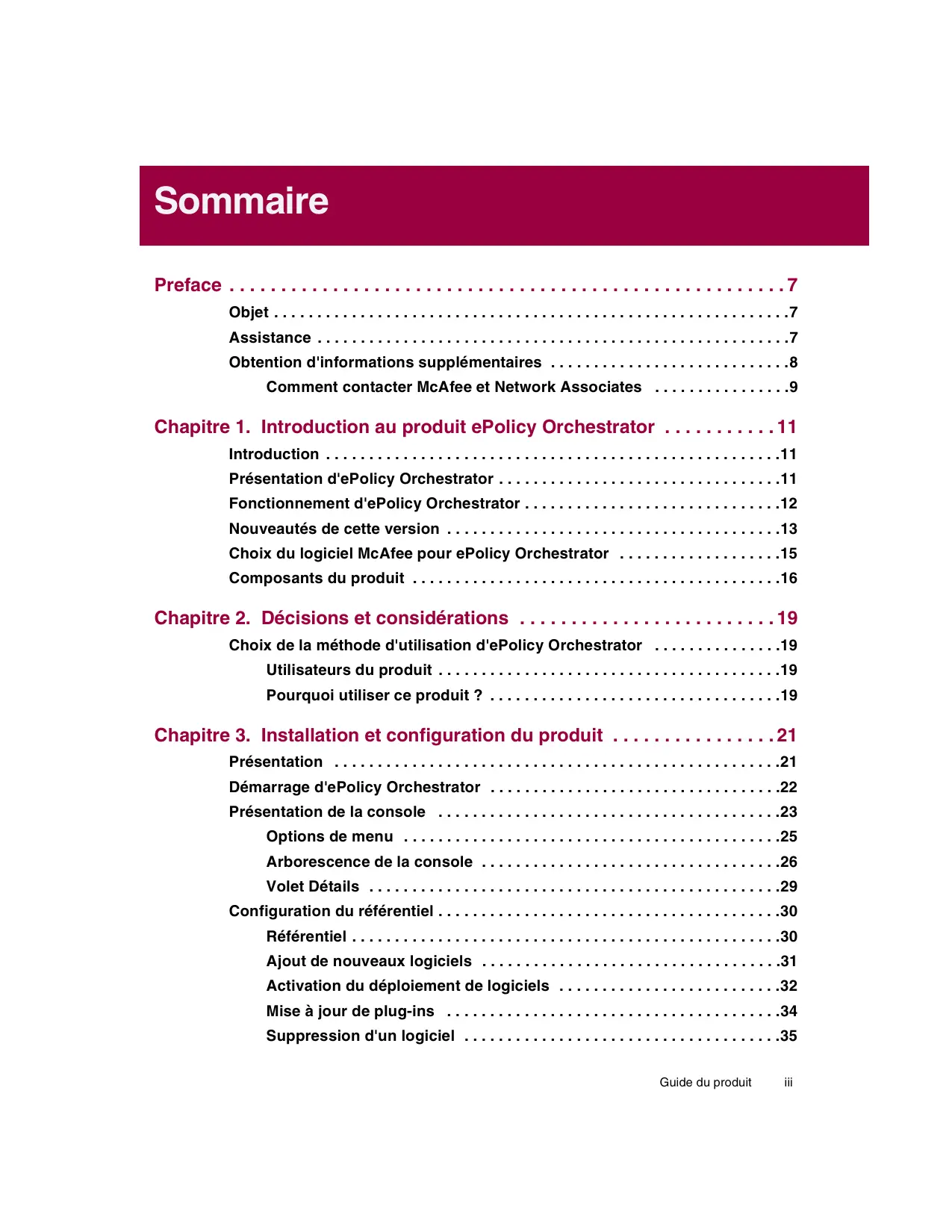

Sommaire

Preface 7

Objet 7

Assistance 7

Obtention d'informations supplémentaires 8

Comment contacter McAfee et Network Associates 9

Chapitre 1. Introduction au produit ePolicy Orchestrator 11

Introduction 11

Présentation d'ePolicy Orchestrator 11

Fonctionnement d'ePolicy Orchestrator 12

Nouvelautés de cette version 13

Choix du logiciel McAfee pour ePolicy Orchestrator 15

Composants du produit 16

Chapitre 2. Decisions et considérations 19

Choix de la méthode d'utilisation d'ePolicy Orchestrator 19

Utilisateurs du produit 19

Pourquoi utiliser ce produit ? 19

Chapitre 3. Installation et configuration du produit 21

Présentation 21

Demarrage d'ePolicy Orchestrator 22

Présentation de la console 23

Options de menu 25

Arborescence de la console 26

Volet Details 29

Configuration du référentiel 30

Référentiel 30

Ajout de nouveaux logiciels 31

Activation du déploiement de logiciels 32

Mise à jour de plug-ins 34

Suppression d'un logiciel 35

Completer le repertoire 36

Sites 36

Groupes 43

Ordinateurs 48

Periphériques WebShield e-500 54

Gestion du repertoire 55

Organisation du repertoire 55

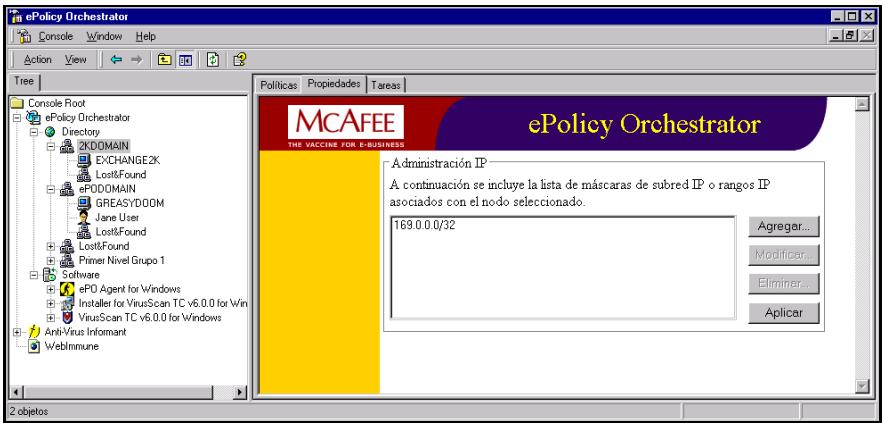

Gestion IP 60

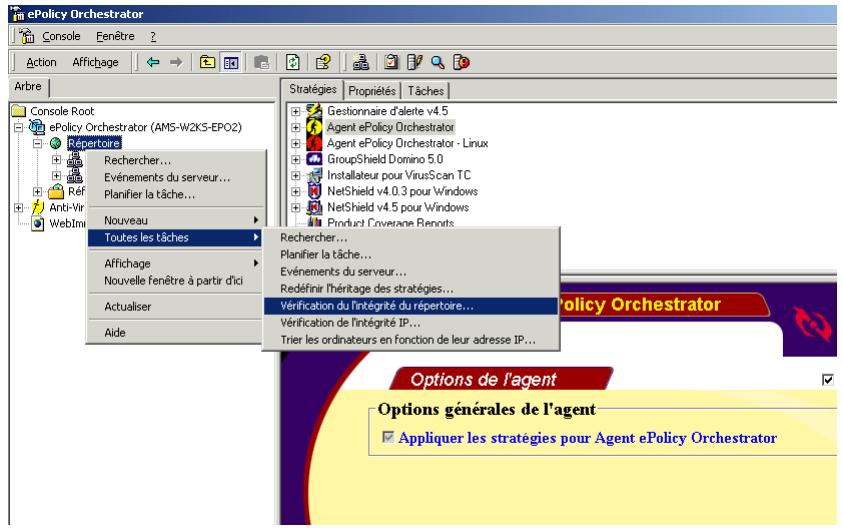

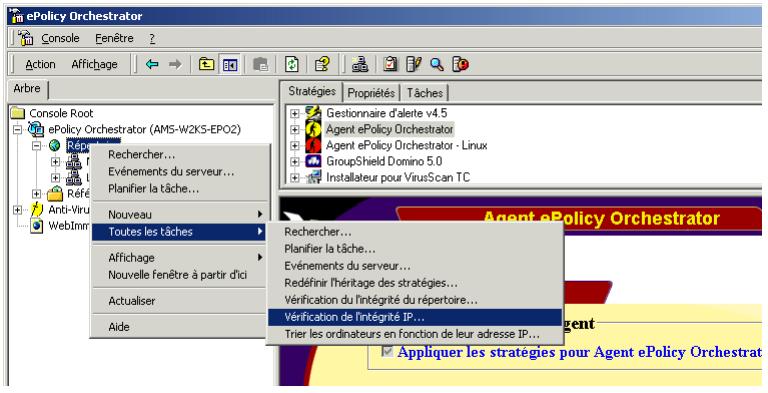

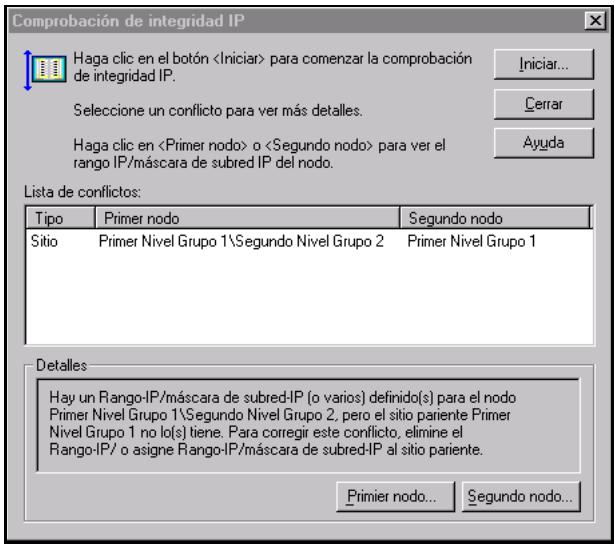

Contrôles d'intégrité 68

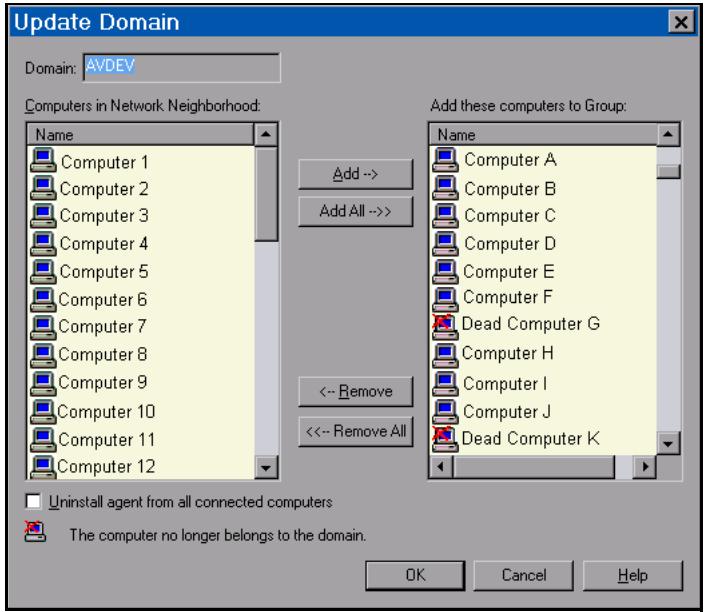

Mise à jour des domaines 75

Gestion de comptes 76

Présentation 76

Gestion du site 77

Types de comptes 77

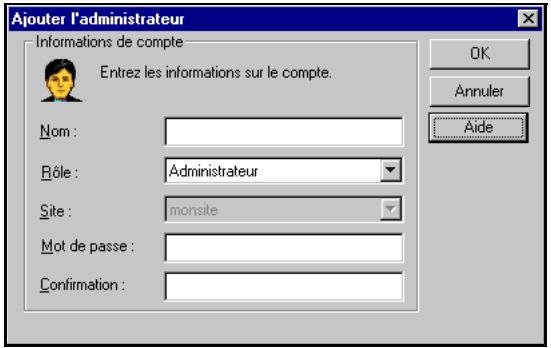

Création et gestion de comptes 80

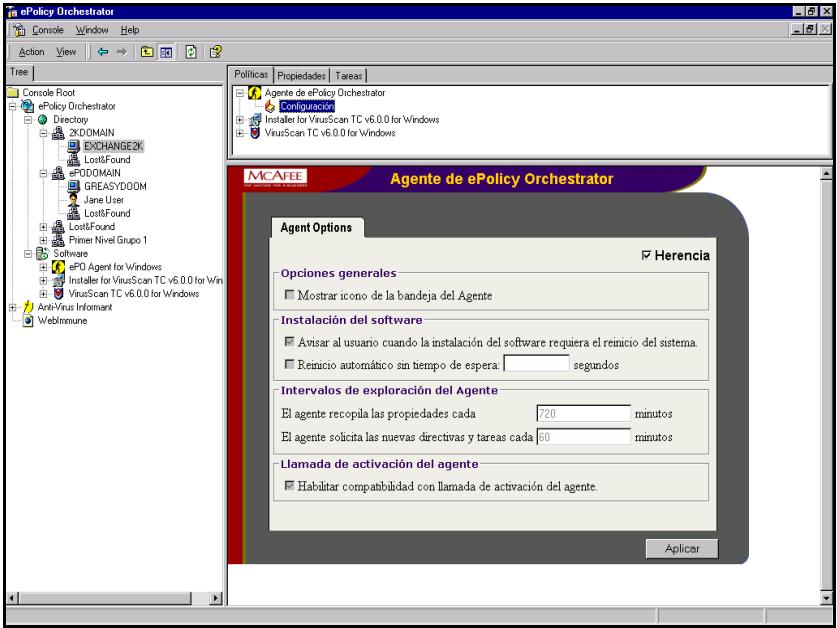

L'agent 85

Presentation 85

Fonctions de l'agent 85

Déplolement de l'agent 87

Suppression de l'agent 103

Caracteristiques et fonctions de l'agent 104

Chapitre 4. Déploiement du calculatique 111

Présentation 111

Application du déploiement du logiciel anti-virus 112

Déplolement des produits logiciels anti-virus McAfee 112

Chapitre 5. Gestion du logiciel anti-virus McAfee 117

Présentation 117

Comparaison des tâches et des stratégies 118

Variables de strategies 118

Flux de données 120

Définition des stratégies 120

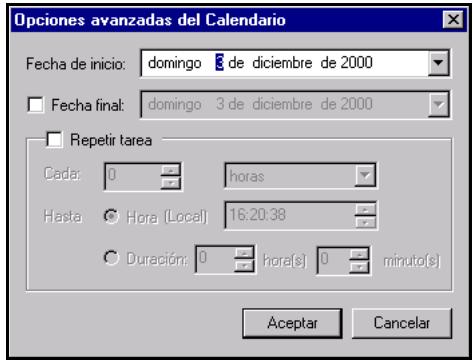

Planification de tâches 123

Chapitre 6. Rapports et requêtes 135

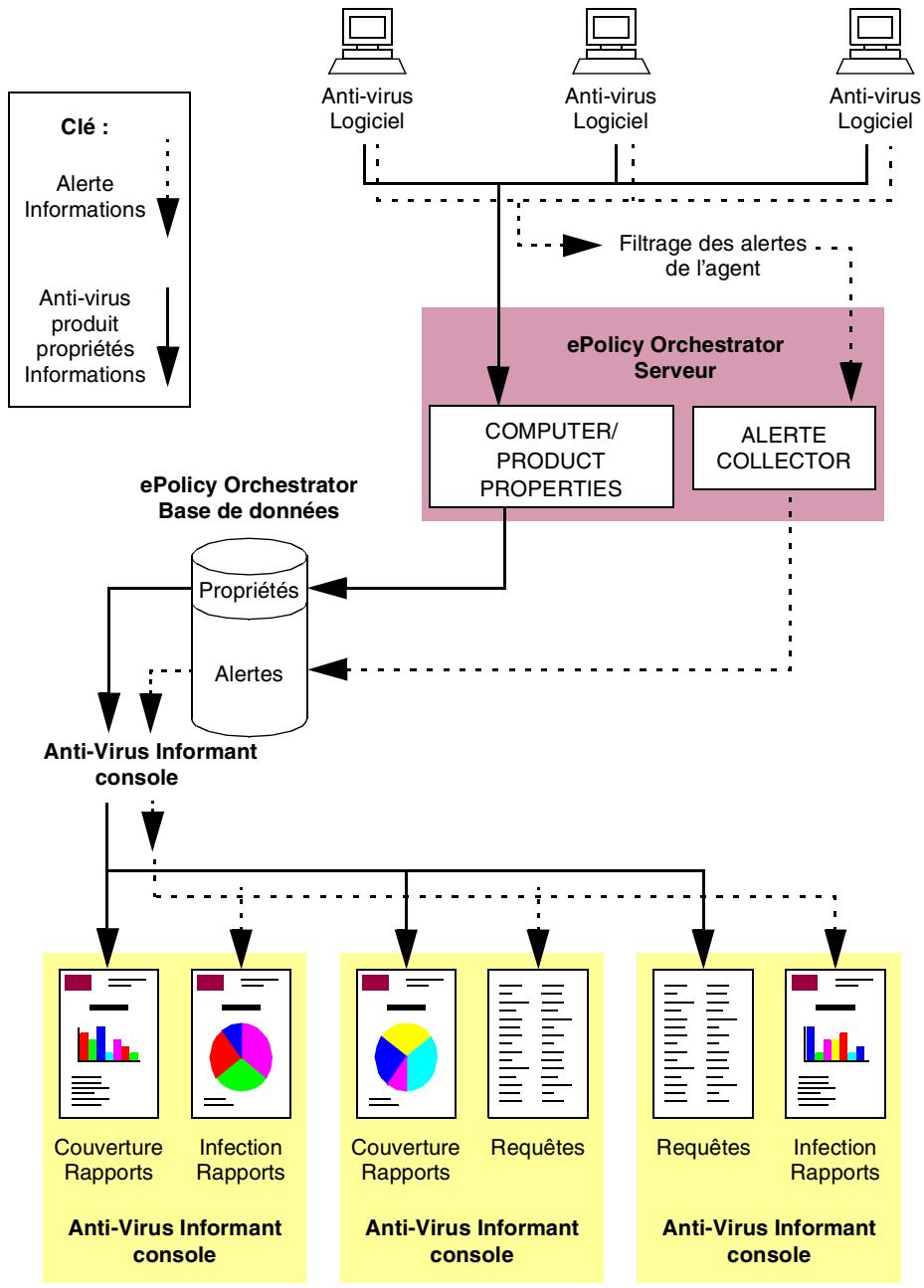

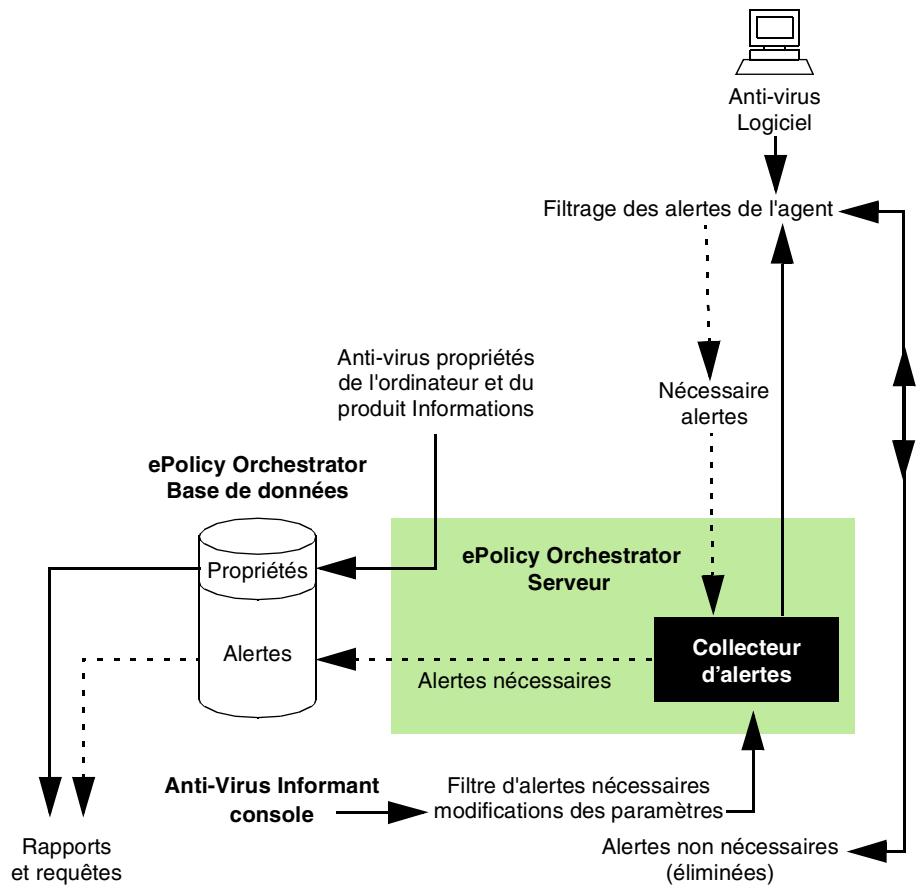

A propos d'Anti-Virus Informant 135

Fonctions d'Anti-Virus Informant 137

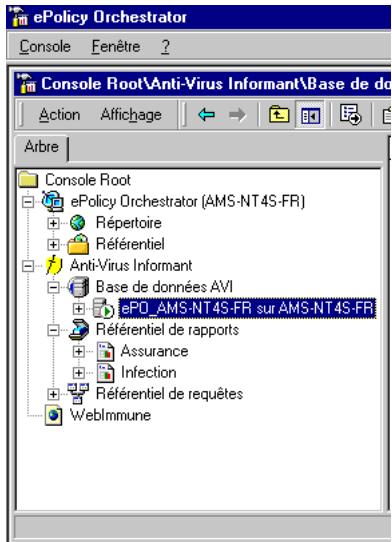

Accès à Anti-Virus Informant 139

Configuration des options générales d'Anti-Virus Informant 139

Accès à un serveur ePolicy Orchestrator 140

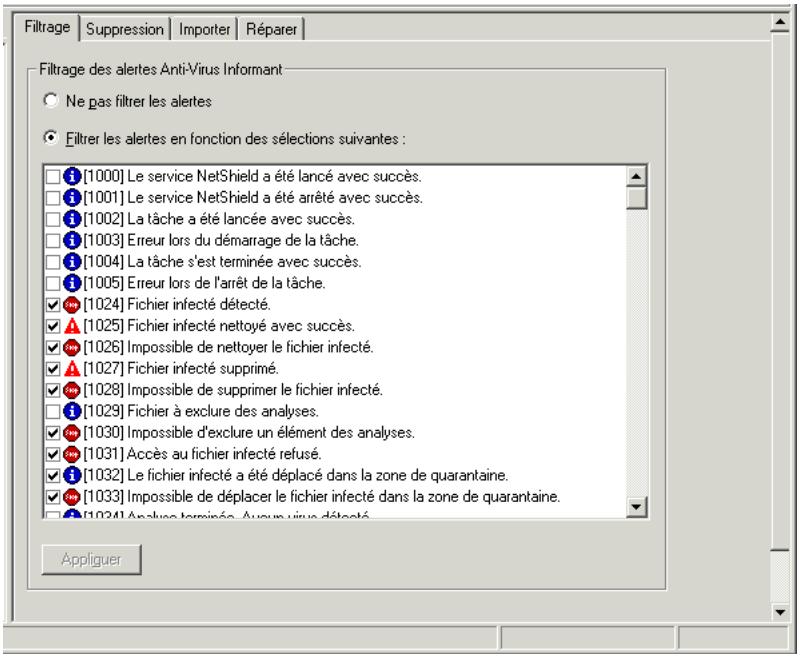

Filtrage de la base de données ePolicy Orchestrator 143

Suppression d'alertes de la base de données d'ePolicy Orchestrator .146

Importation d'alertes de la base de données d'ePolicy Orchestrator .147

Réparation des alertes de la base de données 148

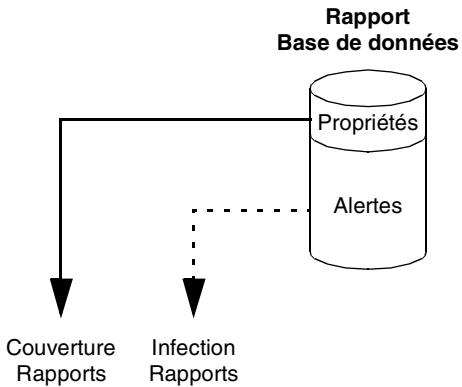

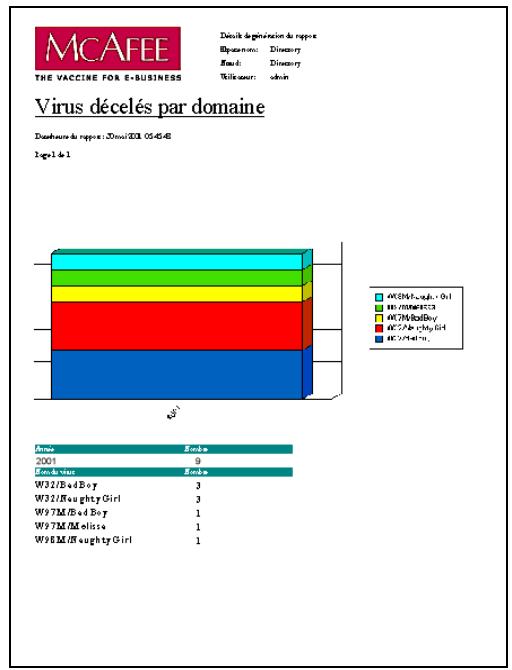

Génération de rapports 150

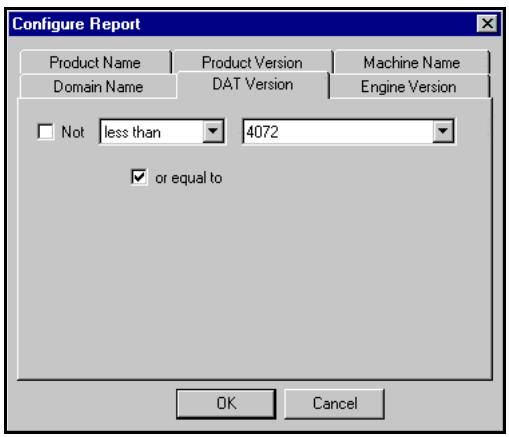

Définition d'un filtré de rapports 151

Génération et personnalisation d'un rapport 152

Fonctionnement d'un rapport génére 156

Creation de vos propres modèles de rapportes 157

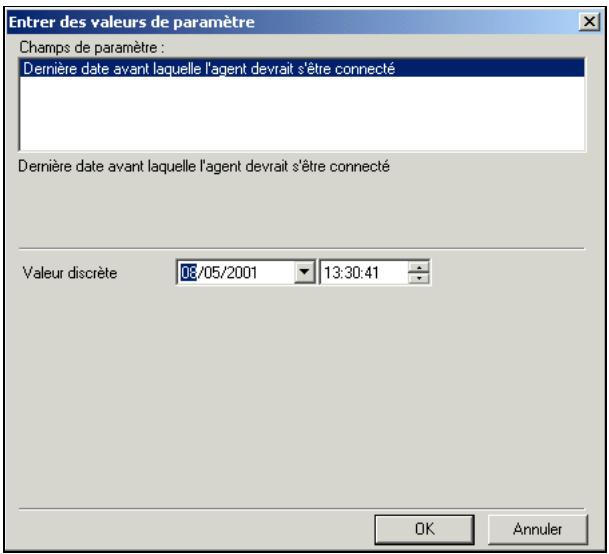

Génération de requêtes 158

Génération d'une requête 160

Creation de vos propres requêtes 161

Rapports de requêtes par défaut 164

Chapitre 7. Modèles de rapportes par défaut 167

Chapitre 8. Utilisation d'ePolicy Orchestrator sur Internet 197

Introduction 197

Scenarios Internet 197

Accès à distance à l'aide de VPN et RAS 198

Intranet d'entreprise 198

Connexion à l'aide d'un fournisseur de services Internet et d'un pare-feu 198

Configuration du pare-feu pour ePolicy Orchestrator 199

Taille des paquets lors des communications d'agent à serveur 200

Chapitre 9. Utilitaires et outils 201

Présentation 201

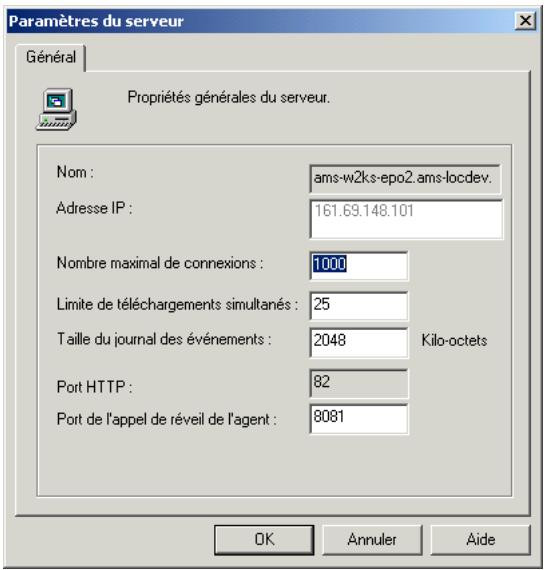

Paramètres du serveur 202

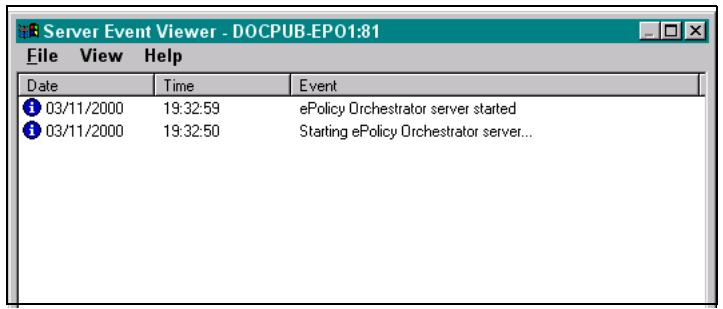

Interface des événements du serveur 203

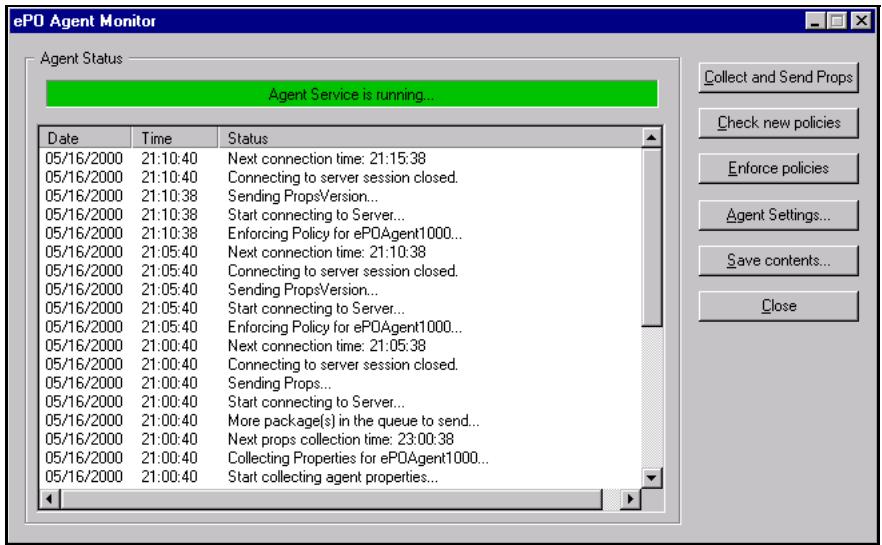

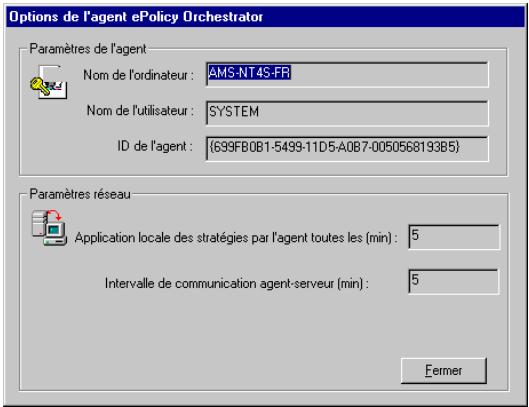

Contrôleur d'agent 205

Suppression du logiciel ePolicy Orchestrator 209

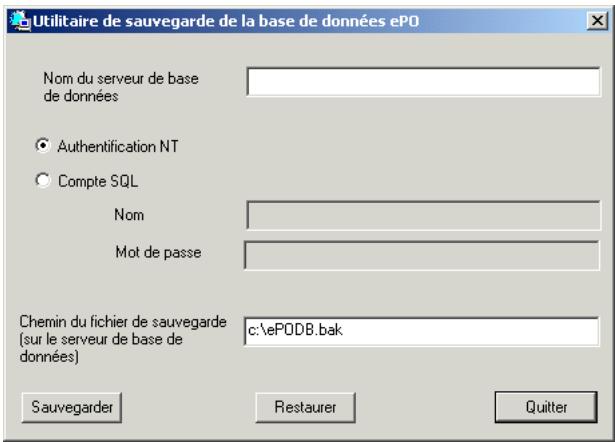

Sauvegarde et restauration de la base de données d'ePolicy Orchestrator .210

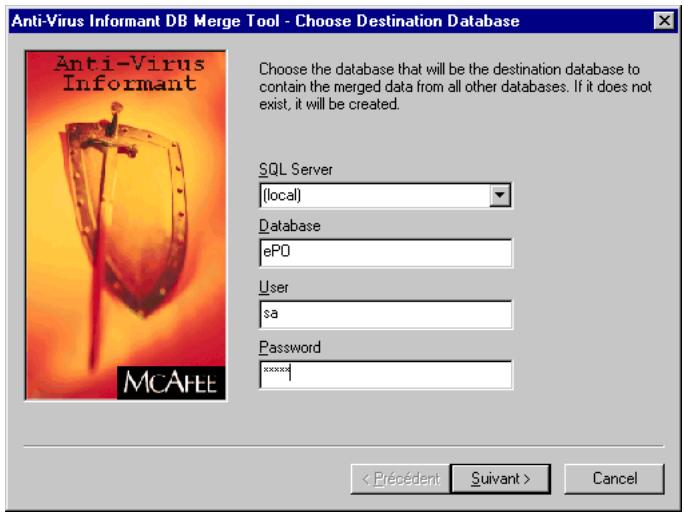

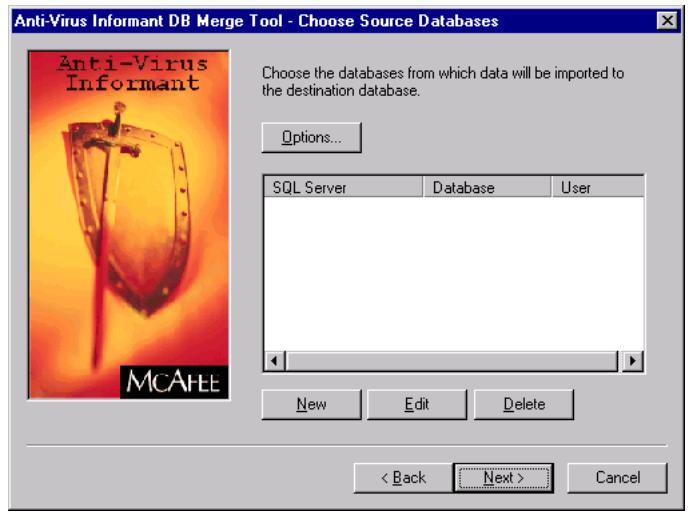

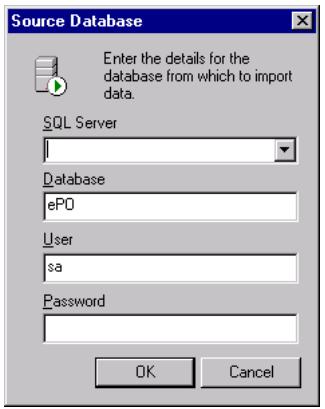

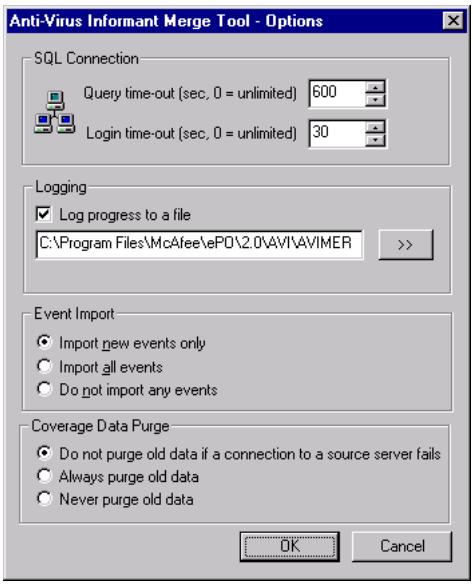

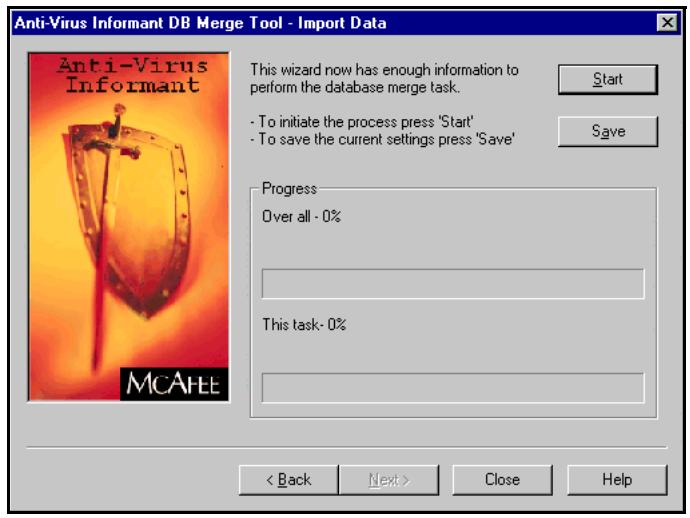

Fusion de la base de données 213

Creation d'une base de données de fusion 214

Connexion à la base de données de fusion 223

Méthodes de lancement supplémentaires 224

Utilitaire de configuration 227

Annexe A. Traitement des apparitions de virus 231

Présentation 231

Développement d'un plan 231

Prevention 231

Besoins pour une strategie efficace 232

Reconnaissance d'une attaque 233

Traitement d'une attaque 234

Annexe B. Forum aux questions 235

Installation 235

Déplolement 235

Strategies 237

Questions supplémentaires 238

Glossaire. 241

Index 249

Préface

Objet

Ce guide du produit presente le logiciel McAfee ePolicy Orchestrator version 2.0 et fournit les informations suivantes : descriptions de toutes les fonctions du produit, instructions détaillées pour la configuration et le déploiement du logiciel, et procédures pour l'exécution de tâches. Il fournit également un guide permettant d'obtenir des informations ou de l'aide supplémentaires.

Assistance

Ce guide est concu pour les administrateurs système et réseau qui sont responsables du programme anti-virus leur entreprise.

Obtention d'informations supplémentaires

AIDE

Vou puevez trouver des informations supplémentaires sur le produit dans le système d'aide qui est inclus dans l'application. Pour acceder aux rubriques d'aide, utilisez le menu Aide de l'application.

- Le système d'aide fournit des informations de haut niveau et détaillées, auxquelles vous accédez à partir d'une option de menu ou d'un bouton de l'application.

- Aide contextuelle (Qu'est-ce que c'est?) L'aide fournit de brèves descriptions des sélections effectuees dans l'application. Pour acceder à cette aide, cliquez avec le bouton droit de la souris sur une option, appuyez sur la touche Ctrl [F1] ou faites glisser l'icône représentant un point d'interrogation jusqu'à une option.

README.TXT

Des informations sur le produit information, les problèmes résolus, tous les problèmes connus et les ajouts ou modifications de dernier minute apportés au produit ou à ce guide.

CONTACT.TXT

Une liste de numérios de téléphone, d'adresses, d'adresses Web et de numérios de télécopies des bureaux Network Associates aux Etats-Unis et partout dans le monde. Il inclut également des informations relatives à des services et des ressources, notamment :

- Support technique

Service clientèle

Service de téléchargement - Site de Recherche anti-virus AVERT

- Site bêta de McAfee

Formation sur site

Bureau de Network Associates partout dans le monde - Revendeurs

LICENSE.TXT

Les conditions d'utilisation du produit. Lisez attentivement ce fichier. Si vous installez le produit, vous acceptez les termes de la licence.

GUIDE D'INSTALLATION

Vous pouze trouver des informations relatives à l'installation du produit dans ce guide :

- Configuration système requise

Installation ou mise à niveau du logiciel - Désinstallation du logiciel

Dépannage - Où trouver des informations

Comment contacter McAfee et Network Associates

Support technique

http://knowledge.nai.com

Site de téléchargement

www.mcafeeb2b.com/naiccommon/download/

Mises à jour des fichiers .DAT

www.mcafeeb2b.com/naiccommon/download/dats/find.asp

Mises à niveau du logiciel

Numéro de licence valide requis.

Contactez le service clientèle de Network Associates.

Formation sur site

Recherche d'un revendeur

www.nai.com/asp_set/partners/tsp-seek/intro.asp

Service clientèle de Network Associates

Adresse électronique services_corporate_division@nai.com

Site Web www.nai.c

www.mcafeeb2b.com

Appel gratuite depuis les Etats-Unis, le Canada et l'Amérique Latine :

Telephone +1-888-No VIRUS ou +1-888-847-8766

Du lundi au vendredi, de 8 heures à 20 heures (heure du centre des Etats-Unis)

Pour obtenir des informations supplémentaires sur la façon de contacter Network Associates et McAfee (y compris les numérods d'applénts disponibles pour les autres zones géographiques), consultez le fichier CONTACT.TXT fourni avec cette version du produit.

Introduction

Bienvenue dans ePolicy Orchestrator : Ce manuel fournit des informations essentielles sur la configuration et l'utilisation d'ePolicy Orchestrator.

Présentation d'ePolicy Orchestrator

Le produit ePolicy Orchestrator fournit une application et une gestion de la strategie anti-virus multilingues centralisées, le déploiement de logiciels et des fonctionnalités de création de rapport pour garantir la protection contre les virus. Les administrateurs peuvent ainsi:gérer des strategies et déployer le produit McAfee VirusScan pour le bureau et le produit McAfee NetShield pour leurs serveurs de fichiers. L'outil de gestion ePolicy Orchestrator fournit un point de contrôle unique pour les produits McAfee. Il s'agit du premier outil de gestion anti-virus vérablement évolutif mis à la disposition des entreprises.

ePolicy Orchestrator est constitué de trois éléments distincts :

- La console fournit un point de contrôle unique pour le serveur et l'agent.

- Le serveur stocke le logiciel et la totalité des données du programme.

- L'agent applique la stratégie du logiciel anti-virus à la machine client.

Ces fonctions sont décrites en détaill dans « Composants du produit » à la page 16.

Cela vous permet de:gérer une strategie de protection anti-virus ou que vous soyez sur le reseau de votre société. La separation de la console et du serveur vous permit de metre en place plusieurs administrateurs si vous reseau s'etend a plusieurs domains Windows NT. Dans l'environnement Microsoft de gestion de reseau avec des domains a plusieurs maîtres, si vous place le serveur ePolicy Orchestrator dans le domaine maître, le produit accede aux domaines ressources pour déployer l'agent et appliquer les strategies anti-virus de votre société.

Une fois le serveur et la console installés avec succès, vous pouvez vous connecter à la console. À partir de cette dernière, vous pouvez installer les versions souhaitées des produits NetShield et VirusScan pour « pousser » l'agent sur les ordinateurs client dans votre domaine à partir d'un emplacement central.

Une fois l'agent installé sur les ordinateurs client, la console vous permet d'afficher les produits installés sur chaque machine agent et de partager à jour ou d'inverter des logiciels pour appliquer votre stratégie anti-virus.

Fonctionnement d'ePolicy Orchestrator

ePolicy Orchestrator utilise une technologie client/serveur pour distribuer et appliquer votre stratégie anti-virus à toute l'entreprise. Cette opération peut être effectue simultanément pour plusieurs langues. L'administrateur d'ePolicy Orchestrator définit les stratégies au niveau d'une console unique et les applique à tous les ordinateurs client du réseau.

Ce produit assure quatre fonctions principales : le déploiement de logiciels, l'application de stratégies anti-virus, la planification de tâches et la création de rapports d'événements.

Ce produit comprend :

- un reférentiel pour les logiciels anti-virus,

- une option d'installation du produit logiciel anti-virus à partir d'une console centralisée,

- une interface qui permet à l'administrateur d'afficher les propriétés et l'état anti-virus de tous les ordinateurs sur le réseau vers lequel l'agent est déployé, et de définir des stratégies à partir d'une console unique pour la totalité du réseau,

- la possibilité d'appliquer ces stratégies à tout le réseau,

- la possibilité de:gérer la façon dont les logiciels anti-virus McAfee mettent à jour les fichiers de définition de virus (.DAT),

- une méthode pour le lancement des analyses à la demande à la disposition de tous les systèmes sur le réseau,

- une méthode permettant de planifier des tâches (mises à niveau ou analyses de logiciels par exemple) pour la totalité du réseau à partir d'une console centralisée,

-

un moyen garantissant une protection anti-virus automatique aux utilisateurs itinérants,

-

un moyen de déployer, géné,mettre à jour et créé des rapportssimultanément dans plusieurs langues,

- une prise en charge de plusieurs fournisseurs de services pour gérer la protection anti-virus au sein de toute l'entreprise,

- une capture des données de l'activité anti-virus sur tout le réseau pour toute machine exécutant l'agent,

des rapportes complets sur l'activité du historiel anti-virus, - une série de rapportes par défaut qui peuvent être personalisés par l'administrateur pour reflérer l'activité du logiciel de protection anti-virus.

Nouveautés de cette version

La version 2.0 comporte plusieurs nouvelles fonctions :

- Installation du serveur améliorée; plus simple et au moins deux fois plus rapide. La taille du programme d'installation du produit a été réduite ce qui permet une installation plus rapide. Si vous pré-installez Microsoft Data Engine (MSDE) ou la base de données Microsoft SQL Server 7, le temps d'installation est encore réduit.

- Prise en charge de Windows 2000 par la console et le serveur. La console et le serveur prennant désormais en charge Windows 2000 Server ou Advanced Server. La console prend désormais en charge Windows 2000 Professional.

- Gérer plusieurs langues simultanément. Les clients peuvent déployer, gérer,mettre à jour et créé des rapportés simultanément dans plusieurs langues. Le référentiel peut être configuré pour gérer plusieurs langues. Voir « Configuration du référentiel » à la page 30.

- Intégration avec WebShield e-500 pour la gestion anti-virus des passerelles. Les clients peuvent configurer,mettre à jour et créé des rapportes sur WebShield appliance 500 pour la protection des passerelles au niveau des entreprises.

-

Création de rapport graphiques en temps réel. Les clients peuvent configurer l'agent sur des bureaux gérés pour que leurs événements soient automatiquement transmis au serveur ePolicy Orchestrator en fonction de niveaux qui peuvent être définis. Les données sont désormais stockées dans une base de données unique, ce qui elimine ainsi le salarié associé à la réalisation des données de la machine de la base de données LDAP vers la base de données de rapport.

-

Gestion des stratégies plus puissant et plus rapide. Les administrateurs peuvent utiliser des variables dans la gestion des stratégies et des tâches pour les valeurs qui peuvent changer d'une machine de l'agent à une autre.

- Application de la(Strategie en temps réel. Les clients peuvent utiliser la nouvelle strategie en mémoire cache locale pour appliquer la dernière strategie téléchargeée sans utiliser de bande passante supplémentaire.

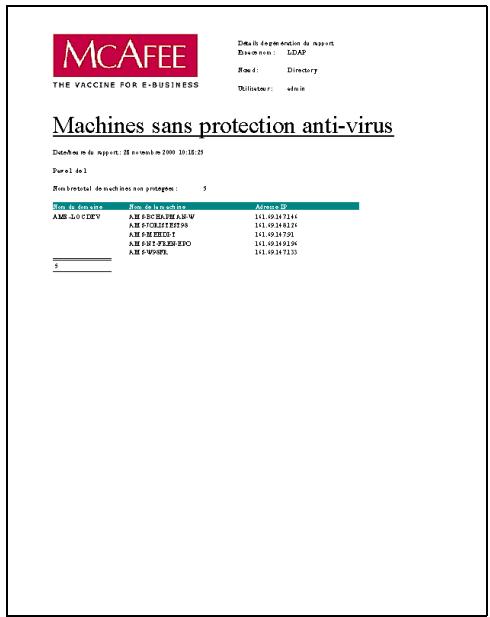

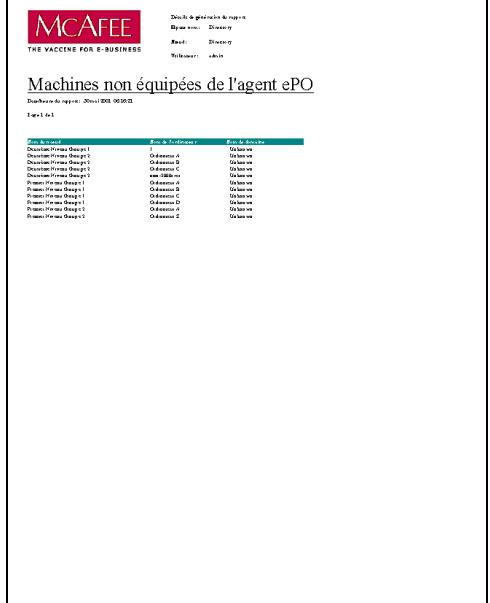

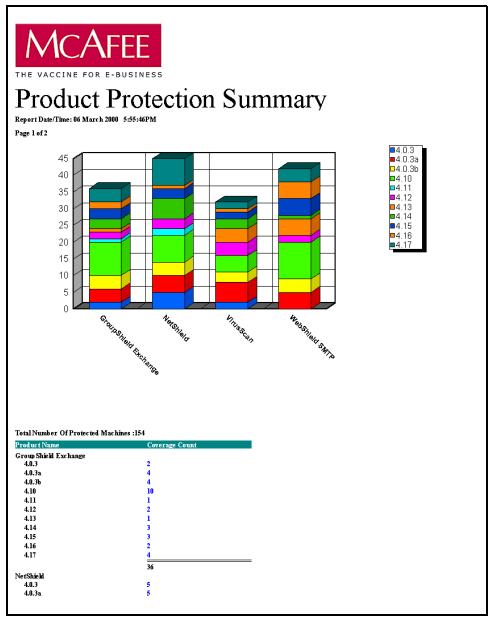

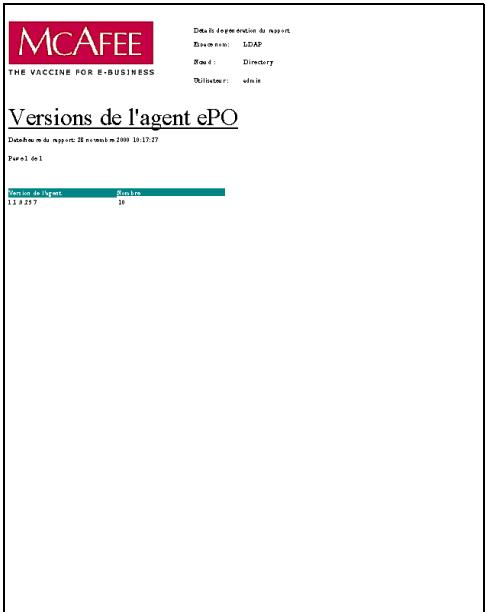

- Nouveaux rapportes de couverture. Les rapportes de couverture sont plus facies à dire et comprend des informations pour les ordinateurs équipés d'une protection anti-virus et ceux n'ayant pas d'agent installé. Plusieurs nouveaux rapportons ont été ajoutés : Le Rapport d'infection d'analyse d'apparition de virus, le Rapport d'infection du lecteur de disquette et le Rapport de couverture de la langue du produit. Deux nouveaux rapportons de couverture du produit, le Résumé de l'absence de protection AV (No AV Protection Summary) et le Résumé de la protection du produit (Product Protection Summary), fournissant des informations relatives aux produits anti-virus non compatibles.

- Déployer l'agent avec des droits configurables. Les administrateurs peuvent facilement déployer des agents dans des environnementes avec des scripts de connexion où l'utilisateur connecté n'a pas de droit d'administrateur.

- L'agent se connecte au serveur en utilisant le nom d'ordinateur affecté à l'ordinateur serveur. L'agent peut se connecter au serveur en utilisant le nom d'ordinateur affecté à l'ordinateur serveur (nom NetBIOS) lorsqu'il ne réussit pas à se connecter en utilisant l'adresse IP. Si l'adresse IP de votre ordinateur serveur change, l'agent peut rappeler le serveur sans problème.

- Gestion des dépertoires plus soupé et plus rapide. La fonction de recherche de réseau avancée permet au client de rechercher n'importe quel critère de machine et d'effectuer des actions sur plusieurs ordinateurs en fonction de ce critère. Voir « Recherche d'ordinateurs dans le réseau » à la page 56.

Choix du logiciel McAfee pour ePolicy Orchestrator

Le logiciel ePolicy Orchestrator prend en charge la gestion de stratégies et la création de rapports pour les produits et les composants logiciels enchichables suivants :

VirusScan 4.03

- VirusScan 4.5.0

- VirusScan 4.5.1

- VirusScan TC 6.0.0

NetShield 4.03a

NetShield 4.50

- GroupShield Domino 5.0.0

Alert Manager 4.5.0

WebShield e-500

En outre, le logiciel ePolicy Orchestrator peut générer des rapportsprédéfinis pour les produits suivants :

- GroupShield Exchange

- WebShield SMTP

ePolicy Orchestrator ne prend pas en charge les versions des produits McAfee antérieures à 4.03.

Composants du produit

Le produit ePolicy Orchestrator comprend trois composants distincts :

- Le serveur, qui héberge une base de données, un référentiel de logiciels, ainsi que d'autres fonctions de gestion.

- La console, interface qui permet à l'administrateur de déployer des agents et des logiciels et de:gérer la protection anti-virus de votre société grâce aux produits McAfee.

- L'agent, composant déployé sur les ordinateurs client, qui assure une protection permanente contre les virus, exécute des tâches planifiées et signale au serveur les modifications intervenues sur la machine client.

Serveur

Le serveur ePolicy Orchestrator comporte trois fonctionnalités principales : une base de données qui stocke d'importantes quantités de données concernant les actions du produit McAfee sur les ordinateurs de votre réseau, un moteur de creation de rapports qui vous permit de contrôler les performances de la protection anti-virus de votre société, ainsi qu'un référentiel de logiciels qui stocke les logiciels que vous déployez sur votre réseau.

Console

La console ePolicy Orchestrator fournit une interface utilisateur de type MMC (Microsoft Management Console) qui vous permit deGERer la protection anti-virus de l'integralite de suaive societe et d'afficher les propriétés des machines qui hébergent chaque agent déployé. Elle permet de définir et d'appliquer des strategies anti-virus à tous les ordinateurs déployés ou uniquement aux ordinateurs sélectionnés, et de planifier des tâches pour des ordinateurs particuliers ou des groupes d'ordinateurs particuliers selon diverses planifications. Enfin, la console permet d'afficher et de personneliser des rapports pour contrôrER voire déploiement.

Le serveur est toujours installé avec la console pour vous permettre d'interfacer avec lui-même lorsque le réseau est en panne. La console peut également être installée à distance de sorte que vous pouvez gérer le serveur ePolicy Orchestrator depuis une machine distante.

Agent

L'agent ePolicy Orchestrator est le composant du produit que vous poussez vers les ordinateurs client (applés hôtes d'agents) pour collector et consigner des données, installer le logiciel et signaler n'importe quel événement au serveur. C'est un programme qui s'exécute en arrêtre-plan sur les ordinateurs client. Une fois installé, il recueilles des données sur le logiciel de protection anti-virus résident sur chaque machine client et renvoie ces données au serveur. L'agent rassemble toute nouvelle stratégie, toute tâche ou tout logiciel provenant du serveur qui s'applique à celui-ci. L'agent exécute la stratégie, installe tout logiciel télécharge sur la machine client et effectue toute tâche programmée selon les instructions que vous avez définies pendant la session de configuration.

Quand une autre activité concernant les produits McAfee se produit sur la machine client, l'agent en informe le serveur. Un cas de figure serait l' apparition d'un virus sur l'ordinateur hote de l'agent. L'agent accomplit toutes ses opérations sans que l'utilisateur ne s'en aperçoive. L'agent s'installe en arrêtre-plan en utilisant la technologie push et s'exécute en arrêtre-plan, sans que les utilisateurs ne le voient.

Ce produit permet une grande flexibilité de déploiement. Bien qu'il ait été concu pour pousser l'agent vers des ordinateurs client équipés de Windows NT, Windows 98 et de Windows 2000, vous pouze également copier le fichier d'installation de l'agent sur une disquette, dans un partage réseau ou sur tout autre support pour permettre une installation manuelle sur les ordinateurs client. Reportez-vous au paragraph « L'agent » à la page 85 pour de plus amples informations.

Choix de la méthode d'utilisation d'ePolicy Orchestrator

Utilisateurs du produit

Les administrateurs de réseaux locaux à grande envergure et de petites entreprises sont les最好的 places pour utiliser ePolicy Orchestrator. Ce logiciel simplifie une fonction essentielle de la gestion de réseau, à savoir l'application uniforme des stratégies de contrôle des virus. En installant un serveur unique et centralisé pour héberger vos produits logiciels McAfee préféres, tous configures selon vos specifications, vous pouvez assurer à tous vos ordinateurs client une protection uniforme, efficace et rapide. Grâce à la technologie « push », ces produits peuvent être déployés à partir d'une seule console sur tout votre réseau sans déranger les utilisateurs. Cette technologie garantit également que les utilisateurs ne changent pas vos paramètres une fois le produit installé.

Les fournisseurs de services gérés (MSP, Managed Service Providers), qui gèrent les ressources de différentes sociétés, trouveront plusieurs fonctions qui les aideront à garantir une protection anti-virus fiable et complète à leurs sociétés client à partir d'une seule console. Le produit ePolicy Orchestrator compte des contrôleles permettant de limiter l'accès au niveau des sites. Vous pouvez fournir des comptes avec accès en lecture seule, ainsi que des comptes administrateur de sites qui limitent l'écriture et n'exercent de contrôle que sur un site spécifique. Vous pouvez creator des comptes réviseur dotés d'un accès en lecture seule. Par ailleurs, le tri des adresses IP facilitate la gestion des repertoires une fois que l'agent a été distribué.

Pourquoi utiliser ce produit ?

Le produit ePolicy Orchestrator presente plusieurs avantages pour les administrateurs :

Voussupportezdéfinirungroupeunique destrégtésde protectionanti-virus pour toutvotre réseau etles appliqueràl'ensemblede l'entreprise.

Création de rapportes

Vou avez accès à un composant complet de création de rapportss qui vous permet de demander plusieurs rapportsppecialisés sur l'etat de la protection totale contre les virus dans votre réseau. Toutes les données de ces rapportss sont capturées dans la base de données du serveur relative à tous vos ordinateurs client.

Distribution de logiciels

Le produit offre un reférentiel centralisé pour les produits McAfee que vousCHOIsissez de déployer. Vous pouvez passer en revue la configuration dechacun de vos ordinateurs client une fois l'agent installé, déterminer le type destrégties de protection anti-virus à appliquer sur chacun d'eux et y déployerles logiciels par l'intémediaire de la console.

Mises à jour pour utilisateurs itinérants

Le produit ePolicy Orchestrator peut être configuré de façon à ce que les utilisateurs itinérants soient mis à jour à chaque fois qu'ils se connectent. A chaque fois qu'une machine se reconnecte au serveur après une période d'absence, l'agent contacte le serveur ePolicy Orchestrator afin de prendre connaissance des événements ou des propriétés et de recueillir les stratégies de protection ou les tâches. Grâce à cette fonction, vous étés sur que tous les utilisateurs disposent de la protection anti-virus la plus récente.

Prise en charge des fournisseurs de services gérés

Plusieurs fonctions d'ePolicy Orchestrator prenent en charge les besoines spécifiques des fournisseurs de services gérés. Vous pouvez créé des groupes au niveau du site qui incluent des masques de sous-reseau IP ou des plages d'adresses IP pour couvir l'intégrality du réseau de votre société. Ensuite, grâce aux divers types de comptes, un administrateur de services gérés peut créé des comptes dotés d'un accès en lecture sur le système, ainsi que des comptes permettant uniquement de consulter ou deGERER des sites particuliers. Cela vous permet de n'accorder aux clients qu'un accès à leur site, tout en conservant la possibilité des fournisseurs de services gérés d'administrer l'intégrality de l'installation à partir d'une seule console. Les comptes reviseur peuvent reviser les statistiques des arborescences de repertoires, ainsi que les rapports.

Gestion des apparitions de virus

Le produit comporte maintainant une fonction d'appel de réveil de l'agent qui vous permet de programmermer une mise à jour des fichiers .DAT à l'aide du planificateur, puis d'appeler vos agents afin qu'ils consultent le serveur et recueillent le nouveau fichier .DAT. Vos moyens de contrôle sont ainsi renforcés face aux apparitions de virus.

Présentation

La console représentée votre interface pour ce produit et ses fonctions. Cette interface est également celle où vous installez, configurez et déployez tous les produits anti-virus virus McAfee qui sont gérés via le logiciel ePolicy Orchestrator.

Ce chapitre présente la console et ses fonctions et déscrit les tâches qui sont requises pour la configuration d'ePolicy Orchestrator :

- Demarrage de ePolicy Orchestrator page 22

- Présentation de la console page 23

- Configuration du référentiel (ajout de logiciels, activation du déploiement de logiciels, mise à jour de plug-ins et suppression de logiciels)

- Complétér le réseau (ajout de sites, de groupes, d'ordinateurs et de périphériques WebShield e-500) page 36

- Gestion du réseau (organisation du réseau, verification de l'intégrité pour le réseau et pour les addresses IP, etc.)

Démarrage d'ePolicy Orchestrator

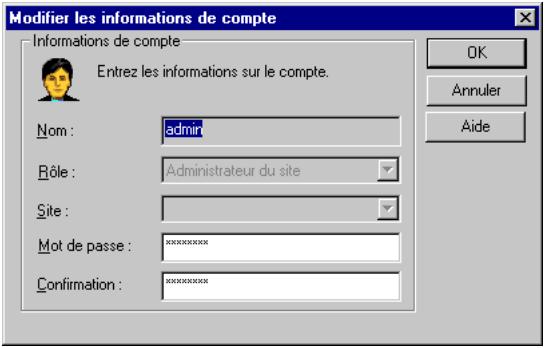

Si vous ouvrez la console pour la première fois après une nouvelle installation, vous étés invite à modifier votre mot de passer. Cette invite n'apparait pas si vous ouvrez la console après une mise à niveau.

Pour démarrer le produit ePolicy Orchestrator :

- Cliquez sur Demarrer dans la barre des tâches Windows, pointez sur Programmes, désisissez McAfee, puis sélectionnez Console ePolicy Orchestrator 2.0.

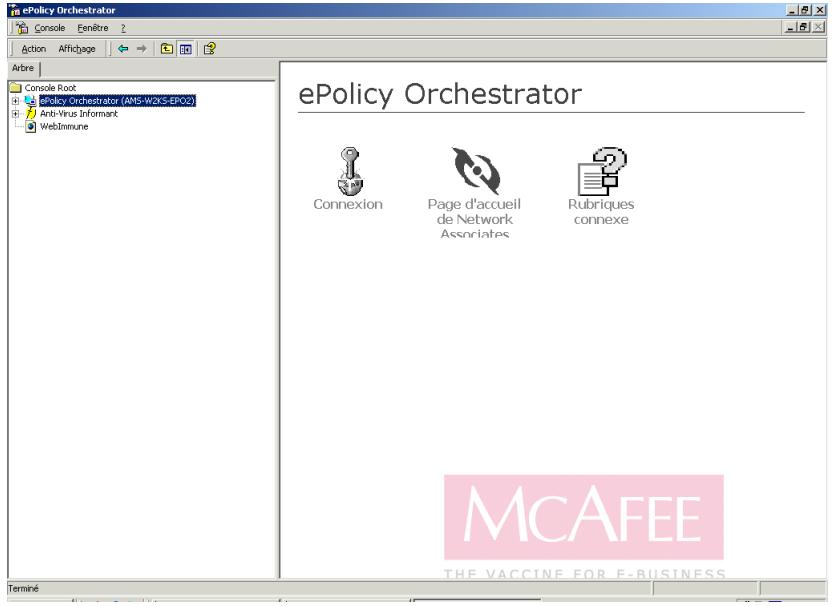

La console s'ouvre (Figure 3-1).

Figure 3-1. Volet de connexion d'ePolicy Orchestrator

- Cliquez sur Connexion pour ouvrir ePolicy Orchestrator. La fenetre Connexion s'affiche

Pour une première connexion après une nouvelle installation :

a. Pour le nom d'utilisateur, saisissez admin.

b. Pour le mot de passer, saisissez admin.

c. Cliquez sur OK. Vous etes invite à changer le mot de passer. Cliquez à nouveau sur OK.

d. Saisissez un nouveau mot de passer, confirmez-le et cliquez sur OK. La console ePolicy Orchestrator s'affiche à l'écran.

Pour une première connexion après une mise à niveau :

a. Sécífiez un nom de serveur et un nom d'utilisateur ou acceptez les valeurs par défaut fournies par le logiciel.

b. Saisissez un mot de passer valide pour le compte d'utilisateurs spécifique.

c. Cliquez sur OK pour ouvrir la console ePolicy Orchestrator.

Présentation de la console

Lorsque vous vous connectez pour la première fois au serveur, la console apparait, la racine de la console étant mise en surbrillance dans l'arborescence de la console. L'apparance de la console se modifie pour reflérer les éléments que vous avez sélectionnés dans l'arborescence de la console et/ou le volet Détails.

La console utilise les fonctionnalités standard Microsoft Management Console (MMC). Deuxrangées de menu en haut de la fenêtre affichent les fonctionnalités du menu standard et du menu personnelisé. Pour obtenir une description des commandes du menu personnelisé, reportez-vous à « Options de menu » à la page 25.

La console se divise en deux parties ou volets sous les menus. Ces volets comportent les éléments suivants :

L'arborescence de la console est le volet gauche de la console.

Reportez-vous à la section « Arborescence de la console » à la page 26 pour obtenir une description complète.

- Le volet Dtails est le volet droit de la console. En fonction de l'élément sélectionné dans l'arborescence de la console, le volet Dtails peut être divisé en un volet supérieur Dtails et un volet inférieur Dtails.

Reportez-vous à la section « Volet Détails » à la page 29 pour obtenir une description complète.

Cette vue de la console affiche quatre options sur le volet Détails.

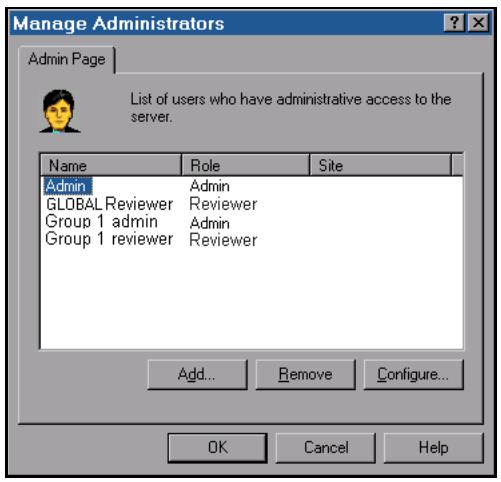

Gérerles

administrateurs

Interface pour l'ajout, la suppression et la configuration des comptes administratifs.

Voir « Création et gestion de comptes » à la page 80.

Paramètres du serveur

Interface pour le contrôle et l'affichage des paramètres généraux du serveur. Voir

« Paramètres du serveur » à la page 202.

Page d'accueil Network

Accès en un cli c au site Web de Network Associates.

Associates

Rubriques d'aide

Accès en un cliç à l'aide en ligne d'ePolicy Orchestrator.

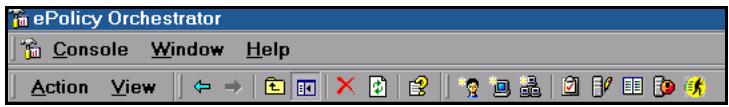

Options de menu

Les menus suivants sont disponibles dans l'interface :

Figure 3-2. Options de menu de la console

La ligne supérieure du menu offre trois options de menu :

-

Console

-

Fenêtre

Aide

Ces trois menus représentent les options du menu MMC standard qui apparaissent lors de chaque installation MMC. Pour de plus amples informations sur ces options, consultez Rubriques d'aide dans le menu Aide.

La deuxième ligne du menu offre un mélange de menus MMC et de menus qui sont spécifiques à ePolicy Orchestrator :

Action

- Affichage

Ces deux menus constituent des commandes MMC courantes, mais ils affichent différentes options qui reflètent le type d'élement choisi dans l'arborescence de la console.

Au-delà des menus Action et Affichage se trouve une série d'icones qui repétent les tâches et les commandes décrites dans le menu Action et dans les sous-menus qui apparaissent lorsque vous cliquez avec le bouton droit de la souris sur un objet dans l'arborescence de la console. Les icones qui apparaissent peuvent varier en fonction de l'objet que vous sélectionnez dans l'arborescence de la console.

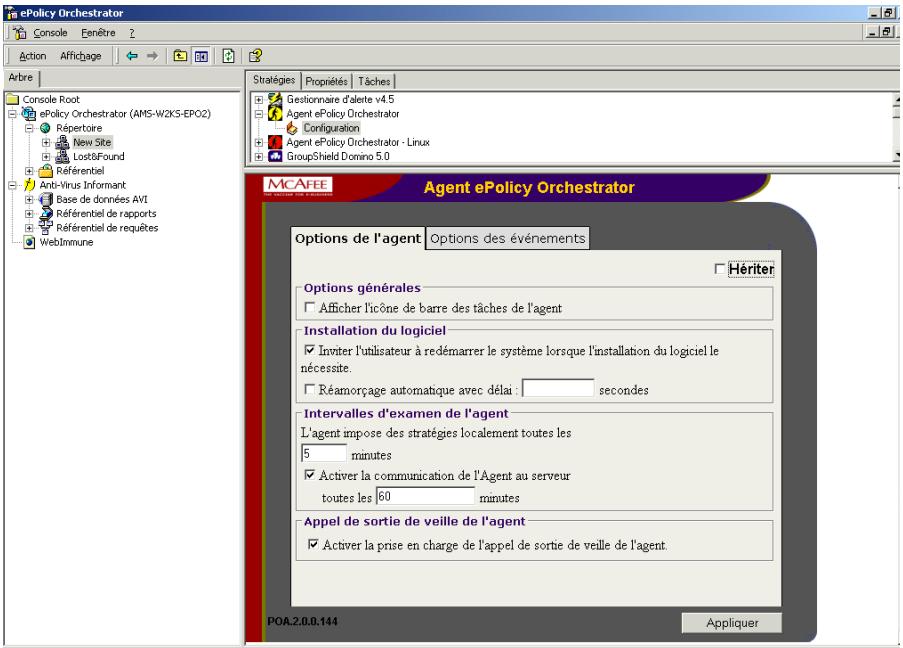

Arborescence de la console

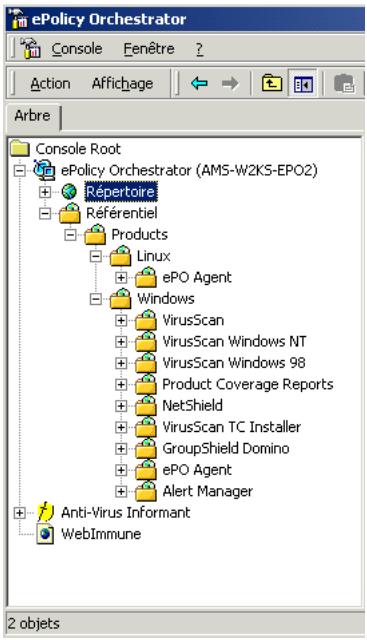

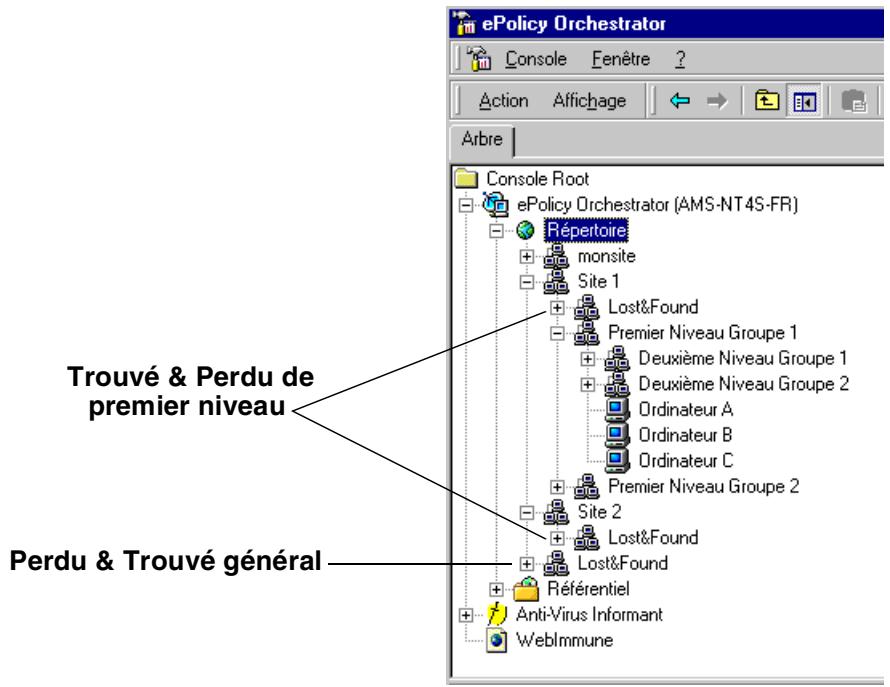

L'arborescence de la console est le volet gauche de la console (Figure 3-3). Le historique ePolicy Orchestrator offre trois noeuds principaux sur l'arborescence de la console : le noeud ePolicy Orchestrator, le noeud Anti-Virus Informant et le noeud WebImmune. Le noeud ePolicy Orchestrator se divise encore en Répertoire et Rétérontiel.

Figure 3-3. Arborescence de la console

Vous pouvez afficher immédiatement la structure complète de votre répertoire dans l'arborescence de la console. Voir Figure 3-3. Vous pouvez afficher la liste des logiciels installés dans le référentiel. Si l'arborescence d'Anti-Virus Informant était étendue, vous pourriez également voir les détails de l'installation du logiciel rapportés par Anti-Virus Informant.

La structure de l'arborescence de la console s'applique au mode de relation des noeuds entre eux et pas nécessairement à la relation en reseau entre les entités. L'administrateur peut modifier cette relation au niveau de la console, mais il faut veiller à préserver les relations des adresses IP et les dispositions des masques de sous-reseau. Déplacer des objets ne modifie pas les domaines ou les repertoires du reseau. L'administrateur les modifie à des fins de gestion du logiciel et de fourniture de services aux ordinateurs client. Le contenu de la portion du réseau de l'arborescence de la console peut être modifié pour prendre en charge l'st installation de l'anti-virus.

La structure du référentiel de logiciels et du noeud d'Anti-Virus Informant est déterminée par d'autres options, telles que l'st installation du logiciel ou la création de rapports.

Noeuds

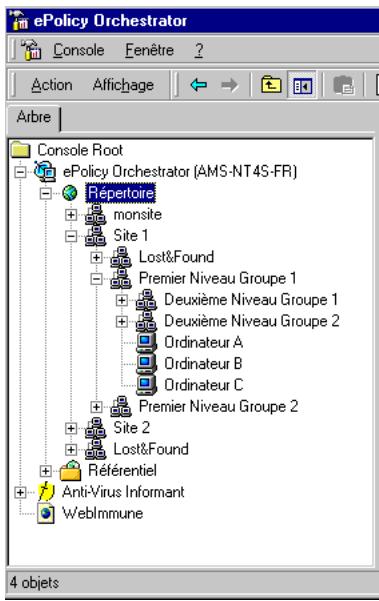

Chaque élément de l'arborescence de la console est un noeud. Voir Figure 3-4. Un noeud peut être un site ou un élément de programme. Les éléments principaux de l'arborescence de la console, à savoir le repertoire, le référentiel et les éléments d'Anti-Virus Informant, sont tous des noeuds.

Chaque noeud du repertoire representa un élément unique dans la configuration ePolicy Orchestrator. Un noeud unique peut être un parent ou un enfant. Il peut être un parent pour les noeuds qui se trouvent sous lui tout en étant un enfant pour un noeud qui se trouve au-dessus de lui.

Figure 3-4. Arborescence de la console affichant le repertoire

Noeud parent

Les noeuds parents ont des sous-noeuds ou des branches placées en dessous d'eux. Ces sous-noeuds sont appelée enfants. Les sites peuvent uniquement etre des noeuds parents dans cette structure.

Noeud enfant

Un noeud infant peut être en même temps infant d'un autre noeud et parent de noeuds enfants placés au-dessous. Au niveau le plus bas de l'arborescence, un infant n'a aucun noeud place en dessous de lui. Un infant hérite des décisions que vous prenez concernant le site dans lequel il se trouve. Les noeuds de l'ordinateur peuvent uniquement être des noeuds enfants dans cette structure.

Un site peut avoir un groupe, un ordinateur ou un périphérique WebShield e-500 comme noeuds enfants. Un groupe peut avoir un autre groupe, un ordinateur ou un périphérique WebShield e-500 comme noeuds enfants. Vous ne pouvez pas placer un noeud sous un ordinateur ou un périphérique WebShield e-500 dans la structure de ce repertoire. Il peut y avoir plusieurs niveaux de noeuds enfants, appelés générations.

Dans la Figure 3-4 à la page 27, Répertoire est un parent du Site 1, Perdu & Trouve, et du Site 2. Site 1, Perdu & Trouve et Site 2 sont des noeuds enfants du réseau. Site 1 est également un noeud parent de Groupe 1 de premier niveau et de Groupe 2 de premier niveau.

Heritage

Il est important de comprendre la relation qui existe entre les noeuds parents et les noeuds enfants, car les noeuds enfants peuvent hériter des stratégies des noeuds parents.

Héritage signifie qu'un noeud prend des stratégies ou en hérite du noeud parent. Lorsque vous définisse des stratégies ou programmez des tâches, vous decide si vous souhaitez que les noeuds enfants hériment des stratégies ou tâches du noeud parent. Pour plus de détails sur ce sujet, consultez « Organisation du réseau » à la page 55.

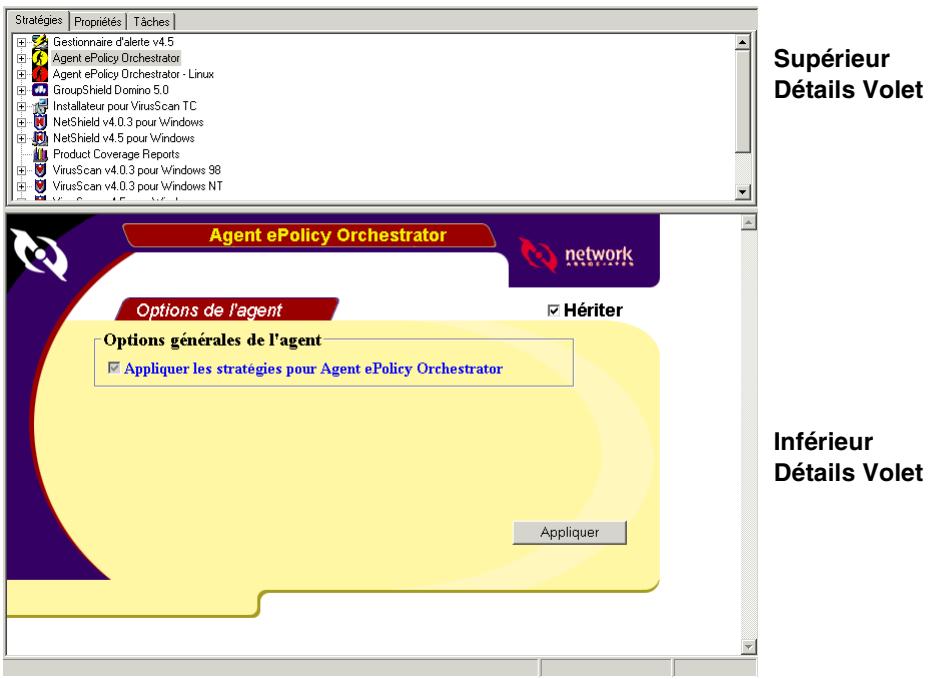

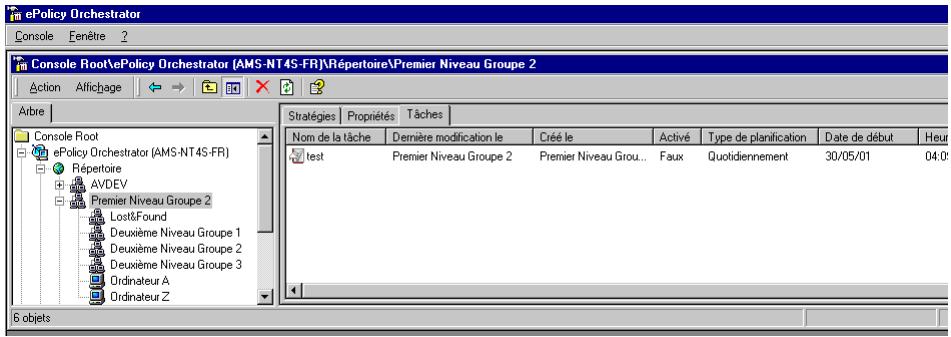

Volet Détails

Le volet Détails se trouve sur le côté droit de la console et affiche des détails sur l'élement que vous avez sélectionné dans l'arborescence de la console. Les informations affichées peuvent changer en fonction de l'élement sélectionné. Le volet Détails ne se divise en volets supérieur et inférieur uniquement lorsque vous sélectionnez un élément dans l'arborescence du repertoire ou lorsque vous sélectionnez l'onglet Strategies dans le volet Détails. Voir Figure 3-5.

Figure 3-5. Volet Détails

Le volet supérieur des détails comporte trois onglets.

| Stratégies | Répertorie les options configurable pour le logiciel dans le référentiel. |

| Propriétés | Affiche les propriétés du(noeud sélectionné), telles qu'elles sont rapportées par l'agent. |

| Tâches | Répertorie les tâches programmeses pour le(noeud sélectionné). |

- Le volet inférieur des détails affiche les stratégies configurables pour un progniciel. Il devient visible une fois que vous avez « complété » le réseau et installé le logiciel dans le référentiel. Voir « Complétier le réseau » à la page 36.

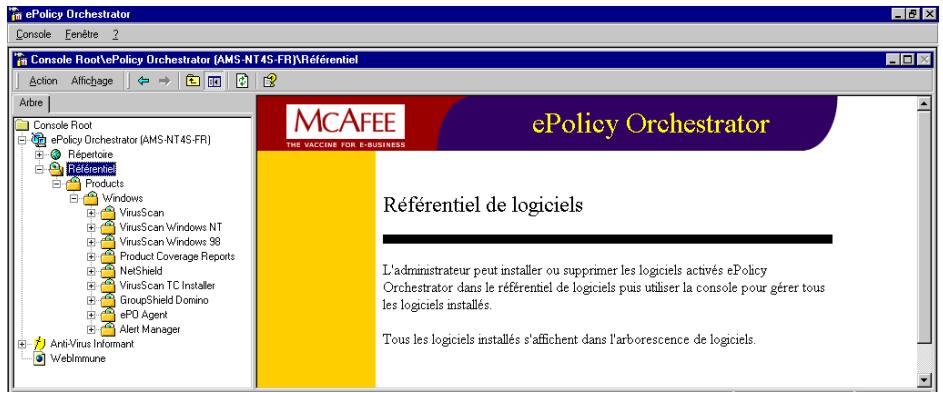

Configuration du référentiel

Référentiel

Le référentiel (Figure 3-6) est l'endetroit dans ePolicy Orchestrator où vous stockez les logiciels McAfee (fichiers *.NAP) qui sont gérés pour votre réseau. Ces produits logiciels sont installés sur le serveur ePolicy Orchestrator lors de l'installation du produit ePolicy Orchestrator. Ils sont distribués via la console aux ordinateurs client installés sur le réseau.

Les fichiers *.NAP multilingues sont disponibles avec la version 2.0 du logiciel ePolicy Orchestrator.

Figure 3-6. Rétéréntiel ePolicy Orchestrator

La fonctionnalité Configurer le référentiel fournit les outils nécessaires pour ajouter des logiciels, activer le déploiement de logiciels etmettre à jour des plug-ins.

Pour configurez le référentiel, procédez comme suit :

- Ajouter de nouveaux logiciels à gérer — Sélectionnez cette option pour installer de nouveaux fichiers .NAP de produits logiciels. Elle est requis si vous pouze ajouter de nouveaux logiciels à gérer par ePolicy Orchestrator.

- Activer le déploiement de logiciels — Sélectionnez cette option pour installer les fichiers d'installation (binaires) du produit pour chaque produit et langue à déployer. Elle est requise avant de déployer un logiciel anti-virus.

- Mettre à jour le plug-in — Sélectionné cette option si vous avez une mise à jour de produit à installer. Les mises à jour de produit ou les plug-ins peuvent être sous la forme d'un fichier .NAP.

Ajout de nouveaux logiciels

Vous pouvez ajouter de nouveaux logiciels pour n'importe quel produit McAfee que vous souhaitez qu'ePolicy Orchestrator gere.

Pour ajouter un nouvelle propiciel :

- Mettez en surbrillance Rétéréntiel dans l'arborescence de la console, puis cliquez avec le bouton droit de la souris et sélectionnez Configurer le référentiel.

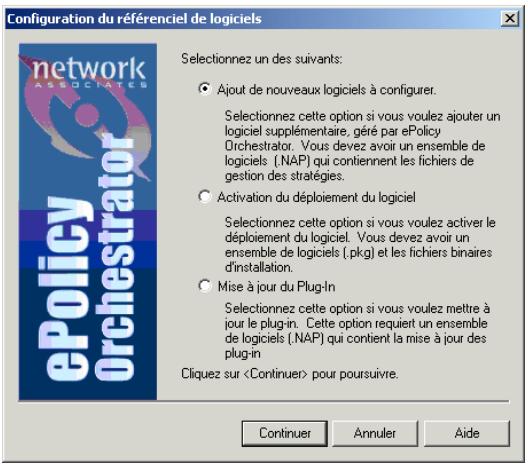

Figure 3-7. Configurer le référentiel

- Sélectionnez Ajouter de nouveaux logiciels à gérer, puis cliquez sur Continuer pour ouvrir la fenêtre Sélectionner un ensemble de logiciels.

- Utilisez le champ Regarder dans pour parcouir l'arborescence afin de localiser le fichier .NAP que vous pouze ajouter.

- Mettez en surbrillance le fichier .NAP que vous voulez installer et cliquez sur Ouvrir pour commencer l'installation.

- Répétez cette procédure de l'Etape 1 à l'Etape 4 pour chaque progniciel à ajouter.

Activation du déploiement de logiciels

Vous doivent installer les fichiers d'installation (binaires) du produit McAfee pour chaque langue et produit anti-virus McAfee avant de pouvoir les déployer sur les ordinateurs client installés sur le réseau.

Vous avez besoin des fichiers .PKG spécifiques à la langue et au produit pour installer les fichiers d'installation du produit McAfee. Les fichiers .PKG sont fournis avec le logiciel ePolicy Orchestrator.

Pour activer le déploiement de logiciels :

-

Mettez en surbrillance Rétéréntiel dans l'arborescence de la console, puis cliquez avec le bouton droit de la souris et sélectionnez Configurer le référentiel.

-

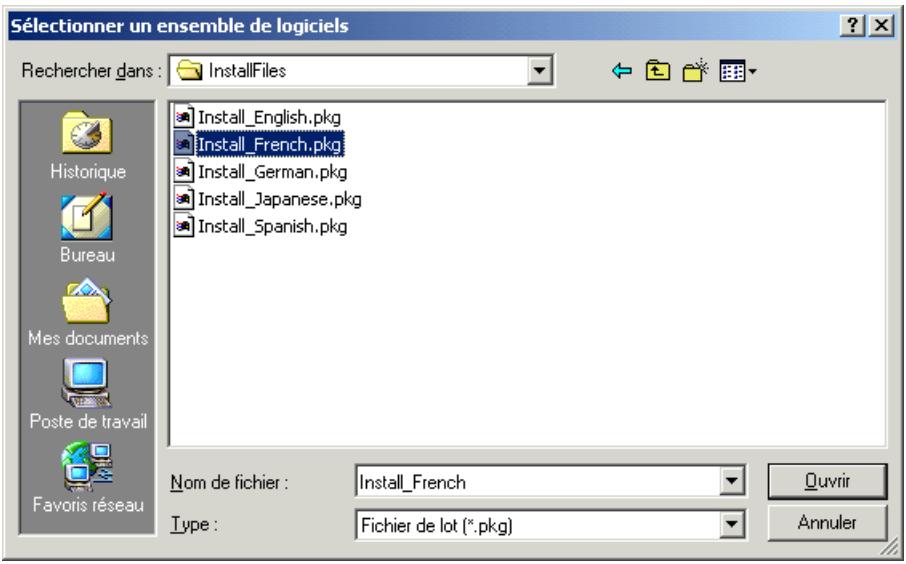

Sélectionnez l'option Activer le déploiement de logiciels, puis cliquez sur Continuer pour ouvrir la fenêtre Sélectionner un ensemble de logiciels.

a. Utilisez le champ Regarder dans pour localiser l'endetroit où vous avez installé ePolicy Orchestrator. Vous pouvez trouver les fichiers .PKG dans le dossier suivant :

\Setup\Nap

Figure 3-8. Activer le déploiement - Sélectionner le fichier .PKG

- Mettez en surbrillance le fichier .PKG spécifique à la langue que vous poulez installer et cliquez sur Ouvrir. La fenêtre Recherche d'un dossier s'affiche.

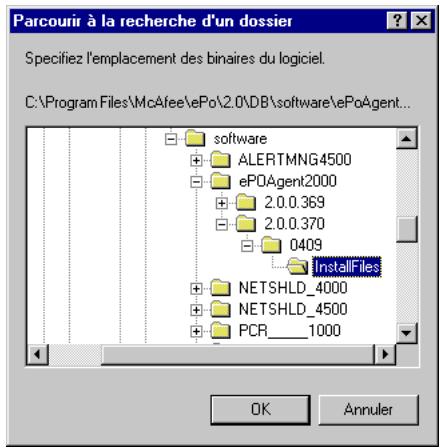

- Recherchez, sur votre réseau, le dossier dans lequel se trouve le fichier d'installation du produit McAfee spécifique à la langue (Point Product), puis cliquez sur OK. Voir Figure 3-9.

Figure 3-9. Activer le déploiement - Sélectionner le fichier binaire

- Lorsque la configuration est terminée, vous receivez un message indiquant que la configuration du référentiel de logiciels a abouti. Cliquez sur OK.

- Répétez cette procédure de l'Etape 1 à l'Etape 5 pour chaque produit et langue à déployer.

Mise à jour de plug-ins

Vous pouvez installer un fisquier .NAP plug-in mis à jour pour n'importe quel produit pour lequel une mise à jour est disponible.

- Mettez en surbrillance Rétéréntiel dans l'arborescence de la console, puis cliquez avec le bouton droit de la souris et sélectionnez Configurer le référentiel.

- Sélectionnéz l'options Mettre à jour le plug-in et cliquez sur Continuer pour ouvrir la fenêtre Sélectionner un ensemble de logériels.

- Utilisez le champ Regarder dans pour localiser l'endroit où vous avez copié le fichier .NAP plug-in pour le produit àmettre à jour.

- Mettez en surbrillance le fichier .NAP plug-in que vous voulez installer et cliquez sur Ouvrir pour commencer l'installation.

- Répétez cette procédure de l'Etape 1 à l'Etape 4 pour chaque produit à regarder à jour.

REMARQUE: Vous pouvez vérifier qu'il s'agit d'un fichier. NAP plug-in ou d'un fichier. NAP de gestion en affichtant ses propriétés.

Suppression d'un logiciel

Vous pouvez supprimer des logiciels pour n'importe quel produit McAfee que vous que vous avez installés dans le référentiel.

Pour supprimer un progniciel :

- Mettez en surbrillance le nom ou la version du produit que vous souhaitez supprimer dans le reférieuriel, puis cliquez avec le bouton droit de la souris et selectionnez Supprimer.

- Sélectionnez Supprimer pour supprimer tous les fichiers d'installation, de kit et de plug-in correspondant à toutes les langues du produit sélectionné.

- Repétez cette procédure de l'Etape 1 à l'Etape 2 pour chaque progiciel à supprimer.

A VERTISSEMENT: Lorsque vous supprimez du référentiel les fichiers d'installation (binaires), de plug-in ou de langue du produit McAfee, le fichier du produit logiciel McAfee (*.NAP) est également supprimé. Si vous supprimez par erreur un produit logarithé que vous souhaitiez conserver, vous devez à nouveau ajouter ce produit logarithé au référentiel. Voir « Ajout de nouveaux logiciels » à la page 31.

Compléter le repertoire

Le côté gauche de l'arborescence de la console contient le repertoire. Ce repertoire contient tous les sites que vous créez ou importez depuis le domaine du réseau.

Les premiers objets que vous créez sous le réseau doivent être des sites. Ces sites de premier niveau possèdent des conditions spéciales qui leur sont associées, comme indiqué ci-dessous. Vous nevez créé au moins un site sous le réseau dans votre arborescence de la console. Généralement, les objets de ce site proviennent d'un domaine ou d'un fjichier texte importé, mais vous pouvez également créé un site.

Une fois ces sites créés, vous pouvez ajouter des groupes de second niveau, des ordinateurs ou un périphérique WebShield e-500.

Sites

Un site est un groupe de premier niveau sous le réseau dans l'arborescence de la console. Il existe des différences importantes entre un site (un groupe de premier niveau) et d'autres groupes de niveau (par exemple, groupe de second, de troisieme et de quatrième niveau). Un site peut uniquement être ajoute au niveau du réseau.

Un site possède des fonctions spéciales pour la gestion, comme la possibilité d'affector une adresse IP et contient un groupe Perdu et Trouvé.

Il existe deux méthodes pour ajouter des sites. Vous pouvez importer un domaine existant ouisser un site.

Importation d'un domaine de réseau en tant que site

La méthode la plus courante pour compléter l'arborescence de la console au niveau du réseau consiste à importer un domaine de réseau existant en tant que site. Vous pouvez limiter la plage d'adresses IP en modifiant le groupe. Vous pouvez également utiliser la fonction Modifier lors du processus d'importation pour inclure des noeuds enfants.

Vous pouvez utiliser la fenêtre Ajouter des sites pour ajouter un nouveau site créé ou parcourir la structure de Domaine actuelle pour Sélectionner un domaine à ajouter en tant que site.

Pour importer un domaine de réseau existant en tant que site :

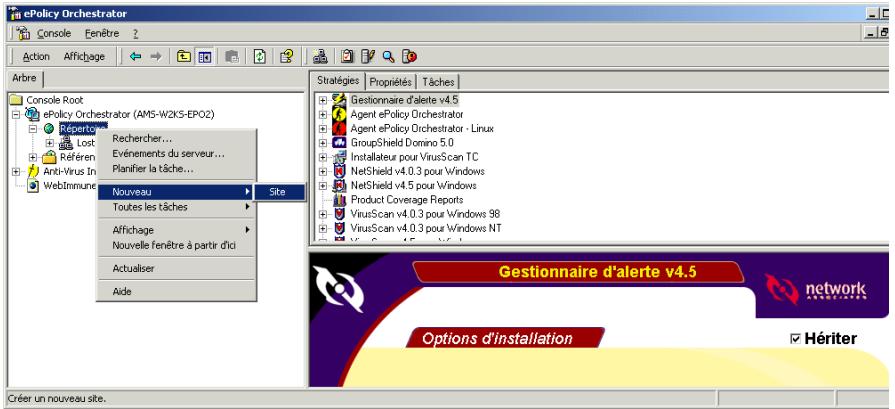

- Cliquez avec le bouton droit sur Répertoire dans l'arborescence de la console pour ouvrir le menu Action.

- Placez le curseur sur Nouveau, puis selectionnez Site dans le sous-menu (Figure 3-10).

Figure 3-10. Importer un nouveau site

-

Cliquez sur Parcourir... pour ouvrir la boîte de dialogue Navigateur réseau qui vous propose des sélections de domaines disponibles.

-

Cliquez sur le signe plus du niveau supérieur pour afficher la liste des domaines disponibles.

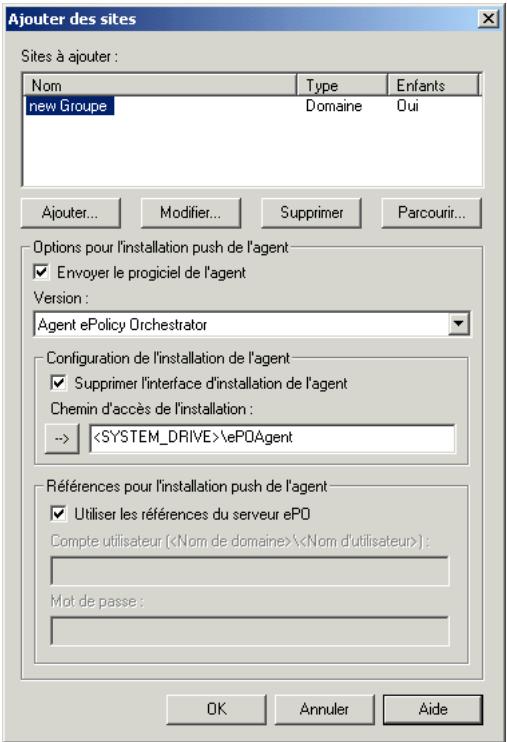

- Sélectionné le ou les domaines souhaité(s) et cliquez sur OK pour revenir à la fenêtre Ajouter des sites (Figure 3-11).

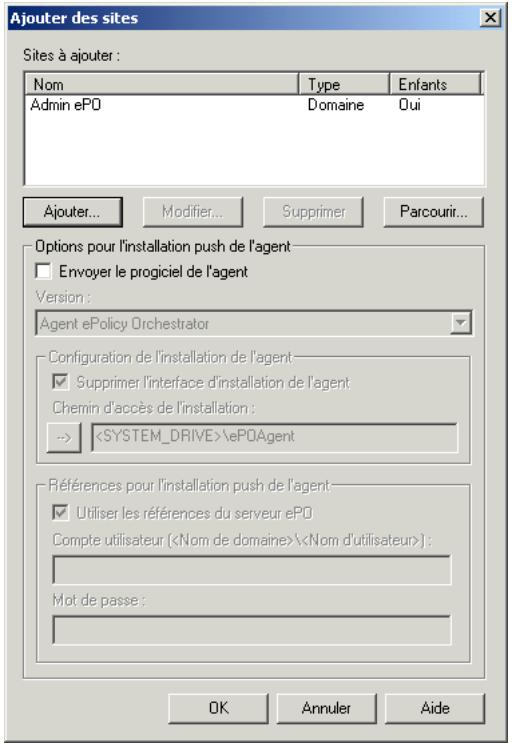

Figure 3-11. Ajouter des sites - Domaine importé

La fenêtre Ajouter des sites affiche à présent le ou les sites que vous venez de sélectionner. Vous pouvez ajouter ici des domaines existants ou n'importe quel groupe d'ordinateurs.

- Si la valeur Enfants est Oui, le domaine est importé en tant que nouveau site avec tous les ordinateurs qu'il comprend.

- Si la valeur Enfants est Non, seul le domaine est importé dans le nouveau site.

La fenêtre Ajouter des sites propose également plusieurs options supplémentaires :

- Elle vous indique si vous ajoutez un domaine et si le domaine détecté a des enfants.

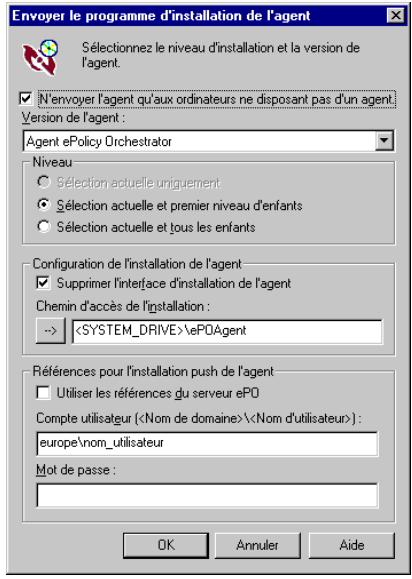

- Lorsque vous importez un site, elle offre la possibilité d'envoyer l'agent à chaque ordinateur du site. Pour envoyer l'agent à l'ensemble des ordinateurs du domaine lorsque vous les importez, Sélectionnez Envoyer le propiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propxiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePolicy Orchestrator. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

- Supprimer le GUI d'installation de l'agent. Normalement, lorsqu'el'agent est installé sur l'ordinateur client, une zone de message s'affiche brievement à l'écran. Dès que l'installation est terminée, il disparait. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

- Chemin d'accès de l'installation. Entrez le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme. Consultez « Variables de stratégies » à la page 118 pour obtenir une définition de variables.

- Références pour l'installation push d'agent. Si l'options Utiliser les références du serveur ePO est sélectionnée, le serveur ePolicy Orchestrator utilisera son compte utiliser pour pousser les agents. Si l'options Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entrair un compte utilisé et un mot de passée de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces fonctions sont désactivées.

- Pour importer un autre Domaine, repétez cette procédure de l'Etape 3 à l'Etape 6.

- Cliquez sur OK pour valider le nouveau site et revenir à la console.

Ajout d'un nouveau site

Voussoupiezcrierunnouveau siteau nivouroudrépertoire.Celaestutile s iyouvasdefiniunastrategie specifiqueaupliquer pourselectionnerdes ordinateurs dansdifferentendomaines.

Pour creer un site dans l'arborescence de la console :

- Mettez en surbrillance Répertoire dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnéz Site dans le sous-menu pour ouvrir la fenêtre Ajouter des sites.

- Cliquez sur Ajouter pour creer un site.

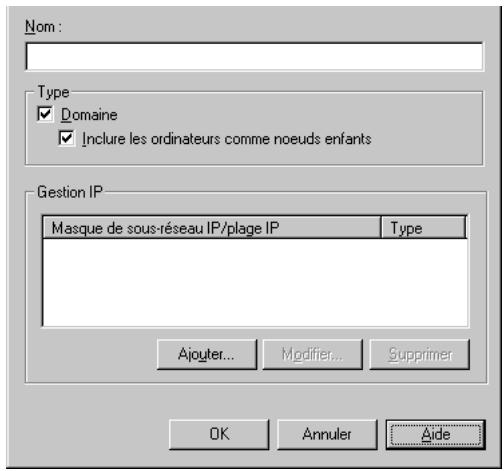

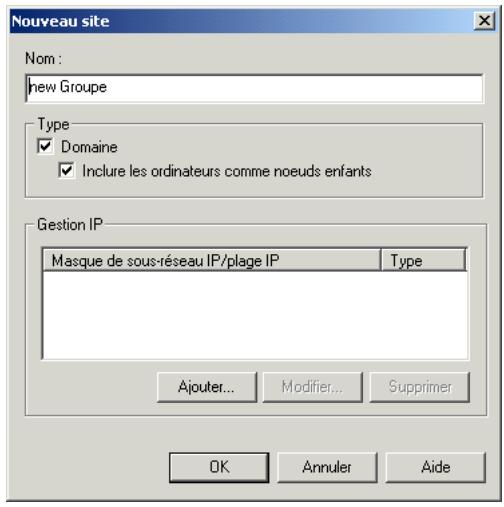

Figure 3-12. Ajouter un nouveau site

- Entrez un nom pour le nouveau site.

- Sélectionnez Domaine si le site que vous creez est un domaine NT. Ainsi l'option Inclure les ordinateurs comme noeuds enfants devient disponible.

- Sélectionnez Inclure les ordinateurs comme noeuds enfants si vous poulez importer tous les ordinateurs dans le domaine en tant qu'enfants. Cela vous permet de creer un site qui ressemble à votre Domaine NT et vous offre la possibilité d'appliquer des strategies à partir du niveau supérieur en utilisant la fonction d'héritage du logiciel.

-

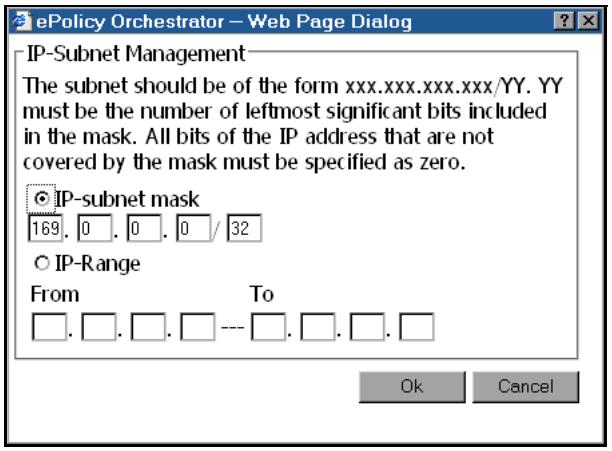

Cliquez sur Ajouter à la section Gestion IP pour ouvrir la fenêtre Gestion IP. Vous pouvez spécifique un masque de sous-réseau IP ou une plage d'adresses IP pour ce nouveau site.

-

Cliquez sur OK pour revenir à la fenêtre Ajouter des sites, qui montre le nouveau site créé (Figure 3-13).

Figure 3-13. Fenêtre Ajouter des sites affichant le nouveau site

La fenêtre Ajouter des sites propose également plusieurs options supplémentaires :

- Elle vous indique si vous ajoutez un domaine et si le domaine détecté a des enfants. Vous ne pouvez pas modifier ces options.

- Lorsque vous importez un site, elle offre la possibilité d'envoyer l'agent à chaque ordinateur du site. Pour envoyer l'agent à l'ensemble des ordinateurs du domaine lorsque vous les importez, Sélectionnez Envoyer le propxiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propxiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePO pour Win32. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

-

Supprimer le GUI d'installation de l'agent. Normalement, lorsque l'agent est installé sur l'ordinateur client, une zone de message s'affiche brièvement à l'écran. Cet écran de message peut disparaître au bout de quelques secondes seulement. Dès que l'installation est terminée, il disparait. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

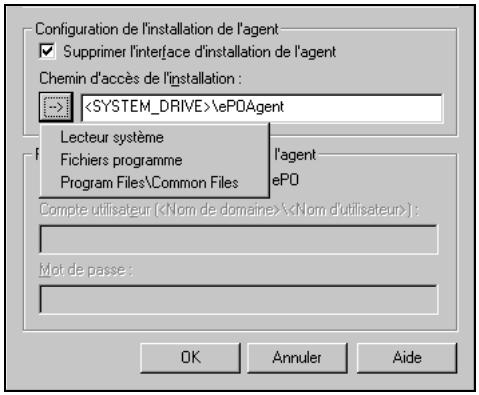

- Chemin d'accès de l'installation. Entrez le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme (Figure 3-14). Consultez « Variables de stratégies » à la page 118 pour obtenir une définition de variables.

Figure 3-14. Fenêtre Envoyer le programme d'installation de l'agent - Insérer des variables

- Récérences pour l'installation push d'agent. Si l'options Utiliser les références du serveur ePO est sélectionnée, ces références sont utilisées pour l'installation push des agents et les fonctions Compte utilisé et Mot de passer ne sont pas disponibles. Si l'options Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entraer un compte utilisé et un mot de passer de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces fonctions sont désactivées.

- Pour ajouter un autre site, repétez cette procédure de l'Etape 3 à l'Etape 8.

- Cliquez sur OK pour ajouter le site. Cela vous renvoie à la console, affichant le nouveau site sous forme de noeud dans le repertoire.

Groupes

Un groupe peut être un noeud parent ou un noeud infant. Il existe deux méthodes pour ajouter des groupes. Vous pouvez ajouter un groupe en important un groupe existant depuis un autre domaine ou en créé un groupe.

Importation d'un groupe

Vous pouvez importer un groupe au niveau du site ou du groupe.

Pour importer un groupe dans l'arborescence de la console :

- Mettez en surbrillance un site ou un groupe dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnez Groupe dans le sous-menu pour ouvrir la fenêtre Ajouter des groupes.

- Cliquez sur Parcourir... pour ouvrir la boîte de dialogue Explorateur de répertoires qui vous propose des sélections de domaines disponibles.

- Cliquez sur le signe plus + du niveau supérieur pour afficher la liste des groupes disponibles.

- Sélectionnez les groupes souhaités et cliquez sur OK pour revenir à la fenêtre Ajouter des groupes.

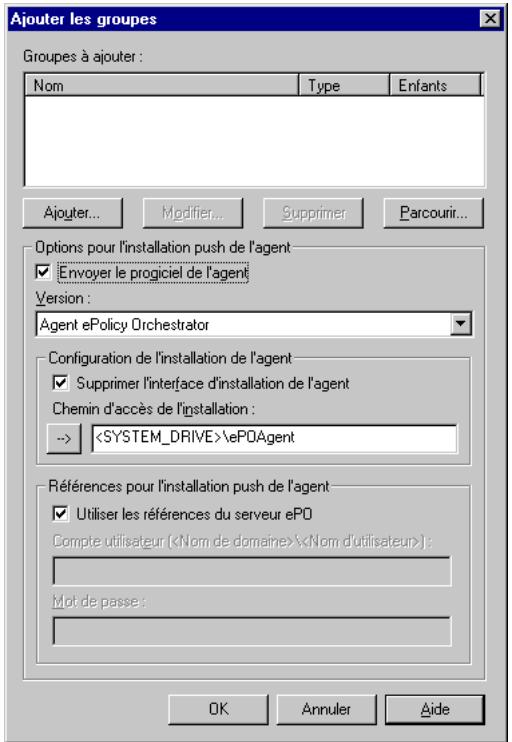

La fenêtre Ajouter des groupes affiche à présent les groupes que vous venez de selectionner. Vous pouvez ajouter ici des domaines existants ou n'importe quel groupe d'ordinateurs.

- Si la valeur Enfants est Oui, le domaine est importé en tant que nouveau groupe avec tous les ordinateurs compris dans le groupe.

- Si la valeur Enfants est Non, seul le domaine est importé dans le nouveau groupe.

La fenêtre Ajouter des groupes propose également plusieurs options supplémentaires :

- Elle vous indique si vous ajoutez un domaine et si le domaine détecté a des enfants. Vous ne pouvez pas modifier ces options.

- Lorsque vous importez un groupe, elle offre la possibilité d'envoyer l'agent à chaque ordinateur du groupe. Pour envoyer l'agent à l'ensemble des ordinateurs du domaine lorsque vous les importez, Sélectionnez Envoyer le propiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePO pour Win32. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

- Supprimer le GUI d'installation de l'agent. Normalement, lorsque l'agent est installé sur l'ordinateur client, une zone de message s'affiche brièvement à l'écran. Dès que l'installation est terminée, il disparaît. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

- Chemin d'accès de l'installation. Entrez le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme.

- Récérences pour l'installation push d'agent. Si l'option Utiliser les références du serveur ePO est sélectionnée, ces références sont utilisées pour l'installation push des agents et les fonctions Compte utilisateur et Mot de passer ne sont pas disponibles. Si l'option Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entraîr un compte utilisateur et un mot de passer de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces options sont désactivées.

- Pour importer un autre groupe, répétez cette procédure de l'Etape 3 à l'Etape 5.

- Cliquez sur OK pour valider le groupe importé et revenir à la console.

Ajout d'un nouveau groupe

Vous pouvez creer un groupe au niveau du site ou du groupe.

Pour ajouter un groupe dans l'arborescence de la console :

- Mettez en surbrillance un site ou un groupe dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnez Groupe dans le sous-menu pour ouvrir la fenêtre Ajouter des groupes.

- Cliquez sur Ajouter pour creer un groupe.

- Entrez un nom pour le nouveau groupe. Voir Figure 3-15.

Figure 3-15. Fenêtre Ajouter un nouveau groupe affichtant le nouveau groupe

- Sélectionnez Domaine si le groupe que vous créez est un domaine NT. Ainsi l'option Inclure les ordinateurs comme noeuds enfants devient disponible.

- Sélectionnez Inclore les ordinateurs comme noeuds enfants si vous poulez importer tous les ordinateurs dans le domaine en tant qu'enfants. Cela vous permet de creator un groupe qui ressemble à votre domaine NT et vous offre la possibilité d'appliquer des stratégies à partir du niveau supérieur en utilisant la fonction d'héritage du logiciel.

-

Cliquez sur Ajouter à la section Gestion IP pour spécifique un masque de sous-réseau IP ou une plage d'adresses IP pour ce nouveau groupe. La fenêtre Gestion IP s'ouvre.

-

Cliquez sur OK pour revenir à la fenêtre Ajouter des groupes, qui montre le nouveau groupe créé (Figure 3-16).

Figure 3-16. Fenêtre Ajouter des sites affichant le nouveau site

La fenêtre Ajouter des groupes propose également plusieurs options supplémentaires :

- Elle vous indique si vous ajoutez un domaine et si le domaine détecté a des enfants. Vous ne pouvez pas modifier ces options.

- Lorsque vous importez un groupe, elle offre la possibilité d'envoyer l'agent à chaque ordinateur du groupe. Pour envoyer l'agent à l'ensemble des ordinateurs du domaine lorsque vous les importez, Sélectionnez Envoyer le propiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePO pour Win32. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

- Supprimer le GUI d'installation de l'agent. Normalement, lorsque l'agent est installé sur l'ordinateur client, une zone de message s'affiche brièvement à l'écran. Cet écran de message peut disparaître au bout de quelques secondes seulement. Dès que l'installation est terminée, il disparait. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

- Chemin d'accès de l'installation. Entrez le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme.

- Récérences pour l'installation push d'agent. Si l'option Utiliser les références du serveur ePO est sélectionnée, ces références sont utilisées pour l'installation push des agents et les fonctions Compté utilisé et Mot de passer ne sont pas disponibles. Si l'option Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entrer un compte utilisé et un mot de passer de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces fonctions sont désactivées.

- Pour ajouter un autre groupe, repétez cette procédure de l'Etape 3 à l'Etape 8.

- Cliquez sur OK pour ajouter le nouveau groupe. Cela vous renvoie à la console, affichtant le nouveau groupe sous forme de noeud dans l'arborescence.

Ordinateurs

L'entité Ordinateurs est toujours un noeud enfant. Il existe trois méthodes pour ajouter des ordinateurs. Vous pouvez importer un ordinateur depuis un domaine existant, créé un ordinateur ou importer un ordinateur d'un fichier texte.

Importation d'un ordinateur depuis un domaine

Vous pouvez importer un ordinateur au niveau du site ou du groupe.

Pour importer un ordinateur dans l'arborescence de la console :

- Mettez en surbrillance un site ou un groupe dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnez Ordinateur dans le sous-menu pour ouvrir la fenêtre Ajouter des ordinateurs.

- Cliquez sur Parcourir... pour ouvrir la boîte de dialogue Recherche des ordinateurs qui vous proposé des sélections de domaines disponibles.

- Cliquez sur le signe plus du niveau supérieur et du second niveau pour afficher la liste des ordinateurs disponibles.

- Sélectionnéz le ou les ordinateurs souhaité(s) et cliquez sur OK pour revenir à la fenêtre Ajouter des ordinateurs.

La fenêtre Ajouter des ordinateurs propose plusieurs options supplémentaires :

- Elle propose l'option d'envoyer l'agent à chaque ordinateur. Pour envoyer l'agent à l'ensemble des ordinateurs, Sélectionnez Envoyer leprogiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePO pour Win32. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

-

Supprimer le GUI d'installation de l'agent. Normalement, lorsqu'el'agent est installé sur l'ordinateur client, une zone de message s'affiche brievement à l'écran. Dès que l'installation est terminée, il disparait. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

-

Chemin d'accès de l'installation. Entrez le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme.

-

Récérences pour l'installation push d'agent. Si l'options Utiliser les références du serveur ePO est sélectionnée, ces références sont utilisées pour l'installation push des agents et les fonctions Compté utilisé et Mot de passer ne sont pas disponibles. Si l'options Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entraer un compte utilisé et un mot de passer de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces fonctions sont désactivées.

-

Pour importer un autre ordinateur, repétez cette procédure de l'Etape 3 à l'Etape 5.

-

Cliquez sur OK pour valider l'ordinateur importé et revenir à la console.

Ajout d'un ordinateur

Vous pouvez creer un ordinateur au niveau du site ou du groupe.

Pour ajouter un ordinateur à l'arborescence de la console :

- Mettez en surbrillance un site ou un groupe dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnez Ordinateur dans le sous-menu pour ouvrir la fenêtre Ajouter des ordinateurs.

- Cliquez sur Ajouter pour ouvrir la fenetre Nouvel ordinateur.

- Entrez un nom d'ordinateur et cliquez sur OK pour revenir à la fenêtre Ajouter des ordinateurs.

La fenêtre Ajouter des ordinateurs propose plusieurs options supplémentaires :

- Elle propose l'option d'envoyer l'agent à chaque ordinateur. Pour envoyer l'agent à l'ensemble des ordinateurs, Sélectionnez Envoyer leprogiciel de l'agent.

Pour plus d'informations sur le déploiement de l'agent, consultez la section « L'agent » à la page 85.

-

Lorsque vous sélectionnez Envoyer le propiciel de l'agent, vous activez d'autres options. Sélectionnez l'options appropriée :

-

Version. Actuellement, cette liste déroulante permet uniquement d'installer l'agent ePO pour Win32. Si plusieurs agents peuvent être déployés, cette liste propose des options supplémentaires.

- Supprimer le GUI d'installation de l'agent. Normalement, lorsqu'el'agent est installé sur l'ordinateur client, une zone de message s'affiche brièvement à l'écran. Dès que l'installation est terminée, il disparaît. Si vous cochez cette case, ePolicy Orchestrator installe silencieusement l'agent sur le client. L'utilisateur final n'a pas connaissance de l'installation.

-

Chemin d'accès de l'installation. Entre le chemin d'accès de l'installation ou cliquez sur pour insérer une variable système ou une variable de fichiers programme.

-

Récérences pour l'installation push d'agent. Si l'options Utiliser les références du serveur ePO est sélectionnée, ces références sont utilisées pour l'installation push des agents et les fonctions Compte utilisé et Mot de passer ne sont pas disponibles. Si l'options Utiliser les références du serveur ePO est désélectionnée, l'administrateur peut entraîr un compte utilisé et un mot de passer de Domaine qui seront utilisés pour l'installation push des agents.

Si vous ne cochez pas la case Envoyer le propiciel de l'agent, ces fonctions sont désactivées.

- Pour creer un autre ordinateur, repetez cette procedure de l'Etape 3 à l'Etape 4.

- Cliquez sur OK pour valider le nouvel ordinateur et revenir à la console.

Importation d'un groupe ou d'un ordinateur à partir d'un fichier texte

Vous pouvez creer des groupes et des ordinateurs en les importan à partir d'un fichier.

Pour importer des fichiers :

- Mettez en surbrillance un site ou un groupe dans l'arborescence de la console, cliquez avec le bouton droit de la souris et déplacez le curseur vers Toutes les tâches, puis Sélectionnez Importer l'ordinateur dans le sous-menu pour ouvrir l'écran Importation d'ordinateurs à partir d'un fichier texte.

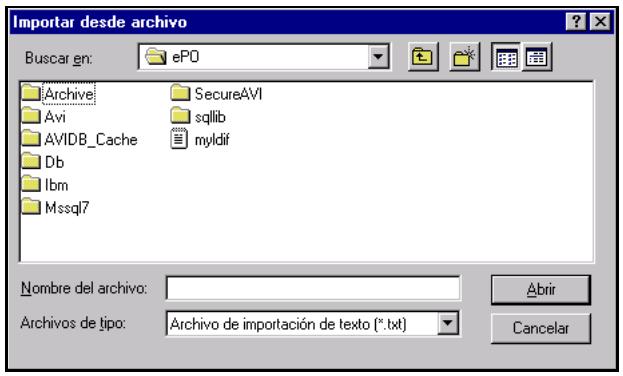

- Cliquez sur Continuer pour ouvrir la fenêtre Importer du fichier (Figure 3-17).

Figure 3-17. Fenêtre Importer du fichier

- Sélectionnez le fjichier que vous pouze importer. Cliquez sur Ouvrir pour importer le fjichier sélectionné et ajouter les ordinateurs à l'arborescence de la console sous le noeud sélectionné. Si les ordinateurs n'apparaissent pas comme spécifique, consultez la section suivante.

Règles de formatage pour les fichiers texte à importer

REMARQUE: Cette fonction ne vérifie pas que le fichier importé contient des noms d'ordinateurs et de domaines valides. Vous devez revoir le fichier texte d'importation avant d'activer la fonction d'importation pour vous assurer que les informations que vous importez sont valides.

Les règles suivantes s'appliquent lorsqu vous importez des noeuds d'une liste de fichiers :

- Chaque entraedoit commencer sur une nouvelle ligne.

- Les espaces dans les noms de domaines, les noms d'ordinateurs ou les commentaires d'ordinateurs ne sont pas ignorés. Par exemple, MON MAC n'est pas la même chose que MONMAC.

- Les lignes laissées vides sont ignorées.

Voici les trois types d'entrées que vous pouvez importer d'une liste :

- Entrée d'ordinateur unique, pas de Domaine

- Entrée d'ordinateur unique avec un nom de Domaine

- Entrée d'ordinateur multiple pour un nom de domaine unique

Entrée d'ordinateur unique, pas de Domaine

Syntaxe

Nom de l'ordinateur Microsoft. Cette valeur ne doit pas nécessairement respecter la casse et comprend au maximum 15 caractères.

Experiments Ordinateur A

Ordinateur B

Entrée d'ordinateur unique avec un nom de Domaine

Syntaxe |

Ce format vous permet d'ajouter de nombreux ordinateurs à un domaine Microsoft unique sans devoir préciser le nom de Domaine à chaque fois. Ne placez pas de lignes vides entre le nom de Domaine et l'un des noms d'ordinateurs suivants pour ce domaine.

Champ

obligatoire Indique le nom de Domaine Microsoft qui contient ce nom d'ordinateur.

Nom de l'ordinateur Microsoft. Cette valeur ne respecte pas la casse et comprend au maximum 15 caractères.

Examples ZONEDOMAINEMARKET5

ZONEDOMAIN\MARKET6

Entrée d'ordinateur multiple pour un nom de domaine unique

Syntaxe |

Chaque paramètre a la même signification que ceux détaillés dans « Entrée d'ordinateur unique avec un nom de domaine ».

Examples B_DOMAIN\

WORK1

WORK2

C_DOMAIN\

MACH1

MACH2

Periphériques WebShield e-500

Un périphérique WebShield e-500 peut être ajouté à n'importe quel site ou groupe existant en tant que noeud infant.

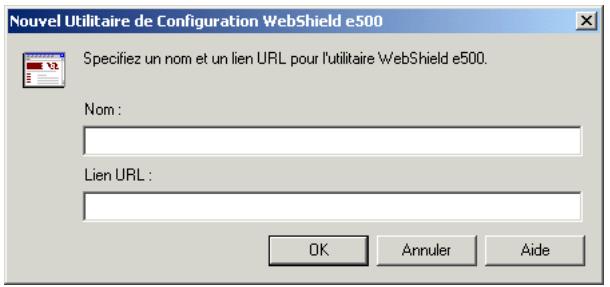

Pour ajouter un périphérique WebShield e-500 dans l'arborescence de la console :

- Mettez en surbrillance un site, un groupe ou un ordinateur dans l'arborescence de la console, cliquez avec le bouton droit et déplacez le curseur vers Nouveau, puis selectionnez Périphérique WebShield e-500 dans le sous-menu pour ouvrir la fenêtre Configuration du nouveau périphérique WebShield e-500. (Figure 3-18).

Figure 3-18. Ajouter un périphérique WebShield e-500

- Entrez un nom pour le périphérique WebShield e-500.

- Entrez le lien de l'URL pour le périphérique WebShield e-500.

- Cliquez sur OK pour ajouter le périphérique e-500 au site ou au groupe.

L'ajout du périphérique WebShield e-500 facilitite la gestion. Si vous souhaitez également consulter les informations de couverture, telles que les informations sur le matériel ou sur l'agent, vous nevez ajouter un composant informatique pour chaque périphérique e-500.

REMARQUE: Si vous ajoutez à la fois un périphérique e-500 et un ordinateur, prenez soin de donner à chacun un nom différent. L'utilisation de noms en double risque d'entrainer une confusion lorsque vous contactez l'ordinateur ou le périphérique (en exécutant la commande ping), ou lorsque vous affiche des informations sur les propriétés.

Gestion du repertoire

Il existe plusieurs façon de gérer le repertoire :

- Organisation du repertoire

- Gestion IP

- Contrôles d'intégrité

- Mise à jour des domaines

Organisation du repertoire

L'organisation de vos éléments peut donc restreir le déploiement de l'agent et du logiciel simple et efficace. Vous pouvez utiliser les fonctions Couper et Coller pour déplacer des groupes et des ordinateurs à l'intérieur de sites, ou utiliser la fonction Rechercher pour rechercher et déplacer des ordinateurs dans le réseau.

Déplacement d' éléments dans le réseau avec les fonctions Couper et Coller

Voussoupiezdéplaceresélementsàl'intérieur des groupes ou des sites pour réorganiser le repertoire ou compléter les nouveaux groupes créés.

Pour déplacer un élément dans le repertoire :

- Mettez en surbrillance l'objet (groupe, ordinateur ou péripérisque WebShield e-500) à déplacer, puis cliquez avec le bouton droit et Sélectionnez Couper pour supprimer l'objet.

- Déplacez le curseur vers le nouveau site ou groupe, puis cliquez avec le bouton droit et Sélectionnéz Coller pour placer l'élement dans le repertoire.

- Effectuez un contrôle d'intégrité IP pour vous assurer de l'absence de tout conflit ou doublons d'adresses IP. Consultez la section « Contrôles d'intégrité d'adresse IP » à la page 69 pour plus de détails.

Recherche d'ordinateurs dans le repertoire

La nouvelle fonction Rechercheur vous permet de rechercheur facilement des ordinateurs dans le repertoire. Vous pouvez effectuer plusieurs actions sur un ordinateur ou un groupe d'ordinateurs. Ces actions comprehennt le déplacement et la suppression d'ordinateurs.

Pour rechercher des ordinateurs dans le repertoire :

-

Mettez en surbrillance Répertoire dans l'arborescence de la console, puis cliquez avec le bouton droit et Sélectionnez Rechercher pour ouvrir la fenêtre Recherche de répertoire.

-

Sélectionnéz le critère de recherche dans la liste déroulante. Voici les options proposées :

-

Ordinateurs d'un domaine

- Ordinateurs dans un groupe ou site spécifique

- Ordinateurs avec une version DAT spécifique

- Ordinateurs avec une version de moteur d'analyse spécifique

- Noms d'ordinateurs en double

Agents ePolicy Orchestrator inactifs - Systeme d'exploitation

-

Ordinateurs spécifiques

Version de l'agent ePO spécifique

Version de l'agent ePO spécifique -

Poursuivre la personnalisation de la recherche en entrant des critères de recherche supplémentaires.

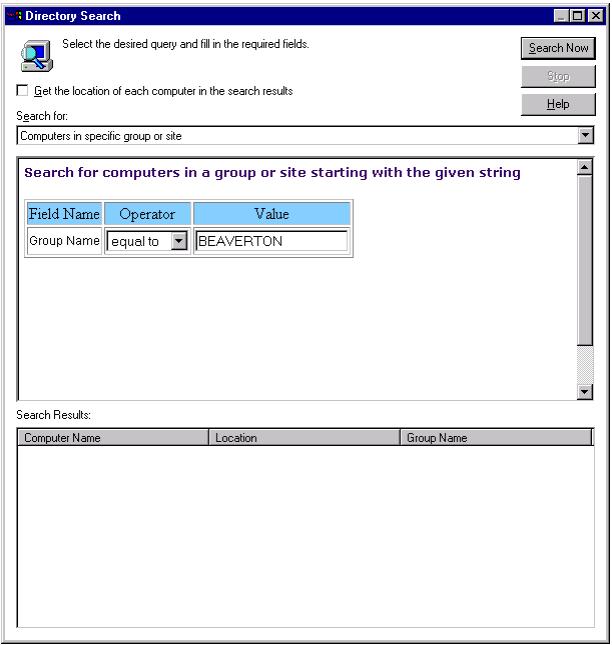

Figure 3-19. Fenêtre Recherche de repertoire

Les critères supplémentaires que vous pouvez entraire dépendant de l'option de recherche sélectionnée. Certaines options de recherche vous permettent de selectionner un opérateur et d'entre une valeur ; d'autres vous permettent d'entre unquiemement une valeur.

La valeur que vous entrez peut inclure des caractères normaux tels que du texte, ou si vous utilisez l'opérateur LIKE, vous pouvez entra r une châne qui recherche un modele particulier. Le modele peut inclure les caractères génériques SQL Server validates suivants :

| Caractère générique | Description | Exemple |

| % | Toute châne contenant zéro caractère ou plus. | WHERE title LIKE '%computer%' recherche tous les titres de manuels contenant le terme « computer ». |

| _(caractère de soulignement) | N'importequel caractère. | WHERE au_fname LIKE'_ean' recherche tous les noms composés de quatre lettres se terminant par « ean ». Par exemple, Dean et Sean. |

| [] | N'importequel caractère dans la plage indiquée ([a-f]) ou l'ensemble ([abcdef]). | WHERE au_Iname LIKE '[C-P]arsen' recherche les prénoms des auteurs qui se terminent par « arsen » et commence par n'importequel caractère compris entre « C » et « P ». Carsen, Larsen et Parsen, par exemple. |

| [^] | N'importequel caractère dans la plage indiquée ([^a-f]) ou l'ensemble ([^abcdef]). | WHERE au_Iname LIKE 'de^[^b]%' recherche tous les noms de famille d'auteurs qui commencent par « de » et dont la lettuce qui suit n'est pas un « b ». |

- Cliquez sur Recherche pour lancer la recherche.

- Visualisez les résultats dans la section Résultats de la recherche de la fenêtre.

-

Sélectionnez les résultats en mettant en surbrillance les résultats individuels ou à l'aide des touches Maj et/ou Ctrl pour sélectionner plusieurs résultats.

-

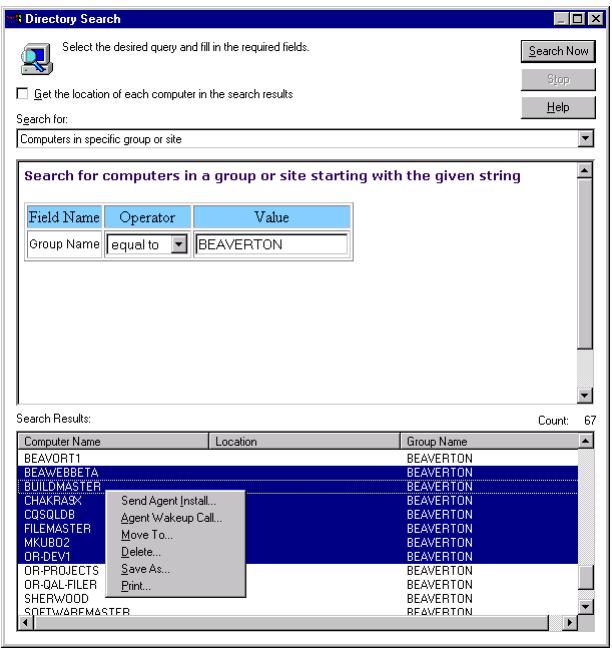

Cliquez avec le bouton droit pour sélectionner l'action à effectuer pour les résultats sélectionnés (Figure 3-20). Voici les options proposées :

-

Envoyer le programme d'installation de l'agent

- Appel de réveil de l'agent

- Déplacer vers

- Supprimer

- Enregistrer sous

- Imprimer

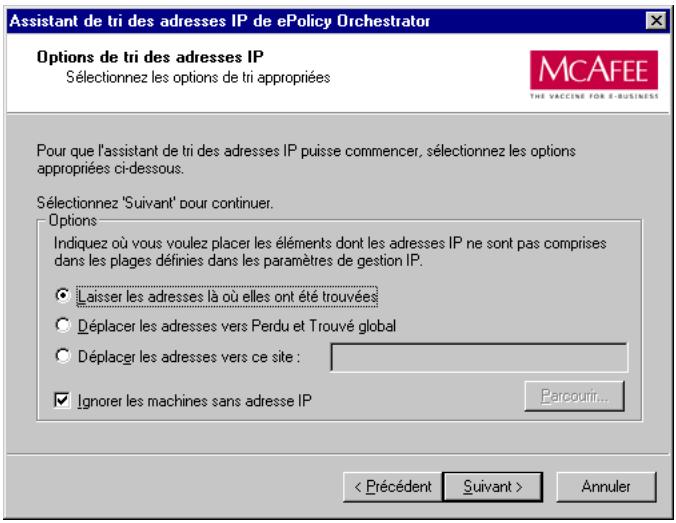

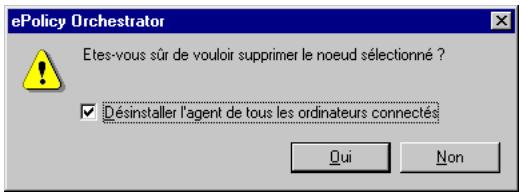

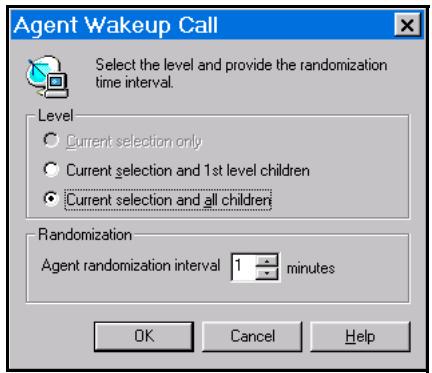

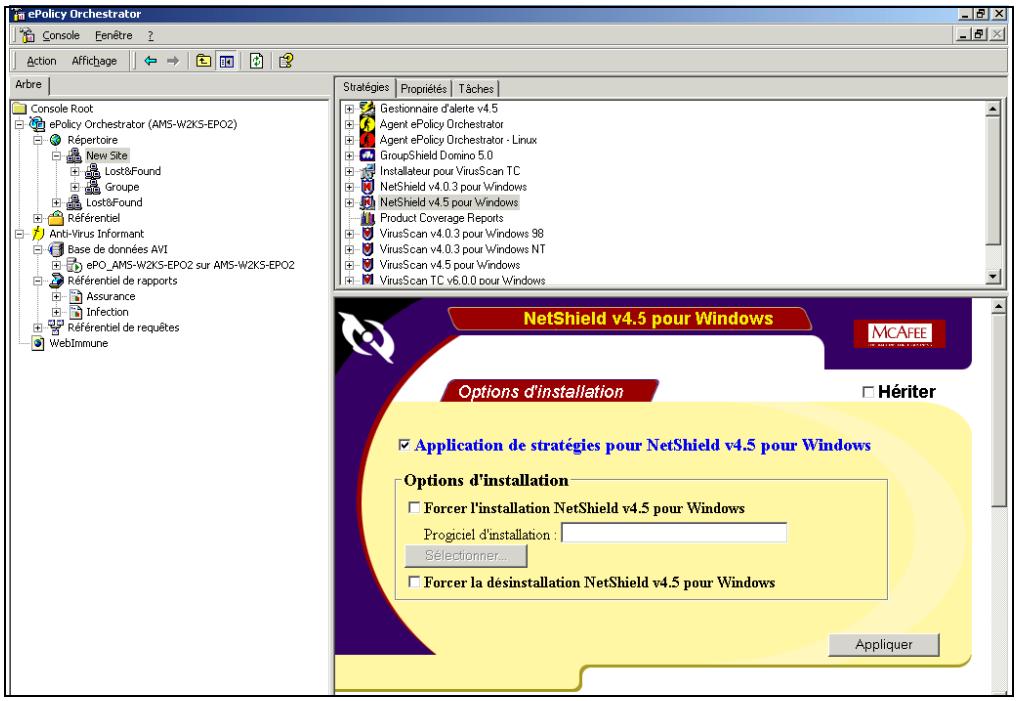

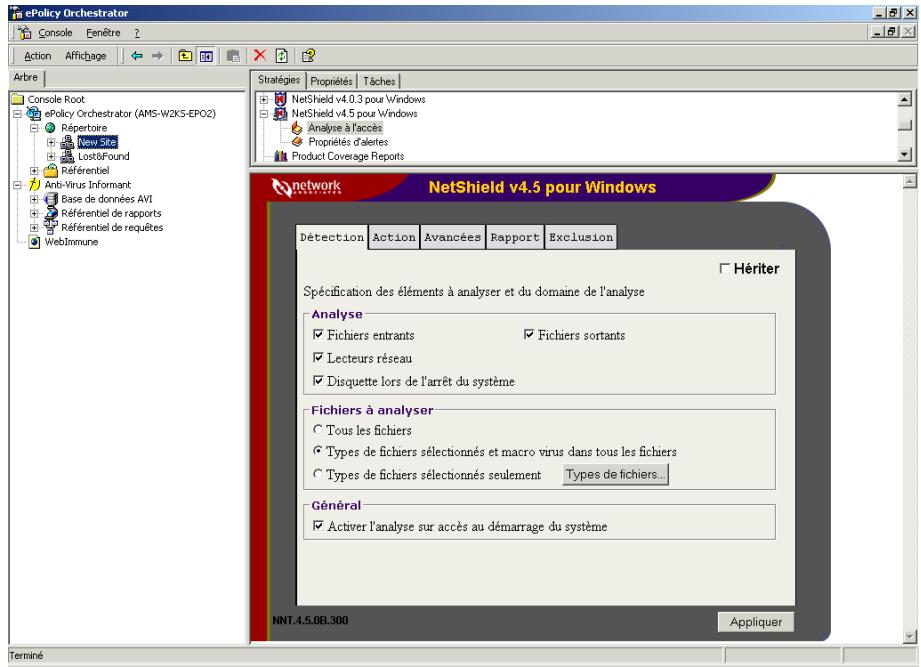

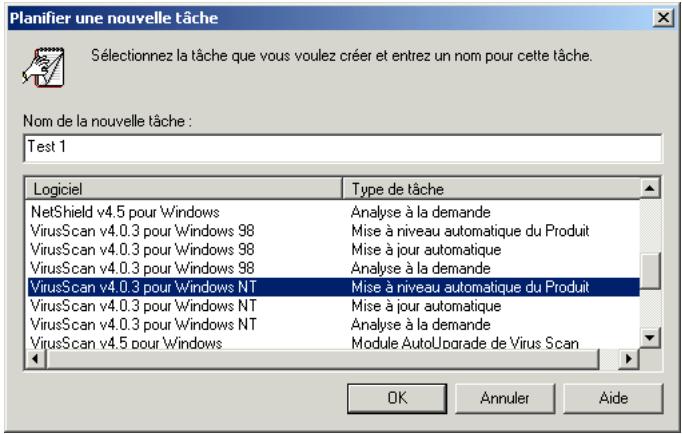

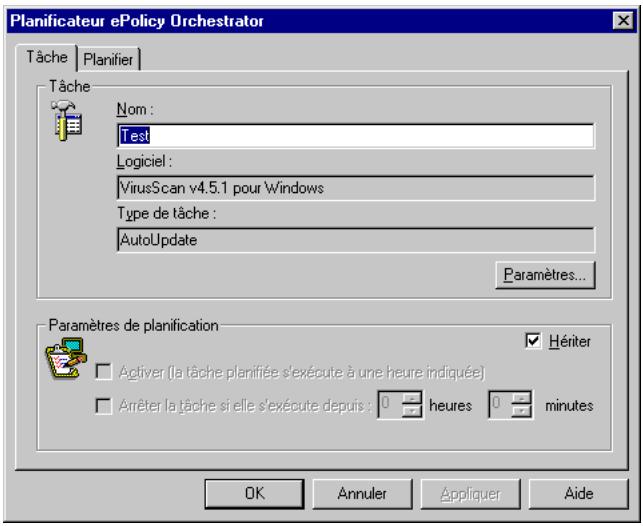

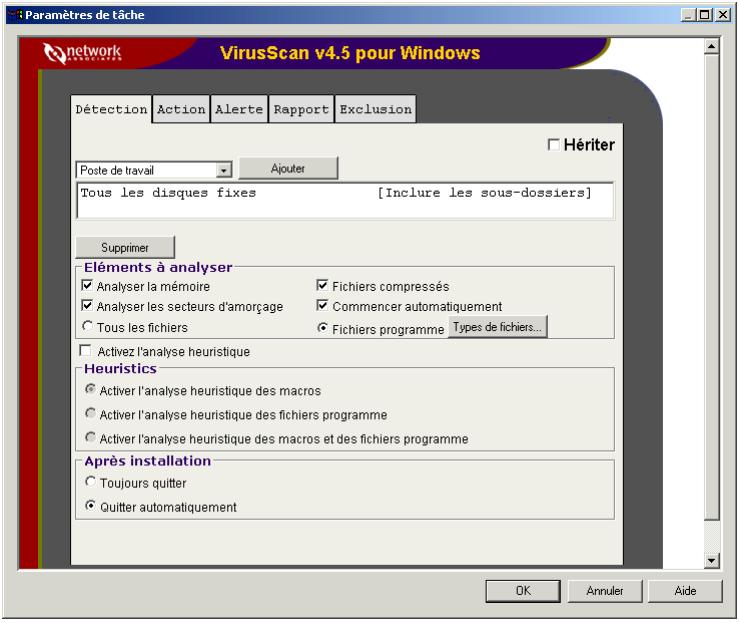

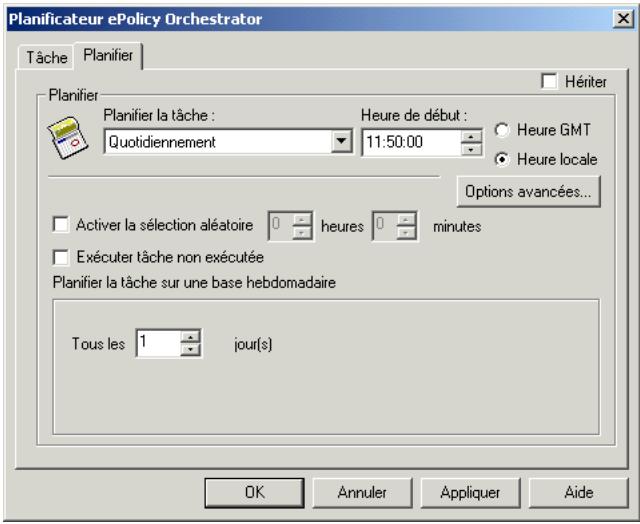

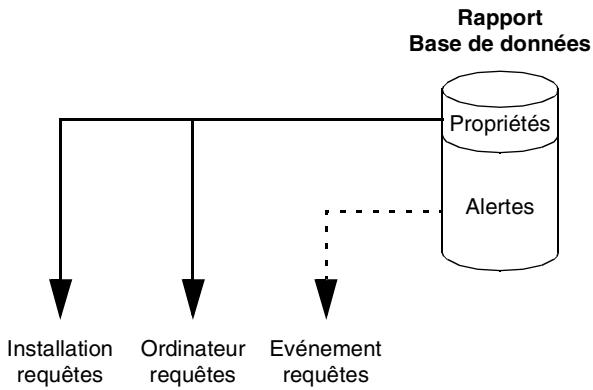

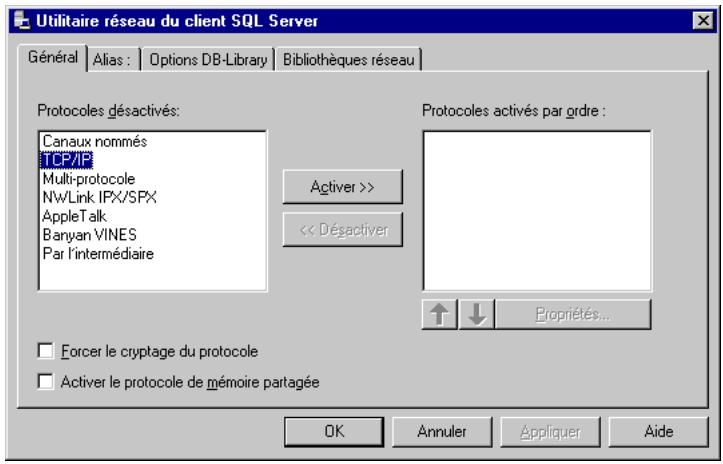

Figure 3-20. Recherche de repertoire - Sélectionner une action