GIGASET SE505 DSL/CABLE - Routeur SIEMENS - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil GIGASET SE505 DSL/CABLE SIEMENS au format PDF.

| Type d'appareil | Téléphone sans fil |

| Technologie | DECT |

| Portée | Jusqu'à 50 mètres en intérieur |

| Autonomie en communication | Environ 10 heures |

| Autonomie en veille | Jusqu'à 150 heures |

| Nombre de combinés | Non précisé |

| Répertoire | Non précisé |

| Fonction mains libres | Oui |

| Affichage | Écran LCD |

| Alimentation | Rechargeable via base |

| Type de batterie | NiMH |

| Fonctionnalités supplémentaires | Répondeur intégré non précisé |

| Compatibilité | Standard DECT |

| Installation | Plug and play |

| Dimensions | Non précisé |

| Poids | Non précisé |

| Garantie | Non précisé |

FOIRE AUX QUESTIONS - GIGASET SE505 DSL/CABLE SIEMENS

Questions des utilisateurs sur GIGASET SE505 DSL/CABLE SIEMENS

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Routeur au format PDF gratuitement ! Retrouvez votre notice GIGASET SE505 DSL/CABLE - SIEMENS et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil GIGASET SE505 DSL/CABLE de la marque SIEMENS.

MODE D'EMPLOI GIGASET SE505 DSL/CABLE SIEMENS

la société Gigaset Communications GmbH succède en droit à Siemens Home and Office Communication Devices GmbH & Co. KG (SHC) qui poursuivait elle-même les activités Gigaset de Siemens AG. Donc les éventuelles explications de Siemens AG ou de SHC figurant dans les modes d'emploi doivent être comprises comme des explications de Gigaset Communications GmbH.

Nous vous souhaitons beaucoup d'agrément avec votre Gigaset.

IT Gentile cliente,

Cas d'applications pratiques et exemples de configurations

Réseaux locaux à l'aide de produits Gigaset 4

Réseau local câblé (Ethernet) 6

Réseau local sans fil (WLAN) 7

Réseau ad-hoc 7

Réseau d'infrastructure 8

Extension du réseau sans fil à l'aide d'un répéteur 10

Itinérance 11

Possibilités d'application 12

Relier des PC simplement et rapidement ..... 14

Cas d'utilisation des réseaux ad-hoc 14

Configuration de l'adaptateur réseau pour le mode ad-hoc 16

Extension du réseau à l'aide de répéteurs ..... 20

Augmentation de la couverture radio du réseau 20

Paramétrage du Gigaset SE505 dsl/cable 20

Désactiver le chiffrement et le contrôle d'accès 21

Configuration du Gigaset WLAN Repeater 22

Test de la connexion entre le routeur et le répéteur ..... 23

Configuration du chiffrement WEP sur le routeur et le répéteur ..... 24

Paramètres des ordinateurs sans-fil du réseau 25

Itinérance à l'aide de répéteurs 25

Restriction de l'accès à Internet 29

Prérequis 29

Déroulement de la configuration du filtrage 30

Accorder et restreindre l'accès aux services Internet 31

Autoriser tous les services pour un ordinateur 32

Autoriser un service non prédéfini pour un ordinateur 33

Autoriser un service prédéfini pour un ordinateur 34

Activer le filtre 35

Interdire l'accès à certains sites Internet 36

Configuration des mesures de sécurité ..... 38

Protection de la configuration par mot de passe 39

Modification du SSID et désactivation du mode broadcast 40

Cryptage WEP 42

Chiffrement WPA 44

Modification du SSID sur les adaptateurs réseau 50

Réglage du chiffrement WEP sur les adaptateurs réseau 51

Configuration du chiffrement WPA sur le Gigaset adaptateur USB ..... 54

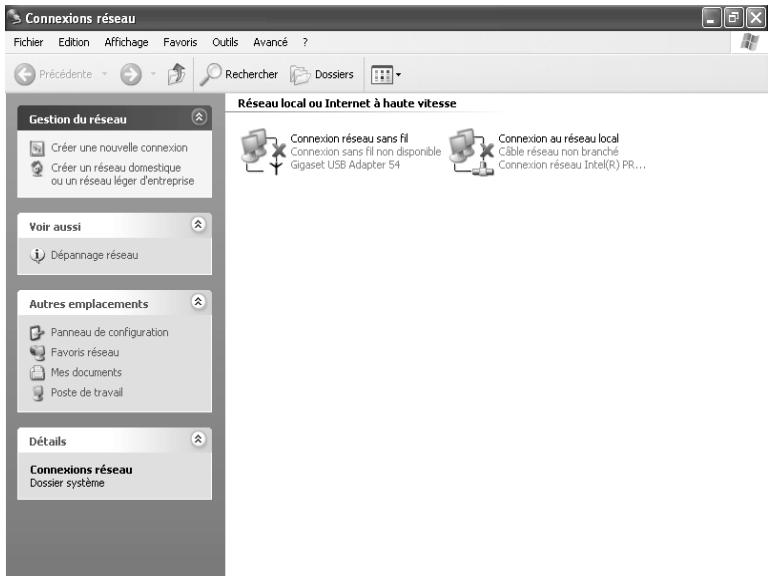

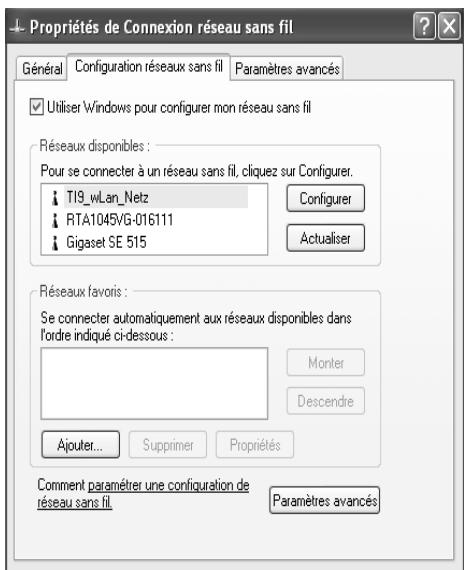

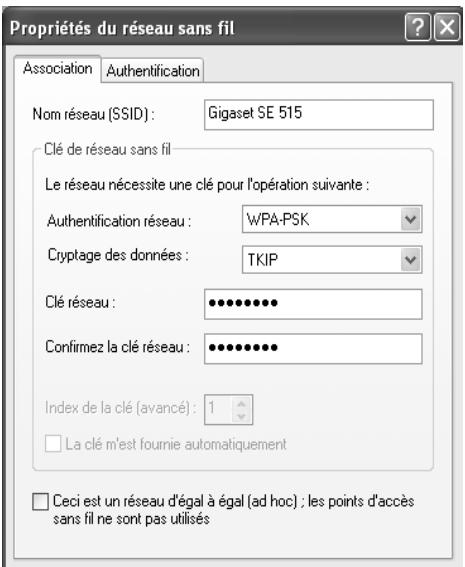

Configuration du chiffrement WPA sous Windows XP 55

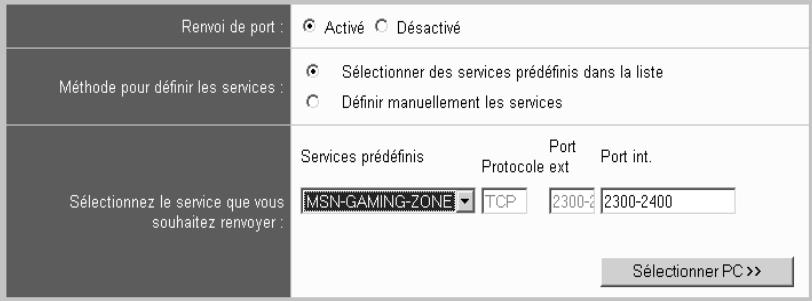

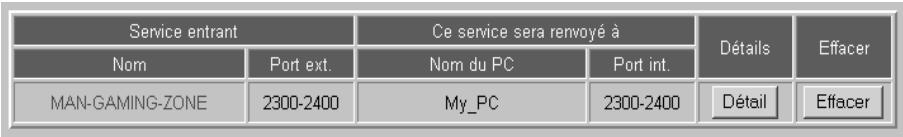

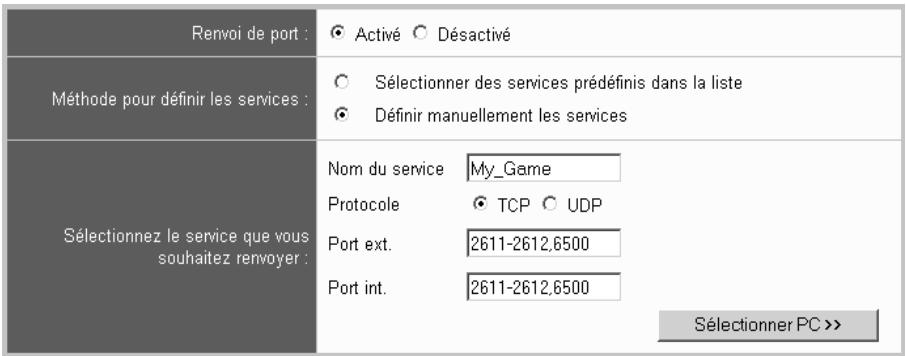

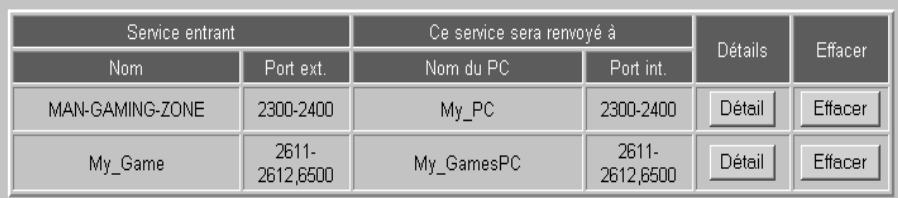

Jeux pour Internet 59

Démarrer la configuration 59

Définition de transmission de port pour les jeux 60

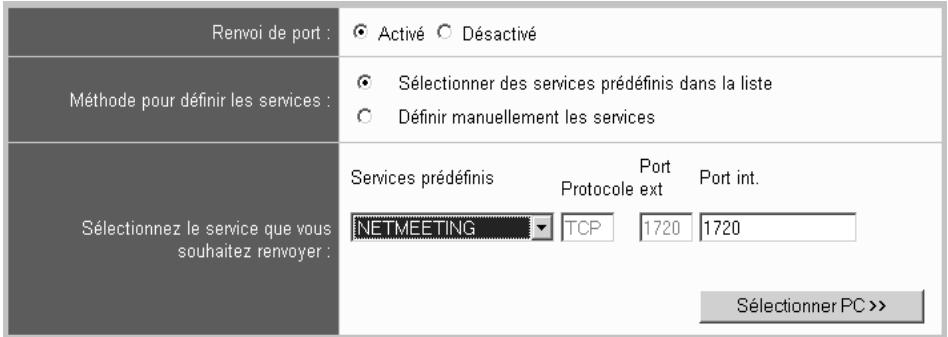

Conférences réseau avec Netmeeting ..... 63

Démarrer la configuration 63

Définition de transmission de port pour Netmeeting 64

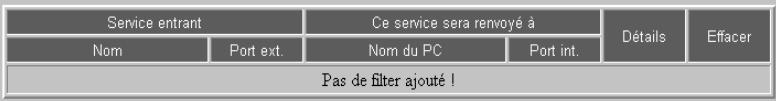

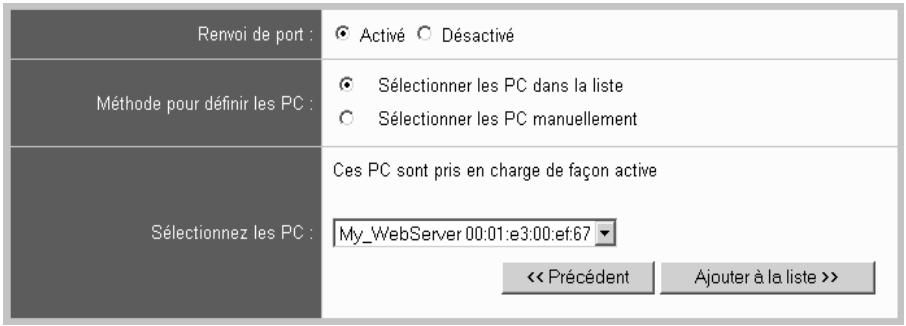

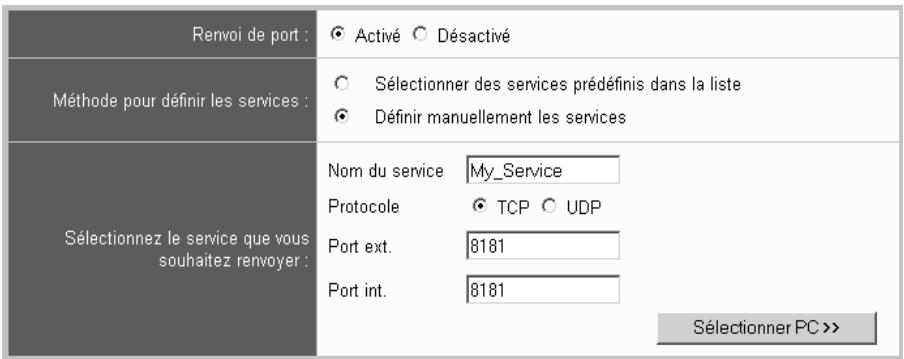

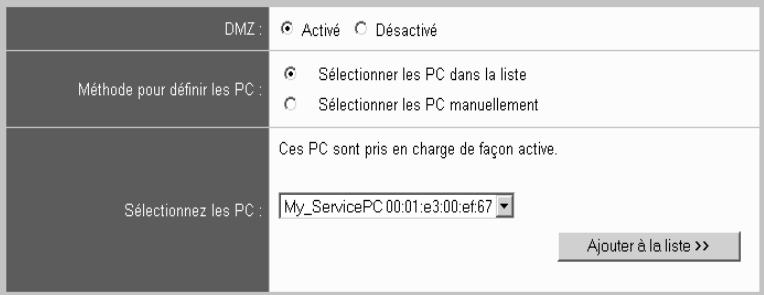

Publier vos propres serveurs sur Internet ..... 66

Démarrer la configuration 66

Définition d'une zone démilitarisée pour les serveurs 70

Partage de fichiers et d'imprimantes ..... 72

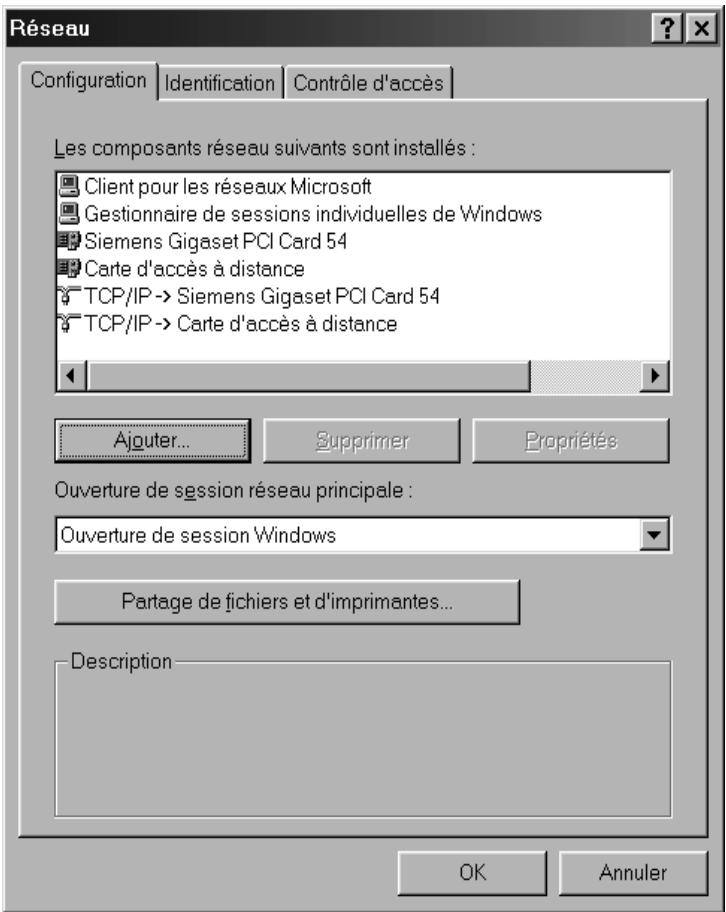

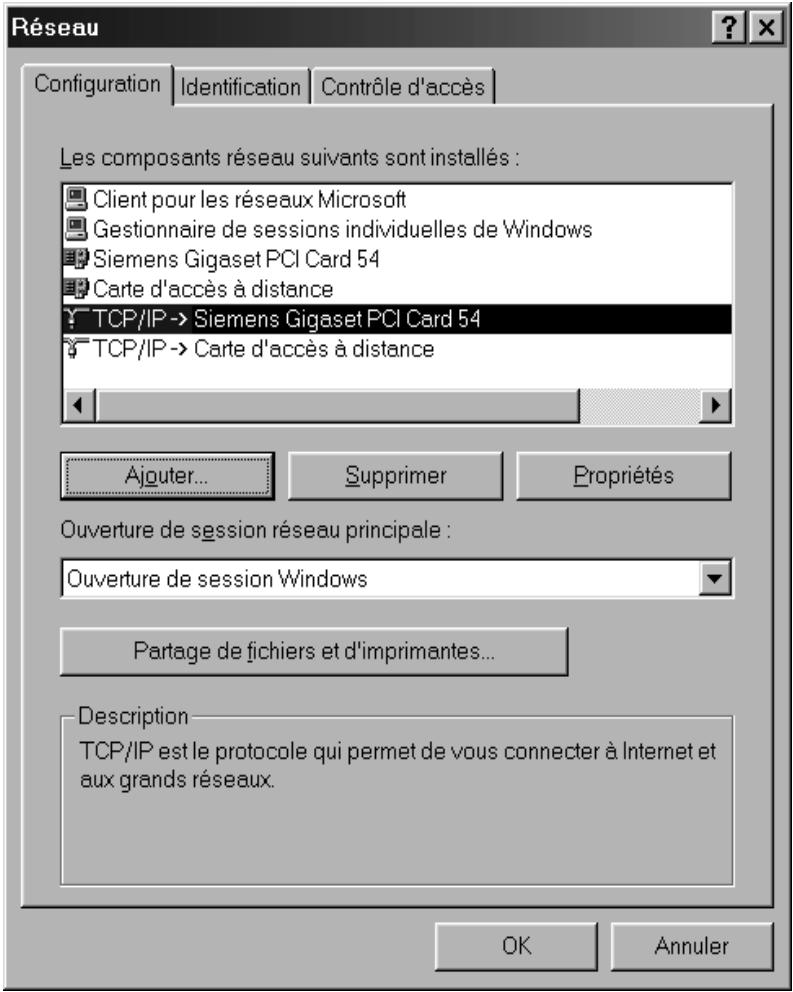

Partage de fichiers et d'imprimantes (WIN 98 / 98 SE / ME) ..... 73

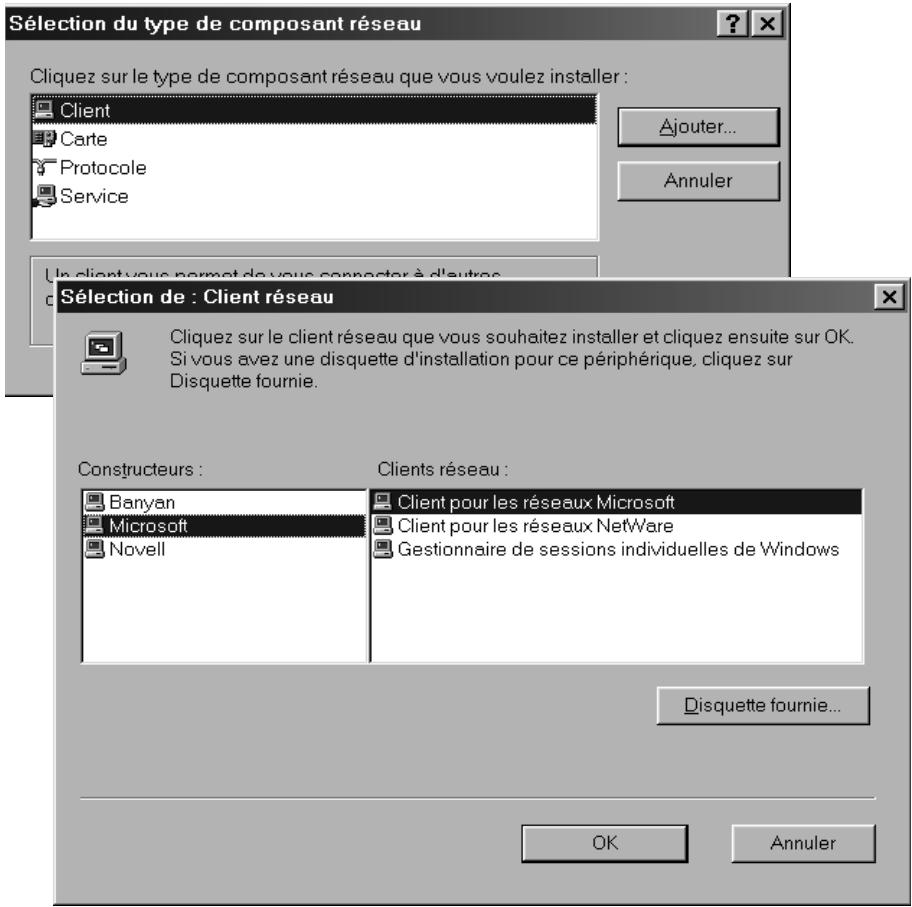

Configuration d'un ordinateur comme client pour les réseaux Microsoft ..... 73

Définition du nom de l'ordinateur et du groupe de travail 76

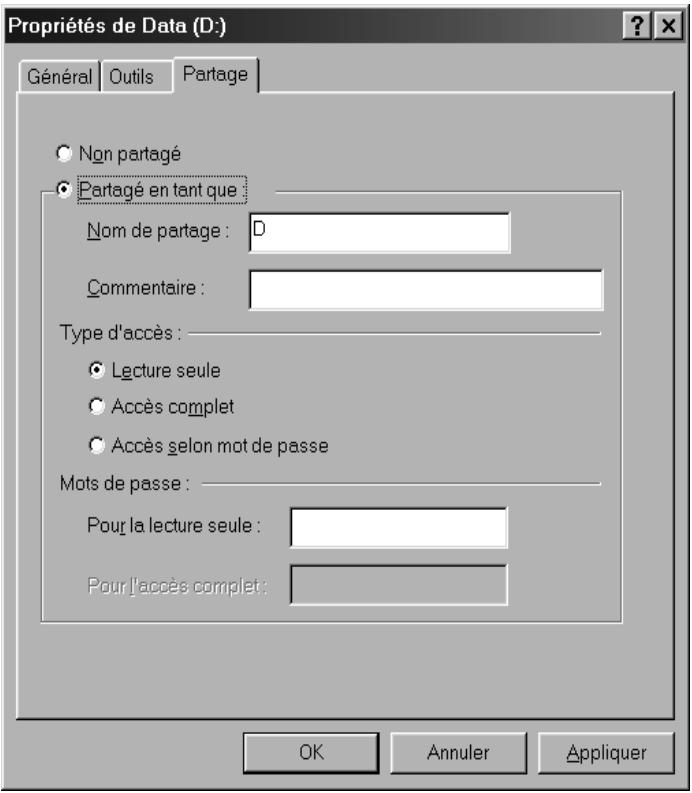

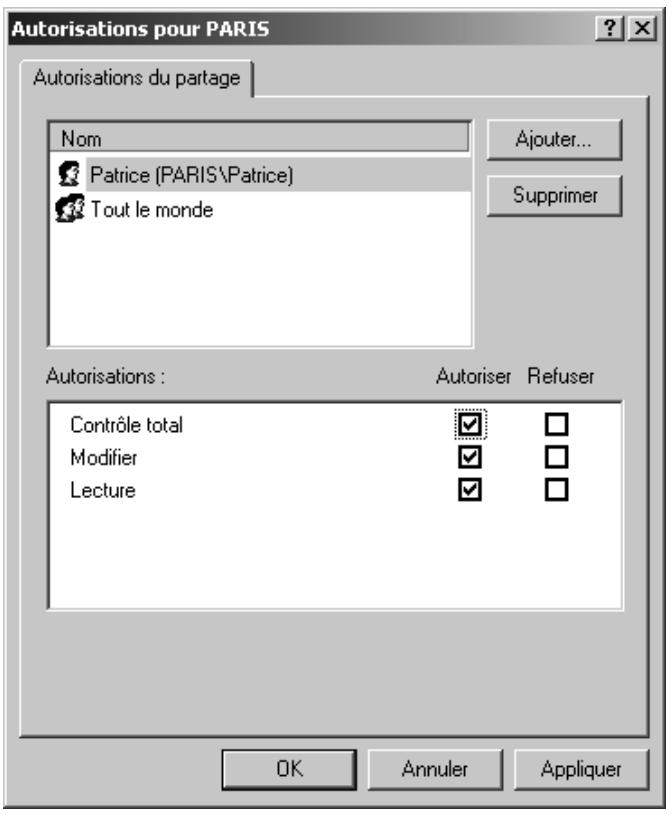

Sélectionner le contrôle d'accès 76

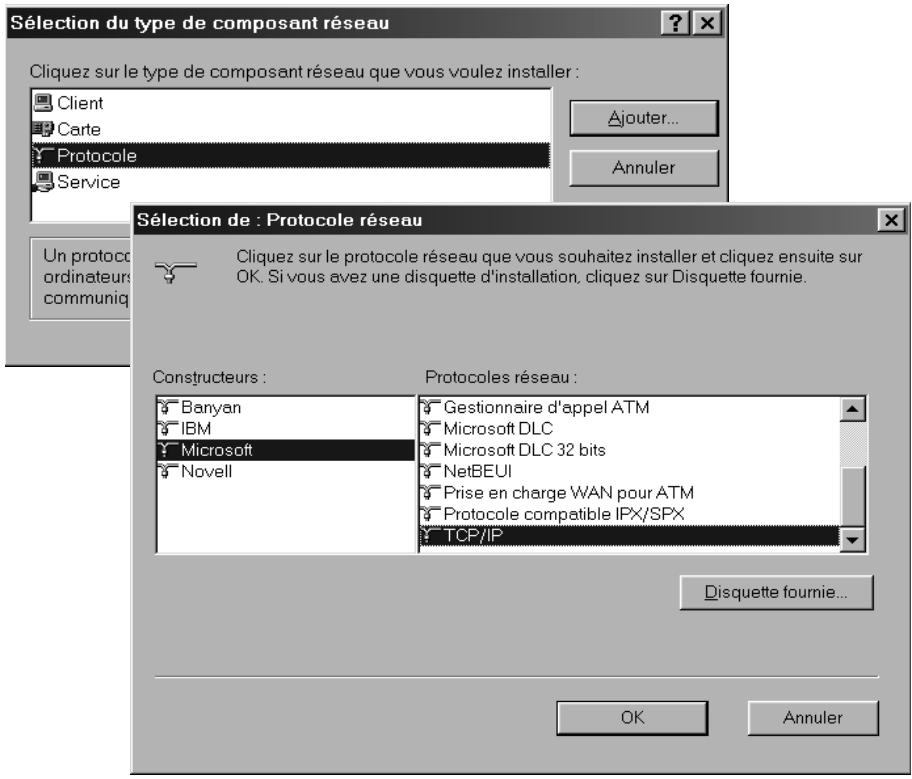

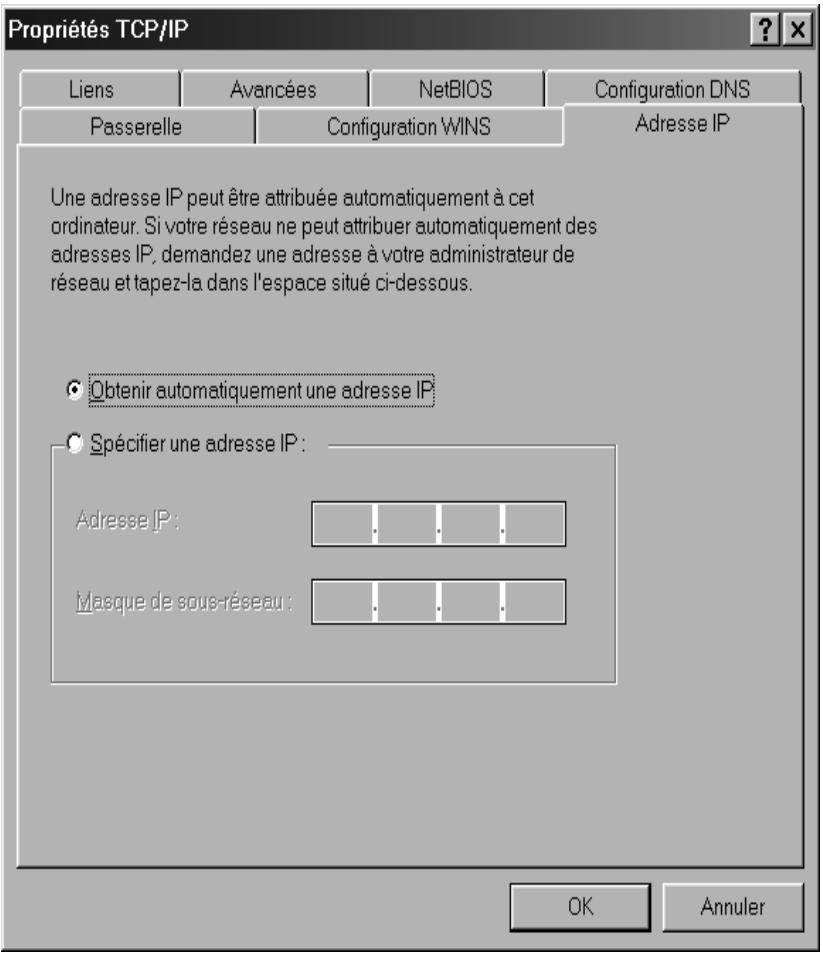

Configuration du protocole TCP/IP 77

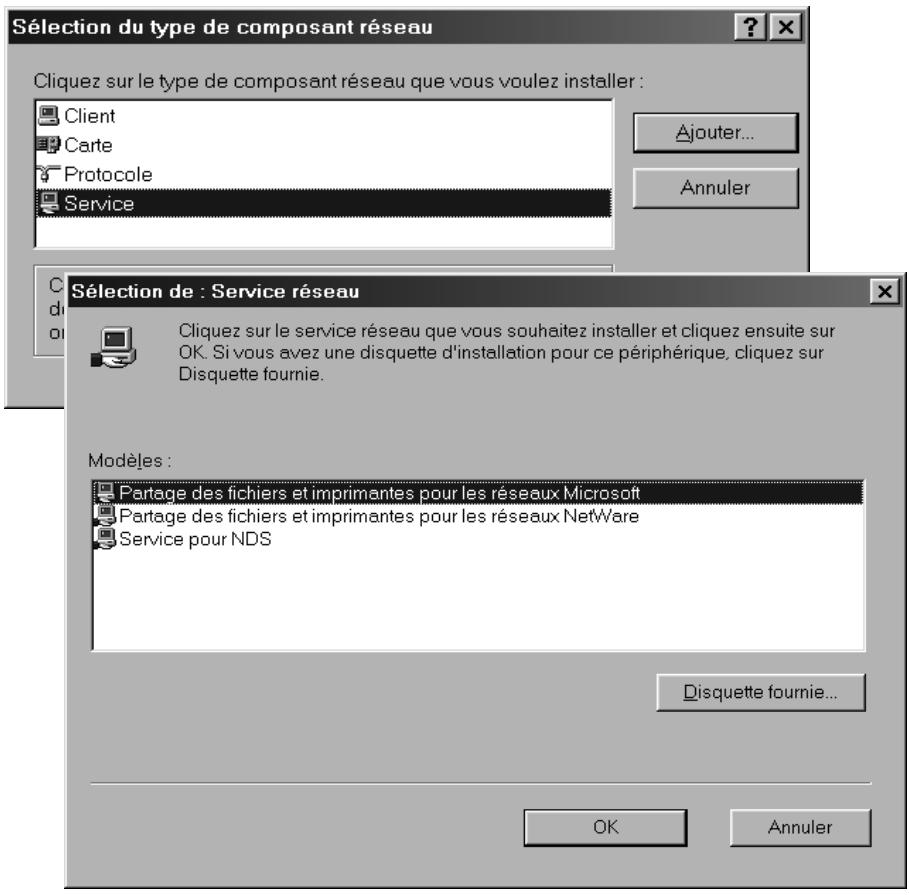

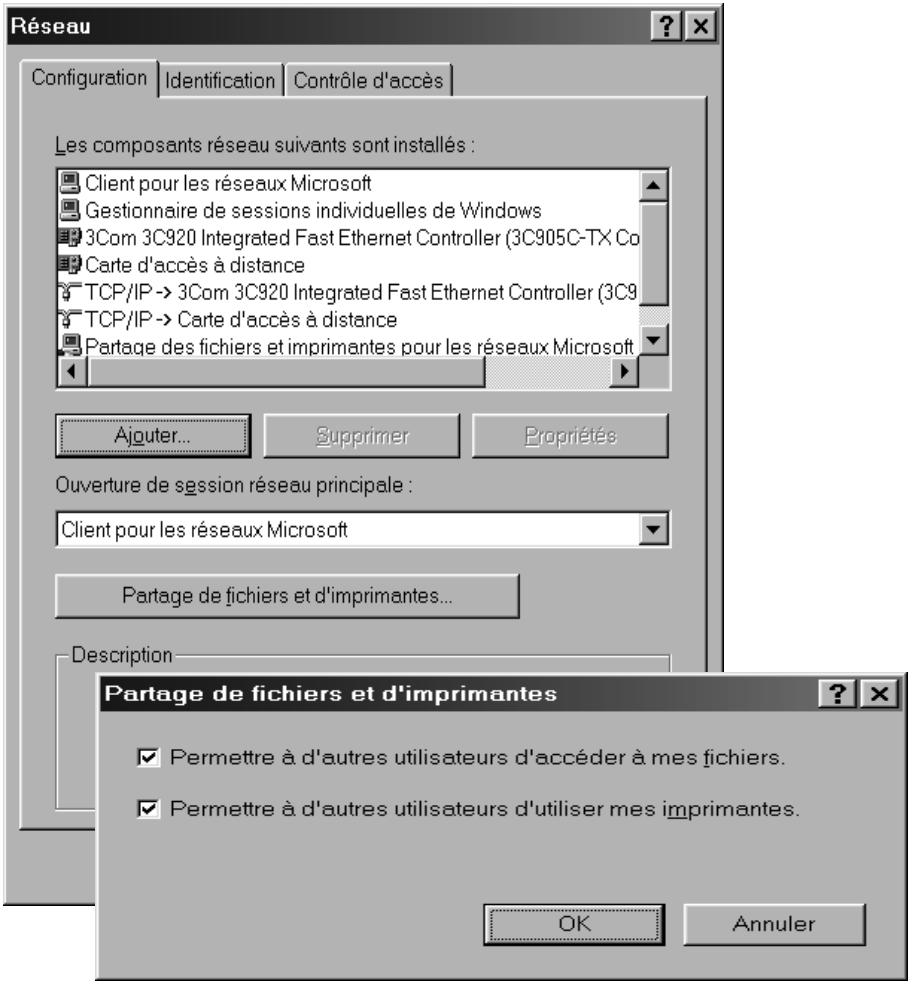

Installation de l'utilitaire de partage de fichiers et d'imprimantes ..... 80

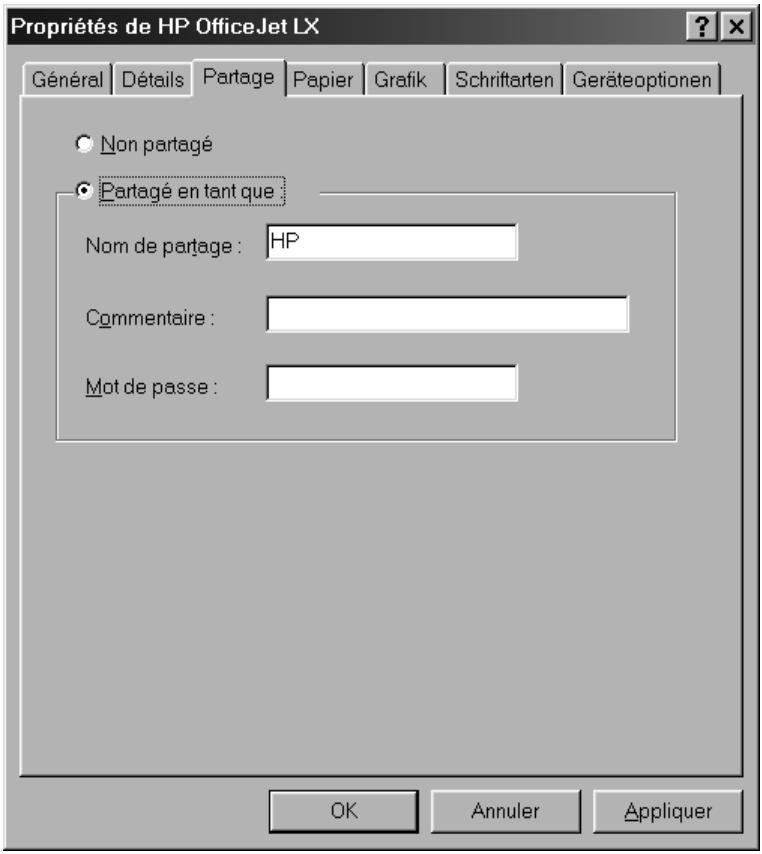

Partage de fichiers et d'imprimantes 82

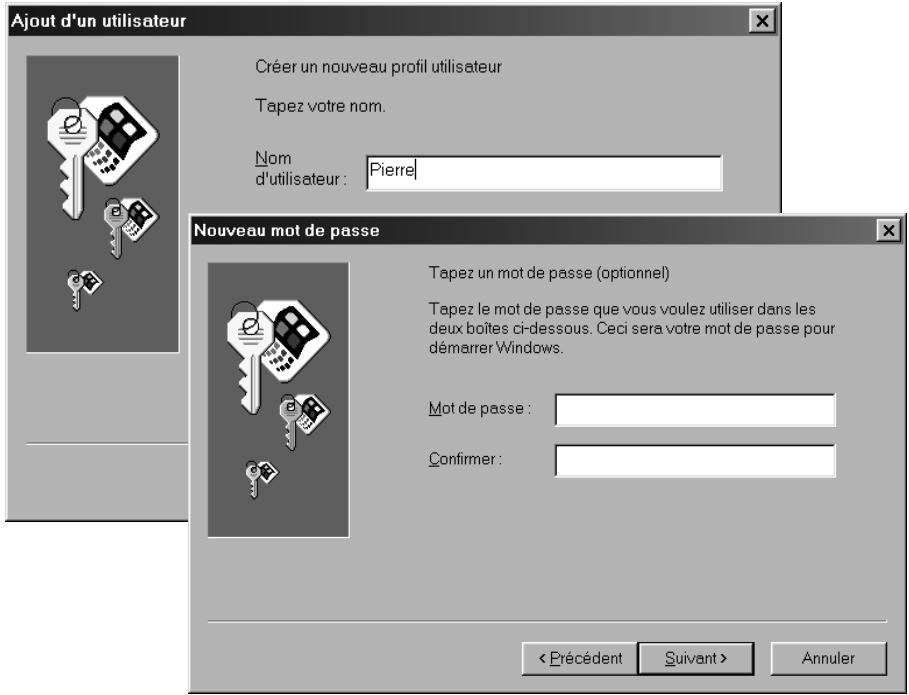

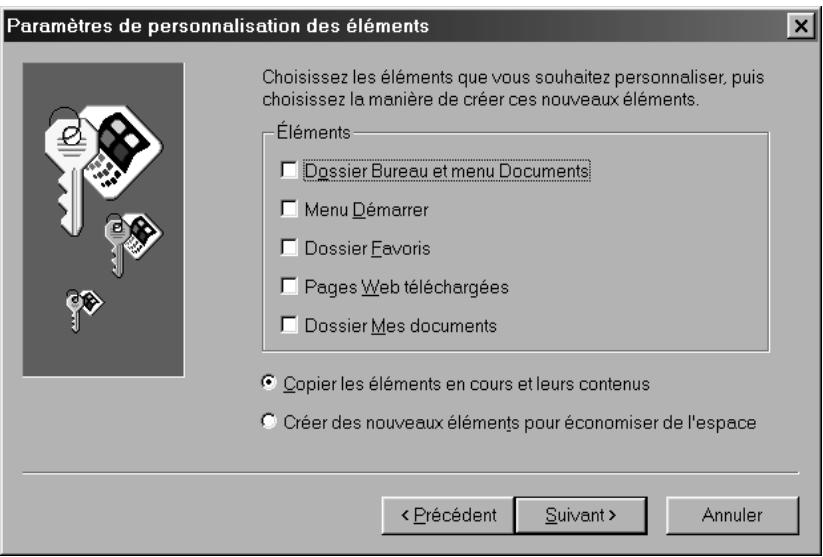

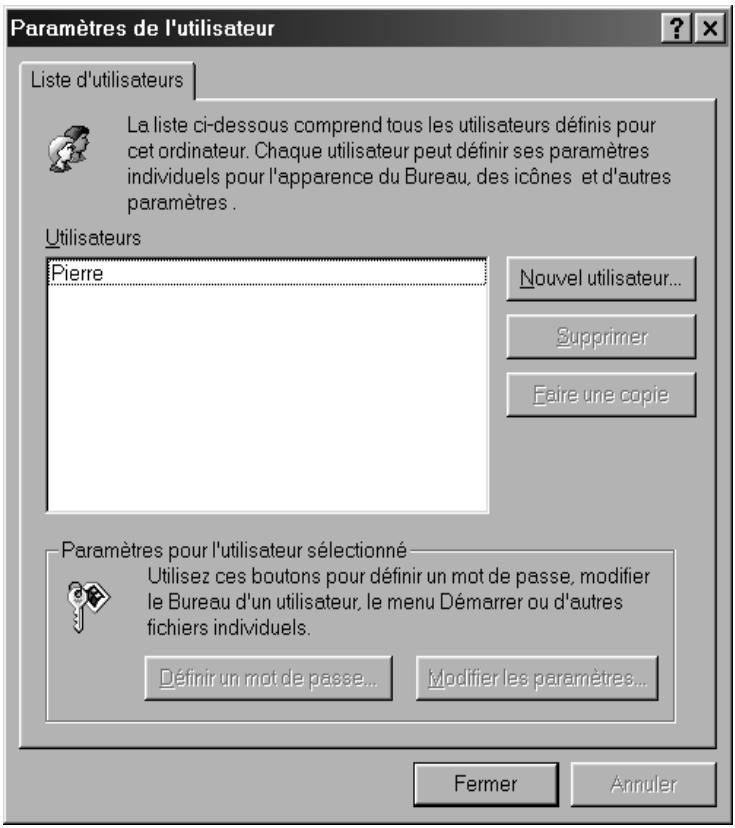

Création d'identifiants utilisateurs 85

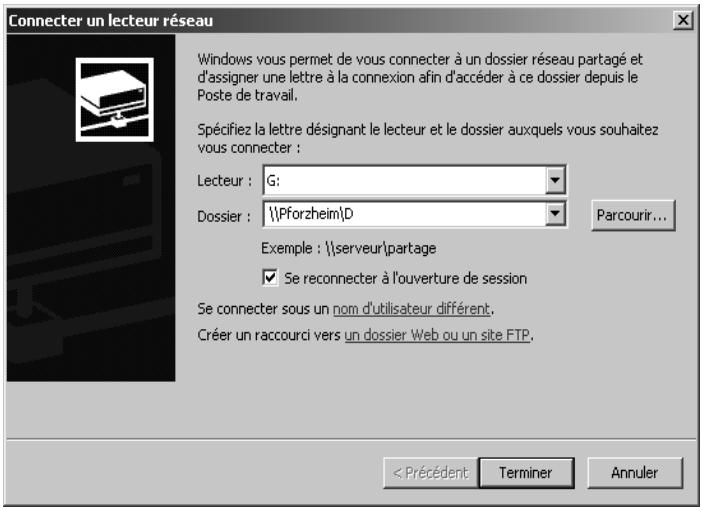

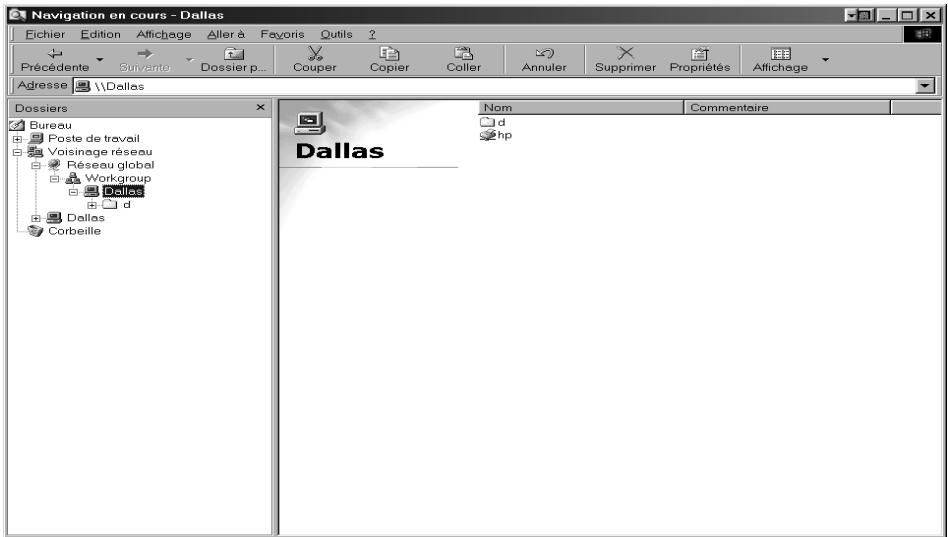

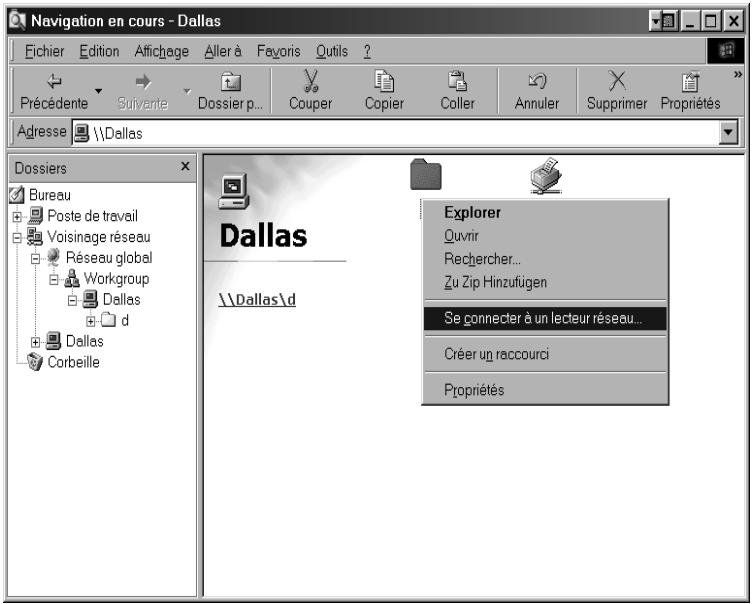

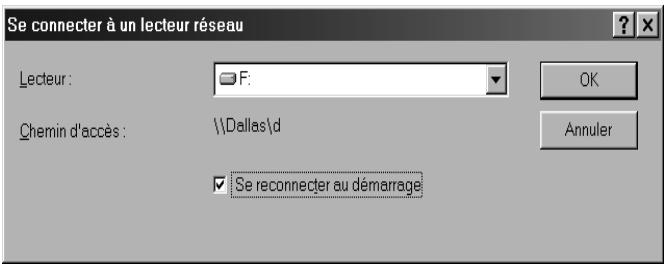

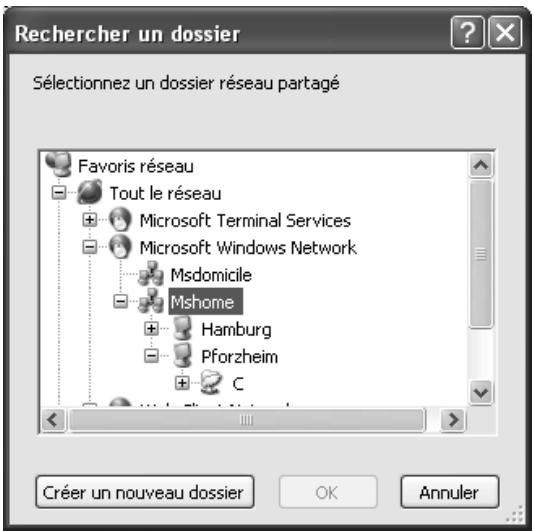

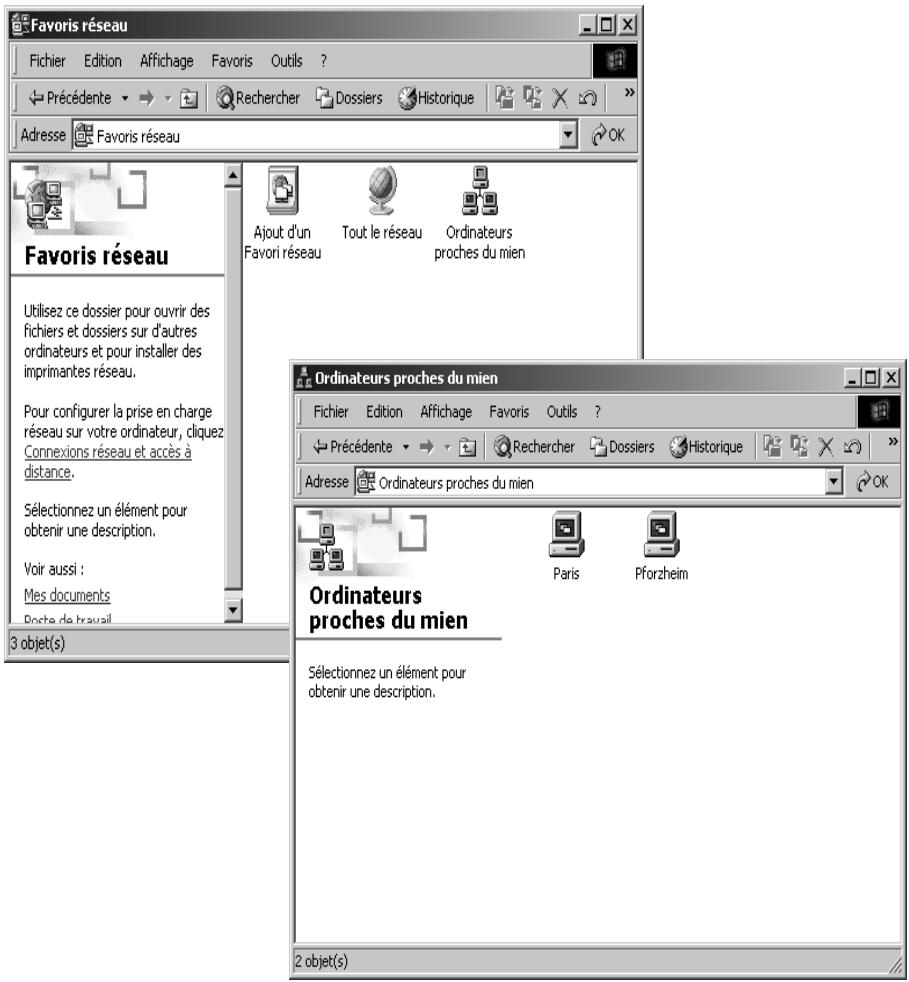

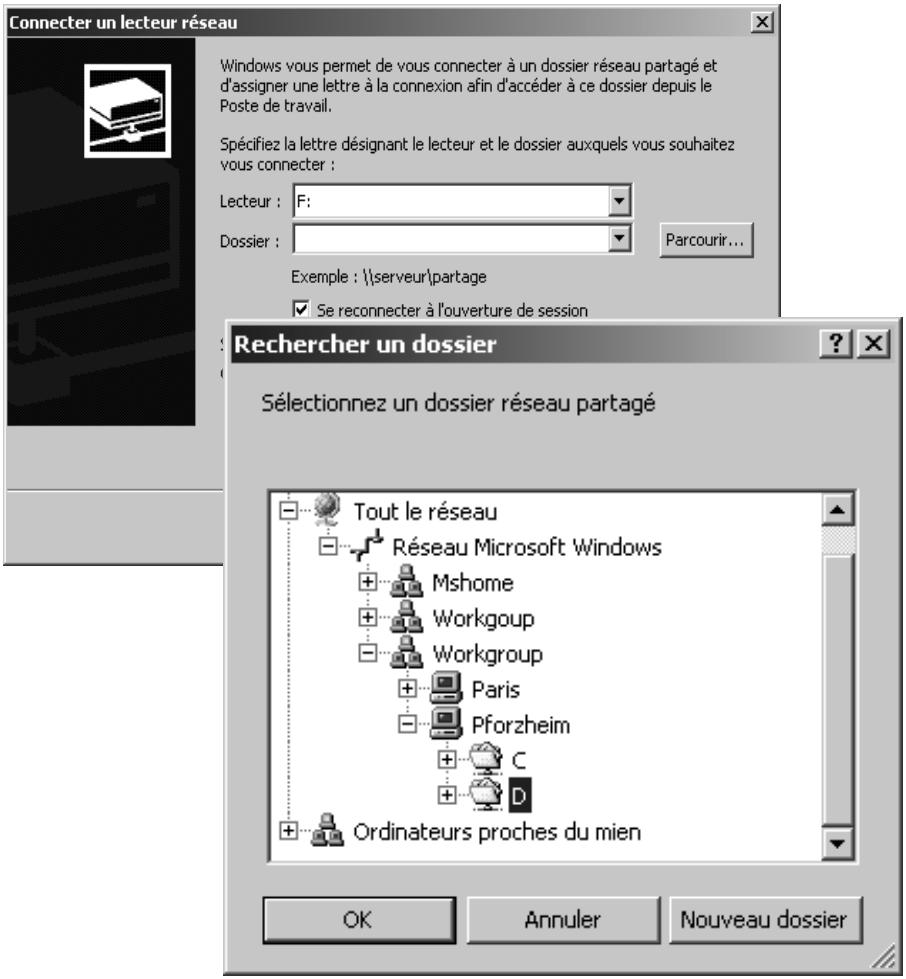

Accès à des lecteurs ou à des dossiers partagés à partir de votre ordinateur . . . . 88

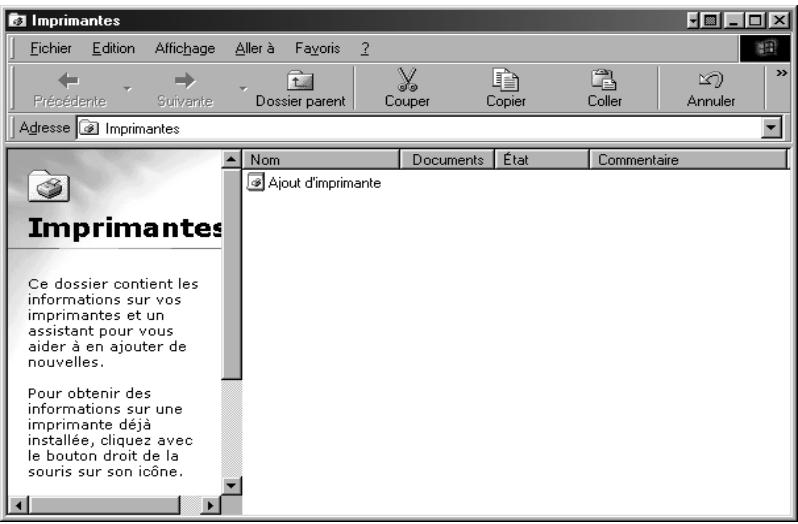

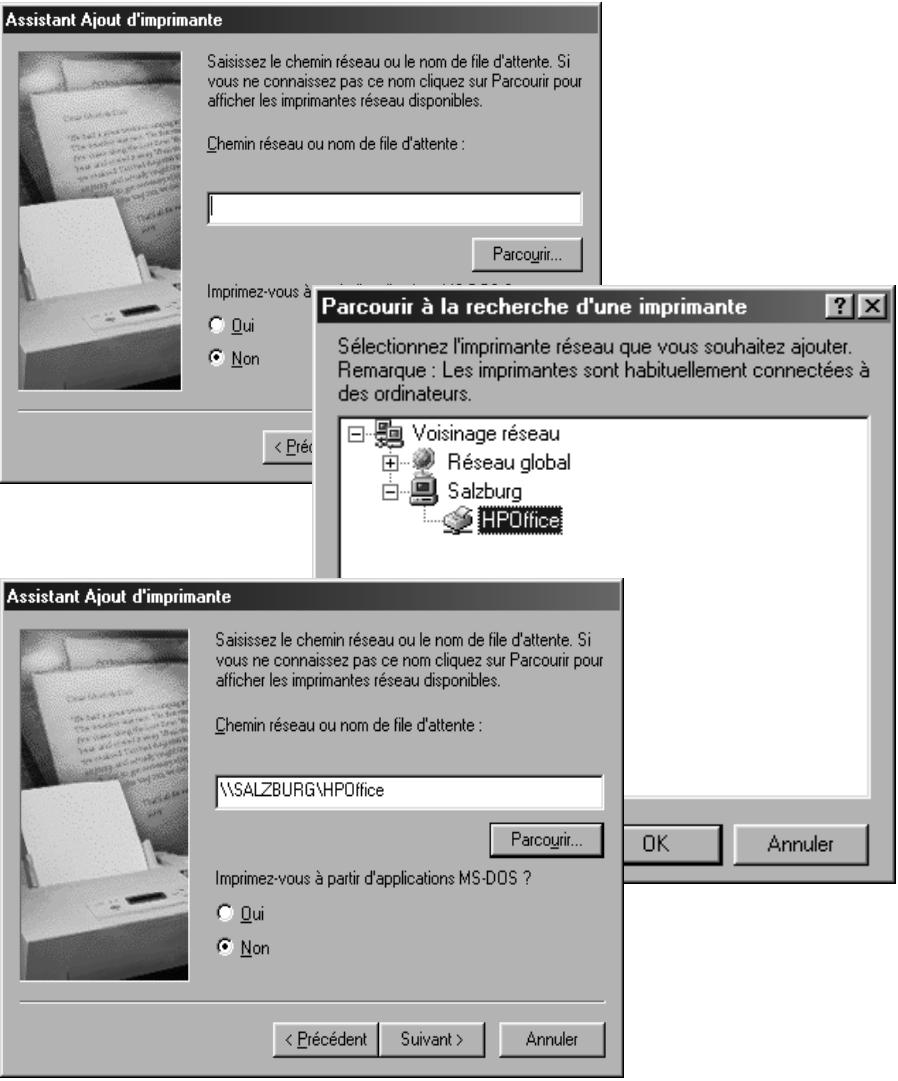

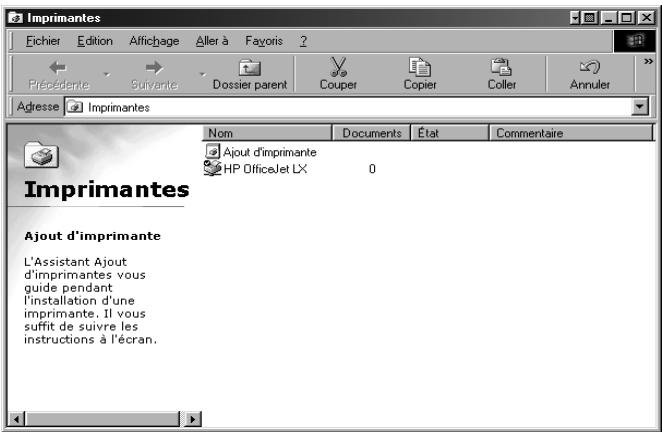

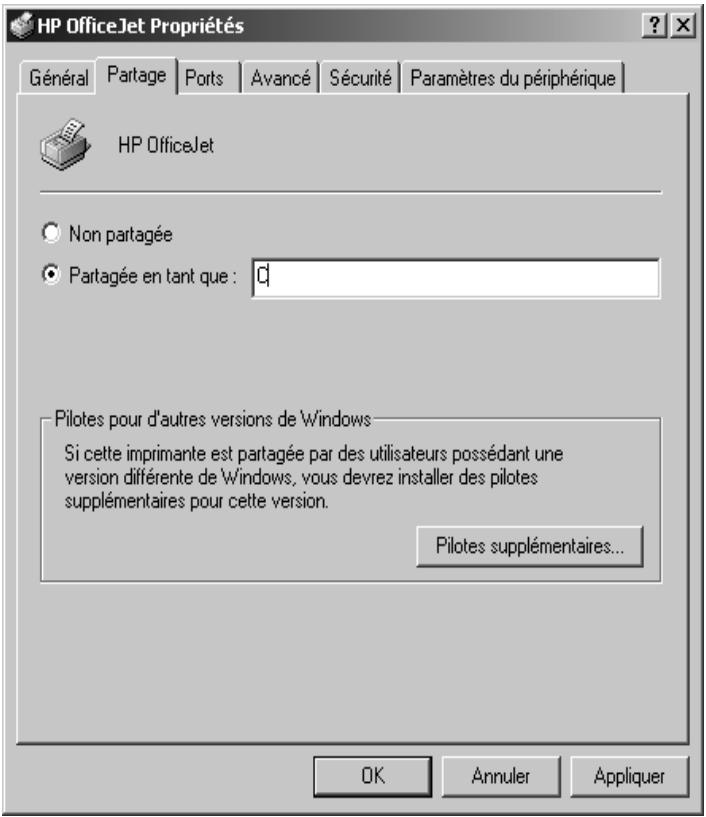

Accès à des imprimantes partagées à partir de votre ordinateur ..... 91

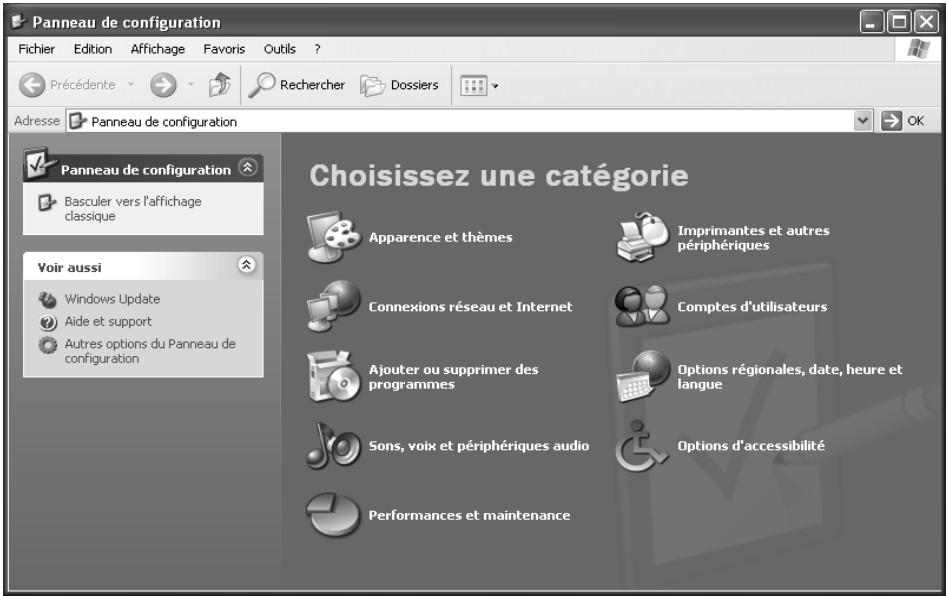

Partage de fichiers et d'imprimantes (Windows XP) 94

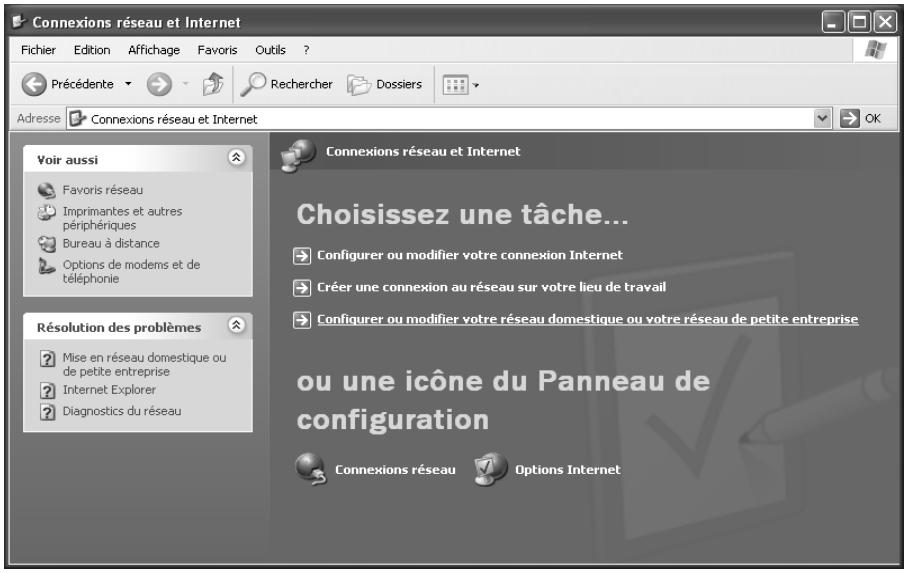

Configuration du réseau 94

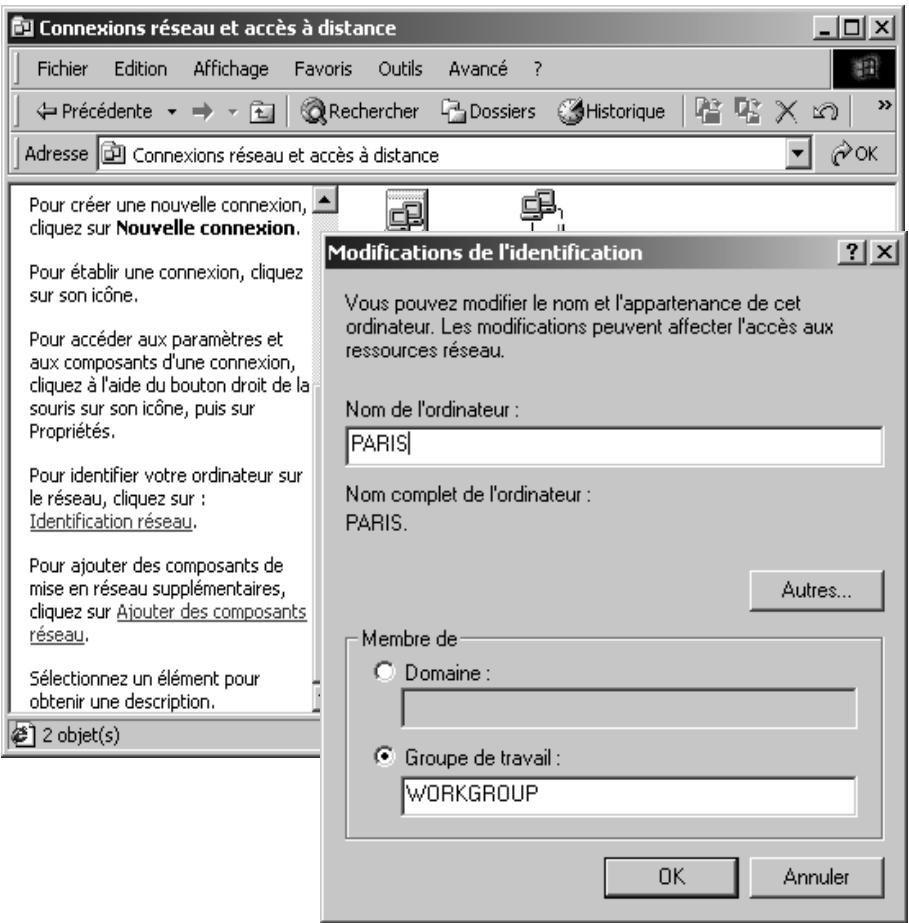

Définition du nom de l'ordinateur et du groupe de travail 97

Vérifier la configuration réseau 98

Fin de la procédure d'installation 99

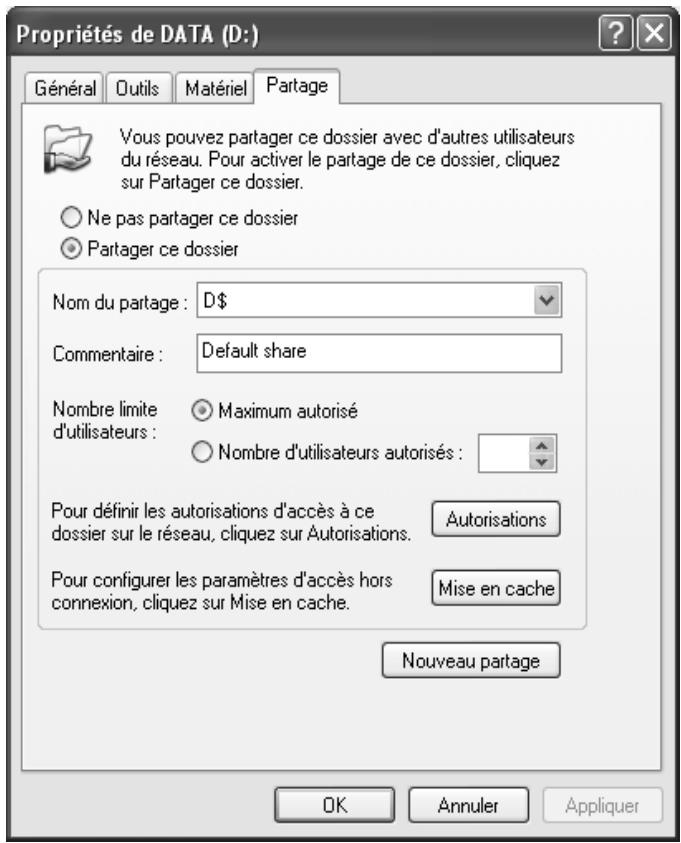

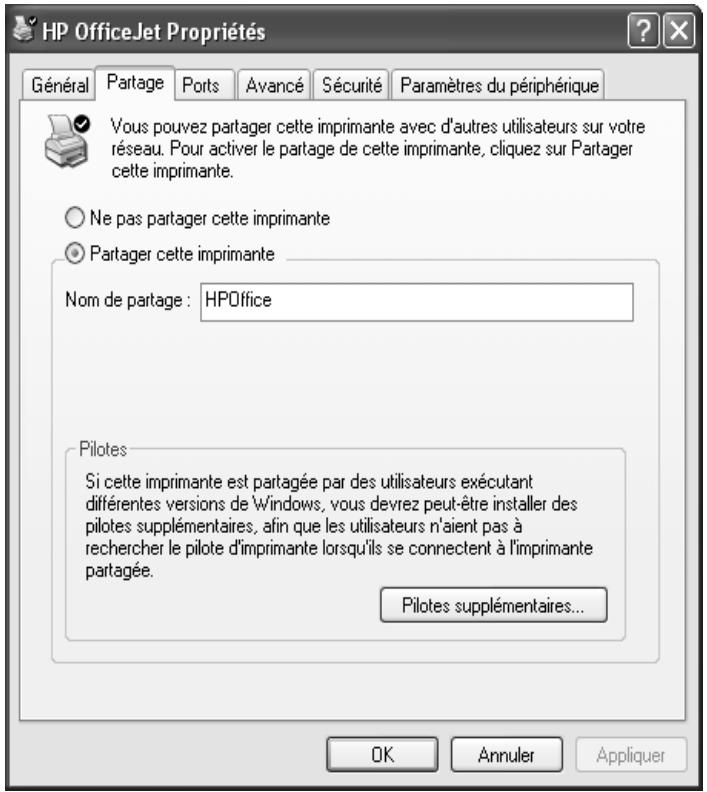

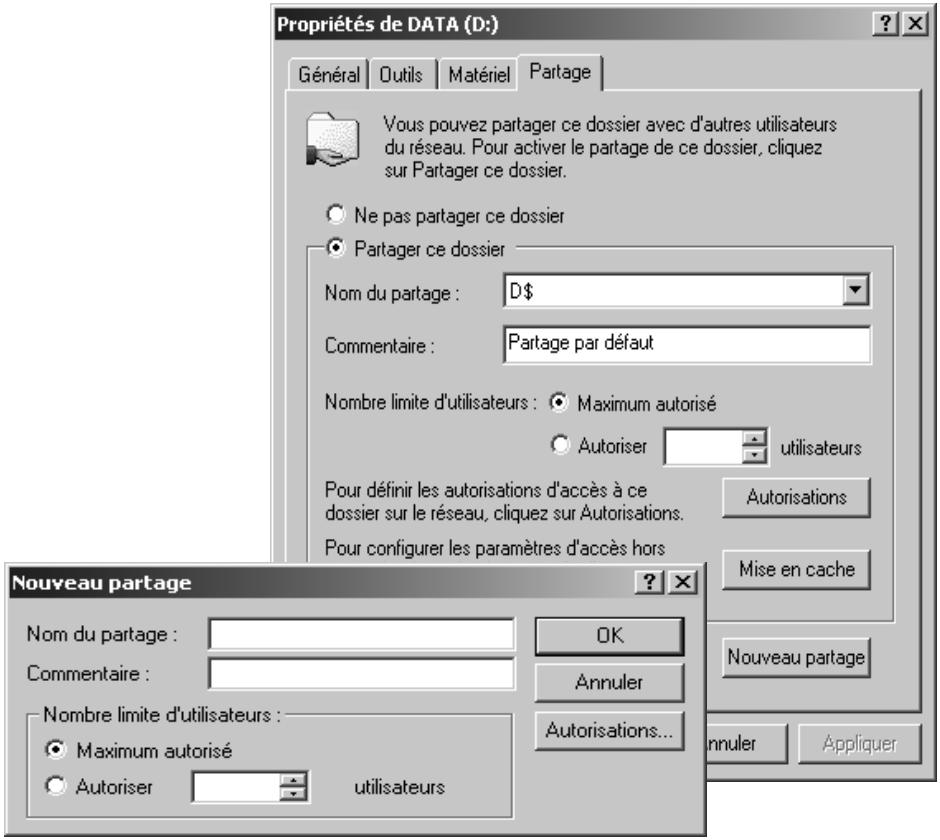

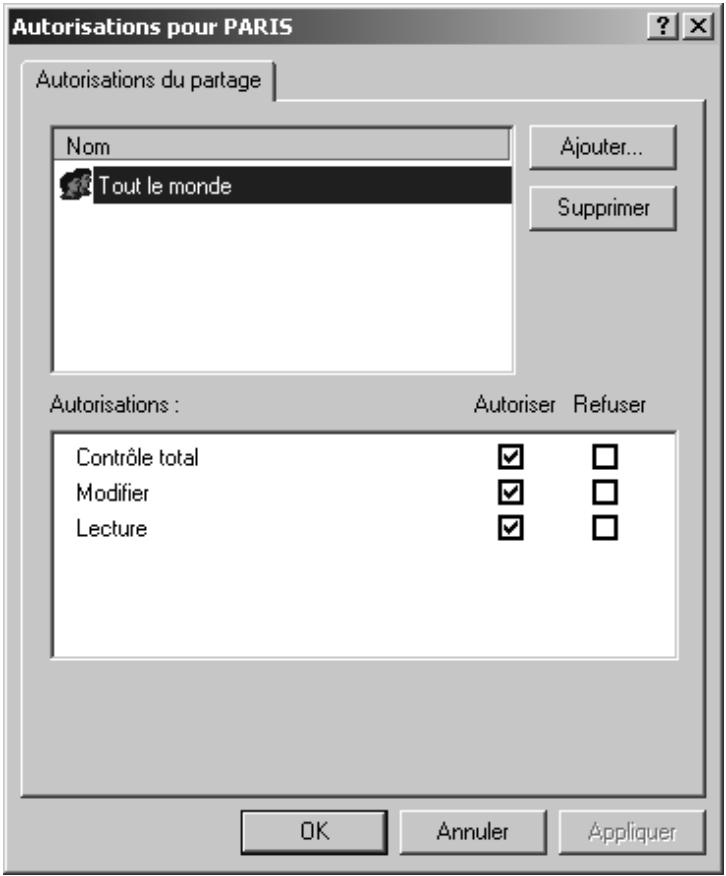

Partage de fichiers et d'imprimantes 100

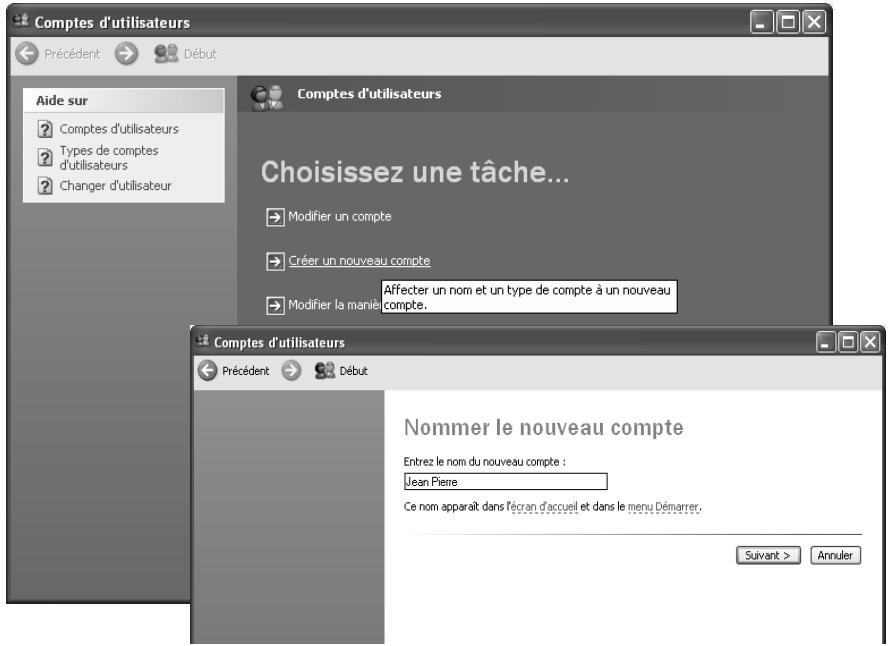

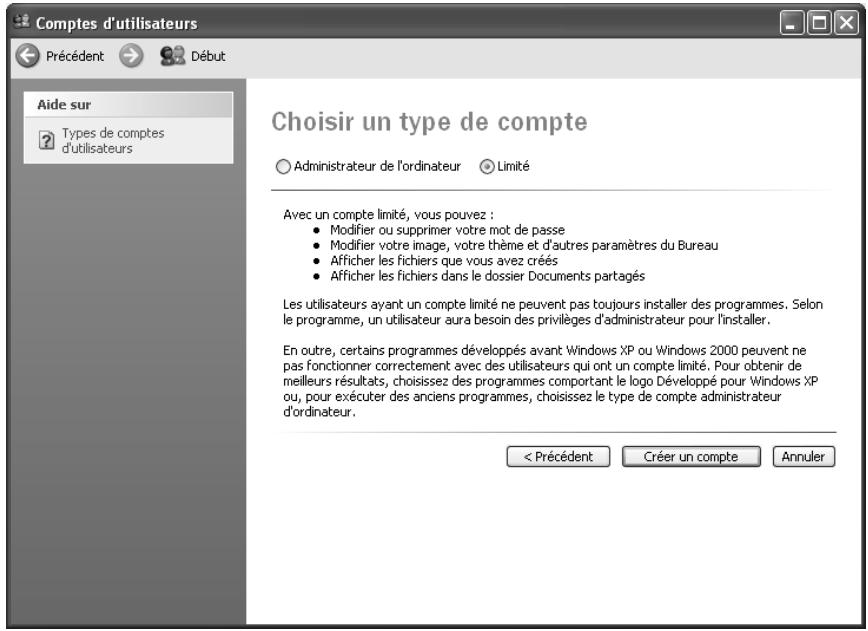

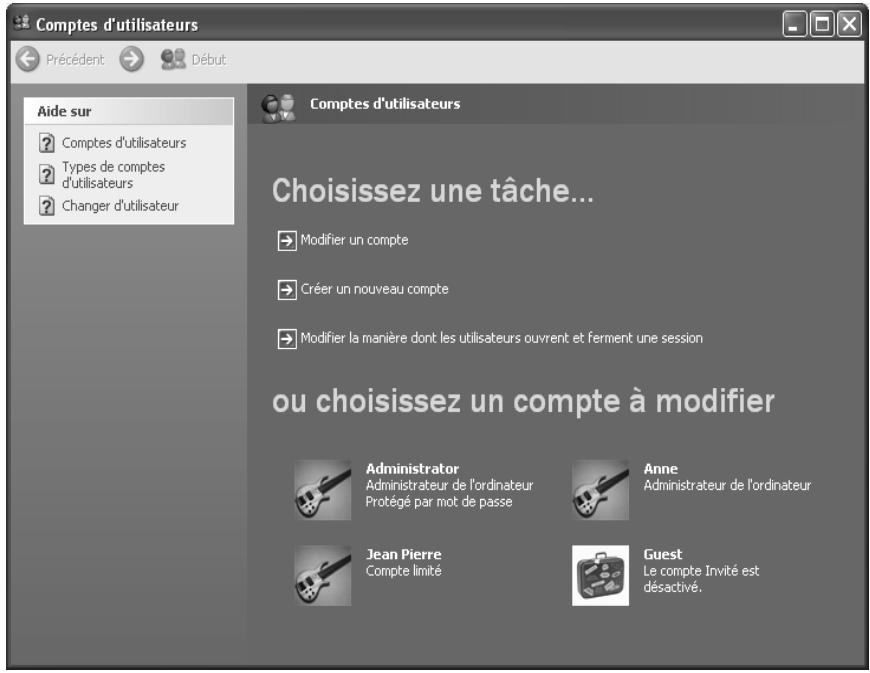

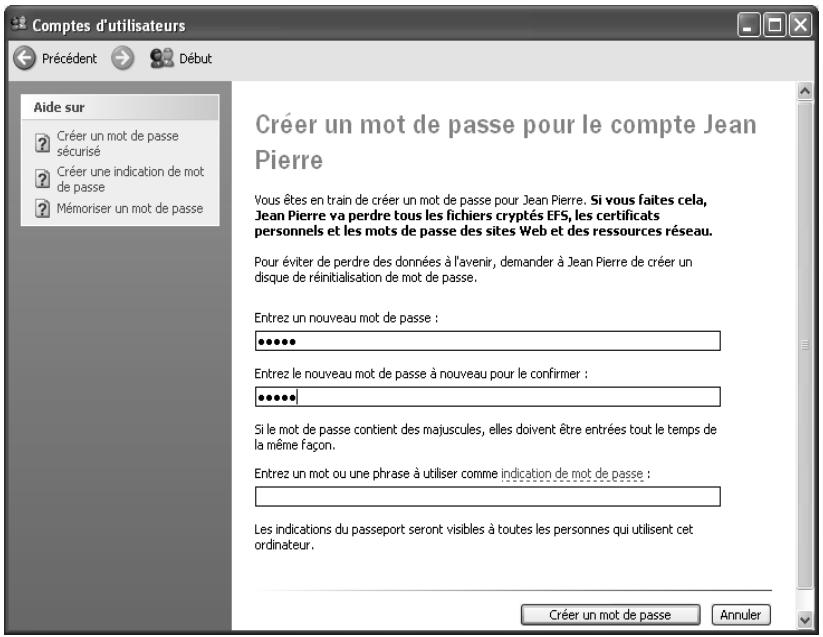

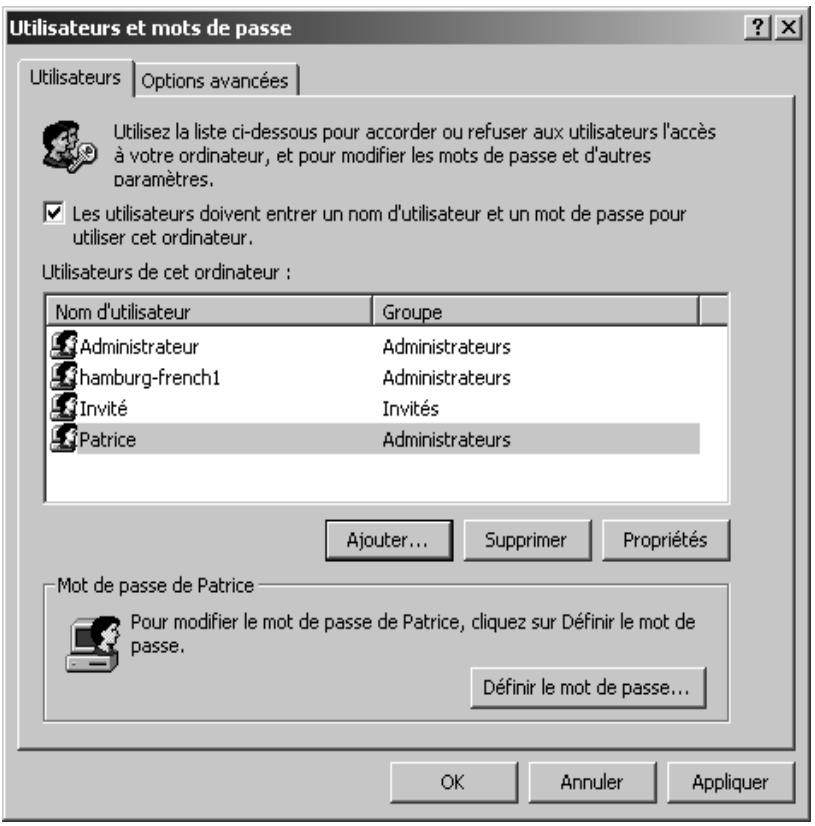

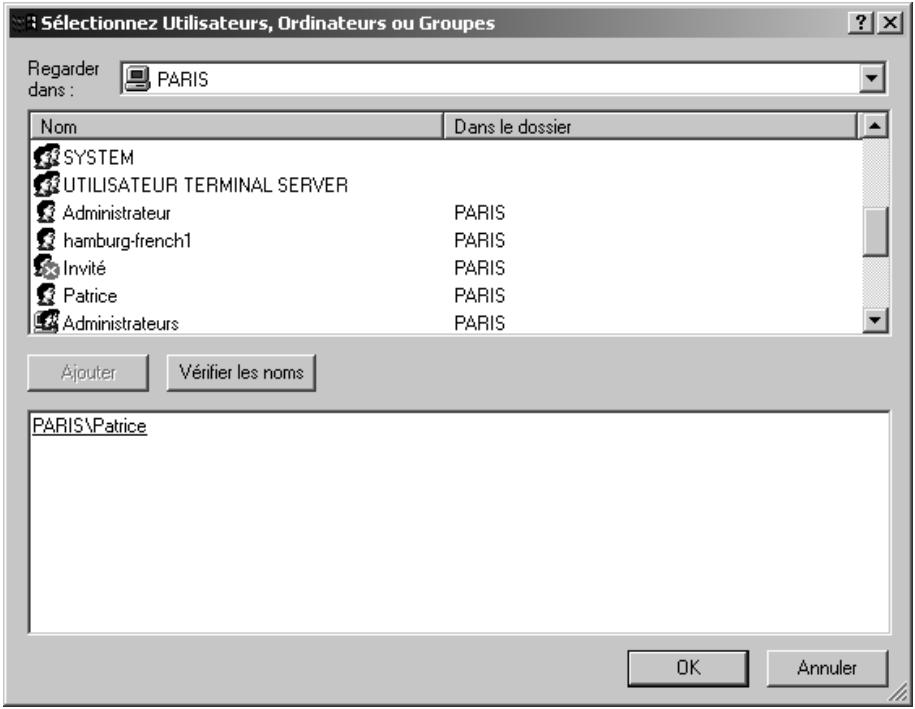

Définition de compte utilisateur 103

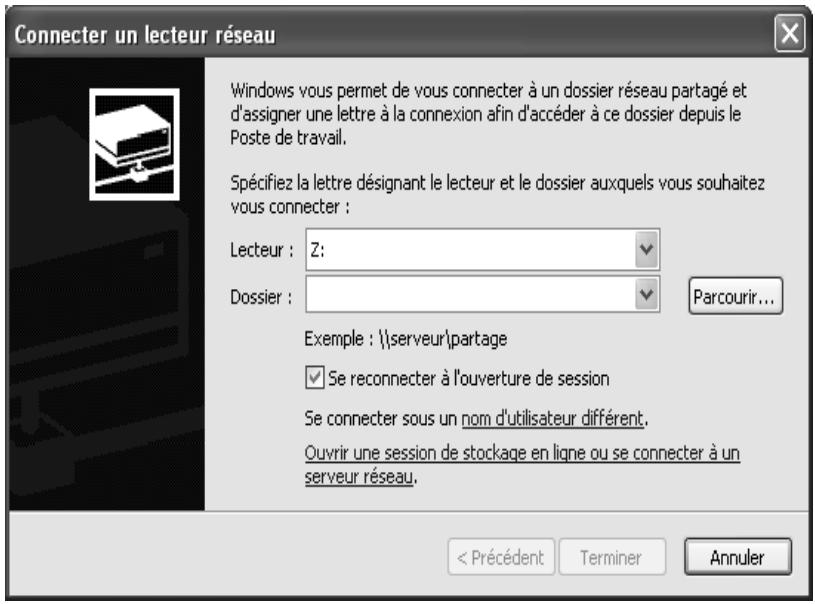

Accès à des lecteurs ou à des dossiers partagés à partir de votre ordinateur . . . 106

Accès à des imprimantes partagées à partir de votre ordinateur ..... 109

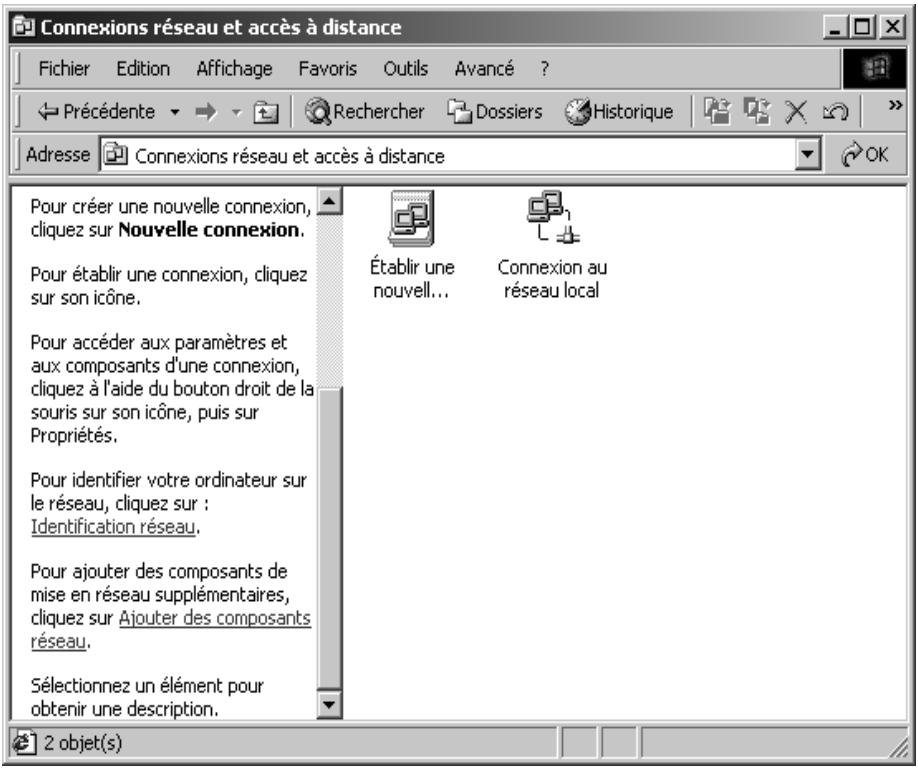

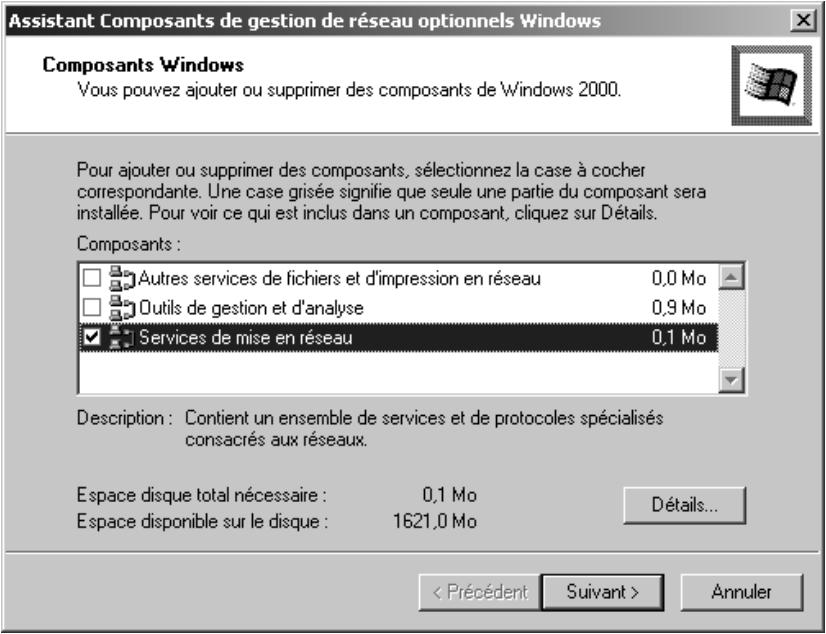

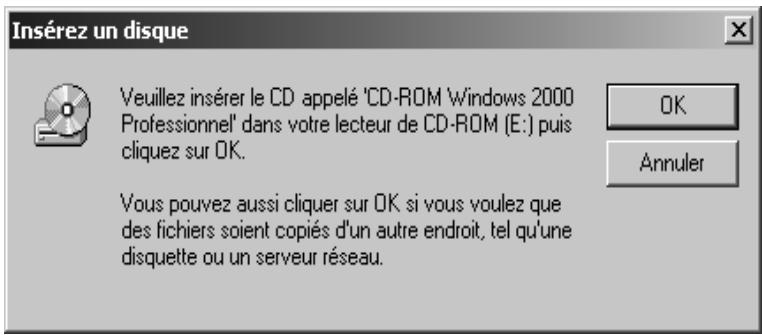

Partage de fichiers et d'imprimantes (Windows 2000) ..... 111

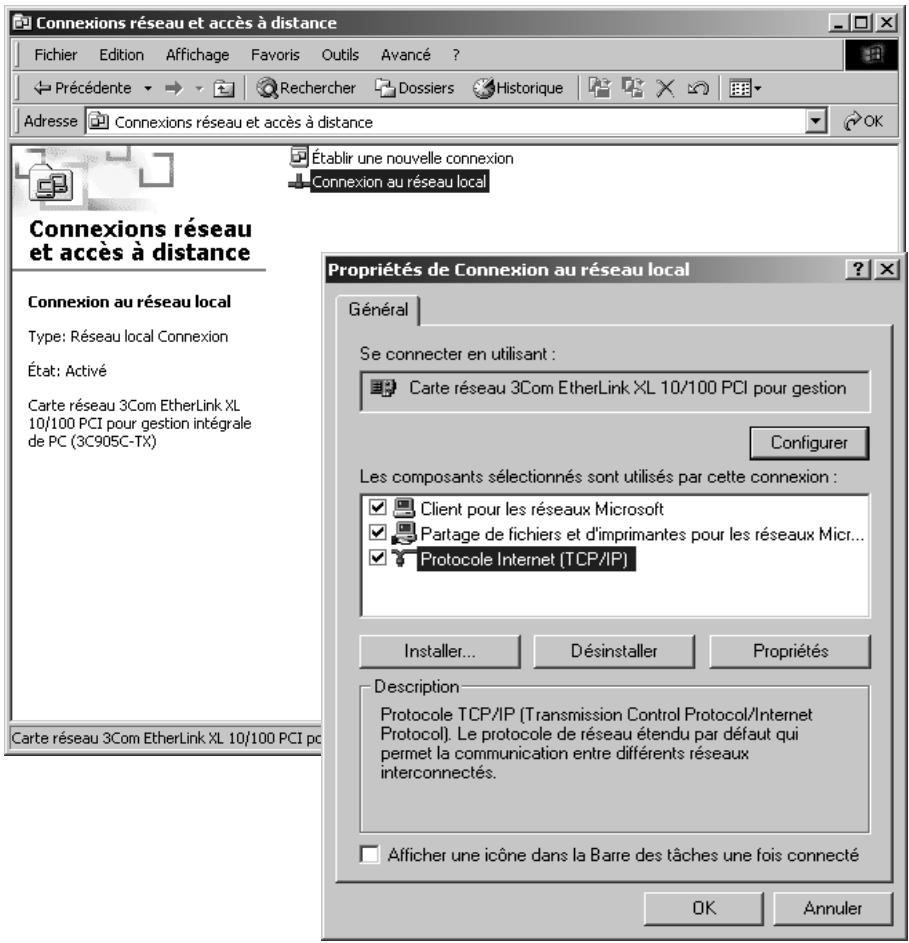

Installation de services réseau 111

Définition du nom de l'ordinateur et du groupe de travail 114

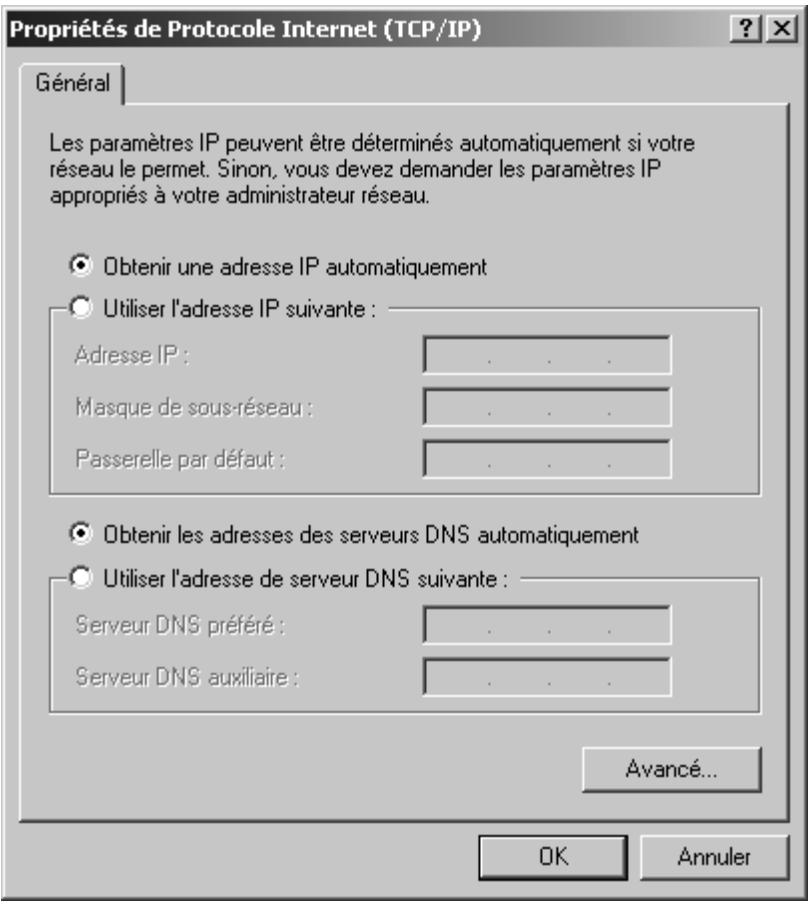

Configuration du protocole TCP/IP 115

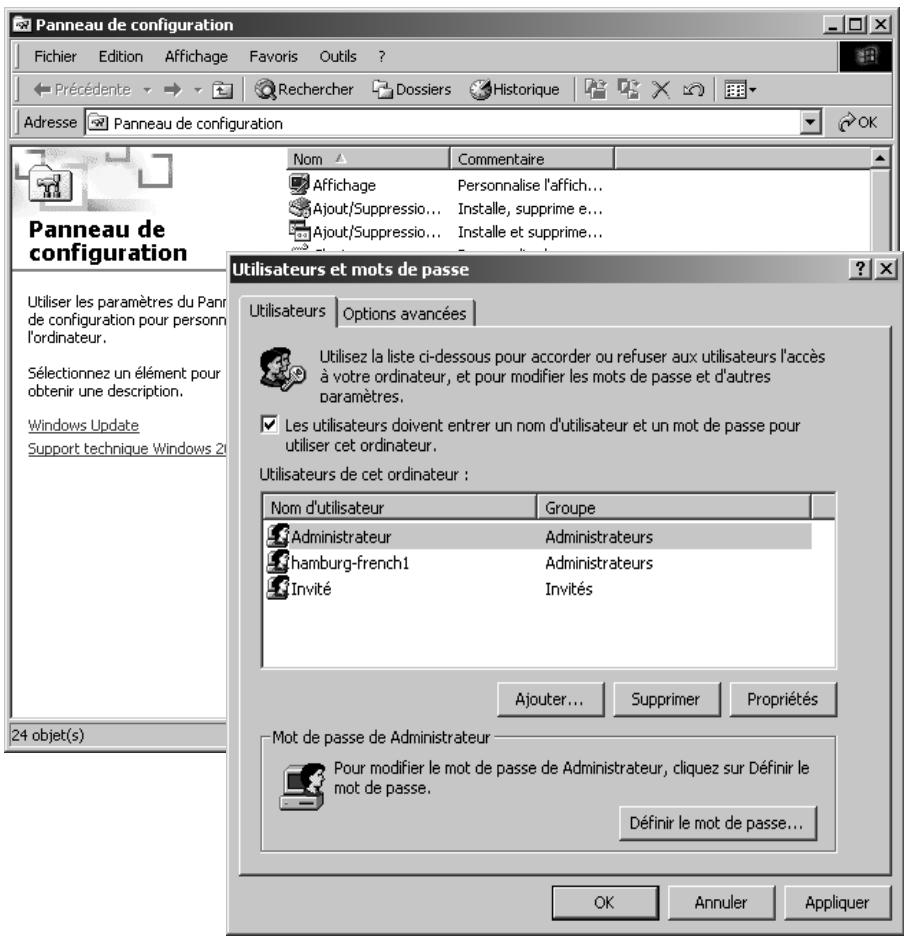

Création d'identifiants utilisateurs 117

Partage de fichiers et d'imprimantes 120

Accès à des lecteurs ou à des dossiers partagés à partir de votre ordinateur . . . 125

Accès à des imprimantes partagées à partir de votre ordinateur ..... 129

Annexe : Définition d'adresses IP ..... 132

Adresses IP privées 132

Glossaire 145

Index 157

Introduction

Vous trouverez dans ce document un certain nombre d'exemples d'applications illustrant la richesse des possibilités offertes par les appareils Siemens Gigaset pour les réseaux locaux. Parmi ces nombreuses possibilités, nous présenterons celles qui sont les plus largement utilisées.

Ce chapitre donne tout d'abord une vue d'ensemble sur les différentes configurations réseau et sur les possibilités d'applications. Vous trouverez dans les chapitres suivants des descriptions détaillées sur la manière dont vous pouvez exploiter ces possibilités.

À noter :

Les interfaces utilisateurs reproduites dans ce guide peuvent être légèrement différentes de ce qui est représenté sur votre écran, en raison des paramètres individuels. Dans les interfaces utilisateur Windows, nous avons choisi la représentation proposée à la livraison.

- Ce document non contractuel est fourni à titre d'information.

Les exemples d'applications et de configurations présentés dans le présent document sont à titre informatif. Siemens ne garantit pas la compatibilité des équipements Siemens avec des équipements dont il n'aurait pas préalablement garantit la compatibilité. Les exemples du présent document ne sauraient valoir garantie d'une telle compatibilité, le client final restant seul maître de l'environnement externe et réseau dans lequel s'intègrent les équipements Siemens. Siemens ne garantit aucunement la faisabilité des exemples présentés dans ce document.

Ce document est proposé avec les appareils Siemens Gigaset SE505 dsl/cable, Gigaset PC Card 54, Gigaset PCI Card 54 et Gigaset adaptateur USB (ex: Gigaset USB Adapter 54), mais n'est toutefois pas distribué conjointement. Aucune réclamation le concernant ne pourra donc être acceptée.

Marques déposées

Microsoft, Windows 98, Windows 98 SE, Windows ME, Windows 2000, Windows XP et Internet Explorer sont des marques déposées de Microsoft Corporation.

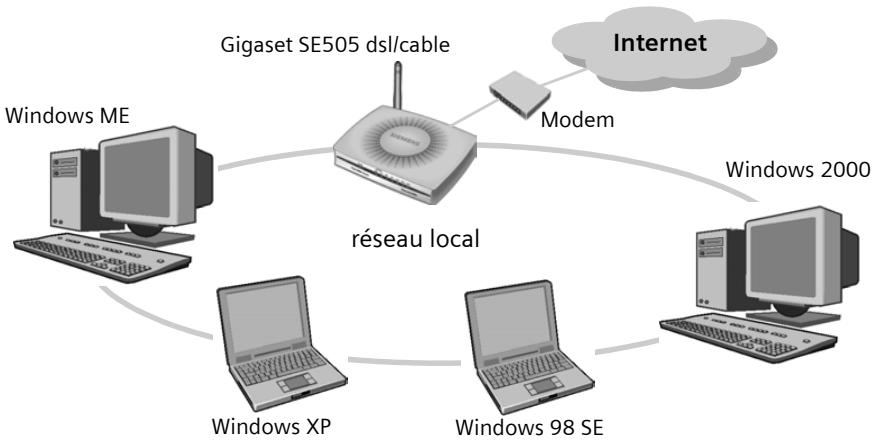

Réseaux locaux à l'aide de produits Gigaset

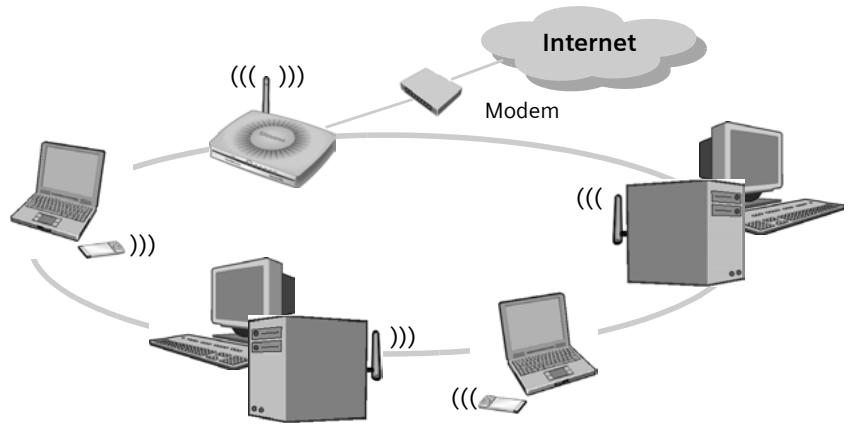

En utilisant le routeur Siemens Gigaset SE505 dsl/cable, vous pouvez par exemple mettre en place un réseau local tel qu'un réseau domestique. Tous les ordinateurs de ce réseau peuvent communiquer les uns avec les autres et accéder à Internet. Les ordinateurs sont équipés de Windows 98, Windows ME, Windows 2000 ou Windows XP. Pour l'accès à Internet, le Gigaset SE505 dsl/cable est doté d'une interface à partir de laquelle vous pouvez vous connecter en utilisant un modem DSL ou un modem câble (interface WAN).

flowchart

graph TD

A["Windows XP"] --> B["Réseau local"]

C["Windows 98 SE"] --> B

D["Windows 2000"] --> B

E["Modem"] --> B

F["Gigaset SE505 dsl/cable"] --> B

G["Internet"] --> B

B --> H["Windows ME"]

Vous disposez de plusieurs options pour réaliser un réseau. Vous pouvez

◆ Monter un réseau local câblé avec le Gigaset SE505 dsl/cable (voir p. 6).

Monter à l'aide du Gigaset SE505 dsl/cable un réseau local utilisant des composants réseau sans fil et câblés (voir p. 9).

Monter à l'aide d'adaptateurs réseau sans fil Gigaset PC Card 54, Gigaset PCI Card 54 ou un Gigaset adaptateur USB un réseau sans fil sans routeur, consistant à relier les ordinateurs directement (voir p. 7) ou à les relier à l'aide d'un Gigaset SE505 dsl/cable (voir p. 8).

◆ Utiliser un ou plusieurs Gigaset WLAN Repeater permettant d'étendre la portée de votre réseau local sans fil (voir p. 11).

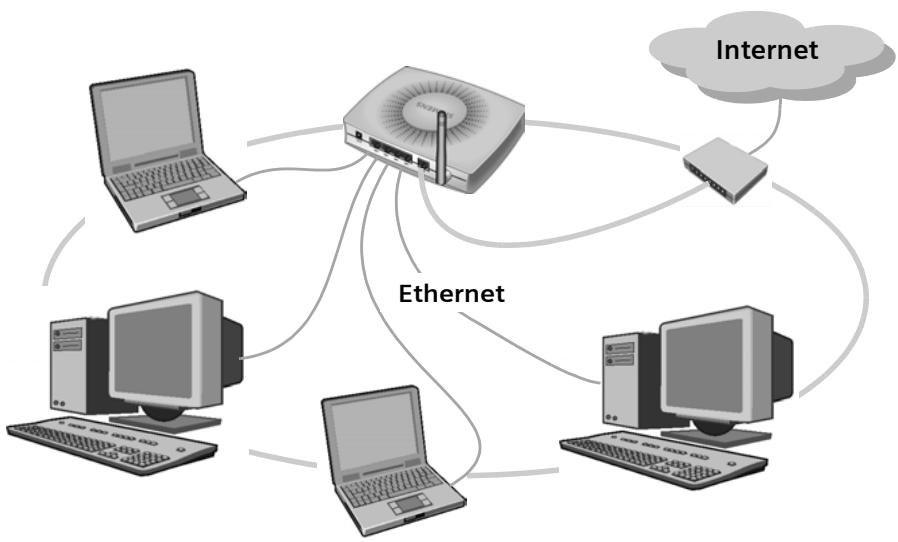

Réseau local câblé (Ethernet)

Dans le réseau local câblé, la liaison entre les ordinateurs est établie à l'aide d'un câblage Ethernet. Le Gigaset SE505 DSL/cable de Siemens possède pour cela quatre ports LAN de type Ethernet pour permettre à quatre ordinateurs de communiquer. Les ordinateurs doivent être équipés d'un adaptateur réseau Ethernet relié au port LAN du routeur par l'intermédiaire d'un câble Ethernet. Les modèles récents d'ordinateurs sont généralement équipés d'origine du connecteur correspondant. Les câbles Ethernet (CAT-5) sont disponibles dans les magasins spécialisés.

flowchart

graph TD

A["Router"] --> B["Laptop"]

A --> C["Internet"]

A --> D["Laptop"]

A --> E["Laptop"]

A --> F["Laptop"]

A --> G["Laptop"]

A --> H["Laptop"]

A --> I["Laptop"]

style A fill:#f9f,stroke:#333

style B fill:#ccf,stroke:#333

style C fill:#ccf,stroke:#333

style D fill:#ccf,stroke:#333

style E fill:#ccf,stroke:#333

style F fill:#ccf,stroke:#333

style G fill:#ccf,stroke:#333

style H fill:#ccf,stroke:#333

style I fill:#ccf,stroke:#333

Grâce à son interface WAN, le Gigaset SE505 dsl/cable permet à l'ensemble des stations de son réseau d'accéder simultanément à Internet si le fournisseur d'accès l'autorise. Pour mettre en place cet accès, vous avez besoin des paramètres d'accès d'un fournisseur Internet tel que Wanadoo.

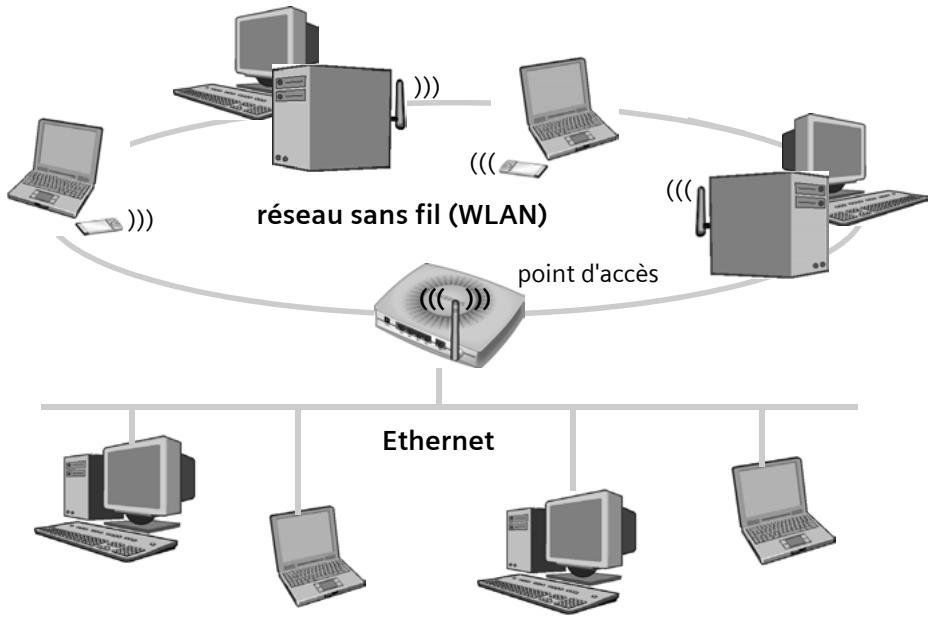

Réseau local sans fil (WLAN)

Dans un réseau local sans fil (WLAN), les ordinateurs formant le réseau sont reliés par une liaison radio. Pour ce faire, les ordinateurs doivent être dotés d'un adaptateur sans-fil de type Gigaset PC Card 54, Gigaset PCI Card 54 ou Gigaset adaptateur USB par exemple.

Nous distinguons deux modes de fonctionnement pour les réseaux sans fil :

♦ le mode ad-hoc

♦ le mode Infrastructure

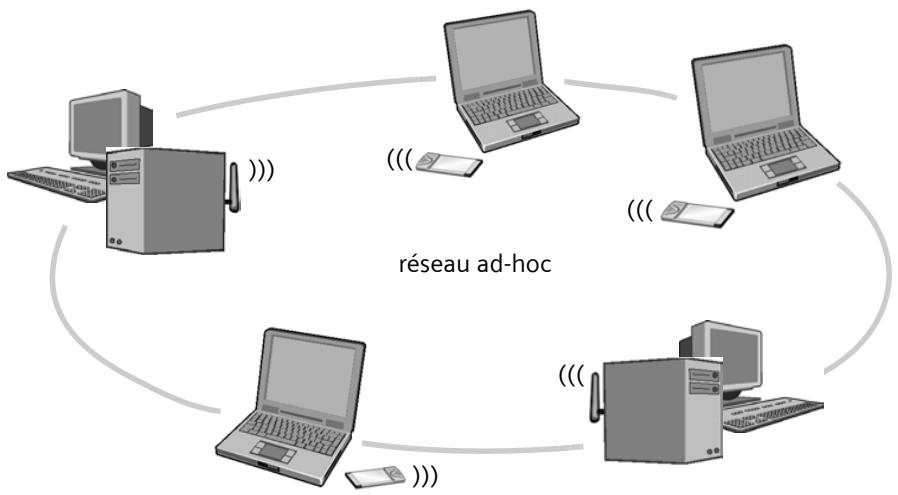

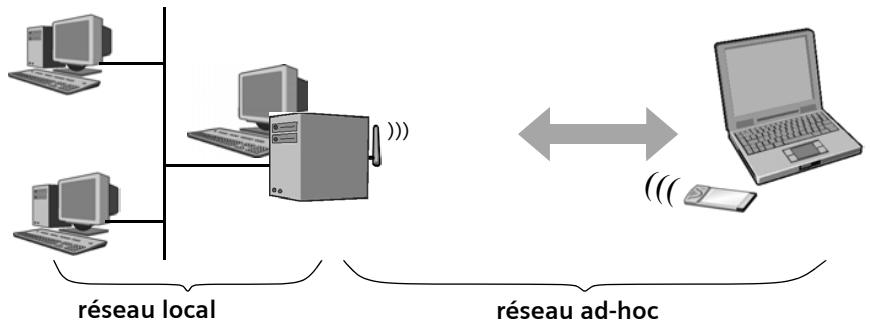

Réseau ad-hoc

Le réseau ad-hoc est un nouveau concept dans le domaine du réseau, qui suscite un intérêt croissant. Les réseaux ad-hoc ne possèdent pas d'infrastructure fixe. Les composants réseau mobiles, qui communiquent directement et sans fil les uns avec les autres, forment le réseau « ad-hoc », à la demande. Toutes les stations au sein du réseau sont placées sur un pied d'égalité. Les domaines d'application des réseaux ad-hoc se trouvent partout où il est nécessaire de déployer rapidement et sans infrastructure réseau existante des réseaux de communication et partout où les participants sont mobiles.

Le réseau ad-hoc est un réseau sans fil qui peut être mis en place sans faire appel à un routeur.

flowchart

graph TD

A["Desktop Computer"] -->|Signal| B["Laptop"]

B --> C["Desktop Laptop"]

C --> D["Desktop Server"]

D -->|Signal| E["Router"]

E -->|Signal| A

style A fill:#f9f,stroke:#333

style B fill:#ccf,stroke:#333

style C fill:#cfc,stroke:#333

style D fill:#fcc,stroke:#333

style E fill:#ffc,stroke:#333

Pour plus de précisions sur les modalités de configuration de réseau ad-hoc, reportez-vous au chapitre « Relier des PC simplement et rapidement », page 14 et suivantes.

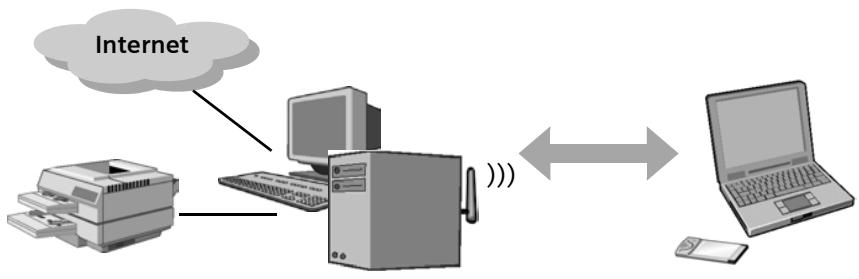

Le mode infrastructure est chargé de relier les réseaux sans fil et les réseaux câblés. Outre des stations mobiles, le mode infrastructure requiert un point d'accès, également connu sous le nom de station de base. En mode infrastructure, la communication entre les stations du réseau passe toujours par un point d'accès. Contrairement au mode ad-hoc, le point d'accès met en place le réseau sans fil destiné à durer, et chaque station souhaitant participer au réseau sans fil doit se déclarer auprès du point d'accès avant d'être autorisée à échanger des données. Par ailleurs, l'utilisation d'un point d'accès augmente la portée du réseau sans fil.

Le point d'accès connecte des stations mobiles d'un réseau sans fil vers un réseau LAN (Ethernet) câblé ou vers Internet. Il est question dans ce cas de la fonctionnalité de routeur de l'appareil. Le routeur redirige vers l'extérieur les paquets de données qui ne sont pas adressés à des stations de son réseau. Il transmet les paquets de données provenant de l'extérieur vers la bonne station de son réseau.

Le Gigaset SE505 dsl/cable est un point d'accès répondant à cette définition. Vous pouvez l'utiliser pour

◆ connecter à Internet des ordinateurs reliés par une liaison sans fil

raccorder des ordinateurs utilisant une liaison sans fil à un réseau câblé existant de type ETHERNET.

Le mode infrastructure constitue la configuration standard pour le Gigaset SE505 dsl/cable. Cette configuration est présentée dans le petit guide du routeur, accompagnant l'emballage.

Connector un réseau sans fil à Internet

Grâce à son interface WAN, le Gigaset SE505 dsl/cable permet à l'ensemble des stations de son réseau d'accéder simultanément à Internet. Pour mettre en place cet accès, vous avez besoin d'une connexion DSL mise à votre disposition par un fournisseur d'accès internet (FAI). Assurez-vous que votre fournisseur d'accès internet prenne en charge l'accès en parallèle de plusieurs ordinateurs.

flowchart

graph TD

Internet["Internet"] --> Modem["Modem"]

Modem --> Linux1["Laptop"]

Modem --> Linux2["Laptop"]

Modem --> Linux3["Laptop"]

Modem --> Linux4["Laptop"]

Linux1 --> Modem

Linux2 --> Modem

Linux3 --> Modem

Linux4 --> Modem

Modem --> Internet

Modem --> Linux2

Modem --> Linux3

Modem --> Linux4

Relier un réseau sans fil (WLAN) à un réseau câblé existant (LAN)

L'un des principaux atouts des réseaux sans fil réside dans la possibilité de s'interconnecter avec des réseaux Ethernet existants. Vous pouvez mettre en place un réseau sans fil afin de relier des stations mobiles à un réseau câblé existant. Pour ce faire, toutes les stations du réseau sans fil doivent fonctionner en mode infrastructure.

flowchart

graph TD

A["reseau sans fil (WLAN)"] --> B["point d'accès"]

B --> C["Ethernet"]

C --> D["Computer 1"]

C --> E["Computer 2"]

C --> F["Computer 3"]

C --> G["Computer 4"]

C --> H["Computer 5"]

C --> I["Computer 6"]

style A fill:#f9f,stroke:#333

style B fill:#ccf,stroke:#333

style C fill:#cfc,stroke:#333

style D fill:#fcc,stroke:#333

style E fill:#fcc,stroke:#333

style F fill:#fcc,stroke:#333

style G fill:#fcc,stroke:#333

style H fill:#fcc,stroke:#333

style I fill:#fcc,stroke:#333

Le Gigaset SE505 dsl/cable est doté de quatre interfaces Ethernet (ports LAN). Tous ces ports LAN peuvent être connectés directement à un maximum de 4 ordinateurs. Ces ordinateurs peuvent également accéder à Internet à partir du Gigaset SE505 dsl/cable.

Remarque :

Autre possibilité : connecter sur un port LAN un routeur Ethernet qui sera chargé de donner accès à un réseau local plus important. Lorsque le réseau Gigaset sans fil doit être relié à un réseau existant, il est nécessaire de s'assurer d'un grand nombre de paramètres. Il n'est pas possible de fournir d'exemple valide pour cette application et la configuration correspondante doit être décidée au cas par cas. Nous recommandons de confier la configuration d'un réseau de ce type à un administrateur réseau.

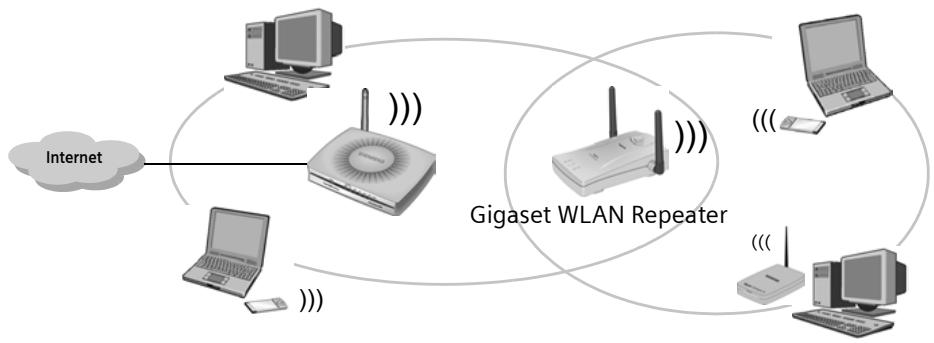

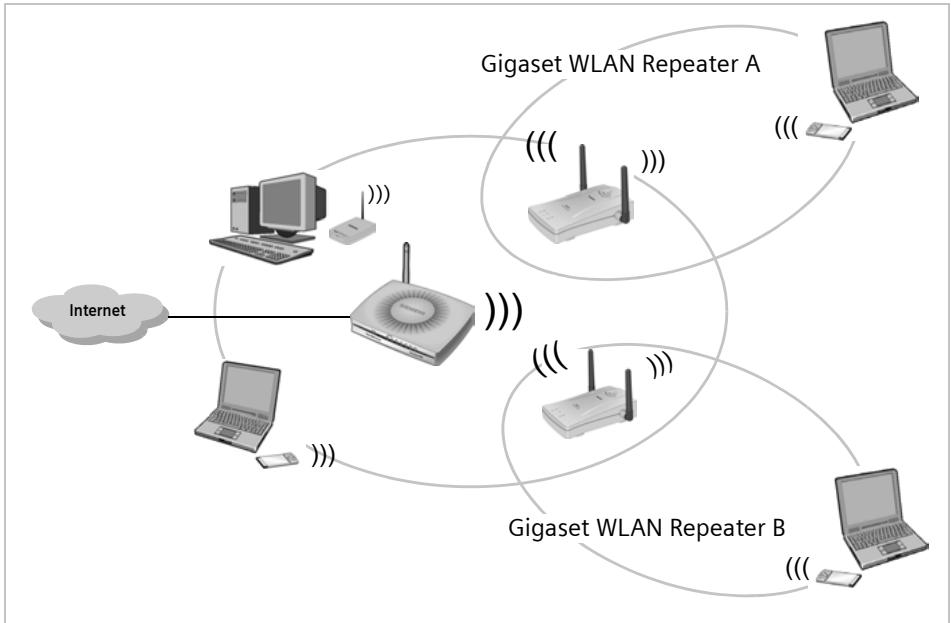

Extension du réseau sans fil à l'aide d'un répéteur

Vous pouvez utiliser un répéteur tel que le Gigaset WLAN Repeater pour étendre la couverture radio de votre réseau sans fil. Pour ce faire, il vous suffit de l'installer dans la zone de portée du réseau. Le Gigaset WLAN Repeater relaye alors les données reçues vers sa propre zone d'émission. Cette technique permet de créer des réseaux sans fil couvrant une zone beaucoup plus vaste qu'avec le Gigaset SE505 DSL/cable.

flowchart

graph TD

A["Internet"] --> B["Router"]

B --> C["Gigaset WLAN Repeater"]

C --> D["Computer"]

C --> E["Laptop"]

C --> F["Desktop Computer"]

C --> G["Mobile Device"]

B --> H["Wireless Interface"]

style A fill:#f9f,stroke:#333

style B fill:#ccf,stroke:#333

style C fill:#cfc,stroke:#333

style D fill:#fcc,stroke:#333

style E fill:#fcc,stroke:#333

style F fill:#fcc,stroke:#333

style G fill:#fcc,stroke:#333

Les PC destinés à être reliés à un réseau local sans fil via un Gigaset WLAN Repeater doivent être équipés d'un adaptateur sans fil compatible. Nous verrons plus en détails au chapitre « Extension du réseau à l'aide de répéteurs » à la page 20 comment augmenter l'étendue de votre réseau à l'aide d'un répéteur.

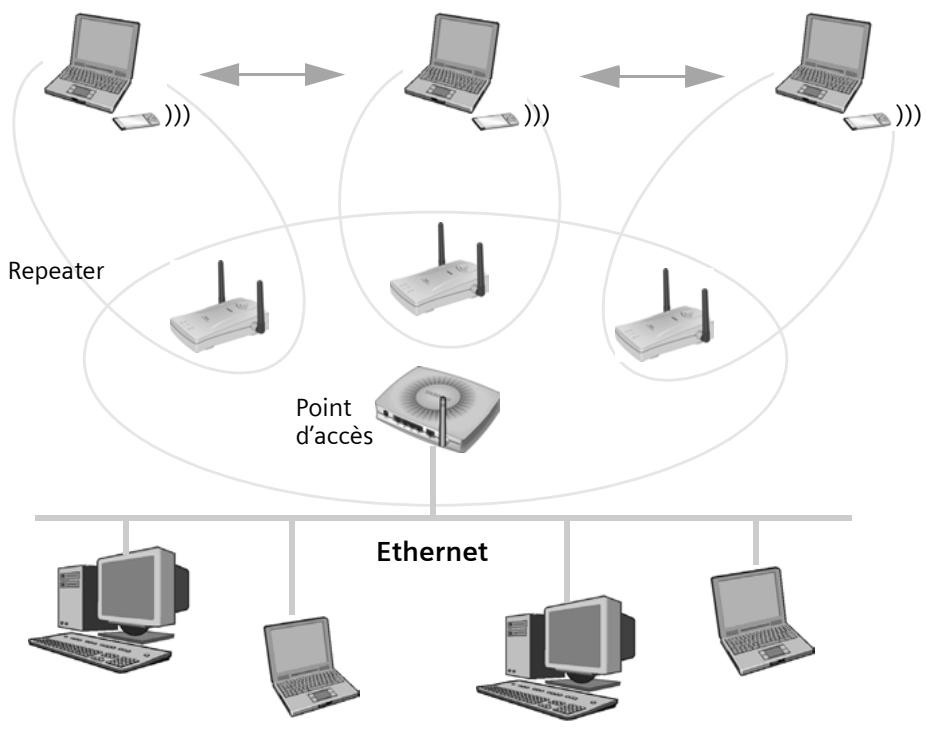

Itinérance

L'itinérance, technique utilisée dans les réseaux locaux sans fil utilisant plusieurs répéteurs, permet aux participants connectés (PC) de se déplacer librement entre les différents répéteurs sans perdre le contact avec le point d'accès (ici représenté par un Gigaset SE505 DSL/cable). Dès que le contact radio menace de s'interrompre, l'ordinateur se met automatiquement à la recherche d'un autre répéteur offrant un signal plus élevé. Cette technique permet de créer des réseaux sans fil couvrant une zone beaucoup plus vaste qu'avec un simple point d'accès. Par ailleurs, le nombre d'utilisateurs susceptibles d'être gérés augmente en fonction du nombre de répéteurs. Les principaux domaines d'utilisation des réseaux sans fil avec itinérance sont les sites d'entreprises et les universités.

Dans un réseau en itinérance, tous les participants doivent utiliser le même SSID (voir p. 40) et le même chiffrement (voir p. 42). Le point d'accès doit être relié à un réseau câblé (Ethernet). Veuillez consulter le manuel d'utilisation disponible sur le Cd-Rom pour plus de détails.

Possibilités d'application

Indépendamment de la structure du réseau que vous souhaitez utiliser, vous avez un large choix pour ce qui est de la mise en œuvre des produits Gigaset pour les réseaux locaux.

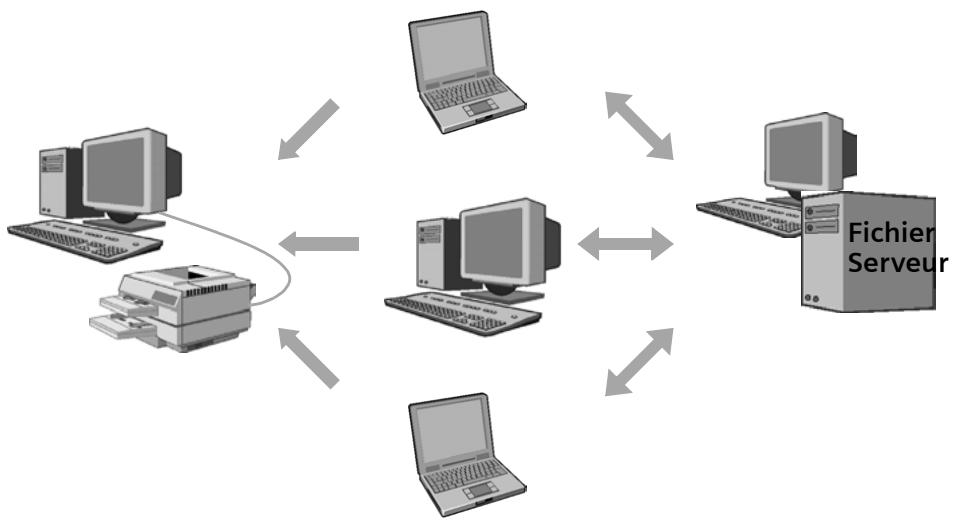

◆ Partage de fichiers

Vous pouvez utiliser un ordinateur dans votre réseau et en faire un serveur de fichiers. Toutes les données centrales sont enregistrées sur cet ordinateur. Les utilisateurs d'autres ordinateurs peuvent rattacher à votre ordinateur des lecteurs ou des dossiers partagés de ce serveur de fichiers, et ainsi travailler comme s'ils étaient disponibles en local. Différents droits d'accès peuvent être attribués.

Pour plus de précisions sur le partage d'accès sur d'autres ordinateurs, reportez-vous au chapitre « Partage de fichiers et d'imprimantes » :

- pour Windows 98, 98 SE, ME, page 82 et suivantes,

- pour Windows XP, page 100 et suivantes,

- pour Windows 2000, page 120 et suivantes.

Vous y lirez comment rendre disponibles sur votre ordinateur des fichiers partagés provenant d'autres ordinateurs :

- pour Windows 98, 98 SE, ME, page 88 et suivantes,

- pour Windows XP, page 106 et suivantes,

- pour Windows 2000, page 125 et suivantes.

◆ Partage d'imprimantes

Une imprimante est branchée sur un ordinateur. Dans un réseau, tous les utilisateurs peuvent imprimer leurs fichiers sur cette imprimante.

Pour plus de précisions sur le partage d'imprimantes pour des utilisateurs, reportez-vous au chapitre « Partage de fichiers et d'imprimantes » :

- pour Windows 98, 98 SE, ME, page 83 et suivantes,

- pour Windows XP, page 102 et suivantes,

- pour Windows 2000, page 124 et suivantes.

Vous trouverez l'indication des modalités d'utilisation de l'imprimante d'un autre ordinateur sur le vôtre :

- pour Windows 98, 98 SE, ME, page 91 et suivantes,

- pour Windows XP, page 109 et suivantes,

- pour Windows 2000, page 129 et suivantes.

◆ Contrôle de l'utilisation de l'accès Internet

Vous voulez éviter que des utilisateurs n'utilisent trop longtemps certains services Internet ou que les enfants aient accès à tous les sites Internet. Les routeurs Gigaset vous permettent de

- isoler complètement les ordinateurs d'Internet,

- restreindre l'accès aux services Internet,

- interdire l'accès à certains domaines Web ou pages Internet

Vous verrez au chapitre « Restriction de l'accès à Internet », page 29 et suivantes, comment définir ces fonctions de contrôle.

◆ Protection du réseau local contre les accès non autorisés

Afin de protéger votre réseau contre les accès non autorisés, vous pouvez par exemple

- mettre en place un contrôle d'accès pour les utilisateurs sans fil,

- définir le chiffrement de données (uniquement dans le réseau sans fil).

Nous verrons au chapitre « Configuration des mesures de sécurité », page 38 et suivantes, comment activer les fonctions de sécurité pour votre réseau.

◆ Activités de jeux, de conférences et de téléphonie par Internet

Le Gigaset SE505 dsl/cable comporte une fonctionnalité de pare-feu complète destinée à protéger votre réseau local contre les accès non autorisés provenant d'Internet. Un certain nombre d'applications telles que les jeux sur Internet, la vidéo-conférence et la téléphonie par Internet, par exemple, ont besoin de pouvoir accéder à des applications locales depuis Internet. La configuration du routeur n'autorise normalement des applications sur Internet que si elles se contentent d'une connexion sortante (par exemple le transfert de fichiers, la messagerie électronique, etc.).

Vous trouverez au chapitre « Jeux pour Internet », page 59 et suivantes, et au chapitre « Conférences réseau avec Netmeeting », page 63 et suivantes, les indications pour exécuter ces applications malgré ces restrictions.

◆ Publier vos propres serveurs sur Internet

Les internautes avancés voudront peut-être réaliser eux-mêmes un serveur Web afin de publier leur site personnel sur Internet. Le routeur Gigaset doit pour cela être configuré en conséquence. Ces questions seront développées au chapitre « Publier vos propres serveurs sur Internet », page 66 et suivantes.

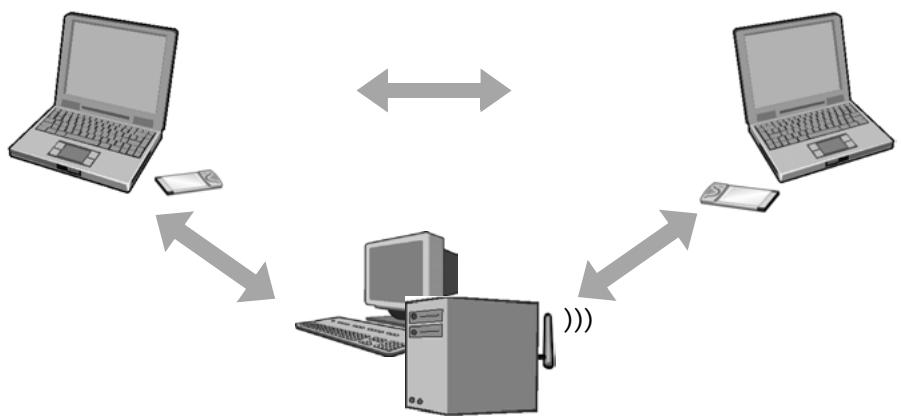

Relier des PC simplement et rapidement

Le moyen le plus simple et le plus rapide pour relier deux ou plusieurs ordinateurs consiste à utiliser un réseau ad-hoc (voir également page 7). Dans un réseau ad-hoc, tous les ordinateurs disposent des mêmes droits. Chaque ordinateur peut mettre des ressources à la disposition des autres ordinateurs. C'est ainsi qu'il est possible d'échanger des données ou de partager des fichiers et des imprimantes de manière simple et rapide (voir le chapitre « Partage de fichiers et d'imprimantes », page 72).

Le réseau ad-hoc le plus simple comporte deux ordinateurs communiquant ensemble sans qu'il soit nécessaire d'utiliser pour cela un point d'accès tel que le Gigaset SE505 dsl/cable. Chaque ordinateur d'un même réseau ad-hoc, doit être équipé d'un adaptateur sans-fil compatible (ex. Gigaset PC Card 54, le Gigaset PCI Card 54 ou un Gigaset adaptateur USB).

Cas d'utilisation des réseaux ad-hoc

Il peut être utile de mettre en place un réseau ad-hoc, par exemple dans les situations suivantes.

L'ordinateur portable d'une personne supplémentaire doit provisoirement être ajouté à un réseau local existant, afin de permettre par exemple d'échanger des données ou des programmes.

flowchart

graph LR

A["Desktop Computer"] --> B["Central Server"]

C["Desktop Computer"] --> B

B --> D["Ad-hoc Laptop"]

style A fill:#f9f,stroke:#333

style C fill:#f9f,stroke:#333

style D fill:#ccf,stroke:#333

On souhaite utiliser une imprimante, une connexion Internet ou d'autres ressources disponibles sur un ou plusieurs autres ordinateurs déjà installés.

flowchart

graph LR

A["Internet"] --> B["Desktop Computer"]

B <--> C["Laptop"]

♦ Plusieurs utilisateurs souhaitent jouer ensemble à un jeu sur ordinateur.

flowchart

graph TD

A["Desktop Computer"] <--> B["Laptop"]

A <--> C["Mobile Phone"]

D["Desktop Laptop"] <--> E["Mobile Phone"]

D <--> F["Computer"]

G["Mobile Phone"] <--> H["Computer"]

Prérequis

La configuration d'un réseau ad-hoc suppose que soient réalisés les prérequis suivants :

Tous les ordinateurs que l'on veut faire communiquer doivent être dotés d'un adaptateur réseau sans fil tel que le Gigaset PC Card 54, le Gigaset PCI Card 54 ou un Gigaset adaptateur USB. Voir les manuels utilisateurs pour connaître la procédure d'installation de ces adaptateurs.

- Les adresses IP des ordinateurs participants doivent être fixes.

L'adresse IP est destinée à identifier un composant réseau de manière unique. Les adresses IP peuvent être fixes ou dynamiques. Ce paramètre est défini dans la configuration réseau de l'ordinateur. Dans de nombreux cas, les adresses IP sont attribuées de manière dynamique. Elles peuvent donc changer chaque fois qu'une connexion réseau est établie.

En fonction des systèmes d'exploitation mis en place dans votre réseau, des problèmes peuvent survenir pour les adresses IP, dans les communications en mode ad-hoc. C'est la raison pour laquelle il convient de définir des adresses fixes. La procédure correspondante est explicitée en annexe, page 132.

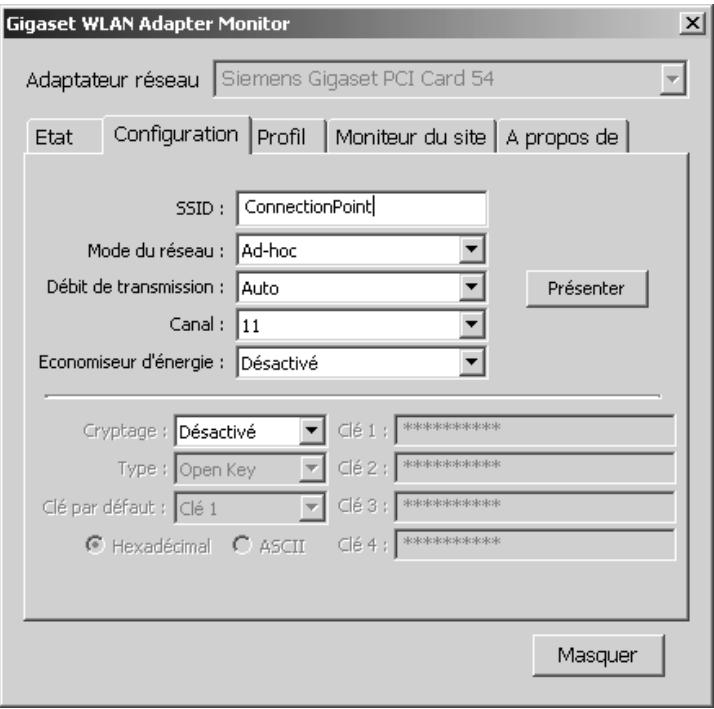

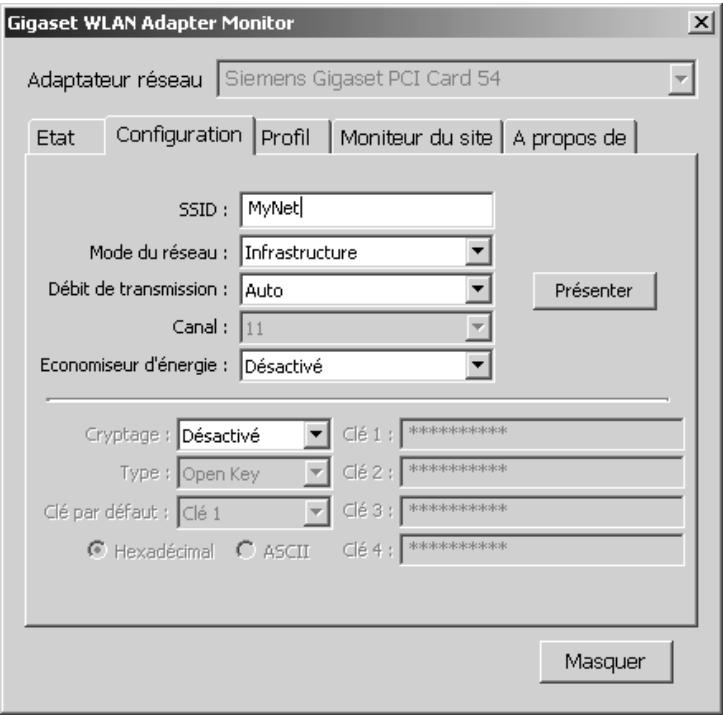

Configuration de l'adaptateur réseau pour le mode ad-hoc

Grâce à l'outil Gigaset WLAN fourni avec les Gigaset PC Card 54, Gigaset PCI Card 54 ou Gigaset adaptateur USB, vous pouvez, si vous utilisez l'un de ces adaptateurs sans-fil, directement sélectionner le mode ad-hoc.

La procédure pour configurer le mode ad-hoc est la suivante :

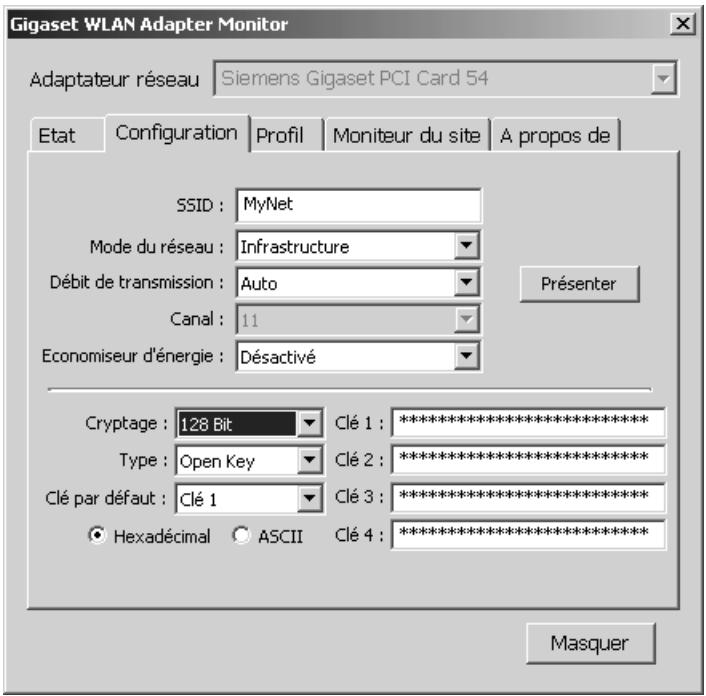

→ Double-cliquez sur l'icône correspondant au Moniteur Gigaset WLAN Adapter dans la barre des tâches.

L'outil Moniteur Gigaset WLAN Adapter apparaît alors.

◆ Ouvrez l'onglet Configuration.

(Les interfaces utilisateur peuvent varier légèrement d'un appareil à l'autre.)

text_image

Gigaset WLAN Adapter Monitor Adaptateur réseau Siemens Gigaset PCI Card 54 Etat Configuration Profil Moniteur du site A propos de SSID : ConnectionPoint Mode du réseau : Ad-hoc Débit de transmission : Auto Canal : 11 Economiseur d'énergie : Désactivé Présenter Cryptage : Désactivé Clé 1 : ********** Type : Open Key Clé 2 : ********** Clé par défaut : Clé 1 Clé 3 : ********** Hexadécimal ASCII Clé 4 : ********** Masquer→ Sélectionnez dans la liste Mode réseau l'option ad-hoc.

À noter :

Assurez-vous que tous les ordinateurs participants utilisent les mêmes valeurs pour Canal, SSID et Sécurité/Cryptage.

→ Cliquez sur Présenter.

→ Cliquez sur Masquer pour refermer la fenêtre.

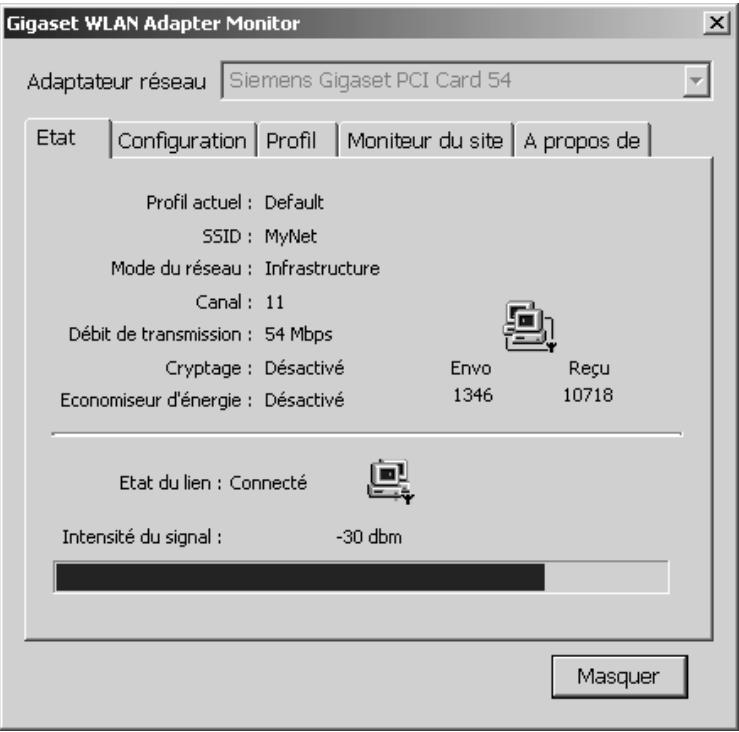

Vérification de la connexion

Si, pour chaque ordinateur du réseau ad-hoc, vous avez suivi la procédure précisée à la section « Configuration de l'adaptateur réseau pour le mode ad-hoc », vous pouvez vérifier si une connexion est activée.

La procédure est la suivante :

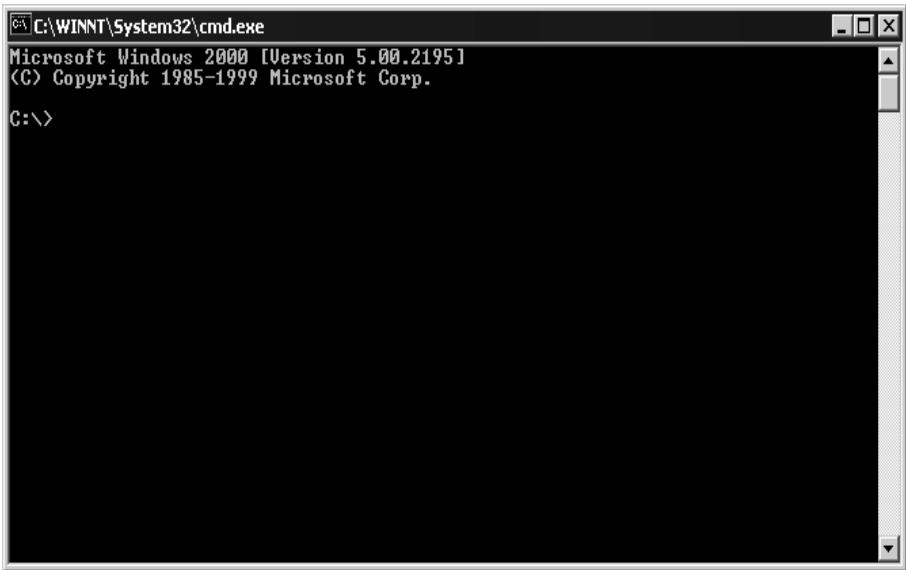

→ Ouvrez l'Invite de commande. Cliquez à cet effet sur Démarrer – Programme – Invite de commande.

text_image

C:\WINNT\System32\cmd.exe Microsoft Windows 2000 [Version 5.00.2195]À présent, tapez une commande ping, pour chacun des ordinateurs devant recevoir une connexion. Vous devez connaître pour cela le nom des ordinateurs du réseau ou l'adresse IP correspondante.

Exemple :

Vous voulez relier trois ordinateurs à votre réseau ad-hoc. Pour les ordinateurs, vous avez défini les adresses IP 192.168.2.101 (PC 1), 192.168.2.102 (PC 2) et 192.168.2.103 (PC 3).

Tapez la commande suivante à l'invite de commande sur le PC1 :

ping 192.168.2.102 (vérifie si les données sont échangées avec le PC 2)

ping 192.168.2.103 (vérifie si les données sont échangées avec le PC 3)

Procédez de manière similaire sur les autres ordinateurs.

Remarque :

Dans le cas où vous auriez oublié quelles sont les adresses IP que vous avez attribuées, vous pouvez les retrouver à l'aide de la commande ipconfig.

La commande ping envoie des paquets de données à l'ordinateur auquel appartient l'adresse IP spécifiée et vérifie si l'ordinateur cible répond. Le cas échéant, la commande fournit des informations de nature statistique sur la connexion, par exemple sur le nombre de paquets de données envoyés et reçus, sur le délai de connexion, etc. Si vous recevez cette information, cela indique que la connexion avec l'ordinateur adressé fonctionne.

Dans le cas où la commande ne fournit pas de statistiques mais qu'elle s'arrête au bout d'un certain temps en arrivant à expiration, cela signifie que les équipements n'arrivent pas à s'identifier. Dans ce cas, redémarrez vos ordinateurs et vérifiez à nouveau si vous avez bien suivi la procédure indiquée à la section « Configuration de l'adaptateur réseau pour le mode ad-hoc ».

◆ Refermez la fenêtre de l'invite de commande en tapant la commande exit.

Extension du réseau à l'aide de répéteurs

Les répéteurs vous permettent d'augmenter la portée du Gigaset SE505 dsl/cable dans votre réseau. Nous présenterons ci-après deux possibilités pour l'utilisation du Gigaset WLAN Repeater :

◆ Extension de la couverture radio à l'aide d'un Gigaset WLAN Repeater

- Itinérance à l'aide de plusieurs Gigaset WLAN Repeater

Augmentation de la couverture radio du réseau

Le Gigaset WLAN Repeater fait appel à la fonctionalité du système WDS (Wireless Distribution System) afin d'augmenter la portée d'un réseau sans fil existant (voir également la section « Extension du réseau sans fil à l'aide d'un répéteur » à la page 10).

À cet effet, vous devez configurer le Gigaset WLAN Repeater et activer sur le Gigaset SE505 dsl/cable la fonction Wireless Distribution System (WDS).

La procédure est la suivante :

- Procédez sur le Gigaset SE505 dsl/cable à la configuration en vue d'une utilisation avec un répéteur (voir ci-après).

- Désactivez si nécessaire le chiffrement (WEP) et le contrôle MAC sur le Gigaset SE505 dsl/cable (voir p. 21).

- Configurez le Gigaset WLAN Repeater en vue d'une utilisation conjointe avec le Gigaset SE505 dsl/cable (voir p. 22). Ne configurez pas encore le chiffrement.

- Testez à présent la connexion entre le routeur et le répéteur (voir p. 23).

- Paramétrez le chiffement WEP sur le routeur et le répéteur (voir p. 24).

- Procédez à la configuration des PC en vue d'une intégration au sein du réseau (voir p. 25).

Paramétrage du Gigaset SE505 dsl/cable

La procédure pour lancer la configuration est la suivante :

→ Redémarrez le navigateur Internet.

→ Entrez l'adresse IP du routeur dans la zone d'adresse de votre navigateur Web. Si vous n'avez pas configuré votre appareil avec une autre adresse IP, l'adresse est

http://192.168.2.1

La page Internet demandée s'ouvre alors avec une boîte de dialogue de connexion.

→ Dans le cas où il n'a été pas attribué de mot de passe, entrez-le et cliquez sur LOGIN.

→ Lorsque vous êtes connecté, sélectionnez Installation avancée.

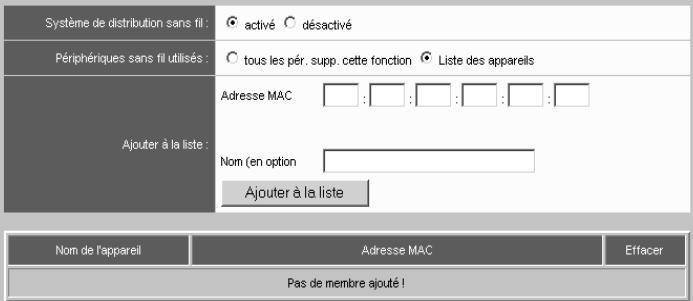

Système de distribution sans fil (WDS)

→ Dans le menu Réglages sans fil, cliquez sur l'option Système de distribution sans fil (Wireless Distribution System).

Système de distribution sans fil

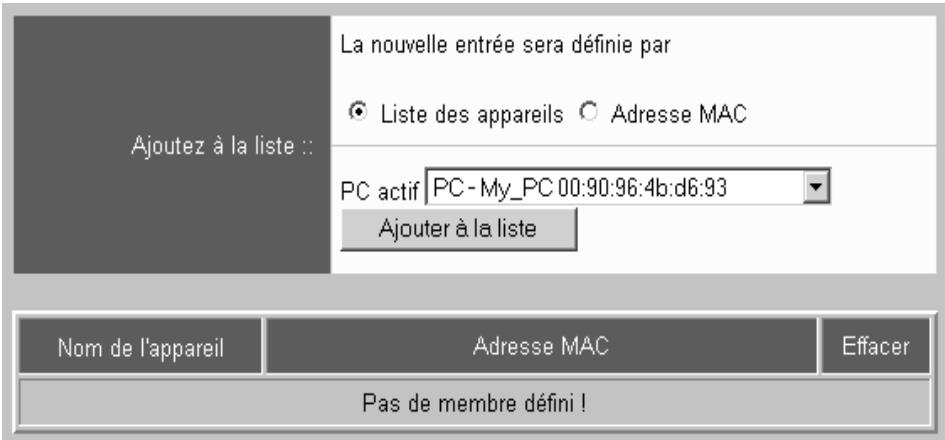

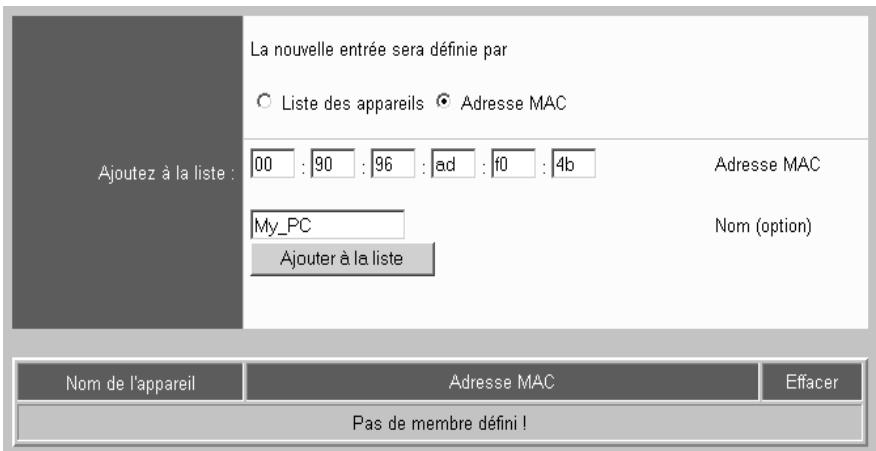

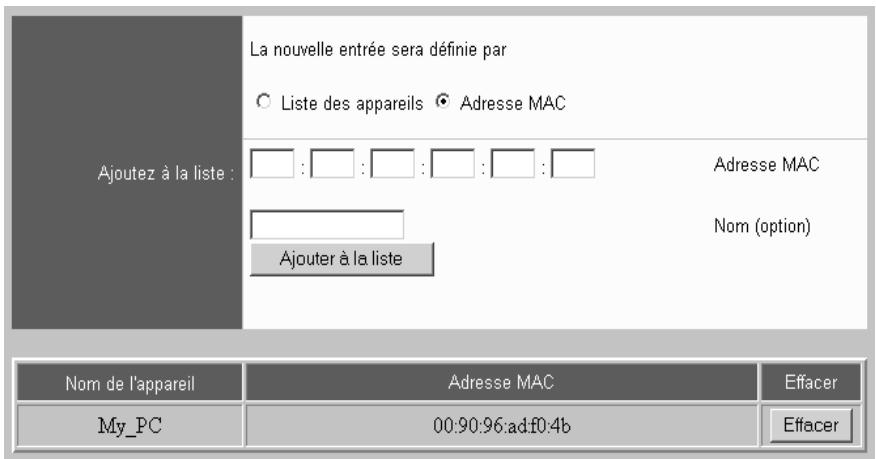

Le système de distribution sans fil (WDS) permet à un unique point d'accès d'agir en tant que répétiteur ou pont sans fil afin d'augmenter la portée de l'infrastructure réseau. Vous pouvez activer/désactiver le WDS et sélectionner les périphériques à utiliser en tant que répétiteur ou pont via leur adresse MAC.

text_image

Système de distribution sans fil : ○ activé ○ désactivé Périphériques sans fil utilisés : ○ tous les pér. supp. cette fonction ● Liste des appareils Ajouter à la liste : Adresse MAC □: □: □: □: □: □ Nom (en option Ajouter à la liste Nom de l'appareil Adresse MAC Effacer Pas de membre ajouté !→ Dans le menu Système de distribution sans fil (Wireless Distribution System), cli-quez sur l'option Activé.

Pour ce faire, sélectionnez dans le champ Périphériques sans fil utilisés l'entrée Liste des appareils et entrez l'adresse MAC du répéteur dans les champs suivants. L'adresse MAC du répéteur est indiquée sous l'appareil ou sur le Moniteur Gigaset WLAN Adapter.

→ Spécifiez un nom quelconque afin d'identifier le répéteur. Ce nom vous permettra de différencier plus facilement les différents appareils.

→ Cliquez sur Ajouter à la liste.

Le répéteur est ajouté à la liste

→ Cliquez sur APPLIQUER.

Configuration de base

→ Sélectionnez dans le menu Réglages sans fil l'option Réglages de base.

→ Activez le module sans fil du routeur.

→ Modifiez le SSID prédéfini, par exemple my_router, et notez le nom.

Paramètres LAN

→ Ouvrez le menu LAN.

→ Utilisez l'adresse IP prédéfinie 192.168.2.1, et 255.255.255.0 comme masque de sous-réseau (option Adresses IP internes du routeur du menu).

→ Activez le serveur DHCP pour l'attribution automatique d'adresses IP aux appareils connectés (option Serveur DHCP du menu)

Désactiver le chiffrement et le contrôle d'accès

Désactivez dans un premier temps le chiffrement jusqu'à ce que vous ayez défini les paramètres de base sur le répéteur et que vous ayez testé la connexion avec le répéteur.

→ Sélectionnez dans le menu Réglages sans fil l'option Cryptage.

→ Modifiez les options suivantes en fonction du mode de chiffrement choisi : Sélectionnez Désactivé pour Authentication du réseau, et off pour Cryptage des données.

→ Sélectionnez dans le menu Réglages sans fil la sélection Contrôle d'accès et désactivez-la.

Configuration du Gigaset WLAN Repeater

Pour préparer la configuration, exécutez dans un premier temps les opérations suivantes :

→ À l'aide d'un câble, reliez le répéteur au PC que vous souhaitez utiliser pour la configuration et activez le répéteur.

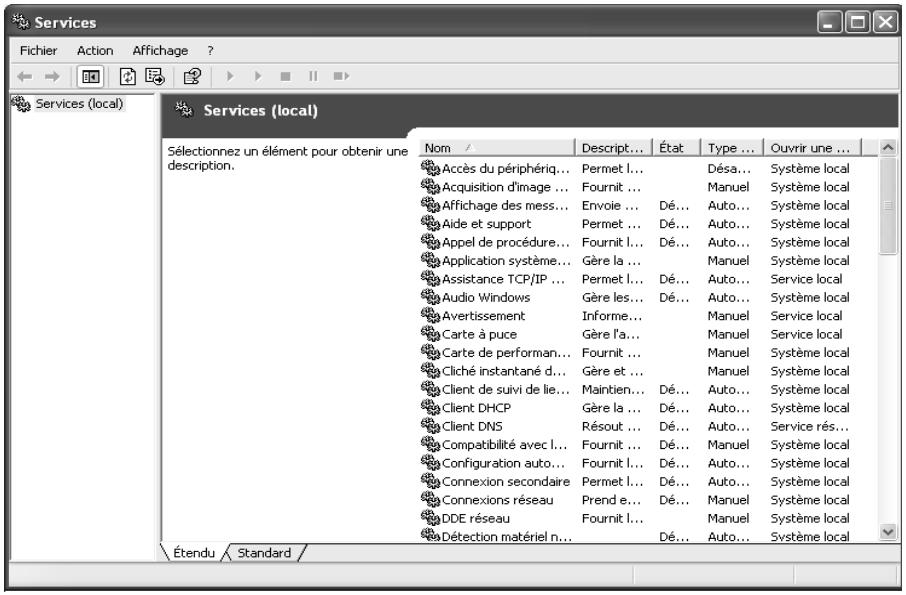

→ Actualisez l'adresse IP de votre PC. Ouvrez pour cela l'invite de commande (Démarrer – Programmes – Accessoires – Invite de commandes) et entrez la commande ipconfig /release puis la commande ipconfig /renew. L'ordinateur est raccordé au répéteur et vous pouvez appeler son programme de configuration.

Par défaut, le Gigaset WLAN Repeater est configuré en tant que répéteur. Il n'y a donc que quelques modifications à apporter dans la configuration de base et de sécurité.

→ Redémarrez le navigateur Internet.

→ Entrez l'adresse IP du répéteur dans la zone d'adresse de votre navigateur Web. Si vous n'avez pas encore configuré votre Gigaset WLAN Repeater, son adresse par défaut est :

192.168.2.254

La page demandée s'ouvre alors avec une boîte de dialogue de connexion.

→ Dans le cas où il n'a été pas attribué de mot de passe, entrez-le et cliquez sur OK (le mot de passe par défaut est admin).

→ Lorsque vous êtes connecté, sélectionnez Installation de base.

→ Sélectionnez dans les deux boîtes de dialogue suivantes l'option Suivant.

→ Sélectionnez à la page Répéteur le Gigaset SE505 dsl/cable dont vous voulez augmenter la portée.

Installation de base - Paramètres sans fil

Répéteur

| # | SSIDCommentaire | Adresse MACEtat | CanalType |

| 1 | ConnectionPoint | 00-01-E3-04-94-D7 | 11 |

| √ | Disponible | 11g | |

| 2 | Gigaset SE515 | 00-90-96-52-28-8D | 11 |

| □ | Disponible | 11g |

Rafraîchir

<Précédent

Suivant >

Annuler

Cette page contient la liste des points d'accès accessibles et indique la SSID, l'adresse MAC, le canal radio et le type correspondants.

→ Pour mettre à jour l'affichage, cliquez sur Rafraîchir.

→ Activez la case à cocher avec le SSID (my_router) du Gigaset SE505 dsl/cable.

→ Dans le champ situé sous le SSID, donnez un nom au routeur. Ce nom vous permettra de différencier plus facilement les différents appareils.

→ Cliquez sur Suivant.

Configuration WLAN

→ Saisissez ensuite sur la page Réseau sans fil le SSID du répéteur. Le canal radio est automatiquement repris du routeur.

→ Cliquez sur Suivant.

Paramètres LAN

A l'étape suivante, la page LAN s'ouvre : elle vous permet d'effectuer la configuration de base de votre réseau local.

→ Activez l'option obtenue automatiquement sous Type d'adresse IP.

Le répéteur obtient désormais son adresse IP du routeur.

→ Terminez la définition des paramètres de base.

Test de la connexion entre le routeur et le répéteur

Si vous avez déjà défini la configuration de base sur le répéteur, vous devriez pouvoir établir une connexion entre le répéteur et le Gigaset SE505 dsl/cable.

→ Ouvrez une nouvelle fenêtre du navigateur et spécifiez l'adresse IP du Gigaset SE505 dsl/cable (192.168.2.1, par défaut).

La page d'accueil du programme de configuration du routeur s'ouvre alors. Dans le cas contraire, vérifiez les paramètres définis précédemment sur le routeur et le répéteur, conformément à la procédure indiquée plus haut.

Configuration du chiffrement WEP sur le routeur et le répéteur

Après avoir défini la configuration de base du routeur et du répéteur, si vous avez pu connecter les deux appareils, il vous reste à configurer le chiffrement afin de protéger vos transmissions sans fil d'être écoutées.

Configuration du chiffrement sur le répéteur

Sélectionnez dans le programme de configuration le menu Configuration avancée – Sécurité – WEP.

→ Activez le chiffrement WEP sur le Gigaset WLAN Repeater.

→ Sélectionnez la WEP-Longueur de codage conformément à la configuration réalisée sur le Gigaset SE505 dsl/cable (128 bits).

→ Entrez la clé sur 128 bits utilisée pour le routeur (par exemple 234567ABC8912345DEF1234567) dans le champ Clé 1. La case à cocher à côté de Mot de passe ne doit pas être activée.

→ Sélectionnez dans la liste Code par défaut le numéro du champ dans lequel vous avez entré la clé, en l'occurrence 1.

→ Cliquez sur OK.

Vous pouvez à présent placer le répéteur à l'endroit que vous lui avez destiné.

Configuration du chiffrement sur le routeur.

Seule la méthode de chiffrement WEP est prise en charge lorsque le routeur est utilisé avec le Gigaset WLAN Repeater.

→ Connectez le routeur et le PC à l'aide d'un câble et démarrez le programme de configuration.

→ Sélectionnez dans le menu Réglages sans fil l'option Cryptage.

→ Activez le chiffrement WEP. Si vous n'avez pas encore défini de chiffrement, utilisez la même clé sur 128 bits que pour le répéteurn par exemple 234567ABC8912345DEF1234567 (reportez-vous à ce sujet à la section « Clés sur 64 bits et 128 bits » à la page 42). Notez la clé. Vous en aurez besoin pour la configuration de l'adaptateur réseau.

La connexion entre le routeur et le répéteur devrait à présent fonctionner.

À noter :

La liaison radio avec les ordinateur reliés par une liaison sans fil est interrompue jusqu'à ce que vous ayez configuré le chiffrement WEP sur les adaptateurs réseau des ordinateurs.

Paramètres des ordinateurs sans-fil du réseau

Les PC destinés à être reliés à un réseau local sans fil via un Gigaset WLAN Repeater doivent être équipés d'un adaptateur sans fil (Gigaset PC Card 54, Gigaset PCI Card 54 ou un Gigaset USB Adapter 54).

→ Configurez les PC pour l'obtention automatique de l'adresse IP (voir à ce sujet le chapitre « Configurer le réseau local » dans le manuel d'utilisation présent sur le CD).

→ Configurez le chiffrement WEP sur l'adaptateur réseau. Utilisez la même clé 128 bits que pour le routeur et le répéteur (par exemple 234567ABC8912345DEF1234567). Reportez-vous à ce sujet au chapitre « Réglage du chiffrement WEP sur les adaptateurs réseau » à la page 51.

→ Modifiez et activez à présent sur le routeur la liste de contrôle d'accès MAC (voir page 46).

→ Redémarrez tous les appareils une fois la configuration terminée.

Itinérance à l'aide de répéteurs

Votre Gigaset WLAN Repeater permet d'utiliser des fonctions de roaming (itinérance) sur le réseau. L'itinérance offre une qualité de connexion optimale et une transmission de données ininterrompue lors de vos déplacements au sein de la zone couverte par le réseau. Votre PC établit automatiquement une connexion avec le point d'accès à partir du répéteur envoyant le signal le plus fort, sans interrompre le trafic de données (voir également « Itinérance » à la page 11).

Pour faire fonctionner un réseau avec la fonction itinérance, il convient de tenir compte des points suivants :

Tous les composants de votre réseau, le routeur, le répéteur et les adaptateurs réseau du PC doivent utiliser un SSID identique.

- Ils doivent utiliser le même canal radio. Ce paramètre est normalement défini automatiquement

Tous les composants doivent se trouver dans le même sous-réseau IP. Cela signifie que :

- Vous devez utiliser le même masque de sous-réseau (par exemple 255.255.255.0).

- Lorsque le masque de sous-réseau est égal à 255.255.255.0, les adresses IP ne doivent être différentes que dans la dernière partie.

Lorsque le serveur DHCP est activé sur les répéteurs, les plages d'adresses associées aux adresse IP à attribuer ne doivent pas se chevaucher.

Exemple d'itinérance avec deux répéteurs

flowchart

graph TD

Internet -->|Wireless Network| Router1["Router"]

Router1 -->|Wireless Network| GigasetWLANRepeaterA["Repeater A"]

Router1 -->|Wireless Network| GigasetWLANRepeaterB["Repeater B"]

Router1 -->|Wireless Network| Laptop1["Laptop"]

Router1 -->|Wireless Network| Laptop2["Laptop"]

Router1 -->|Wireless Network| Laptop3["Laptop"]

Router1 -->|Wireless Network| Laptop4["Laptop"]

Router1 -->|Wireless Network| Laptop5["Laptop"]

Router1 -->|Wireless Network| Laptop6["Laptop"]

Router1 -->|Wireless Network| Laptop7["Laptop"]

Router1 -->|Wireless Network| Laptop8["Laptop"]

Router1 -->|Wireless Network| Laptop9["Laptop"]

Router1 -->|Wireless Network| Laptop10["Laptop"]

Router1 -->|Wireless Network| Laptop11["Laptop"]

Router1 -->|Wireless Network| Laptop12["Laptop"]

Router1 -->|Wireless Network| Laptop13["Laptop"]

Router1 -->|Wireless Network| Laptop14["Laptop"]

Router1 -->|Wireless Network| Laptop15["Laptop"]

Router1 -->|Wireless Network| Laptop16["Laptop"]

Router1 -->|Wireless Network| Laptop17["Laptop"]

Router1 -->|Wireless Network| Laptop18["Laptop"]

Router1 -->|Wireless Network| Laptop19["Laptop"]

Router1 -->|Wireless Network| Laptop20["Laptop"]

Router1 -->|Wireless Network| Laptop21["Laptop"]

Router1 -->|Wireless Network| Laptop22["Laptop"]

Router1 -->|Wireless Network| Laptop23["Laptop"]

Router1 -->|Wireless Network| Laptop24["Laptop"]

Router1 -->|Wireless Network| Laptop25["Laptop"]

Router1 -->|Wireless Network| Laptop26["Laptop"]

Router1 -->|Wireless Network| Laptop27["Laptop"]

Router1 -->|Wireless Network| Laptop28["Laptop"]

Router1 -->|Wireless Network| Laptop29["Laptop"]

Router1 -->|Wireless Network| Laptop30["Laptop"]

Router1 -->|Wireless Network| Laptop31["Laptop"]

Router1 -->|Wireless Network| Laptop32["Laptop"]

Router1 -->|Wireless Network| Laptop33["Laptop"]

Router1 -->|Wireless Network| Laptop34["Laptop"]

Router1 -->|Wireless Network| Laptop35["Laptop"]

Router1 -->|Wireless Network| Laptop36["Laptop"]

Router1 -->|Wireless Network| Laptop37["Laptop"]

Router1 -->|Wireless Network| Laptop38["Laptop"]

Router1 -->|Wireless Network| Laptop39["Laptop"]

Router1 -->|Wireless Network| Laptop40["Laptop"]

Router1 -->|Wireless Network| Laptop41["Laptop"]

Router1 -->|Wireless Network| Laptop42["Laptop"]

Router1 -->|Wireless Network| Laptop43["Laptop"]

Router1 -->|Wireless Network| Laptop44["Laptop"]

Router1 -->|Wireless Network| Laptop45["Laptop"]

Router1 -->|Wireless Network| Laptop46["Laptop"]

Router1 -->|Wireless Network| Laptop47["Laptop"]

Router1 -->|Wireless Network| Laptop48["Laptop"]

Router1 -->|Wireless Network| Laptop49["Laptop"]

Router1 -->|Wireless Network| Laptop50["Laptop"]

Router1 -->|Wireless Network| Laptop51["Laptop"]

Router1 -->|Wireless Network| Laptop52["Laptop"]

Router1 -->|Wireless Network| Laptop53["Laptop"]

Router1 -->|Wireless Network| Laptop54["Laptop"]

Router1 -->|Wireless Network| Laptop55["Laptop"]

Router1 -->|Wireless Network| Laptop56["Laptop"]

Router1 -->|Wireless Network| Laptop57["Laptop"]

Router1 -->|Wireless Network| Laptop58["Laptop"]

Router1 -->|Wireless Network| Laptop59["Laptop"]

Router1 -->|Wireless Network| Laptop60["Laptop"]

Router1 -->|Wireless Network| Laptop61["Laptop"]

Router1 -->|Wireless Network| Laptop62["Laptop"]

Router1 -->|Wireless Network| Laptop63["Laptop"]

Router1 -->|Wireless Network| Laptop64["Laptop"]

Router1 -->|Wireless Network| Laptop65["Laptop"]

Router1 -->|Wireless Network| Laptop66["Laptop"]

Router1 -->|Wireless Network| Laptop67["Laptop"]

Router1 -->|Wireless Network| Laptop68["Laptop"]

Router1 -->|Wireless Network| Laptop69["Laptop"]

Router1 -->|Wireless Network| Laptop70["Laptop"]

Router1 -->|Wireless Network| Laptop71["Laptop"]

Router1 -->|Wireless Network| Laptop72["Laptop"]

Router1 -->|Wireless Network| Laptop73["Laptop"]

Router1 -->|Wireless Network| Laptop74["Laptop"]

Router1 -->|Wireless Network| Laptop75["Laptop"]

Router1 -->|Wireless Network| Laptop76["Laptop"]

Router1 -->|Wireless Network| Laptop77["Laptop"]

Router1 -->|Wireless Network| Laptop78["Laptop"]

Router1 -->|Wireless Network| Laptop79["Laptop"]

Router1 -->|Wireless Network| Laptop80["Laptop"]

Router1 -->|Wireless Network| Laptop81["Laptop"]

Router1 -->|Wireless Network| Laptop82["Laptop"]

Router1 -->|Wireless Network| Laptop83["Laptop"]

Router1 -->|Wireless Network| Laptop84["Laptop"]

Router1 -->|Wireless Network| Laptop85["Laptop"]

Router1 -->|Wireless Network| Laptop86["Laptop"]

Router1 -->|Wireless Network| Laptop87["Laptop"]

Router1 -->|Wireless Network| Laptop88["Laptop"]

Router1 -->|Wireless Network| Laptop89["Laptop"]

Router1 -->|Wireless Network| Laptop90["Laptop"]

Router1 -->|Wireless Network| Laptop91["Laptop"]

Router1 -->|Wireless Network| Laptop92["Laptop"]

Router1 -->|Wireless Network| Laptop93["Laptop"]

Router1 -->|Wireless Network| Laptop94["Laptop"]

Router1 -->|Wireless Network| Laptop95["Laptop"]

Dans l'exemple ci-après, nous configurerons les deux répéteurs avec les paramètres suivants :

Adresse IP répéteur A : 192.168.2.210

Plage d'adresses pour les ordinateurs reliés au répéteur A : 192.186.2.211 – 192.186.2.229

Adresse IP répéteur B : 192.168.2.230

Plage d'adresses pour les ordinateurs reliés au répéteur B : 192.186.2.231 – 192.186.2.249

Le Gigaset SE505 dsl/cable faisant office de point d'accès utilise l'adresse IP 192.168.2.1.

Les paramètres de configuration ci-après doivent être définis séparément pour chacun des deux répéteurs. Pour ce faire, raccordez le répéteur à votre PC à l'aide d'un câble.

→ Suivez la procédure indiquée à la section « Configuration du Gigaset WLAN Repeater » à la page 22 pour vous connecter auprès du programme de configuration.

→ Dans le menu Configuration avancée – Réseau du programme de configuration, cliquez sur l'option LAN.

Configuration avancée - Réseau - LAN

LAN

Nom du point d'accès :

Type d'adresse IP :

obtenue automatiquement statique

Adresse IP :

Masque de sous-réseau :

Serveur DHCP :

Durée de validité :

Adresse IP de début :

Adresse IP de fin :

Passerelle par défaut :

Serveur DNS préféré :

Autre serveur DNS :

Nom de domaine :

OK Annuler

→ Entrez dans le champ Nom du point d'accès un nom pour le répéteur A.

→ Activez sous Type d'adresse IP l'option statique.

→ Saisissez dans les champs situés à la suite l'adresse IP 192.168.2.210 pour le répéteur A et 192.168.2.230 pour le répéteur B et entrez 255.255.255.0 pour le masque de sous-réseau.

→ Sélectionnez l'option Marche pour Serveur DHCP.

→ Dans le champ Durée de validité, indiquez l'intervalle de temps pendant lequel les PC conservent l'adresse IP qui leur a été attribuée sans en changer. Vous pouvez régler la durée de connexion sur Illimitée. Cela signifie qu'une adresse IP est attribuée sans limitation dans le temps.

Les valeurs Adresse IP de début / Adresse IP de fin définissent la zone d'adresses que le répéteur A doit utiliser pour l'attribution automatique des adresses IP aux PC.

→ Sélectionnez la plage d'adresses 192.168.2.211 à 192.168.2.229 pour le répéteur A et 192.168.2.231 à 192.168.2.249 pour le répéteur B.

→ Spécifiez l'adresse IP du Gigaset SE505 dsl/cable dans les zones Passerelle par défaut et Serveur DNS préféré :.

→ Cliquez sur le bouton OK pour valider les paramètres.

Remarques :

La zone d'adresses que vous définissez ne doit pas chevaucher les zones d'adresses d'autres serveurs DHCP du réseau ou les adresses IP fixes des appareils raccordés à votre réseau. Si une même adresse IP est attribuée à plusieurs appareils du réseau par plusieurs serveurs DHCP, un conflit d'adresses IP risque de se produire. L'accès à tout ou partie des appareils de votre réseau risque alors d'être perturbé voire impossible.

Les trois premiers champs de l'adresse IP de début et de fin doivent toujours être identiques aux trois premiers champs de l'adresse IP du Gigaset WLAN Repeater, le masque de sous-réseau étant dans tous les cas 255.255.255.x. Ceci signifie que les trois premiers blocs des adresses doivent être identiques pour tous les composants réseau.

Restriction de l'accès à Internet

Dans la configuration par défaut de votre routeur, tous les ordinateurs reliés au routeur peuvent utiliser tous les services Internet et accéder à tous les sites Internet. Pour de nombreux utilisateurs, il est important, pour des raisons liées à la sécurité et aux coûts, de contrôler l'accès à Internet. Précisément, les parents tiennent à interdire à leurs enfants l'accès à certains sites Internet ou à isoler complètement d'Internet l'ordinateur de leurs enfants.

Vous pouvez utiliser la fonction de filtrage afin de déterminer quels ordinateurs peuvent utiliser tels services et pour bloquer l'accès à certaines adresses Internet. Lorsque cette fonction de filtrage est activée, seuls les ordinateurs figurant dans la liste ont accès à Internet. Tous les autres ordinateurs sont complètement isolés d'Internet.

Les routeurs Gigaset proposent à la rubrique Filtres les fonctionnalités de protection suivantes :

◆ Filtrage de services (voir p. 31)

Vous pouvez ainsi déterminer quels sont les ordinateurs autorisés à accéder à Internet et quels services Internet peuvent être appelés depuis tel ordinateur.

◆ Filtrage par URL (voir p. 36)

Vous pouvez ainsi empêcher l'affichage d'une page Internet donnée identifiée par une adresse d'URL donnée ou l'afichage de pages Internet appartenant à un domaine donné.

Exemples :

- Le blocage de l'URL http://www.abcd.com empêche l'affichage de toutes les pages Internet du domaine www.abcd.com.

- Le blocage de l'URL http://www.abcd.com/produits empêche l'affichage de la page Internet-Seite http://www.abcd.com/produits et de toutes les pages dépendantes dans l'arborescence.

Prérequis

La définition d'un filtre pour les services s'applique toujours à un ordinateur donné. Pour qu'il soit possible d'attribuer de manière unique un filtre qui a été défini, l'ordinateur doit pouvoir être identifié de manière unique. Cette opération fait appel à deux méthodes :

◆ Par la connexion au routeur

Ceci est uniquement possible pour les ordinateurs obtenant leur adresse IP du serveur DHCP du routeur et déclarés sur le routeur. Ces ordinateurs apparaissent dans une liste de choix. Vous pouvez définir un filtre pour ces ordinateurs, sans qu'il soit nécessaire de connaître d'autres informations.

◆ Par l'adresse MAC de l'ordinateur

Cette option s'applique lorsqu'un ordinateur n'obtient pas son adresse IP du serveur DHCP du routeur ou que l'ordinateur ne se trouve pas connecté au routeur à cet instant.

L'adresse MAC est l'adresse physique de l'adaptateur réseau chargé d'établir la liaison avec le routeur. Elle est fixe et ne peut être modifiée.

Si vous voulez définir les fonctions de protection à l'aide des adresses MAC des ordinateurs, vous devez connaître les adresses MAC en question. Ouvrez pour cela l'Invite de commande MS DOS sur l'ordinateur concerné et entrez la commande ipconfig /all. Cette commande vous fournit des informations détaillées sur les adaptateurs réseau. Vous trouverez l'adresse MAC de chacun des adaptateurs réseau présent sur l'ordinateur sous la désignation Adresse physique. Dans le cas où un ordinateur comporte plusieurs adaptateurs réseau, assurez-vous d'utiliser l'adresse correcte.

À noter :

Chaque adaptateur réseau (sans-fil ou filaire) a sa propre et unique adresse MAC. Un changement d'adaptateur réseau invalide le PC.

Déroulement de la configuration du filtrage

Dans la configuration donnée en exemple, que nous présenterons dans les pages suivantes, nous partirons des prérequis suivants :

◆ L'ordinateur My_PC doit bénéficier d'un accès illimité à Internet.

L'ordinateur de Peter ne doit pouvoir accéder qu'à un seul service, le service « SuperService ».

L'ordinateur d'Anna doit avoir accès à Internet, c'est-à-dire au service HTTP.

- Vous voulez bloquer plusieurs adresses Internet (URL).

Aucun des autres ordinateurs ne doit avoir accès à Internet. Ce résultat est obtenu automatiquement lorsque vous activez le filtre.

La procédure pour réaliser cette configuration est la suivante :

- Configurez l'accès aux services Internet (voir p. 31).

Vous créez également une liste de filtrage

- une entrée pour l'ordinateur « My_PC » en accordant un accès illimité (voir p. 32),

- une entrée pour l'ordinateur « Peter » en accordant un accès au service « SuperService » (voir p. 33),

-

une entrée pour l'ordinateur d'Anna en accordant un accès au service (voir p. 34).

-

Bloquez l'accès à certaines pages Internet en définissant des blocages d'URL (voir p. 36).

Commencer la configuration du filtre

Pour démarrer la configuration du filtre, veuillez suivre la procédure indiquée :

→ Redémarrez le navigateur Internet.

→ Entrez l'adresse IP du routeur dans la zone d'adresse de votre navigateur Web. Si vous n'avez pas configuré votre appareil avec une autre adresse IP, l'adresse est

http://192.168.2.1

La page Internet demandée s'ouvre alors avec une boîte de dialogue de connexion.

→ Dans le cas où il a déjà été attribué un mot de passe, entrez-le et cliquez sur LOGIN.

→ Lorsque vous êtes connecté, cliquez sur Installation avancée.

→ Ouvrez le menu Filtres.

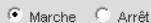

Accorder et restreindre l'accès aux services Internet

Définissez une liste de filtrage afin d'accorder ou de restreindre l'accès aux services Internet. Activez tout d'abord la boîte de dialogue Filtres.

→ Dans le menu Internet Services, cliquez sur le bouton Activé du lien Filtres.

Internet Services

En désactivant Réponse ping port WAN, vous sécurisez davantage votre routeur contre les attaques possibles d'hôtes externes. Pour les PC de votre réseau local, vous pouvez définir les services dont l'utilisation est autorisée sur Internet. Les autres services sont filtrés. Le tableau peut comporter jusqu'à 16 entrées.

text_image

Réponse ping port WAN : Désactivé Activé Filtres : Désactivé Activé Méthode pour définir les services : Sélectionner des services prédéfinis dans la liste Définir manuellement les services Sélectionnez les services que vous souhaitez filtrer : Services prédéfinis Protocole Port HTTP TCP 80 Sélectionner PC >>

text_image

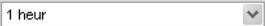

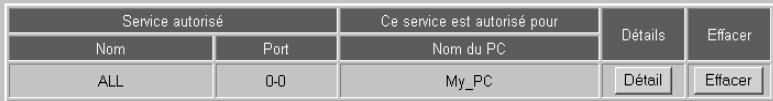

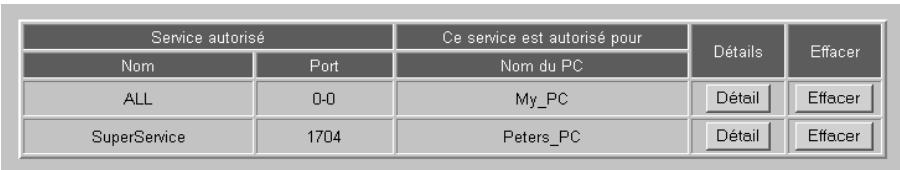

Service autorisé Ce service est autorisé pour Détails Effacer Nom Port Nom du PC ALL 0-0 My_PC Détail EffacerLe filtre est désactivé par défaut. Autrement dit, tous les ordinateurs connectés ont accès à l'ensemble des services. Avant d'activer la fonction de filtrage, vous devez créer une liste de filtrage. Celle-ci comporte à chaque entrée l'association d'un service donné à un ordinateur. Vous pouvez définir jusqu'à 16 entrées.

Tous les ordinateurs que vous ajoutez à la liste peuvent utiliser les services sur Internet qui leur sont associés. Les ordinateurs ne figurant pas dans la liste ne peuvent pas bénéficier des services Internet.

À noter :

Ne bloquez pas les accès de l'ordinateur utilisé pour configurer le routeur Gigaset sous peine de ne plus avoir accès à son interface utilisateur pour entrer une adresse http et utiliser Internet. Le blocage d'accès entre en vigueur dès que vous activez le filtre. Dans le cas où vous verrouilleriez par inadvertance l'accès à l'interface utilisateur, il vous faudra réinitialiser le routeur. Maintenez enfoncé le bouton de réinitialisation situé à l'arrière de l'appareil pendant au moins 7 secondes. Tous les réglages se retrouveront alors en configuration sortie usine.

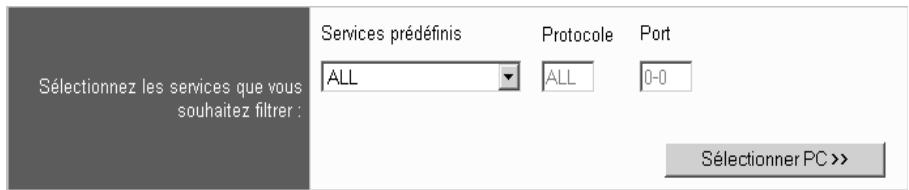

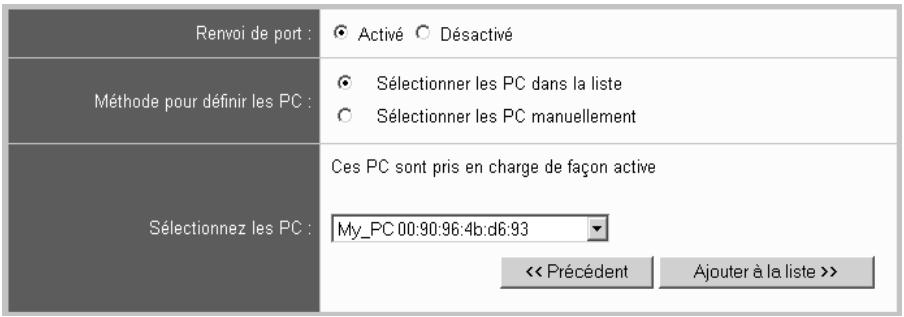

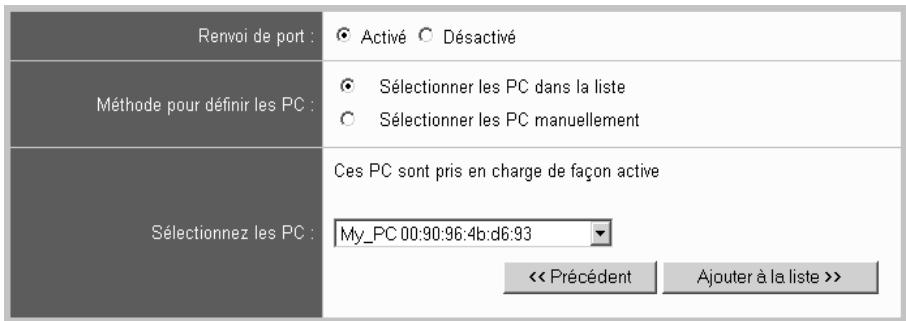

Autoriser tous les services pour un ordinateur

Vous voulez ajouter à la liste de filtrage un ordinateur nommé « My_PC » en l'autorisant à accéder à tous les services. L'ordinateur est actuellement identifié auprès du routeur. La procédure est la suivante :

→ Ouvrez la liste déroulante Services prédéfinis et sélectionnez l'entrée ALL.

text_image

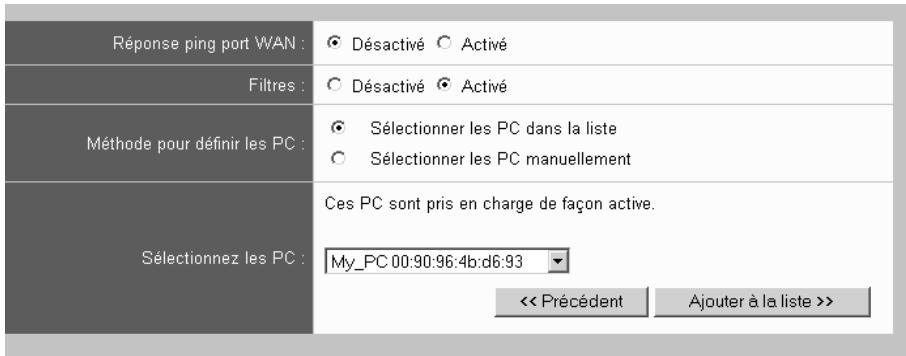

Sélectionnez les services que vous souhaitez filtrer : Services prédéfinis Protocole Port ALL ALL 0-0 Sélectionner PC >>→ Cliquez sur Sélectionner PC >>.

text_image

Réponse ping port WAN : Désactivé Activé Filtres : Désactivé Activé Méthode pour définir les PC : Sélectionner les PC dans la liste Sélectionnez les PC : Ces PC sont pris en charge de façon active. My_PC 00:90:96:4b:d6:93 << Précédent Ajouter à la liste >>→ Sélectionnez à présent l'ordinateur dans la liste.

→ Cliquez sur Ajouter à la liste.

→ Cliquez sur APPLIQUER.

text_image

Service autorisé Ce service est autorisé pour Détails Effacer Nom Port Nom du PC ALL 0-0 My_PC Détail EffacerL'ordinateur figure à présent dans la liste.

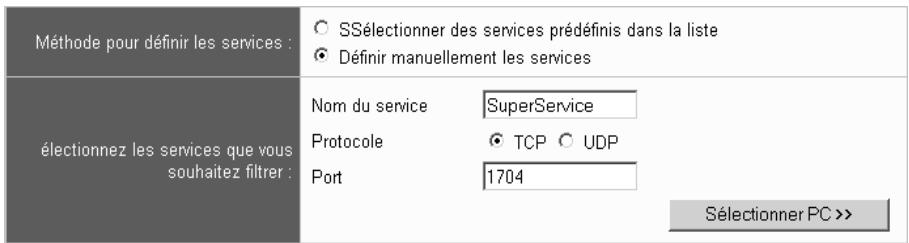

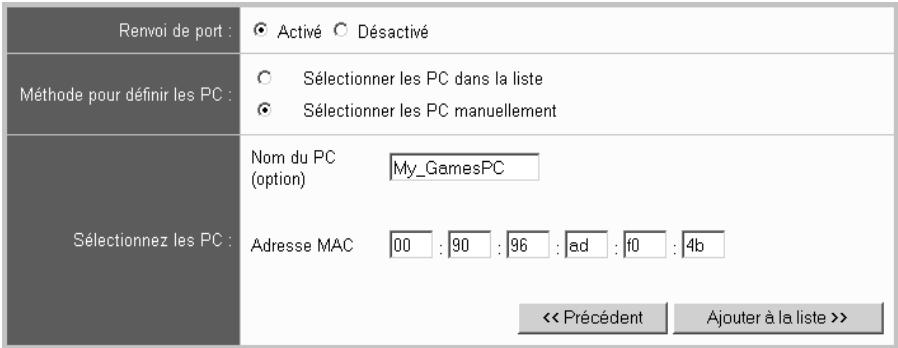

Autoriser un service non prédéfini pour un ordinateur

Nous voulons à présent autoriser l'ordinateur de Peter à accéder à un service Internet donné proposé sous le nom « SuperService ». Vous avez besoin pour cela d'informations sur le service en question, telles que le protocole et le(s) numéro(s) de port utilisé(s) par le service.

L'ordinateur de Peter n'est pas actuellement connecté au routeur. Il doit donc être entré à la main.

→ Sélectionnez l'option Définir manuellement les services.

text_image

Méthode pour définir les services : ○ SSélectionner des services prédéfinis dans la liste ● Définir manuellement les services électionnez les services que vous souhaitez filtrer : Nom du service SuperService Protocole ● TCP ○ UDP Port 1704 Sélectionner PC >>→ Entrez le nom du service.

→ Sélectionnez le protocole utilisé par le service.

→ Spécifiez le(s) numéro(s) de port utilisé(s) pour la communication avec le service. Vous pouvez utiliser un tiret pour définir une plage de numéros de ports (1230-1239) ou bien une virgule pour séparer différents numéros de port.

→ Cliquez sur Sélectionner PC >>.

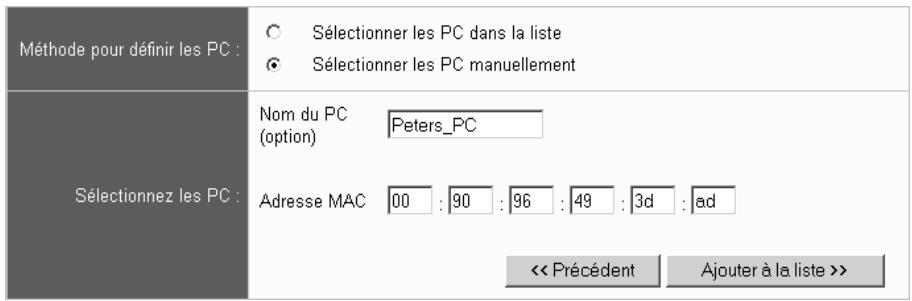

→ L'ordinateur n'étant pas identifié à cet instant, vous devez le spécifier à la main. Sélectionnez Sélectionner les PC manuellement.

text_image

Méthode pour définir les PC : ○ Sélectionner les PC dans la liste ● Sélectionner les PC manuellement Sélectionnez les PC : Nom du PC (option) Peters_PC Adresse MAC 00 : 90 : 96 : 49 : 3d : ad << Précédent Ajouter à la liste >>→ Spécifiez un nom pour l'ordinateur afin de pouvoir l'identifier plus aisément dans la liste. Vous pouvez choisir un nom quelconque.

→ Spécifiez l'adresse MAC de l'ordinateur (voir p. 29).

→ Cliquez sur Ajouter à la liste.

→ Cliquez sur APPLIQUER.

text_image

Service autorisé Ce service est autorisé pour Détails Effacer Nom Port Nom du PC ALL 0-0 My_PC Détail Effacer SuperService 1704 Peters_PC Détail EffacerL'ordinateur figure à présent dans la liste.

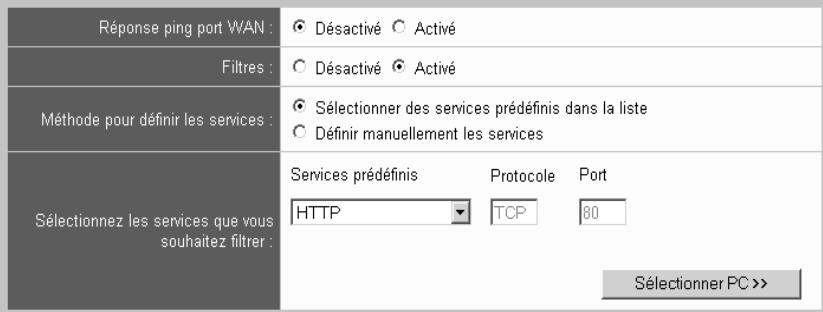

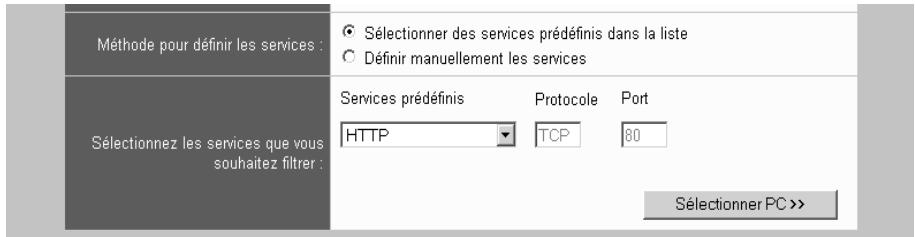

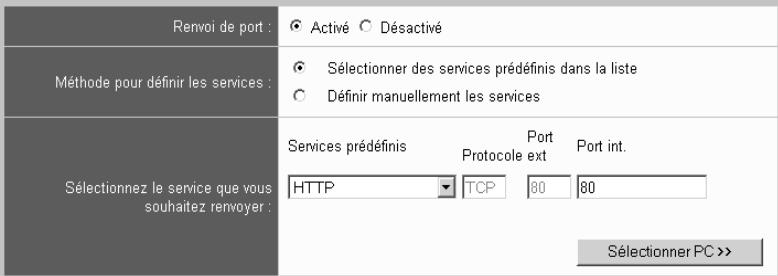

Autoriser un service prédéfini pour un ordinateur

Il nous reste encore à ajouter une entrée pour l'ordinateur d'Anna. Nous voulons qu'elle puisse accéder sans restriction à Internet, c'est-à-dire qu'elle doit être autorisée à accéder au service HTTP.

→ Cliquez sur le lien Services prédéfinis HTTP dans la liste déroulante.

text_image

Méthode pour définir les services : Sélectionnez les services que vous souhaitez filtrer : Services prédéfinis Protocole Port HTTP TCP 80 Sélectionner PC >>→ Cliquez sur Sélectionner PC >>

| Réponse ping port WAN : | ○ Désactivé ○ Activé |

| Filtres : | ○ Désactivé ● Activé |

| Méthode pour définir les PC : | ○ Sélectionner les PC dans la liste○ Sélectionner les PC manuellement |

| Ces PC sont pris en charge de façon active. |

→ Sélectionnez à présent l'ordinateur dans la liste des ordinateurs identifiés.

→ Cliquez sur Ajouter à la liste.

→ Cliquez sur APPLIQUER.

| Service autorisé | Ce service est autorisé pour | Détails | Effacer | |

| Nom | Port | Nom du PC | ||

| ALL | 0-0 | My_PC | Détail | Effacer |

| SuperService | 1704 | Peters_PC | Détail | Effacer |

| HTTP | 80 | Annas_PC | Détail | Effacer |

L'ordinateur figure à présent dans la liste.

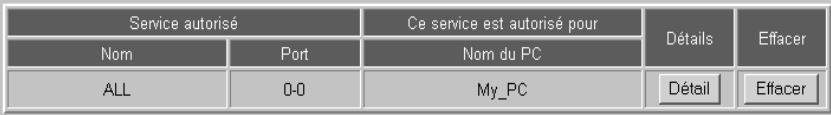

Activer le filtre

Lorsque vous avez ajouté à la liste toutes les entrées prévues, il vous reste à activer la liste de filtrage.

| Réponse ping port WAN : | ○ Désactivé ○ Activé | ||

| Filtres : | ○ Désactivé ○ Activé | ||

| Méthode pour définir les services : | ○ Sélectionner des services prédéfinis dans la liste○ Définir manuellement les services | ||

| Sélectionnez les services que vous souhaitez filtrer : | Services prédéfinis | Protocole | Port |

| HTTP | TCP | 80 | |

| Sélectionner PC >> | |||

→ Activez le filtre.

→ Cliquez sur APPLIQUER.

À noter :

Tant que le filtre est activé, vous ne pouvez pas ajouter de nouvelles entrées à la liste.

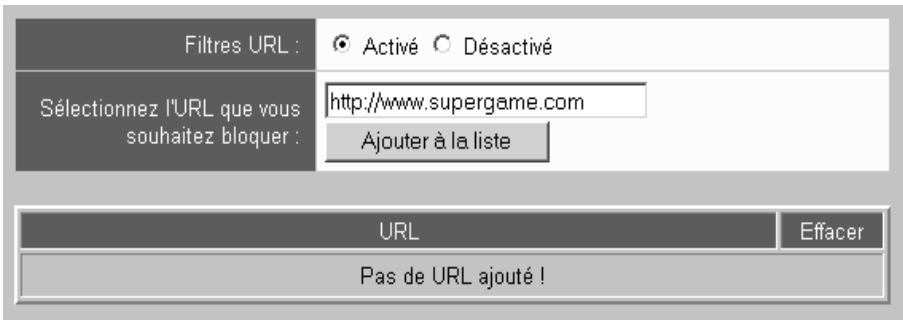

Interdire l'accès à certains sites Internet

Pour terminer, il nous reste à définir les filtres d'URL correspondant aux sites Internet à exclure.

À noter :

Les filtres d'URL attribués doivent toujours être valides pour tous les PC.

→ Cliquez sur le lien Filtres – Filtres URL dans le volet gauche.

→ La liste est vide dans un premier temps.

→ Entrez l'URL que vous souhaitez bloquer. Le domaine ou le site Internet spécifié ainsi que toutes les pages situées dans l'arborescence du site sont verrouillés.

text_image

Filtres URL : ● Activé ○ Désactivé Sélectionnez l'URL que vous souhaitez bloquer : http://www.supergame.com Ajouter à la liste URL Effacer Pas de URL ajouté !→ Cliquez sur Ajouter à la liste.

text_image

Filtres URL : ● Activé ○ Désactivé Sélectionnez l'URL que vous souhaitez bloquer : Ajouter à la liste URL Effacer www.supergame.com Effacer→ Entrez d'autres URL et ajoutez-les à la liste.

| URL | Effacer |

| www.supergame.com | Effacer |

| www.eroticnet.de | Effacer |

| www.gewalt.de | Effacer |

→ Cliquez sur APPLIQUER.

Les sites Internet spécifiés sont ainsi bloqués de manière permanente.

Configuration des mesures de sécurité

Pour bénéficier du maximum de sécurité dans votre réseau local, il est recommandé de définir les paramètres de sécurité suivants :

♦ Protégez la configuration de votre routeur à l'aide d'un mot de passe (voir p. 39). Vous évitez ainsi que des utilisateurs au sein de votre réseau ne puissent modifier la configuration de votre routeur, en particulier les paramètres de sécurité.

En outre, dans le cas des réseaux sans fil, il est recommandé de prendre les mesures supplémentaires suivantes :

◆ Modifiez l'identifiant SSID (Service Set ID) (voir p. 40).

Modifiez le SSID prédéfini ConnectionPoint en le remplaçant par une nouvelle chaîne de caractères secrète, de préférence une combinaison de nombres et de lettres. Ainsi, il ne sera possible de se connecter à votre routeur par une liaison sans fil que si l'on connaît ce SSID. Evitez d'utiliser votre nom ou des mots qui peuvent être devinés par votre voisin par exemple.

◆ Désactivez la fonction Broadcast pour le SSID (voir p. 40).

De cette manière, le routeur n'émettra plus le SSID modifié et celui-ci ne pourra pas être « lu » par des personnes non autorisées.

◆ Activez un mode de chiffrement (WEP ou WPA-PSK) (voir p. 42).

De cette manière, votre flux de données est chiffré, ce qui empêche l'écoute du réseau.

◆ Créez une liste d'accès (liste d'accès MAC, voir p. 46)

Cela vous permet de définir quels sont les ordinateurs connectés à votre routeur par une liaison sans fil. Tous les autres ordinateurs seront exclus.

À noter :

◆ La méthode de chiffrement doit être identique pour tous les appareils sans fil.

◆ Avant de modifier les paramètres de votre Gigaset SE505 dsl/cable, nous vons recommandons de sauvegarder l'état opérationnel de votre appareil avant toute chose.

Sélectionnez pour cela, dans les paramètres avancés Administration – Sauve-garde et restauration. Cliquez sur Backup, suivez les instructions de la boîte de dialogue et enregistrez votre configuration.

Le Gigaset SE505 dsl/cable propose une installation de sécurité vous permettant de mettre en place par étapes les principales mesures de sécurité de votre routeur. Toutes les mesures peuvent également être exécutées à partir des options d'installation avancée. Nous présenterons ici la configuration réalisée à partir de l'installation de sécurité et nous renverrons le moment venu à la fonction correspondante dans l'installation avancée.

Démarrer l'Installation de sécurité

Pour démarrer l'Installation de sécurité, veuillez suivre la procédure indiquée

→ Démarrez le navigateur Internet.

→ Entrez l'adresse IP du routeur dans la zone d'adresse de votre navigateur Web. Si vous n'avez configuré votre appareil avec une autre adresse IP, l'adresse par défaut est : http://192.168.2.1

La page Internet demandée s'ouvre alors avec une boîte de dialogue de connexion.

→ Dans le cas où il a déjà été attribué un mot de passe, entrez-le et cliquez sur LOGIN.

→ Lorsque vous êtes connecté, cliquez sur Installation de sécurité.

Les étapes de la Installation de sécurité sont les suivantes :

- Définition d'un mot de passe pour la configuration (voir p. 39)

- Modification du SSID du routeur (voir p. 40)

- Configuration du chiffrement (voir p. 42)

- Réglage du contrôle d'accès (voir p. 46)

- Enregistrement de la configuration (voir p. 49)

Protection de la configuration par mot de passe

Au terme de l'installation, la configuration par défaut de votre routeur n'est pas protégée par mot de passe. Afin d'éviter que des personnes non autorisées ne tentent de modifier votre configuration, vous devez définir un mot de passe et le modifier de temps à autre.

Etape 1 / 5 : Définir le mot de passe de connexion

Vous pouvez définir un mot de passe de connexion pour protéger la configuration de votre routeur. Entrez un mot de passe (32 caractères maximum, caractères valides : A-Z, a-z, 0-9) et confirmez le nouveau mot de passe. Si vous ne souhaitez pas utiliser de mot de passe, laissez ces champs de saisie vides.

Gardez bien le mot de passe en mémoire.

Entrez le nouveau mot de passe :

Confirmez le nouveau mot de passe :

→ Entrez un mot de passe dans la zone Entrez le nouveau mot de passe et répétez-le dans la zone située au-dessous.

Le mot de passe doit avoir une longueur comprise entre 3 et 32 caractères. La casse est indifférente. Evitez d'utiliser des noms de personnes ou des mots trop faciles à deviner. Combinez les lettres et les chiffres.

Remarque :

Mémorisez le mot de passe que vous avez défini. Dans le cas où vous l'avez oublié, vous devez réinitialiser votre routeur. Maintenez enfoncé le bouton de réinitialisation situé à l'arrière de l'appareil pendant au moins 7 secondes. Attention cependant : tous les paramètres sont réinitialisés avec les réglages usine. Plus aucun mot de passe n'est attribué.

→ Cliquez sur le bouton SUIVANT pour valider les paramètres.

Remarque :

Pour modifier ultérieurement le mot de passe, utilisez la fonction suivante dans l'Installation avancée : Administration – Gestion

Modification du SSID et désactivation du mode broadcast

Vous définissez un réseau sans fil en attribuant le même SSID (Service Set ID) à tous les appareils. La valeur par défaut du SSID pour le routeur est ConnectionPoint. Vous devez modifier cette valeur par défaut afin d'éviter que quiconque s'introduise à votre insu dans votre réseau. Par ailleurs, vous devez éviter que le SSID ne soit visible dans les paquets de données qui transitent par le réseau. Les personnes non autorisées écoutant le trafic de données pourraient ainsi accéder à votre réseau.

La procédure est la suivante :

- Modifiez le SSID sur votre routeur et assurez-vous qu'il ne soit plus visible.

- Modifiez le SSID en conséquence pour tous les adaptateurs réseau sans fil installés sur tous les ordinateurs (voir p. 50).

La modification du SSID de votre routeur est explicitée à l'étape suivante de l'Installation de sécurité.

Etape 2 / 5 : ID de réseau sans fil (SSID)

Vous pouvez modifier la SSID pour distinguer votre routeur sans fil des autres. 32 caractères maxi. (A-Z, a-z, 0-9).

Si vous modifiez la SSID, vous devez reconnecter vos PC à votre routeur sans fil.

ID de réseau sans fil (SSID) :

MyNet

Vous avez besoin de la SSID lorsque vous connectez vos PC à votre routeur sans fil.

Si vous optez pour une SSID invisible, votre routeur ne diffuse pas sa SSID. Par conséquent, vous devez connaître votre SSID si vous souhaitez établir une connexion avec votre réseau.

Visibilité SSID

Si vous configurez une SSID invisible, mémorisez la SSID !

→ Entrez un SSID quelconque. Il ne peut y avoir plus de 32 caractères alphanumériques. Evitez d'utiliser des noms de personnes ou des mots trop faciles à deviner. Combinez les lettres et les chiffres.

→ Sélectionnez à la ligne SSID visible l'option Non visible. Désactivez la fonction Broadcast pour le SSID.

→ Cliquez sur le bouton SUIVANT pour valider les paramètres.

Remarque :

Pour modifier ultérieurement le SSID, utilisez la fonction suivante dans l'Installation avancée : Réglages sans fil – Réglages de base

Lorsque vous avez terminé l'Installation de sécurité, il vous reste encore à modifier le SSID des adaptateurs réseau sans fil sur les ordinateurs connectés, afin d'éviter que ces derniers ne puissent plus accéder au réseau sans fil du routeur. La procédure à appliquer pour un Gigaset PC Card 54 Siemens, un Gigaset PCI Card 54 Siemens ou un Gigaset adaptateur USB Siemens est indiquée page 50.

Transmission de données cryptées

Plus encore que dans les réseaux câblés, les données empruntant les réseaux sans fil sont menacées d'être écoutées par des tiers non autorisés. En utilisant des adaptateurs réseau avec une portée type, il suffit d'un ordinateur portable ou d'un PDA équipé d'une carte réseau configurée en conséquence pour écouter n'importe quelle communication dans un réseau radio voisin. Nous vous recommandons donc d'activer l'une des méthodes dhe chiffrement suivantes sur vos composants réseau réseau sans fil.

◆ WEP

Afin de combler cette faille de sécurité, la norme WLAN IEEE 802.11b a défini des spécifications pour un mécanisme de chiffrement WEP (Wired Equivalent Privacy) pour le chiffrement des données et pour l'authentification d'un équipement terminal par rapport à la station de base (Gigaset SE505 DSL/cable par exemple). Nous présenterons à la section suivante la configuration du routeur pour le chiffrement WEP.

◆ WPA-PSK

Le chiffrement et l'authentication par WPA-PSK apportent une sécurité accrue. Pour pouvoir utiliser le WPA-PSK, tous les composants de votre réseau sans fil doivent prendre en charge le WPA-PSK. Vous trouverez la configuration du Gigaset SE505 dsl/cable pour WPA-PSK à la page 44.

En cas d'utilisation d'un Gigaset WLAN Repeater pour augmenter la portée de votre réseau, vous devez utiliser le WEP comme méthode de chiffrement.

Remarque :

La technologie WEP ou WPA-PSK permet de protéger les données transmises entre les nœuds sans fil. Cependant, le chiffrement n'assure aucune protection des transmissions dans votre réseau câblé ou sur Internet.

Cryptage WEP

Pour activer le chiffrement WEP dans vos équipements réseau sans fil, vous devez exécuter les opérations suivantes :

- Activez le chiffrement Wep sur votre Gigaset SE505 dsl/cable et créez une clé sur 64 ou 128 bits.

Notez la clé que vous venez de saisir!

- Activez le chiffrement Wep sur les adaptateurs réseau sans fil et indiquez même la clé sur 64 bits ou sur 128 bits (voir p. 51).

Dans les instructions données ci-après, nous supposerons que vous avez déjà mis en place votre réseau sans fil et que celui-ci fonctionne.

Clés sur 64 bits et 128 bits

Vous pouvez utiliser le standard en matière de chiffrement, avec des clés sur 64 bits, ou le niveau plus robuste, avec des clés sur 128 bits. Les clés sont entrées au format hexadécimal ou au format ASCII. Vous devez utiliser les mêmes clés de chiffrement et de déchiffrement pour le routeur Gigaset et pour tous les adaptateurs réseau sans fil.

Configuration du chiffrement WEP sur le routeur

L'étape suivant de l'Installation de sécurité consiste à configurer le chiffrement WEP sur votre routeur.

Etape 3 / 5 : Définir le code WEP (Wired Equivalent Privacy)

Le code WEP protège votre réseau sans fil contre un accès non autorisé. Son utilisation est conseillée.

Sélectionnez le mode WEP

○ code WEP 128 bit

○ code WEP 64 bit

Ne pas utiliser de code WEP

Attention : nous conseillons l'utilisation du code WEP !

→ Sélectionnez le mode de cryptage de votre choix : sur 64 bits ou sur 128 bits.

Une nouvelle rubrique apparaît dans la page dans laquelle vous pouvez saisir la clé. L'illustration ci-après présente la sélection d'une clé sur 128 bits.

Etape 3 / 5 : Définir le code WEP (Wired Equivalent Privacy)

Caractères valides : 0-9, A-F, 26 caractères. Ce code est nécessaire pour connecter vos ordinateurs sans fil à votre routeur.

Sélectionnez le mode WEP

code WEP128 bit

○ code WEP 64 bit

○ Ne pas utiliser de code WEP

Entrez le mode de saisie

Hexadécimaux

○ ASCII

Caractères valides : 0-9, A-F, 26 caractères. Ce code est nécessaire pour connecter vos ordinateurs sans fil à votre routeur.

Entrez le code WEP

Si vous activez la case d'option Hexadécimal, vous pouvez utiliser les chiffres de 0 à 9 ainsi que les lettres de A à F.

- En choisissant une profondeur de clé de 64 bits, la clé a une longueur de 10 signes exactement.

Exemple de clé valide : 1234567ABC. - En choisissant une profondeur de clé de 128 bits, la clé a une longueur de 26 signes exactement.

Exemple de clé valide : 234567ABC8912345DEF1234567.

Si vous activez la case d'option ASCII, vous pouvez utiliser les chiffres de 0 à 9 ainsi que les lettres de A à F et les caractères spéciaux du jeu de caractères ASCII.

- En choisissant une profondeur de clé de 64 bits, la clé a une longueur de 5 signes exactement.

Exemple de clé valide : GIGA1. - En choisissant une profondeur de clé de 128 bits, la clé a une longueur de 13 signes exactement.

Exemple de clé valide : GIGASET_SE505.

À noter :

Notez absolument la valeur correspondant à la clé choisie. Vous avez besoin de cette valeur afin de configurer en conséquence les adaptateurs réseau sans fil.

N'utilisez pas pour votre configuration les valeurs données ici en exemple.

→ Cliquez sur le bouton SUIVANT pour valider les paramètres.

Remarque :

Pour modifier ultérieurement la clé WEP, utilisez la fonction suivante dans l'Installation avancée : Réglages sans fil – Cryptage

Lorsque vous avez terminé l'Installation de sécurité, il vous reste encore à régler le chiffrement WEP des adaptateurs réseau sans fil sur les ordinateurs connectés, afin d'éviter que ces derniers ne puissent plus accéder au réseau sans fil du routeur. La procédure à appliquer pour un Gigaset PC Card 54 Siemens, un Gigaset PCI Card 54 Siemens ou un Gigaset adaptateur USB Siemens est indiquée (voir p. 51).

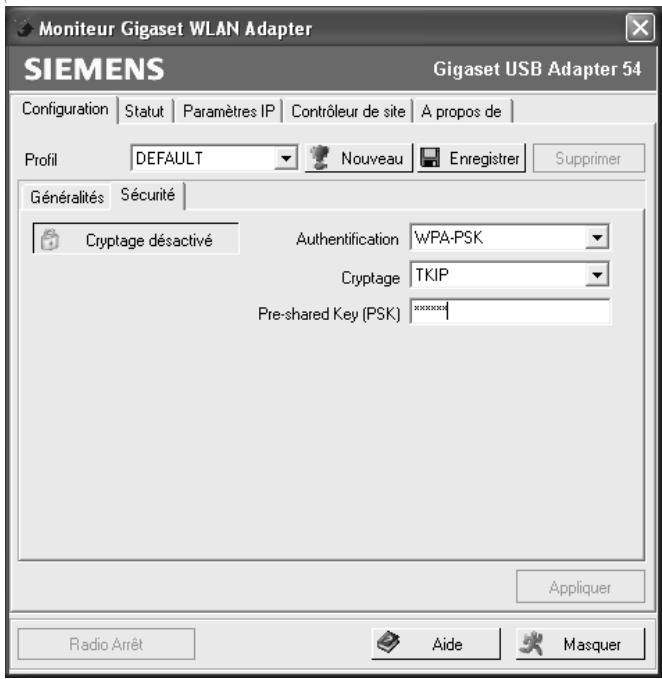

Chiffrement WPA

WPA est un standard d'identification des utilisateurs lors de la connexion réseau ainsi que de chiffrement des données lors de la transmission. Le standard WPA est plus sécurisé que le standard WEP.

Tous les adaptateurs réseau disponibles actuellement dans la série Gigaset ne prennent pas en charge le WPA. La configuration requise du Gigaset adaptateur USB est présentée page 54 pour exemple. Vérifiez dans le manuel d'utilisation de votre appareil si le WPA est pris en charge. Nous vous recommandons de configurer le chiffrement WPA sur vos composants réseau sans fil.