ANTIVIRUS EDITION FAMILIALE 4.8 - Antivirus AVAST - Notice d'utilisation et mode d'emploi gratuit

Retrouvez gratuitement la notice de l'appareil ANTIVIRUS EDITION FAMILIALE 4.8 AVAST au format PDF.

| Type de produit | Antivirus |

| Version | 4.8 Edition Familiale |

| Licence | Gratuite pour usage personnel non commercial, enregistrement requis tous les 14 mois |

| Fichier d'installation | setupfre.exe, environ 30 Mo selon la langue |

| Systèmes d'exploitation compatibles | Windows 95, 98, Me, NT 4.0, 2000, XP, Vista (32 et 64 bits) |

| Configuration minimale requise | Processeur 486, 32 Mo RAM, 100 Mo disque dur (Windows 95/98/Me) ; Pentium, 64 Mo RAM (2000/XP) ; Pentium 4, 512 Mo RAM (Vista) |

| Fonctions principales | Protection résidente en temps réel, scan manuel, anti-spyware, anti-rootkit, auto-protection, mises à jour automatiques incrémentales, quarantaine, économiseur d'écran antivirus |

| Modules de protection résidente | Bouclier standard, messagerie instantanée, courrier (POP3/IMAP), Outlook/Exchange, P2P, bouclier réseau (Windows NT/2000/XP/Vista), bouclier Web |

| Méthodes de scan | Scan rapide, normal, minutieux ; scan des archives ; scan au démarrage (Windows 32 bits) ; scan via économiseur d'écran |

| Base de données virale | Mise à jour automatique ou manuelle ; taille typique des mises à jour : quelques dizaines de Ko |

| Entretien et nettoyage | Mises à jour régulières du programme et de la base virale ; génération de la VRDB (Base de Données de Rétablissement Viral) ; nettoyeur de virus intégré pour certains virus courants |

| Sécurité | Auto-protection (module self-defense) empêchant la désactivation par des virus ; protection par mot de passe pour les réglages |

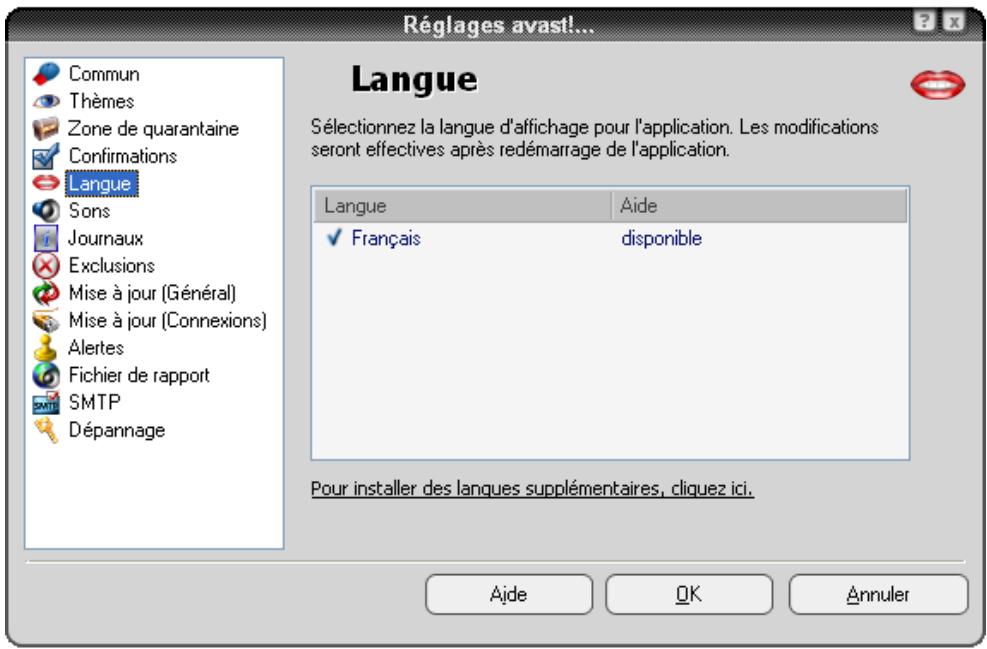

| Langues disponibles | Multilingue (français, anglais, arabe, etc.) |

| Support | Centre de support en ligne, forum, soumission d'incidents |

FOIRE AUX QUESTIONS - ANTIVIRUS EDITION FAMILIALE 4.8 AVAST

Questions des utilisateurs sur ANTIVIRUS EDITION FAMILIALE 4.8 AVAST

0 question sur cet appareil. Repondez a celles que vous connaissez ou posez la votre.

Poser une nouvelle question sur cet appareil

Téléchargez la notice de votre Antivirus au format PDF gratuitement ! Retrouvez votre notice ANTIVIRUS EDITION FAMILIALE 4.8 - AVAST et reprennez votre appareil électronique en main. Sur cette page sont publiés tous les documents nécessaires à l'utilisation de votre appareil ANTIVIRUS EDITION FAMILIALE 4.8 de la marque AVAST.

MODE D'EMPLOI ANTIVIRUS EDITION FAMILIALE 4.8 AVAST

Sommaire

Aide supplémentaire 4

Menaces sur votre ordinateur 5

Qu'est-ce que c'est qu'un virus? 5 Qu'est-ce que c'est qu'un logiciel espion (spyware)? 5 Qu'est-ce que c'est que les rootkits? 5

Caractéristiques principales d'avast! antivirus 6

Noyau antivirus. 6 Protection résidente (ou protection "à l'accès") 7 Technologie d'anti-spyware (anti-espion) incorporée 7 Technologie d'anti-rootkit incorporée 7 Puissante auto-protection. 7 Mises à jour automatiques 7 La Zone de quarantaine 8 Intégration au système 8 Nettoyeur de virus (Virus Cleaner) intégré 8 Scanner en ligne de commande (uniquement pour l'Edition Pro.) 8 Bloqueur de Script (uniquement pour l'Edition Pro.) 9 Mises à jour PUSH (uniquement pour l'Edition Pro.) 9 Interface Utilisateur Avancée (uniquement pour l'Edition Pro.) 9

Système Requis. 10 Comment installer avast! antivirus Edition Familiale 11 Pour commencer 16 Protection par un mot de passe 18 Comment s'enregistrer pour obtenir une clé de licence 18 Insertion de la clé de licence 19 Utilisation de base d'avast! antivirus. 20

Protection Résidente "à l'accès" 20

Comment réaliser un scan manuel - l'interface utilisateur simplifiée 24

Sélection manuelle des zones à scanner 26 Réglage de la sensibilité du scan et exécution du scan 28 Lancement d'une analyse et traitement des résultats 29

Changer l'apparence de l'Interface Utilisateur Simplifiée 30 Que faire lorsqu'un virus est trouvé 32 Résultats du dernier scan 36

Fonctionnalités avancées 37

Réglage des mises à jour automatiques 37 Comment planifier un scan au démarrage 38 Exclusion de certains fichiers pendant l'analyse 40 Comment créer un rapport des résultats d'analyse 41 Les Alertes 44 SMTP 45 Recherche dans la base de données virale 46 Travailler avec des fichiers se trouvant dans la zone de quarantaine 48 Visualiseur de journaux 50

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

Réglages de la Protection Résidente 52

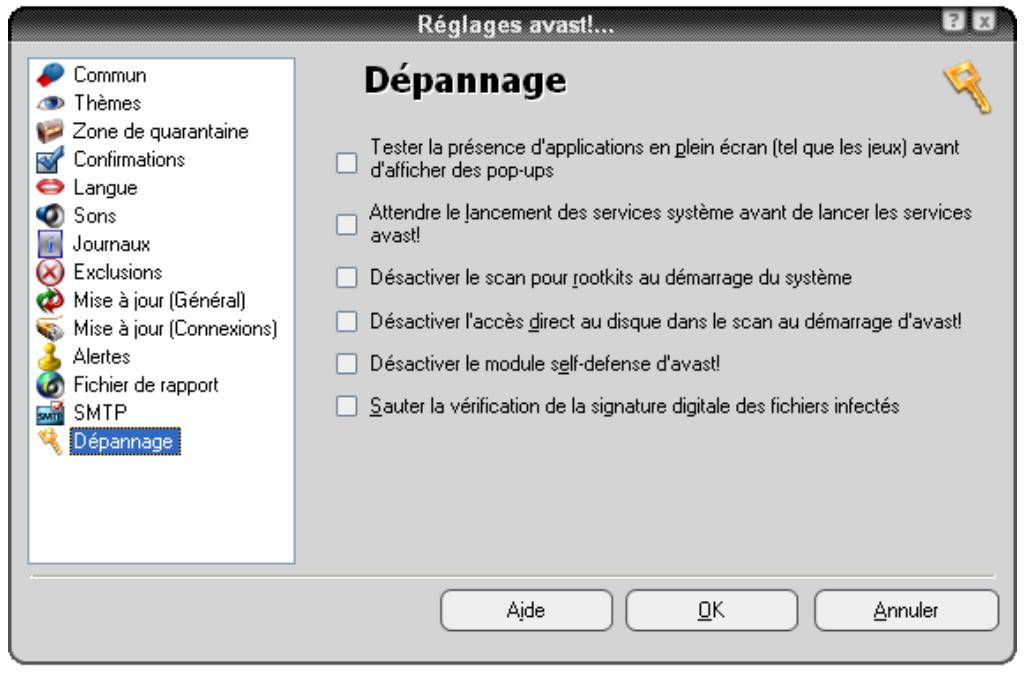

Autres réglages d'avast! 66

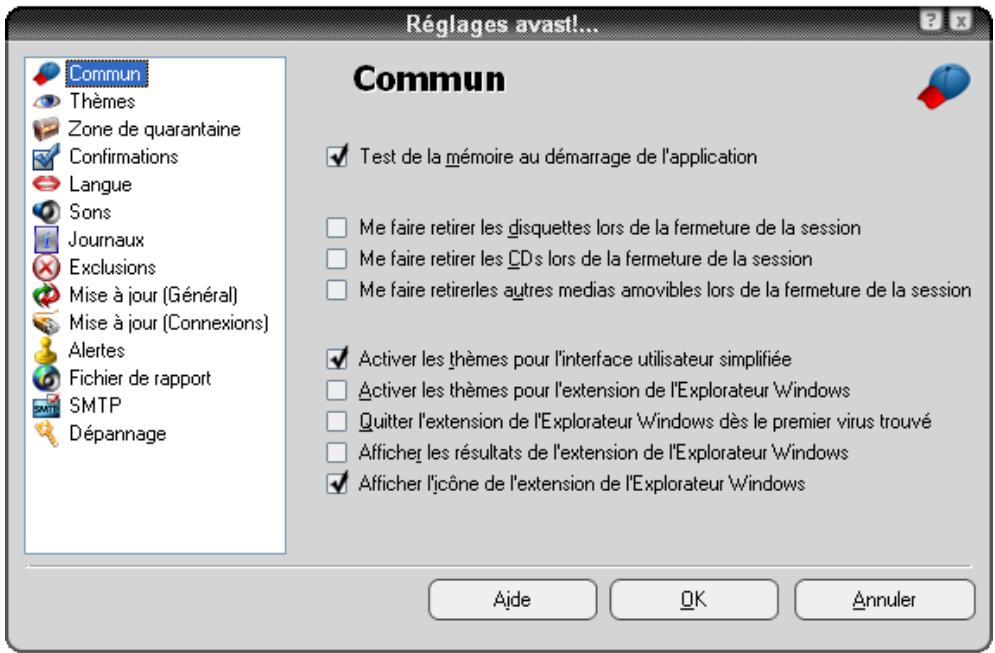

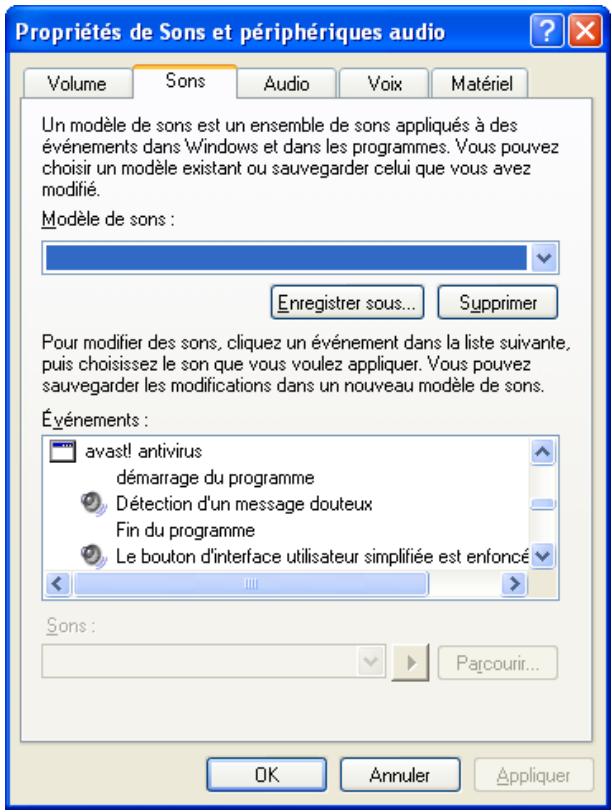

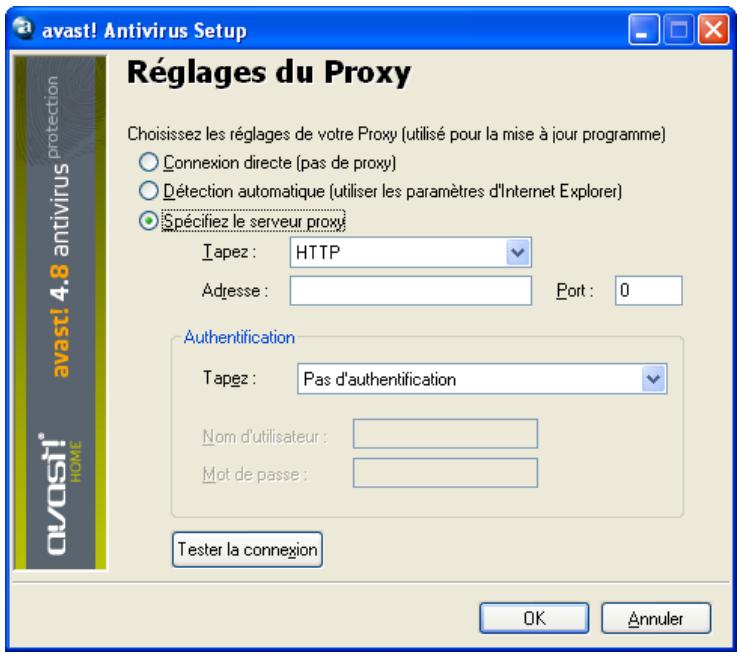

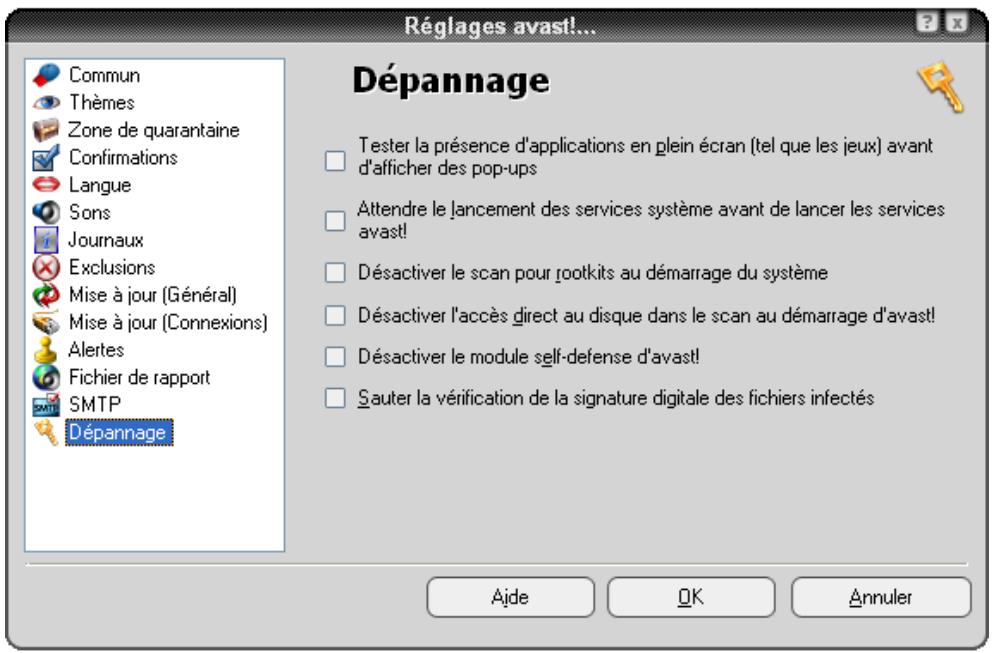

Common 66 L'extension de l'Explorateur 66 Thèmes 67 Confirmations 67 Changement de la langue du programme 69 Sons. 70 Mise à jour (Connexions) 71 Dépannage 72

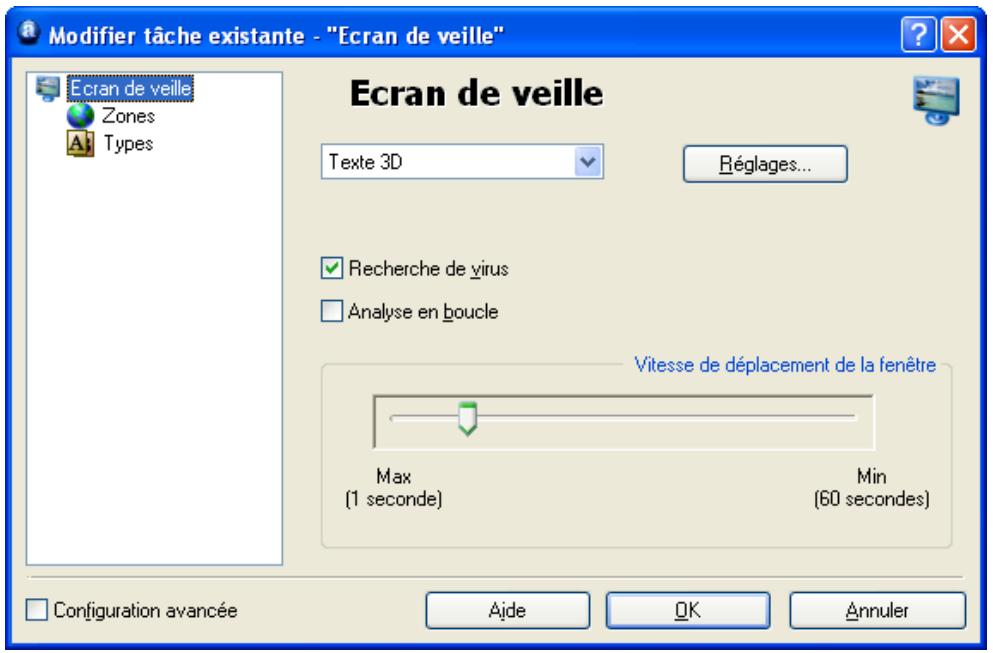

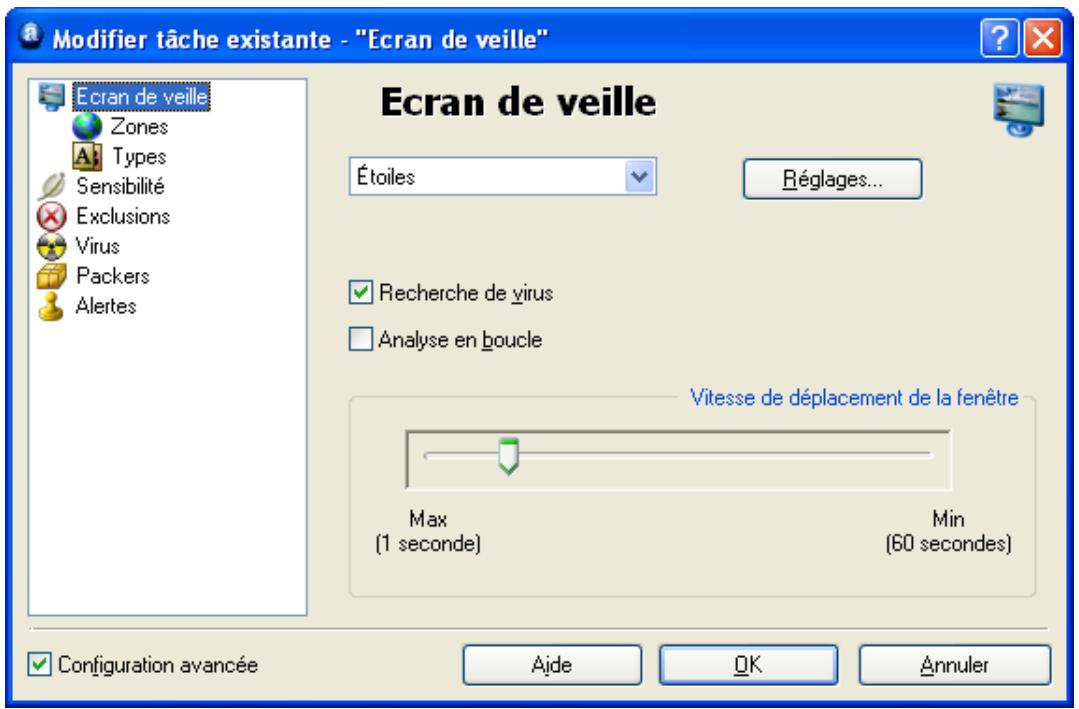

Comment activer l'écran de veille d'avast! antivirus. 73

Comment mettre à niveau vers l'Edition Professionnelle

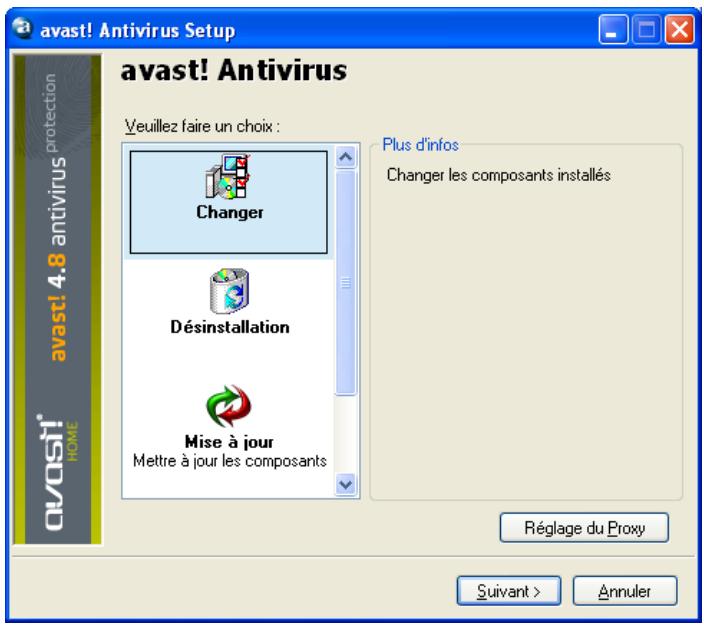

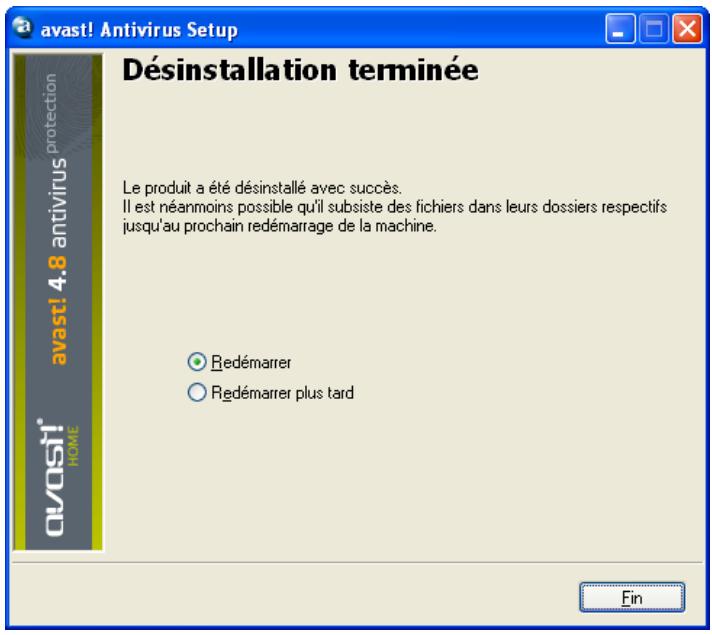

Comment désinstaller avast! antivirus

Bienvenue sur avast! antivirus Edition Professionnelle version 4.8.

avast! 4 antivirus est une collection des technologies de pointe, décorées par des prix prestigieux, qui travaillent dans une parfaite synergie pour un but commun : protégger votre système et vos données contre les virus informatiques. Dans sa gamme, il représente le meilleur Choix pour n'importe quel poste de travail équipé d'un système Windows.

avast! antivirus incorpore une technologie d'anti-spyware, certifiée par West Coast Lab's Checkmark process, ainsi qu'un anti-rootkit et de fortes capacités d'auto-protection pour assurer continuellement la protection de vos programmes et données de valeur.

Depuis 1988, ALWIL Software a produit des logiciels d'antivirus qui ont été développés dans la gamme de produits multi-primés avast! antivirus, rendant avast! l'un des produits les plus matures et éprouvés sur le marché d'antivirus.

Ayant son siège social à Prague, en République tchèque, ALWIL Software développe et vend les produits avast! antivirus qui protègent tous les principaux systèmes d'exploitation et tous les grands types de dispositif vulnérables. Pour plus de détails sur l'entreprise et ses produits, veuillez-vous référer à notre site Web: www.avast.com

avast! © est une marque déposée aux États-Unis d'Amérique et dans d'autres pays et est utilisée sous licence exclusive d'ALWIL Software a. s.

Aide supplémentaire

Si vous rencontrez des difficultés avec votre programme avast! antivirus et que vous n'êtes pas en mesure de les résoudre après avoir lu ce manuel, vous pouvez trouver la réponse dans le Centre de Support de notre Site web à http://support.avast.com

- Dans la section de la Base de connaissances, vous pouvez rapidement trouver la réponse à certaines des questions les plus fréquemment posées

- Alternativement, vous pouvez profiter du forum de support d'avast ! Là, vous pouvez interagir avec d'autres utilisateurs d'avast ! qui ont peut-être connu le même problème et ont déjà découvert la solution. Vous devez vous inscrire pour utiliser le forum mais cela est très rapide et simple. Pour vous inscrire afin d'utiliser le forum, réferez-vous à http://forum. avast. com/

Si vous ne parvenez toujours pas à résoudre votre requête, vous pouvez "Soumettre un incident" à notre réseau de support. Encore une fois, vous devez vous inscrire pour le faire et lorsque vous nous écrivez, s'il vous plaît assurez-vous d'inclure le maximum d'informations possible.

Menaces sur votre ordinateur

Les virus, logiciels espions, rootkits et toutes les formes de logiciels malveillants sont collectivement connus sous le nom de logiciels malveillants; Un logiciel malveillant est aussi souvent appelé “badware”.

Qu'est-ce que c'est qu'un virus?

Un virus informatique est un bout de logiciel habituellement malveillant dans sa nature, qui est utilisé pour se propager lui-même ou propager d'autres logiciels du même genre d'un ordinateur à un autre. Les virus eux-mêmes peuvent causeurs des dommages du système, perte de données de valeur, ou peuvent être utilisés pour installer des logiciels espions (spyware), des rootkits ou d'autres logiciels malveillants sur un système vulnérables.

Un moyen clé de prévenir l'infection est d'avoir une solution d'antivirus à jour installée sur tous les ordinateurs d'un réseau, et de faire en sorte que tous les derniers correctifs de sécurité du système d'exploitation soient installés. Les utilisateurs doivent également faire attention et s'assurer que les sources des logiciels qu'ils téléchargent à partir de l'internet sont saines car plusieurs types de logiciels malveillants sont installés durant la recherche d'autres logiciels légitimes.

Qu'est-ce que c'est qu'un logiciel espion (spyware)?

Un logiciel espion (Spyware) est un logiciel conçu pour collecter des informations sur l'utilisateur de l'ordinateur sur lequel il est installé et cela souvent sans son consentement ou sans qu'il ne le sache. Cette information peut être le résultat de ce qu'on appelle le vol d'identité, ou vol d'informations précieuses (telles que des informations relatives à une banque ou à une carte de crédit).

De nos jours, la plupart des logiciels espions est actuellement mis au point par des réseaux de crime organisé, que des individus isolés opportunistes et est installée par un virus ou une autre forme de logiciel malveillant (malware).

Qu'est-ce que c'est que les rootkits?

Les rootkits sont des programmes qui s'installent sur votre système, tout en se cachant eux-mêmes, leurs processus, leurs services et leurs clés de registre, afin de rester invisible à l'utilisateur. Ils représentent un risque pour la sécurité des réseaux informatiques domestiques et d'entreprises et sont notamment difficiles à couver et à supprimer.

Les rootkits eux-mêmes sont normalement déployés par un autre infection de logiciel malveillant (exemple : un cheval de Troie), et il est donc fortement recommandé que les utilisateurs d'ordinateur aient un système d'antivirus / anti-spyware (anti-espion) mis à jour, installé et opérationnel sur leur PC. Un tel système est bel et bien d'avast! antivirus 4.8.

Caractéristiques principales d'avast ! antivirus

avast! est un produit multi-primé dans la gamme des produits d'antivirus développé par ALWIL Software, il est certifié par les laboratoires ICSA et Checkmark (en qualité d'antivirus et anti-malware). avast! antivirus reçoit régulièrement le prix de Virus Bulletin 100% pour la détection de 100% des virus "in the Wild" et il est récidive laureée de Secure Computing Award.

Avast! antivirus est utilisé dans environ 75 millions de maisons et bureaux partout dans le monde entier, il est spécifiquement conçu pour exiger peu de ressources du système et effectue de façon progressive et automatique les mises à jour du programme ainsi que celles de la base de données virale, ce qui lui donne d'être toujours à jour.

avast! 4 Edition Professionnelle est une collection des technologies de pointe conçue pour vous apporter une protection incomparable contre tous les formes de logiciels malveillants.

Les caractéristiques principales d'avast antivirus Edition familiale et Edition

Professionnelle sont comparées et décrites ci-dessous.

| Caractéristiques principales | Edition Familiale | Edition Professionnelle |

| Noyau d’Antivirus basé sur un moteur antivirus de haute performance | Oui | Oui |

| protection résidente solide | Oui | Oui |

| anti-spyware (anti-espion) incorpore | Oui | Oui |

| détection de rootkit incorporee | Oui | Oui |

| Autoprotection solide | Oui | Oui |

| Mises à jour automatiques et incrémantales | Oui | Oui |

| Zone de quarantaine pour conserver les fichiers suspects | Oui | Oui |

| Intégration au système | Oui | Oui |

| Nettoyeur de virus intégré | Oui | Oui |

| Scanner en ligne de commande | Non | Oui |

| Bloquer de script | Non | Oui |

| Mises à jour PUSH | Non | Oui |

| Interface utilisateur avancée, capacité de creator et de planifier des tâches définies. | Non | Oui |

Noyau antivirus

Le noyau antivirus est le cœur du programme. La dernière version du Noyau antivirus avast! possède des capacités de détection élevées, ainsi qu'une performance remarquable.

Vous pouvez vous attendre à 100% de détection des virus menaçants actuellement le monde informatique, et une détection excellente des chevaux de Troie.

Le noyau est certifié par les laboratoires ICSA; il participe fréquemment aux essais du magazine Virus Bulletin, remportant souvent le prix VB100.

Protection résidente (ou protection "à l'accès")

De nos jours, la Protection Résidente (la protection en temps réel du système de l'ordinateur) est l'une des plus importantes caractéristiques d'un programme d'antivirus. La protection résidente d'avast! est une combinaison de plusieurs parties ou "modules résidents" qui sont capables de détecter un virus avant même qu'il n'ait une occasion quelconque d'infecter votre ordinateur.

Technologie d'anti-spyware (anti-espion) incorporée

avast! antivirus possède Maintenant un module complet incorpore de détection et de suppression des logiciels espions qui est certifié par les Laboratoires West Coast Lab's Checkmark et qui offre une protection encore plus complète de vos programmes et données de valeur.

Technologie d'anti-rootkit incorporée

Une technologie d'anti-rootkit basée sur une technologie de pointe de GMER est aussi incorporée dans le programme.

Si un rootkit est découvert, il est d'abord désactivé et ensuite, s'il peut être supprimé sans nuire à la performance de l'ordinateur, il est supprimé. avast! antivirus comprend une base de données des virus qui peuvent être automatiquement mises à jour pour fournir une protection continue contre les rootkits.

Puisante auto-protection

Certain virus peuvent essayer de désactiver le logiciel d'antivirus d'un ordinateur. Afin d'assurer le bon fonctionnement de votre protection, même contre les dernières menaces qui peuvent mettre hors service voire protection de sécurité, un puissant module d'autodéfense a été intégré à avast! Ceci est basé sur la technologie multi-primée d'avast! antivirus et fournit une couche supplémentaire de sécurité pour assurer que vos données et programmes sont toujours protégés.

Mises à jour automatiques

Les mises à jour automatiques représentent un autre besoin clé dans la protection contre les virus. Cela concerne aussi bien la base des données virales que le programme lui-même. Les mises à jour sont incrémentales, seules les données nécessaires sont téléchargeées, ce qui diminue considérablement la taille des transferts. La taille typique des mises à jour de la base virale est de quelques dizaines de KB; les mises à jour de programme sont typiquement de quelques centaines de KB.

Si votre connexion internet est permanente (comme la connexion à large bande), les mises à jour s'effectuent automatiquement à intervalles réguliers. Si vous vous connectez à l'Internet occasionnellement, avast! observe votre connexion et essaye d'exécuter la mise à jour lorsque vous êtes en ligne. Cette caractéristique est décrite en profondeur à la page 37.

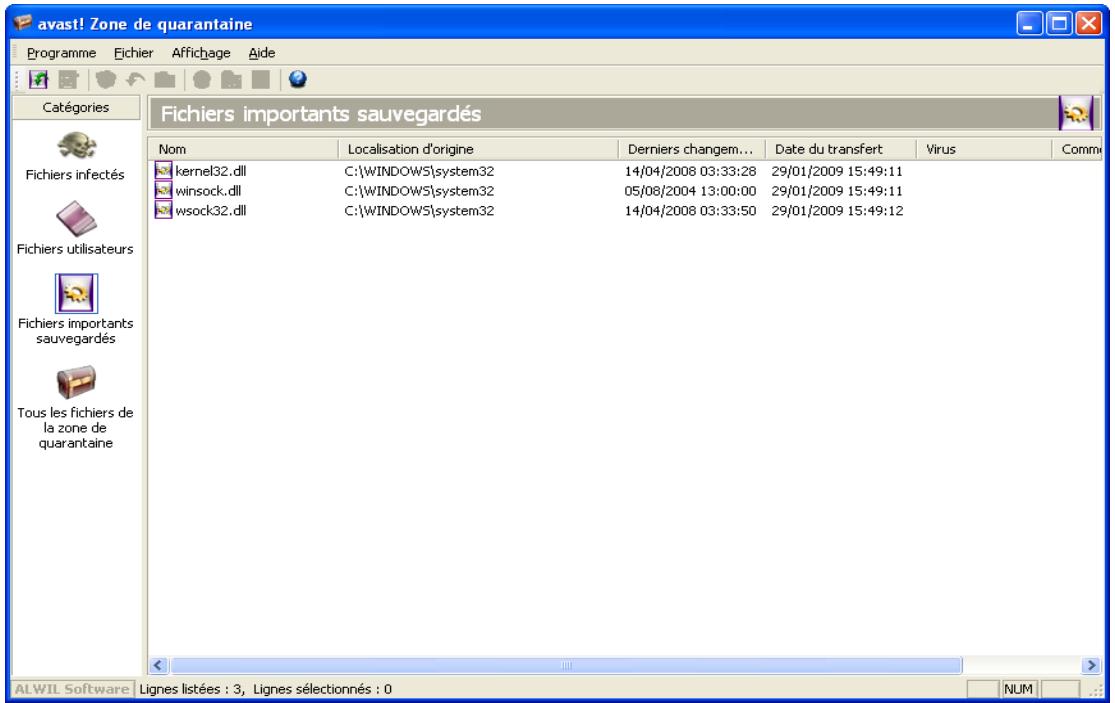

La zone de quarantaine

La zone de quarantaine peut être vue comme un dossier logé sur votre disque dur et qui a des propriétés spéciales ; ce qui lui donne d'être un endroit sûr et isolé pour le stockage des fichiers spécifiques. Vous pouvez toujours travailler avec les fichiers qui sont dans la zone de quarantaine, mais avec quelques restrictions de sécurité.

La propriété principale de la Zone de quarantaine est : l'isolement complet par rapport au reste du système d'exploitation. Aucun processus extérieur, comme un virus, ne peut avoir accès aux fichiers qui y sont et, du fait que les fichiers qui sont à l'intérieur de la Zone de quarantaine ne peuvent pas être exécutés, il n'y a aucun danger de stocker les virus à cet endroit. Pour plus d'informations, voir la page 48.

Intégration au système

Avast! Antivirus s'intègre parfaitement à votre système. Un scan peut être lancé directement à partir de l'explorateur de Windows, en cliquant-droit (un clic avec le bouton droit de votre souris) sur un dossier ou un fichier et en CHOISSANT LA SELECTION correspondante à partir du menu.

Un écran de veille spécial est aussi fourni, celui-ci lance un scan quand il est en exécution. Avast! antivirus travaille ensemble avec votre écran de veille préféré, donc vous n'avez pas à changer vos réglages personnels pour l'utiliser. Pour régler l'écran de veille d'Avast!, veuillez vous référer à la page 73.

Dans la version 32-bit de Windows NT/2000/XP/Vista, il est aussi possible de lancer un "scan au démarrage du système" qui vous permet d'analyser le système pendant qu'il est en démarrage et avant qu'un virus ne soit activé. Ceci est utilisé dans le cas où vous soupçonnez la présence d'un virus sur votre ordinateur.

Nettoyeur de virus (virus cleaner) intégré

avast! antivirus est essentiellement conçu pour protéger votre ordinateur contre les infections virales ou d'autres formes de malware. Sa fonction première est de prévenir que guérir. Toutefois, il intègre maintenant un Nettoyeur de Virus (Virus Cleaner) qui est capable de supprimer des ordinateurs infectés, certains des virus les plus répandus. Malheureusement, le nombre de virus en circulation ne cesse de croître et dans le cas où votre ordinateur est infecté par des virus qui ne peuvent pas être supprimés par le Nettoyeur de Virus (Virus Cleaner), il serait nécessaire d'obtenir l'assistance d'un expert.

Plus d'informations sur le Nettoyeur de Virus peuvent être trouvées sur www.avast.com

Scanner en ligne de commande (uniquement pour l'édition professionnelle)

Pour les utilisateurs expérimentés, l'Édition Professionnelle dispose d'un scanner en ligne de commande. Le programme ashCmd utilise exactement le même noyau d'analyse qu'avast!, ce qui donne exactement le même résultat. Le scan peut être contrôlé par

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

beaucoup d'arguments et commutateurs ; pour l'utiliser comme un "pipe filter" ; et un mode STDIN/STDOUT spécial est disponible. Le module est prévu pour être utilisé dans des programmes BATCH. Son rendement est identique à celui des tâches de l'Interface Utilisateur Avancée (y compris les fichiers de rapport).

Bloqueur de script (uniquement pour l'édition professionnelle)

Le bloqueur de script intégré est un module qui protège votre ordinateur contre les virus de script cachés à l'intérieur des pages web. Ces scripts sont normalement inoffensifs parce que les programmes qui les animent les empêchent d'accéder à aucun fichier. Toutefois, ils peuvent être un trou de sécurité dans un navigateur. Cette faille pourrait être exploitée par un virus qui pourrait infecter votre ordinateur. avast! donc vérifie les pages Web que vous visitez en analysant tous les scripts pour détecter certains qui pourraient être potentiellement dangereux.

Mises à jour PUSH (uniquement pour l'édition professionnelle)

Les mises à jour PUSH représentent une fonction spéciale de l'Édition Professionnelle. C'est un changement impressionnant dans la philosophie des mises à jour. Habituellement, chaque programme installé vérifie régulièrement la disponibilité de nouvelles mises à jour. Les Mises à jour PUSH, cependant, sont lancées par notre serveur ; elles aboutissent à votre ordinateur répondant rapidement et effectuant l'exécution de la mise à jour nécessaire. Le système est basé sur le protocole SMTP (c'est-à-dire le même utilisé pour les messages de courrier électronique habituel). La mise à jour elle-même est contrôlée par les services d'avast! (MS Outlook et Courrier Électronique). Le système de PUSH est protégé par un cryptage asymétrique empêchant l'utilisation frauduleuse du protocole.

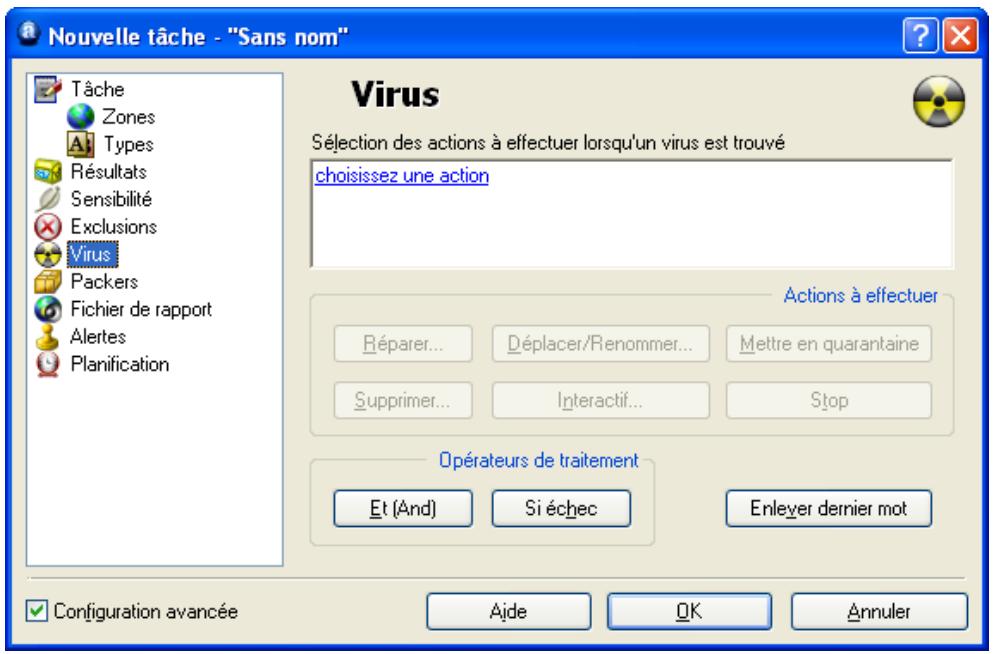

Interface utilisateur avancée (uniquement pour l'édition professionnelle)

avast! Antivirus Edition Professionnelle inclut une interface Utilisateur Avancée à partir de laquelle il est possible de créer des "tâches" qui peuvent être planifiées pour s'exécuter à un moment précis dans l'avirin ou de manière périodique, par exemple quotidiennement, hebdomadairement ou mensuellement. A chaque fois qu'une tâche est exécutée, une nouvelle "session" est créée et c'est dans celle-ci que les résultats de scan sont stockées et peuvent ensuite être visualisées. À la différence de l'Interface Utilisateur Simplifiée, lorsque vous travailliez avec l'Interface Utilisateur avancée, il est possible de spécifier d'avance les actions à exécuter si un virus est détecté. Par exemple, vous pouvez faire les réglages pour que le programme tente immédiatement de réparer les fichiers infectés. Il est également possible de spécifier une action de remplacement si la première action échoue. Par exemple, si un fichier ne peut pas être réparé, il peut être automatiquement déplacé vers la zone de quarantine.

Système requis

Les configurations du matériel décrites ci-dessous représentent les spécifications minimum du système recommandé pour le système d'exploitation.

Pour un ordinateur exécutant Windows® 95/98/Me: 486 Processor, 32MB RAM et 100 MB d'espace libre de disque dur.

Pour un ordinateur exécutant Windows® NT® 4.0: 486 Processor, 24MB RAM et 100 MB d'espace libre de disque dur et le Service Pack 3 (ou supérieur) installé

Pour un ordinateur exécutant Windows® 2000/XP® (non pas le Serveur): Pentium class Processor, 64MB RAM (128MB recommendés) et 100 MB d'espace libre de disque dur

Pour un ordinateur exécutant Windows® XP® 64-bit Edition: Un AMD Athlon64, Opteron ou Intel EM64T-enabled Pentium 4 / Xeon processor, 128MB RAM (256MB recommendés) et 100 MB d'espace libre de disque dur

Pour un ordinateur exécutant Windows® Vista: Pentium 4 processor, 512MB RAM et 100 MB d'espace libre de disque dur. Le programme lui-même requiert environ 60MB d'espace libre de disque dur; le reste de l'espace recommandé est réservé à la Base de Données de Rétablissement Viral et son index (VRDB, aussi connue sous le nom de la "Base de données d'intégrité" dans la version précédente).

Un Microsoft Internet Explorer 4 fonctionnel ou supérieur est requis pour que le programme fonctionne.

Ce produit ne peut être installé sur un système d'exploitation serveur (Serveurs du même groupe que Windows NT/2000/2003).

Note : De divers problèmes peuvent survenir à la suite de l'installation de plus d'un produit de sécurité sur le même ordinateur. Si vous avez déjà installé un autre logiciel de sécurité, il est recommandé que celui-ci soit désinstallé avant d'essayer d'installer avast!

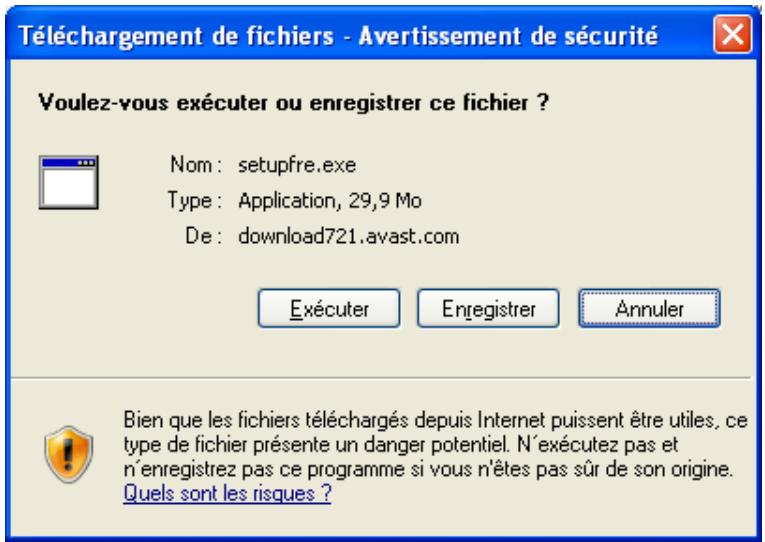

Comment installer avast! antivirus edition familiale

Cette section décrit comment télécharger et installer avast! antivirus Edition Familiale sur votre ordinateur, comment insérer votre clé de licence dans le logiciel une fois le téléchargement et l'installation sont effectués. Les captures d’écrans montrées sur les pages suivantes sont telles qu’elles apparaissent dans Windows XP et peuvent être légèrement différentes dans d’autres versions de Windows.

avast! Antivirus Edition Familiale peut être téléchargée à partir de www.avast.com.

Il est fortement recommandé que tous les autres programmes soient fermés avant de commencer le téléchargement.

Cliquez sur "Télécharger" puis "Télécharger les programmes" et ensuite sélectionnez la version à télécharger.

À partir de la liste des langues disponibles, sélectionnez la version de langue souhaitée - voir ci-dessous - et cliquez sur le bouton "Download".

Téléchargement d'avast! 4 edition familiale

Téléchargement d'avast! 4 Familial - Version française (taille 29.93 MB) Téléchargement d'avast! 4 Familial - Version anglaise (taille 29.81 MB) Téléchargement d'avast! 4 Familial - Version arabe (taille 29.61 MB) Téléchargement d'avast! 4 Familial - Version bulgare (taille 29.65 MB)

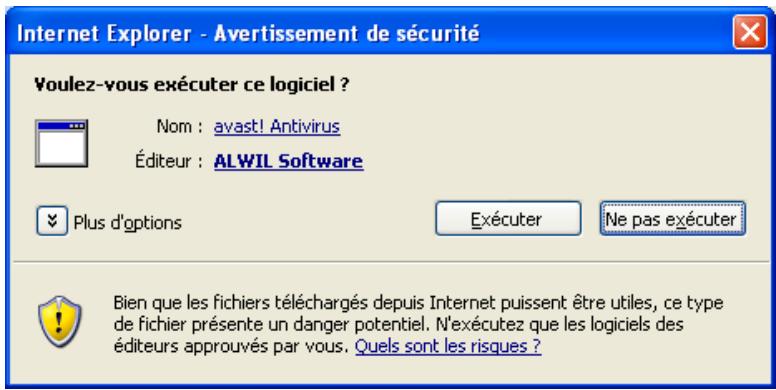

Si vous utilisez Internet Explorer comme navigateur Web, la boîte ci-dessous sera ensuite représentée:

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

Cliquez sur "Exécuter" ou "Enregistrer" pour commencer le téléchargement du fichier d'installation "Setupfre.exe" sur votre ordinateur.

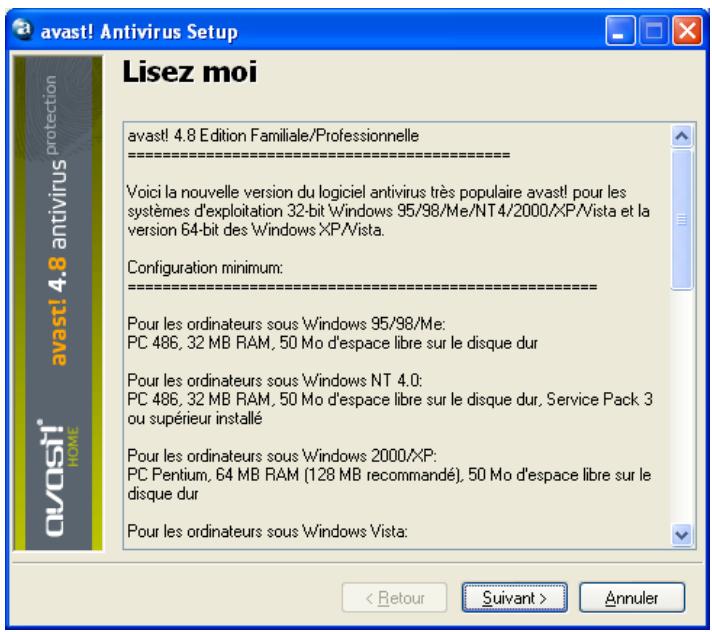

Si vous voulez qu'avast s'installe immédiatement sur votre ordinateur après que le téléchargement du fichier d'installation soit terminé, cliquez sur "Exécuter". Une fois que le fichier d'installation est téléchargé complètement, la fenêtre suivante s'affichera :

Dans d'autres navigateurs Web, vous pouvez seulement avoir l'option pour "Enregistrer" le fichier. En cliquant sur "Enregistrer" le logiciel sera téléchargé sur votre ordinateur mais il ne sera pas installé à ce moment-là. Pour compléter le processus d'installation, il sera nécessaire de lancer le fichier d'installation "Setupfre.exe". Double-cliquez sur le fichier pour l'exécuter.

En cliquant encore sur "Exécuter" vous obtiendrez l'écran d'installation d'avast!:

Cliquez sur "suivant" et l'instance d'installation vous guidera pendant le reste du processus d'installation.

Version 4.8 - guide d'utilisateur

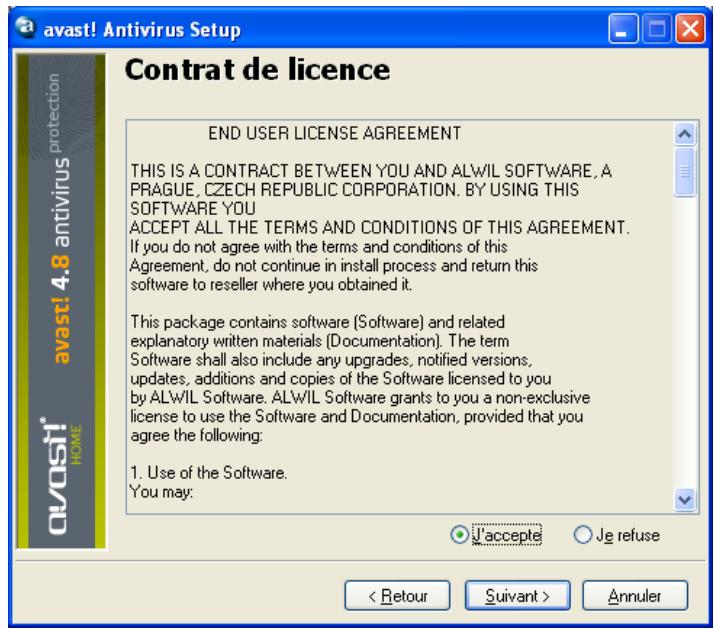

Tout d'abord il vous sera demandé de dire les informations concernant la configuration minimale de système requis, puis de confirmer si vous êtes d'accord avec les conditions de license de l'utilisateur final - voir les deux écrans ci-dessous.

Pour continuer, il est nécessaire de cocher "J'accepte" puis "Suivant".

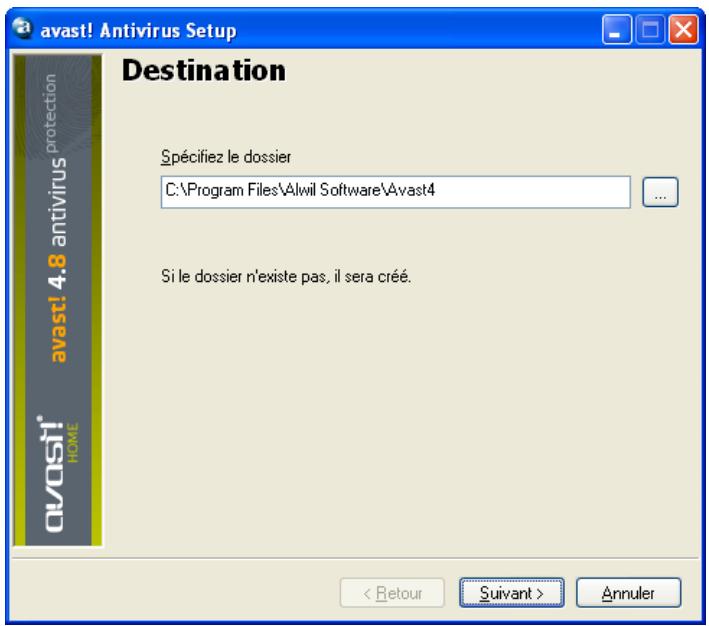

Vous serez alors invité à confirmer le réseau de destination, c'est-à-dire où les fichiers du logiciel doivent être sauvegardés. Le programme la sélectionnera automatiquement ou créera un nouveau réseau, si celui-ci n'est pas déjà. Il est recommandé d'accepter le réseau de destination par défaut et cliquez simplement sur "Suivant" pour continuer.

Version 4.8 - guide d'utilisateur

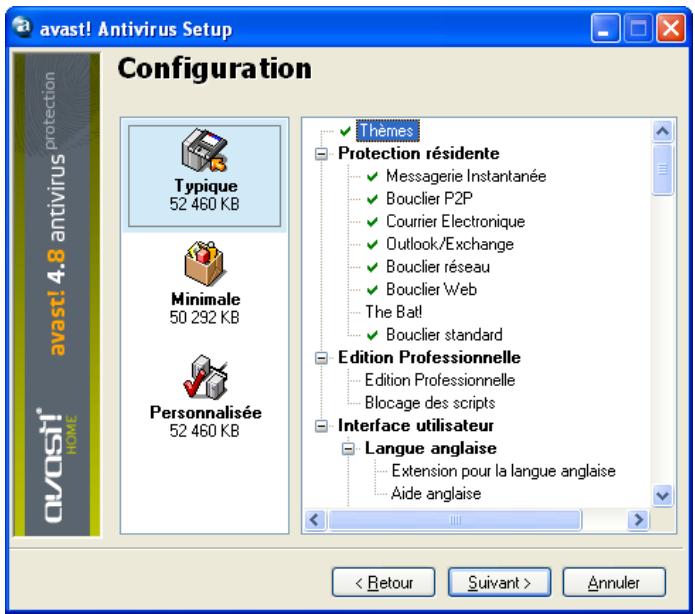

Sur l'écran suivant, il vous sera demandé de confirmer la configuration. Les options qui conviennent à la plupart des utilisateurs sont automatiquement sélectionnées. Sauf si vous souhaitez changer tous les paramètres par défaut, par exemple, CHOIX DE LA langue. Si non, il vous suffit de cliquer sur "Suivant" pour continuer.

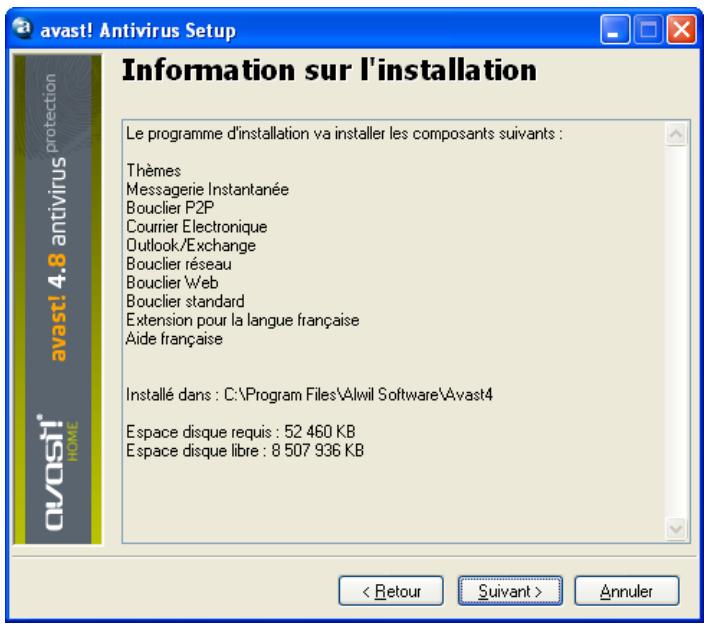

Le programme confirmera ensuite ce qui doit être installé et l'endroit ainsi que la quantité d'espace de disque exigée et disponible. Cliquez "Suivant" pour continuer.

Version 4.8 - guide d'utilisateur

Il vous sera demandé ensuite si vous souhaitez planifier une analyse au démarrage du système - voir page 38.

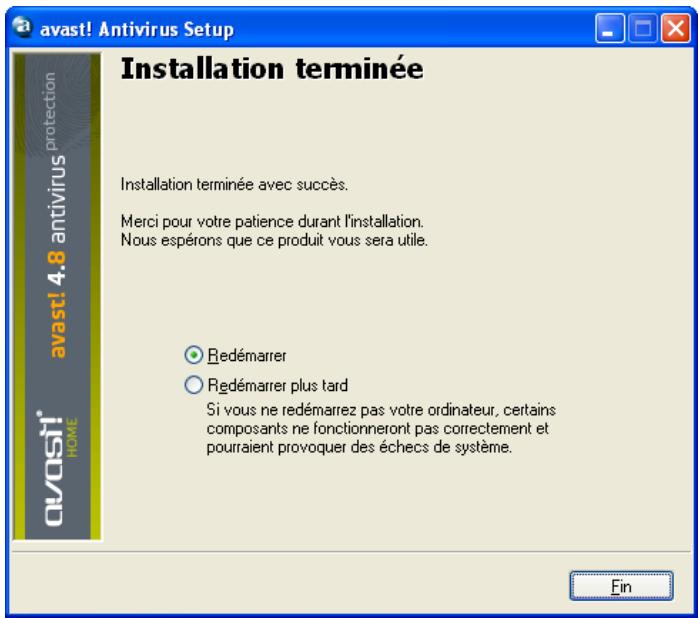

L'écran final devrait confirmer que l'installation a été achevée avec succès. Cependant, pour terminer complètement le processus d'installation, il sera nécessaire de redémarrer votre ordinateur.

Avec "Redémarrer" sélectionné, cliquez sur "Terminer" et votre ordinateur sera automatiquement redémarré.

L'installation est maintenant complète.

Pour commencer

Après le redémarrage de votre ordinateur, cet écran sera affiché et vous devriez voir une icône sphérique bleue "uneASFde boule" en bas à droite de votre écran, à côté de l'horloge.

Bienvenue sous avast! edition familiale!

avast! 4 Edition Familiale est gratuite pour une utilisation personnelle et non commerciale. En contrepartie, nous vous demandons simplement de vous enregistrer sur notre site Internet. Vous disposez de 60 jours pour vous enregistrer.

La procédure d'enregistrement ne prend que quelques minutes, une fois ceci fait, vous recevrez votre propre clé d'enregistrement d'une durée de validité de 14 mois, après cette période vous pourrez vous réenregistrer pour obtenir une nouvelle clé...

Pour une utilisation commerciale ou pour une sécurité absolue, vous pouvez utiliser avast! Edition Professionnelle. Vous pouvez partager plus d'informations sur ce produit sur notre site Internet.

Merci d'avoir choisi avast! Nous vous souhaitons un bon surf sur Internet sans virus.

Page d'enregistrement d'avast! Edition Familiale Informations sur avast! Edition Professionnelle

Avast Antivirus Edition Familiale peut être utilisé gratuitement pendant les 60 premiers jours après la première installation, mais à la fin de cette période, si vous voulez continuer à l'utiliser, vous devriez vous enregistrer (gratuitement) pour obtenir une clé de licence.

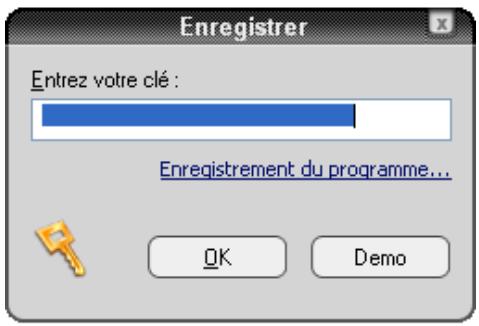

Par conséquent, la première fois que vous exécuterez le programme, vous verrez l'écran suivant:

Il n'est pas nécessaire d'insérer une clé de licence de suite. Si vous souhaitez exécuter le programme pour un maximum de 60 jours sans une demande de clé de licence, il vous suffit de cliquer sur "Demo". Toutefois, vous pouvez demander une clé de licence.

Version 4.8 - guide d'utilisateur

maintenant en cliquant sur "Enregistrement du programme" et en suivant la procédure précisée dans la section suivante.

Une fois que vous avez choisi d'exécuter la version de démonstration, cette boîte de dialogue ne s'affiche pas la prochaine fois que vous exécutez le programme. Toutefois, vous pouvez demander une clé de license à tout moment - voir la page suivante "Comment s'inscrire pour obtenir une clé de license"

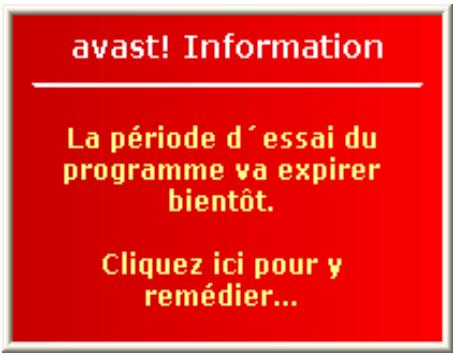

Après 60 jours, si aucune clé de license n'est insérée, l'avertissement suivant s'affiche dans le coin inférieur droit de l'écran de votre ordinateur :

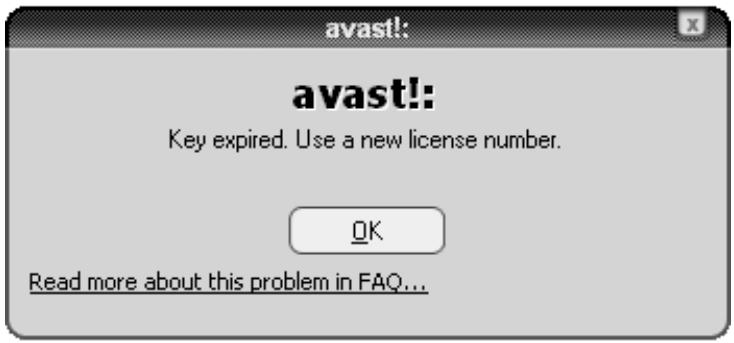

Le message suivant sera affiché à chaque fois que vous démarrerez le programme:

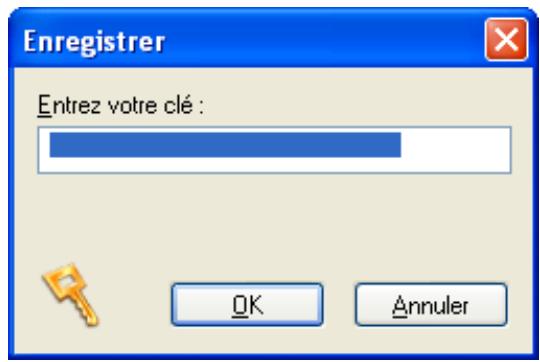

En cliquant sur "OK", vous aurez la fenêtre d'enregistrement ci-dessous qui s'affichera :

La procédure d'obtention et d'insertion de la clé de licence est décrite sur les pages suivantes.

Protection par un mot de passe

Par un clic droit sur la boule bleue se trouvant dans le coin en bas à droite de l'écran et en sélectionnant "Définir / changer le mot de passe", vous pouvez créer un mot de passe pour protéger votre antivirus contre les modifications non autorisées.

Comment s'enregistrer pour obtenir une clé de licence

Si vous souhaitez continuer à utiliser le programme après 60 jours d'essai gratuite, vous aurez besoin de vous enregistrer pour obtenir une clé de licence valide que vous devriez insérer dans le programme.

Pour obtenir une clé de licence, allez à www.avast.com et pointez le curseur de la souris sur "Support" en haut de la page. Puis-cliquez sur "Enregistrement Gratisuit d'avast!

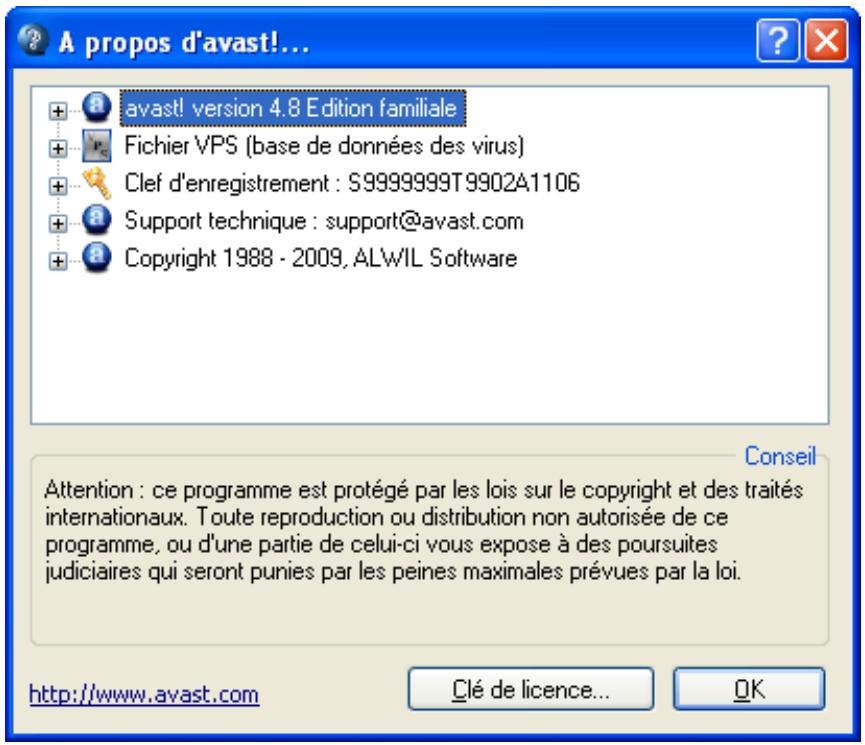

Familial". Alternativement, si vous avez déjà téléchargé et installé le programme, cliquez avec le bouton droit de votre souris sur l'icône d'avast! (boule bleue-(a)) qui se trouve dans la barre des tâches à côté de l'horloge et sélectionnez "A propos d'avast!..." dans le menu.

Dans la boîte de dialogue qui apparaitra, cliquez sur le bouton "clé de licence".

La boîte d'enregistrement apparaitra - Cliquez sur "Enregistrement du programme".

Vous serez redirigé sur le site web d'avast! où vous pouvez sélectionner l'option qui vous convient puis remplir le formulaire d'enregistrement. Ensuite cliquez sur le bouton "Enregistrer". Une clé de licence vous sera envoyée à votre adresse e-mail dans les 24 heures qui suivent.

Insertion de la clé de licence

Une fois que vous aurez reçu votre clé de licence (envoyée par courriel à l'adresse indiquée lors du processus d'enregistrement), elle doit alors être insérée dans le programme. Cela permettra au programme d'être automatiquement mis à jour et d'éviter tout autre avertissement de validité de clé de licence.

Note - Le programme d'avast! doit être téléchargé et installé avant que la clé de licence soit insérée.

Pour consulter un didacticiel vidéo montrant comment insérer la clé de licence sans démarrer le programme, cliquez ici

Veuillez suivre les étapes décrites ci-dessous.

- Mettez en surbrillance la clé d'enregistrement se trouvant dans l'e-mail que vous avez reçu d'avast! Pour ce faire, déplacez le curseur à l'écran pour qu'il soit immédiatement à la gauche de la première lecture de la clé de licence. Appuyez et maintenez le bouton gauche de la souris et déplacez la souris vers la droite jusqu'à ce que l'ensemble de clés soit mis en évidence. Relâchez le bouton gauche de la souris puis déplacez la souris pour positionner le curseur sur la clé de licence mise en évidence. Cliquez sur le bouton droit de la souris, et dans le menu, sélectionnez "Copier".

- Cliquez avec le bouton droit de votre souris sur l'icône d'avast! (boule bleue-(a)) qui se trouve dans la barre des tâches à côté de l'horloge et sélectionnez "A propos d'avast !..." dans le menu.

- Dans la fenêtre qui apparait, cliquez sur le bouton "clé de licence" en bas à droite.

- Positionnez le curseur dans la zone de la clé de licence, cliquez sur le bouton droit de la souris et dans la liste des options de menu sélectionnez "Coller". La clé de licence est maintenant entrée.

- Cliquez sur "OK". Le programme peut maintenant continuer à être utilisé pour les 12 prochains mois à compter de la date d'enregistrement. À la fin de cette période, il sera nécessaire de vous enregistrer de nouveau afin d'obtenir une nouvelle clé de licence que vous insérez dans le programme selon la procédure ci-dessus.

Utilisation de base d'avast! antivirus

avast! antivirus offre une protection contre tous les types de programmes malveillants ainsi qu'une puissante "protection résidente", aussi communément appelée protection "à l'accès" parce que celle-ci vérifie les fichiers au moment de leur accès.

Normalement, la protection résidente fournit toute la protection dont vous avez besoin pour empêcher votre ordinateur d’être infecté par un virus. Une fois que le programme a été téléchargé et installé, la protection résidente fonctionne continuellement en arrière-plan et surveille toutes les parties de l’activité de votre ordinateur. Toutefois, si la protection résidente est désactivée pour une raison quelconque, ou s’il a été inactif pour une période de temps, il est possible d’effectuer un scan manuel rétrospectif (autrement connu sous le nom de scan "à la demande") de tous les fichiers se trouvant sur votre ordinateur.

avast! antivirus comprend également un écran de veille spécial qui scanne constamment votre ordinateur quand il est allumé mais non utilisé.

Protection résidente “à l'accès

Cette partie du programme de contrôle en permanence l'ensemble de l'ordinateur et tous les programmes en cours afin de détecter toute activité suspecte (par exemple un virus), empêchant ainsi toute déterioration des fichiers sur votre ordinateur. Il fonctionne de façon totally indépendante (il s'active automatiquement lorsque vous démarrez votre ordinateur) et si tout est OK, vous ne remarquerez même pas qu'il est en marche.

L'icône bleue "a" dans le coin inférieur droit de l'écran de l'ordinateur, à côté de l'horloge, montre l'état actuel de la protection résidente. Normalement, la présence de la boule bleue "a" indique que la protection résidente est installée et protège votre ordinateur. Si la boule bleue "a" a une ligne rouge sur elle, la protection est actuellement inactive, et votre ordinateur n'est pas protégé. Si elle a un aspect gris, cela signifie que la protection a été mise en veille - voir page suivante.

Les réglages de la protection résidente sont accessibles par un clic gauche sur la boule bleue "a" dans le coin inférieur droit de l'écran, ou clic droit et en sélectionnant "Gestion de la protection résidente".

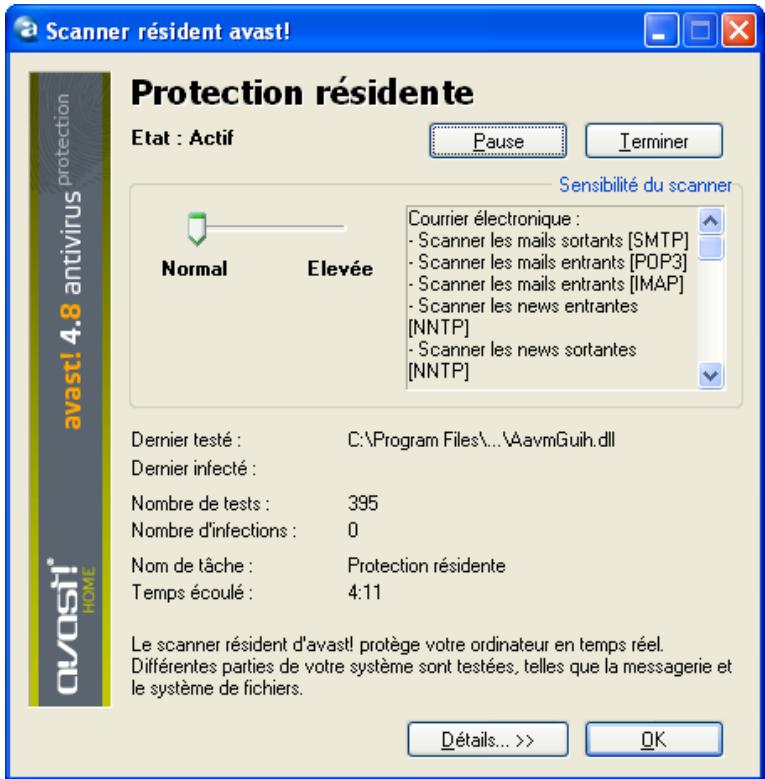

La fenêtre suivante sera ensuite affichée :

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

Sur cette interface, vous pouvez suspendre temporairement la protection résidente en cliquant sur "Pause" ou "Terminer". Ici, deux options ont le même effet. Toutefois, la protection résidente sera automatiquement reactivée la prochaine fois que votre ordinateur est redémarré. Il s'agit simplement d'une mesure de sécurité pour assurer que votre ordinateur ne soit pas laissé accidentellement sans protection.

Vous pouvez également régler la sensibilité de la protection résidente, en cliquant sur la ligne de part et d'autres du curseur pour modifier la sensibilité à la "normale" ou "Elevée". Toutefois, la protection résidente contient plusieurs modules ou "services", dont chacun de ceux-ci vise à protéger une partie différente de votre ordinateur - voir la page suivante. Toutes les modifications que vous apportez à partir de cette interface seront applicables à tout l'ensemble des modules de la protection résidente.

La protection résidente est composée des modules ou “services” suivants:

Messagerie Instantanée vérifie les fichiers téléchargés par les programmes de messagerie instantanée ou "chat" tels qu'ICQ, MSN Messenger et bien d'autres. Alors que des messages instantanés en eux-mêmes ne posent pas de graves risques de sécurité en termes de virus, aujourd'hui, les applications de messagerie instantanée sont loin d'être seulement un outil de causeurie : la plupart d'entre elles permettent également le partage de fichiers - qui peuvent tout à fait facilement mener aux infections virales, s'ils ne sont pas correctement surveillés.

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

Courrier Électronique vérifie les messages entrants et sortants des e-mails traités par des clients de messagerie autres que MS Outlook et MS Exchange, tels que Outlook Express, Eudora etc

Bouclier Réseau offre une protection contre les vers de l'Internet tels que Blaster, Sasser etc. Ceci est uniquement disponible sur les systèmes basés sur NT (Windows NT/2000/XP/Vista)

Outlook/Exchange vérifie les messages entrants et sortants des e-mails traités par MS Outlook ou MS Exchange et bloquera tous les messages contenant un virus potentiel qui pourrait être acceptés ou envoyés.

Bouclier P2P vérifie les fichiers téléchargés par les programmes commun P2P (partage de fichier) tels que Kazaa etc.

Blocage des Scripts (uniquement pour l'Edition Professionnelle) vérifie les scripts contenus dans les pages web que vous regardez à fin de prévenir toute infection due à la vulnérabilité de votre navigateur web.

Bouclier Standard vérifie les programmes en cours et les documents qui sont ouverts. Il permettra d'empêcher un programme infecté d'être exécuté ou un document infecté d'être ouvert, ici à fin d'éviter qu'un virus soit actif et cause des dommages.

Bouclier Web protège votre ordinateur contre les virus lorsque vous êtes en train d'utiliser l'Internet (navigation, téléchargement de fichiers, etc) et peut également bloquer l'accès à certaines pages Web. Si vous téléchargez un fichier infecté, le Bouclier Standard l'empêchera de démarrer et de causer des dommages. Toutefois, le Bouclier Web permet de détecter les virus bien avant, pendant le téléchargement du fichier, en fournissant encore plus de protection. Le Bouclier Web est compatible avec tous les principaux navigateurs web, y compris Microsoft Internet Explorer, Mozilla Firefox et Opera. Grâce à une fonctionnalité unique appelée "Intelligent Stream Scanning" (scan intelligent de flux), qui permet l'analyse des fichiers téléchargés presqu'en temps réel, son impact sur la vitesse de navigation est quasiment négligeable.

Il est possible d'ajuster la sensibilité de chaque module séparément. Pour régler la sensibilité pour chaque module, ou pour permettre en pause ou terminer un module spécifique, cliquez sur "Détails...". L'interface sera alors étendue comme suit:

Dans la zone élargie, les différents modules sont affichés dans le panneau sur la gauche. La sensibilité de chaque module peut être configurée en cliquant sur le module dans la colonne de gauche, puis en cliquant sur la ligne à droite ou à gauche du curseur. Dans cette boîte, il est également possible de suspendre les différentes parties de la protection résidente, temporairement ou définitivement, en cliquant sur "Pause" ou "Terminer". Si vous cliquez sur "Pause", le module sera automatiquement réactivé la prochaine fois que vous redémarrez votre ordinateur. Si vous sélectionnez "Terminer", le programme vous demandera si vous foulez que module de reste indéfiniment désactivé, ou si il doit reprendre après le prochain redémarrage de l'ordinateur - voir page 67. Si vous cliquez sur "Oui", ce module sera désactivé, même après le redémarrage de votre ordinateur, jusqu'à ce que vous activer manuellement à nouveau.

Il existe toute une gamme d'options supplémentaires qui peuvent être sélectionnées pour chaque module, par exemple, il est possible de spécifier les types de fichiers qui doivent être scannés. Ces options sont accessibles en cliquant sur "Personnaliser" et sont décrites à la page 52 - Les réglages de la Protection Résidente.

Comment réaliser un scan manuel - l'interface utilisée simplifiée

Lorsque vous exécutez le programme, il vous sera présenté avec une image de l'argent gris / radio / lecteur CD qui contient tous les boutons de contrôle, de définition, de fonctionnement et le traitement des résultats d'une analyse antivirus - voir ci-dessous. Ceci est l'aspect par défaut ou «skin» du programme (cela peut être modifié en sélectionnant d'autres "skins" - voir page 30).

Initialement, le lecteur apparait derrière une boîte qui contient les «5 points clés pour vous aider à démarrer». Cliquez sur "Plus d'informations" pour en savoir plus, puis sur "Accueil" pour revenir à l'écran principal. Les informations pertinentes sont résumées dans les pages suivantes. Vous pouvez revenir sur ces points-clés à tout moment en accédant au menu d'options (voir page suivante) et en sélectionnant "Aide d'introduction".

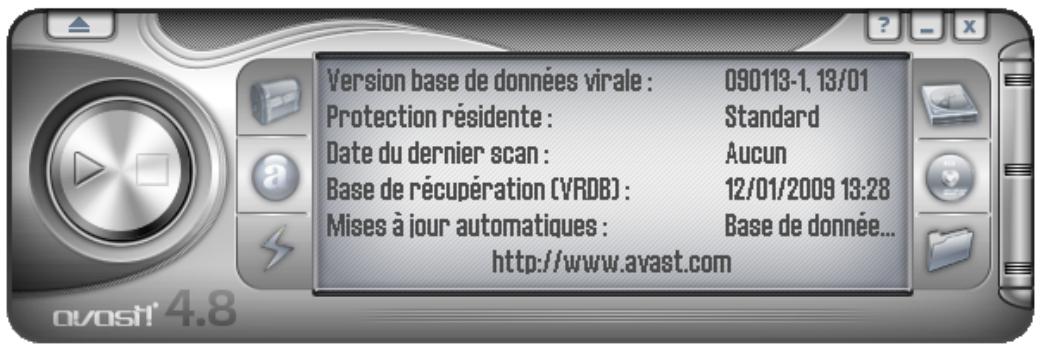

Dans le centre du lecteur, légèrement décalé à droite, se trouve un écran qui montre l'état actuel des informations:

- La version actuelle de la base de données virale - la base de données virale contient des détails de tous les virus connus et actuellement utilisés par le programme pour identifier les fichiers suspects. Protection Résidente - Ici, vous pouvez voir le niveau de sensibilité actuel.

- Date du dernier scan - la date à laquelle un scan manuel a été dernièrement effectué

- Base de données de Rétablissement Virale - elle contient des détails sur les fichiers installés sur votre ordinateur et est utilisée pour les réparer s'ils sont endommagés par un virus. La date indiquée est la date à laquelle la base de données de Rétablissement Virale a été mise à jour.

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

- Mises à jour Automatiques - cela montre le statut de mise à jour concernant à la fois la base de données virale et le programme lui-même - pour changer le statut de mise à jour, cliquez sur la situation actuelle sur le côté droit de la fenêtre - voir page 37.

De l'autre côté de l'écran on peut voir trois boutons de contrôle :

- En haut à gauche - Ce bouton va ouvrir la Zone de Quarantine. Pour les informations concernant la manipulation des fichiers de la zone de quarantaine, voir page 48.

- Centre gauche - En cliquant sur ce bouton, il vous sera affiché une barre avec un curseur qui peut être utilisé pour changer la sensibilité de la protection résidente. Cliquez sur le curseur et le déplacez vers la gauche ou la droite pour diminuer ou augmenter la sensibilité. Note - le changement du niveau de sensibilité ici affectera tous les modules de la protection résidente. Pour ajuster les modules séparément, voir page 22

- En bas à gauche - En cliquant sur ce bouton, ou en cliquant sur la situation actuelle dans la fenêtre d'affichage, la base de données de virus sera mise à jour.

- La base de données de rétablissement virale peut être également mise à jour par un clic droit sur la boule bleue "i" dans le coin inférieur droit de votre écran d'ordinateur, et en sélectionnant une des options pour "Générer VRDB".

- Les trois boutons de droite sont utilisés pour définir les zones à scanner - toute combinaison des disques durs locaux, les médias amovibles (disquettes, CD etc) et les dossiers sélectionnés - voir la page suivante.

- Le bouton DEMARRER - cliquez sur ce bouton pour démarrer ou reprendre le scan de la (des) zone(s) sélectionnée(s). Ce bouton change alors à un bouton de PAUSE.

- Le button PAUSE - En cliquant sur ce bouton, le scan sera temporairement arrêté.

- Le bouton STOP. Cliquez sur ce bouton pour terminer le scan.

EJECT - En cliquant sur le bouton de flèche dans le coin supérieur gauche du lecteur, vous verrez le MENU des OPTIONS. Les options de menu sont également accessibles en cliquant avec le bouton droit de votre souris avec le curseur positionné n'importe où sur le lecteur.

Lorsque vous utilisez le programme sans "skin" (voir page 30), les options du menu sont accessibles en cliquant sur "Outils" ou "Réglages" en haut de l'écran.

Certaines options de menu peuvent être consultées sans le démarrage du programme, par un clic droit sur la boule bleue «a» dans le coin inférieur droit de l'écran de l'ordinateur.

Sélection manuelle des zones à scanner

Avant de lancer un scan, vous n'avez besoin que des fichiers que vous souhaitez scanner.

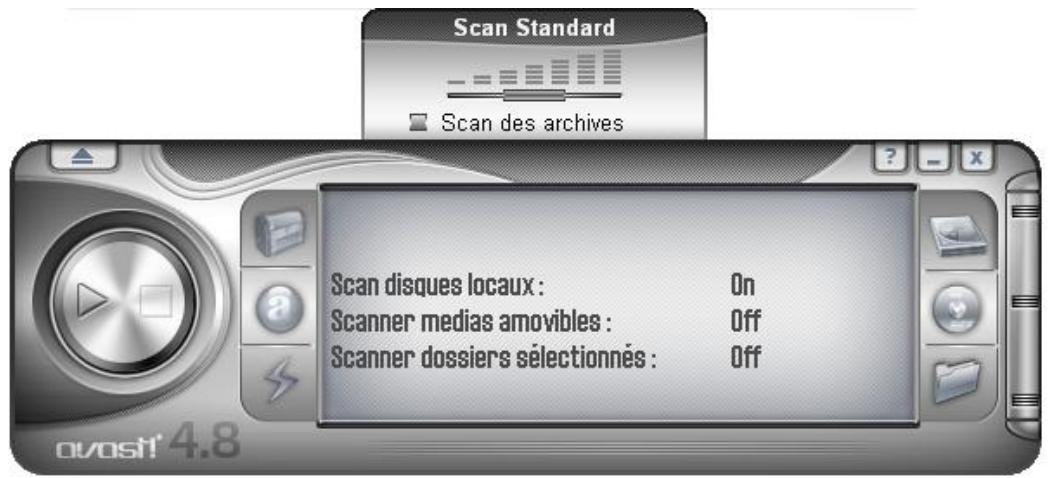

Analyse des disques locaux

Si vous souhaitez simplement scanner tout sur votre ordinateur (tous les fichiers sur tous les disques durs), cliquez sur le bouton en haut à droite. L'écran avec les informations sur le statut est désormais remplacé par un nouveau fond d'écran - voir ci-dessous. Pour revenir à l'état des informations, cliquez avec le bouton droit de votre souris sur le lecteur et sélectionner "information sur le statut".

Sur l'écran, vous allez maintenant voir la rubrique "Scan disques durs locaux" et a changé le statut de "Off" à "On".

Vous verrez aussi qu'une autre boîte est apparue au-dessus du lecteur. Ceci peut être utilisé pour régler la sensibilité de l'analyse. Par un clic gauche sur le curseur et la tenue de votre bouton de la souris, vous pouvez déplacer le curseur vers la gauche pour réduire la sensibilité, ou vers la droite, ce qui augmente la sensibilité. Dans cette case, vous pouvez aussi choisir si vous voulez scanner les fichiers archives. Ces options sont décrites plus en détail dans la section suivante.

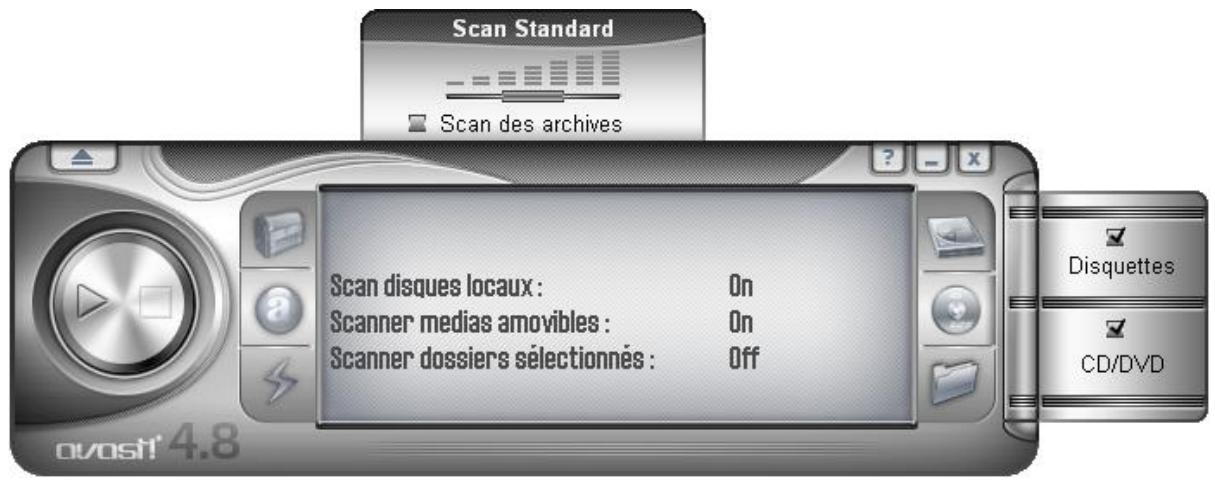

- Scanner les médias amovibles

Si vous souhaitez scanner le contenu de certains supports amovibles, par exemple, disquettes ou CD/DVD, cliquez sur le bouton de centre-droit.

Cliquez sur ce bouton pour modifier le statut de "Scanner médias amovibles" du "Off" à "On".

Deux boîtes sont également apparaitre à la droite du lecteur avec des cases qui peuvent être cochées ou non pour indiquer quel type de support amovible doit être scanned (d'autres medias magnétiques et magnéto-optiques, tels que les disques ZIP, égardless considérés comme des disquettes).

La boîte au-dessus du lecteur sera aussi affichée, à cet endroit, vous pouvez spécifier la sensibilité de l'analyse et si les fichiers d'archives devraient aussi être scannés.

- Scanner des dossiers sélectionnés

La dernière option est le bouton en bas à droite. Vous devez cliquer sur ce bouton si vous souhaitez définir que seulement certains dossiers devraient être scannés. Après avoir cliqué sur ce bouton, une liste de tous les dossiers de votre ordinateur sera affichée à partir de laquelle vous pouvez sélectionner les dossiers que vous souhaitez scanner. Cette configuration offre donc plus de souplesse, mais exige que l'utilisateur fasse les paramètres précis de ce qui doit être scanonné.

Vous pouvez régler la sensibilité de l'analyse et préciser si les fichiers d'archives devraient aussi être scannés de la même manière que pour les autres zones.

Il est possible de combiner plus d'un type de scan, il est par exemple très bien de lancer le scan de l'ensemble de vos disques durs et amovibles en cliquant à la fois sur les boutons disques durs locaux et médias amovibles.

Réglage de la sensibilité du scan et exécution du scan

Lors de la définition de la (des) zone(s) à scanner, vous pouvez également régler la sensibilité de l'analyse et si ou non l'analyse du contenu des archives, c'est-à-dire les fichiers avec les noms de fichiers se terminant par. Zip,. Rar, ace,. ACJ etc. Pour inclure ces fichiers, en premier lieu sélectionnez les zones que vous souhaitez analyser (voir ci-dessus) puis cliquez sur la case à cocher "scan des archives" qui apparait au-dessus du lecteur. La sensibilité est réglée en déplaçant le curseur vers la gauche ou la droite. Vous pouvez désirer entre trois niveaux prédéfinis.

- Scan rapide. Cette analyse, comme son nom l'indique, est très rapide car les dossiers sont examinés en fonction de leurs noms de fichiers, et seulement ceux qui sont considérés comme potentiellement dangereux sont effectivement analysés. Ce type d'analyse peut parfois conduire à des fichiers qui contiennent des virus d'être négligés, mais il est généralement suffisant.

- Scan Normal. Dans ce type de scan, les fichiers sont analysés en fonction de leur contenu (et non en fonction de leurs noms, comme dans le Scan Rapide). Toutefois, seules les parties "dangereuses" des fichiers sont analysées, et non la totalité des fichiers. Ce type de scan peut également conduire à un virus non détecté, mais il est beaucoup plus efficace que le Scan rapide.

- Scan Minutieux. Dans ce type d'analyse, tous les fichiers sont analysés dans leur intégralité pour rechercher toutes les infections énumérées dans la base de données. Ce type d'analyse est le plus fiable, mais prend beaucoup plus de temps d'exécution par rapport à un scan rapide ou normal.

Après avoir sélectionné les options de scan, tout ce que vous avez à faire est de lancer l'analyse. Pour ce faire, cliquez sur le bouton de lecture (flèche pointant à droite) sur le côté gauche du lecteur.

Méthode alternative

Vous pouvez aussi définir la/les zone(s) à scanner en ouvrant le menu des options et en cliquant sur “Démarrer le scan” et ensuite “Zone à analyser”. Une fois que vous avez sélectionné la zone à analyser, vous pouvez aussi spécifier si les archives devraient être inclues en sélectionnant “Scan des archives”.

En cliquant sur "Niveau d'analyse" vous pouvez aussi spécifier si le scan devrait être un scan Rapide, un scan standard, ou un scan minutieux comme décrit plus haut.

Lancement d'une analyse et traitement des résultats

Après avoir cliqué sur le bouton de lecture, ou en sélectionnant "Démarrer le scan - Entrée" dans le menu des options, le programme commence à analyser les zones sélectionnées. Ce processus peut prendre un certain temps, selon le nombre et la taille des fichiers analysés et de la vitesse de votre ordinateur. N'oubliez pas que même si l'option Scan minutieux prend le plus de temps, c'est le plus efficace.

Une fois le programme lancé, vous pouvez travailler avec d'autres fichiers ou programmes sur tout ordinateur, même si l'analyse est en cours. Pour ce faire, il est recommandé de réduire le programme d'avast! afin qu'il s'exécute en arrière-plan. Sinon, vous constaterez que votre ordinateur devient très lent (l'analyse pour la recherche de virus est une tâche exigeante). Pour envoyer le scan en arrière-plan, il suffit de cliquer sur le bouton de réduction ( _ ) dans le coin supérieur droit du lecteur pendant que l'analyse est en cours d'exécution, et il disparaîtra de l'écran. Pour le ramener, il suffit de cliquer sur le bouton "avast!" qui se trouve dans la barre horizontalement en bas de l'écran.

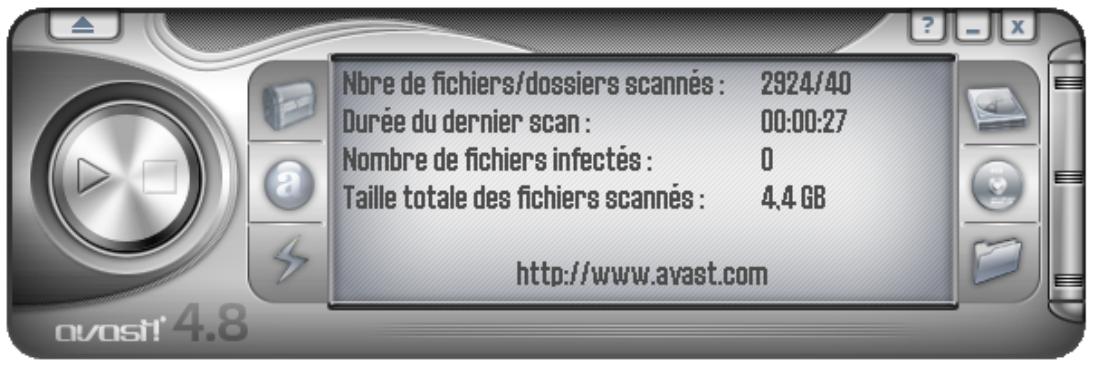

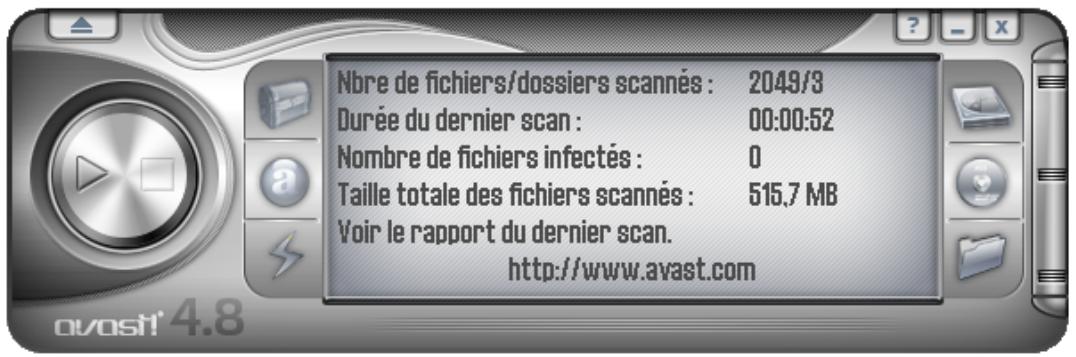

Lorsque l'analyse est terminée, et si aucun virus n'a été détécté, la fenêtre du lecteur affiche les informations de base du scan, tels que le nombre de dossiers et de fichiers analysés, le temps d'exécution etc

Si un virus est trouvé, le programme vous demandera quoi faire avec le(s) fichier(s) infecté(s). Il existe un certain nombre d'options, par exemple, pour déplacer le fichier vers la zone de quarantaine, pour le supprimer, pour le renommer ou le déplacer, ou, si possible, pour le réparer. Vous pouvez aussi tout simplement laisser le fichier intact, toutefois, cette option peut entraîner la propagation du virus et causer d'autres dommages. Ces options sont décrites plus en détail dans la section "Que faire lorsqu'un virus est détecté".

Changer l'apparence de l'interface utilisateur simplifiée

Si vous utilisez l'interface utilisateur Simplifiée, il est possible de sélectionner les différents programmes d'habillage. Trois skins (fichiers d'apparances) sont proposés à la base et d'autres peuvent être téléchargés à partir d'Internet si besoin est - un clic droit sur le lecteur d'avast! et à partir des options de menu, cliquez sur "choisir le thème", puis sur le lien "D'autres thèmes sur notre serveur web!". Alternativement, si vous souhaitez utiliser le programme sans aucun thème, sélectionnez "Réglages" dans le menu d'options, puis décochez la case "Activer les thèmes pour l'interface utilisateur simplifiée". La prochaine fois que vous démarrez le programme, les options seront affichées dans leur format de base. Pour restaurer le thème, cliquez sur "Réglages" et encore sur "Réglages", et enfin re-cochez la case "Activer les thèmes pour l'interface utilisateur simplifiée". Le thème sera restauré la prochaine fois que vous lancez le programme.

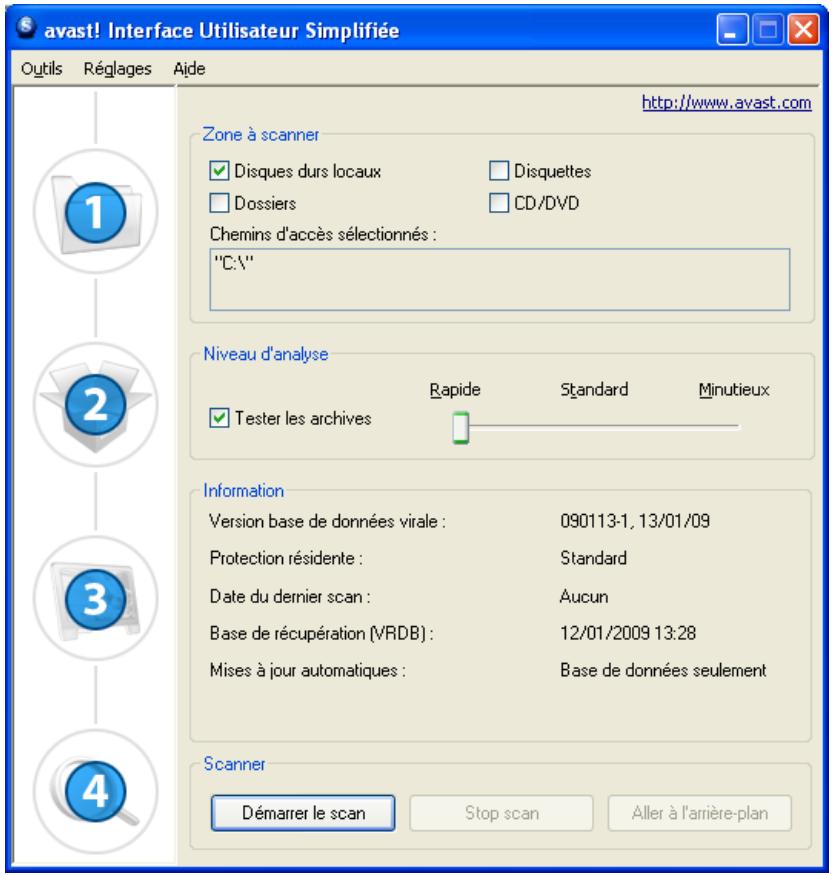

L'apparence de l'interface utilisateur simplifiée, sans le thème:

La ou les zone(s) à été analysée(s) et le type de scan sont alors régés en cochant les cases appropriées. Si vous souhaitez analyser uniquement des dossiers spécifiques, en cochant la case "Dossiers", il s'ouvrira une nouvelle fenêtre contenant la liste de tous les dossiers de votre ordinateur. Pour sélectionner un dossier, il suffit de cocher la case appropriée, et elle apparaitra dans la section ci-dessus "Chemins d'accès Sélectionnés".

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

Vous pouvez régler la sensibilité de l'analyse en déplaçant le curseur vers la position souhaitée et si vous voulez que les archives soient scannées, cliquez sur "Tester les archives".

Après avoir lancé le scan, vous pouvez continuer à utiliser votre ordinateur pour d'autres tâches en cliquant sur "Aller à l'arrière-plan".

Vous pouvez également régler la sensibilité de la protection résidente en cliquant sur "Réglages" et ensuite sur "protection résidente". Vous pouvez utiliser le curseur pour modifier la sensibilité à "Standard" ou "Elevée" ou vous pouvez désactiver complètement la protection résidente, en mettant le curseur sur "Désactive". Cependant, comme décrit précédemment, toutes les modifications que vous effectuez ici s'appliquent également à tous les modules de la protection résidente. Pour ajuster la sensibilité des modules individuellement, voir page 22.

Vous pouvez accéder à d'autres options telles que la zone de quarantaine et la base de données virale en cliquant sur "Outils" et sélectionnant l'option désirée parmi celles qui sont disponibles. Celles-ci, et toutes les autres caractéristiques sont décrites en détail plus loin dans ce guide de l'utilisateur.

L'état actuel des informations est présenté dans la moitié inférieure de l'écran, et ceci est décrit dans la section précédente.

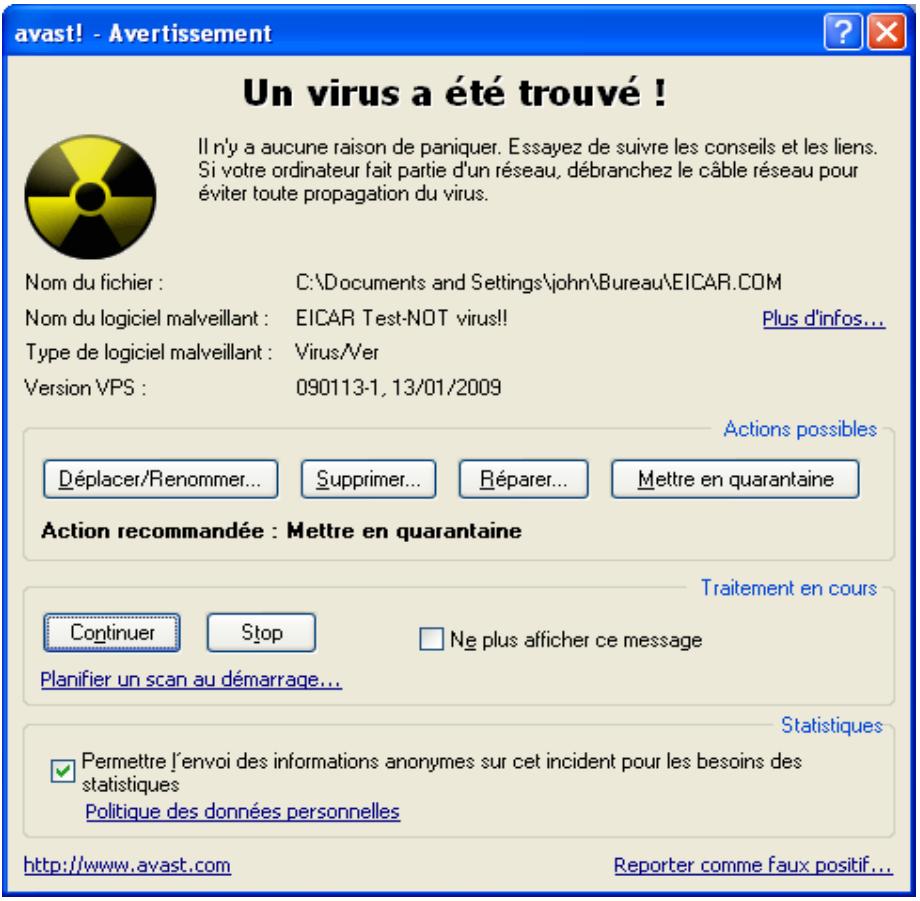

Que faire lorsqu'un virus est trouvé

Si le programme détecté un fichier suspect, le scan sera interrompu à ce point et la fenêtre suivante s'affichera en vous demandant comment vous pouvez le traiter:

En cliquant sur "Continuer" signifie qu'aucunes mesures ne seront prises maintenant par rapport au fichier identifié et cela sera reporté à la fin du scan dans la liste des résultats d'analyse - voir la page 36. En cliquant sur "Stop" vous mettrez fin à l'analyse à ce point.

Si un virus est détecté par l'un des modules résidents, par exemple en essayant d'ouvrir un fichier infecté, ou par l'économiseur d'écran, l'écran sera légèrement différent — les boutons "Continue" et "Stop" seront remplacés par un seul bouton "Ne rien Faire". Si vous cliquez sur ce bouton de manière à ce qu'aucune mesure ne soit prise à ce moment, le fichier infecté restera où il est, mais le virus ne sera pas activé.

Alternativement, si vous voulez prendre une action maintenant, il y a quatre options possibles.

Version 4.8 - guide d'utilisateur

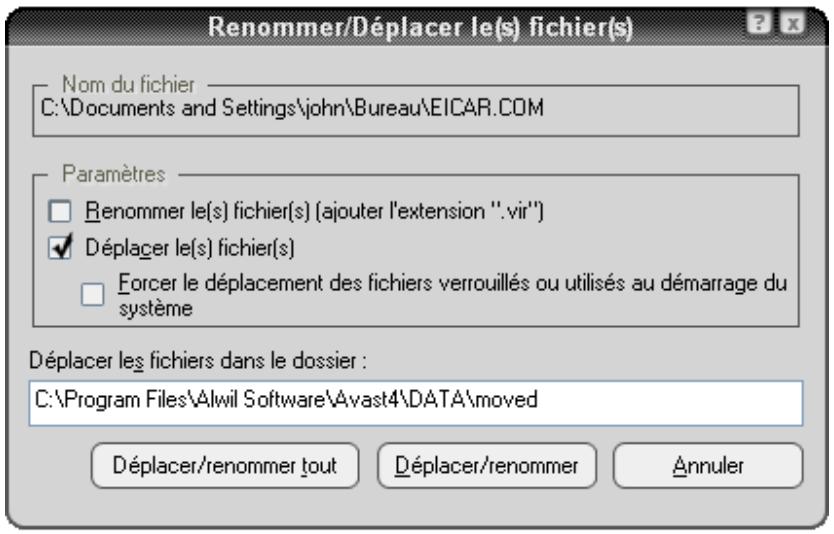

Option 1: Déplacez le fichier infecté vers un autre dossier sur votre ordinateur. Dans le même temps, vous aurez la possibilité de le renommer. En cliquant sur "Déplacer / Renommer" affichera la fenêtre suivante, avec la case "Déplacer le fichier(s)" déjà cochée.

Dans la partie blanche de l'écran, il est possible de spécifier l'endroit où vous pouvez que le fichier suspect soit déplacé. Le programme sélectionne automatiquement un dossier de destination approprié, ou vous pouvez spécifier un autre.

Si vous cochez la case "Renommer le(s) fichier(s)...., cela va ajouter l'extension ".Vir" à la fin du nom du fichier pour l'identifier comme étant potentiellement dangereux, afin que vous ne l'executiez accidentellement, et qu'il n'infecte votre ordinateur et cause des dommages.

S'il n'est pas possible de déplacer le fichier en ce moment, par exemple car il est utilisé par un autre programme, cochez la case "Forcer le déplacement des fichiers verouillés ou utilisés au démarrage du système". Cela fera que le fichier sera déplacé automatiquement vers la destination choisie la prochaine fois que l'ordinateur est redémarré.

Note - dans le cas où un fichier système est infecté, c'est-à-dire un fichier qui est utilisé pour exécuter un programme clé, le déplacement du fichier pourrait aboutir à une erreur la prochaine fois que votre ordinateur tente d'exécuter le programme. Toutefois, si le fichier est placé dans la zone de quarantaine, il y sera protégé et ne pourrait causer de dommages à vos autres fichiers. À partir de là, il peut éventuellement être réparé avant de le remettre à son emplacement d'origine - voir page 8

Version 4.8 - guide d'utilisateur

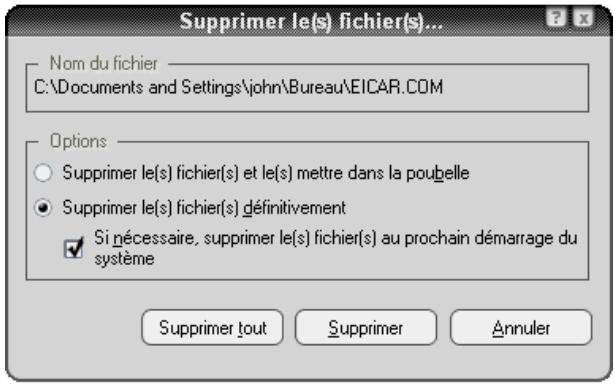

Option 2: Supprimer le fichier - cliquer sur "Supprimer" entraînera l'affichage de la fenêtre suivante:

Cela dépend de chaque version de Windows que vous utilisez, il y a deux manières par lesquelles le fichier peut être supprimé.

Supprimer le(s) fichier(s) et les mettre dans la corbeille

Ceci va déplacer le(s) fichier(s) vers la corbeille mais ne les supprimera pas de manière permanente. Ils peuvent être plus tard restaurés. Cette option peut ne pas être disponible dans certaines versions de Windows.

Supprimer le(s) fichier(s) de manière permanente

cela permettra de supprimer le(s) fichier(s) de votre ordinateur de façon permanente sans aucune possibilité de les restaurer ultérieurement. Toutefois, ILA ne fera que supprimer le fichier infecté. Certains virus installent de nouveaux fichiers sur votre ordinateur et ces fichiers, en eux-mêmes, ne contiennent pas de virus ; ils ne seront pas détectés comme suspects. Bien que ces fichiers prennent de l'espace sur votre ordinateur, ils ne devraient pas présenter de risque de sécurité.

Si un virus est détecté, et peut être complètement enlevé par le nettoyeur de virus incorporé, notamment en éliminant les nouveaux fichiers créés par le virus, un bouton supplémentaire - "supprimer complètement le virus du système" - apparait dans la boîte de message d'advertisement. Si cette option est disponible, il est recommendé de l'utiliser.

S'il n'est pas possible de supprimer le fichier en ce moment, par exemple car il est utilisé par un autre programme, cochez la case "Si nécessaire, supprimer le(s) fichier(s) au prochain démarrage du système" entrainera la suppression automatique du fichier la prochaine fois que l'ordinateur est redémarré. Puis cliquez sur "Supprimer" de nouveau pour confirmer la suppression.

Note - dans le cas où un fichier système est infecté, c'est-à-dire un fichier qui est utilisé pour exécuter un programme clé, le supprimer pourrait aboutir à une erreur la prochaine fois que votre ordinateur tente d'exécuter le programme. Avant de supprimer le fichier, vous devez donc être sûr que le fichier infecté n'est pas un fichier système, ou que vous êtes en mesure de le remplacer par un fichier propre, par exemple à partir d'une sauvegarde.

Si vous n'êtes pas sûr, il est recommandé de déplacer le fichier dans la zone de quarantaine. À cet endroit, il sera protégé et il ne pourra causer aucun dommage à vos autres fichiers et

Version 4.8 - guide d'utilisateur

aussi d'où il pourra éventuellement être réparé avant de le remettre dans son emplacement d'origine - voir page 8

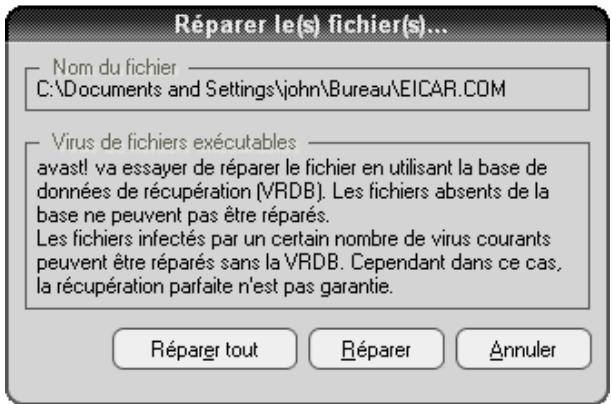

Option 3: réparer le fichier.

Un clic sur "Réparer" vous affichera la fenêtre suivante:

Si vous cliquez encore sur "Réparer", le programme va essayer de restaurer les fichiers infectés afin de les ramener à leur état original.

Pour réparer un fichier, le programme se réferera à la base de données de rétablissement de virus. S'il y a suffisamment de renseignements sur le programme dans la base de données, il y a de bonnes chances qu'il puisse être réparé. Note - seuls les fichiers qui ont été physiquement modifiés par un virus peuvent être réparés. Si de nouveaux fichiers ont été créés, ils demeureront, sauf s'ils peuvent être supprimés par le programme de nettoyage de virus - voir l'option 2.

S'il n'y a pas d'informations dans la base de données, la réparation peut encore être possible, mais le recouvrement intégral est moins sûr. Il est donc très important que la base de données soit continuellement mise à jour - pour mettre à jour la base de données de rétablissement de virus, cliquez avec le bouton droit sur la boule bleue "i" dans le coin inférieur droit de votre écran d'ordinateur et Sélectionnez l'option "Générer la VRDB". La base de données sera mise à jour avec les détails de tous les nouveaux programmes installés sur tout ordinateur depuis la dernière mise à jour.

Option 4: L'OPTION RECOMMANDEE est de déplacer le fichier vers la Zone de Quarantaine.

Note - dans le cas où un fichier système est infecté, c'est-à-dire un fichier qui est utilisé pour exécuter un programme essentiel, le déplacement du fichier pourrait aboutir à une erreur la prochaine fois que votre ordinateur tente d'exécuter le programme. Toutefois, si le fichier est placé dans la Zone de Quarantaine, il sera protégé à cet endroit, il ne pourra causer de dommages aux autres fichiers et il pourra être eventuellement réparé avant de le remettre à son emplacement d'origine - voir page 8

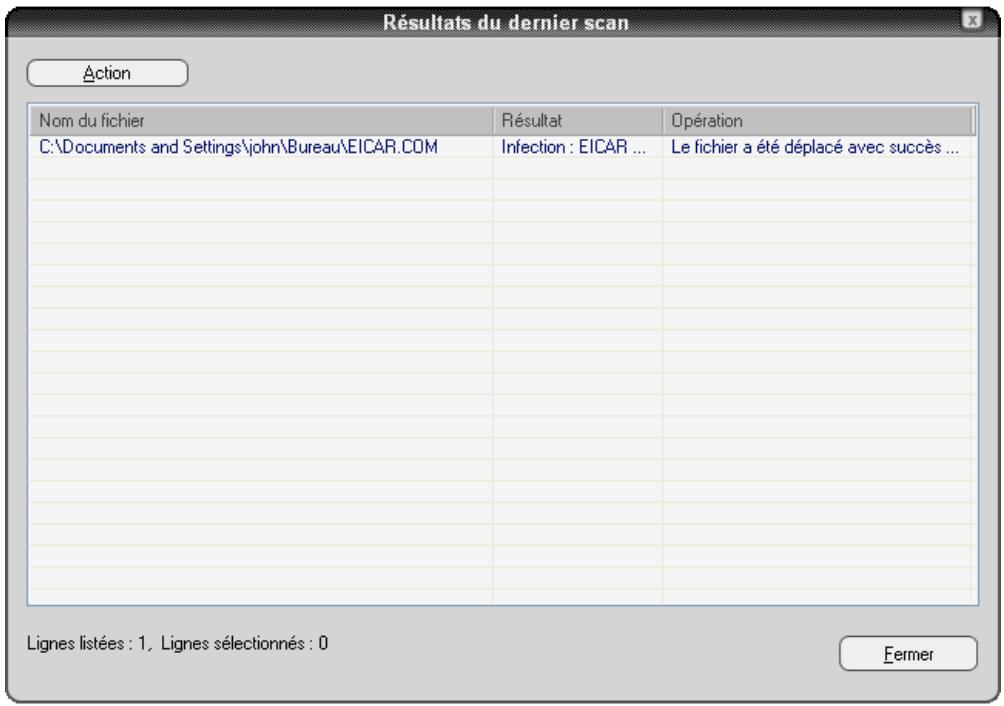

Résultats du dernier scan

Une fois que vous avez spécifié la façon dont vous pouvez traiter avec le fichier sélectionné, l'analyse reprend automatiquement. Si d'autres fichiers suspects sont identifiés, l'analyse s'arrête à nouveau (à moins que l'option "Supprimer tout" ait été choisie lors d'un scan "à la demande") et le processus est répété. Lorsque l'analyse est terminée, les résultats sont présentés avec les détails des mesures prises à l'égard de chaque fichier suspect identifié voir ci-dessous.

Si vous avez choisi de ne prendre aucune action au cours du processus d'analyse par rapport à tout fichier particulier, ce fichier sera répertorié dans l'analyse des résultats, mais la colonne "Opération" sera vide.

Pour traiter le fichier maintenant, cliquez d'abord sur le nom du fichier dans la table, puis cliquez sur "Action" dans le coin supérieur gauche et vous verrez la liste des options, comme décrit dans les pages précédentes. Les mesures prises seront ensuite affichées dans la colonne "Opération".

Une fois que vous êtes convaincu que tous les fichiers suspects ont été traités, cliquez sur "Fermer" pour mettre fin au processus d'analyse. Pour visualiser les résultats de nouveau, ouvrez le menu des options et sélectionnez l'option "Derniers résultats...".

Note: Si vous fermez le programme d'avast!, l'option "Derniers résultats..." ne sera pas disponible et vous ne serez pas en mesure d'afficher les résultats de la dernière analyse la prochaine fois que vous lancez le programme. Cette option sera de nouveau disponible que si vous lancez une nouvelle analyse. Toutefois, les détails de tout virus ou d'erreurs détectées sont enregistrées et peuvent être par l'ouverture du visualiser du journaux log - voir page 50.

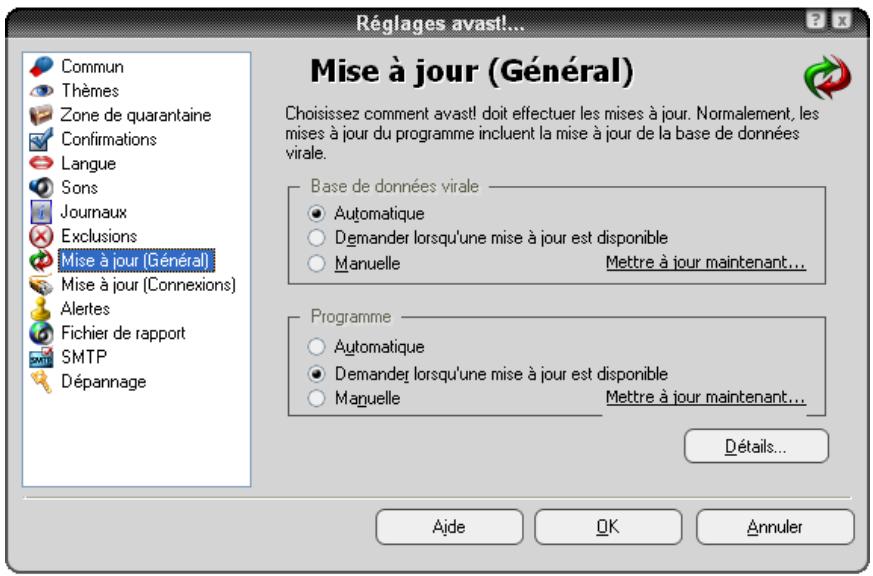

Réglage des mises à jour automatiques

Tout programme d'anti-virus est aussi bon que sa base de données de définitions de virus connus, c'est pourquoi il est important de mettre régulièrement à jour à la fois le programme et la base de virus.

Vous pouvez choisir si le programme et la base de virus seront mises à jour automatiquement ou manuellement, ou seulement en suivant la notification selon laquelle une mise à jour est disponible pour avast! Pour changer l'état, vous pouvez soit cliquer sur le statut actuel (par exemple, "uniquement la base de données") au niveau de l'écran du lecteur d'avast!, ou simplement ouvrir le menu des options, sélectionnez "Réglages...", puis "Mise à jour (Général)". Ensuite, il suffit de cliquer sur le statut souhaité de la base de données de virus et du programme (voir ci-dessous).

Cliquez sur "OK" et l'état dans la fenêtre du lecteur sera mis à jour comme ce qui suit:

- ON si "Automatique" est sélectionné pour les deux, la base de données virale et le programme

- PROGRAMME SEULEMENT si “Automatique” est sélectionné pour le programme

- BASE DE DONNEE... si "Automatique" est sélectionné pour uniquement pour la base de données virale

- OFF si "Automatique" n'est pas sélectionné pour les deux, ni pour la base de données virale et ni pour le programme

Pour permettre manuellement à jour le programme ou la base de données de virus, accédez au menu des options (voir page 25) et sélectionnez l'option "Mise à jour".

Pour la base de données de virus, sélectionnez Mise à jour de la base virale - Pour mettre à jour le programme d'avast!, sélectionnez Mise à jour du Programme

Comment planifier un scan au démarrage

(UNIQUEMENT POUR LES VERSIONS 32 BIT DE WINDOWS NT/2000/XP/VISTA)

Il est possible de programmer une analyse qui sera effectuée automatiquement lors du redémarrage de l'ordinateur, c'est-à-dire que le scan s'exécutera bien avant que le système d'exploitation ne soit actif. Ceci est utile si vous soupçonnez la présence d'un virus sur votre ordinateur parce qu'un tel scan permettra au virus d'être détecté avant qu'il ne soit activé, et donc avant qu'il n'ait eu la chance de faire des dégâts.

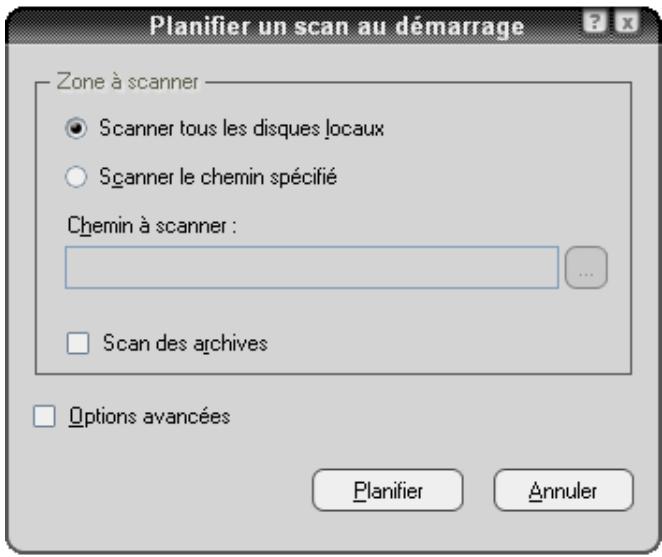

Pour planifier un scan au démarrage, accédez au menu des options (voir page 25) et cliquez sur “Planifier un scan au démarrage”. La fenêtre suivante sera ensuite affichée:

Ici, vous pouvez choisir si vous souhaitez analyser tous les disques ou uniquement certaines zones. Pour analyser uniquement les zones choisies, cliquez sur "Chemin à scanner" et tapez le nom du chemin d'accès dans la case prévue, ou cliquez sur le carré à droite pour rechercher la zone que vous souhaitez analyser. Lorsque vous avez trouvé la zone que vous souhaitez scanner, cliquez sur celle-ci et le nom du chemin d'accès sera automatiquement copié dans la case prévue.

Si vous souhaitez inclure les archives, il suffit de cocher la case "Scan des archives".

En cochant la case "Options avancées", vous pouvez indiquer ce qui doit être fait avec les fichiers infectés. Vous pouvez choisir parmi l'une des options suivantes:

- Supprimer le fichier infecté

- Déplacer le fichier infecté

- Déplacer le fichier infecté dans la Quarantine

- Ignorer le fichier infecté

- Réparer le fichier infecté

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

La sélection de "Déplacer le fichier infecté" permettra à avast! de déplacer tout fichier suspect vers le dossier C:\Program Files\Alwil Software\Avast4\DATA\moved. L'extension ".vir" sera également ajoutée à la fin du nom du fichier afin de l'identifier comme fichier suspect pour ne pas l'exécuter accidentellement, ce qui infectera votre ordinateur et causera des dommages à vos fichiers.

Si vous choisissez une des options pour supprimer ou déplacer les fichiers infectés, il vous sera demandé de confirmer ce que vous pouvez faire avec n'importe quels fichiers système infectés.

Les fichiers Système sont des fichiers qui sont utilisés par votre ordinateur pour exécuter vos programmes et la suppression ou le déplacement de l'un d'entre eux pourrait avoir des conséquences graves. Vous êtes donc invité à confirmer si vous souhaitez:

- Permettre de supprimer ou de déplacer, ou

- Ignorer supprimer ou déplacer les fichiers système

La sélection de "Ignorer supprimer ou de déplacer" permettra d'éviter d'éventuels problèmes de fonctionnement, cependant, votre ordinateur courra toujours des risques d'infection. L'action recommandée est donc de déplacer tous les fichiers suspects dans la zone de quarantaine. Une fois déplacés dans la quarantaine, ils ne peuvent pas être causeurs de dommages à vos autres fichiers. Vous pouvez ensuite traiter les fichiers infectés comme décrit à la page 48, par exemple, ils peuvent être supprimés, si vous êtes sûr qu'il est sans risque de le faire, ils peuvent être déplacés vers leur emplacement d'origine, ou ils peuvent être simplement stockés jusqu'à ce que vous decidiez ce qu'il faut faire.

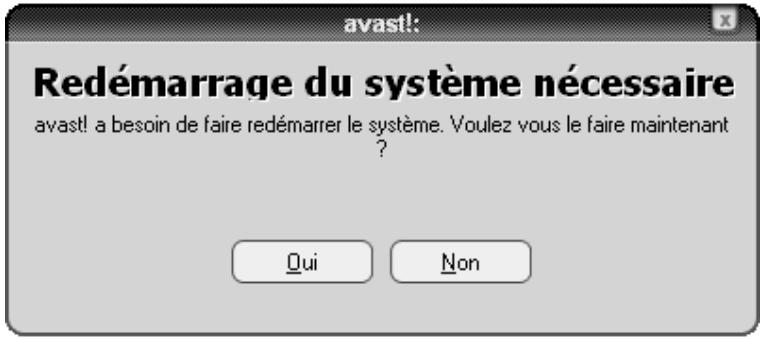

Une fois que vous avez confirmé la façon dont les fichiers infectés seront traités, cliquez sur "Planifier" et le message suivant s'affichera :

Cliquez sur "Oui" pour redémarrer votre ordinateur et lancez le scan au démarrage maintenant, ou sur "Non" et le scan sera effectué automatiquement la prochaine fois que vous redémarrez votre ordinateur.

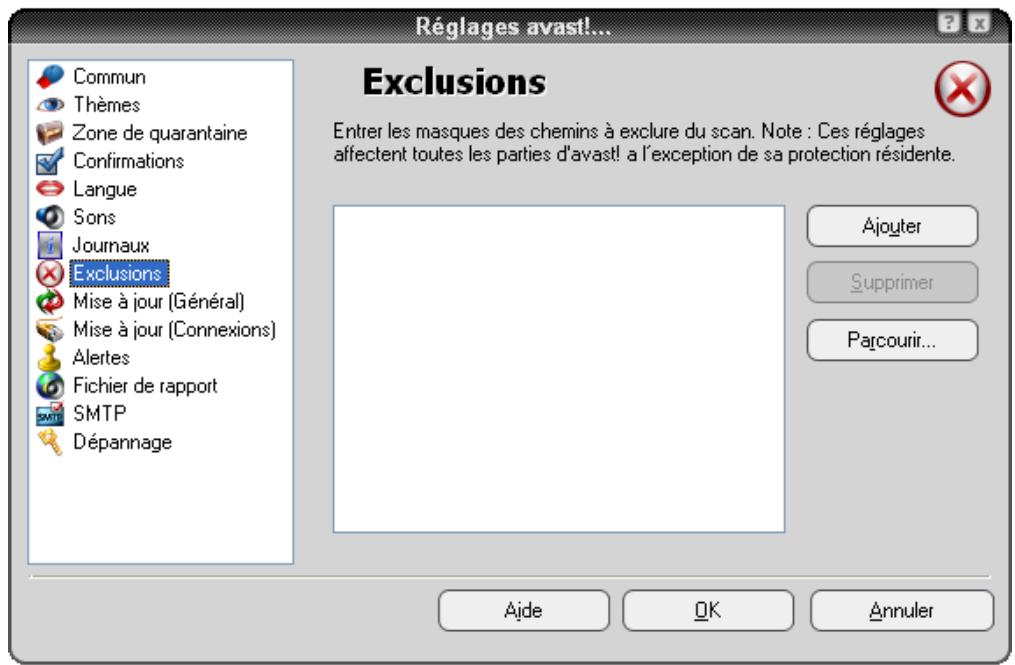

Exclusion de certains fichiers pendant l'analyse

Il est possible d'exclure certaines zones, ou même des fichiers spécifiques pendant le scan, ce qui signifie qu'ils ne seront pas vérifiés pendant toute analyse. Ceci peut être utile dans plusieurs cas:

- Pour éviter les fausses alarmes. Si le programme fait état d'une infection virale dans un fichier et vous êtes sur que c'est une fausse alerte, vous pouvez exclure le fichier de l'analyse pour éviter d'autres fausses alarmes. S'il vous plaît renseignez avast! par rapport à de tels fichiers afin que le problème soit résolu.

- Pour accélérer le traitement. Si vous avez un dossier sur votre disque dur qui contient uniquement des images par exemple, vous pouvez l'exclure de l'analyse en l'ajoutant à la liste des exclusions, ce qui réduira le temps consacré au scan.

Gardez à l'esprit que ces exclusions concernent toutes les analyses, à l'exception de la protection résidente. Pour exclure certains fichiers ou dossiers de l'analyse, il vous suffit de cliquer sur "Réglages" dans le menu des options (voir page 25) puis sur "Exclusions" et l'écran suivant s'affichera:

Pour exclure un dossier ou un fichier, cliquez sur parcourir et cochez la case relative au dossier ou au fichier à exclure. Sinon, cliquez sur "Ajouter" et tapez manuellement l'emplacement du dossier ou le fichier dans la boîte Exclusions. Si vous pouvez exclure un dossier, y compris tous ses sous-dossiers, il est nécessaire d'ajouter "*" à la fin du nom du dossier, par exemple C:\Windows*. Pour supprimer un dossier ou un fichier à partir de la liste des exclusions, cliquez une fois pour le mettre en surbrillance, puis cliquez sur "Supprimer"

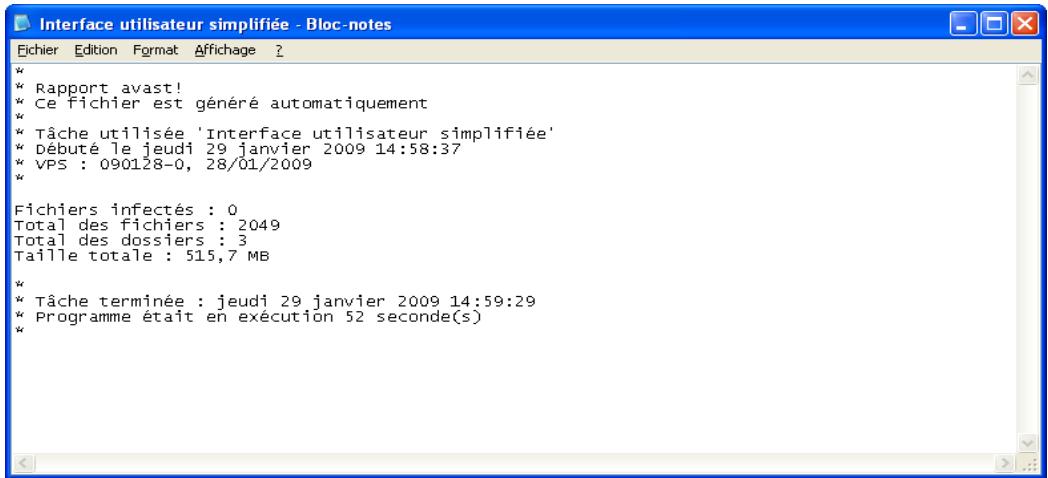

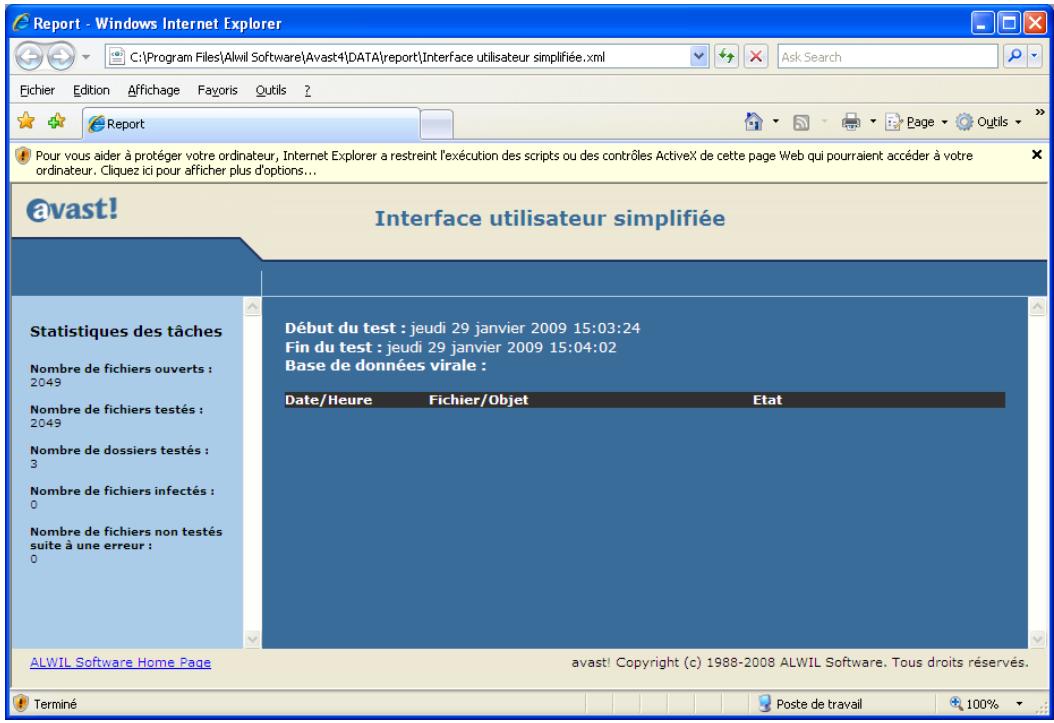

Comment créer un rapport des résultats d'analyse

Vous pouvez créer un fichier permanent du résultat de chaque analyse par la création d'un rapport que vous pouvez ensuite visualiser plus tard. Pour un rapport, tout d'abord accédez au menu des options tel que décrit à la page 25 et sélectionnez "Réglages". Ensuite cliquez sur "Fichier de rapport" et dans l'écran suivant, cochez la case "Créer fichier de rapport", comme indiqué ci-dessous.

Si vous voulez un nouveau rapport après chaque analyse, et vous ne souhaitez pas conserver un enregistrement de tous les résultats des analyses précédentes, cochez la case "Ecraser existant". Si cette case n'est pas cochée, les résultats de chaque analyse seront ajoutés à la fin du rapport précédent.

Vous pouvez également choisir l'endroit où vous souhaitez que le rapport soit sauvegardé dans le dossier standard du programme, que le programme attribue automatiquement, ou dans un nouvel endroit où vous pouvez spécifier en cliquant sur "Dossier personnalisé du programme" et d'entrer l'emplacement du dossier.

Ensuite, vous pouvez spécifier quelles informations seront incluses dans le rapport:

- Début de tâche - la date et l'heure auxquelles l'analyse a été lancée

- Fin de tâche - la date et l'heure auxquelles l'analyse a été complétée

- Fichiers OK - les fichiers qui ont été scannés sans détecter tout élément suspect. Si tous les lecteurs locaux sont scannés, en cochant cette case, cela produit un très long rapport, peut-être de plusieurs milliers de lignes. Il est donc recommandé de cocher cette case seulement si vous avez l'intention de procéder à une analyse limitée, et seulement si vous voulez que tous les fichiers sains soient également énumérés comme tous les autres fichiers problématiques.

- Erreurs matérielles se produisent lorsque le programme détecte quelque chose qui ne devrait normalement pas être attendu. Ce sont des erreurs qui ont généralement besoin d'une enquête complémentaire.

Avast! antivirus edition familiale version 4.8 - guide d'utilisateur

- Erreurs logicielles sont moins graves que les erreurs matérielles et, en général, elles se rapportent à des fichiers qui n'ont pas pu être analysés comme ils sont ouverts et utilisés par une autre application.

- Fichiers ignorés sont des fichiers qui ne sont pas scannés sur la base des paramètres d'analyse. Par exemple, dans une analyse rapide, les fichiers sont analysés en fonction de leur extension. Les fichiers avec des extensions qui ne sont pas considérées comme dangereuses ne sont pas analysés. Tous les fichiers spécifiques exclus de l'analyse seront également indiqués comme fichiers ignorés.

- les fichiers infectés - ces fichiers qui contiennent potentiellement des virus

Enfin, vous pouvez spécifier si le rapport doit être sous la forme d'un fichier texte ou un fichier XML. Après avoir exécuté l'analyse, il y aura une nouvelle ligne dans la fenêtre des informations sur le statut - "Voir le rapport du dernier scan", comme indiqué ci-dessous.

En cliquant sur "Voir le rapport du dernier scan" il vous sera affiché le rapport dans le format de fichier spécifique. Sinon, ouvrez le menu des options (voir page 25) et cliquez sur "Voir les rapports de scan"

Rapport au format XML

Les rapports des analyses précédentes sont stockés dans le dossier standard du programme ou dans un dossier personnalisé spécifique lors de la création du rapport - voir page précédente.

Si vous avez spécifié le format de texte et vous n'avez pas coché la case "Ecraser existant", vous serez également en mesure de voir les rapports précédents, chaque fois que vous consultez le rapport après avoir lancé un nouveau scan.

Si vous ne pouvez pas que d'autres rapports soient créés, il vous suffit d'accéder à "fichier de rapport" dans le menu des options (voir page 25) et décochez la case "Créer un fichier de rapport de boîte.

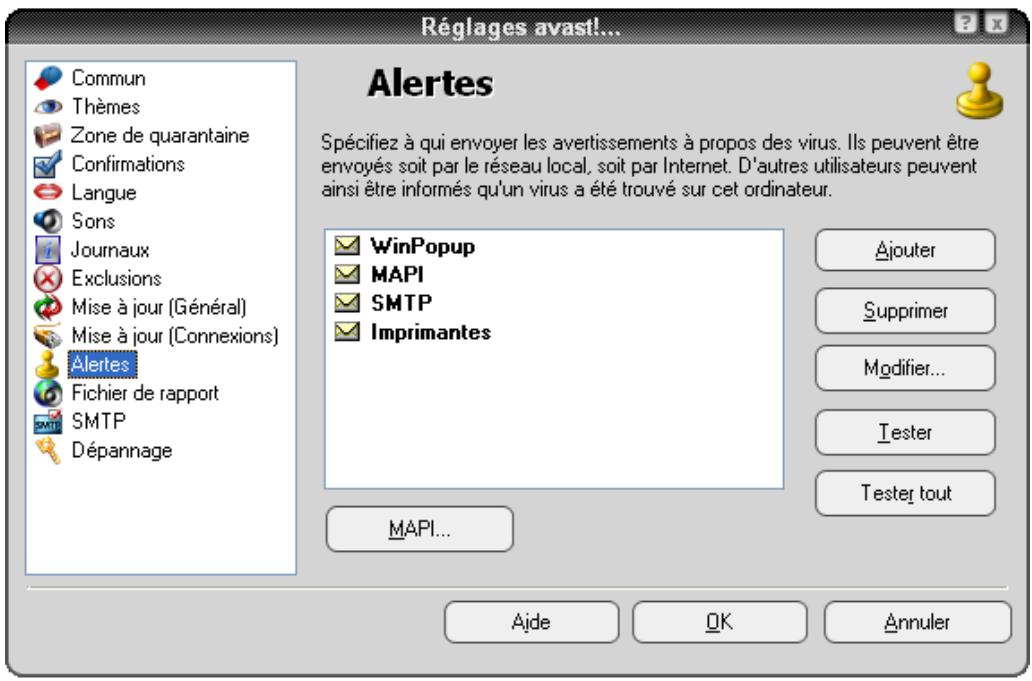

Les alertes

Avast! est capable d'envoyer un message d'avertissement au sujet d'un incident viral. À partir du menu des options, sélectionnez "Réglages" puis "Alertes". Cette fonction est utile pour les administrateurs de réseau, qui seront informés de la présence de virus sur tout ordinateur se trouvant dans leur réseau, afin qu'ils puissent réagir rapidement.

L'alerte peut être envoyée sous les formes suivantes:

Cliquez sur "Ajouter" et sélectionnez WinPopup. Puis, entrez l'adresse IP ou le nom réseau de l'ordinateur pour envoyer l'avertissement, ou cliquez sur "Parcourir" et sélectionnez l'adresse dans la liste des options disponibles.

L'alerte sera envoyée par e-mail, en utilisant le protocole MAPI. Entrez l'adresse à laquelle sera envoyé l'e-mail, puis cliquez sur le bouton MAPI au bas de l'écran, entrez le nom de profil MAPI et le mot de passe correspondant.

L'alerte sera envoyée par e-mail, en utilisant le protocole SMTP. Pour ajouter une nouvelle alerte, cliquez sur "Ajouter", puis cliquez sur SMTP. Dans la boîte de dialogue qui apparaît, saisissez l'adresse e-mail de la personne à qui sera envoyée l'alerte. Il est également nécessaire de spécifier certains paramètres d'autres - voir la section suivante, "SMTP".

-Imprimantes.

L'alerte sera envoyée à l'imprimante spécifiée. Cliquez sur "Ajouter", puis "imprimante", puis cliquez sur "Parcourir" et sélectionnez l'imprimante à partir de la liste des options disponibles.

Entrez l'adresse e-mail que le récepteur de l'alerte utilise pour se connecter au service Windows Messenger.

Pour créer une nouvelle alerte, cliquez sur "Ajouter" et sélectionnez le type d'alerte nécessaire, puis entrez les informations nécessaires tel que décrit ci-dessus. Une fois l'alerte a été créée, un message sera envoyé au destinataire défini à chaque fois qu'un fichier suspect est détecté.

Pour modifier ou supprimer une alerte qui a été créée, cliquez dessus pour la mettre en surbrillance, puis cliquez sur "Modifier" ou "Supprimer".

En cliquant sur "Test", il sera envoyé un message de test à l'adresse sélectionnée. En cliquant sur "Tester tous", un message test sera envoyé à tous les receveurs d'alerte se trouvant dans la liste.

En cliquant sur SMTP dans la liste à gauche de l'écran, vous pouvez spécifier les paramètres de votre serveur SMTP. avast! utilise ces paramètres pour envoyer des e-mail, en particulier lors de:

- L'envoi des messages d'advertisement (Alertes) quand un virus a été trouvé.

- L'envoi de fichiers à partir de la zone de quarantaine à ALWIL Software.

- L'envoi des rapports d'erreur d'avast! à ALWIL Software.

Veuillezentrerlesinformationssuivantes:

- Adresse du serveur - l'adresse de l'ancien serveur de messagerie (par exemple smtp.server.com ou 192.168.1.25).

- Port - le numéro du port (la valeur par défaut est 25).

- À partir de l'adresse - adresse de l'expéditeur ("De").

Si le serveur SMTP requiert une authentication lorsque vous vous connectez, vous devez également cocher la case et entrer le nom d'utilisateur et mot de passe.

Recherche dans la base de données virale

La base de données virale contient des informations détaillées sur tous les virus connus et elle est utilisée par le programme afin d'identifier d'éventuelles infections.

Pour accéder à la base de données virale, ouvrez le menu des options (voir page 25) et cliquez sur "base de données virale". L'écran suivant s'affichera:

Les virus contenus dans la liste peuvent être recherchés par de nombreux paramètres. Si vous connaissiez le nom du virus, il suffit de taper le nom dans la case et cliquer sur le bouton Rechercher. Si vous connaissiez seulement une partie du nom, vous pouvez taper "?" à la place d'un caractère inconnu (lettre ou numéro) ou "* " à la place de plusieurs caractères inconnus.